Red Hat Training

A Red Hat training course is available for Red Hat Enterprise Linux

4.6. VIRTUAL SERVERS

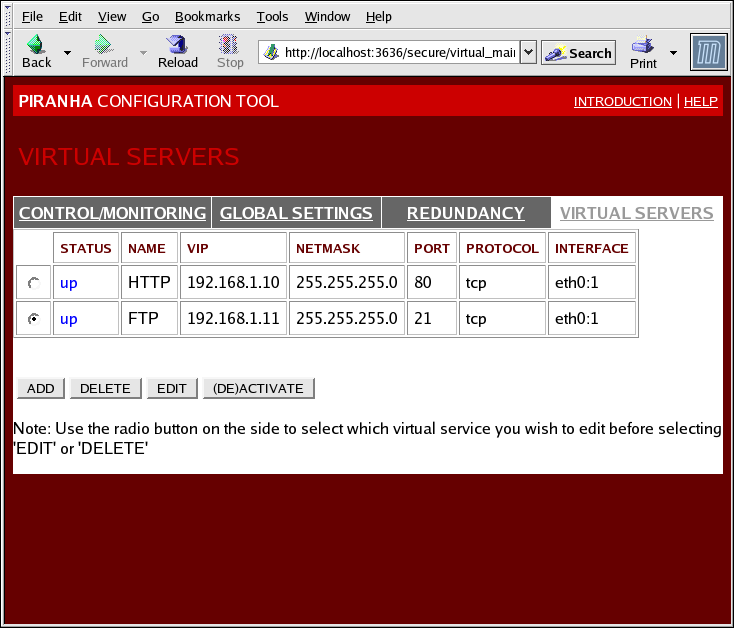

Il pannello SERVER VIRTUALI visualizza le informazioni per ogni server virtuale attualmente definito. Ogni voce della tabella mostra lo stato del server virtuale, il nome del server, l'indirizzo IP assegnato al server, la maschera di rete dell'IP virtuale, il numero della porta attraverso la quale il servizio comunica, il protocollo usato e l'interfaccia del dispositivo virtuale.

Figura 4.5. The VIRTUAL SERVERS Panel

Ogni server presente nel pannello SERVER VIRTUALI può essere configurato sulle sottoschermate seguenti o sottosezioni.

Per aggiungere un servizio fate clic su AGGIUNGI. Per rimuovere un servizio, selezionatelo attraverso il pulsante di selezione situato accanto al server virtuale, e successivamente fate clic su CANCELLA.

Per abilitare o disabilitare un server virtuale nella tabella, fate clic sul pulsante di selezione e successivamente su (DIS)ATTIVA.

Dopo aver aggiunto un server virtuale sarà possibile configurarlo tramite il pulsante di selezione situato sulla sinistra, e successivamente tramite la selezione del pulsante MODIFICA per visualizzare la sottosezione SERVER VIRTUALE.

4.6.1. La sottosezione SERVER VIRTUALE

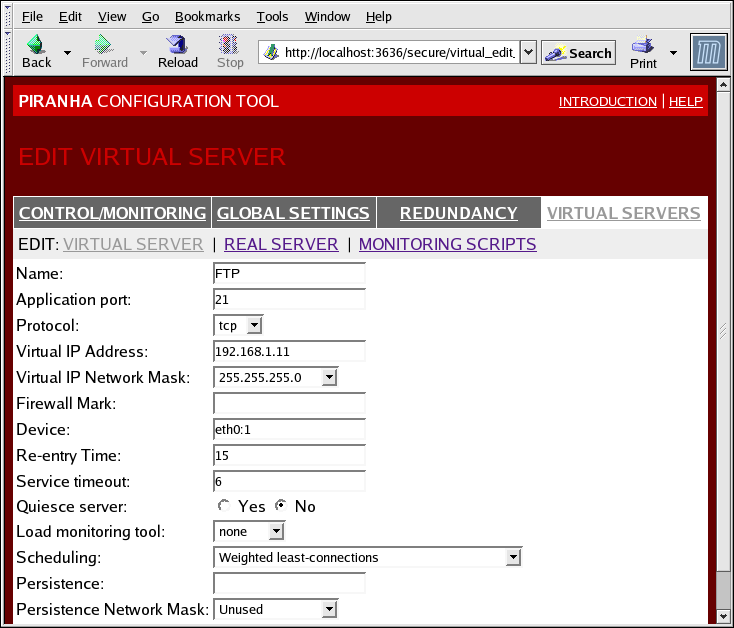

The VIRTUAL SERVER subsection panel shown in Figura 4.6, «The VIRTUAL SERVERS Subsection» allows you to configure an individual virtual server. Links to subsections related specifically to this virtual server are located along the top of the page. But before configuring any of the subsections related to this virtual server, complete this page and click on the ACCEPT button.

Figura 4.6. The VIRTUAL SERVERS Subsection

- Name

- Inserite un nome descrittivo per identificare il server virtuale. Questo nome non è l'hostname per la macchina, quindi rendetelo descrittivo e facilmente identificabile. È possibile far riferimento al protocollo usato dal server virtuale, come ad esempio HTTP.

- Application port

- Inserite il numero della porta attraverso la quale l'applicazione del servizio sarà in ascolto. Poichè questo esempio si riferisce ai servizi HTTP, la porta usata è 80.

- Protocol

- Scegliete tra UDP e TCP nel menù a tendina. I web server generalmente comunicano tramite il protocollo TCP, per questo motivo esso viene selezionato nell'esempio sopra riportato.

- Virtual IP Address

- Enter the virtual server's floating IP address in this text field.

- Virtual IP Network Mask

- Impostate la maschera di rete per questo server virtuale attraverso il menù a tendina.

- Firewall Mark

- Non inserite alcun valore intero per il firewall mark in questo campo, a meno che non raggruppate protocolli multi-port o create un server virtuale multi-port per protocolli separati ma correlati. In questo esempio il server virtuale presenta un Firewall Mark di 80, poichè stiamo raggruppando i collegamenti per HTTP sulla porta 80 e per HTTPS sulla porta 443 utilizzando il valore 80 del firewall mark. Combinata con la persistenza questa tecnica è in grado di assicurare agli utenti che accedono pagine web sicure e non sicure, un instradamento allo stesso real server conservandone così lo stato.

Avvertimento

Entering a firewall mark in this field allows IPVS to recognize that packets bearing this firewall mark are treated the same, but you must perform further configuration outside of the Piranha Configuration Tool to actually assign the firewall marks. See Sezione 3.4, «Servizi multi-port e LVS» for instructions on creating multi-port services and Sezione 3.5, «Configurazione di FTP» for creating a highly available FTP virtual server. - Device

- Inserite il nome del dispositivo di rete al quale desiderate legare l'indirizzo IP floating definito nel campo Indirizzo IP virtuale.Eseguite l'alias dell'indirizzo IP floating pubblico sull'interfaccia Ethernet collegata alla rete pubblica. In questo esempio la rete pubblica si trova sull'interfaccia

eth0, e quindieth0:1deve essere inserito come nome del dispositivo.

- Re-entry Time

- Inserite un valore intero il quale definisce la durata del periodo, in secondi, prima che il router LVS attivo cerchi di ripristinare un real server nel gruppo dopo il verificarsi di un errore.

- Service Timeout

- Inserite un valore intero il quale definisce la durata del periodo, in secondi, prima che un real server venga considerato morto e quindi rimosso dal gruppo.

- Quiesce server

- Quando il pulsante di selezione del server Quiesce viene selezionato, ogni qualvolta un nodo del real server risulta online la tabella delle least-connection viene azzerata. In questo modo il router LVS attivo instrada le richieste come se tutti i real server sono stati appena aggiunti al cluster. Questa opzione impedisce ad un nuovo server di bloccarsi a causa di un elevato numero di collegamenti subito dopo l'ingresso in un gruppo.

- Load monitoring tool

- Il router LVS è in grado di monitorare il carico sui diversi real server attraverso l'utilizzo di

ruporuptime. Serupviene selezionato dal menù a tendina, ogni real server deve eseguire il serviziorstatd. Se invece selezionateruptime, ogni real server deve eseguire il serviziorwhod.Avvertimento

Il controllo del carico non è sinonimo di bilanciamento del carico, e può risultare in un comportamento di schedulazione difficile da prevedere quando combinato con algoritmi di schedulazione 'pesati'. Altresì, se utilizzate il monitoraggio del carico i real server devono essere macchine Linux. - Scheduling

- Select your preferred scheduling algorithm from the drop-down menu. The default is

Weighted least-connection. For more information on scheduling algorithms, see Sezione 1.3.1, «Algoritmi di schedulazione». - Persistence

- Se un amministratore necessita di collegamenti persistenti per il server virtuale durante le transazioni del client, inserite in questo campo il numero di secondi di inattività permessi prima dell'interruzione del collegamento.

Importante

If you entered a value in the Firewall Mark field above, you should enter a value for persistence as well. Also, be sure that if you use firewall marks and persistence together, that the amount of persistence is the same for each virtual server with the firewall mark. For more on persistence and firewall marks, refer to Sezione 1.5, «Persistenza e Firewall mark». - Persistence Network Mask

- Per limitare la persistenza su sottoreti particolari, selezionate la maschera di rete appropriata dal menù a tendina.

Nota

Prima dell'avvento dei firewall mark la persistenza, limitata in base alle sottoreti, rappresentava un metodo artigianale per unificare i collegamenti. Ora per ottenere lo stesso risultato è consigliato utilizzare la persistenza in relazione ai firewall mark.

Avvertimento

Ricordate di selezionare il pulsante ACCETTA dopo aver eseguito qualsiasi cambiamento in questo pannello, per non perdere alcuna modifica durante la selezione di un nuovo pannello.