Gestión de sistemas mediante la consola web de RHEL 8

Guía de uso de la consola web para la gestión de sistemas en Red Hat Enterprise Linux 8

Resumen

Hacer que el código abierto sea más inclusivo

Red Hat se compromete a sustituir el lenguaje problemático en nuestro código, documentación y propiedades web. Estamos empezando con estos cuatro términos: maestro, esclavo, lista negra y lista blanca. Debido a la enormidad de este esfuerzo, estos cambios se implementarán gradualmente a lo largo de varias versiones próximas. Para más detalles, consulte el mensaje de nuestro CTO Chris Wright.

Proporcionar comentarios sobre la documentación de Red Hat

Agradecemos su opinión sobre nuestra documentación. Por favor, díganos cómo podemos mejorarla. Para ello:

Para comentarios sencillos sobre pasajes concretos:

- Asegúrese de que está viendo la documentación en el formato Multi-page HTML. Además, asegúrese de ver el botón Feedback en la esquina superior derecha del documento.

- Utilice el cursor del ratón para resaltar la parte del texto que desea comentar.

- Haga clic en la ventana emergente Add Feedback que aparece debajo del texto resaltado.

- Siga las instrucciones mostradas.

Para enviar comentarios más complejos, cree un ticket de Bugzilla:

- Vaya al sitio web de Bugzilla.

- Como componente, utilice Documentation.

- Rellene el campo Description con su sugerencia de mejora. Incluya un enlace a la(s) parte(s) pertinente(s) de la documentación.

- Haga clic en Submit Bug.

Capítulo 1. Cómo empezar a utilizar la consola web de RHEL

Instale la consola web en Red Hat Enterprise Linux 8 y aprenda a añadir hosts remotos y a supervisarlos en la consola web de RHEL 8.

Requisitos previos

- Instalado Red Hat Enterprise Linux 8.

- Red activada.

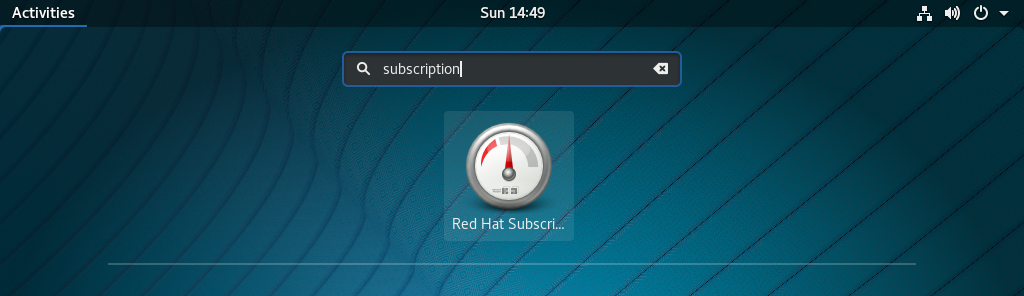

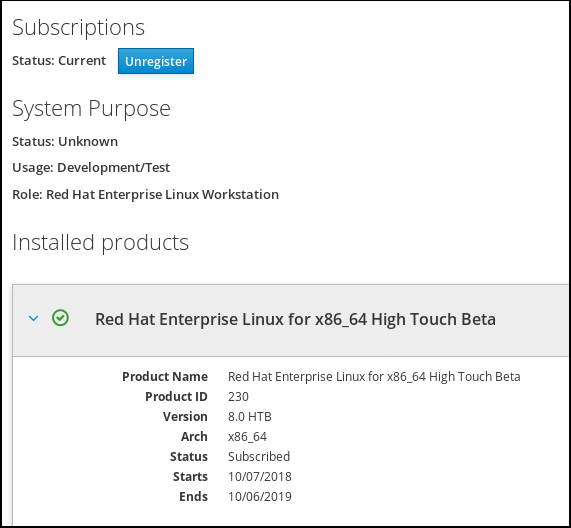

Sistema registrado con la correspondiente suscripción adjunta.

Para obtener una suscripción, consulte Gestión de suscripciones en la consola web.

1.1. ¿Qué es la consola web de RHEL?

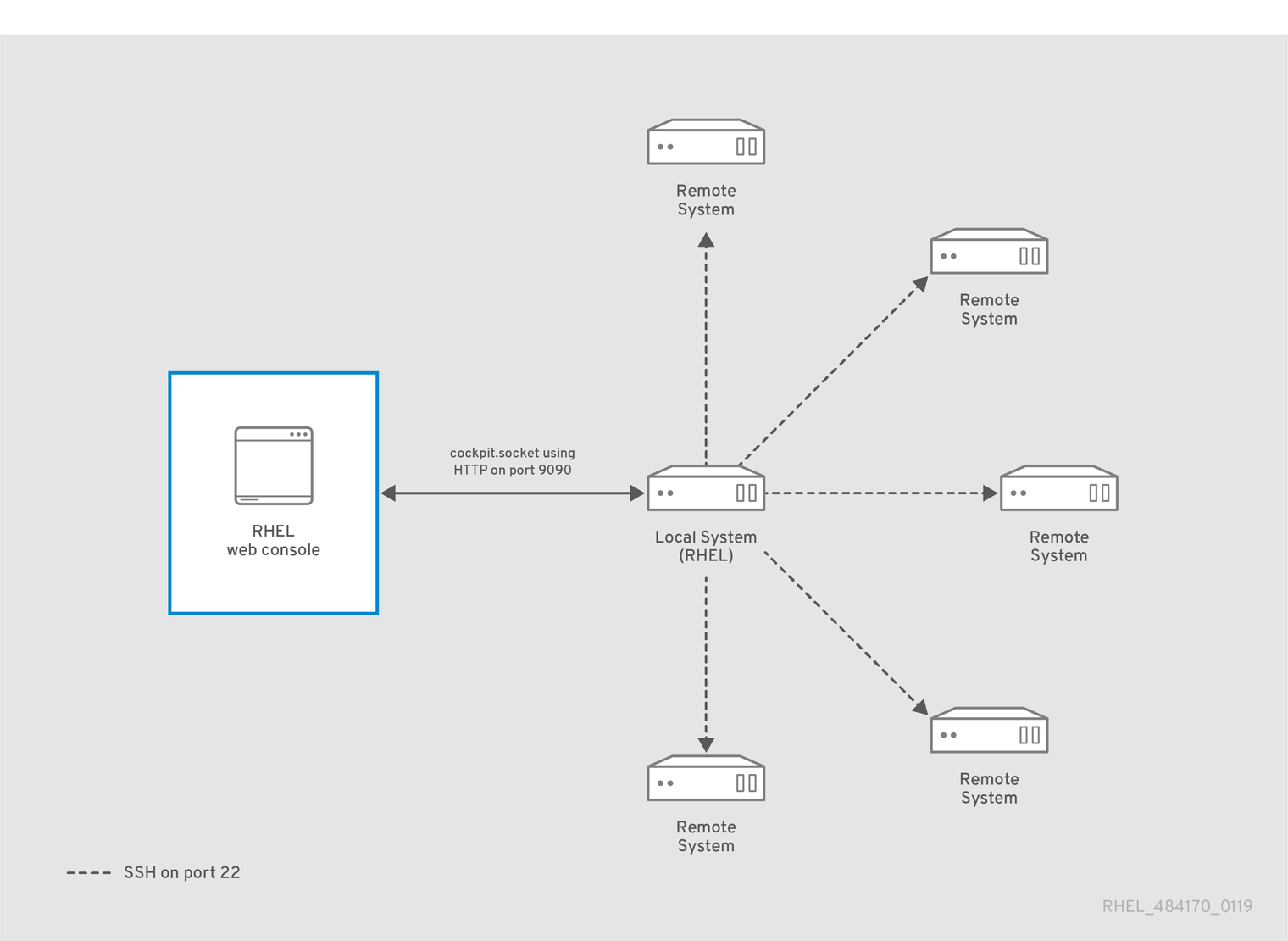

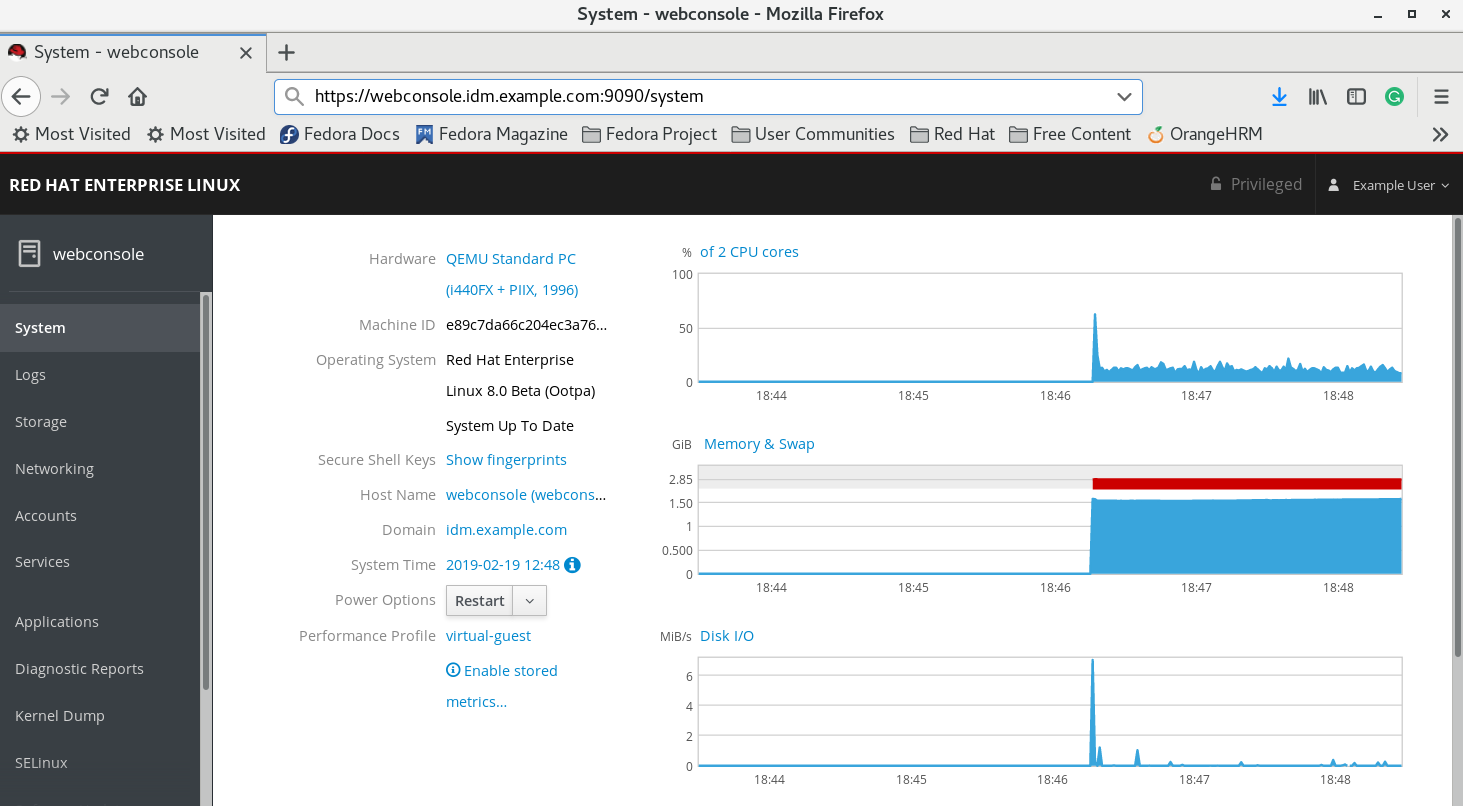

La consola web de RHEL es una interfaz basada en la web de Red Hat Enterprise Linux 8 diseñada para gestionar y supervisar su sistema local, así como los servidores Linux ubicados en su entorno de red.

La consola web de RHEL le permite una amplia gama de tareas de administración, incluyendo

- Gestión de servicios

- Gestión de cuentas de usuario

- Gestión y supervisión de los servicios del sistema

- Configuración de las interfaces de red y del cortafuegos

- Revisión de los registros del sistema

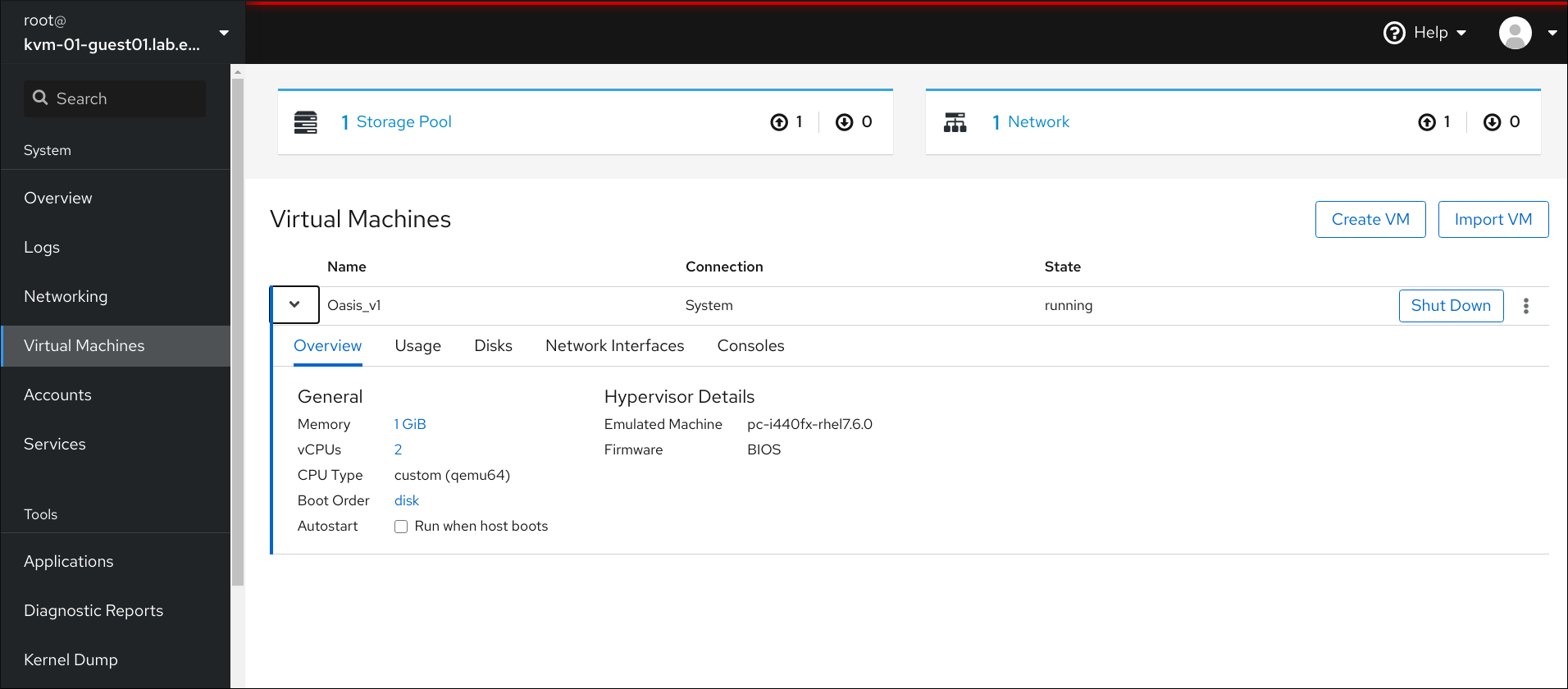

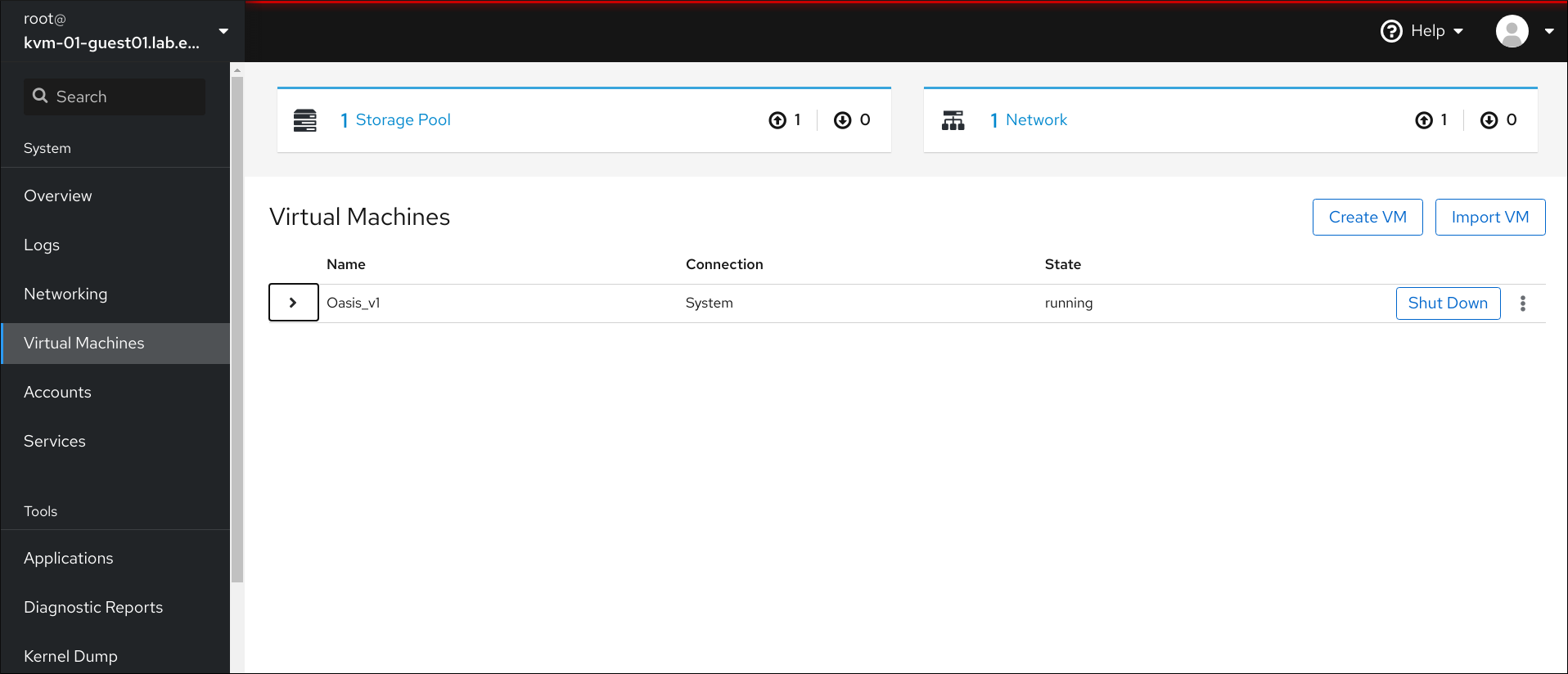

- Gestión de máquinas virtuales

- Creación de informes de diagnóstico

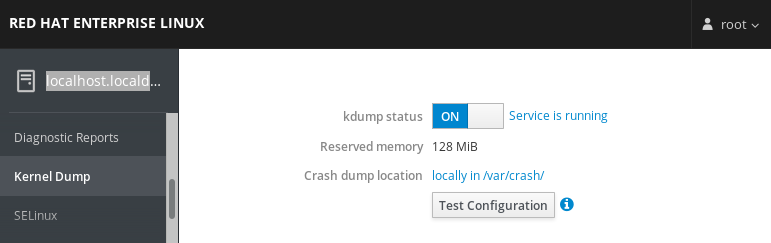

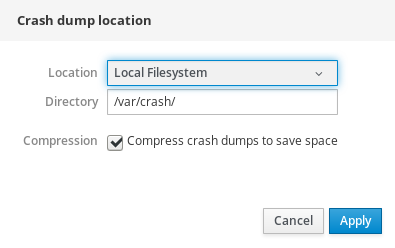

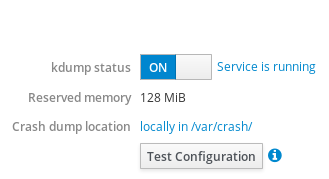

- Establecer la configuración del volcado del núcleo

- Configuración de SELinux

- Actualización del software

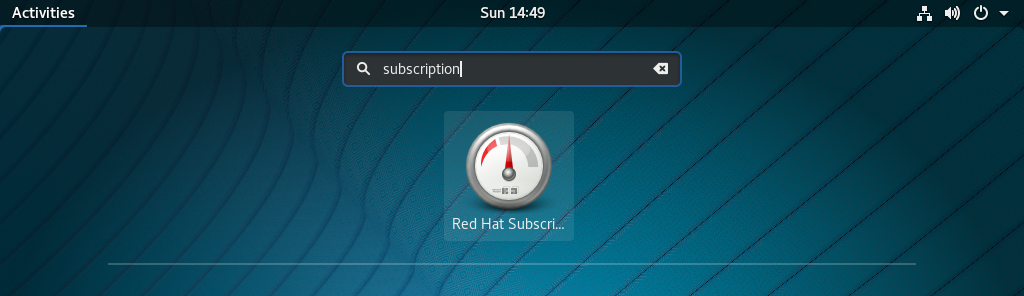

- Gestión de las suscripciones al sistema

La consola web de RHEL utiliza las mismas APIs del sistema que en un terminal, y las acciones realizadas en un terminal se reflejan inmediatamente en la consola web de RHEL.

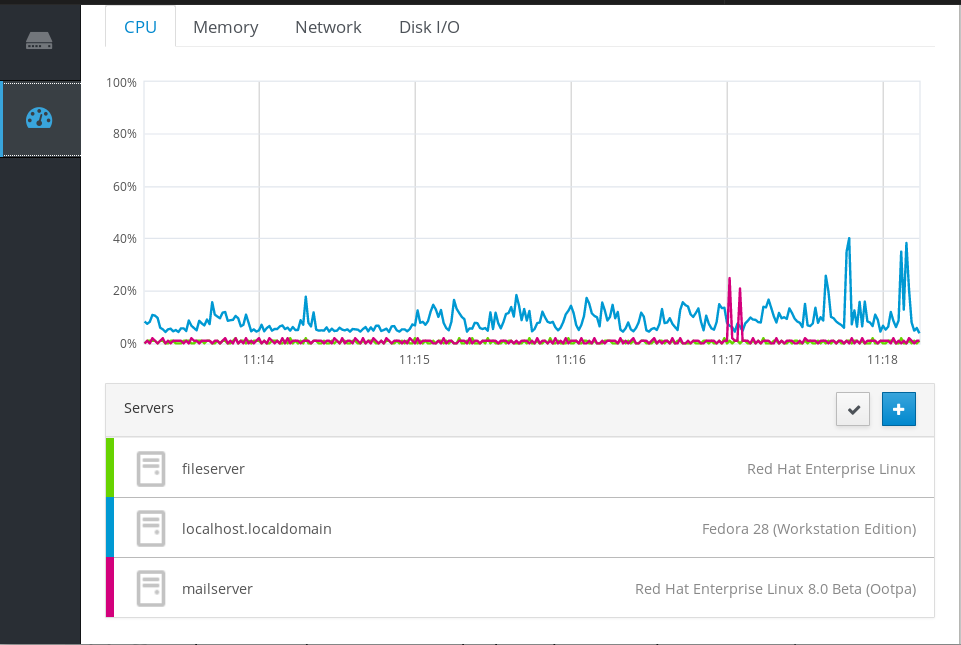

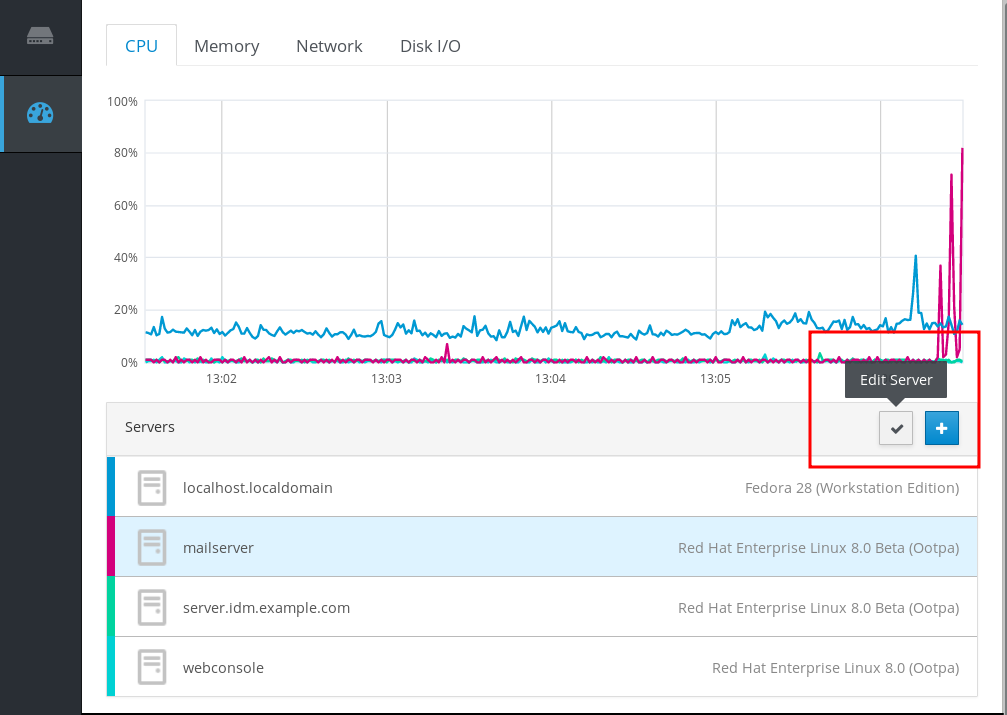

Puede supervisar los registros de los sistemas en el entorno de la red, así como su rendimiento, mostrado en forma de gráficos. Además, puedes cambiar la configuración directamente en la consola web o a través del terminal.

1.2. Instalación y habilitación de la consola web

Para acceder a la consola web de RHEL 8, primero hay que habilitar el servicio cockpit.socket.

Red Hat Enterprise Linux 8 incluye la consola web de RHEL 8 instalada por defecto en muchas variantes de instalación. Si este no es el caso en su sistema, instale el paquete cockpit antes de habilitar el servicio cockpit.socket.

Procedimiento

Si la consola web no está instalada por defecto en su variante de instalación, instale manualmente el paquete

cockpit:# yum install cockpitHabilite e inicie el servicio

cockpit.socket, que ejecuta un servidor web:# systemctl enable --now cockpit.socketSi la consola web no estaba instalada por defecto en su variante de instalación y está utilizando un perfil de cortafuegos personalizado, añada el servicio

cockpitafirewalldpara abrir el puerto 9090 en el cortafuegos:# firewall-cmd --add-service=cockpit --permanent # firewall-cmd --reload

Pasos de verificación

- Para verificar la instalación y configuración anteriores, abra la consola web.

1.3. Iniciar sesión en la consola web

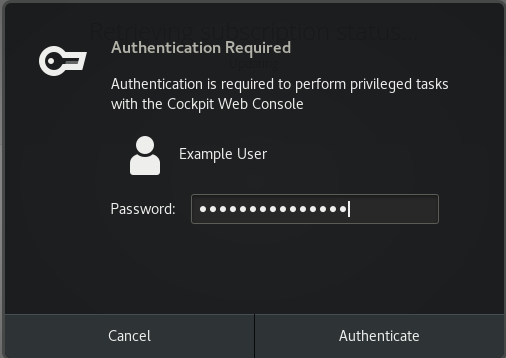

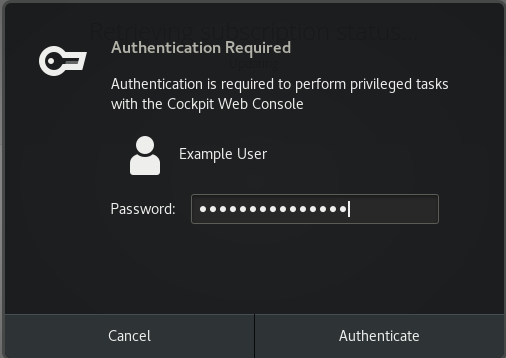

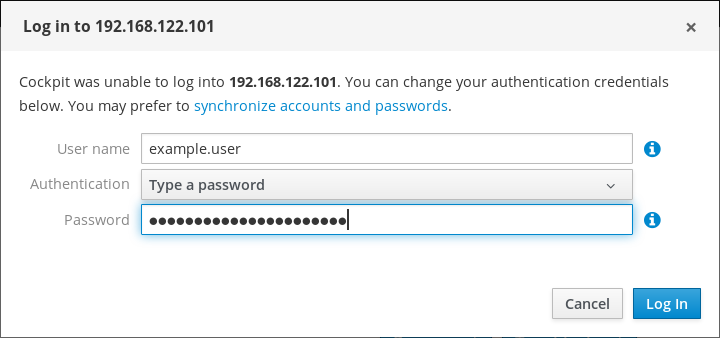

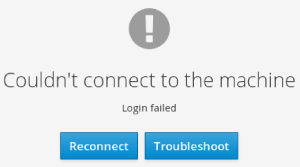

Siga los pasos de este procedimiento para acceder por primera vez a la consola web de RHEL utilizando un nombre de usuario y una contraseña del sistema.

Requisitos previos

Utilice uno de los siguientes navegadores para abrir la consola web:

- Mozilla Firefox 52 y posteriores

- Google Chrome 57 y posteriores

- Microsoft Edge 16 y posteriores

Credenciales de la cuenta de usuario del sistema

La consola web de RHEL utiliza una pila PAM específica ubicada en

/etc/pam.d/cockpit. La autenticación con PAM permite iniciar la sesión con el nombre de usuario y la contraseña de cualquier cuenta local del sistema.

Procedimiento

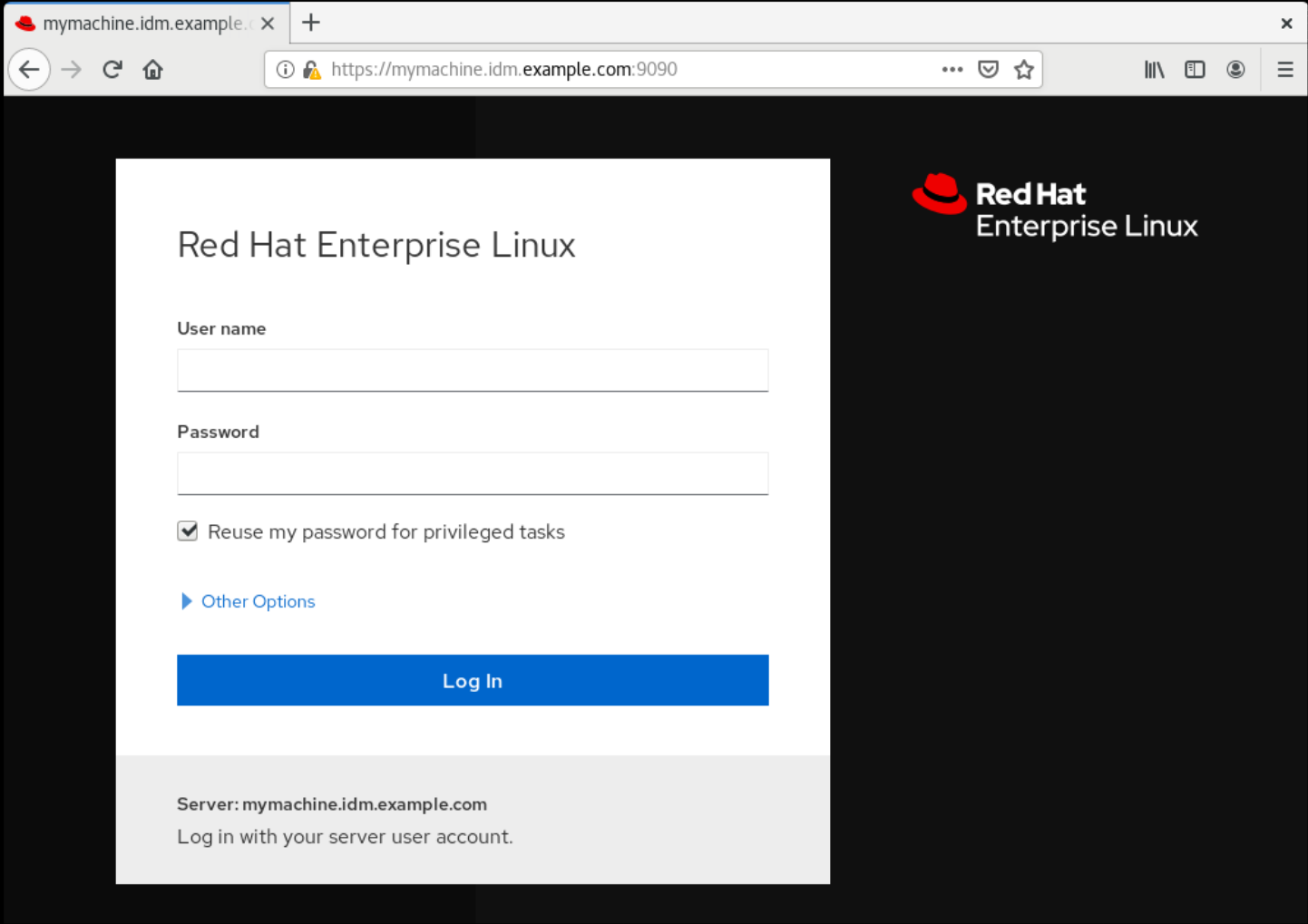

Abra la consola web en su navegador:

-

A nivel local

https://localhost:9090 -

De forma remota con el nombre del servidor

https://example.com:9090 De forma remota con la dirección IP del servidor

https://192.0.2.2:9090Si utiliza un certificado autofirmado, el navegador emite una advertencia. Compruebe el certificado y acepte la excepción de seguridad para proceder al inicio de sesión.

La consola carga un certificado desde el directorio

/etc/cockpit/ws-certs.dy utiliza el último archivo con extensión.certen orden alfabético. Para evitar tener que conceder excepciones de seguridad, instale un certificado firmado por una autoridad de certificación (CA).

-

A nivel local

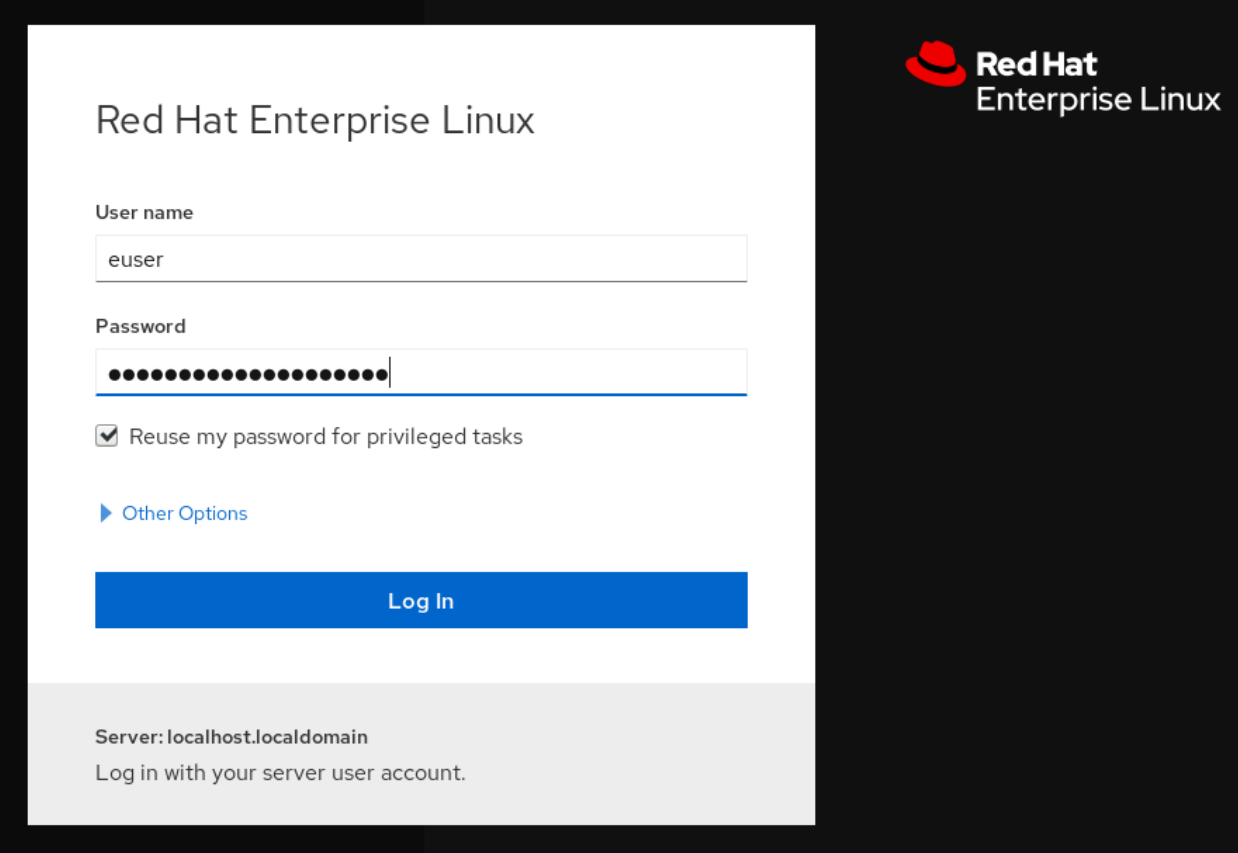

En la pantalla de inicio de sesión, introduzca el nombre de usuario y la contraseña del sistema.

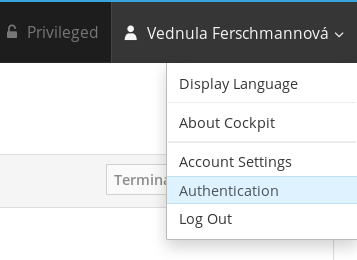

Opcionalmente, haga clic en la opción Reuse my password for privileged tasks.

Si la cuenta de usuario que está utilizando para iniciar la sesión tiene privilegios sudo, esto hace posible realizar tareas privilegiadas en la consola web, como la instalación de software o la configuración de SELinux.

- Haga clic en Log In.

Después de la autenticación exitosa, se abre la interfaz de la consola web de RHEL.

1.4. Conexión a la consola web desde una máquina remota

Es posible conectarse a la interfaz de su consola web desde cualquier sistema operativo cliente y también desde teléfonos móviles o tabletas.

Requisitos previos

Dispositivo con un navegador de Internet compatible, como:

- Mozilla Firefox 52 y posteriores

- Google Chrome 57 y posteriores

- Microsoft Edge 16 y posteriores

- El servidor RHEL 8 al que desea acceder con una consola web instalada y accesible. Para obtener más información sobre la instalación de la consola web, consulte Instalación de la consola web.

Procedimiento

- Abra su navegador web.

Escriba la dirección del servidor remoto en uno de los siguientes formatos:

-

Con el nombre del servidor

server.hostname.example.com:port_number -

Con la dirección IP del servidor

server.IP_address:port_number

-

Con el nombre del servidor

- Después de que se abra la interfaz de acceso, inicie la sesión con las credenciales de su máquina RHEL.

1.5. Iniciar sesión en la consola web con una contraseña de un solo uso

Si su sistema forma parte de un dominio de gestión de identidades (IdM) con una configuración de contraseña de un solo uso (OTP) habilitada, puede utilizar una OTP para iniciar sesión en la consola web de RHEL.

Es posible iniciar la sesión con una contraseña de un solo uso sólo si su sistema forma parte de un dominio de Gestión de Identidades (IdM) con la configuración de OTP activada. Para obtener más información sobre OTP en IdM, consulte Contraseña de un solo uso en la gestión de identidades.

Requisitos previos

Se ha instalado la consola web de RHEL.

Para más detalles, véase Instalación de la consola web.

Un servidor de gestión de identidades con la configuración OTP activada.

Para más detalles, véase Contraseña única en Gestión de identidades.

- Un dispositivo de hardware o software configurado que genera tokens OTP.

Procedimiento

Abra la consola web de RHEL en su navegador:

-

A nivel local

https://localhost:PORT_NUMBER -

De forma remota con el nombre del servidor

https://example.com:PORT_NUMBER De forma remota con la dirección IP del servidor

https://EXAMPLE.SERVER.IP.ADDR:PORT_NUMBERSi utiliza un certificado autofirmado, el navegador emite una advertencia. Compruebe el certificado y acepte la excepción de seguridad para proceder al inicio de sesión.

La consola carga un certificado desde el directorio

/etc/cockpit/ws-certs.dy utiliza el último archivo con extensión.certen orden alfabético. Para evitar tener que conceder excepciones de seguridad, instale un certificado firmado por una autoridad de certificación (CA).

-

A nivel local

- Se abre la ventana de inicio de sesión. En la ventana de inicio de sesión, introduzca el nombre de usuario y la contraseña del sistema.

- Genere una contraseña de un solo uso en su dispositivo.

- Introduzca la contraseña de un solo uso en un nuevo campo que aparece en la interfaz de la consola web después de confirmar la contraseña.

- Haga clic en Log in.

- Al iniciar la sesión con éxito, se accede a la página Overview de la interfaz de la consola web.

1.6. Reiniciar el sistema mediante la consola web

Puede utilizar la consola web para reiniciar un sistema RHEL al que esté conectada la consola web.

Requisitos previos

La consola web está instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

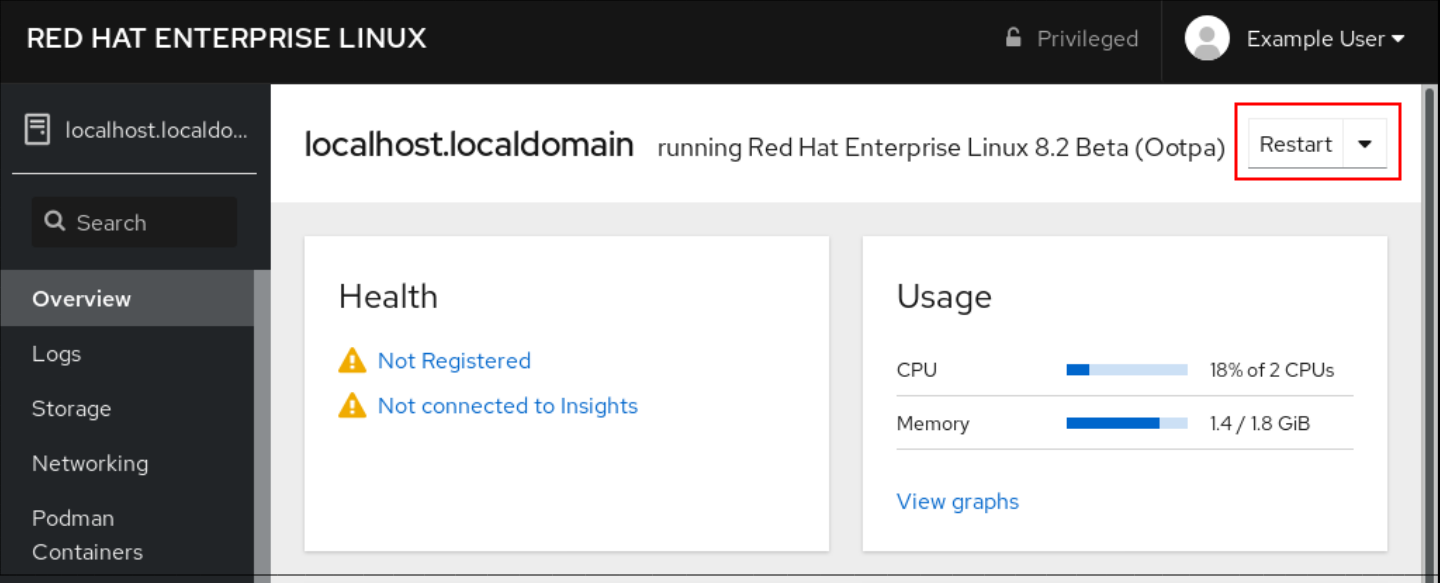

- Haga clic en Overview.

Haga clic en el botón de reinicio Restart.

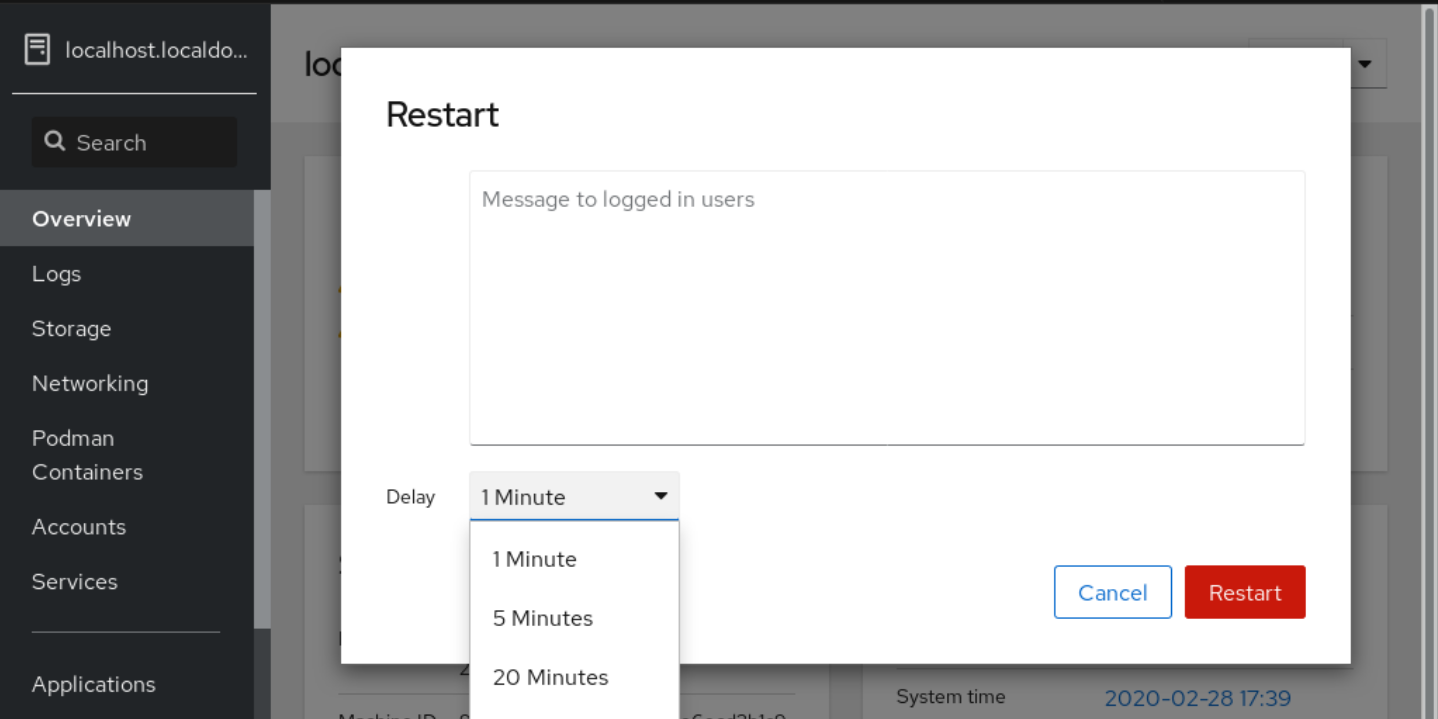

- Si hay usuarios registrados en el sistema, escriba una razón para el reinicio en el cuadro de diálogo Restart.

Opcional: En la lista desplegable Delay, seleccione un intervalo de tiempo.

- Haga clic en Restart.

1.7. Apagar el sistema mediante la consola web

Puede utilizar la consola web para apagar un sistema RHEL al que esté conectada la consola web.

Requisitos previos

La consola web está instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

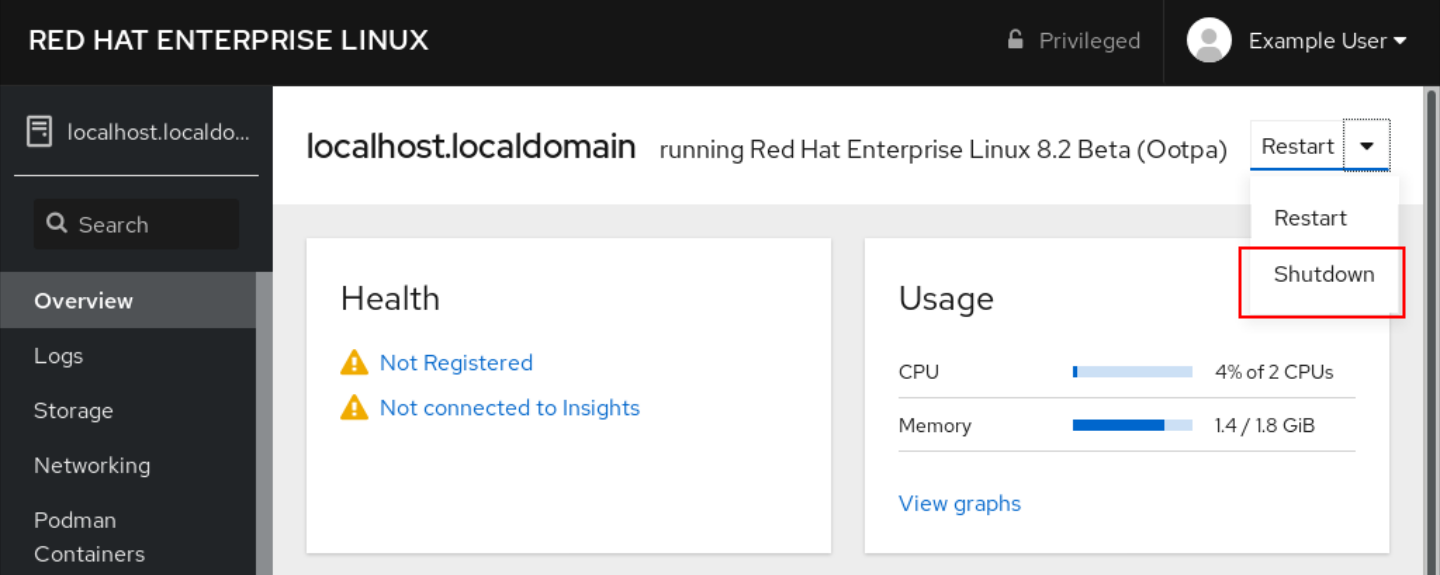

- Haga clic en Overview.

En la lista desplegable Restart, seleccione Shut Down.

- Si hay usuarios conectados al sistema, escriba una razón para el cierre en el cuadro de diálogo Shut Down.

- Opcional: En la lista desplegable Delay, seleccione un intervalo de tiempo.

- Haga clic en Shut Down.

1.8. Configuración de los ajustes de la hora mediante la consola web

Puede establecer una zona horaria y sincronizar la hora del sistema con un servidor de Protocolo de Tiempo de Red (NTP).

Requisitos previos

La consola web está instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

Pulse la hora actual del sistema en Overview.

- En el cuadro de diálogo Change System Time, cambie la zona horaria si es necesario.

En el menú desplegable Set Time, seleccione una de las siguientes opciones:

- Manualmente

- Utilice esta opción si necesita ajustar la hora manualmente, sin un servidor NTP.

- Uso automático del servidor NTP

- Esta es una opción por defecto, que sincroniza la hora automáticamente con los servidores NTP preestablecidos.

- Uso automático de servidores NTP específicos

- Utilice esta opción sólo si necesita sincronizar el sistema con un servidor NTP específico. Especifique el nombre DNS o la dirección IP del servidor.

Haga clic en Change.

Pasos de verificación

- Compruebe la hora del sistema que aparece en la pestaña System.

Recursos adicionales

1.9. Cómo unir un sistema RHEL 8 a un dominio IdM mediante la consola web

Puede utilizar la consola web para unir el sistema Red Hat Enterprise Linux 8 al dominio de gestión de identidades (IdM).

Requisitos previos

- El dominio IdM está funcionando y es accesible desde el cliente al que se quiere unir.

- Tienes las credenciales de administrador del dominio IdM.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abra la pestaña System.

Haga clic en Unirse al dominio.

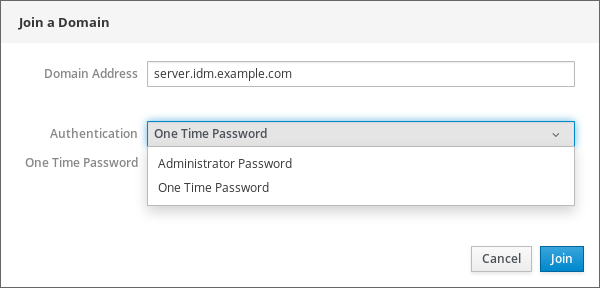

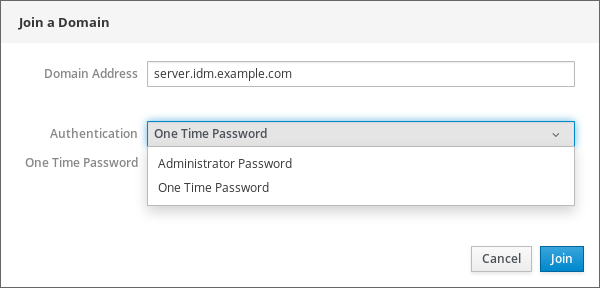

- En el cuadro de diálogo Join a Domain, introduzca el nombre del servidor IdM en el campo Domain Address.

En la lista desplegable Authentication, seleccione si desea utilizar una contraseña o una contraseña de un solo uso para la autenticación.

- En el campo Domain Administrator Name, introduzca el nombre de usuario de la cuenta de administración de IdM.

- En el campo de la contraseña, añada la contraseña o la contraseña de un solo uso según lo que haya seleccionado antes en la lista desplegable Authentication.

Haz clic en "Únete".

Pasos de verificación

- Si la consola web de RHEL 8 no muestra ningún error, el sistema se ha unido al dominio IdM y puede ver el nombre del dominio en la pantalla System.

Para verificar que el usuario es miembro del dominio, haga clic en la página Terminal y escriba el comando

id:$ id euid=548800004(example_user) gid=548800004(example_user) groups=548800004(example_user) context=unconfined_u:unconfined_r:unconfined_t:s0-s0:c0.c1023

1.10. Desactivación de SMT para evitar problemas de seguridad de la CPU mediante la consola web

Desactivar el Multi Threading Simultáneo (SMT) en caso de ataques que abusen del SMT de la CPU. Desactivar SMT puede mitigar las vulnerabilidades de seguridad, como L1TF o MDS.

Desactivar el SMT puede reducir el rendimiento del sistema.

Requisitos previos

La consola web debe estar instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

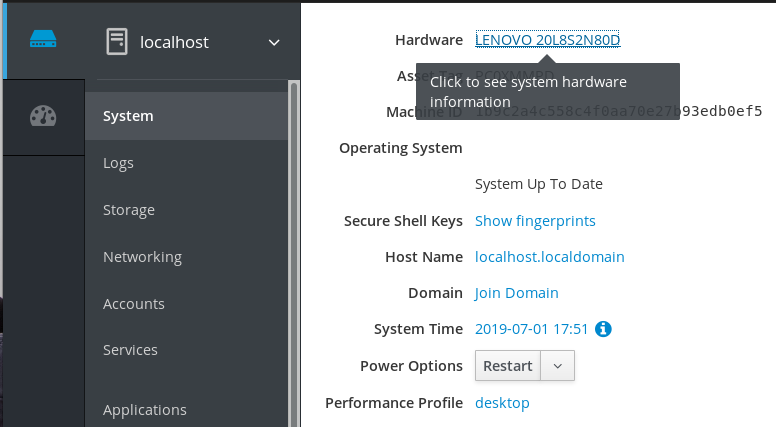

- Haga clic en System.

En el elemento Hardware, haga clic en la información sobre el hardware.

En el elemento CPU Security, haga clic en Mitigations.

Si este enlace no está presente, significa que su sistema no soporta SMT, y por lo tanto no es vulnerable.

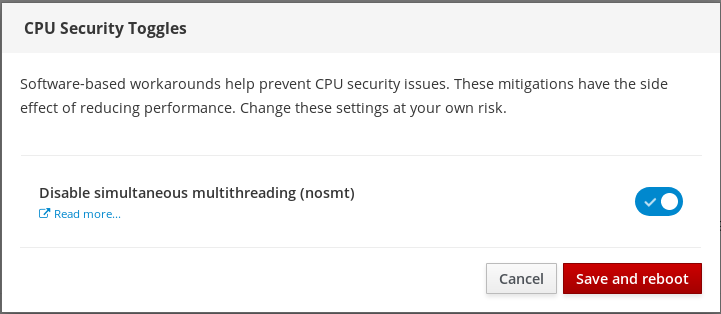

En la página CPU Security Toggles, active la opción Disable simultaneous multithreading (nosmt).

- Haga clic en el botón Save and reboot.

Tras el reinicio del sistema, la CPU deja de utilizar el SMT.

1.11. Añadir un banner a la página de inicio de sesión

En ocasiones, las empresas o los organismos necesitan mostrar una advertencia de que el uso del ordenador es para fines legales, que el usuario está sujeto a vigilancia y que se perseguirá a quien lo traspase. La advertencia debe ser visible antes de iniciar la sesión. De manera similar a SSH, la consola web puede mostrar opcionalmente el contenido de un archivo de banner en la pantalla de inicio de sesión. Para habilitar los banners en las sesiones de la consola web, es necesario modificar el archivo /etc/cockpit/cockpit.conf. Tenga en cuenta que el archivo no es necesario y puede que tenga que crearlo manualmente.

Requisitos previos

- La consola web está instalada y accesible. Para más detalles, consulte Instalación de la consola web.

- Debes tener privilegios de sudo.

Procedimiento

Cree el archivo

/etc/issue.cockpiten un editor de texto de su preferencia si aún no lo tiene. Añade al archivo el contenido que quieres mostrar como banner.No incluya ninguna macro en el archivo, ya que no se realiza ningún reformateo entre el contenido del archivo y el contenido visualizado. Utilice los saltos de línea previstos. Es posible utilizar el arte ASCII.

- Guarda el archivo.

Abra o cree el archivo

cockpit.confen el directorio/etc/cockpit/en un editor de texto de su preferencia.$ sudo vi cockpit.conf

Añade el siguiente texto al archivo:

[Session] Banner=/etc/issue.cockpit

- Guarda el archivo.

Reinicie la consola web para que los cambios surtan efecto.

# systemctl try-restart cockpit

Pasos de verificación

- Vuelva a abrir la pantalla de inicio de sesión de la consola web para comprobar que el banner es ahora visible.

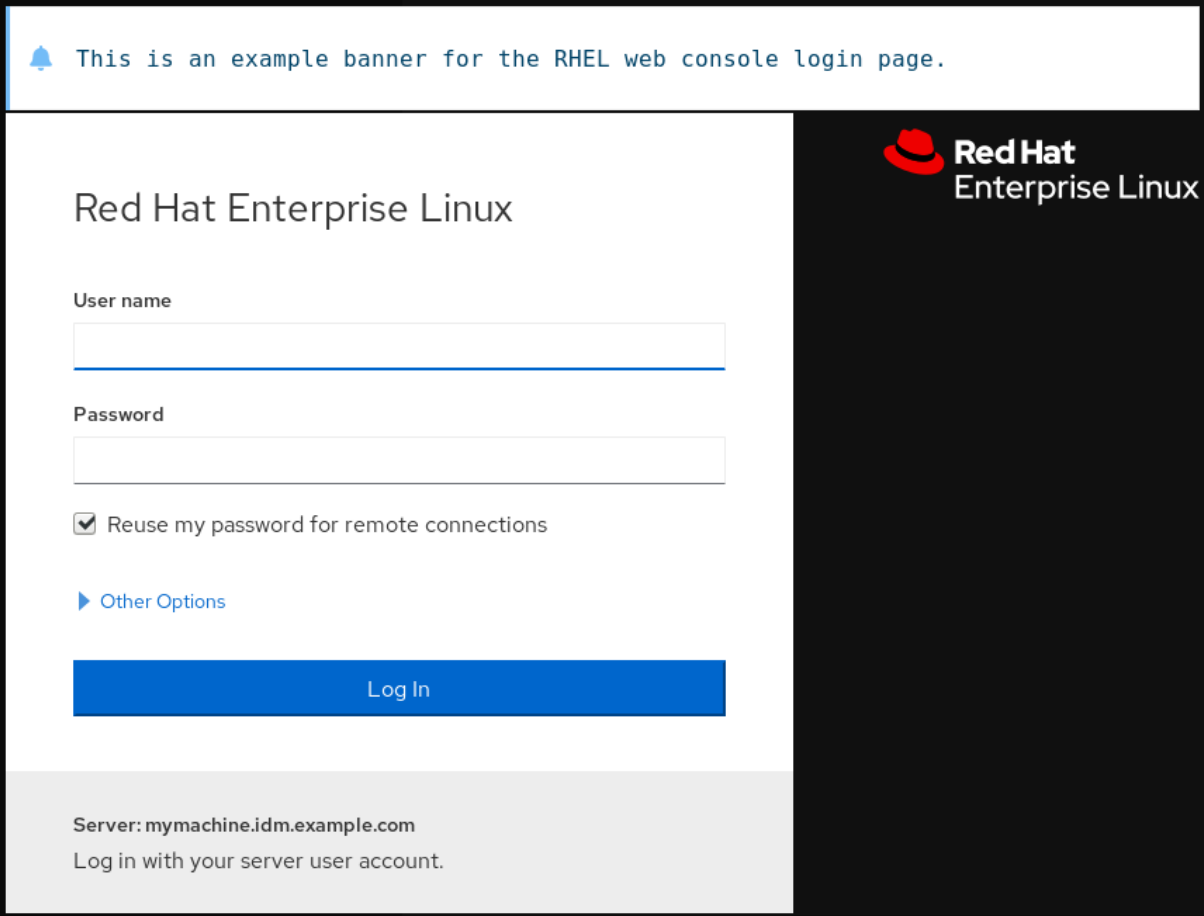

Ejemplo 1.1. Añadir un banner de ejemplo a la página de inicio de sesión

Cree un archivo

/etc/issue.cockpitcon el texto deseado utilizando un editor de texto:Este es un ejemplo de banner para la página de inicio de sesión de la consola web de RHEL.

Abra o cree el archivo

/etc/cockpit/cockpit.confy añada el siguiente texto:[Session] Banner=/etc/issue.cockpit

- Reinicie la consola web.

Vuelva a abrir la pantalla de inicio de sesión de la consola web.

1.12. Configuración del bloqueo automático de inactividad en la consola web

Por defecto, no hay ningún tiempo de espera establecido en la interfaz de la consola web. Si desea habilitar un tiempo de espera en su sistema, puede hacerlo modificando el archivo de configuración /etc/cockpit/cockpit.conf. Tenga en cuenta que el archivo no es necesario y puede que tenga que crearlo manualmente.

Requisitos previos

La consola web debe estar instalada y accesible.

Para más detalles, véase Instalación de la consola web.

- Debes tener privilegios de sudo.

Procedimiento

Abra o cree el archivo

cockpit.confen el directorio/etc/cockpit/en un editor de texto de su preferencia.$ sudo vi cockpit.conf

Añade el siguiente texto al archivo:

[Session] IdleTimeout=X

Sustituya X por un número para un período de tiempo de su elección en minutos.

- Guarda el archivo.

Reinicie la consola web para que los cambios surtan efecto.

# systemctl try-restart cockpit

Pasos de verificación

- Comprueba si la sesión se cierra después de un periodo de tiempo determinado.

Capítulo 2. Configurar el nombre de host en la consola web

Aprenda a utilizar la consola web de RHEL 8 para configurar diferentes formas del nombre del host en el sistema al que está conectada la consola web.

2.1. Nombre del anfitrión

El nombre de host identifica el sistema. Por defecto, el nombre de host se establece en localhost, pero puede cambiarlo.

Un nombre de host consta de dos partes:

- Nombre del anfitrión

- Es un nombre único que identifica a un sistema.

- Dominio

- Añade el dominio como sufijo detrás del nombre de host cuando utilices un sistema en una red y cuando uses nombres en lugar de sólo direcciones IP.

Un nombre de host con un nombre de dominio adjunto se denomina nombre de dominio completo (FQDN). Por ejemplo: mymachine.example.com.

Los nombres de los hosts se almacenan en el archivo /etc/hostname.

2.2. Nombre de host bonito en la consola web

Puede configurar un nombre de host bonito en la consola web de RHEL. El nombre de host bonito es un nombre de host con letras mayúsculas, espacios, etc.

El nombre bonito del host se muestra en la consola web, pero no tiene por qué corresponder con el nombre del host.

Ejemplo 2.1. Formatos de nombres de host en la consola web

- Nombre de host bonito

-

My Machine - Nombre del anfitrión

-

mymachine - Nombre de host real - nombre de dominio completo (FQDN)

-

mymachine.idm.company.com

2.3. Configurar el nombre del host mediante la consola web

Este procedimiento establece el nombre de host real o el nombre de host bonito en la consola web.

Requisitos previos

La consola web está instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en "Vista general".

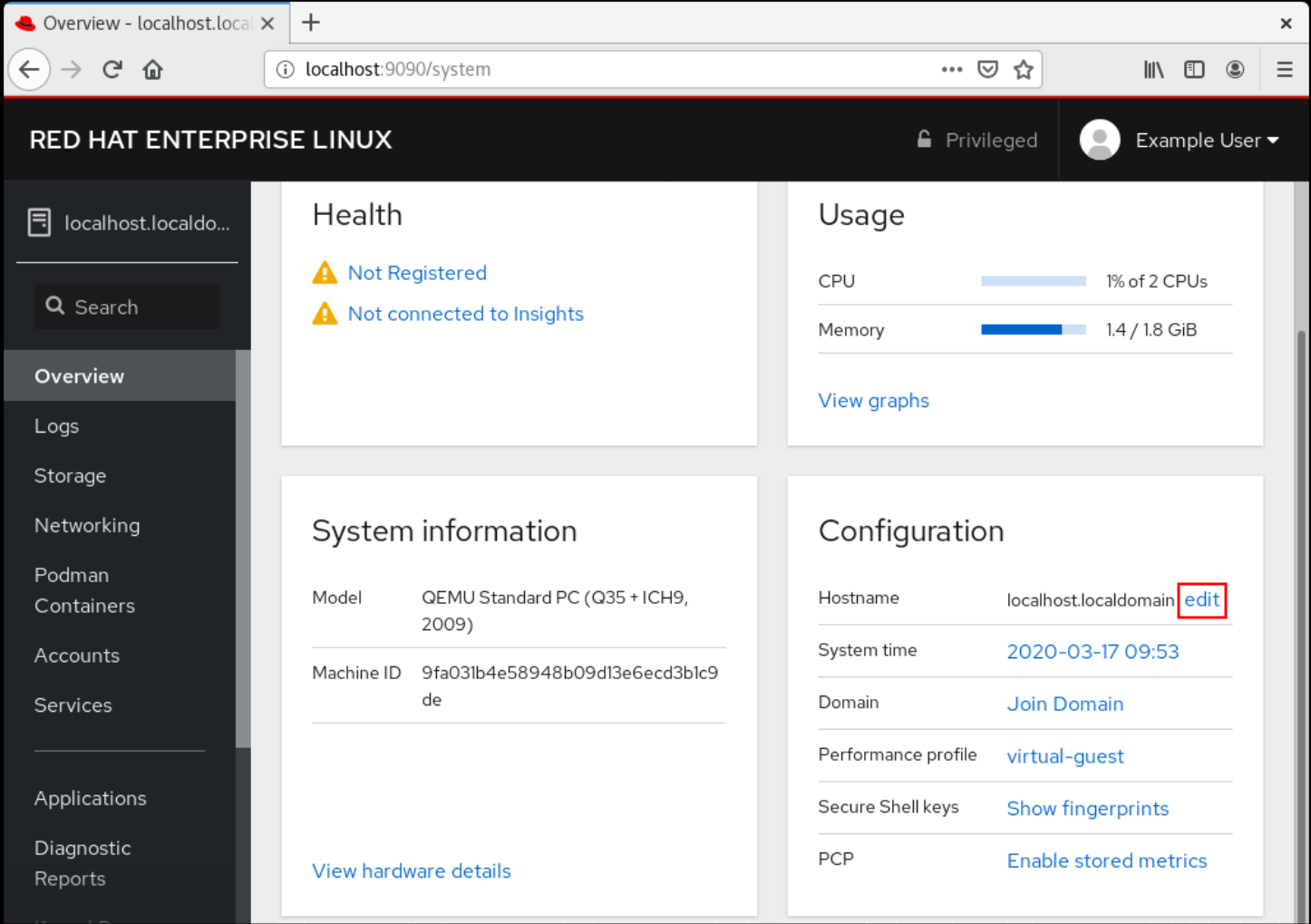

Haga clic en editar junto al nombre del host actual.

- En el cuadro de diálogo Change Host Name, introduzca el nombre del host en el campo Pretty Host Name.

El campo Real Host Name adjunta un nombre de dominio al nombre bonito.

Puedes cambiar el nombre real del host manualmente si no se corresponde con el nombre bonito del host.

Haga clic en Cambiar.

Pasos de verificación

- Cierre la sesión de la consola web.

Vuelva a abrir la consola web introduciendo una dirección con el nuevo nombre de host en la barra de direcciones de su navegador.

Capítulo 3. Complementos de la consola web de Red Hat

Instale los complementos en la consola web de RHEL 8 y conozca las aplicaciones complementarias disponibles para usted.

3.1. Instalación de complementos

El paquete cockpit forma parte de Red Hat Enterprise Linux 8 por defecto. Para poder utilizar aplicaciones complementarias debe instalarlas por separado.

Requisitos previos

-

Instalado y habilitado el paquete

cockpit. Si necesita instalar primero la consola web, consulte la sección de instalación.

Procedimiento

Instala un complemento.

# yum install <add-on>

3.2. Complementos para la consola web de RHEL 8

La siguiente tabla enumera las aplicaciones complementarias disponibles para la consola web de RHEL 8.

| Nombre de la característica | Nombre del paquete | Uso |

|---|---|---|

| Compositor | cockpit-composer | Creación de imágenes de SO personalizadas |

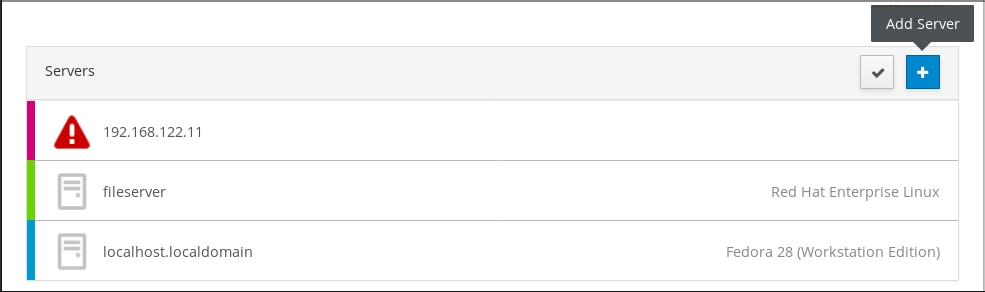

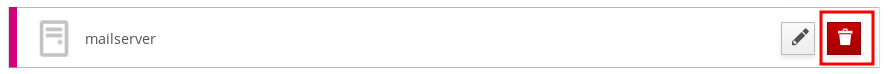

| Tablero de mandos | cabina de mando-tablero | Gestión de varios servidores en una sola interfaz de usuario |

| Máquinas | cabina-máquinas | Gestión de máquinas virtuales libvirt |

| PackageKit | cockpit-packagekit | Actualizaciones de software e instalación de aplicaciones (normalmente se instalan por defecto) |

| PCP | cabina-pcp | Datos de rendimiento persistentes y más detallados (instalados a petición de la interfaz de usuario) |

| podman | cabina-podman | Gestión de contenedores podman (disponible desde RHEL 8.1) |

| Grabación de la sesión | sesión de cabina-grabación | Grabación y gestión de las sesiones de los usuarios |

Capítulo 4. Optimización del rendimiento del sistema mediante la consola web

Aprenda a establecer un perfil de rendimiento en la consola web de RHEL 8 para optimizar el rendimiento del sistema para una tarea seleccionada.

4.1. Opciones de ajuste del rendimiento en la consola web

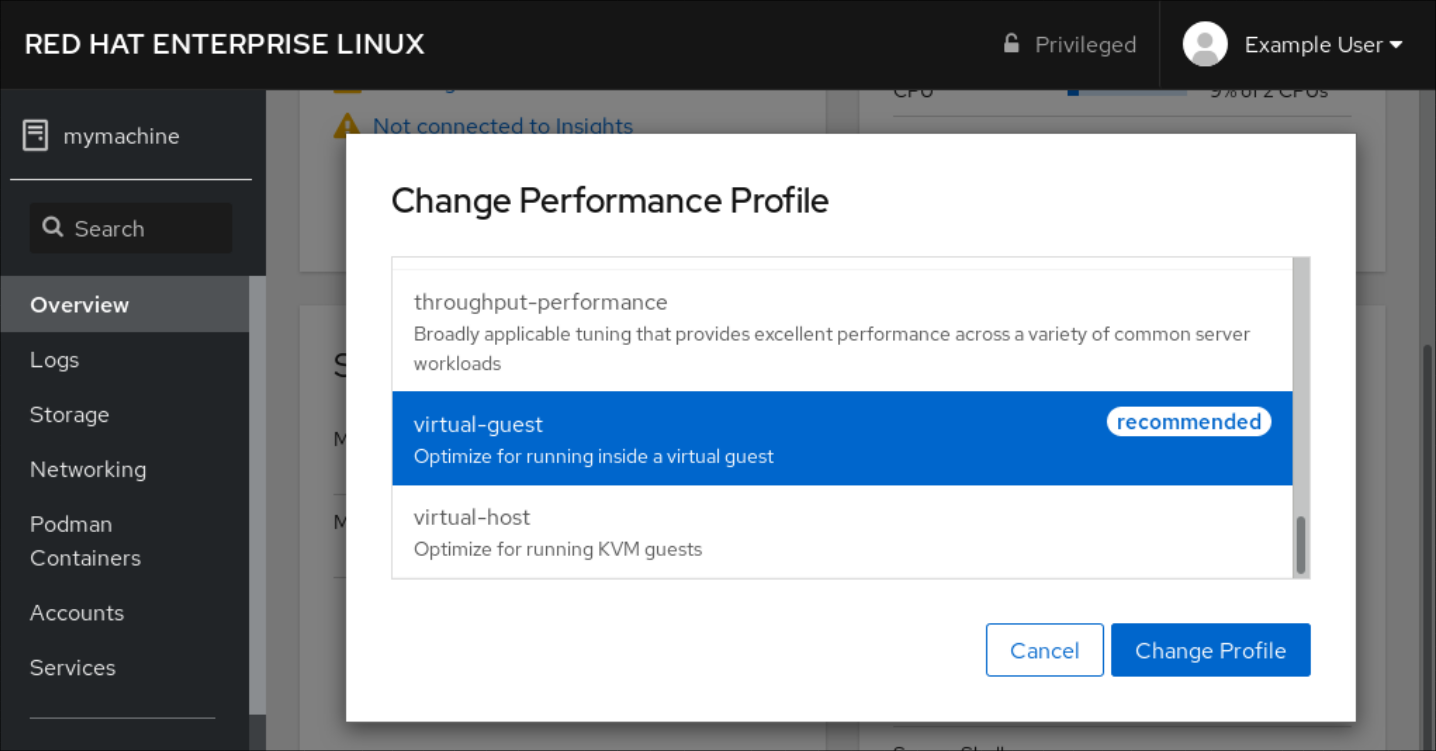

Red Hat Enterprise Linux 8 proporciona varios perfiles de rendimiento que optimizan el sistema para las siguientes tareas:

- Sistemas que utilizan el escritorio

- Rendimiento de la producción

- Rendimiento de la latencia

- Rendimiento de la red

- Bajo consumo de energía

- Máquinas virtuales

El servicio tuned optimiza las opciones del sistema para ajustarse al perfil seleccionado.

En la consola web, puedes establecer qué perfil de rendimiento utiliza tu sistema.

Recursos adicionales

-

Para más detalles sobre el servicio

tuned, véase Supervisión y gestión del estado y el rendimiento del sistema.

4.2. Establecer un perfil de rendimiento en la consola web

Este procedimiento utiliza la consola web para optimizar el rendimiento del sistema para una tarea seleccionada.

Requisitos previos

La consola web está instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

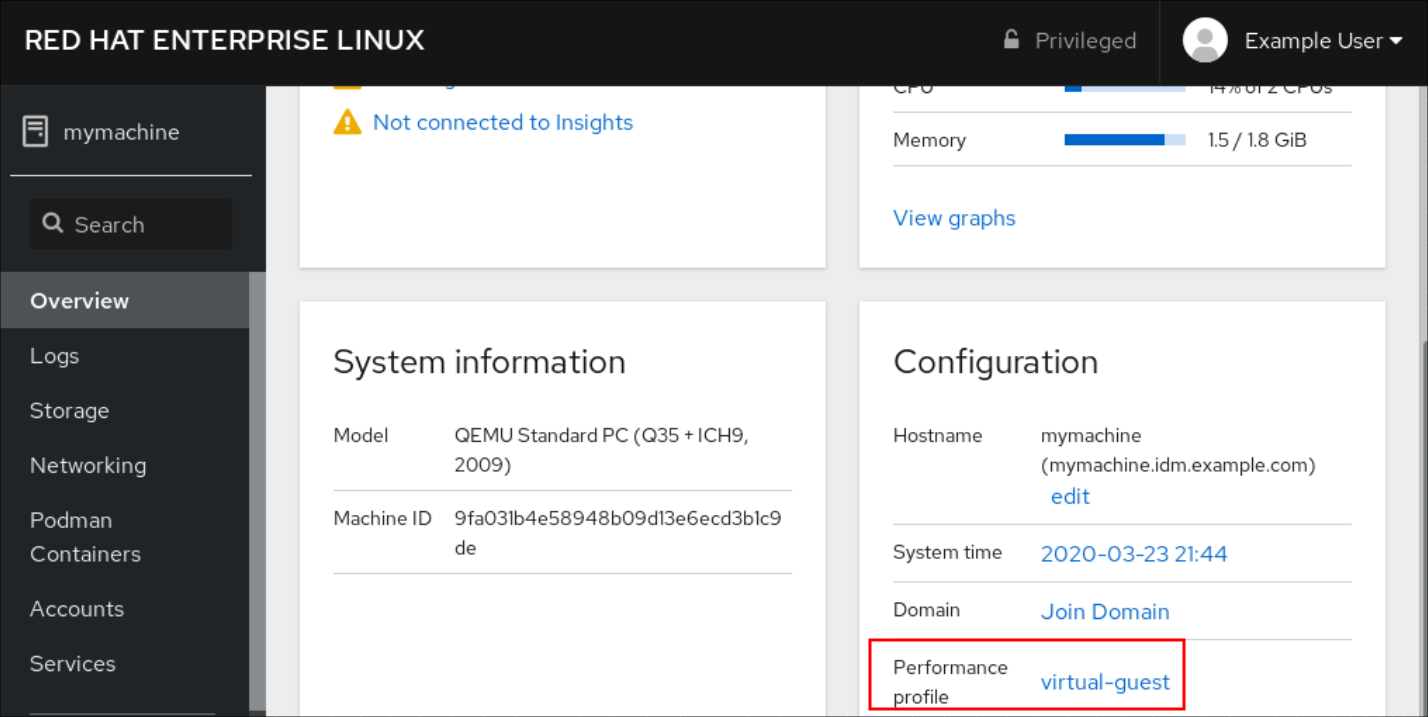

- Haga clic en Overview.

En el campo Performance Profile, haga clic en el perfil de rendimiento actual.

- En el cuadro de diálogo Change Performance Profile, cambie el perfil si es necesario.

Haga clic en Change Profile.

Pasos de verificación

- La pestaña Overview muestra ahora el perfil de rendimiento seleccionado.

Capítulo 5. Revisión de los registros en la consola web

Aprenda a acceder, revisar y filtrar los registros en la consola web de RHEL 8.

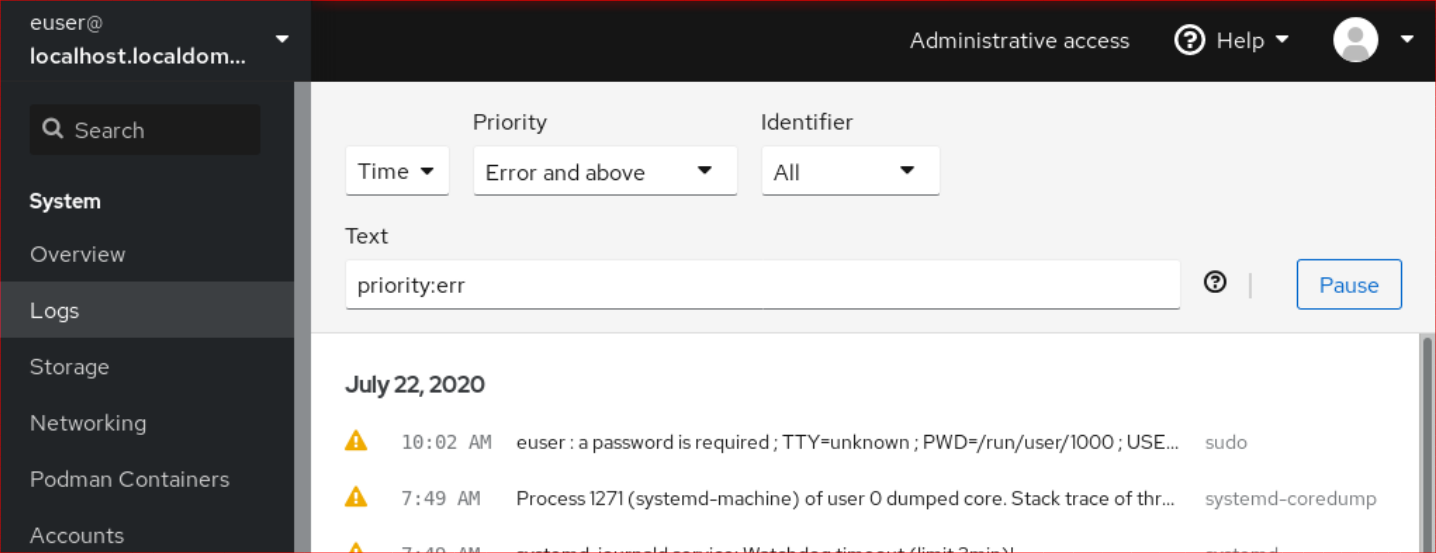

5.1. Revisión de los registros en la consola web

La sección Logs de la consola web de RHEL 8 es una interfaz de usuario para la utilidad journalctl. Esta sección describe cómo acceder a los registros del sistema en la interfaz de la consola web.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

Haga clic en Logs.

- Abra los detalles de la entrada de registro haciendo clic en la entrada de registro seleccionada en la lista.

Puede utilizar el botón Pause para detener la aparición de nuevas entradas de registro. Una vez que reanude las nuevas entradas de registro, la consola web cargará todas las entradas de registro que se hayan notificado después de utilizar el botón Pause.

Puede filtrar los registros por tiempo, prioridad o identificador. Para más información, consulte Sección 5.2, “Filtrar los registros en la consola web”.

5.2. Filtrar los registros en la consola web

Esta sección muestra cómo filtrar las entradas de registro en la consola web.

Requisitos previos

La interfaz de la consola web debe estar instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en Logs.

Por defecto, la consola web muestra las últimas entradas de registro. Para filtrar por un rango de tiempo específico, haga clic en el menú desplegable Time y elija una opción preferida.

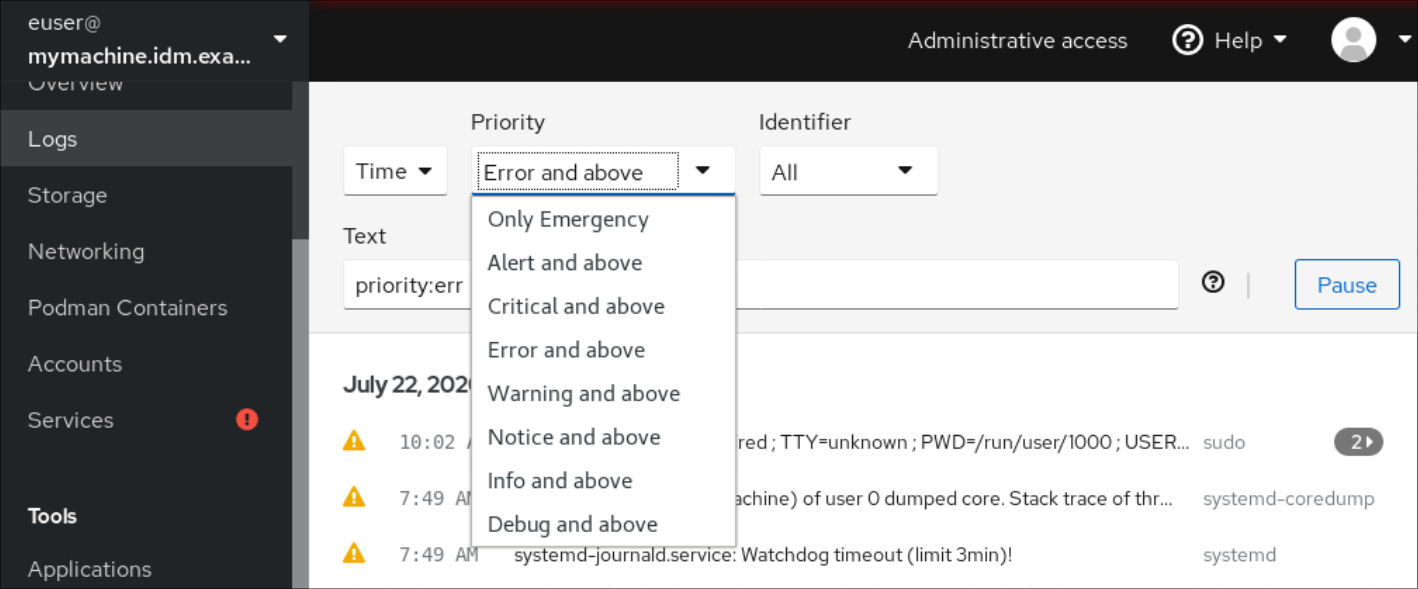

Error and above lista de registros de gravedad se muestra por defecto. Para filtrar por una prioridad diferente, haga clic en el menú desplegable Error and above y elija una prioridad preferida.

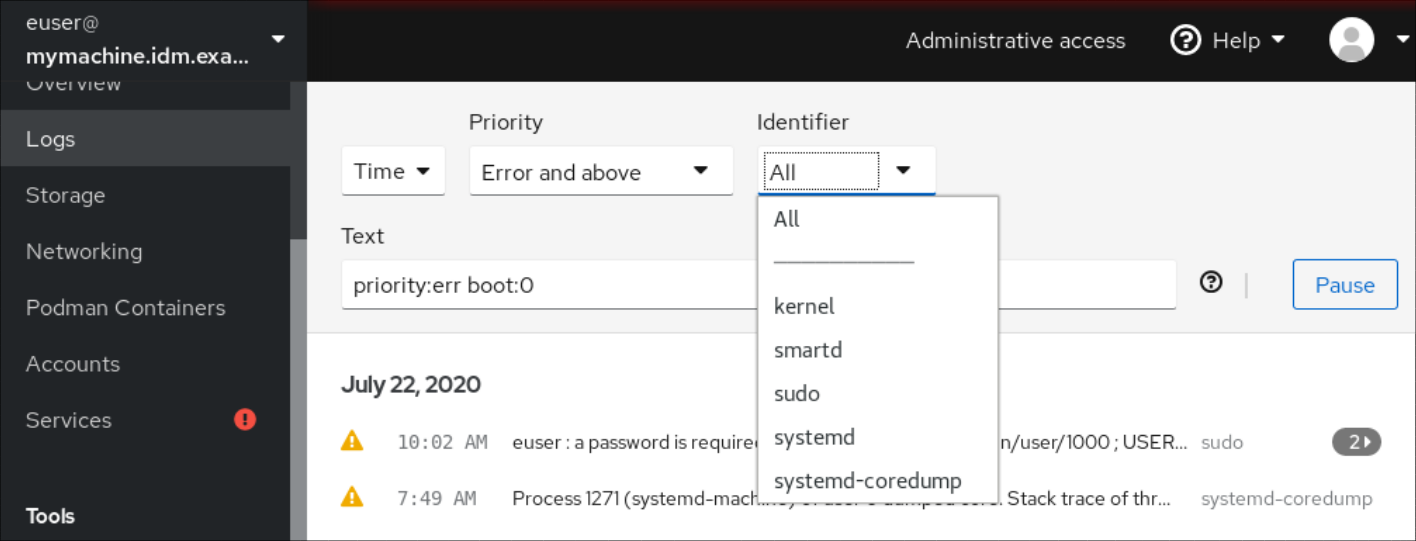

Por defecto, la consola web muestra los registros de todos los identificadores. Para filtrar los registros de un identificador en particular, haga clic en el menú desplegable All y seleccione un identificador.

- Para abrir una entrada de registro, haga clic en un registro seleccionado.

5.3. Opciones de búsqueda de texto para filtrar los registros en la consola web

La funcionalidad de la opción de búsqueda de texto ofrece una gran variedad de opciones para filtrar los registros. Si decide filtrar los registros mediante la búsqueda de texto, puede utilizar las opciones predefinidas que se definen en los tres menús desplegables, o puede escribir toda la búsqueda usted mismo.

Menús desplegables

Hay tres menús desplegables con los que puede especificar los principales parámetros de su búsqueda:

- Time: Este menú desplegable contiene búsquedas predefinidas para diferentes rangos de tiempo de su búsqueda.

-

Priority: Este menú desplegable ofrece opciones para diferentes niveles de prioridad. Corresponde a la opción

journalctl --priority. El valor de prioridad por defecto es Error and above. Se establece cada vez que no se especifica ninguna otra prioridad. -

Identifier: En este menú desplegable, puede seleccionar un identificador que desee filtrar. Corresponde a la opción

journalctl --identifier.

Cuantificadores

Hay seis cuantificadores que puede utilizar para especificar su búsqueda. Se tratan en la tabla Opciones para filtrar registros.

Campos de registro

Si desea buscar un campo de registro específico, es posible especificar el campo junto con su contenido.

Búsqueda de texto libre en los mensajes de los registros

Puede filtrar cualquier cadena de texto de su elección en los mensajes de registro. La cadena también puede estar en forma de expresiones regulares.

Filtrado avanzado de registros I

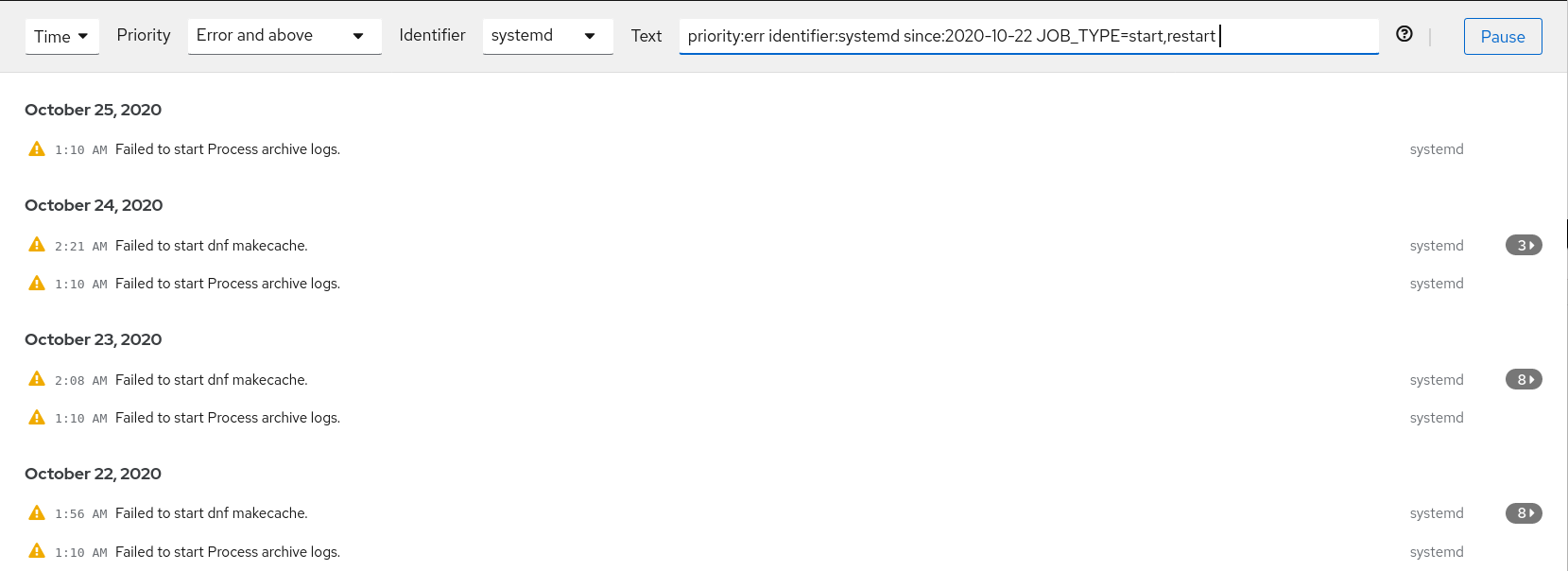

Filtra todos los mensajes de registro identificados por 'systemd' que hayan ocurrido desde la medianoche del 22 de octubre de 2020 y el campo de diario 'JOB_TYPE' sea 'start' o 'restart'.

-

Escriba

identifier:systemd since:2020-10-22 JOB_TYPE=start,restarten el campo de búsqueda. Comprueba los resultados.

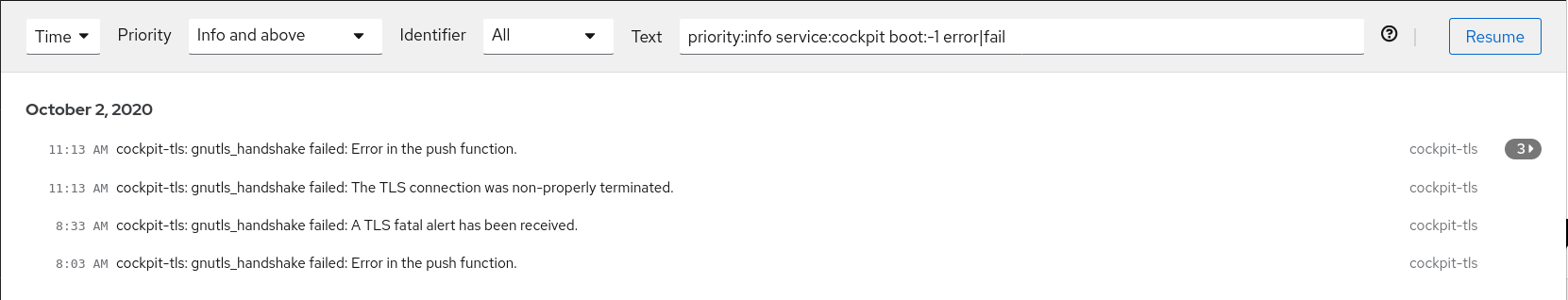

Filtrado avanzado de registros II

Filtra todos los mensajes de registro que provienen de la unidad systemd 'cockpit.service' que han ocurrido en el anteúltimo arranque y el cuerpo del mensaje contiene o bien "error" o bien "fallo".

-

Escriba

service:cockpit boot:-1 error|failen el campo de búsqueda. Comprueba los resultados.

5.4. Uso de un cuadro de búsqueda de texto para filtrar los registros en la consola web

El cuadro de búsqueda de texto permite filtrar los registros según diferentes parámetros. La búsqueda combina el uso de los menús desplegables de filtrado, los cuantificadores, los campos de registro y la búsqueda de cadenas de texto de forma libre.

Requisitos previos

La interfaz de la consola web debe estar instalada y accesible.

Para más detalles, véase Instalación de la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en Logs.

Utilice los menús desplegables para especificar los tres cuantificadores principales - rango de tiempo, prioridad e identificador(es) - que desea filtrar.

El cuantificador Priority siempre tiene que tener un valor. Si no lo especifica, se filtra automáticamente la prioridad de Error and above. Observe que las opciones que establece se reflejan en el cuadro de búsqueda de texto.

Especifique el campo de registro que desea filtrar.

Es posible añadir varios campos de registro.

- Puede utilizar una cadena de texto libre para buscar cualquier otra cosa. El cuadro de búsqueda también acepta expresiones regulares.

5.5. Opciones de filtrado de registros

Hay varias opciones de journalctl, que puedes utilizar para filtrar los registros en la consola web, que pueden ser útiles. Algunas de ellas ya están contempladas como parte de los menús desplegables de la interfaz de la consola web.

Tabla 5.1. Tabla

| Nombre de la opción | Uso | Notas |

|---|---|---|

|

| Filtra la salida por las prioridades de los mensajes. Toma un único nivel de registro numérico o textual. Los niveles de registro son los habituales de syslog. Si se especifica un único nivel de registro, se mostrarán todos los mensajes con este nivel de registro o con un nivel de registro inferior (por tanto, más importante). | Cubierto en el menú desplegable Priority. |

|

| Muestra los mensajes para el identificador de syslog especificado SYSLOG_IDENTIFIER. Se puede especificar varias veces. | Cubierto en el menú desplegable Identifier. |

|

| Muestra sólo las entradas más recientes del diario, e imprime continuamente las nuevas entradas a medida que se añaden al diario. | No está contemplado en un desplegable. |

|

|

Muestra los mensajes de la unidad |

No está contemplado en un desplegable. Corresponde al parámetro |

|

| Muestra los mensajes de un arranque específico. Un número entero positivo buscará las botas empezando por el principio del diario, y un número entero igual o menor que cero buscará las botas empezando por el final del diario. Así, 1 significa el primer arranque encontrado en el diario en orden cronológico, 2 el segundo y así sucesivamente; mientras que -0 es el último arranque, -1 el anteúltimo, y así sucesivamente. | Cubierto sólo como Current boot o Previous boot en el menú desplegable Time. Las demás opciones deben escribirse manualmente. |

|

| Empezar a mostrar las entradas en la fecha especificada o en una fecha anterior a la especificada, respectivamente. Las especificaciones de fecha deben tener el formato \ "2012-10-30 18:17". Si se omite la parte de la hora, se asume "00:00:00". Si sólo se omite el componente de los segundos, se supone ":00". Si se omite el componente de la fecha, se asume el día actual. Alternativamente se entienden las cadenas \ "ayer", \ "hoy", \ "mañana", que se refieren a las 00:00:00 del día anterior al día actual, del día actual, o del día posterior al día actual, respectivamente. "Ahora" se refiere a la hora actual. Por último, se pueden especificar horas relativas, prefijadas con \ "-" o " ", que se refieren a horas anteriores o posteriores a la hora actual, respectivamente. | No está contemplado en un desplegable. |

Capítulo 6. Gestión de las cuentas de usuario en la consola web

La consola web de RHEL ofrece una interfaz para añadir, editar y eliminar cuentas de usuario del sistema.

Después de leer esta sección, lo sabrás:

- De donde provienen las cuentas existentes.

- Cómo añadir nuevas cuentas.

- Cómo establecer la caducidad de la contraseña.

- Cómo y cuándo terminar las sesiones de los usuarios.

Requisitos previos

- Estar conectado a la consola web de RHEL con una cuenta que tenga asignados permisos de administrador. Para más detalles, consulte Iniciar sesión en la consola web de RHEL.

6.1. Cuentas de usuario del sistema gestionadas en la consola web

Con las cuentas de usuario que se muestran en la consola web de RHEL se puede:

- Autenticar a los usuarios al acceder al sistema.

- Establezca los derechos de acceso al sistema.

La consola web de RHEL muestra todas las cuentas de usuario ubicadas en el sistema. Por lo tanto, puede ver al menos una cuenta de usuario justo después del primer inicio de sesión en la consola web.

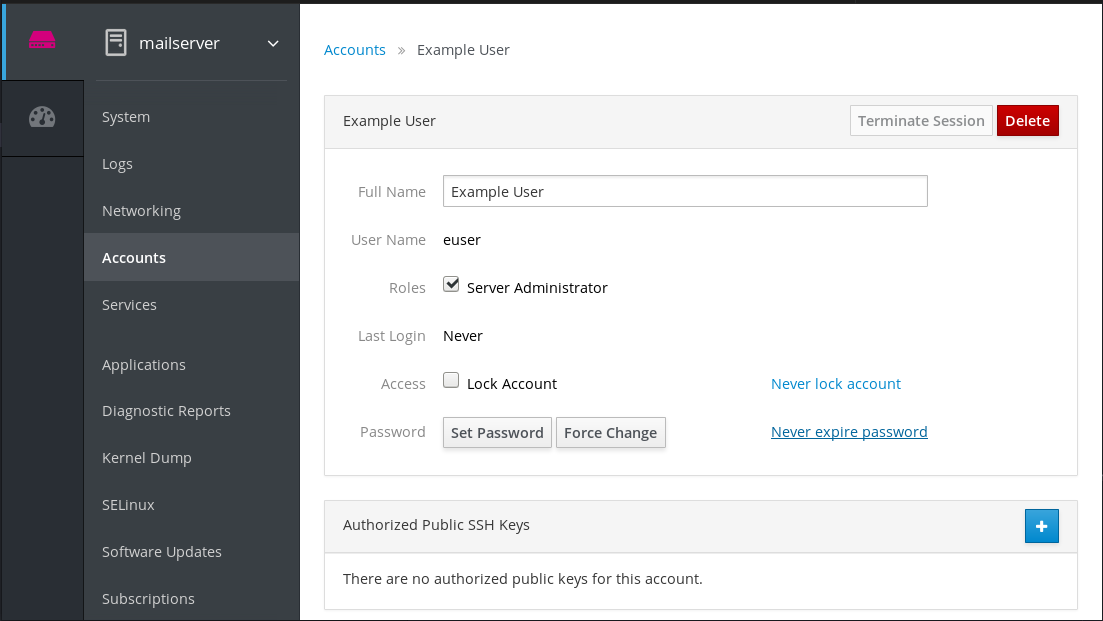

Después de iniciar sesión en la consola web de RHEL, puede realizar las siguientes operaciones:

- Crear nuevas cuentas de usuario.

- Cambia sus parámetros.

- Bloquea las cuentas.

- Terminar las sesiones de los usuarios.

6.2. Añadir nuevas cuentas mediante la consola web

Siga los siguientes pasos para añadir cuentas de usuario al sistema y establecer los derechos de administración de las cuentas a través de la consola web de RHEL.

Requisitos previos

- La consola web de RHEL debe estar instalada y accesible. Para más detalles, consulte Instalación de la consola web.

Procedimiento

- Inicie sesión en la consola web de RHEL.

- Haga clic en Cuentas.

- Haga clic en Crear una nueva cuenta.

En el campo Full Name, introduzca el nombre completo del usuario.

La consola web de RHEL sugiere automáticamente un nombre de usuario a partir del nombre completo y lo rellena en el campo User Name. Si no desea utilizar la convención de nomenclatura original que consiste en la primera letra del nombre y el apellido completo, actualice la sugerencia.

En los campos de Password/Confirm, introduzca la contraseña y vuelva a escribirla para verificar que es correcta.

La barra de color situada debajo de los campos muestra el nivel de seguridad de la contraseña introducida, lo que no permite crear un usuario con una contraseña débil.

- Haga clic en Crear para guardar la configuración y cerrar el cuadro de diálogo.

- Seleccione la cuenta recién creada.

Seleccione Server Administrator en el elemento Roles.

Ahora puede ver la nueva cuenta en la configuración de Accounts y puede utilizar las credenciales para conectarse al sistema.

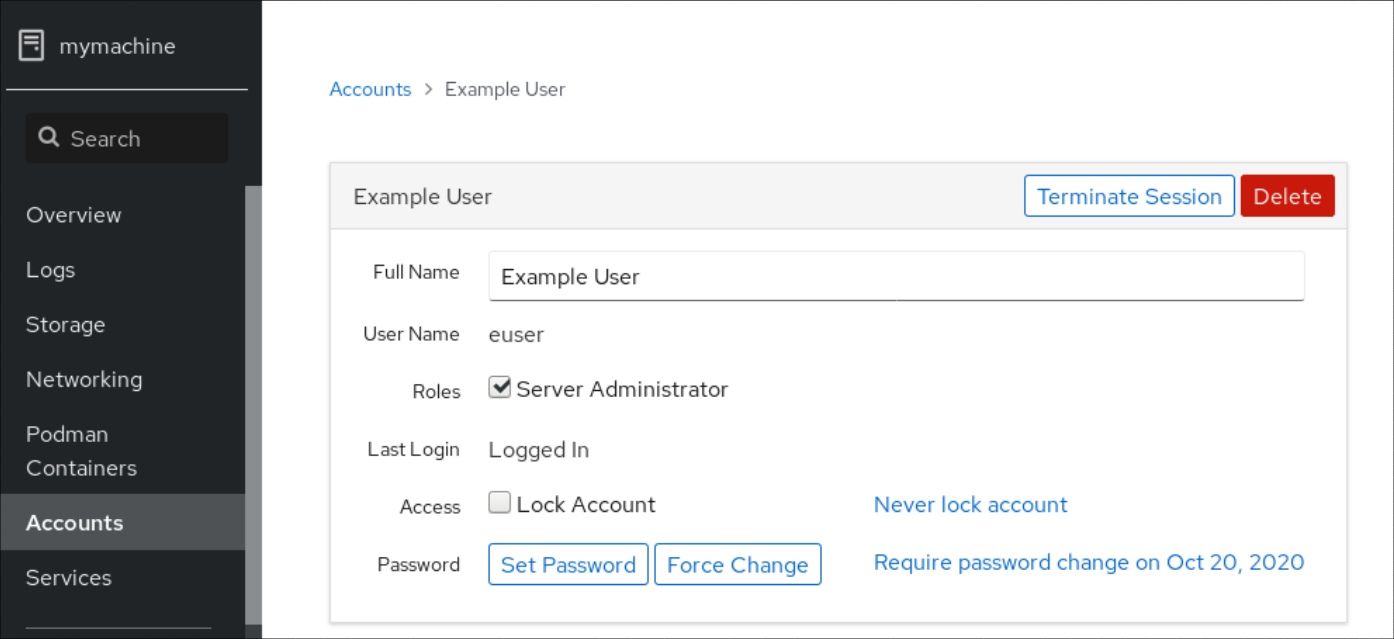

6.3. Aplicación de la caducidad de la contraseña en la consola web

Por defecto, las cuentas de usuario tienen establecidas contraseñas que no caducan nunca. Puede configurar las contraseñas del sistema para que caduquen después de un número determinado de días. Cuando la contraseña caduque, el siguiente intento de inicio de sesión solicitará un cambio de contraseña.

Procedimiento

- Inicie sesión en la consola web de RHEL 8.

- Haga clic en Cuentas.

- Seleccione la cuenta de usuario para la que se va a imponer la caducidad de la contraseña.

- En la configuración de la cuenta de usuario, haga clic en No caducar nunca la contraseña.

- En el cuadro de diálogo Password Expiration, seleccione Require password change every … days e introduzca un número entero positivo que represente el número de días en que caduca la contraseña.

- Haga clic en Cambiar.

Pasos de verificación

Para comprobar que la caducidad de la contraseña está configurada, abra la configuración de la cuenta.

La consola web de RHEL 8 muestra un enlace con la fecha de caducidad.

6.4. Terminar las sesiones de los usuarios en la consola web

Un usuario crea sesiones de usuario cuando se conecta al sistema. Terminar las sesiones de usuario significa cerrar la sesión del usuario en el sistema. Puede ser útil si necesita realizar tareas administrativas sensibles a los cambios de configuración, por ejemplo, actualizaciones del sistema.

En cada cuenta de usuario de la consola web de RHEL 8, puede finalizar todas las sesiones de la cuenta, excepto la sesión de la consola web que esté utilizando en ese momento. Esto evita que pierdas el acceso a tu sistema.

Procedimiento

- Inicie sesión en la consola web de RHEL 8.

- Haga clic en Cuentas.

- Haga clic en la cuenta de usuario para la que desea terminar la sesión.

Haga clic en Terminar Sesión.

Si el botón de Terminar Sesión está inactivo, el usuario no está conectado al sistema.

La consola web de RHEL termina las sesiones.

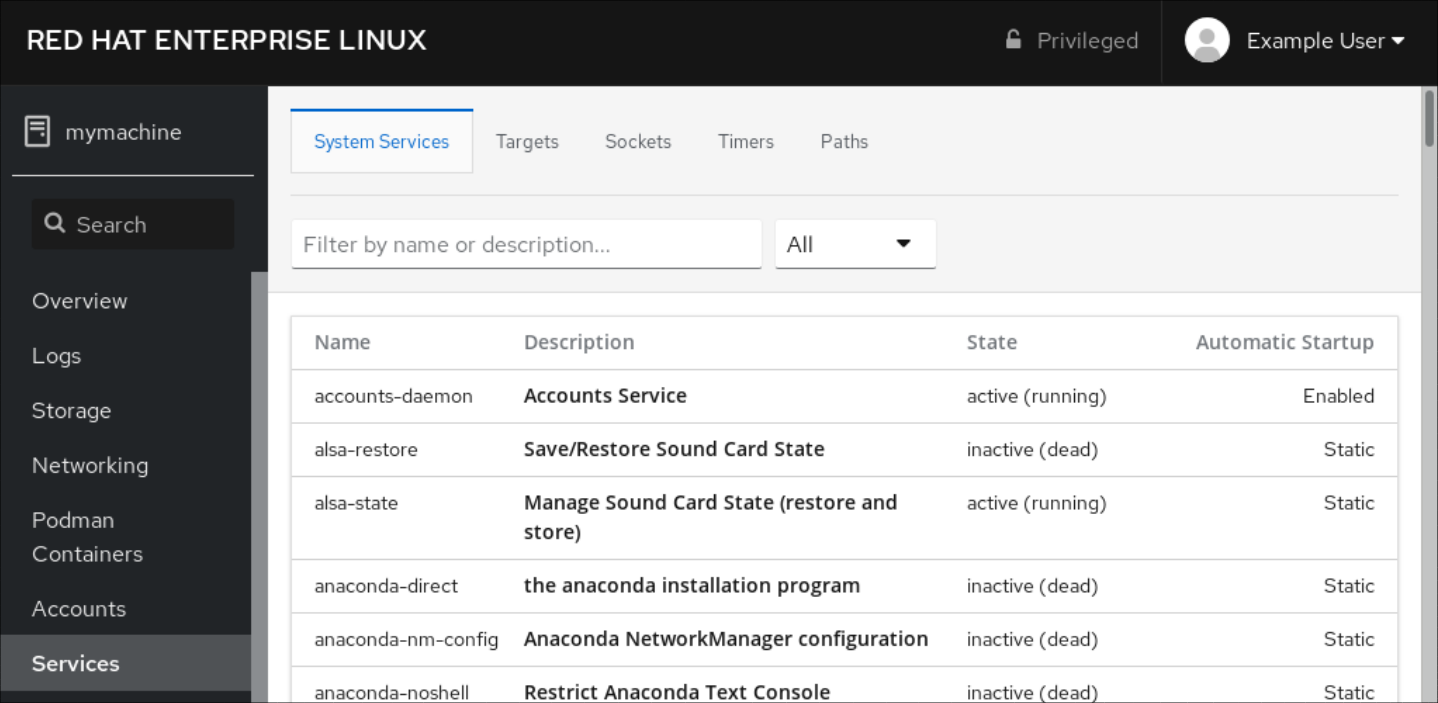

Capítulo 7. Gestión de servicios en la consola web

Aprenda a gestionar los servicios del sistema en la interfaz de la consola web de RHEL 8. Puede activar o desactivar servicios, reiniciarlos o recargarlos, o gestionar su inicio automático.

7.1. Activar o desactivar los servicios del sistema en la consola web

Este procedimiento activa o desactiva los servicios del sistema mediante la interfaz de la consola web.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

Puede filtrar los servicios por nombre o descripción y también por Activado, Desactivado o Inicio automático estático. La interfaz muestra el estado actual del servicio y sus registros recientes.

Inicie sesión en la consola web de RHEL con privilegios de administrador.

Para más detalles, consulte Iniciar sesión en la consola web.

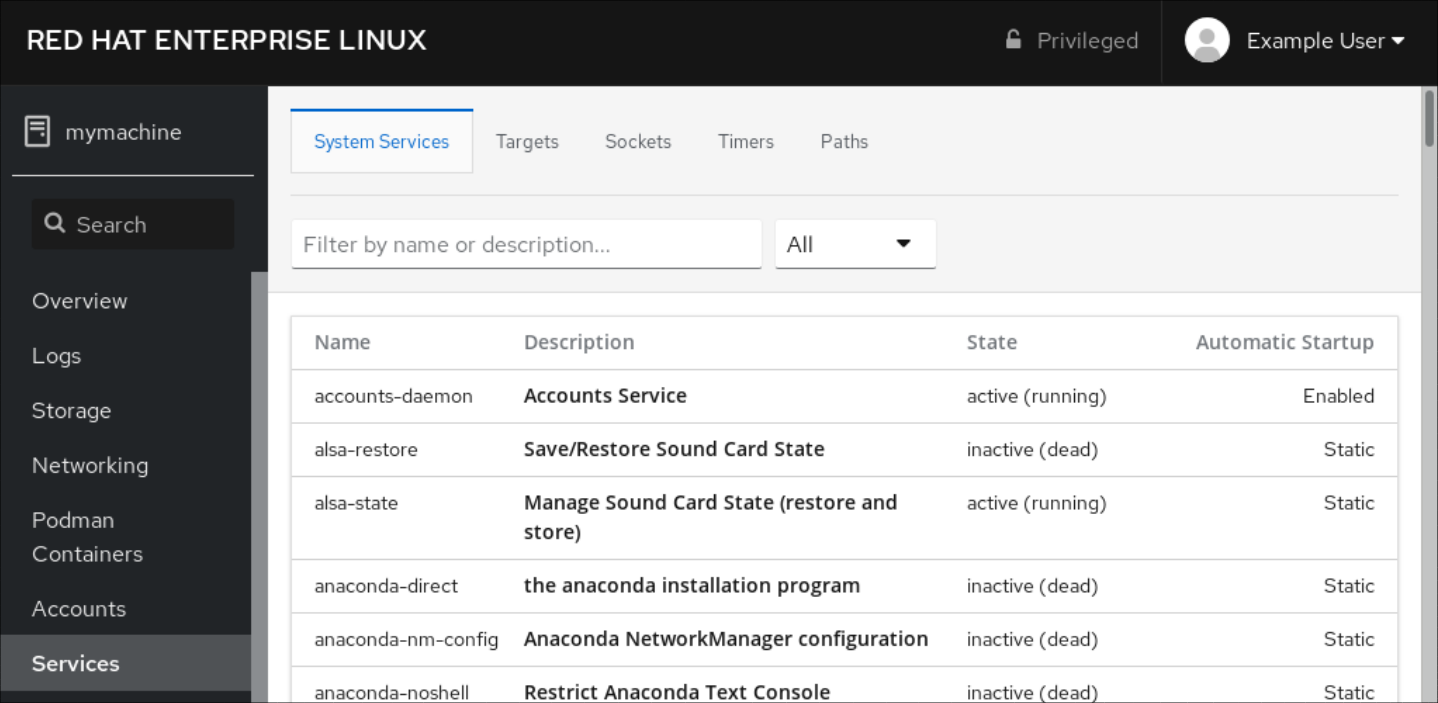

- Haga clic en Services en el menú de la consola web de la izquierda.

La pestaña por defecto de Services es System Services. Si desea gestionar objetivos, sockets, temporizadores o rutas, cambie a la pestaña correspondiente en el menú de la parte superior.

- Para abrir la configuración de los servicios, haga clic en un servicio seleccionado de la lista. Puede saber qué servicios están activos o inactivos marcando la columna State.

Activar o desactivar un servicio:

Para activar un servicio inactivo, pulse el botón Start.

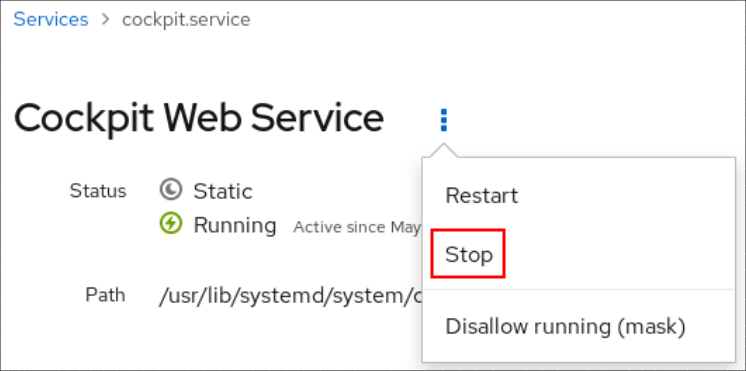

Para desactivar un servicio activo, pulse el botón Stop.

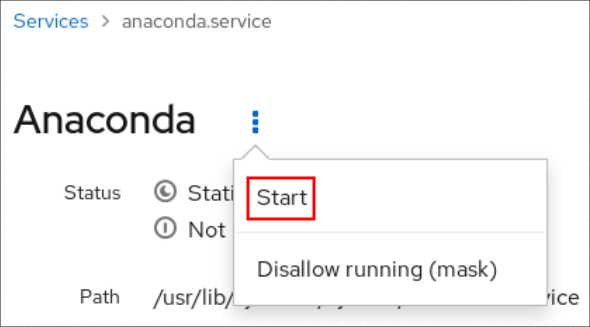

7.2. Reiniciar los servicios del sistema en la consola web

Este procedimiento reinicia los servicios del sistema mediante la interfaz de la consola web.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

Puede filtrar los servicios por nombre o descripción y también por Activado, Desactivado o Inicio automático estático. La interfaz muestra el estado actual del servicio y sus registros recientes.

Inicie sesión en la consola web de RHEL con privilegios de administrador.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en Services en el menú de la consola web de la izquierda.

La pestaña por defecto de Services es System Services. Si desea gestionar objetivos, sockets, temporizadores o rutas, cambie a la pestaña correspondiente en el menú de la parte superior.

- Para abrir la configuración del servicio, haga clic en un servicio seleccionado de la lista.

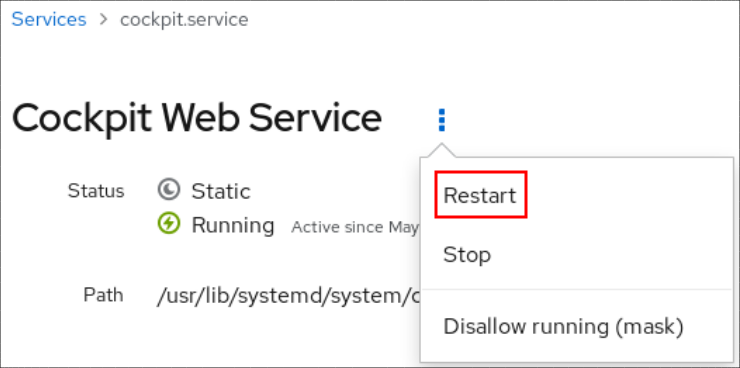

Para reiniciar un servicio, pulse el botón Restart.

Capítulo 8. Configuración de los enlaces de red mediante la consola web

Aprenda cómo funciona el enlace de red y configure los enlaces de red en la consola web de RHEL 8.

La consola web de RHEL 8 está construida sobre el servicio NetworkManager.

Para más detalles, consulte Introducción a NetworkManager para la gestión de redes.

Requisitos previos

La consola web de RHEL 8 instalada y habilitada.

Para más detalles, véase Instalación de la consola web.

8.1. Comprender la vinculación de la red

La unión de redes es un método para combinar o agregar interfaces de red para proporcionar una interfaz lógica con mayor rendimiento o redundancia.

Los modos active-backup, balance-tlb, y balance-alb no requieren ninguna configuración específica del conmutador de red. Sin embargo, otros modos de enlace requieren configurar el conmutador para agregar los enlaces. Por ejemplo, los conmutadores Cisco requieren EtherChannel para los modos 0, 2 y 3, pero para el modo 4, se requiere el protocolo de control de agregación de enlaces (LACP) y EtherChannel.

Para más detalles, consulte la documentación de su conmutador y el CÓMO del controlador de enlace Ethernet de Linux.

Algunas funciones de enlace de red, como el mecanismo de conmutación por error, no admiten conexiones directas por cable sin un conmutador de red. Para más detalles, consulte la sección ¿Se admite la conexión directa con cables cruzados? Solución KCS.

8.2. Modalidades de enlace

En RHEL 8 hay varias opciones de modo. Cada opción de modo se caracteriza por un equilibrio de carga y una tolerancia a los fallos específicos. El comportamiento de las interfaces enlazadas depende del modo. Los modos de enlace proporcionan tolerancia a fallos, equilibrio de carga o ambos.

Modos de equilibrio de carga

- Round Robin: Transmite secuencialmente los paquetes desde la primera interfaz disponible hasta la última.

Modos de tolerancia a los fallos

- Active Backup: Sólo cuando la interfaz primaria falla, una de las interfaces de reserva la sustituye. Sólo es visible la dirección MAC utilizada por la interfaz activa.

Broadcast: Se envían todas las transmisiones en todas las interfaces.

NotaLa difusión aumenta significativamente el tráfico de red en todas las interfaces vinculadas.

Modos de tolerancia a fallos y equilibrio de carga

- XOR: Las direcciones MAC de destino se distribuyen de forma equitativa entre las interfaces con un modulo hash. Cada interfaz sirve entonces al mismo grupo de direcciones MAC.

802.3ad: Establece una política de agregación de enlaces dinámica IEEE 802.3ad. Crea grupos de agregación que comparten la misma velocidad y configuración dúplex. Transmite y recibe en todas las interfaces del agregador activo.

NotaEste modo requiere un switch compatible con 802.3ad.

- Adaptive transmit load balancing: El tráfico saliente se distribuye en función de la carga actual de cada interfaz. El tráfico entrante es recibido por la interfaz actual. Si la interfaz receptora falla, otra interfaz toma la dirección MAC de la que ha fallado.

Adaptive load balancing: Incluye el equilibrio de carga de transmisión y recepción para el tráfico IPv4.

El equilibrio de la carga de recepción se consigue mediante la negociación del Protocolo de Resolución de Direcciones (ARP), por lo que es necesario establecer Link Monitoring en ARP en la configuración del enlace.

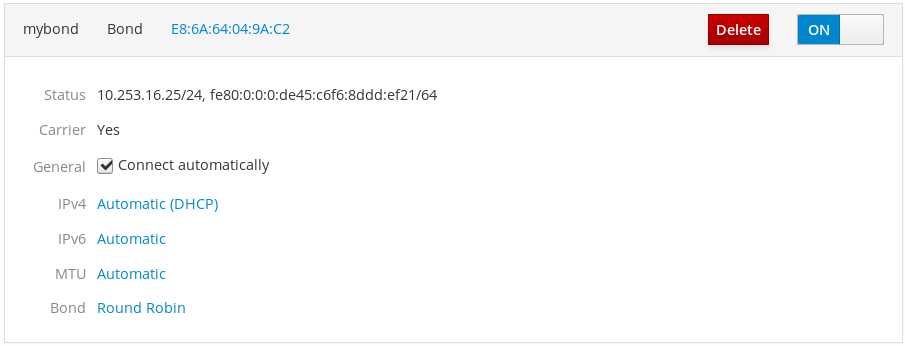

8.3. Añadir un nuevo vínculo mediante la consola web

Configure un enlace de respaldo activo en dos o más interfaces de red utilizando la consola web.

Otros modos de enlace de red pueden configurarse de forma similar.

Requisitos previos

- Hay dos o más tarjetas de red instaladas en el servidor.

- Las tarjetas de red están conectadas a un conmutador.

Procedimiento

Inicie sesión en la consola web.

Para más detalles, consulte Iniciar sesión en la consola web.

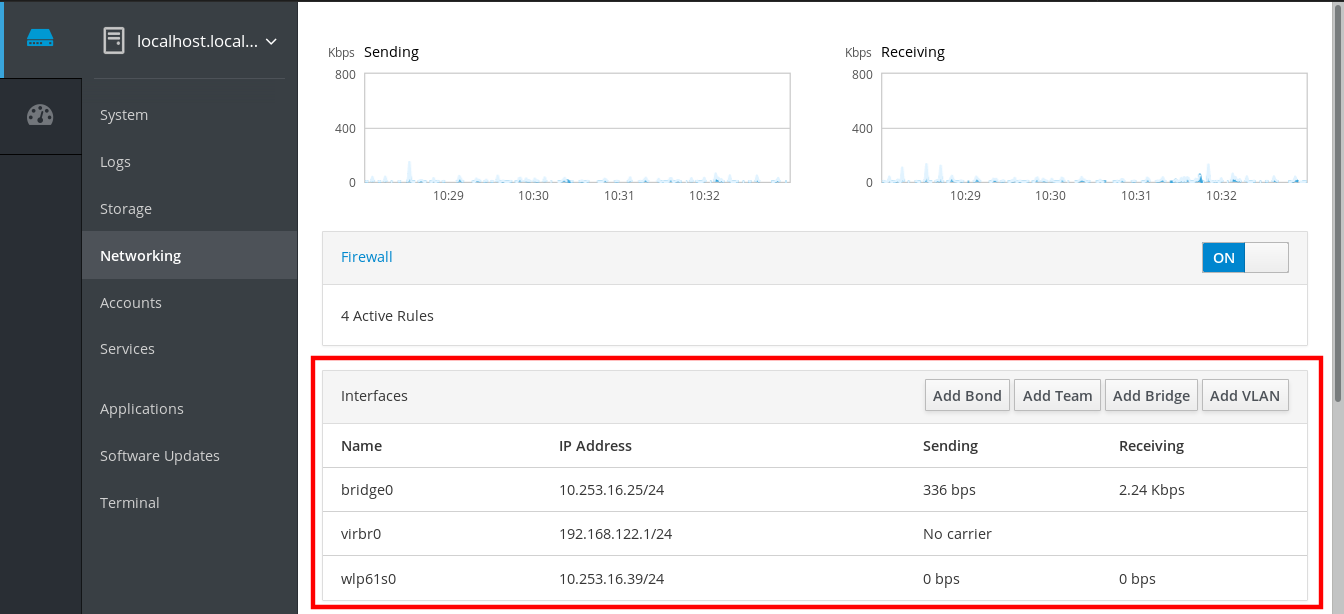

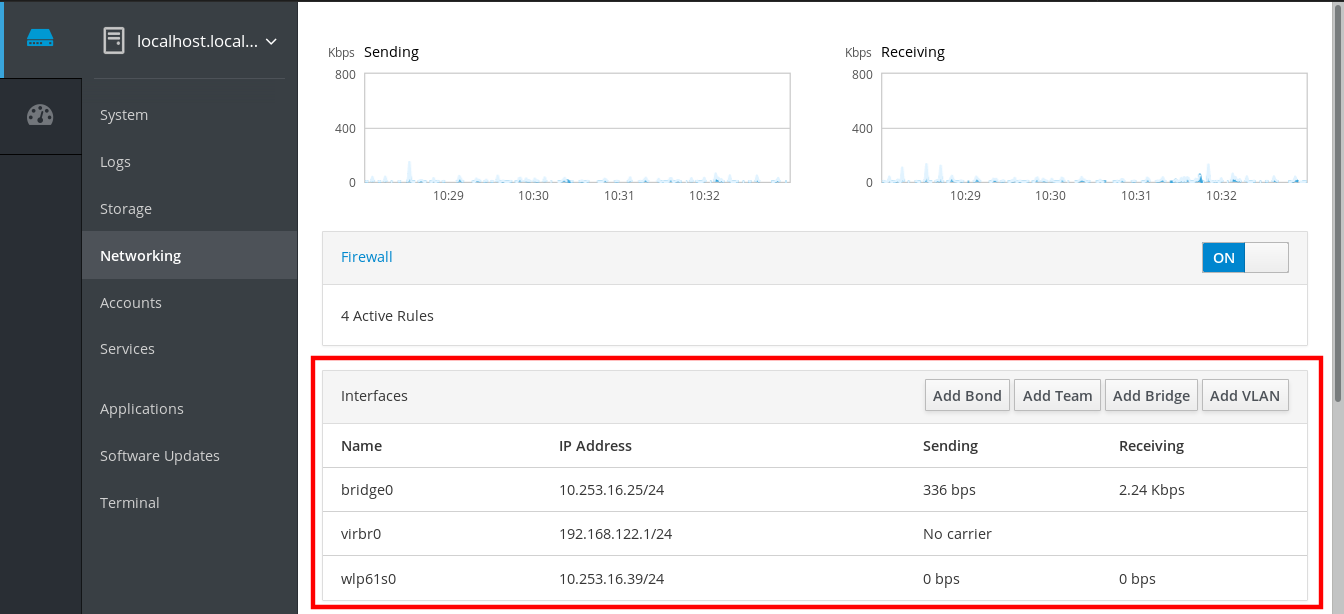

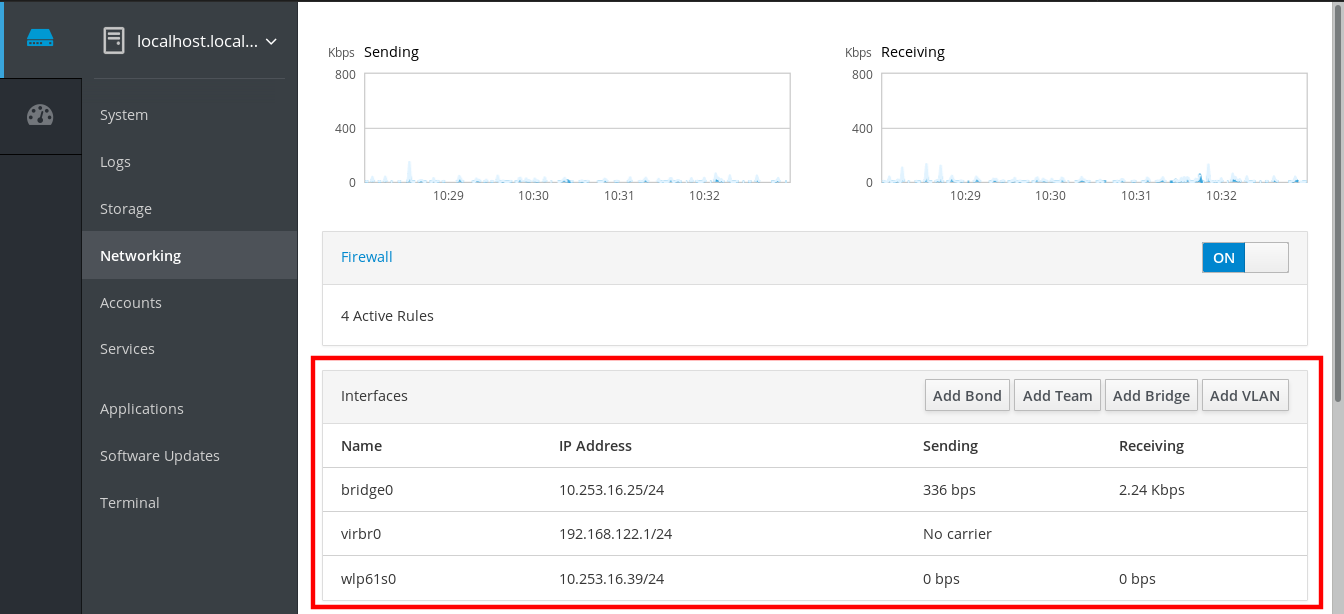

- Abrir Networking.

- Haga clic en el botón Add Bond.

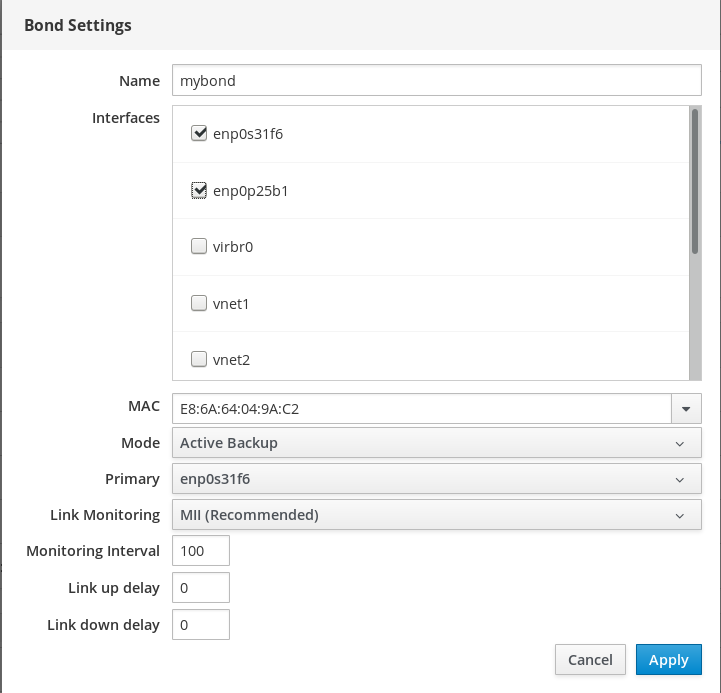

- En el cuadro de diálogo Bond Settings, introduzca un nombre para el nuevo bono.

- En el campo Members, seleccione las interfaces que deben formar parte del enlace.

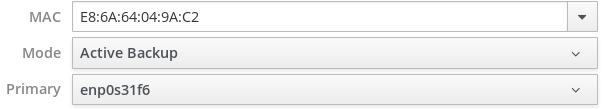

Opcional] En la lista desplegable MAC, seleccione una dirección MAC que se utilizará para esta interfaz.

Si deja el campo MAC vacío, el bono obtendrá una de las direcciones que aparecen en la lista desplegable.

En la lista desplegable Mode, seleccione el modo.

Para más detalles, consulte los modos de enlace de red

Si selecciona Active Backup, seleccione la interfaz primaria.

En el menú desplegable Link Monitoring, deje aquí la opción MII.

Sólo el modo de equilibrio de carga adaptativo requiere cambiar esta opción a ARP.

- Los campos Monitoring Interval, Link up delay, y Link down delay, que contienen valores en milisegundos, déjelos como están. Cámbielos sólo para solucionar problemas.

Haga clic en Apply.

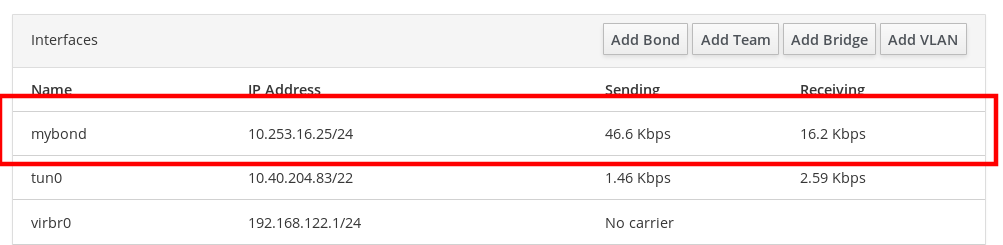

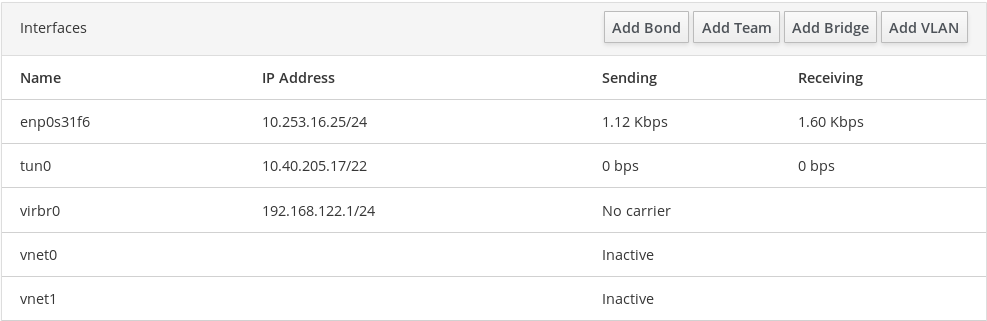

Para verificar que el enlace funciona correctamente, vaya a la sección Networking y compruebe si las columnas Sending y Receiving de la tabla Interfaces muestran una actividad de red.

8.4. Añadir interfaces al enlace mediante la consola web

Los enlaces de red pueden incluir múltiples interfaces y puedes añadir o eliminar cualquiera de ellas en cualquier momento.

Aprenda a añadir una interfaz de red a un enlace existente.

Requisitos previos

- Tener un enlace con múltiples interfaces configurado como se describe en Sección 8.3, “Añadir un nuevo vínculo mediante la consola web”.

Procedimiento

Inicie sesión en la consola web.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abrir Networking.

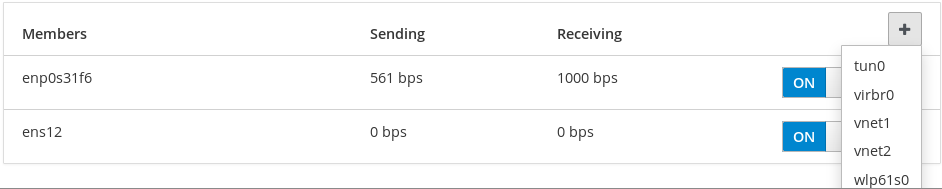

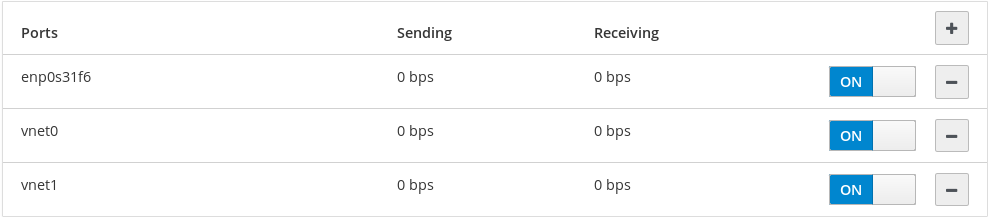

- En la tabla Interfaces, haga clic en el enlace que desee configurar.

- En la pantalla de configuración del enlace, desplácese hasta la tabla de miembros (interfaces).

- Haga clic en el icono .

Seleccione la interfaz en la lista desplegable y haga clic en ella.

La consola web de RHEL 8 añade la interfaz al enlace.

8.5. Eliminar o desactivar una interfaz del enlace mediante la consola web

Los enlaces de red pueden incluir múltiples interfaces. Si necesita cambiar un dispositivo, puede eliminar o desactivar determinadas interfaces del enlace, que funcionará con el resto de las interfaces activas.

Para dejar de utilizar una interfaz incluida en un bono, puede:

- Retire la interfaz de la unión.

- Desactivar la interfaz temporalmente. La interfaz sigue formando parte del enlace, pero el enlace no la utilizará hasta que la vuelvas a habilitar.

Requisitos previos

- Tener un enlace con múltiples interfaces configurado como se describe en Sección 8.3, “Añadir un nuevo vínculo mediante la consola web”.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abrir Networking.

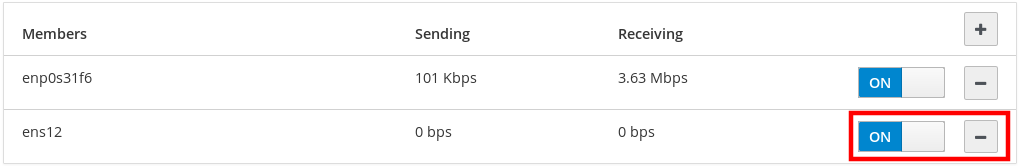

- Haga clic en el enlace que desea configurar.

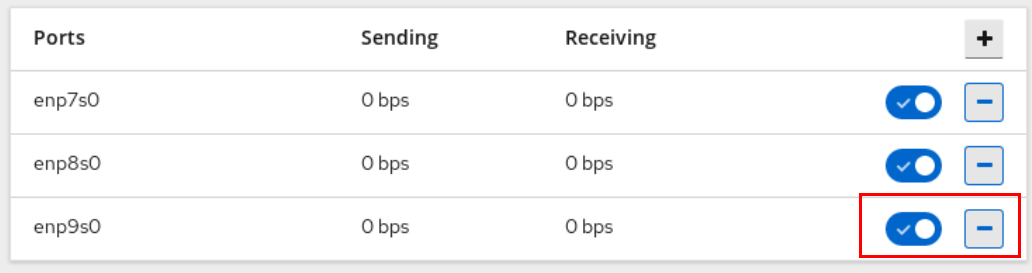

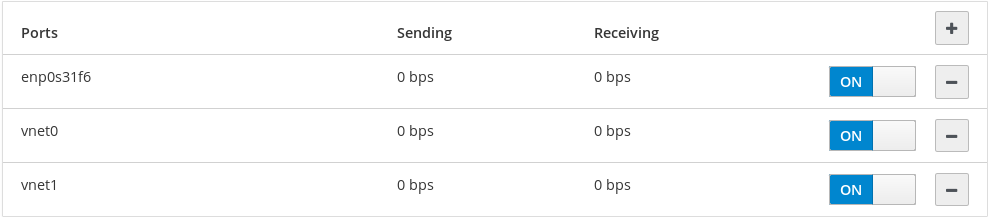

- En la pantalla de configuración del enlace, desplácese hasta la tabla de puertos (interfaces).

Seleccione la interfaz y elimínela o desactívela:

- Haga clic en el icono - para eliminar la interfaz.

- Ponga el botón ON/OFF en Off.

Según su elección, la consola web elimina o desactiva la interfaz del enlace y puede volver a verla en la sección Networking como interfaz independiente.

8.6. Eliminar o desactivar un enlace mediante la consola web

Elimine o desactive un enlace de red mediante la consola web. Si desactiva el enlace, las interfaces permanecen en el enlace, pero el enlace no se utilizará para el tráfico de red.

Requisitos previos

- Hay un vínculo existente en la consola web.

Procedimiento

Inicie sesión en la consola web.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abrir Networking.

- Haga clic en el bono que desea eliminar.

En la pantalla de configuración del enlace, puede desactivar el enlace con el botón ON/OFF o hacer clic en el botón Delete para eliminar el enlace de forma permanente.

Puede volver a Networking y verificar que todas las interfaces del enlace son ahora interfaces independientes.

Capítulo 9. Configuración de equipos de red mediante la consola web

Aprenda cómo funciona el enlace de red, cuáles son las diferencias entre los equipos de red y los enlaces de red, y cuáles son las posibilidades de configuración en la consola web.

Además, puede encontrar directrices para:

- Añadir un nuevo equipo de red

- Añadir nuevas interfaces a un equipo de red existente

- Eliminación de interfaces de un equipo de red existente

- Eliminación de un equipo de red

Requisitos previos

La consola web de RHEL 8 instalada y habilitada.

Para más detalles, véase Instalación de la consola web.

9.1. Comprensión de los equipos de red

La agrupación de redes es una función que combina o agrega interfaces de red para proporcionar una interfaz lógica con mayor rendimiento o redundancia.

El network teaming utiliza un controlador de kernel para implementar el manejo rápido de los flujos de paquetes, así como bibliotecas y servicios de espacio de usuario para otras tareas. De este modo, el network teaming es una solución fácilmente ampliable y escalable para los requisitos de equilibrio de carga y redundancia.

Algunas características de la unión de redes, como el mecanismo de conmutación por error, no admiten conexiones directas por cable sin un conmutador de red. Para más detalles, consulte ¿Se admite la unión con conexión directa mediante cables cruzados?

9.2. Comparación de las características de los equipos de red y de los enlaces

Conozca las características que admiten los equipos de red y los bonos de red:

| Característica | Vínculo de red | Equipo de la red |

|---|---|---|

| Política de transmisión de emisiones | Sí | Sí |

| Política de Tx Round-robin | Sí | Sí |

| Política de transmisión de respaldo activo | Sí | Sí |

| Soporte de LACP (802.3ad) | Sí (sólo activo) | Sí |

| Política de transmisión basada en Hash | Sí | Sí |

| El usuario puede establecer la función hash | No | Sí |

| Soporte de equilibrio de carga de transmisión (TLB) | Sí | Sí |

| Selección de puerto LACP hash | Sí | Sí |

| Equilibrio de carga para el soporte de LACP | No | Sí |

| Supervisión de enlaces de Ethtool | Sí | Sí |

| Monitorización de enlaces ARP | Sí | Sí |

| Supervisión de enlaces NS/NA (IPv6) | No | Sí |

| Retrasos en la subida y bajada de los puertos | Sí | Sí |

| Prioridades portuarias y adherencia (mejora de la opción "primaria") | No | Sí |

| Configuración separada de la supervisión de los enlaces por puerto | No | Sí |

| Configuración de la monitorización de múltiples enlaces | Limitado | Sí |

| Ruta de Tx/Rx sin bloqueo | No (rwlock) | Sí (RCU) |

| Soporte de VLAN | Sí | Sí |

| Control del espacio de usuario en tiempo de ejecución | Limitado | Sí |

| Lógica en el espacio del usuario | No | Sí |

| Extensibilidad | Duro | Fácil |

| Diseño modular | No | Sí |

| Gastos generales de funcionamiento | Bajo | Muy bajo |

| Interfaz D-Bus | No | Sí |

| Apilamiento de varios dispositivos | Sí | Sí |

| Configuración cero mediante LLDP | No | (en planificación) |

| Soporte de NetworkManager | Sí | Sí |

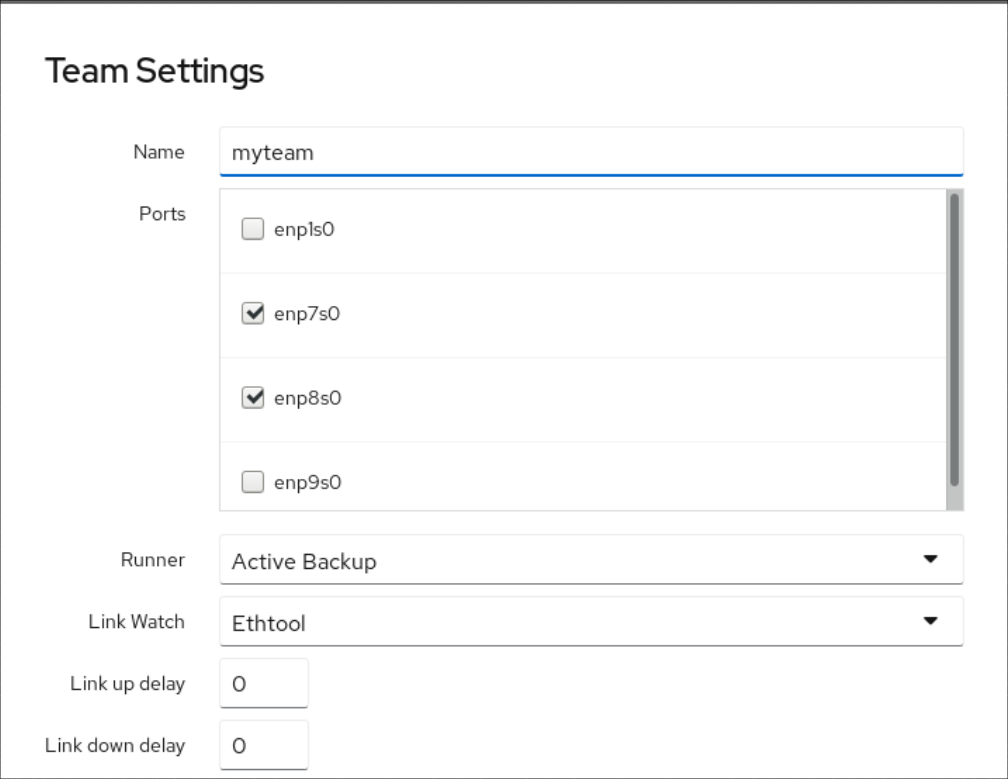

9.3. Añadir un nuevo equipo mediante la consola web

Configure un nuevo equipo de red de respaldo activo en dos o más interfaces de red utilizando la consola web.

Requisitos previos

- Dos o más tarjetas de red instaladas en el servidor.

- Las tarjetas de red están conectadas a un conmutador.

Procedimiento

Inicie sesión en la consola web.

Para más detalles, consulte Iniciar sesión en la consolaweb

- Vaya a la pestaña Networking.

- Haga clic en el botón Add Team.

En el área Team Settings, configure los parámetros del nuevo equipo:

- Añade un nombre para tu equipo en el campo Name.

- En el campo Ports, seleccione todas las interfaces de red que desee añadir al equipo.

- En el menú desplegable Runner, seleccione el corredor.

En el menú desplegable Link Watch seleccione un observador de enlaces.

- Si selecciona Ethtool, establezca adicionalmente un retardo de subida y otro de bajada del enlace.

- Si selecciona ARP Ping o NSNA Ping, establezca además un intervalo de ping y un objetivo de ping.

Haga clic en Apply

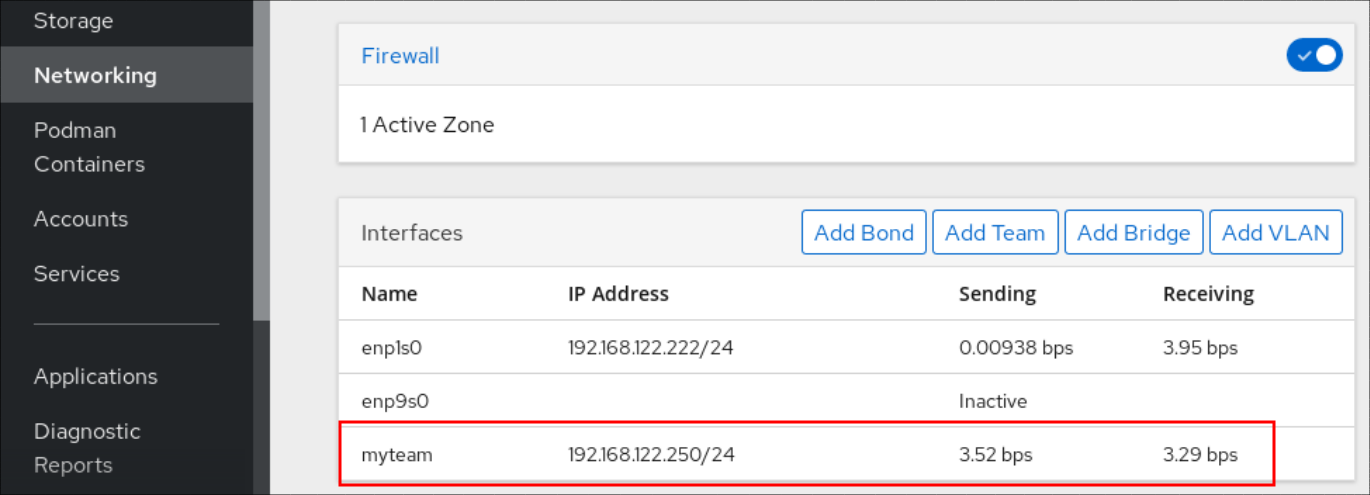

Pasos de verificación

Vaya a la pestaña Networking y compruebe si las columnas Sending y Receiving de la tabla Interfaces muestran una actividad de red.

Recursos adicionales

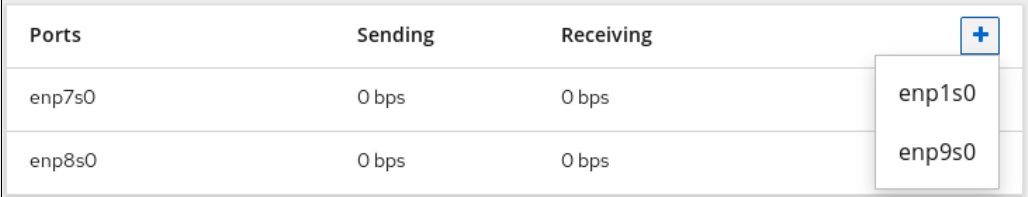

9.4. Añadir nuevas interfaces al equipo mediante la consola web

Los equipos de red pueden incluir varias interfaces y es posible añadir o eliminar cualquiera de ellas en cualquier momento. La siguiente sección describe cómo añadir una nueva interfaz de red a un equipo existente.

Requisitos previos

- Se configura un equipo de red con.

Procedimiento

Inicie sesión en la consola web.

Para más detalles, consulte Iniciar sesión en la consola web.

- Cambie a la pestaña Networking.

- En la tabla Interfaces, haga clic en el equipo que desee configurar.

- En la ventana de configuración del equipo, desplázate hasta la tabla Ports.

- Haga clic en el icono .

Seleccione la interfaz que desea añadir en la lista desplegable.

La consola web de RHEL 8 añade la interfaz al equipo.

9.5. Eliminar o desactivar una interfaz del equipo mediante la consola web

Los equipos de red pueden incluir varias interfaces. Si necesita cambiar un dispositivo, puede eliminar o desactivar determinadas interfaces del equipo de red, que funcionarán junto con el resto de interfaces activas.

Hay dos opciones para dejar de utilizar una interfaz incluida en un equipo:

- Eliminación de la interfaz del equipo

- Desactivar temporalmente la interfaz. La interfaz sigue formando parte del equipo, pero el equipo no la utilizará hasta que la vuelva a habilitar.

Requisitos previos

- En el host existe un equipo de red con múltiples interfaces.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Cambie a la pestaña Networking.

- Haga clic en el equipo que desea configurar.

- En la ventana de configuración del equipo, desplácese hasta la tabla de puertos (interfaces).

Seleccione una interfaz y elimínela o desactívela.

- Coloque el botón ON/OFF en Off para desactivar la interfaz.

Haga clic en el icono - para eliminar la interfaz.

Según su elección, la consola web elimina o desactiva la interfaz. Si elimina la interfaz, estará disponible en Networking como interfaz independiente.

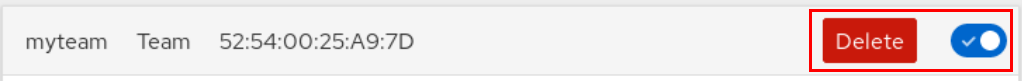

9.6. Eliminar o desactivar un equipo mediante la consola web

Elimine o desactive un equipo de red utilizando la consola web. Si sólo desactiva el equipo, las interfaces del equipo permanecerán en él, pero el equipo no se utilizará para el tráfico de red.

Requisitos previos

- Se configura un equipo de red en el host.

Procedimiento

Inicie sesión en la consola web.

Para más detalles, consulte Iniciar sesión en la consola web.

- Cambie a la pestaña Networking.

- Haga clic en el equipo que desea eliminar o desactivar.

Eliminar o desactivar el equipo seleccionado.

- Puede eliminar el equipo haciendo clic en el botón Eliminar.

Puede desactivar el equipo moviendo el interruptor ON/OFF a la posición de desactivado.

Pasos de verificación

- Si ha eliminado el equipo, vaya a Networking, y verifique que todas las interfaces de su equipo aparecen ahora como interfaces independientes.

Capítulo 10. Configuración de los puentes de red en la consola web

Los puentes de red se utilizan para conectar varias interfaces a una subred con el mismo rango de direcciones IP.

Requisitos previos

La consola web de RHEL 8 instalada y habilitada.

Para más detalles, véase Instalación de la consola web.

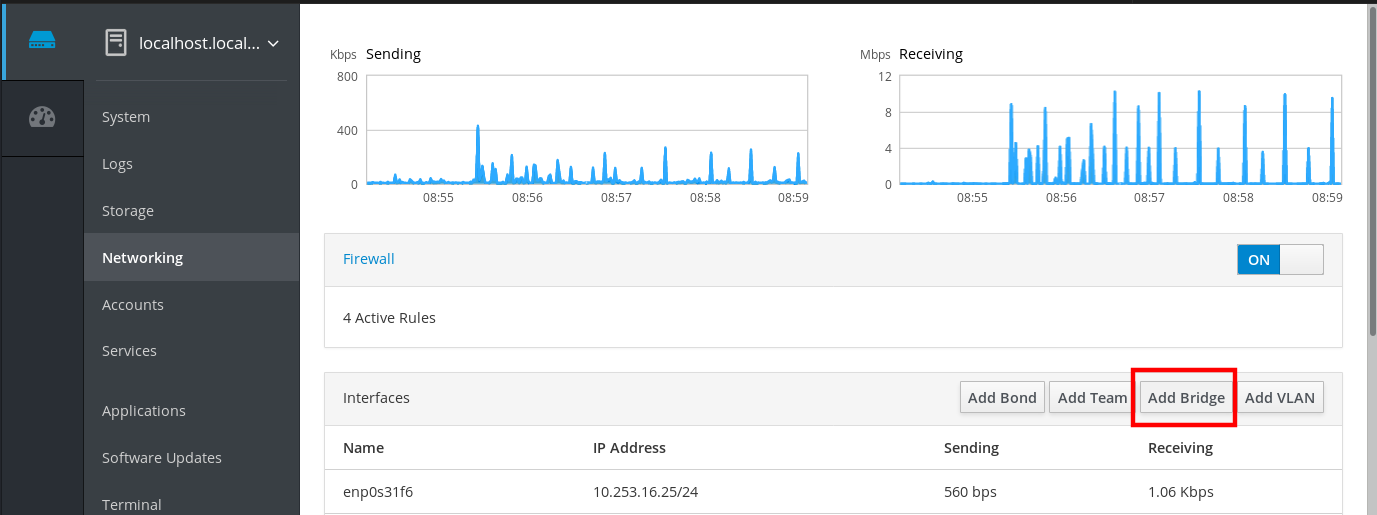

10.1. Añadir puentes en la consola web

Cree un puente de software en múltiples interfaces de red utilizando la consola web.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abrir Networking.

Haga clic en el botón Add Bridge.

- En el cuadro de diálogo Bridge Settings, introduzca un nombre para el nuevo puente.

- En el campo Port, seleccione las interfaces que quiere poner en la única subred.

Opcionalmente, puede seleccionar el Spanning Tree protocol (STP) para evitar los bucles de puente y la radiación de difusión.

Si no tiene una preferencia fuerte, deje los valores predefinidos como están.

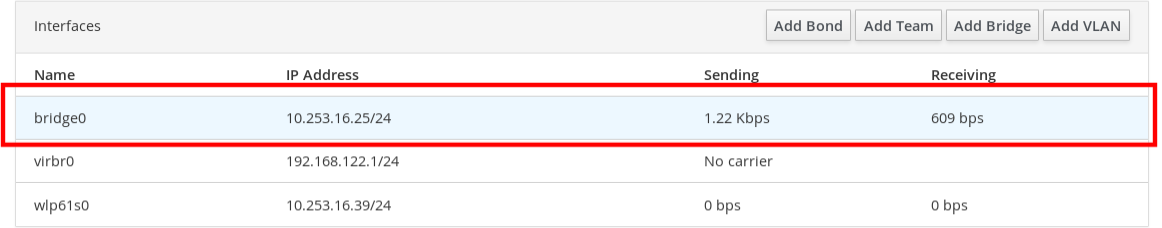

- Haga clic en Create.

Si el puente se crea con éxito, la consola web muestra el nuevo puente en la sección Networking. Compruebe los valores de las columnas Sending y Receiving en la fila del nuevo puente.

Si puede ver que se envían y reciben cero bytes a través del puente, la conexión no funciona correctamente y debe ajustar la configuración de la red.

10.2. Configurar una dirección IP estática en la consola web

La dirección IP para su sistema puede ser asignada desde el pool automáticamente por el servidor DHCP o puede configurar la dirección IP manualmente. La dirección IP no se verá influenciada por la configuración del servidor DHCP.

Aprenda a configurar las direcciones IPv4 estáticas de un puente de red utilizando la consola web de RHEL.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abra la sección Networking.

Haga clic en la interfaz en la que desea establecer la dirección IP estática.

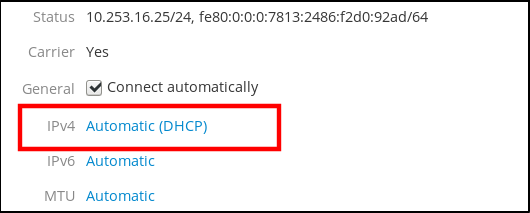

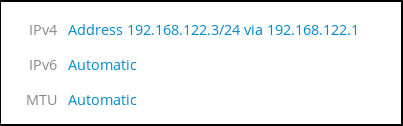

En la pantalla de detalles de la interfaz, haga clic en la configuración de IPv4.

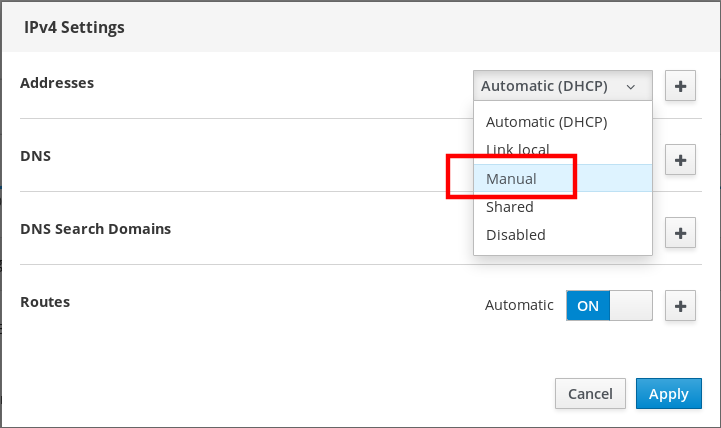

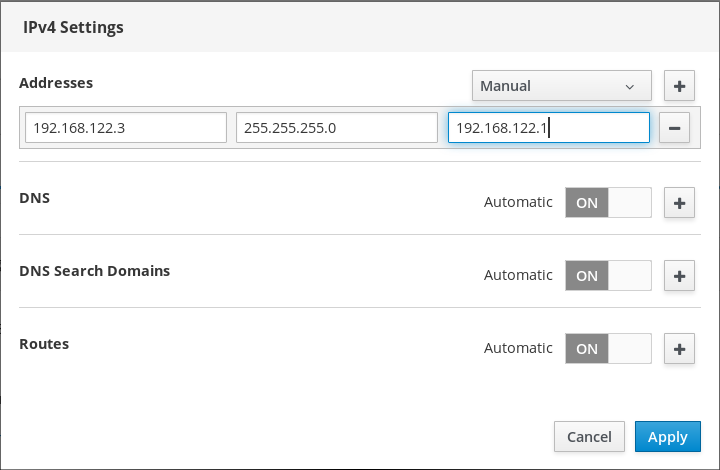

En el cuadro de diálogo IPv4 Settings, seleccione Manual en la lista desplegable Addresses.

- Haga clic en Apply.

En el campo Addresses, introduzca la dirección IP, la máscara de red y la puerta de enlace deseadas.

- Haga clic en Apply.

En este punto, la dirección IP ha sido configurada y la interfaz utiliza la nueva dirección IP estática.

10.3. Eliminación de interfaces del puente mediante la consola web

Los puentes de red pueden incluir múltiples interfaces. Puede eliminarlos del puente. Cada interfaz eliminada se cambiará automáticamente a la interfaz independiente.

Aprenda a eliminar una interfaz de red de un puente de software creado en el sistema RHEL 8.

Requisitos previos

- Tener un puente con múltiples interfaces en su sistema.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abrir Networking.

Haga clic en el puente que desea configurar.

En la pantalla de configuración del puente, desplázate hasta la tabla de puertos (interfaces).

- Seleccione la interfaz y haga clic en el icono -.

La consola web de RHEL 8 elimina la interfaz del puente y puede verla de nuevo en la sección Networking como interfaz independiente.

10.4. Borrar puentes en la consola web

Puede eliminar un puente de red por software en la consola web de RHEL. Todas las interfaces de red incluidas en el puente se cambiarán automáticamente a interfaces independientes.

Requisitos previos

- Tener un puente en su sistema.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abra la sección Networking.

Haga clic en el puente que desea configurar.

En la pantalla de configuración del puente, desplázate hasta la tabla de puertos.

- Haga clic en Delete.

En este momento, vuelva a Networking y compruebe que todas las interfaces de red aparecen en la pestaña Interfaces. Las interfaces que formaban parte del puente pueden estar ahora inactivas. Por lo tanto, es posible que tenga que activarlas y establecer los parámetros de red manualmente.

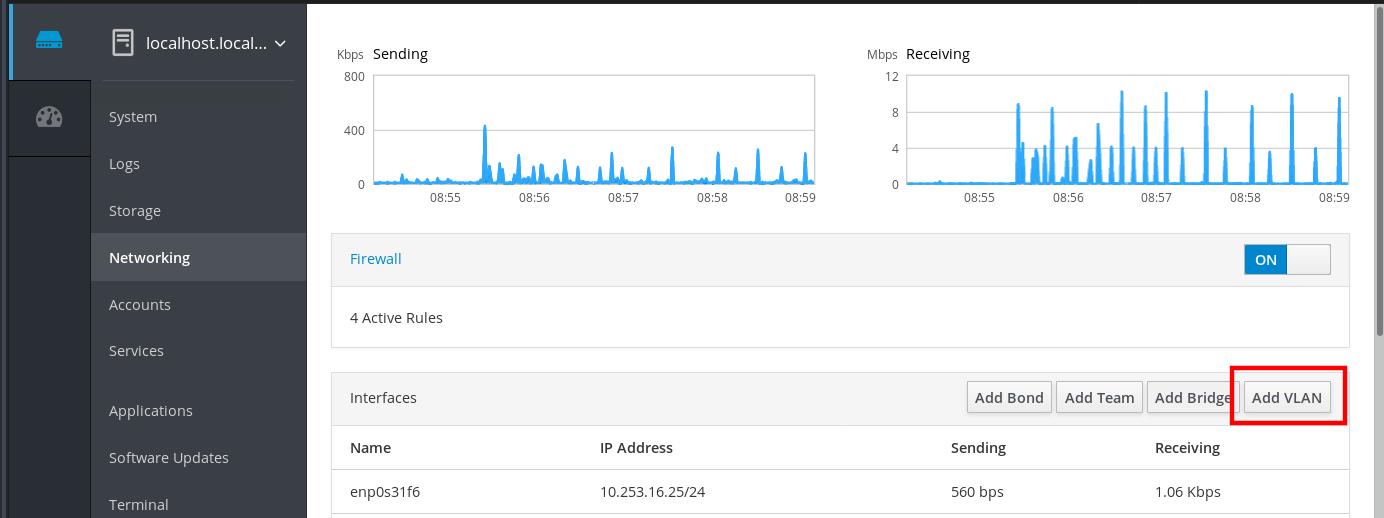

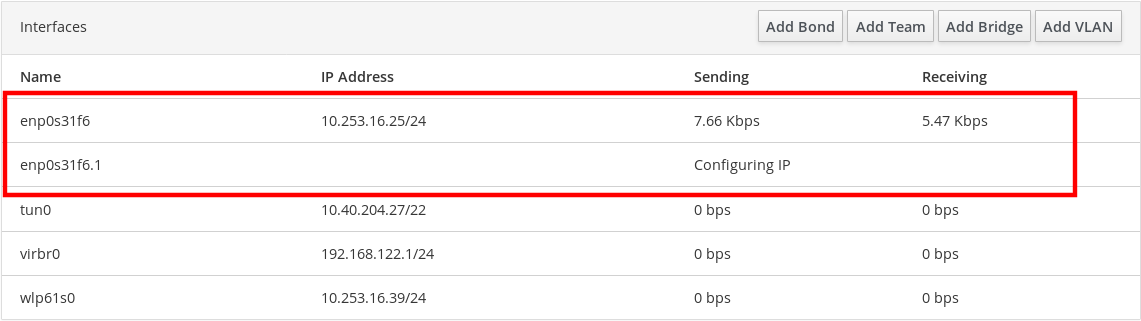

Capítulo 11. Configuración de VLANs en la consola web

Las VLANs (Virtual LANs) son redes virtuales creadas en una única interfaz física Ethernet. Cada VLAN está definida por un ID que representa un número entero positivo único y funciona como una interfaz independiente.

Aprenda a crear VLANs en la consola web de RHEL.

Requisitos previos

La consola web de RHEL 8 instalada y habilitada.

Para más detalles, véase Instalación de la consola web.

- Tener una interfaz de red en su sistema.

Procedimiento

Inicie sesión en la consola web de RHEL.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abrir Networking.

Haga clic en el botón Add VLAN.

- En el cuadro de diálogo VLAN Settings, seleccione la interfaz física para la que desea crear una VLAN.

- Introduzca la identificación de la VLAN o utilice el número predefinido.

En el campo Name, puede ver un nombre predefinido formado por la interfaz padre y el Id. de la VLAN. Si no es necesario, deje el nombre como está.

- Haga clic en Apply.

La nueva VLAN ha sido creada y es necesario hacer clic en la VLAN y configurar los ajustes de red.

Capítulo 12. Configurar el puerto de escucha de la consola web

Aprenda a permitir nuevos puertos o a cambiar los existentes utilizando la consola web de RHEL.

Requisitos previos

La consola web de RHEL 8 instalada y habilitada.

Para más detalles, véase Instalación de la consola web.

12.1. Permitir un nuevo puerto en un sistema con SELinux activo

Habilitar la consola web para que escuche en un puerto seleccionado.

Requisitos previos

- La consola web debe estar instalada y accesible. Para más detalles, consulte Instalación de la consola web.

Procedimiento

Para los puertos que no están definidos por ninguna otra parte de SELinux, ejecute

$ sudo semanage port -a -t websm_port_t -p tcp PORT_NUMBER

Para los puertos que ya están definidos por otra parte de SELinux, ejecute:

$ sudo semanage port -m -t websm_port_t -p tcp PORT_NUMBER

Los cambios deberían entrar en vigor inmediatamente.

12.2. Permitir un nuevo puerto en un sistema con firewalld

Habilitar la consola web para recibir conexiones en un nuevo puerto.

Requisitos previos

- La consola web debe estar instalada y accesible. Para más detalles, consulte Instalación de la consola web.

-

El servicio

firewallddebe estar funcionando.

Procedimiento

Para añadir un nuevo número de puerto, ejecute el siguiente comando:

$ sudo firewall-cmd --permanent --service cockpit --add-port=PORT_NUMBER/tcp

Para eliminar el antiguo número de puerto del servicio

cockpit, ejecute:$ sudo firewall-cmd --permanent --service cockpit --remove-port=OLD_PORT_NUMBER/tcp

Si sólo ejecuta el firewall-cmd --service cockpit --add-port=PORT_NUMBER/tcp sin la opción --permanent, su cambio se cancelará con la siguiente recarga de firewalld o con un reinicio del sistema.

12.3. Cambiar el puerto de la consola web

Cambie el protocolo de control de transmisión (TCP) por defecto en el puerto 9090 por otro diferente.

Requisitos previos

- La consola web debe estar instalada y accesible. Para más detalles, consulte Instalación de la consola web.

- Si tiene SELinux protegiendo su sistema, necesita configurarlo para permitir que Cockpit escuche en un nuevo puerto. Para más información, consulte Permitir un nuevo puerto en un sistema con SELinux activo.

-

Si tiene configurado

firewalldcomo su cortafuegos, necesita configurarlo para permitir que Cockpit reciba conexiones en un nuevo puerto, para más información, vea Permitir un nuevo puerto en un sistema confirewalld.

Procedimiento

Cambie el puerto de escucha con uno de los siguientes métodos:

Utilizando el comando

systemctl edit cockpit.socket:Ejecute el siguiente comando:

$ sudo systemctl edit cockpit.socket

Esto abrirá el archivo

/etc/systemd/system/cockpit.socket.d/override.conf.Modificar el contenido de

override.confo añadir un nuevo contenido con el siguiente formato:[Socket] ListenStream= ListenStream=PORT_NUMBER

Alternativamente, añada el contenido mencionado en el archivo

/etc/systemd/system/cockpit.socket.d/listen.conf.Cree el directorio

cockpit.socket.d.y el archivolisten.confsi aún no existen.

Ejecute los siguientes comandos para que los cambios surtan efecto:

$ sudo systemctl daemon-reload $ sudo systemctl restart cockpit.socket

Si ha utilizado

systemctl edit cockpit.socketen el paso anterior, no es necesario ejecutarsystemctl daemon-reload.

Pasos de verificación

- Para verificar que el cambio fue exitoso, intente conectarse a la consola web con el nuevo puerto.

Capítulo 13. Gestión del cortafuegos mediante la consola web

Un cortafuegos es una forma de proteger las máquinas de cualquier tráfico no deseado procedente del exterior. Permite a los usuarios controlar el tráfico de red entrante en las máquinas anfitrionas definiendo un conjunto de reglas de cortafuegos. Estas reglas se utilizan para clasificar el tráfico entrante y bloquearlo o permitirlo.

Requisitos previos

La consola web de RHEL 8 configura el servicio firewalld.

Para más detalles sobre el servicio firewalld, consulte Introducción a firewalld.

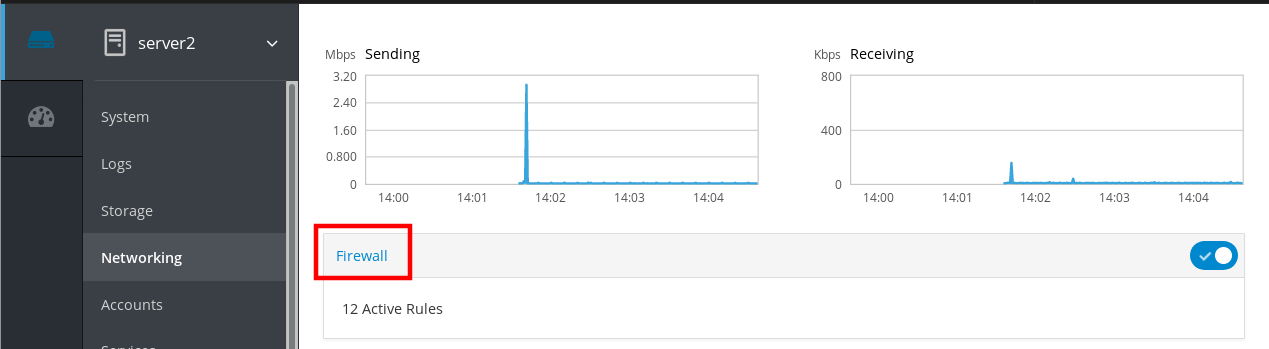

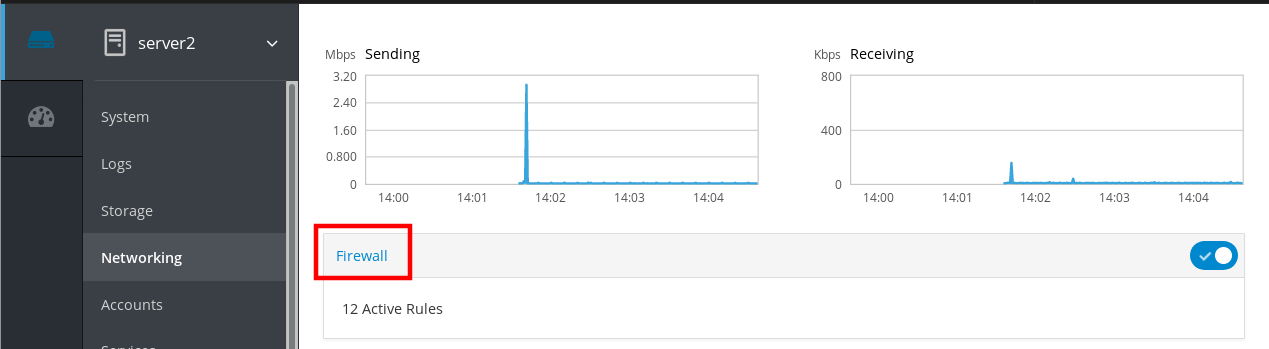

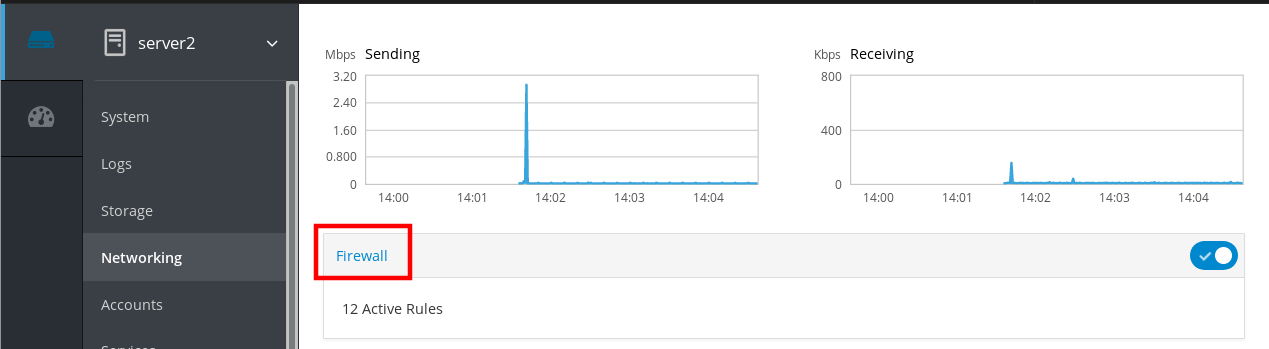

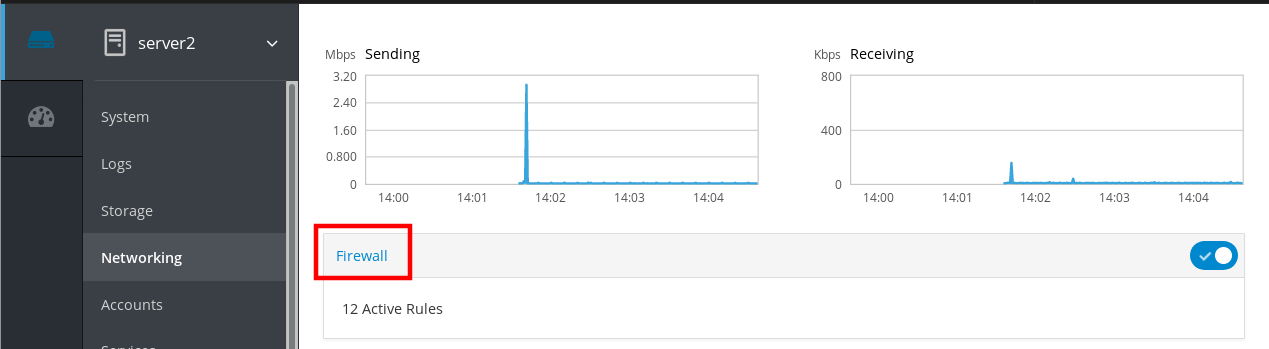

13.1. Ejecución del cortafuegos mediante la consola web

Esta sección describe dónde y cómo ejecutar el firewall del sistema RHEL 8 en la consola web.

La consola web de RHEL 8 configura el servicio firewalld.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abra la sección Networking.

En la sección Firewall, haga clic en ON para ejecutar el cortafuegos.

Si no ve la casilla Firewall, inicie sesión en la consola web con privilegios de administración.

En este momento, su cortafuegos está funcionando.

Para configurar las reglas del cortafuegos, consulte Sección 13.7, “Habilitación de servicios en el cortafuegos mediante la consola web”.

13.2. Detención del cortafuegos mediante la consola web

Esta sección describe dónde y cómo detener el firewall del sistema RHEL 8 en la consola web.

La consola web de RHEL 8 configura el servicio firewalld.

Procedimiento

Inicie sesión en la consola web de RHEL 8.

Para más detalles, consulte Iniciar sesión en la consola web.

- Abra la sección Networking.

En la sección Firewall, haga clic en OFF para detenerla.

Si no ve la casilla Firewall, inicie sesión en la consola web con privilegios de administración.

En esta fase, el cortafuegos se ha detenido y no asegura su sistema.

13.3. firewalld

firewalld es un demonio de servicio de cortafuegos que proporciona un cortafuegos dinámico personalizable basado en el host con una interfaz D-Bus. Al ser dinámico, permite crear, cambiar y eliminar las reglas sin necesidad de reiniciar el demonio del cortafuegos cada vez que se cambian las reglas.

firewalld utiliza los conceptos de zones y services, que simplifican la gestión del tráfico. Las zonas son conjuntos predefinidos de reglas. Se pueden asignar interfaces de red y fuentes a una zona. El tráfico permitido depende de la red a la que esté conectado el ordenador y del nivel de seguridad que tenga asignado esta red. Los servicios del cortafuegos son reglas predefinidas que cubren todos los ajustes necesarios para permitir el tráfico entrante para un servicio específico y se aplican dentro de una zona.

Los servicios utilizan uno o más ports o addresses para la comunicación en red. Los cortafuegos filtran la comunicación basándose en los puertos. Para permitir el tráfico de red para un servicio, sus puertos deben ser open. firewalld bloquea todo el tráfico en los puertos que no están explícitamente establecidos como abiertos. Algunas zonas, como trusted, permiten todo el tráfico por defecto.

Recursos adicionales

-

firewalld(1)página de manual

13.4. Zonas

firewalld puede utilizarse para separar las redes en diferentes zonas según el nivel de confianza que el usuario haya decidido otorgar a las interfaces y al tráfico dentro de esa red. Una conexión sólo puede formar parte de una zona, pero una zona puede utilizarse para muchas conexiones de red.

NetworkManager notifica a firewalld la zona de una interfaz. Puede asignar zonas a las interfaces con:

-

NetworkManager -

firewall-configherramienta -

firewall-cmdherramienta de línea de comandos - La consola web de RHEL

Los tres últimos sólo pueden editar los archivos de configuración correspondientes de NetworkManager. Si se cambia la zona de la interfaz mediante la consola web, firewall-cmd o firewall-config, la solicitud se reenvía a NetworkManager y no es gestionada porfirewalld.

Las zonas predefinidas se almacenan en el directorio /usr/lib/firewalld/zones/ y pueden aplicarse instantáneamente a cualquier interfaz de red disponible. Estos archivos se copian en el directorio /etc/firewalld/zones/ sólo después de ser modificados. La configuración por defecto de las zonas predefinidas es la siguiente:

block-

Cualquier conexión de red entrante es rechazada con un mensaje icmp-host-prohibido para

IPv4e icmp6-adm-prohibido paraIPv6. Sólo son posibles las conexiones de red iniciadas desde dentro del sistema. dmz- Para los ordenadores de su zona desmilitarizada de acceso público con acceso limitado a su red interna. Sólo se aceptan las conexiones entrantes seleccionadas.

drop- Todos los paquetes de red entrantes se descartan sin ninguna notificación. Sólo son posibles las conexiones de red salientes.

external- Para usar en redes externas con el enmascaramiento activado, especialmente para los routers. No confía en que los otros ordenadores de la red no dañen su ordenador. Sólo se aceptan las conexiones entrantes seleccionadas.

home- Para usar en casa cuando se confía principalmente en los otros ordenadores de la red. Sólo se aceptan las conexiones entrantes seleccionadas.

internal- Para su uso en redes internas cuando se confía principalmente en los otros ordenadores de la red. Sólo se aceptan las conexiones entrantes seleccionadas.

public- Para su uso en áreas públicas donde no se confía en otros ordenadores de la red. Sólo se aceptan las conexiones entrantes seleccionadas.

trusted- Se aceptan todas las conexiones de red.

work- Para su uso en el trabajo, donde se confía principalmente en los otros ordenadores de la red. Sólo se aceptan las conexiones entrantes seleccionadas.

Una de estas zonas se establece como la zona default. Cuando se añaden conexiones de interfaz a NetworkManager, se asignan a la zona por defecto. En la instalación, la zona por defecto en firewalld se establece como la zona public. La zona por defecto se puede cambiar.

Los nombres de las zonas de red deben ser autoexplicativos y permitir a los usuarios tomar rápidamente una decisión razonable. Para evitar cualquier problema de seguridad, revise la configuración de la zona por defecto y desactive cualquier servicio innecesario según sus necesidades y evaluaciones de riesgo.

Recursos adicionales

-

firewalld.zone(5)página de manual

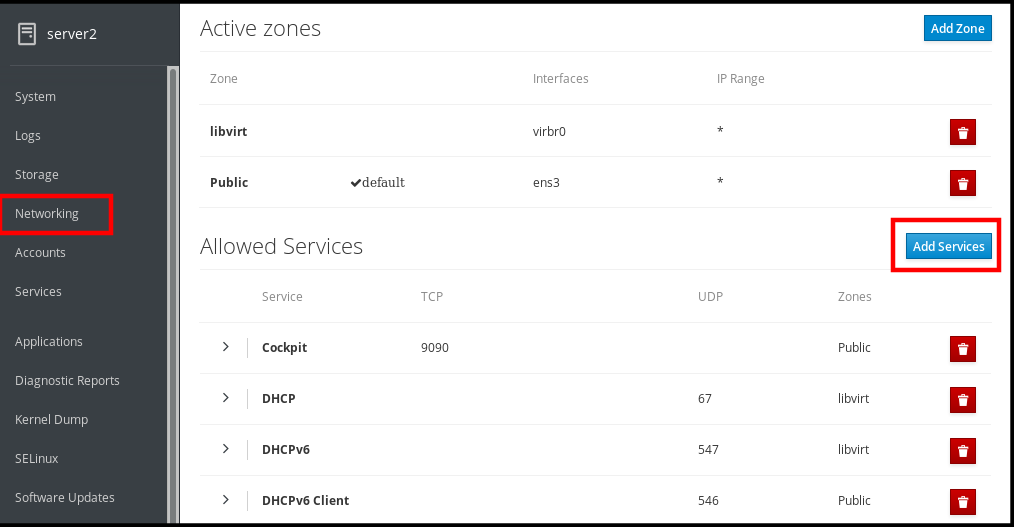

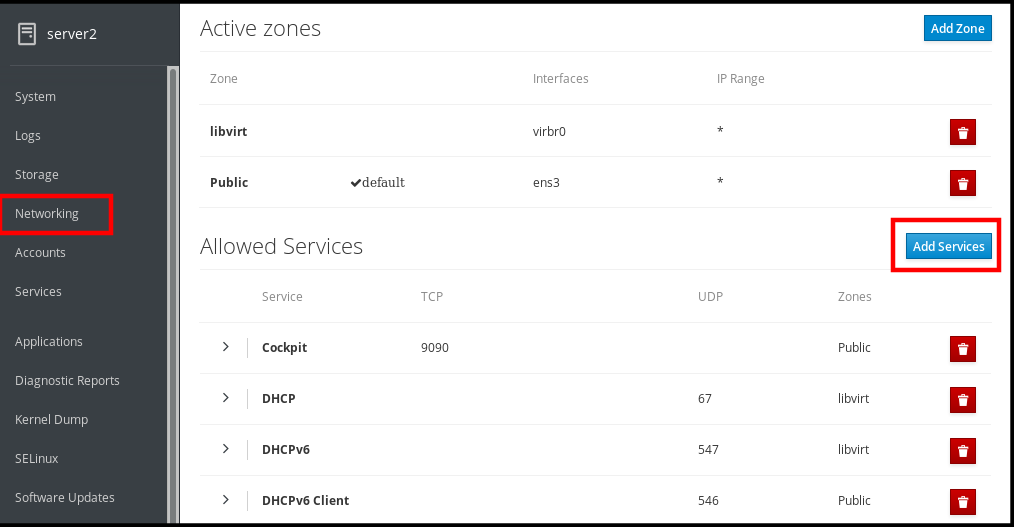

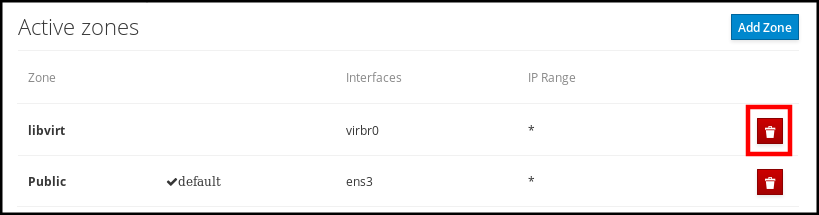

13.5. Zonas en la consola web

Las zonas de cortafuegos son nuevas en la versión beta de RHEL 8.1.0.

La consola web de Red Hat Enterprise Linux implementa las principales características del servicio firewalld y le permite:

- Añadir zonas de cortafuegos predefinidas a una interfaz concreta o a un rango de direcciones IP

- Configurar zonas con la selección de servicios en la lista de servicios habilitados

- Desactivar un servicio eliminando este servicio de la lista de servicios habilitados

- Eliminar una zona de una interfaz

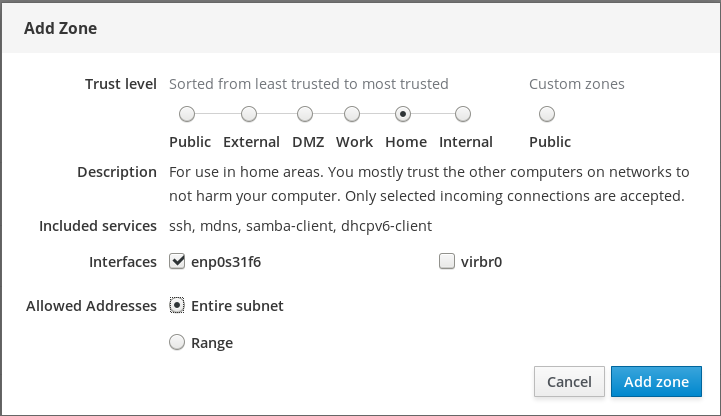

13.6. Habilitación de zonas mediante la consola web

La consola web le permite aplicar zonas de cortafuegos predefinidas y existentes en una interfaz concreta o en un rango de direcciones IP. Esta sección describe cómo habilitar una zona en una interfaz.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

El cortafuegos debe estar activado.

Para más detalles, consulte Sección 13.1, “Ejecución del cortafuegos mediante la consola web”.

Procedimiento

Inicie sesión en la consola web de RHEL con privilegios de administración.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en Networking.

Haga clic en el título de la caja Firewall.

Si no ve la casilla Firewall, inicie sesión en la consola web con privilegios de administrador.

- En la sección Firewall, haga clic en Add Services.

- Haga clic en el botón Add Zone.

En el cuadro de diálogo Add Zone, seleccione una zona de la escala Trust level.

Aquí puede ver todas las zonas predefinidas en el servicio

firewalld.- En la parte Interfaces, seleccione una o varias interfaces en las que se aplique la zona seleccionada.

En la parte Allowed Addresses, puede seleccionar si la zona se aplica en:

- toda la subred

o un rango de direcciones IP con el siguiente formato:

- 192.168.1.0

- 192.168.1.0/24

- 192.168.1.0/24, 192.168.1.0

Haga clic en el botón Add zone.

Verifique la configuración en Active zones.

13.7. Habilitación de servicios en el cortafuegos mediante la consola web

Por defecto, los servicios se añaden a la zona de cortafuegos predeterminada. Si utiliza más zonas de cortafuegos en más interfaces de red, debe seleccionar primero una zona y luego añadir el servicio con puerto.

La consola web de RHEL 8 muestra los servicios predefinidos de firewalld y puede añadirlos a las zonas activas del cortafuegos.

La consola web de RHEL 8 configura el servicio firewalld.

La consola web no permite las reglas genéricas de firewalld que no aparecen en la consola web.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

El cortafuegos debe estar activado.

Para más detalles, consulte Sección 13.1, “Ejecución del cortafuegos mediante la consola web”.

Procedimiento

Inicie sesión en la consola web de RHEL con privilegios de administrador.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en Networking.

Haga clic en el título de la caja Firewall.

Si no ve la casilla Firewall, inicie sesión en la consola web con privilegios de administrador.

En la sección Firewall, haga clic en Add Services.

En el cuadro de diálogo Add Services, seleccione la zona para la que desea añadir el servicio.

El cuadro de diálogo Add Services incluye una lista de zonas de cortafuegos activas sólo si el sistema incluye varias zonas activas.

Si el sistema utiliza una sola zona (la predeterminada), el diálogo no incluye la configuración de las zonas.

- En el cuadro de diálogo Add Services, busque el servicio que desea activar en el cortafuegos.

Habilitar los servicios deseados.

- Haga clic en Add Services.

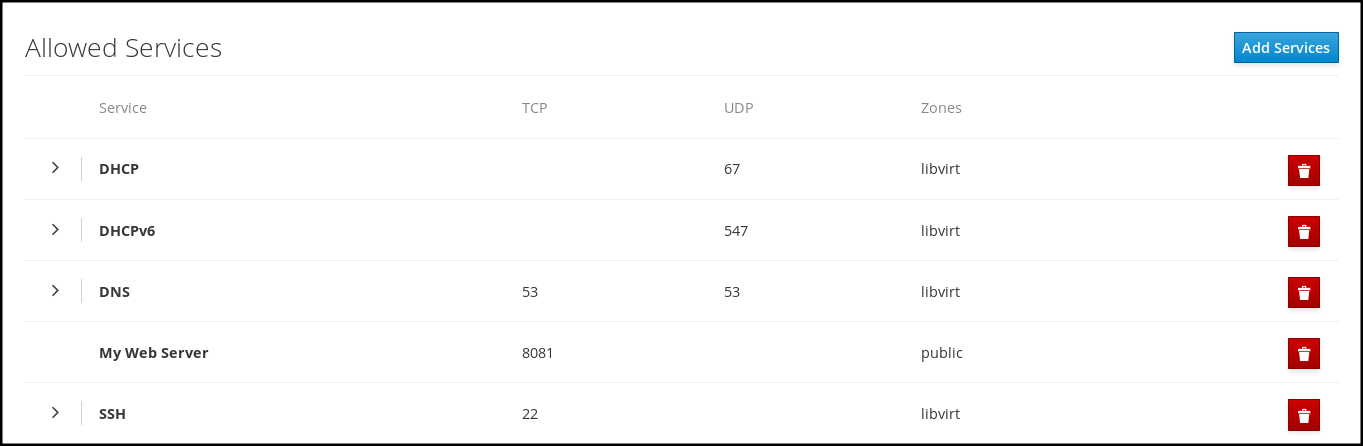

En este punto, la consola web de RHEL 8 muestra el servicio en la lista de Allowed Services.

13.8. Configuración de puertos personalizados mediante la consola web

La consola web le permite añadir:

- Servicios que escuchan en puertos estándar Sección 13.7, “Habilitación de servicios en el cortafuegos mediante la consola web”

- Servicios que escuchan en puertos personalizados.

Esta sección describe cómo añadir servicios con puertos personalizados configurados.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

El cortafuegos debe estar activado.

Para más detalles, consulte Sección 13.1, “Ejecución del cortafuegos mediante la consola web”.

Procedimiento

Inicie sesión en la consola web de RHEL con privilegios de administrador.

Para más detalles, consulte Iniciar sesión en la consola web.

- Haga clic en Networking.

Haga clic en el título de la caja Firewall.

Si no ve la casilla Firewall, inicie sesión en la consola web con privilegios de administración.

En la sección Firewall, haga clic en Add Services.

En el cuadro de diálogo Add Services, seleccione la zona para la que desea añadir el servicio.

El cuadro de diálogo Add Services incluye una lista de zonas de cortafuegos activas sólo si el sistema incluye varias zonas activas.

Si el sistema utiliza una sola zona (la predeterminada), el diálogo no incluye la configuración de las zonas.

- En el cuadro de diálogo Add Ports, haga clic en el botón de opción Custom Ports.

En los campos TCP y UDP, añada los puertos según los ejemplos. Puede añadir puertos en los siguientes formatos:

- Números de puerto como el 22

- Gama de números de puerto como 5900-5910

- Alias como nfs, rsync

NotaPuede añadir varios valores en cada campo. Los valores deben separarse con la coma y sin el espacio, por ejemplo: 8080,8081,http

Después de añadir el número de puerto en los campos TCP y/o UDP, verifique el nombre del servicio en el campo Name.

El campo Name muestra el nombre del servicio para el que está reservado este puerto. Puede reescribir el nombre si está seguro de que este puerto está libre de uso y ningún servidor necesita comunicarse en este puerto.

- En el campo Name, añada un nombre para el servicio incluyendo los puertos definidos.

Haga clic en el botón Add Ports.

Para verificar la configuración, vaya a la página Firewall y busque el servicio en la lista de Allowed Services.

13.9. Desactivación de zonas mediante la consola web

En esta sección se describe cómo desactivar una zona del cortafuegos en su configuración mediante la consola web.

Requisitos previos

Se ha instalado la consola web de RHEL 8.

Para más detalles, véase Instalación de la consola web.

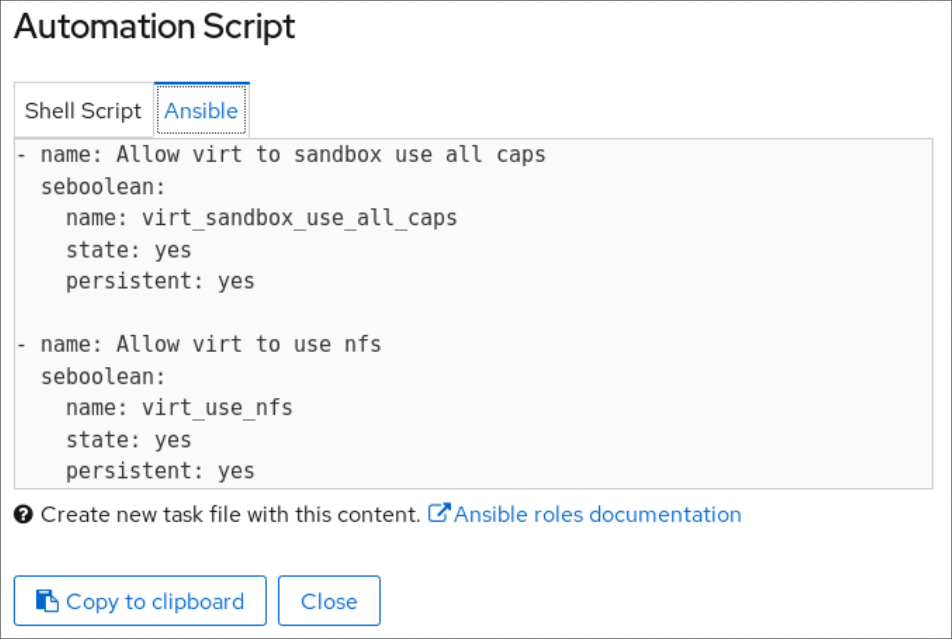

Procedimiento

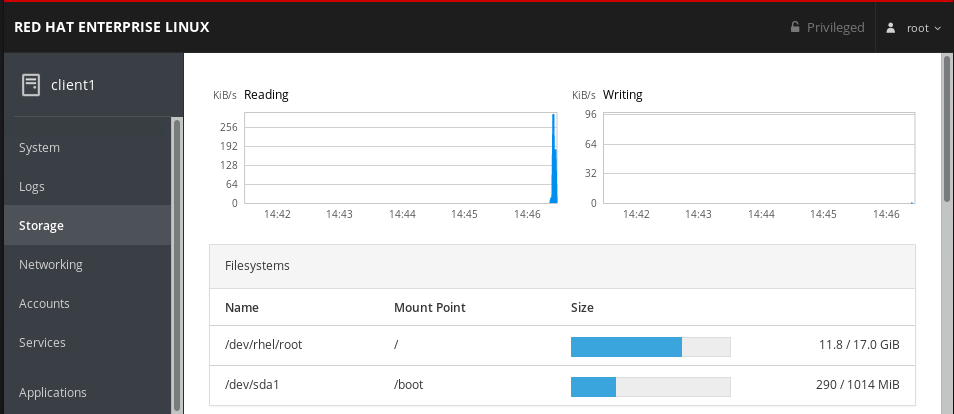

Inicie sesión en la consola web de RHEL con privilegios de administrador.