Firefox および Chromium における POODLE SSLv3.0 脆弱性問題の解決方法 (CVE-2014-3566)

Environment

- Red Hat Enterprise Linux 5、6、7

Issue

- Firefox および Chromium が CVE-2014-3566 の影響を受けないようにするには?

Resolution

Firefox

設定を変更することで、SSLv3 を無効にし、TLS 1.1/1.2 を有効にできます。安全な接続を開始するには、選択できる一番上のバージョン (サポートされるプロトコルの最新バージョン) を最初に試してみてください。サーバーがサポートしていない場合、または試みに失敗した場合は、1 つ下のバージョン (ただし要件を満たすプロトコルに限定) を試してみてください。設定を変更するには、以下を行います。

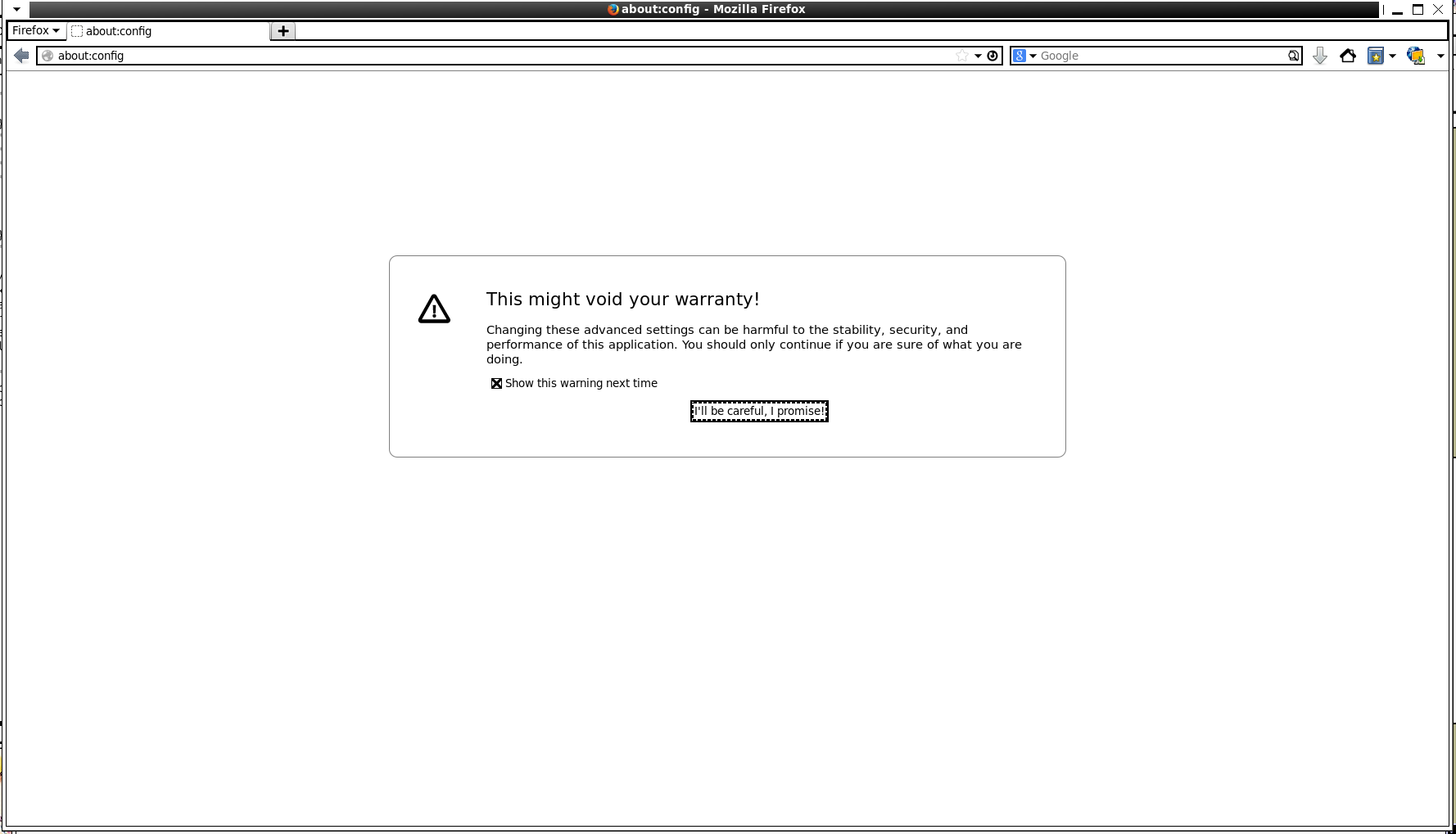

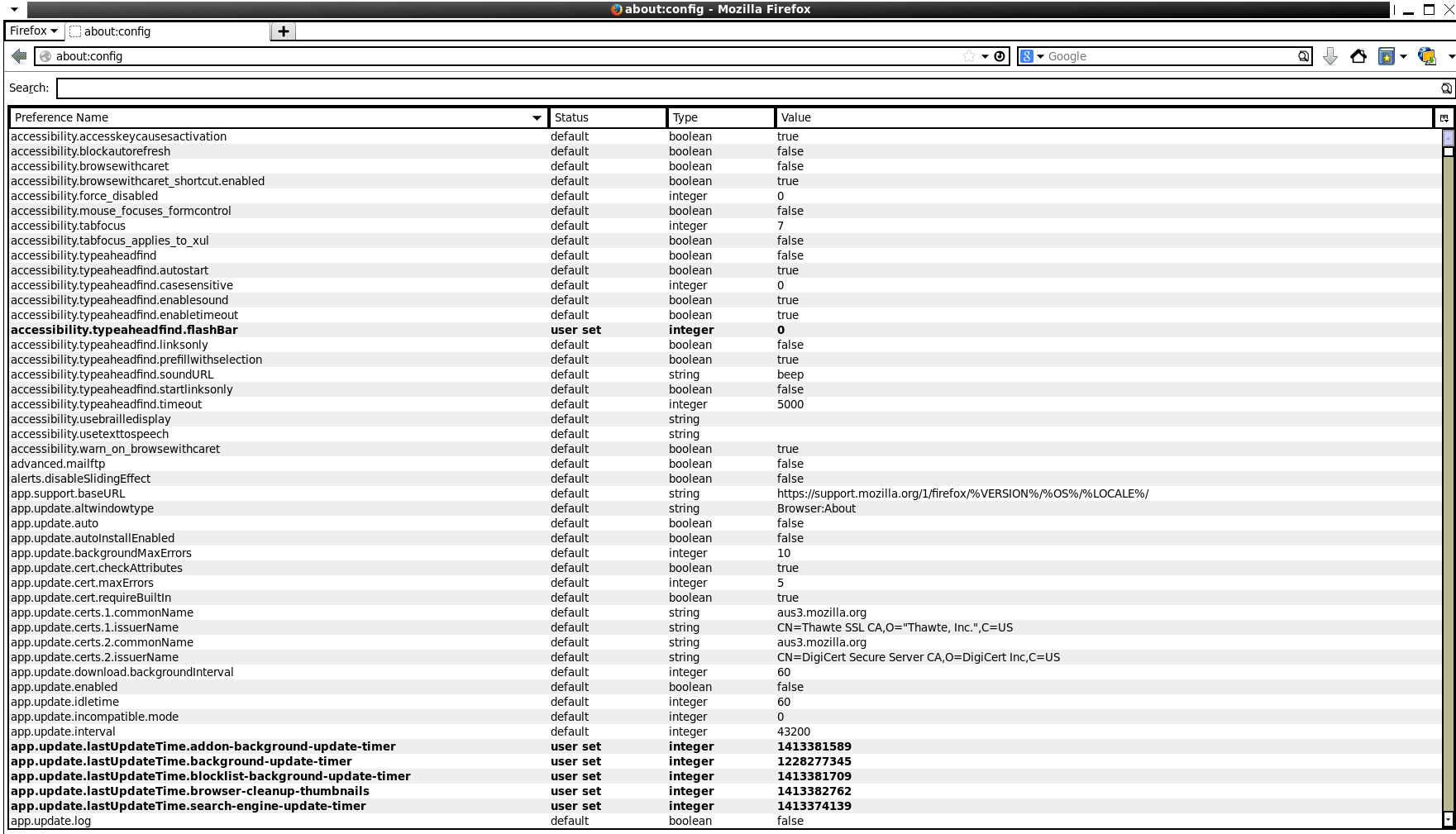

1. ブラウザで新しいウィンドウを開き、URL パネルに「about:config」と入力すると、継続するか尋ねる警告メッセージが表示されます。

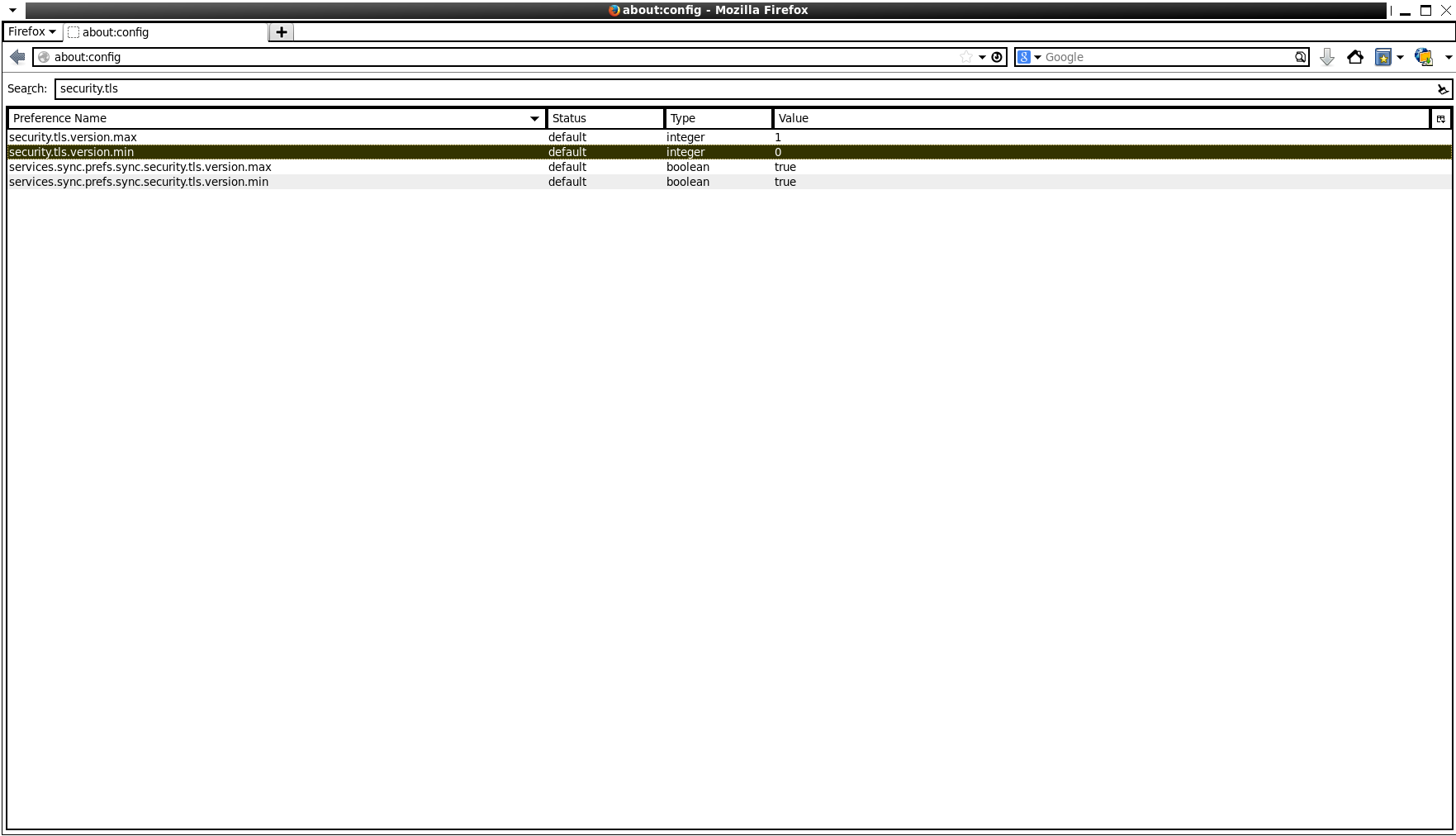

2. security.tls.version.min と入力して、SSL または TLS を設定する変数をフィルタリングします。値が 0 の場合は、SSL を使用できます。

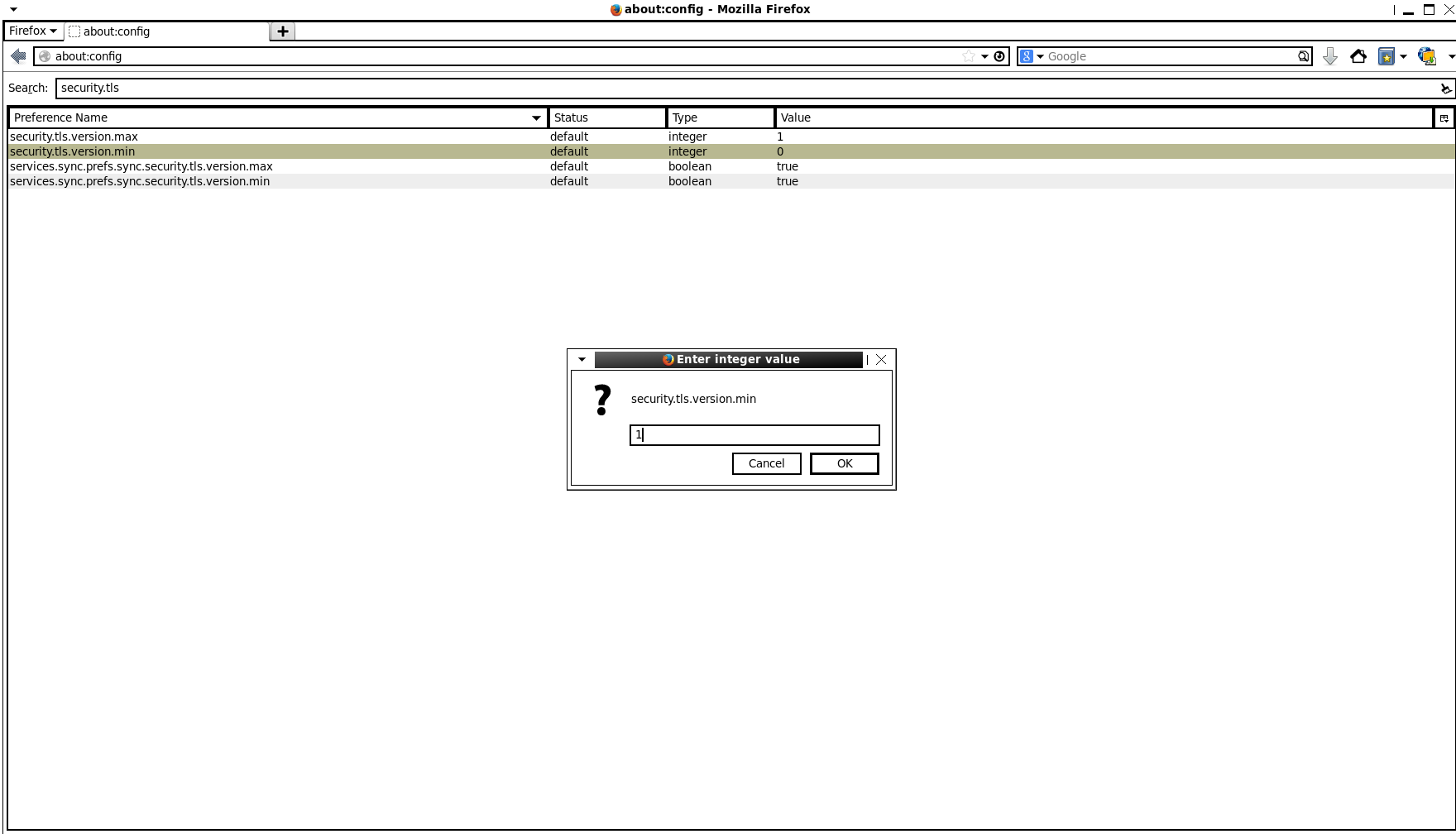

3. 変数をダブルクリックして、値を 0 から 1 に変更してください。

詳細については、Mozilla blog post を参照してください。

Chromium

chromium コマンドに以下のコマンドラインオプションを渡します。

--ssl-version-min=tls1

Root Cause

SSLv3.0 プロトコルで脆弱性が報告されました。中間者となる攻撃者は、この脆弱性を利用して、padding oracle side-channel 攻撃を行うことで暗号文を解読できます。この脆弱性の詳細については、POODLE: SSLv3.0 脆弱性 (CVE-2014-3566) を参照してください。

Diagnostic Steps

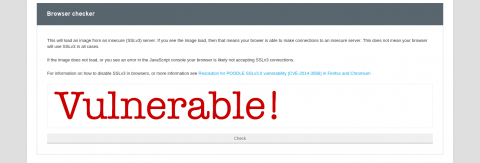

Red Hat のサブスクリプションをお持ちの場合は、POODLE Detector Lab でブラウザーチェックを利用できます。

アクティブなサブスクリプションをお持ちでない場合は、POODLE: SSLv3.0 vulnerability (CVE-2014-3566) を参照してください。

This solution is part of Red Hat’s fast-track publication program, providing a huge library of solutions that Red Hat engineers have created while supporting our customers. To give you the knowledge you need the instant it becomes available, these articles may be presented in a raw and unedited form.

Comments