在 OpenShift 上部署 AMQ Broker

用于 AMQ Broker 7.11

摘要

使开源包含更多

红帽致力于替换我们的代码、文档和 Web 属性中存在问题的语言。我们从这四个术语开始:master、slave、黑名单和白名单。由于此项工作十分艰巨,这些更改将在即将推出的几个发行版本中逐步实施。有关更多详情,请参阅我们的首席技术官 Chris Wright 提供的消息。

第 1 章 OpenShift Container Platform 上的 AMQ Broker 简介

Red Hat AMQ Broker 7.11 作为容器化镜像,用于 OpenShift Container Platform (OCP) 4.12、4.13、4.14 或 4.15。

AMQ Broker 基于 Apache ActiveMQ Artemis。它提供兼容 JMS 的消息代理。设置初始代理 pod 后,您可以使用 OpenShift Container Platform 功能快速部署重复。

1.1. 版本兼容性和支持

有关 OpenShift Container Platform 镜像版本兼容性的详情,请参阅:

OpenShift Container Platform 中的所有 AMQ Broker 部署都使用基于 RHEL 8 的镜像。

1.2. 不支持的功能

基于主从系统的高可用性

不支持通过配置 master 和 slave 对来实现高可用性(HA)。相反,AMQ Broker 使用 OpenShift Container Platform 中提供的 HA 功能。

外部客户端无法使用 AMQ Broker 提供的拓扑信息

当 AMQ 核心协议 JMS 客户端或 AMQ JMS 客户端连接到 OpenShift Container Platform 集群中的代理时,代理可以向客户端发送集群中所有其他代理的 IP 地址和端口信息,如果与当前代理的连接丢失,该列表充当客户端的故障转移列表。

每个代理提供的 IP 地址是一个内部 IP 地址,它不能被 OpenShift Container Platform 集群外部的客户端访问。要防止外部客户端尝试使用内部 IP 地址连接到代理,请在客户端使用的 URI 中设置以下配置,以初始连接到代理。

客户端 配置 AMQ 核心协议 JMS 客户端

useTopologyForLoadBalancing=falseAMQ JMS Client

failover.amqpOpenServerListAction=IGNORE

1.3. 文档惯例

本文档对 sudo 命令、文件路径和可替换值使用以下惯例:

sudo 命令

在本文档中,sudo 用于任何需要 root 特权的命令。使用 sudo 时,您应始终谨慎操作,因为任何更改都可能会影响整个系统。有关使用 sudo 的更多信息,请参阅管理 sudo 访问。

关于在此文档中使用文件路径

在这个文档中,所有文件路径都对 Linux、UNIX 和类似操作系统(例如 /home/...)有效。如果您使用的是 Microsoft Windows,则应使用等效的 Microsoft Windows 路径(例如,C:\Users\...)。

可替换值

本文档有时会使用可替换值,您必须将这些值替换为特定于环境的值。可替换的值为小写,以尖括号(<>)括起,样式则使用斜体和 monospace 字体。用下划线(_)分隔多个词语。

例如,在以下命令中,将 < project_name& gt; 替换为您自己的项目名称。

$ oc new-project <project_name>第 2 章 在 OpenShift Container Platform 上规划 AMQ Broker 部署

本节论述了如何规划基于 Operator 的部署。

Operator 是可让您打包、部署和管理 OpenShift 应用程序的程序。通常,Operator 自动执行常见或复杂的任务。通常,Operator 旨在提供:

- 一致、可重复安装

- 系统组件的健康检查

- 无线(OTA)更新

- 受管升级

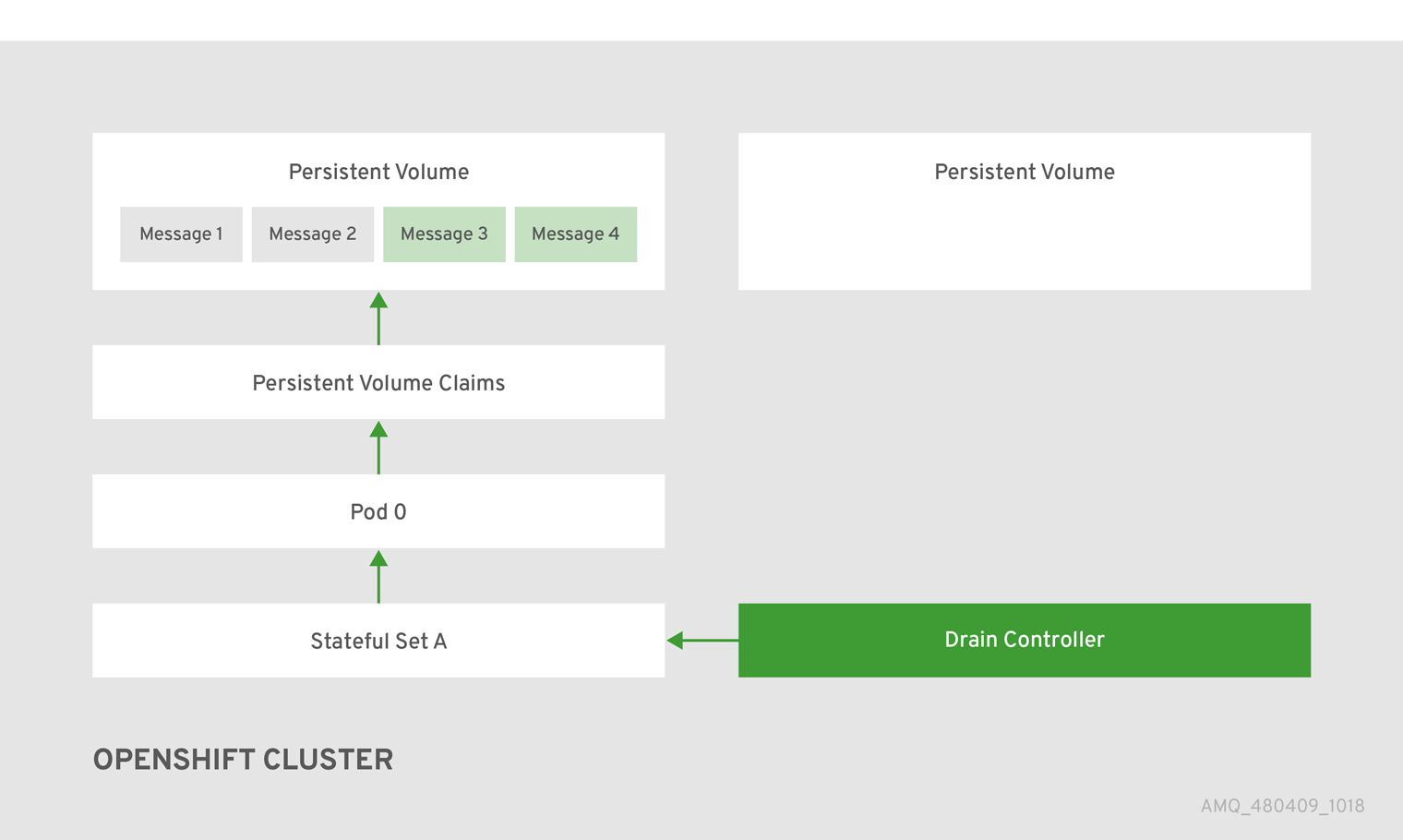

Operator 允许您在代理实例运行时进行更改,因为它们始终侦听用于配置部署的自定义资源(CR)实例的更改。当您更改 CR 时,Operator 会将更改与现有代理部署协调,并更新部署以反映更改。另外,Operator 提供了一个消息迁移功能,用于确保消息传递数据的完整性。当集群部署中的代理因为部署的意图而关闭时,此功能会将信息迁移到仍然在同一代理集群中运行的代理 Pod 中。

2.1. 高可用性概述(HA)

术语 High 是指一个可以保持正常运行的系统,即使该系统的一部分失败或关闭。对于 OpenShift Container Platform 上的 AMQ Broker,这意味着在代理 Pod 失败时确保消息传递数据的完整性和可用性。

AMQ Broker 使用 OpenShift Container Platform 中提供的 HA 功能来缓解 Pod 失败:

- 如果在 AMQ Broker 上启用了持久性存储,则每个代理 Pod 将其数据写入使用持久性卷声明(PVC)声明的持久性卷(PV)。即使 Pod 被删除后,PV 仍会保留。如果代理 Pod 失败,OpenShift Container Platform 会重启具有相同名称的 Pod,并使用包含消息传递数据的现有 PV。

- 您可以在集群中运行多个代理 Pod,并在单独的节点上分发 Pod 以防止节点失败。在集群中,每个代理 Pod 会将其消息数据写入自己的 PV,然后在不同节点上重启时该代理 Pod 可供该代理 Pod 使用。

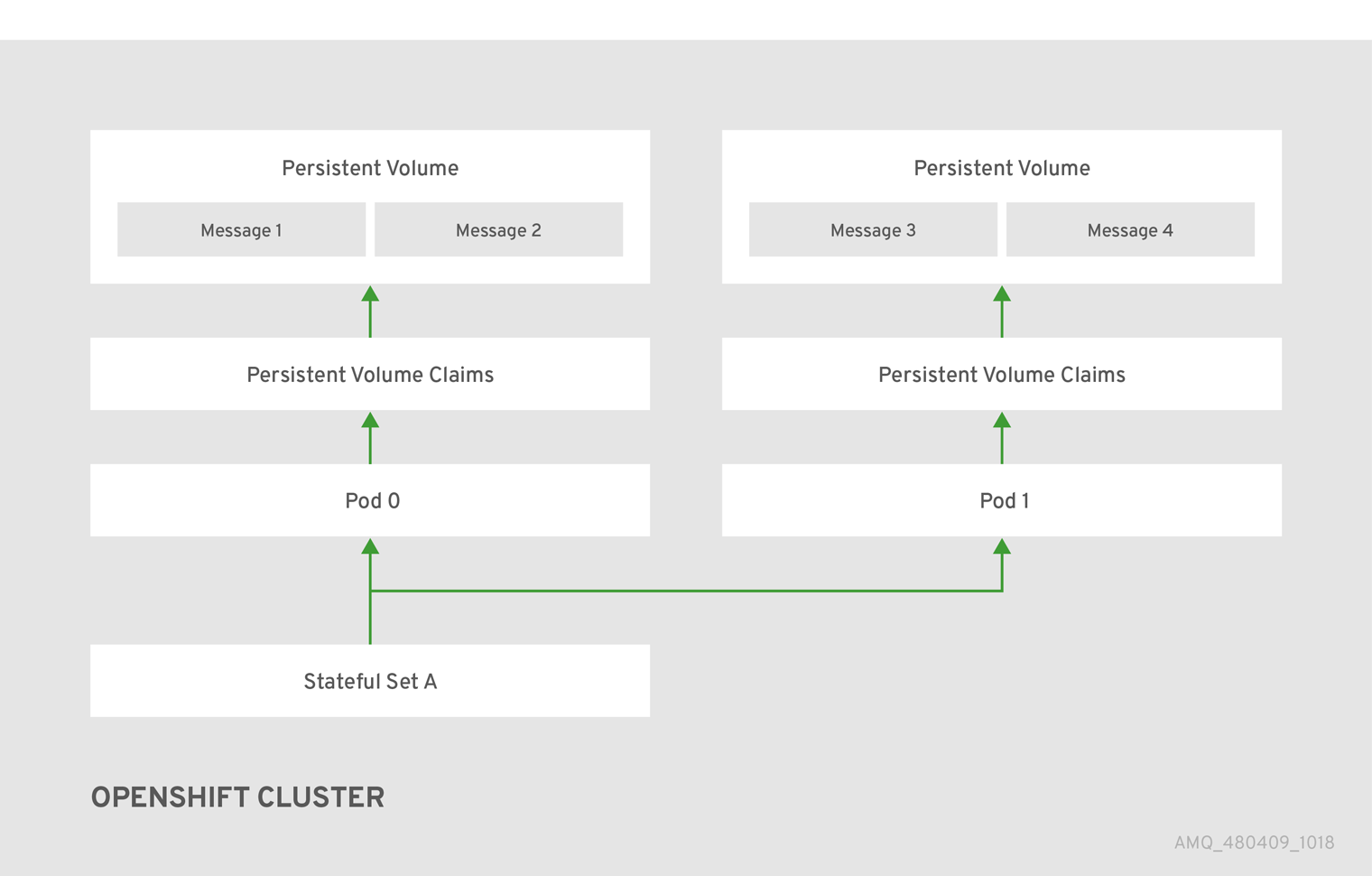

下图显示了集群代理部署。在这种情况下,代理集群中的两个代理 Pod 仍在运行。

其他资源

有关如何使用持久性存储的详情,请参考 第 2.7 节 “Operator 部署备注”。

有关如何在独立节点上分发代理 Pod 的详情,请参考 第 4.14.2 节 “使用容限控制 pod 放置”。

2.2. AMQ Broker Operator 自定义资源定义概述

通常,自定义资源定义(CRD)是配置项目的模式,您可以修改通过 Operator 部署的自定义 OpenShift 对象。通过创建对应的自定义资源(CR)实例,您可以为 CRD 中的配置项目指定值。如果您是 Operator 开发人员,您可以通过 CRD 公开的内容基本上成为 API,以了解如何配置和使用部署的对象。您可以通过常规 HTTP curl 命令直接访问 CRD,因为 CRD 通过 Kubernetes 自动公开。

您可以通过 OperatorHub 图形界面(CLI)或 Operator Lifecycle Manager 安装 AMQ Broker Operator。在这两种情况下,AMQ Broker Operator 是否包含以下的 CRD。

- 主代理 CRD

您可以根据此 CRD 部署 CR 实例,以创建和配置代理部署。

根据您如何安装 Operator,此 CRD 是:

-

Operator 安装存档的

crds目录中的broker_activemqartemis_crd文件(OpenShift CLI 安装方法) -

OpenShift Container Platform Web 控制台的

自定义资源定义部分中的ActiveMQArtemisCRD (OperatorHub 安装方法)

-

Operator 安装存档的

- 地址 CRD

您可以基于此 CRD 部署 CR 实例,以便为代理部署创建地址和队列。

根据您如何安装 Operator,此 CRD 是:

-

Operator 安装存档的

crds目录中的broker_activemqartemisaddress_crd文件(OpenShift CLI 安装方法) -

OpenShift Container Platform Web 控制台的

自定义资源定义部分中的ActiveMQArtemisAddresssCRD (OperatorHub 安装方法)

-

Operator 安装存档的

- 安全 CRD

您可以根据此 CRD 部署 CR 实例,以创建用户并将这些用户与安全上下文关联。

根据您如何安装 Operator,此 CRD 是:

-

Operator 安装存档的

crds目录中的broker_activemqartemissecurity_crd文件(OpenShift CLI 安装方法) -

OpenShift Container Platform Web 控制台(OperatorHub 安装方法)

的自定义资源定义部分中的ActiveMQArtemisSecurityCRD。

-

Operator 安装存档的

- scaledown CRD

在实例化用于消息迁移的缩减控制器时,Operator 会自动基于此 CRD 创建 CR 实例。

根据您如何安装 Operator,此 CRD 是:

-

Operator 安装存档的

crds目录中的broker_activemqartemisscaledown_crd文件(OpenShift CLI 安装方法) -

OpenShift Container Platform Web 控制台(OperatorHub 安装方法)

的自定义资源定义部分中的ActiveMQArtemisScaledownCRD。

-

Operator 安装存档的

其他资源

了解如何使用以下方法安装 AMQ Broker Operator (以及所有包含 CRD):

- OpenShift CLI,请参阅 第 3.2 节 “使用 CLI 安装 Operator”

- Operator Lifecycle Manager 和 OperatorHub 图形界面,请参阅 第 3.3 节 “使用 OperatorHub 安装 Operator”。

有关基于主代理和地址 CRD 创建 CR 实例时使用的完整配置引用,请参阅:

2.3. AMQ Broker Operator 示例自定义资源概述

您在安装过程中下载和提取的 AMQ Broker Operator 存档包括 deploy/crs 目录中的自定义资源(CR)文件示例。这些示例 CR 文件允许您:

- 在不使用 SSL 或集群的情况下部署最小代理。

- 定义地址。

您下载和提取的代理 Operator 存档还包括 deploy/examples/ address 和 目录中的示例部署的 CR,如下所示。

deploy/examples /artemis

address_queue.yaml- 使用不同名称部署地址和队列。在取消部署 CR 时删除队列。

address_topic.yaml- 使用 multicast 路由类型部署地址。在取消部署 CR 时删除地址。

artemis_address_settings.yaml- 使用特定地址设置部署代理。

artemis_cluster_persistence.yaml- 使用持久性存储部署集群代理。

artemis_enable_metrics_plugin.yaml- 启用 Prometheus 指标插件来收集指标。

artemis_resources.yaml- 为代理设置 CPU 和内存限值。

artemis_single.yaml- 部署单个代理。

2.4. 查看 Cluster Operator 部署的选项

当 Cluster Operator 运行时,它开始 监视 AMQ Broker 自定义资源(CR)的更新。

您可以选择部署 Cluster Operator 以观察 CR:

- 单个命名空间(包含 Operator 的同一命名空间)

- 所有命名空间

如果您已在集群的命名空间中安装了 AMQ Broker Operator 的早期版本,红帽建议您不要安装 AMQ Broker Operator 7.11 版本来监视该命名空间以避免潜在的冲突。

2.5. Operator 如何决定用于部署镜像的配置

在 ActiveMQArtemis CR 中,您可以使用以下任一配置来部署容器镜像:

-

指定

spec.version属性中的版本号,并允许 Operator 选择该版本号部署的代理和 init 容器镜像。 -

指定您希望 Operator 在

spec.deploymentPlan.image和spec.deploymentPlan.initImage属性中部署的特定代理和 init 容器镜像的 registry URL。 -

将

spec.deploymentPlan.image属性的值设置为占位符,这意味着 Operator 会选择 Operator 版本已知的最新的代理和 init 容器镜像。

如果不使用这些配置来部署容器镜像,Operator 会选择 Operator 版本已知的最新的代理和 init 容器镜像。

保存 CR 后,Operator 会执行以下验证来确定要使用的配置。

Operator 检查 CR 是否包含

spec.version属性。如果 CR 不包含

spec.version属性,Operator 会检查 CR 是否包含spec.deploymentPlan.image和spec.deployment.Plan.initImage属性。-

如果 CR 包含

spec.deploymentPlan.image和spec.deployment.Plan.initImage属性,Operator 将部署由 registry URL 标识的容器镜像。 -

如果 CR 不包含

spec.deploymentPlan.image和spec.deployment.Plan.initImage属性,Operator 会选择要部署的容器镜像。如需更多信息,请参阅 第 2.6 节 “Operator 如何选择容器镜像”。

-

如果 CR 包含

如果 CR 包含

spec.version属性,Operator 会验证指定的版本号是否在 Operator 支持的有效版本范围内。-

如果

spec.version属性的值无效,Operator 会停止部署。 如果

spec.version属性的值有效,Operator 会检查 CR 是否包含spec.deploymentPlan.image和spec.deployment.Plan.initImage属性。-

如果 CR 包含

spec.deploymentPlan.image和spec.deployment.Plan.initImage属性,Operator 将部署由 registry URL 标识的容器镜像。 -

如果 CR 不包含

spec.deploymentPlan.image和spec.deployment.Plan.initImage属性,Operator 会选择要部署的容器镜像。如需更多信息,请参阅 第 2.6 节 “Operator 如何选择容器镜像”。

-

如果 CR 包含

-

如果

如果 CR 只包含 spec.deploymentPlan.image 和 spec.deployment.Plan.initImage 属性中的一个,Operator 会使用 spec.version number 属性为不在 CR 中的属性选择镜像,如果 spec.version 属性不在 CR 中,或者选择该属性的最新已知镜像。

红帽建议不要指定没有 spec.deployment.Plan.initImage 属性的 spec.deploymentPlan.image 属性,或者反之亦然,以防止部署不匹配的代理和 init 容器镜像版本。

2.6. Operator 如何选择容器镜像

如果 CR 不包含 spec.deploymentPlan.image 和 spec.deployment.Plan.initImage 属性,它指定 Operator 必须部署的特定容器镜像的 registry URL,Operator 会自动选择要部署的适当容器镜像。

如果使用 OpenShift 命令行界面安装 Operator,Operator 安装存档会包括一个名为 broker_activemqartemis_cr.yaml 的 CR 文件示例。在示例 CR 中,spec.deploymentPlan.image 属性包含并设置为其 占位符 的默认值。这个值表示在部署 CR 前,Operator 不会选择代理容器镜像。

指定 Init 容器镜像的 spec.deploymentPlan.initImage 属性 不包含在 broker_activemqartemis_cr.yaml 示例 CR 文件中。如果您没有在 CR 中显式包含 spec.deploymentPlan.initImage 属性,并指定一个值,Operator 会选择一个与所选 Operator 容器镜像版本匹配的内置 Init 容器镜像。

要选择 broker 和 Init 容器镜像,Operator 首先决定所需的镜像的 AMQ Broker 版本。Operator 从 spec.version 属性的值获取版本。如果没有设置 spec.version 属性,Operator 将使用 AMQ Broker 的镜像的最新版本。

然后,Operator 会检测您的容器平台。AMQ Broker Operator 可以在以下容器平台中运行:

- OpenShift Container Platform (x86_64)

- OpenShift Container Platform on IBM Z (s390x)

- IBM Power 系统上的 OpenShift Container Platform (ppc64le)

根据 AMQ Broker 和容器平台的版本,Operator 会在 operator.yaml 配置文件中引用两组环境变量。这些一组环境变量为 AMQ Broker 的不同版本指定 broker 和 Init 容器镜像,如以下部分所述。

2.6.1. 代理和 init 容器镜像的环境变量

operator.yaml 中包含的环境变量有以下命名约定。

| 容器平台 | 命名规则 |

|---|---|

| OpenShift Container Platform |

|

| IBM Z 上的 OpenShift Container Platform |

|

| IBM Power 系统上的 OpenShift Container Platform |

|

以下是代理和 init 容器镜像的环境变量名称示例,用于每个支持的容器平台。

| 容器平台 | 环境变量名称 |

|---|---|

| OpenShift Container Platform |

|

| IBM Z 上的 OpenShift Container Platform |

|

| IBM Power 系统上的 OpenShift Container Platform |

|

每个环境变量的值指定红帽提供的容器镜像的地址。镜像名称由 安全哈希算法 (SHA)值表示。例如:

- name: RELATED_IMAGE_ActiveMQ_Artemis_Broker_Kubernetes_7116 value: registry.redhat.io/amq7/amq-broker-rhel8@sha256:e8fa2a00e576ecb95561ffbdbf87b1c82d479c8791ab2c6ce741dd0d0b496d15

因此,基于 AMQ Broker 版本和容器平台,Operator 决定代理和 init 容器的适用环境变量名称。在启动代理容器时,Operator 会使用对应的镜像值。

其他资源

- 要了解如何使用 AMQ Broker Operator 创建代理部署,请参阅 第 3 章 使用 AMQ Broker Operator 在 OpenShift Container Platform 上部署 AMQ Broker。

- 如需有关 Operator 如何使用初始容器生成代理配置的更多信息,请参阅 第 4.1 节 “Operator 如何生成代理配置”。

- 要了解如何构建并指定 自定义 初始容器镜像,请参阅 第 4.9 节 “指定自定义初始容器镜像”。

2.7. Operator 部署备注

本节介绍了规划基于 Operator 的部署时的一些重要注意事项

- 部署 AMQ Broker Operator 附带的自定义资源定义(CRD)需要 OpenShift 集群的集群管理员权限。部署 Operator 时,非管理员用户可以通过对应的自定义资源(CR)创建代理实例。要启用常规用户来部署 CR,集群管理员必须首先为 CRD 分配角色和权限。如需更多信息,请参阅 OpenShift Container Platform 文档中的 为自定义资源定义创建集群角色。

- 当使用最新 Operator 版本的 CRD 更新集群时,这个更新会影响 集群中的所有项目。从 Operator 之前版本部署的任何代理 Pod 都可能无法更新其状态。当您在 OpenShift Container Platform Web 控制台中点正在运行的代理 Pod 的 Logs 选项卡时,您会看到显示 'UpdatePodStatus' 失败的消息。但是,该项目中的代理 Pod 和 Operator 会继续按预期工作。要为受影响的项目修复这个问题,还必须升级该项目以使用最新版本的 Operator。

虽然您可以通过部署多个自定义资源(CR)实例在给定 OpenShift 项目中创建多个代理部署,但通常在项目中创建单个代理部署,然后为地址部署多个 CR 实例。

红帽建议在单独的项目中创建代理部署。

如果要使用持久性存储部署代理,且 OpenShift 集群中没有容器原生虚拟化存储,则需要手动置备持久性卷(PV),并确保这些代理可供 Operator 声明。例如,如果要创建两个带有持久性存储的代理集群(即,通过在 CR 中设置

persistenceEnabled=true),则需要有两个持久性卷可用。默认情况下,每个代理实例都需要存储 2 GiB。如果在 CR 中指定

persistenceEnabled=false,部署的代理 将使用临时存储。临时存储意味着每次重启代理 Pod 时,任何现有数据都会丢失。有关在 OpenShift Container Platform 中置备持久性存储的更多信息,请参阅:

您必须在首次部署 CR 前,将以下列出的项目的配置添加到主代理 CR 实例中。您不能将 这些项目的配置添加到已在运行的代理部署中。

-

如果更新 CR 中的参数,Operator 无法在 StatefulSet 中动态更新,Operator 会删除 StatefulSet,并使用更新的参数值重新创建它。删除 StatefulSet 会导致所有 pod 被删除并重新创建,从而导致临时代理中断。例如,如果将

persistenceEnabled=false改为persistenceEnabled=true,Operator 无法在 StatefulSet 中动态更新。

2.8. 识别现有 Operator 监视的命名空间

如果集群已经包含 AMQ Broker 安装的 Operator,并且希望新 Operator 监视所有或多个命名空间,您必须确保新 Operator 不会监视与现有 Operator 相同的命名空间。使用以下步骤识别现有 Operator 监视的命名空间。

流程

- 在 OpenShift Container Platform Web 控制台左侧窗格中,单击 Workloads → Deployments。

-

在 Project 下拉列表中,选择

All Projects。 在 Filter Name 框中,指定一个字符串,如

amq,以显示集群中安装的 AMQ Broker 的 Operator。注意namespace 列显示 部署 每个 Operator 的命名空间。

检查每个安装的 AMQ Broker 安装的命名空间是否已配置为 监视。

- 点 Operator 名称显示 Operator 详情并点 YAML 选项卡。

搜索

WATCH_NAMESPACE并记下 Operator 监视的命名空间。-

如果

WATCH_NAMESPACE部分有一个fieldPath字段,其值为metadata.namespace,Operator 会观察部署它的命名空间。 如果

WATCH_NAMESPACE部分有一个具有命名空间列表的value字段,Operator 会监视指定的命名空间。例如:- name: WATCH_NAMESPACE value: "namespace1, namespace2"

如果

WATCH_NAMESPACE部分有一个为空或带有一个星号的value字段时,Operator 会查看集群中的所有命名空间。例如:- name: WATCH_NAMESPACE value: ""

在这种情况下,在部署新 Operator 之前,您必须卸载现有的 Operator 或重新配置它以监视特定的命名空间。

-

如果

下一小节中的步骤演示了如何安装 Operator 并使用自定义资源(CR)在 OpenShift Container Platform 上创建代理部署。完成这些步骤后,Operator 会在单独的 Pod 中运行,以及您创建的每个代理实例作为与 Operator 位于同一项目中的 StatefulSet 中的单个 Pod 运行。之后,您将了解如何使用专用寻址 CR 在代理部署中定义地址。

第 3 章 使用 AMQ Broker Operator 在 OpenShift Container Platform 上部署 AMQ Broker

3.1. 先决条件

- 在安装 Operator 并使用它创建代理部署前,您应该参考 第 2.7 节 “Operator 部署备注” 中的 Operator 部署备注。

3.2. 使用 CLI 安装 Operator

每个 Operator 发行版本都要求您下载最新的 AMQ Broker 7.11.6 Operator 安装和示例文件,如下所述。

本节中的步骤演示了如何使用 OpenShift 命令行界面(CLI)在给定的 OpenShift 项目中安装和部署 AMQ Broker 7.11 的 Operator 的最新版本。在后续流程中,您可以使用此 Operator 部署一些代理实例。

- 有关安装使用 OperatorHub 图形界面的 AMQ Broker Operator 的替代方法,请参阅 第 3.3 节 “使用 OperatorHub 安装 Operator”。

- 要了解 升级 基于 Operator 的代理部署的信息,请参阅 第 6 章 升级基于 Operator 的代理部署。

3.2.1. 准备部署 Operator

在使用 CLI 部署 Operator 前,您必须下载 Operator 安装文件并准备部署。

流程

- 在 Web 浏览器中,导航到 AMQ Broker 7.11.6 版本的 Software Downloads 页面。

-

确保 Version 下拉列表的值被设置为

7.11.6,并选择了 Patches 选项卡。 在最新的 AMQ Broker 7.11.6 Operator Installation and Example Files 旁边,点 Download。

下载

amq-broker-operator-7.11.6-ocp-install-examples.zip压缩存档会自动开始。将存档移动到您选择的目录中。以下示例将存档移到名为

~/broker/operator的目录。$ mkdir ~/broker/operator $ mv amq-broker-operator-7.11.6-ocp-install-examples.zip ~/broker/operator

在您选择的目录中,提取存档的内容。例如:

$ cd ~/broker/operator $ unzip amq-broker-operator-7.11.6-ocp-install-examples.zip

切换到提取存档时创建的目录。例如:

$ cd amq-broker-operator-7.11.6-ocp-install-examples

以集群管理员身份登录 OpenShift Container Platform。例如:

$ oc login -u system:admin

指定要在其中安装 Operator 的项目。您可以创建新项目或切换到现有项目。

创建一个新项目

$ oc new-project <project_name>或者,切换到现有项目:

$ oc project <project_name>

指定要与 Operator 搭配使用的服务帐户。

-

在您提取的 Operator 归档的部署目录中,打开

service_account.yaml文件。 -

确保

kind元素设为ServiceAccount。 -

如果要更改默认服务帐户名称,在

metadata部分中,将amq-broker-controller-manager替换为自定义名称。 在项目中创建服务帐户。

$ oc create -f deploy/service_account.yaml

-

在您提取的 Operator 归档的部署目录中,打开

为 Operator 指定角色名称。

-

打开

role.yaml文件。此文件指定 Operator 可以使用和修改的资源。 -

确保

kind元素设为Role。 -

如果要更改默认角色名称,在

metadata部分中,将amq-broker-operator-role替换为自定义名称。 在项目中创建角色。

$ oc create -f deploy/role.yaml

-

打开

为 Operator 指定角色绑定。角色绑定会根据您指定的名称将之前创建的服务帐户绑定到 Operator 角色。

-

打开

role_binding.yaml文件。 确保

ServiceAccount和Role的名称值与service_account.yaml和role.yaml文件中指定的值匹配。例如:metadata: name: amq-broker-operator-rolebinding subjects: kind: ServiceAccount name: amq-broker-controller-manager roleRef: kind: Role name: amq-broker-operator-role在项目中创建角色绑定。

$ oc create -f deploy/role_binding.yaml

-

打开

为 Operator 指定领导选举角色绑定。角色绑定会根据您指定的名称将之前创建的服务帐户绑定到领导选举角色。

为 Operator 创建领导选举角色。

$ oc create -f deploy/election_role.yaml

在项目中创建领导选举角色绑定。

$ oc create -f deploy/election_role_binding.yaml

(可选) 如果您希望 Operator 监视多个命名空间,请完成以下步骤:

注意如果 OpenShift Container Platform 集群已经包含为 AMQ Broker 安装的 Operator,您必须确保新 Operator 不会监视与现有 Operator 相同的命名空间。有关如何识别现有 Operator 监视的命名空间的详情,请参考 识别现有 Operator 监视的命名空间。

-

在您下载和提取的 Operator 归档的部署目录中,打开

operator_yaml文件。 如果您希望 Operator 监控集群中的所有命名空间,在

WATCH_NAMESPACE部分,添加一个value属性,并将值设置为星号。注释掉WATCH_NAMESPACE部分中的现有属性。例如:- name: WATCH_NAMESPACE value: "*" # valueFrom: # fieldRef: # fieldPath: metadata.namespace

注意为了避免冲突,请确保多个 Operator 不会监视同一命名空间。例如,如果您部署 Operator 以监视 集群中的所有命名空间,则无法部署另一个 Operator 来监视单个命名空间。如果 Operator 已在集群中部署,您可以指定新 Operator 监视的命名空间列表,如以下步骤所述。

如果您希望 Operator 观察集群中的多个命名空间,但不是全部命名空间,请在

WATCH_NAMESPACE部分指定一个命名空间列表。确保您排除了现有 Operator 监视的任何命名空间。例如:- name: WATCH_NAMESPACE value: "namespace1, namespace2"`.

-

在您下载和提取的 Operator 归档的部署目录中,打开

cluster_role_binding.yaml文件。 在 Subjects 部分中,指定与您要 部署 Operator 的 OpenShift Container Platform 项目对应的命名空间。例如:

Subjects: - kind: ServiceAccount name: amq-broker-controller-manager namespace: operator-project

注意如果您之前使用早期版本的 Operator 部署代理,并希望部署 Operator 以观察多个命名空间,请参阅 升级前。

在项目中创建集群角色。

$ oc create -f deploy/cluster_role.yaml

在项目中创建集群角色绑定。

$ oc create -f deploy/cluster_role_binding.yaml

-

在您下载和提取的 Operator 归档的部署目录中,打开

在以下步骤中,您可以在项目中部署 Operator。

3.2.2. 使用 CLI 部署 Operator

本节中的步骤演示了如何使用 OpenShift 命令行界面(CLI)在 OpenShift 项目中为 AMQ Broker 7.11 部署最新版本的 Operator。

先决条件

- 您必须已为 Operator 部署准备了 OpenShift 项目。请参阅 第 3.2.1 节 “准备部署 Operator”。

- 从 AMQ Broker 7.3 开始,您可以使用 Red Hat Ecosystem Catalog 的新版本来访问容器镜像。此新版本的 registry 要求您成为经过身份验证的用户,然后才能访问镜像。在按照本节中的步骤前,您必须首先完成 Red Hat Container Registry 身份验证 中所述的步骤。

如果要使用持久性存储部署代理,且 OpenShift 集群中没有容器原生虚拟化存储,则需要手动置备持久性卷(PV),并确保它们可供 Operator 声明。例如,如果要创建两个带有持久性存储的代理集群(即,通过在自定义资源中设置

persistenceEnabled=true),则需要有两个 PV 可用。默认情况下,每个代理实例都需要存储 2 GiB。如果您在自定义资源中指定

persistenceEnabled=false,部署的代理 将使用临时存储。临时存储意味着每次重启代理 Pod 时,任何现有数据都会丢失。有关置备持久性存储的更多信息,请参阅:

流程

在 OpenShift 命令行界面(CLI)中,以集群管理员身份登录 OpenShift。例如:

$ oc login -u system:admin

切换到您之前为 Operator 部署准备的项目。例如:

$ oc project <project_name>切换到之前提取 Operator 安装存档时创建的目录。例如:

$ cd ~/broker/operator/amq-broker-operator-7.11.6-ocp-install-examples

部署 Operator 中包含的 CRD。在部署和启动 Operator 之前,您必须在 OpenShift 集群中安装 CRD。

部署主代理 CRD。

$ oc create -f deploy/crds/broker_activemqartemis_crd.yaml

部署地址 CRD。

$ oc create -f deploy/crds/broker_activemqartemisaddress_crd.yaml

部署 scaledown 控制器 CRD。

$ oc create -f deploy/crds/broker_activemqartemisscaledown_crd.yaml

部署安全 CRD:

$ oc create -f deploy/crds/broker_activemqartemissecurity_crd.yaml

将与 Red Hat Ecosystem Catalog 进行身份验证时使用的账户相关联的 pull secret 与您的 OpenShift 项目的

default,deployer, 和builder服务账户进行链接。$ oc secrets link --for=pull default <secret_name> $ oc secrets link --for=pull deployer <secret_name> $ oc secrets link --for=pull builder <secret_name>

在您下载和提取的 Operator 归档的部署目录中,打开

operator.yaml文件。确保spec.containers.image属性的值与 Operator 的 7.11.6-opr-2 版本对应,如下所示。spec: template: spec: containers: #image: registry.redhat.io/amq7/amq-broker-rhel8-operator:7.10 image: registry.redhat.io/amq7/amq-broker-rhel8-operator@sha256:6a87f1a46da682870c4495bece5d8ef5b2fb62b4ecda9e6826664031757bf984注意在

operator.yaml文件中,Operator 使用由 安全哈希算法 (SHA)值表示的镜像。注释行(以数字符号(DSL)符号开头),表示 SHA 值与特定容器镜像标签对应。部署 Operator。

$ oc create -f deploy/operator.yaml

在 OpenShift 项目中,Operator 在新的 Pod 中启动。

在 OpenShift Container Platform Web 控制台中,Operator Pod 的 Events 选项卡的信息确认 OpenShift 已部署了您指定的 Operator 镜像,已将新容器分配给 OpenShift 集群中的某个节点,并启动新的容器。

另外,如果您点击 Pod 中的 Logs 选项卡,输出应包含重新排序以下内容的行:

... {"level":"info","ts":1553619035.8302743,"logger":"kubebuilder.controller","msg":"Starting Controller","controller":"activemqartemisaddress-controller"} {"level":"info","ts":1553619035.830541,"logger":"kubebuilder.controller","msg":"Starting Controller","controller":"activemqartemis-controller"} {"level":"info","ts":1553619035.9306898,"logger":"kubebuilder.controller","msg":"Starting workers","controller":"activemqartemisaddress-controller","worker count":1} {"level":"info","ts":1553619035.9311671,"logger":"kubebuilder.controller","msg":"Starting workers","controller":"activemqartemis-controller","worker count":1}前面的输出确认新部署的 Operator 与 Kubernetes 通信,代理和寻址的控制器正在运行,并且这些控制器已启动了一些 worker。

建议在一个给定的 OpenShift 项目中仅部署 AMQ Broker Operator 的一个单个实例。将 Operator 部署的 spec.replicas 属性设置为大于 1 的值,或者 不建议 在同一项目中多次部署 Operator。

其他资源

- 有关安装使用 OperatorHub 图形界面的 AMQ Broker Operator 的替代方法,请参阅 第 3.3 节 “使用 OperatorHub 安装 Operator”。

3.3. 使用 OperatorHub 安装 Operator

3.3.1. Operator Lifecycle Manager 概述

在 OpenShift Container Platform 4.5 及更新的版本中,Operator Lifecycle Manager (OLM)可帮助用户安装、更新和管理所有 Operator 以及在用户集群中运行的关联服务的生命周期。Operator Framework 是 Operator Framework 的一部分,后者是一个开源工具包,用于以有效、自动化且可扩展的方式管理 Kubernetes 原生应用程序(Operator)。

OLM 默认在 OpenShift Container Platform 4.5 及之后的版本中运行,辅助集群管理员对集群上运行的 Operator 进行安装、升级和授予访问权。OpenShift Container Platform Web 控制台提供一些管理界面,供集群管理员安装 Operator,以及为特定项目授权以便使用集群上的可用 Operator 目录。

OperatorHub 是 OpenShift 集群管理员用来使用 OLM 发现、安装和升级 Operator 的图形界面。只需点一个按钮,即可从 OperatorHub 拉取并在 OperatorHub 中安装,并由 OLM 管理,为工程团队在开发、测试和生产环境中自助管理软件。

部署 Operator 后,您可以使用自定义资源(CR)实例创建代理部署,如独立和集群代理。

3.3.2. 从 OperatorHub 部署 Operator

此流程演示了如何使用 OperatorHub 将 AMQ Broker 的 Operator 的最新版本部署到指定的 OpenShift 项目中。

在 OperatorHub 中,您只能安装每个频道中提供的最新 Operator 版本。如果要安装 Operator 的早期版本,则必须使用 CLI 安装 Operator。更多信息请参阅 第 3.2 节 “使用 CLI 安装 Operator”。

先决条件

-

Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch)Operator 必须在 OperatorHub 中提供。 - 您需要有集群管理员特权。

流程

- 以集群管理员身份登录 OpenShift Container Platform Web 控制台。

- 在左侧导航菜单中,点 Operators → OperatorHub。

- 在 OperatorHub 页面顶部的 Project 下拉菜单中选择您要在其上部署 Operator 的项目。

在 OperatorHub 页面中,使用 Filter by keyword… 复选框来查找

Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch)Operator。注意在 OperatorHub 中,您可能会找到多个 Operator,而不是在其名称中包含

AMQ Broker。确保点Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch)Operator。点此 Operator 时,请查看打开的信息窗格。对于 AMQ Broker 7.11,Operator 的最新次要版本标签是7.11.6-opr-2。-

点

Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch)Operator。在出现的对话框中,点 Install。 在 Install Operator 页面中:

在 Update Channel 下,选择

7.11.x频道来仅接收版本 7.11 的更新。7.11.x频道是一个长期支持(LTS)频道。根据安装 OpenShift Container Platform 集群的时间,您可能还会看到旧版本的 AMQ Broker 频道。唯一支持的频道是

7.10.x,这也是 LTS 频道。在 Installation Mode 下,选择 Operator 监视的命名空间:

- 集群上的特定命名空间 - Operator 安装在该命名空间中,仅监控该命名空间是否有 CR 的变化。

- All namespaces - Operator 监控所有命名空间是否有 CR 更改。

注意如果您之前使用早期版本的 Operator 部署代理,而您希望部署 Operator 以观察多个命名空间,请参阅升级前的操作。

- 在 Installed Namespace 下拉菜单中选择您要在其中安装 Operator 的项目。

-

在 Approval Strategy 下,确保选择了

单选按钮Authorization。这个选项指定对 Operator 的更新不需要手动批准进行安装。 - 点 Install。

Operator 安装完成后,Installed Operators 页面将打开。您应该会看到 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) Operator 已安装在您指定的项目命名空间中。

其他资源

- 要了解如何在安装了 AMQ Broker 的 Operator 的项目中创建代理部署,请参阅 第 3.4.1 节 “部署基本代理实例”。

3.4. 创建基于 Operator 的代理部署

3.4.1. 部署基本代理实例

以下流程演示了如何使用自定义资源(CR)实例创建基本代理部署。

虽然您可以通过部署多个自定义资源(CR)实例在给定 OpenShift 项目中创建多个代理部署,但通常在项目中创建单个代理部署,然后为地址部署多个 CR 实例。

红帽建议在单独的项目中创建代理部署。

在 AMQ Broker 7.11 中,如果要配置以下项目,则必须在首次部署 CR 前 将适当的配置添加到主代理 CR 实例中。

先决条件

您必须已安装了 AMQ Broker Operator。

- 要使用 OpenShift 命令行界面(CLI)安装 AMQ Broker Operator,请参阅 第 3.2 节 “使用 CLI 安装 Operator”。

- 要使用 OperatorHub 图形界面安装 AMQ Broker Operator,请参阅 第 3.3 节 “使用 OperatorHub 安装 Operator”。

- 您应该了解 Operator 如何选择代理容器镜像以用于代理部署。更多信息请参阅 第 2.6 节 “Operator 如何选择容器镜像”。

- 从 AMQ Broker 7.3 开始,您可以使用 Red Hat Ecosystem Catalog 的新版本来访问容器镜像。此新版本的 registry 要求您成为经过身份验证的用户,然后才能访问镜像。在按照本节中的步骤前,您必须首先完成 Red Hat Container Registry 身份验证 中所述的步骤。

流程

当成功安装 Operator 时,Operator 会运行并侦听与 CR 相关的更改。本例流程演示了如何使用 CR 实例在项目中部署基本代理。

为代理部署配置自定义资源(CR)实例。

使用 OpenShift 命令行界面:

以具有特权的用户身份登录 OpenShift,以便在您要在其中创建部署的项目中部署 CR。

oc login -u <user> -p <password> --server=<host:port>

-

打开名为

broker_activemqartemis_cr.yaml的示例 CR 文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crs目录中。

使用 OpenShift Container Platform Web 控制台:

- 以有权在您要创建部署的项目中部署 CR 的用户身份登录控制台。

- 根据主代理 CRD 启动一个新的 CR 实例。在左侧窗格中,点 Administration → Custom Resource Definitions。

- 单击 ActiveMQArtemis CRD。

- 点 实例 选项卡。

单击 Create ActiveMQArtemis。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

对于基本的代理部署,配置可能类似如下。

apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true观察

broker_activemqartemis_cr.yaml示例 CR 文件中的,image属性被设置为占位符的默认值。这个值表示,默认情况下image属性没有指定用于部署的代理容器镜像。要了解 Operator 如何确定要使用的适当代理容器镜像,请参阅 第 2.6 节 “Operator 如何选择容器镜像”。注意broker_activemqartemis_cr.yaml示例 CR 使用ex-aao的命名规则。这种命名约定表示 CR 是 AMQ Broker Operator 的示例 资源。AMQ Broker 基于 ActiveMQ Artemis 项目。当您部署此示例 CR 时,生成的 StatefulSet 使用名称ex-aao-ss。另外,部署中的代理 Pod 直接基于 StatefulSet 名称,如ex-aao-ss-0、ex-aao-ss-1等等。CR 中的应用程序名称会出现在部署中作为 StatefulSet 上的标签。例如,您可以在 Pod 选择器中使用该标签。-

size属性指定要部署的代理数量。值2或更高指定了集群代理部署。但是,要部署单个代理实例,请确保值设为1。 部署 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到您要在其中创建代理部署的项目。

$ oc project <project_name>创建 CR 实例。

$ oc create -f <path/to/custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 配置完 CR 后,点 Create。

在 OpenShift Container Platform web 控制台中,点 Workloads → StatefulSets。您会看到一个名为

ex-aao-ss的新 StatefulSet。- 点 ex-aao-ss StatefulSet。您会看到有一个 Pod,对应于您在 CR 中定义的单个代理。

- 在 StatefulSet 中,点 Pods 选项卡。点 ex-aao-ss Pod。在运行 Pod 的 Events 选项卡中,您会看到代理容器已启动。Logs 选项卡显示代理本身正在运行。

要测试代理是否正常运行,请访问代理 Pod 上的 shell 来发送一些测试信息。

使用 OpenShift Container Platform Web 控制台:

- 单击 Workloads → Pods。

- 点 ex-aao-ss Pod。

- 点击 Terminal 选项卡。

使用 OpenShift 命令行界面:

获取项目的 Pod 名称和内部 IP 地址。

$ oc get pods -o wide NAME STATUS IP amq-broker-operator-54d996c Running 10.129.2.14 ex-aao-ss-0 Running 10.129.2.15

访问代理 Pod 的 shell。

$ oc rsh ex-aao-ss-0

从 shell,使用

artemis命令发送一些测试消息。在 URL 中指定代理 Pod 的内部 IP 地址。例如:sh-4.2$ ./amq-broker/bin/artemis producer --url tcp://10.129.2.15:61616 --destination queue://demoQueue

以上命令会在代理上自动创建一个名为

demoQueue的队列,并将默认数量 1000 个消息发送到队列。您应该看到类似如下的输出:

Connection brokerURL = tcp://10.129.2.15:61616 Producer ActiveMQQueue[demoQueue], thread=0 Started to calculate elapsed time ... Producer ActiveMQQueue[demoQueue], thread=0 Produced: 1000 messages Producer ActiveMQQueue[demoQueue], thread=0 Elapsed time in second : 3 s Producer ActiveMQQueue[demoQueue], thread=0 Elapsed time in milli second : 3492 milli seconds

其他资源

- 有关主代理自定义资源(CR)的完整配置参考,请参阅 第 8.1 节 “自定义资源配置参考”。

- 要了解如何将正在运行的代理连接到 AMQ 管理控制台,请参阅 第 5 章 为基于 Operator 的代理部署连接到 AMQ 管理控制台。

3.4.2. 部署集群代理

如果项目中有两个或更多代理 Pod,则 Pod 会自动组成代理集群。集群配置可让代理互相连接并根据需要重新分发信息,以进行负载平衡。

以下流程演示了如何部署集群代理。默认情况下,此部署中的代理用于 需求 负载平衡,这意味着代理仅将消息转发到具有匹配消费者的其他代理。

先决条件

- 已部署了基本代理实例。请参阅 第 3.4.1 节 “部署基本代理实例”。

流程

- 打开用于基本代理部署的 CR 文件。

对于集群部署,请确保

deploymentPlan.size的值为2或更高。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: deploymentPlan: size: 4 image: placeholder ...注意在

metadata部分中,您需要包含namespace属性,且仅在 使用 OpenShift Container Platform Web 控制台创建 CR 实例时才指定值。您应指定的值是代理部署的 OpenShift 项目的名称。- 保存修改后的 CR 文件。

以具有特权在之前创建的基本代理部署的项目中部署 CR 的用户身份登录 OpenShift。

$ oc login -u <user> -p <password> --server=<host:port>

切换到之前创建的基本代理部署的项目。

$ oc project <project_name>在命令行中应用更改:

$ oc apply -f <path/to/custom_resource_instance>.yaml在 OpenShift Container Platform web 控制台中,其他代理 Pod 根据 CR 中指定的数量在项目中启动。默认情况下,在项目中运行的代理集群。

打开每个 Pod 的 Logs 选项卡。日志显示 OpenShift 在每个代理上建立了集群连接网桥。具体来说,日志输出包括类似如下的行:

targetConnector=ServerLocatorImpl (identity=(Cluster-connection-bridge::ClusterConnectionBridge@6f13fb88

3.4.3. 将自定义资源更改应用到正在运行的代理部署

以下是将自定义资源(CR)应用到运行代理部署的一些重要事项:

-

您无法动态更新 CR 中的

persistenceEnabled属性。要更改此属性,请将集群缩减为零个代理。删除现有 CR。然后,使用您的更改重新创建 CR,同时指定部署大小。 -

如 第 3.2.2 节 “使用 CLI 部署 Operator” 所述,如果您创建了一个带有持久性存储的代理部署(即,通过在 CR 中设置

persistenceEnabled=true),您可能需要为 AMQ Broker Operator 置备持久性卷(PV)以声明代理 Pod。如果您缩减代理部署的大小,Operator 会释放之前为代理 Pod 声明的所有 PV。但是,如果您通过删除 CR 来删除代理部署,AMQ Broker Operator 不会为在删除时仍在部署中的代理 Pod 释放 PVC。另外,任何新部署都无法使用这些未发布的 PV。在这种情况下,您需要手动释放卷。如需更多信息,请参阅 OpenShift 文档中的 发布持久性卷。 在 AMQ Broker 7.11 中,如果要配置以下项目,则必须在首次部署 CR 前 将适当的配置添加到主 CR 实例中。

- 在活跃的扩展事件中,您应用的任何进一步更改都会由 Operator 排队,且仅在扩展完成后执行。例如,假设您将部署的大小从四个代理缩减为一。然后,在进行缩减时,您也会更改代理管理员用户名和密码的值。在这种情况下,Operator 会排队用户名和密码更改,直到部署使用一个活跃代理运行为止。

-

所有 CR 更改 - 除了更改部署的大小外,或更改接受器、连接器或控制台的

expose属性的值外,都会导致重启现有代理。如果您的部署中有多个代理,则一次只有一个代理重启。

3.5. 更改 Operator 的日志记录级别

AMQ Broker Operator 的默认日志记录级别为 info,它会记录信息和错误消息。您可以更改默认日志级别,以增加或减少写入 Operator 日志的详情。

如果使用 OpenShift Container Platform 命令行界面安装 Operator,您可以在 Operator 配置文件( operator.yaml )或安装后设置新的日志级别。如果使用 Operator Hub,您可以在安装 Operator 后使用 OpenShift Container Platform Web 控制台在 Operator 订阅中设置日志级别。

Operator 的其他可用日志记录级别有:

错误- 仅将错误消息写入日志。

debug- 将所有消息写入日志,包括调试信息。

流程

使用 OpenShift Container Platform 命令行界面:

您需要以集群管理员身份登录。例如:

$ oc login -u system:admin

如果没有安装 Operator,请完成以下步骤以更改日志级别。

-

在您下载和提取的 Operator 归档的部署目录中,打开

operator.yaml文件。 将

zap-log-level属性的值更改为debug或error。例如:apiVersion: apps/v1 kind: Deployment metadata: labels: control-plane: controller-manager name: amq-broker-controller-manager spec: containers: - args: - --zap-log-level=error ...-

保存

operator.yaml文件。 - 安装 Operator。

-

在您下载和提取的 Operator 归档的部署目录中,打开

如果已安装 Operator,请使用

sed命令更改deploy/operator.yaml文件中的日志级别,并重新部署 Operator。例如,以下命令将日志级别从info改为error并重新部署 Operator:$ sed 's/--zap-log-level=info/--zap-log-level=error/' deploy/operator.yaml | oc apply -f -

使用 OpenShift Container Platform Web 控制台:

- 以集群管理员身份登录到 OpenShift Container Platform。

- 在左侧窗格中,点 Operators → Installed Operators。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) Operator。

- 点击 Subscriptions 选项卡。

- 点 Actions。

- 点 Edit Subscription。

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您编辑订阅。

在

config元素中,添加名为ARGS的环境变量,并指定日志记录级别为info、debug或error。在以下示例中,指定日志记录级别的debug的ARGS环境变量传递给 Operator 容器。apiVersion: operators.coreos.com/v1alpha1 kind: Subscription spec: ... config: env: - name: ARGS value: "--zap-log-level=debug" ...- 点 Save。

3.6. 查看代理部署的状态信息

您可以查看 OpenShift Container Platform 为代理部署报告的一系列标准条件的状态。您还可以查看代理部署的自定义资源(CR)中提供的其他状态信息。

流程

为代理部署打开 CR 实例。

使用 OpenShift 命令行界面:

- 以具有查看代理部署的项目中的 CR 的用户身份登录 OpenShift Container Platform。

查看部署的 CR。

oc get ActiveMQArtemis <CR instance name> -n <namespace> -o yaml

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 在左侧窗格中,点 Operators → Installed Operator。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator。

- 单击 ActiveMQ Artemis 选项卡。

- 单击 ActiveMQ Artemis 实例的名称。

查看代理部署的 OpenShift Container Platform 条件的状态。

使用 OpenShift 命令行界面:

-

进入 CR 的

status部分并查看条件详情。

-

进入 CR 的

使用 OpenShift Container Platform Web 控制台:

在 Details 选项卡中,向下滚动到

Conditions部分。条件具有状态和类型。它也可能具有原因、消息和其他详情。如果条件满足,则条件的 status 值为

True,如果条件没有满足,则为False;如果条件的状态无法确定,则为Unknown。注意如果 CR 不符合 CR 中的

spec.deploymentPlan.image、spec.deploymentPlan.initImage和spec.version属性,则Valid条件也会具有Unknown状态。如需更多信息,请参阅 第 6.4.3 节 “验证对自动升级的限制”。为以下条件提供状态信息:

状况名称 显示… 的状态 valid

CR 验证。如果

Valid条件的状态为False,Operator 不会完成协调并更新 StatefulSet,直到您首先解决导致 false 状态的问题。Deployed

StatefulSet、Pod 和其他资源的可用性。

Ready

顶级条件,用于总结了其他详细条件。只有在其他条件没有状态为

False时,Ready条件的状态为True。BrokerPropertiesApplied

使用

brokerProperties属性在 CR 中配置的属性。有关BrokerPropertiesApplied条件的更多信息,请参阅 第 4.17 节 “配置没有在自定义资源定义中公开的项目”。JaasPropertiesApplied

在 CR 中配置的 Java 身份验证和授权服务(JAAS)登录模块。有关

JaasPropertiesApplied条件的更多信息,请参阅 第 4.3.1 节 “在 secret 中配置 JAAS 登录模块”。

在 CR 的

status部分查看代理部署的额外状态信息。此时会显示以下额外状态信息:deploymentPlanSize- 部署中代理 Pod 数量。

podstatus- 部署中每个代理 Pod 的状态和名称。

version- 代理的版本以及部署的代理和 init 容器镜像的 registry URL。

upgradeOperator 对部署应用主要、次版本、补丁和安全更新的功能,由 CR 中的

spec.deploymentPlan.image和spec.version属性的值决定。-

如果

spec.deploymentPlan.image属性指定代理容器镜像的 registry URL,则所有升级类型的状态都是False,这意味着 Operator 无法升级现有容器镜像。 如果

spec.deploymentPlan.image属性不在 CR 中,或者具有占位符值,则spec.version属性的配置会影响升级状态,如下所示:-

securityUpdates的状态为True,无论是否配置了spec.version属性还是其值。 -

如果

spec.version属性的值只有一个主版本和次版本,如 '7.10',则patchUpdates的状态为True,以便 Operator 可以升级到容器镜像的最新补丁版本。 -

如果

spec.version 属性的值只有一个主要版本,如 '7',则minorUpdates的状态为True,因此 Operator 可以升级到容器镜像的最新次版本和补丁版本。 -

如果

spec.version属性不在 CR 中,则majorUpdates的状态为True,因此可以部署任何可用的升级,包括从 7.x.x 升级到 8.x.x (如果此版本可用)。

-

-

如果

第 4 章 配置基于 Operator 的代理部署

4.1. Operator 如何生成代理配置

在使用自定义资源(CR)实例配置代理部署前,您应该了解 Operator 如何生成代理配置。

当您创建基于 Operator 的代理部署时,每个代理的 Pod 在 OpenShift 项目的 StatefulSet 中运行。代理的应用程序容器在每个 Pod 中运行。

在初始化每个 Pod 时,Operator 会运行一个称为 Init Container 的容器类型。在 OpenShift Container Platform 中,Init Containers 是应用程序容器之前运行的专用容器。初始容器可以包含应用程序镜像中不存在的工具或设置脚本。

默认情况下,AMQ Broker Operator 使用内置的 Init Container。Init Container 使用您的部署的主 CR 实例来生成每个代理应用程序容器使用的配置。

如果您在 CR 中指定地址设置,Operator 会生成一个默认配置,然后将该配置替换为 CR 中指定的配置。这个过程在以下部分中进行了描述。

4.1.1. Operator 如何生成地址设置配置

如果您在部署的主自定义资源(CR)实例中包含地址设置配置,Operator 会为每个代理生成地址设置配置,如下所述。

Operator 在代理应用程序容器前运行 Init Container。Init 容器生成 默认 地址设置配置。默认地址设置配置如下所示。

<address-settings> <!-- if you define auto-create on certain queues, management has to be auto-create --> <address-setting match="activemq.management#"> <dead-letter-address>DLQ</dead-letter-address> <expiry-address>ExpiryQueue</expiry-address> <redelivery-delay>0</redelivery-delay> <!-- with -1 only the global-max-size is in use for limiting --> <max-size-bytes>-1</max-size-bytes> <message-counter-history-day-limit>10</message-counter-history-day-limit> <address-full-policy>PAGE</address-full-policy> <auto-create-queues>true</auto-create-queues> <auto-create-addresses>true</auto-create-addresses> <auto-create-jms-queues>true</auto-create-jms-queues> <auto-create-jms-topics>true</auto-create-jms-topics> </address-setting> <!-- default for catch all --> <address-setting match="#"> <dead-letter-address>DLQ</dead-letter-address> <expiry-address>ExpiryQueue</expiry-address> <redelivery-delay>0</redelivery-delay> <!-- with -1 only the global-max-size is in use for limiting --> <max-size-bytes>-1</max-size-bytes> <message-counter-history-day-limit>10</message-counter-history-day-limit> <address-full-policy>PAGE</address-full-policy> <auto-create-queues>true</auto-create-queues> <auto-create-addresses>true</auto-create-addresses> <auto-create-jms-queues>true</auto-create-jms-queues> <auto-create-jms-topics>true</auto-create-jms-topics> </address-setting> <address-settings>- 如果您在自定义资源(CR)实例中还指定了地址设置配置,则初始容器进程其配置并将其转换为 XML。

-

根据 CR 中的

applyRule属性的值,初始容器 合并 或替换上面显示的默认地址设置配置,使用您在 CR 中指定的配置。此合并或替换的结果是代理要使用的最终地址设置配置。 -

当初始容器完成生成代理配置(包括地址设置)时,代理应用程序容器会启动。在启动时,代理容器会从初始容器之前使用的安装目录中复制其配置。您可以在

broker.xml配置文件中检查地址设置配置。对于正在运行的代理,此文件位于/home/jboss/amq-broker/etc目录中。

其他资源

-

有关在 CR 中使用

applyRule属性的示例,请参阅 第 4.2.4 节 “在基于 Operator 的代理部署中与配置的地址匹配”。

4.1.2. 代理 Pod 的目录结构

当您创建基于 Operator 的代理部署时,每个代理的 Pod 在 OpenShift 项目的 StatefulSet 中运行。代理的应用程序容器在每个 Pod 中运行。

在初始化每个 Pod 时,Operator 会运行一个称为 Init Container 的容器类型。在 OpenShift Container Platform 中,Init Containers 是应用程序容器之前运行的专用容器。初始容器可以包含应用程序镜像中不存在的工具或设置脚本。

在为代理实例生成配置时,Init Container 会使用默认安装目录中所含的文件。此安装目录位于 Operator 挂载到代理 Pod 以及初始容器和代理容器共享的卷上。Init 容器用来挂载共享卷的路径在名为 CONFIG_INSTANCE_DIR 的环境变量中定义。CONFIG_INSTANCE_DIR 的默认值为 /amq/init/config。在文档中,此目录被称为 < install_dir>。

您无法更改 CONFIG_INSTANCE_DIR 环境变量的值。

默认情况下,安装目录具有以下子目录:

| 子目录 | 内容 |

|---|---|

|

| 运行代理所需的二进制文件和脚本。 |

|

| 配置文件. |

|

| 代理日志。 |

|

| 运行代理所需的 JAR 和库。 |

|

| 代理日志文件。 |

|

| 临时 Web 应用文件。 |

当初始容器完成生成代理配置时,代理应用程序容器会启动。在启动时,代理容器会从初始容器之前使用的安装目录中复制其配置。当代理 Pod 初始化并运行时,代理配置位于代理的 /home/jboss/amq-broker 目录(和子目录中)。

其他资源

- 如需有关 Operator 如何为内置初始容器选择容器镜像的更多信息,请参阅 第 2.6 节 “Operator 如何选择容器镜像”。

- 要了解如何构建并指定自定义初始容器镜像,请参阅 第 4.9 节 “指定自定义初始容器镜像”。

4.2. 为基于 Operator 的代理部署配置地址和队列

对于基于 Operator 的代理部署,您可以使用两个单独的自定义资源(CR)实例来配置地址和队列及其关联的设置。

要在代理上创建地址和队列,您可以根据地址自定义资源定义(CRD)部署 CR 实例。

-

如果您使用 OpenShift 命令行界面(CLI)安装 Operator,则地址 CRD 是您下载和提取的 Operator 安装存档的

deploy/crds中的broker_activemqartemisaddress_crd.yaml文件。 -

如果您使用 OperatorHub 安装 Operator,则地址 CRD 是 OpenShift Container Platform Web 控制台的 Administration → Custom Resource Definitions 下列出的

ActiveMQArtemisAddressCRD。

-

如果您使用 OpenShift 命令行界面(CLI)安装 Operator,则地址 CRD 是您下载和提取的 Operator 安装存档的

要配置与特定地址匹配的地址和队列设置,您可以在用于创建代理部署的主自定义资源(CR)实例中包含配置。

-

如果使用 OpenShift CLI 安装 Operator,主代理 CRD 是

broker_activemqartemis_crd.yaml文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crds中。 -

如果您使用 OperatorHub 安装 Operator,则主要代理 CRD 是

OpenShiftContainer Platform Web 控制台的 Administration → Custom Resource Definitions 下列出的 ActiveMQArtemis CRD。

通常,您可以为 OpenShift Container Platform 上的代理部署配置的地址和队列设置 完全等同于 Linux 或 Windows 上部署的独立代理部署。但是,您应该注意,这些设置是如何配置的一些变化。以下子部分中描述了这些区别。

-

如果使用 OpenShift CLI 安装 Operator,主代理 CRD 是

4.2.1. OpenShift 和独立代理部署之间的地址和队列设置的不同

-

要在 OpenShift Container Platform 上为代理部署配置地址和队列设置,您可以将配置添加到代理部署的主自定义资源(CR)实例的

addressSettings部分。这与 Linux 或 Windows 上的独立部署不同,您可以将配置添加到broker.xml配置文件的address-settings元素中。 用于配置项目名称的格式因 OpenShift Container Platform 和独立代理部署而异。对于 OpenShift Container Platform 部署,配置项名称位于 camel 示例中,例如

defaultQueueRoutingType。相反,独立部署的配置项名称在小写中,并使用短划线(-)分隔符,如default-queue-routing-type。下表显示了这个命名差异的一些其他示例。

独立代理部署配置项目 OpenShift 代理部署配置项目 address-full-policy

addressFullPolicy

auto-create-queues

autoCreateQueues

default-queue-routing-type

defaultQueueRoutingType

last-value-queue

lastValueQueue

其他资源

有关为 OpenShift Container Platform 代理部署创建地址和队列和匹配设置的示例,请参阅:

- 要了解 OpenShift Container Platform 代理部署的地址、队列和地址设置的所有配置选项,请参阅 第 8.1 节 “自定义资源配置参考”。

- 有关为 独立代理 部署配置地址、队列和相关地址设置的综合信息,请参阅配置 AMQ Broker 中的配置 地址和队列。您可以使用这些信息为 OpenShift Container Platform 上的代理部署创建等同的配置。

4.2.2. 为基于 Operator 的代理部署创建地址和队列

以下流程演示了如何使用自定义资源(CR)实例将地址和相关队列添加到基于 Operator 的代理部署中。

要在代理部署中创建多个地址和/或队列,您需要创建单独的 CR 文件并单独部署它们,并为每个情况下指定新的地址和/或队列名称。另外,每个 CR 实例的 name 属性必须是唯一的。

先决条件

您必须已安装了 AMQ Broker Operator,包括在代理上创建地址和队列所需的专用自定义资源定义(CRD)。有关安装 Operator 的两个替代方法的详情,请参考:

- 您应该熟悉如何使用 CR 实例创建基本代理部署。更多信息请参阅 第 3.4.1 节 “部署基本代理实例”。

流程

开始配置自定义资源(CR)实例,以定义代理部署的地址和队列。

使用 OpenShift 命令行界面:

以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift。

oc login -u <user> -p <password> --server=<host:port>

-

打开名为

broker_activemqartemisaddress_cr.yaml的示例 CR 文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crs目录中。

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 根据地址 CRD 启动一个新的 CR 实例。在左侧窗格中,点 Administration → Custom Resource Definitions。

- 点 ActiveMQArtemisAddresss CRD。

- 点 实例 选项卡。

单击 Create ActiveMQArtemisAddress。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

在 CR 的

spec部分中,添加一行来定义地址、队列和路由类型。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemisAddress metadata: name: myAddressDeployment0 namespace: myProject spec: ... addressName: myAddress0 queueName: myQueue0 routingType: anycast ...以上配置定义了名为

myAddress0的地址,其队列名为myQueue0和anycast路由类型。注意在

metadata部分中,您需要包含namespace属性,且仅在 使用 OpenShift Container Platform Web 控制台创建 CR 实例时才指定值。您应指定的值是代理部署的 OpenShift 项目的名称。部署 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到代理部署的项目。

$ oc project <project_name>创建 CR 实例。

$ oc create -f <path/to/address_custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 配置完 CR 后,点 Create。

4.2.3. 删除基于 Operator 的代理部署的地址和队列

以下流程演示了如何使用自定义资源(CR)实例从基于 Operator 的代理部署中删除地址和相关队列。

流程

确保有一个带有详细信息的地址 CR 文件,例如:您要删除的地址和

队列的名称、addressName和queueName。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemisAddress metadata: name: myAddressDeployment0 namespace: myProject spec: ... addressName: myAddress0 queueName: myQueue0 routingType: anycast ...在 address CR 的

spec部分中,添加removeFromBrokerOnDelete属性,并设置为true的值。.. spec: addressName: myAddress1 queueName: myQueue1 routingType: anycast removeFromBrokerOnDelete: true

将

removeFromBrokerOnDelete属性设置为true会导致 Operator 在删除地址 CR 时删除所有代理的地址和任何关联的消息。应用更新的地址 CR,为您要删除的地址设置

removeFromBrokerOnDelete属性。$ oc apply -f <path/to/address_custom_resource_instance>.yaml

删除地址 CR,从部署中的代理中删除地址。

$ oc delete -f <path/to/address_custom_resource_instance>.yaml

4.2.4. 在基于 Operator 的代理部署中与配置的地址匹配

如果向客户端发送消息失败,您可能不希望代理不断尝试发送消息。为防止无限交付尝试,您可以定义 死信地址和 关联的 死信队列。在指定的交付尝试后,代理会从其原始队列中删除未发送的消息,并将消息发送到配置的死信地址。系统管理员稍后可以从死信队列中消耗未发送的消息来检查消息。

以下示例演示了如何为基于 Operator 的代理部署配置死信地址和队列。这个示例演示了如何:

-

使用主代理自定义资源(CR)实例的

addressSetting部分来配置地址设置。 - 将这些地址设置与代理部署中的地址设置匹配。

先决条件

-

您创建了

ActiveMQArtemisCR 实例来部署代理。如需更多信息,请参阅 第 3.4.1 节 “部署基本代理实例”。 - 熟悉 Operator 合并或替换为 CR 实例中指定的配置 的默认 地址设置配置。更多信息请参阅 第 4.1.1 节 “Operator 如何生成地址设置配置”。

流程

开始配置地址 CR 实例,以添加死信地址和队列,以接收部署中每个代理的未发送的消息。

使用 OpenShift 命令行界面:

以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift。

oc login -u <user> -p <password> --server=<host:port>

-

打开名为

broker_activemqartemisaddress_cr.yaml的示例 CR 文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crs目录中。

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 根据地址 CRD 启动一个新的 CR 实例。在左侧窗格中,点 Administration → Custom Resource Definitions。

- 点 ActiveMQArtemisAddresss CRD。

- 点 实例 选项卡。

单击 Create ActiveMQArtemisAddress。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

在 CR 的

spec部分中,添加一行来指定死信地址和队列来接收未发送的消息。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemisAddress metadata: name: ex-aaoaddress spec: ... addressName: myDeadLetterAddress queueName: myDeadLetterQueue routingType: anycast ...

前面的配置定义了名为

myDeadLetterAddress的死信地址,它有一个名为myDeadLetterQueue的死信队列和anycast路由类型。注意在

metadata部分中,您需要包含namespace属性,且仅在 使用 OpenShift Container Platform Web 控制台创建 CR 实例时才指定值。您应指定的值是代理部署的 OpenShift 项目的名称。部署地址 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到代理部署的项目。

$ oc project <project_name>创建地址 CR。

$ oc create -f <path/to/address_custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 配置完 CR 后,点 Create。

编辑代理部署的主代理 CR 实例。

使用 OpenShift 命令行界面:

以具有特权的用户身份登录到 OpenShift,以便在项目中为代理部署编辑和部署 CR。

$ oc login -u <user> -p <password> --server=<host:port>

编辑 CR。

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 在左侧窗格中,点 Operators → Installed Operator。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator。

- 点 AMQ Broker 选项卡。

- 单击 ActiveMQArtemis 实例名称的名称。

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您编辑 CR 实例。

注意在

metadata部分中,您需要包含namespace属性,且仅在 使用 OpenShift Container Platform Web 控制台创建 CR 实例时才指定值。您应指定的值是代理部署的 OpenShift 项目的名称。

在 CR 的

spec部分中,添加新的addressSettings部分,其中包含单个addressSetting部分,如下所示。spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true addressSettings: addressSetting:将

match属性的一个实例添加到addressSetting块中。指定与地址匹配的表达式。例如:spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true addressSettings: addressSetting: - match: myAddressmatch-

指定代理将配置应用到的地址 或一组 地址。在本例中,

match属性的值对应于一个名为myAddress的单个地址。

添加与未发送的消息相关的属性并指定值。例如:

spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true addressSettings: addressSetting: - match: myAddress deadLetterAddress: myDeadLetterAddress maxDeliveryAttempts: 5deadLetterAddress- 代理向发送未发送未发送的消息的地址。

maxDeliveryAttempts代理在将消息移动到配置的死信地址前的最大交付尝试次数。

在上例中,如果代理进行五个失败尝试向以

myAddress开头的地址发送消息,代理会将消息移到指定的死信地址myDeadLetterAddress中。

(可选)将类似的配置应用到另一地址或一组地址。例如:

spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true addressSettings: addressSetting: - match: myAddress deadLetterAddress: myDeadLetterAddress maxDeliveryAttempts: 5 - match: 'myOtherAddresses#' deadLetterAddress: myDeadLetterAddress maxDeliveryAttempts: 3在本例中,第二个

match属性的值包含一个哈希通配符。通配符字符表示上述配置应用于以字符串myOtherAddresses开头的任何地址。注意如果您使用通配符表达式作为

match属性的值,您必须将该值放在单引号中,例如'myOtherAddresses#'。在

addressSettings部分的开头,添加applyRule属性并指定值。例如:spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true addressSettings: applyRule: merge_all addressSetting: - match: myAddress deadLetterAddress: myDeadLetterAddress maxDeliveryAttempts: 5 - match: 'myOtherAddresses#' deadLetterAddress: myDeadLetterAddress maxDeliveryAttempts: 3applyRule属性指定 Operator 如何为每个匹配地址或一组地址应用您添加到 CR 中的配置。您可以指定的值有:merge_all对于在 CR 中指定的地址设置 以及 与同一地址或一组地址匹配的默认配置:

- 将默认配置中指定的任何属性值替换为 CR 中指定的任何属性值。

- 保留 CR 或 默认配置中唯一指定的任何属性值。在最后合并的配置中包含每个内容。

- 对于在 CR 中指定的地址设置,或者唯一匹配一个特定地址或一组地址的默认配置,将它们包括在最终合并的配置中。

merge_replace- 对于 CR 中指定的地址设置 以及 与同一地址或一组地址匹配的默认配置,请在最终合并的配置中包含 CR 中指定的设置。不要 包括默认配置中指定的任何属性,即使这些属性没有在 CR 中指定。

- 对于在 CR 中指定的地址设置,或者唯一匹配一个特定地址或一组地址的默认配置,将它们包括在最终合并的配置中。

replace_all- 使用在 CR 中指定的内容替换默认配置中指定的所有地址设置最后,合并的配置与 CR 中指定的配置完全匹配。

注意如果您没有在 CR 中显式包含

applyRule属性,Operator 将使用默认值merge_all。- 保存 CR 实例。

其他资源

- 要了解 OpenShift Container Platform 代理部署的地址、队列和地址设置的所有配置选项,请参阅 第 8.1 节 “自定义资源配置参考”。

如果您使用 OpenShift 命令行界面(CLI)安装 AMQ Broker Operator,您下载和提取的安装存档包含一些额外的配置地址设置示例。在安装归档的

deploy/examples文件夹中,请参阅:-

artemis-basic-address-settings-deployment.yaml -

artemis-merge-replace-address-settings-deployment.yaml -

artemis-replace-address-settings-deployment.yaml

-

- 有关为 独立代理 部署配置地址、队列和相关地址设置的综合信息,请参阅配置 AMQ Broker 中的配置 地址和队列。您可以使用这些信息为 OpenShift Container Platform 上的代理部署创建等同的配置。

- 如需有关 OpenShift Container Platform 中初始容器的更多信息,请参阅 OpenShift Container Platform 文档中的 部署 pod 前使用初始容器执行任务。

4.3. 配置身份验证和授权

默认情况下,AMQ Broker 使用 Java 身份验证和授权服务(JAAS)属性登录模块来验证和授权用户。默认 JAAS 登录模块的配置存储在每个代理 Pod 上的 /home/jboss/amq-broker/etc/login.config 文件中,并从 artemis-users.properties 和 artemis-roles.properties 文件中读取用户和角色信息。您可以通过更新 ActiveMQArtemisSecurity 自定义资源(CR),将用户和角色信息添加到默认登录模块中的属性文件中。

更新 ActiveMQArtemisSecurity CR 的替代方案,以将用户和角色信息添加到默认属性文件,方法是在 secret 中配置一个或多个 JAAS 登录模块。此 secret 作为一个文件挂载到每个代理 Pod 上。与使用 ActiveMQArtemisSecurity CR 添加用户和角色信息相比,在 secret 中配置 JAAS 登录模块具有以下优点。

- 如果您在 secret 中配置属性登录模块,代理不需要在每次更新属性文件时重启。例如,当您向属性文件添加新用户并更新 secret 时,更改将生效,而无需重启代理。

-

您可以配置没有在

ActiveMQArtemisSecurityCRD 中定义的 JAAS 登录模块来验证用户。例如,您可以配置 LDAP 登录模块或任何其他 JAAS 登录模块。

以下部分介绍了为 AMQ Broker 配置身份验证和授权的方法。

4.3.1. 在 secret 中配置 JAAS 登录模块

您可以在 secret 中配置 JAAS 登录模块,以使用 AMQ Broker 验证用户身份。创建 secret 后,您必须在主代理自定义资源(CR)中添加对 secret 的引用,并在 CR 中配置权限,以授予用户对 AMQ Broker 的访问权限。

流程

使用新的 JAAS 登录模块配置创建一个文本文件,并将文件保存为

login.config。通过将文件保存为login.config,正确的密钥会插入到您从文本文件创建的机密中。以下是登录模块配置示例:activemq { org.apache.activemq.artemis.spi.core.security.jaas.PropertiesLoginModule sufficient reload=true org.apache.activemq.jaas.properties.user="new-users.properties" org.apache.activemq.jaas.properties.role="new-roles.properties"; org.apache.activemq.artemis.spi.core.security.jaas.PropertiesLoginModule sufficient reload=false org.apache.activemq.jaas.properties.user="artemis-users.properties" org.apache.activemq.jaas.properties.role="artemis-roles.properties" baseDir="/home/jboss/amq-broker/etc"; };在 secret 中配置 JAAS 登录模块并在 CR 中添加对 secret 的引用后,AMQ Broker 不再使用默认的登录模块。但是,Operator 需要

artemis-users.properties文件中的用户(在默认登录模块中引用的)以便与代理进行身份验证。要确保 Operator 在配置新的 JAAS 登录模块后可以使用代理进行身份验证,您必须:-

在新的登录模块配置中包含默认属性登录模块,如上例所示。在示例中,默认属性登录模块使用

artemis-users.properties和artemis-roles.properties文件。如果在新的登录模块配置中包含默认登录模块,您必须将baseDir设置为/home/jboss/amq-broker/etc目录,其中包含每个代理 Pod 的默认属性文件。 将 Operator 所需的用户和角色信息添加到新登录模块配置中引用的属性文件中。您可以从代理 Pod 上的

/home/jboss/amq-broker/etc 目录中复制此信息。注意只有在代理首次调用登录模块时,才会加载登录模块中引用的属性文件。代理会按照

login.config文件中列出的顺序调用登录模块,直到它找到登录模块来验证用户。通过将包含 Operator 使用的凭证的登录模块放在login.config文件的末尾,当代理验证 Operator 时,所有前面的登录模块都会被调用。因此,任何状态消息都指出该属性文件在代理中不可见。

-

在新的登录模块配置中包含默认属性登录模块,如上例所示。在示例中,默认属性登录模块使用

如果创建的

login.config文件包含属性登录模块,请确保该模块中指定的用户和角色文件包含用户和角色信息。例如:- new-users.properties

ruben=ruben01! anne=anne01! rick=rick01! bob=bob01!

- new-roles.properties

admin=ruben, rick group1=bob group2=anne

使用

oc create secret命令从您使用新登录模块配置创建的文本文件创建 secret。如果登录模块配置包含属性登录模块,在机密中也包含关联的用户和角色文件。例如:oc create secret generic custom-jaas-config --from-file=login.config --from-file=new-users.properties --from-file=new-roles.properties

注意secret 名称必须具有

-jaas-config后缀,以便 Operator 可以识别 secret 包含登录模块配置,并将任何更新传播到每个代理 Pod。有关如何创建 secret 的更多信息,请参阅 Kubernetes 文档中的 Secret。

将您创建的 secret 添加到代理部署的自定义资源(CR)实例中。

使用 OpenShift 命令行界面:

- 以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift。

编辑部署的 CR。

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 在左侧窗格中,点 Operators → Installed Operator。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator。

- 点 AMQ Broker 选项卡。

- 单击 ActiveMQArtemis 实例名称的名称。

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

创建

extraMounts元素和一个secrets元素,并添加 secret 的名称。以下示例将名为custom-jaas-config的 secret 添加到 CR 中。deploymentPlan: ... extraMounts: secrets: - "custom-jaas-config" ...在 CR 中,为代理中配置的角色授予权限。

在 CR 的

spec部分中,添加一个brokerProperties元素并添加权限。您可以为单个地址授予角色权限。或者,您可以使用 192.168.1.0/24 符号指定通配符匹配,以授予所有地址的角色权限。例如:spec: ... brokerProperties: - securityRoles.#.group2.send=true - securityRoles.#.group1.consume=true - securityRoles.#.group1.createAddress=true - securityRoles.#.group1.createNonDurableQueue=true - securityRoles.#.group1.browse=true ...

在示例中,group2 角色被分配给所有地址的权限,并且分配了 group1 角色

消耗、createAddress、createNonDurableQueue并浏览所有地址的权限。

保存 CR。

Operator 在每个 Pod 上的

/amq/extra/secrets/secret 名称目录中挂载login.config文件,并将代理 JVM 配置为读取挂载的login.config文件,而不是默认的login.config文件。如果login.config文件包含属性登录模块,则引用的用户和角色属性文件也会挂载到每个 Pod 上。查看 CR 中的状态信息,以验证部署中的代理是否使用 secret 中的 JAAS 登录模块进行身份验证。

使用 OpenShift 命令行界面:

在 CR 中为代理获取状态条件。

$ oc get activemqartemis -o yaml

使用 OpenShift Web 控制台:

-

在 CR 中,进入

status部分。

-

在 CR 中,进入

在状态信息中,验证

JaasPropertiesApplied类型是否存在,这表示代理是否使用 secret 中配置的 JAAS 登录模块。例如:- lastTransitionTime: "2023-02-06T20:50:01Z" message: "" reason: Applied status: "True" type: JaasPropertiesApplied

当您更新 secret 中的任何文件时,

reason字段的值会显示OutofSync,直到 OpenShift Container Platform 将 secret 中的最新文件传播到每个代理 Pod。例如,如果您向new-users-properties文件中添加新用户并更新 secret,您会看到以下状态信息,直到更新的文件传播到每个 Pod:- lastTransitionTime: "2023-02-06T20:55:20Z" message: 'new-users.properties status out of sync, expected: 287641156, current: 2177044732' reason: OutOfSync status: "False" type: JaasPropertiesApplied

当您在 secret 中引用的属性文件中更新用户或组信息时,请使用

oc set data命令更新 secret。您必须再次将所有文件读取到 secret 中,包括login.config文件。例如,如果您在此流程前面创建的new-users.properties文件中添加新用户,请使用以下命令更新custom-jaas-configsecret:oc set data secret/custom-jaas-config --from-file=login.config=login.config --from-file=new-users.properties=new-users.properties --from-file=new-roles.properties=new-roles.properties

代理 JVM 仅在 boot .config 文件中读取配置。如果您更改了 login.config 文件中的配置,例如,要添加新的登录模块并更新 secret,代理不会使用新配置,直到代理重启为止。

第 8.3 节 “示例:将 AMQ Broker 配置为使用 Red Hat Single Sign-On”

有关 JAAS 登录模块格式的详情,请参考 JAAS 登录配置文件。

4.3.2. 使用安全自定义资源(CR)配置默认的 JAAS 登录模块

您可以使用 ActiveMQArtemisSecurity 自定义资源(CR)在默认 JAAS 属性登录模块中配置用户和角色信息,以使用 AMQ Broker 验证用户身份。有关使用 secret 在 AMQ Broker 上配置身份验证和授权的替代方法,请参阅 第 4.3.1 节 “在 secret 中配置 JAAS 登录模块”。

4.3.2.1. 使用安全自定义资源(CR)配置默认的 JAAS 登录模块

以下流程演示了如何使用安全自定义资源(CR)配置默认的 JAAS 登录模块。

先决条件

您必须已安装了 AMQ Broker Operator。有关安装 Operator 的两个替代方法的详情,请参考:

- 您应该熟悉代理安全性,如 保护代理所述

您可以在创建代理部署前或之后部署安全 CR。但是,如果您在创建代理部署后部署了安全 CR,代理 pod 会重启以接受新配置。

开始配置自定义资源(CR)实例,以定义代理部署的用户和相关安全配置。

使用 OpenShift 命令行界面:

以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift。

oc login -u <user> -p <password> --server=<host:port>

编辑部署的 CR。

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 在左侧窗格中,点 Operators → Installed Operator。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator。

- 点 AMQ Broker 选项卡。

- 单击 ActiveMQArtemis 实例名称的名称

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

在 CR 的

spec部分中,添加一行来定义用户和角色。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemisSecurity metadata: name: ex-prop spec: loginModules: propertiesLoginModules: - name: "prop-module" users: - name: "sam" password: "samspassword" roles: - "sender" - name: "rob" password: "robspassword" roles: - "receiver" securityDomains: brokerDomain: name: "activemq" loginModules: - name: "prop-module" flag: "sufficient" securitySettings: broker: - match: "#" permissions: - operationType: "send" roles: - "sender" - operationType: "createAddress" roles: - "sender" - operationType: "createDurableQueue" roles: - "sender" - operationType: "consume" roles: - "receiver" ...注意始终为上例中的元素指定值。例如,如果您没有为

securityDomains.brokerDomain或 role 指定值,则生成的配置可能会导致意外的结果。以上配置定义了两个用户:

-

名为

prop-module的propertiesLoginModule,它定义了名为sam的用户,角色名为sender。 -

名为

prop-module的propertiesLoginModule,它定义了一个名为rob的用户,角色名为receiver。

这些角色的属性在

securityDomains的brokerDomain和broker部分中定义。例如,定义了send角色,以允许具有该角色的用户在任何地址上创建持久队列。默认情况下,配置适用于当前命名空间中 CR 定义的所有部署代理。要将配置限制到特定的代理部署,请使用 第 8.1.3 节 “安全自定义资源配置参考” 中描述的applyToCrNames选项。注意在

metadata部分中,您需要包含namespace属性,且仅在 使用 OpenShift Container Platform Web 控制台创建 CR 实例时才指定值。您应指定的值是代理部署的 OpenShift 项目的名称。-

名为

部署 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到代理部署的项目。

$ oc project <project_name>创建 CR 实例。

$ oc create -f <path/to/security_custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 配置完 CR 后,点 Create。

4.3.2.2. 将用户密码存储在 secret 中

在 第 4.3.2.1 节 “使用安全自定义资源(CR)配置默认的 JAAS 登录模块” 流程中,用户密码以明文形式存储在 ActiveMQArtemisSecurity CR 中。如果您不想将密码以明文形式存储在 CR 中,您可以从 CR 中排除密码并将其存储在 secret 中。应用 CR 时,Operator 会从 secret 检索每个用户的密码,并在代理 Pod 上的 artemis-users.properties 文件中插入它。

流程

使用

oc create secret命令创建 secret 并添加每个用户名和密码。secret 名称必须遵循security-properties-module name的命名约定,其中 module name 是 CR 中配置的登录模块的名称。例如:oc create secret generic security-properties-prop-module \ --from-literal=sam=samspassword \ --from-literal=rob=robspassword

在 CR 的

spec部分中,添加您在 secret 中指定的用户名以及角色信息,但不包括每个用户的密码。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemisSecurity metadata: name: ex-prop spec: loginModules: propertiesLoginModules: - name: "prop-module" users: - name: "sam" roles: - "sender" - name: "rob" roles: - "receiver" securityDomains: brokerDomain: name: "activemq" loginModules: - name: "prop-module" flag: "sufficient" securitySettings: broker: - match: "#" permissions: - operationType: "send" roles: - "sender" - operationType: "createAddress" roles: - "sender" - operationType: "createDurableQueue" roles: - "sender" - operationType: "consume" roles: - "receiver" ...部署 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到代理部署的项目。

$ oc project <project_name>创建 CR 实例。

$ oc create -f <path/to/address_custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 完成配置 CR 后,点 Create。

其他资源

如需有关 OpenShift Container Platform 中 secret 的更多信息,请参阅 OpenShift Container Platform 文档中的 向 pod 提供敏感数据。

4.4. 配置代理存储要求

要在基于 Operator 的代理部署中使用持久性存储,您可以在用于创建部署的自定义资源(CR)实例中将 persistenceEnabled 设置为 true。如果您在 OpenShift 集群中没有容器原生存储,则需要手动置备持久性卷(PV),并确保它们可供 Operator 使用持久性卷声明(PVC)声明。如果要创建两个带有持久性存储的代理集群,例如,您需要有两个 PV。

在 OpenShift Container Platform 中手动置备 PV 时,请确保将每个 PV 的重新声明策略设置为 Retain。如果 PV 的 reclaim 策略没有设置为 Retain,且 Operator 用来声明 PV 的 PVC 被删除,则 PV 也会被删除。删除 PV 会导致丢失卷中的所有数据。如需更多信息,请参阅 OpenShift Container Platform 文档中的了解持久性存储。

默认情况下,PVC 从为集群配置的默认存储类获取每个代理的 2 GiB 存储。您可以覆盖 PVC 中请求的默认大小和存储类,但只有在首次部署 CR 前 在 CR 中配置新值。

4.4.1. 配置代理存储大小和存储类

以下流程演示了如何为代理部署配置自定义资源(CR)实例,以指定每个代理用于持久消息存储的持久性卷声明(PVC)的大小和存储类。

如果在部署 AMQ Broker 后更改 CR 中的存储配置,则不会将更新的配置应用到现有 Pod。但是,更新后的配置将应用到扩展部署时创建的新 Pod。

先决条件

- 您应该熟悉如何使用 CR 实例创建基本代理部署。请参阅 第 3.4.1 节 “部署基本代理实例”。

您必须已置备持久性卷(PV),并使其可以被 Operator 声明。例如,如果要创建两个带有持久性存储的代理集群,则需要有两个 PV。

如需有关置备持久性存储的更多信息,请参阅 OpenShift Container Platform 文档中的了解持久性存储。

流程

为代理部署配置自定义资源(CR)实例。

使用 OpenShift 命令行界面:

以具有特权的用户身份登录 OpenShift,以便在您要在其中创建部署的项目中部署 CR。

oc login -u <user> -p <password> --server=<host:port>

-

打开名为

broker_activemqartemis_cr.yaml的示例 CR 文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crs目录中。

使用 OpenShift Container Platform Web 控制台:

- 以有权在您要创建部署的项目中部署 CR 的用户身份登录控制台。

- 根据主代理 CRD 启动一个新的 CR 实例。在左侧窗格中,点 Administration → Custom Resource Definitions。

- 单击 ActiveMQArtemis CRD。

- 点 实例 选项卡。

单击 Create ActiveMQArtemis。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

对于基本的代理部署,配置可能类似如下。

apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true观察

broker_activemqartemis_cr.yaml示例 CR 文件中的,image属性被设置为占位符的默认值。这个值表示,默认情况下image属性没有指定用于部署的代理容器镜像。要了解 Operator 如何确定要使用的适当代理容器镜像,请参阅 第 2.6 节 “Operator 如何选择容器镜像”。要指定代理存储大小,在 CR 的

deploymentPlan部分添加一个存储部分。添加size属性并指定值。例如:spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true storage: size: 4Gistorage.size-

每个代理 Pod 所需的持久性卷声明(PVC)的大小(以字节为单位)。只有在

persistenceEnabled设为true时,此属性才会应用。您指定的值 必须使用 字节表示法(如 K、M、G)或二进制等同的单位(Ki、Mi、Gi)。

要指定每个代理 Pod 需要用于持久性存储的存储类,在

storage部分添加一个storageClassName属性并指定一个值。例如:spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true storage: size: 4Gi storageClassName: gp3storage.storageClassName在持久性卷声明(PVC)中请求的存储类的名称。存储类为管理员提供了描述和分类可用存储的方法。例如,不同的存储类可能会映射到特定的服务质量级别、备份策略等。

如果没有指定存储类,则 PVC 会声明带有为集群配置默认存储类的持久性卷。

注意如果您指定了存储类,则只有在卷的存储类与指定的存储类匹配时,PVC 才会声明持久性卷。

部署 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到您要在其中创建代理部署的项目。

$ oc project <project_name>创建 CR 实例。

$ oc create -f <path/to/custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 配置完 CR 后,点 Create。

4.5. 为基于 Operator 的代理部署配置资源限值和请求

当您创建基于 Operator 的代理部署时,部署中的代理 Pod 在 OpenShift 集群节点上的 StatefulSet 中运行。您可以为部署配置自定义资源(CR)实例,以指定在每个 Pod 中运行的代理容器所使用的主机节点计算资源。通过为 CPU 和内存(RAM)指定限制和请求值,您可以确保代理 Pod 的性能更高。

- 您必须在首次部署 CR 前,为代理部署的 CR 实例添加限制和请求的配置。您不能将 配置添加到已在运行的代理部署中。

- 红帽无法为限制和请求推荐值,因为这些值取决于您的特定消息传递系统用例和您已实现的构架。但是,建议您在 为生产环境配置它们前在开发环境中测试并调整这些值。

- 在初始化每个代理 Pod 时,Operator 会运行一个称为 Init Container 的容器类型。您为每个代理容器配置的任何资源限值和请求也适用于每个初始容器。有关在代理部署中使用初始容器的更多信息,请参阅 第 4.1 节 “Operator 如何生成代理配置”。

您可以指定以下限制和请求值:

CPU 限制- 对于 Pod 中运行的每个代理容器,这个值是容器可以消耗的最大主机节点 CPU 量。如果代理容器尝试超过指定的 CPU 限制,OpenShift 会节流容器。这样可确保容器具有一致的性能,无论节点上运行的 pod 数量是什么。

内存限制- 对于 Pod 中运行的每个代理容器,这个值是容器可以消耗的最大主机节点内存量。如果代理容器尝试超过指定的内存限值,OpenShift 会终止容器。代理 Pod 重启。

CPU 请求对于 Pod 中运行的每个代理容器,这个值是容器请求的主机节点 CPU 量。OpenShift 调度程序在 Pod 放置期间考虑 CPU 请求值,将代理 Pod 绑定到具有足够计算资源的节点。

CPU 请求值是代理容器需要运行 的最小 CPU 量。但是,如果节点上没有 CPU 争用,则容器可以使用所有可用的 CPU。如果您指定了 CPU 限制,则容器不能超过 CPU 用量。如果节点上有 CPU 争用,则 CPU 请求值为 OpenShift 提供了一种方式,以便 OpenShift 在所有容器间消耗 CPU 用量。

内存请求对于 Pod 中运行的每个代理容器,这个值是容器请求的主机节点内存量。OpenShift 调度程序在 Pod 放置期间考虑内存请求值,将代理 Pod 绑定到具有足够计算资源的节点。

内存请求值是代理容器需要运行 的最小内存量。但是,容器可以尽可能消耗可用内存。如果指定了内存限制,则代理容器不能超过该内存用量。

CPU 以名为 millicores 的单位来衡量。OpenShift 集群中的每个节点检查操作系统以确定节点上的 CPU 内核数。然后,节点会将该值乘以 1000 以表示总容量。例如,如果某个节点有两个内核,则节点的 CPU 容量表示为 2000m。因此,如果您想要使用单个内核的一开始,请指定 100m 值。

内存以字节为单位。您可以使用字节表示法(E、P、T、G、M、K)或二进制等号(Ei、Pi、Ti、Gi、Mi、Ki)来指定值。您指定的值必须包含一个单元。

4.5.1. 配置代理资源限制和请求

以下示例演示了如何为代理部署配置主自定义资源(CR)实例,以便为部署中的 Pod 中运行的每个代理容器设置限值和请求。

- 您必须在首次部署 CR 前,为代理部署的 CR 实例添加限制和请求的配置。您不能将 配置添加到已在运行的代理部署中。

- 红帽无法为限制和请求推荐值,因为这些值取决于您的特定消息传递系统用例和您已实现的构架。但是,建议您在 为生产环境配置它们前在开发环境中测试并调整这些值。

先决条件

- 您应该熟悉如何使用 CR 实例创建基本代理部署。请参阅 第 3.4.1 节 “部署基本代理实例”。

流程

为代理部署配置自定义资源(CR)实例。

使用 OpenShift 命令行界面:

以具有特权的用户身份登录 OpenShift,以便在您要在其中创建部署的项目中部署 CR。

oc login -u <user> -p <password> --server=<host:port>

-

打开名为

broker_activemqartemis_cr.yaml的示例 CR 文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crs目录中。

使用 OpenShift Container Platform Web 控制台:

- 以有权在您要创建部署的项目中部署 CR 的用户身份登录控制台。

- 根据主代理 CRD 启动一个新的 CR 实例。在左侧窗格中,点 Administration → Custom Resource Definitions。

- 单击 ActiveMQArtemis CRD。

- 点 实例 选项卡。

单击 Create ActiveMQArtemis。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

对于基本的代理部署,配置可能类似如下。

apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true观察

broker_activemqartemis_cr.yaml示例 CR 文件中的,image属性被设置为占位符的默认值。这个值表示,默认情况下image属性没有指定用于部署的代理容器镜像。要了解 Operator 如何确定要使用的适当代理容器镜像,请参阅 第 2.6 节 “Operator 如何选择容器镜像”。在 CR 的

deploymentPlan部分中,添加一个resources部分。添加limits和requests子项。在每个子部分中,添加一个cpu和memory属性并指定值。例如:spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true resources: limits: cpu: "500m" memory: "1024M" requests: cpu: "250m" memory: "512M"limits.cpu- 部署中运行的 Pod 中运行的每个代理容器不能超过这个数量的主机节点 CPU 用量。

limits.memory- 部署中运行的 Pod 中运行的每个代理容器不能超过这个数量的主机节点内存用量。

requests.cpu- 部署中运行的 Pod 中运行的每个代理容器都会请求这个数量的主机节点 CPU。这个值是 代理容器 运行所需的最小 CPU 量。

requests.memory- 部署中运行的 Pod 中运行的每个代理容器都会请求这个数量的主机节点内存。这个值是代理容器运行所需的 最小内存量。

部署 CR 实例。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到您要在其中创建代理部署的项目。

$ oc project <project_name>创建 CR 实例。

$ oc create -f <path/to/custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 配置完 CR 后,点 Create。

4.6. 启用对 AMQ 管理控制台的访问

基于 Operator 的部署中的每个代理 Pod 都通过端口 8161 托管自己的 AMQ 管理控制台实例。您可以在代理部署的 Custom Resource 实例中启用对控制台的访问。在启用对控制台的访问后,您可以使用控制台在网页浏览器中查看和管理代理。

流程

编辑代理部署的自定义资源(CR)实例。

使用 OpenShift 命令行界面:

以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift。

oc login -u <user> -p <password> --server=<host:port>

编辑部署的 CR。

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 在左侧窗格中,点 Operators → Installed Operator。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator。

- 点 AMQ Broker 选项卡。

- 单击 ActiveMQArtemis 实例名称的名称。

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

在 CR 的

spec部分,添加一个console部分。在console部分中,添加expose属性并将值设为:True。例如:spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true console: expose: true- 保存 CR。

其他资源

有关如何连接到 AMQ 管理控制台的详情,请参考 第 5 章 为基于 Operator 的代理部署连接到 AMQ 管理控制台

4.7. 为代理容器设置环境变量

在代理部署的自定义资源(CR)实例中,您可以设置传递给 AMQ Broker 容器的环境变量。

例如,您可以使用 TZ 等标准环境变量来设置时区或 JDK_JAVA_OPTIONS,将参数添加到启动 Java launcher 使用的命令行参数中。或者,您可以使用 AMQ Broker JAVA_ARGS_APPEND 的自定义变量将自定义参数附加到 Java 启动程序使用的命令行参数中。

流程

编辑代理部署的自定义资源(CR)实例。

使用 OpenShift 命令行界面:

输入以下命令:

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 在左侧窗格中,点 Operators → Installed Operator。

- 点 Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator。

- 点 AMQ Broker 选项卡。

- 单击 ActiveMQArtemis 实例名称的名称。

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

在 CR 的

spec部分中,添加一个env元素并添加您要为 AMQ Broker 容器设置的环境变量。例如:apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: ... env: - name: TZ value: Europe/Vienna - name: JAVA_ARGS_APPEND value: --Hawtio.realm=console - name: JDK_JAVA_OPTIONS value: -XshowSettings:system ...在示例中,CR 配置包括以下环境变量:

-

TZ设置 AMQ Broker 容器的时区。 -

JAVA_ARGS_APPEND,将 AMQ 管理控制台配置为使用名为console的域进行身份验证。 JDK_JAVA_OPTIONS设置 Java-XshowSettings:system参数,它显示 Java 虚拟机的系统属性设置。注意使用

JDK_JAVA_OPTIONS环境变量配置的值会加上 Java 启动程序使用的命令行参数的前面。使用JAVA_ARGS_APPEND环境变量配置的值会附加到启动程序使用的参数中。如果重复参数,则最接近的参数将具有优先权。

-

保存 CR。

注意红帽建议不要更改具有

AMQ_前缀的 AMQ Broker 环境变量,如果您想更改POD_NAMESPACE变量,请谨慎谨慎。

其他资源

- 有关定义环境变量的更多信息 ,请参阅为容器定义环境变量。

4.8. 覆盖代理的默认内存限值

您可以覆盖为代理设置的默认内存限值。默认情况下,代理被分配一个最大内存的一半,该内存可供代理的 Java 虚拟机使用。以下流程演示了如何为代理部署配置自定义资源(CR)实例,以覆盖默认内存限值。

先决条件

- 您应该熟悉如何使用 CR 实例创建基本代理部署。请参阅 第 3.4.1 节 “部署基本代理实例”。

流程

开始配置自定义资源(CR)实例以创建基本代理部署。

使用 OpenShift 命令行界面:

以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift。

oc login -u <user> -p <password> --server=<host:port>

-

打开名为

broker_activemqartemis_cr.yaml的示例 CR 文件,该文件包含在您下载和提取的 Operator 安装存档的deploy/crs目录中。

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户登录到控制台。

- 根据主代理 CRD 启动一个新的 CR 实例。在左侧窗格中,点 Administration → Custom Resource Definitions。

- 单击 ActiveMQArtemis CRD。

- 点 实例 选项卡。

单击 Create ActiveMQArtemis。

在控制台中,会打开 YAML 编辑器,供您配置 CR 实例。

例如,基本代理部署的 CR 可能类似以下:

apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: deploymentPlan: size: 1 image: placeholder requireLogin: false persistenceEnabled: true journalType: nio messageMigration: true

在 CR 的

spec部分中,添加一个brokerProperties部分。在brokerProperties部分中,添加一个globalMaxSize属性并指定内存限制。例如:spec: ... brokerProperties: - globalMaxSize=500m ...globalMaxSize属性的默认单位为字节。要更改默认单元,请在值中添加 m (用于 MB)或 g ( GB)后缀。将更改应用到 CR。

使用 OpenShift 命令行界面:

- 保存 CR 文件。

切换到代理部署的项目。

$ oc project <project_name>应用 CR。

$ oc apply -f <path/to/broker_custom_resource_instance>.yaml

使用 OpenShift Web 控制台:

- 编辑完 CR 后,点 Save。

(可选)验证您为

globalMaxSize属性设置的新值覆盖分配给代理的默认内存限值。- 连接到 AMQ 管理控制台。更多信息请参阅 第 5 章 为基于 Operator 的代理部署连接到 AMQ 管理控制台。

- 在菜单中选择 JMX。

- 选择 org.apache.activemq.artemis。

-

搜索

全局。 -

在显示的表中,确认 Global max 列中的值与您为

globalMaxSize属性配置的值相同。

4.9. 指定自定义初始容器镜像

如 第 4.1 节 “Operator 如何生成代理配置” 所述,AMQ Broker Operator 使用默认内置初始容器来生成代理配置。要生成配置,Init Container 会将主自定义资源(CR)实例用于部署。在某些情况下,您可能需要使用自定义初始容器。例如,如果您要在代理安装目录中包含额外的运行时依赖项 .jar 文件。

构建自定义初始容器镜像时,您必须遵循以下重要准则:

在您为自定义镜像创建的构建脚本(例如,Docker Dockerfile 或 Podman Containerfile)中,

FROM指令必须指定 AMQ Broker Operator 内置 Init Container 的最新版本作为基础镜像。在脚本中包括以下行:FROM registry.redhat.io/amq7/amq-broker-init-rhel8:7.11

-

自定义镜像必须包含一个名为

post-config.sh的脚本,它包含在名为/amq/scripts的目录中。post-config.sh脚本是您可以修改或添加到 Operator 生成的初始配置。当您指定自定义 Init Container 时,Operator 在使用 CR 实例生成配置后,但在启动代理应用程序容器前运行post-config.sh脚本。 -

如 第 4.1.2 节 “代理 Pod 的目录结构” 所述,初始容器使用的安装目录的路径在名为

CONFIG_INSTANCE_DIR的环境变量中定义。post-config.sh脚本应在引用安装目录时使用该环境变量名称(例如:${CONFIG_INSTANCE_DIR}/lib),而不是 此变量的实际值(例如/amq/init/config/lib)。 -

如果要在自定义代理配置中包含其他资源(如

.xml或.jar文件),您必须确保将它们包含在自定义镜像中,并可以被post-config.sh脚本访问。

以下流程描述了如何指定自定义初始容器镜像。

先决条件

- 您必须已构建符合上述指南的自定义初始容器镜像。有关为 ArtemisCloud Operator 构建和指定自定义初始容器镜像的完整示例,请参阅 基于 JDBC 的持久性的自定义初始容器镜像。

- 要为 AMQ Broker Operator 提供自定义初始容器镜像,您需要能够将镜像添加到容器 registry 中的存储库中,如 Quay 容器 registry。

- 您应该了解 Operator 如何使用初始容器来生成代理配置。更多信息请参阅 第 4.1 节 “Operator 如何生成代理配置”。

- 您应该熟悉如何使用 CR 创建代理部署。更多信息请参阅 第 3.4 节 “创建基于 Operator 的代理部署”。

流程

编辑代理部署的 CR 实例。

使用 OpenShift 命令行界面:

- 以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift Container Platform。

编辑部署的 CR。

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

使用 OpenShift Container Platform Web 控制台:

- 以具有特权在项目中为代理部署 CR 的用户身份登录 OpenShift Container Platform。

- 在左侧窗格中,点 Administration → Custom Resource Definitions。

- 单击 ActiveMQArtemis CRD。

- 点 实例 选项卡。

- 点代理部署的实例。

点 YAML 标签。

在控制台中,会打开 YAML 编辑器,供您编辑 CR 实例。

在 CR 的

deploymentPlan部分中,添加一个initImage属性,并将值设置为自定义 Init 容器镜像的 URL。apiVersion: broker.amq.io/v1beta1 kind: ActiveMQArtemis metadata: name: ex-aao spec: deploymentPlan: size: 1 image: placeholder initImage: <custom_init_container_image_url> requireLogin: false persistenceEnabled: true journalType: nio messageMigration: trueinitImage指定自定义 Init 容器镜像的完整 URL,该镜像必须可从容器 registry 获得。

重要如果 CR 在

spec.deploymentPlan.initImage属性中指定自定义 init 容器镜像,红帽建议您在spec.deploymentPlan.image属性中指定相应代理容器镜像的 URL,以防止自动升级代理镜像。如果您没有在spec.deploymentPlan.image属性中指定特定代理容器镜像的 URL,则会自动升级代理镜像。升级代理镜像后,代理和自定义 init 容器镜像的版本不同,这可能会阻止代理运行。如果您有一个具有自定义 init 容器的工作部署,您可以防止进一步升级代理容器镜像,以消除较新的代理镜像无法使用自定义 init 容器镜像的风险。有关防止升级到代理镜像的更多信息,请参阅 第 6.4.2 节 “使用镜像 URL 限制镜像自动升级”。

- 保存 CR。

其他资源

- 有关为 ArtemisCloud Operator 构建和指定自定义初始容器镜像的完整示例,请参阅 基于 JDBC 的持久性的自定义初始容器镜像。

4.10. 为客户端连接配置基于 Operator 的代理部署

4.10.1. 配置接受者

要在 OpenShift 部署中启用到代理 Pod 的客户端连接,为部署定义 acceptors。acceptors 定义代理 Pod 如何接受连接。您可以在用于代理部署的主自定义资源(CR)中定义 acceptors。当您创建接受者时,您可以指定在接受者上启用的消息协议等信息,以及代理 Pod 上的端口用于这些协议。

以下流程演示了如何在 CR 中为代理部署定义新的接受者。

流程

-

在初始安装过程中下载和提取的 Operator 归档的

deploy/crs目录中,打开broker_activemqartemis_cr.yaml自定义资源(CR)文件。 在

acceptors元素中,添加命名 acceptor。添加protocols和port参数。设置值以指定接受者和使用的消息协议,以及每个代理 Pod 上的端口,以用于这些协议。例如:spec: ... acceptors: - name: my-acceptor protocols: amqp port: 5672 ...配置的 acceptor 将端口 5672 公开给 AMQP 客户端。表中显示了您可以为 protocol 参数指定的完整值集合。

协议 值 核心协议

coreAMQP

amqpOpenWire

OpenWireMQTT

mqttSTOMP

stomp所有支持的协议

all注意- 对于部署中的每个代理 Pod,Operator 还会创建一个使用端口 61616 的默认 acceptor。代理集群需要这个默认接受程序,并启用核心协议。

- 默认情况下,AMQ Broker 管理控制台使用代理 Pod 上的端口 8161。部署中的每个代理 Pod 都有一个专用的服务,提供对控制台的访问。更多信息请参阅 第 5 章 为基于 Operator 的代理部署连接到 AMQ 管理控制台。

要在同一接收器中使用另一个协议,请修改

protocol参数。指定以逗号分隔的协议列表。例如:spec: ... acceptors: - name: my-acceptor protocols: amqp,openwire port: 5672 ...配置的 acceptor 现在向 AMQP 和 OpenWire 客户端公开端口 5672。

要指定接受器允许的并发客户端连接数量,请添加

connectionsAllowed参数并设置值。例如:spec: ... acceptors: - name: my-acceptor protocols: amqp,openwire port: 5672 connectionsAllowed: 5 ...默认情况下,接受者仅公开给与代理部署相同的 OpenShift 集群中的客户端。要同时向 OpenShift 外部的客户端公开接受者,请添加

expose参数,并将值设为true。spec: ... acceptors: - name: my-acceptor protocols: amqp,openwire port: 5672 connectionsAllowed: 5 expose: true ... ...当您向 OpenShift 外部的客户端公开接受器时,Operator 会自动为部署中的每个代理 Pod 创建专用服务和路由。

要启用来自 OpenShift 之外的客户端的安全连接,请添加

sslEnabled参数并将值设为true。spec: ... acceptors: - name: my-acceptor protocols: amqp,openwire port: 5672 connectionsAllowed: 5 expose: true sslEnabled: true ... ...当您在接受器(或连接器)中启用 SSL (即安全套接字层)安全时,您可以添加相关的配置,例如:

- 用于在 OpenShift 集群中存储身份验证凭据的 secret 名称。当您在 acceptor 上启用 SSL 时需要 secret。有关生成此 secret 的更多信息,请参阅 第 4.10.2 节 “保护 broker-client 连接”。

-

用于安全网络通信的传输层安全性(TLS)协议。TLS 是一个更新的、更加安全的 SSL 版本。您可以在

enabledProtocols参数中指定 TLS 协议。 -

acceptor 是否在代理和客户端之间使用双向 TLS (也称为 mutual 身份验证 )。您可以通过将

needClientAuth参数的值设置为true来指定。

其他资源

- 要了解如何配置 TLS 来保护 broker-client 连接,包括生成 secret 来存储身份验证凭证,请参阅 第 4.10.2 节 “保护 broker-client 连接”。

- 有关完整的自定义资源配置参考,包括接受器和连接器的配置,请参阅 第 8.1 节 “自定义资源配置参考”。

4.10.2. 保护 broker-client 连接

如果您在接受器或连接器上启用了安全性(即,通过将 sslEnabled 设置为 true),您必须配置传输层安全(TLS),以允许代理和客户端之间的基于证书的验证。TLS 是一个更新的、更加安全的 SSL 版本。有两个主要 TLS 配置:

- 单向 TLS

- 只有代理才会显示证书。证书供客户端用于验证代理。这是最常见的配置。

- 双向 TLS

- 代理和客户端都存在证书。这有时被称为 mutual 身份验证。

以下流程描述了如何使用自签名证书来配置单向和双向 TLS。如果自签名证书在 Java 虚拟机(JVM)信任存储中被列为可信证书,则 JVM 不会验证证书的到期日期。在生产环境中,红帽建议您使用证书颁发机构签名的证书。

后续描述的部分:

对于单向和双向 TLS,您可以通过生成存储代理和客户端之间成功 TLS 握手所需的凭证的 secret 来完成配置。这是您必须在安全接受器或连接器的 sslSecret 参数中指定的 secret 名称。secret 必须包含以 Base64 编码的代理密钥存储(单向和双向 TLS)、一个 Base64 编码的代理信任存储(仅双向 TLS)以及这些文件的对应密码,也采用 Base64 编码的代理信任存储。单向和双向 TLS 配置流程演示了如何生成此 secret。

如果您没有在安全接受器或连接器的 sslSecret 参数中明确指定 secret 名称,则 acceptor 或 connector 会假定默认 secret 名称。默认 secret 名称使用 < custom_resource_name> - <acceptor_name> -secret 或 < custom_resource_name> - <connector_name>-secret。例如,my-broker-deployment-my-acceptor-secret。

即使 acceptor 或 connector 假定默认 secrete 名称,您仍必须自行生成此 secret。它不会被自动创建。

4.10.2.1. 为主机名验证配置代理证书

本节论述了在配置单向或双向 TLS 时必须生成的代理证书的一些要求。

当客户端尝试连接到部署中的代理 Pod 时,客户端连接 URL 中的 verifyHost 选项会决定客户端是否将代理证书的 Common Name (CN)与主机名进行比较,以验证它们是否匹配。如果您指定了 verifyHost=true 或与客户端连接 URL 类似,客户端会执行此验证。

在个别情况下,您可能会省略此验证,例如,如果您对连接的安全性没有问题,例如,代理部署在隔离网络中的 OpenShift 集群上。否则,对于安全连接,建议客户端执行此验证。在这种情况下,正确的代理密钥存储证书的配置是确保成功客户端连接非常重要。

通常,当客户端使用主机验证时,生成代理证书时指定的 CN 必须与客户端连接的代理 Pod 上 Route 的完整主机名匹配。例如,如果您使用单个代理 Pod 部署,CN 可能类似如下:

CN=my-broker-deployment-0-svc-rte-my-openshift-project.my-openshift-domain

为确保 CN 可以解析带有多个代理的的代理 Pod 中的任何代理,您可以指定一个星号(*)通配符字符来代替普通的代理 Pod。例如:

CN=my-broker-deployment-*-svc-rte-my-openshift-project.my-openshift-domain

上例中显示的 CN 成功解析为 my-broker-deployment 部署中的任何代理 Pod。

另外,您在生成代理证书时指定的主题备用名称(SAN) 必须单独列出 部署中的所有代理 Pod,作为以逗号分隔的列表。例如:

"SAN=DNS:my-broker-deployment-0-svc-rte-my-openshift-project.my-openshift-domain,DNS:my-broker-deployment-1-svc-rte-my-openshift-project.my-openshift-domain,..."

4.10.2.2. 配置单向 TLS

本节中的步骤演示了如何配置单向传输层安全(TLS)来保护代理客户端连接。

在单向 TLS 中,只有代理会显示证书。客户端使用此证书来验证代理。

先决条件

- 当客户端使用主机名验证时,您应该了解代理证书生成的要求。更多信息请参阅 第 4.10.2.1 节 “为主机名验证配置代理证书”。

流程

为代理密钥存储生成自签名证书。

$ keytool -genkey -alias broker -keyalg RSA -keystore ~/broker.ks

从代理密钥存储导出证书,使其可以与客户端共享。以 Base64 编码的

.pem格式导出证书。例如:$ keytool -export -alias broker -keystore ~/broker.ks -file ~/broker_cert.pem

在客户端上,创建一个导入代理证书的客户端信任存储。

$ keytool -import -alias broker -keystore ~/client.ts -file ~/broker_cert.pem

以管理员身份登录 OpenShift Container Platform。例如:

$ oc login -u system:admin

切换到包含代理部署的项目。例如:

$ oc project <my_openshift_project>创建用于存储 TLS 凭据的 secret。例如:

$ oc create secret generic my-tls-secret \ --from-file=broker.ks=~/broker.ks \ --from-file=client.ts=~/client.ks \ --from-literal=keyStorePassword=<password> \ --from-literal=trustStorePassword=<password>

注意在生成 secret 时,OpenShift 要求您同时指定密钥存储和信任存储。信任存储密钥通常被命名为

client.ts。对于代理和客户端之间的单向 TLS,实际上不需要信任存储。但是,要成功生成 secret,您需要将 一些 有效的存储文件指定为client.ts的值。上一步通过重新使用之前生成的代理密钥存储文件来为client.ts提供"dummy"值。这足以生成一个 secret,其中包含单向 TLS 所需的所有凭证。将 secret 链接到安装 Operator 时创建的服务帐户。例如:

$ oc secrets link sa/amq-broker-operator secret/my-tls-secret

在安全接受器或连接器的

sslSecret参数中指定 secret 名称。例如:spec: ... acceptors: - name: my-acceptor protocols: amqp,openwire port: 5672 sslEnabled: true sslSecret: my-tls-secret expose: true connectionsAllowed: 5 ...

4.10.2.3. 配置双向 TLS

本节中的步骤演示了如何配置双向传输层安全(TLS)来保护代理客户端连接。

在双向 TLS 中,代理和客户端都会显示证书。代理和客户端使用这些证书在有时称为 mutual authentication 的过程中相互进行身份验证。

先决条件

- 当客户端使用主机名验证时,您应该了解代理证书生成的要求。更多信息请参阅 第 4.10.2.1 节 “为主机名验证配置代理证书”。

流程

为代理密钥存储生成自签名证书。

$ keytool -genkey -alias broker -keyalg RSA -keystore ~/broker.ks

从代理密钥存储导出证书,使其可以与客户端共享。以 Base64 编码的

.pem格式导出证书。例如:$ keytool -export -alias broker -keystore ~/broker.ks -file ~/broker_cert.pem

在客户端上,创建一个导入代理证书的客户端信任存储。

$ keytool -import -alias broker -keystore ~/client.ts -file ~/broker_cert.pem

在客户端上,为客户端密钥存储生成自签名证书。

$ keytool -genkey -alias broker -keyalg RSA -keystore ~/client.ks

在客户端上,从客户端密钥存储导出证书,以便可以与代理共享证书。以 Base64 编码的

.pem格式导出证书。例如:$ keytool -export -alias broker -keystore ~/client.ks -file ~/client_cert.pem

创建导入客户端证书的代理信任存储。

$ keytool -import -alias broker -keystore ~/broker.ts -file ~/client_cert.pem

以管理员身份登录 OpenShift Container Platform。例如:

$ oc login -u system:admin

切换到包含代理部署的项目。例如:

$ oc project <my_openshift_project>创建用于存储 TLS 凭据的 secret。例如:

$ oc create secret generic my-tls-secret \ --from-file=broker.ks=~/broker.ks \ --from-file=client.ts=~/broker.ts \ --from-literal=keyStorePassword=<password> \ --from-literal=trustStorePassword=<password>

注意在生成 secret 时,OpenShift 要求您同时指定密钥存储和信任存储。信任存储密钥通常被命名为

client.ts。对于代理和客户端之间的双向 TLS,您必须生成一个包含代理信任存储的 secret,因为这包含客户端证书。因此,在上一步中,您为client.ts键指定的值实际上是 代理 信任存储文件。将 secret 链接到安装 Operator 时创建的服务帐户。例如:

$ oc secrets link sa/amq-broker-operator secret/my-tls-secret

在安全接受器或连接器的

sslSecret参数中指定 secret 名称。例如:spec: ... acceptors: - name: my-acceptor protocols: amqp,openwire port: 5672 sslEnabled: true sslSecret: my-tls-secret expose: true connectionsAllowed: 5 ...

4.10.3. 代理部署中的网络服务

在用于代理部署的 OpenShift Container Platform Web 控制台的 Networking 窗格中,有两个正在运行的服务: 无头服务 和 ping 服务。无头服务的默认名称使用 < custom_resource_name> -hdls-svc,如 my-broker-deployment-hdls-svc。ping 服务的默认名称使用 < custom_resource_name> -ping-svc,例如 'my-broker-deployment-ping-svc。

无头服务提供对端口 61616 的访问,用于内部代理集群。

ping 服务供代理用来发现,并允许代理在 OpenShift 环境中组成集群。在内部,这个服务公开端口 8888。

4.10.4. 从内部和外部客户端连接到代理

本节中的示例演示了如何从内部客户端(即,与代理部署相同的 OpenShift 集群中的客户端)和外部客户端(即 OpenShift 集群外的客户端)连接到代理。

4.10.4.1. 从内部客户端连接到代理

要将内部客户端连接到代理,在客户端连接详情中指定代理 pod 的 DNS 可解析名称。例如:

$ tcp://ex–aao-ss-0:<port>

如果内部客户端使用 Core 协议,且连接 URL 中没有设置 useTopologyForLoadBalancing=false 密钥,在客户端第一次连接到代理后,代理可以告知客户端集群中所有代理的地址。然后,客户端可以在所有代理间负载均衡连接。

如果您的代理有危险的订阅队列或请求/回复队列,请注意在客户端连接负载负载均衡时使用这些队列关联的注意事项。更多信息请参阅 第 4.10.4.4 节 “当您有危险订阅队列或回复/请求队列时,用于负载均衡客户端连接的注意事项”。

4.10.4.2. 从外部客户端连接到代理

当您向外部客户端公开接受器(即,通过将 expose 参数的值设置为 true),Operator 会自动为部署中的每个代理 pod 创建专用服务和路由。

外部客户端可以通过指定为代理 pod 创建的路由的完整主机名来连接到代理。您可以使用基本的 curl 命令来测试对这个完整主机名的外部访问。例如:

$ curl https://my-broker-deployment-0-svc-rte-my-openshift-project.my-openshift-domain

代理 pod 的路由的完整主机名必须解析为托管 OpenShift 路由器的节点。OpenShift 路由器使用主机名来确定在 OpenShift 内部网络内发送流量的位置。默认情况下,OpenShift 路由器侦听端口 80 用于非安全(即非 SSL)流量和端口 443 的安全(即 SSL 加密)流量。对于 HTTP 连接,如果您指定了安全连接 URL (即 https),或者如果您指定了非安全连接 URL (即 http),路由器会自动将流量定向到端口 443。

如果您希望外部客户端在集群中代理之间负载均衡连接:

-

通过在每个代理 Pod 的 OpenShift 路由上配置

haproxy.router.openshift.io/balanceroundrobin 选项来启用负载均衡。 如果外部客户端使用 Core 协议,请在客户端连接 URL 中设置

useTopologyForLoadBalancing=false键。设置

useTopologyForLoadBalancing=false键可防止客户端使用代理提供的集群拓扑信息中的 AMQ Broker Pod DNS 名称。Pod DNS 名称解析为内部 IP 地址,外部客户端无法访问。

如果您的代理有危险的订阅队列或请求/回复队列,请注意在负载均衡客户端连接时使用这些队列关联的注意事项。更多信息请参阅 第 4.10.4.4 节 “当您有危险订阅队列或回复/请求队列时,用于负载均衡客户端连接的注意事项”。

如果您不希望外部客户端在集群中的不同代理间进行负载均衡连接:

- 在每个客户端的连接 URL 中,指定每个代理 pod 的路由的完整主机名。客户端会尝试连接到连接 URL 中的第一个主机名。但是,如果第一个主机名不可用,客户端会自动连接到连接 URL 中的下一个主机名,以此类推。

-

如果外部客户端使用 Core 协议,在客户端的连接 URL 中设置

useTopologyForLoadBalancing=false键,以防止客户端使用代理提供的集群拓扑信息。

对于非 HTTP 连接:

- 客户端必须明确指定端口号(如端口 443)作为连接 URL 的一部分。

- 对于单向 TLS,客户端必须指定信任存储的路径,以及对应的密码,作为连接 URL 的一部分。

- 对于双向 TLS,客户端还必须指定其密钥存储的路径和对应的密码,作为连接 URL 的一部分。

对于支持的消息传递协议,一些客户端连接 URL 示例如下所示。

外部核心客户端,使用单向 TLS

tcp://my-broker-deployment-0-svc-rte-my-openshift-project.my-openshift-domain:443?useTopologyForLoadBalancing=false&sslEnabled=true \

&trustStorePath=~/client.ts&trustStorePassword=<password>

连接 URL 中的 useTopologyForLoadBalancing 键明确设置为 false,因为外部核心客户端无法使用代理返回的拓扑信息。如果此键设为 true,或者您没有指定值,它会生成 DEBUG 日志消息。

外部核心客户端,使用双向 TLS

tcp://my-broker-deployment-0-svc-rte-my-openshift-project.my-openshift-domain:443?useTopologyForLoadBalancing=false&sslEnabled=true \ &keyStorePath=~/client.ks&keyStorePassword=<password> \ &trustStorePath=~/client.ts&trustStorePassword=<password>

外部 OpenWire 客户端,使用单向 TLS

ssl://my-broker-deployment-0-svc-rte-my-openshift-project.my-openshift-domain:443"

# Also, specify the following JVM flags