관리 가이드

Red Hat Virtualization의 관리 작업

초록

I 부. Red Hat Virtualization 환경 유지 및 유지 관리

Red Hat Virtualization 환경을 사용하려면 관리자가 이를 계속 실행해야 합니다. 관리자는 다음이 포함됩니다.

- 호스트 및 가상 시스템과 같은 물리적 리소스 및 가상 리소스 관리. 여기에는 호스트 업그레이드 및 추가, 도메인 가져오기, 외부 하이퍼바이저에서 생성된 가상 머신 변환, 가상 머신 풀 관리가 포함됩니다.

- 호스트 중 하나에서 과도한 부하, 메모리 또는 디스크 공간이 부족하고 필요한 작업을 수행하는 등 전체 시스템 리소스를 모니터링하여 다른 호스트로 가상 머신을 마이그레이션하여 시스템을 종료하여 리소스를 줄일 수 있습니다.

- 가상 머신의 새로운 요구 사항에 대응(예: 운영 체제를 업그레이드하거나 더 많은 메모리를 할당).

- 태그를 사용하여 사용자 지정 오브젝트 속성 관리.

- 공용 북마크 로 저장된 검색 관리

- 사용자 설정 관리 및 권한 수준 설정.

- 전체 시스템 기능을 위해 특정 사용자 또는 가상 머신 문제 해결

- 일반 및 특정 보고서를 생성합니다.

1장. 글로벌 구성

Administration → Configure ) 창을 클릭하면 사용자, 역할, 시스템 권한, 스케줄링 정책, 인스턴스 유형, MAC 주소 풀과 같은 Red Hat Virtualization 환경에 대한 여러 글로벌 리소스를 구성할 수 있습니다. 이 창을 사용하면 사용자가 환경의 리소스와 상호 작용하는 방법을 사용자 정의하고 여러 클러스터에 적용할 수 있는 옵션을 구성하기 위한 중앙 위치를 제공할 수 있습니다.

1.1. 역할

역할은 Red Hat Virtualization Manager에서 구성할 수 있는 사전 정의된 권한 집합입니다. 역할은 데이터 센터의 다양한 리소스 수준과 특정 물리적 및 가상 리소스에 액세스 및 관리 권한을 제공합니다.

다중 수준 관리를 사용하면 컨테이너 오브젝트에 적용되는 모든 권한이 해당 컨테이너 내의 모든 개별 오브젝트에도 적용됩니다. 예를 들어, 호스트 관리자 역할이 특정 호스트의 사용자에게 할당되면 사용자는 할당된 호스트에서만 사용 가능한 호스트 작업을 수행할 수 있는 권한을 얻습니다. 그러나 호스트 관리자 역할이 데이터 센터의 사용자에게 할당되면 사용자는 데이터 센터 클러스터 내의 모든 호스트에서 호스트 작업을 수행할 수 있는 권한을 얻습니다.

1.1.1. 새 역할 생성

필요한 역할이 Red Hat Virtualization의 기본 역할 목록에 없는 경우 새 역할을 생성하고 목적에 맞게 사용자 지정할 수 있습니다.

새 역할 생성

- Administration → Configure (관리 구성)를 클릭하여 Configure (구성) 창을 엽니다. 역할 탭은 기본적으로 선택되어 기본 사용자 및 관리자 역할 목록과 사용자 지정 역할 목록을 표시합니다.

- 새로 생성을 클릭합니다.

- 새 역할의 이름 및 설명을 입력합니다.

- Admin 또는 User 를 계정 유형으로 선택합니다.

- 모두 확장 또는 모두 확장 버튼을 사용하여 Check Boxes to Allow Action 목록에서 나열된 개체에 대한 권한을 더 많거나 적게 볼 수 있습니다. 또한 각 개체의 옵션을 확장하거나 축소할 수 있습니다.

- 각 오브젝트에 대해 설정 중인 역할에 대해 허용 또는 거부하려는 작업을 선택하거나 지웁니다.

- 확인을 클릭하여 변경 사항을 적용합니다. 새 역할이 역할 목록에 표시됩니다.

1.1.2. 역할 편집 또는 복사

생성한 역할의 설정은 변경할 수 있지만 기본 역할은 변경할 수 없습니다. 기본 역할을 변경하려면 요구 사항에 맞게 복제 및 수정합니다.

역할 편집 또는 복사

- Administration → Configure (관리 구성)를 클릭하여 Configure (구성) 창을 엽니다. 창에 기본 사용자 및 관리자 역할 목록과 사용자 지정 역할 목록이 표시됩니다.

- 변경할 역할을 선택합니다. Edit (편집)를 클릭하여 역할 편집 창을 열거나 복사 를 클릭하여 역할 복사 창을 엽니다.

- 필요한 경우 역할의 이름 및 설명을 편집합니다.

- 모두 확장 또는 모두 확장 버튼을 사용하여 나열된 오브젝트에 대한 사용 권한을 더 많거나 적게 볼 수 있습니다. 또한 각 개체의 옵션을 확장하거나 축소할 수 있습니다.

- 각 오브젝트에 대해 편집 중인 역할에 대해 허용 또는 거부하려는 작업을 선택하거나 지웁니다.

- 확인 을 클릭하여 변경한 내용을 적용합니다.Click OK to apply the changes you have made.

1.1.3. 사용자 역할 및 권한 부여 예

다음 예제에서는 이 장에서 설명하는 권한 부여 시스템의 다양한 기능을 사용하여 다양한 시나리오에 권한 부여 제어를 적용하는 방법을 보여줍니다.

예 1.1. 클러스터 권한

Sarah는 회사의 계정 부서의 시스템 관리자입니다. 부서의 모든 가상 리소스는 Accounts 라는 Red Hat Virtualization 클러스터에서 구성됩니다. he에는 accounts 클러스터에 대한 ClusterAdmin 역할이 할당됩니다. 이를 통해 가상 머신이 클러스터의 하위 오브젝트이므로 클러스터의 모든 가상 머신을 관리할 수 있습니다. 가상 머신 관리에는 디스크와 같은 가상 리소스 편집, 추가, 제거, 스냅샷이 포함됩니다. 따라서 클러스터 외부의 모든 리소스를 관리할 수 없습니다. ClusterAdmin 은 관리자 역할이므로 관리 포털 또는 VM 포털을 사용하여 이러한 리소스를 관리할 수 있습니다.

예 1.2. VM PowerUser 권한

BOOM은 계정 부서의 소프트웨어 개발자입니다. 가상 머신을 사용하여 소프트웨어를 빌드하고 테스트합니다. Sarah는 johnECDHE라는 가상 데스크탑 을 생성했습니다. BOOM에는 john ECDHE 가상 시스템에 대한 UserVmManager 역할이 할당됩니다. 이렇게 하면 VM 포털을 사용하여 이 단일 가상 머신에 액세스할 수 있습니다. UserVmManager 권한이 있으므로 가상 시스템을 수정할 수 있습니다. UserVmManager 는 사용자 역할이므로 관리 포털을 사용하도록 허용하지 않습니다.

예 1.3. 데이터 센터 전원 사용자 역할 권한

Penelope는 사무실 관리자입니다. 자신의 책임이 있을 뿐만 아니라, 잠시 후사나이는 때론 조사 일정을 예약하고 참고 검사를 수행하는 것과 같은 task를 가진 BOOM 관리자에게 도움을 줄 수 있습니다. 기업 정책에 따라 Penelope는 작업에 특정 애플리케이션을 사용해야 합니다.

Penelope에는 사무실 관리 작업을 위한 자체 시스템이 있지만, 이 애플리케이션은 실행할 별도의 가상 머신을 만들고자 합니다. he는 새 가상 머신이 상주하는 데이터 센터에 대한ECDHE 권한이 할당됩니다. 이는 새 가상 머신을 생성하기 때문에 스토리지 도메인에서 가상 디스크 생성을 포함하여 데이터 센터 내의 여러 구성 요소를 변경해야 하기 때문입니다.

이는 Penelope에 DataCenterAdmin 권한을 할당하는 것과 동일하지 않습니다. 데이터 센터의 PowerUser로 Penelope는 VM 포털에 로그인하여 데이터 센터 내의 가상 머신에 대한 가상 머신 관련 작업을 수행할 수 있습니다. 데이터 센터에 호스트 또는 스토리지 연결과 같은 데이터 센터 수준 작업을 수행할 수 없습니다.

예 1.4. 네트워크 관리자 권한

Chris는 IT 부서의 네트워크 관리자로 작업하고 있습니다. 부서의 Red Hat Virtualization 환경에서 네트워크를 생성, 조작 및 제거하는 작업을 담당합니다. 역할에 대해 리소스 및 각 리소스의 네트워크에 대한 관리 권한이 필요합니다. 예를 들어 Chris가 IT 부서의 데이터 센터에 NetworkAdmin 권한이 있는 경우 데이터 센터에서 네트워크를 추가 및 제거하고 데이터 센터에 속한 모든 가상 머신의 네트워크를 연결 및 분리할 수 있습니다.

예 1.5. 사용자 정의 역할 권한

Rachel은 IT 부서에서 일하며 Red Hat Virtualization에서 사용자 계정을 관리합니다. 사용자 계정을 추가하고 적절한 역할 및 권한을 할당할 수 있는 권한이 필요합니다. he는 가상 머신을 사용하지 않으며 호스트, 가상 머신, 클러스터 또는 데이터 센터 관리에 액세스할 수 없어야 합니다. 이 특정 권한 세트를 제공하는 기본 제공 역할은 없습니다. Rachel의 위치에 적합한 권한 집합을 정의하려면 사용자 지정 역할을 생성해야 합니다.

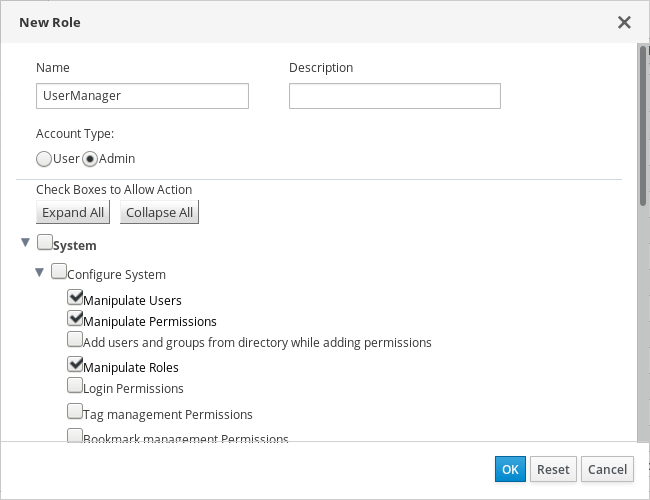

그림 1.1. UserManager 사용자 정의 역할

위에 표시된 UserManager 사용자 지정 역할은 사용자, 권한 및 역할을 조작할 수 있습니다. 이러한 작업은 그림 1.3. “Red Hat Virtualization 오브젝트 계층 구조” 에 표시된 계층 구조의 최상위 오브젝트인 System 하에서 구성됩니다. 즉, 시스템의 다른 모든 오브젝트에 적용됩니다. 역할은 계정 유형 admin으로 설정되어 있습니다. 즉, 서비스에 이 역할이 할당되면 Rachel에서 관리 포털과 VM 포털을 모두 사용할 수 있습니다.

1.2. 시스템 권한

권한을 통해 사용자는 오브젝트가 개별 오브젝트 또는 컨테이너 오브젝트인 오브젝트에 대한 작업을 수행할 수 있습니다. 컨테이너 오브젝트에 적용되는 모든 권한은 해당 컨테이너의 모든 멤버에도 적용됩니다.

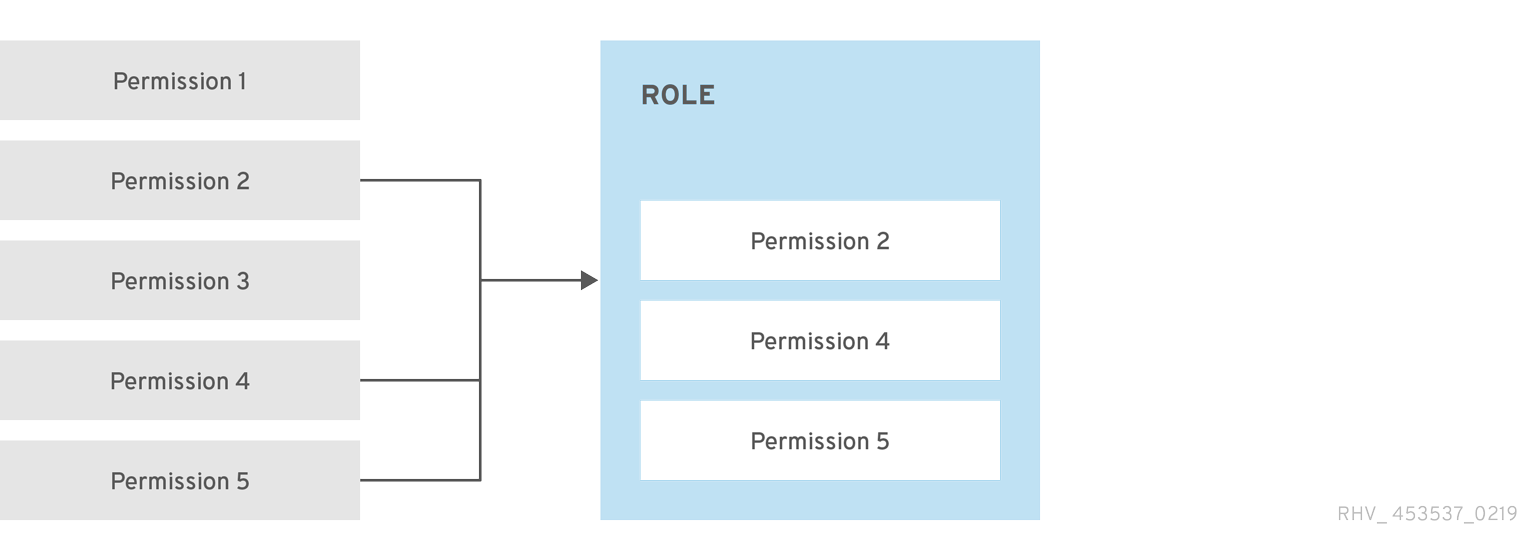

그림 1.2. 권한 및 역할

그림 1.3. Red Hat Virtualization 오브젝트 계층 구조

1.2.1. 사용자 속성

역할 및 권한은 사용자의 속성입니다. 역할은 다양한 수준의 물리적 및 가상 리소스에 대한 액세스를 허용하는 사전 정의된 권한 집합입니다. 다중 수준 관리에서는 권한의 세분화된 계층을 제공합니다. 예를 들어 데이터 센터 관리자에게는 데이터 센터의 모든 오브젝트를 관리할 수 있는 권한이 있으며 호스트 관리자는 단일 물리적 호스트에 대한 시스템 관리자 권한이 있습니다. 사용자는 단일 가상 머신을 사용할 수 있는 권한이 있지만 가상 머신 구성을 변경하지 않는 반면 다른 사용자는 가상 머신에 시스템 권한을 할당할 수 있습니다.

1.2.2. 사용자 및 관리자 역할

Red Hat Virtualization은 시스템 전체 권한이 있는 관리자부터 단일 가상 머신에 액세스할 수 있는 최종 사용자에게 다양한 사전 구성된 역할을 제공합니다. 기본 역할을 변경하거나 제거할 수는 없지만 요구 사항에 따라 복제 및 사용자 지정하거나 새 역할을 생성할 수 있습니다. 역할에는 다음 두 가지 유형이 있습니다.

- 관리자 역할: 관리 포털에 액세스하여 물리적 및 가상 리소스를 관리할 수 있습니다. 관리자 역할은 VM 포털에서 수행할 작업을 제한하지만, 사용자가 VM 포털에서 확인할 수 있는 권한은 없습니다.

- 사용자 역할: 가상 머신 및 템플릿을 관리하고 액세스하기 위해 VM 포털에 액세스할 수 있습니다. 사용자 역할에 따라 VM 포털에서 사용자가 볼 수 있는 내용이 결정됩니다. 관리자 역할을 가진 사용자에게 부여된 권한은 VM 포털에서 해당 사용자에게 사용 가능한 작업에 반영됩니다.

1.2.3. 설명되는 사용자 역할

아래 표에서는 VM 포털에서 가상 머신에 액세스하고 구성할 수 있는 권한을 부여하는 기본 사용자 역할을 설명합니다.

표 1.1. Red Hat Virtualization 사용자 역할 - 기본

| 역할 | 권한 | 참고 |

|---|---|---|

| UserRole | 가상 머신 및 풀에 액세스하고 사용할 수 있습니다. | VM 포털에 로그인하고 할당된 가상 머신 및 풀을 사용하고 가상 시스템 상태 및 세부 정보를 볼 수 있습니다. |

| PowerUserRole | 가상 머신 및 템플릿을 생성하고 관리할 수 있습니다. | Configure 창이 있거나 특정 데이터 센터 또는 클러스터에 대해 전체 환경의 사용자에게 이 역할을 적용합니다. 예를 들어 데이터 센터 수준에ECDHE이 적용되는 경우 PowerUser는 데이터 센터에서 가상 머신 및 템플릿을 생성할 수 있습니다. |

| UserVmManager | 가상 머신의 시스템 관리자. | 가상 머신을 관리하고 스냅샷을 생성하고 사용할 수 있습니다. VM 포털에서 가상 시스템을 생성하는 사용자에게는 시스템에 대한 UserVmManager 역할이 자동으로 할당됩니다. |

아래 표에서는 VM 포털에서 리소스에 대한 권한을 더 세밀하게 조정할 수 있는 고급 사용자 역할을 설명합니다.

표 1.2. Red Hat Virtualization 사용자 역할 - 고급

| 역할 | 권한 | 참고 |

|---|---|---|

| UserTemplateBasedVm | 템플릿만 사용하도록 제한된 권한입니다. | 템플릿을 사용하여 가상 머신을 생성할 수 있습니다. |

| DiskOperator | 가상 디스크 사용자. | 가상 디스크를 사용, 보기 및 편집할 수 있습니다. 가상 디스크가 연결된 가상 머신을 사용하는 권한을 상속합니다. |

| VmCreator | VM 포털에서 가상 머신을 생성할 수 있습니다. | 이 역할은 특정 가상 시스템에 적용되지 않습니다. Configure 창이 있는 전체 환경에 대해 이 역할을 사용자에게 적용합니다. 또는 특정 데이터 센터 또는 클러스터에 이 역할을 적용합니다. 이 역할을 클러스터에 적용할 때 전체 데이터 센터 또는 특정 스토리지 도메인에 DiskCreator 역할도 적용해야 합니다. |

| TemplateCreator | 할당된 리소스 내에서 가상 머신 템플릿을 생성, 편집, 관리 및 제거할 수 있습니다. | 이 역할은 특정 템플릿에 적용되지 않습니다. Configure 창을 사용하여 전체 환경에 대해 이 역할을 사용자에게 적용합니다. 또는 특정 데이터 센터, 클러스터 또는 스토리지 도메인에 이 역할을 적용합니다. |

| DiskCreator | 할당된 클러스터 또는 데이터 센터 내에서 가상 디스크를 생성, 편집, 관리 및 제거할 수 있습니다. | 이 역할은 특정 가상 디스크에 적용되지 않습니다. Configure 창이 있는 전체 환경에 대해 이 역할을 사용자에게 적용합니다. 또는 특정 데이터 센터 또는 스토리지 도메인에 이 역할을 적용합니다. |

| TemplateOwner | 템플릿을 편집하고 삭제하고 템플릿에 대한 사용자 권한을 할당하고 관리할 수 있습니다. | 이 역할은 템플릿을 생성하는 사용자에게 자동으로 할당됩니다. 템플릿에 대한 TemplateOwner 권한이 없는 다른 사용자는 템플릿을 보거나 사용할 수 없습니다. |

| VnicProfileUser | 가상 시스템 및 템플릿용 논리적 네트워크 및 네트워크 인터페이스 사용자입니다. | 특정 논리 네트워크에서 네트워크 인터페이스를 연결하거나 분리할 수 있습니다. |

1.2.4. 설명된 관리자 역할

아래 표에서는 관리 포털에서 리소스에 액세스하고 구성할 수 있는 권한을 부여하는 기본 관리자 역할을 설명합니다.

표 1.3. Red Hat Virtualization System Administrator Roles - Basic

| 역할 | 권한 | 참고 |

|---|---|---|

| 슈퍼 유저 | Red Hat Virtualization 환경의 시스템 관리자. | 모든 오브젝트와 수준에 대한 전체 권한이 있어야 모든 데이터 센터의 모든 오브젝트를 관리할 수 있습니다. |

| ClusterAdmin | 클러스터 관리자. | 특정 클러스터 아래의 모든 오브젝트에 대한 관리 권한이 있어야 합니다. |

| DataCenterAdmin | 데이터 센터 관리자. | 스토리지를 제외한 특정 데이터 센터 아래에 있는 모든 오브젝트에 대한 관리 권한이 있어야 합니다. |

디렉터리 서버에 대한 관리 사용자를 Red Hat Virtualization 관리 사용자로 사용하지 마십시오. 특히 Red Hat Virtualization 관리 사용자로 사용하기 위해 디렉터리 서버에 사용자를 생성합니다.

아래 표에서는 관리 포털에서 리소스에 대한 권한을 더 세밀하게 조정할 수 있는 고급 관리자 역할을 설명합니다.

표 1.4. Red Hat Virtualization System Administrator Roles - Advanced

| 역할 | 권한 | 참고 |

|---|---|---|

| TemplateAdmin | 가상 머신 템플릿의 관리자입니다. | 템플릿의 스토리지 도메인 및 네트워크 세부 정보를 생성, 삭제 및 구성하고 도메인 간에 템플릿을 이동할 수 있습니다. |

| StorageAdmin | 스토리지 관리자. | 할당된 스토리지 도메인을 생성, 삭제, 구성 및 관리할 수 있습니다. |

| HostAdmin | 호스트 관리자. | 특정 호스트를 연결, 제거, 구성 및 관리할 수 있습니다. |

| NetworkAdmin | 네트워크 관리자. | 특정 데이터 센터 또는 클러스터의 네트워크를 구성하고 관리할 수 있습니다. 데이터 센터 또는 클러스터의 네트워크 관리자는 클러스터 내의 가상 풀에 대한 네트워크 권한을 상속합니다. |

| VmPoolAdmin | 가상 풀의 시스템 관리자. | 가상 풀을 생성, 삭제 및 구성하고, 가상 풀 사용자를 할당 및 제거하고, 풀의 가상 머신에서 기본 작업을 수행할 수 있습니다. |

| GlusterAdmin | Gluster Storage 관리자. | Gluster 스토리지 볼륨을 생성, 삭제, 구성 및 관리할 수 있습니다. |

| VmImporterExporter | 가상 머신의 가져오기 및 내보내기 관리자입니다. | 가상 머신을 가져오고 내보낼 수 있습니다. 다른 사용자가 내보낸 모든 가상 머신 및 템플릿을 볼 수 있습니다. |

1.2.5. 리소스에 관리자 또는 사용자 역할 할당

리소스에 관리자 또는 사용자 역할을 할당하여 사용자가 해당 리소스에 액세스하거나 관리할 수 있습니다.

리소스에 역할 할당

- 리소스 이름을 찾아서 클릭하여 세부 정보 보기를 엽니다.

- 권한 탭을 클릭하여 할당된 사용자, 사용자의 역할 및 선택한 리소스에 대한 상속된 권한을 나열합니다.

- 추가를 클릭합니다.

- 기존 사용자의 이름 또는 사용자 이름을 검색 텍스트 상자에 입력하고 Go 를 클릭합니다. 결과 일치 목록에서 사용자를 선택합니다.

- Role to Assign 드롭다운 목록에서 역할을 선택합니다.

- OK를 클릭합니다.

이제 사용자에게 해당 리소스에 대해 활성화된 해당 역할의 상속된 권한이 있습니다.

1.2.6. 리소스에서 관리자 또는 사용자 역할 제거

리소스에서 관리자 또는 사용자 역할을 제거합니다. 사용자는 해당 리소스에 대한 역할과 연관된 상속된 권한이 손실됩니다.

리소스에서 역할 제거

- 리소스 이름을 찾아서 클릭하여 세부 정보 보기를 엽니다.

- 권한 탭을 클릭하여 할당된 사용자, 사용자의 역할 및 선택한 리소스에 대한 상속된 권한을 나열합니다.

- 리소스에서 제거할 사용자를 선택합니다.

- 제거를 클릭합니다.

- OK를 클릭합니다.

1.2.7. 데이터 센터의 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

데이터 센터 관리자는 특정 데이터 센터에 대해서만 시스템 관리 역할입니다. 이는 각 데이터 센터에 관리자가 필요한 여러 데이터 센터가 있는 가상화 환경에서 유용합니다. DataCenterAdmin 역할은 계층적 모델입니다. 데이터 센터에 대해 할당된 데이터 센터 관리자 역할이 할당된 사용자는 해당 데이터 센터의 스토리지를 제외하고 데이터 센터의 모든 오브젝트를 관리할 수 있습니다. 헤더 표시줄의 Configure 버튼을 사용하여 환경의 모든 데이터 센터에 데이터 센터 관리자를 할당합니다.

데이터 센터 관리자 역할은 다음 작업을 허용합니다.

- 데이터 센터와 연결된 클러스터를 생성하고 제거합니다.

- 데이터 센터와 연결된 호스트, 가상 시스템 및 풀을 추가하고 제거합니다.

- 데이터 센터와 연결된 가상 머신에 대한 사용자 권한을 편집합니다.

기존 사용자에게 역할 및 권한만 할당할 수 있습니다.

기존 시스템 관리자를 제거하고 새 시스템 관리자를 추가하여 데이터 센터의 시스템 관리자를 변경할 수 있습니다.

1.2.8. 데이터 센터 관리자 역할 설명

데이터 센터 권한 역할

아래 표에서는 데이터 센터 관리에 적용되는 관리자 역할 및 권한을 설명합니다.

표 1.5. Red Hat Virtualization System Administrator Roles

| 역할 | 권한 | 참고 |

|---|---|---|

| DataCenterAdmin | 데이터 센터 관리자 | 클러스터, 호스트, 템플릿 및 가상 머신 등 스토리지를 제외하고 특정 데이터 센터 내의 모든 물리적 및 가상 리소스를 사용, 생성, 삭제, 관리할 수 있습니다. |

| NetworkAdmin | 네트워크 관리자 | 특정 데이터 센터의 네트워크를 구성하고 관리할 수 있습니다. 데이터 센터의 네트워크 관리자는 데이터 센터 내의 가상 머신에 대한 네트워크 권한도 상속합니다. |

1.2.9. 클러스터의 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

클러스터 관리자는 특정 클러스터에 대해서만 시스템 관리 역할입니다. 이는 각 클러스터에 시스템 관리자가 필요한 여러 클러스터가 있는 데이터 센터에서 유용합니다. ClusterAdmin 역할은 계층적 모델입니다. 클러스터에 대해 클러스터 관리자 역할이 할당된 사용자는 클러스터의 모든 오브젝트를 관리할 수 있습니다. 헤더 표시줄의 Configure 버튼을 사용하여 환경의 모든 클러스터에 클러스터 관리자를 할당합니다.

클러스터 관리자 역할은 다음 작업을 허용합니다.

- 관련 클러스터를 생성하고 제거합니다.

- 클러스터와 연결된 호스트, 가상 시스템 및 풀을 추가하고 제거합니다.

- 클러스터와 연결된 가상 머신에 대한 사용자 권한을 편집합니다.

기존 사용자에게 역할 및 권한만 할당할 수 있습니다.

기존 시스템 관리자를 제거하고 새 시스템 관리자를 추가하여 클러스터의 시스템 관리자를 변경할 수도 있습니다.

1.2.10. 설명된 클러스터 관리자 역할

클러스터 권한 역할

아래 표에는 클러스터 관리에 적용되는 관리자 역할과 권한이 설명되어 있습니다.

표 1.6. Red Hat Virtualization System Administrator Roles

| 역할 | 권한 | 참고 |

|---|---|---|

| ClusterAdmin | 클러스터 관리자 | 호스트, 템플릿 및 가상 머신을 포함하여 특정 클러스터의 모든 물리적 및 가상 리소스를 사용, 생성, 삭제, 관리할 수 있습니다. 디스플레이 네트워크 지정 또는 필수로 표시하는 등 클러스터 내에서 네트워크 속성을 구성할 수 있습니다. 그러나 ClusterAdmin 에는 클러스터에서 네트워크를 연결하거나 분리할 수 있는 권한이 없으므로 NetworkAdmin 권한이 필요합니다. |

| NetworkAdmin | 네트워크 관리자 | 특정 클러스터의 네트워크를 구성하고 관리할 수 있습니다. 클러스터의 네트워크 관리자는 클러스터 내의 가상 머신에 대한 네트워크 권한도 상속합니다. |

1.2.11. 네트워크에 대한 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

네트워크 관리자는 특정 네트워크 또는 데이터 센터, 클러스터, 호스트, 가상 시스템 또는 템플릿의 모든 네트워크에 적용할 수 있는 시스템 관리 역할입니다. 네트워크 사용자는 특정 가상 머신 또는 템플릿에서 네트워크 보기 및 연결과 같은 제한된 관리 역할을 수행할 수 있습니다. 헤더 표시줄의 Configure 버튼을 사용하여 환경의 모든 네트워크에 대해 네트워크 관리자를 할당할 수 있습니다.

네트워크 관리자 역할은 다음 작업을 허용합니다.

- 네트워크를 생성, 편집 및 제거합니다.

- 포트 미러링 구성을 포함하여 네트워크의 구성을 편집합니다.

- 클러스터 및 가상 머신을 포함한 리소스에서 네트워크 연결 및 분리.

네트워크를 생성하는 사용자에게는 생성된 네트워크에 대한 NetworkAdmin 권한이 자동으로 할당됩니다. 기존 관리자를 제거하고 새 관리자를 추가하여 네트워크 관리자를 변경할 수도 있습니다.

1.2.12. 네트워크 관리자 및 사용자 역할 설명

네트워크 권한 역할

아래 표에서는 네트워크 관리에 적용되는 관리자 및 사용자 역할 및 권한을 설명합니다.

표 1.7. Red Hat Virtualization Network 관리자 및 사용자 역할

| 역할 | 권한 | 참고 |

|---|---|---|

| NetworkAdmin | 데이터 센터, 클러스터, 호스트, 가상 시스템 또는 템플릿용 네트워크 관리자. 네트워크를 생성하는 사용자에게는 생성된 네트워크에 대한 NetworkAdmin 권한이 자동으로 할당됩니다. | 특정 데이터 센터, 클러스터, 호스트, 가상 시스템 또는 템플릿의 네트워크를 구성하고 관리할 수 있습니다. 데이터 센터 또는 클러스터의 네트워크 관리자는 클러스터 내의 가상 풀에 대한 네트워크 권한을 상속합니다. 가상 머신 네트워크에서 포트 미러링을 구성하려면 네트워크에 NetworkAdmin 역할을 적용하고 가상 머신에 UserVmManager 역할을 적용합니다. |

| VnicProfileUser | 가상 시스템 및 템플릿용 논리적 네트워크 및 네트워크 인터페이스 사용자입니다. | 특정 논리 네트워크에서 네트워크 인터페이스를 연결하거나 분리할 수 있습니다. |

1.2.13. 호스트의 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

호스트 관리자는 특정 호스트에 대한 시스템 관리 역할입니다. 이는 각 호스트에 시스템 관리자가 필요한 여러 호스트가 있는 클러스터에서 유용합니다. 헤더 표시줄의 Configure 버튼을 사용하여 환경의 모든 호스트에 호스트 관리자를 할당할 수 있습니다.

호스트 관리자 역할은 다음 작업을 허용합니다.

- 호스트의 구성을 편집합니다.

- 논리 네트워크를 설정합니다.

- 호스트를 제거합니다.

기존 시스템 관리자를 제거하고 새 시스템 관리자를 추가하여 호스트의 시스템 관리자를 변경할 수도 있습니다.

1.2.14. 설명된 호스트 관리자 역할

호스트 권한 역할

아래 표에서는 호스트 관리에 적용되는 관리자 역할 및 권한을 설명합니다.

표 1.8. Red Hat Virtualization System Administrator Roles

| 역할 | 권한 | 참고 |

|---|---|---|

| HostAdmin | 호스트 관리자 | 특정 호스트를 구성, 관리 및 제거할 수 있습니다. 특정 호스트에서 네트워크 관련 작업을 수행할 수도 있습니다. |

1.2.15. 스토리지 도메인의 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

스토리지 관리자는 특정 스토리지 도메인에 대해서만 시스템 관리 역할입니다. 이는 각 스토리지 도메인에 시스템 관리자가 필요한 여러 스토리지 도메인이 있는 데이터 센터에서 유용합니다. 헤더 표시줄의 Configure 버튼을 사용하여 환경의 모든 스토리지 도메인에 스토리지 관리자를 할당합니다.

스토리지 도메인 관리자 역할은 다음 작업을 허용합니다.

- 스토리지 도메인의 구성을 편집합니다.

- 스토리지 도메인을 유지 관리 모드로 이동합니다.

- 스토리지 도메인을 제거합니다.

기존 사용자에게 역할 및 권한만 할당할 수 있습니다.

기존 시스템 관리자를 제거하고 새 시스템 관리자를 추가하여 스토리지 도메인의 시스템 관리자를 변경할 수도 있습니다.

1.2.16. 설명된 스토리지 관리자 역할

스토리지 도메인 권한 역할

아래 표에서는 스토리지 도메인 관리에 적용되는 관리자 역할 및 권한을 설명합니다.

표 1.9. Red Hat Virtualization System Administrator Roles

| 역할 | 권한 | 참고 |

|---|---|---|

| StorageAdmin | 스토리지 관리자 | 특정 스토리지 도메인을 생성, 삭제, 구성 및 관리할 수 있습니다. |

| GlusterAdmin | Gluster Storage 관리자 | Gluster 스토리지 볼륨을 생성, 삭제, 구성 및 관리할 수 있습니다. |

1.2.17. 가상 머신 풀의 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

가상 시스템 풀 관리자는 데이터 센터의 가상 머신 풀의 시스템 관리 역할입니다. 이 역할은 특정 가상 머신 풀, 데이터 센터 또는 전체 가상화 환경에 적용할 수 있습니다. 이는 다른 사용자가 특정 가상 머신 풀 리소스를 관리할 수 있도록 하는 데 유용합니다.

가상 머신 풀 관리자 역할은 다음 작업을 허용합니다.

- 풀을 생성, 편집 및 제거합니다.

- 풀에서 가상 머신을 추가 및 분리합니다.

기존 사용자에게 역할 및 권한만 할당할 수 있습니다.

1.2.18. 가상 머신 풀 관리자 역할 설명

풀 권한 역할

아래 표에서는 풀 관리에 적용되는 관리자 역할 및 권한을 설명합니다.

표 1.10. Red Hat Virtualization System Administrator Roles

| 역할 | 권한 | 참고 |

|---|---|---|

| VmPoolAdmin | 가상 풀의 시스템 관리자 역할입니다. | 가상 풀을 생성, 삭제 및 구성하고, 가상 풀 사용자를 할당 및 제거하고, 가상 머신에서 기본 작업을 수행할 수 있습니다. |

| ClusterAdmin | 클러스터 관리자 | 특정 클러스터의 모든 가상 머신 풀을 사용, 생성, 삭제, 관리할 수 있습니다. |

1.2.19. 가상 디스크에 대한 시스템 권한 관리

슈퍼 유저 로서 시스템 관리자는 관리 포털의 모든 측면을 관리합니다. 보다 구체적인 관리 역할을 다른 사용자에게 할당할 수 있습니다. 이러한 제한된 관리자 역할은 특정 리소스로 제한하는 사용자 관리 권한을 부여하는 데 유용합니다. 예를 들어 DataCenterAdmin 역할에는 해당 데이터 센터의 스토리지를 제외하고 할당된 데이터 센터에 대해서만 관리자 권한이 있으며 ClusterAdmin 에는 할당된 클러스터에 대해서만 관리자 권한이 있습니다.

Red Hat Virtualization Manager는 두 개의 기본 가상 디스크 사용자 역할을 제공하지만 기본 가상 디스크 관리자 역할은 제공하지 않습니다. DiskCreator 역할인 DiskCreator 역할 중 하나를 사용하면 VM 포털에서 가상 디스크를 관리할 수 있습니다. 이 역할은 특정 가상 시스템, 데이터 센터, 특정 스토리지 도메인에 또는 전체 가상화 환경에 적용할 수 있습니다. 이는 다른 사용자가 다른 가상 리소스를 관리할 수 있도록 하는 데 유용합니다.

가상 디스크 작성자 역할은 다음 작업을 허용합니다.

- 가상 머신 또는 기타 리소스와 관련된 가상 디스크를 생성, 편집 및 제거합니다.

- 가상 디스크에 대한 사용자 권한을 편집합니다.

기존 사용자에게 역할 및 권한만 할당할 수 있습니다.

1.2.20. 설명된 가상 디스크 사용자 역할

가상 디스크 사용자 권한 역할

아래 표는 VM 포털에서 가상 디스크를 사용하고 관리하는 데 적용되는 사용자 역할 및 권한을 설명합니다.

표 1.11. Red Hat Virtualization System Administrator Roles

| 역할 | 권한 | 참고 |

|---|---|---|

| DiskOperator | 가상 디스크 사용자. | 가상 디스크를 사용, 보기 및 편집할 수 있습니다. 가상 디스크가 연결된 가상 머신을 사용하는 권한을 상속합니다. |

| DiskCreator | 할당된 클러스터 또는 데이터 센터 내에서 가상 디스크를 생성, 편집, 관리 및 제거할 수 있습니다. | 이 역할은 특정 가상 디스크에 적용되지 않습니다. Configure 창이 있는 전체 환경에 대해 이 역할을 사용자에게 적용합니다. 또는 특정 데이터 센터, 클러스터 또는 스토리지 도메인에 이 역할을 적용합니다. |

1.2.21. 레거시 SPICE Cipher 설정

SPICE 콘솔은 기본적으로 암호화 문자열과 함께 FIPS 호환 암호화를 사용합니다. 기본 SPICE 암호화 문자열: kECDHE+FIPS:kDHE+FIPS:kRSA+FIPS:!eNULL:!aNULL

이 문자열은 일반적으로 충분합니다. 그러나 이전 운영 체제 또는 SPICE 클라이언트가 있는 가상 머신이 있는 경우 하나 또는 다른 클라이언트가 FIPS 호환 암호화를 지원하지 않는 경우 약한 암호화 문자열을 사용해야 합니다. 그렇지 않으면 기존 클러스터에 새 클러스터 또는 새 호스트를 설치하고 해당 가상 머신에 연결을 시도하는 경우 연결 보안 오류가 발생할 수 있습니다.

Ansible 플레이북을 사용하여 암호화 문자열을 변경할 수 있습니다.

암호화 문자열 변경

Manager 시스템에서

/usr/share/ovirt-engine/playbooks디렉토리에 파일을 만듭니다. 예를 들면 다음과 같습니다.# vim /usr/share/ovirt-engine/playbooks/change-spice-cipher.yml

파일에 다음을 입력하고 저장합니다.

name: oVirt - setup weaker SPICE encryption for old clients hosts: hostname vars: host_deploy_spice_cipher_string: 'DEFAULT:-RC4:-3DES:-DES' roles: - ovirt-host-deploy-spice-encryption방금 만든 파일을 실행합니다.

# ansible-playbook -l hostname /usr/share/ovirt-engine/playbooks/change-spice-cipher.yml

또는 다음과 같이 host_deploy_spice_cipher_string 과 함께 --extra-vars 옵션을 사용하여 Ansible 플레이북 ovirt-host-deploy 를 사용하여 호스트를 재구성할 수 있습니다.

# ansible-playbook -l hostname \

--extra-vars host_deploy_spice_cipher_string=”DEFAULT:-RC4:-3DES:-DES” \

/usr/share/ovirt-engine/playbooks/ovirt-host-deploy.yml1.3. 정책 예약

스케줄링 정책은 스케줄링 정책이 적용되는 클러스터의 호스트에 가상 시스템이 배포되는 논리를 정의하는 규칙 집합입니다. 스케줄링 정책은 필터, 가중치 및 로드 밸런싱 정책의 조합을 통해 이 논리를 결정합니다. filter 모듈은 하드 시행을 적용하고 해당 필터에서 지정한 조건을 충족하지 않는 호스트를 필터링합니다. weights 모듈은 소프트 적용을 적용하며 가상 시스템을 실행할 수 있는 클러스터의 호스트를 결정할 때 고려되는 요인의 상대적 우선 순위를 제어하는 데 사용됩니다.

Red Hat Virtualization Manager는 Evenly_Distributed,Cluster_Maintenance,None,Power_Saving, VM_Evenly_Distributed 의 5가지 기본 스케줄링 정책을 제공합니다. 가상 시스템 배포에 대한 세분화된 제어를 제공하는 새로운 스케줄링 정책을 정의할 수도 있습니다. 스케줄링 정책에 관계없이 과부하된 CPU가 있는 호스트에서 가상 머신이 시작되지 않습니다. 기본적으로 호스트의 CPU는 5분 동안 80%를 초과하는 부하가 있는 경우 과부하로 간주되지만 스케줄링 정책을 사용하여 이러한 값을 변경할 수 있습니다. 각 스케줄링 정책의 속성에 대한 자세한 내용은 8.2.5절. “설명된 스케줄링 정책 설정” 를 참조하십시오.

그림 1.4. 균등하게 분산 스케줄링 정책

Evenly_Distributed 스케줄링 정책은 클러스터의 모든 호스트에 메모리 및 CPU 처리 부하를 균등하게 분배합니다. 호스트가 정의된 CpuOverCommitDurationMinutes,HighUtilization, MaxFreeMemoryForOverUtilized 에 도달하면 호스트에 연결된 추가 가상 머신이 시작되지 않습니다.

VM_Evenly_Distributed 스케줄링 정책 가상 머신은 가상 머신 수에 따라 호스트 간에 균등하게 사용됩니다. 호스트가 HighVmCount 보다 더 많은 가상 머신을 실행 중이고 MigrationThreshold 를 벗어나는 가상 머신 수가 있는 호스트가 한 개 이상 있는 경우 클러스터의 균형을 맞추지 않은 것으로 간주됩니다.

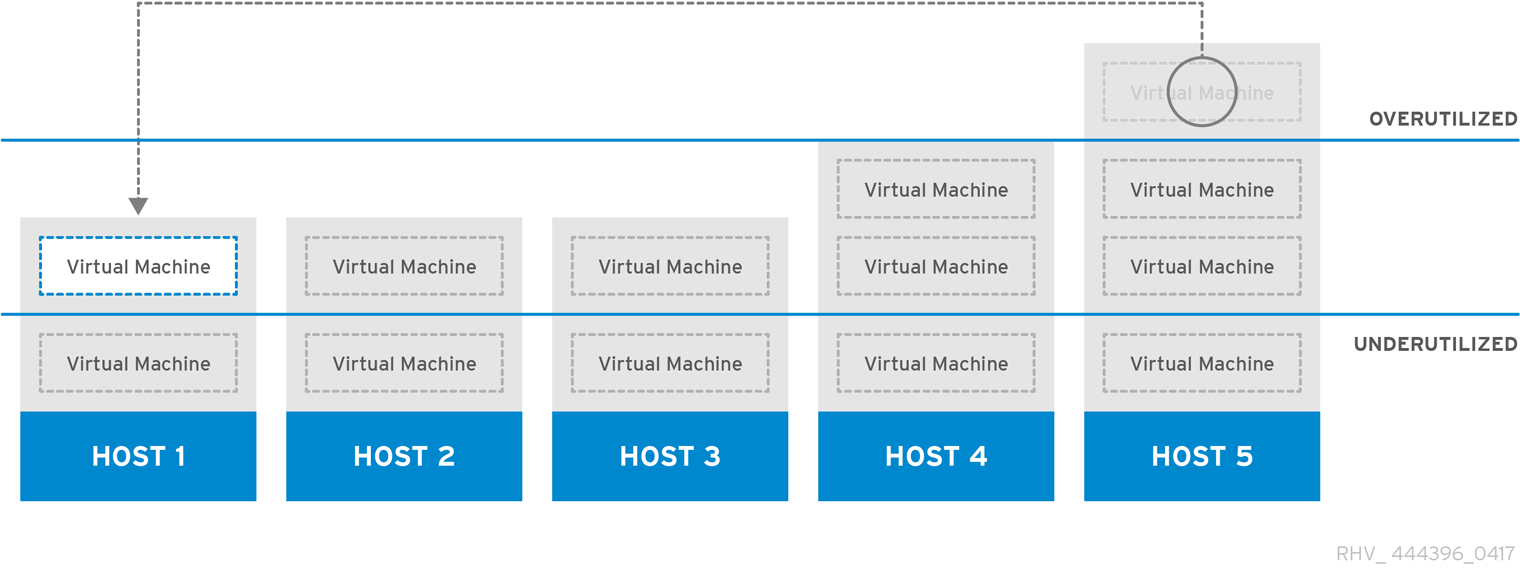

그림 1.5. Power Saving Scheduling Policy

Power_Saving 스케줄링 정책은 사용 가능한 호스트의 하위 집합에 메모리 및 CPU 처리 부하를 분배하여 활용도가 낮은 호스트의 전원 소비를 줄입니다. CPU 부하가 정의된 시간 간격보다 긴 경우의 사용률이 낮은 호스트는 전원이 꺼질 수 있도록 모든 가상 시스템을 다른 호스트로 마이그레이션합니다. 호스트가 정의된 높은 사용률 값에 도달한 경우 호스트에 연결된 추가 가상 시스템이 시작되지 않습니다.

가상 시스템을 실행하기 위해 호스트 간에 로드 또는 전원 공유가 없도록 None 정책을 설정합니다. 이는 기본값 모드입니다. 가상 머신이 시작되면 클러스터의 모든 호스트에 메모리 및 CPU 처리 로드가 균등하게 분배됩니다. 호스트가 정의된 CpuOverCommitDurationMinutes,HighUtilization, MaxFreeMemoryForOverUtilized 에 도달하면 호스트에 연결된 추가 가상 머신이 시작되지 않습니다.

Cluster_Maintenance 스케줄링 정책은 유지 관리 작업 중에 클러스터의 활동을 제한합니다. Cluster_Maintenance 정책이 설정되면 고가용성 가상 머신을 제외하고 새로운 가상 머신을 시작할 수 없습니다. 호스트 장애가 발생하면 고가용성 가상 머신이 제대로 재시작되고 모든 가상 머신을 마이그레이션할 수 있습니다.

1.3.1. 스케줄링 정책 생성

새로운 스케줄링 정책을 생성하여 Red Hat Virtualization 환경에서 지정된 클러스터에 가상 머신이 배포되는 논리를 제어할 수 있습니다.

스케줄링 정책 생성

- Administration → Configure 클릭합니다.

- 스케줄링 정책 탭을 클릭합니다.

- 새로 생성을 클릭합니다.

- 스케줄링 정책에 대한 이름 및 설명을 입력합니다.

필터 모듈을 구성합니다.

- 모듈 필터링 섹션의 Disabled Filters 섹션의 스케줄링 정책에 적용할 기본 필터 모듈을 드래그 앤 드롭합니다.

- 특정 필터 모듈을 첫 번째로 설정하여 기본 최적화를 위해 우선 순위가 가장 높은 우선 순위 또는 마지막으로 설정할 수 있습니다. 우선 순위를 설정하려면 filter 모듈을 마우스 오른쪽 버튼으로 클릭하고 커서를 0 :0 또는 마지막 을 선택합니다.

weight 모듈을 구성합니다.

- Weights Modules 섹션에서 Disabled Weights 섹션의 스케줄링 정책에 적용할 기본 weights 모듈을 드래그 앤 드롭 합니다.

- 활성화된 weight 모듈 왼쪽에 있는 + 및 - 버튼을 사용하여 해당 모듈의 가중치를 늘리거나 줄입니다.

로드 밸런싱 정책을 지정합니다.

- Load Balancer 섹션의 드롭다운 메뉴에서 스케줄링 정책에 적용할 로드 밸런싱 정책을 선택합니다.

- 속성 섹션의 드롭다운 메뉴에서 로드 밸런싱 속성 을 선택하여 스케줄링 정책에 적용하고 해당 속성 오른쪽의 텍스트 필드를 사용하여 값을 지정합니다.

- + 및 - 버튼을 사용하여 추가 속성을 추가하거나 제거합니다.

- OK를 클릭합니다.

1.3.2. 새 스케줄링 정책 및 스케줄링 정책 편집 창의 설정에 대한 설명

다음 표에서는 새 스케줄링 정책 및 스케줄링 정책 편집 창에서 사용할 수 있는 옵션에 대해 자세히 설명합니다.

표 1.12. 새로운 스케줄링 정책 및 스케줄링 정책 설정 편집

| 필드 이름 | 설명 |

|---|---|

| 이름 | 스케줄링 정책의 이름입니다. 이는 Red Hat Virtualization Manager의 스케줄링 정책을 참조하는 데 사용되는 이름입니다. |

| 설명 | 스케줄링 정책에 대한 설명입니다. 이 필드는 권장되지만 필수는 아닙니다. |

| 필터 모듈 | 클러스터의 가상 머신을 실행할 수 있는 호스트를 제어하기 위한 필터 세트입니다. 필터를 활성화하면 아래에 설명된 대로 해당 필터에서 지정한 조건을 충족하지 않는 호스트를 필터링합니다.

|

| 가중치 모듈 | 가상 머신을 실행할 수 있는 클러스터에서 호스트를 결정할 때 고려되는 상대적 우선 순위의 요인을 제어하기 위한 가중치 세트입니다.

|

| 로드 밸런서 | 이 드롭다운 메뉴를 사용하면 적용할 로드 밸런싱 모듈을 선택할 수 있습니다. 로드 밸런싱 모듈에서는 사용량이 낮은 호스트로 가상 머신을 마이그레이션하는 데 사용되는 논리를 결정합니다. |

| 속성 | 이 드롭다운 메뉴를 사용하면 로드 밸런싱 모듈에 대한 속성을 추가하거나 제거할 수 있으며 스케줄링 정책에 대한 로드 밸런싱 모듈을 선택한 경우에만 사용할 수 있습니다. 속성은 기본적으로 정의되어 있지 않으며 사용 가능한 속성은 선택한 로드 밸런싱 모듈에 따라 다릅니다. + 및 - 버튼을 사용하여 로드 밸런싱 모듈에 속성을 추가하거나 제거합니다. |

1.4. 인스턴스 유형

인스턴스 유형을 사용하여 가상 시스템의 하드웨어 구성을 정의할 수 있습니다. 가상 머신을 생성하거나 편집할 때 인스턴스 유형을 선택하면 하드웨어 구성 필드가 자동으로 채워집니다. 이를 통해 사용자는 모든 필드를 수동으로 채우지 않고도 동일한 하드웨어 구성으로 여러 가상 머신을 생성할 수 있습니다.

다음 표에 설명된 대로 사전 정의된 인스턴스 유형 세트는 기본적으로 사용할 수 있습니다.

표 1.13. 사전 정의된 인스턴스 유형

| 이름 | 메모리 | vCPU |

|---|---|---|

| 작음 | 512MB | 1 |

| 작음 | 2GB | 1 |

| 중간 | 4GB | 2 |

| 대규모 | 8GB | 2 |

| XLarge | 16GB | 4 |

관리자는 Configure 창의 Instance Types 탭에서 인스턴스 유형을 생성, 편집 및 제거할 수도 있습니다.

새 가상 머신 의 필드와 인스턴스 유형에 바인딩된 가상 머신 편집 창의 필드에는 체인 링크 이미지(

)이 있습니다. 이러한 필드 중 하나의 값이 변경되면 인스턴스 유형에서 가상 머신이 분리되고 사용자 지정 으로 변경되고 체인이 손상될 수 있습니다 (

)이 있습니다. 이러한 필드 중 하나의 값이 변경되면 인스턴스 유형에서 가상 머신이 분리되고 사용자 지정 으로 변경되고 체인이 손상될 수 있습니다 (

). 그러나 값이 다시 변경되면 체인이 다시 링크되고 인스턴스 유형이 선택한 항목으로 다시 이동합니다.

). 그러나 값이 다시 변경되면 체인이 다시 링크되고 인스턴스 유형이 선택한 항목으로 다시 이동합니다.

1.4.1. 인스턴스 유형 생성

관리자는 가상 머신을 생성하거나 편집할 때 사용자가 선택할 수 있는 새 인스턴스 유형을 생성할 수 있습니다.

인스턴스 유형 생성

- Administration → Configure 클릭합니다.

- 인스턴스 유형 탭을 클릭합니다.

- 새로 생성을 클릭합니다.

- 인스턴스 유형에 대한 이름 및 설명을 입력합니다.

- 고급 옵션 표시를 클릭하고 필요에 따라 인스턴스 유형의 설정을 구성합니다. New Instance Type (새 인스턴스 유형) 창에 표시되는 설정은 New Virtual Machine (새 가상 머신) 창의 설정과 동일하지만 관련 필드만 있습니다. 가상 머신 관리 가이드에서 새 가상 머신의 설정 설명 및 가상 머신 Windows 편집 을 참조하십시오.

- OK를 클릭합니다.

새 인스턴스 유형은 Configure (구성) 창의 Instance Types 탭에 표시되며, 가상 머신을 생성하거나 편집할 때 Instance Type 드롭다운 목록에서 선택할 수 있습니다.

1.4.2. 인스턴스 유형 편집

관리자는 Configure 창에서 기존 인스턴스 유형을 편집할 수 있습니다.

인스턴스 유형 속성 편집

- Administration → Configure 클릭합니다.

- 인스턴스 유형 탭을 클릭합니다.

- 편집할 인스턴스 유형을 선택합니다.

- 편집 을 클릭합니다.

- 필요에 따라 설정을 변경합니다.

- OK를 클릭합니다.

인스턴스 유형의 구성이 업데이트되었습니다. 이 인스턴스 유형을 기반으로 새 가상 머신이 작성되거나 이 인스턴스 유형을 기반으로 하는 기존 가상 머신이 생성되면 새 구성이 적용됩니다.

이 인스턴스 유형을 기반으로 하는 기존 가상 머신은 체인 아이콘으로 표시된 필드가 표시됩니다. 이 필드는 업데이트됩니다. 인스턴스 유형이 변경될 때 기존 가상 머신이 실행 중인 경우 보류 중인 변경 사항 아이콘이 그 옆에 표시되고 체인 아이콘이 있는 필드가 다시 시작할 때 업데이트됩니다.

1.4.3. 인스턴스 유형 제거

인스턴스 유형 제거

- Administration → Configure 클릭합니다.

- 인스턴스 유형 탭을 클릭합니다.

- 제거할 인스턴스 유형을 선택합니다.

- 제거를 클릭합니다.

- 가상 시스템이 제거할 인스턴스 유형을 기반으로 하는 경우 연결된 가상 시스템이 나열된 경고 창이 표시됩니다. 인스턴스 유형을 계속 제거하려면 Approve Operation 확인란을 선택합니다. 그렇지 않으면 취소 를 클릭합니다.

- OK를 클릭합니다.

인스턴스 유형은 Instance Types 목록에서 제거되며 새 가상 머신을 생성할 때 더 이상 사용할 수 없습니다. 제거된 인스턴스 유형에 연결된 가상 머신은 이제 Custom (인스턴스 유형 없음)에 연결됩니다.

1.5. MAC 주소 풀

MAC 주소 풀은 각 클러스터에 할당된 MAC 주소의 범위를 정의합니다. 각 클러스터에 대해 MAC 주소 풀이 지정됩니다. Red Hat Virtualization은 MAC 주소 풀을 사용하여 MAC 주소를 자동으로 생성하고 새 가상 네트워크 장치에 할당할 수 있으므로 MAC 주소 중복을 방지할 수 있습니다. 클러스터와 관련된 모든 MAC 주소가 할당된 MAC 주소 풀의 범위 내에 있으면 MAC 주소 풀의 메모리 효율성이 향상됩니다.

동일한 MAC 주소 풀을 여러 클러스터에서 공유할 수 있지만 각 클러스터에는 단일 MAC 주소 풀이 할당됩니다. 기본 MAC 주소 풀은 Red Hat Virtualization에서 생성되며 다른 MAC 주소 풀이 할당되지 않은 경우 사용됩니다. MAC 주소 풀을 클러스터에 할당하는 방법에 대한 자세한 내용은 8.2.1절. “새 클러스터 생성” 을 참조하십시오.

Red Hat Virtualization 클러스터가 네트워크를 두 개 이상 공유하는 경우 각 클러스터의 가상 머신에서 동일한 범위의 MAC 주소를 사용하려고 하므로 기본 MAC 주소 풀에만 의존하지 않고 충돌이 발생합니다. MAC 주소 충돌을 방지하려면 MAC 주소 풀 범위를 확인하여 각 클러스터에 고유한 MAC 주소 범위가 할당되었는지 확인합니다.

MAC 주소 풀은 풀에 반환된 마지막 주소 뒤에 사용 가능한 다음 MAC 주소를 할당합니다. 범위에 더 이상 남은 주소가 없으면 범위의 처음부터 검색이 다시 시작됩니다. 단일 MAC 주소 풀에 사용 가능한 MAC 주소가 있는 여러 MAC 주소 범위가 있는 경우, 범위는 사용 가능한 MAC 주소가 선택된 것과 동일한 방식으로 들어오는 요청을 처리합니다.

1.5.1. MAC 주소 풀 생성

새 MAC 주소 풀을 생성할 수 있습니다.

MAC 주소 풀 생성

- Administration → Configure 클릭합니다.

- MAC 주소 풀 탭을 클릭합니다.

- 추가를 클릭합니다.

- 새 MAC 주소 풀의 Name 및 Description 을 입력합니다.

MAC 주소를 풀에서 여러 번 사용할 수 있도록 하려면 Allow Duplicates 확인란을 선택합니다. MAC 주소 풀은 중복된 MAC 주소를 자동으로 사용하지 않지만 duplicates 옵션을 활성화하면 사용자가 중복된 MAC 주소를 수동으로 사용할 수 있습니다.

참고하나의 MAC 주소 풀에 중복이 비활성화되고 다른 하나는 중복이 활성화된 경우 풀에서 각 MAC 주소를 한 번만 사용할 수 있으며 중복이 활성화된 풀에서 여러 번 사용할 수 있습니다.

- 필요한 MAC 주소 범위를 입력합니다. 여러 범위를 입력하려면 From 및 To 필드 옆에 있는 더하기 버튼을 클릭합니다.

- OK를 클릭합니다.

1.5.2. MAC 주소 풀 편집

MAC 주소 풀을 편집하여 풀에서 사용 가능한 MAC 주소 범위 및 중복 허용 여부를 포함하여 세부 정보를 변경할 수 있습니다.

MAC 주소 풀 속성 편집

- Administration → Configure 클릭합니다.

- MAC 주소 풀 탭을 클릭합니다.

- 편집할 MAC 주소 풀을 선택합니다.

- 편집 을 클릭합니다.

필요에 따라 이름,설명,중복 허용 및 MAC 주소 범위 필드를 변경합니다.

참고MAC 주소 범위가 업데이트되면 기존 NIC의 MAC 주소가 다시 할당되지 않습니다. 이미 할당되었지만 새 MAC 주소 범위를 벗어나는 MAC 주소는 사용자 지정 MAC 주소로 추가되며 해당 MAC 주소 풀에서 계속 추적됩니다.

- OK를 클릭합니다.

1.5.3. MAC 주소 풀 권한 편집

MAC 주소 풀이 생성되면 사용자 권한을 편집할 수 있습니다. 사용자 권한은 MAC 주소 풀을 사용할 수 있는 데이터 센터를 제어합니다. 새 사용자 권한 추가에 대한 자세한 내용은 1.1절. “역할” 을 참조하십시오.

MAC 주소 풀 권한 편집

- Administration → Configure 클릭합니다.

- MAC 주소 풀 탭을 클릭합니다.

- 필요한 MAC 주소 풀을 선택합니다.

MAC 주소 풀에 대한 사용자 권한을 편집합니다.

MAC 주소 풀에 사용자 권한을 추가하려면 다음을 수행합니다.

- Configure (구성) 창 하단에 있는 사용자 권한 창에서 추가를 클릭합니다.

- 필요한 사용자를 검색하고 선택합니다.

- Role to Assign 드롭다운 목록에서 필요한 역할을 선택합니다.

- 확인을 클릭하여 사용자 권한을 추가합니다.

MAC 주소 풀에서 사용자 권한을 제거하려면 다음을 수행합니다.

- Configure (구성) 창 하단에 있는 사용자 권한 창에서 제거할 사용자 권한을 선택합니다.

- 제거를 클릭하여 사용자 권한을 제거합니다.

1.5.4. MAC 주소 풀 제거

풀이 클러스터와 연결되지 않은 경우 생성된 MAC 주소 풀을 제거할 수 있지만 기본 MAC 주소 풀은 제거할 수 없습니다.

MAC 주소 풀 제거

- Administration → Configure 클릭합니다.

- MAC 주소 풀 탭을 클릭합니다.

- 제거할 MAC 주소 풀을 선택합니다.

- 제거를 클릭합니다.

- OK를 클릭합니다.

2장. 대시보드

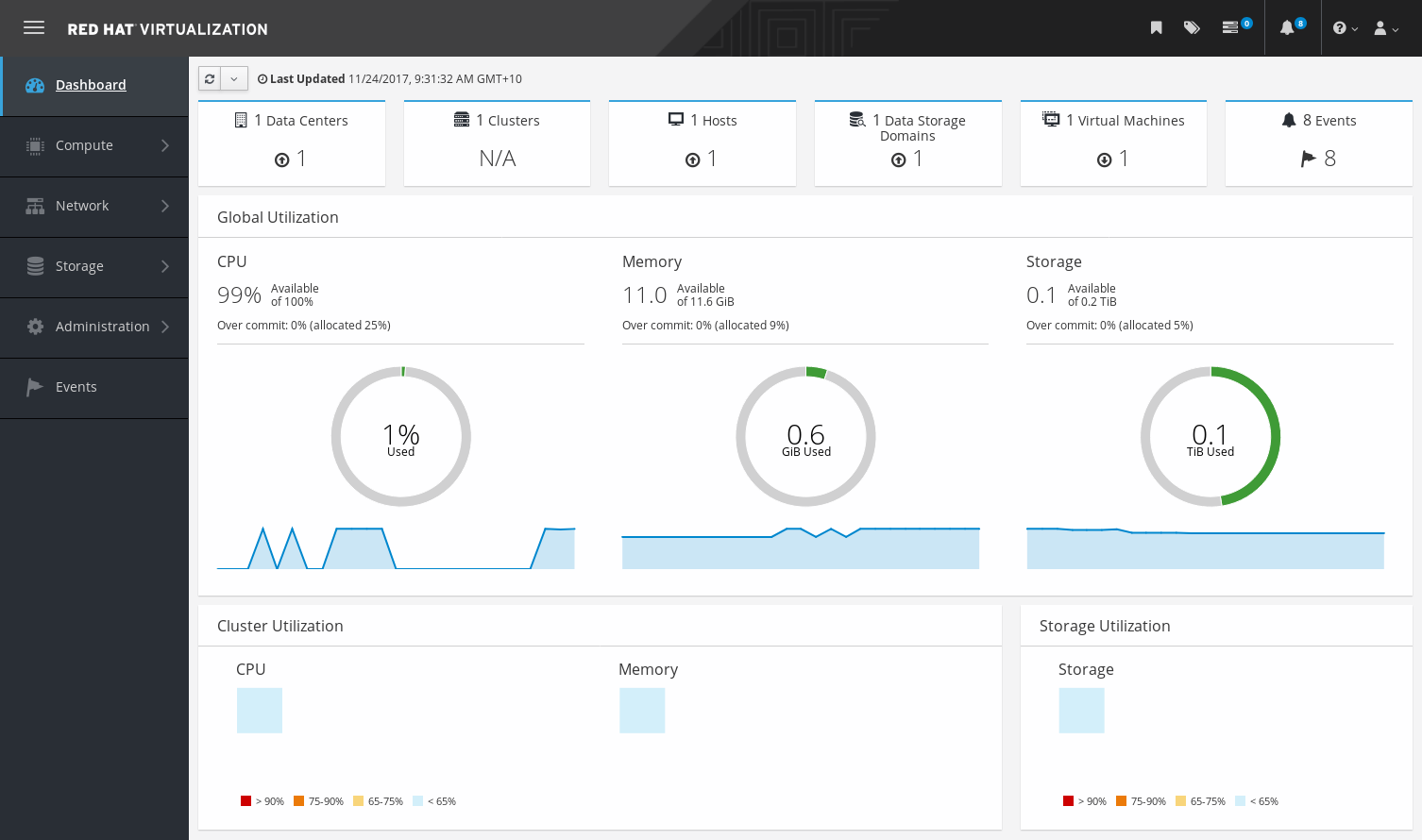

대시보드는 Red Hat Virtualization의 리소스 및 사용률 요약을 표시하여 Red Hat Virtualization 시스템 상태에 대한 개요를 제공합니다. 이 요약에서는 문제를 경고하고 문제 영역을 분석할 수 있습니다.

대시보드의 정보는 기본적으로 데이터에서 15분마다 업데이트되며, Manager API를 통해 기본적으로 15초마다 또는 대시보드가 새로 고쳐집니다. 사용자가 다른 페이지에서 다시 변경되거나 수동으로 새로 고칠 때 대시보드가 새로 고쳐집니다. 대시보드가 자동으로 새로 고침되지 않습니다. 인벤토리 카드 정보는 Manager API에서 제공하며 사용률 정보는 DataECDHE에서 제공합니다. 대시보드는 UI 플러그인 구성 요소로 구현되며 Manager와 함께 자동으로 설치 및 업그레이드됩니다.

그림 2.1. 대시보드

2.1. 사전 요구 사항

대시보드를 사용하려면 데이터가 설치 및 구성되어 있어야 합니다. 데이터란드바이저 가이드에서 데이터 설치 및 구성 을 참조하십시오.

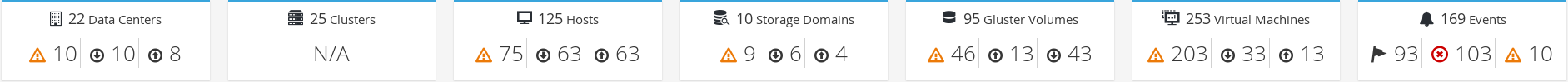

2.2. 글로벌 인벤토리

대시보드의 상단 섹션에서는 Red Hat Virtualization 리소스의 글로벌 인벤토리를 제공하며 데이터 센터, 클러스터, 호스트, 스토리지 도메인, 가상 시스템 및 이벤트에 대한 항목을 포함합니다. 아이콘은 각 리소스의 상태를 표시하고 숫자가 해당 상태로 각 리소스의 수량을 표시합니다.

그림 2.2. 글로벌 인벤토리

제목은 리소스 유형의 수를 표시하고 제목 아래에 상태가 표시됩니다. 리소스 제목을 클릭하면 Red Hat Virtualization Manager의 관련 페이지로 이동합니다. 클러스터 의 상태는 항상 N/A로 표시됩니다.

표 2.1. 리소스 상태

| icon | 상태 |

|---|---|

|

| Red Hat Virtualization에 추가 리소스가 없습니다. |

|

| 경고 상태가 있는 리소스 수를 표시합니다. 아이콘을 클릭하면 검색이 경고 상태가 있는 해당 리소스로 제한되는 적절한 페이지로 이동합니다. 각 리소스에 대해 다른 방식으로 검색이 제한됩니다.

|

|

| up 상태의 리소스 수를 표시합니다. 아이콘을 클릭하면 검색이 up된 리소스로 제한되는 적절한 페이지로 이동합니다. |

|

| down 상태의 리소스 수를 표시합니다. 아이콘을 클릭하면 검색 상태가 down인 리소스로 제한되는 적절한 페이지로 이동합니다. 각 리소스에 대해 다른 방식으로 검색이 제한됩니다.

|

|

| 경고 상태의 이벤트 수를 표시합니다. 아이콘을 클릭하면 검색이 경고 심각도가 있는 이벤트로 제한되는 Events 로 이동합니다. |

|

| 오류 상태의 이벤트 수를 표시합니다. 아이콘을 클릭하면 검색이 오류 심각도가 있는 이벤트 로 제한된 이벤트로 이동합니다. |

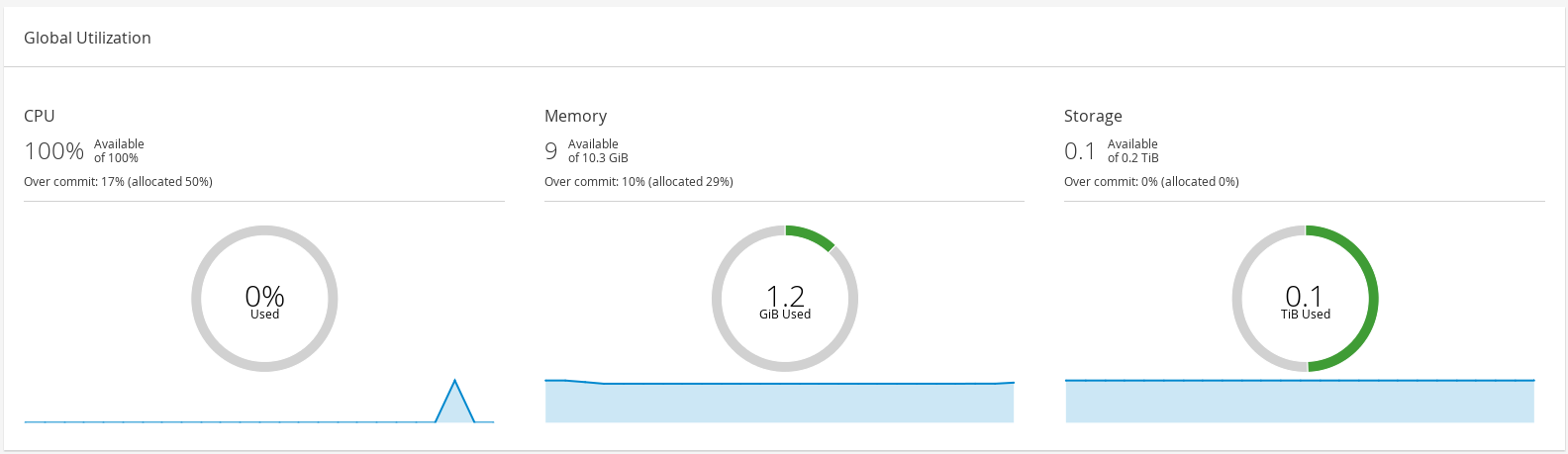

2.3. 글로벌 사용률

글로벌 사용률 섹션에는 CPU, 메모리 및 스토리지의 시스템 사용률이 표시됩니다.

그림 2.3. 글로벌 사용률

- top 섹션은 사용 가능한 CPU, 메모리 또는 스토리지의 백분율과 오버 커밋 비율을 보여줍니다. 예를 들어 CPU의 최신 데이터를 기반으로 실행 중인 가상 머신에 사용할 수 있는 물리적 코어 수로 가상 코어 수를 나타냄으로써 CPU의 오버 커밋 비율이 계산됩니다.

- 도넛은 CPU, 메모리 또는 스토리지의 사용량을 표시하고 지난 5분 동안의 평균 사용량에 따라 모든 호스트의 평균 사용량을 표시합니다. 도넛 섹션을 마우스로 가리키면 선택한 섹션의 값이 표시됩니다.

- 하단에 있는 라인 그래프는 지난 24시간 동안의 추세를 보여줍니다. 각 데이터 포인트는 특정 시간 동안의 평균 사용량을 보여줍니다. 그래프 위로 마우스를 올리면 시간과 CPU 그래프에 사용된 백분율과 메모리 및 스토리지 그래프의 사용량이 표시됩니다.

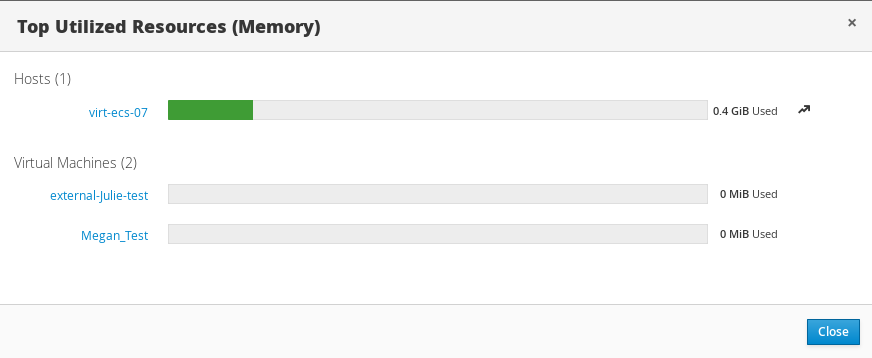

2.3.1. 가장 많이 사용되는 리소스

그림 2.4. top Utilized Resources (Memory)

대시보드의 글로벌 사용률 섹션에서 도넛을 클릭하면 CPU, 메모리 또는 스토리지에 가장 많이 사용되는 리소스 목록이 표시됩니다. CPU 및 메모리의 경우 팝업에 사용량이 가장 많은 호스트 및 가상 머신 목록이 표시됩니다. 스토리지의 경우 팝업에는 사용된 상위 10개의 스토리지 도메인 및 가상 머신 목록이 표시됩니다. 사용 표시줄 오른쪽에 있는 화살표는 마지막 분 동안 해당 리소스에 대한 사용 추세를 보여줍니다.

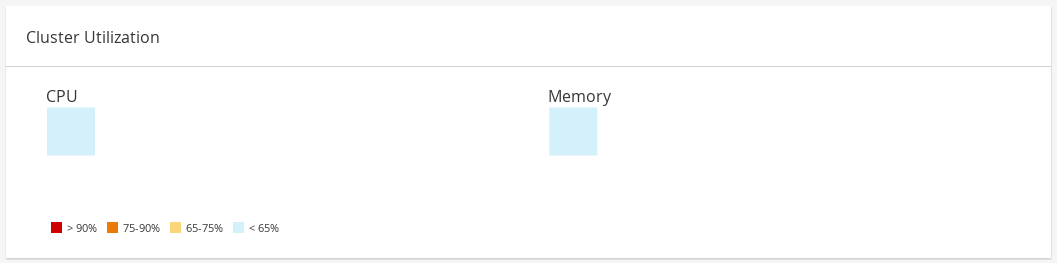

2.4. 클러스터 사용률

Cluster Utilization 섹션에는 heatmap의 CPU 및 메모리에 대한 클러스터 사용률이 표시되어 있습니다.

그림 2.5. 클러스터 사용률

2.4.1. CPU

지난 24시간 동안 CPU의 평균 사용률을 보여주는 특정 클러스터의 CPU 사용률의 heatmap입니다. heatmap을 마우스로 가리키면 클러스터 이름이 표시됩니다. heatmap을 클릭하면 Compute → Hosts (컴퓨팅 호스트)로 이동하여 CPU 사용률에 따라 정렬된 특정 클러스터에서 검색 결과가 표시됩니다. 클러스터에서 CPU 사용량을 계산하는 데 사용되는 공식은 클러스터의 평균 호스트 CPU 사용률입니다. 이는 지난 24시간 동안 각 호스트의 평균 호스트 CPU 사용률을 사용하여 클러스터에서 CPU의 총 사용량을 찾는 방식으로 계산됩니다.

2.4.2. 메모리

지난 24시간 동안의 메모리의 평균 사용률을 보여주는 특정 클러스터의 메모리 사용률의 heatmap입니다. heatmap을 마우스로 가리키면 클러스터 이름이 표시됩니다. heatmap을 클릭하면 Compute → Hosts (컴퓨팅 호스트)로 이동하여 메모리 사용량에 따라 정렬된 특정 클러스터에서 검색 결과가 표시됩니다. 클러스터에서 메모리 사용량을 계산하는 데 사용되는 공식은 클러스터의 총 메모리 사용률(GB)입니다. 이는 지난 24시간 동안 각 호스트의 평균 호스트 메모리 사용률을 사용하여 클러스터의 총 메모리 사용량을 찾는 방식으로 계산됩니다.

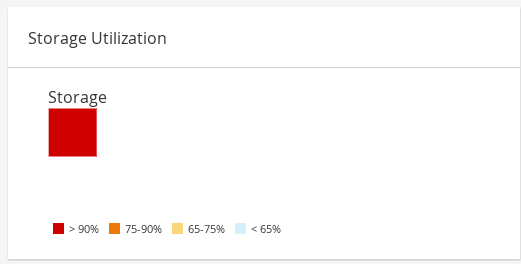

2.5. 스토리지 사용률

스토리지 사용률 섹션에는 heatmap의 스토리지 사용률이 표시되어 있습니다.

그림 2.6. 스토리지 사용률

heatmap은 지난 24시간 동안의 스토리지의 평균 사용률을 보여줍니다. 클러스터에서 스토리지 사용량을 계산하는 데 사용되는 공식은 클러스터에서 스토리지의 총 사용률입니다. 이는 지난 24시간 동안 각 호스트의 평균 스토리지 사용률을 사용하여 클러스터의 스토리지 총 사용량을 찾는 방식으로 계산됩니다. heatmap을 마우스로 가리키면 스토리지 도메인 이름이 표시됩니다. heatmap을 클릭하면 사용률에 따라 정렬된 스토리지 도메인이 있는 Storage → Domains 로 이동합니다.

3장. Search

3.1. Red Hat Virtualization에서 검색 수행

관리 포털을 사용하면 가상 머신, 호스트, 사용자 등과 같은 수천 개의 리소스를 관리할 수 있습니다. 검색을 수행하려면 각 리소스의 기본 페이지에서 사용할 수 있는 검색 쿼리(무료 텍스트 또는 구문 기반)를 검색 창에 입력합니다. 검색 쿼리는 향후 재사용을 위해 북마크로 저장할 수 있으므로 특정 검색 결과가 필요할 때마다 검색 쿼리를 다시 입력할 필요가 없습니다. 검색은 대소문자를 구분하지 않습니다.

3.2. 검색 구문 및 예

Red Hat Virtualization 리소스에 대한 검색 쿼리 구문은 다음과 같습니다.

결과 유형: {crite:00:00} [sortby sort_spec]

구문 예

다음 예제에서는 검색 쿼리 사용 방법을 설명하고 Red Hat Virtualization이 검색 쿼리 빌드에 도움이 되는 방법을 이해하는 데 도움이 됩니다.

표 3.1. 쿼리 검색 예

| 예제 | 결과 |

|---|---|

| 호스트: Vms.status = up page 2 | 가동 중인 가상 머신을 실행하는 모든 호스트 목록의 2페이지를 표시합니다. |

| VM: domain =ECDHE.com | 지정된 도메인에서 실행 중인 모든 가상 머신 목록을 표시합니다. |

| VMs: users.name =ECDHE | 사용자 이름이 있는 사용자에 속하는 모든 가상 머신 목록을 표시합니다. |

| events: severity > Normal sortby time | 심각도가 Normal보다 높은 모든 이벤트 목록을 시간순으로 정렬합니다. |

3.3. 자동 완료 검색

관리 포털은 유효하고 강력한 검색 쿼리를 생성하는 데 도움이 되는 자동 완성 기능을 제공합니다. 검색 쿼리의 각 부분을 입력하면 검색바 아래에 검색 열기의 다음 부분에 대한 선택 드롭다운 목록이 표시됩니다. 목록에서 선택한 다음 검색의 다음 부분을 입력/선택하거나 옵션을 무시하고 계속 쿼리를 수동으로 입력할 수 있습니다.

다음 표는 관리 포털 자동 완성이 쿼리를 구성하는 데 도움이 되는 방법을 보여줍니다.

호스트: Vms.status = down

표 3.2. 자동 완료를 사용하여 쿼리 검색 예

| INPUT | 표시된 항목 나열 | 동작 |

|---|---|---|

| h |

|

호스트를 |

| 호스트: | 모든 호스트 속성 | 유형 v |

| 호스트: v |

|

|

| 호스트: Vms | 모든 가상 머신 속성 | 유형 s |

| 호스트: Vms.s |

|

|

| 호스트: Vms.status |

| 선택 또는 유형 = |

| Hosts: Vms.status = | 모든 상태 값 | 선택 또는 유형 |

3.4. 결과 유형 옵션

결과 유형을 사용하면 다음 유형의 리소스를 검색할 수 있습니다.

- 가상 머신 목록용 VM

- 호스트 목록용 호스트

- 풀 목록용 풀

- 템플릿 목록에 대한 템플릿

- 이벤트 목록에 대한 이벤트

- 사용자 목록에 대한 사용자

- 클러스터 목록용 클러스터

- 데이터 센터 목록용 데이터 센터

- 스토리지 도메인 목록용 스토리지

각 리소스 유형에 고유한 속성 세트와 연결된 다른 리소스 유형 집합이 있으므로 각 검색 유형에는 유효한 구문 조합 세트가 있습니다. 자동 완성 기능을 사용하여 유효한 쿼리를 쉽게 생성할 수도 있습니다.

3.5. 검색 results

쿼리의 콜론 뒤에 검색 기준을 지정할 수 있습니다. {crite:00:00}의 구문은 다음과 같습니다.

<prop><operator><value>

또는

<obj-type><prop><operator><value>

예제

다음 표에서는 구문의 일부를 설명합니다.

표 3.3. 검색의 예

| part | 설명 | 값 | 예제 | 참고 |

|---|---|---|---|---|

| Prop |

검색된 리소스의 속성입니다. 리소스 유형의 속성( other other type 참조) 또는 tag (custom tag)일 수도 있습니다. | 특정 속성이 있는 오브젝트로 검색을 제한합니다. 예를 들어 상태 속성이 있는 오브젝트를 검색합니다. | 상태 | 해당 없음 |

| obj-type | searched-for 리소스와 연결할 수 있는 리소스 유형입니다. | 이는 데이터 센터 및 가상 시스템과 같은 시스템 오브젝트입니다. | 사용자 | 해당 없음 |

| operator | 비교 연산자입니다. | = != (동등하지 않음) > < >= <= | 해당 없음 | 값 옵션은 속성에 따라 다릅니다. |

| 값 | 표현식이 비교되는 대상입니다. | 문자열 정수 순위 날짜(지역 설정에 따라 포맷됨) | dotnet 256 Normal |

|

3.6. 검색: 여러knative 및 와일드 카드

와일드카드는 문자열 구문의 < ;value& gt; 부분에 사용할 수 있습니다. 예를 들어 m 으로 시작하는 모든 사용자를 찾으려면 m* 를 입력합니다.

부울 연산자 AND 및 OR 를 사용하여 두 개의 기준을 검색할 수 있습니다. 예를 들면 다음과 같습니다.

VMs: users.name = m* AND status = Up

이 쿼리는 이름이 "m"로 시작하는 사용자의 실행 중인 모든 가상 머신을 반환합니다.

VMs: users.name = m* AND tag = "paris-loc"

이 쿼리는 이름이 "m"로 시작하는 사용자에 대해 "paris-loc" 태그가 지정된 모든 가상 머신을 반환합니다.

AND 또는 OR 없이 두 기준이 지정되면 AND가암시적 으로 지정됩니다. AND 는 OR 앞에 있으며, OR 앞에 있는 AND .

3.7. Search Order(검색 순서 결정)

sortby 를 사용하여 반환된 정보의 정렬 순서를 결정할 수 있습니다. 정렬 방향(예:as )을 포함할 수 있습니다.

c forECDHE

예를 들면 다음과 같습니다.

events: severity > 일반적인 분류 시간 desc

이 쿼리는 심각도가 Normal보다 높은 모든 이벤트를 시간별 정렬(필요 순서)을 반환합니다.

3.8. 데이터 센터 검색

다음 표에서는 데이터 센터에 대한 모든 검색 옵션에 대해 설명합니다.

표 3.4. 데이터 센터 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 데이터 센터와 연결된 클러스터의 속성입니다. |

|

| 문자열 | 데이터 센터의 이름입니다. |

|

| 문자열 | 데이터 센터에 대한 설명입니다. |

|

| 문자열 | 데이터 센터 유형입니다. |

|

| list | 데이터 센터의 가용성. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

datacenter: type = nfs 및 status != up

이 예에서는 스토리지 유형 NFS 및 up 이외의 상태의 데이터 센터 목록을 반환합니다.

3.9. 클러스터 검색

다음 표에서는 클러스터의 모든 검색 옵션을 설명합니다.

표 3.5. 클러스터 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 클러스터와 연결된 데이터 센터의 속성입니다. |

|

| 문자열 | 클러스터가 속한 데이터 센터입니다. |

|

| 문자열 | 네트워크에서 클러스터를 식별하는 고유 이름입니다. |

|

| 문자열 | 클러스터에 대한 설명입니다. |

|

| 문자열 | 클러스터 상태를 나타내는 true 또는 False입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

clusters: initialized = true 또는 name = default

이 예에서는 초기화되거나 Default라는 클러스터 목록을 반환합니다.

3.10. 호스트 검색

다음 표에서는 호스트의 모든 검색 옵션을 설명합니다.

표 3.6. 호스트 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 호스트와 연결된 가상 시스템의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 호스트와 연결된 템플릿의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 호스트와 관련된 이벤트의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 호스트와 연결된 사용자의 속성입니다. |

|

| 문자열 | 호스트 이름입니다. |

|

| list | 호스트의 가용성입니다. |

|

| 문자열 | 외부 시스템 및 플러그인에서 보고한 호스트의 상태. |

|

| 문자열 | 호스트가 속한 클러스터입니다. |

|

| 문자열 | 네트워크에서 호스트를 식별하는 고유 이름입니다. |

|

| 정수 | 사용된 처리 성능의 백분율입니다. |

|

| 정수 | 사용된 메모리 백분율입니다. |

|

| 정수 | 네트워크 사용 백분율입니다. |

|

| 정수 | 지정된 시간 슬라이스의 프로세서당 실행 대기열 에서 실행 대기 중인 작업입니다. |

|

| 정수 | 운영 체제의 버전 번호입니다. |

|

| 정수 | 호스트의 CPU 수입니다. |

|

| 정수 | 사용 가능한 메모리 양입니다. |

|

| 정수 | CPU의 처리 속도 |

|

| 문자열 | CPU 유형입니다. |

|

| 정수 | 현재 실행 중인 가상 머신 수입니다. |

|

| 정수 | 현재 마이그레이션 중인 가상 머신 수입니다. |

|

| 정수 | 커밋된 메모리의 백분율입니다. |

|

| 문자열 | 호스트에 할당된 태그입니다. |

|

| 문자열 | 호스트 유형입니다. |

|

| 문자열 | 호스트가 속한 데이터 센터입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

호스트: cluster = Default 및 Vms.os = rhel6

이 예에서는 Red Hat Enterprise Linux 6 운영 체제를 실행하는 Default 클러스터 및 호스트 가상 머신의 일부인 호스트 목록을 반환합니다.

3.11. 네트워크 검색

다음 표에서는 네트워크의 모든 검색 옵션에 대해 설명합니다.

표 3.7. 네트워크 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 네트워크와 연결된 클러스터의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 네트워크와 연결된 호스트의 속성입니다. |

|

| 문자열 | 사람이 읽을 수 있는 이름을 네트워크를 식별합니다. |

|

| 문자열 | 네트워크를 생성할 때 선택적으로 사용되는 네트워크를 설명하는 키워드 또는 텍스트입니다. |

|

| 정수 | 네트워크의 VLAN ID입니다. |

|

| 문자열 | 네트워크에서 STP(Spanning Tree Protocol)를 활성화 또는 비활성화할지 여부입니다. |

|

| 정수 | 논리 네트워크의 최대 전송 단위입니다. |

|

| 문자열 | 네트워크가 가상 머신 트래픽에만 사용되는지 여부입니다. |

|

| 문자열 | 네트워크가 연결된 데이터 센터입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

네트워크: mtu > 1500 및 vmnetwork = true

이 예에서는 최대 전송 단위가 1500바이트를 초과하는 네트워크 목록을 반환하며 가상 머신에서만 사용하도록 설정됩니다.

3.12. 스토리지 검색

다음 표에서는 스토리지에 대한 모든 검색 옵션에 대해 설명합니다.

표 3.8. 스토리지 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 스토리지와 연결된 호스트의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 스토리지와 연결된 클러스터의 속성입니다. |

|

| 문자열 | 네트워크에서 스토리지를 식별하는 고유 이름입니다. |

|

| 문자열 | 스토리지 도메인의 상태입니다. |

|

| 문자열 | 외부 시스템 및 플러그인에서 보고하는 스토리지 도메인의 상태. |

|

| 문자열 | 스토리지가 속한 데이터 센터입니다. |

|

| 문자열 | 스토리지의 유형입니다. |

|

| 정수 | 스토리지의 크기입니다. |

|

| 정수 | 사용되는 스토리지의 양입니다. |

|

| 정수 | 커밋된 스토리지의 양입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

스토리지: 크기 > 200 또는 사용된 < 50

이 예에서는 총 스토리지 공간이 200GB보다 크거나 사용된 스토리지 공간이 50GB 미만인 스토리지 목록을 반환합니다.

3.13. 디스크 검색

다음 표에서는 디스크에 대한 모든 검색 옵션에 대해 설명합니다.

디스크 유형 및 필터링 옵션을 사용하여 표시된 가상 디스크의 수를 줄일 수 있습니다.

콘텐츠 유형

표 3.9. 디스크 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 디스크와 연결된 데이터 센터의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 디스크와 연결된 스토리지의 속성입니다. |

|

| 문자열 | 네트워크에서 스토리지를 식별하는 사람이 읽을 수 있는 이름입니다. |

|

| 문자열 | 디스크를 생성하는 경우 선택적으로 사용되는 키워드 또는 텍스트입니다. |

|

| 정수 | 디스크의 가상 크기입니다. |

|

| 정수 | 디스크의 크기입니다. |

|

| 정수 | 디스크에 할당된 실제 크기입니다. |

|

| 정수 | 디스크가 생성된 날짜입니다. |

|

| 문자열 |

디스크를 부팅할 수 있는지 여부입니다. 유효한 값은 |

|

| 문자열 |

디스크를 한 번에 두 개 이상의 가상 머신에 연결할 수 있는지 여부입니다. 유효한 값은 |

|

| 문자열 |

디스크 형식입니다. |

|

| 문자열 |

디스크 상태입니다. |

|

| 문자열 |

디스크의 유형입니다. |

|

| 정수 | 디스크를 연결할 가상 머신 수입니다. |

|

| 문자열 | 디스크가 연결된 가상 시스템의 이름입니다. |

|

| 문자열 | 가상 디스크에 적용되는 할당량의 이름입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

disks: format = fraction 및 provisioned_size > 8

이 예에서는 QCOW 형식이 있는 가상 디스크 목록과 할당된 디스크 크기가 8GB보다 큽니다.

3.14. 볼륨 검색

다음 표에서는 볼륨에 대한 모든 검색 옵션에 대해 설명합니다.

표 3.10. 볼륨 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 문자열 | 볼륨과 연결된 클러스터의 이름입니다. |

|

| 속성 유형(예: name, description, comment, architecture) | 볼륨과 연결된 클러스터의 속성입니다. |

|

| 문자열 | 볼륨을 식별하는 사람이 읽을 수 있는 이름입니다. |

|

| 문자열 | distribute, replicate, distributed_replicate, strip 또는 distributed_stripe 중 하나일 수 있습니다. |

|

| 정수 | TCP 또는 RDMA 중 하나일 수 있습니다. |

|

| 정수 | 복제본 수입니다. |

|

| 정수 | 스트라이프 수. |

|

| 문자열 | 볼륨 상태. Up 또는 Down 중 하나일 수 있습니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

볼륨: transport_type = rdma 및 strip_count >= 2

이 예에서는 전송 유형이 RDMA로 설정된 볼륨 목록과 2개 이상의 스트라이프를 반환합니다.

3.15. 가상 머신 검색

다음 표에서는 가상 머신에 대한 모든 검색 옵션을 설명합니다.

현재 Network Label,Custom Emulated Machine, Custom CPU Type 및 Custom CPU Type 속성은 지원되지 않습니다.

표 3.11. 가상 머신 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 가상 시스템과 연결된 호스트의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 가상 머신과 연결된 템플릿의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 가상 머신과 관련된 이벤트의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 가상 시스템과 연결된 사용자의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 가상 시스템과 연결된 스토리지 장치의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 가상 시스템과 연결된 VNIC의 속성입니다. |

|

| 문자열 | 가상 머신의 이름입니다. |

|

| list | 가상 머신의 가용성입니다. |

|

| 정수 | 가상 머신의 IP 주소입니다. |

|

| 정수 | 가상 시스템이 실행 중인 시간(분)입니다. |

|

| 문자열 | 이러한 시스템을 그룹화하는 도메인(일반적으로 Active Directory 도메인)입니다. |

|

| 문자열 | 가상 머신이 생성될 때 선택한 운영 체제입니다. |

|

| 날짜 | 가상 머신이 생성된 날짜입니다. |

|

| 문자열 | 네트워크에서 가상 머신을 식별하는 고유 이름입니다. |

|

| 정수 | 사용된 처리 성능의 백분율입니다. |

|

| 정수 | 사용된 메모리 백분율입니다. |

|

| 정수 | 사용된 네트워크의 백분율입니다. |

|

| 정수 | 정의된 최대 메모리입니다. |

|

| 문자열 | 현재 가상 머신에 설치된 애플리케이션입니다. |

|

| list | 가상 머신이 속한 클러스터입니다. |

|

| list | 가상 머신이 속한 가상 머신 풀입니다. |

|

| 문자열 | 가상 머신에 현재 로그인한 사용자의 이름입니다. |

|

| list | 가상 머신이 속한 태그입니다. |

|

| 문자열 | 가상 머신이 속한 데이터 센터입니다. |

|

| list | 가상 머신 유형(서버 또는 데스크탑)입니다. |

|

| 문자열 | 가상 머신과 연결된 할당량의 이름입니다. |

|

| 문자열 | 가상 머신을 생성할 때 필요한 경우 가상 머신을 설명하는 키워드 또는 텍스트입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

|

| 부울 | 가상 머신에 보류 중인 구성 변경 사항이 있습니다. |

예제

VMs: template.name = Win* 및 user.name = ""

이 예에서는 기본 템플릿 이름이 Win 로 시작하고 모든 사용자에게 할당된 가상 머신 목록을 반환합니다.

예제

VM: cluster = default 및 os = windows7

이 예에서는 Default 클러스터에 속하고 Windows 7을 실행하는 가상 머신 목록을 반환합니다.

3.16. 풀 검색

다음 표에서는 풀에 대한 모든 검색 옵션에 대해 설명합니다.

표 3.12. 풀 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 문자열 | 풀의 이름입니다. |

|

| 문자열 | 풀에 대한 설명입니다. |

|

| list | 풀 유형입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

pool: type = automatic

이 예에서는 유형이 자동 인 풀 목록을 반환합니다.

3.17. 템플릿 검색

다음 표에서는 템플릿에 대한 모든 검색 옵션에 대해 설명합니다.

표 3.13. 템플릿 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 문자열 | 템플릿과 관련된 가상 시스템의 속성입니다. |

|

| 문자열 | 템플릿과 관련된 호스트의 속성입니다. |

|

| 문자열 | 템플릿과 관련된 이벤트의 속성입니다. |

|

| 문자열 | 템플릿과 연결된 사용자의 속성입니다. |

|

| 문자열 | 템플릿의 이름입니다. |

|

| 문자열 | 템플릿의 도메인입니다. |

|

| 문자열 | 운영 체제 유형입니다. |

|

| 정수 | 템플릿이 생성된 날짜입니다. 날짜 형식은 mm/dd/yy 입니다. |

|

| 정수 | 템플릿에서 생성된 가상 머신 수입니다. |

|

| 정수 | 정의된 메모리입니다. |

|

| 문자열 | 템플릿에 대한 설명입니다. |

|

| 문자열 | 템플릿의 상태입니다. |

|

| 문자열 | 템플릿과 연결된 클러스터입니다. |

|

| 문자열 | 템플릿과 연결된 데이터 센터입니다. |

|

| 문자열 | 템플릿과 연결된 할당량입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

템플릿: Events.severity >= 정상 및 Vms.uptime > 0

이 예에서는 템플릿에서 파생된 가상 머신에서 일반 또는 그 이상의 심각도의 이벤트가 발생하고 가상 머신이 여전히 실행 중인 템플릿 목록을 반환합니다.

3.18. 사용자 검색

다음 표에서는 사용자를 위한 모든 검색 옵션에 대해 설명합니다.

표 3.14. 사용자 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 사용자와 연결된 가상 시스템의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 사용자와 연결된 호스트의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 사용자와 연결된 템플릿의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 사용자와 관련된 이벤트의 속성입니다. |

|

| 문자열 | 사용자 이름입니다. |

|

| 문자열 | 사용자의 마지막 이름입니다. |

|

| 문자열 | 사용자의 고유 이름입니다. |

|

| 문자열 | 사용자가 속한 부서입니다. |

|

| 문자열 | 사용자가 속한 그룹입니다. |

|

| 문자열 | 사용자의 제목입니다. |

|

| 문자열 | 사용자의 상태. |

|

| 문자열 | 사용자의 역할입니다. |

|

| 문자열 | 사용자가 속한 태그입니다. |

|

| 문자열 | 사용자가 속한 풀입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

사용자: Events.severity > 정상 및 Vms.status = up 또는 Vms.status = pause

이 예에서는 가상 머신에서 일반 심각도보다 큰 이벤트가 발생한 사용자 목록을 반환하고 가상 머신이 계속 실행 중이거나 사용자의 가상 머신이 일시 중지됩니다.

3.19. 이벤트 검색

다음 표에서는 이벤트를 검색하는 데 사용할 수 있는 모든 검색 옵션에 대해 설명합니다. 자동 완성은 많은 옵션에 적절하게 제공됩니다.

표 3.15. 이벤트 검색

| 속성(리소스 또는 리소스 유형) | 유형 | 설명(참조) |

|---|---|---|

|

| 속성 유형에 따라 다릅니다. | 이벤트와 관련된 가상 머신의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 이벤트와 관련된 호스트의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 이벤트와 관련된 템플릿의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 이벤트와 관련된 사용자의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 이벤트와 관련된 클러스터의 속성입니다. |

|

| 속성 유형에 따라 다릅니다. | 이벤트와 관련된 볼륨의 속성입니다. |

|

| list | 이벤트 유형입니다. |

|

| list | 이벤트의 심각도: Warning/Error/Normal. |

|

| 문자열 | 이벤트 유형에 대한 설명입니다. |

|

| list | 이벤트가 발생한 날입니다. |

|

| 문자열 | 이벤트와 관련된 사용자 이름입니다. |

|

| 문자열 | 이벤트와 관련된 호스트입니다. |

|

| 문자열 | 이벤트와 관련된 가상 머신입니다. |

|

| 문자열 | 이벤트와 관련된 템플릿입니다. |

|

| 문자열 | 이벤트와 관련된 스토리지입니다. |

|

| 문자열 | 이벤트와 관련된 데이터 센터입니다. |

|

| 문자열 | 이벤트와 연결된 볼륨입니다. |

|

| 정수 | 이벤트의 식별 번호입니다. |

|

| list | 반환된 결과를 리소스 속성 중 하나로 정렬합니다. |

|

| 정수 | 표시할 결과 수입니다. |

예제

events: Vms.name = testECDHE 및 Hosts.name = gonECDHE.example.com

이 예에서는 호스트 gonECDHE .example.com 에서 실행되는 동안 test 4.6.1이라는 가상 머신에서 이벤트가 발생한 이벤트 목록을 반환합니다.

4장. 북마크

4.1. 쿼리 문자열을 Bookmark로 저장

북마크를 사용하여 검색 쿼리를 생각하고 다른 사용자와 공유할 수 있습니다.

쿼리 문자열을 Bookmark로 저장

- 검색 창에 원하는 검색 쿼리를 입력하고 검색을 수행합니다.

- 검색바 오른쪽에 있는 star-shaped Bookmark 버튼을 클릭하여 새 북마크 창을 엽니다.

- 북마크 의 이름을 입력합니다.

- 필요한 경우 검색 문자열 필드를 편집합니다.

- OK를 클릭합니다.

헤더 표시줄에서 Bookmarks 아이콘(

)을 클릭하여 북마크를 찾아서 선택합니다.

)을 클릭하여 북마크를 찾아서 선택합니다.

4.2. 북마크 편집

북마크의 이름 및 검색 문자열을 수정할 수 있습니다.

북마크 편집

-

제목 표시줄에서 Bookmarks 아이콘(

)을 클릭합니다.

)을 클릭합니다.

- 북마크를 선택하고 편집 을 클릭합니다.

- 필요에 따라 Name 및 Search 문자열 필드를 변경합니다.

- OK를 클릭합니다.

4.3. 북마크 삭제

북마크가 더 이상 필요하지 않으면 제거합니다.

북마크 삭제

-

제목 표시줄에서 Bookmarks 아이콘(

)을 클릭합니다.

)을 클릭합니다.

- 북마크를 선택하고 제거를 클릭합니다.

- OK를 클릭합니다.

5장. 태그

5.1. 태그를 사용하여 Red Hat Virtualization으로 상호 작용 사용자 지정

Red Hat Virtualization 플랫폼을 요구 사항에 맞게 설정하고 구성한 후에는 태그를 사용하여 작업 방식을 사용자 지정할 수 있습니다. 태그를 사용하면 시스템 리소스를 그룹 또는 카테고리로 구성할 수 있습니다. 이는 가상화 환경에 많은 개체가 있고 관리자가 특정 세트에 집중하려는 경우 유용합니다.

이 섹션에서는 태그를 생성 및 편집하고 호스트 또는 가상 시스템에 할당한 다음 태그를 기준으로 사용하여 검색하는 방법에 대해 설명합니다. 태그는 엔터프라이즈의 요구 사항에 맞게 구조와 일치하는 계층으로 정렬될 수 있습니다.

관리 포털 태그를 생성, 수정, 제거하려면 헤더 표시줄에서 태그 아이콘(

)을 클릭합니다.

)을 클릭합니다.

5.2. 태그 생성

태그를 사용하여 검색 결과를 필터링할 수 있도록 태그를 생성합니다.

태그 생성

-

제목 표시줄에서 태그 아이콘(

)을 클릭합니다.

)을 클릭합니다.

- 추가를 클릭하여 새 태그를 만들거나 태그를 선택하고 새로 생성을 클릭하여 하위 태그를 만듭니다.

- 새 태그의 이름 및 설명을 입력합니다.

- OK를 클릭합니다.

5.3. 태그 수정

태그의 이름 및 설명을 편집할 수 있습니다.

태그 수정

-

제목 표시줄에서 태그 아이콘(

)을 클릭합니다.

)을 클릭합니다.

- 수정할 태그를 선택하고 편집 을 클릭합니다.

- 필요에 따라 Name 및 Description 필드를 변경합니다.

- OK를 클릭합니다.

5.4. 태그 삭제

태그가 더 이상 필요하지 않으면 제거합니다.

태그 삭제

-

제목 표시줄에서 태그 아이콘(

)을 클릭합니다.

)을 클릭합니다.

- 삭제할 태그를 선택하고 제거를 클릭합니다. 이 태그를 제거하면 태그의 하위 항목도 모두 제거됨이라는 메시지가 경고됩니다.

- OK를 클릭합니다.

태그와 모든 하위 항목이 제거되었습니다. 이 태그는 연결된 모든 오브젝트에서도 제거됩니다.

5.5. 오브젝트에서 태그 추가 및 제거

호스트, 가상 시스템 및 사용자로부터 태그를 할당하고 제거할 수 있습니다.

오브젝트에서 태그 추가 및 제거

- 태그하거나 태그 해제할 오브젝트를 선택합니다.

-

더 많은 작업 (

)을 클릭한 다음 태그 할당 을 클릭합니다.

)을 클릭한 다음 태그 할당 을 클릭합니다.

- 확인란을 선택하여 개체에 태그를 할당하거나 확인란을 선택하여 개체에서 태그를 분리합니다.

- OK를 클릭합니다.

지정된 태그가 선택한 오브젝트의 사용자 지정 속성으로 추가 또는 제거되었습니다.

5.6. 태그를 사용하여 오브젝트 검색

tag 를 속성으로 사용하고 원하는 값 또는 검색 기준으로 값을 사용하여 검색 쿼리를 입력합니다.

지정된 기준에 태그된 오브젝트가 결과 목록에 나열됩니다.

tag 를 속성으로 사용하고, !=!=) 태그를 사용하여 오브젝트를 검색하는 경우(예: Host: Vms.tag!=server1 ) 결과 목록에 태그되지 않은 오브젝트가 포함되지 않습니다.

5.7. 태그를 사용하여 호스트 사용자 정의

태그를 사용하여 호스트에 대한 정보를 저장할 수 있습니다. 그런 다음 태그를 기반으로 호스트를 검색할 수 있습니다. 검색에 대한 자세한 내용은 3장. Search 에서 참조하십시오.

태그로 호스트 사용자 정의

- Compute → Hosts (컴퓨팅 호스트)를 클릭하고 호스트를 선택합니다.

-

더 많은 작업 (

)을 클릭한 다음 태그 할당 을 클릭합니다.

)을 클릭한 다음 태그 할당 을 클릭합니다.

- 적용 가능한 태그의 확인란을 선택합니다.

- OK를 클릭합니다.

호스트에 대한 검색 가능한 추가 정보를 태그로 추가했습니다.

II 부. 리소스 확보

6장. 서비스 품질

Red Hat Virtualization을 사용하면 환경에 액세스할 수 있는 입력 및 출력, 처리 및 네트워킹 기능 수준을 세밀하게 제어할 수 있는 서비스 품질의 기능을 정의할 수 있습니다. 서비스 품질 항목은 데이터 센터 수준에서 정의되며 클러스터 및 스토리지 도메인에서 생성된 프로필에 할당됩니다. 그러면 프로필이 생성된 클러스터 및 스토리지 도메인의 개별 리소스에 이러한 프로필이 할당됩니다.

6.1. 스토리지 서비스 품질

스토리지 품질은 최대 처리량 수준과 스토리지 도메인의 가상 디스크에 대한 최대 입력 및 출력 작업을 정의합니다. 스토리지 품질의 서비스를 가상 디스크에 할당하면 스토리지 도메인의 성능을 미세 조정하고 한 가상 디스크와 관련된 스토리지 작업이 동일한 스토리지 도메인에 호스팅되는 다른 가상 디스크에 사용 가능한 스토리지 기능에 영향을 미치지 않습니다.

6.1.1. 서비스 입력의 스토리지 품질 생성

서비스 입력의 스토리지 품질 생성

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- 스토리지 에서 새로 생성을 클릭합니다.

- QoS 이름 및 서비스 항목에 대한 설명을 입력합니다.

라디오 버튼 중 하나를 클릭하여 처리량 품질을 지정합니다.

- 없음

- total - MB/s 필드에서 허용되는 최대 처리량을 입력합니다.

- read /write - 왼쪽 MB/s 필드에서 읽기 작업에 허용되는 최대 처리량과 오른쪽 MB/s 필드에서 쓰기 작업에 허용되는 최대 처리량을 입력합니다.

라디오 버튼 중 하나를 클릭하여 입력 및 출력 (IOps) 서비스 품질을 지정합니다.

- 없음

- total - IOps 필드에서 허용되는 최대 입력 및 출력 작업 수를 입력합니다.

- 읽기/쓰기 - 왼쪽 IOps 필드에서 초당 허용되는 최대 입력 작업 수와 오른쪽 IOps 필드에서 초당 허용되는 최대 출력 작업 수를 입력합니다.

- OK를 클릭합니다.

스토리지 품질의 서비스 항목을 생성하고 데이터 센터에 속한 데이터 스토리지 도메인의 해당 항목을 기반으로 디스크 프로필을 생성할 수 있습니다.

6.1.2. 서비스 입력의 스토리지 품질 제거

기존 스토리지 품질의 서비스 항목을 제거합니다.

서비스 입력의 스토리지 품질 제거

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- 스토리지 에서 서비스 항목의 스토리지 품질을 선택하고 제거를 클릭합니다.

- OK를 클릭합니다.

디스크 프로필이 해당 항목을 기반으로 한 경우 해당 프로필에 대한 서비스 품질 항목이 자동으로 [unlimited] 로 설정됩니다.

6.2. 가상 머신 네트워크 서비스 품질

가상 머신 네트워크 품질 서비스는 개별 가상 네트워크 인터페이스 컨트롤러의 인바운드 및 아웃바운드 트래픽을 모두 제한하기 위한 프로필을 생성할 수 있는 기능입니다. 이 기능을 사용하면 네트워크 리소스 사용을 제어하는 여러 계층에서 대역폭을 제한할 수 있습니다.

6.2.1. 가상 머신 네트워크 서비스 품질 생성

가상 머신 네트워크 인터페이스 프로필이라고도 하는 vNIC(가상 네트워크 인터페이스 컨트롤러) 프로필에 적용할 때 네트워크 트래픽을 규제하기 위해 가상 머신 네트워크 품질 항목을 생성합니다.

가상 머신 네트워크 서비스 품질 생성

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- VM Network 에서 새로 생성을 클릭합니다.

- 가상 머신 네트워크 품질의 서비스 항목의 이름을 입력합니다.

- 인바운드 및 아웃 바운드 네트워크 트래픽에 대한 제한을 입력합니다.

- OK를 클릭합니다.

가상 네트워크 인터페이스 컨트롤러에서 사용할 수 있는 가상 머신 네트워크 서비스 품질 항목을 생성했습니다.

6.2.2. 새로운 가상 머신 네트워크 QoS의 설정 및 가상 머신 네트워크 QoS(Virtual Machine Network QoS 설명) 편집

가상 머신 네트워크 품질 설정을 사용하면 세 가지 별도의 수준에서 인바운드 및 아웃바운드 트래픽에 대한 대역폭 제한을 구성할 수 있습니다.

표 6.1. 가상 머신 네트워크 QoS 설정

| 필드 이름 | 설명 |

|---|---|

| 데이터 센터 | 가상 머신 네트워크 QoS 정책을 추가할 데이터 센터입니다. 이 필드는 선택한 데이터 센터에 따라 자동으로 구성됩니다. |

| 이름 | Manager 내에서 가상 머신 네트워크 QoS 정책을 나타내는 이름입니다. |

| 인바운드 | 인바운드 트래픽에 적용할 설정입니다. 인바운드 확인란을 선택하거나 지우면 이러한 설정을 활성화하거나 비활성화합니다.

|

| 아웃바운드 | 아웃바운드 트래픽에 적용할 설정입니다. 이러한 설정을 활성화하거나 비활성화하려면 아웃 바운드 확인란을 선택하거나 지웁니다.

|

Average,Peak 또는 Burst 필드에서 허용되는 최대 값을 변경하려면 engine-config 명령을 사용하여 MaxAverageNetworkQoSValue,MaxPeak 구성 키의 값을 변경합니다. 변경 사항을 적용하려면 ovirt-engine 서비스를 다시 시작해야 합니다. 예를 들면 다음과 같습니다.

NetworkQoSValue

# engine-config -s MaxAverageNetworkQoSValue=2048 # systemctl restart ovirt-engine

6.2.3. 가상 머신 네트워크 서비스 품질 제거

기존 가상 머신 네트워크 서비스 품질 항목을 제거합니다.

가상 머신 네트워크 서비스 품질 제거

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- VM Network 에서 가상 머신 네트워크 서비스 품질 항목을 선택하고 제거를 클릭합니다.

- OK를 클릭합니다.

6.3. 호스트 네트워크 서비스 품질

호스트 네트워크 품질 서비스는 물리적 인터페이스를 통해 네트워크 트래픽을 제어할 수 있도록 호스트에서 네트워크를 구성합니다. 호스트 네트워크 품질 서비스를 사용하면 동일한 물리적 네트워크 인터페이스 컨트롤러에서 네트워크 리소스의 사용을 제어하여 네트워크 성능을 미세 조정할 수 있습니다. 이를 통해 한 네트워크에서 동일한 물리적 네트워크 인터페이스 컨트롤러에 연결된 다른 네트워크가 더 이상 트래픽이 많이 작동하지 않는 상황을 방지할 수 있습니다. 이러한 네트워크는 호스트 네트워크 서비스 품질을 구성함으로써 이제 정체 문제 없이 동일한 물리적 네트워크 인터페이스 컨트롤러에서 작동할 수 있습니다.

6.3.1. 호스트 네트워크 서비스 품질 생성

호스트 네트워크 서비스 품질 항목을 생성합니다.

호스트 네트워크 서비스 품질 생성

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- Host Network 에서 새로 생성을 클릭합니다.

- Qos Name 을 입력하고 서비스 항목에 대한 설명을 입력합니다.

- Weighted -4.6 ,Rate Limit [Mbps] 및 Rate Limit [Mbps] 에 대해 원하는 값을 입력합니다.

- OK를 클릭합니다.

6.3.2. 새로운 호스트 네트워크 서비스 품질의 설정 및 Windows의 호스트 네트워크 품질 편집

호스트 네트워크 품질의 서비스 설정을 사용하면 아웃바운드 트래픽에 대한 대역폭 제한을 구성할 수 있습니다.

표 6.2. 호스트 네트워크 QoS 설정

| 필드 이름 | 설명 |

|---|---|

| 데이터 센터 | 호스트 네트워크 QoS 정책을 추가할 데이터 센터입니다. 이 필드는 선택한 데이터 센터에 따라 자동으로 구성됩니다. |

| QoS 이름 | Manager 내에서 호스트 네트워크 QoS 정책을 나타내는 이름입니다. |

| 설명 | 호스트 네트워크 QoS 정책에 대한 설명입니다. |

| 아웃바운드 | 아웃바운드 트래픽에 적용할 설정입니다.

|

Rate Limit [Mbps] 또는ECDHEted Rate [Mbps] 필드에서 허용되는 최대 값을 변경하려면 engine-config 명령을 사용하여 MaxAverageNetworkQoSValue 구성 키의 값을 변경합니다. 변경 사항을 적용하려면 ovirt-engine 서비스를 다시 시작해야 합니다. 예를 들면 다음과 같습니다.

# engine-config -s MaxAverageNetworkQoSValue=2048 # systemctl restart ovirt-engine

6.3.3. 호스트 네트워크 서비스 품질 제거

기존 네트워크 서비스 품질 항목을 제거합니다.

호스트 네트워크 서비스 품질 제거

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- Host Network 에서 호스트 네트워크 서비스 항목을 선택하고 제거를 클릭합니다.

- 메시지가 표시되면 OK 를 클릭합니다.

6.4. CPU 서비스 품질

CPU 품질은 가상 머신이 실행되는 호스트에서 액세스할 수 있는 최대 처리 기능을 정의합니다. 이는 해당 호스트에서 사용 가능한 총 처리 기능의 백분율로 표시됩니다. 가상 머신에 CPU 품질을 할당하면 클러스터의 한 가상 머신의 워크로드가 해당 클러스터의 다른 가상 머신에 사용 가능한 처리 리소스에 영향을 미치지 않도록 할 수 있습니다.

6.4.1. CPU Quality of Service Entry 생성

CPU 품질의 서비스 항목을 생성합니다.

CPU Quality of Service Entry 생성

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- CPU 에서 새로 생성을 클릭합니다.

- QoS 이름 및 서비스 항목에 대한 설명을 입력합니다.

-

Limit(제한) 필드에 서비스 항목이 허용하는 최대 처리 기능을 입력합니다.

%기호는 포함하지 마십시오. - OK를 클릭합니다.

CPU 품질의 서비스 항목을 생성했으며 데이터 센터에 속한 클러스터의 해당 항목을 기반으로 CPU 프로필을 생성할 수 있습니다.

6.4.2. CPU Quality of Service Entry 제거

기존 CPU 품질의 서비스 항목을 제거합니다.

CPU Quality of Service Entry 제거

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- QoS 탭을 클릭합니다.

- CPU 에서 CPU 품질의 서비스 항목을 선택하고 제거를 클릭합니다.

- OK를 클릭합니다.

모든 CPU 프로필이 해당 항목을 기반으로 하는 경우 해당 프로필에 대한 서비스 항목의 CPU 품질이 자동으로 [unlimited] 로 설정됩니다.

7장. 데이터 센터

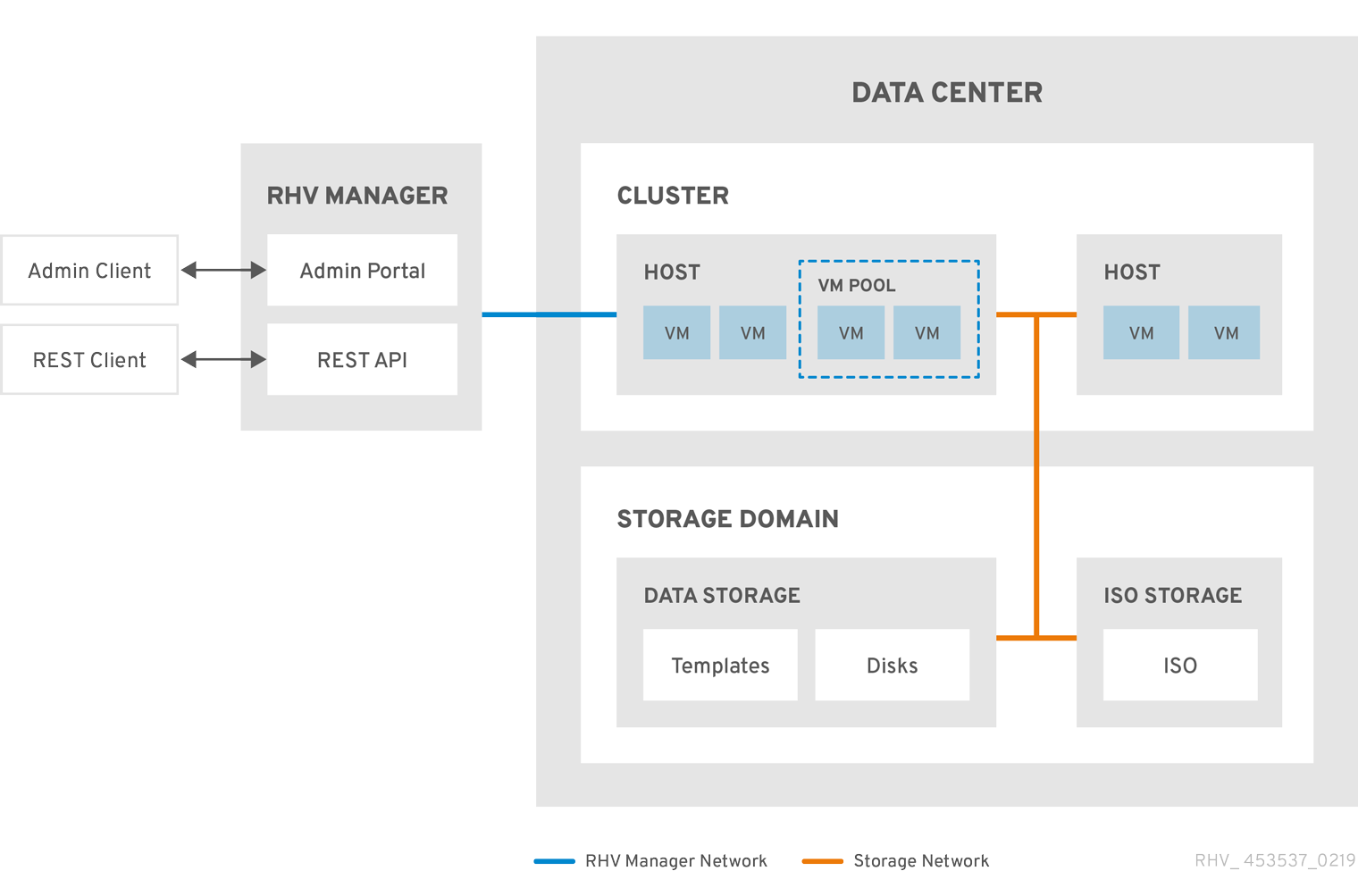

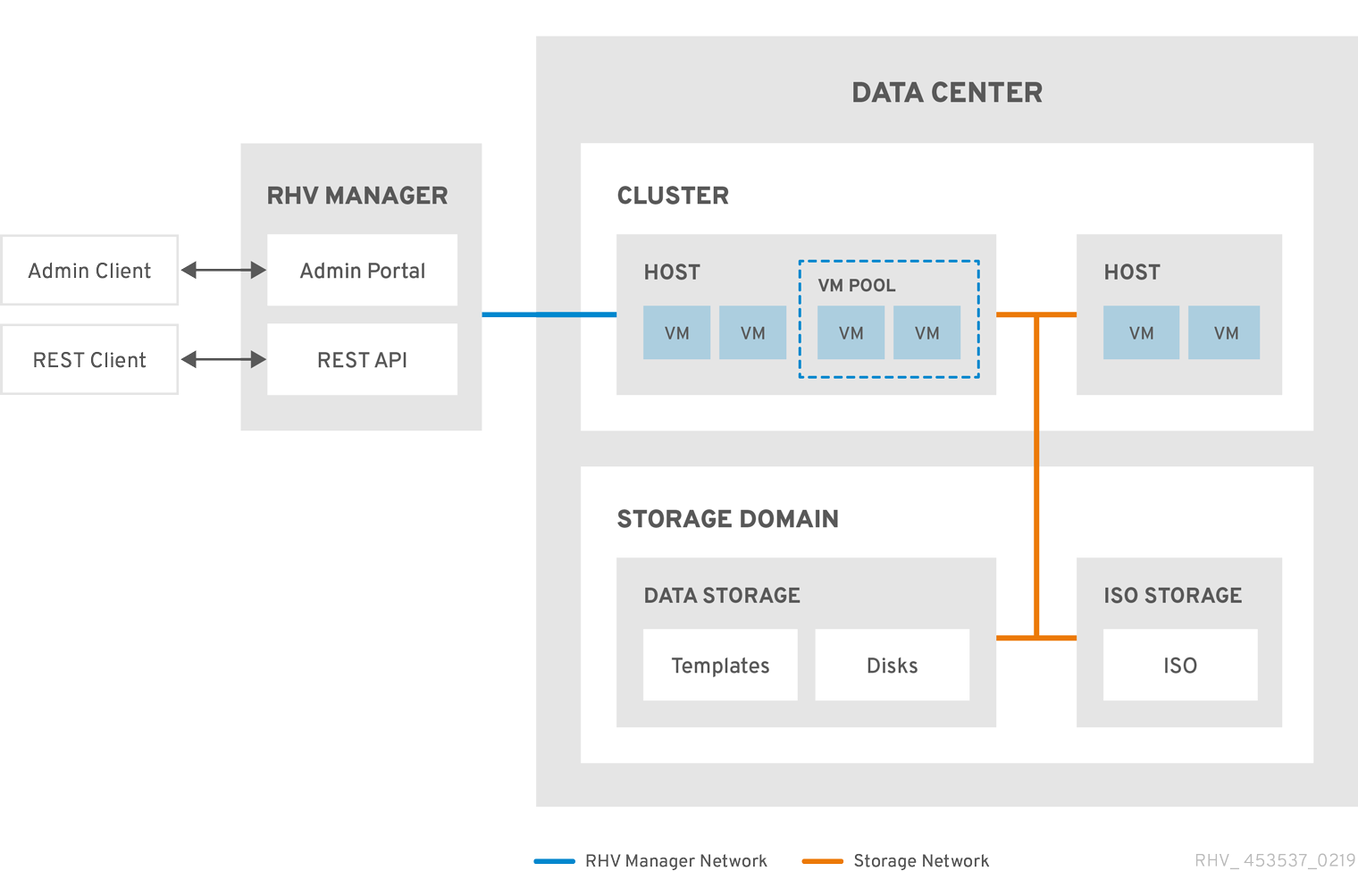

7.1. 데이터 센터 소개

데이터센터는 특정 환경에서 사용되는 리소스 집합을 정의하는 논리 엔티티입니다. 데이터 센터에는 클러스터 및 호스트의 형태로 논리 리소스, 즉 논리적 네트워크 및 물리적 NIC 형식의 네트워크 리소스, 스토리지 도메인 형태로 스토리지 리소스로 구성됩니다.

데이터 센터에는 여러 호스트를 포함할 수 있는 여러 클러스터가 포함될 수 있습니다. 이 클러스터에는 여러 스토리지 도메인이 연결될 수 있으며, 각 호스트에서 여러 가상 시스템을 지원할 수 있습니다. Red Hat Virtualization 환경은 여러 데이터 센터를 포함할 수 있습니다. 데이터 센터 인프라를 사용하면 이러한 센터를 별도로 유지할 수 있습니다.

모든 데이터센터는 단일 관리 포털에서 관리됩니다.

그림 7.1. 데이터 센터

Red Hat Virtualization은 설치 중에 기본 데이터 센터를 생성합니다. 기본 데이터 센터를 구성하거나 적절하게 이름이 지정된 데이터 센터를 새로 설정할 수 있습니다.

7.2. 스토리지 풀 관리자

스토리지 풀 관리자(SPM)는 데이터 센터의 스토리지 도메인을 관리할 수 있도록 데이터 센터의 호스트 중 하나에 지정된 역할입니다. Red Hat Virtualization Manager는 데이터 센터의 모든 호스트에서 실행할 수 있습니다. Red Hat Virtualization Manager는 호스트 중 하나에 역할을 부여합니다. ECDHE는 호스트가 표준 작업에서 제외되지 않습니다.gradle으로 실행되는 호스트는 가상 리소스를 계속 호스팅할 수 있습니다.

FlexVolume 엔티티는 스토리지 도메인의 메타데이터를 조정하여 스토리지에 대한 액세스를 제어합니다. 여기에는 가상 디스크(이미지), 스냅샷 및 템플릿 생성, 삭제, 조작, 스파스 블록 장치( SAN에서)에 대한 스토리지 할당이 포함됩니다. 이는 한 번에 하나의 호스트만 데이터 센터에서 메타데이터 무결성을 보장하기 위해 한 번에 하나의 호스트일 수 있습니다.

Red Hat Virtualization Manager를 통해 항상 사용할 수 있는지 확인합니다. Manager가 storage에 액세스하는 데 문제가 발생하면 Manager 역할을 다른 호스트로 이동합니다. BOOM이 시작되면 해당 역할이 유일한 호스트임을 보장하므로 스토리지 중심 리스를 취득하게 됩니다. 이 프로세스에는 시간이 다소 걸릴 수 있습니다.

7.3. ECDHE 우선 순위

DestinationRule 역할은 호스트의 사용 가능한 일부 리소스를 사용합니다. 호스트의 priority 설정으로 인해 host가 할당될 가능성을 변경합니다. 우선 순위가 높은 호스트에는 우선 순위가 낮은 호스트보다 우선 순위가 높은 호스트에 seccomp 역할이 할당됩니다. 우선 순위가 낮은 호스트의 중요한 가상 머신은 호스트 리소스에 대해ECDHE 작업을 수행할 필요가 없습니다.

Edit Host (호스트 편집) 창에서 호스트 탭에서 호스트의 priority를 변경할 수 있습니다.

7.4. 데이터 센터 작업

7.4.1. 새 데이터 센터 생성

이 절차에서는 가상화 환경에 데이터 센터를 생성합니다. 데이터 센터에는 작동할 클러스터, 호스트 및 스토리지 도메인이 필요합니다.

호환성 버전이 설정되면 나중에 이 버전을 줄일 수 없으며 버전 회귀는 허용되지 않습니다.

데이터 센터의 MAC 풀 범위를 지정하는 옵션이 비활성화되어 클러스터 수준에서 수행됩니다.

새 데이터 센터 생성

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 새로 생성을 클릭합니다.

- 데이터 센터의 이름 및 설명을 입력합니다.

- 드롭다운 메뉴에서 데이터 센터의 스토리지 유형,호환성 버전, 할당량 모드를 선택합니다.

- OK 를 클릭하여 데이터 센터를 생성하고 Data Center - Guide Me 창을 엽니다.

-

Guide Me 창에는 데이터 센터에 대해 구성해야 하는 엔티티가 나열됩니다. Configure Later (나중에 구성) 버튼을 클릭하여 이러한 엔티티 또는 postpone 구성을 구성합니다. 데이터 센터를 선택하고 추가 작업 (

)을 클릭한 다음 Guide Me 를 클릭하여 설정을 다시 시작할 수 있습니다.

)을 클릭한 다음 Guide Me 를 클릭하여 설정을 다시 시작할 수 있습니다.

새 데이터센터는 클러스터, 호스트 및 스토리지 도메인이 구성될 때까지 초기화되지 않은 상태로 유지됩니다. Guide Me 를 사용하여 이러한 엔티티를 구성합니다.

7.4.2. 새 데이터 센터 및 편집 데이터 센터 Windows의 설정에 대한 설명

아래 표에서는 New Data Center (새 데이터 센터) 및 Edit Data Center (데이터 센터 편집) 창에 표시되는 데이터 센터 설정을 설명합니다. 유효하지 않은 항목은 OK 를 클릭하면 변경 사항이 허용되지 않습니다. 또한 필드 프롬프트는 예상되는 값 또는 값 범위를 나타냅니다.

표 7.1. 데이터 센터 속성

| 필드 | 설명/Action |

|---|---|

| 이름 | 데이터 센터의 이름입니다. 이 텍스트 필드에는 40자 제한이 있으며 대문자 및 소문자, 숫자, 하이픈 및 밑줄이 조합된 고유한 이름이어야 합니다. |

| 설명 | 데이터 센터에 대한 설명입니다. 이 필드는 권장되지만 필수는 아닙니다. |

| 스토리지 유형 | 공유 또는 로컬 스토리지 유형을 선택합니다. 다양한 유형의 스토리지 도메인(iSCSI, NFS, FC, POSIX, Gluster)을 동일한 데이터 센터에 추가할 수 있습니다. 그러나 로컬 및 공유 도메인은 혼합할 수 없습니다. 데이터 센터를 초기화한 후 스토리지 유형을 변경할 수 있습니다. 7.4.6절. “데이터 센터 스토리지 유형 변경” 을 참조하십시오. |

| 호환성 버전 | Red Hat Virtualization의 버전입니다. Red Hat Virtualization Manager를 업그레이드한 후에도 호스트, 클러스터 및 데이터 센터가 이전 버전에 있을 수 있습니다. 데이터 센터의 호환성 수준을 업그레이드하기 전에 모든 호스트, 클러스터를 업그레이드했는지 확인하십시오. |

| 할당량 모드 | 할당량은 Red Hat Virtualization에서 제공하는 리소스 제한 툴입니다. 다음 중 하나를 선택합니다.

|

| 주석 | 선택적으로 데이터 센터에 대한 일반 텍스트 주석을 추가합니다. |

7.4.3. 데이터 센터 재 시작: recovery process

이 복구 절차에서는 데이터 센터의 마스터 데이터 도메인을 새 마스터 데이터 도메인으로 교체합니다. 데이터가 손상된 경우 마스터 데이터 도메인을 다시 초기화해야 합니다. 데이터 센터를 다시 초기화하면 클러스터, 호스트 및 비Problematic 스토리지 도메인을 포함하여 데이터 센터와 관련된 기타 모든 리소스를 복원할 수 있습니다.

백업 또는 내보낸 가상 머신 또는 템플릿을 새 마스터 데이터 도메인으로 가져올 수 있습니다.

데이터 센터 다시 시작

- Compute → Data Centers (데이터 센터)를 클릭하고 데이터 센터를 선택합니다.

- 데이터 센터에 연결된 모든 스토리지 도메인이 유지 관리 모드에 있는지 확인합니다.

-

More Actions (

)를 클릭한 다음 Re-ECDHE Data Center 를 클릭합니다.

)를 클릭한 다음 Re-ECDHE Data Center 를 클릭합니다.

- Data Center Re-ECDHE 창에 는 사용 가능한 모든(유지 관리 모드에서) 스토리지 도메인이 나열됩니다. 데이터 센터에 추가할 스토리지 도메인의 라디오 버튼을 클릭합니다.

- 승인 작업 확인란을 선택합니다.

- OK를 클릭합니다.

스토리지 도메인은 마스터 데이터 도메인으로 데이터 센터에 연결되고 활성화됩니다. 이제 백업 또는 내보낸 가상 머신 또는 템플릿을 새 마스터 데이터 도메인으로 가져올 수 있습니다.

7.4.4. 데이터 센터 제거

데이터 센터를 제거하려면 활성 호스트가 필요합니다. 데이터 센터를 제거해도 관련 리소스는 제거되지 않습니다.

데이터 센터 제거

- 데이터 센터에 연결된 스토리지 도메인이 유지 관리 모드에 있는지 확인합니다.

- Compute → Data Centers (데이터 센터)를 클릭하고 제거할 데이터 센터를 선택합니다.

- 제거를 클릭합니다.

- OK를 클릭합니다.

7.4.5. 데이터 센터 제거

연결된 스토리지 도메인이 손상되거나 호스트가 무응답 이 되는 경우 데이터 센터가 무응답이 됩니다. 데이터 센터를 제거할 수 없습니다.

강제 제거 에는 활성 호스트가 필요하지 않습니다. 연결된 스토리지 도메인도 영구적으로 제거합니다.

데이터 센터를 강제로 제거하기 전에 손상된 스토리지 도메인을 제거해야 할 수 있습니다.

데이터 센터 제거

- Compute → Data Centers (데이터 센터)를 클릭하고 제거할 데이터 센터를 선택합니다.

-

더 많은 작업 (

)을 클릭한 다음 강제 제거를 클릭합니다.

)을 클릭한 다음 강제 제거를 클릭합니다.

- 승인 작업 확인란을 선택합니다.

- OK를 클릭합니다.

데이터 센터 및 연결된 스토리지 도메인은 Red Hat Virtualization 환경에서 영구적으로 제거됩니다.

7.4.6. 데이터 센터 스토리지 유형 변경

데이터 센터의 스토리지 유형을 초기화한 후 변경할 수 있습니다. 이는 가상 머신 또는 템플릿을 이동하는 데 사용되는 데이터 도메인에 유용합니다.

제한 사항

- Local과 공유 - 로컬 데이터 센터에서 지원하지 않기 때문에 둘 이상의 호스트와 두 개 이상의 클러스터가 없는 데이터 센터의 경우입니다.

- 로컬에서 공유 - 로컬 스토리지 도메인이 없는 데이터 센터의 경우입니다.

데이터 센터 스토리지 유형 변경

- Compute → Data Centers (데이터 센터)를 클릭하고 변경할 데이터 센터를 선택합니다.

- 편집 을 클릭합니다.

- 스토리지 유형을 원하는 값으로 변경합니다.

- OK를 클릭합니다.

7.4.7. 데이터 센터 호환성 버전 변경

Red Hat Virtualization 데이터 센터에는 호환성 버전이 있습니다. 호환성 버전은 데이터 센터를 호환하려는 Red Hat Virtualization 버전을 나타냅니다. 데이터 센터의 모든 클러스터는 원하는 호환성 수준을 지원해야 합니다.

데이터 센터 호환성 버전을 변경하려면 먼저 데이터 센터의 모든 클러스터 및 가상 머신의 호환성 버전을 업데이트해야 합니다.

절차

- 관리 포털에서 Compute → Data Centers 를 클릭합니다.

- 변경할 데이터 센터를 선택하고 편집 을 클릭합니다.

- 호환성 버전을 원하는 값으로 변경합니다.

- OK를 클릭합니다. 데이터 센터 호환성 버전 확인 대화 상자가 열립니다.

- 확인을 클릭하여 확인합니다.

7.5. 데이터 센터 및 스토리지 도메인

7.5.1. 데이터 센터에 기존 데이터 도메인 연결

연결 해제된 데이터 도메인을 데이터 센터에 연결할 수 있습니다. 여러 유형의 공유 스토리지 도메인(iSCSI, NFS, FC, POSIX, Gluster)을 동일한 데이터 센터에 추가할 수 있습니다.

데이터 센터에 기존 데이터 도메인 연결

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- 스토리지 탭을 클릭하여 데이터 센터에 이미 연결된 스토리지 도메인을 나열합니다.

- 데이터 연결을 클릭합니다.

- 데이터 센터에 연결할 데이터 도메인의 확인란을 선택합니다. 여러 데이터 도메인을 연결하려면 여러 확인란을 선택할 수 있습니다.

- OK를 클릭합니다.

데이터 도메인이 데이터 센터에 연결되고 자동으로 활성화됩니다.

7.5.2. 데이터 센터에 기존 ISO 도메인 연결

연결 해제인 ISO 도메인은 데이터 센터에 연결할 수 있습니다. ISO 도메인은 데이터 센터와 동일한 스토리지 유형 이어야 합니다.

하나의 ISO 도메인만 데이터 센터에 연결할 수 있습니다.

데이터 센터에 기존 ISO 도메인 연결

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- 스토리지 탭을 클릭하여 데이터 센터에 이미 연결된 스토리지 도메인을 나열합니다.

- ISO 첨부를 클릭합니다.

- 적절한 ISO 도메인의 라디오 버튼을 클릭합니다.

- OK를 클릭합니다.

ISO 도메인은 데이터 센터에 연결되며 자동으로 활성화됩니다.

7.5.3. 데이터 센터에 기존 내보내기 도메인 연결

내보내기 스토리지 도메인은 더 이상 사용되지 않습니다. 스토리지 데이터 도메인은 데이터 센터에서 연결 해제되어 동일한 환경 또는 다른 환경의 다른 데이터 센터로 가져올 수 있습니다. 그런 다음 가져온 스토리지 도메인에서 연결된 데이터 센터로 가상 머신, 유동 가상 디스크 및 템플릿을 업로드할 수 있습니다. 스토리지 도메인 가져오기에 대한 자세한 내용은 11.7절. “기존 스토리지 도메인 가져오기” 를 참조하십시오.

Unattached (연결되지 않음)인 내보내기 도메인을 데이터 센터에 연결할 수 있습니다. 하나의 내보내기 도메인만 데이터 센터에 연결할 수 있습니다.

데이터 센터에 기존 내보내기 도메인 연결

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- 스토리지 탭을 클릭하여 데이터 센터에 이미 연결된 스토리지 도메인을 나열합니다.

- Attach Export 를 클릭합니다.

- 적절한 내보내기 도메인에 대한 라디오 버튼을 클릭합니다.

- OK를 클릭합니다.

내보내기 도메인은 데이터 센터에 연결되고 자동으로 활성화됩니다.

7.5.4. 데이터 센터에서 스토리지 도메인 분리

데이터 센터에서 스토리지 도메인을 분리하면 데이터 센터가 해당 스토리지 도메인과 연결할 수 없습니다. 스토리지 도메인은 Red Hat Virtualization 환경에서 제거되지 않으며 다른 데이터 센터에 연결할 수 있습니다.

가상 머신 및 템플릿과 같은 데이터는 스토리지 도메인에 연결된 상태로 유지됩니다.

마스터 스토리지는 사용 가능한 마지막 스토리지 도메인인 경우 제거할 수 없습니다.

데이터 센터에서 스토리지 도메인 분리

- Compute → Data Centers (데이터 센터)를 클릭합니다.

- 데이터 센터의 이름을 클릭하여 세부 정보 보기를 엽니다.

- 스토리지 탭을 클릭하여 데이터 센터에 연결된 스토리지 도메인을 나열합니다.

-

분리할 스토리지 도메인을 선택합니다. 스토리지 도메인이

활성상태이면 유지 관리를 클릭합니다. - 확인 을 클릭하여 유지보수 모드를 시작합니다.

- 분리 를 클릭합니다.

- OK를 클릭합니다.

세부 정보 보기에서 스토리지 도메인이 사라질 때까지 최대 몇 분이 걸릴 수 있습니다.

8장. 클러스터

8.1. 클러스터 소개

클러스터는 동일한 스토리지 도메인을 공유하고 동일한 유형의 CPU(Intel 또는 AMD)를 갖는 호스트의 논리적 그룹입니다. 호스트에 다른 세대의 CPU 모델이 있는 경우 모든 모델에 있는 기능만 사용합니다.

시스템의 각 클러스터는 데이터 센터에 속해야 하며 시스템의 각 호스트는 클러스터에 속해야 합니다. 가상 머신은 클러스터의 모든 호스트에 동적으로 할당되며, 가상 머신의 클러스터 및 설정에 따라 해당 호스트 간에 마이그레이션할 수 있습니다. 클러스터는 전원 및 로드 밸런싱 정책을 정의할 수 있는 최고 수준입니다.

클러스터에 속한 가상 시스템의 호스트 수와 수는 각각 호스트 수 및 VM 수 아래의 결과 목록에 표시됩니다.

클러스터는 가상 머신 또는 Red Hat Gluster Storage Server를 실행합니다. 이러한 두 가지 용도는 상호 배타적입니다. 단일 클러스터는 가상화 및 스토리지 호스트를 함께 지원할 수 없습니다.

Red Hat Virtualization은 설치 중에 기본 데이터 센터에 기본 클러스터를 생성합니다.

그림 8.1. Cluster

8.2. 클러스터 작업

일부 클러스터 옵션은 Gluster 클러스터에 적용되지 않습니다. Red Hat Virtualization에서 Red Hat Gluster Storage를 사용하는 방법에 대한 자세한 내용은 Red Hat Gluster Storage를 사용하여 Red Hat Virtualization 구성 을 참조하십시오.

8.2.1. 새 클러스터 생성

데이터 센터에는 여러 클러스터를 포함할 수 있으며 클러스터는 여러 호스트를 포함할 수 있습니다. 클러스터의 모든 호스트는 동일한 CPU 유형(Intel 또는 AMD)이어야 합니다. CPU 유형 최적화를 위해 클러스터를 생성하기 전에 호스트를 생성하는 것이 좋습니다. 그러나 나중에 Guide Me 버튼을 사용하여 호스트를 구성할 수 있습니다.

새 클러스터 생성

- Compute → Clusters 를 클릭합니다.

- 새로 생성을 클릭합니다.

- 드롭다운 목록에서 클러스터가 속할 데이터 센터를 선택합니다.

- 클러스터의 이름 및 설명을 입력합니다.

- Management Network 드롭다운 목록에서 네트워크를 선택하여 관리 네트워크 역할을 할당합니다.

드롭다운 목록에서 CPU 아키텍처 및 CPU 유형을 선택합니다. CPU 프로세서 제품군을 클러스터에 연결하려는 호스트의 최소 CPU 프로세서 유형과 일치해야 합니다. 그러지 않으면 호스트가 작동하지 않습니다.

참고Intel 및 AMD CPU 유형 모두에서 CPU 모델은 가장 오래된 것 부터 최신 버전까지 논리 순서로 지정됩니다. 클러스터에 다른 CPU 모델이 있는 호스트가 포함된 경우 가장 오래된 CPU 모델을 선택합니다. 각 CPU 모델에 대한 자세한 내용은 https://access.redhat.com/solutions/634853 를 참조하십시오.

- 드롭다운 목록에서 클러스터의 호환성 버전을 선택합니다.

- 드롭다운 목록에서 스위치 유형을 선택합니다.

클러스터에서 호스트의 Firewall Type ( iptables 또는 firewalld )을 선택합니다.

참고iptables는 더 이상 사용되지 않습니다.- Enable Virt Service or Enable Gluster Service 확인란을 선택하여 클러스터가 가상 시스템 호스트 또는 Gluster 지원 노드로 채워질지 여부를 정의합니다.

- 필요한 경우 Enable to set VM maintenance reason 확인란을 선택하여 Manager에서 가상 머신을 종료할 때 선택적 이유 필드를 활성화하여 관리자가 유지 관리에 대한 설명을 제공할 수 있습니다.

- 선택적으로 Manager에서 호스트가 유지보수 모드에 배치될 때 선택적 이유 필드를 활성화하도록 Enable to set Host maintenance reason 확인란을 선택하여 관리자가 유지 관리에 대한 설명을 제공할 수 있습니다.

- 선택적으로 /dev/hwrng 소스 (외부 하드웨어 장치) 확인란을 선택하여 클러스터의 모든 호스트가 사용할 난수 생성기를 지정합니다. /dev/urandom 소스 (Linux 제공 장치)는 기본적으로 활성화되어 있습니다.

- 최적화 탭을 클릭하여 클러스터의 임계값을 공유하는 메모리 페이지를 선택하고, 선택적으로 클러스터의 호스트에서 CPU 스레드 처리 및 메모리 볼루닝을 활성화합니다.

- Migration Policy 탭을 클릭하여 클러스터에 대한 가상 머신 마이그레이션 정책을 정의합니다.

- 스케줄링 정책 탭을 클릭하여 선택 옵션으로 스케줄링 정책을 구성하고, 스케줄러 최적화 설정을 구성하고, 클러스터의 호스트에 대해 신뢰할 수 있는 서비스를 활성화하며, HAECDHE을 활성화한 다음 사용자 정의 일련 번호 정책을 추가합니다.

- 콘솔 탭을 클릭하여 필요한 경우 글로벌 SPICE 프록시를 재정의하고 클러스터의 호스트에 대한 SPICE 프록시 주소를 지정합니다.

- 클러스터에서 펜싱을 활성화하거나 비활성화하려면 Fencing policy 탭을 클릭하고 펜싱 옵션을 선택합니다.

- MAC 주소 풀 탭을 클릭하여 클러스터의 기본 풀 이외의 MAC 주소 풀을 지정합니다. MAC 주소 풀 생성, 편집 또는 제거에 대한 자세한 내용은 1.5절. “MAC 주소 풀” 의 내용을 참조하십시오.

- 확인을 클릭하여 클러스터를 생성하고 Cluster - Guide Me 창을 엽니다.

-

Guide Me 창에는 클러스터에 대해 구성해야 하는 엔티티가 나열됩니다. Configure Later (나중에 구성) 버튼을 클릭하여 이러한 엔티티 또는 postpone 구성을 구성합니다. 클러스터를 선택하고 추가 작업 (

)을 클릭한 다음 Guide Me 를 클릭하여 설정을 다시 시작할 수 있습니다.

)을 클릭한 다음 Guide Me 를 클릭하여 설정을 다시 시작할 수 있습니다.

8.2.2. 일반 클러스터 설정 설명

아래 표에서는 새 클러스터 및 클러스터 편집 창의 일반 탭에 대한 설정을 설명합니다. 유효하지 않은 항목은 OK 를 클릭하면 변경 사항이 허용되지 않습니다. 또한 필드 프롬프트는 예상되는 값 또는 값 범위를 나타냅니다.

표 8.1. 일반 클러스터 설정

| 필드 | 설명/Action |

|---|---|

| 데이터 센터 | 클러스터를 포함할 데이터 센터입니다. 클러스터를 추가하기 전에 데이터 센터를 생성해야 합니다. |

| 이름 | 클러스터의 이름입니다. 이 텍스트 필드에는 40자 제한이 있으며 대문자 및 소문자, 숫자, 하이픈 및 밑줄이 조합된 고유한 이름이어야 합니다. |

| 설명 / 댓글 | 클러스터 또는 추가 노트에 대한 설명입니다. 이러한 필드는 권장되지만 필수는 아닙니다. |

| 관리 네트워크 | 관리 네트워크 역할이 할당될 논리적 네트워크입니다. 기본값은 ovirtmgmt 입니다. 마이그레이션 네트워크가 소스 또는 대상 호스트에 제대로 연결되지 않은 경우 이 네트워크는 가상 머신을 마이그레이션하는 데도 사용됩니다. 기존 클러스터에서는 세부 정보 보기의 Logical Networks 탭에서 Manage Networks (네트워크 관리) 버튼을 통해서만 관리 네트워크를 변경할 수 있습니다. |

| CPU 아키텍처 | 클러스터의 CPU 아키텍처입니다. 선택한 CPU 아키텍처에 따라 다른 CPU 유형을 사용할 수 있습니다.

|

| CPU 유형 | 클러스터의 CPU 유형입니다. 지원되는 CPU 유형 목록은 계획 및 사전 요구 사항 가이드 의 CPU 요구 사항을 참조하십시오. 클러스터의 모든 호스트는 Intel, AMD 또는 IBM POWER 8 CPU 유형을 실행해야 합니다. 생성 후에는 심각한 중단없이 변경할 수 없습니다. CPU 유형을 클러스터에서 가장 오래된 CPU 모델로 설정해야 합니다. 모든 모델에 존재하는 기능만 사용할 수 있습니다. Intel 및 AMD CPU 유형 모두에서 CPU 모델은 가장 오래된 것 부터 최신 버전까지 논리 순서로 지정됩니다. |

| 호환성 버전 | Red Hat Virtualization의 버전입니다. 데이터 센터에 지정된 버전보다 이전 버전을 선택할 수 없습니다. |

| 스위치 유형 | 클러스터에서 사용하는 스위치 유형입니다. Linux Bridge 는 표준 Red Hat Virtualization 스위치입니다. OVS 는 Open vSwitch 네트워킹 기능을 지원합니다. |

| 방화벽 유형 | 클러스터의 호스트의 방화벽 유형을 iptables 또는 firewalld 로 지정합니다.

참고 기존 클러스터의 방화벽 유형을 변경하는 경우 클러스터의 모든 호스트를 다시 설치 하여 변경 사항을 적용해야 합니다. |

| 기본 네트워크 공급자 | 클러스터가 사용할 기본 외부 네트워크 공급자를 지정합니다. OVN(Open Virtual Network)을 선택하면 클러스터에 추가된 호스트가 OVN 공급자와 통신하도록 자동으로 구성됩니다. 기본 네트워크 공급자를 변경하는 경우 변경 사항을 적용하려면 클러스터의 모든 호스트를 다시 설치해야 합니다. |

| 최대 로그 메모리 임계값 |

최대 메모리 사용량에 대한 로깅 임계값을 백분율 또는 절대 값(MB)으로 지정합니다. 호스트의 메모리 사용량이 백분율 값을 초과하거나 호스트의 사용 가능한 메모리가 절대 값(MB) 미만인 경우 메시지가 기록됩니다. 기본값은 |

| Enable Virt Service | 이 라디오 버튼을 선택하면 이 클러스터의 호스트가 가상 머신을 실행하는 데 사용됩니다. |

| Gluster 서비스 활성화 | 이 라디오 버튼을 선택하면 이 클러스터의 호스트가 Red Hat Gluster Storage Server 노드로 사용되며 가상 머신 실행에는 사용할 수 없습니다. |

| 기존 triggeruster 구성 가져오기 | 이 확인란은 Gluster Service 활성화 버튼을 선택한 경우에만 사용할 수 있습니다. 이 옵션을 사용하면 기존 Gluster 지원 클러스터와 모든 연결된 호스트를 Red Hat Virtualization Manager에 가져올 수 있습니다. 클러스터의 각 호스트에 다음 옵션을 가져와야 합니다.

|

| VM 유지 관리 이유 설정 가능 | 이 확인란을 선택하면 Manager에서 클러스터의 가상 머신이 종료될 때 선택적 이유 필드가 표시됩니다. 이를 통해 로그에 표시되고 가상 머신의 전원이 다시 켜지면 유지 관리에 대한 설명을 제공할 수 있습니다. |

| 호스트 유지 관리 이유 설정 가능 | 이 확인란을 선택하면 클러스터의 호스트가 Manager에서 유지보수 모드로 전환될 때 선택적 이유 필드가 나타납니다. 이를 통해 로그에 표시되고 호스트가 다시 활성화될 때 유지 관리에 대한 설명을 제공할 수 있습니다. |

| 추가 Random Number Generator 소스 | 확인란을 선택하면 클러스터의 모든 호스트에 사용 가능한 추가 난수 생성기 장치가 있습니다. 이를 통해 임의 수 생성기 장치에서 가상 머신으로 엔트로피를 통과할 수 있습니다. |

8.2.3. 최적화 설정 설명

메모리 고려 사항

메모리 페이지 공유를 사용하면 가상 머신에서 다른 가상 머신에서 사용되지 않는 메모리를 활용하여 할당된 메모리의 최대 200%를 사용할 수 있습니다. 이 프로세스는 Red Hat Virtualization 환경의 가상 머신이 동시에 모든 가상 머신을 동시에 실행하는 것은 아니므로 사용하지 않는 메모리를 특정 가상 머신에 일시적으로 할당할 수 있습니다.

CPU 고려 사항

CPU 사용량이 많은 워크로드의 경우 호스트의 코어 수보다 총 프로세서 코어 수를 사용하여 가상 머신을 실행할 수 있습니다. 이렇게 하면 다음이 활성화됩니다.

- 더 많은 수의 가상 머신을 실행하여 하드웨어 요구 사항을 줄일 수 있습니다.

- 가상 코어 수가 호스트 코어 수와 호스트 스레드 수 사이에 있는 경우와 같이 CPU 토폴로지를 사용하여 가상 머신을 구성할 수 있습니다.

- 최상의 성능과 CPU 집약적 워크로드의 경우 특히 호스트에서와 동일한 토폴로지를 사용해야 하므로 호스트와 가상 머신의 캐시 사용량도 동일합니다. 호스트에 하이퍼 스레딩이 활성화된 경우 QEMU는 호스트의 하이퍼 스레딩을 코어로 처리하므로 가상 머신은 여러 스레드가 있는 단일 코어에서 실행되고 있음을 인식하지 못합니다. 이 동작은 호스트 코어의 하이퍼 스레딩에 실제로 해당하는 가상 코어가 동일한 호스트 코어의 다른 하이퍼스레드와 단일 캐시를 공유하는 반면 가상 머신은 가상 머신의 성능에 영향을 미칠 수 있습니다.

아래 표에서는 새 클러스터 및 클러스터 편집 창의 최적화 탭에 대한 설정을 설명합니다.

표 8.2. 최적화 설정

| 필드 | 설명/Action |

|---|---|

| 메모리 최적화 |

|

| CPU 스레드 | Count Threads As Cores 확인란을 선택하면 호스트에서 코어 수보다 총 프로세서 코어 수가 있는 가상 머신을 실행할 수 있습니다. 이 확인란을 선택하면 노출된 호스트 스레드가 가상 시스템이 사용할 수 있는 코어로 취급됩니다. 예를 들어, 코어당 2개 스레드(48 스레드 합계)가 있는 24코어 시스템은 각각 최대 48개의 코어가 있는 가상 머신을 실행할 수 있으며, 호스트 CPU 로드를 계산하는 알고리즘은 잠재적인 사용 가능한 코어 수에 비해 부하 두 배를 비교합니다. |

| 메모리란? | Enable MemoryECDHEoon Optimization 확인란을 선택하면 이 클러스터의 호스트에서 실행되는 가상 머신에서 메모리 과다 할당이 가능합니다. 이 확인란을 선택하면 MoM(Memory Overcommit Manager)이 모든 가상 머신의 보장된 메모리 크기 제한으로 가능한 경우 볼링을 시작합니다.

balloon을 실행하려면 가상 머신에 관련 드라이버가 있는 balloon 장치가 있어야 합니다. 각 가상 머신에는 구체적으로 제거되지 않는 한 balloon 장치가 포함되어 있습니다. 이 클러스터의 각 호스트는 상태가 일부 시나리오에서 볼링이 KSM과 충돌할 수 있다는 것을 이해하는 것이 중요합니다. 이러한 경우 MoM은 충돌을 최소화하기 위해 balloon 크기를 조정하려고 합니다. 또한 일부 시나리오에서는 가상 머신에 대한 하위 최적화 성능이 발생할 수 있습니다. 관리자는 볼루닝 최적화를 신중하게 사용하는 것이 좋습니다. |

| KSM 컨트롤 | KSM 사용 확인란을 선택하면 MoM이 필요한 경우 KSM (Kernel Same-page Merging)을 실행할 수 있으며 CPU 비용보다 큰 메모리 절약 이점을 얻을 수 있습니다. |

8.2.4. 설명된 마이그레이션 정책 설정

마이그레이션 정책은 호스트 장애 발생 시 가상 머신을 실시간 마이그레이션하는 조건을 정의합니다. 이러한 조건에는 마이그레이션 중에 가상 시스템의 다운타임, 네트워크 대역폭 및 가상 머신의 우선 순위가 지정되는 방법이 포함됩니다.

표 8.3. 설명된 마이그레이션 정책

| 정책 | 설명 |

|---|---|

| legacy |

3.6 버전의 기존 동작. |

| 다운 타임 최소화 | 일반적인 상황에서 가상 머신을 마이그레이션할 수 있는 정책입니다. 가상 머신에 심각한 다운타임이 발생하지 않아야 합니다. 가상 머신 마이그레이션이 긴 시간( QEMU 반복에 따라 최대 500밀리초) 후에 통합되지 않으면 마이그레이션이 중단됩니다. 게스트 에이전트 후크 메커니즘이 활성화되어 있습니다. |

| 복사 후 마이그레이션 | 가상 머신은 최소 가동 중지 시간 정책과 유사하게 상당한 다운타임이 발생하지 않아야 합니다. Post-copy 정책은 먼저 통합이 발생할 수 있는지 확인하기 위해 사전 복사를 시도합니다. 가상 머신 마이그레이션이 오랜 시간 경과 후 통합되지 않는 경우 마이그레이션이 post-copy로 전환됩니다. 이 정책의 단점은 복사 후 단계에서 메모리의 누락된 부분이 호스트 간에 전송되므로 가상 머신의 속도가 크게 느려질 수 있다는 것입니다. 호스트 간에 마이그레이션 네트워크의 네트워크 오류와 같이 복사 후 단계에서 문제가 발생하면 마이그레이션 프로세스가 일관되지 않고 일시 정지된 VM으로 이어지며 이로 인해 VM이 손실됩니다. 따라서 복사 후 단계에서 마이그레이션을 중단할 수 없습니다. 경고 복사 후 프로세스가 완료되기 전에 네트워크 연결이 끊어지면 Manager가 일시 중지되고 실행 중인 VM을 종료합니다. VM 가용성이 중요하거나 마이그레이션 네트워크가 불안정한 경우 복사 후 마이그레이션을 사용하지 마십시오. |

| 필요한 경우 워크로드 일시 중지 | 많은 워크로드를 실행하는 가상 머신을 포함하여 대부분의 상황에서 가상 머신을 마이그레이션할 수 있는 정책입니다. 이로 인해 가상 머신의 다운타임이 다른 일부 설정보다 발생할 수 있습니다. 극단적인 워크로드에서 마이그레이션이 중단될 수 있습니다. 게스트 에이전트 후크 메커니즘이 활성화되어 있습니다. |

대역폭 설정은 호스트당 발신 및 수신 마이그레이션의 최대 대역폭을 정의합니다.

표 8.4. 설명된 대역폭

| 정책 | 설명 |

|---|---|

| auto | 대역폭은 데이터 센터 Host Network QoS 의 Rate Limit [Mbps] 설정에서 복사됩니다. 속도 제한이 정의되지 않은 경우 네트워크 인터페이스를 전송하고 수신하는 최소 링크 속도로 계산됩니다. 속도 제한이 설정되지 않았으며 링크 속도를 사용할 수 없는 경우 호스트 전송 시 로컬 VDSM 설정에 따라 결정됩니다. |

| 하이퍼바이저 기본값 | 대역폭은 호스트 전송 시 로컬 VDSM 설정에 의해 제어됩니다. |

| 사용자 지정 | 사용자(Mbps)에 의해 정의됩니다. 이 값은 동시 마이그레이션 수로 나뉩니다(기본값은 2로, ingoing 및 발신 마이그레이션을 고려합니다). 따라서 사용자 정의 대역폭은 모든 동시 마이그레이션을 수용할 수 있을 만큼 커야 합니다.

예를 들어 |

복원력 정책은 마이그레이션에서 가상 머신의 우선 순위를 지정하는 방법을 정의합니다.

표 8.5. 복구 정책 설정

| 필드 | 설명/Action |

|---|---|

| 가상 머신 마이그레이션 | 정의된 우선 순위의 모든 가상 머신을 마이그레이션합니다. |

| 고가용성 가상 머신만 마이그레이션 | 다른 호스트 과부하를 방지하기 위해 고가용성 가상 머신만 마이그레이션합니다. |

| 가상 머신 마이그레이션하지 않음 | 가상 머신이 마이그레이션되지 않도록 합니다. |

추가 속성은 레거시 마이그레이션 정책에만 적용할 수 있습니다.

표 8.6. 설명되는 추가 속성

| 속성 | 설명 |

|---|---|

| 자동 컨버지 마이그레이션 | 가상 머신의 실시간 마이그레이션 중에 자동 불일치 사용 여부를 설정할 수 있습니다. 워크로드가 많은 대규모 가상 머신은 실시간 마이그레이션 중에 달성된 전송 속도보다 더 빨리 메모리를 더 빠르게 수행할 수 있으며 마이그레이션이 중단되지 않을 수 있습니다. QEMU의 자동 일관성 기능을 사용하면 가상 머신 마이그레이션을 강제 통합할 수 있습니다. QEMU는 가상 머신의 vCPU가 제한되는 것과 트리거가 통합되지 않음을 자동으로 감지합니다. Auto-convergence는 기본적으로 전역에서 비활성화되어 있습니다.

|

| 마이그레이션 압축 사용 | 가상 머신의 실시간 마이그레이션 중에 마이그레이션 압축을 사용할지 여부를 설정할 수 있습니다. 이 기능은 Xor Binary Zero Run-Length-Encoding을 사용하여 메모리 쓰기 집약적인 워크로드 또는 스파스 메모리 업데이트 패턴을 실행하는 가상 머신의 다운타임과 총 실시간 마이그레이션 시간을 줄입니다. 마이그레이션 압축은 기본적으로 전역적으로 비활성화되어 있습니다.

|

8.2.5. 설명된 스케줄링 정책 설정

스케줄링 정책을 사용하면 사용 가능한 호스트 간에 가상 머신의 사용량 및 배포를 지정할 수 있습니다. 클러스터의 호스트 간에 자동 로드 밸런싱을 사용하도록 스케줄링 정책을 정의합니다. 스케줄링 정책에 관계없이 과부하된 CPU가 있는 호스트에서 가상 머신이 시작되지 않습니다. 기본적으로 호스트의 CPU는 5분 동안 80%를 초과하는 부하가 있는 경우 과부하로 간주되지만 스케줄링 정책을 사용하여 이러한 값을 변경할 수 있습니다. 스케줄링 정책에 대한 자세한 내용은 1.3절. “정책 예약” 를 참조하십시오.

표 8.7. 스케줄링 정책 탭 속성

| 필드 | 설명/Action |

|---|---|

| 정책 선택 | 드롭다운 목록에서 정책을 선택합니다.

|

| 속성 | 선택한 정책에 따라 다음 속성이 표시되고 필요한 경우 편집할 수 있습니다.

|

| 스케줄러 최적화 | 호스트 조정/순서에 대한 스케줄링을 최적화합니다.

|

| 신뢰할 수 있는 서비스 사용 |

OpenAttestation 서버와의 통합을 활성화합니다. 이를 활성화하려면 |

| HA 사용 | Manager를 활성화하여 고가용성 가상 머신의 클러스터 용량을 모니터링합니다. Manager를 사용하면 기존 호스트가 예기치 않게 실패하는 경우 마이그레이션하기 위해 고가용성으로 지정된 가상 머신의 클러스터 내에 적절한 용량이 있는지 확인합니다. |

| 사용자 정의 일련 번호 정책 제공 | 이 확인란을 사용하면 클러스터의 가상 머신에 대한 일련 번호 정책을 지정할 수 있습니다. 다음 옵션 중 하나를 선택합니다.

|

호스트의 사용 가능한 메모리가 20% 미만으로 떨어지면 oboons .Controllers.Ballooning guest:half1에서 1096400에서ECDHE580 으로의 ballooning 명령은 /var/log/vdsm/mom.log 에 기록됩니다. /var/log/vdsm/mom.log 는 Memory Overcommit Manager 로그 파일입니다.

8.2.6. 클러스터 콘솔 설정 설명

아래 표에서는 New Cluster (새 클러스터) 및 Edit Cluster (클러스터 편집) 창의 Console 탭에 대한 설정을 설명합니다.

표 8.8. 콘솔 설정

| 필드 | 설명/Action |

|---|---|

| 클러스터에 SPICE 프록시 정의 | 글로벌 구성에 정의된 SPICE 프록시를 재정의하려면 이 확인란을 선택합니다. 이 기능은 사용자(예: VM 포털을 통해 연결)가 하이퍼바이저가 상주하는 네트워크 외부에 있는 경우에 유용합니다. |

| 재정의된 SPICE 프록시 주소 | SPICE 클라이언트가 가상 머신에 연결하는 프록시입니다. 주소는 다음 형식이어야 합니다. protocol://[host]:[port] |

8.2.7. 펜싱 정책 설정 설명

아래 표에서는 새 클러스터 및 클러스터 편집 창의 Fencing Policy 탭에 대한 설정을 설명합니다.

표 8.9. 펜싱 정책 설정

| 필드 | 설명/Action |

|---|---|

| 펜싱 활성화 | 클러스터에서 펜싱을 활성화합니다. 펜싱은 기본적으로 활성화되어 있지만 필요한 경우 비활성화할 수 있습니다. 예를 들어 임시 네트워크 문제가 발생하거나 예상되는 경우 관리자는 진단 또는 유지 관리 작업이 완료될 때까지 펜싱을 비활성화할 수 있습니다. 펜싱이 비활성화되면 응답하지 않는 호스트에서 실행되는 고가용성 가상 머신은 다른 위치에서 다시 시작되지 않습니다. |

| 호스트에서 스토리지에서 라이브 리스가 있는 경우 펜싱을 건너뜁니다. | 이 확인란을 선택하면 Non Responsive이고 여전히 스토리지에 연결된 클러스터의 모든 호스트가 펜싱되지 않습니다. |

| 클러스터 연결 문제에서 펜싱 건너뛰기 | 이 확인란을 선택하면 연결 문제가 발생한 호스트의 백분율이 정의된 임계값 보다 크거나 같은 경우 펜싱이 일시적으로 비활성화됩니다. Threshold 값은 드롭다운 목록에서 선택됩니다. 사용 가능한 값은 25,50,75, 100 입니다. |

| veluster Clair가 가동된 경우 펜싱 건너 뛰기 | 이 옵션은 Red Hat Gluster Storage 기능이 활성화된 경우에만 사용할 수 있습니다. 이 확인란을 선택하면 반란이 실행 중이고 다른 피어에서 도달할 수 있는 경우 펜싱을 건너뜁니다. Chapter 2를 참조하십시오. 자세한 내용은 Fencing Policies 및 부록 A. Red Hat Gluster Storage에 대한 Fencing Policies for Red Hat Hyperconverged Infrastructure를 사용하여 고가용성을 구성합니다. |

| ClusterLogginguster 쿼럼이 충족되지 않는 경우 펜싱 건너뛰기 | 이 옵션은 Red Hat Gluster Storage 기능이 활성화된 경우에만 사용할 수 있습니다. 이 확인란을 선택하면 유예가 실행 중이고 호스트를 종료하면 쿼럼이 손실되면 펜싱을 건너뜁니다. Chapter 2를 참조하십시오. 자세한 내용은 Fencing Policies 및 부록 A. Red Hat Gluster Storage에 대한 Fencing Policies for Red Hat Hyperconverged Infrastructure를 사용하여 고가용성을 구성합니다. |

8.2.8. 클러스터에서 호스트에 대한 로드 및 전원 관리 정책 설정

evenly_distributed 및 power_ ECDHE 스케줄링 정책을 사용하면 허용 가능한 메모리 및 CPU 사용량 값을 지정하고 가상 머신을 호스트에서 또는 호스트로 마이그레이션해야 하는 지점을 지정할 수 있습니다. vm_evenly_distributed 예약 정책은 가상 머신 수에 따라 가상 머신을 균등하게 분배합니다. 클러스터의 호스트 간에 자동 로드 밸런싱을 사용하도록 스케줄링 정책을 정의합니다. 각 스케줄링 정책에 대한 자세한 설명은 8.2.5절. “설명된 스케줄링 정책 설정” 을 참조하십시오.

호스트에 대한 로드 및 전원 관리 정책 설정

- Compute → Clusters (클러스터)를 클릭하고 클러스터를 선택합니다.

- 편집 을 클릭합니다.

- 스케줄링 정책 탭을 클릭합니다.

다음 정책 중 하나를 선택합니다.

- none

vm_evenly_distributed

- HighVmCount 필드에서 부하 분산을 활성화하려면 하나 이상의 호스트에서 실행해야 하는 가상 머신의 최소 수를 설정합니다.

- 가장 많이 사용되는 호스트의 가상 머신 수와 MigrationThreshold 필드의 최소 호스트에서 가상 머신 수 간의 최대 허용 차이를 정의합니다.

- SpmVmGrace 필드의ECDHE 호스트에 예약할 가상 머신의 슬롯 수를 정의합니다.

- 필요한 경우 HeSparesCount 필드에 마이그레이션 또는 종료 시 Manager 가상 시스템을 시작할 수 있는 충분한 사용 가능한 메모리를 예약할 수 있는 추가 셀프 호스트 엔진 노드 수를 입력합니다. 자세한 내용은 15.3절. “추가 호스트의 셀프 호스트 엔진에 예약된 메모리 슬롯 구성”를 참조하십시오.

evenly_distributed

- 스케줄링 정책이 CpuOverCommitDurationMinutes 필드에서 작업을 수행하기 전에 호스트에서 정의된 사용률 값 외부에서 CPU 부하를 실행할 수 있는 시간(분)을 설정합니다.

- HighUtilization 필드에 가상 머신이 다른 호스트로 마이그레이션을 시작하는 CPU 사용률 백분율을 입력합니다.

- 가상 머신이 MinFreeMemoryForUnderUtilized 에서 다른 호스트로 마이그레이션하기 시작하는 최소 필요한 메모리(MB)를 입력합니다.

- 가상 머신이 MaxFreeMemoryForOverUtilized 에서 다른 호스트로 마이그레이션을 시작하는 최대 필요한 메모리(MB)를 입력합니다.

- 필요한 경우 HeSparesCount 필드에 마이그레이션 또는 종료 시 Manager 가상 시스템을 시작할 수 있는 충분한 사용 가능한 메모리를 예약할 수 있는 추가 셀프 호스트 엔진 노드 수를 입력합니다. 자세한 내용은 15.3절. “추가 호스트의 셀프 호스트 엔진에 예약된 메모리 슬롯 구성”를 참조하십시오.

power_saving

- 스케줄링 정책이 CpuOverCommitDurationMinutes 필드에서 작업을 수행하기 전에 호스트에서 정의된 사용률 값 외부에서 CPU 부하를 실행할 수 있는 시간(분)을 설정합니다.

- LowUtilization 필드에 호스트가 활용도가 낮은 것으로 간주될 CPU 사용률을 입력합니다.

- HighUtilization 필드에 가상 머신이 다른 호스트로 마이그레이션을 시작하는 CPU 사용률 백분율을 입력합니다.