Red Hat Training

A Red Hat training course is available for Red Hat Enterprise Linux

6.6. 암호 동기화 관리

사용자 항목 동기화는 동기화 계약으로 구성됩니다. 그러나 ActiveActive Directory QCOW;Directory 및 IdentityIdentity Management Long;Management의 암호는 일반 사용자 동기화 프로세스의 일부가 아닙니다. 사용자 계정이 생성되거나 암호가 변경되므로 별도의 클라이언트를 ActiveActive Directory qcow;Directory 서버에 설치하여 암호를 변경한 다음 동기화된 업데이트를 사용하여 암호 정보를 전달해야 합니다.

참고

Password Synchronization 클라이언트는 암호 변경 사항을 캡처한 다음 ActiveActive Directory {{;Directory와 IdM 간에 동기화합니다. 즉, 새 암호 또는 암호 업데이트를 동기화합니다.

IdM 및 ActiveActive Directory}};Directory에서 해시된 양식에 저장된 기존 암호는 암호 동기화 클라이언트를 설치할 때 암호를 해독하거나 동기화할 수 없으므로 기존 암호가 동기화되지 않습니다. 피어 서버 간 동기화를 시작하려면 사용자 암호를 변경해야 합니다.

6.6.1. 암호 동기화를 위한 Windows Server 설정

암호를 동기화하려면 다음과 같은 작업이 필요합니다.

- ActiveActive Directory HAT;Directory가 SSL에서 실행 중이어야 합니다.참고Microsoft 인증서 시스템을 엔터프라이즈 루트 모드로 설치합니다. 그러면 ActiveActive Directory explain;Directory가 자동으로 등록하여 SSL 서버 인증서를 검색합니다.

- Password Synchronization Service는 각 ActiveActive Directory 6.7;Directory 도메인 컨트롤러에 설치되어 있어야 합니다. Windows의 암호를 동기화하려면 PassSync 서비스는 보안 연결을 통해 IdM과 동기화하기 위해 암호화되지 않은 암호에 액세스해야 합니다. 사용자는 모든 도메인 컨트롤러에서 암호를 변경할 수 있으므로 각 도메인 컨트롤러에서 PassSync 서비스를 설치해야 합니다.

- 암호 정책은 IdM 및 ActiveActive Directory Long;Directory 측과 유사하게 설정해야 합니다. 동기화 대상에서 업데이트된 암호를 수신하면 소스의 정책과 일치하도록만 검증되었습니다. 동기화 대상에서 다시 검증되지 않습니다.

ActiveActive Directory qcow;Directory 암호 복잡성 정책이 활성화되어 있는지 확인하려면 ActiveActive Directory qcow;Directory 도메인 컨트롤러에서 다음을 실행합니다.

> dsquery * -scope base -attr pwdProperties

pwdProperties

1pwdProperties 속성 값이 1 로 설정되면 도메인에 대한 암호 복잡성 정책이 활성화됩니다.

참고

그룹 정책이 조직 단위(ou)에 대한 암호 변경 사항을 정의하는지 확실하지 않은 경우 그룹 정책 관리자에게 문의하십시오.

전체 도메인에 대해 ActiveActive Directory Long;Directory 암호 복잡성 설정을 활성화하려면 다음을 수행합니다.

- 명령줄에서

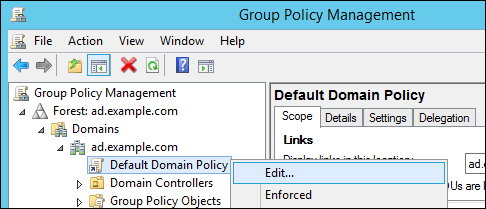

gpmc.msc를 실행합니다. - 그룹 정책 관리 을 선택합니다.

- Open Forest: ad.example.com → 도메인 → ad.example.com.

- Default Domain Policy (기본 도메인 정책) 항목을 마우스 오른쪽 버튼으로 클릭하고 Edit 를 선택합니다.

- 그룹 정책 관리 편집기 가 자동으로 열립니다.

- 컴퓨터 구성 → 정책 → Windows설정보안 → 계정정책 정책을 엽니다.

- 암호가 복잡성 요구 사항을 충족하고 비용을 절감해야 합니다.