Red Hat Ansible Automation Platform インストールガイド

Red Hat Ansible Automation Platform でサポートされるインストールシナリオの手順および参考情報

概要

はじめに

Red Hat Ansible Automation Platform に興味をお持ちいただきありがとうございます。Ansible Automation Platform は、Ansible を装備した環境に、制御、ナレッジ、委譲の機能を追加して、チームが複雑かつ複数層のデプロイメントを管理できるように支援する商用サービスです。

このガイドでは、Ansible Automation Platform のインストールにおけるインストール要件およびプロセスを説明します。このガイドの更新により、Ansible Automation Platform の最新リリースの情報が追加されました。

多様性を受け入れるオープンソースの強化

Red Hat では、コード、ドキュメント、Web プロパティーにおける配慮に欠ける用語の置き換えに取り組んでいます。まずは、マスター (master)、スレーブ (slave)、ブラックリスト (blacklist)、ホワイトリスト (whitelist) の 4 つの用語の置き換えから始めます。この取り組みは膨大な作業を要するため、今後の複数のリリースで段階的に用語の置き換えを実施して参ります。詳細は、Red Hat CTO である Chris Wright のメッセージ をご覧ください。

第1章 Red Hat Ansible Automation Platform インストールの計画

Red Hat Ansible Automation Platform は、Red Hat Enterprise Linux と Red Hat OpenShift の両方でサポートされます。このガイドを使用して、Red Hat Enterprise Linux への Red Hat Ansible Automation Platform のインストールを計画してください。

Red Hat OpenShift Container Platform 環境に Red Hat Ansible Automation Platform をインストールするには、Red Hat Ansible Automation Platform Operator を OpenShift Container Platform 上にデプロイする を参照してください。

1.1. Red Hat Ansible Automation Platform のシステム要件

この情報を使用して、Red Hat Ansible Automation Platform のインストールを計画し、ユースケースに適した自動化メッシュトポロジーを設計します。

お使いのシステムは、Red Hat Ansible Automation Platform をインストールして実行するために、以下の最小システム要件を満たしている必要があります。

表1.1 ベースシステム

| 必須 | 注記 | |

|---|---|---|

| サブスクリプション | 有効な Red Hat Ansible Automation Platform | |

| OS | Red Hat Enterprise Linux 8.4 以降 64 ビット(x86) | Red Hat Ansible Automation Platform は OpenShift でもサポートされています。詳細は Red Hat Ansible Automation Platform Operator を OpenShift Container Platform 上にデプロイする を参照してください。 |

| Ansible | バージョン 2.11 (インストール用) | Ansible Automation Platform には、ansible-core 2.13 が含まれる実行環境が同梱されています。 |

| Python | 3.8 以降 |

プロジェクトの更新およびコレクションを使用するには、以下が必要です。

以下のドメイン名が、接続成功のファイアウォールまたはプロキシーの許可リストに含まれており、Automation Hub または Galaxy サーバーからコレクションをダウンロードするようにしてください。

-

galaxy.ansible.com -

cloud.redhat.com -

console.redhat.com -

sso.redhat.com

-

- 自己署名証明書または Red Hat ドメインを使用する場合に SSL インスペクションを無効にする必要があります。

1.1.1. Automation Controller

Automation Controller は分散システムであり、このシステムでは、異なるソフトウェアコンポーネントを同じ場所に配置したり、複数のコンピュートノードにデプロイしたりすることができます。インストーラーでは、ユーザーがユースケースに適したトポロジーを設計できるように、ノードタイプの制御、ハイブリッド、実行、およびホップが抽象化として提供されます。以下の表には、ノードのサイジングに関する推奨事項をまとめています。

コントロールノードとハイブリッドノードで、実行環境のストレージ用に、最小 20 GB を /var/lib/awx に割り当てます。

| 実行ノード | 必須 | 注記 |

| RAM | 16 GB |

|

| CPU | 4 |

|

| コントロールノード | 必須 | 注記 |

| RAM | 16 GB | |

| CPU | 4 |

|

| ハイブリッドノード | 必須 | 注記 |

| RAM | 16 GB |

|

| CPU | 4 |

|

| ホップノード | 必須 | 注記 |

| RAM | 16 GB | |

| CPU | 4 |

|

| ディスク: サービスノード | 40 GB の専用ハードディスクスペース |

|

| データベースノード | 必須 | 注記 |

| RAM | 16 GB | |

| CPU | 4 | |

| ディスク | 20 GB の専用ハードディスクスペース |

|

| ブラウザー | Mozilla Firefox または Google Chrome の現行のサポートバージョン | |

| データベース | PostgreSQL バージョン 13 |

関連情報

- Automation Controller の使用を許可するには、Import a subscription を参照してください。

1.1.2. Automation Hub

Automation Hub を使用すると、Red Hat Ansible および認定パートナーからの新しい認定自動化コンテンツを見つけて使用できます。Ansible Automation Hub では、クラウド自動化、ネットワーク自動化、セキュリティー自動化などのユースケースのために Red Hat とパートナーによって開発された、サポート対象自動化コンテンツである Ansible コレクションを検出して管理できます。

Automation Hub には、以下のシステム要件があります。

| 必須 | 注記 | |

|---|---|---|

| RAM | 最小 8GB |

|

| CPU | 最小 2 つ |

|

| ディスク: サービスノード | 60 GB の専用ハードディスクスペース |

|

| データベースノード | 必須 | 注記 |

| RAM | 16 GB | |

| CPU | 4 | |

| ディスク | 20 GB の専用ハードディスクスペース |

|

| ブラウザー | Mozilla Firefox または Google Chrome の現行のサポートバージョン | |

| データベース | PostgreSQL バージョン 13 |

- すべての Automation Controller データはデータベースに保存されます。データベースストレージは、マネージドホストの数、ジョブ実行数、ファクトキャッシュに保存されているファクトの数、および個別ジョブのタスク数と共に増加します。たとえば、ホスト 250 台で 1 時間ごと (1 日に 24 回) に 20 個のタスクの Playbook を実行する場合は、毎週 800000 を超えるイベントを保存します。

- データベースに十分な容量が確保されていない場合は、以前のジョブ実行やファクトを定期的に消去する必要があります。詳細は、Automation Controller 管理ガイドの 管理ジョブ を参照してください。

Amazon EC2

- インスタンスのサイズは m5.large 以上

- ホスト 100 台以上ある場合には m4.xlarge 以上

Red Hat Ansible Automation Platform 要件に関する注意点

-

実際の RAM 要件は、同時に管理するホストの Automation Controller の数により異なります (これはジョブテンプレートまたはシステムの

ansible.cfgファイルのforksパラメーターによって制御されます)。リソースの競合の可能性を回避するには、Ansible は 10 個のフォークごとに 1 GB のメモリーと、Automation Controller 用に 2 GB の予約を行うことを推奨します。詳細は、Automation Controller Capacity Determination and Job impact を参照してください。forksが 400 に設定されている場合は、42 GB のメモリーが推奨されます。 -

自動化コントローラーホストは、

umaskが 0022 に設定されているかどうかを確認します。そうでない場合は、設定は失敗します。このエラーを回避するには、umask=0022を設定します。 - より多くのホストに対応できますが、フォーク数がホストの総数より少ない場合は、ホスト間でより多くのパスが必要になります。これらの RAM の制限は、ローリング更新を使用する場合、または構成を要求する各システムがキューに入り、可能な限り迅速に処理される Automation Controller に組み込まれたプロビジョニングコールバックシステムを使用する場合、または、Automation Controller が AMI などのイメージを作成または展開している場合は回避されます。これらはすべて、より大規模な環境を管理するための優れたアプローチです。

- 質問は、Red Hat カスタマーポータル から Ansible サポートにお問い合わせください。

- Ansible Automation Platform が管理するシステムの要件は Ansible と同じです。Ansible ユーザーガイド の スタートガイド を参照してください。

PostgreSQL の要件

Red Hat Ansible Automation Platform は PostgreSQL13 を使用します。

- PostgreSQL ユーザーパスワードは、データベースに保存する前に SCRAM-SHA-256 のセキュアハッシュアルゴリズムでハッシュ化されます。

-

Automation Controller のインスタンスがデータベースにアクセスできるかどうかを判断するには、

awx-manage check_dbコマンドを使用します。

PostgreSQL の設定

必要に応じて、PostgreSQL データベースを、Red Hat Ansible Automation Platform インストーラーで管理されていない個別ノードとして設定できます。Ansible Automation Platform インストーラーがデータベースサーバーを管理する場合は、大半のワークロードで一般的に推奨されているデフォルト値を使用してサーバーを設定します。ただし、スタンドアロンのデータベースサーバーノードの PostgreSQL 設定を調整できます。ansible_memtotal_mb は、データベースサーバーの合計メモリーサイズになります。

max_connections == 1024 shared_buffers == ansible_memtotal_mb*0.3 work_mem == ansible_memtotal_mb*0.03 maintenance_work_mem == ansible_memtotal_mb*0.04

PostgreSQL サーバーのチューニングに関する詳細は、PostgreSQL のドキュメント を参照してください。

Red Hat Ansible Automation Platform は Ansible Playbook に依存しており、Automation Controller をインストールする前に最新の安定したバージョンの Ansible をインストールする必要がありますが、Ansible の手動インストールは不要になりました。

新規インストール時に、Automation Controller は Ansible 2.2 の最新のリリースパッケージをインストールします。

バンドルの Ansible Automation Platform インストールを実行する場合は、インストールプログラムにより、バンドルから Ansible (およびその依存関係) のインストールが試行されます。

Ansible を自身でインストールすることにした場合、Ansible Automation Platform インストールプログラムは Ansible がインストールされていることを検出して、再インストールを試行しません。

dnf などのパッケージマネージャーを使用して Ansible をインストールする必要があります。また、Red Hat Ansible Automation Platform が正常に動作するには、最新の安定したバージョンのパッケージマネージャーをインストールする必要があります。バージョン 2.2 以降には、Ansible バージョン 2.11 が必要です。

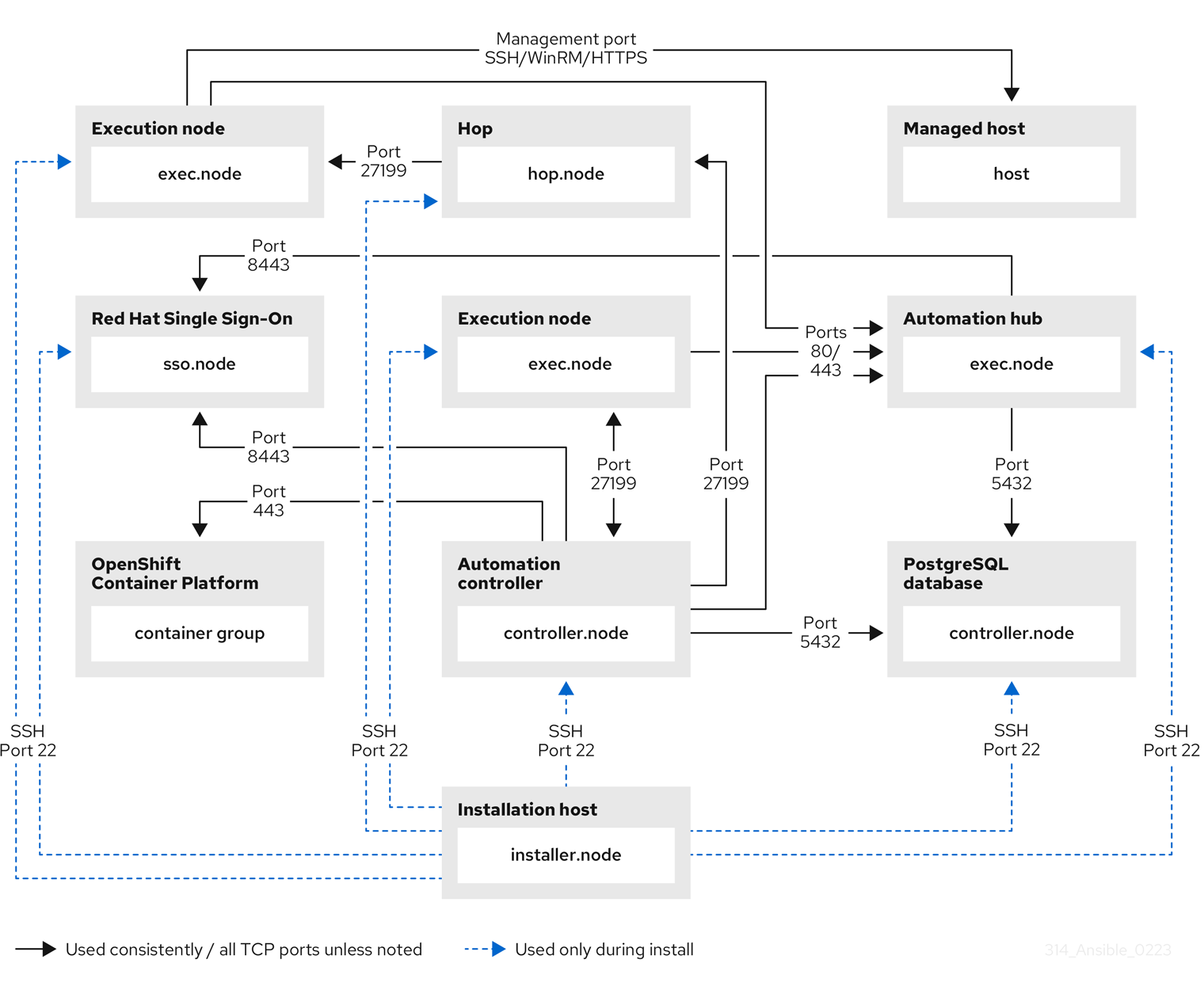

1.2. ネットワークポートおよびプロトコル

Red Hat Ansible Automation Platform は、サービスとの通信に多くのポートを使用します。Red Hat Ansible Automation Platform サーバーへの着信接続を有効にするには、これらのポートを開いて利用できるようにする必要があります。これらのポートが利用可能で、サーバーのファイアウォールでブロックされていないことを確認してください。

以下のアーキテクチャー図は、すべての可能なコンポーネントと共に完全にデプロイされた Ansible Automation Platform の例です。

以下の表は、各アプリケーションに必要なデフォルトの Red Hat Ansible Automation Platform 宛先ポートを示しています。

以下に記載のデフォルトの宛先ポートおよびインストーラーインベントリーは設定可能です。お使いの環境に合わせて設定すると、動作が変わる場合があります。

表1.2 PostgreSQL

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール時のリモートアクセス |

| 5432 | TCP | Postgres | 受信および送信 |

| デフォルトのポート コントローラーからデータベースポートへの接続を許可します。 |

表1.3 Automation Controller

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 80 | TCP | HTTP | 受信 |

| UI/API |

| 443 | TCP | HTTPS | 受信 |

| UI/API |

| 5432 | TCP | PostgreSQL | 受信および送信 |

| 内部データベースが別のコンポーネントとともに使用されている場合に のみ 開きます。そうでない場合は、このポートを開放しないでください。 クラスター内のハイブリッドモード |

| 27199 | TCP | receptor | 受信および送信 |

| 必須および自動コントロールプレーンクラスタリング向けに全コントローラーで receptor リスナーポートを許可します。 |

表1.4 ホップノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh コントローラーから receptor ポートへの接続を許可します。 |

表1.5 実行ノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh: ノードは、コントローラーに直接ピア接続されます。ホップノードは使用しません。27199 は、実行ノードからの接続を双方向で許可します。 (ホップ接続ノード以外の場合) コントローラーからの receptor ポートへの接続を許可します。 (ホップノードを介してリレーされる場合) ホップノードから receptor ポートへの接続を許可します。 |

表1.6 コントロールノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh: ノードは、コントローラーに直接ピア接続されます。関係するダイレクトノード。27199 は、実行ノードからの接続を双方向で許可します。 (ホップ接続ノード以外の場合) コントローラーからの receptor ポートへの接続を有効にします。 (ホップノードを介してリレーされる場合) ホップノードから receptor ポートへの接続を有効にします。 |

| 443 | TCP | Podman | 受信 |

| UI/API |

表1.7 ハイブリッドノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh: ノードは、コントローラーに直接ピア接続されます。ホップノードは使用しません。27199 は、実行ノードからの接続を双方向で許可します。 (ホップ接続ノード以外の場合) コントローラーからの receptor ポートへの接続を有効にします。 (ホップノードを介してリレーされる場合) ホップノードから receptor ポートへの接続を有効にします。 |

| 443 | TCP | Podman | 受信 |

| UI/API |

表1.8 Automation Hub

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 80 | TCP | HTTP | 受信 | 固定値 | ユーザーインターフェイス |

| 443 | TCP | HTTPS | 受信 | 固定値 | ユーザーインターフェイス |

| 5432 | TCP | PostgreSQL | 受信および送信 |

| 内部データベースが別のコンポーネントとともに使用されている場合に のみ 開きます。そうでない場合は、このポートを開放しないでください。 |

表1.9 サービスカタログ

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 443 | TCP | HTTPS | 受信 |

| サービスカタログユーザーインターフェイスへのアクセス |

| 5432 | TCP | PostgreSQL | 受信および送信 |

| 内部データベースが使用される場合に のみ 開きます。そうでない場合は、このポートを開放しないでください。 |

表1.10 Red Hat Insights for Red Hat Ansible Automation Platform

| URL | 用途 |

|---|---|

| 一般的なアカウントサービス、サブスクリプション | |

| Insights データのアップロード | |

| インベントリーのアップロードおよびクラウドコネクター接続 | |

| Insights ダッシュボードへのアクセス |

表1.11 Automation Hub

| URL | 用途 |

|---|---|

| 一般的なアカウントサービス、サブスクリプション | |

| TCP | |

| Ansible コミュニティーがキュレートされた Ansible コンテンツ | |

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス | |

| Red Hat およびパートナーキュレートされた Ansible コレクション |

表1.12 実行環境 (EE)

| URL | 用途 |

|---|---|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス | |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

イメージマニフェストとファイルシステム Blob は、registry.redhat.io から直接提供されます。ただし、2023 年 5 月 1 日以降、ファイルシステム Blob は代わりに quay.io から提供されます。コンテナーイメージのプルに関する問題を回避するには、一覧表示された quay.io ホスト名への送信接続を有効にする必要があります。この変更を、registry.redhat.io へのアウトバウンド接続を有効にするすべてのファイアウォール設定に変更を加えます。ファイアウォールルールを設定するときは、IP アドレスの代わりにホスト名を使用します。この変更を加えた後、引き続き registry.redhat.io からイメージをプルできます。Red Hat コンテナーイメージのプルを続行するために、quay.io にログインする必要も、quay.io レジストリーと直接やりとりする必要もありません。詳細は、こちら の記事を参照してください。

1.3. Red Hat Ansible Automation Platform サブスクリプションの割り当て

Red Hat Ansible Automation Platform をインストールする前に、全ノードに有効なサブスクリプションが割り当てられている 必要があります。Ansible Automation Platform サブスクリプションを割り当てると、インストールを続行するのに必要なサブクリプションのみのリソースにアクセスできます。

Red Hat アカウントで Simple Content Access Mode を有効にしている場合は、サブスクリプションを割り当てる必要はありません。有効にした場合は、Ansible Automation Platform をインストールする前にシステムを Red Hat Subscription Management (RHSM) または Satellite に登録する必要があります。詳細は、Simple Content Access Mode を参照してください。

手順

Red Hat Ansible Automation Platform サブスクリプションの

pool_idを取得します。# subscription-manager list --available --all | grep "Ansible Automation Platform" -B 3 -A 6

例

subsciption-manager listコマンドの出力例。Pool ID:セクションの説明に従ってpool_idを取得します。Subscription Name: Red Hat Ansible Automation, Premium (5000 Managed Nodes) Provides: Red Hat Ansible Engine Red Hat Ansible Automation Platform SKU: MCT3695 Contract: ```` Pool ID: <pool_id> Provides Management: No Available: 4999 Suggested: 1

サブスクリプションを割り当てます。

# subscription-manager attach --pool=<pool_id>

これで、Red Hat Ansible Automation Platform サブスクリプションがすべてのノードに割り当てられました。

検証

- サブスクリプションが正常に割り当てられたことを確認します。

# subscription-manager list --consumed

トラブルシューティング

Ansible Automation Platform インストーラーにバンドルされた特定のパッケージを見つけることができない場合や、

Repositories disabled by configurationのメッセージが表示される場合は、以下のコマンドを使用してリポジトリーを有効化してみてください。Red Hat Ansible Automation Platform 2.2 for RHEL 8

subscription-manager repos --enable ansible-automation-platform-2.2-for-rhel-8-x86_64-rpms

Red Hat Ansible Automation Platform 2.2 for RHEL 9

subscription-manager repos --enable ansible-automation-platform-2.2-for-rhel-9-x86_64-rpms

1.4. Red Hat Ansible Automation Platform プラットフォームコンポーネント

Red Hat Ansible Automation Platform は、以下のコンポーネントで構成されています。

Ansible Automation Hub

Ansible Content Collection の認定済みコンテンツのリポジトリー。Ansible Automation Hub は、Red Hat とそのパートナーがコンテンツを公開し、お客様が認定済みでサポートされている Ansible Content Collection を発見するための一元化されたリポジトリーです。Red Hat Ansible Certified Content は、Red Hat によってテストされ、サポートされているコンテンツをユーザーに提供します。

Private Automation Hub

Private Automation Hub は、コンテンツを同期するためのオフラインソリューションとオンプレミスソリューションの両方を提供します。Red Hat クラウド Automation Hub からコレクションと実行環境のイメージを同期し、独自のカスタム自動化コレクションと実行イメージを保存して提供できます。Ansible Galaxy や他のコンテナーレジストリーなどの他のソースを使用して、Private Automation Hub にコンテンツを提供することもできます。プライベート自動化ハブは、エンタープライズディレクトリーと CI/CD パイプラインに統合できます。

Automation Controller

ユーザーインターフェイス (UI) と RESTful アプリケーションプログラミングインターフェイス (API) を使用して、Ansible Automation を制御、保護、および管理するためのエンタープライズフレームワーク。

Automation Services Catalog

Automation Services Catalog は、Red Hat Ansible Automation Platform 内のサービスです。自動化サービスカタログを使用すると、さまざまな環境で Ansible Automation コントローラー上の製品カタログソースを整理および管理できます。

Automation Services Catalog を使用すると、以下が可能になります。

- マルチレベルの承認を個々のプラットフォームインベントリーに適用します。

- プラットフォームの製品形式からポートフォリオにコンテンツを編成します。

- 特定のユーザーグループと共有するポートフォリオを選択します。

- ユーザー要求の実行に関して境界の値を設定します。

自動化メッシュ

自動化メッシュは、既存ネットワークを使用して互いにピアツーピア接続を確立しているノードを介して、大規模な分散ワーカーのコレクション全体で作業分散を容易にするオーバーレイネットワークです。

自動化メッシュは以下を提供します。

- 個別にスケーリングする動的クラスター容量。これにより、ダウンタイムを最小限に抑えてノードを作成、登録、グループ化、グループ化解除、および登録解除できます。

- コントロールプレーンと実行プレーンの分離。コントロールプレーンの容量とは関係なく Playbook の実行容量をスケーリングできます。

- 遅延に対する回復力があり、停止することなく再設定可能であり、停止が存在する場合は動的に再ルーティングして別のパスを選択するデプロイメントの選択肢。

- メッシュルーティングの変更。

- FIPS (Federal Information Processing Standards) に準拠する双方向、マルチホップのメッシュ通信の可能性を含む接続性。

自動化実行環境

Ansible 実行エンジンと、ユーザーが IT 環境とプロセスのあらゆる側面を自動化するのに役立つ数百のモジュールを含むソリューション。実行環境は、一般的に使用されるオペレーティングシステム、インフラストラクチャープラットフォーム、ネットワークデバイス、およびクラウドを自動化します。

Ansible Galaxy

Ansible コンテンツを検索、再利用、および共有するためのハブ。事前にパッケージ化されたロールの形式でコミュニティーが提供する Galaxy コンテンツは、自動化プロジェクトの開始に役立ちます。インフラストラクチャーのプロビジョニング、アプリケーションのデプロイ、およびその他のタスクを完了するためのロールは、Ansible Playbook にドロップして、顧客の環境にすぐに適用できます。

自動化コンテンツナビゲーター

自動化プラットフォームへの主要なコマンドラインインターフェイスとなる テキストユーザーインターフェイス (TUI)。コンテンツの構築、実行環境でのローカルでの自動化の実行、Ansible Automation Platform での自動化の実行、将来の 統合開発環境 (IDE) の基盤の提供などのユースケースを扱います。

1.5. Red Hat Ansible Automation Platform インストーラーの選択および取得

Red Hat Enterprise Linux 環境のインターネット接続に基づいて、必要な Ansible Automation Platform インストーラーを選択します。次のシナリオを確認し、ニーズを満たす Ansible Automation Platform インストーラーを決定してください。

Red Hat カスタマーポータルで Red Hat Ansible Automation Platform インストーラーのダウンロードにアクセスするには、有効な Red Hat カスタマーアカウントが必要です。

インターネットアクセスを使用したインストール

Red Hat Enterprise Linux 環境がインターネットに接続している場合は、Ansible Automation Platform インストーラーを選択します。インターネットアクセスを使用してインストールすると、必要な最新のリポジトリー、パッケージ、および依存関係を取得します。Ansible Automation Platform インストーラーを設定するには、以下のいずれかの方法を選択します。

tarball インストール

- https://access.redhat.com/downloads/content/480 に移動します。

- Ansible Automation Platform <latest-version> Setup の Download Now をクリックします。

ファイルをデプロイメントします。

$ tar xvzf ansible-automation-platform-setup-<latest-version>.tar.gz

RPM インストール

Ansible Automation Platform インストーラーパッケージをインストールします。

v.2.2 for RHEL 8 for x86_64

$ sudo dnf install --enablerepo=ansible-automation-platform-2.2-for-rhel-8-x86_64-rpms ansible-automation-platform-installer

v.2.2 for RHEL 9 for x86-64

$ sudo dnf install --enablerepo=ansible-automation-platform-2.2-for-rhel-9-x86_64-rpms ansible-automation-platform-installer

dnf install は、リポジトリーがデフォルトで無効になっているため、リポジトリーを有効にします。

RPM インストーラーを使用すると、ファイルは /opt/ansible-automation-platform/installer ディレクトリーに置かれます。

インターネットアクセスなしでのインストール

インターネットにアクセスできない場合や、オンラインリポジトリーから個別のコンポーネントおよび依存関係をインストールしたくない場合は、Red Hat Ansible Automation Platform の Bundle インストーラーを使用します。Red Hat Enterprise Linux リポジトリーへのアクセスは依然として必要です。その他の依存関係はすべて tar アーカイブに含まれます。

- https://access.redhat.com/downloads/content/480 に移動します。

- Ansible Automation Platform <latest-version> Setup Bundle の Download Now をクリックします。

ファイルをデプロイメントします。

$ tar xvzf ansible-automation-platform-setup-bundle-<latest-version>.tar.gz

1.6. インストーラーインベントリーファイルについて

Red Hat Ansible Automation Platform は、インベントリーファイルを使用して、論理的に編成されたインフラストラクチャー内の管理対象ノードまたはホストのリストに対して機能します。Red Hat Ansible Automation Platform インストーラーインベントリーファイルを使用して、インストールシナリオを指定し、Ansible へのホストのデプロイについて説明できます。インベントリーファイルを使用することで、Ansible は単一のコマンドで多数のホストを管理できます。インベントリーは、指定する必要があるコマンドラインオプションの数を減らすことで、Ansible をより効率的に使用するのにも役立ちます。

インベントリーファイルは、所有するインベントリープラグインに応じて、多数ある形式のいずれかになります。最も一般的な形式は INI と YAML です。このドキュメントに記載されているインベントリーファイルは、INI 形式で示されています。

インベントリーファイルの場所は、使用したインストーラーによって異なります。次の表に、可能な場所を示します。

| インストーラー | ロケーション |

|---|---|

| Bundle tar |

|

| Non-bundle tar |

|

| RPM |

|

次のコマンドを使用して、インベントリー内のホストを確認できます。

ansible all -i <path-to-inventory-file. --list-hosts

インベントリーファイルの例

[automationcontroller] host1.example.com host2.example.com Host4.example.com [automationhub] host3.example.com [database] Host5.example.com [all:vars] admin_password='<password>' pg_host='' pg_port='' pg_database='awx' pg_username='awx' pg_password='<password>' registry_url='registry.redhat.io' registry_username='<registry username>' registry_password='<registry password>'

インベントリーファイルの最初の部分は、Ansible が使用できるホストまたはグループを指定します。

1.6.1. ホストとグループのガイドライン

データベース

-

外部データベースを使用する場合は、インベントリーファイルの

databaseセクションが正しく設定されていることを確認してください。 - パフォーマンスを向上させるために、データベースと Automation Controller を同じサーバーに配置しないでください。

Automation Hub

-

[automationhub]グループに Ansible Automation Hub 情報を追加します。 - Ansible Automation Hub と Automation Controller を同じノードにインストールしないでください。

-

[automationhub]ホストに到達可能な IP アドレスまたは完全修飾ドメイン名 (FQDN) を提供して、ユーザーが別のノードから Ansible Automation Hub のコンテンツを同期してインストールできるようにします。localhostは使用しないでください。

Automation Controller と Ansible Automation Hub を別々にインストールする必要があります。両方が同時にインストールされている場合、[database] グループは 2 つを区別しないからです。

[database] で 1 つの値を使用し、Automation Controller と Ansible Automation Hub の両方がそれを定義する場合、それらは同じデータベースを使用します。

Automation Controller

- Automation Controller は、使用するデータベースのレプリケーションまたはフェイルオーバーを設定しません。Automation Controller は、所有しているすべてのレプリケーションで機能します。

クラスター化されたインストール

- 既存のクラスターをアップグレードする場合は、既存のインスタンスまたはインスタンスグループを省略するようにクラスターを再設定することもできます。インスタンスまたはインスタンスグループをインベントリーファイルから省略するだけでは、クラスターから削除するには不十分です。インベントリーファイルからインスタンスまたはインスタンスグループを除外するほかに、アップグレードを開始する前にインスタンスまたはインスタンスグループのプロビジョニングを解除する必要もあります。ノードまたはグループのプロビジョニング解除 を参照してください。そうしないと、省略されたインスタンスまたはインスタンスグループが引き続きクラスターと通信するため、アップグレード中に Automation Controller サービスで問題が発生する可能性があります。

クラスター化されたインストールセットアップを作成している場合は、

[localhost]をすべてのインスタンスのホスト名または IP アドレスに置き換える必要があります。Automation Controller、Automation Hub、および自動化サービスカタログのインストーラーは[localhost]を受け入れません。すべてのノードとインスタンスは、このホスト名またはアドレスを使用して他のノードに到達できる必要があります。いずれかのノードで localhostansible_connection=localを使用することはできません。すべてのノードのホスト名に同じ形式を使用します。したがって、これは機能しません。

[automationhub] localhost ansible_connection=local hostA hostB.example.com 172.27.0.4

代わりに以下の形式を使用します。

[automationhub] hostA hostB hostC

または

[automationhub] hostA.example.com hostB.example.com hostC.example.com

1.6.2. ノードまたはグループのプロビジョニング解除

Ansible Automation Platform インストーラーを使用して、ノードとインスタンスグループのプロビジョニングを解除できます。インストーラーを実行すると、グループ内のノードに割り当てられたすべての設定ファイルおよびログが削除されます。

[automationcontroller] グループで指定されている最初のホストを除き、インベントリーの任意のホストのプロビジョニングを解除することができます。

ノードのプロビジョニングを解除するには、インベントリーファイル内のノードまたはグループに node_state=deprovision を追加します。

以下に例を示します。

デプロイメントから単一のノードを削除するには、以下を実行します。

[automationcontroller] host1.example.com host2.example.com host4.example.com node_state=deprovision

または

デプロイからインスタンスグループ全体を削除するには、以下を実行します。

[instance_group_restrictedzone] host4.example.com host5.example.com [instance_group_restrictedzone:vars] node_state=deprovision

1.6.3. インベントリー変数

サンプルインベントリーファイルの [all:vars] に続く 2 番目の部分は、インストーラーによって使用される変数のリストです。all を使用すると、変数がすべてのホストに適用されます。

特定のホストに変数を適用するには、[hostname:vars] を使用します。たとえば、[automationhub:vars] です。

1.6.4. インベントリーファイルで変数を宣言するためのルール

文字列変数の値は、引用符で囲んで宣言します。以下に例を示します。

pg_database='awx' pg_username='awx' pg_password='<password>'

:vars セクションで宣言すると、INI 値は文字列として解釈されます。たとえば、var=FALSE は FALSE に等しい文字列を作成します。ホスト行とは異なり、:vars セクションは行ごとに 1 つのエントリーのみを受け入れるため、= の後のすべてがエントリーの値である必要があります。ホスト行は、行ごとに複数の key=value パラメーターを受け入れます。したがって、スペースがセパレーターではなく値の一部であることを示す方法が必要です。空白を含む値は引用符で囲むことができます (一重または二重)。詳細は、Python shlex parsing rules を参照してください。

INI インベントリーに設定された変数値が特定の型 (文字列やブール値など) でなければならない場合は、常にタスクでフィルターを使用して型を指定します。変数を使用するときは、INI インベントリーで設定されたタイプに依存しないでください。

変数の実際の型に関する混乱を避けるために、インベントリーソースに YAML 形式を使用することを検討してください。YAML インベントリープラグインは、変数値を一貫して正しく処理します。

Ansible インベントリーファイルのパラメーター値に、#、{ または } などの特殊文字が含まれている場合は、値をダブルエスケープ (double-escape) する必要があります (値を単一と二重引用符で囲みます)。

たとえば、mypasswordwith#hashsigns を変数 pg_password の値として使用するには、Ansible ホストインベントリーファイルで pg_password='"mypasswordwith#hashsigns"' として宣言します。

1.6.5. インベントリーファイルでシークレットを保護する

Ansible Vault を使用して機密変数または秘密変数を暗号化できます。ただし、変数名と変数値を暗号化すると、値のソースを見つけるのが難しくなります。これを回避するには、ansible-vault encrypt_string を使用して変数を個別に暗号化するか、変数を含むファイルを暗号化します。

手順

暗号化された認証情報を保存するために、

credentials.ymlというラベルの付いたファイルを作成します。$ cat credentials.yml admin_password: my_long_admin_pw pg_password: my_long_pg_pw registry_password: my_long_registry_pw

ansible-vaultを使用してcredentials.ymlファイルを暗号化します。$ ansible-vault encrypt credentials.yml New Vault password: Confirm New Vault password: Encryption successful

重要暗号化された vault パスワードを安全な場所に保管します。

credentials.ymlファイルが暗号化されていることを確認します。$ cat credentials.yml $ANSIBLE_VAULT;1.1; AES256363836396535623865343163333339613833363064653364656138313534353135303764646165393765393063303065323466663330646232363065316666310a373062303133376339633831303033343135343839626136323037616366326239326530623438396136396536356433656162333133653636616639313864300a353239373433313339613465326339313035633565353464356538653631633464343835346432376638623533613666326136343332313163343639393964613265616433363430633534303935646264633034383966336232303365383763

Ansible Automation Platform 2.2 のインストールのために

setup.shを実行し、credentials.ymlと--ask-vault-pass オプションの両方を渡します。$ ANSIBLE_BECOME_METHOD='sudo' ANSIBLE_BECOME=True ANSIBLE_HOST_KEY_CHECKING=False ./setup.sh -e @credentials.yml -- --ask-vault-pass

1.6.6. 追加のインベントリーファイル変数

インベントリーファイルに追加変数を追加して、Red Hat Ansible Automation Platform インストールをさらに設定できます。これらの設定では、Red Hat Ansible Automation Platform 管理用のオプション機能を追加します。テキストエディターでインベントリーファイルを編集して、これらの変数を追加します。

インベントリーファイル変数の定義済み値の表は、付録 A: インベントリーファイル変数 にあります。

1.7. サポート対象のインストールシナリオ

Red Hat は、Red Hat Ansible Automation Platform 向けに以下のインストールシナリオをサポートします。

1.7.1. 同一ノード上にあるデータベースを持つスタンドアロン Automation Controller またはインストーラー以外が管理するデータベース

このシナリオでは、1 台のマシンに Web フロントエンド、REST API バックエンド、データベースを含む Automation Controller のインストールが含まれます。PostgreSQL をインストールし、そのデータベースとして使用するように Automation Controller を設定します。これは、標準の Automation Controller のインストールシナリオとみなされます。

開始するには、Red Hat Ansible Automation Platform コンポーネントの単一マシンへのインストール の データベースを使用した同一ノードへの Automation Controller のインストール を参照してください。

1.7.2. 外部管理データベースが設定されたスタンドアロン Automation Controller

このシナリオでは、単一のマシンに Automation Controller サーバーをインストールし、リモート PostgreSQL インスタンスとの通信をデータベースとして設定します。このリモート PostgreSQL は、管理するサーバーを使用することも、Amazon RDS などのクラウドサービスで提供することも可能です。

開始するには、Red Hat Ansible Automation Platform コンポーネントの単一マシンへのインストール の 外部管理データベースを備えた Automation Controller のインストール を参照してください。

1.7.3. 同じノード上にあるデータベースまたはインストーラー以外が管理するデータベースを使用するスタンドアロン Automation Hub

このシナリオでは、1 台のマシンに Web フロントエンド、REST API バックエンド、データベースなど、Automation Hub のインストールが含まれます。PostgreSQL をインストールし、そのデータベースとして使用するように Automation Hub を設定します。

開始するには、1 台のマシンに Red Hat Ansible Automation Platform コンポーネントをインストール の 同じノード上のデータベースを使用した Automation Hub のインストール を参照してください。

1.7.4. 外部管理データベースを使用するスタンドアロン Automation Hub

このシナリオでは、1 台のマシンに Automation Hub サーバーをインストールし、Red Hat Ansible Automation Platform インストーラーが管理するリモート PostgreSQL データベースをインストールします。

開始するには、1 台のマシンに Red Hat Ansible Automation Platform コンポーネントをインストール の 外部データベースに Automation Hub をインストール を参照してください。

1.7.5. Automation Controller ノードまたはインストーラー以外が管理するデータベースを使用したプラットフォームインストール

このシナリオには、Automation Controller ノードにあるデータベース、またはインストーラー以外が管理するデータベースを使用した Automation Controller および Automation Hub のインストールが含まれます。

開始するには、Red Hat Ansible Automation Platform のインストール の 自動化コントローラノードまたはインストーラー以外が管理するデータベースへの、データベースを使用した Red Hat Ansible Automation Platform のインストール を参照してください。

1.7.6. 外部管理データベースを使用したプラットフォームのインストール

このシナリオでは、Automation Controller と Automation Hub をインストールし、リモートの PostgreSQL インスタンスとの通信をデータベースとして設定します。このリモート PostgreSQL は、管理するサーバーを使用することも、Amazon RDS などのクラウドサービスで提供することも可能です。

開始するには、Red Hat Ansible Automation Platform のインストール の 外部の管理データベースを使用した Red Hat Ansible Automation Platform のインストール を参照してください。

1.7.7. 外部管理データベースを使用した複数マシンのクラスターのインストール

このシナリオでは、複数の Automation Controller ノードおよび Automation Hub インスタンスをインストールし、リモート PostgreSQL インスタンスとの通信をデータベースとして設定します。このリモート PostgreSQL は、管理するサーバーを使用することも、Amazon RDS などのクラウドサービスで提供することも可能です。このシナリオでは、すべての Automation Controller がアクティブでジョブを実行でき、すべてのノードが HTTP 要求を受信できます。

クラスター設定で実行するには、Automation Controller が外部のものである必要があります。PostgreSQL はプライマリーまたはセカンダリーの Tower ノードの 1 つではないマシンにインストールする必要があります。冗長設定の場合、リモートの PostgreSQL バージョン要件は PostgreSQL 13 です。

- クラスター化の設定に関する情報は、クラスタリング を参照してください。

-

[automationhub]ホストの到達可能な IP アドレスを指定して、ユーザーが別のノードから Private Automation Hub のコンテンツを同期できるようにします。

開始するには、マルチマシンクラスターインストール の 外部の管理対象データベースを使用した複数ノードの Red Hat Ansible Automation Platform のインストール を参照してください。

第2章 Red Hat Ansible Automation Platform のインストール

Red Hat Ansible Automation Platform のインストールには、Automation Controller と Automation Hub のデプロイが含まれます。

インストーラーでは、ユーザーが root としてログインして ./setup.sh を実行する必要はありません。ユーザーは、root への特権エスカレーションの好ましい方法として、環境変数 ANSIBLE_BECOME_METHOD を適切に設定する必要があります。デフォルトのメソッドは sudo です。

このインストールオプションには、サポート対象のシナリオが 2 つ含まれています。

2.1. Automation Controller ノードまたはインストーラー以外が管理するデータベースを使用した Red Hat Ansible Automation Platform のインストール

この手順に従って、Automation Controller ノード上のデータベース、またはインストーラー以外が管理するデータベースを使用して、Red Hat Ansible Automation Platform (Automation Controller および Automation Hub の両方) をインストールできます。

2.1.1. 前提条件

- Red Hat Ansible Automation Platform Product Software からプラットフォームインストーラーを選択して入手している。

- ベースシステムの要件を満たすマシンにインストールしている。

- すべてのパッケージが RHEL ノードの最新バージョンに更新されている。

Ansible Automation Platform をインストールする前に、RHEL ノードを完全にアップグレードしないと、エラーが発生する可能性があります。

- レジストリーサービスアカウントの作成 ガイドの手順に従って Red Hat レジストリーサービスアカウントを作成している。

-

Ansible Automation Platform をインストールするにはコンテナーレジストリーサービスが必要です。コンテナーレジストリーにアクセスできると、自動化実行環境を Ansible Automation Platform に読み込み、Ansible Playbook およびロール実行する一貫性のあるコンテナー化された環境を提供できます。デフォルトでは、Ansible Automation Platform は Red Hat レジストリーサービスアカウントを必要とする

registry.redhat.ioを使用します。レジストリーサービスアカウントの作成については、レジストリーサービスアカウントの作成 を参照してください。 - すべてのノードで NTP クライアントを設定する必要があります。詳細は、Chrony を使用した NTP サーバーの設定 を参照してください。

2.1.2. Red Hat Ansible Automation Platform インストーラーのインベントリーファイルの編集

Red Hat Ansible Automation Platform インストーラーのインベントリーファイルを使用して、インストールシナリオを指定できます。

手順

インストーラーに移動します。

[バンドルのインストーラー]

$ cd ansible-automation-platform-setup-bundle-<latest-version>

[オンラインインストーラー]

$ cd ansible-automation-platform-setup-<latest-version>

-

テキストエディターで

inventoryファイルを開きます。 -

inventoryファイルのパラメーターを編集して、インストールシナリオを指定します。以下の例に従ってください。

2.1.3. Automation Controller ノードまたはインストーラー以外が管理するデータベースのインベントリーファイル例

この例では、Red Hat Ansible Automation Platform をインストールするためにインベントリーファイルを設定する方法を説明します。このインストールインベントリーファイルには、Automation Controller ノードにあるデータベース、またはインストーラー以外が管理するデータベースを使用した Automation Controller および Automation Hub のインストールが含まれます。

- Automation Controller と Automation Hub を同じノードにインストールすることはできません。

-

[automationhub]ホストの到達可能な IP アドレスを指定して、ユーザーが別のノードから Private Automation Hub のコンテンツを同期できるようにします。 -

registry_usernameおよびregistry_passwordに Red Hat Registry Service Account の認証情報を入力し、Red Hat コンテナーレジストリーにリンクします。

[automationcontroller] controller.acme.org [automationhub] automationhub.acme.org [all:vars] admin_password='<password>' pg_host='' pg_port='' pg_database='awx' pg_username='awx' pg_password='<password>' pg_sslmode='prefer' # set to 'verify-full' for client-side enforced SSL registry_url='registry.redhat.io' registry_username='<registry username>' registry_password='<registry password>' # Automation Hub Configuration # automationhub_admin_password='<password>' automationhub_pg_host='controller.acme.org' automationhub_pg_port='5432' automationhub_pg_database='automationhub' automationhub_pg_username='automationhub' automationhub_pg_password='<password>' automationhub_pg_sslmode='prefer' # The default install will deploy a TLS enabled Automation Hub. # If for some reason this is not the behavior wanted one can # disable TLS enabled deployment. # # automationhub_disable_https = False # The default install will generate self-signed certificates for the Automation # Hub service. If you are providing valid certificate via automationhub_ssl_cert # and automationhub_ssl_key, one should toggle that value to True. # # automationhub_ssl_validate_certs = False # SSL-related variables # If set, this will install a custom CA certificate to the system trust store. # custom_ca_cert=/path/to/ca.crt # Certificate and key to install in nginx for the web UI and API # web_server_ssl_cert=/path/to/tower.cert # web_server_ssl_key=/path/to/tower.key # Certificate and key to install in Automation Hub node # automationhub_ssl_cert=/path/to/automationhub.cert # automationhub_ssl_key=/path/to/automationhub.key # Server-side SSL settings for PostgreSQL (when we are installing it). # postgres_use_ssl=False # postgres_ssl_cert=/path/to/pgsql.crt # postgres_ssl_key=/path/to/pgsql.key

2.1.4. 設定スクリプトフラグおよび追加変数

設定スクリプトを実行して Automation Controller をインストールする場合に、フラグおよび追加変数を指定することもできます。

表2.1 フラグ

| 引数 | 説明 |

|---|---|

|

| ヘルプメッセージを表示して終了します。 |

|

|

Ansible インベントリーファイルへのパス (デフォルト: |

|

| 追加の Ansible 変数を key=value または YAML/JSON として設定します。 |

|

| インストールの代わりにデータベースのバックアップを実行します。 |

|

| インストールの代わりにデータベースの復元を行います。 |

|

| SECRET_KEY を生成 および 配布します。 この引数を使用して setup.sh スクリプトを実行すると、デフォルトで、新しい秘密鍵が Automation Controller に対して生成および配布されますが、自動化サービスカタログに対しては配布されません。

Automation Controller と自動化サービスカタログの両方に新しい秘密鍵を生成して配布するには、変数 |

-- の区切り文字を使用して、適用する Ansible 引数を追加します。たとえば、./setup.sh -i my_awesome_inventory.yml -e matburt_is_country_gold=True — -K となります。

-rを渡してデータベース復元を実行する場合は、EXTRA_VARS でデフォルト以外のパスを指定しない限り、デフォルト復元パスが使用されます。復元パスを指定する EXTRA_VAR を渡す以下の例を参照してください。./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

-e bundle_install=falseを渡すと、オンラインインストールを強制的に実行できます。$ ./setup.sh -e bundle_install=false

表2.2 追加変数

| 変数 | 説明 | デフォルト |

|---|---|---|

|

| Automation Controller のインストール時に、Ansible も最新の状態であることを確認します。 |

|

|

| Tower のインストール時に、デモ組織、プロジェクト、認証情報、ジョブテンプレートなども作成します。 |

|

|

| バンドルからインストールする場合に、バンドルされているリポジトリーを配置する場所 |

|

|

| nginx で HTTPS トラフィックを無効にします。HTTPS の負荷をロードバランサーに分散する場合に便利です。 |

|

|

| Web セキュリティーポリシーメカニズム HSTS を無効にします。 |

|

|

| nginx が HTTP をリッスンするように設定するポート |

|

|

| nginx が HTTPS をリッスンするように設定するポート |

|

|

| バックアップ時に使用する一時的な場所 |

|

|

| 復元元として使用する別のバックアップファイルを指定します。 | なし |

|

| Tower のインストールに必要な最小メモリー (テストインストールの場合に限り変更してください) |

|

|

| 表示ファイルの説明に使用できる最小リソース (テストインストールの場合に限り変更してください) | なし |

|

|

プリフライトチェックを無視します。これはテンプレートや他のシステム以外のイメージにインストールするときに便利です ( |

|

|

|

この変数を |

|

例

- コアをアップグレードするには、以下を実行します。

./setup.sh -e upgrade_ansible_with_tower=1

- nginx で処理する https を無効化するには、以下を実行します。

./setup.sh -e nginx_disable_https=true

- バックアップファイルから復元時にデフォルトではないパスを指定する場合は、以下を実行します。

./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

2.1.5. Red Hat Ansible Automation Platform インストーラー設定スクリプトの実行

Private Automation Hub のインストールに必要なパラメーターを使用して inventory ファイルを更新したら、setup スクリプトを実行ができます。

手順

setup.shスクリプトを実行します。$ ./setup.sh

インストールが開始します。

2.1.6. Automation Controller インストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、Automation Controller が正常にインストールしたことを確認できます。

手順

-

inventoryファイルのAutomation Controller ノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

Automation Controller サーバーはポート 80 (https://<TOWER_SERVER_NAME>/) からアクセスできますが、ポート 443 にリダイレクトされるため、443 も利用できる状態にする必要があります。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Controller へのログインに成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

2.1.6.1. 追加の Automation Controller の設定とリソース

追加のAutomation Controller の設定については、以下の資料を参照してください。

表2.3 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Controller を設定して最初の Playbook を実行します。 | |

| カスタマースクリプト、管理ジョブなどを使用して Automation Controller の管理を設定します。 | |

| プロキシーサーバーを使用して Automation Controller を設定します。 | |

| Red Hat と共有する Automation Controller の情報を管理します。 | |

| Automation Controller の機能をより詳細に確認します。 |

2.1.7. Automation Hub のインストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、自動化ハブが正常にインストールしたことを確認できます。

手順

-

inventoryファイルの自動化ハブノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Hub へのログインが成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

2.1.7.1. 追加の Automation Hub の設定とリソース

追加の Automation Hub 設定については、以下のリソースを参照してください。

表2.4 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Hub のユーザーアクセスを設定します。 | |

| Automation Hub での Red Hat 認定コレクションおよび Ansible Galaxy コレクションの管理 | Automation Hub にコンテンツを追加します。 |

| Automation Hub で社内で開発したコレクションを公開します。 |

2.1.8. Ansible Automation Platform 2.2 の次のステップ

Ansible Automation Platform を初めて使用するユーザーの場合でも、以前の Ansible コンテンツを最新版をインストールした Red Hat Ansible Automation Platform に移行する予定の既存の管理者の場合でも、次の手順を確認して、Ansible Automation Platform 2.2 の新機能を活用し始めてみてください。

2.1.8.1. Ansible Automation Platform 2.2 へのデータの移行

プラットフォーム管理者が Ansible Automation Platform 2.2 へのアップグレードを行う場合は、完了する前にデータを新しいインスタンスに移行する追加の手順が必要になる場合があります。

2.1.8.1.1. 従来の仮想環境 (venvs) から自動化実行環境への移行

Ansible Automation Platform 2.2 は、カスタム Python 仮想環境 (venvs) よりも、自動化実行環境 (Ansible 自動化の実行およびスケーリングに必要なコンポーネントをパッケージ化するコンテナー化されたイメージ) を優先するようになっています。これには、Ansible Core、Ansible Content Collections、Python の依存関係、Red Hat Enterprise Linux UBI 8、およびその他のパッケージの依存関係が含まれます。

venv を実行環境に移行する場合は、(1) awx-manage コマンドを使用して、元のインスタンスから venv のリストを一覧表示してエクスポートし、(2) ansible-builder を使用して実行環境を作成する必要があります。詳細は、自動化実行環境へのアップグレードガイド および 実行環境の作成および消費 を参照してください。

2.1.8.1.2. Ansible Builder を使用した Ansible Engine 2.9 イメージへの移行

Ansible Automation Platform 2.2 で使用するために Ansible Engine2.9 イメージを移行するには、ansible-builder ツールで、自動化実行環境で使用するためにイメージ (カスタムプラグインおよび依存関係を含む) を再構築するプロセスを自動化します。Ansible Builder を使用して実行環境を構築する方法の詳細は、実行環境の作成および消費 を参照してください。

2.1.8.1.3. Ansible Core 2.13 への移行

Ansible Core 2.13 にアップグレードする場合に、最新版の Ansible Core でサポートされるようにするには、Playbook、プラグイン、または Ansible インフラストラクチャーの他の部分を更新する必要があります。Ansible コンテンツを更新して Ansible Core 2.13 との互換性を確保する手順は、Ansible-core 2.13 移植ガイド を参照してください。

2.1.8.2. 自動化メッシュを使用した自動化スケールアップ

Red Hat Ansible Automation Platform の自動化メッシュコンポーネントは、マルチサイトのデプロイメント全体に自動化を分散するプロセスを簡素化します。IT 環境が複数に分離されている企業の場合、自動化メッシュは、ピアツーピアメッシュ通信ネットワークを使用して実行ノード全体に自動化をデプロイしてスケールアップするための一貫性があり、信頼性の高い方法を提供します。

バージョン 1.x から最新バージョンの Ansible Automation Platform にアップグレードする場合は、データをレガシーの分離ノードから自動化メッシュに必要な実行ノードに移行する必要があります。ハイブリッドノードとコントロールノードのネットワークを計画して、Ansible Automation Platform インストーラーにあるインベントリーファイルを編集して、メッシュ関連の値を各実行ノードに割り当てることで、自動化メッシュを実装できます。

分離ノードから実行ノードに移行する方法については、アップグレードおよび移行ガイド を参照してください。

自動化メッシュと、ご使用の環境に合わせて自動化メッシュを設計するさまざまな方法については、Red Hat Ansible Automation Platform 化メッシュガイド を参照してください。

2.2. 外部の管理データベースを使用した Red Hat Ansible Automation Platform のインストール

以下の手順に従って、外部の管理データベースを使用して Red Hat Ansible Automation Platform (Automation Controller および Automation Hub の両方) をインストールできます。

2.2.1. 前提条件

- Red Hat Ansible Automation Platform Product Software からプラットフォームインストーラーを選択して入手している。

- ベースシステムの要件を満たすマシンにインストールしている。

- すべてのパッケージが RHEL ノードの最新バージョンに更新されている。

Ansible Automation Platform をインストールする前に、RHEL ノードを完全にアップグレードしないと、エラーが発生する可能性があります。

- レジストリーサービスアカウントの作成 ガイドの手順に従って Red Hat レジストリーサービスアカウントを作成している。

- すべてのノードで NTP クライアントを設定する必要があります。詳細は、Chrony を使用した NTP サーバーの設定 を参照してください。

2.2.2. Red Hat Ansible Automation Platform インストーラーのインベントリーファイルの編集

Red Hat Ansible Automation Platform インストーラーのインベントリーファイルを使用して、インストールシナリオを指定できます。

手順

インストーラーに移動します。

[バンドルのインストーラー]

$ cd ansible-automation-platform-setup-bundle-<latest-version>

[オンラインインストーラー]

$ cd ansible-automation-platform-setup-<latest-version>

-

テキストエディターで

inventoryファイルを開きます。 -

inventoryファイルのパラメーターを編集して、インストールシナリオを指定します。以下の例に従ってください。

2.2.3. 外部管理データベースを含む Red Hat Ansible Automation Platform インベントリーファイルの例

この例では、Red Hat Ansible Automation Platform をインストールするためにインベントリーファイルを設定する方法を説明します。このインストールインベントリーファイルには、外部の管理データベースを備えた Automation Controller と Automation Hub の両方が含まれます。

- Automation Controller と Automation Hub を同じノードにインストールすることはできません。

-

[automationhub]ホストの到達可能な IP アドレスを指定して、ユーザーが別のノードから Private Automation Hub のコンテンツを同期できるようにします。 -

registry_usernameおよびregistry_passwordに Red Hat Registry Service Account の認証情報を入力し、Red Hat コンテナーレジストリーにリンクします。

[automationcontroller] controller.acme.org [automationhub] automationhub.acme.org [database] database-01.acme.org [all:vars] admin_password='<password>' pg_host='database-01.acme.org' pg_port='5432' pg_database='awx' pg_username='awx' pg_password='<password>' pg_sslmode='prefer' # set to 'verify-full' for client-side enforced SSL registry_url='registry.redhat.io' registry_username='<registry username>' registry_password='<registry password>' # Automation Hub Configuration # automationhub_admin_password='<password>' automationhub_pg_host='database-01.acme.org' automationhub_pg_port='5432' automationhub_pg_database='automationhub' automationhub_pg_username='automationhub' automationhub_pg_password='<password>' automationhub_pg_sslmode='prefer' # The default install will deploy a TLS enabled Automation Hub. # If for some reason this is not the behavior wanted one can # disable TLS enabled deployment. # # automationhub_disable_https = False # The default install will generate self-signed certificates for the Automation # Hub service. If you are providing valid certificate via automationhub_ssl_cert # and automationhub_ssl_key, one should toggle that value to True. # # automationhub_ssl_validate_certs = False # SSL-related variables # If set, this will install a custom CA certificate to the system trust store. # custom_ca_cert=/path/to/ca.crt # Certificate and key to install in nginx for the web UI and API # web_server_ssl_cert=/path/to/tower.cert # web_server_ssl_key=/path/to/tower.key # Certificate and key to install in Automation Hub node # automationhub_ssl_cert=/path/to/automationhub.cert # automationhub_ssl_key=/path/to/automationhub.key # Server-side SSL settings for PostgreSQL (when we are installing it). # postgres_use_ssl=False # postgres_ssl_cert=/path/to/pgsql.crt # postgres_ssl_key=/path/to/pgsql.key

2.2.4. 設定スクリプトフラグおよび追加変数

設定スクリプトを実行して Automation Controller をインストールする場合に、フラグおよび追加変数を指定することもできます。

表2.5 フラグ

| 引数 | 説明 |

|---|---|

|

| ヘルプメッセージを表示して終了します。 |

|

|

Ansible インベントリーファイルへのパス (デフォルト: |

|

| 追加の Ansible 変数を key=value または YAML/JSON として設定します。 |

|

| インストールの代わりにデータベースのバックアップを実行します。 |

|

| インストールの代わりにデータベースの復元を行います。 |

|

| SECRET_KEY を生成 および 配布します。 この引数を使用して setup.sh スクリプトを実行すると、デフォルトで、新しい秘密鍵が Automation Controller に対して生成および配布されますが、自動化サービスカタログに対しては配布されません。

Automation Controller と自動化サービスカタログの両方に新しい秘密鍵を生成して配布するには、変数 |

-- の区切り文字を使用して、適用する Ansible 引数を追加します。たとえば、./setup.sh -i my_awesome_inventory.yml -e matburt_is_country_gold=True — -K となります。

-rを渡してデータベース復元を実行する場合は、EXTRA_VARS でデフォルト以外のパスを指定しない限り、デフォルト復元パスが使用されます。復元パスを指定する EXTRA_VAR を渡す以下の例を参照してください。./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

-e bundle_install=falseを渡すと、オンラインインストールを強制的に実行できます。$ ./setup.sh -e bundle_install=false

表2.6 追加変数

| 変数 | 説明 | デフォルト |

|---|---|---|

|

| Automation Controller のインストール時に、Ansible も最新の状態であることを確認します。 |

|

|

| Tower のインストール時に、デモ組織、プロジェクト、認証情報、ジョブテンプレートなども作成します。 |

|

|

| バンドルからインストールする場合に、バンドルされているリポジトリーを配置する場所 |

|

|

| nginx で HTTPS トラフィックを無効にします。HTTPS の負荷をロードバランサーに分散する場合に便利です。 |

|

|

| Web セキュリティーポリシーメカニズム HSTS を無効にします。 |

|

|

| nginx が HTTP をリッスンするように設定するポート |

|

|

| nginx が HTTPS をリッスンするように設定するポート |

|

|

| バックアップ時に使用する一時的な場所 |

|

|

| 復元元として使用する別のバックアップファイルを指定します。 | なし |

|

| Tower のインストールに必要な最小メモリー (テストインストールの場合に限り変更してください) |

|

|

| 表示ファイルの説明に使用できる最小リソース (テストインストールの場合に限り変更してください) | なし |

|

|

プリフライトチェックを無視します。これはテンプレートや他のシステム以外のイメージにインストールするときに便利です ( |

|

|

|

この変数を |

|

例

- コアをアップグレードするには、以下を実行します。

./setup.sh -e upgrade_ansible_with_tower=1

- nginx で処理する https を無効化するには、以下を実行します。

./setup.sh -e nginx_disable_https=true

- バックアップファイルから復元時にデフォルトではないパスを指定する場合は、以下を実行します。

./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

2.2.5. Red Hat Ansible Automation Platform インストーラー設定スクリプトの実行

Private Automation Hub のインストールに必要なパラメーターを使用して inventory ファイルを更新したら、setup スクリプトを実行ができます。

手順

setup.shスクリプトを実行します。$ ./setup.sh

インストールが開始します。

2.2.6. Automation Controller インストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、Automation Controller が正常にインストールしたことを確認できます。

手順

-

inventoryファイルのAutomation Controller ノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

Automation Controller サーバーはポート 80 (https://<TOWER_SERVER_NAME>/) からアクセスできますが、ポート 443 にリダイレクトされるため、443 も利用できる状態にする必要があります。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Controller へのログインに成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

2.2.6.1. 追加の Automation Controller の設定とリソース

追加のAutomation Controller の設定については、以下の資料を参照してください。

表2.7 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Controller を設定して最初の Playbook を実行します。 | |

| カスタマースクリプト、管理ジョブなどを使用して Automation Controller の管理を設定します。 | |

| プロキシーサーバーを使用して Automation Controller を設定します。 | |

| Red Hat と共有する Automation Controller の情報を管理します。 | |

| Automation Controller の機能をより詳細に確認します。 |

2.2.7. Automation Hub のインストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、自動化ハブが正常にインストールしたことを確認できます。

手順

-

inventoryファイルの自動化ハブノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Hub へのログインが成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

2.2.7.1. 追加の Automation Hub の設定とリソース

追加の Automation Hub 設定については、以下のリソースを参照してください。

表2.8 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Hub のユーザーアクセスを設定します。 | |

| Automation Hub での Red Hat 認定コレクションおよび Ansible Galaxy コレクションの管理 | Automation Hub にコンテンツを追加します。 |

| Automation Hub で社内で開発したコレクションを公開します。 |

2.2.8. Ansible Automation Platform 2.2 の次のステップ

Ansible Automation Platform を初めて使用するユーザーの場合でも、以前の Ansible コンテンツを最新版をインストールした Red Hat Ansible Automation Platform に移行する予定の既存の管理者の場合でも、次の手順を確認して、Ansible Automation Platform 2.2 の新機能を活用し始めてみてください。

2.2.8.1. Ansible Automation Platform 2.2 へのデータの移行

プラットフォーム管理者が Ansible Automation Platform 2.2 へのアップグレードを行う場合は、完了する前にデータを新しいインスタンスに移行する追加の手順が必要になる場合があります。

2.2.8.1.1. 従来の仮想環境 (venvs) から自動化実行環境への移行

Ansible Automation Platform 2.2 は、カスタム Python 仮想環境 (venvs) よりも、自動化実行環境 (Ansible 自動化の実行およびスケーリングに必要なコンポーネントをパッケージ化するコンテナー化されたイメージ) を優先するようになっています。これには、Ansible Core、Ansible Content Collections、Python の依存関係、Red Hat Enterprise Linux UBI 8、およびその他のパッケージの依存関係が含まれます。

venv を実行環境に移行する場合は、(1) awx-manage コマンドを使用して、元のインスタンスから venv のリストを一覧表示してエクスポートし、(2) ansible-builder を使用して実行環境を作成する必要があります。詳細は、自動化実行環境へのアップグレードガイド および 実行環境の作成および消費 を参照してください。

2.2.8.1.2. Ansible Builder を使用した Ansible Engine 2.9 イメージへの移行

Ansible Automation Platform 2.2 で使用するために Ansible Engine2.9 イメージを移行するには、ansible-builder ツールで、自動化実行環境で使用するためにイメージ (カスタムプラグインおよび依存関係を含む) を再構築するプロセスを自動化します。Ansible Builder を使用して実行環境を構築する方法の詳細は、実行環境の作成および消費 を参照してください。

2.2.8.1.3. Ansible Core 2.13 への移行

Ansible Core 2.13 にアップグレードする場合に、最新版の Ansible Core でサポートされるようにするには、Playbook、プラグイン、または Ansible インフラストラクチャーの他の部分を更新する必要があります。Ansible コンテンツを更新して Ansible Core 2.13 との互換性を確保する手順は、Ansible-core 2.13 移植ガイド を参照してください。

2.2.8.2. 自動化メッシュを使用した自動化スケールアップ

Red Hat Ansible Automation Platform の自動化メッシュコンポーネントは、マルチサイトのデプロイメント全体に自動化を分散するプロセスを簡素化します。IT 環境が複数に分離されている企業の場合、自動化メッシュは、ピアツーピアメッシュ通信ネットワークを使用して実行ノード全体に自動化をデプロイしてスケールアップするための一貫性があり、信頼性の高い方法を提供します。

バージョン 1.x から最新バージョンの Ansible Automation Platform にアップグレードする場合は、データをレガシーの分離ノードから自動化メッシュに必要な実行ノードに移行する必要があります。ハイブリッドノードとコントロールノードのネットワークを計画して、Ansible Automation Platform インストーラーにあるインベントリーファイルを編集して、メッシュ関連の値を各実行ノードに割り当てることで、自動化メッシュを実装できます。

分離ノードから実行ノードに移行する方法については、アップグレードおよび移行ガイド を参照してください。

自動化メッシュと、ご使用の環境に合わせて自動化メッシュを設計するさまざまな方法については、Red Hat Ansible Automation Platform 化メッシュガイド を参照してください。

第3章 Red Hat Ansible Automation Platform コンポーネントの単一マシンへのインストール

Red Hat Ansible Automation Platform コンポーネントは、以下のサポートされるシナリオのいずれかで 1 台のマシンにインストールすることができます。

3.1. データベースを使用した同一ノードへの Automation Controller のインストール

これらの手順に従って、同じノード上にデータベースを使用する Automation Controller のスタンドアロンインスタンス、またはインストーラー以外が管理するデータベースをインストールできます。このシナリオでは、1 台のマシンに Web フロントエンド、REST API バックエンド、データベースを含む Automation Controller のインストールが含まれます。PostgreSQL をインストールし、そのデータベースとして使用するように Automation Controller を設定します。これは、標準の Automation Controller のインストールシナリオとみなされます。

3.1.1. 前提条件

- Red Hat Ansible Automation Platform Product Software からプラットフォームインストーラーを選択して入手している。

- ベースシステムの要件を満たすマシンにインストールしている。

- すべてのパッケージが RHEL ノードの最新バージョンに更新されている。

Ansible Automation Platform をインストールする前に、RHEL ノードを完全にアップグレードしないと、エラーが発生する可能性があります。

- レジストリーサービスアカウントの作成 ガイドの手順に従って Red Hat レジストリーサービスアカウントを作成している。

- すべてのノードで NTP クライアントを設定する必要があります。詳細は、Chrony を使用した NTP サーバーの設定 を参照してください。

3.1.2. Red Hat Ansible Automation Platform インストーラーのインベントリーファイルの編集

Red Hat Ansible Automation Platform インストーラーのインベントリーファイルを使用して、インストールシナリオを指定できます。

手順

インストーラーに移動します。

[バンドルのインストーラー]

$ cd ansible-automation-platform-setup-bundle-<latest-version>

[オンラインインストーラー]

$ cd ansible-automation-platform-setup-<latest-version>

-

テキストエディターで

inventoryファイルを開きます。 -

inventoryファイルのパラメーターを編集して、インストールシナリオを指定します。以下の例に従ってください。

3.1.3. Red Hat Ansible Automation Platform の単一ノードインベントリーファイルの例

以下の例では、Automation Controller の単一ノードインストールにインベントリーファイルを追加する方法を説明します。

-

pg_passwordには特殊文字を使用しないでください。これにより、設定が失敗する場合があります。 -

registry_usernameおよびregistry_passwordに Red Hat Registry Service Account の認証情報を入力し、Red Hat コンテナーレジストリーにリンクします。

[automationcontroller]

controller.example.com 1

[database]

[all:vars]

admin_password='<password>'

pg_host=''

pg_port=''

pg_database='awx'

pg_username='awx'

pg_password='<password>'

registry_url='registry.redhat.io'

registry_username='<registry username>'

registry_password='<registry password>'- 1

- これは FQDN/IP として設定する必要があります。

3.1.4. 設定スクリプトフラグおよび追加変数

設定スクリプトを実行して Automation Controller をインストールする場合に、フラグおよび追加変数を指定することもできます。

表3.1 フラグ

| 引数 | 説明 |

|---|---|

|

| ヘルプメッセージを表示して終了します。 |

|

|

Ansible インベントリーファイルへのパス (デフォルト: |

|

| 追加の Ansible 変数を key=value または YAML/JSON として設定します。 |

|

| インストールの代わりにデータベースのバックアップを実行します。 |

|

| インストールの代わりにデータベースの復元を行います。 |

|

| SECRET_KEY を生成 および 配布します。 この引数を使用して setup.sh スクリプトを実行すると、デフォルトで、新しい秘密鍵が Automation Controller に対して生成および配布されますが、自動化サービスカタログに対しては配布されません。

Automation Controller と自動化サービスカタログの両方に新しい秘密鍵を生成して配布するには、変数 |

-- の区切り文字を使用して、適用する Ansible 引数を追加します。たとえば、./setup.sh -i my_awesome_inventory.yml -e matburt_is_country_gold=True — -K となります。

-rを渡してデータベース復元を実行する場合は、EXTRA_VARS でデフォルト以外のパスを指定しない限り、デフォルト復元パスが使用されます。復元パスを指定する EXTRA_VAR を渡す以下の例を参照してください。./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

-e bundle_install=falseを渡すと、オンラインインストールを強制的に実行できます。$ ./setup.sh -e bundle_install=false

表3.2 追加変数

| 変数 | 説明 | デフォルト |

|---|---|---|

|

| Automation Controller のインストール時に、Ansible も最新の状態であることを確認します。 |

|

|

| Tower のインストール時に、デモ組織、プロジェクト、認証情報、ジョブテンプレートなども作成します。 |

|

|

| バンドルからインストールする場合に、バンドルされているリポジトリーを配置する場所 |

|

|

| nginx で HTTPS トラフィックを無効にします。HTTPS の負荷をロードバランサーに分散する場合に便利です。 |

|

|

| Web セキュリティーポリシーメカニズム HSTS を無効にします。 |

|

|

| nginx が HTTP をリッスンするように設定するポート |

|

|

| nginx が HTTPS をリッスンするように設定するポート |

|

|

| バックアップ時に使用する一時的な場所 |

|

|

| 復元元として使用する別のバックアップファイルを指定します。 | なし |

|

| Tower のインストールに必要な最小メモリー (テストインストールの場合に限り変更してください) |

|

|

| 表示ファイルの説明に使用できる最小リソース (テストインストールの場合に限り変更してください) | なし |

|

|

プリフライトチェックを無視します。これはテンプレートや他のシステム以外のイメージにインストールするときに便利です ( |

|

|

|

この変数を |

|

例

- コアをアップグレードするには、以下を実行します。

./setup.sh -e upgrade_ansible_with_tower=1

- nginx で処理する https を無効化するには、以下を実行します。

./setup.sh -e nginx_disable_https=true

- バックアップファイルから復元時にデフォルトではないパスを指定する場合は、以下を実行します。

./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

3.1.5. Red Hat Ansible Automation Platform インストーラー設定スクリプトの実行

Private Automation Hub のインストールに必要なパラメーターを使用して inventory ファイルを更新したら、setup スクリプトを実行ができます。

手順

setup.shスクリプトを実行します。$ ./setup.sh

インストールが開始します。

3.1.6. Automation Controller インストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、Automation Controller が正常にインストールしたことを確認できます。

手順

-

inventoryファイルのAutomation Controller ノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

Automation Controller サーバーはポート 80 (https://<TOWER_SERVER_NAME>/) からアクセスできますが、ポート 443 にリダイレクトされるため、443 も利用できる状態にする必要があります。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Controller へのログインに成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

3.1.6.1. 追加の Automation Controller の設定とリソース

追加のAutomation Controller の設定については、以下の資料を参照してください。

表3.3 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Controller を設定して最初の Playbook を実行します。 | |

| カスタマースクリプト、管理ジョブなどを使用して Automation Controller の管理を設定します。 | |

| プロキシーサーバーを使用して Automation Controller を設定します。 | |

| Red Hat と共有する Automation Controller の情報を管理します。 | |

| Automation Controller の機能をより詳細に確認します。 |

3.1.7. Ansible Automation Platform 2.2 の次のステップ

Ansible Automation Platform を初めて使用するユーザーの場合でも、以前の Ansible コンテンツを最新版をインストールした Red Hat Ansible Automation Platform に移行する予定の既存の管理者の場合でも、次の手順を確認して、Ansible Automation Platform 2.2 の新機能を活用し始めてみてください。

3.1.7.1. Ansible Automation Platform 2.2 へのデータの移行

プラットフォーム管理者が Ansible Automation Platform 2.2 へのアップグレードを行う場合は、完了する前にデータを新しいインスタンスに移行する追加の手順が必要になる場合があります。

3.1.7.1.1. 従来の仮想環境 (venvs) から自動化実行環境への移行

Ansible Automation Platform 2.2 は、カスタム Python 仮想環境 (venvs) よりも、自動化実行環境 (Ansible 自動化の実行およびスケーリングに必要なコンポーネントをパッケージ化するコンテナー化されたイメージ) を優先するようになっています。これには、Ansible Core、Ansible Content Collections、Python の依存関係、Red Hat Enterprise Linux UBI 8、およびその他のパッケージの依存関係が含まれます。

venv を実行環境に移行する場合は、(1) awx-manage コマンドを使用して、元のインスタンスから venv のリストを一覧表示してエクスポートし、(2) ansible-builder を使用して実行環境を作成する必要があります。詳細は、自動化実行環境へのアップグレードガイド および 実行環境の作成および消費 を参照してください。

3.1.7.1.2. Ansible Builder を使用した Ansible Engine 2.9 イメージへの移行

Ansible Automation Platform 2.2 で使用するために Ansible Engine2.9 イメージを移行するには、ansible-builder ツールで、自動化実行環境で使用するためにイメージ (カスタムプラグインおよび依存関係を含む) を再構築するプロセスを自動化します。Ansible Builder を使用して実行環境を構築する方法の詳細は、実行環境の作成および消費 を参照してください。

3.1.7.1.3. Ansible Core 2.13 への移行

Ansible Core 2.13 にアップグレードする場合に、最新版の Ansible Core でサポートされるようにするには、Playbook、プラグイン、または Ansible インフラストラクチャーの他の部分を更新する必要があります。Ansible コンテンツを更新して Ansible Core 2.13 との互換性を確保する手順は、Ansible-core 2.13 移植ガイド を参照してください。

3.1.7.2. 自動化メッシュを使用した自動化スケールアップ

Red Hat Ansible Automation Platform の自動化メッシュコンポーネントは、マルチサイトのデプロイメント全体に自動化を分散するプロセスを簡素化します。IT 環境が複数に分離されている企業の場合、自動化メッシュは、ピアツーピアメッシュ通信ネットワークを使用して実行ノード全体に自動化をデプロイしてスケールアップするための一貫性があり、信頼性の高い方法を提供します。

バージョン 1.x から最新バージョンの Ansible Automation Platform にアップグレードする場合は、データをレガシーの分離ノードから自動化メッシュに必要な実行ノードに移行する必要があります。ハイブリッドノードとコントロールノードのネットワークを計画して、Ansible Automation Platform インストーラーにあるインベントリーファイルを編集して、メッシュ関連の値を各実行ノードに割り当てることで、自動化メッシュを実装できます。

分離ノードから実行ノードに移行する方法については、アップグレードおよび移行ガイド を参照してください。

自動化メッシュと、ご使用の環境に合わせて自動化メッシュを設計するさまざまな方法については、Red Hat Ansible Automation Platform 化メッシュガイド を参照してください。

3.2. 外部管理データベースを備えた Automation Controller のインストール

以下の手順を使用して、リモート PostgreSQL インスタンスをデータベースとして通信するように設定された 1 台のマシンにスタンドアロンの Automation Controller サーバーをインストールできます。このリモート PostgreSQL は、管理するサーバーを使用することも、Amazon RDS などのクラウドサービスで提供することも可能です。

3.2.1. 前提条件

- Red Hat Ansible Automation Platform Product Software からプラットフォームインストーラーを選択して入手している。

- ベースシステムの要件を満たすマシンにインストールしている。

- すべてのパッケージが RHEL ノードの最新バージョンに更新されている。

Ansible Automation Platform をインストールする前に、RHEL ノードを完全にアップグレードしないと、エラーが発生する可能性があります。

- レジストリーサービスアカウントの作成 ガイドの手順に従って Red Hat レジストリーサービスアカウントを作成している。

- すべてのノードで NTP クライアントを設定する必要があります。詳細は、Chrony を使用した NTP サーバーの設定 を参照してください。

3.2.2. Red Hat Ansible Automation Platform インストーラーのインベントリーファイルの編集

Red Hat Ansible Automation Platform インストーラーのインベントリーファイルを使用して、インストールシナリオを指定できます。

手順

インストーラーに移動します。

[バンドルのインストーラー]

$ cd ansible-automation-platform-setup-bundle-<latest-version>

[オンラインインストーラー]

$ cd ansible-automation-platform-setup-<latest-version>

-

テキストエディターで

inventoryファイルを開きます。 -

inventoryファイルのパラメーターを編集して、インストールシナリオを指定します。以下の例に従ってください。

3.2.3. 外部管理データベースを使用するスタンドアロン Automation Controller のインベントリーファイル例

以下の例では、外部データベースを使用して Automation Controller のインストールをデプロイするためのインベントリーファイルの設定方法を説明します。

-

pg_passwordには特殊文字を使用しないでください。これにより、設定が失敗する場合があります。 -

registry_usernameおよびregistry_passwordに Red Hat Registry Service Account の認証情報を入力し、Red Hat コンテナーレジストリーにリンクします。

[automationcontroller]

controller.example.com 1

[database]

database.example.com

[all:vars]

admin_password='<password>'

pg_password='<password>'

pg_host='database.example.com'

pg_port='5432'

pg_database='awx'

pg_username='awx'

registry_url='registry.redhat.io'

registry_username='<registry username>'

registry_password='<registry password>'- 1

- これは FQDN/IP として設定する必要があります。

3.2.4. 設定スクリプトフラグおよび追加変数

設定スクリプトを実行して Automation Controller をインストールする場合に、フラグおよび追加変数を指定することもできます。

表3.4 フラグ

| 引数 | 説明 |

|---|---|

|

| ヘルプメッセージを表示して終了します。 |

|

|

Ansible インベントリーファイルへのパス (デフォルト: |

|

| 追加の Ansible 変数を key=value または YAML/JSON として設定します。 |

|

| インストールの代わりにデータベースのバックアップを実行します。 |

|

| インストールの代わりにデータベースの復元を行います。 |

|

| SECRET_KEY を生成 および 配布します。 この引数を使用して setup.sh スクリプトを実行すると、デフォルトで、新しい秘密鍵が Automation Controller に対して生成および配布されますが、自動化サービスカタログに対しては配布されません。

Automation Controller と自動化サービスカタログの両方に新しい秘密鍵を生成して配布するには、変数 |

-- の区切り文字を使用して、適用する Ansible 引数を追加します。たとえば、./setup.sh -i my_awesome_inventory.yml -e matburt_is_country_gold=True — -K となります。

-rを渡してデータベース復元を実行する場合は、EXTRA_VARS でデフォルト以外のパスを指定しない限り、デフォルト復元パスが使用されます。復元パスを指定する EXTRA_VAR を渡す以下の例を参照してください。./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

-e bundle_install=falseを渡すと、オンラインインストールを強制的に実行できます。$ ./setup.sh -e bundle_install=false

表3.5 追加変数

| 変数 | 説明 | デフォルト |

|---|---|---|

|

| Automation Controller のインストール時に、Ansible も最新の状態であることを確認します。 |

|

|

| Tower のインストール時に、デモ組織、プロジェクト、認証情報、ジョブテンプレートなども作成します。 |

|

|

| バンドルからインストールする場合に、バンドルされているリポジトリーを配置する場所 |

|

|

| nginx で HTTPS トラフィックを無効にします。HTTPS の負荷をロードバランサーに分散する場合に便利です。 |

|

|

| Web セキュリティーポリシーメカニズム HSTS を無効にします。 |

|

|

| nginx が HTTP をリッスンするように設定するポート |

|

|

| nginx が HTTPS をリッスンするように設定するポート |

|

|

| バックアップ時に使用する一時的な場所 |

|

|

| 復元元として使用する別のバックアップファイルを指定します。 | なし |

|

| Tower のインストールに必要な最小メモリー (テストインストールの場合に限り変更してください) |

|

|

| 表示ファイルの説明に使用できる最小リソース (テストインストールの場合に限り変更してください) | なし |

|

|

プリフライトチェックを無視します。これはテンプレートや他のシステム以外のイメージにインストールするときに便利です ( |

|

|

|

この変数を |

|

例

- コアをアップグレードするには、以下を実行します。

./setup.sh -e upgrade_ansible_with_tower=1

- nginx で処理する https を無効化するには、以下を実行します。

./setup.sh -e nginx_disable_https=true

- バックアップファイルから復元時にデフォルトではないパスを指定する場合は、以下を実行します。

./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

3.2.5. Red Hat Ansible Automation Platform インストーラー設定スクリプトの実行

Private Automation Hub のインストールに必要なパラメーターを使用して inventory ファイルを更新したら、setup スクリプトを実行ができます。

手順

setup.shスクリプトを実行します。$ ./setup.sh

インストールが開始します。

3.2.6. Automation Controller インストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、Automation Controller が正常にインストールしたことを確認できます。

手順

-

inventoryファイルのAutomation Controller ノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

Automation Controller サーバーはポート 80 (https://<TOWER_SERVER_NAME>/) からアクセスできますが、ポート 443 にリダイレクトされるため、443 も利用できる状態にする必要があります。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Controller へのログインに成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

3.2.6.1. 追加の Automation Controller の設定とリソース

追加のAutomation Controller の設定については、以下の資料を参照してください。

表3.6 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Controller を設定して最初の Playbook を実行します。 | |

| カスタマースクリプト、管理ジョブなどを使用して Automation Controller の管理を設定します。 | |

| プロキシーサーバーを使用して Automation Controller を設定します。 | |

| Red Hat と共有する Automation Controller の情報を管理します。 | |

| Automation Controller の機能をより詳細に確認します。 |

3.2.7. Ansible Automation Platform 2.2 の次のステップ

Ansible Automation Platform を初めて使用するユーザーの場合でも、以前の Ansible コンテンツを最新版をインストールした Red Hat Ansible Automation Platform に移行する予定の既存の管理者の場合でも、次の手順を確認して、Ansible Automation Platform 2.2 の新機能を活用し始めてみてください。

3.2.7.1. Ansible Automation Platform 2.2 へのデータの移行

プラットフォーム管理者が Ansible Automation Platform 2.2 へのアップグレードを行う場合は、完了する前にデータを新しいインスタンスに移行する追加の手順が必要になる場合があります。

3.2.7.1.1. 従来の仮想環境 (venvs) から自動化実行環境への移行

Ansible Automation Platform 2.2 は、カスタム Python 仮想環境 (venvs) よりも、自動化実行環境 (Ansible 自動化の実行およびスケーリングに必要なコンポーネントをパッケージ化するコンテナー化されたイメージ) を優先するようになっています。これには、Ansible Core、Ansible Content Collections、Python の依存関係、Red Hat Enterprise Linux UBI 8、およびその他のパッケージの依存関係が含まれます。

venv を実行環境に移行する場合は、(1) awx-manage コマンドを使用して、元のインスタンスから venv のリストを一覧表示してエクスポートし、(2) ansible-builder を使用して実行環境を作成する必要があります。詳細は、自動化実行環境へのアップグレードガイド および 実行環境の作成および消費 を参照してください。

3.2.7.1.2. Ansible Builder を使用した Ansible Engine 2.9 イメージへの移行

Ansible Automation Platform 2.2 で使用するために Ansible Engine2.9 イメージを移行するには、ansible-builder ツールで、自動化実行環境で使用するためにイメージ (カスタムプラグインおよび依存関係を含む) を再構築するプロセスを自動化します。Ansible Builder を使用して実行環境を構築する方法の詳細は、実行環境の作成および消費 を参照してください。

3.2.7.1.3. Ansible Core 2.13 への移行

Ansible Core 2.13 にアップグレードする場合に、最新版の Ansible Core でサポートされるようにするには、Playbook、プラグイン、または Ansible インフラストラクチャーの他の部分を更新する必要があります。Ansible コンテンツを更新して Ansible Core 2.13 との互換性を確保する手順は、Ansible-core 2.13 移植ガイド を参照してください。

3.2.7.2. 自動化メッシュを使用した自動化スケールアップ

Red Hat Ansible Automation Platform の自動化メッシュコンポーネントは、マルチサイトのデプロイメント全体に自動化を分散するプロセスを簡素化します。IT 環境が複数に分離されている企業の場合、自動化メッシュは、ピアツーピアメッシュ通信ネットワークを使用して実行ノード全体に自動化をデプロイしてスケールアップするための一貫性があり、信頼性の高い方法を提供します。

バージョン 1.x から最新バージョンの Ansible Automation Platform にアップグレードする場合は、データをレガシーの分離ノードから自動化メッシュに必要な実行ノードに移行する必要があります。ハイブリッドノードとコントロールノードのネットワークを計画して、Ansible Automation Platform インストーラーにあるインベントリーファイルを編集して、メッシュ関連の値を各実行ノードに割り当てることで、自動化メッシュを実装できます。

分離ノードから実行ノードに移行する方法については、アップグレードおよび移行ガイド を参照してください。

自動化メッシュと、ご使用の環境に合わせて自動化メッシュを設計するさまざまな方法については、Red Hat Ansible Automation Platform 化メッシュガイド を参照してください。

3.3. データベースを使用した同一ノードへの Automation Hub のインストール

これらの手順に従って、同じノード上のデータベース、またはインストーラー以外が管理するデータベースを使用して Automation Hub のスタンドアロンインスタンスをインストールできます。

3.3.1. 前提条件

- Red Hat Ansible Automation Platform Product Software からプラットフォームインストーラーを選択して入手している。

- ベースシステムの要件を満たすマシンにインストールしている。

- すべてのパッケージが RHEL ノードの最新バージョンに更新されている。

Ansible Automation Platform をインストールする前に、RHEL ノードを完全にアップグレードしないと、エラーが発生する可能性があります。

- レジストリーサービスアカウントの作成 ガイドの手順に従って Red Hat レジストリーサービスアカウントを作成している。

- すべてのノードで NTP クライアントを設定する必要があります。詳細は、Chrony を使用した NTP サーバーの設定 を参照してください。

3.3.2. Red Hat Ansible Automation Platform インストーラーのインベントリーファイルの編集

Red Hat Ansible Automation Platform インストーラーのインベントリーファイルを使用して、インストールシナリオを指定できます。

手順

インストーラーに移動します。

[バンドルのインストーラー]

$ cd ansible-automation-platform-setup-bundle-<latest-version>

[オンラインインストーラー]

$ cd ansible-automation-platform-setup-<latest-version>

-

テキストエディターで

inventoryファイルを開きます。 -

inventoryファイルのパラメーターを編集して、インストールシナリオを指定します。以下の例に従ってください。

3.3.3. スタンドアロンの Automation Hub のインベントリーファイルの例

以下の例では、Automation Hub のスタンドアロンインスタンスをデプロイするためにインベントリーファイルを設定する方法を説明します。

-

Red Hat Ansible Automation Platform または自動化ハブの場合:

[automationhub]グループに自動化ハブホストを追加します。Automation Controller と Automation Hub を同じノードにインストールすることはできません。 -

[automationhub]ホストに到達可能な IP アドレスまたは完全修飾ドメイン名 (FQDN) を指定して、ユーザーが別のノードから Automation Hub のコンテンツを同期してインストールできるようにします。「localhost」は使用しないでください。 -

registry_usernameおよびregistry_passwordに Red Hat Registry Service Account の認証情報を入力し、Red Hat コンテナーレジストリーにリンクします。

[automationcontroller] [automationhub] <FQDN> ansible_connection=local [all:vars] registry_url='registry.redhat.io' registry_username='<registry username>' registry_password='<registry password>' automationhub_admin_password= <PASSWORD> automationhub_pg_host='' automationhub_pg_port='' automationhub_pg_database='automationhub' automationhub_pg_username='automationhub' automationhub_pg_password=<PASSWORD> automationhub_pg_sslmode='prefer' # The default install will deploy a TLS enabled Automation Hub. # If for some reason this is not the behavior wanted one can # disable TLS enabled deployment. # # automationhub_disable_https = False # The default install will generate self-signed certificates for the Automation # Hub service. If you are providing valid certificate via automationhub_ssl_cert # and automationhub_ssl_key, one should toggle that value to True. # # automationhub_ssl_validate_certs = False # SSL-related variables # If set, this will install a custom CA certificate to the system trust store. # custom_ca_cert=/path/to/ca.crt # Certificate and key to install in Automation Hub node # automationhub_ssl_cert=/path/to/automationhub.cert # automationhub_ssl_key=/path/to/automationhub.key

3.3.4. 設定スクリプトフラグおよび追加変数

設定スクリプトを実行して Automation Controller をインストールする場合に、フラグおよび追加変数を指定することもできます。

表3.7 フラグ

| 引数 | 説明 |

|---|---|

|

| ヘルプメッセージを表示して終了します。 |

|

|

Ansible インベントリーファイルへのパス (デフォルト: |

|

| 追加の Ansible 変数を key=value または YAML/JSON として設定します。 |

|

| インストールの代わりにデータベースのバックアップを実行します。 |

|

| インストールの代わりにデータベースの復元を行います。 |

|

| SECRET_KEY を生成 および 配布します。 この引数を使用して setup.sh スクリプトを実行すると、デフォルトで、新しい秘密鍵が Automation Controller に対して生成および配布されますが、自動化サービスカタログに対しては配布されません。

Automation Controller と自動化サービスカタログの両方に新しい秘密鍵を生成して配布するには、変数 |

-- の区切り文字を使用して、適用する Ansible 引数を追加します。たとえば、./setup.sh -i my_awesome_inventory.yml -e matburt_is_country_gold=True — -K となります。

-rを渡してデータベース復元を実行する場合は、EXTRA_VARS でデフォルト以外のパスを指定しない限り、デフォルト復元パスが使用されます。復元パスを指定する EXTRA_VAR を渡す以下の例を参照してください。./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

-e bundle_install=falseを渡すと、オンラインインストールを強制的に実行できます。$ ./setup.sh -e bundle_install=false

表3.8 追加変数

| 変数 | 説明 | デフォルト |

|---|---|---|

|

| Automation Controller のインストール時に、Ansible も最新の状態であることを確認します。 |

|

|

| Tower のインストール時に、デモ組織、プロジェクト、認証情報、ジョブテンプレートなども作成します。 |

|

|

| バンドルからインストールする場合に、バンドルされているリポジトリーを配置する場所 |

|

|

| nginx で HTTPS トラフィックを無効にします。HTTPS の負荷をロードバランサーに分散する場合に便利です。 |

|

|

| Web セキュリティーポリシーメカニズム HSTS を無効にします。 |

|

|

| nginx が HTTP をリッスンするように設定するポート |

|

|

| nginx が HTTPS をリッスンするように設定するポート |

|

|

| バックアップ時に使用する一時的な場所 |

|

|

| 復元元として使用する別のバックアップファイルを指定します。 | なし |

|

| Tower のインストールに必要な最小メモリー (テストインストールの場合に限り変更してください) |

|

|

| 表示ファイルの説明に使用できる最小リソース (テストインストールの場合に限り変更してください) | なし |

|

|

プリフライトチェックを無視します。これはテンプレートや他のシステム以外のイメージにインストールするときに便利です ( |

|

|

|

この変数を |

|

例

- コアをアップグレードするには、以下を実行します。

./setup.sh -e upgrade_ansible_with_tower=1

- nginx で処理する https を無効化するには、以下を実行します。

./setup.sh -e nginx_disable_https=true

- バックアップファイルから復元時にデフォルトではないパスを指定する場合は、以下を実行します。

./setup.sh -e 'restore_backup_file=/path/to/nondefault/location' -r

3.3.5. Red Hat Ansible Automation Platform インストーラー設定スクリプトの実行

Private Automation Hub のインストールに必要なパラメーターを使用して inventory ファイルを更新したら、setup スクリプトを実行ができます。

手順

setup.shスクリプトを実行します。$ ./setup.sh

インストールが開始します。

3.3.6. Automation Hub のインストールの確認

インストールが完了したら、inventory ファイルに挿入した管理者認証情報でログインして、自動化ハブが正常にインストールしたことを確認できます。

手順

-

inventoryファイルの自動化ハブノードに指定した IP アドレスに移動します。 -

inventoryファイルに設定した管理者認証情報を使用してログインします。

インストールに失敗し、Red Hat Ansible Automation Platform の有効なライセンスを購入済みのお客様は、Red Hat カスタマーポータル (https://access.redhat.com/) から Ansible までお問い合せください。

Automation Hub へのログインが成功すると、Red Hat Ansible Automation Platform 2.2 のインストールが完了します。

3.3.6.1. 追加の Automation Hub の設定とリソース

追加の Automation Hub 設定については、以下のリソースを参照してください。

表3.9 Automation Controller を設定するための資料

| リンク | 説明 |

|---|---|

| Automation Hub のユーザーアクセスを設定します。 | |

| Automation Hub での Red Hat 認定コレクションおよび Ansible Galaxy コレクションの管理 | Automation Hub にコンテンツを追加します。 |

| Automation Hub で社内で開発したコレクションを公開します。 |

3.3.7. Ansible Automation Platform 2.2 の次のステップ

Ansible Automation Platform を初めて使用するユーザーの場合でも、以前の Ansible コンテンツを最新版をインストールした Red Hat Ansible Automation Platform に移行する予定の既存の管理者の場合でも、次の手順を確認して、Ansible Automation Platform 2.2 の新機能を活用し始めてみてください。

3.3.7.1. Ansible Automation Platform 2.2 へのデータの移行

プラットフォーム管理者が Ansible Automation Platform 2.2 へのアップグレードを行う場合は、完了する前にデータを新しいインスタンスに移行する追加の手順が必要になる場合があります。

3.3.7.1.1. 従来の仮想環境 (venvs) から自動化実行環境への移行

Ansible Automation Platform 2.2 は、カスタム Python 仮想環境 (venvs) よりも、自動化実行環境 (Ansible 自動化の実行およびスケーリングに必要なコンポーネントをパッケージ化するコンテナー化されたイメージ) を優先するようになっています。これには、Ansible Core、Ansible Content Collections、Python の依存関係、Red Hat Enterprise Linux UBI 8、およびその他のパッケージの依存関係が含まれます。

venv を実行環境に移行する場合は、(1) awx-manage コマンドを使用して、元のインスタンスから venv のリストを一覧表示してエクスポートし、(2) ansible-builder を使用して実行環境を作成する必要があります。詳細は、自動化実行環境へのアップグレードガイド および 実行環境の作成および消費 を参照してください。

3.3.7.1.2. Ansible Builder を使用した Ansible Engine 2.9 イメージへの移行

Ansible Automation Platform 2.2 で使用するために Ansible Engine2.9 イメージを移行するには、ansible-builder ツールで、自動化実行環境で使用するためにイメージ (カスタムプラグインおよび依存関係を含む) を再構築するプロセスを自動化します。Ansible Builder を使用して実行環境を構築する方法の詳細は、実行環境の作成および消費 を参照してください。

3.3.7.1.3. Ansible Core 2.13 への移行

Ansible Core 2.13 にアップグレードする場合に、最新版の Ansible Core でサポートされるようにするには、Playbook、プラグイン、または Ansible インフラストラクチャーの他の部分を更新する必要があります。Ansible コンテンツを更新して Ansible Core 2.13 との互換性を確保する手順は、Ansible-core 2.13 移植ガイド を参照してください。

3.3.7.2. 自動化メッシュを使用した自動化スケールアップ

Red Hat Ansible Automation Platform の自動化メッシュコンポーネントは、マルチサイトのデプロイメント全体に自動化を分散するプロセスを簡素化します。IT 環境が複数に分離されている企業の場合、自動化メッシュは、ピアツーピアメッシュ通信ネットワークを使用して実行ノード全体に自動化をデプロイしてスケールアップするための一貫性があり、信頼性の高い方法を提供します。

バージョン 1.x から最新バージョンの Ansible Automation Platform にアップグレードする場合は、データをレガシーの分離ノードから自動化メッシュに必要な実行ノードに移行する必要があります。ハイブリッドノードとコントロールノードのネットワークを計画して、Ansible Automation Platform インストーラーにあるインベントリーファイルを編集して、メッシュ関連の値を各実行ノードに割り当てることで、自動化メッシュを実装できます。

分離ノードから実行ノードに移行する方法については、アップグレードおよび移行ガイド を参照してください。

自動化メッシュと、ご使用の環境に合わせて自動化メッシュを設計するさまざまな方法については、Red Hat Ansible Automation Platform 化メッシュガイド を参照してください。

3.4. 外部データベースを使用した Automation Hub のインストール

以下の手順に従って、外部の管理データベースを使用して、Automation Hub のスタンドアロンインスタンスをインストールできます。これにより、Automation Hub サーバーが単一のマシンにインストールされ、Ansible Automation Platform インストーラーを使用してリモート PostgreSQL データベースがインストールされます。

3.4.1. 前提条件

- Red Hat Ansible Automation Platform Product Software からプラットフォームインストーラーを選択して入手している。

- ベースシステムの要件を満たすマシンにインストールしている。

- すべてのパッケージが RHEL ノードの最新バージョンに更新されている。

Ansible Automation Platform をインストールする前に、RHEL ノードを完全にアップグレードしないと、エラーが発生する可能性があります。

- レジストリーサービスアカウントの作成 ガイドの手順に従って Red Hat レジストリーサービスアカウントを作成している。

- すべてのノードで NTP クライアントを設定する必要があります。詳細は、Chrony を使用した NTP サーバーの設定 を参照してください。

3.4.2. Red Hat Ansible Automation Platform インストーラーのインベントリーファイルの編集

Red Hat Ansible Automation Platform インストーラーのインベントリーファイルを使用して、インストールシナリオを指定できます。

手順

インストーラーに移動します。

[バンドルのインストーラー]

$ cd ansible-automation-platform-setup-bundle-<latest-version>

[オンラインインストーラー]

$ cd ansible-automation-platform-setup-<latest-version>

-

テキストエディターで

inventoryファイルを開きます。 -

inventoryファイルのパラメーターを編集して、インストールシナリオを指定します。以下の例に従ってください。

3.4.3. スタンドアロンの Automation Hub のインベントリーファイルの例

以下の例では、Automation Hub のスタンドアロンインスタンスをデプロイするためにインベントリーファイルを設定する方法を説明します。

-

Red Hat Ansible Automation Platform または自動化ハブの場合:

[automationhub]グループに自動化ハブホストを追加します。Automation Controller と Automation Hub を同じノードにインストールすることはできません。 -

[automationhub]ホストに到達可能な IP アドレスまたは完全修飾ドメイン名 (FQDN) を指定して、ユーザーが別のノードから Automation Hub のコンテンツを同期してインストールできるようにします。「localhost」は使用しないでください。 -

registry_usernameおよびregistry_passwordに Red Hat Registry Service Account の認証情報を入力し、Red Hat コンテナーレジストリーにリンクします。

[automationcontroller] [automationhub] <FQDN> ansible_connection=local [database] host2 [all:vars] registry_url='registry.redhat.io' registry_username='<registry username>' registry_password='<registry password>' automationhub_admin_password= <PASSWORD> automationhub_pg_host='' automationhub_pg_port='' automationhub_pg_database='automationhub' automationhub_pg_username='automationhub' automationhub_pg_password=<PASSWORD> automationhub_pg_sslmode='prefer' # The default install will deploy a TLS enabled Automation Hub. # If for some reason this is not the behavior wanted one can # disable TLS enabled deployment. # # automationhub_disable_https = False # The default install will generate self-signed certificates for the Automation # Hub service. If you are providing valid certificate via automationhub_ssl_cert # and automationhub_ssl_key, one should toggle that value to True. # # automationhub_ssl_validate_certs = False # SSL-related variables # If set, this will install a custom CA certificate to the system trust store. # custom_ca_cert=/path/to/ca.crt # Certificate and key to install in Automation Hub node # automationhub_ssl_cert=/path/to/automationhub.cert # automationhub_ssl_key=/path/to/automationhub.key

3.4.4. Private Automation Hub での LDAP 設定

LDAP 認証用に Private Automation Hub を設定するには、Red Hat Ansible Automation Platform インストーラーインベントリーファイルで次の 6 つの変数を設定する必要があります。

-

automationhub_authentication_backend -

automationhub_ldap_server_uri -

automationhub_ldap_bind_dn -

automationhub_ldap_bind_password -

automationhub_ldap_user_search_base_dn -

automationhub_ldap_group_search_base_dn

これらの変数のいずれかが欠落している場合、Ansible Automation インストーラーはインストールを完了しません。

3.4.4.1. インベントリーファイル変数の設定

LDAP 認証を使用して Private Automation Hub を設定する場合は、インストールプロセス中にインベントリーファイルに適切な変数を設定する必要があります。

前提条件

- システムが Red Hat Ansible Automation Platform 2.2.1 以降を実行している。

- Private Automation Hub 4.5.2 以降を使用している。

手順

- Red Hat Ansible Automation Platform インストーラーインベントリーファイルの編集 の手順に従って、インベントリーファイルにアクセスします。

次の例をガイドとして使用して、Ansible Automation Platform インベントリーファイルを設定します。

automationhub_authentication_backend = "ldap" automationhub_ldap_server_uri = "ldap://ldap:389" (for LDAPs use automationhub_ldap_server_uri = "ldaps://ldap-server-fqdn") automationhub_ldap_bind_dn = "cn=admin,dc=ansible,dc=com" automationhub_ldap_bind_password = "GoodNewsEveryone" automationhub_ldap_user_search_base_dn = "ou=people,dc=ansible,dc=com" automationhub_ldap_group_search_base_dn = "ou=people,dc=ansible,dc=com"

注記次の変数は、他のオプションで設定しない限り、デフォルト値で設定されます。

auth_ldap_user_search_scope= `SUBTREE' auth_ldap_user_search_filter= `(uid=%(user)s)` auth_ldap_group_search_scope= 'SUBTREE' auth_ldap_group_search_filter= '(objectClass=Group)` auth_ldap_group_type_class= 'django_auth_ldap.config:GroupOfNamesType'

- Private Automation Hub に追加のパラメーター (ユーザーグループ、スーパーユーザーアクセス、ミラーリングなど) を設定する予定がある場合は、次のセクションに進んでください。

3.4.4.2. 追加の LDAP パラメーターの設定

スーパーユーザーアクセス、ユーザーグループ、ミラーリング、またはその他の追加パラメーターを設定する予定がある場合は、それらを設定する YAML ファイルを ldap_extra_settings ディクショナリー内に作成できます。

手順

次のような

ldap_extra_settingsを含む YAML ファイルを作成します。#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_USER_ATTR_MAP: '{"first_name": "givenName", "last_name": "sn", "email": "mail"}' ...次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。この例を使用して、LDAP グループのメンバーシップに基づいてスーパーユーザーフラグを設定します。

#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_USER_FLAGS_BY_GROUP: {"is_superuser": "cn=pah-admins,ou=groups,dc=example,dc=com",} ...次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。この例を使用して、スーパーユーザーアクセスを設定します。

#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_USER_FLAGS_BY_GROUP: {"is_superuser": "cn=pah-admins,ou=groups,dc=example,dc=com",} ...次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。この例を使用して、所属するすべての LDAP グループをミラーリングします。

#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_MIRROR_GROUPS: True ...

次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。この例を使用して、LDAP ユーザー属性 (ユーザーの名、姓、電子メールアドレスなど) をマップします。

#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_USER_ATTR_MAP: {"first_name": "givenName", "last_name": "sn", "email": "mail",} ...次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。LDAP グループのメンバーシップに基づいてアクセスを許可または拒否するには、次の例を使用します。

Private Automation Hub アクセスを許可する (たとえば、

cn=pah-nosoupforyou,ou=groups,dc=example,dc=comグループのメンバー) には、以下を実行します。#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_REQUIRE_GROUP: "cn=pah-users,ou=groups,dc=example,dc=com' ...

Private Automation Hub アクセスを拒否する (たとえば、

cn=pah-nosoupforyou,ou=groups,dc=example,dc=comグループのメンバー) には、以下を実行します。#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_DENY_GROUP: 'cn=pah-nosoupforyou,ou=groups,dc=example,dc=com' ...

次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。

この例を使用して、LDAP デバッグログを有効にします。

#ldapextras.yml --- ldap_extra_settings: GALAXY_LDAP_LOGGING: True ...

次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。注記setup.shを再実行することが現実的でない場合、またはデバッグログが短期間有効になっている場合は、Private Automation Hub の/etc/pulp/settings.pyファイルにGALAXY_LDAP_LOGGING: Trueを含む行を手動で追加できます。変更を有効にするには、pulpcore-api.serviceとnginx.serviceの両方を再起動します。人的ミスによる失敗を避けるため、この方法は必要な場合にのみ使用してください。この例では、変数

AUTH_LDAP_CACHE_TIMEOUTを設定して LDAP キャッシュを設定します。#ldapextras.yml --- ldap_extra_settings: AUTH_LDAP_CACHE_TIMEOUT: 3600 ...

次に、Private Automation Hub のインストール中に

setup.sh -e @ldapextras.ymlを実行します。

Private Automation Hub の /etc/pulp/settings.py ファイル内のすべての設定を表示できます。

3.4.5. 設定スクリプトフラグおよび追加変数

設定スクリプトを実行して Automation Controller をインストールする場合に、フラグおよび追加変数を指定することもできます。

表3.10 フラグ

| 引数 | 説明 |

|---|---|

|

| ヘルプメッセージを表示して終了します。 |

|

|

Ansible インベントリーファイルへのパス (デフォルト: |

|

| 追加の Ansible 変数を key=value または YAML/JSON として設定します。 |

|

| インストールの代わりにデータベースのバックアップを実行します。 |

|