管理 Red Hat Quay

前言

部署 Red Hat Quay registry 后,可以通过许多方式进一步配置和管理该部署。这里涵盖的主题包括:

- 高级 Red Hat Quay 配置

- 设置通知以提醒您新的 Red Hat Quay 发行版本

- 保护使用 SSL 和 TLS 证书的连接

- 将操作日志存储定向到 Elasticsearch

- 使用 Clair 配置镜像安全扫描

- 使用 Container Security Operator 扫描 pod 镜像

- 将 Red Hat Quay 与 Quay Bridge Operator 集成

- 使用存储库镜像(mirror)镜像(mirror)

- 使用 BitTorrent 服务共享 Quay 镜像

- 使用 LDAP 验证用户

- 为 Prometheus 和 Grafana 指标启用 Quay

- 设置 geo-replication

- Quay 故障排除

第 1 章 高级 Red Hat Quay 配置

您可以使用以下接口之一在初始部署后配置 Red Hat Quay:

-

Red Hat Quay Config Tool。使用这个工具,在以

config模式运行Quay容器时,提供了一个基于 Web 的界面来配置 Red Hat Quay 集群。建议使用此方法配置 Red Hat Quay 服务。 -

编辑

config.yaml。config.yaml文件包含 Red Hat Quay 集群的大部分配置信息。可以直接编辑config.yaml文件,但建议只建议通过配置工具来提供的高级调优和性能功能。 - Red Hat Quay API。可以通过 API 配置一些 Red Hat Quay 功能。

本节中的此内容论述了如何使用上述每个接口,以及如何使用高级功能配置部署。

1.1. 使用 Red Hat Quay Config Tool 修改 Red Hat Quay

Red Hat Quay Config Tool 可以在 config 模式下运行 Quay 容器以及常规的 Red Hat Quay 服务来提供。

使用以下部分从 Red Hat Quay Operator 运行 Config Tool,或者从 CLI 在主机系统上运行 Config Tool。

1.1.1. 从 Red Hat Quay Operator 运行 Config Tool

在 OpenShift Container Platform 上运行 Red Hat Quay Operator 时,可使用 Config Tool。使用以下步骤访问 Red Hat Quay Config Tool。

先决条件

- 您已在 OpenShift Container Platform 上部署了 Red Hat Quay Operator。

流程.

-

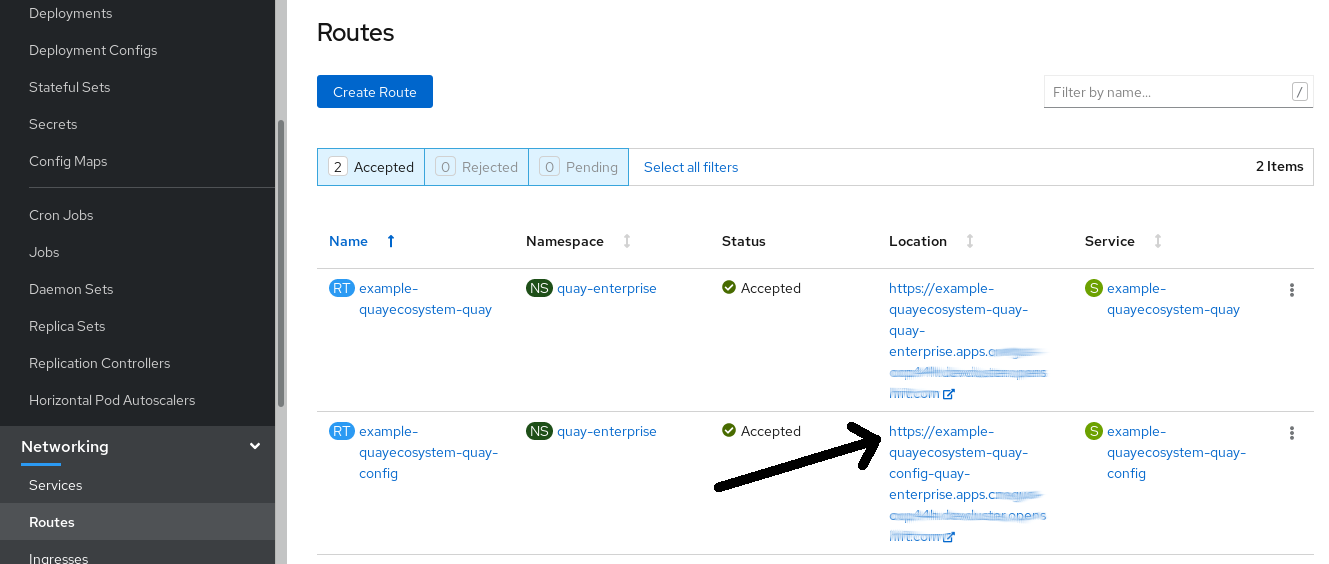

在 OpenShift 控制台中,选择 Red Hat Quay 项目,如

quay-enterprise。 在导航窗格中,选择 Networking → Routes。您应该会看到指向 Red Hat Quay 应用程序和配置工具的路由,如以下镜像所示:

-

选择到 Config Tool 的路由,如

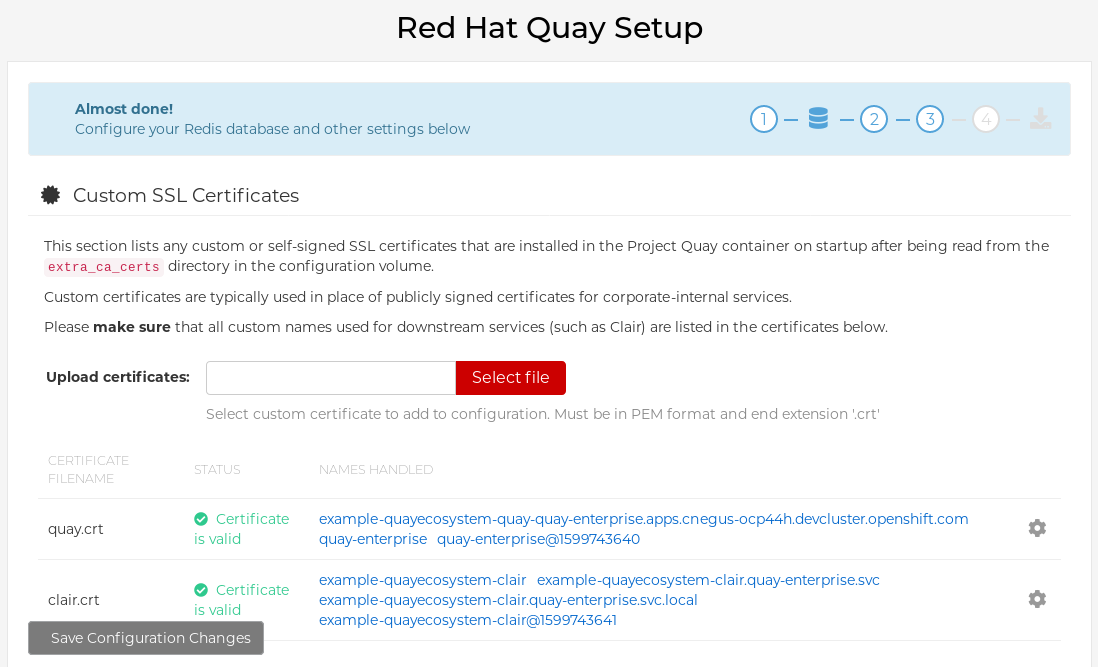

example-quayecosystem-quay-config。Config Tool UI 应该在您的浏览器中打开。 选择 Modify configuration for this cluster to up the Config Tool setup,例如:

- 进行所需的更改,然后选择 Save Configuration Changes。

- 单击 Continue Editing,或者选择 Next 以继续所有更正。

-

出现提示时,选择 Download Configuration。这将下载新

config.yaml的 tarball,以及 Red Hat Quay 设置中使用的任何证书和密钥。config.yaml可用于对您的配置进行高级更改,或用作未来参考。 - 选择 Go to deployment rollout → Populate configuration to deployments。等待 Red Hat Quay Pod 重启以使更改生效。

1.1.2. 从命令行运行 Config Tool

如果您从主机系统运行 Red Hat Quay,您可以使用以下步骤在初始部署后更改您的配置。

先决条件

-

已安装

podman或docker。

-

已安装

- 以配置模式启动 Red Hat Quay。

在第一个

Quay节点上,输入以下命令:$ podman run --rm -it --name quay_config -p 8080:8080 \ -v path/to/config-bundle:/conf/stack \ {productrepo}/{quayimage}:{productminv} config <my_secret_password>注意要修改现有配置捆绑包,您可以将配置目录挂载到

Quay容器中。-

当 Red Hat Quay 配置工具启动时,打开浏览器并导航到您的配置文件中使用的 URL 和端口,如

quay-server.example.com:8080。 - 输入您的用户名和密码。

- 根据需要修改 Red Hat Quay 集群。

1.1.3. 使用 TLS 证书部署配置工具

您可以通过将环境变量传递给 runtime 变量来部署配置工具。这样可确保保护对数据库和存储后端的凭据等敏感数据。

公钥和私钥必须包含您在其上部署配置工具的路由的有效主题备用名称(SAN)。

可以使用 CONFIG_TOOL_PRIVATE_KEY 和 CONFIG_TOOL_PUBLIC_KEY 来指定路径。

如果您从容器运行部署,CONFIG_TOOL_PRIVATE_KEY 和 CONFIG_TOOL_PUBLIC_KEY 将证书的位置值在容器中的值。例如:

$ podman run --rm -it --name quay_config -p 7070:8080 \

-v ${PRIVATE_KEY_PATH}:/tls/localhost.key \

-v ${PUBLIC_KEY_PATH}:/tls/localhost.crt \

-e CONFIG_TOOL_PRIVATE_KEY=/tls/localhost.key \

-e CONFIG_TOOL_PUBLIC_KEY=/tls/localhost.crt \

-e DEBUGLOG=true \

-ti config-app:dev1.2. 使用 API 修改 Red Hat Quay

1.3. 编辑 config.yaml 文件以修改 Red Hat Quay

可以通过直接编辑 config.yaml 文件来实现一些无法通过 Config Tool 提供的高级配置功能。Red Hat Quay 配置的 Schema 描述了可用的设置

以下示例是您可以在 config.yaml 文件中直接更改的设置。

1.3.1. 将 name 和 company 添加到 Red Hat Quay Sign-in

通过设置以下字段,在用户第一次登录时,系统将提示用户输入其名称和公司。这是一个可选字段,但可以为您的 Red Hat Quay 用户提供额外数据。

--- FEATURE_USER_METADATA: true ---

1.3.2. 禁用 TLS 协议

您可以更改 SSL_PROTOCOLS 设置,以删除不想在 Red Hat Quay 实例中支持的 SSL 协议。例如,要从默认的 SSL_PROTOCOLS:['TLSv1','TLSv1.1','TLSv1.2'] 中删除 TLS v1 支持,请将其改为:

--- SSL_PROTOCOLS : ['TLSv1.1','TLSv1.2'] ---

1.3.3. 速率限制 API 调用

在 config.yaml 文件中添加 FEATURE_RATE_LIMITS 参数会导致 nginx 将特定的 API 调用限制为 30-per-second。如果没有设置 FEATURE_RATE_LIMITS,API 调用将限制为 300-per-second,则有效地使其无限。

如果您必须确保可用资源不在流量,则速率限制很重要。

有些命名空间可能需要无限访问,例如,它们对 CI/CD 并优先考虑。在这种情况下,这些命名空间可能会放置在使用 NON_RATE_LIMITED_NAMESPACES 的 config.yaml 文件中的列表中。

1.3.4. 调整数据库连接池

Red Hat Quay 由很多不同的进程组成,它们都在同一个容器内运行。很多进程与数据库交互。

使用 DB_CONNECTION_POOLING 参数时,与数据库交互的每个进程都将包含一个连接池。这些每个进程连接池配置为维护最多 20 个连接。在负载非常重时,可以为 Red Hat Quay 容器中的每个进程填充连接池。在某些部署和负载下,可能需要分析以确保 Red Hat Quay 没有超过数据库配置的最大连接数。

随着时间的推移,连接池将释放闲置连接。要立即发布所有连接,必须重启 Red Hat Quay。

通过将 DB_CONNECTION_POOLING 设置为 true 或 false 可切换数据库连接池。例如:

--- DB_CONNECTION_POOLING: true ---

当启用 DB_CONNECTION_POOLING 时,您可以使用 config.yaml 中的 DB_CONNECTION_ARGS 更改连接池的最大大小。例如:

--- DB_CONNECTION_ARGS: max_connections: 10 ---

1.3.4.1. 数据库连接参数

您可以在 config.yaml 文件中自定义 Red Hat Quay 数据库连接设置。它们取决于您的部署的数据库驱动程序,例如 psycopg2 for Postgres 和 pymysql for MySQL。您也可以传递 Peewee 的连接池机制使用的参数。例如:

--- DB_CONNECTION_ARGS: max_connections: n # Max Connection Pool size. (Connection Pooling only) timeout: n # Time to hold on to connections. (Connection Pooling only) stale_timeout: n # Number of seconds to block when the pool is full. (Connection Pooling only) ---

1.3.4.2. 数据库 SSL 配置

DB_CONNECTION_ARGS 字段中定义的一些键值对是通用的,另一些则特定于数据库。特别是,SSL 配置取决于您部署的数据库。

1.3.4.2.1. PostgreSQL SSL 连接参数

以下 YAML 显示了一个 PostgreSQL SSL 配置示例:

--- DB_CONNECTION_ARGS: sslmode: verify-ca sslrootcert: /path/to/cacert ---

sslmode 参数确定是否带有哪些安全 SSL TCP/IP 连接将与服务器协商的 SSL TCP/IP 连接。sslmode 参数有六个模式:

- 模糊: 仅尝试非 SSL 连接。

- 允许 :首先尝试非 SSL 连接。失败时,尝试 SSL 连接。

- 首选 :默认.首先尝试 SSL 连接。失败时,尝试非 SSL 连接。

-

需要 :仅尝试 SSL 连接。如果存在 root CA 文件,请按照指定

verify-ca的方式验证连接。 - verify-ca :仅尝试 SSL 连接,并验证服务器证书是否由信任证书颁发机构(CA)发布。

- verify-full: 只尝试 SSL 连接。验证服务器证书是否由信任 CA 发布,并且请求的服务器主机名与证书中的名称匹配。

有关 PostgreSQL 有效参数的更多信息,请参阅 Database Connection Control Functions。

1.3.4.2.2. MySQL SSL 连接参数

以下 YAML 显示了一个 MySQL SSL 配置示例:

---

DB_CONNECTION_ARGS:

ssl:

ca: /path/to/cacert

---有关 MySQL 的有效连接参数的更多信息,请参阅使用 URI-Like Strings 或 Key-Value Pairs 连接到服务器。

1.3.4.3. HTTP 连接数

您可以使用环境变量指定同步 HTTP 连接的数量。环境变量可以作为一个整体指定,也可以指定用于特定组件。每个进程的默认值为 50 个并行连接。有关环境变量的示例,参阅以下 YAML:

--- WORKER_CONNECTION_COUNT_REGISTRY=n WORKER_CONNECTION_COUNT_WEB=n WORKER_CONNECTION_COUNT_SECSCAN=n WORKER_CONNECTION_COUNT=n ---

为特定组件指定计数将覆盖 WORKER_CONNECTION_COUNT 配置字段中设置的任何值。

1.3.4.4. 动态进程计数

为估算动态大小的进程数量,默认情况下使用以下计算:

Red Hat Quay 查询整个机器中的可用 CPU 计数。使用 kubernetes 或其他非虚拟化机制应用的任何限制都不会影响此行为。Red Hat Quay 根据节点上的处理器总数进行计算。列出的默认值只是目标,但不得超过最大值或低于最小值。

以下每个进程数量都可使用下面指定的环境变量覆盖:

registry - 提供 HTTP 端点来处理 registry 操作

- 最小值: 8

- 最大:64

- 默认: $CPU_COUNT x 4

- 环境变量:WORKER_COUNT_REGISTRY

web - 为基于 Web 的界面提供 HTTP 端点

- 最小值: 2

- 最大:32

- 默认: $CPU_COUNT x 2

- environment_variable:WORKER_COUNT_WEB

secscan - 与 Clair 互动

- 最小值: 2

- 最大:4 个

- 默认: $CPU_COUNT x 2

- 环境变量:WORKER_COUNT_SECSCAN

1.3.4.5. 环境变量

Red Hat Quay 允许使用环境变量覆盖默认行为。下表列出并描述了每个变量以及可以期望的值。

表 1.1. worker 计数环境变量

| 变量 | 描述 | 值 |

|---|---|---|

| WORKER_COUNT_REGISTRY |

指定在 | 8 和 64 之间的整数 |

| WORKER_COUNT_WEB | 指定在容器中处理 UI/Web 请求的进程数量。 | 2 到 32 之间的整数 |

| WORKER_COUNT_SECSCAN | 指定处理容器中安全扫描的进程数量(如 Clair)集成。 | 2 到 4 之间的整数 |

| DB_CONNECTION_POOLING | 切换数据库连接池。 | "true" 或 "false" |

1.3.4.6. 关闭连接池

具有大量用户活动的 Red Hat Quay 部署定期按 2K 最大数据库连接限制。在这种情况下,Red Hat Quay 默认启用的连接池可能会导致数据库连接数量呈指数级增长,并要求您关闭连接池。

如果关闭连接池不足以防止达到 2k 数据库连接限制,您需要执行额外的步骤来处理问题。如果发生这种情况,您可能需要增加最大数据库连接以更好地适合您的工作负载。

第 2 章 使用配置 API

该配置工具有 4 个端点,可用于构建、验证、捆绑和部署配置。config-tool API 记录在 https://github.com/quay/config-tool/blob/master/pkg/lib/editor/API.md 中。在本节中,您将了解如何使用 API 来检索当前配置,以及如何验证您所做的任何更改。

2.1. 检索默认配置

如果您首次运行配置工具,且没有现有配置,您可以检索默认配置。以 config 模式启动容器:

$ sudo podman run --rm -it --name quay_config \ -p 8080:8080 \ registry.redhat.io/quay/quay-rhel8:v3.7.13 config secret

使用配置 API 的 config 端点获取默认值:

$ curl -X GET -u quayconfig:secret http://quay-server:8080/api/v1/config | jq

返回的值是 JSON 格式的默认配置:

{

"config.yaml": {

"AUTHENTICATION_TYPE": "Database",

"AVATAR_KIND": "local",

"DB_CONNECTION_ARGS": {

"autorollback": true,

"threadlocals": true

},

"DEFAULT_TAG_EXPIRATION": "2w",

"EXTERNAL_TLS_TERMINATION": false,

"FEATURE_ACTION_LOG_ROTATION": false,

"FEATURE_ANONYMOUS_ACCESS": true,

"FEATURE_APP_SPECIFIC_TOKENS": true,

....

}

}2.2. 检索当前配置

如果您已经配置并部署了 Quay registry,请停止容器并以配置模式重启它,以作为卷载入现有配置:

$ sudo podman run --rm -it --name quay_config \ -p 8080:8080 \ -v $QUAY/config:/conf/stack:Z \ registry.redhat.io/quay/quay-rhel8:v3.7.13 config secret

使用 API 的 config 端点获取当前的配置:

$ curl -X GET -u quayconfig:secret http://quay-server:8080/api/v1/config | jq

返回的值是 JSON 格式的当前配置,包括数据库和 Redis 配置数据:

{

"config.yaml": {

....

"BROWSER_API_CALLS_XHR_ONLY": false,

"BUILDLOGS_REDIS": {

"host": "quay-server",

"password": "strongpassword",

"port": 6379

},

"DATABASE_SECRET_KEY": "4b1c5663-88c6-47ac-b4a8-bb594660f08b",

"DB_CONNECTION_ARGS": {

"autorollback": true,

"threadlocals": true

},

"DB_URI": "postgresql://quayuser:quaypass@quay-server:5432/quay",

"DEFAULT_TAG_EXPIRATION": "2w",

....

}

}2.3. 使用 API 验证配置

您可以通过将其发送到 config/validate 端点来验证配置:

curl -u quayconfig:secret --header 'Content-Type: application/json' --request POST --data '

{

"config.yaml": {

....

"BROWSER_API_CALLS_XHR_ONLY": false,

"BUILDLOGS_REDIS": {

"host": "quay-server",

"password": "strongpassword",

"port": 6379

},

"DATABASE_SECRET_KEY": "4b1c5663-88c6-47ac-b4a8-bb594660f08b",

"DB_CONNECTION_ARGS": {

"autorollback": true,

"threadlocals": true

},

"DB_URI": "postgresql://quayuser:quaypass@quay-server:5432/quay",

"DEFAULT_TAG_EXPIRATION": "2w",

....

}

} http://quay-server:8080/api/v1/config/validate | jq

返回的值是一个包含配置中发现的错误的数组。如果配置有效,则返回空数组 []。

2.4. 确定必填字段

您可以通过在 config/validate 端点中发布空配置结构来确定必填字段:

curl -u quayconfig:secret --header 'Content-Type: application/json' --request POST --data '

{

"config.yaml": {

}

} http://quay-server:8080/api/v1/config/validate | jq返回的值是一个数组,表示需要哪些字段:

[

{

"FieldGroup": "Database",

"Tags": [

"DB_URI"

],

"Message": "DB_URI is required."

},

{

"FieldGroup": "DistributedStorage",

"Tags": [

"DISTRIBUTED_STORAGE_CONFIG"

],

"Message": "DISTRIBUTED_STORAGE_CONFIG must contain at least one storage location."

},

{

"FieldGroup": "HostSettings",

"Tags": [

"SERVER_HOSTNAME"

],

"Message": "SERVER_HOSTNAME is required"

},

{

"FieldGroup": "HostSettings",

"Tags": [

"SERVER_HOSTNAME"

],

"Message": "SERVER_HOSTNAME must be of type Hostname"

},

{

"FieldGroup": "Redis",

"Tags": [

"BUILDLOGS_REDIS"

],

"Message": "BUILDLOGS_REDIS is required"

}

]第 3 章 获取 Red Hat Quay 发行通知

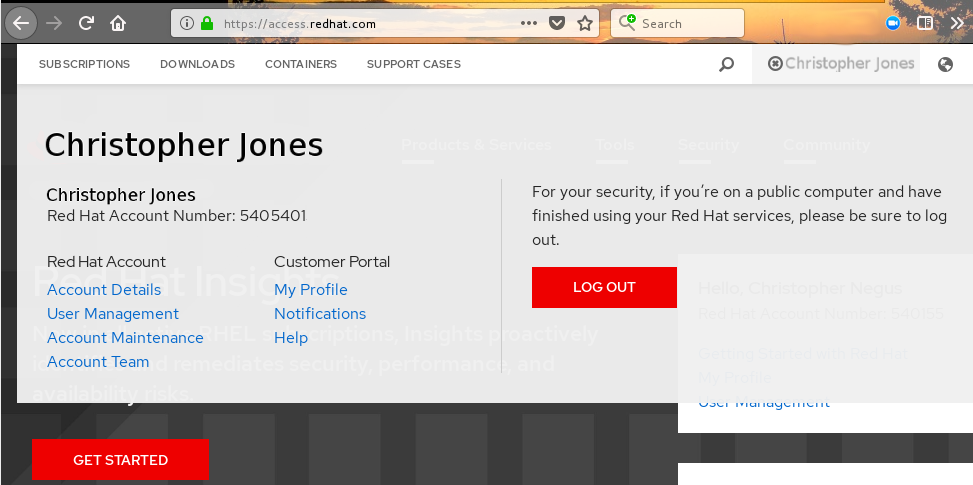

要了解最新的 Red Hat Quay 版本和其他与 Red Hat Quay 相关的更改,您可以注册在 红帽客户门户网站中的更新通知。注册通知后,您将收到通知,通知您是否有新的 Red Hat Quay 版本、更新文档或其他 Red Hat Quay 新闻。

- 使用您的红帽客户帐户凭证 登录到红帽客户门户网站。

-

选择您的用户名(从右上)查看 Red Hat Account 和 Customer Portal 选择:

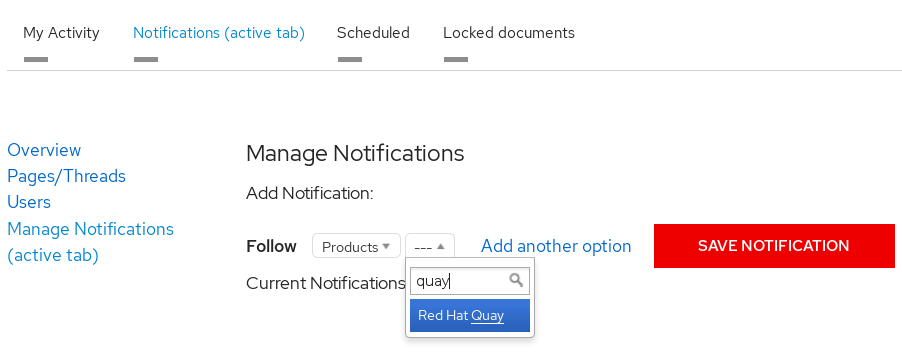

- 选择通知.此时会出现您的配置集活动页面。

- 选择通知选项卡。

- 选择管理通知。

- 选择 Follow,然后从下拉列表中选择 Products。

-

在 Products 旁边的下拉列表中,搜索并选择 Red Hat Quay:

- 选择 SAVE ROKS 按钮。以后,当对 Red Hat Quay 产品有变化时,您将收到通知,如新版本。

第 4 章 使用 SSL 保护到 Red Hat Quay 的连接

4.1. 使用 SSL 简介

要使用 自签名证书 配置 Red Hat Quay,您需要创建一个证书颁发机构(CA),然后生成所需的密钥和证书文件。

以下示例假设您已使用 DNS 或其他命名机制配置了服务器主机名 quay-server.example.com,例如在 /etc/hosts 文件中添加条目:

$ cat /etc/hosts ... 192.168.1.112 quay-server.example.com

4.2. 创建证书颁发机构并签署证书

在此过程结束时,您将分别具有名为 ssl.cert 和 ssl.key 的证书文件和主密钥文件。

4.2.1. 创建证书颁发机构

生成 root CA 密钥:

$ openssl genrsa -out rootCA.key 2048

生成 root CA 证书:

$ openssl req -x509 -new -nodes -key rootCA.key -sha256 -days 1024 -out rootCA.pem

输入将融入到证书请求的信息,包括服务器主机名,例如:

Country Name (2 letter code) [XX]:IE State or Province Name (full name) []:GALWAY Locality Name (eg, city) [Default City]:GALWAY Organization Name (eg, company) [Default Company Ltd]:QUAY Organizational Unit Name (eg, section) []:DOCS Common Name (eg, your name or your server's hostname) []:quay-server.example.com

4.2.2. 签署证书

生成服务器密钥:

$ openssl genrsa -out ssl.key 2048

生成签名请求:

$ openssl req -new -key ssl.key -out ssl.csr

输入将融入到证书请求的信息,包括服务器主机名,例如:

Country Name (2 letter code) [XX]:IE State or Province Name (full name) []:GALWAY Locality Name (eg, city) [Default City]:GALWAY Organization Name (eg, company) [Default Company Ltd]:QUAY Organizational Unit Name (eg, section) []:DOCS Common Name (eg, your name or your server's hostname) []:quay-server.example.com

创建配置文件

openssl.cnf,指定服务器主机名,例如:openssl.cnf

[req] req_extensions = v3_req distinguished_name = req_distinguished_name [req_distinguished_name] [ v3_req ] basicConstraints = CA:FALSE keyUsage = nonRepudiation, digitalSignature, keyEncipherment subjectAltName = @alt_names [alt_names] DNS.1 = quay-server.example.com IP.1 = 192.168.1.112

使用配置文件生成证书

ssl.cert:$ openssl x509 -req -in ssl.csr -CA rootCA.pem -CAkey rootCA.key -CAcreateserial -out ssl.cert -days 356 -extensions v3_req -extfile openssl.cnf

4.3. 使用命令行配置 SSL

配置 SSL 时的另一个选项是使用命令行界面。

将证书文件和主密钥文件复制到您的配置目录中,确保它们分别命名为

ssl.cert和ssl.key:$ cp ~/ssl.cert $QUAY/config $ cp ~/ssl.key $QUAY/config $ cd $QUAY/config

编辑

config.yaml文件,并指定希望 Quay 处理 TLS:config.yaml

... SERVER_HOSTNAME: quay-server.example.com ... PREFERRED_URL_SCHEME: https ...

停止

Quay容器并重启 registry:$ sudo podman rm -f quay $ sudo podman run -d --rm -p 80:8080 -p 443:8443 \ --name=quay \ -v $QUAY/config:/conf/stack:Z \ -v $QUAY/storage:/datastorage:Z \ registry.redhat.io/quay/quay-rhel8:v3.7.13

4.4. 使用 UI 配置 SSL

本节使用 Quay UI 配置 SSL。要使用命令行界面配置 SSL,请参阅以下部分。

以配置模式启动

Quay容器:$ sudo podman run --rm -it --name quay_config -p 80:8080 -p 443:8443 registry.redhat.io/quay/quay-rhel8:v3.7.13 config secret

-

在 Server Configuration 部分中,选择

Red Hat Quay 处理 TLS的 TLS。上传之前创建的证书和私钥文件,确保服务器主机名与创建证书时使用的值匹配。验证并下载更新的配置。 停止

Quay容器,然后重新启动 registry:$ sudo podman rm -f quay $ sudo podman run -d --rm -p 80:8080 -p 443:8443 \ --name=quay \ -v $QUAY/config:/conf/stack:Z \ -v $QUAY/storage:/datastorage:Z \ registry.redhat.io/quay/quay-rhel8:v3.7.13

4.5. 使用命令行测试 SSL 配置

使用

podman login命令尝试登录到启用了 SSL 的 Quay registry:$ sudo podman login quay-server.example.com Username: quayadmin Password: Error: error authenticating creds for "quay-server.example.com": error pinging docker registry quay-server.example.com: Get "https://quay-server.example.com/v2/": x509: certificate signed by unknown authority

Podman 不信任自签名证书。作为临时解决方案,使用

--tls-verify选项:$ sudo podman login --tls-verify=false quay-server.example.com Username: quayadmin Password: Login Succeeded!

后续小节中涵盖了将 Podman 配置为信任根证书颁发机构(CA)。

4.6. 使用浏览器测试 SSL 配置

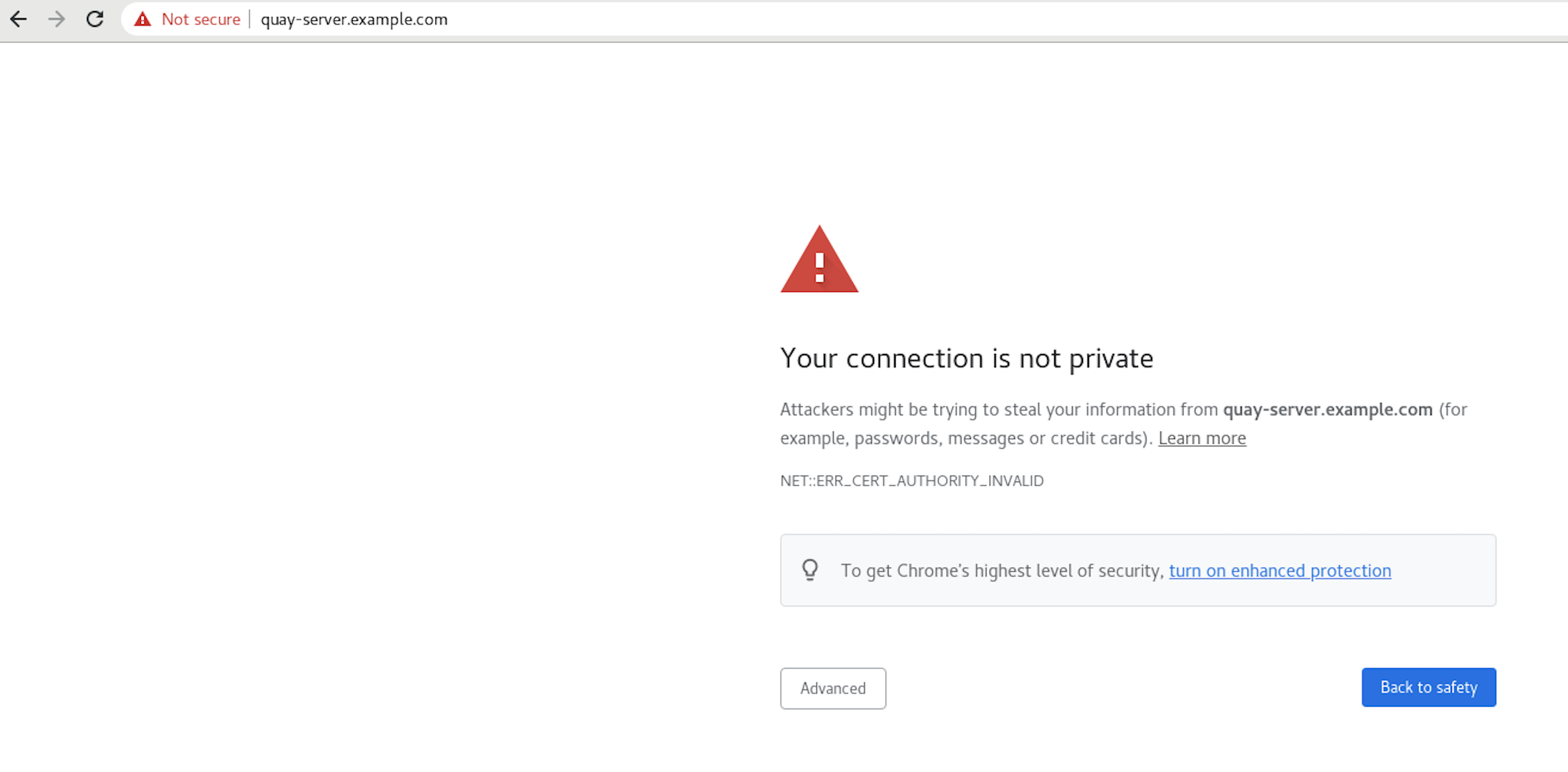

当您尝试访问 Quay registry 时,在这种情况下 ,https://quay-server.example.com,浏览器会警告潜在的风险:

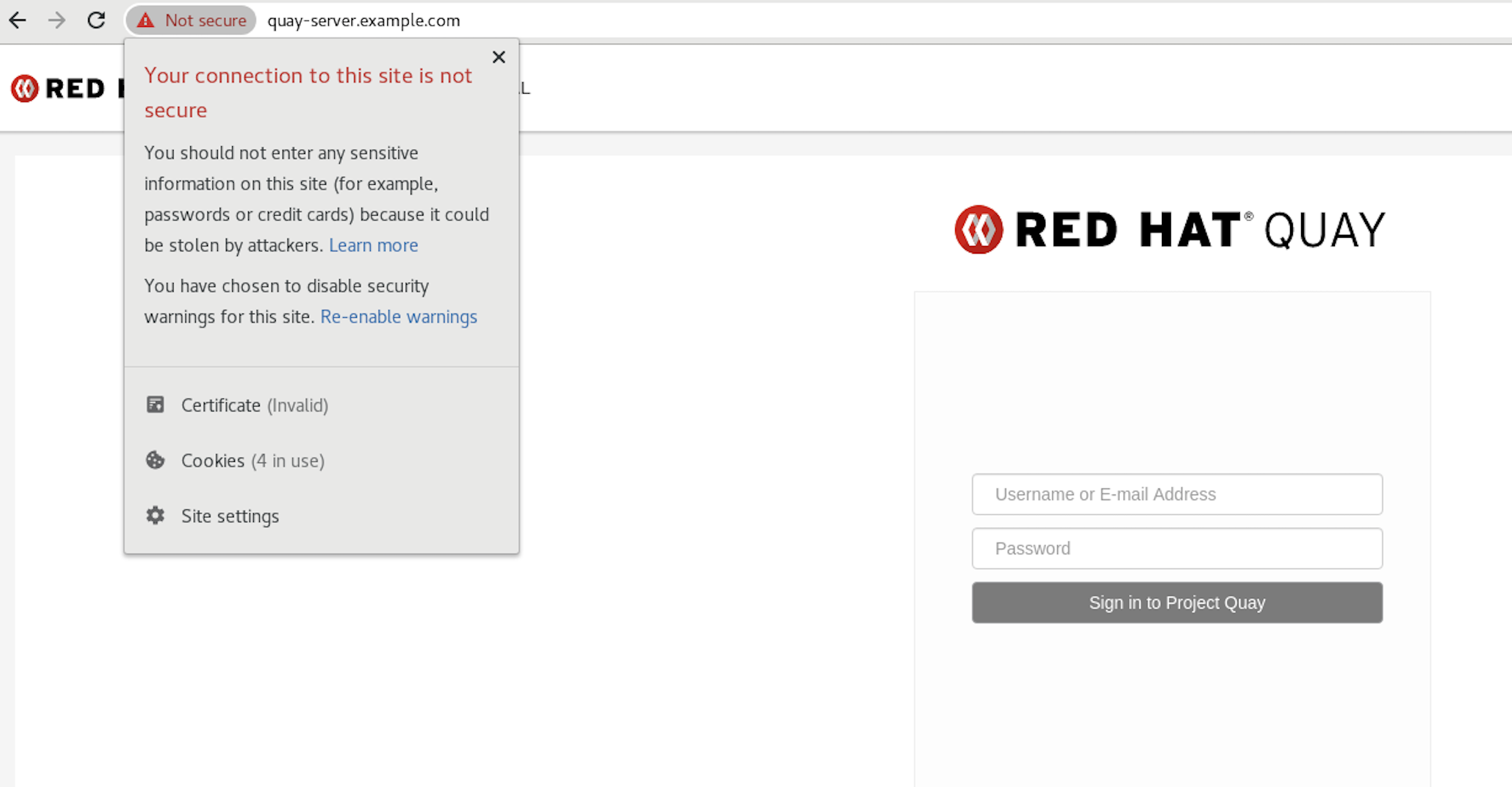

继续登录屏幕,浏览器将通知您该连接不安全:

后续小节中涵盖了将系统配置为信任根证书颁发机构(CA)。

4.7. 配置 podman 信任证书颁发机构

Podman 使用两个路径来定位 CA 文件,即 /etc/containers/certs.d/ 和 /etc/docker/certs.d/。

将 root CA 文件复制到这些位置之一,使用由服务器主机名确定的确切路径,并命名文件

ca.crt:$ sudo cp rootCA.pem /etc/containers/certs.d/quay-server.example.com/ca.crt

或者,如果您使用 Docker,您可以将 root CA 文件复制到对应的 Docker 目录中:

$ sudo cp rootCA.pem /etc/docker/certs.d/quay-server.example.com/ca.crt

在登录到 registry 时,您应该不再需要使用 --tls-verify=false 选项:

$ sudo podman login quay-server.example.com Username: quayadmin Password: Login Succeeded!

4.8. 将系统配置为信任证书颁发机构

将 root CA 文件复制到合并的系统范围信任存储中:

$ sudo cp rootCA.pem /etc/pki/ca-trust/source/anchors/

更新系统范围信任存储配置:

$ sudo update-ca-trust extract

您可以使用

trust list命令来确保已经配置了 Quay 服务器:$ trust list | grep quay label: quay-server.example.com现在,当您访问位于

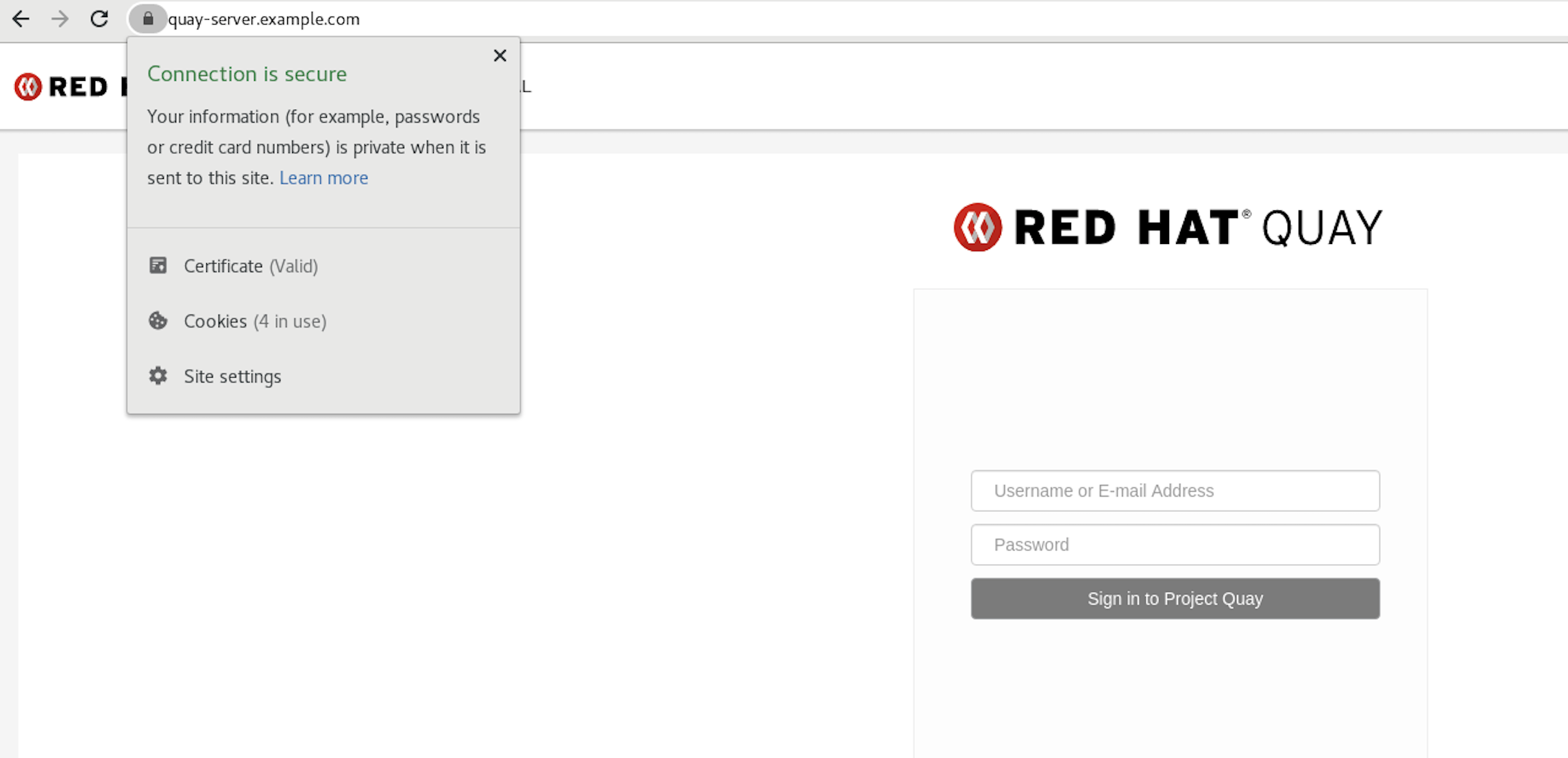

https://quay-server.example.com的 registry 时,锁定图标会显示连接的安全:

要从系统范围信任中删除 root CA,请删除该文件并更新配置:

$ sudo rm /etc/pki/ca-trust/source/anchors/rootCA.pem $ sudo update-ca-trust extract $ trust list | grep quay $

如需了解更多信息,请参见《 使用共享系统证书 "一章中的 RHEL 8 文档。

第 5 章 在 Red Hat Quay Container 中添加 TLS 证书

要在 Red Hat Quay 中添加自定义 TLS 证书,请在 Red Hat Quay 配置目录下创建名为 extra_ca_certs/ 的新目录。将任何特定于站点的 TLS 证书复制到此新目录。

5.1. 在 Red Hat Quay 中添加 TLS 证书

查看添加到容器中的证书

$ cat storage.crt -----BEGIN CERTIFICATE----- MIIDTTCCAjWgAwIBAgIJAMVr9ngjJhzbMA0GCSqGSIb3DQEBCwUAMD0xCzAJBgNV [...] -----END CERTIFICATE-----

创建 certs 目录并复制证书

$ mkdir -p quay/config/extra_ca_certs $ cp storage.crt quay/config/extra_ca_certs/ $ tree quay/config/ ├── config.yaml ├── extra_ca_certs │ ├── storage.crt

使用

podman ps获取Quay容器的CONTAINER ID:$ sudo podman ps CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS 5a3e82c4a75f <registry>/<repo>/quay:v3.7.13 "/sbin/my_init" 24 hours ago Up 18 hours 0.0.0.0:80->80/tcp, 0.0.0.0:443->443/tcp, 443/tcp grave_keller

使用该 ID 重启容器:

$ sudo podman restart 5a3e82c4a75f

检查复制到容器命名空间中的证书:

$ sudo podman exec -it 5a3e82c4a75f cat /etc/ssl/certs/storage.pem -----BEGIN CERTIFICATE----- MIIDTTCCAjWgAwIBAgIJAMVr9ngjJhzbMA0GCSqGSIb3DQEBCwUAMD0xCzAJBgNV

5.2. 在 Kubernetes 上部署时添加证书

在 Kubernetes 上部署时,Red Hat Quay 将作为卷挂载到 secret 中来存储配置资产。不幸的是,这当前会破坏超级用户面板的上传证书功能。

要解决这个错误,可在部署 Red Hat Quay 后 将 base64 编码证书添加到 secret 中。以下是如何:

首先使用 base64 编码证书内容:

$ cat ca.crt -----BEGIN CERTIFICATE----- MIIDljCCAn6gAwIBAgIBATANBgkqhkiG9w0BAQsFADA5MRcwFQYDVQQKDA5MQUIu TElCQ09SRS5TTzEeMBwGA1UEAwwVQ2VydGlmaWNhdGUgQXV0aG9yaXR5MB4XDTE2 MDExMjA2NTkxMFoXDTM2MDExMjA2NTkxMFowOTEXMBUGA1UECgwOTEFCLkxJQkNP UkUuU08xHjAcBgNVBAMMFUNlcnRpZmljYXRlIEF1dGhvcml0eTCCASIwDQYJKoZI [...] -----END CERTIFICATE----- $ cat ca.crt | base64 -w 0 [...] c1psWGpqeGlPQmNEWkJPMjJ5d0pDemVnR2QNCnRsbW9JdEF4YnFSdVd3PT0KLS0tLS1FTkQgQ0VSVElGSUNBVEUtLS0tLQo=

使用

kubectl工具编辑 quay-enterprise-config-secret。$ kubectl --namespace quay-enterprise edit secret/quay-enterprise-config-secret

为证书添加一个条目,并在条目下粘贴完整的 base64 编码字符串:

custom-cert.crt: c1psWGpqeGlPQmNEWkJPMjJ5d0pDemVnR2QNCnRsbW9JdEF4YnFSdVd3PT0KLS0tLS1FTkQgQ0VSVElGSUNBVEUtLS0tLQo=

-

最后,回收所有 Red Hat Quay Pod。使用

kubectl delete删除所有 Red Hat Quay Pod。Red Hat Quay Deployment 将自动使用新证书数据调度替代 pod。

第 6 章 为 Elasticsearch 配置操作日志存储

默认情况下,过去三个使用日志都存储在 Red Hat Quay 数据库中,并通过 Web UI 在机构和存储库级别公开。查看日志条目需要适当的管理特权。对于有大量日志操作的部署,您现在可以将使用量日志存储在 Elasticsearch 中,而不是 Red Hat Quay 数据库后端。要做到这一点,您需要提供自己的 Elasticsearch 堆栈,因为它没有包括在 Red Hat Quay 中,作为可自定义组件包含在 Red Hat Quay 中。

可使用 Red Hat Quay Config 工具在 Red Hat Quay 部署或部署后启用 Elasticsearch 日志记录。生成的配置存储在 config.yaml 文件中。配置后,使用日志访问将继续以同样的方式提供,通过 Web UI 为存储库和组织提供。

以下是如何配置操作日志存储,以更改默认的 Red Hat Quay 数据库以使用 Elasticsearch:

- 获取 Elasticsearch 帐户。

- 打开 Red Hat Quay Config Tool(可以在 Red Hat Quay 部署期间或之后使用)。

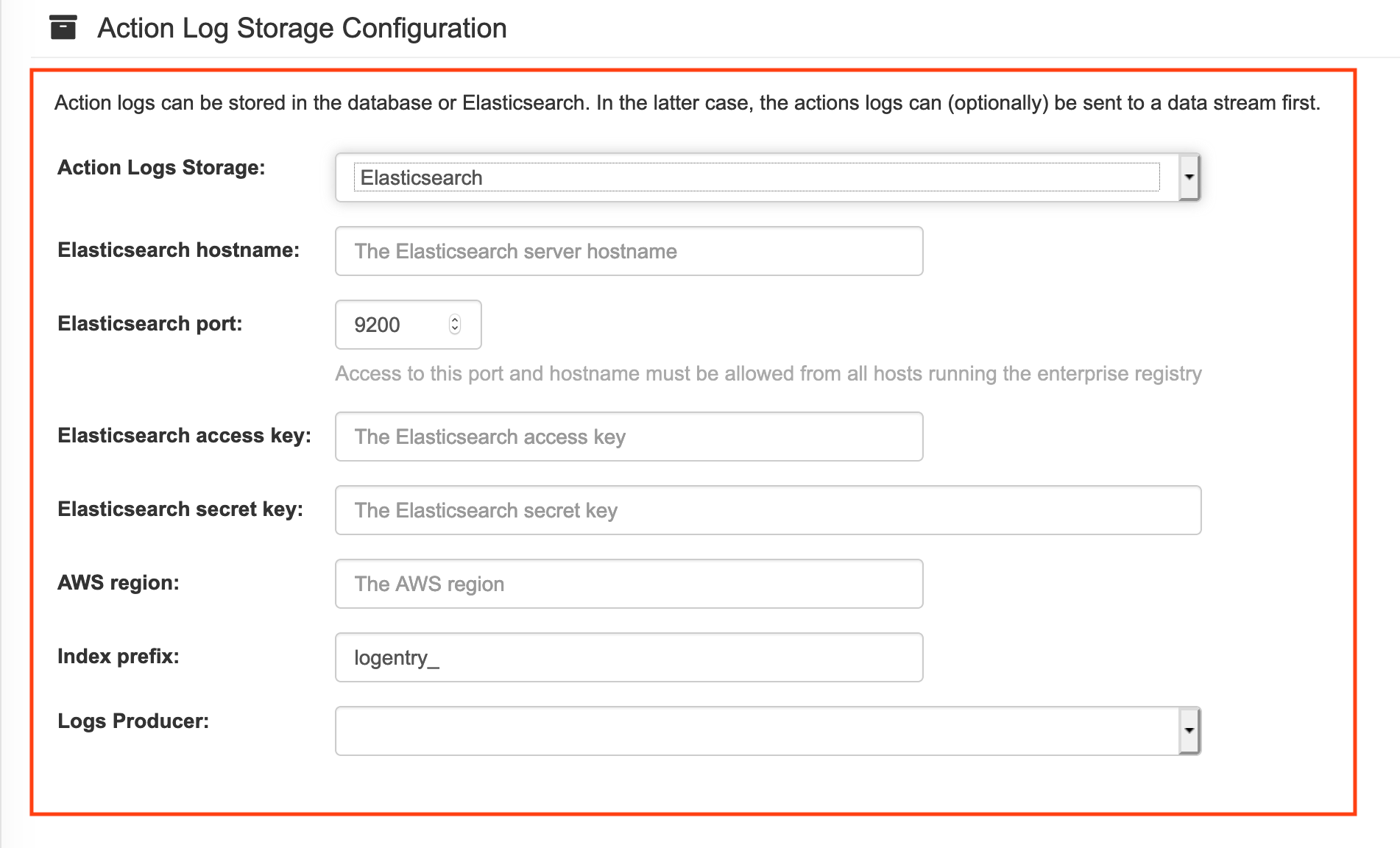

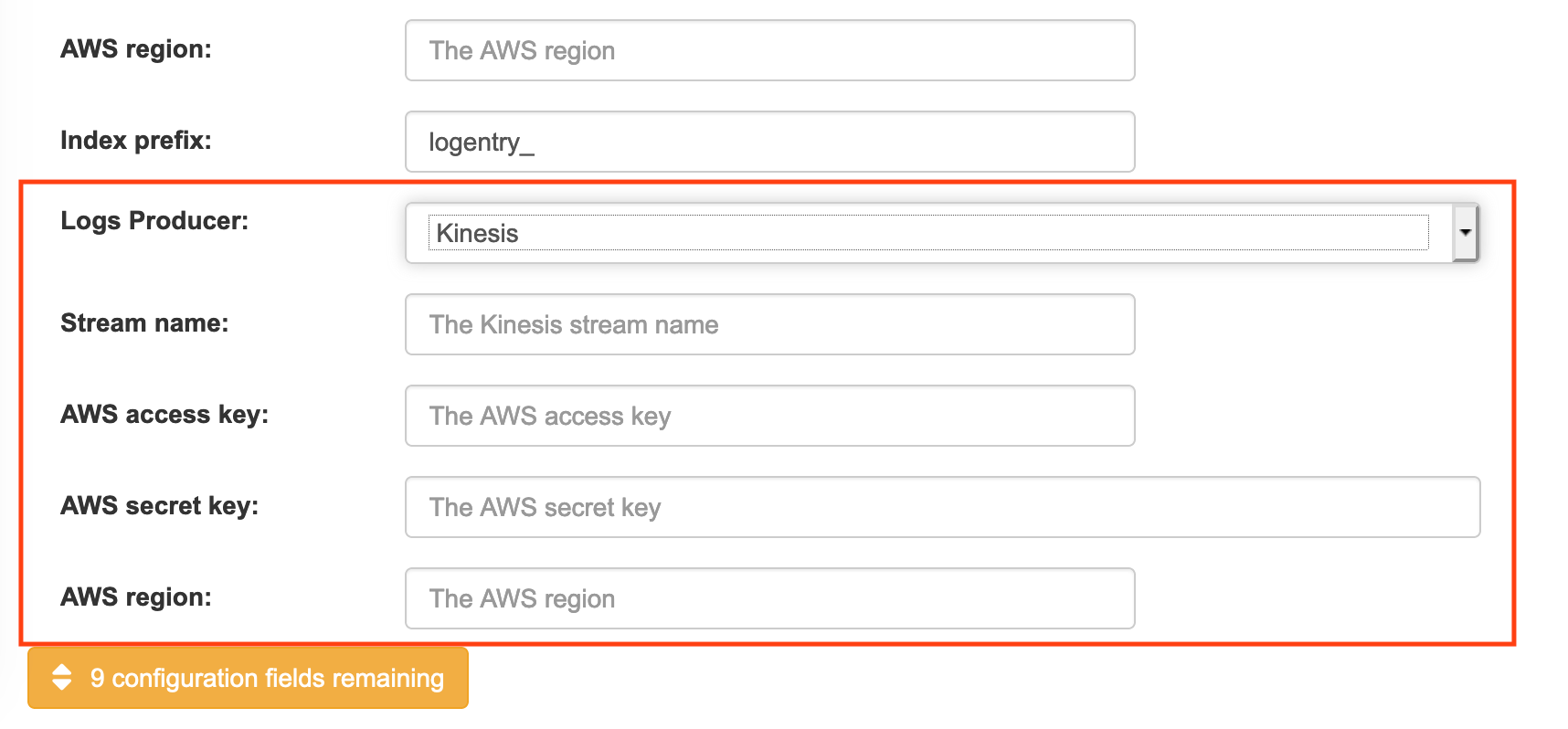

滚动到 Action Log Storage Configuration 设置,然后选择 Elasticsearch 而不是 Database。下图显示了出现的 Elasticsearch 设置:

填写 Elasticsearch 实例的以下信息:

- Elasticsearch 主机名 :提供 Elasticsearch 服务的系统的主机名或 IP 地址。

- Elasticsearch 端口 :在您刚刚输入的主机上提供 Elasticsearch 服务的端口号。请注意,该端口必须可从运行 Red Hat Quay registry 的所有系统中访问。默认为 TCP 端口 9200。

- Elasticsearch 访问密钥 :如果需要访问 Elastic search 服务所需的访问密钥。

- Elasticsearch secret key :如果需要,可以访问 Elastic search 服务所需的 secret 键。

- AWS 区域 :如果您在 AWS 上运行,请设置 AWS 区域(否则请保留空白)。

- 索引前缀 :选择一个附加到日志条目的前缀。

logs Producer :选择 Elasticsearch(默认)或 Kinesis 以将日志定向到 AWS 上的中间 Kinesis 流。您需要设置自己的管道,以从 Kinesis 将日志发送到 Elasticsearch(例如 Logstash)。下图显示了您需要填写 Kinesis 的其他字段:

如果选择 Elasticsearch 作为 Logs Producer,则不需要进一步配置。如果您选择了 Kinesis,请填写以下内容:

- 流名称 :Kinesis 流的名称。

- AWS 访问密钥 :如果需要,可以访问 Kinesis 流所需的 AWS 访问密钥名称。

- AWS secret key :如果需要访问 Kinesis 流所需的 AWS secret 密钥名称。

- AWS 区域 :AWS 区域。

- 完成后,保存配置。Config Tool 检查您的设置。如果连接到 Elasticsearch 或 Kinesis 服务时遇到问题,您会看到一个错误,并有机会继续编辑。否则,在集群使用新配置重启后,日志记录将开始定向到 Elasticsearch 配置。

第 7 章 Clair 安全扫描

Clair 是一组可与 Red Hat Quay 一起使用的微服务,用于对与一组 Linux 操作系统关联的容器镜像进行漏洞扫描。Clair 的微服务设计使其适合在高度可扩展的配置中运行,可根据企业环境单独扩展组件。

Clair 使用以下漏洞数据库扫描镜像中的问题:

- alpine SecDB 数据库

- AWS UpdateInfo

- Debian Oval 数据库

- Oracle Oval 数据库

- RHEL Oval 数据库

- SUSE Oval 数据库

- Ubuntu Oval 数据库

- Pyup.io(python)数据库

如需有关 Clair 如何使用不同数据库进行安全映射的信息,请参阅 ClairCore Severity Mapping。

在 Red Hat Quay 3.4 发行版本中,新的 Clair V4(镜像 registry.redhat.io/quay/clair-rhel8 将完全取代前面的 Clair V2(image quay.io/redhat/clair-jwt))。有关在 V4 更新期间如何以只读模式运行 V2。

7.1. 在 Red Hat Quay OpenShift 部署上设置 Clair

7.1.1. 部署 Via Quay Operator

要在 OpenShift 上的新 Red Hat Quay 部署上设置 Clair V4,强烈建议使用 Quay Operator。默认情况下,Quay Operator 将安装或升级 Clair 部署以及 Red Hat Quay 部署,并自动配置 Clair 安全扫描。

7.1.2. 手动部署 Clair

要在运行 Clair V2 的现有 Red Hat Quay OpenShift 部署中配置 Clair V4,首先确保 Red Hat Quay 已升级至版本 3.4.0。然后,使用以下步骤手动设置 Clair V4 和 Clair V2。

将当前项目设置为运行 Red Hat Quay 的项目的名称。例如:

$ oc project quay-enterprise

为 Clair v4 创建 Postgres 部署文件(例如,cl

airv4-postgres.yaml)如下所示。clairv4-postgres.yaml

--- apiVersion: apps/v1 kind: Deployment metadata: name: clairv4-postgres namespace: quay-enterprise labels: quay-component: clairv4-postgres spec: replicas: 1 selector: matchLabels: quay-component: clairv4-postgres template: metadata: labels: quay-component: clairv4-postgres spec: volumes: - name: postgres-data persistentVolumeClaim: claimName: clairv4-postgres containers: - name: postgres image: postgres:11.5 imagePullPolicy: "IfNotPresent" ports: - containerPort: 5432 env: - name: POSTGRES_USER value: "postgres" - name: POSTGRES_DB value: "clair" - name: POSTGRES_PASSWORD value: "postgres" - name: PGDATA value: "/etc/postgres/data" volumeMounts: - name: postgres-data mountPath: "/etc/postgres" --- apiVersion: v1 kind: PersistentVolumeClaim metadata: name: clairv4-postgres labels: quay-component: clairv4-postgres spec: accessModes: - "ReadWriteOnce" resources: requests: storage: "5Gi" volumeName: "clairv4-postgres" --- apiVersion: v1 kind: Service metadata: name: clairv4-postgres labels: quay-component: clairv4-postgres spec: type: ClusterIP ports: - port: 5432 protocol: TCP name: postgres targetPort: 5432 selector: quay-component: clairv4-postgres按如下方式部署 postgres 数据库:

$ oc create -f ./clairv4-postgres.yaml

创建 Clair

config.yaml文件,以用于 Clair v4。例如:config.yaml

introspection_addr: :8089 http_listen_addr: :8080 log_level: debug indexer: connstring: host=clairv4-postgres port=5432 dbname=clair user=postgres password=postgres sslmode=disable scanlock_retry: 10 layer_scan_concurrency: 5 migrations: true matcher: connstring: host=clairv4-postgres port=5432 dbname=clair user=postgres password=postgres sslmode=disable max_conn_pool: 100 run: "" migrations: true indexer_addr: clair-indexer notifier: connstring: host=clairv4-postgres port=5432 dbname=clair user=postgres password=postgres sslmode=disable delivery: 1m poll_interval: 5m migrations: true auth: psk: key: MTU5YzA4Y2ZkNzJoMQ== 1 iss: ["quay"] # tracing and metrics trace: name: "jaeger" probability: 1 jaeger: agent_endpoint: "localhost:6831" service_name: "clair" metrics: name: "prometheus"- 1

- 要生成 Clair 预共享密钥(PSK),请在

用户界面的 Security Scanner 部分中启用扫描,并点Generate PSK。

如需有关 Clair 的配置格式的更多信息,请参阅上游 Clair 文档。

从 Clair

config.yaml创建 secret:$ oc create secret generic clairv4-config-secret --from-file=./config.yaml

创建 Clair v4 部署文件(例如,cl

air-combo.yaml),并根据需要修改它:clair-combo.yaml

--- apiVersion: extensions/v1beta1 kind: Deployment metadata: labels: quay-component: clair-combo name: clair-combo spec: replicas: 1 selector: matchLabels: quay-component: clair-combo template: metadata: labels: quay-component: clair-combo spec: containers: - image: registry.redhat.io/quay/clair-rhel8:v3.7.13 1 imagePullPolicy: IfNotPresent name: clair-combo env: - name: CLAIR_CONF value: /clair/config.yaml - name: CLAIR_MODE value: combo ports: - containerPort: 8080 name: clair-http protocol: TCP - containerPort: 8089 name: clair-intro protocol: TCP volumeMounts: - mountPath: /clair/ name: config imagePullSecrets: - name: redhat-pull-secret restartPolicy: Always volumes: - name: config secret: secretName: clairv4-config-secret --- apiVersion: v1 kind: Service metadata: name: clairv4 2 labels: quay-component: clair-combo spec: ports: - name: clair-http port: 80 protocol: TCP targetPort: 8080 - name: clair-introspection port: 8089 protocol: TCP targetPort: 8089 selector: quay-component: clair-combo type: ClusterIP创建 Clair v4 部署,如下所示:

$ oc create -f ./clair-combo.yaml

修改 Red Hat Quay 部署的

config.yaml文件,以在末尾添加以下条目:FEATURE_SECURITY_NOTIFICATIONS: true FEATURE_SECURITY_SCANNER: true SECURITY_SCANNER_V4_ENDPOINT: http://clairv4 1- 1

- 识别 Clair v4 服务端点

将修改后的

config.yaml重新部署到包含该文件的 secret 中(如quay-enterprise-config-secret:$ oc delete secret quay-enterprise-config-secret $ oc create secret generic quay-enterprise-config-secret --from-file=./config.yaml

-

要使新的

config.yaml生效,您需要重启 Red Hat Quay Pod。只需删除quay-apppod 即可完成部署有更新的配置的 pod。

此时,在命名空间白名单中标识的任何机构中的镜像将由 Clair v4 进行扫描。

7.2. 在非 OpenShift Red Hat Quay 部署上设置 Clair

对于不在 OpenShift 上运行的 Red Hat Quay 部署,可以手动配置 Clair 安全扫描。Red Hat Quay 部署已在运行 Clair V2,可使用以下说明将 Clair V4 添加到其部署中。

部署(最好具有容错) Postgres 数据库服务器。请注意,Clair

-ossp扩展需要添加到其 Postgres 数据库中。如果 Clair 的config.yaml中提供的用户有创建扩展所需的权限,那么它将由 Clair 本身自动添加。如果不是,必须在启动 Clair 前添加扩展。如果扩展不存在,则 Clair 尝试启动时会显示以下错误。ERROR: Please load the "uuid-ossp" extension. (SQLSTATE 42501)

在特定文件夹中创建 Clair 配置文件,例如

/etc/clairv4/config/config.yaml。config.yaml

introspection_addr: :8089 http_listen_addr: :8080 log_level: debug indexer: connstring: host=clairv4-postgres port=5432 dbname=clair user=postgres password=postgres sslmode=disable scanlock_retry: 10 layer_scan_concurrency: 5 migrations: true matcher: connstring: host=clairv4-postgres port=5432 dbname=clair user=postgres password=postgres sslmode=disable max_conn_pool: 100 run: "" migrations: true indexer_addr: clair-indexer notifier: connstring: host=clairv4-postgres port=5432 dbname=clair user=postgres password=postgres sslmode=disable delivery_interval: 1m poll_interval: 5m migrations: true # tracing and metrics trace: name: "jaeger" probability: 1 jaeger: agent_endpoint: "localhost:6831" service_name: "clair" metrics: name: "prometheus"

如需有关 Clair 的配置格式的更多信息,请参阅上游 Clair 文档。

通过容器镜像运行 Clair,挂载在来自您所创建文件的配置中。

$ podman run -p 8080:8080 -p 8089:8089 -e CLAIR_CONF=/clair/config.yaml -e CLAIR_MODE=combo -v /etc/clair4/config:/clair -d registry.redhat.io/quay/clair-rhel8:v3.7.13

- 按照上一节中的剩余说明,用于配置 Red Hat Quay 以使用新的 Clair V4 端点。

也可以以这种方式运行多个 Clair 容器,但对于单个容器之外的部署场景,我们强烈建议使用 Kubernetes 或 OpenShift 等容器编排器。

7.3. 高级 Clair 配置

7.3.1. 非受管 Clair 配置

使用 Red Hat Quay 3.7,用户可以在 Red Hat Quay OpenShift Container Platform Operator 上运行非受管 Clair 配置。此功能允许用户创建非受管 Clair 数据库,或在没有非受管数据库的情况下运行其自定义 Clair 配置。

7.3.1.1. 取消管理 Clair 数据库

非受管 Clair 数据库允许 Red Hat Quay Operator 在 异地复制环境中工作,其中 Operator 的多个实例必须与同一数据库通信。当用户需要在集群外存在的高可用性(HA)Clair 数据库时,也可以使用非受管 Clair 数据库。

流程

在 Quay Operator 中,将 QuayRegistry 自定义资源的

clairpostgres组件设置为非受管状态:apiVersion: quay.redhat.com/v1 kind: QuayRegistry metadata: name: quay370 spec: configBundleSecret: config-bundle-secret components: - kind: objectstorage managed: false - kind: route managed: true - kind: tls managed: false - kind: clairpostgres managed: false

7.3.1.2. 配置自定义 Clair 数据库

Red Hat Quay Operator for OpenShift Container Platform 允许用户通过编辑 configBundleSecret 参数来提供自己的 Clair 配置。

流程

创建包含

clair-config.yaml的 Quay 配置捆绑包 secret:$ oc create secret generic --from-file config.yaml=./config.yaml --from-file extra_ca_cert_rds-ca-2019-root.pem=./rds-ca-2019-root.pem --from-file clair-config.yaml=./clair-config.yaml --from-file ssl.cert=./ssl.cert --from-file ssl.key=./ssl.key config-bundle-secret

clair-config.yaml配置示例:indexer: connstring: host=quay-server.example.com port=5432 dbname=quay user=quayrdsdb password=quayrdsdb sslrootcert=/run/certs/rds-ca-2019-root.pem sslmode=verify-ca layer_scan_concurrency: 6 migrations: true scanlock_retry: 11 log_level: debug matcher: connstring: host=quay-server.example.com port=5432 dbname=quay user=quayrdsdb password=quayrdsdb sslrootcert=/run/certs/rds-ca-2019-root.pem sslmode=verify-ca migrations: true metrics: name: prometheus notifier: connstring: host=quay-server.example.com port=5432 dbname=quay user=quayrdsdb password=quayrdsdb sslrootcert=/run/certs/rds-ca-2019-root.pem sslmode=verify-ca migrations: true注意-

数据库证书挂载到

clair-config.yaml中的 Clair 应用程序 pod 的/run/certs/rds-ca-2019-root.pem下。在配置clair-config.yaml时必须指定它。 -

Clair on OpenShift config 中包括了一个

clair-config.yaml示例。

-

数据库证书挂载到

将

clair-config.yaml添加到捆绑包 secret 中,名为configBundleSecret:apiVersion: v1 kind: Secret metadata: name: config-bundle-secret namespace: quay-enterprise data: config.yaml: <base64 encoded Quay config> clair-config.yaml: <base64 encoded Clair config> extra_ca_cert_<name>: <base64 encoded ca cert> clair-ssl.crt: >- clair-ssl.key: >-

注意更新后,提供的

clair-config.yaml会挂载到 Clair pod。未提供的任何字段都将使用 Clair 配置模块自动填充默认值。

在正确配置后,Clair 应用 pod 应该返回 Ready 状态。

7.3.2. 使用 受管 数据库运行自定义 Clair 配置

在某些情况下,用户可能希望使用 受管 数据库运行自定义 Clair 配置。这在以下情况中很有用:

- 当用户要禁用更新器时。

当用户在 air-gapped 环境中运行时。

注意-

如果您在 air-gapped 环境中运行 Quay,则

clair-config.yaml的airgap参数必须设置为true。 - 如果您在 air-gapped 环境中运行 Quay,您应该禁用所有更新器。

-

如果您在 air-gapped 环境中运行 Quay,则

当 clair posts 设置为 managed 时,请使用"配置自定义 Clair 数据库"中的步骤来配置数据库。

有关在 air-gapped 环境中运行 Clair 的更多信息,请参阅在 air-gapped OpenShift 集群中配置 Clair 数据库的访问权限。

7.4. Clair CRDA 配置

7.4.1. 启用 Clair CRDA

Java 扫描依赖于一个公共的、红帽提供的 API 服务,称为 Code Ready Dependency Analytics (CRDA)。CRDA 仅适用于互联网访问,默认情况下不启用。使用以下步骤将 CRDA 服务与自定义 API 密钥集成,并为 Java 和 Python 扫描启用 CRDA。

先决条件

- Red Hat Quay 3.7 或更高版本

流程

- 提交 API 密钥请求表单,以获取特定于 Quay 的 CRDA 远程匹配器。

在

clair-config.yaml文件中设置 CRDA 配置:matchers: config: crda: url: https://gw.api.openshift.io/api/v2/ key: <CRDA_API_KEY> 1 source: <QUAY_SERVER_HOSTNAME> 2- 1

- 从 API 密钥请求表单中插入特定于 Quay 的 CRDA 远程匹配器。

- 2

- Quay 服务器的主机名。

7.5. 使用 Clair

- 登录您的 Red Hat Quay 集群,并选择已为其配置 Clair 扫描的组织。

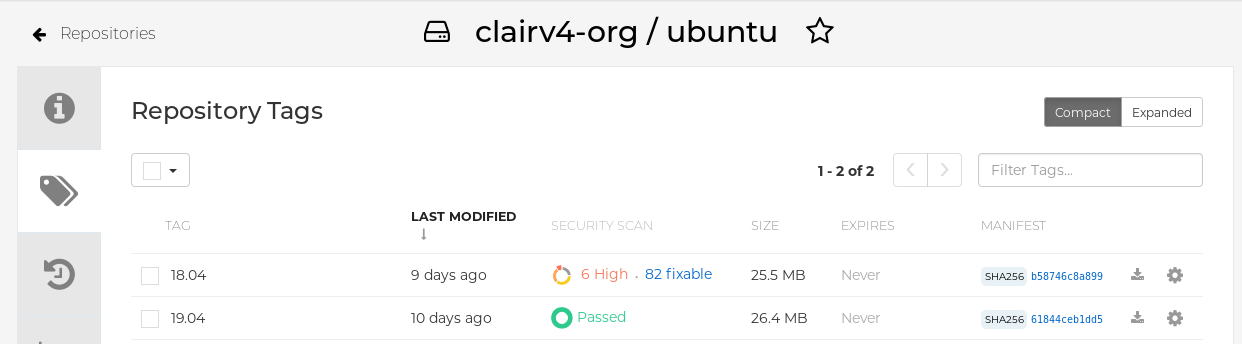

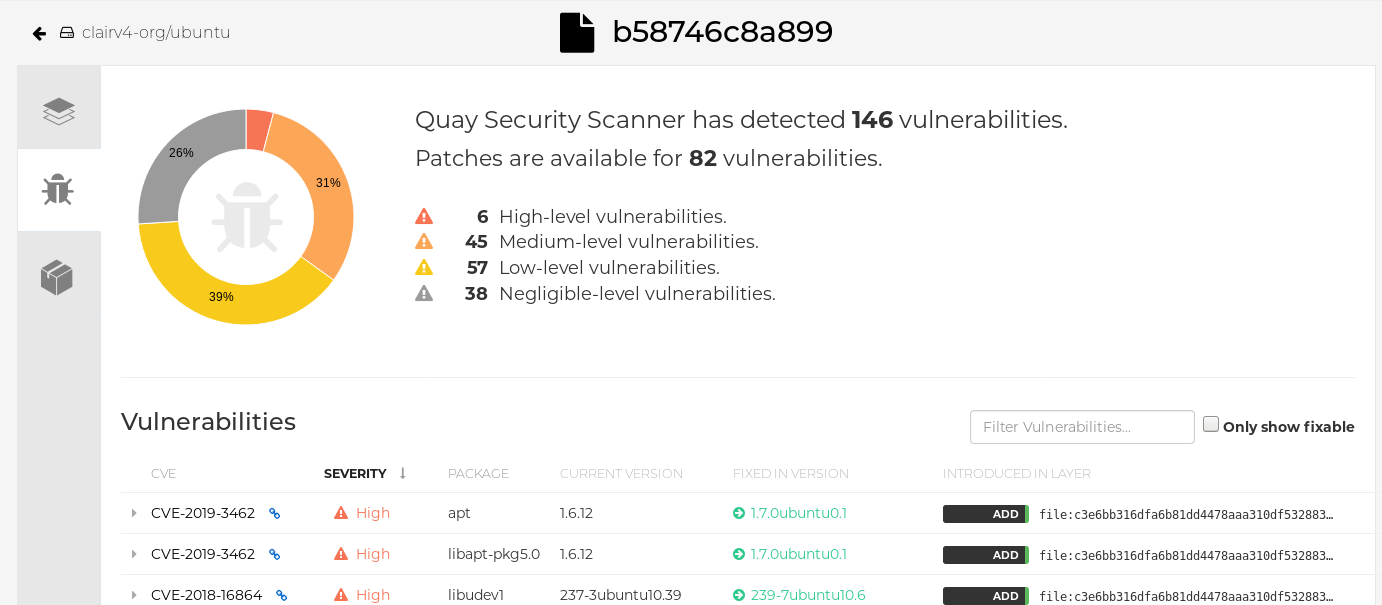

从该组织中选择包含一些镜像的存储库,并从左侧导航中选择 Tags。下图显示了已扫描的两个镜像的存储库示例:

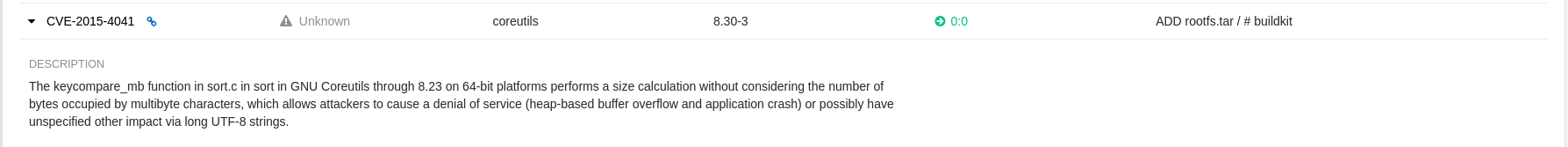

如果找到漏洞,请在镜像的 Security Scan 列下选择,以查看所有漏洞或可修复漏洞。下图显示了找到的所有漏洞的信息:

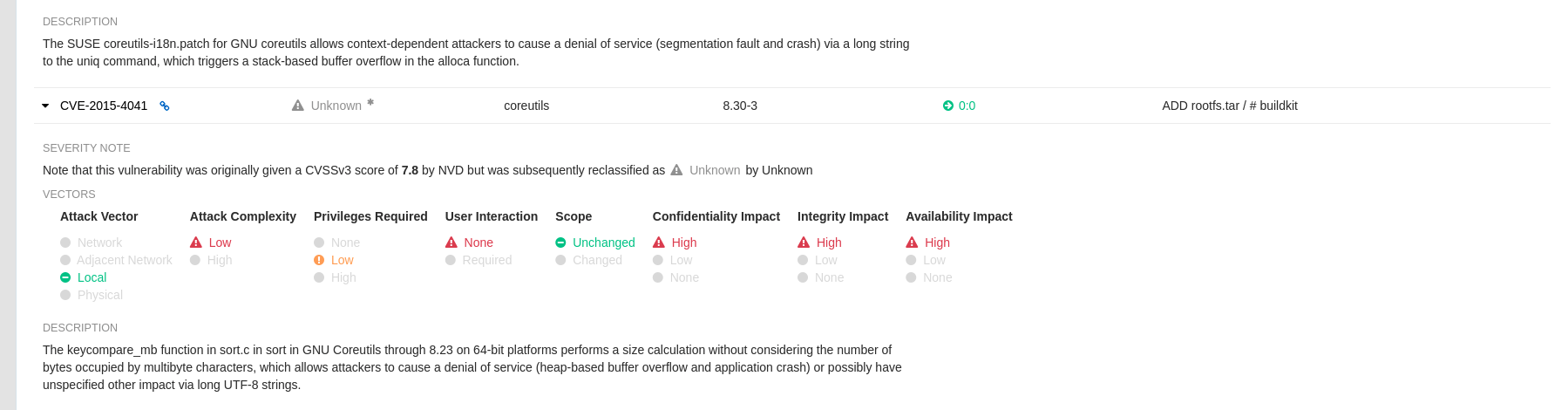

7.6. 国家漏洞数据库中的 CVE 等级

现在,Quay UI 中可以看到 Clair v4.2 的数据。此外,Clair v4.2 为检测到的漏洞添加国家漏洞数据库中的 CVSS 分数。

在这个版本中,如果漏洞的 CVSS 分数在 distro 分数中的 2 个级别,则默认存在的 Quay UI 分数。例如:

这与前面的接口不同,这只会显示以下信息:

7.7. 为断开连接的环境配置 Clair

Clair 使用一组名为 Updaters 的组件来处理从各种漏洞数据库中获取和解析数据。这些更新器默认设定为直接从互联网拉取漏洞数据,并可开箱即用。对于没有直接访问互联网的断开连接的环境中的客户来说,这会产生问题。Clair 可以支持这些环境,从而处理不同类型的更新工作流,这些工作流考虑进行网络隔离。使用 clairctl 命令行工具,任何进程都可以通过虚拟主机轻松地从互联网获取更新器数据,安全地将数据传送到隔离的主机,然后将隔离主机上的 Updater 数据导入到 Clair 本身。

这些步骤如下所示。

首先,请确保您的 Clair 配置已禁止自动 Updaters 运行。

config.yaml

matcher: disable_updaters: true

将最新的 Updater 数据导出到本地存档。这要求

clairctl工具可以直接作为二进制文件运行,或者通过 Clair 容器镜像运行。假设 Clair 配置在/etc/clairv4/config/config.yaml中,以通过容器镜像运行:$ podman run -it --rm -v /etc/clairv4/config:/cfg:Z -v /path/to/output/directory:/updaters:Z --entrypoint /bin/clairctl registry.redhat.io/quay/clair-rhel8:v3.7.13 --config /cfg/config.yaml export-updaters /updaters/updaters.gz

请注意,您需要明确引用 Clair 配置。这会在

/etc/clairv4/updaters/updaters.gz中创建 Updater 归档。如果要确保创建存档而没有源数据库的错误,您可以向clairctl提供--strict标志。该存档文件应复制到运行 Clair 的断开连接的主机中被访问的卷。从断开连接的主机中,使用相同的步骤将存档导入到 Clair。$ podman run -it --rm -v /etc/clairv4/config:/cfg:Z -v /path/to/output/directory:/updaters:Z --entrypoint /bin/clairctl registry.redhat.io/quay/clair-rhel8:v3.7.13 --config /cfg/config.yaml import-updaters /updaters/updaters.gz

7.7.1. 将存储库映射到常见产品枚举(CPE)信息

Clair 的 RHEL 扫描程序依赖于通用产品枚举(CPE)文件,将 RPM 软件包正确映射到对应的安全数据,从而生成匹配的结果。必须存在此文件,或者必须允许访问该文件,以便扫描程序正确处理 RPM。如果不存在该文件,则不会扫描容器镜像中安装的 RPM。

红帽发布 JSON 映射文件,地址为 https://www.redhat.com/security/data/metrics/repository-to-cpe.json。

除了将 CVE 信息上传到断开连接的 Clair 的数据库外,还必须在本地提供映射文件:

- 对于独立 Quay 和 Clair 部署,映射文件必须加载到 Clair pod 中。

-

对于基于 Operator 的部署,您必须将 Clair 组件

设置为非受管状态。然后,手动部署 Clair,将配置设置为加载映射文件的本地副本。

使用 Clair 配置中的 repo2cpe_mapping_file 字段指定文件:

indexer:

scanner:

repo:

rhel-repository-scanner:

repo2cpe_mapping_file: /path/to/repository-to-cpe.json红帽提供了更多信息,请参阅 如何准确地匹配 OVAL 安全数据到已安装的 RPM。

7.8. Clair 更新器 URL

以下是 Clair 在默认配置中尝试与 对话的 HTTP 主机和路径。这个列表并不完善,因为一些服务器会发布重定向,一些服务器会动态构造一些请求 URL。

- https://secdb.alpinelinux.org/

- http://repo.us-west-2.amazonaws.com/2018.03/updates/x86_64/mirror.list

- https://cdn.amazonlinux.com/2/core/latest/x86_64/mirror.list

- https://www.debian.org/security/oval/

- https://linux.oracle.com/security/oval/

- https://packages.vmware.com/photon/photon_oval_definitions/

- https://github.com/pyupio/safety-db/archive/

- https://catalog.redhat.com/api/containers/

- https://www.redhat.com/security/data/

- https://support.novell.com/security/oval/

- https://people.canonical.com/~ubuntu-security/oval/

7.9. 其它信息

有关 Clair 内部文档(包括微服务的结构)的详细信息,请参阅 Upstream Clair 和 ClairCore 文档。

第 8 章 使用 Container Security Operator 扫描 pod 镜像

Container Security Operator (CSO)是 OpenShift Container Platform 和其他 Kubernetes 平台上的 Clair 安全扫描程序的附加组件。使用 CSO,用户可以扫描与活跃 pod 关联的容器镜像以了解已知的漏洞。

在没有 Red Hat Quay 和 Clair 的情况下,CSO 无法工作。

Container Security Operator (CSO)执行以下功能:

- 监视与指定或所有命名空间中的 pod 关联的容器。

- 查询容器来自漏洞信息的容器 registry (提供镜像 registry 支持镜像扫描,如带有 Clair 扫描的 Red Hat Quay registry)。

-

通过 Kubernetes API 中的

ImageManifestVuln对象公开漏洞。

要参阅在 Kubernetes 上安装 CSO 的说明,请在 Container Security OperatorHub.io 页面中选择 Install 按钮。

8.1. 在 OpenShift Container Platform 中下载并运行 Container Security Operator

使用以下步骤下载 Container Security Operator。

在以下步骤中,CSO 安装在 marketplace-operators 命名空间中。这允许在 OpenShift Container Platform 集群的所有命名空间中使用 CSO。

-

进入 Operators → OperatorHub(选择安全性)来查看可用的

Container SecurityOperator。 -

选择

Container SecurityOperator,然后选择Install进入 Create Operator Subscription 页面。 -

检查设置(所有命名空间和自动批准策略),然后选择

Subscribe。在Installed Operators屏幕中几分钟后会出现Container Security。 另外,您可以选择在 CSO 中添加自定义证书。在本例中,在当前目录中创建一个名为 quay.crt 的证书。然后,运行以下命令将证书添加到 CSO(重启 Operator pod 以使新证书生效):

$ oc create secret generic container-security-operator-extra-certs --from-file=quay.crt -n openshift-operators

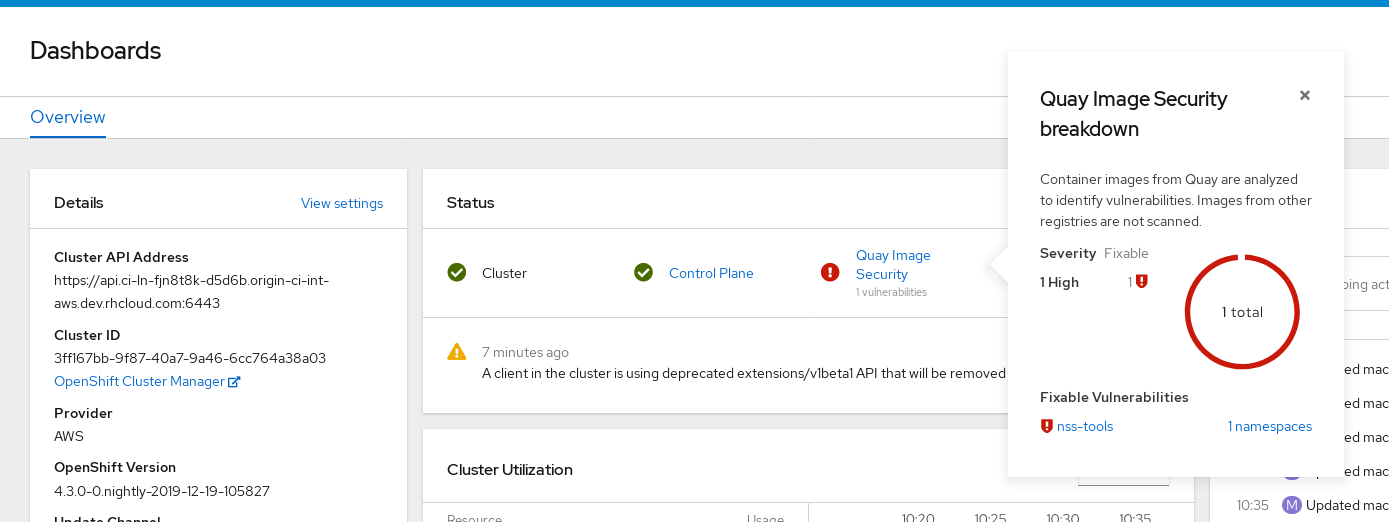

打开 OpenShift Dashboard(Home → Dashboards)。指向镜像安全性的链接会出现在 status 部分,其中列出了目前发现的漏洞数量。选择该链接以查看安全分类,如下图所示:

对于任何检测到的安全漏洞,您可以在此时进行两个操作之一:

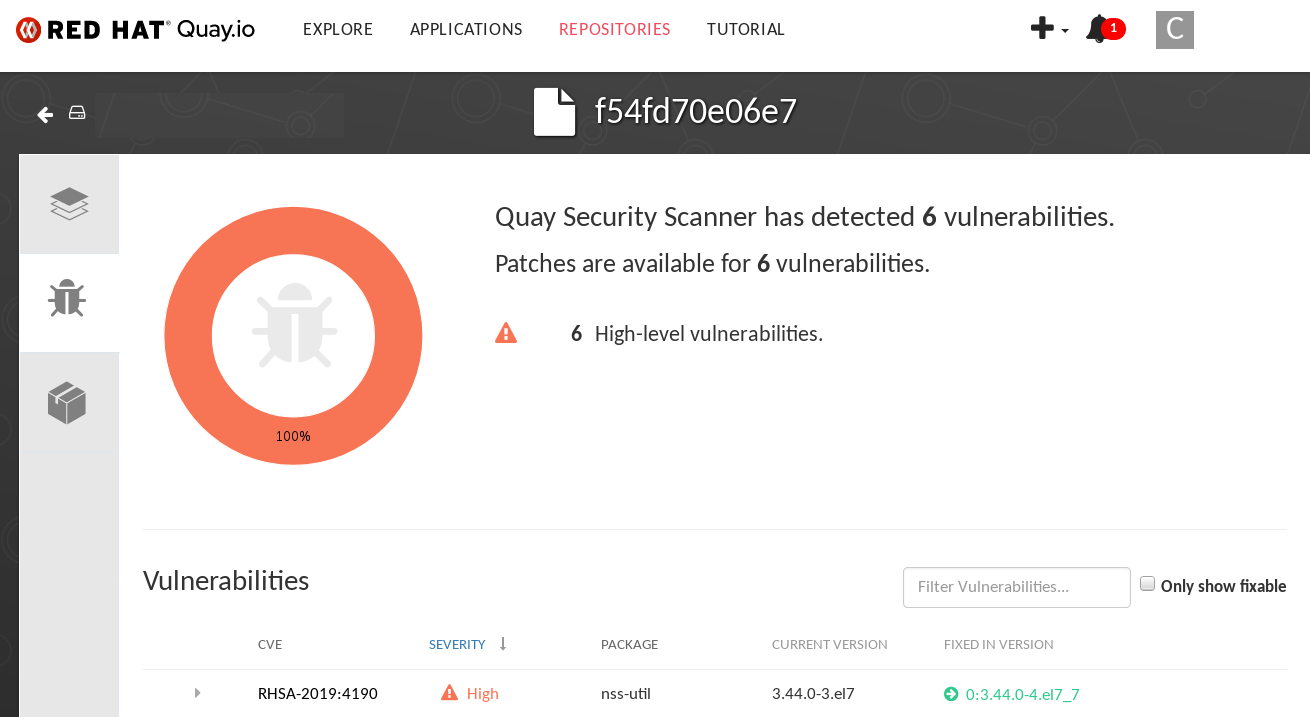

选择到这个漏洞的链接。您会进入容器来自的容器 registry、Red Hat Quay 或其他 registry,从中可查看与漏洞相关的信息。下图显示了从 Quay.io registry 中检测到的漏洞示例:

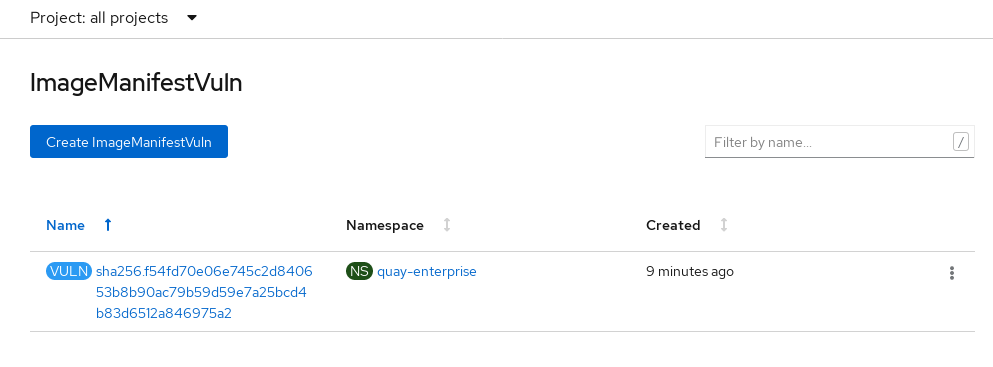

选择 namespaces 链接以进入 ImageManifestVuln 屏幕,您可以在其中查看所选镜像的名称以及该镜像正在运行的所有命名空间。下图表示某个存在安全漏洞的镜像在两个命名空间中运行:

此时,您知道哪些镜像存在这个安全漏洞,需要做什么来修复这些漏洞,以及镜像在中运行的每个命名空间。您可以:

- 警告运行镜像的用户需要修正这个漏洞

- 停止镜像运行(通过删除启动镜像所在部署或其他对象)

请注意,如果您删除 pod,可能需要几分钟时间才能在仪表板上重置漏洞。

8.2. 通过 CLI 查询镜像漏洞

您可以从命令行查询有关安全性的信息。要查询检测到的漏洞,请输入:

$ oc get vuln --all-namespaces NAMESPACE NAME AGE default sha256.ca90... 6m56s skynet sha256.ca90... 9m37s

要显示特定漏洞的详情,找出其中一个漏洞及其命名空间和 describe 选项。本例演示了一个活跃的容器,其镜像包含存在漏洞的 RPM 软件包:

$ oc describe vuln --namespace mynamespace sha256.ac50e3752...

Name: sha256.ac50e3752...

Namespace: quay-enterprise

...

Spec:

Features:

Name: nss-util

Namespace Name: centos:7

Version: 3.44.0-3.el7

Versionformat: rpm

Vulnerabilities:

Description: Network Security Services (NSS) is a set of libraries...第 9 章 将 Red Hat Quay 与 Quay Bridge Operator 集成

使用 Quay Bridge Operator,您可以将 OpenShift Container Platform 中的集成容器 registry 替换为 Red Hat Quay registry。通过这样做,集成的 OpenShift Container Platform registry 变得高度可用,企业级 Red Hat Quay registry,具有增强的基于角色的访问控制(RBAC)功能。

Quay Bridge Operator 的主要目标是在新的 Red Hat Quay registry 中复制集成的 OpenShift Container Platform registry 的功能。Quay Bridge Operator 启用的功能包括:

- 将 OpenShift Container Platform 命名空间作为 Red Hat Quay 组织同步。

- 为每个 default 命名空间服务帐户创建机器人帐户。

-

为每个创建的机器人帐户创建 secret,并将每个机器人 secret 与一个服务账户关联作为

Mountable和Image Pull Secret。 - 同步 OpenShift Container Platform 镜像流作为 Red Hat Quay 软件仓库。

- 自动重写新构建以使用镜像流输出到 Red Hat Quay。

- 构建完成后会自动导入镜像流标签。

通过按照以下流程,您将启用 Red Hat Quay 和 OpenShift Container Platform 集群间的双向通信。

9.1. 为 Quay Bridge Operator 设置 Red Hat Quay Bridge

在这一流程中,您将创建一个专用的 Red Hat Quay 组织,并从该机构中创建的新应用程序中生成一个 OAuth 令牌,以用于 OpenShift Container Platform 中的 Quay Bridge Operator。

流程

- 通过 Web UI 登录 Red Hat Quay。

- 选择配置外部应用程序的机构。

- 在导航窗格中,选择 Applications。

-

选择 Create New Application 并输入新应用的名称,如

openshift。 -

在 OAuth Applications 页面中,选择您的应用程序,如

openshift。 - 在导航窗格中,选择 Generate Token。

选择以下字段:

- 管理机构

- 管理软件仓库

- 创建软件仓库

- 查看所有可见的软件仓库

- 对任何可访问的存储库进行读/写

- 管理用户

- 读取用户信息

- 检查分配的权限。

- 选择 Authorize Application,然后通过选择 Authorize Application 来确认授权。

保存生成的访问令牌。

重要Red Hat Quay 不提供令牌管理。您不能列出令牌、删除令牌或修改令牌。生成的访问令牌仅显示一次,在关闭页面后无法重新获取。

9.2. 在 OpenShift Container Platform 上安装 Quay Bridge Operator

在此过程中,您将在 OpenShift Container Platform 上安装 Quay Bridge Operator。

先决条件

- 您已设置 Red Hat Quay 并获取一个 Access Token。

- 具有集群管理员权限的 OpenShift Container Platform 4.6 或更高版本环境。

流程

- 打开 Web 控制台的 Administrator 视角,并在导航窗格中导航至 Operators → OperatorHub。

-

搜索

Quay Bridge Operator,点 Quay Bridge Operator 标题,然后点 Install。 - 选择要安装的版本,如 stable-3.7,然后单击 Install。

- 安装完成后,点 View Operator 进入 Quay Bridge Operator 的 Details 页面。另外,您还可以点击 Installed Operators → Red Hat Quay Bridge Operator 进入 Details 页面。

9.3. 为 OAuth 令牌创建 OpenShift Container Platform secret

在这一流程中,您将添加之前获取的访问令牌,以便与 Red Hat Quay 部署通信。访问令牌将存储在 OpenShift Container Platform 中,作为 secret。

先决条件

- 您已设置 Red Hat Quay 并获取访问令牌。

- 您已在 OpenShift Container Platform 上部署了 Quay Bridge Operator。

- 具有集群管理员权限的 OpenShift Container Platform 4.6 或更高版本环境。

- 已安装 OpenShift CLI(oc)。

流程

创建在

openshift-operators命名空间中包含访问令牌的 secret:$ oc create secret -n openshift-operators generic <secret-name> --from-literal=token=<access_token>

9.4. 创建 QuayIntegration 自定义资源

在此过程中,您将创建一个 QuayIntegration 自定义资源,该资源可以从 Web 控制台或命令行完成。

先决条件

- 您已设置 Red Hat Quay 并获取访问令牌。

- 您已在 OpenShift Container Platform 上部署了 Quay Bridge Operator。

- 具有集群管理员权限的 OpenShift Container Platform 4.6 或更高版本环境。

- 可选: 已安装 OpenShift CLI(oc)。

9.4.1. 可选:使用 CLI 创建 QuayIntegration 自定义资源

按照以下步骤,使用命令行创建 QuayIntegration 自定义资源。

流程

创建

quay-integration.yaml:$ touch quay-integration.yaml

以下配置用于

QuayIntegration自定义资源的最小部署:apiVersion: quay.redhat.com/v1 kind: QuayIntegration metadata: name: example-quayintegration spec: clusterID: openshift 1 credentialsSecret: namespace: openshift-operators name: quay-integration2 quayHostname: https://<QUAY_URL> 3 insecureRegistry: false 4有关所有配置字段的列表,请参阅"QuayIntegration 配置字段"。

创建

QuayIntegration自定义资源:$ oc create -f quay-integration.yaml

9.4.2. 可选:使用 Web 控制台创建 QuayIntegration 自定义资源

按照以下步骤,使用 Web 控制台创建 QuayIntegration 自定义资源。

流程

- 打开 Web 控制台的 Administrator 视角,再导航到 Operators → Installed Operators。

- 点 Red Hat Quay Bridge Operator。

- 在 Quay Bridge Operator 的 Details 页面中,点 Quay Integration API 卡上的 Create Instance。

在 Create QuayIntegration 页面中,在 Form view 或 YAML view 中输入以下所需信息:

-

名称 :用于引用

QuayIntegration自定义资源对象的名称。 -

集群 ID:与此集群关联的 ID。这个值应该在整个生态系统中唯一。若未指定,则默认为

openshift。 - 凭证 secret :引用包含之前创建的令牌的 secret 的命名空间和名称。

Quay 主机名 : Quay registry 的主机名。

有关所有配置字段的列表,请参阅"QuayIntegration 配置字段"。

-

名称 :用于引用

创建 QuayIntegration 自定义资源后,您的 OpenShift Container Platform 集群将链接到您的 Red Hat Quay 实例。Red Hat Quay registry 中的机构应该为 OpenShift Container Platform 环境的相关命名空间创建。

9.5. QuayIntegration 配置字段

以下配置字段可用于 QuayIntegration 自定义资源:

| Name | 描述 | 模式 |

|---|---|---|

|

allowlistNamespaces | 要包括的命名空间列表。 | 数组 |

|

clusterID | 与此集群关联的 ID。 | 字符串 |

|

credentialsSecret.key | 包含与 Quay registry 通信的凭证。 | 对象 |

|

denylistNamespaces | 要排除的命名空间列表。 | 数组 |

|

insecureRegistry | 是否跳过 TLS 验证到 Quay registry | 布尔值 |

|

quayHostname | Quay registry 的主机名。 | 字符串 |

|

scheduledImageStreamImport | 是否启用镜像流导入。 | 布尔值 |

第 10 章 存储库镜像

10.1. 存储库镜像

通过 Red Hat Quay 存储库镜像,您可以将外部容器 registry(或其他本地 registry)的镜像镜像(或其他本地 registry)镜像到 Red Hat Quay 集群。使用存储库镜像功能,您可以根据存储库名称和标签将镜像同步到 Red Hat Quay。

在启用了存储库镜像的 Red Hat Quay 集群中,您可以:

- 从外部 registry 选择要进行镜像的存储库

- 添加凭证来访问外部 registry

- 识别要同步的特定容器镜像存储库名称和标签

- 设置同步存储库的时间间隔

- 检查同步的当前状态

要使用镜像功能,您需要:

- 在 Red Hat Quay 配置中启用存储库镜像

- 运行存储库镜像 worker

- 创建已镜像的存储库

所有存储库镜像配置都可使用配置工具 UI 或通过 Red Hat Quay API 执行

10.2. 存储库镜像与 geo-replication

在共享数据库时,Red Hat Quay geo-replication 会在 2 个或更多不同的存储后端之间镜像整个镜像存储后端数据(一个带有两个不同的 Blob 存储端点的 Red Hat Quay registry)。geo-replication 的主要用例是:

- 为地理分散的设置加快对二进制 Blob 的访问

- 确保镜像内容在区域间是相同的

存储库镜像会将所选存储库(或存储库子集)从一个 registry 同步到另一个 registry。registry 有所不同,每个 registry 都有单独的数据库和独立的镜像存储。镜像的主要用例是:

- 不同数据中心或区域中的独立 registry 部署,整个内容的特定子集应该在数据中心/地区间共享

- 自动同步或镜像(来自外部 registry 的上游存储库)到本地 Red Hat Quay 部署中

存储库镜像和异地复制可以同时使用。

表 10.1. Red Hat Quay Repository 镜像与跨地域复制功能

| 功能/功能 | geo-replication | 存储库镜像 |

|---|---|---|

| 旨在执行哪些功能? | 共享、全局 registry | 不同的 registry |

| 如果复制或镜像尚未完成,会发生什么情况? | 使用远程副本(Slower) | 没有提供镜像 |

| 是否访问两个区域中的所有存储后端? | 是(所有 Red Hat Quay 节点) | 否(有存储) |

| 用户是否将镜像从两个站点推送到同一存储库? | 是 | 否 |

| 所有 registry 内容都相同(共享数据库) | 是 | 否 |

| 用户能否选择要镜像的个别命名空间或存储库? | 否 | 是 |

| 用户是否可以应用过滤器进行同步规则? | 否 | 是 |

| 每个区域是否允许独立/不同的 RBAC 配置 | 否 | 是 |

10.3. 使用存储库镜像

以下是 Red Hat Quay 存储库镜像的一些功能和局限性:

- 借助存储库镜像,您可以镜像整个存储库或有选择地限制同步镜像。过滤器可以基于以逗号分隔的标签列表、标签范围或其他通过正则表达式识别标签的方法。

- 将存储库设置为已镜像后,您无法手动将其他镜像添加到该存储库。

- 由于已镜像存储库基于您设置的存储库和标签,它仅存储存储库 / tag 对表示的内容。换句话说,如果您更改标签以便存储库中的某些镜像不再匹配,则这些镜像将被删除。

- 只有指定人可以将镜像推送到已镜像的存储库,并取代对存储库上设置的任何基于角色的访问控制权限。

- 使用已镜像的存储库,用户可以从存储库拉取镜像(授予读取权限),但不能将镜像推送到存储库。

- 通过使用您创建的已镜像存储库的 Repositories → Mirrors 选项卡,可以在 Red Hat Quay UI 中更改已镜像存储库的设置。

- 镜像会在设置时间段内同步,但也可以根据需要同步。

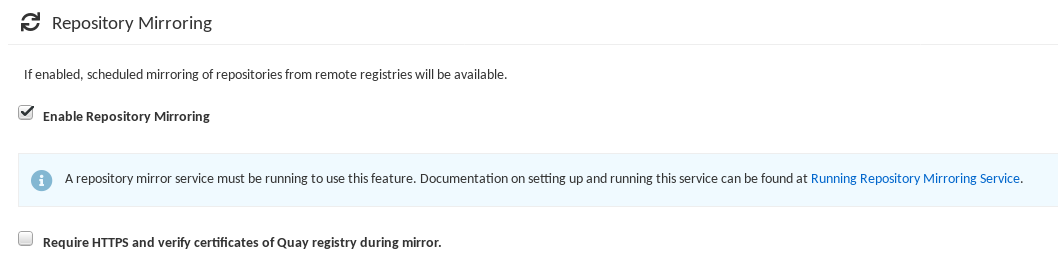

10.4. 镜像配置 UI

以配置模式启动

Quay容器,再选择 Enable Repository Images 复选框。如果要在镜像过程中需要 HTTPS 通信并验证证书,请选择 HTTPS 和证书验证复选框。

-

验证并下载

配置文件,然后使用更新的 配置文件在 registry 模式中重启 Quay。

10.5. 镜像配置字段

表 10.2. 镜像配置

| 字段 | 类型 | 描述 |

|---|---|---|

| FEATURE_REPO_MIRROR | 布尔值 |

启用或禁用存储库镜像 |

| REPO_MIRROR_INTERVAL | Number |

检查存储库镜像候选者之间的秒数 |

| REPO_MIRROR_SERVER_HOSTNAME | 字符串 |

替换 |

| REPO_MIRROR_TLS_VERIFY | 布尔值 |

需要 HTTPS 并在镜像过程中验证 Quay registry 的证书。 |

| REPO_MIRROR_ROLLBACK | 布尔值 |

当设置为

默认 : |

10.6. 镜像 worker

使用以下步骤启动存储库镜像 worker。

流程

如果您还没有使用

/root/ca.crt证书配置 TLS 通信,请输入以下命令来使用repomirror选项启动Quaypod:$ sudo podman run -d --name mirroring-worker \ -v $QUAY/config:/conf/stack:Z \ {productrepo}/{quayimage}:{productminv} repomirror如果您使用

/root/ca.crt证书配置了 TLS 通信,请输入以下命令启动存储库镜像 worker:$ sudo podman run -d --name mirroring-worker \ -v $QUAY/config:/conf/stack:Z \ -v /root/ca.crt:/etc/pki/ca-trust/source/anchors/ca.crt:Z \ {productrepo}/{quayimage}:{productminv} repomirror

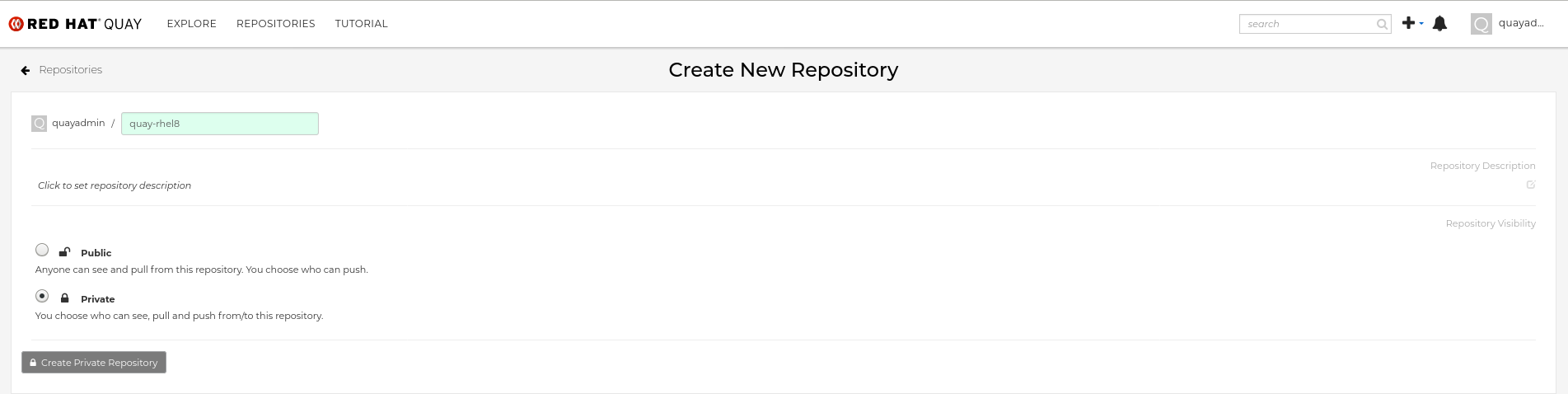

10.7. 创建已镜像的存储库

本节所示的步骤假定您已在 Red Hat Quay 集群配置中启用了存储库镜像,并且已部署了镜像 worker。

从外部容器 registry 对存储库进行镜像(mirror)时,创建一个新的私有存储库。名称与目标存储库相同,例如 quay-rhel8 :

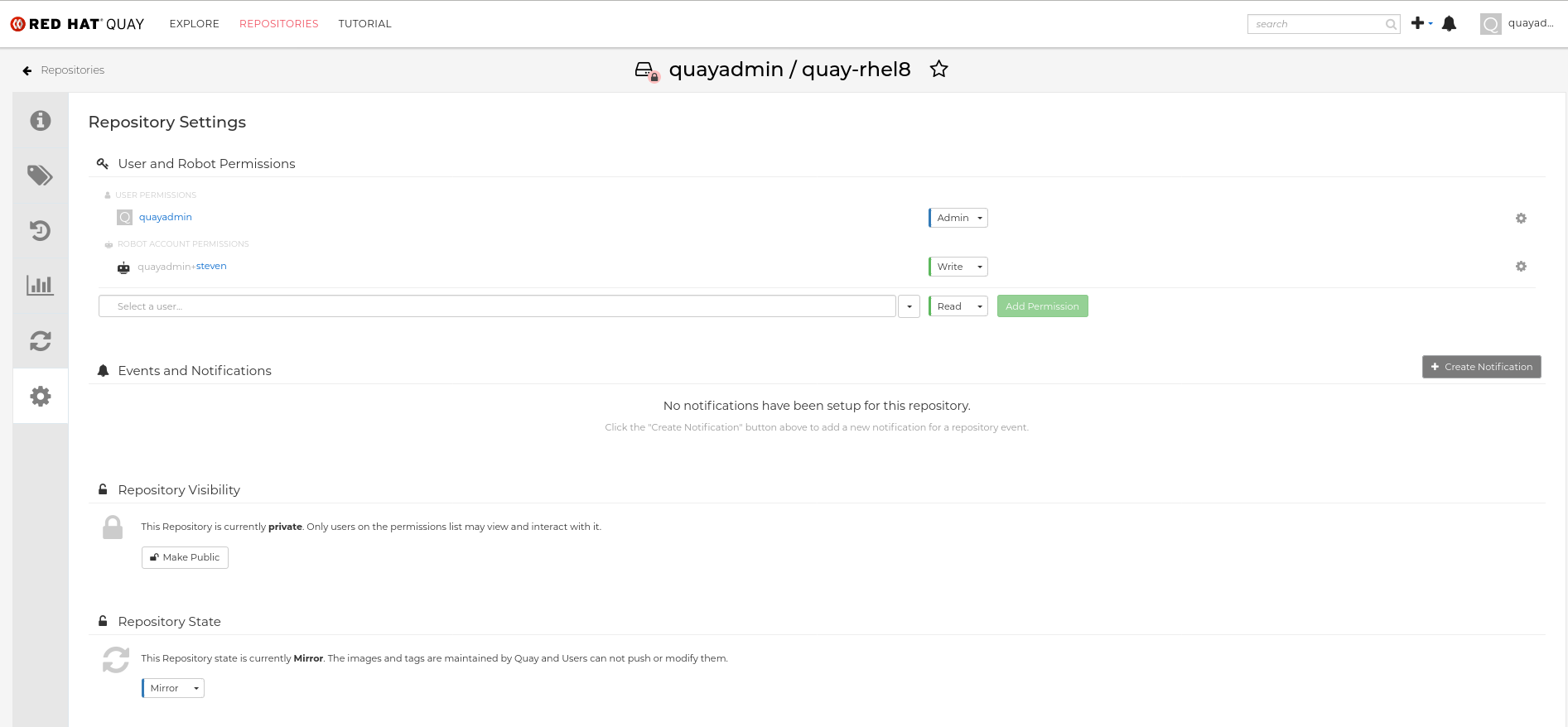

10.7.1. 存储库镜像设置

在 Settings 选项卡中,将 Repository State 设置为

Mirror:

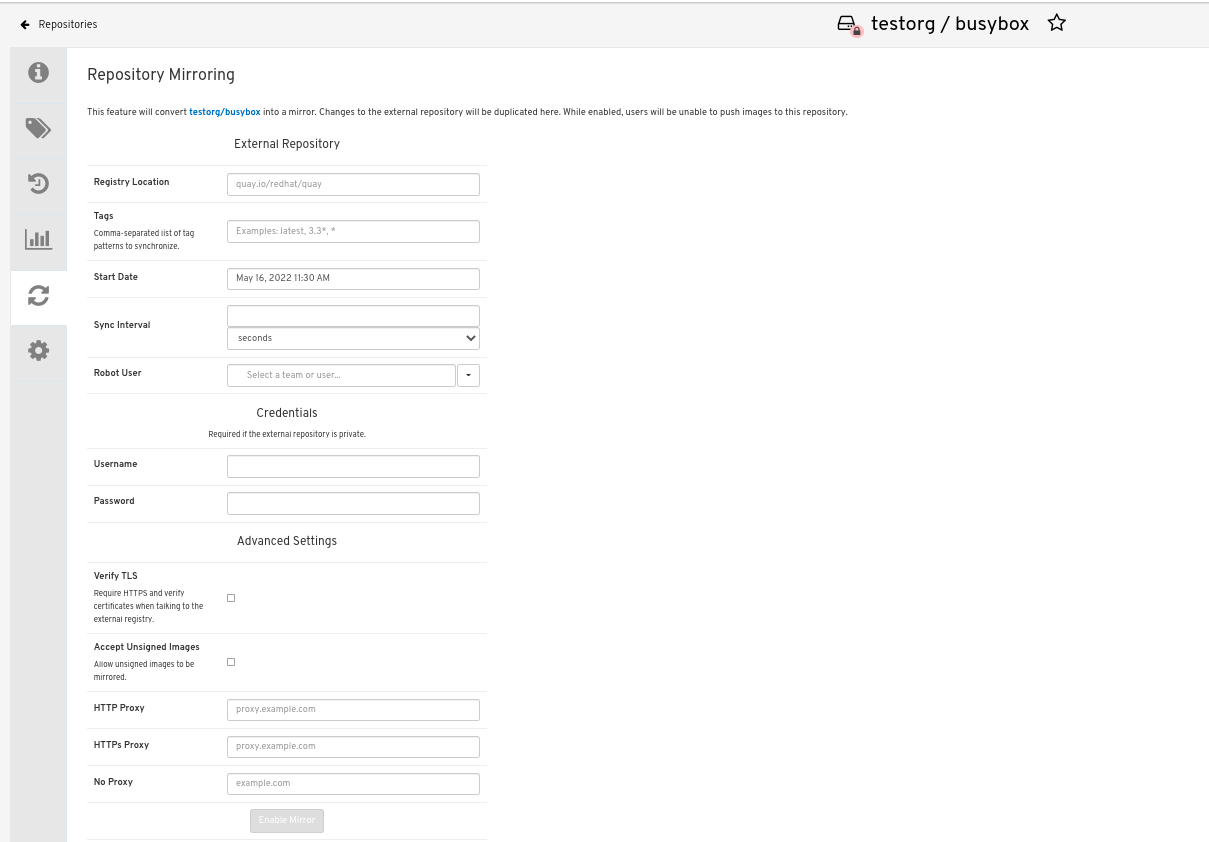

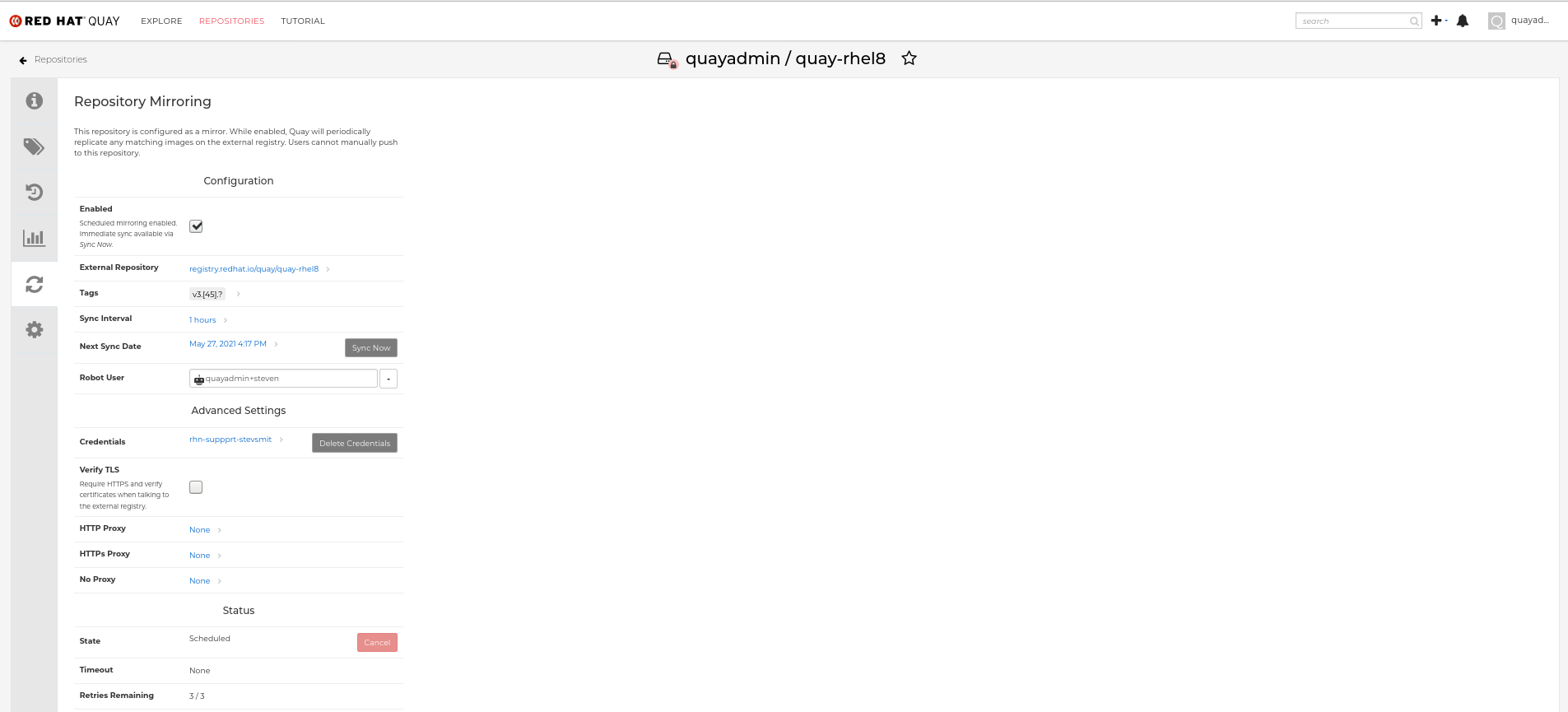

在 Mirror 选项卡中,输入连接到外部 registry 的详细信息,以及标签、调度和访问信息:

在以下字段中输入详情:

-

registry Location: 您要镜像的外部仓库,如

registry.redhat.io/quay/quay-rhel8 tags: 此字段是必需的。您可以输入各个标签或标签模式的逗号分隔列表。(请参阅 Tag Patterns 部分以了解详细信息。)

注意要让 Quay 获取远程存储库中的标签列表,必须满足以下要求之一:

- 远程存储库中必须存在带有"latest"标签的镜像 。

- 至少一个没有模式匹配的显式标签必须存在于您指定的标签列表中

- 起始日期: 镜像开始的日期。默认使用当前的日期和时间。

- 同步间隔: 默认每 24 小时同步。您可以根据小时或天更改。

- 机器人用户: 创建新机器人帐户或选择现有的机器人帐户来进行镜像。

- Username: 用于访问包含您要镜像的存储库的外部 registry 的用户名。

- password: 与 Username 关联的密码。请注意,密码不能包含需要转义字符(\)的字符。

-

registry Location: 您要镜像的外部仓库,如

10.7.2. 高级设置

- 在 Advanced Settings 部分中,根据需要配置 TLS 和代理:

- 验证 TLS: 如果需要 HTTPS,并在与目标远程 registry 通信时验证此复选框。

- HTTP Proxy: 识别访问远程站点所需的 HTTP 代理服务器(如果需要)。

- HTTPS 代理: 识别访问远程站点所需的 HTTPS 代理服务器(如果需要)。

- No Proxy: 不需要代理的位置列表

10.7.3. 现在同步

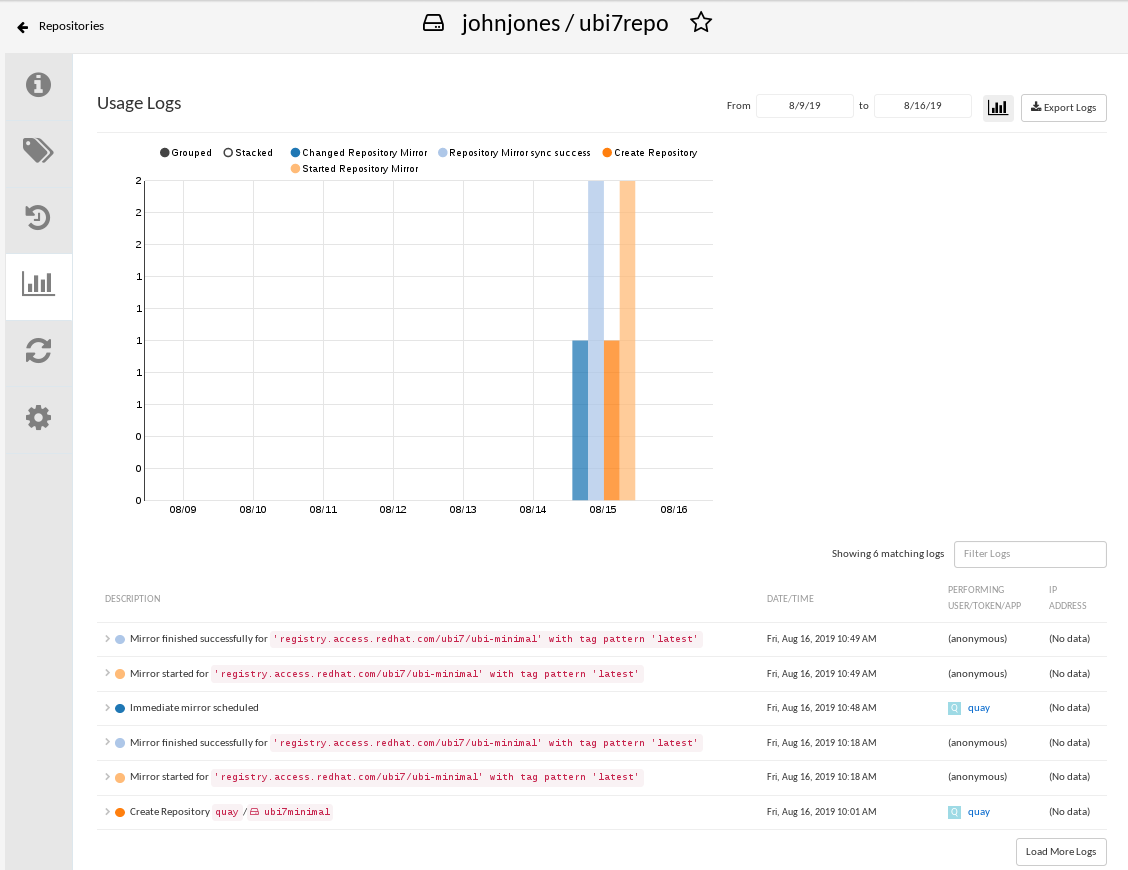

要执行即时镜像操作,请在存储库镜像选项卡中按立即同步按钮。日志包括在 Usage Logs 选项卡中:

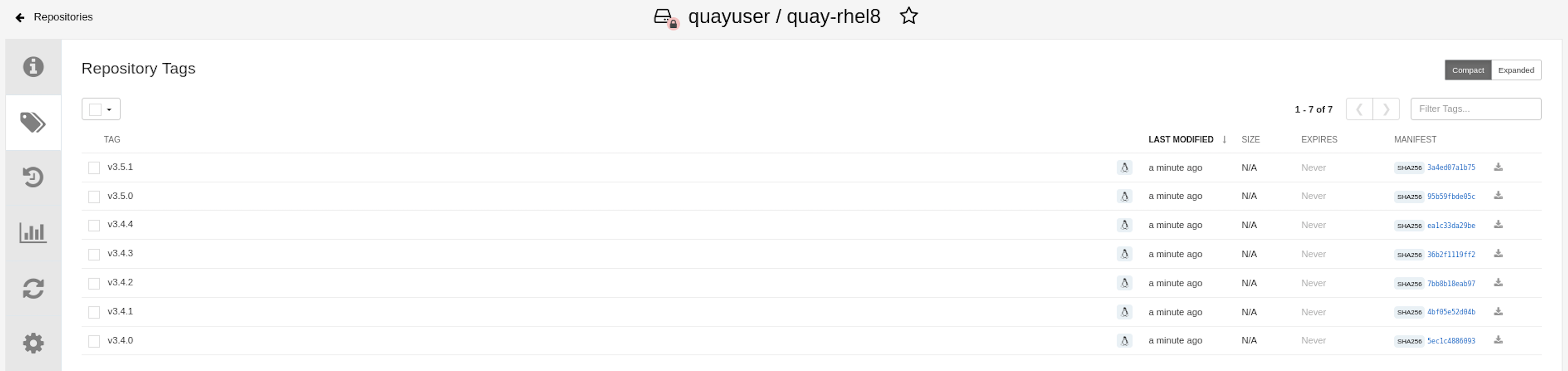

镜像完成后,镜像将显示在 Tags 选项卡中:

以下是已完成的存储库镜像屏幕示例:

10.8. 镜像的事件通知

存储库镜像有三个通知事件:

- 存储库镜像已启动

- 存储库镜像成功

- Repository Mirror Unsuccessful

可以在每个存储库的 Settings 选项卡中配置事件,并且支持 email、slack、Quay UI 和 Webhook 等所有现有通知方法。

10.9. 镜像标签模式

如上方所述,必须明确输入至少一个 Tag(例如,标签模式不是标签模式),或者 报告存储库中必须存在标签 "latest"。(标签 "latest" 将不同步,除非标签列表中指定。)Quay 需要此项才能获取远程存储库中的标签列表,以便与指定的列表与镜像进行比较。

10.9.1. 模式语法

| pattern | 描述 |

| * | 匹配所有字符 |

| ? | 匹配任何单个字符 |

| [seq] | 匹配 seq中的任何字符 |

| [!seq] | 匹配不在 seq中的任何字符 |

10.9.2. 标签模式示例

| Pattern 示例 | Matches 示例 |

| v3* | v32, v3.1, v3.2, v3.2-4beta, v3.3 |

| v3.* | v3.1、v3.2、v3.2-4beta |

| v3.? | v3.1、v3.2、v3.3 |

| v3.[12] | v3.1、v3.2 |

| v3.[12]* | v3.1、v3.2、v3.2-4beta |

| v3.[!1]* | v3.2、v3.2-4beta、v3.3 |

10.10. 使用已镜像的存储库

创建经过镜像的存储库后,您可以可以通过多种方式使用该存储库。从 Repositories 页面选择您的镜像存储库,并进行以下任一操作:

- 启用/禁用存储库 :选择左侧列中的"镜像"按钮,然后切换 Enabled 复选框来临时启用或禁用存储库。

检查镜像日志 :要确保已镜像的存储库正常工作,您可以检查镜像日志。为此,可选择左侧列中的 Usage Logs 按钮。例如:

- 现在同步镜像 : 要立即同步存储库中的镜像,请选择立即同步按钮。

- 更改凭证 :要更改用户名和密码,请从 Credentials 行选择 DELETE。然后选择 None,并在出现提示时添加登录外部 registry 所需的用户名和密码。

- 取消镜像 :要停止镜像(mirror),它会保留当前镜像可用,但阻止新的镜像同步,选择 CANCEL 按钮。

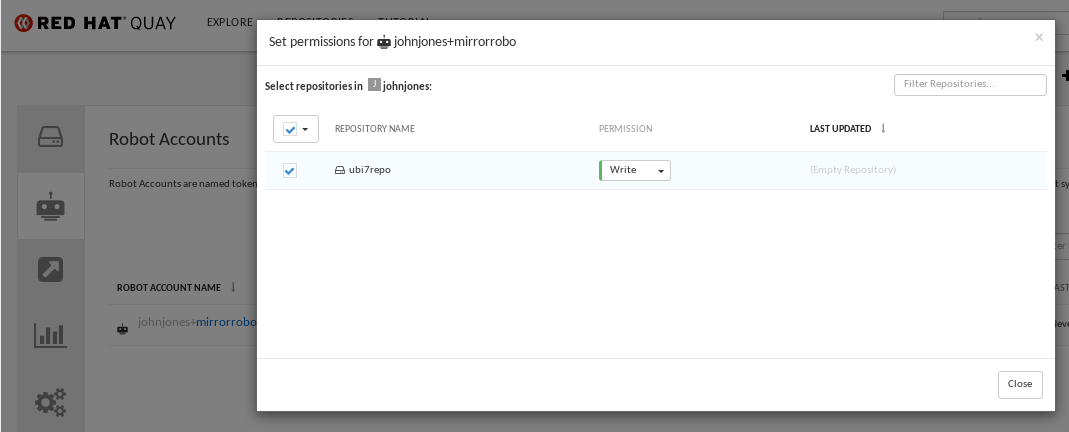

设置机器权限 :Red Hat Quay 机器人帐户的命名令牌,该令牌包含用于访问外部存储库的凭据。通过将凭证分配给机器人,人人可以用于需要访问同一外部 registry 的多个已镜像存储库。

您可以通过进入 Account Settings 将现有机器机器分配到存储库,然后在左列中选择 Robot Accounts 图标。对于 robot 账户,选择 REPOSITORIES 列下的链接。在弹出窗口中,您可以:

- 检查哪些存储库已分配给该机器人。

-

从此图中显示的 PERMISSION 字段中为该机器分配读取、写入或管理权限:

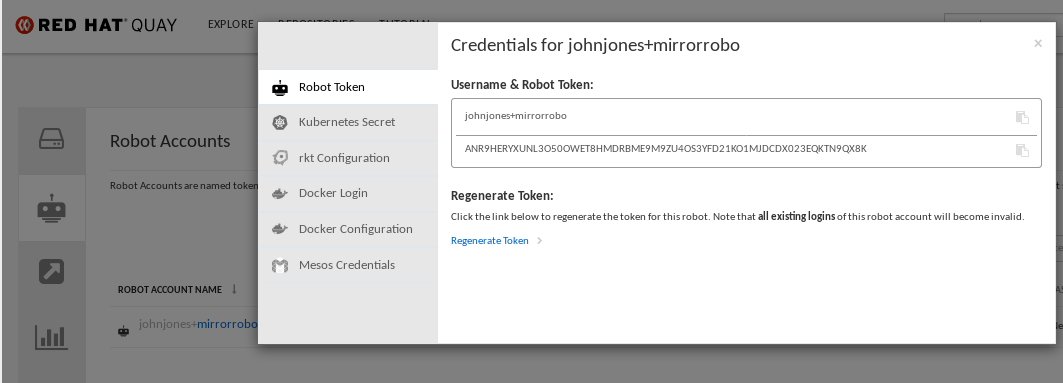

更改机器人凭证: Robots 可以存放凭据,如 Kubernetes secret、Docker 登录信息和 Mesos 捆绑包。要更改机器人凭证,请在 Robot Accounts 窗口中选择机器人帐户行的 Options gear,然后选择 View Credentials。为机器人需要访问的外部存储库添加适当的凭据。

- 检查并更改常规设置 :从已镜像存储库页面的左列中选择 Settings 按钮(gear 图标)。在生成的页面中,您可以更改与已镜像存储库关联的设置。特别是,您可以更改用户和 Robot Permissions,以精确指定哪些用户和机器人可以从存储库读取或写入到存储库。

10.11. 存储库镜像建议

存储库镜像的最佳实践包括:

- 存储库镜像 pod 可以在任何节点上运行。这意味着,您也可以在 Red Hat Quay 已在运行的节点上运行镜像。

- 存储库镜像被调度到数据库中,并在批处理中运行。因此,工作程序应该意味着更快的镜像(mirror),因为处理更多的批处理。

镜像 pod 的最佳数量取决于:

- 要镜像的仓库总数

- 存储库中的镜像和标签数量以及更改频率

- 并行批处理

- 您应该在所有镜像仓库之间平衡镜像调度,使其不会同时启动。

- 对于中型部署,有大约 1000 个用户和 1000 个存储库,并且大约有 100 个镜像存储库,您希望使用 3-5 个镜像 pod,并在需要时扩展至 10 个 pod。

第 11 章 Red Hat Quay 的 LDAP 身份验证设置

轻量级目录访问协议(LDAP)是一个开放、厂商中立的行业标准应用程序协议,用于通过互联网协议(IP)网络访问和维护分布式目录信息服务。Red Hat Quay 支持使用 LDAP 作为身份提供程序。

11.1. 启用 LDAP 之前的注意事项

11.1.1. 现有 Quay 部署

当您为已经配置了用户的现有 Quay 部署启用 LDAP 时,用户名之间的冲突可能会发生。考虑在启用 LDAP 之前在 Quay 中手动创建特定用户 alice 的场景。如果用户名 alice 也存在于 LDAP 目录中,则当 alice 使用 LDAP 第一次登录时,Quay 将创建一个新用户 alice-1,并将 LDAP 凭据映射到此帐户。由于一致性的原因,这可能并不是您想要的,建议您在启用 LDAP 之前从 Quay 中删除任何有冲突的本地帐户名称。

11.1.2. 手动创建用户和 LDAP 身份验证

为 LDAP 配置 Quay 时,如果将 FEATURE_CREATION 设置为 true,则在 Quay 首次登录时会自动创建 LDAP 验证的用户。如果此选项被设置为 false,则 LDAP 用户的自动创建将失败,不允许用户登录。在这种情况下,超级用户需要先创建所需的用户帐户。相反,如果 FEATURE_USER_CREATION 设置为 true,这也意味着用户仍然可以从 Quay 登录屏幕创建帐户,即使 LDAP 中有等同用户也是如此。

11.2. 设置 LDAP 配置

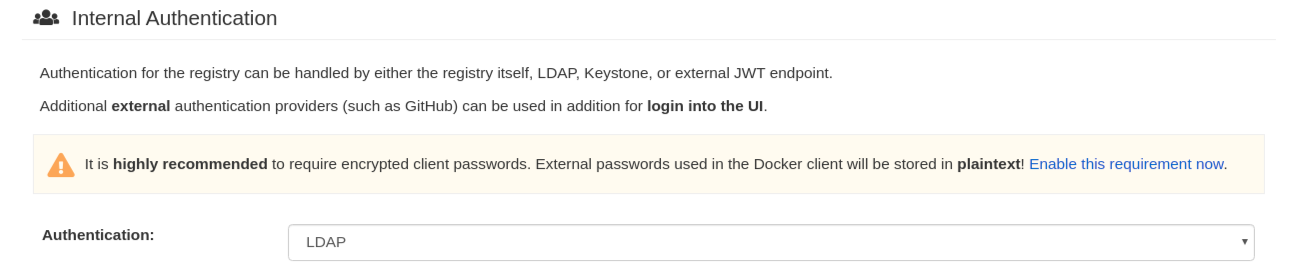

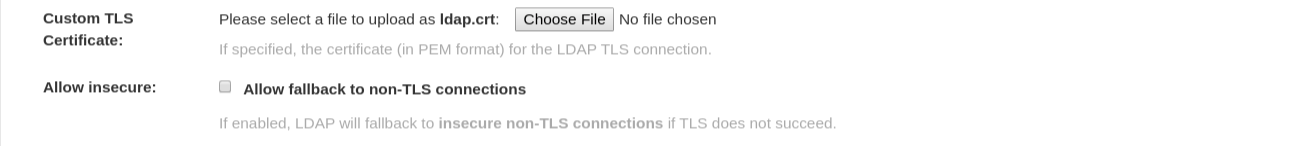

在配置工具中,找到 Authentication 部分并从下拉菜单中选择"LDAP"。根据需要更新 LDAP 配置字段。

- 以下是 config.yaml 文件中生成的条目示例:

AUTHENTICATION_TYPE: LDAP

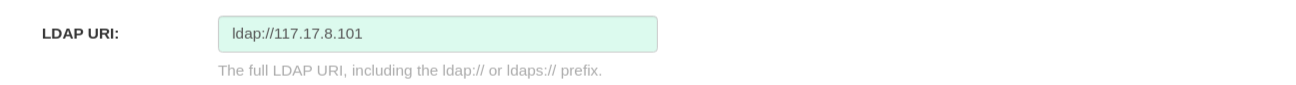

11.2.1. 完整 LDAP URI

- 完整的 LDAP URI,包括 ldap:// 或 ldaps:// 前缀。

- ldaps:// 开头的 URI 将使用提供的 SSL 证书进行 TLS 设置。

- 以下是 config.yaml 文件中生成的条目示例:

LDAP_URI: ldaps://ldap.example.org

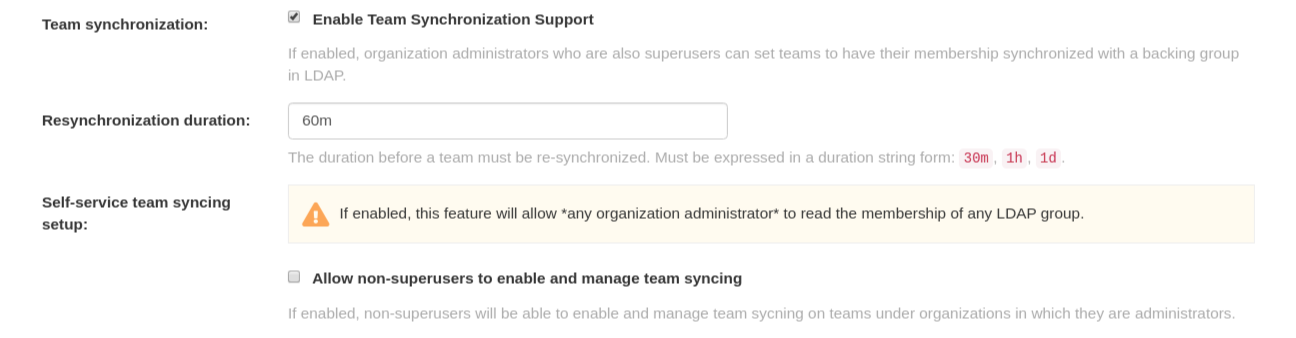

11.2.2. 团队同步

- 如果启用,则超级用户也可以将团队设置为与 LDAP 中的后备组群同步其成员资格。

- 重新同步持续时间是某个团队必须重新同步的期间。必须以持续时间字符串格式表示:30m, 1h, 1d。

- (可选)允许非超级用户在所属的机构下启用和管理团队同步。

- 以下是 config.yaml 文件中生成的条目示例:

FEATURE_TEAM_SYNCING: true TEAM_RESYNC_STALE_TIME: 60m FEATURE_NONSUPERUSER_TEAM_SYNCING_SETUP: true

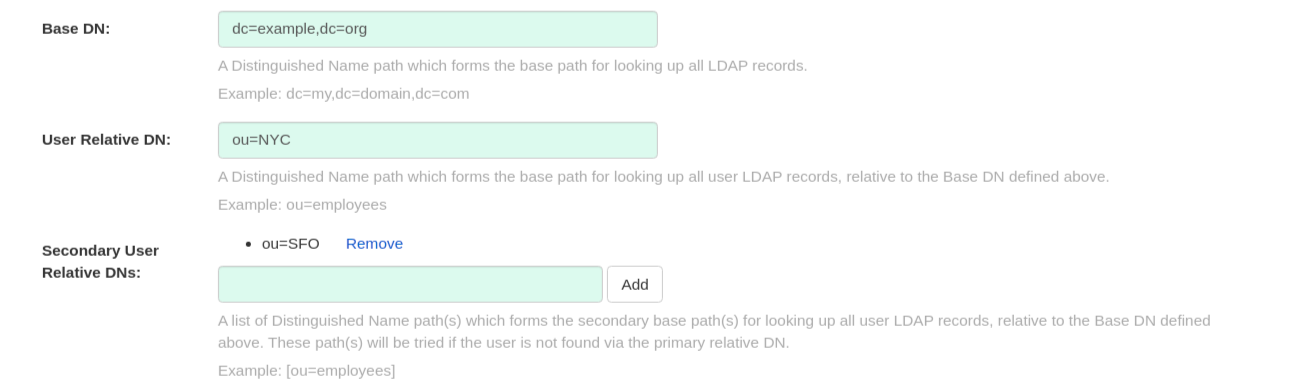

11.2.3. 基本和依赖关系名称

- 可辨识的 Name 路径,它形成查找所有 LDAP 记录的基本路径。示例: dc=my,dc=domain,dc=com

- 与上方定义的基本 DN 相比,可形成二级基本路径的可辨识名称路径的可选列表。如果未通过主相关 DN 找到用户,将尝试这些路径。

- 用户相对 DN 相对于 BaseDN。示例: ou=NYC not ou=NYC,dc=example,dc=org

- 如果存在多个组织单元,则可以输入多个"次要用户相关 DN"。只需在机构单位输入,然后单击添加按钮来添加多个 RDN。示例: ou=Users,ou=NYC 和 ou=Users,ou=SFO

- "用户相关 DN"搜索带有子树范围。例如,如果您的机构在用户 OU 下具有 Organizational units NYC 和 SFO(ou=SFO,ou=Users 和 ou= NYC, ou=NYC,ou=Users中),如果用户 Relative DN 设置为 Users(ou=Users),则红帽 Quay 可以验证来自 NYC 和 SFO 机构单元中的用户。

- 以下是 config.yaml 文件中生成的条目示例:

LDAP_BASE_DN: - dc=example - dc=com LDAP_USER_RDN: - ou=users LDAP_SECONDARY_USER_RDNS: - ou=bots - ou=external

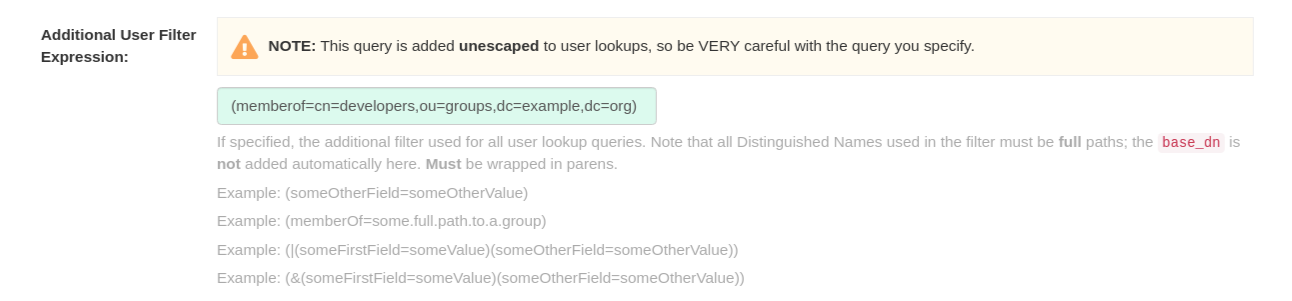

11.2.4. 其他用户过滤器

- 如果指定,则使用用于所有用户查询的额外过滤器。请注意,过滤器中使用的所有可辨识名称都必须是 完整路径。在此不会自动添加基本 DN。必须用 parens 换行。示例:(&(someFirstField=someValue)(someOtherField=someOtherValue)

- 以下是 config.yaml 文件中生成的条目示例:

LDAP_USER_FILTER: (memberof=cn=developers,ou=groups,dc=example,dc=com)

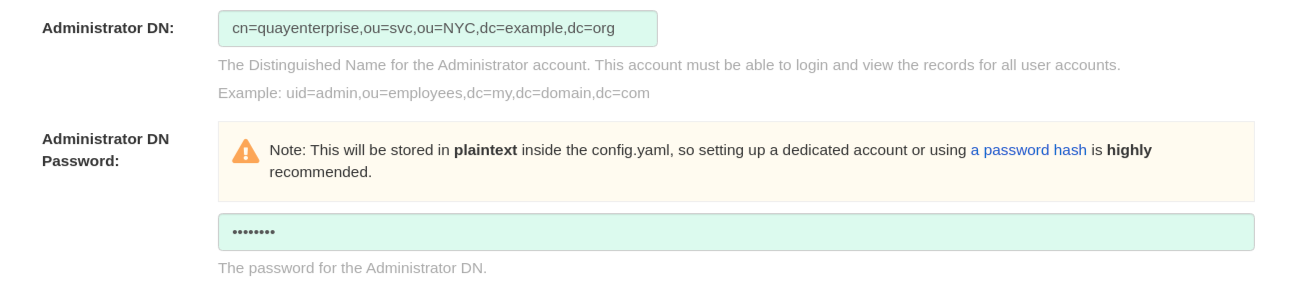

11.2.5. 管理员 DN

- 管理员帐户的可辨识的名称和密码。此帐户必须能够登录并查看所有用户帐户的记录。示例:uid=admin,ou=employees,dc=my,dc=domain,dc=com

- 密码将保存在 config.yaml 中的 明文 中,因此强烈建议设置专用帐户或使用密码哈希。

- 以下是 config.yaml 文件中生成的条目示例:

LDAP_ADMIN_DN: cn=admin,dc=example,dc=com LDAP_ADMIN_PASSWD: changeme

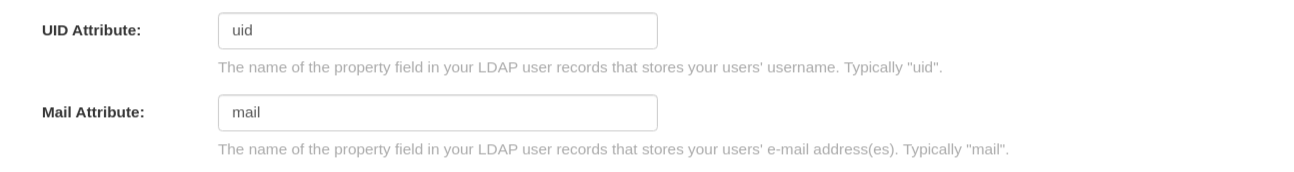

11.2.6. UID 和 Mail 属性

- UID 属性是 LDAP 用户记录中属性字段的名称,作为 username 使用。通常"uid"。

- Mail 属性是 LDAP 用户记录中属性字段的名称,用于存储用户电子邮件地址。通常可能是"mail"。

- 其中之一可以在登录期间使用。

- 登录用户名必须存在于用户相关 DN 中。

- sAMAccountName 是针对 Microsoft Active Directory 设置的 UID 属性。

- 以下是 config.yaml 文件中生成的条目示例:

LDAP_UID_ATTR: uid LDAP_EMAIL_ATTR: mail

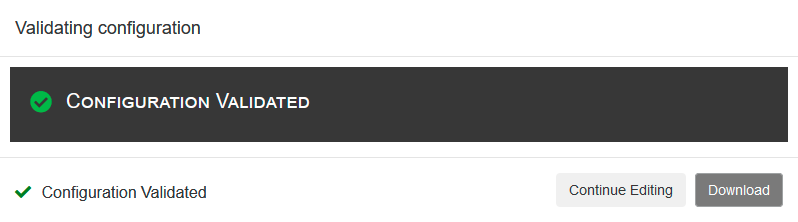

11.2.7. 验证

配置完成后,单击"保存配置更改"按钮以验证配置。

所有验证必须在继续前成功,或者可通过选择"继续编辑"按钮来执行其他配置。

11.3. 常见问题

无效凭证

管理员 DN 或管理员 DN 密码值不正确

超级用户 %USERNAME% 的验证失败:用户名找不到远程身份验证系统中没有该用户,或者 LDAP auth 配置错误。

Red Hat Quay 可以通过 Administrator DN 字段中指定的用户名/密码连接到 LDAP 服务器,但是,使用用户 Relative DN Path 中的 UID Attribute 或 mail Attribute 字段找到当前登录的用户。当前登录用户都没有用户相关 DN 路径,或者 Administrator DN 用户没有搜索/读取此 LDAP 路径的权限。

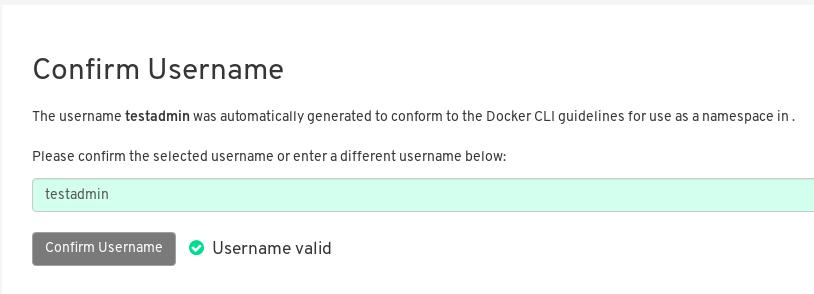

11.4. 将 LDAP 用户配置为超级用户

配置 LDAP 后,您可以使用有效的 LDAP 用户名和密码登录到 Red Hat Quay 实例。提示确认您的 Red Hat Quay 用户名,如下图所示:

要将超级用户权限附加到 LDAP 用户,请使用用户名修改 config.yaml 文件。例如:

SUPER_USERS: - testadmin

使用更新的 config.yaml 文件重启 Red Hat Quay 容器。下一次登录时,该用户将具有 superuser 权限。

第 12 章 Red Hat Quay 中的 Prometheus 和 Grafana 指标

Red Hat Quay 会在每个实例上导出 Prometheus- 和 Grafana 兼容的端点,以便轻松监控和警报。

12.1. 公开 Prometheus 端点

12.1.1. 独立 Red Hat Quay

当使用 podman run 启动 Quay 容器时,公开指标端口 9091 :

$ sudo podman run -d --rm -p 80:8080 -p 443:8443 -p 9091:9091\ --name=quay \ -v $QUAY/config:/conf/stack:Z \ -v $QUAY/storage:/datastorage:Z \ registry.redhat.io/quay/quay-rhel8:v3.7.13

现在,指标将可用:

$ curl quay.example.com:9091/metrics

有关配置 Prometheus 和 Grafana 来监控 Quay 存储库数的详细信息,请参阅 Prometheus 和 Grafana 的 Monitoring Quay。

12.1.2. Red Hat Quay Operator

确定 quay-metrics 服务的集群 IP:

$ oc get services -n quay-enterprise NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE example-registry-clair-app ClusterIP 172.30.61.161 <none> 80/TCP,8089/TCP 18h example-registry-clair-postgres ClusterIP 172.30.122.136 <none> 5432/TCP 18h example-registry-quay-app ClusterIP 172.30.72.79 <none> 443/TCP,80/TCP,8081/TCP,55443/TCP 18h example-registry-quay-config-editor ClusterIP 172.30.185.61 <none> 80/TCP 18h example-registry-quay-database ClusterIP 172.30.114.192 <none> 5432/TCP 18h example-registry-quay-metrics ClusterIP 172.30.37.76 <none> 9091/TCP 18h example-registry-quay-redis ClusterIP 172.30.157.248 <none> 6379/TCP 18h

连接到集群,并使用 quay-metrics 服务的集群 IP 和端口访问指标:

$ oc debug node/master-0

sh-4.4# curl 172.30.37.76:9091/metrics

# HELP go_gc_duration_seconds A summary of the pause duration of garbage collection cycles.

# TYPE go_gc_duration_seconds summary

go_gc_duration_seconds{quantile="0"} 4.0447e-05

go_gc_duration_seconds{quantile="0.25"} 6.2203e-05

...12.1.3. 将 Prometheus 设置为消耗指标

Prometheus 需要一种方式来访问集群中运行的所有 Red Hat Quay 实例。在典型的设置中,通过在一个命名 DNS 条目中列出所有 Red Hat Quay 实例来完成,然后提供给 Prometheus。

12.1.4. Kubernetes 下的 DNS 配置

可将简单的 Kubernetes 服务配置为 为 Prometheus 提供 DNS 条目。

12.1.5. 手动集群的 DNS 配置

SkyDNS 是不使用 Kubernetes 时管理此 DNS 记录的简单解决方案。SkyDNS 可以在 etcd 集群上运行。您可以在 etcd 存储中添加和删除集群中的每个 Red Hat Quay 实例的条目。SkyDNS 将定期从那里读取它们,并相应地更新 Quay 实例列表。

12.2. 指标简介

Red Hat Quay 提供帮助监控 registry 的指标,包括常规 registry 使用量、上传、下载、垃圾回收和身份验证的指标。

12.2.1. 常规 registry 统计

常规 registry 统计可指示 registry 的增长量。

| 指标名称 | 描述 |

|---|---|

| quay_user_rows | 数据库中的用户数 |

| quay_robot_rows | 数据库中机器人帐户的数量 |

| quay_org_rows | 数据库中的组织数量 |

| quay_repository_rows | 数据库中的软件仓库数 |

| quay_security_scanning_unscanned_images_remaining_total | 最新安全扫描程序未扫描的镜像数 |

指标输出示例

# HELP quay_user_rows number of users in the database

# TYPE quay_user_rows gauge

quay_user_rows{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="65",process_name="globalpromstats.py"} 3

# HELP quay_robot_rows number of robot accounts in the database

# TYPE quay_robot_rows gauge

quay_robot_rows{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="65",process_name="globalpromstats.py"} 2

# HELP quay_org_rows number of organizations in the database

# TYPE quay_org_rows gauge

quay_org_rows{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="65",process_name="globalpromstats.py"} 2

# HELP quay_repository_rows number of repositories in the database

# TYPE quay_repository_rows gauge

quay_repository_rows{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="65",process_name="globalpromstats.py"} 4

# HELP quay_security_scanning_unscanned_images_remaining number of images that are not scanned by the latest security scanner

# TYPE quay_security_scanning_unscanned_images_remaining gauge

quay_security_scanning_unscanned_images_remaining{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 5

12.2.2. 队列项目

队列项目 指标提供有关 Quay 用于管理工作的多个队列的信息。

| 指标名称 | 描述 |

|---|---|

| quay_queue_items_available | 特定队列中的项数 |

| quay_queue_items_locked | 运行的项数 |

| quay_queue_items_available_unlocked | 等待处理的项数 |

指标标签

queue_name: 队列的名称。其中之一:

- exportactionlogs: 用于导出操作日志的队列请求。这些日志会被处理并放入存储中。然后通过电子邮件将链接发送到请求者。

- namespacegc: 收集队列命名空间

- 通知:要发送的存储库通知的队列

- repositorygc: 用于垃圾回收的存储库

- secscanv4: 针对 Clair V4 的通知队列

- dockerfilebuild: Queue for Quay docker build

- imagestoragereplication: 要在多个存储之间复制 Queued blob

- chunk_cleanup: 需要删除的 Queued blob 片段。这仅由某些存储实施使用,例如 Swift。

例如,队列标记的 repositorygc 包含标记为通过存储库垃圾回收 worker 标记的存储库。对于带有 repositorygc 的 queue_name 标签的指标:

- quay_queue_items_locked 是当前要删除的存储库的数量。

- quay_queue_items_available_unlocked 是等待由 worker 处理的存储库数量。

指标输出示例

# HELP quay_queue_items_available number of queue items that have not expired

# TYPE quay_queue_items_available gauge

quay_queue_items_available{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="63",process_name="exportactionlogsworker.py",queue_name="exportactionlogs"} 0

...

# HELP quay_queue_items_available_unlocked number of queue items that have not expired and are not locked

# TYPE quay_queue_items_available_unlocked gauge

quay_queue_items_available_unlocked{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="63",process_name="exportactionlogsworker.py",queue_name="exportactionlogs"} 0

...

# HELP quay_queue_items_locked number of queue items that have been acquired

# TYPE quay_queue_items_locked gauge

quay_queue_items_locked{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="63",process_name="exportactionlogsworker.py",queue_name="exportactionlogs"} 0

12.2.3. 垃圾收集指标

这些指标显示已从垃圾回收(gc)中删除了的资源数量。它们显示 gc worker 运行的次数,以及删除多少个命名空间、存储库和 Blob。

| 指标名称 | 描述 |

|---|---|

| quay_gc_iterations_total | GCWorker 的迭代数 |

| quay_gc_namespaces_purged_total | NamespaceGCWorker 清除的命名空间数量 |

| quay_gc_repos_purged_total | RepositoryGCWorker 或 NamespaceGCWorker 清除的软件仓库数量 |

| quay_gc_storage_blobs_deleted_total | 已删除存储 Blob 的数量 |

指标输出示例

# TYPE quay_gc_iterations_created gauge

quay_gc_iterations_created{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 1.6317823190189714e+09

...

# HELP quay_gc_iterations_total number of iterations by the GCWorker

# TYPE quay_gc_iterations_total counter

quay_gc_iterations_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 0

...

# TYPE quay_gc_namespaces_purged_created gauge

quay_gc_namespaces_purged_created{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 1.6317823190189433e+09

...

# HELP quay_gc_namespaces_purged_total number of namespaces purged by the NamespaceGCWorker

# TYPE quay_gc_namespaces_purged_total counter

quay_gc_namespaces_purged_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 0

....

# TYPE quay_gc_repos_purged_created gauge

quay_gc_repos_purged_created{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 1.631782319018925e+09

...

# HELP quay_gc_repos_purged_total number of repositories purged by the RepositoryGCWorker or NamespaceGCWorker

# TYPE quay_gc_repos_purged_total counter

quay_gc_repos_purged_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 0

...

# TYPE quay_gc_storage_blobs_deleted_created gauge

quay_gc_storage_blobs_deleted_created{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 1.6317823190189059e+09

...

# HELP quay_gc_storage_blobs_deleted_total number of storage blobs deleted

# TYPE quay_gc_storage_blobs_deleted_total counter

quay_gc_storage_blobs_deleted_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 0

...

12.2.3.1. 多部分上传指标

多部分上传指标显示 Blob 数上传到存储(S3、ROPs、GoogleCloudStorage、RHOCS)。当 Quay 无法正确将 Blob 上传到存储时,它们可以帮助识别问题。

| 指标名称 | 描述 |

|---|---|

| quay_multipart_uploads_started_total | 启动的上传到 Quay 存储的 multipart 数 |

| quay_multipart_uploads_completed_total | 完成的上传到 Quay 存储的 multipart 数 |

指标输出示例

# TYPE quay_multipart_uploads_completed_created gauge

quay_multipart_uploads_completed_created{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 1.6317823308284895e+09

...

# HELP quay_multipart_uploads_completed_total number of multipart uploads to Quay storage that completed

# TYPE quay_multipart_uploads_completed_total counter

quay_multipart_uploads_completed_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 0

# TYPE quay_multipart_uploads_started_created gauge

quay_multipart_uploads_started_created{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 1.6317823308284352e+09

...

# HELP quay_multipart_uploads_started_total number of multipart uploads to Quay storage that started

# TYPE quay_multipart_uploads_started_total counter

quay_multipart_uploads_started_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="208",process_name="secscan:application"} 0

...

12.2.4. 镜像拉取/拉取(pull)指标

与推送和拉取镜像相关的可用指标数据的数量。

12.2.4.1. 镜像拉取总计

| 指标名称 | 描述 |

|---|---|

| quay_registry_image_pulls_total | 从 registry 中下载的镜像数量。 |

指标标签

- 协议: 使用的 registry 协议(始终为 v2)

- ref: 用于拉取 - 标签、清单

- status: 请求的 http 返回代码

12.2.4.2. 拉取的镜像字节数

| 指标名称 | 描述 |

|---|---|

| quay_registry_image_pulled_estimated_bytes_total | 从 registry 下载的字节数 |

指标标签

- 协议: 使用的 registry 协议(始终为 v2)

12.2.4.3. 镜像推送总计

| 指标名称 | 描述 |

|---|---|

| quay_registry_image_pushes_total | 从 registry 中上传的镜像数量。 |

指标标签

- 协议: 使用的 registry 协议(始终为 v2)

- pstatus: 请求的 http 返回代码

- pmedia_type: 上传的清单类型

12.2.4.4. 推送的镜像字节数

| 指标名称 | 描述 |

|---|---|

| quay_registry_image_pushed_bytes_total | 上传到 registry 的字节数 |

指标输出示例

# HELP quay_registry_image_pushed_bytes_total number of bytes pushed to the registry

# TYPE quay_registry_image_pushed_bytes_total counter

quay_registry_image_pushed_bytes_total{host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="221",process_name="registry:application"} 0

...

12.2.5. 身份验证指标

身份验证指标提供了身份验证请求的数量,根据类型进行标记,以及它是否成功。例如,此指标可用于监控失败的基本身份验证请求。

| 指标名称 | 描述 |

|---|---|

| quay_authentication_attempts_total | registry 和 API 间的身份验证尝试次数 |

指标标签

auth_kind: 使用的 auth 类型,包括:

- Basic

- oauth

- credentials

- success: true 或 false

指标输出示例

# TYPE quay_authentication_attempts_created gauge

quay_authentication_attempts_created{auth_kind="basic",host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="221",process_name="registry:application",success="True"} 1.6317843039374158e+09

...

# HELP quay_authentication_attempts_total number of authentication attempts across the registry and API

# TYPE quay_authentication_attempts_total counter

quay_authentication_attempts_total{auth_kind="basic",host="example-registry-quay-app-6df87f7b66-9tfn6",instance="",job="quay",pid="221",process_name="registry:application",success="True"} 2

...

第 13 章 Red Hat Quay 配额管理和强制

使用 Red Hat Quay 3.7,用户可以通过建立配置的存储配额限制来报告存储消耗以及包含 registry 增长的能力。内部 Quay 用户现在可以通过以下功能来管理其环境的容量限制:

- 配额报告: 借助此功能,超级用户可以跟踪其所有组织的存储消耗。此外,用户可以跟踪其分配组织的存储消耗。

- 配额管理: 利用此功能,超级用户可以为 Red Hat Quay 用户定义软和硬检查。软检查告知用户是否存储消耗达到其配置阈值。硬检查可防止用户在存储消耗达到配置的限制时推送到 registry。

这些功能一起允许 Quay registry 的 service owners 定义服务级别协议并支持健康的资源预算。

13.1. 配额管理配置

现在,配额管理在 FEATURE_QUOTA_MANAGEMENT 属性下被支持,并默认关闭。要启用配额管理,请将 config.yaml 中的功能标记设置为 true :

FEATURE_QUOTA_MANAGEMENT: true

在 Red Hat Quay 3.7 中,创建、更新和删除配额需要超级用户权限。虽然可以为用户和机构设置配额,但您不能使用 Red Hat Quay UI 重新配置 用户配额,而您必须使用 API。

13.1.1. 默认配额

要指定应用于每个机构和用户的系统范围默认存储配额,请使用 DEFAULT_SYSTEM_REJECT_QUOTA_BYTES 配置标记。

表 13.1. 默认配额配置

| 字段 | 类型 | 描述 |

|---|---|---|

| DEFAULT_SYSTEM_REJECT_QUOTA_BYTES | 字符串 |

适用于所有机构和用户的配额大小。 |

如果您为机构或用户配置特定的配额,然后删除该配额,则应用系统范围的默认配额(如果已设置了系统)。同样,如果您为机构或用户配置了特定配额,然后修改系统范围的默认配额,则更新的系统范围默认值将覆盖任何特定的设置。

13.2. 配额管理架构

RepositorySize 数据库表保存机构中 Red Hat Quay 存储库的存储消耗,以字节为单位。组织的所有存储库大小和定义 Red Hat Quay 组织的当前存储大小的总和。在初始化镜像推送时,系统会验证用户的机构存储,以检查它是否超过配置的配额限制。如果镜像推送超过定义的配额限制,则会发生软或硬检查:

- 对于软检查,用户会被通知。

- 对于硬检查,推送会被停止。

如果存储消耗在配置的配额限制内,则允许推送。

镜像清单删除遵循类似的流程,其中关联的镜像标签和清单之间的链接会被删除。另外,在镜像清单被删除后,存储库大小会在 RepositorySize 表中重新计算和更新。

13.3. 在 Red Hat Quay UI 中建立配额

以下流程描述了如何报告存储消耗并建立存储配额限制。

先决条件

- Red Hat Quay registry。

- 超级用户帐户。

- 有足够的存储以满足配额限制的要求。

流程

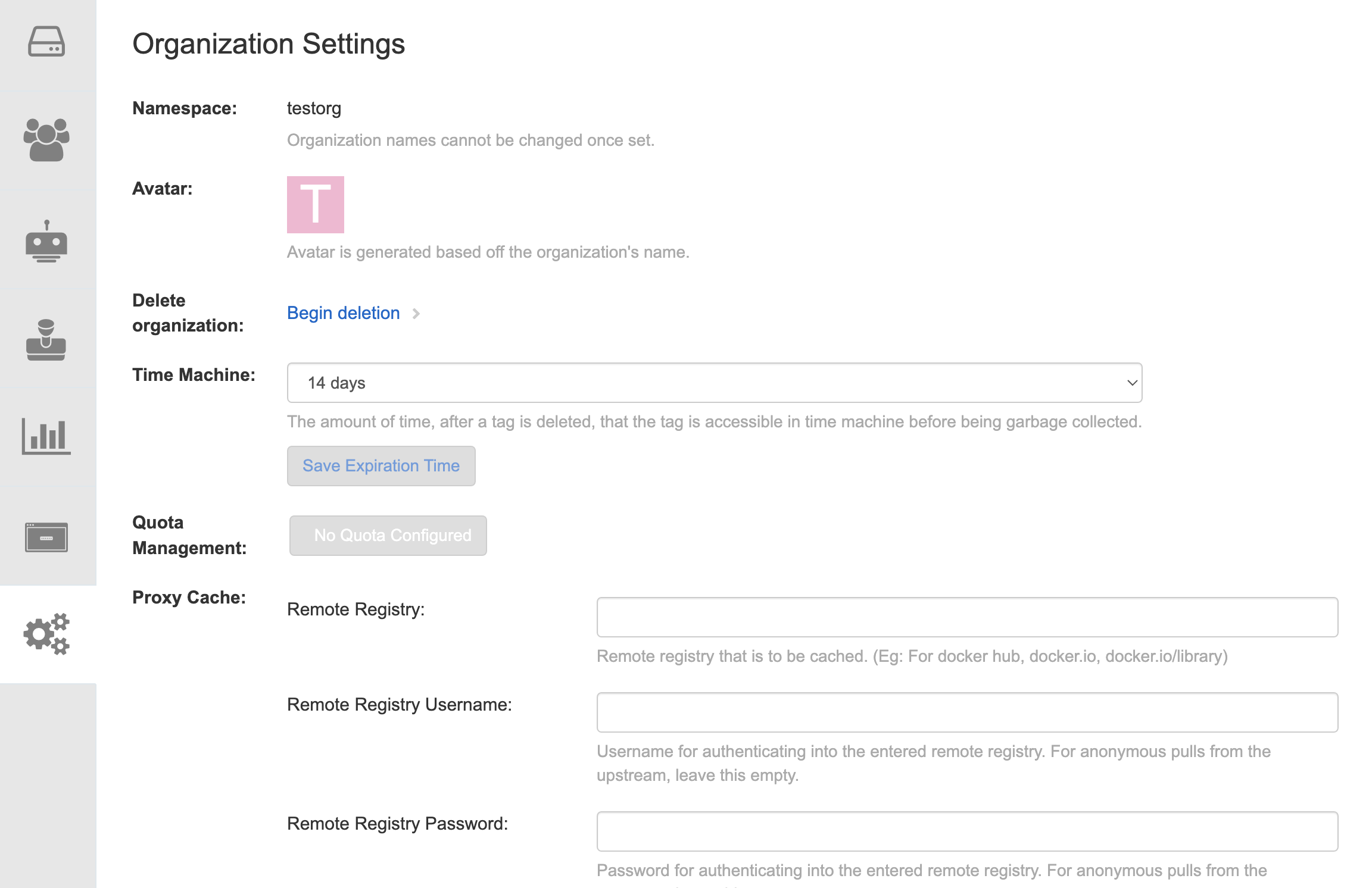

创建新机构或选择现有机构。最初,没有配置配额,可在 Organization Settings 标签页中看到:

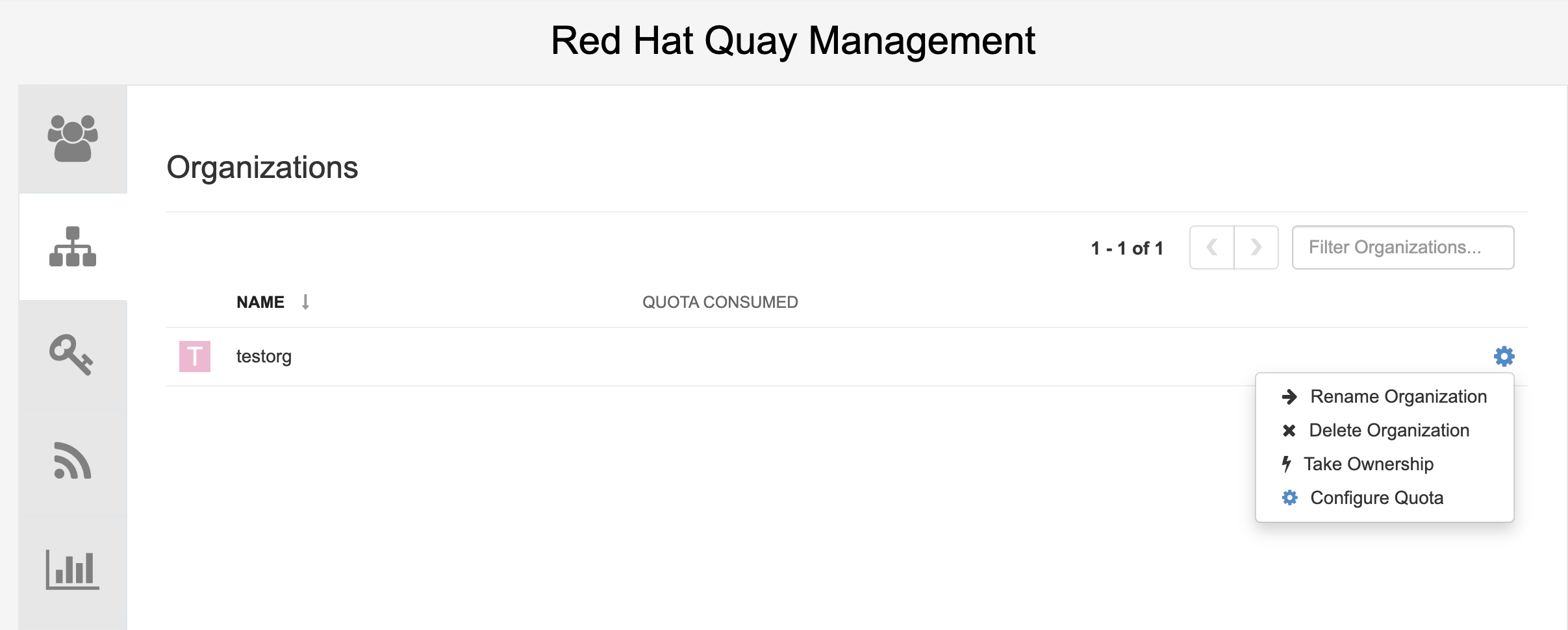

以超级用户身份登录注册表,再导航到 Super User Admin Panel 上的 Manage Organizations 选项卡。点击您要创建存储配额限制的机构的 Options 图标:

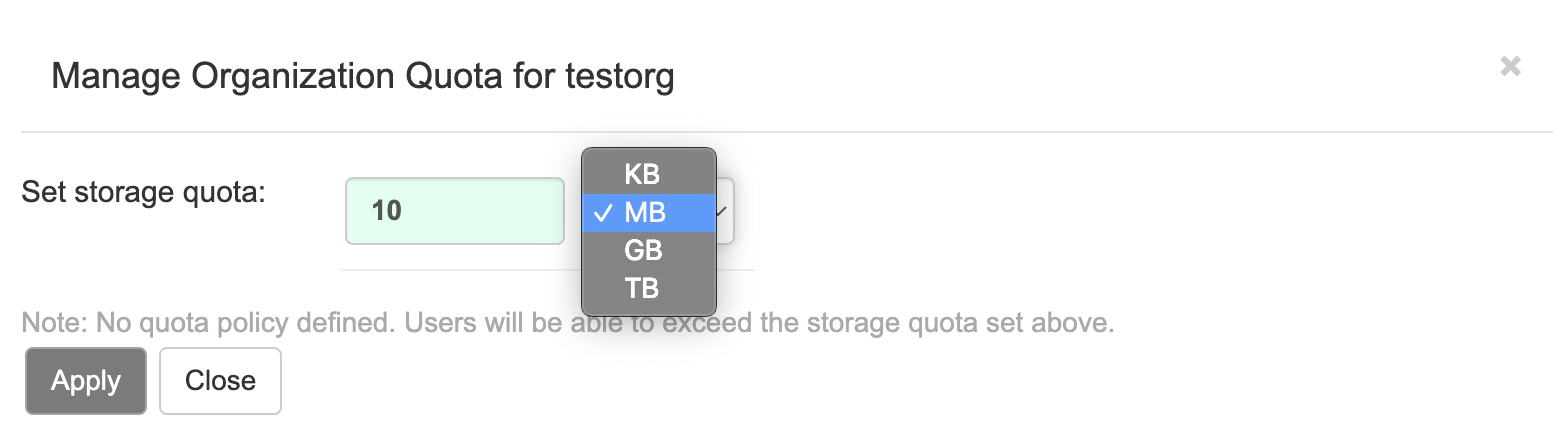

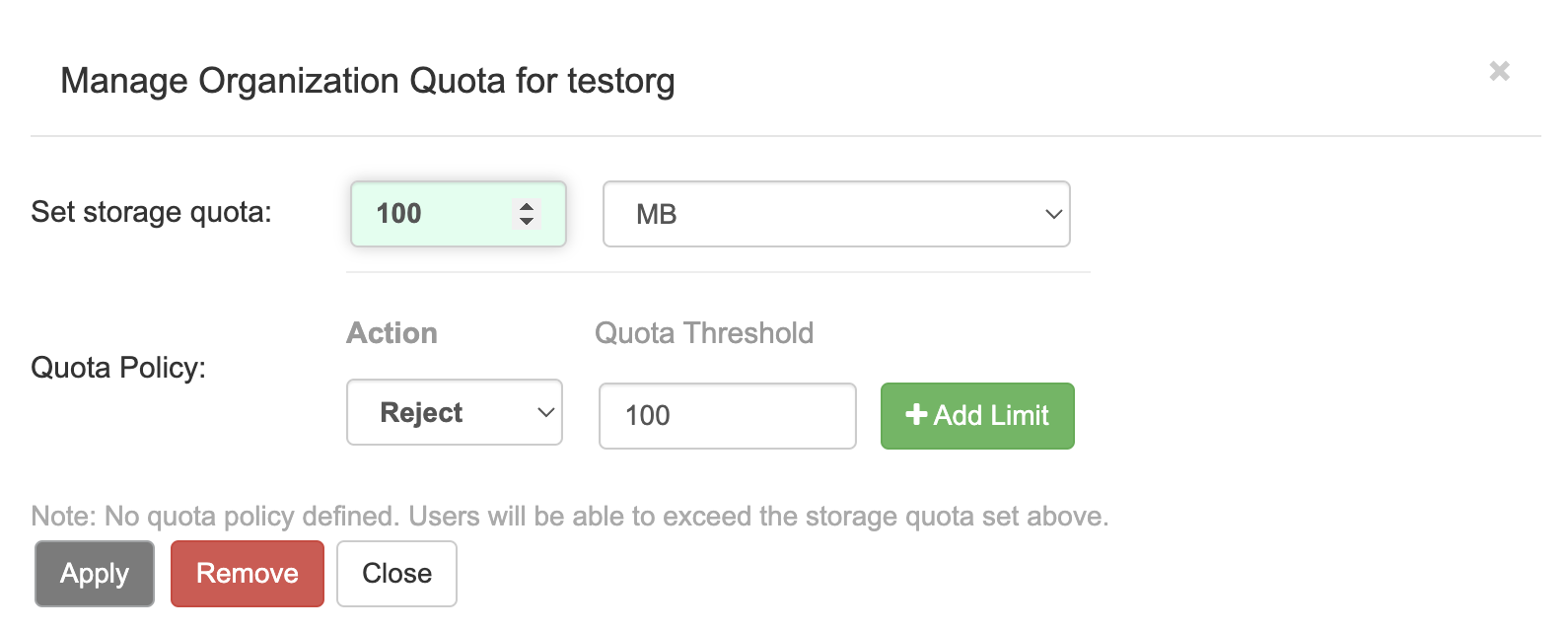

单击 Configure Quota,然后输入初始配额,如 10 MB。然后点击" 应用 "和 "关闭" :

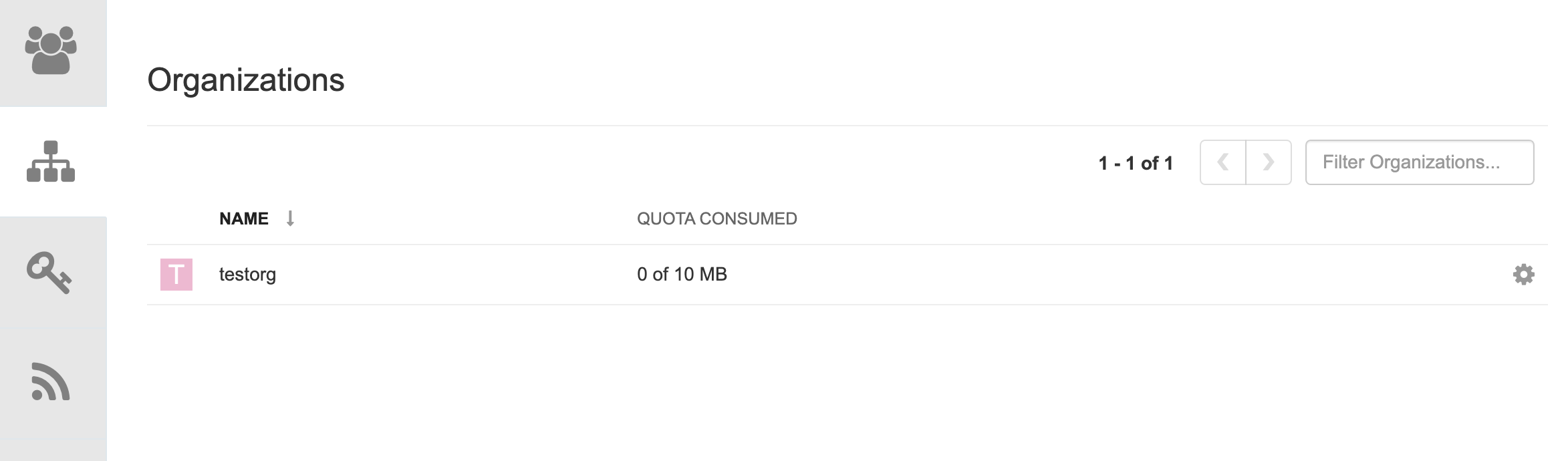

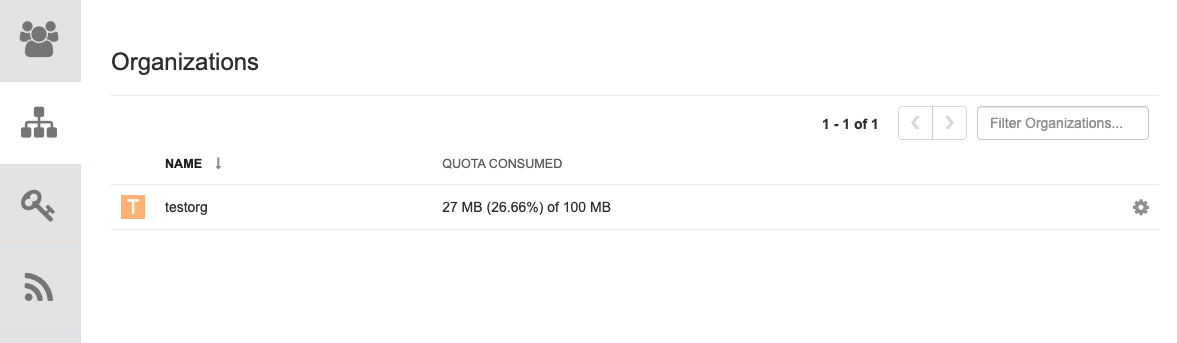

检查超级用户面板中的 Manage Organizations 标签页上显示有 0 of 10 MB 的配额:

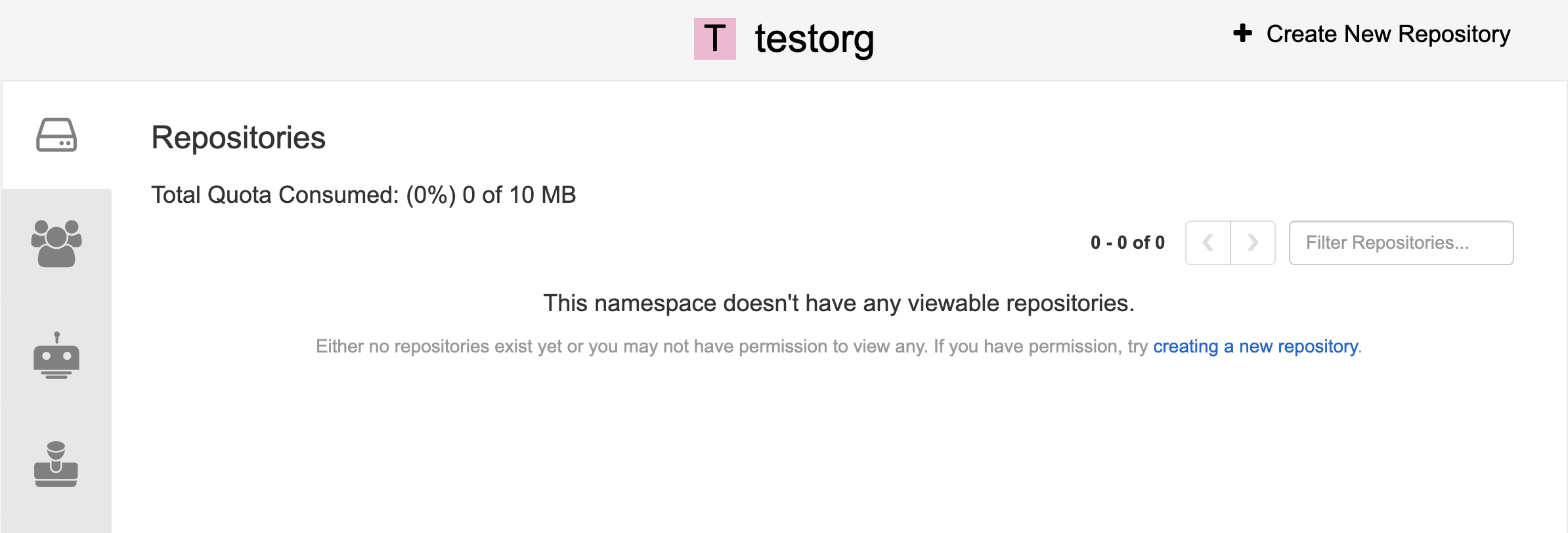

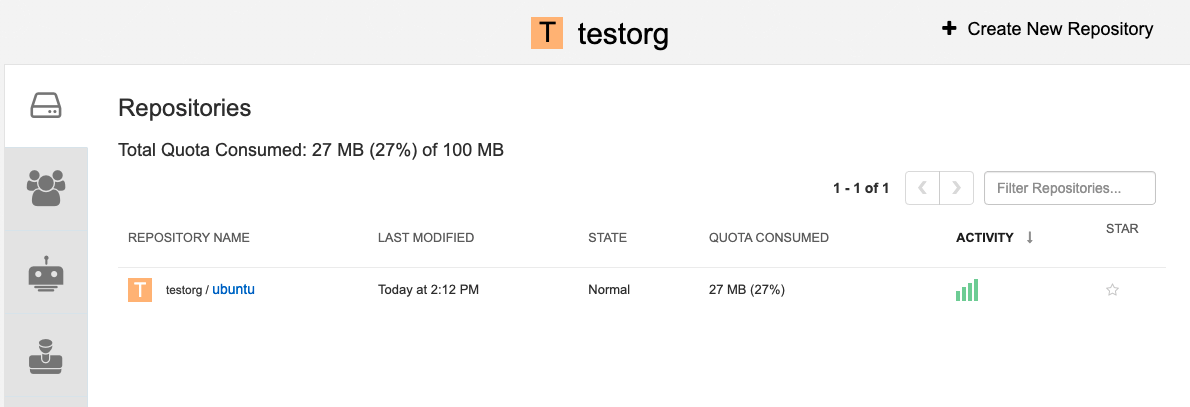

消耗的配额信息也可以在机构页面中直接可用:

初始消耗的配额

若要将配额增加到 100MB,可导航到超级用户面板中的 Manage Organizations 选项卡。单击 Options 图标并选择 Configure Quota,将配额设置为 100 MB。点 Apply,然后点 Close :

从命令行将示例镜像推送到机构:

示例命令

$ podman pull ubuntu:18.04 $ podman tag docker.io/library/ubuntu:18.04 example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:18.04 $ podman push --tls-verify=false example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:18.04

在超级用户面板中,显示每个机构使用的配额:

Organization 页面中显示镜像使用的配额的总比例:

第一镜像占配额总数

拉取、标记和推送第二个镜像,如

nginx:示例命令

$ podman pull nginx $ podman tag docker.io/library/nginx example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/nginx $ podman push --tls-verify=false example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/nginx

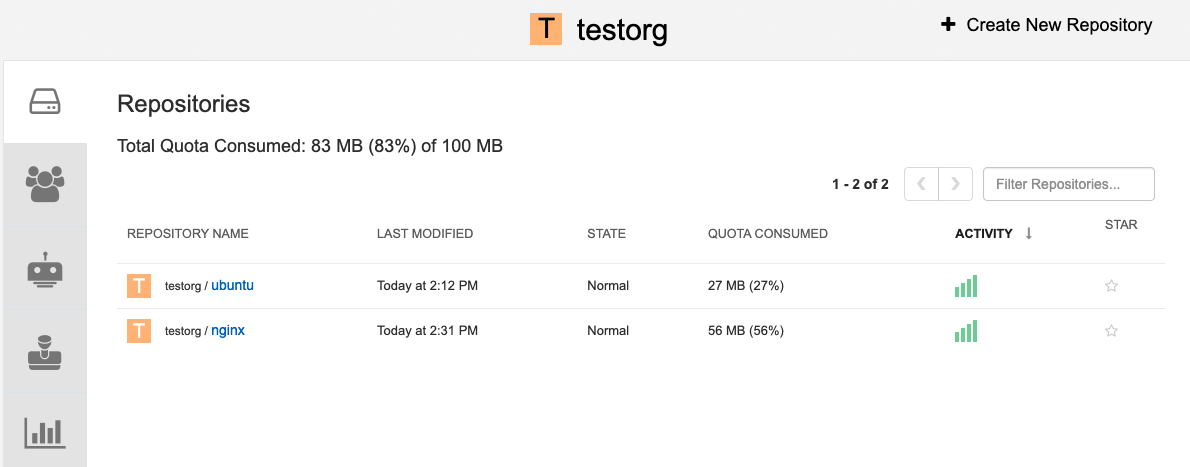

Organization 页面中显示该机构中每个存储库使用的配额的总比例:

每个软件仓库的配额总数

创建 reject 和 warning 限制:

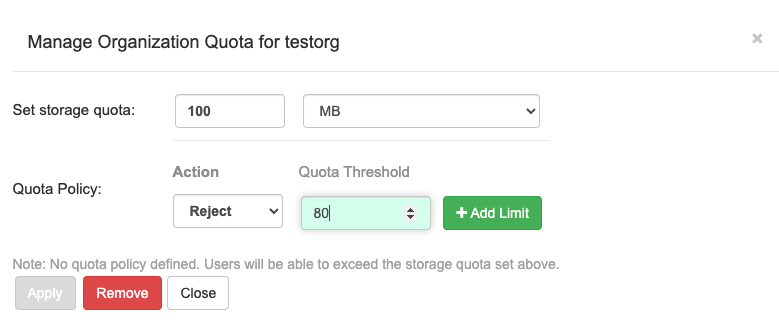

从超级用户面板中,导航到 Manage Organizations 选项卡。点机构的 Options 图标,然后选择 Configure Quota。在 Quota Policy 部分中,Action type 设置为 Reject,将 Quota Threshold 设置为 80,然后单击 Add Limit:

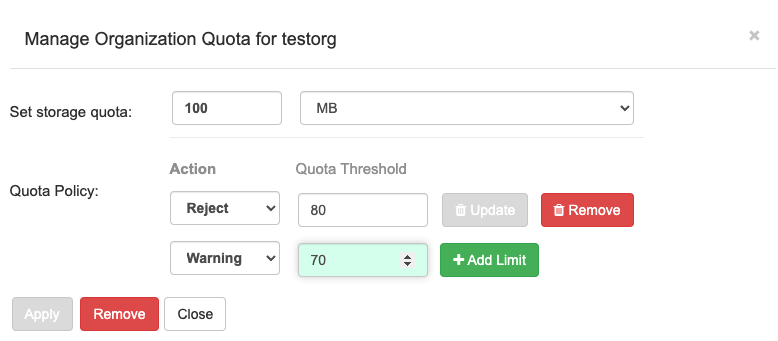

要创建 警告 限制,选择 Warning 作为 Action 类型,将 Quota Threshold 设置为 70,然后单击 Add Limit:

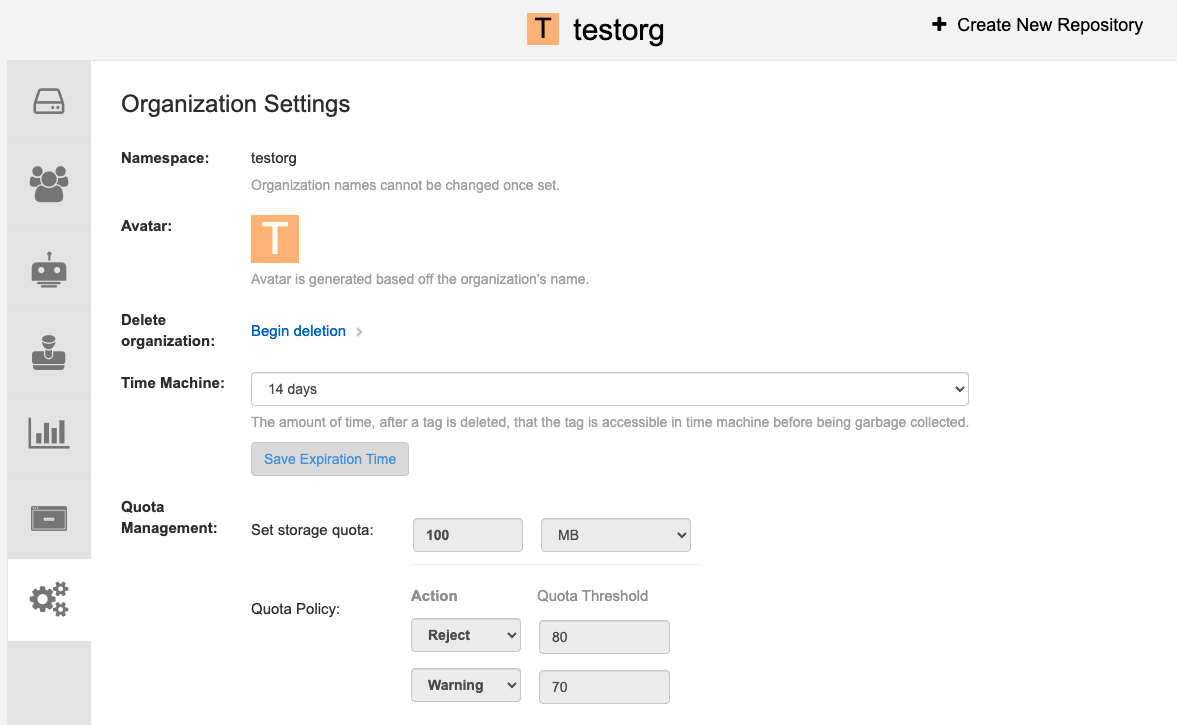

点弹出窗口中配额 关闭。在 Organization 页的 Settings 标签页中,这个限制可以被查看,但不能编辑:

推送超过 reject 限值的镜像:

因为 reject 限制(80%)已设为低于当前存储库大小(~83%),所以下一次推送会自动被拒绝。

镜像推送示例

$ podman pull ubuntu:20.04 $ podman tag docker.io/library/ubuntu:20.04 example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:20.04 $ podman push --tls-verify=false example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:20.04

超过配额时的输出示例

Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB WARN[0002] failed, retrying in 1s ... (1/3). Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB WARN[0005] failed, retrying in 1s ... (2/3). Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB WARN[0009] failed, retrying in 1s ... (3/3). Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace

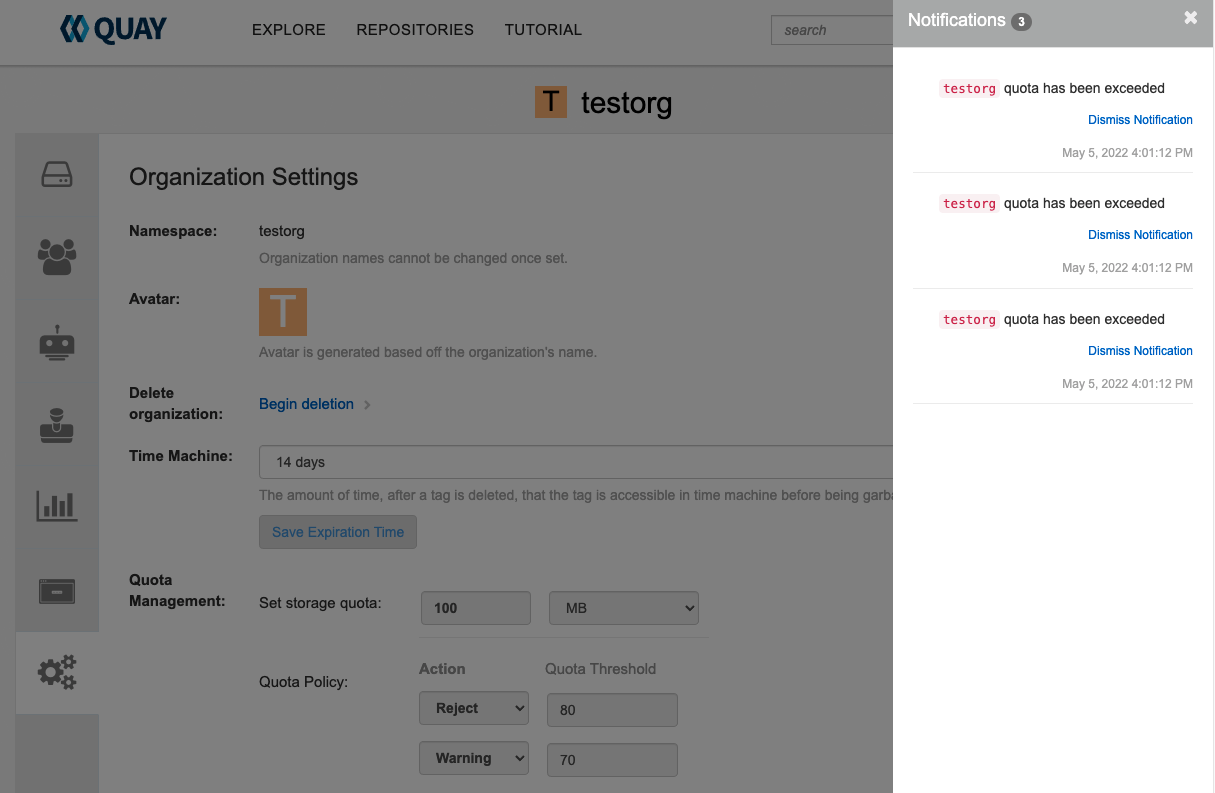

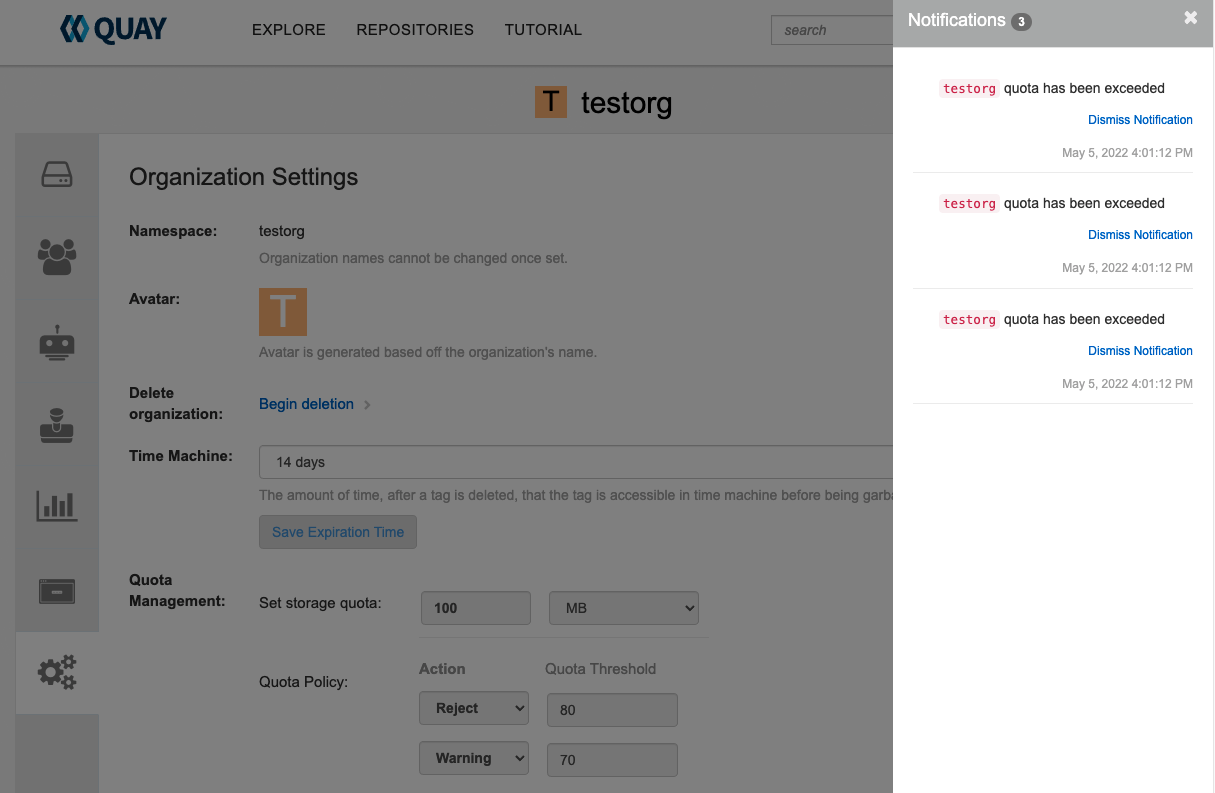

超过限制时,会在 UI 中显示通知:

配额通知

13.4. 使用 Red Hat Quay API 建立配额

首次创建机构时,它不会应用配额。使用 /api/v1/organization/{organization}/quota 端点:

示例命令

$ curl -k -X GET -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg/quota | jq

输出示例

[]

13.4.1. 设置配额

要为机构设置配额,将 POST 数据发送到 /api/v1/organization/{orgname}/quota endpoint: .Sample 命令

$ curl -k -X POST -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' -d '{"limit_bytes": 10485760}' https://example-registry-quay-quay-enterprise.apps.docs.quayteam.org/api/v1/organization/testorg/quota | jq输出示例

"Created"

13.4.2. 查看配额

要查看应用的配额,请从 /api/v1/organization/{orgname}/quota 端点中获得 GET 数据:

示例命令

$ curl -k -X GET -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg/quota | jq

输出示例

[

{

"id": 1,

"limit_bytes": 10485760,

"default_config": false,

"limits": [],

"default_config_exists": false

}

]

13.4.3. 修改配额

要修改现有的配额(在这个实例中从 10 MB 改为 100 MB),使用到 /api/v1/organization/{orgname}/quota/{quota_id} 端点的 PUT 数据:

示例命令

$ curl -k -X PUT -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' -d '{"limit_bytes": 104857600}' https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg/quota/1 | jq

输出示例

{

"id": 1,

"limit_bytes": 104857600,

"default_config": false,

"limits": [],

"default_config_exists": false

}

13.4.4. 推送镜像

要查看消耗的存储,请将各种镜像推送到机构。

13.4.4.1. 推送 ubuntu:18.04

从命令行将 ubuntu:18.04 推送到机构:

示例命令

$ podman pull ubuntu:18.04 $ podman tag docker.io/library/ubuntu:18.04 example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:18.04 $ podman push --tls-verify=false example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:18.04

13.4.4.2. 使用 API 查看配额使用量

要查看消耗的存储,来自 /api/v1/repository 端点的 GET 数据:

示例命令

$ curl -k -X GET -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' 'https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/repository?last_modified=true&namespace=testorg&popularity=true&public=true"a=true' | jq

输出示例

{

"repositories": [

{

"namespace": "testorg",

"name": "ubuntu",

"description": null,

"is_public": false,

"kind": "image",

"state": "NORMAL",

"quota_report": {

"quota_bytes": 27959066,

"configured_quota": 104857600

},

"last_modified": 1651225630,

"popularity": 0,

"is_starred": false

}

]

}

13.4.4.3. 推送另一个镜像

拉取、标记和推送第二个镜像,如

nginx:示例命令

$ podman pull nginx $ podman tag docker.io/library/nginx example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/nginx $ podman push --tls-verify=false example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/nginx

要查看机构中存储库的配额报告,请使用 /api/v1/repository 端点:

示例命令

$ curl -k -X GET -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' 'https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/repository?last_modified=true&namespace=testorg&popularity=true&public=true"a=true'

输出示例

{ "repositories": [ { "namespace": "testorg", "name": "ubuntu", "description": null, "is_public": false, "kind": "image", "state": "NORMAL", "quota_report": { "quota_bytes": 27959066, "configured_quota": 104857600 }, "last_modified": 1651225630, "popularity": 0, "is_starred": false }, { "namespace": "testorg", "name": "nginx", "description": null, "is_public": false, "kind": "image", "state": "NORMAL", "quota_report": { "quota_bytes": 59231659, "configured_quota": 104857600 }, "last_modified": 1651229507, "popularity": 0, "is_starred": false } ] }要查看机构详情中的配额信息,请使用 /api/v1/organization/{orgname} 端点:

示例命令

$ curl -k -X GET -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' 'https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg' | jq

输出示例

{ "name": "testorg", ... "quotas": [ { "id": 1, "limit_bytes": 104857600, "limits": [] } ], "quota_report": { "quota_bytes": 87190725, "configured_quota": 104857600 } }

13.4.5. 使用配额限制拒绝推送

如果镜像推送超过定义的配额限制,则会发生软或硬检查:

- 对于软检查,或警告,用户会收到通知。

- 对于硬检查 或拒绝,该推送将被终止。

13.4.5.1. 设置 reject 和 warning 限制

要设置 reject 和 warning 限制,请将 POST 数据发送到 /api/v1/organization/{orgname}/quota/{quota_id}/limit 端点:

拒绝限制命令示例

$ curl -k -X POST -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' -d '{"type":"Reject","threshold_percent":80}' https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg/quota/1/limit

警告限制命令示例

$ curl -k -X POST -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' -d '{"type":"Warning","threshold_percent":50}' https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg/quota/1/limit

13.4.5.2. 查看拒绝和警告限制

要查看 reject 和 warning 限制,请使用 /api/v1/organization/{orgname}/quota 端点:

查看配额限制

$ curl -k -X GET -H "Authorization: Bearer <token>" -H 'Content-Type: application/json' https://example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/api/v1/organization/testorg/quota | jq

配额限制的输出示例

[

{

"id": 1,

"limit_bytes": 104857600,

"default_config": false,

"limits": [

{

"id": 2,

"type": "Warning",

"limit_percent": 50

},

{

"id": 1,

"type": "Reject",

"limit_percent": 80

}

],

"default_config_exists": false

}

]

13.4.5.3. 超过 reject 限值时推送镜像

在本例中,拒绝限制(80%)已设置为当前存储库大小(~83%)的下方,因此下一推送应自动拒绝。

从命令行将示例镜像推送到机构:

镜像推送示例

$ podman pull ubuntu:20.04 $ podman tag docker.io/library/ubuntu:20.04 example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:20.04 $ podman push --tls-verify=false example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org/testorg/ubuntu:20.04

超过配额时的输出示例

Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB WARN[0002] failed, retrying in 1s ... (1/3). Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB WARN[0005] failed, retrying in 1s ... (2/3). Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB WARN[0009] failed, retrying in 1s ... (3/3). Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace Getting image source signatures Copying blob d4dfaa212623 [--------------------------------------] 8.0b / 3.5KiB Copying blob cba97cc5811c [--------------------------------------] 8.0b / 15.0KiB Copying blob 0c78fac124da [--------------------------------------] 8.0b / 71.8MiB Error: Error writing blob: Error initiating layer upload to /v2/testorg/ubuntu/blobs/uploads/ in example-registry-quay-quay-enterprise.apps.docs.gcp.quaydev.org: denied: Quota has been exceeded on namespace

13.4.5.4. 超过限制的通知

超过限制时,会出现一个通知:

配额通知

13.5. 配额管理限制

配额管理可帮助组织维护资源消耗。配额管理的一个限制是,在推送时计算资源消耗会导致计算推送的关键路径的一部分。如果没有这种情况,使用量数据可能会偏移。

最大存储配额大小取决于所选数据库:

表 13.2. worker 计数环境变量

| 变量 | 描述 |

|---|---|

| Postgres | 8388608 TB |

| MySQL | 8388608 TB |

| SQL Server | 16777216 TB |

第 14 章 geo-replication

从客户端或用户的视角,地域复制允许多个地理位置分散的 Red Hat Quay 部署作为单个 registry 工作。它在全局分布式 Red Hat Quay 设置中显著提高推送和提高性能。镜像数据在后台异步复制,并且为客户端提供透明故障转移/重定向。

使用 Red Hat Quay 3.7 时,独立和 Operator 部署支持使用异地复制的 Red Hat Quay 部署。

14.1. 异地复制功能

- 配置异地复制后,容器镜像推送将写入 Red Hat Quay 实例的首选存储引擎(通常是区域内最接近的存储后端)。

- 在初始推送后,镜像数据将在后台复制到其他存储引擎。

- 复制位置列表可配置,它们可以是不同的存储后端。

- 镜像拉取(pull)将始终使用最接近的存储引擎来最大程度提高性能。

- 如果复制还没有完成,拉取将使用源存储后端。

14.2. 异地复制要求和限制

- 在地理复制设置中,Red Hat Quay 要求所有区域都可以读/写到所有其他区域的对象存储。对象存储必须可由所有其他区域在地理上访问。

- 如果一个地理复制站点的对象存储系统故障,该站点的 Red Hat Quay 部署必须关闭,以便客户端重定向到由全局负载均衡器具有完整存储系统的剩余站点。否则,客户端会遇到拉取和推送失败。

- Red Hat Quay 没有内部了解连接的对象存储系统的健康状态或可用性。如果一个站点的对象存储系统不可用,则不会自动重定向到剩余站点或站点的其余存储系统。

- 地域复制是异步的。站点丢失的永久丢失会导致数据丢失,这些数据已保存在站点的对象存储系统中,但失败时尚未复制到剩余的站点。

因此,在所有地区间共享所有元数据和 Quay 配置。

地域复制不会复制数据库。如果出现中断的情况,则启用了异地复制的 Red Hat Quay 不会切换到另一个数据库。

- 单一 Redis 缓存在整个 Quay 设置间共享,需要可以被所有 Quay pod 访问。

-

所有区域应使用完全相同的配置,但存储后端除外,可以使用

QUAY_DISTRIBUTED_STORAGE_PREFERENCE环境变量进行显式配置。 - 异地复制需要每个地区中的对象存储。它无法使用本地存储或 NFS。

- 每个区域必须能够访问每个地区中的每个存储引擎(需要网络路径)。

- 或者,可以使用存储代理选项。

- 整个存储后端(如所有 blob)都会被复制。通过相反,存储库镜像可以限制为存储库或镜像。

- 所有 Quay 实例都必须共享同一入口点,通常通过负载均衡器。

- 所有 Quay 实例都必须有一组相同的超级用户,因为它们在通用配置文件中定义。

-

geo-replication 要求将 Clair 配置

设置为非受管状态。非受管 Clair 数据库允许 Red Hat Quay Operator 在异地复制环境中工作,其中 Operator 的多个实例必须与同一数据库通信。如需更多信息,请参阅高级 Clair 配置。 - 异地复制需要 SSL/TSL 证书和密钥。如需更多信息,请参阅使用 SSL 保护到 Red Hat Quay 的连接。

如果无法满足以上要求,您应该使用两个或更多不同的 Quay 部署,并利用存储库镜像功能。

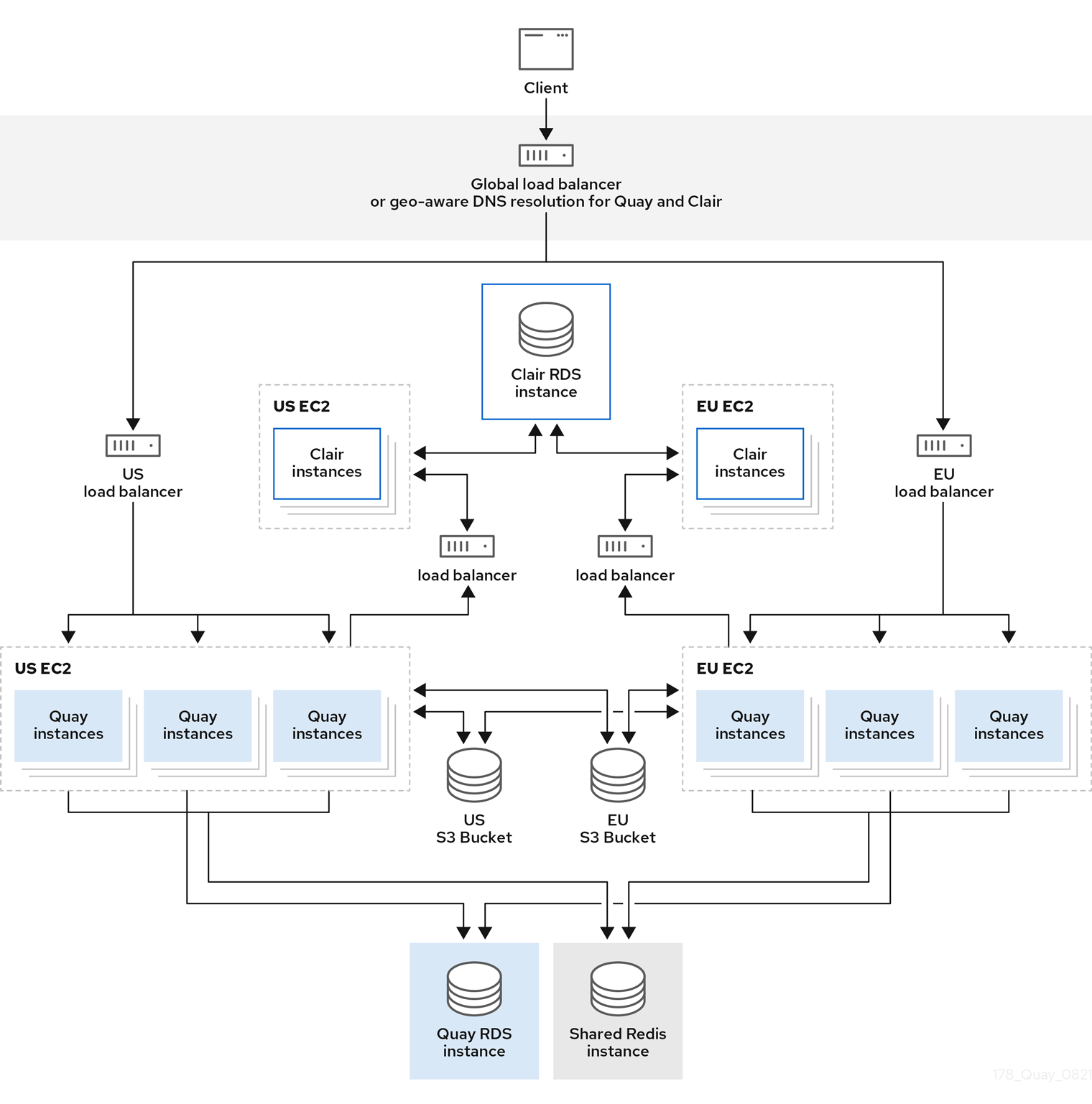

14.3. 使用独立 Red Hat Quay 进行异地复制

在上面的示例中,Quay 在两个独立区域(一个通用数据库和通用 Redis 实例)上运行。本地化的镜像存储在每个区域中提供,从最接近的可用存储引擎提供镜像拉取。容器镜像推送被写入 Quay 实例的首选存储引擎,然后在后台复制到其他存储引擎。