OpenShift 上的 Fuse 指南

在 OpenShift 中安装和管理红帽 Fuse,在 OpenShift 中开发和部署 Fuse

摘要

使开源包含更多

红帽致力于替换我们的代码、文档和 Web 属性中存在问题的语言。我们从这四个术语开始:master、slave、黑名单和白名单。由于此项工作十分艰巨,这些更改将在即将推出的几个发行版本中逐步实施。详情请查看我们的 CTO Chris Wright 信息。

OpenShift 上的 Red Hat Fuse 允许您在 OpenShift Container Platform 上部署 Fuse 应用程序。

第 1 章 开始前

发行注记

有关此版本的重要信息,请参阅 发行注记。

版本兼容性和支持

有关版本兼容性和支持的详情,请查看 Red Hat JBoss Fuse 支持的配置 页面。

支持 Windows O/S

Windows O/S 完全支持 OpenShift 上的 Fuse 的开发人员工具(oc client 和 Container Development Kit)。Linux 命令行语法中显示的示例也可以用于 Windows O/S,只要它们适当地修改它们以遵循 Windows 命令行语法。

1.1. 比较:OpenShift 中的 Fuse 独立和 Fuse

有几个主要功能的不同:

- 使用 OpenShift 上的 Fuse 进行应用部署由应用程序以及打包在容器镜像内所需的所有运行时组件组成。应用程序不像 Fuse Standalone 一样部署到运行时,应用程序镜像本身是一个通过 OpenShift 部署和管理的完整运行时环境。

- OpenShift 环境中的补丁与 Fuse Standalone 不同,因为每个应用程序镜像是一个完整的运行时环境。若要应用补丁,应用程序镜像会在 OpenShift 中重新构建并重新部署。OpenShift 核心管理功能允许滚动升级和并排部署,以便在升级过程中维持应用程序的可用性。

- Fuse 中 Fabric 提供的调配和集群功能已被 Kubernetes 和 OpenShift 中的等效功能替代。不需要创建或配置单个子容器,因为 OpenShift 会自动为您完成这一操作,作为部署和扩展应用程序的一部分。

- fabric 端点不在 OpenShift 环境中使用。必须改为使用 Kubernetes 服务。

- 消息传递服务通过用于 OpenShift 镜像的 A-MQ 创建和管理,不直接 包含在 Karaf 容器中。OpenShift 上的 Fuse 提供了 camel-amq 组件的改进版本,允许通过 Kubernetes 连接到 OpenShift 中的消息服务。

- 强烈建议使用 Karaf shell 运行 Karaf 实例的实时更新,如果应用程序容器重启或扩展,则不建议不保留更新。这是不可变架构的基本原理,在 OpenShift 中实现可伸缩性和灵活性至关重要。

- 红帽支持直接链接到红帽 Fuse 组件的 Maven 依赖项。用户引入的第三方 Maven 依赖项不被支持。

- Apache Karaf micro-container 中不包含 SSH 代理,因此您无法使用 bin/client 控制台客户端进行连接。

- 在 OpenShift 应用的 Fuse 中协议兼容性和 Camel 组件:基于非 HTTP 的通信必须使用 TLS 和 SNI 来从外部 OpenShift 路由到 Fuse 服务(Camel 消费者端点)。

第 2 章 管理员入门

如果您是 OpenShift 管理员,您可以通过以下方式在 OpenShift 部署中为 Fuse 准备 OpenShift 集群:

-

使用

registry.redhat.io配置身份验证。 - 在 OpenShift 镜像和模板上安装 Fuse.

2.1. 使用 registry.redhat.io 身份验证。

在使用 registry.redhat.io 配置身份验证,然后才能在 OpenShift 上部署 Fuse 容器镜像。

先决条件

- 集群管理员对 OpenShift Container Platform 集群的访问权限。

-

已安装 OpenShift

oc客户端工具。如需了解更多详细信息,请参阅 OpenShift CLI 文档。

流程

以管理员身份登录您的 OpenShift 集群:

oc login --user system:admin --token=my-token --server=https://my-cluster.example.com:6443

打开您要在其中部署 Fuse 的项目:

oc project myproject

使用您的红帽客户门户网站帐户创建

docker-registrysecret,将PULL_SECRET_NAME替换为psi-internal-registry来创建:oc create secret docker-registry psi-internal-registry \ --docker-server=docker-registry.redhat.io \ --docker-username=CUSTOMER_PORTAL_USERNAME \ --docker-password=CUSTOMER_PORTAL_PASSWORD \ --docker-email=EMAIL_ADDRESS

您应该看到以下输出:

secret/psi-internal-registry created

重要您必须在要向

registry.redhat.io进行身份验证的每个 OpenShift 项目命名空间中创建此docker-registrysecret。将机密链接到您的服务帐户,以使用机密拉取镜像。以下示例使用

default服务帐户、构建器服务帐户和deployer服务帐户:oc secrets link default psi-internal-registry oc secrets link default psi-internal-registry --for=pull oc secrets link builder psi-internal-registry oc secrets link builder psi-internal-registry --for=pull oc secrets link deployer psi-internal-registry oc secrets link deployer psi-internal-registry --for=pull

服务帐户名称必须与 OpenShift 容器集使用的名称匹配。

注意如果您不想使用红帽用户名和密码来创建 pull secret,您可以使用 registry 服务帐户创建身份验证令牌。

其他资源

有关向容器镜像进行身份验证的更多详情:

2.2. 在 OpenShift 4.x 服务器上安装 Fuse 镜像流和模板

在 Fuse 7.11 中,不支持在 IBM Power Systems、IBM Z 和 LinuxONE 上安装 OpenShift 镜像流和模板。

IBM Power Systems、IBM Z 和 LinuxONE 仅支持在 OpenShift Operator 上使用 Fuse 安装的组件。

OpenShift Container Platform 4.x 使用 Samples Operator,它在 OpenShift 命名空间中运行,用于安装和更新基于 Red Hat Enterprise Linux(RHEL)的 OpenShift Container Platform 镜像流和模板。在 OpenShift 镜像流和模板上安装 Fuse:

- 重新配置 Samples Operator

添加 Fuse 镜像流和模板到

Skipped Imagestreams 和 Skipped Templates字段中。- skipped Imagestreams:位于 Samples Operator 清单中的镜像流,但集群管理员希望 Operator 忽略或不予管理。

- Skipped Templates:在 Samples Operator 清单中集群管理员希望 Operator 忽略或不予管理的模板。

先决条件

- 您可以访问 OpenShift 服务器。

-

您已将身份验证配置为

registry.redhat.io。

流程

- 启动 OpenShift 4 服务器。

以管理员身份登录 OpenShift 服务器。

oc login --user system:admin --token=my-token --server=https://my-cluster.example.com:6443

验证您是否正在使用创建 docker-registry secret 的项目。

oc project openshift

查看 Samples Operator 的当前配置。

oc get configs.samples.operator.openshift.io -n openshift-cluster-samples-operator -o yaml

配置 Samples operator 以忽略要添加的 fuse 模板和镜像流。

oc edit configs.samples.operator.openshift.io -n openshift-cluster-samples-operator

添加 Fuse 镜像流 Skipped Imagestreams 部分,并将 Fuse 和 Spring Boot 2 模板添加到 Skipped Templates 部分。

[...] spec: architectures: - x86_64 managementState: Managed skippedImagestreams: - fuse-console-rhel8 - fuse-eap-openshift-jdk8-rhel7 - fuse-eap-openshift-jdk11-rhel8 - fuse-java-openshift-rhel8 - fuse-java-openshift-jdk11-rhel8 - fuse-karaf-openshift-rhel8 - fuse-karaf-openshift-jdk11-rhel8 - fuse-apicurito-generator-rhel8 - fuse-apicurito-rhel8 skippedTemplates: - s2i-fuse711-eap-camel-amq - s2i-fuse711-eap-camel-cdi - s2i-fuse711-eap-camel-cxf-jaxrs - s2i-fuse711-eap-camel-cxf-jaxws - s2i-fuse711-karaf-camel-amq - s2i-fuse711-karaf-camel-log - s2i-fuse711-karaf-camel-rest-sql - s2i-fuse711-karaf-cxf-rest - s2i-fuse711-spring-boot-2-camel-amq - s2i-fuse711-spring-boot-2-camel-config - s2i-fuse711-spring-boot-2-camel-drools - s2i-fuse711-spring-boot-2-camel-infinispan - s2i-fuse711-spring-boot-2-camel-rest-3scale - s2i-fuse711-spring-boot-2-camel-rest-sql - s2i-fuse711-spring-boot-2-camel - s2i-fuse711-spring-boot-2-camel-xa - s2i-fuse711-spring-boot-2-camel-xml - s2i-fuse711-spring-boot-2-cxf-jaxrs - s2i-fuse711-spring-boot-2-cxf-jaxws - s2i-fuse711-spring-boot-2-cxf-jaxrs-xml - s2i-fuse711-spring-boot-2-cxf-jaxws-xml

在 OpenShift 镜像流上安装 Fuse。

BASEURL=https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002 oc create -n openshift -f ${BASEURL}/fis-image-streams.json在 OpenShift Quickstart 模板上安装 Fuse:

for template in eap-camel-amq-template.json \ eap-camel-cdi-template.json \ eap-camel-cxf-jaxrs-template.json \ eap-camel-cxf-jaxws-template.json \ karaf-camel-amq-template.json \ karaf-camel-log-template.json \ karaf-camel-rest-sql-template.json \ karaf-cxf-rest-template.json ; do oc create -n openshift -f \ ${BASEURL}/quickstarts/${template} done安装 Spring Boot 2 Quickstart 模板:

for template in spring-boot-2-camel-amq-template.json \ spring-boot-2-camel-config-template.json \ spring-boot-2-camel-drools-template.json \ spring-boot-2-camel-infinispan-template.json \ spring-boot-2-camel-rest-3scale-template.json \ spring-boot-2-camel-rest-sql-template.json \ spring-boot-2-camel-template.json \ spring-boot-2-camel-xa-template.json \ spring-boot-2-camel-xml-template.json \ spring-boot-2-cxf-jaxrs-template.json \ spring-boot-2-cxf-jaxws-template.json \ spring-boot-2-cxf-jaxrs-xml-template.json \ spring-boot-2-cxf-jaxws-xml-template.json ; do oc create -n openshift -f \ ${BASEURL}/quickstarts/${template} done(可选) 查看 OpenShift 模板上安装的 Fuse:

oc get template -n openshift

2.3. 在 OpenShift 4.x 上安装 API Designer

在 OpenShift 上的 Red Hat Fuse 提供了一个 API Designer,它是一个基于 Web 的 API 设计工具,可用于设计 REST API。API Designer Operator 简化了 OpenShift Container Platform 4.x 上的 API Designer 安装和升级。

作为 OpenShift 管理员,您要将 API Designer Operator 安装到 OpenShift 项目(命名空间)。安装 Operator 后,Operator 会在所选命名空间中运行。但是,要使 API Designer 作为服务(作为 OpenShift 管理员)提供,或者开发人员必须创建 API Designer 实例。API Designer 服务提供访问 API Designer Web 控制台的 URL。

先决条件

- 具有对 OpenShift 集群的管理员访问权限。

-

您已将身份验证配置为

registry.redhat.io。

流程

- 启动 OpenShift 4.x 服务器。

- 在 Web 浏览器中,导航到浏览器中的 OpenShift 控制台。使用您的凭证登录到控制台。

- 点 Operators,然后点 OperatorHub。

- 在搜索字段中,键入 API Designer。

- 点 Red Hat Integration - API Designer 卡。Red Hat Integration - API Designer Operator 安装页面将打开。

点 Install。此时会打开 Install Operator 页面。

- 对于 Update Channel,请选择 fuse-console-7.11.x。

- 对于 Installation 模式,从集群上的命名空间列表中选择命名空间(项目)。

对于 Approval Strategy,选择 Automatic 或 Manual 以配置 OpenShift 如何处理 API Designer Operator 的更新。

- 如果选择自动 更新,当 API Designer Operator 的新版本可用时,OpenShift Operator Lifecycle Manager(OLM)将自动升级 API Designer 的运行实例,而无需人为干预。

- 如果选择手动 更新,则当有新版 Operator 可用时,OLM 会创建更新请求。作为集群管理员,您必须手动批准该更新请求,才能让 API Designer Operator 更新至新版本。

- 点击 Install 使 API Designer Operator 可供指定的命名空间(项目)使用。

- 要验证 API Designer 是否安装到项目中,点 Operators,然后点 Installed Operators 查看列表中的 Red Hat Integration - API Designer。

后续步骤

安装 API Designer Operator 后,必须通过创建 API Designer 实例,将 API Designer 作为服务添加到 OpenShift 项目。此任务可通过两种方式完成:

- OpenShift 管理员可以按照 第 2.3.1 节 “将 API Designer 作为服务添加到 OpenShift 4.x 项目” 中的步骤操作。

OpenShift 开发人员可按照设计 API 中介绍的步骤进行操作。

API Designer 服务提供访问 API Designer Web 控制台的 URL。

2.3.1. 将 API Designer 作为服务添加到 OpenShift 4.x 项目

在 OpenShift 4.x 项目中安装了 API Designer 操作器后,您可以将它作为服务添加到 OpenShift 项目。API Designer 服务提供开发人员用于访问 API Designer Web 控制台的 URL。

请参阅 设计 API 以了解 OpenShift 开发人员遵循的步骤将 API Designer 作为服务添加到 OpenShift 4.x 项目。

先决条件

- 具有对 OpenShift 集群的管理员访问权限。

- API Designer 操作器安装到当前的 OpenShift 项目中。

流程

- 在 OpenShift Web 控制台中,点 Operators,然后点 Installed Operators。

- 在 Name 列中,单击 Red Hat Integration - API Designer。

在 Provided APIs 下,点 Create instance。

此时会打开一个默认表单,其中包含 API Designer 实例的最小起始模板。接受默认值,或者(可选)编辑它们。

- 单击 Create 以创建新的 apicurito-service。OpenShift 为新的 API Designer 服务启动 pod、服务和其他组件。

验证 API Designer 服务是否可用:

- 点 Operators,然后点 Installed Operators。

在 Provided APIs 列中,点 Apicurito CRD。

在 Operator Details 页面中,列出 apicurito-service。

打开 API Designer:

- 选择 Networking > Routes。

- 确保已选中正确的项目。

在 apicurito-service-ui 行的 Location 列中,单击 URL。

API Designer Web 控制台会在一个新的浏览器标签页中打开。

2.3.2. 在 OpenShift 4.x 上升级 API Designer

Red Hat OpenShift 4.x 处理对操作器的更新,包括红帽 Fuse 操作器。如需更多信息,请参阅 Operator OpenShift 文档。

然后,操作员更新可触发应用程序的升级。应用程序升级的发生方式根据应用程序的配置情况而有所不同。

对于 API Designer 应用,当您升级 API Designer operator 时,OpenShift 会自动升级集群中的任何 API 设计程序应用程序。

当从 API Designer 7.8 升级到 API Designer 7.9 时,普通的 operator 升级过程无法正常工作。要将 API Designer 从 Fuse 7.8 升级到 Fuse 7.9,您必须删除 7.8 API Designer operator,然后安装 7.9 API Designer operator。

2.3.3. API Designer 的 metering 标签

您可以使用 OpenShift Metering operator 来分析已安装的 API Designer operator、UI 组件和代码生成器,以确定您是否遵守红帽订阅。如需有关 Metering 的更多信息,请参阅 OpenShift 文档。

下表列出了 API Designer 的 metering 标签。

表 2.1. API Designer Metering 标签

| 标签 | 可能的值 |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

例子

API Designer operator 的示例:

apicurito-operator com.company: Red_Hat rht.prod_name: Red_Hat_Integration rht.prod_ver: 7.11 rht.comp: Fuse rht.comp_ver: 7.11 rht.subcomp: fuse-apicurito rht.subcomp_t: infrastructure

API Designer UI 组件示例:

com.company: Red_Hat rht.prod_name: Red_Hat_Integration rht.prod_ver: 7.11 rht.comp: Fuse rht.comp_ver: 7.11 rht.subcomp: apicurito-service-ui rht.subcomp_t: infrastructure

API Designer Generator 组件示例:

com.company: Red_Hat rht.prod_name: Red_Hat_Integration rht.prod_ver: 7.11 rht.comp: Fuse rht.comp_ver: 7.11 rht.subcomp: apicurito-service-generator rht.subcomp_t: infrastructure

2.3.4. 在受限环境中安装 API Designer 的注意事项

在受限环境中安装的 OpenShift 集群,默认情况下无法访问红帽提供的 OperatorHub 源,因为这些远程源需要足够的互联网连接。在这种情况下,要安装 API 设计器 Operator,您必须完成以下先决条件:

- 禁用 Operator Lifecycle Manager(OLM)的默认远程 OperatorHub 源。

- 使用有完全互联网访问的工作站来创建 OperatorHub 内容的本地镜像。

- 将 OLM 配置为,从本地源而不是默认的远程源安装和管理 Operator。

如需更多信息,请参阅 OpenShift 文档中的 在受限网络中使用 Operator Lifecycle Manager 部分。创建 OperatorHub 的本地镜像后,即可执行后续步骤。

2.4. 在 OpenShift 4.x 中设置 Fuse 控制台

在 OpenShift 4.x 上,设置 Fuse 控制台涉及安装和部署它。您有安装和部署 Fuse 控制台的选项:

第 2.4.1 节 “使用 OperatorHub 在 OpenShift 4.x 上安装和部署 Fuse 控制台”

您可以使用 Fuse Console Operator 安装并部署 Fuse 控制台,以便它可以访问特定命名空间中的 Fuse 应用程序。Operator 处理 Fuse 控制台的安全。

第 2.4.2 节 “使用命令行在 OpenShift 4.x 上安装和部署 Fuse 控制台”

您可以使用命令行和其中一个 Fuse 控制台模板来安装和部署 Fuse 控制台,以便它能够访问 OpenShift 集群或特定命名空间中的多个命名空间中的 Fuse 应用程序。在部署前,您必须通过生成客户端证书来保护 Fuse 控制台。

另外,您可以为 Fuse 控制台自定义基于角色的访问控制(RBAC),如 第 2.4.3 节 “在 OpenShift 4.x 上对 Fuse 控制台进行基于角色的访问控制” 所述。

2.4.1. 使用 OperatorHub 在 OpenShift 4.x 上安装和部署 Fuse 控制台

要在 OpenShift 4.x 上安装 Fuse 控制台,您可以使用 OpenShift OperatorHub 提供的 Fuse Console Operator。要部署 Fuse 控制台,请创建一个已安装的 Operator 实例。

先决条件

-

您已使用

registry.redhat.io配置身份验证,如 为容器镜像 使用registry.redhat.io验证 中所述。 - 如果要为 Fuse 控制台自定义基于角色的访问控制(RBAC),则必须在安装 Fuse Console Operator 的同一 OpenShift 命名空间中有一个 RBAC 配置映射文件。如果要使用默认的 RBAC 行为,如 OpenShift 4.x 上 Fuse Console 的基于角色的访问控制 中所述,您不需要提供配置映射文件。

流程

安装和部署 Fuse 控制台:

-

以具有集群管理员访问权限的用户身份登录 Web 浏览器中的 OpenShift 控制台。

- 点 Operators,然后点 OperatorHub。

- 在搜索字段窗口中,键入 Fuse Console 以过滤 Operator 列表。

- 单击 Fuse Console Operator。

在 Fuse Console Operator 安装窗口中,单击 Install。

Create Operator Subscription 表单将打开。

- 对于 Update Channel,请选择 7.11.x。

对于 Installation Mode,接受默认命名空间(集群上的特定命名空间)。

请注意,在安装 Operator 后,当您部署 Fuse 控制台时,您可以选择监控集群中的所有命名空间中的所有应用程序,或仅在安装 Fuse Console Operator 的命名空间中监控应用程序。

- 对于 Installed Namespace,选择要在其中安装 Fuse Console Operator 的命名空间。

对于 Update Approval,您可以选择 Automatic 或 Manual 来配置 OpenShift 如何处理 Fuse Console Operator 的更新。

- 如果选择自动 更新,则当有 Fuse Console Operator 的新版本时,OpenShift Operator Lifecycle Manager(OLM)将自动升级运行 Fuse 控制台的运行实例,而无需人为干预。

- 如果选择手动 更新,则当有新版 Operator 可用时,OLM 会创建更新请求。作为集群管理员,您必须手动批准该更新请求,才能让 Fuse Console Operator 更新至新版本。

点 Install。

OpenShift 在当前命名空间中安装 Fuse Console Operator。

- 要验证安装,点 Operators,然后点 Installed Operators。您可以在 Operator 列表中看到 Fuse Console。

使用 OpenShift Web 控制台部署 Fuse 控制台:

- 在 Installed Operators 列表的 Name 列下,单击 Fuse Console。

在 Provided APIs 下的 Operator Details 页面中,点 Create Instance。

接受配置默认值或有选择性地编辑它们。

对于 Replicas,如果要提高 Fuse 控制台性能(例如在高可用性环境中),您可以增加分配给 Fuse 控制台的 pod 数量。

对于 Rbac (基于角色的访问控制),在 config Map 字段中指定一个值,如果您要自定义默认的 RBAC 行为,以及 ConfigMap 文件是否已存在于您安装 Fuse Console Operator 的命名空间中。如需有关 RBAC 的更多信息,请参阅 OpenShift 4.x 上 Fuse 控制台的基于角色的访问控制。

对于 Nginx,请参阅 Fuse Console Operator 安装的性能调优。

点 Create。

Fuse Console Operator Details 页面将打开,并显示部署的状态。

打开 Fuse 控制台:

对于 命名空间 部署:在 OpenShift Web 控制台中,打开您安装 Fuse Console operator 的项目,然后选择 Overview。在 Project Overview 页面中,向下滚动到 Launcher 部分,再单击 Fuse Console 链接。

对于 集群部署,在 OpenShift Web 控制台的标题栏中点网格图标(

)。在弹出菜单中 红帽应用程序,单击 Fuse Console URL 链接。

)。在弹出菜单中 红帽应用程序,单击 Fuse Console URL 链接。

登录到 Fuse 控制台。

在浏览器中打开一个 Authorize Access 页面,列出所需权限。

点击 Allow selected permissions。

Fuse 控制台在浏览器中打开,并显示您有权访问的 Fuse 应用程序 pod。

为您要查看的应用程序点 Connect。

这时将打开一个新的浏览器窗口,其中显示 Fuse 控制台中的应用程序。

2.4.2. 使用命令行在 OpenShift 4.x 上安装和部署 Fuse 控制台

在 OpenShift 4.x 中,您可以选择其中一个部署选项来从命令行安装和部署 Fuse 控制台:

- Cluster - Fuse 控制台可以发现并连接到在 OpenShift 集群上的多个命名空间(项目)部署的 Fuse 应用程序。要部署此模板,必须具有 OpenShift 集群的管理员角色。

- 具有基于角色的访问控制的集群 - 带有基于角色的访问控制(RBAC)的集群模板。如需更多信息,请参阅 OpenShift 4.x 上 Fuse 控制台的基于角色的访问控制。

- namespace - Fuse Console 有权访问特定的 OpenShift 项目(命名空间)。若要部署此模板,必须具有 OpenShift 项目的管理员角色。

- 具有基于角色的访问控制的命名空间 - 带有可配置 RBAC 的命名空间模板。如需更多信息,请参阅 OpenShift 4.x 上 Fuse 控制台的基于角色的访问控制。

要查看 Fuse Console 模板的参数列表,请运行以下命令:

oc process --parameters -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fuse-console-namespace-os4.json

先决条件

- 在安装和部署 Fuse 控制台前,您必须生成一个使用服务签名证书颁发机构签名的客户端证书,如生成证书以保护 OpenShift 4.x 上的 Fuse 控制台安全 中所述。

-

具有 OpenShift 集群的集群管理员角色。

-

您已使用

registry.redhat.io配置身份验证,如 为容器镜像 使用registry.redhat.io验证 中所述。 - 已安装 Fuse Console 镜像流(以及其他 Fuse 镜像流),如 在 OpenShift 4.x 服务器上安装 Fuse 镜像流和模板 中所述。

流程

使用以下命令检索所有模板列表,验证已安装了 Fuse Console 镜像流:

oc get template -n openshift

另外,如果要使用新发行版本标签更新已安装的镜像流,请使用以下命令将 Fuse Console 镜像导入到 openshift 命名空间:

oc import-image fuse7/fuse-console-rhel8:1.10 --from=registry.redhat.io/fuse7/fuse-console-rhel8:1.10 --confirm -n openshift

运行以下命令来获取 Fuse Console APP_NAME 值:

oc process --parameters -f TEMPLATE-FILENAME

其中

TEMPLATE-FILENAME是以下模板之一:Cluster 模板:

`https://github.com/jboss-fuse/application-templates/blob/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002//fuse-console-cluster-os4.json`

带有可配置 RBAC 的集群模板:

`https://github.com/jboss-fuse/application-templates/blob/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002//fuse-console-cluster-rbac.yml`

命名空间模板:

`https://github.com/jboss-fuse/application-templates/blob/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002//fuse-console-namespace-os4.json`

使用可配置 RBAC 的命名空间模板:

`https://github.com/jboss-fuse/application-templates/blob/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002//fuse-console-namespace-rbac.yml`

例如,对于带有可配置的 RBAC 的集群模板,请运行这个命令:

oc process --parameters -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fuse-console-cluster-rbac.yml

从您在 OpenShift 4.x 上保护 Fuse 控制台 生成的证书,使用以下命令创建 secret 并将其挂载到 Fuse 控制台中(其中 APP_NAME 是 Fuse Console 应用程序的名称)。

oc create secret tls APP_NAME-tls-proxying --cert server.crt --key server.key

通过运行以下命令,基于 Fuse Console 模板的本地副本(其中 myproject 是 OpenShift 项目的名称,mytemp 是包含 Fuse 控制台模板的本地目录的路径),myhost 是用于访问 Fuse 控制台模板的主机名:

对于集群模板:

oc new-app -n myproject -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fuse-console-cluster-os4.json -p ROUTE_HOSTNAME=myhost

对于使用 RBAC 模板的集群:

oc new-app -n myproject -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fuse-console-cluster-rbac.yml -p ROUTE_HOSTNAME=myhost

对于命名空间模板:

oc new-app -n myproject -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fuse-console-namespace-os4.json

对于带有 RBAC 模板的命名空间:

oc new-app -n myproject -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fuse-console-namespace-rbac.yml

要配置 Fuse 控制台,使其可以打开 OpenShift Web 控制台,请运行以下命令来设置

OPENSHIFT_WEB_CONSOLE_URL环境变量:oc set env dc/${APP_NAME} OPENSHIFT_WEB_CONSOLE_URL=`oc get -n openshift-config-managed cm console-public -o jsonpath={.data.consoleURL}`运行以下命令,获取 Fuse Console 部署的状态和 URL:

oc status

- 要从浏览器访问 Fuse 控制台,请使用第 7 步中返回的 URL(例如 https://fuse-console.192.168.64.12.nip.io)。

2.4.2.1. 生成证书来保护 OpenShift 4.x 上的 Fuse 控制台

在 OpenShift 4.x 上,若要在 Fuse 控制台代理和 Jolokia 代理之间保持连接,必须在部署 Fuse 控制台前生成客户端证书。必须使用服务签名证书颁发机构私钥来签署客户端证书。

只有在 使用命令行安装和部署 Fuse 控制台时,才必须按照以下步骤操作。如果您使用 Fuse Console Operator,它会为您处理此任务。

您必须为每个 OpenShift 集群生成并签名单独的客户端证书。不要为多个集群使用相同的证书。

先决条件

-

具有

集群 admin访问权限,可以访问 OpenShift 集群。 如果您要为多个 OpenShift 集群生成证书,并且之前在当前目录中为不同集群生成证书,请执行以下操作之一以确保为当前集群生成不同的证书:

-

从当前目录中删除现有证书文件(如

ca.crt、ca.key和ca.srl)。 更改到不同的工作目录。例如,如果您的当前工作目录名为

cluster1,请创建一个新的cluster2目录,并将工作目录改为:mkdir ../cluster2cd ../cluster2

-

从当前目录中删除现有证书文件(如

流程

以具有集群管理员访问权限的用户身份登录 OpenShift:

oc login -u <user_with_cluster_admin_role>

通过执行以下命令检索服务签名证书颁发机构密钥:

检索证书:

oc get secrets/signing-key -n openshift-service-ca -o "jsonpath={.data['tls\.crt']}" | base64 --decode > ca.crt检索私钥:

oc get secrets/signing-key -n openshift-service-ca -o "jsonpath={.data['tls\.key']}" | base64 --decode > ca.key

生成客户端证书,如 Kubernetes 证书管理 中所述,使用简单的

rsa、openssl或cfssl。以下是使用 openssl 的示例命令:

生成私钥:

openssl genrsa -out server.key 2048

编写 CSR 配置文件。

cat <<EOT >> csr.conf [ req ] default_bits = 2048 prompt = no default_md = sha256 distinguished_name = dn [ dn ] CN = fuse-console.fuse.svc [ v3_ext ] authorityKeyIdentifier=keyid,issuer:always keyUsage=keyEncipherment,dataEncipherment,digitalSignature extendedKeyUsage=serverAuth,clientAuth EOT

此处,

CN参数中的值引用应用程序名称和应用程序所使用的命名空间。生成 CSR:

openssl req -new -key server.key -out server.csr -config csr.conf

签发签名证书:

openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt -days 10000 -extensions v3_ext -extfile csr.conf

后续步骤

您需要此证书来为 Fuse 控制台创建 secret,如 使用命令行在 OpenShift 4.x 上安装和部署 Fuse 控制台 中所述。

2.4.3. 在 OpenShift 4.x 上对 Fuse 控制台进行基于角色的访问控制

Fuse 控制台提供基于角色的访问控制(RBAC),根据 OpenShift 提供的用户授权访问。在 Fuse 控制台中,RBAC 决定用户对 pod 执行 MBean 操作的能力。

如需有关 OpenShift 授权的信息,请参阅 OpenShift 文档中的使用 RBAC 定义和应用权限 部分。

当使用 Operator 在 OpenShift 上安装 Fuse 控制台时,默认启用基于角色的访问控制。

如果要使用模板安装 Fuse 控制台,为它实施基于角色的访问权限,则必须使用可通过 RBAC 配置的模板之一(fuse-console-cluster-rbac.yml 或 fuse-console-namespace-rbac.yml)来安装 Fuse 控制台,如 使用命令行在 OpenShift 4.x 上安装和部署 Fuse 控制台。

Fuse 控制台 RBAC 利用 OpenShift 中 pod 资源的用户 动词 访问权限,以确定用户在 Fuse 控制台中对 pod 的 MBean 操作的访问权限。默认情况下,Fuse 控制台有两个用户角色:

admin

如果用户可以在 OpenShift 中更新 pod,则该用户将延迟到 Fuse Console 的 admin 角色。用户可以在 Fuse Console 中为 pod 执行 write MBean 操作。

Viewer

如果用户可以在 OpenShift 中获取 pod,则该用户为 Fuse Console 会延迟到 查看器 角色。用户可在 Pod 的 Fuse Console 中执行 只读 MBean 操作。

如果您使用了非RBAC 模板来安装 Fuse 控制台,只有在 pod 资源上授予 update 动词的 OpenShift 用户才会被授权执行 Fuse Console MBeans 操作。在 pod 资源上授予 get 动词的 用户可以查看 pod,但它们无法执行任何 Fuse 控制台操作。

其他资源

2.4.3.1. 在 OpenShift 4.x 上确定 Fuse 控制台的访问角色

基于 Fuse 控制台角色的访问控制是从用户的 OpenShift 权限推断出来的。要确定授予特定用户的 Fuse Console 访问权限角色,请获取为 Pod 用户授予的 OpenShift 权限。

先决条件

- 您知道用户的名称。

- 您知道 pod 的名称。

流程

要确定用户是否具有 pod 的 Fuse Console admin 角色,请运行以下命令来查看用户是否可以在 OpenShift 上更新 pod:

oc auth can-i update pods/<pod> --as <user>

如果响应是

yes,该用户具有 pod 的 Fuse Console admin 角色。用户可以在 Fuse Console 中为 pod 执行 write MBean 操作。要确定用户是否具有 pod 的 Fuse Console viewer 角色,请运行以下命令来查看用户是否可以在 OpenShift 上获取 pod:

oc auth can-i get pods/<pod> --as <user>

如果响应是

yes,该用户具有 pod 的 Fuse Console viewer 角色。用户可在 Pod 的 Fuse Console 中执行 只读 MBean 操作。根据上下文,Fuse Console 通过禁用选项或在用户尝试 write MBean 操作时,Fuse Console 可防止具有 viewer 角色的用户执行 write MBean 操作的用户。如果没有响应,用户不会绑定到任何 Fuse Console 角色,用户无法在 Fuse Console 中查看 pod。

2.4.3.2. 自定义 OpenShift 4.x 上的 Fuse 控制台基于角色的访问权限

如果您使用 OperatorHub 安装 Fuse 控制台,则默认启用 基于角色的访问控制(RBAC),如 OpenShift 4.x 上 Fuse Console 的基于角色的访问控制所述。如果要在部署 Fuse 控制台 RBAC 之前自定义 Fuse 控制台 RBAC 行为,您必须提供 ConfigMap 文件(定义自定义 RBAC 行为)。您必须将自定义 ConfigMap 文件放在安装 Fuse Console Operator 的同一命名空间中。

如果使用命令行模板来安装 Fuse 控制台,则 deployment-cluster-rbac.yml 和 deployment-namespace-rbac.yml 模板会创建一个包含配置文件(ACL.yml)的 ConfigMap。配置文件定义 MBean 操作允许的角色。

前提条件

-

已使用 OperatorHub 或使用其中一个 Fuse 控制台 RBAC 模板(

deployment-cluster-rbac.yml或deployment-namespace-rbac.yml)安装 Fuse 控制台。

流程

自定义 Fuse 控制台 RBAC 角色:

如果使用命令行安装了 Fuse 控制台,安装模板会包括默认 ConfigMap 文件,以便您可以跳至下一步。

如果在部署 Fuse Console 创建 RBAC ConfigMap 前,使用 OperatorHub 安装 Fuse 控制台:

确保当前的 OpenShift 项目是您要安装 Fuse 控制台的项目。例如,如果您要在 fusetest 项目中安装 Fuse 控制台,请运行以下命令:

oc project fusetest

要从模板创建 Fuse 控制台 RBAC ConfigMap 文件,请运行以下命令:

oc process -f https://raw.githubusercontent.com/jboss-fuse/application-templates/2.1.x.sb2.redhat-7-8-x/fuse-console-operator-rbac.yml -p APP_NAME=fuse-console | oc create -f -

运行以下命令在编辑器中打开 ConfigMap:

oc edit cm $APP_NAME-rbac

例如:

oc edit cm fuse-console-rbac

- 编辑该文件。

- 保存文件以使改变生效。OpenShift 会自动重启 Fuse 控制台 Pod。

2.4.3.3. 在 OpenShift 4.x 上为 Fuse 控制台禁用基于角色的访问控制

如果您使用命令行安装了 Fuse 控制台,并且指定了其中一个 Fuse 控制台 RBAC 模板,则 Fuse Console 的 HAWTIO_ONLINE_RBAC_ACL 环境变量将基于角色的访问控制(RBAC)ConfigMap 配置文件路径传递给 OpenShift 服务器。如果没有指定 HAWTIO_ONLINE_RBAC_ACL 环境变量,则只禁用 RBAC 支持,只有在 pod 资源(OpenShift 中)上授予 更新 动词的用户才可以在 Fuse 控制台中调用 MBeans 操作。

请注意,当使用 OperatorHub 安装 Fuse 控制台时,默认启用基于角色的访问权限,而 HAWTIO_ONLINE_RBAC_ACL 环境变量不适用。

前提条件

您使用命令行安装 Fuse 控制台,并指定了其中一个 Fuse 控制台 RBAC 模板(deployment-cluster-rbac.yml 或 deployment-namespace-rbac.yml)。

流程

为 Fuse 控制台禁用基于角色的访问控制访问:

- 在 OpenShift 中,编辑 Fuse 控制台的 Deployment Config 资源。

删除整个

HAWTIO_ONLINE_RBAC_ACL环境变量定义。(请注意,仅清除其值就不足)。

- 保存文件以使改变生效。OpenShift 会自动重启 Fuse 控制台 Pod。

2.4.4. 在 OpenShift 4.x 上升级 Fuse 控制台

Red Hat OpenShift 4.x 处理对操作器的更新,包括红帽 Fuse 操作器。如需更多信息,请参阅 Operator OpenShift 文档。

然后,操作员更新可以根据应用程序的配置方式触发应用程序升级。

对于 Fuse Console 应用程序,您还可以通过编辑应用程序自定义资源定义的 .spec.version 字段来触发对应用程序的升级。

前提条件

- 有 OpenShift 集群 admin 权限。

流程

要升级 Fuse 控制台应用程序:

在终端窗口中,使用以下命令更改应用程序自定义资源定义的

.spec.version字段:oc patch -n <project-name> <custom-resource-name> --type='merge' -p '{"spec":{"version":"1.7.1"}}'例如:

oc patch -n myproject hawtio/example-fuseconsole --type='merge' -p '{"spec":{"version":"1.7.1"}}'检查应用程序的状态已更新:

oc get -n myproject hawtio/example-fuseconsole

响应显示应用程序的信息,包括版本号:

NAME AGE URL IMAGE example-fuseconsole 1m https://fuseconsole.192.168.64.38.nip.io docker.io/fuseconsole/online:1.7.1

更改

.spec.version字段的值时,OpenShift 会自动重新部署应用。检查版本更改触发的重新部署状态:

oc rollout status deployment.v1.apps/example-fuseconsole

成功部署显示这个响应:

deployment "example-fuseconsole" successfully rolled out

2.4.5. 在 OpenShift 4.x 服务器上升级 Fuse 镜像流和模板

OpenShift Container Platform 4.x 使用 Samples Operator,它运行在 OpenShift 命名空间中,升级和更新基于 Red Hat Enterprise Linux (RHEL)的 OpenShift Container Platform 镜像流和模板。

在 OpenShift 镜像流和模板上升级 Fuse:

- 重新配置 Samples Operator

添加 Fuse 镜像流和模板到

Skipped Imagestreams 和 Skipped Templates字段中。- skipped Imagestreams:位于 Samples Operator 清单中的镜像流,但集群管理员希望 Operator 忽略或不予管理。

- Skipped Templates:在 Samples Operator 清单中集群管理员希望 Operator 忽略或不予管理的模板。

先决条件

- 您可以访问 OpenShift 服务器。

-

您已将身份验证配置为

registry.redhat.io。

流程

- 启动 OpenShift 4 服务器。

以管理员身份登录 OpenShift 服务器。

oc login --user system:admin --token=my-token --server=https://my-cluster.example.com:6443

验证您是否正在使用创建 docker-registry secret 的项目。

oc project openshift

查看 Samples Operator 的当前配置。

oc get configs.samples.operator.openshift.io -n openshift-cluster-samples-operator -o yaml

配置 Samples operator 以忽略要添加的 fuse 模板和镜像流。

oc edit configs.samples.operator.openshift.io -n openshift-cluster-samples-operator

添加 Fuse 镜像流 Skipped Imagestreams 部分,并将 Fuse 和 Spring Boot 2 模板添加到 Skipped Templates 部分。

[...] spec: architectures: - x86_64 managementState: Managed skippedImagestreams: - fuse-console-rhel8 - fuse-eap-openshift-jdk8-rhel7 - fuse-eap-openshift-jdk11-rhel8 - fuse-java-openshift-rhel8 - fuse-java-openshift-jdk11-rhel8 - fuse-karaf-openshift-rhel8 - fuse-karaf-openshift-jdk11-rhel8 - fuse-apicurito-generator-rhel8 - fuse-apicurito-rhel8 skippedTemplates: - s2i-fuse711-eap-camel-amq - s2i-fuse711-eap-camel-cdi - s2i-fuse711-eap-camel-cxf-jaxrs - s2i-fuse711-eap-camel-cxf-jaxws - s2i-fuse711-karaf-camel-amq - s2i-fuse711-karaf-camel-log - s2i-fuse711-karaf-camel-rest-sql - s2i-fuse711-karaf-cxf-rest - s2i-fuse711-spring-boot-2-camel-amq - s2i-fuse711-spring-boot-2-camel-config - s2i-fuse711-spring-boot-2-camel-drools - s2i-fuse711-spring-boot-2-camel-infinispan - s2i-fuse711-spring-boot-2-camel-rest-3scale - s2i-fuse711-spring-boot-2-camel-rest-sql - s2i-fuse711-spring-boot-2-camel - s2i-fuse711-spring-boot-2-camel-xa - s2i-fuse711-spring-boot-2-camel-xml - s2i-fuse711-spring-boot-2-cxf-jaxrs - s2i-fuse711-spring-boot-2-cxf-jaxws - s2i-fuse711-spring-boot-2-cxf-jaxrs-xml - s2i-fuse711-spring-boot-2-cxf-jaxws-xml

在 OpenShift 镜像流上升级 Fuse。

BASEURL=https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002 oc replace -n openshift -f ${BASEURL}/fis-image-streams.json在 OpenShift quickstart 模板上升级 Fuse:

for template in eap-camel-amq-template.json \ eap-camel-cdi-template.json \ eap-camel-cxf-jaxrs-template.json \ eap-camel-cxf-jaxws-template.json \ karaf-camel-amq-template.json \ karaf-camel-log-template.json \ karaf-camel-rest-sql-template.json \ karaf-cxf-rest-template.json ; do oc replace -n openshift \ ${BASEURL}/quickstarts/${template} done升级 Spring Boot 2 Quickstart 模板:

for template in spring-boot-2-camel-amq-template.json \ spring-boot-2-camel-config-template.json \ spring-boot-2-camel-drools-template.json \ spring-boot-2-camel-infinispan-template.json \ spring-boot-2-camel-rest-3scale-template.json \ spring-boot-2-camel-rest-sql-template.json \ spring-boot-2-camel-template.json \ spring-boot-2-camel-xa-template.json \ spring-boot-2-camel-xml-template.json \ spring-boot-2-cxf-jaxrs-template.json \ spring-boot-2-cxf-jaxws-template.json \ spring-boot-2-cxf-jaxrs-xml-template.json \ spring-boot-2-cxf-jaxws-xml-template.json ; do oc replace -n openshift \ ${BASEURL}/quickstarts/${template} done(可选) 查看 OpenShift 模板上的升级 Fuse:

oc get template -n openshift

2.4.6. 在 OpenShift 4.x 上调整 Fuse 控制台的性能

默认情况下,Fuse 控制台使用以下 Nginx 设置:

-

clientBodyBufferSize: 256k -

proxyBuffers: 16 128k -

subrequestOutputBufferSize: 10m

注: 有关这些设置的描述,请参阅 Nginx 文档 :http://nginx.org/en/docs/dirindex.html

要调整 Fuse 控制台的性能,您可以设置任何 clientBodyBufferSize、proxyBuffers 和 subrequestOutputBufferSize 环境变量。例如,如果您使用 Fuse Console 监控多个 pod 和路由(例如,总共 100 个路由),您可以通过将 Fuse Console 的 subrequestOutputBufferSize 环境变量设置为 100 ,从而解决加载超时问题。

m

如何设置这些环境变量取决于您如何在 Openshift 4.x 上安装 Fuse 控制台:

- 使用 Fuse Console Operator

- 使用 Fuse Console 模板

2.4.6.1. Fuse Console Operator 安装的性能调优

在 Openshift 4.x 上,您可以在部署 Fuse 控制台前或之后设置 Nginx 性能调优环境变量。如果您这样做了,OpenShift 会重新部署 Fuse 控制台。

先决条件

-

具有

集群 admin访问权限,可以访问 OpenShift 集群。 - 您已安装 Fuse Console Operator,如使用 OperatorHub 在 OpenShift 4.x 上安装和部署 Fuse 控制台 中所述。

流程

您可以在部署 Fuse 控制台前或之后设置环境变量。

在部署 Fuse 控制台前设置环境变量:

- 在 OpenShift web 控制台中,在安装了 Fuse Console Operator 的项目中,选择 Operators> Installed Operators> Red Hat Integration - Fuse Console。

- 单击 Hawtio 选项卡,然后单击 Create Hawtio。

- 在 Create Hawtio 页面中,在 Form view 中滚动到 Config> Nginx 部分。

展开 Nginx 部分,然后设置环境变量。例如:

- clientBodyBufferSize: 256k

- proxyBuffers: 16 128k

- subrequestOutputBufferSize: 100m

- 保存配置。

- 点 Create 部署 Fuse 控制台。

- 部署完成后,打开 Deployments> fuse-console 页面,然后点 Environment 来验证环境变量是否位于列表中。

在部署 Fuse 控制台后设置环境变量:

- 在 OpenShift Web 控制台中,打开部署了 Fuse 控制台的项目。

- 选择 Operators> Installed Operators> Red Hat Integration - Fuse Console。

- 单击 Hawtio 选项卡,然后单击 fuse-console。

- 选择 Actions> Edit Hawtio。

-

在 Editor 窗口中,向下滚动到

spec部分。 在

spec部分,添加新的nginx部分并指定一个或多个环境变量,例如:apiVersion: hawt.io/v1alpha1 kind: Hawtio metadata: name: fuse-console spec: type: Namespace nginx: clientBodyBufferSize: 256k proxyBuffers: 16 128k subrequestOutputBufferSize: 100m . . .点击 Save。

OpenShift 重新部署 Fuse 控制台。

- 重新部署完成后,打开 Workloads> Deployments> fuse-console 页面,然后点 Environment 查看列表中的环境变量。

2.4.6.2. Fuse Console 模板安装的性能调优

在 Openshift 4.x 上,您可以在部署 Fuse 控制台前或之后设置 Nginx 性能调优环境变量。如果您这样做了,OpenShift 会重新部署 Fuse 控制台。

先决条件

-

具有

集群 admin访问权限,可以访问 OpenShift 集群。 - 您已在 OpenShift 上安装 Fuse 控制台模板,如在 OpenShift 4.x 服务器 上安装 Fuse 镜像流和模板 中所述。

流程

您可以在部署 Fuse 控制台前或之后设置环境变量。

在部署 Fuse 控制台前设置环境变量:

确定您要使用的 Fuse Console 模板:

-

集群模板(

fuse-console-cluster-os4.json) -

带有可配置 RBAC(

fuse-console-cluster-rbac.yml)的集群模板。 -

命名空间模板(

fuse-console-namespace-os4.json) -

带有可配置 RBAC(

fuse-console-namespace-rbac.yml)的命名空间模板。

-

集群模板(

编辑用于 Fuse 控制台模板的本地副本,以包括

NGINX_CLIENT_BODY_BUFFER_SIZE、NINX_PROXY_BUFFERS和/或NGINX_SUBREQUEST_OUTPUT_BUFFER_SIZE环境变量,如下例所示:apiVersion: apps.openshift.io/v1 kind: DeploymentConfig metadata: name: fuse-console spec: template: spec: containers: - env: - name: NGINX_CLIENT_BODY_BUFFER_SIZE value: 256k - name: NGINX_PROXY_BUFFERS value: 16 128k - name: NGINX_SUBREQUEST_OUTPUT_BUFFER_SIZE value: 100m- 保存您的更改。

- 按照 在 OpenShift 4.x 中设置 Fuse 控制台 中所述,请按照安装和部署 Fuse 控制台 的步骤进行操作。

在部署 Fuse 控制台后设置环境变量:

- 在终端窗口中,登录 OpenShift 集群。

打开在其中部署 Fuse 控制台的项目。例如,如果在

myfuse项目中部署了 Fuse 控制台,使用以下命令:oc project myfuse获取 Fuse 控制台部署的名称:

oc get deployments此命令返回当前项目中运行的部署列表。例如:

NAME READY UP-TO-DATE AVAILABLE AGE fuse-console 1/1 1 1 114m

运行以下一个或多个命令来设置 Fuse 控制台部署的环境变量:

oc set env dc/fuse-console NGINX_CLIENT_BODY_BUFFER_SIZE="256k" oc set env dc/fuse-console NGINX_PROXY_BUFFERS="16 128k" oc set env dc/fuse-console NGINX_SUBREQUEST_OUTPUT_BUFFER_SIZE="10m"

OpenShift 重新部署 Fuse 控制台。

重新部署完成后,验证环境变量设置:

获取 Fuse Console pod 名称:

oc get pods

运行以下命令来查看环境设置

oc exec <fuse-console-podname> -- cat /opt/app-root/etc/nginx.d/nginx-gateway.conf | grep "Performance tuning" -A 3

例如,如果 pod 名称是

fuse-console-6646cbbd4c-9rplg,请运行以下命令:oc exec fuse-console-6646cbbd4c-9rplg -- cat /opt/app-root/etc/nginx.d/nginx-gateway.conf | grep "Performance tuning" -A 3

2.4.6.3. 在 Fuse Console 上查看应用程序的性能调整

通过提高 Fuse 控制台的性能调整功能,您可以查看有大量 MBeans 的应用程序。要使用这个功能,请执行以下步骤:

先决条件

-

具有

集群 admin访问权限,可以访问 OpenShift 集群。 - 您已安装 Fuse Console Operator,如使用 OperatorHub 在 OpenShift 4.x 上安装和部署 Fuse 控制台 中所述。

流程

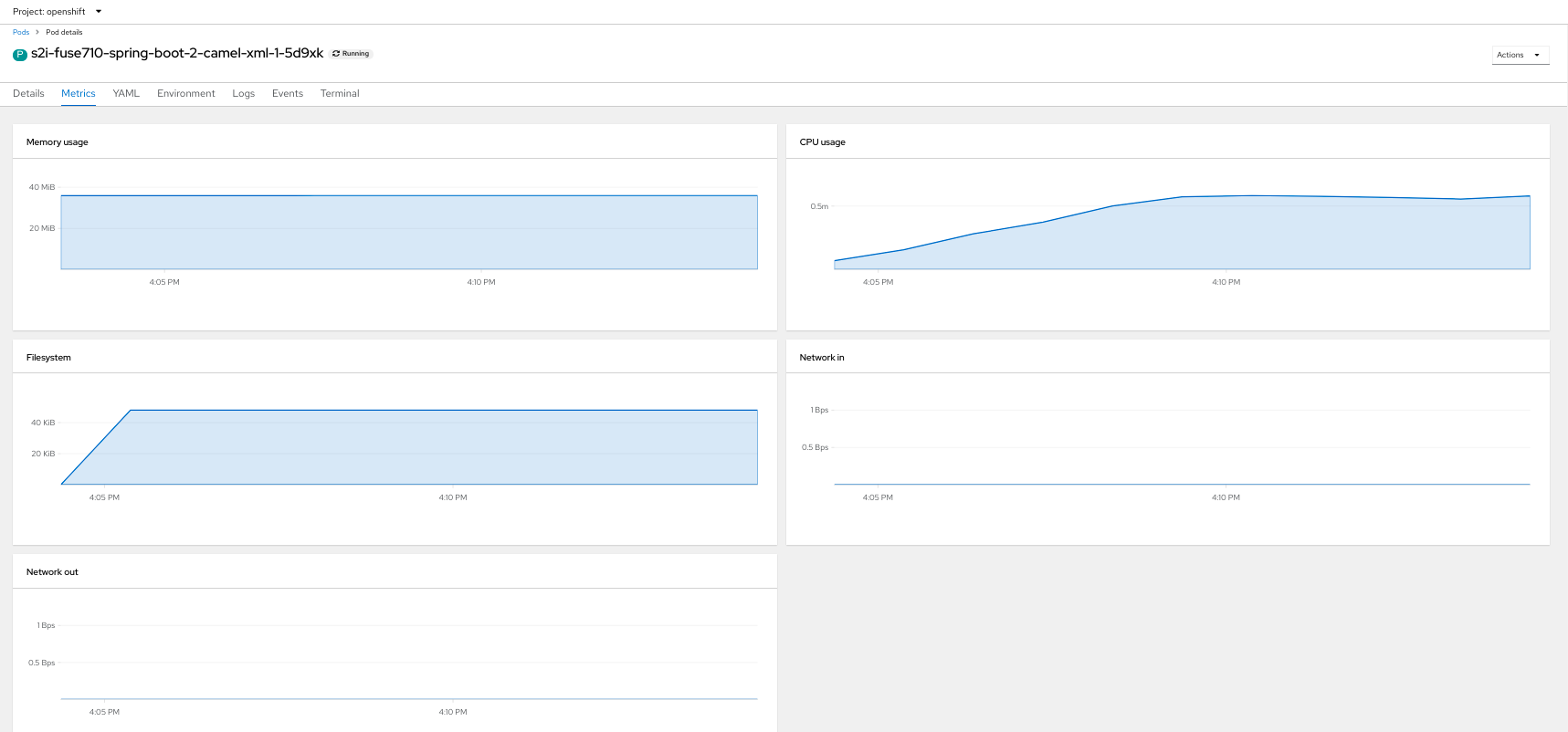

为应用程序增加内存限值。

将内存限制增加到 512 Mi,因此应用程序在到达 Fuse 控制台前不会发生 OOM 错误。对于 Fuse 快速入门,请编辑应用程序的

src/main/jkube/deployment.yml文件。spec: template: spec: containers: - resources: [...] limits: cpu: "1.0" memory: 512Mi- 确保 Fuse Console Deployment 或 DeploymentConfig 有足够内存限制。如果没有足够的值,将限制从 200Mi 增加到 512Mi。

- 如果您在 nginx 日志中看到"too big 子请求响应时发送到客户端"错误,请应用 第 2.4.6.1 节 “Fuse Console Operator 安装的性能调优” 部分提到的解决方案。

2.5. 配置 Prometheus 以监控 OpenShift 中的 Fuse 应用程序

2.5.1. 关于 Prometheus

Prometheus 是一个开源系统和服务监控与警报工具包,可用于监控 Red Hat OpenShift 环境中部署的服务。Prometheus 以给定间隔从配置的服务收集和存储指标,评估规则表达式,显示结果,并在指定条件变为 true 时触发警报。

Red Hat support for Prometheus 仅限于 Red Hat 产品文档中提供的设置和配置建议。

要监控 OpenShift 服务,您必须配置每个服务,以便为 Prometheus 格式公开端点。此端点是一个 HTTP 接口,提供指标列表和指标的当前值。Prometheus 定期提取每个目标定义的端点,并将收集的数据写入其数据库。Prometheus 会延长数据,而不只收集当前正在运行的会话。Prometheus 存储数据,以便您可以视觉化呈现并在数据上运行查询。

2.5.1.1. Prometheus 查询

在 Prometheus Web 界面中,您可以在 Prometheus Query Language(PromQL) 中写入查询以选择和聚合收集的数据。

例如,您可以使用以下查询来选择 Prometheus 在最后五分钟内记录的、所有值为 http_requests_total 作为指标名称的所有时间序列数据:

http_requests_total[5m]

要进一步定义或过滤查询的结果,请为指标指定一个标签( key:value 对)。例如,您可以使用以下查询来选择 Prometheus 在最后五分钟内记录的所有值,所有时间序列数据都设为 http_requests_total,并将作业标签设置为 集成 :

http_requests_total{job="integration"}[5m]2.5.1.2. 显示 Prometheus 数据的选项

您可以指定 Prometheus 如何处理查询的结果:

- 在 Prometheus 的表达式浏览器中以表格数据的形式查看 Prometheus 数据。

- 通过 Prometheus HTTP API 从外部系统消耗 Prometheus 数据。

在图表中显示 Prometheus 数据。

Prometheus 提供它收集的数据的默认图形视图。如果您希望使用更强大的图形仪表板来查看 Prometheus 数据,则 Grafana 是一个流行选择。

注意Grafana 是社区支持的功能。部署 Grafana 来监控红帽产品不受 Red Hat 产品服务等级协议(SLA)的支持。

您还可以使用 PromQL 语言在 Prometheus 的 Alertmanager 工具中配置警报。

2.5.2. 为 4.13 设置 Prometheus

要设置 Prometheus,请在集群中安装 Prometheus,然后将 Prometheus 添加到包含 Fuse 应用程序的 OpenShift 项目中。

先决条件

-

具有

集群 admin访问权限,可以访问 OpenShift 集群。 - 您已通过在 OpenShift 镜像和模板上安装 Fuse 来准备 OpenShift 集群,如 OpenShift 中的 Fuse 指南中所述。

- 您已在集群中创建了 OpenShift 项目,并在其中添加一个 Fuse 应用。

流程

使用管理员权限登录到 OpenShift:

oc login --user system:admin --token=my-token --server=https://my-cluster.example.com:6443

创建名为

cluster-monitoring-config.yml的文件:apiVersion: v1 kind: ConfigMap metadata: name: cluster-monitoring-config namespace: openshift-monitoring data: config.yaml: | enableUserWorkload: true

将集群监控配置应用到 "openshift-monitoring" 命名空间:

oc create -f cluster-monitoring-config.yml -n openshift-monitoring

服务监控器 包含 Prometheus 在 OpenShift Container Platform 上收集给定服务和项目(命名空间)的指标的说明。

- 要安装服务监控器:+

oc process -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/monitors/fuse-servicemonitor.yml -p NAMESPACE=<your-fuse-namespace> -p FUSE_SERVICE_NAME=<fuse-app-name> | oc apply -f -

+ 例如,带有名为 myproject 的 OpenShift 项目(命名空间),其中包含名为 myfuseapp 的 Fuse 应用程序:

+

示例

oc process -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/monitors/fuse-servicemonitor.yml -p NAMESPACE=myproject -p FUSE_SERVICE_NAME=myfuseapp | oc apply -f -

打开 Prometheus 仪表板:

- 登录 OpenShift 控制台。

- 打开您向其添加 Prometheus 的项目。

- 在左侧窗格中,选择 Administrator 视图并打开 Observe -> Metrics

- 点 Prometheus Hostname URL 打开 Prometheus 仪表板。

有关 Prometheus 的更多信息,请参阅 Prometheus 文档。

2.5.3. OpenShift 环境变量

要配置应用程序的 Prometheus 实例,您可以设置 表 2.2 “Prometheus 环境变量” 中列出的 OpenShift 环境变量。

表 2.2. Prometheus 环境变量

| 环境变量 | 描述 | 默认 |

|---|---|---|

|

| 要绑定的主机地址。 |

|

|

| 如果设置,禁用 Prometheus 激活( echoes a空值)。 | Prometheus 已启用。 |

|

| 要使用的端口。 |

|

|

| 使用文件(包括路径)作为 Prometheus 配置文件。 | 带有 Camel 指标的 /opt/prometheus/prometheus-config.yml 文件。 |

|

| 附加到 JMX 导出器配置的其他选项。 | 不适用。 |

其他资源

有关为 pod 设置环境变量的详情,请参阅 OpenShift 开发人员指南 (https://access.redhat.com/documentation/zh-cn/openshift_container_platform/3.11/html/developer_guide/)。

2.5.4. 控制 Prometheus 监控并收集的指标

默认情况下,Prometheus 使用配置文件 https://raw.githubusercontent.com/jboss-fuse/application-templates/master/prometheus/prometheus-config.yml,其中包含由 Camel 公开的所有指标。

如果您在需要 Prometheus 来监控并收集的应用程序中有一个自定义指标(例如,应用程序进程的订购数量),您可以使用自己的配置文件。请注意,您可以识别的指标仅限于在 JMX 中提供的指标。

流程

要使用自定义配置文件来公开默认 Prometheus 配置未涵盖的 JMX Bean,请按照以下步骤操作:

创建自定义 Prometheus 配置文件。您可以使用默认文件内容(

prometheus-config.ymlhttps://raw.githubusercontent.com/jboss-fuse/application-templates/master/prometheus/prometheus-config.yml)作为格式的指南。您可以将任何名称用于自定义配置文件,例如:

my-prometheus-config.yml。-

将 prometheus 配置文件(如

my-prometheus-config.yml)添加到应用程序的src/main/jkube-includes目录中。 在应用程序中创建

src/main/jkube/deployment.xml文件,并为 AB_JMX_EXPORTER_CONFIG 环境变量添加一个条目,并将其值设为您的配置文件。例如:spec: template: spec: containers: - resources: requests: cpu: "0.2" limits: cpu: "1.0" env: - name: SPRING_APPLICATION_JSON value: '{"server":{"tomcat":{"max-threads":1}}}' - name: AB_JMX_EXPORTER_CONFIG value: "my-prometheus-config.yml"此环境变量适用于 pod 级别的应用程序。

- 重新构建并部署您的应用程序。

2.6. 在 OpenShift 中使用 Metering 进行 Fuse

您可以使用 OCP 4 上可用的 Metering 工具,从不同的数据源生成 metering 报告。作为集群管理员,您可使用 Metering 来分析集群中的情况。您可以自行编写报告,也可以使用预定义的 SQL 查询来定义如何处理来自现有不同数据源的数据。使用 Prometheus 作为默认数据源,您可以生成 pod、命名空间和大多数其他 Kubernetes 资源的报告。您必须在 OpenShift Container Platform 4.x 上安装和配置 Metering Operator,必须首先使用 Metering 工具。有关 Metering 的更多信息,请参阅 Metering。

IBM Power 系统和 IBM Z 不支持 OpenShift 上的 Fuse 的 metering。

2.6.1. Metering 资源

Metering 具有很多资源,可用于管理 Metering 的部署与安装以及 Metering 提供的报告功能。Metering 使用以下自定义资源定义 (CRD) 来管理;

表 2.3. Metering 资源

| 名称 | 描述 |

|---|---|

| MeteringConfig | 为部署配置 metering 堆栈。包含用于控制 metering 堆栈各个组件的自定义和配置选项。 |

| Reports | 控制要使用的查询、查询运行时间、运行频率以及查询结果的存储位置。 |

| ReportQueries | 包含用于对 ReportDataSources 中所含数据进行分析的 SQL 查询。 |

| ReportDataSources | 控制 ReportQueries 和 Reports 可用数据。支持配置 metering 中使用的不同数据库的访问权限。 |

2.6.2. OpenShift 上 Fuse 的 metering 标签

表 2.4. Metering 标签

| 标签 | 可能的值 |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2.7. 使用自定义 Grafana 仪表板在 OpenShift 上监控 Fuse

OpenShift Container Platform 4.6 提供了监控仪表板,可帮助您了解集群组件和用户定义的工作负载的状态。

先决条件

- 您必须已在集群中安装并部署了 Prometheus。有关如何在 OpenShift 4 上安装 Grafana 的更多信息,请参阅 https://github.com/jboss-fuse/application-templates/blob/master/monitoring/prometheus.md。

- 您必须已安装并配置了 Grafana。

OpenShift 中 Fuse 的自定义仪表板

有两个自定义仪表板可用于 OpenShift 上的 Fuse。要使用这些仪表板,您必须在集群中安装并配置了 Grafana 和 Prometheus。在 OpenShift 上为 Fuse 提供了两种示例仪表板。您可以从 Fuse Grafana 仪表板导入这些仪表板。

Fuse Pod / 实例指标仪表板:

此仪表板从单个 Fuse 应用程序 pod / 实例收集指标。您可以使用

fuse-grafana-dashboard.yml导入仪表板。OpenShift 中 Fuse Pod 指标仪表板的面板表包括:表 2.5. Fuse Pod 指标仪表板

标题 Legend 查询 描述 进程启动时间

-

process_start_time_seconds{pod="$pod"}*1000

进程启动的时间

当前的内存heap

-

sum(jvm_memory_bytes_used{pod="$pod", area="heap"})*100/sum(jvm_memory_bytes_max{pod="$pod", area="heap"})

Fuse 当前使用的内存

内存用量

已提交

sum(jvm_memory_bytes_committed{pod="$pod"})

已提交的内存

使用的

sum(jvm_memory_bytes_used{pod="$pod"})

使用的内存

max

sum(jvm_memory_bytes_max{pod="$pod"})

最大内存

线程

current

jvm_threads_current{pod="$pod"}

当前线程数

Daemon

jvm_threads_daemon{pod="$pod"}

守护进程线程数

peak

jvm_threads_peak{pod="$pod"}

峰值线程数

Camel Exchanges / 1m

交换完成 / 1m

sum(increase(org_apache_camel_ExchangesCompleted{pod="$pod"}[1m]))

每分钟完成的 Camel 交换

Exchanges Failed / 1m

sum(increase(org_apache_camel_ExchangesFailed{pod="$pod"}[1m]))

每分钟的 Camel 交换失败

交换总量/1m

sum(increase(org_apache_camel_ExchangesTotal{pod="$pod"}[1m]))

每分钟 Camel 交换总数

Exchanges Inflight

sum(org_apache_camel_ExchangesInflight{pod="$pod"})

目前正在处理 Camel 交换

Camel 处理时间

delta 处理时间

sum(org_apache_camel_DeltaProcessingTime{pod="$pod"})

Camel 处理时间增量

最后处理时间

sum(org_apache_camel_LastProcessingTime{pod="$pod"})

最后一次 Camel 处理时间

最大处理时间

sum(org_apache_camel_MaxProcessingTime{pod="$pod"})

最多 Camel 处理时间

最小处理时间

sum(org_apache_camel_MinProcessingTime{pod="$pod"})

最低 Camel 处理时间

平均处理时间

sum(org_apache_camel_MeanProcessingTime{pod="$pod"})

这意味着 Camel 处理时间

Camel 服务持续时间

maximum Duration

sum(org_apache_camel_MaxDuration{pod="$pod"})

最多 Camel 服务持续时间

minimum 持续时间

sum(org_apache_camel_MinDuration{pod="$pod"})

最低 Camel 服务持续时间

mean Duration

sum(org_apache_camel_MeanDuration{pod="$pod"})

表示 Camel 服务持续时间

Camel 失败与 Red Hateliveries

Red Hateliveries

sum(org_apache_camel_Redeliveries{pod="$pod"})

红色数量

最后处理时间

sum(org_apache_camel_LastProcessingTime{pod="$pod"})

最后一次 Camel 处理时间

外部文档

sum(org_apache_camel_ExternalRedeliveries{pod="$pod"})

外部红色的数量

Fuse Camel 路由指标仪表板:

此仪表板从 Fuse 应用程序中的单个 Camel 路由收集指标。您可以使用

fuse-grafana-dashboard-routes.yml导入仪表板。OpenShift 中 Fuse Camel Route 指标仪表板的面板表包括:表 2.6. Fuse Camel 路由指标仪表板

标题 Legend 查询 描述 每秒的交换数

-

rate(org_apache_camel_ExchangesTotal{route="\"$route\""}[5m])

每秒 Camel 交换总数

动态交换

-

max(org_apache_camel_ExchangesInflight{route="\"$route\""})

当前正在处理的 Camel 交换数

交换故障率

-

sum(org_apache_camel_ExchangesFailed{route\""})/ sum(org_apache_camel_ExchangesTotal{route="\"$route\""})

失败的 Camel 交换百分比

平均处理时间

-

org_apache_camel_MeanProcessingTime{route="\"$route\""}

这意味着 Camel 处理时间

每秒的交换数

Failed

rate(org_apache_camel_ExchangesFailed{route="\"$route\""}[5m])

每秒失败的交换数

完成

rate(org_apache_camel_ExchangesCompleted{route="\"$route\""}[5m])

每秒完成的交换数

动态交换

动态交换

org_apache_camel_ExchangesInflight{route="\"$route\""}

目前正在处理 Camel 交换

处理时间

Max

org_apache_camel_MaxProcessingTime{route="\"$route\""}

最多 Camel 处理时间

mean

org_apache_camel_MeanProcessingTime{route="\"$route\""}

这意味着 Camel 处理时间

Min

org_apache_camel_MinProcessingTime{route="\"$route\""}

最低 Camel 处理时间

外部位置每秒

-

rate(org_apache_camel_ExternalRedeliveries{route="\"$route\""}[5m])

外部红色数每秒

Red Hatliveries/ second

-

rate(org_apache_camel_Redeliveries{route="\"$route\""}[5m])

Red Hatliveries/ second

每秒处理的失败数

-

rate(org_apache_camel_FailuresHandled{route="\"$route\""}[5m])

每秒处理的失败数

2.8. 在 OpenShift 3.x 服务器上安装 Fuse 镜像流和模板

在将身份验证配置为 registry.redhat.io 后,导入并使用 OpenShift 镜像流和模板上的 Red Hat Fuse。

流程

- 启动 OpenShift 服务器。

以管理员身份登录 OpenShift 服务器。

oc login -u system:admin

验证您是否正在使用创建 docker-registry secret 的项目。

oc project openshift

在 OpenShift 镜像流上安装 Fuse。

BASEURL=https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002 oc create -n openshift -f ${BASEURL}/fis-image-streams.json安装 Quickstart 模板:

for template in eap-camel-amq-template.json \ eap-camel-cdi-template.json \ eap-camel-cxf-jaxrs-template.json \ eap-camel-cxf-jaxws-template.json \ karaf-camel-amq-template.json \ karaf-camel-log-template.json \ karaf-camel-rest-sql-template.json \ karaf-cxf-rest-template.json ; do oc create -n openshift -f \ ${BASEURL}/quickstarts/${template} done安装 Spring Boot 2 Quickstart 模板:

for template in spring-boot-2-camel-amq-template.json \ spring-boot-2-camel-config-template.json \ spring-boot-2-camel-drools-template.json \ spring-boot-2-camel-infinispan-template.json \ spring-boot-2-camel-rest-3scale-template.json \ spring-boot-2-camel-rest-sql-template.json \ spring-boot-2-camel-template.json \ spring-boot-2-camel-xa-template.json \ spring-boot-2-camel-xml-template.json \ spring-boot-2-cxf-jaxrs-template.json \ spring-boot-2-cxf-jaxws-template.json \ spring-boot-2-cxf-jaxrs-xml-template.json \ spring-boot-2-cxf-jaxws-xml-template.json ; do oc create -n openshift -f \ ${BASEURL}/quickstarts/${template} done安装 Fuse 控制台的模板。

oc create -n openshift -f ${BASEURL}/fis-console-cluster-template.json oc create -n openshift -f ${BASEURL}/fis-console-namespace-template.json注意有关部署 Fuse 控制台的详情,请参阅在 OpenShift 中设置 Fuse 控制台。

安装 Apicurito 模板:

oc create -n openshift -f ${BASEURL}/fuse-apicurito.yml(可选) 查看在 OpenShift 镜像和模板上安装的 Fuse:

oc get template -n openshift

2.8.1. 在 OpenShift 3.11 中设置 Fuse 控制台

在 OpenShift 3.11 中,您可以访问 Fuse 控制台:

- 通过将 Fuse 控制台添加到 OpenShift 项目,以便您可以监控项目中的所有正在运行的 Fuse 容器。

- 通过将 Fuse 控制台添加到 OpenShift 集群,以便您可以监控集群中所有项目中的所有运行 Fuse 容器。

- 从特定的 Fuse pod 打开它,以便您可以监控单个正在运行的 Fuse 容器。

您可以使用命令行部署 Fuse 控制台模板。

要在 Minishift 或 CDK based environmentiroments 上安装 Fuse Console,请按照以下 KCS 文章中介绍的步骤操作。

- 要在 Minishift 或 CDK based environmentiroments 上安装 Fuse Console,请参阅 KCS 4998441。

- 如果需要禁用 Jolokia 身份验证,请参阅 KCS 3988671 中描述的临时解决方案。

前提条件

- 如 OpenShift 的 Fuse 指南中所述,在 OpenShift 镜像流和 Fuse 控制台安装 Fuse。

- 对 Fuse 控制台的用户管理由 OpenShift 处理。

- 基于角色的访问控制(在部署后访问 Fuse 控制台的用户)尚不可用于 OpenShift 3.11 上的 Fuse。

第 2.8.1.1 节 “在 OpenShift 3.11 上部署 Fuse 控制台”

第 2.8.1.2 节 “从 OpenShift 3.11 上的 Fuse 控制台监控单个 Fuse pod”

2.8.1.1. 在 OpenShift 3.11 上部署 Fuse 控制台

表 2.7 “Fuse 控制台模板” 根据 Fuse 应用程序部署类型,描述可用于从命令行部署 Fuse 控制台的 OpenShift 3.11 模板。

表 2.7. Fuse 控制台模板

| 类型 | 描述 |

|---|---|

|

| Fuse 控制台可以发现并连接到部署在多个命名空间或项目中的 Fuse 应用程序。要部署此模板,必须具有 OpenShift cluster-admin 角色。 |

|

| 此模板限制 Fuse 控制台对当前 OpenShift 项目(命名空间)的访问,这种模板充当单一租户部署。若要部署此模板,必须具有当前 OpenShift 项目的 admin 角色。 |

另外,您可以通过运行以下命令查看所有模板的参数列表:

oc process --parameters -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fis-console-namespace-template.json

Fuse 控制台模板默认配置端到端加密,以使您的 Fuse 控制台请求安全,从浏览器到集群服务。

前提条件

对于 OpenShift 3.11 上的集群模式,您需要集群管理员角色和集群模式模板。运行以下命令:

oc adm policy add-cluster-role-to-user cluster-admin system:serviceaccount:openshift-infra:template-instance-controller

流程

从命令行部署 Fuse 控制台:

通过运行以下命令之一(其中 myproject 是项目的名称),基于 Fuse Console 模板创建新应用:

对于 Fuse Console 集群 模板,其中

myhost是用于访问 Fuse 控制台的主机名:oc new-app -n myproject -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fis-console-cluster-template.json -p ROUTE_HOSTNAME=myhost

对于 Fuse Console 命名空间 模板:

oc new-app -n myproject -f https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fis-console-namespace-template.json

注意您可以省略 命名空间 模板的 route_hostname 参数,因为 OpenShift 会自动生成一个。

运行以下命令,获取 Fuse Console 部署的状态和 URL:

oc status

要从浏览器访问 Fuse 控制台,请使用提供的 URL。

Example:

2.8.1.2. 从 OpenShift 3.11 上的 Fuse 控制台监控单个 Fuse pod

您可以为 OpenShift 3.11 上运行的 Fuse pod 打开 Fuse 控制台。

前提条件

要将 OpenShift 配置为在 Pod 视图中显示 Fuse Console 的链接,在 OpenShift 镜像上运行的 Fuse 必须声明在 name 属性设置为

jolokia的 TCP 端口:{ "kind": "Pod", [...] "spec": { "containers": [ { [...] "ports": [ { "name": "jolokia", "containerPort": 8778, "protocol": "TCP" }

流程

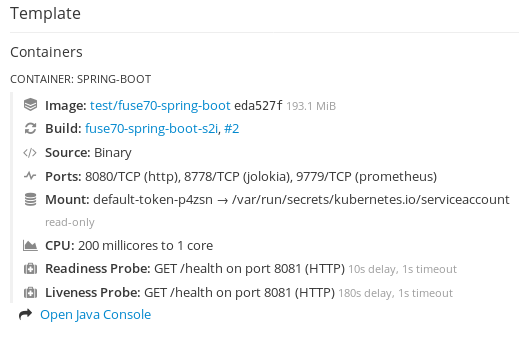

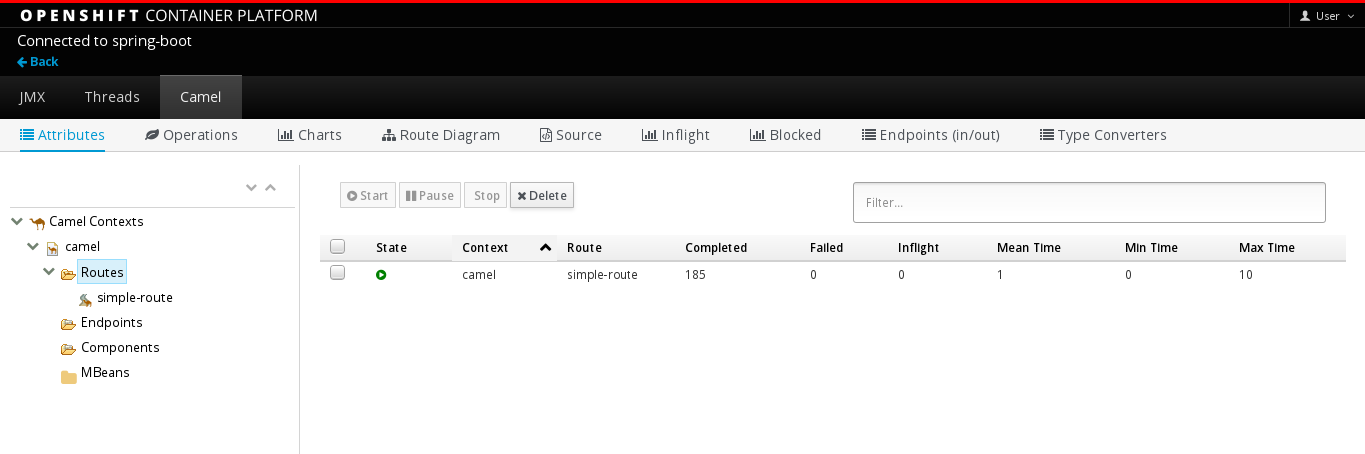

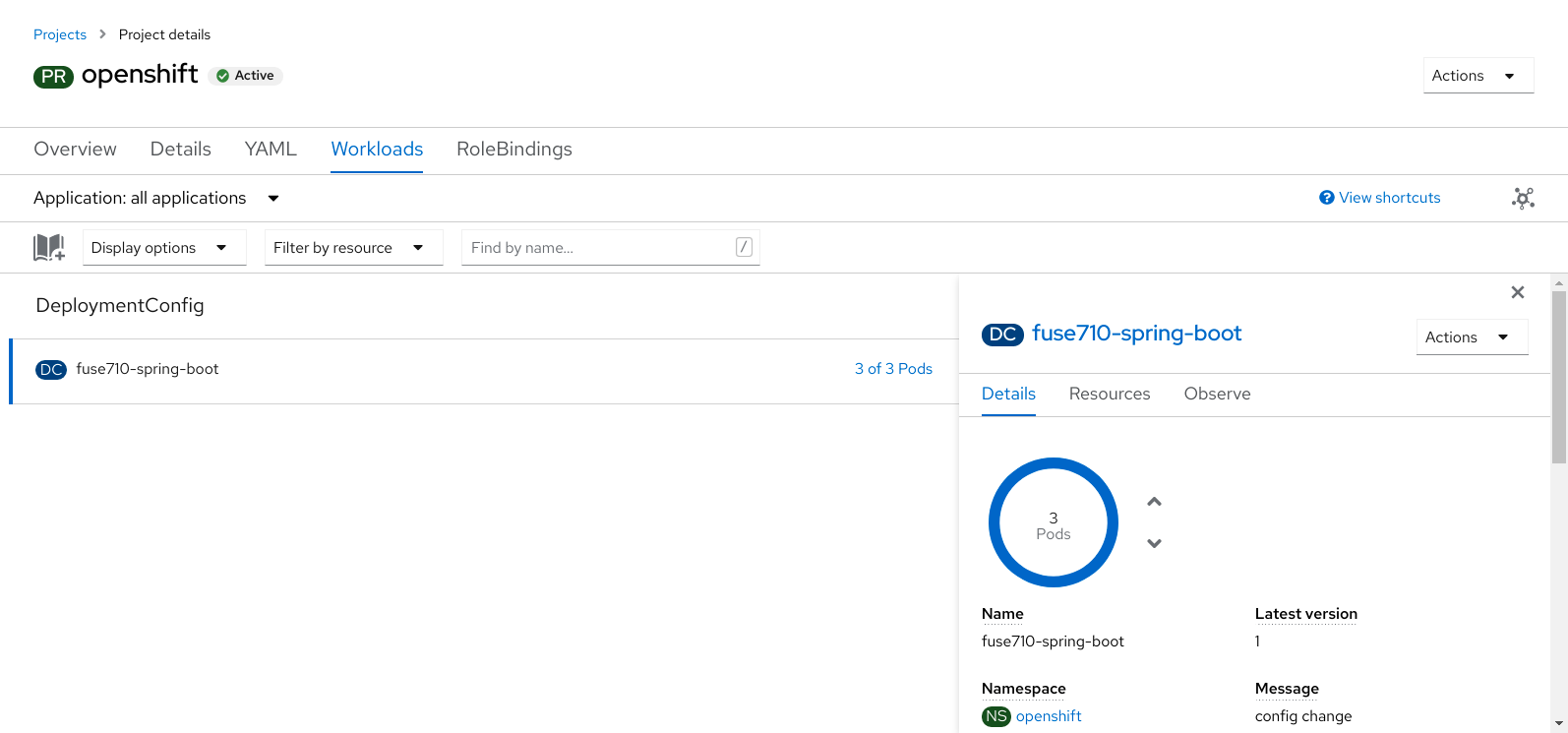

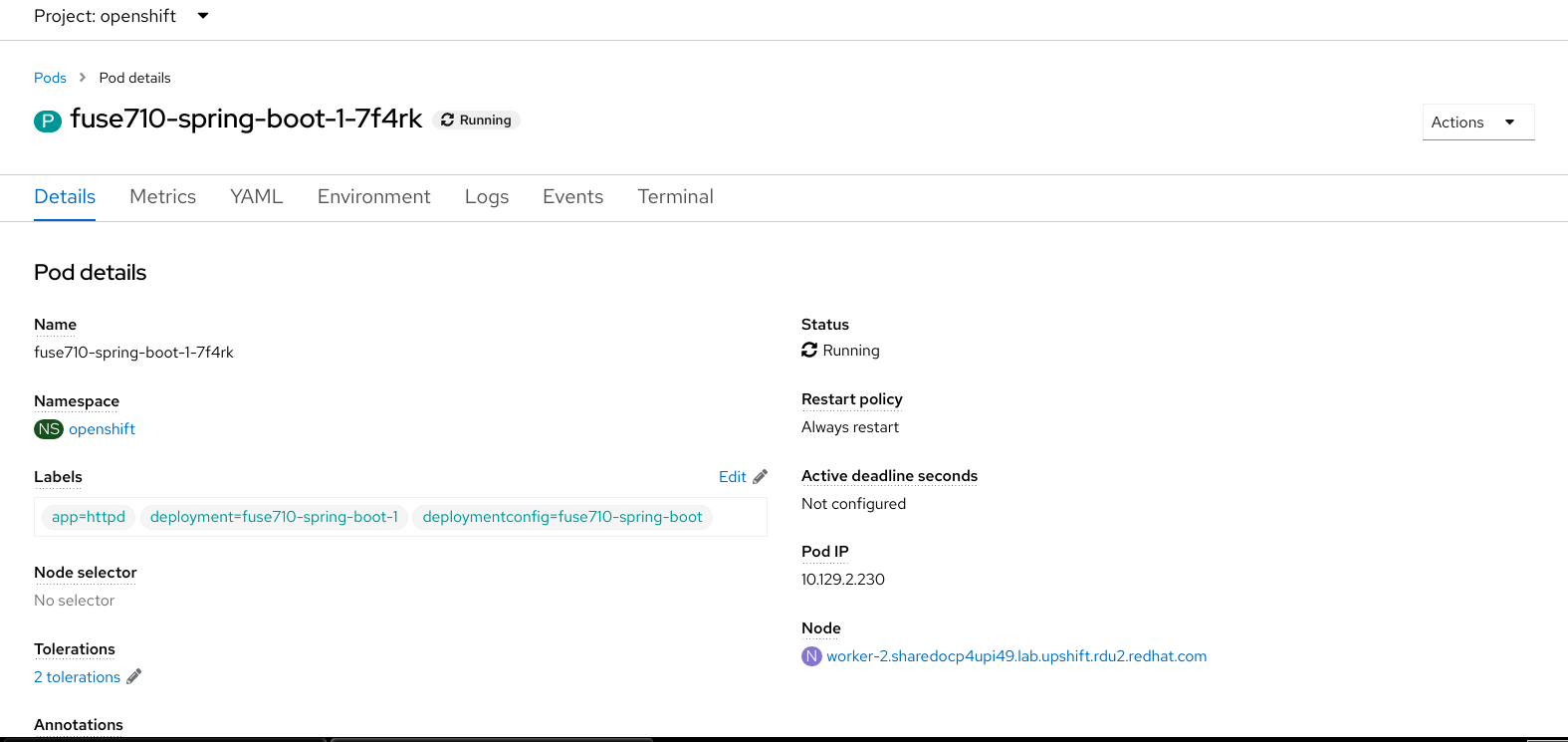

在 OpenShift 项目中的 Applications → Pods 视图中,点击 pod 名称来查看正在运行的 Fuse Pod 的详情。在此页面的右侧,您会看到容器模板的摘要:

从此视图中,单击 Open Java Console 链接以打开 Fuse 控制台。

第 3 章 在受限环境中的 Openshift 上安装 Fuse

要在非受限环境中的 OpenShift 上安装 Fuse,您可以从 registry.redhat.io 中提取镜像流和模板。在没有或受限互联网访问的生产环境中,无法访问。本节介绍如何在受限环境中的 OpenShift 上安装 Fuse。

IBM Power Systems、IBM Z 和 LinuxONE 目前不支持在受限环境中安装。

先决条件

- 已安装并配置了 OpenShift 服务器,以便它可以在受限环境中运行。

3.1. 设置内部 Docker registry

本节介绍如何设置内部 docker registry,这些 registry 可用于推送或拉取镜像。您必须配置内部 Docker registry,您可以在其中拉取或推送镜像。

流程

安装内部 ROOT CA。

cd /etc/pki/ca-trust/source/anchors sudo curl -O https://password.corp.redhat.com/RH-IT-Root-CA.crt sudo update-ca-trust extract sudo update-ca-trust update

此证书允许系统向 registry 验证自身。

登录到

registry.redhat.io。docker login -u USERNAME -p PASSWORD registry.redhat.io

从

registry.redhat.io拉取 OpenShift 镜像上的 Fuse。docker pull registry.redhat.io/fuse7/fuse-java-openshift-rhel8:1.11 docker pull registry.redhat.io/fuse7/fuse-java-openshift-jdk11-rhel8:1.11 docker pull registry.redhat.io/fuse7/fuse-karaf-openshift-rhel8:1.11 docker pull registry.redhat.io/fuse7/fuse-console-rhel8:1.11 docker pull registry.redhat.io/fuse7/fuse-apicurito-rhel8:1.11 docker pull registry.redhat.io/fuse7/fuse-apicurito-generator-rhel8:1.11

标记拉取的镜像流。

docker tag registry.redhat.io/fuse7/fuse-java-openshift-rhel8:1.11 docker-registry.upshift.redhat.com/fuse7/fuse-java-openshift-rhel8:1.11 docker tag registry.redhat.io/fuse7/fuse-java-openshift-jdk11-rhel8:1.11 docker-registry.upshift.redhat.com/fuse7/fuse-java-openshift-jdk11-rhel8:1.11 docker tag registry.redhat.io/fuse7/fuse-karaf-openshift-rhel8:1.11 docker-registry.upshift.redhat.com/fuse-karaf-openshift-rhel8:1.11 docker tag registry.redhat.io/fuse7/fuse-console-rhel8:1.11 docker-registry.upshift.redhat.com/fuse7-fuse-console-rhel8:1.11 docker tag registry.redhat.io/fuse7/fuse-apicurito-rhel8:1.11 docker-registry.upshift.redhat.com/fuse7-fuse-apicurito-rhel8:1.11 docker tag registry.redhat.io/fuse7/fuse-apicurito-generator-rhel8:1.11 docker-registry.upshift.redhat.com/fuse7-fuse-apicurito-generator-rhel8:1.11

将标记的镜像流推送到内部 Docker registry。

docker push docker-registry.upshift.redhat.com/fuse7/fuse-java-openshift-rhel8:1.11 docker push docker-registry.upshift.redhat.com/fuse7/fuse-java-openshift-jdk11-rhel8:1.11 docker push docker-registry.upshift.redhat.com/fuse-karaf-openshift-rhel8:1.11 docker push docker-registry.upshift.redhat.com/fuse7-fuse-console-rhel8:1.11 docker push docker-registry.upshift.redhat.com/fuse7-fuse-apicurito-rhel8:1.11 docker push docker-registry.upshift.redhat.com/fuse7-fuse-apicurito-generator-rhel8:1.11

3.2. 配置内部 registry secret

在设置受限的 docker 注册表并推送所有镜像后,需要配置受限的 OpenShift 服务器,以便它与内部注册表通信。

流程

以管理员身份登录您的 OpenShift 集群:

oc login --user system:admin --token=my-token --server=https://my-cluster.example.com:6443

打开您要在其中部署 Fuse 的项目:

oc project myproject

使用您的红帽客户门户网站帐户创建

docker-registrysecret,将PULL_SECRET_NAME替换为psi-internal-registry来创建:oc create secret docker-registry psi-internal-registry \ --docker-server=docker-registry.redhat.io \ --docker-username=CUSTOMER_PORTAL_USERNAME \ --docker-password=CUSTOMER_PORTAL_PASSWORD \ --docker-email=EMAIL_ADDRESS

您应该看到以下输出:

secret/psi-internal-registry created

重要您必须在要向

registry.redhat.io进行身份验证的每个 OpenShift 项目命名空间中创建此docker-registrysecret。将机密链接到您的服务帐户,以使用机密拉取镜像。以下示例使用

default服务帐户、构建器服务帐户和deployer服务帐户:oc secrets link default psi-internal-registry oc secrets link default psi-internal-registry --for=pull oc secrets link builder psi-internal-registry oc secrets link builder psi-internal-registry --for=pull oc secrets link deployer psi-internal-registry oc secrets link deployer psi-internal-registry --for=pull

服务帐户名称必须与 OpenShift 容器集使用的名称匹配。

注意如果您不想使用红帽用户名和密码来创建 pull secret,您可以使用 registry 服务帐户创建身份验证令牌。

3.3. 在受限环境中的 OpenShift 镜像上安装 Fuse

fis-image-streams.json 文件包含 OpenShift 上 Red Hat Fuse 的 imageStream 定义。但是,所有镜像流都引用 registry.redhat.io。您必须更改所有 registry.redhat.io 对 psi-internal-registry URL 的引用。

流程

在 OpenShift 镜像流 json 文件中下载 Red Hat Fuse。

curl -o fis-image-streams.json https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002/fis-image-streams.json

打开

fis-image-streams.json文件,找到registry.redhat.io的所有引用。例如:{ "name": "1.9", "annotations": { "description": "Red Hat Fuse 7.11 Karaf S2I images.", "openshift.io/display-name": "Red Hat Fuse 7.11 Karaf", "iconClass": "icon-rh-integration", "tags": "builder,jboss-fuse,java,karaf,xpaas,hidden", "supports":"jboss-fuse:7.11.0,java:8,xpaas:1.2", "version": "1.9" }, "referencePolicy": { "type": "Local" }, "from": { "kind": "DockerImage", "name": "registry.redhat.io/fuse7/fuse-karaf-openshift-rhel8:1.11" } },将文件中的所有

registry.redhat.io引用替换为psi-internal-registry名称。例如:{ "name": "1.9", "annotations": { "description": "Red Hat Fuse 7.11 Karaf S2I images.", "openshift.io/display-name": "Red Hat Fuse 7.11 Karaf", "iconClass": "icon-rh-integration", "tags": "builder,jboss-fuse,java,karaf,xpaas,hidden", "supports":"jboss-fuse:7.11.0,java:8,xpaas:1.2", "version": "1.9" }, "referencePolicy": { "type": "Local" }, "from": { "kind": "DockerImage", "name": "docker-registry.upshift.redhat.com/fuse7/fuse-karaf-openshift-rhel8:1.11" } },替换了所有引用后,运行以下命令在 OpenShift 镜像流上安装 Fuse:

oc create -f fis-image-streams.json -n {namespace}

3.4. 使用内部 Maven 存储库

在受限环境中,您需要使用不同的 Maven 存储库。您可以使用名为 MAVEN_MIRROR_URL 的模板参数来指定它。您可以使用这个 MAVEN_MIRROR_URL 参数从命令行创建新应用。

3.4.1. 使用 MAVEN_MIRROR_URL 运行 Spring Boot 应用程序

本例解释了如何使用 MAVEN_MIRROR_URL 部署和运行 Spring Boot 应用程序。

流程

下载 Spring Boot Camel XML 快速入门。

oc create -f ./spring-boot-2-camel-xml-template.json -n openshift

输入以下命令来创建使用

MAVEN_MIRROR_URL参数运行 Spring Boot Quickstart 模板所需的资源。在受限环境中,您还需要为您的本地存储库指定

GIT_REPO和GIT_REF参数。oc new-app s2i-fuse711-spring-boot-2-camel-xml -n {namespace} -p IMAGE_STREAM_NAMESPACE={namespace} -p MAVEN_MIRROR_URL={Maven mirror URL} -p GIT_REPO={Git Repo URL} -p GIT_REF={Git branch/tag name}这将为 Quickstart 创建部署配置和构建配置。有关快速启动的默认参数以及所创建的资源的信息会在终端上显示。

3.4.2. 使用 OpenShift Maven 插件运行 Spring Boot 应用程序

本例解释了如何使用 OpenShift Maven 存储库部署和运行 Spring Boot 应用程序。

流程

要使用 OpenShift Maven 插件运行快速启动,请从本地存储库下载 Spring Boot 2 camel archetype,然后部署 Quickstart。将

{Maven Mirror URL}替换为 Maven mirror 存储库 URL。mvn org.apache.maven.plugins:maven-archetype-plugin:2.4:generate \ -DarchetypeCatalog={Maven Mirror URL}/archetypes/archetypes-catalog/2.2.0.fuse-sb2-7_11_1-00018-redhat-00002/archetypes-catalog-2.2.0.fuse-sb2-7_11_1-00018-redhat-00002-archetype-catalog.xml \ -DarchetypeGroupId=org.jboss.fuse.fis.archetypes \ -DarchetypeArtifactId=spring-boot-camel-xml-archetype -DarchetypeVersion=2.2.0.fuse-sb2-7_11_1-00018-redhat-00002archetype 插件切换到交互模式,提示您输入其余字段。

Define value for property 'groupId': : org.example.fis Define value for property 'artifactId': : fuse711-spring-boot2 Define value for property 'version': 1.0-SNAPSHOT: : Define value for property 'package': org.example.fis: : Confirm properties configuration: groupId: org.example.fis artifactId: fuse711-spring-boot version: 1.0-SNAPSHOT package: org.example.fis Y: : Y

-

如果以上命令以 BUILD SUCCESS 状态退出,则现在您应该在

fuse711-spring-boot2子目录中的 OpenShift 项目中有一个新的 Fuse。 您现在已准备好构建和部署

fuse711-spring-boot2项目。假设您仍然登录到 OpenShift,请更改到fuse711-spring-boot2项目目录,然后构建和部署项目,如下所示:cd fuse711-spring-boot2 mvn oc:deploy -Popenshift

第 4 章 以非管理员用户身份在 OpenShift 上安装 Fuse

您可以通过创建一个应用程序并将其部署到 OpenShift,开始在 OpenShift 上使用 Fuse。首先,您需要在 OpenShift 镜像和模板上安装 Fuse。

4.1. 以非管理员用户在 OpenShift 镜像和模板上安装 Fuse

先决条件

- 您可以访问 OpenShift 服务器。它可以是 CDK 或远程 OpenShift 服务器的虚拟 OpenShift 服务器。

-

已使用

registry.redhat.io配置了身份验证。

如需更多信息,请参阅:

流程

为准备在 OpenShift 项目中构建和部署 Fuse,请按如下所示登录 OpenShift 服务器:

oc login -u developer -p developer https://OPENSHIFT_IP_ADDR:8443

其中

OPENSHIFT_IP_ADDR是 OpenShift 服务器的 IP 地址的占位符,因为此 IP 地址并不总是相同。注意developer 用户(使用开发人员密码)是一个标准帐户,由 CDK 在虚拟 OpenShift 服务器上自动创建。如果您正在访问远程服务器,请使用 OpenShift 管理员提供的 URL 和凭据。

创建名为 test 的新项目命名空间(假设它尚不存在)。

oc new-project test

如果 test 项目命名空间已存在,请切换到它。

oc project test

在 OpenShift 镜像流上安装 Fuse:

BASEURL=https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002 oc create -n test -f ${BASEURL}/fis-image-streams.json命令输出显示了 OpenShift 项目上 Fuse 项目中现已提供的 Fuse 镜像流。

安装 Quickstart 模板。

BASEURL=https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002 for template in eap-camel-amq-template.json \ eap-camel-cdi-template.json \ eap-camel-cxf-jaxrs-template.json \ eap-camel-cxf-jaxws-template.json \ karaf-camel-amq-template.json \ karaf-camel-log-template.json \ karaf-camel-rest-sql-template.json \ karaf-cxf-rest-template.json ; do oc create -n test -f \ ${BASEURL}/quickstarts/${template} done安装 Spring Boot 2 Quickstart 模板:

BASEURL=https://raw.githubusercontent.com/jboss-fuse/application-templates/application-templates-2.1.0.fuse-sb2-7_11_1-00016-redhat-00002 for template in spring-boot-2-camel-amq-template.json \ spring-boot-2-camel-config-template.json \ spring-boot-2-camel-drools-template.json \ spring-boot-2-camel-infinispan-template.json \ spring-boot-2-camel-rest-3scale-template.json \ spring-boot-2-camel-rest-sql-template.json \ spring-boot-2-camel-template.json \ spring-boot-2-camel-xa-template.json \ spring-boot-2-camel-xml-template.json \ spring-boot-2-cxf-jaxrs-template.json \ spring-boot-2-cxf-jaxws-template.json \ spring-boot-2-cxf-jaxrs-xml-template.json \ spring-boot-2-cxf-jaxws-xml-template.json ; do oc create -n openshift -f \ ${BASEURL}/quickstarts/${template} done安装 Fuse 控制台的模板。

oc create -n test -f ${BASEURL}/fis-console-cluster-template.json oc create -n test -f ${BASEURL}/fis-console-namespace-template.json注意有关部署 Fuse 控制台的详情,请参阅在 OpenShift 中设置 Fuse 控制台。

(可选)查看在 OpenShift 镜像和模板上安装的 Fuse。

oc get template -n test

在浏览器中,导航到 OpenShift 控制台:

-

使用 https://OPENSHIFT_IP_ADDR:8443,将

OPENSHIFT_IP_ADDR替换为您的 OpenShift 服务器的 IP 地址。 - 使用您的凭据(例如,使用用户名 developer 和密码 developer)登录 OpenShift 控制台。

-

使用 https://OPENSHIFT_IP_ADDR:8443,将

第 5 章 开发人员入门

5.1. 准备开发环境

在 OpenShift 项目中开发和测试 Fuse 的基本要求是有权访问 OpenShift 服务器。您有以下基本方案:

5.1.1. 在本地机器上安装容器开发套件(CDK)

作为开发人员,如果您想要快速启动,最实用的替代方案是在您的本地机器上安装 Red Hat CDK。使用 CDK,您可以引导在 Red Hat Enterprise Linux(RHEL)7 上运行 OpenShift 镜像的虚拟机(VM)实例。CDK 的安装由以下关键组件组成:

- 虚拟机(libvirt、VirtualBox 或 Hyper-V)

- minishift 以启动和管理容器开发环境

Red Hat CDK 仅用于开发目的。它并不适用于其他目的,如生产环境,且可能无法解决已知的安全漏洞。为了获得对在使用 docker 格式的容器中运行的业务关键型应用程序的完全支持,您需要一个有效的 RHEL 7 或 RHEL Atomic 支持。如需了解更多详细信息,请参阅 对 Red Hat Container Development Kit(CDK)的支持。

先决条件

Java 版本

在开发人员机器上,确保已安装了由 Fuse 7.11 支持的 Java 版本。有关支持的 Java 版本的详情,请参阅支持的配置。

流程

在您的本地机器上安装 CDK:

- 对于 OpenShift 上的 Fuse,建议您安装 3.17 版 CDK。有关安装和使用 CDK 3.17 的详细信息,请参见红帽 CDK 3.17 入门指南。

-

按照 为容器镜像验证

registry.redhat.io中的说明,将 OpenShift 凭证配置为可以访问红帽生态系统目录。 如 第 2 章 管理员入门 所述,在 OpenShift 镜像和模板上安装 Fuse。

注意您的 CDK 版本可能预安装了 OpenShift 镜像和模板。但是,在配置 OpenShift 凭证后,您必须在 OpenShift 镜像和模板上安装 Fuse。

- 在继续进行本章中的示例前,您应该先阅读并全面了解 Red Hat CDK 3.17 快速入门指南 的内容。

5.1.2. 获取现有 OpenShift 服务器的远程访问

您的 IT 部门可能已在一些服务器上设置了 OpenShift 集群。在这种情况下,必须在 OpenShift 中使用 Fuse 时满足以下要求:

- 服务器机器必须运行受支持的 OpenShift Container Platform 版本(如 支持的配置 页面中所述)。本指南中的示例已针对版本 3.11 进行了测试。

- 要求 OpenShift 管理员在 OpenShift 容器镜像上安装最新的 Fuse,并在 OpenShift 服务器上的 OpenShift 模板上安装 Fuse。

- 要求 OpenShift 管理员为您创建一个用户帐户,同时拥有常见的开发人员权限(禁用您创建、部署和运行 OpenShift 项目)。

-

询问管理员以获取 OpenShift 服务器的 URL(您可以使用 浏览 OpenShift 控制台,或使用

oc命令行客户端)和您帐户的登录凭据连接到 OpenShift。

5.1.3. 安装客户端工具

我们建议您在开发人员机器上安装以下工具:

- Apache Maven 3.6.x:本地构建 OpenShift 项目的需要。从 Apache Maven 下载 页面下载适当的软件包。请确定您至少安装了 3.6.x(或更新版本),否则 Maven 在构建项目时可能会遇到解决依赖项的问题。

- Git:OpenShift S2I 源工作流需要,通常建议在 OpenShift 项目上对 Fuse 进行源控制。从 Git Downloads 页面下载适当的软件包。

OpenShift 客户端:如果您使用 CDK,您可以使用

minishift将 oc 二进制文件添加到 PATH 中,该命令显示您需要键入的命令(oc-envoc-env的输出会因操作系统和 shell 类型而异):$ minishift oc-env export PATH="/Users/john/.minishift/cache/oc/v1.5.0:$PATH" # Run this command to configure your shell: # eval $(minishift oc-env)

如需了解更多详细信息,请参阅在 CDK 3.17 中使用 OpenShift Client Binary 指南。

如果您不使用 CDK,请按照 CLI Reference 中的说明安装

oc客户端工具。(可选) Docker 客户端:高级用户可能会方便地安装 Docker 客户端工具(与在 OpenShift 服务器上运行的 docker 守护进程通信)。有关您的操作系统具体二进制安装的详情,请查看 Docker 安装 网站。

如需了解更多详细信息,请参阅在 CDK 3.17 中使用 docker Daemon 。

重要确保安装与 OpenShift 服务器上运行的 OpenShift 版本兼容的

oc工具和docker工具。

5.1.4. 配置 Maven 软件仓库

配置 Maven 存储库,其中包含在本地计算机上构建 OpenShift 项目所需的 archetypes 和 工件。

流程

-

打开 Maven

settings.xml文件,它通常位于~/.m2/settings.xml(在 Linux 或 macOS 中)或Documents 和 Settings\<USER_NAME>\.m2\settings.xml(位于 Windows)。 添加以下 Maven 存储库。

-

Maven central:

https://repo1.maven.org/maven2 -

Red Hat GA 软件仓库:

https://maven.repository.redhat.com/ga Red Hat EA 软件仓库

:https://maven.repository.redhat.com/earlyaccess/all您必须将上述存储库添加到 dependencies repositories 部分,以及

settings.xml文件的 plug-in repositories 部分。

-

Maven central:

5.2. 在 OpenShift 的 Fuse 中创建并部署应用程序

您可以在 OpenShift 上开始使用 Fuse,方法是创建一个应用程序并将其部署到 OpenShift,并使用以下 OpenShift Source-to-Image(S2I)应用程序开发工作流之一:

- S2I 二进制工作流

- 带有 二进制源的 构建输入的 S2I。此工作流的特征是,构建部分在开发人员自己的计算机上执行。在在本地构建二进制软件包后,此工作流会将二进制软件包传递给 OpenShift。如需了解更多详细信息,请参阅 构建 OpenShift Container Platform 指南中的 二进制源。

- S2I 源工作流

- 带有来自 Git 源 的构建输入的 S2I。此工作流的特征是:构建完全在 OpenShift 服务器上执行。如需了解更多详细信息,请参阅 构建 OpenShift Container Platform 指南中的 Git 源。

5.2.1. 使用 S2I 二进制工作流创建和部署应用程序

在本节中,您将使用 OpenShift S2I 二进制工作流在 OpenShift 项目中创建、构建和部署 Fuse。

- 使用 JDK11 运行快速入门

- 如果要在运行时使用基于 JDK11 的镜像,在编译期间使用正确的 JDK11 配置集。当使用 JDK11 构建和部署快速入门时,请确保已在构建机器上安装了 JDK11,然后使用正确的 JDK11 配置集构建您的快速入门。

流程

使用 Maven archetype 在 OpenShift 项目上创建一个新的 Fuse。在本例中,我们使用 archetype 创建一个示例 Spring Boot Camel 项目。打开新 shell 提示符并输入以下 Maven 命令之一:

访问所有 S2I 快速入门:

mvn org.apache.maven.plugins:maven-archetype-plugin:2.4:generate \ -DarchetypeCatalog=https://maven.repository.redhat.com/ga/io/fabric8/archetypes/archetypes-catalog/2.2.0.fuse-sb2-7_11_1-00018-redhat-00002/archetypes-catalog-2.2.0.fuse-sb2-7_11_1-00018-redhat-00002-archetype-catalog.xml \ -DarchetypeGroupId=org.jboss.fuse.fis.archetypes \ -DarchetypeVersion=2.2.0.fuse-sb2-7_11_1-00018-redhat-00002

访问

spring-boot-2-camel-xmlquickstart:mvn org.apache.maven.plugins:maven-archetype-plugin:2.4:generate \ -DarchetypeCatalog=https://maven.repository.redhat.com/ga/io/fabric8/archetypes/archetypes-catalog/2.2.0.fuse-sb2-7_11_1-00018-redhat-00002/archetypes-catalog-2.2.0.fuse-sb2-7_11_1-00018-redhat-00002-archetype-catalog.xml \ -DarchetypeGroupId=org.jboss.fuse.fis.archetypes \ -DarchetypeArtifactId=spring-boot-camel-xml-archetype \ -DarchetypeVersion=2.2.0.fuse-sb2-7_11_1-00018-redhat-00002

archetype 插件切换到交互模式,提示您输入其余字段。

Define value for property 'groupId': : org.example.fis Define value for property 'artifactId': : fuse711-spring-boot Define value for property 'version': 1.0-SNAPSHOT: : Define value for property 'package': org.example.fis: : Confirm properties configuration: groupId: org.example.fis artifactId: fuse711-spring-boot version: 1.0-SNAPSHOT package: org.example.fis Y: : Y

出现提示时,输入

groupId值的org.example.fis,为artifactId值输入fuse711-spring-boot。接受其余字段的默认值。

-

如果上一命令以

BUILD SUCCESS状态退出,则现在您应当在fuse711-spring-boot子目录下在 OpenShift 项目中有一个新的 Fuse。您可以检查fuse711-spring-boot/src/main/resources/spring/camel-context.xml文件中的 XML DSL 代码。演示代码定义了一个简单的 Camel 路由,可持续向日志发送包含随机数字的消息。 为准备在 OpenShift 项目中构建和部署 Fuse,请按如下所示登录 OpenShift 服务器:

oc login -u developer -p developer https://OPENSHIFT_IP_ADDR:8443

其中

OPENSHIFT_IP_ADDR是 OpenShift 服务器的 IP 地址的占位符,因为此 IP 地址并不总是相同。注意developer用户(使用开发人员密码)是一个标准帐户,由 CDK 在虚拟 OpenShift 服务器上自动创建。如果您正在访问远程服务器,请使用 OpenShift 管理员提供的 URL 和凭据。切换到

openshift项目(如果还没有在openshift项目中),如下所示:oc project openshift

运行以下命令,以确保 OpenShift 镜像和模板的 Fuse 已经安装,并可以访问它们。

oc get template -n openshift

如果没有预安装镜像和模板,或者所提供的版本过期,请在 OpenShift 镜像和模板上安装(或更新) Fuse。有关如何在 OpenShift 镜像上安装 Fuse 的更多信息,请参阅 第 2 章 管理员入门。

您现在已准备好构建和部署

fuse711-spring-boot项目。假设您仍然登录到 OpenShift,请更改到fuse711-spring-boot项目的目录,然后构建并部署该项目,如下所示:cd fuse711-spring-boot mvn oc:deploy -Popenshift

在成功构建结束时,您应看到类似以下内容的一些输出:

... [INFO] OpenShift platform detected [INFO] Using project: openshift [INFO] Creating a Service from openshift.yml namespace openshift name fuse711-spring-boot [INFO] Created Service: target/jkube/applyJson/openshift/service-fuse711-spring-boot.json [INFO] Using project: openshift [INFO] Creating a DeploymentConfig from openshift.yml namespace openshift name fuse711-spring-boot [INFO] Created DeploymentConfig: target/jkube/applyJson/openshift/deploymentconfig-fuse711-spring-boot.json [INFO] Creating Route openshift:fuse711-spring-boot host: null [INFO] F8: HINT: Use the command `oc get pods -w` to watch your pods start up [INFO] ------------------------------------------------------------------------ [INFO] BUILD SUCCESS [INFO] ------------------------------------------------------------------------ [INFO] Total time: 05:38 min [INFO] Finished at: 2020-12-04T12:15:06+05:30 [INFO] Final Memory: 63M/688M [INFO] ------------------------------------------------------------------------

注意第一次运行此命令时,Maven 必须下载大量依赖项,这需要几分钟时间。后续的构建速度更快。

-

导航到浏览器中的 OpenShift 控制台,再使用您的凭证登录控制台(例如,使用用户名

developer和密码developer)。 -

在左侧面板中,展开 Home,然后单击 Status 以查看

openshift项目的 Project Status 页面。 单击 fuse711-spring-boot,以查看 fuse711-spring-boot 应用程序的 Overview 信息页面。

- 在左侧侧面板中展开 Workloads。

- 点 Pods。此时会显示 openshift 项目中所有正在运行的 pod。

单击 pod 名称 (本例中为

fuse711-spring-boot-xxxxx)以查看正在运行的 Pod 的详细信息。

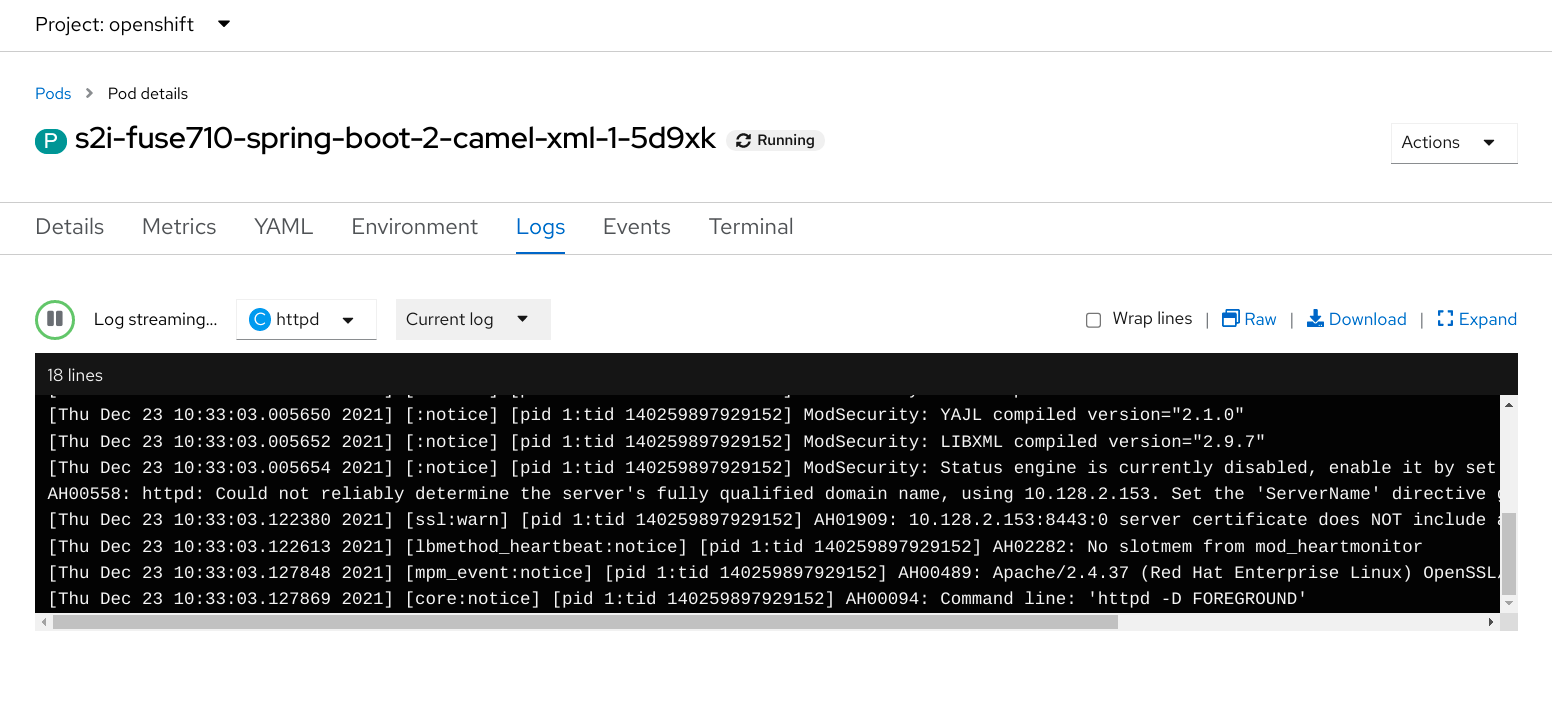

单击 Logs 选项卡,以查看应用程序日志,再向下滚动日志以查找由 Camel 应用程序生成的随机数日志消息。

... 06:45:54.311 [Camel (MyCamel) thread #1 - timer://foo] INFO simple-route - >>> 130 06:45:56.265 [Camel (MyCamel) thread #1 - timer://foo] INFO simple-route - >>> 898 06:45:58.265 [Camel (MyCamel) thread #1 - timer://foo] INFO simple-route - >>> 414 06:46:00.265 [Camel (MyCamel) thread #1 - timer://foo] INFO simple-route - >>> 486 06:46:02.265 [Camel (MyCamel) thread #1 - timer://foo] INFO simple-route - >>> 093 06:46:04.265 [Camel (MyCamel) thread #1 - timer://foo] INFO simple-route - >>> 080

关闭正在运行的 Pod,

-

在

openshift项目的 Project Status 页面上,单击 fuse711-spring-boot 应用程序。 - 点 Overview 选项卡查看应用程序的概述信息页面。

-

点击 Desired Count 旁边的

图标。此时会显示 Edit Count 窗口。

图标。此时会显示 Edit Count 窗口。

- 使用向下箭头缩减为零以停止 pod。

-

在

5.2.2. 取消部署并重新部署项目

您可以取消部署或重新部署项目,如下所示:

流程

要取消部署项目,请输入以下命令:

mvn oc:undeploy

要重新部署项目,请输入命令:

mvn oc:undeploy mvn oc:deploy -Popenshift

5.2.3. 使用 S2I 源工作流创建和部署应用程序

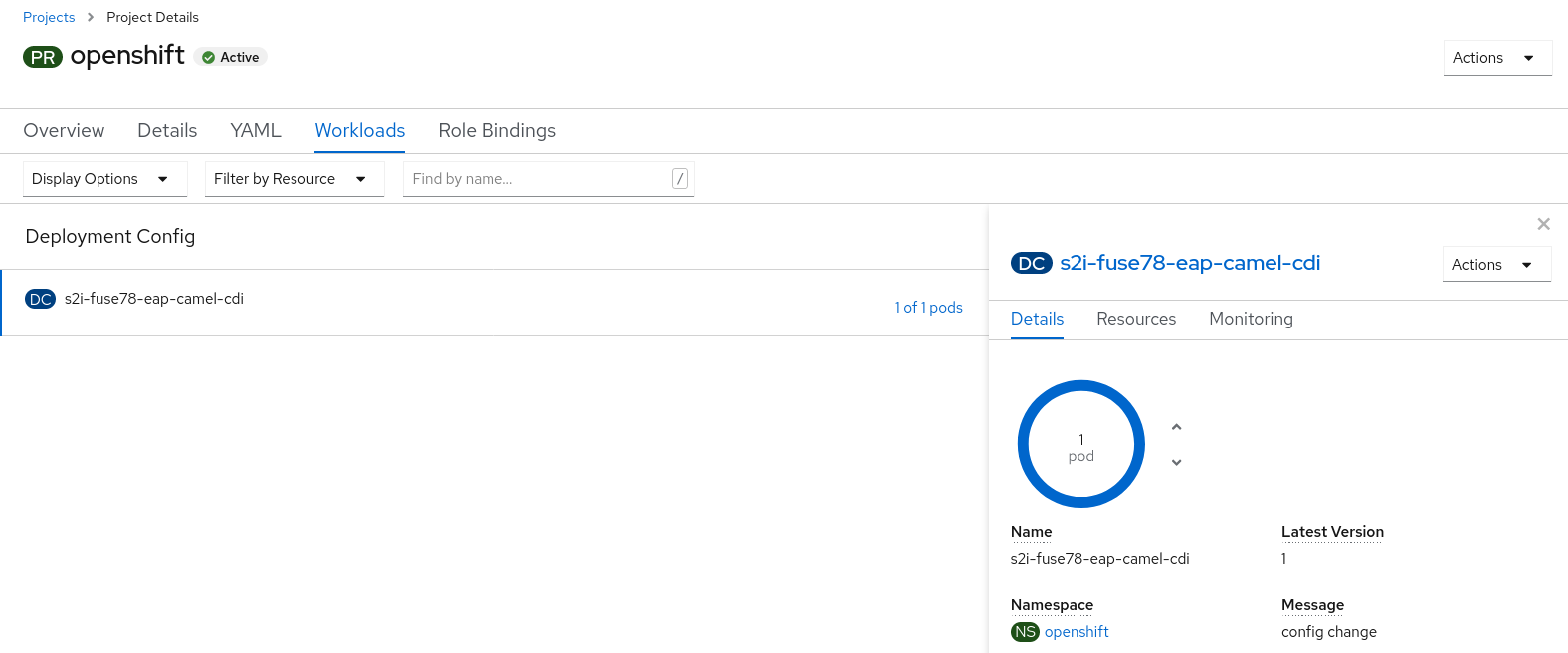

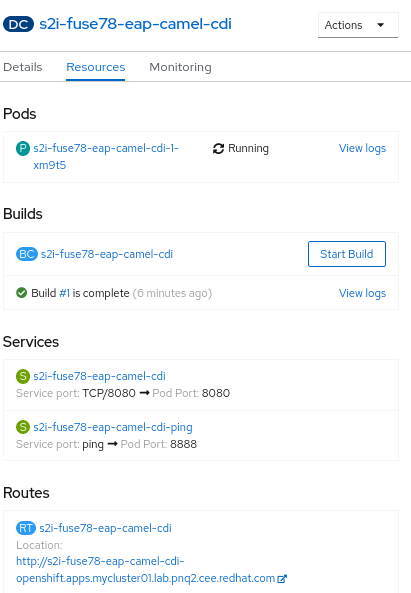

在本节中,您将使用 OpenShift S2I 源工作流来基于模板在 OpenShift 应用构建和部署 Fuse。此演示的起点是存储在远程 Git 存储库中的 quickstart 项目。使用 OpenShift 控制台,您将在 OpenShift 服务器中下载、构建和部署此 quickstart 项目。

流程

按照如下所示,登录 OpenShift 服务器:

oc login -u developer -p developer https://OPENSHIFT_IP_ADDR:8443

其中

OPENSHIFT_IP_ADDR是 OpenShift 服务器的 IP 地址的占位符,因为此 IP 地址并不总是相同。注意developer用户(使用开发人员密码)是一个标准帐户,由 CDK 在虚拟 OpenShift 服务器上自动创建。如果您正在访问远程服务器,请使用 OpenShift 管理员提供的 URL 和凭据。切换到

openshift项目(如果还没有在openshift项目中),如下所示:oc project openshift

运行以下命令,以确保 OpenShift 模板上的 Fuse 已安装,并可以访问它们。

oc get template -n openshift

如果没有预安装镜像和模板,或者所提供的版本过期,请在 OpenShift 镜像和模板上安装(或更新) Fuse。有关如何在 OpenShift 镜像上安装 Fuse 的更多信息,请参阅 第 2 章 管理员入门。

输入以下命令来创建 使用 Spring Boot Quickstart 模板运行 Red Hat Fuse 7.11 Camel XML DSL 所需的资源。这将为 Quickstart 创建部署配置和构建配置。有关快速启动的默认参数以及所创建的资源的信息会在终端上显示。

oc new-app s2i-fuse7-spring-boot-camel-xml --> Deploying template "openshift/s2i-fuse7-spring-boot-camel-xml" to project openshift ... --> Creating resources ... imagestream.image.openshift.io "s2i-fuse7-spring-boot-camel-xml" created buildconfig.build.openshift.io "s2i-fuse7-spring-boot-camel-xml" created deploymentconfig.apps.openshift.io "s2i-fuse7-spring-boot-camel-xml" created --> Success Build scheduled, use 'oc logs -f bc/s2i-fuse7-spring-boot-camel-xml' to track its progress. Run 'oc status' to view your app.- 导航到浏览器中的 OpenShift Web 控制台(https://OPENSHIFT_IP_ADDR,将 OPENSHIFT_IP_ADDR 替换为集群的 IP 地址),并使用您的凭证(例如,使用用户名 developer 和密码 developer)登录控制台。

- 在左侧侧面板中展开 Home。点 Status 查看 Project Status 页面。此时会显示所选命名空间中的所有现有应用程序(如 openshift)。

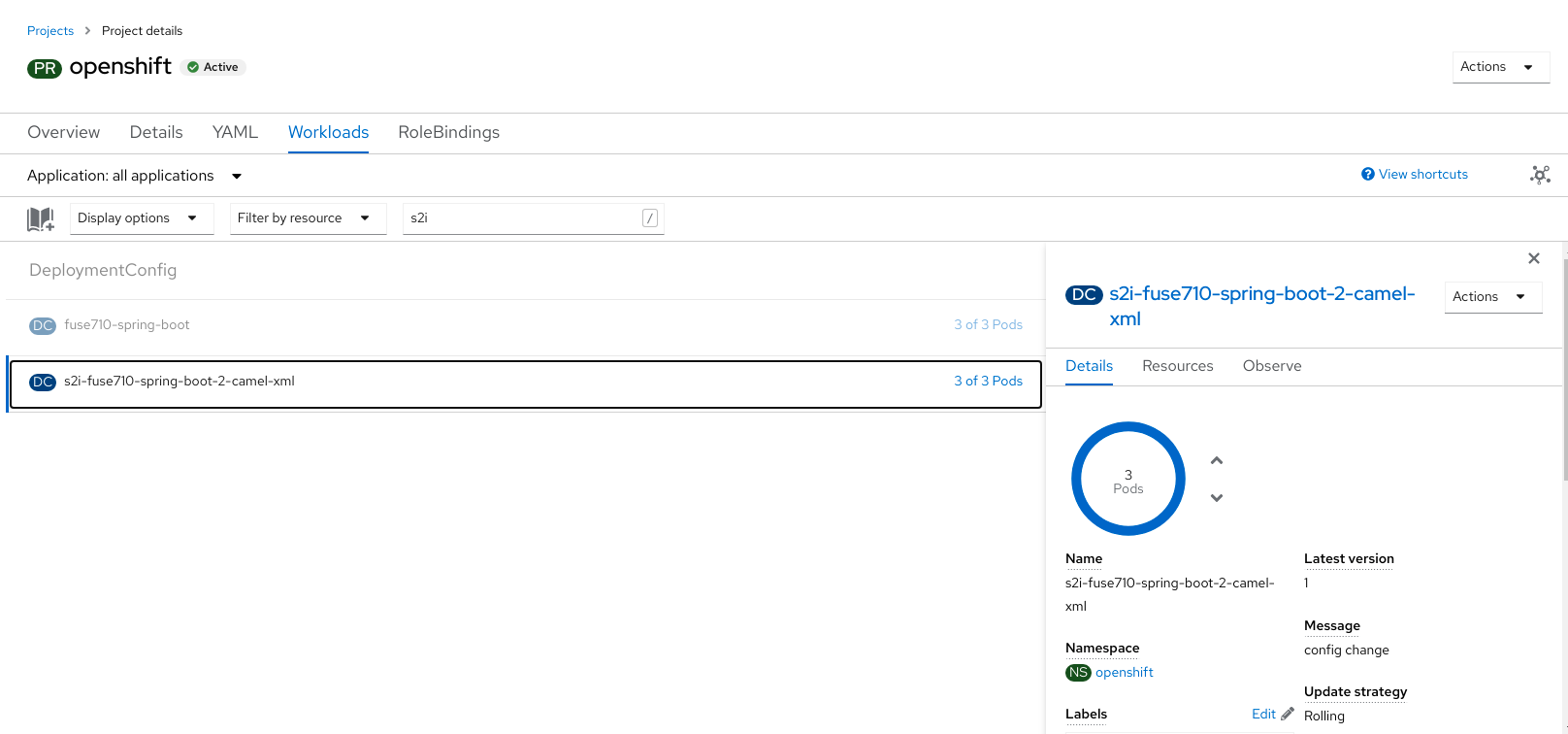

单击

s2i-fuse7-spring-boot-camel-xml,以查看 Quickstart 的 Overview 信息页面。

单击 Resources 选项卡,然后单击 View logs 以查看应用的构建日志。

- 在左侧侧面板中展开 Workloads。

单击 Pods,然后单击

s2i-fuse7-spring-boot-camel-xml-xxxx。此时会显示应用程序的 Pod 详情。

关闭正在运行的 Pod,

-

在

openshift项目的 Project Status 页面中,单击 s2i-fuse7-spring-boot-camel-xml-xxxx 应用程序。 - 点 Overview 选项卡查看应用程序的概述信息页面。

-

点击 Desired Count 旁边的

图标。此时会显示 Edit Count 窗口。

图标。此时会显示 Edit Count 窗口。

- 使用向下箭头缩减为零以停止 pod。

-

在

第 6 章 为 Spring Boot 镜像开发应用程序

本章介绍了如何为 Spring Boot 镜像开发应用程序。

6.1. 使用 Maven archetype 创建 Spring Boot 2 项目

此快速入门演示了如何使用 Maven archetypes 创建 Spring Boot 2 项目。

流程

- 进入您系统上的相应目录。

在 shell 提示符中,输入

mvn命令以创建 Spring Boot 2 项目。mvn org.apache.maven.plugins:maven-archetype-plugin:2.4:generate \ -DarchetypeCatalog=https://maven.repository.redhat.com/ga/io/fabric8/archetypes/archetypes-catalog/2.2.0.fuse-sb2-7_11_1-00018-redhat-00002/archetypes-catalog-2.2.0.fuse-sb2-7_11_1-00018-redhat-00002-archetype-catalog.xml \ -DarchetypeGroupId=org.jboss.fuse.fis.archetypes \ -DarchetypeArtifactId=spring-boot-camel-xml-archetype \ -DarchetypeVersion=2.2.0.fuse-sb2-7_11_1-00018-redhat-00002

archetype 插件切换到交互模式,提示您输入其余字段。

Define value for property 'groupId': : org.example.fis Define value for property 'artifactId': : fuse711-spring-boot Define value for property 'version': 1.0-SNAPSHOT: : Define value for property 'package': org.example.fis: : Confirm properties configuration: groupId: org.example.fis artifactId: fuse711-spring-boot version: 1.0-SNAPSHOT package: org.example.fis Y: : Y

出现提示时,输入

groupId值的org.example.fis,为artifactId值输入fuse711-spring-boot。接受其余字段的默认值。-

如果上述命令以 BUILD SUCCESS 状态退出,则现在您应当在

fuse711-spring-boot子目录下在 OpenShift 项目中有一个新的 Fuse。 您现在已准备好构建和部署

fuse711-spring-boot项目。假设您仍然登录到 OpenShift,请更改到fuse711-spring-boot项目的目录,然后构建并部署该项目,如下所示:cd fuse711-spring-boot mvn oc:deploy -Popenshift

有关可用 Spring Boot 2 archetypes 的完整列表,请参阅 Spring Boot 2 Archetype Catalog。

6.2. Camel Spring Boot 应用程序的结构

Camel Spring Boot 应用程序的目录结构如下:

├── LICENSE.md

├── pom.xml

├── README.md

├── configuration

│ └── settings.xml

└── src

├── main

│ ├── jkube

│ │ └── deployment.yml

│ ├── java

│ │ └── org

│ │ └── example

│ │ └── fis

│ │ ├── Application.java

│ │ └── MyTransformer.java

│ └── resources

│ ├── application.properties

│ ├── logback.xml

│ └── spring

│ └── camel-context.xml

└── test

└── java

└── org

└── example

└── fis在开发应用程序时,以下文件很重要:

- pom.xml

-

包括其他依赖项。与 Spring Boot 兼容的 Camel 组件包括在入门版本中,如

camel-jdbc-starter或camel-infinispan-starter。开始者被包含在pom.xml中后,它们会在引导时自动配置并使用 Camel 内容注册。用户可以使用application.properties文件配置组件的属性。 - application.properties

允许您在外部化配置并在不同环境中使用相同的应用程序代码。详情请参阅 外部配置

例如,在这个 Camel 应用程序中,您可以配置特定的属性,如应用程序的名称或 IP 地址等。

application.properties

#spring.main.sources=org.example.fos logging.config=classpath:logback.xml # the options from org.apache.camel.spring.boot.CamelConfigurationProperties can be configured here camel.springboot.name=MyCamel # lets listen on all ports to ensure we can be invoked from the pod IP server.address=0.0.0.0 management.address=0.0.0.0 # lets use a different management port in case you need to listen to HTTP requests on 8080 management.server.port=8081 # disable all management endpoints except health endpoints.enabled = false endpoints.health.enabled = true

- Application.java

它是运行您的应用程序的重要文件。作为用户,您将在此处导入一个文件

camel-context.xml,以使用 Spring DSL 配置路由。Application.java 文件指定@SpringBootApplication注释,它等同于@Configuration、@EnableAutoConfiguration和@ComponentScan及其默认属性。Application.java

@SpringBootApplication // load regular Spring XML file from the classpath that contains the Camel XML DSL @ImportResource({"classpath:spring/camel-context.xml"})它必须具有运行 Spring Boot 应用程序

的主方法。Application.java

public class Application { /** * A main method to start this application. */ public static void main(String[] args) { SpringApplication.run(Application.class, args); } }- camel-context.xml

src/main/resources/spring/camel-context.xml是开发应用程序的重要文件,因为它包含 Camel 路由。注意您可以在开发 第一个 Spring Boot 应用程序时找到有关开发 Spring-Boot 应用程序的更多信息

- src/main/jkube/deployment.yml

提供额外的配置,它们与 openshift-maven-plugin 生成的默认 OpenShift 配置文件合并。

注意此文件不使用 Spring Boot 应用程序的一部分,但在所有快速入门中使用该文件来限制 CPU 和内存用量等资源。

6.3. Spring Boot 2 archetype 目录

Spring Boot 2 Archetype 目录包括以下示例。

表 6.1. Spring Boot 2 Maven Archetypes

| 名称 | 描述 |

|---|---|

|

| 演示如何使用基于 fabric8 Java 基础镜像在 Spring Boot 中使用 Apache Camel。 |

|

| 演示如何将 Spring Boot 应用连接到 ActiveMQ 代理,并使用 Kubernetes 或 OpenShift 在两个 Camel 路由之间使用 JMS 消息。 |

|

| 演示如何使用 Apache Camel 将 Kubernetes 或 OpenShift 上运行的 Spring Boot 应用程序与远程 Kie 服务器集成。 |

|

| 演示如何使用 Hot Rod 协议将 Spring Boot 应用程序连接至 JBoss 数据网格或 Infinispan 服务器。 |

|

| 演示如何使用 Camel 的 REST DSL 来公开 RESTful API,并将其公开给 3scale。 |

|

| 演示如何通过 JDBC 和 Camel 的 REST DSL 使用 SQL 来公开 RESTful API。 |

|

| 演示如何通过 Spring XML 配置文件在 Spring Boot 中配置 Camel 路由。 |

|

| 演示如何使用基于 fabric8 Java 基础镜像的 Spring Boot 的 Apache CXF。快速入门使用 Spring Boot 配置一个启用了 Swagger 的 CXF JAXRS 端点的应用。 |

|

| 演示如何使用基于 fabric8 Java 基础镜像的 Spring Boot 的 Apache CXF。快速入门使用 Spring Boot 配置包含 CXF JAXWS 端点的应用程序。 |

|

| 演示如何在 OpenShift 上使用带有 Spring Boot 2 的 Apache CXF JAX-RS。此快速入门使用 Spring Boot2 启动基于 Spring 配置文件的 CXF 应用程序,其中包括启用了 Swagger 的 CXF JAXRS 端点。 |

|

| 演示如何在 OpenShift 上使用带有 Spring Boot 2 的 Apache CXF JAX-WS。快速入门使用 Spring Boot2 启动基于 Spring 配置文件的 CXF 应用程序,其中包括 CXF JAXWS 端点。 |

以下 Spring Boot 2 Maven archetypes 无法构建并部署到 OpenShift。如需更多信息,请参阅 发行说明。

-

spring-boot-camel-archetype -

spring-boot-camel-infinspan-archetype -

spring-boot-cxf-jaxrs-archetype -

spring-boot-cxf-jaxws-archetype

要临时解决这个问题,在为其中一个快速入门生成 Maven 项目后,编辑项目的 Maven pom.xml 文件以添加以下依赖项:

<dependency> <groupId>org.assertj</groupId> <artifactId>assertj-core</artifactId> <version>2.4.1</version> <scope>test</scope> </dependency>

6.4. 用于 Spring Boot 的 BOM 文件

Maven Bill of Materials(BOM) 文件的目的是提供一组精心设计的 Maven 依赖项版本,从而防止您为每个 Maven 工件单独定义版本。

请确定您使用正确的 Fuse BOM,具体取决于您使用的 Spring Boot 版本。

用于 Spring Boot 的 Fuse BOM 具有以下优点:

- 定义 Maven 依赖项的版本,因此当您向 POM 添加依赖项时,您不需要指定版本。

- 定义一组经过策展的依赖关系,这些依赖项是针对特定版本的 Fuse 完全测试和支持的。

- 简化 Fuse 升级.

红帽只支持由 Fuse BOM 定义的一组依赖项。

6.5. 融合 BOM 文件

要将 BOM 文件合并到 Maven 项目中,请在项目的 pom.xml 文件中指定一个 dependencyManagement 元素(或者在父 POM 文件中,如 Spring Boot 2 的示例中所示:

Spring Boot 2 BOM

<?xml version="1.0" encoding="UTF-8" standalone="no"?>

<project ...>

...

<properties>

<project.build.sourceEncoding>UTF-8</project.build.sourceEncoding>

<!-- configure the versions you want to use here -->

<fuse.version>7.11.1.fuse-sb2-7_11_1-00022-redhat-00002</fuse.version>

</properties>

<dependencyManagement>

<dependencies>

<dependency>

<groupId>org.jboss.redhat-fuse</groupId>

<artifactId>fuse-springboot-bom</artifactId>

<version>${fuse.version}</version>

<type>pom</type>

<scope>import</scope>

</dependency>

</dependencies>

</dependencyManagement>

...

</project>

在使用依赖关系管理机制指定 BOM 后,可以在不指定工件版本的情况下将 Maven 依赖项添加到 POM 中。例如,要为 camel-hystrix 组件添加一个依赖项,您要将以下 XML 片段添加到 POM 中的 dependencies 元素中:

<dependency> <groupId>org.apache.camel</groupId> <artifactId>camel-hystrix-starter</artifactId> </dependency>

请注意,Camel 工件 ID 如何通过 -starter 后缀是:将 Camel Hystrix 组件指定为 camel-hystrix-starter,而非 camel-hystrix。Camel 启动程序组件以针对 Spring Boot 环境进行优化的方式打包。

6.6. Spring Boot Maven 插件

Spring Boot Maven 插件由 Spring Boot 提供,它是用于构建和运行 Spring Boot 项目的开发人员实用程序:

-

通过在项目目录中输入命令

mvn 软件包,为 Spring Boot 应用程序创建可执行的 Jar 软件包。构建的输出放置在 Maven 项目的target/子目录中。 -

为方便起见,可以使用命令

mvn spring-boot:start运行新构建的应用程序。

要将 Spring Boot Maven 插件整合到项目 POM 文件中,请将插件配置添加到您的 pom.xml 文件的 project/build/plugins 部分,如下例所示。

示例

<?xml version="1.0" encoding="UTF-8" standalone="no"?>

<project ...>

...

<properties>

<project.build.sourceEncoding>UTF-8</project.build.sourceEncoding>

<!-- configure the versions you want to use here -->

<fuse.version>7.11.1.fuse-sb2-7_11_1-00022-redhat-00002</fuse.version>

</properties>

...

<build>

<plugins>

<plugin>

<groupId>org.jboss.redhat-fuse</groupId>

<artifactId>spring-boot-maven-plugin</artifactId>

<version>${fuse.version}</version>

<executions>

<execution>

<goals>

<goal>repackage</goal>

</goals>

</execution>

</executions>

</plugin>

</plugins>

</build>

...

</project>

第 7 章 在 Spring Boot 中运行 Apache Camel 应用程序

Apache Camel Spring Boot 组件自动为 Spring Boot 配置 Camel 上下文。Camel 上下文的自动配置自动检测 Spring 上下文中提供的 Camel 路由,并注册主要 Camel 实用程序,如制作者模板、消费者模板以及 type converter 作为 Bean。Apache Camel 组件包含一个 Spring Boot starter 模块,它允许您使用 starters 开发 Spring Boot 应用程序。

7.1. Camel Spring Boot 组件介绍

每个 Camel Spring Boot 应用程序都必须使用项目的 pom.xml 中的 dependencyManagement 元素来指定依赖项的产品化版本。这些依赖项在 Red Hat Fuse BOM 中定义,并受 Red Hat Fuse 的特定版本的支持。您可以省略 additional starters 的版本号属性,以便不要覆盖 BOM 中的版本。如需更多信息 ,请参阅 Quickstart pom。

示例