在 IdM 中管理证书

发布证书、配置基于证书的身份验证和控制证书的有效性

摘要

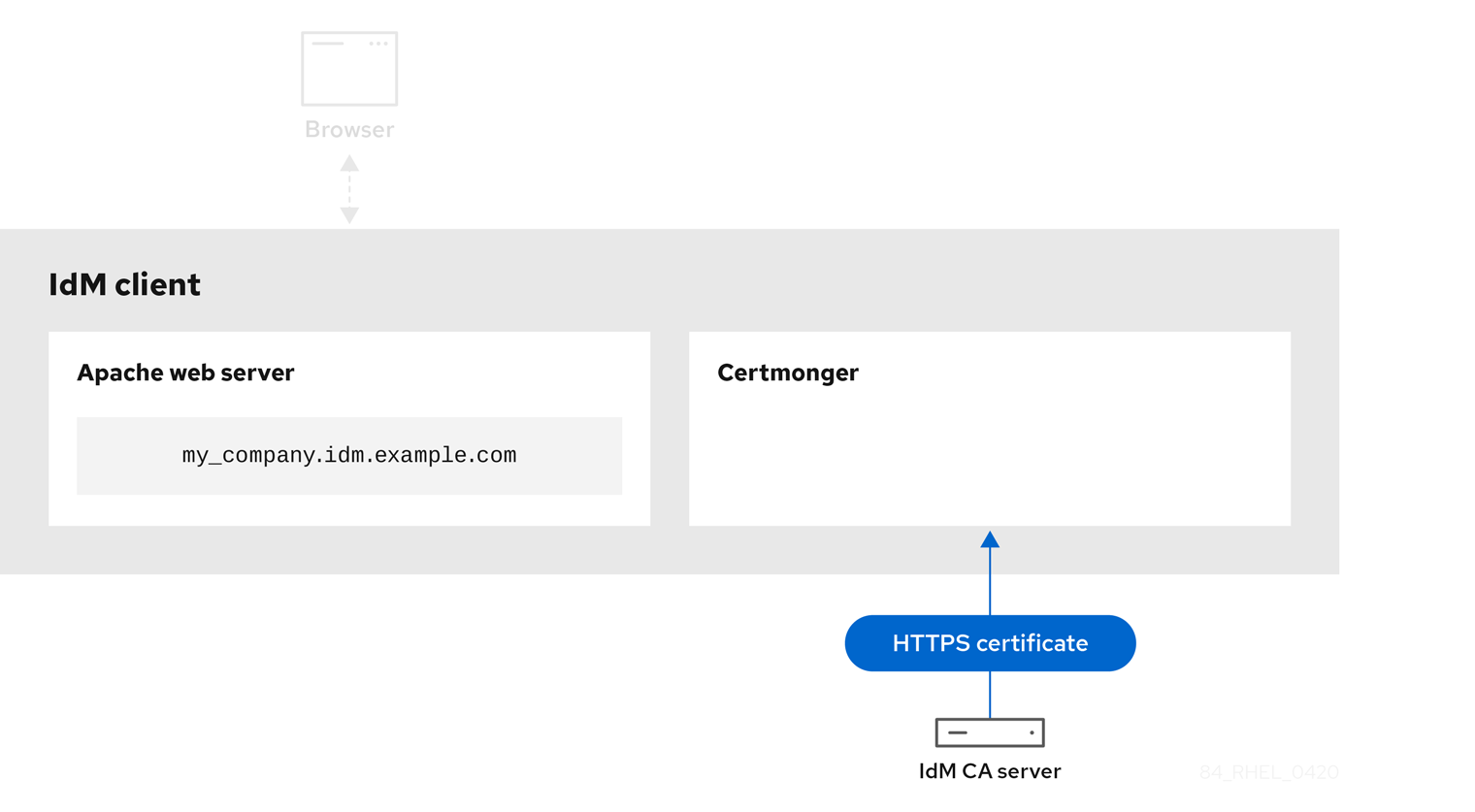

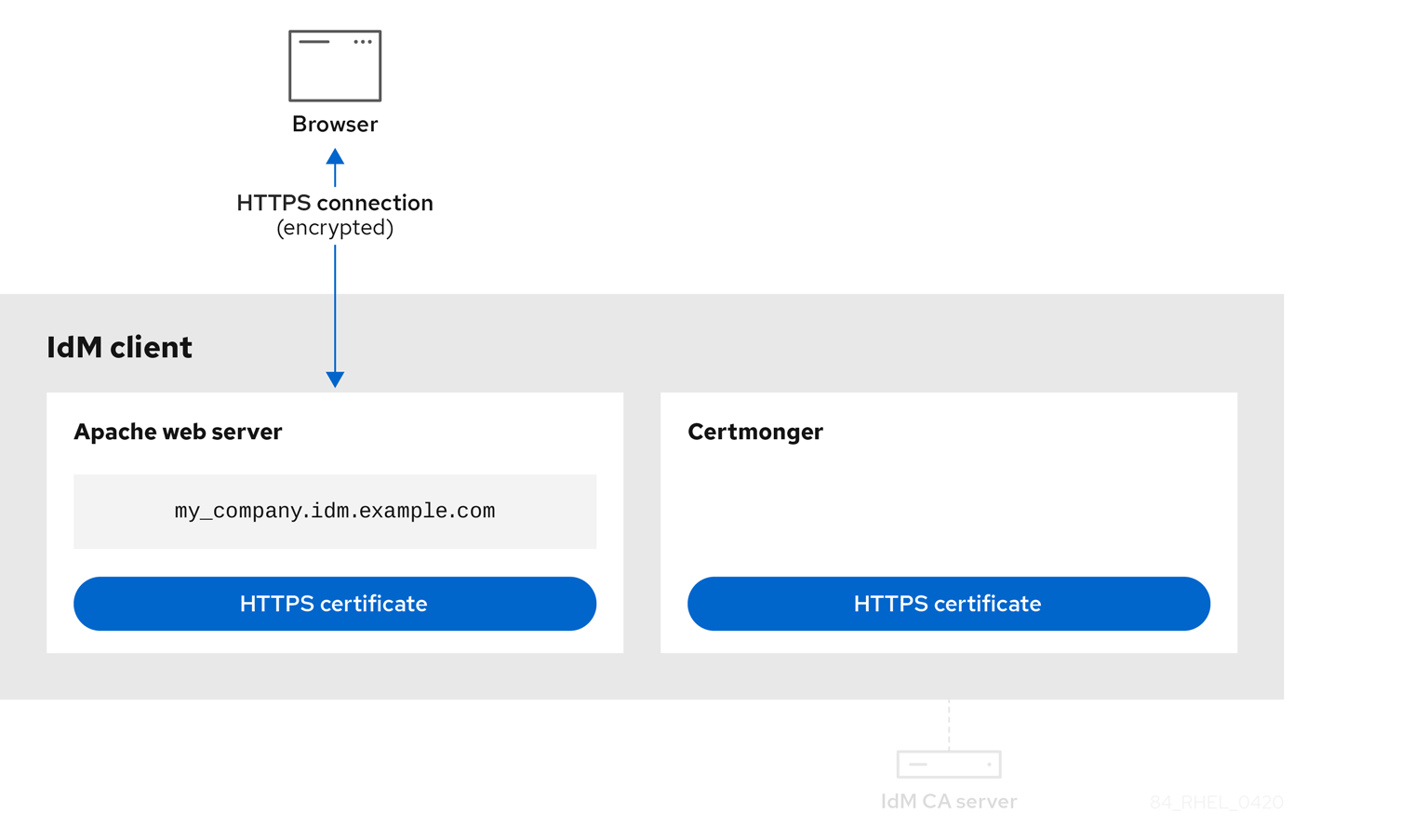

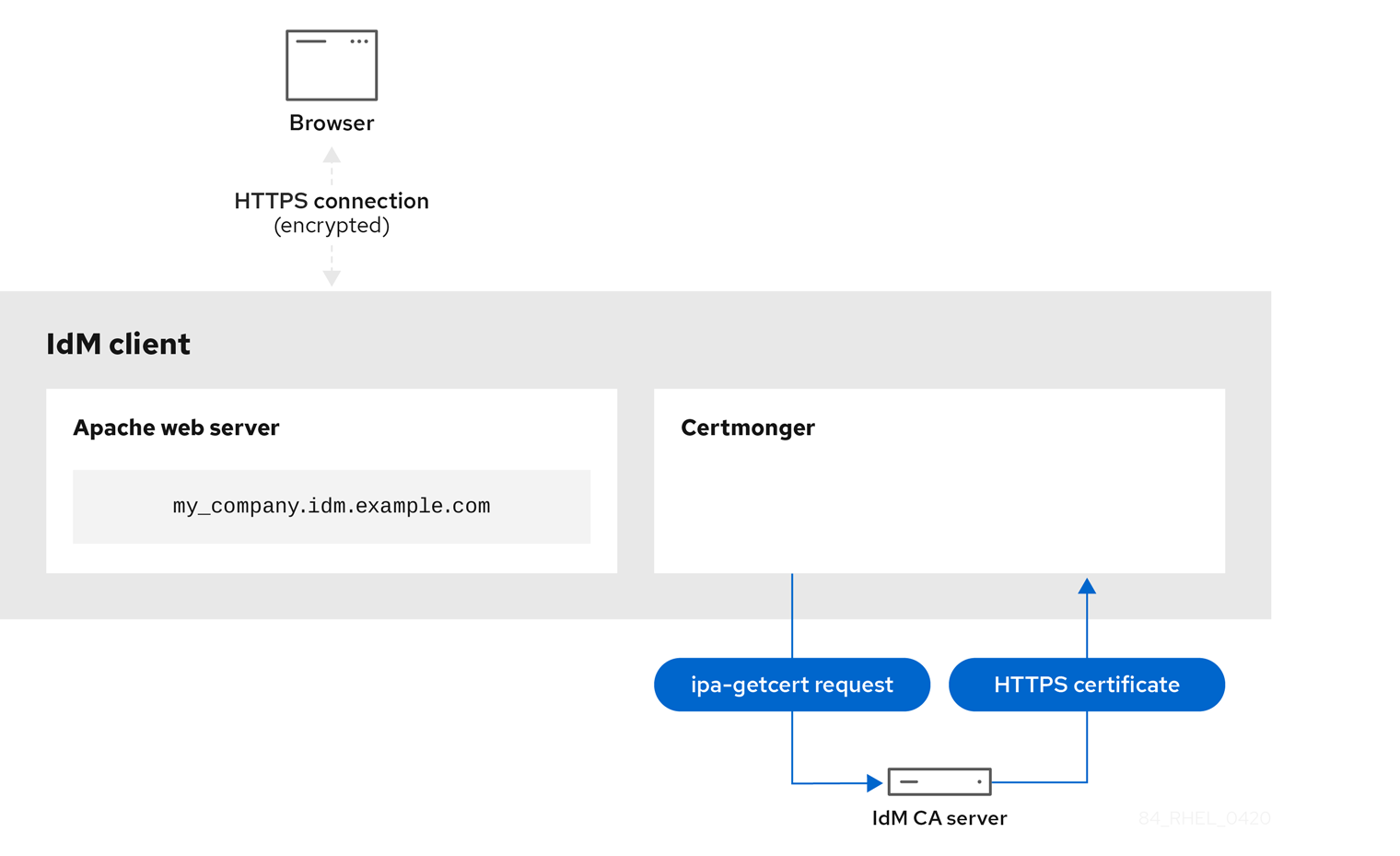

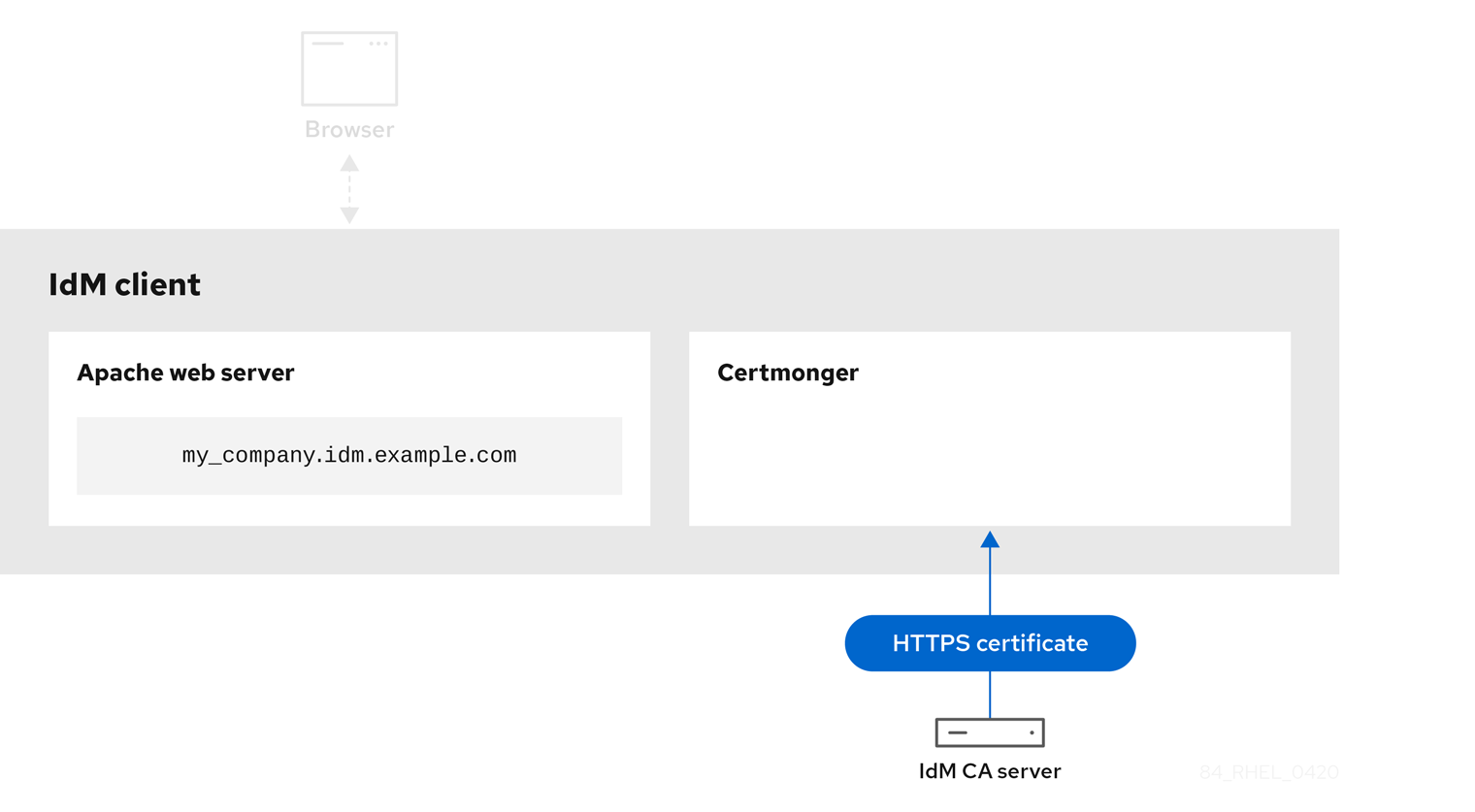

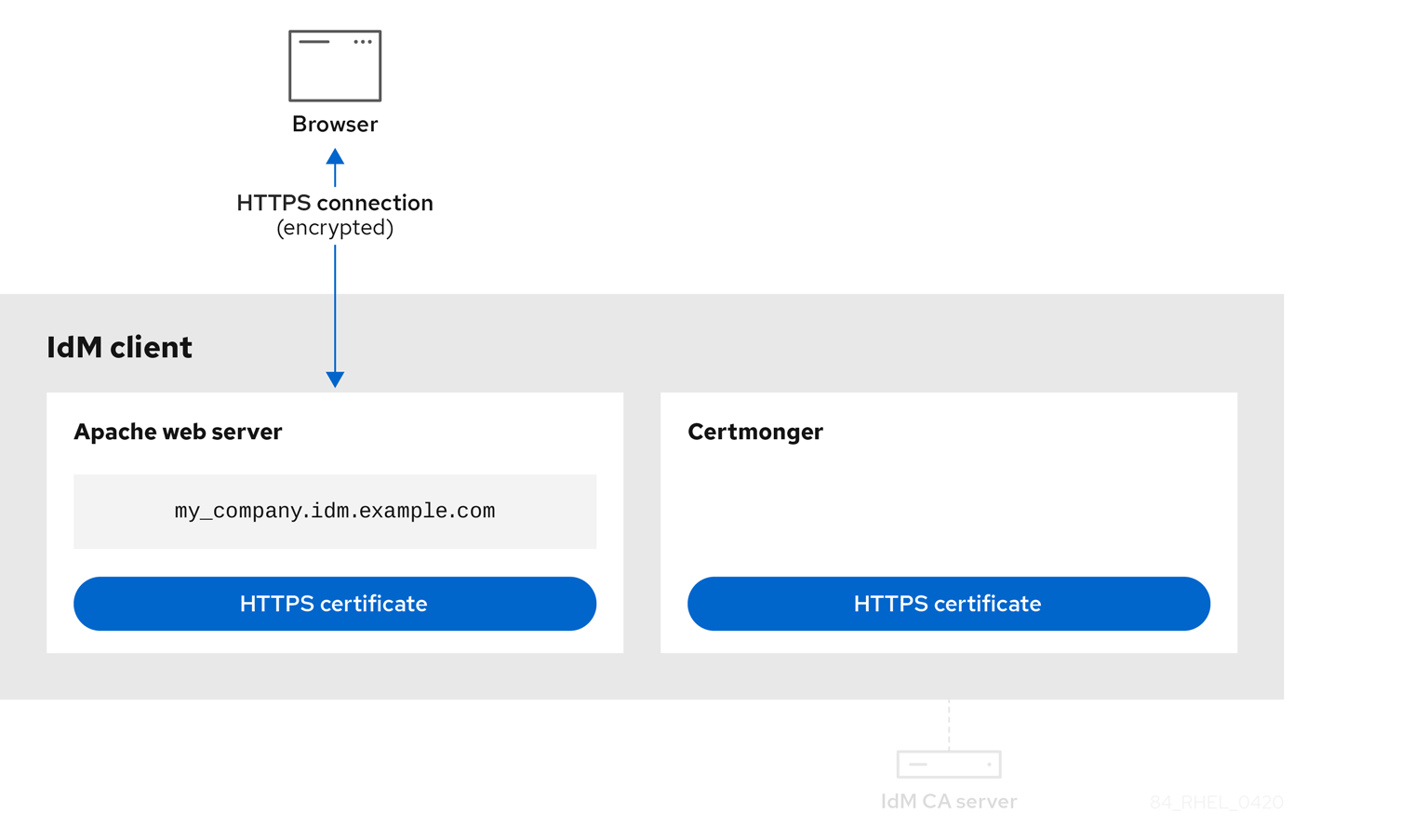

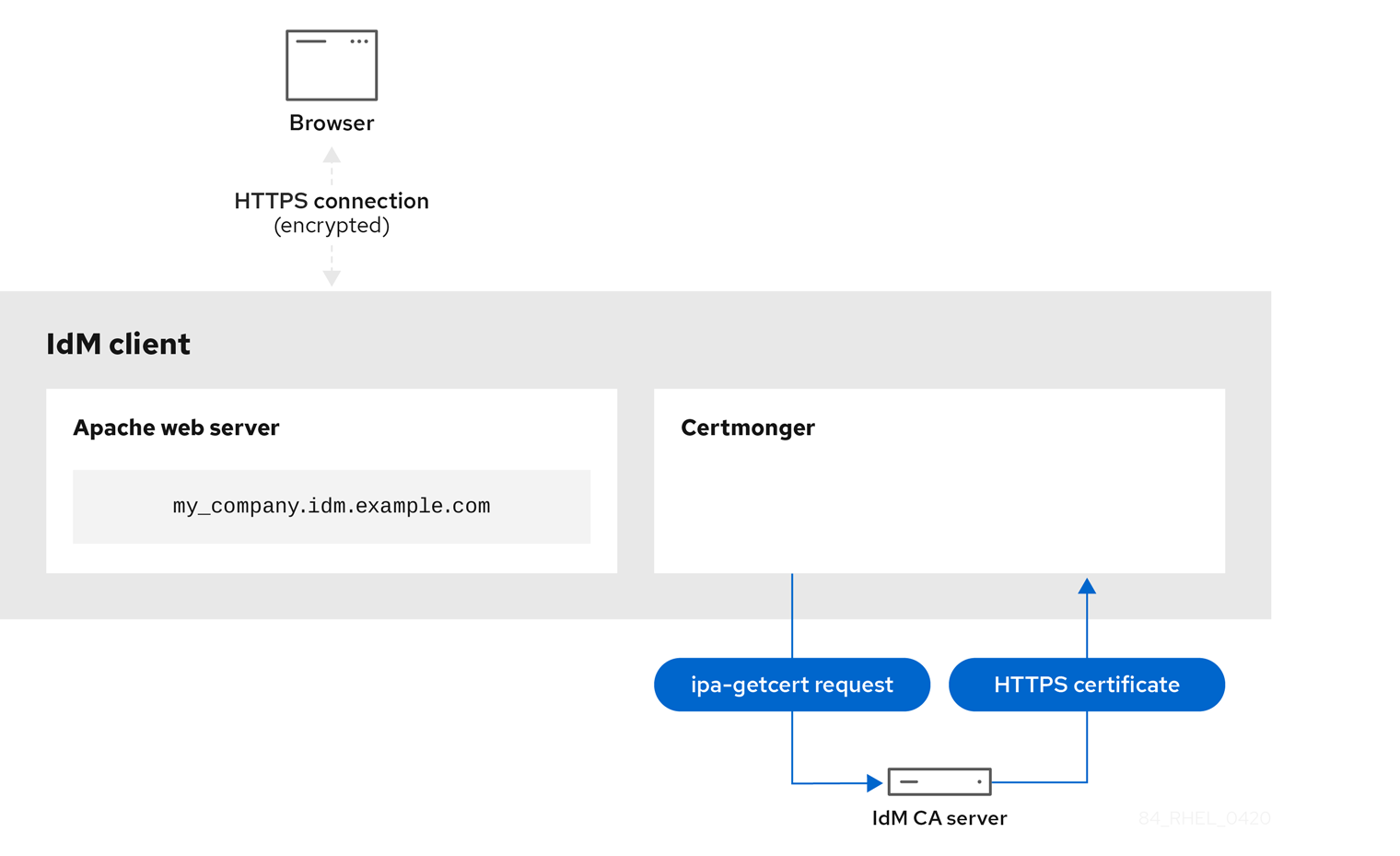

certmonger 服务、certutil 工具或 Ansible Playbook 来请求和更新证书。要替换 IdM 服务器的 Web 服务器和 LDAP 服务器证书,您必须执行手动操作。

使开源包含更多

红帽致力于替换我们的代码、文档和 Web 属性中存在问题的语言。我们从这四个术语开始:master、slave、黑名单和白名单。由于此项工作十分艰巨,这些更改将在即将推出的几个发行版本中逐步实施。详情请查看 CTO Chris Wright 的信息。

对红帽文档提供反馈

我们感谢您对我们文档的反馈。让我们了解如何改进它。

通过 Jira 提交反馈(需要帐户)

- 登录到 Jira 网站。

- 在顶部导航栏中点 Create

- 在 Summary 字段中输入描述性标题。

- 在 Description 字段中输入您对改进的建议。包括文档相关部分的链接。

- 点对话框底部的 Create。

第 1 章 身份管理中的公钥证书

X.509 公钥证书用于验证身份管理(IdM)中的用户、主机和服务。除了身份验证外,X.509 证书还支持数字签名和加密,来提供隐私性、完整性和不可否认性。

证书包含以下信息:

- 证书验证的主题。

- 签发者,即签署证书的 CA。

- 证书有效性的开始和结束日期。

- 证书的有效使用。

- 主题的公钥。

由公钥加密的消息只能由相应的私钥解密。虽然包含的证书和公钥可以公开发布,但用户、主机或服务必须对其私钥保密。

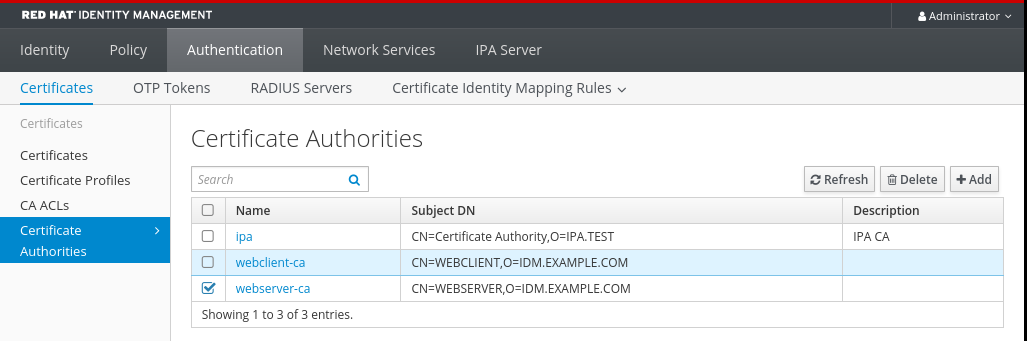

1.1. IdM 中的证书颁发机构

证书颁发机构在信任层次结构中操作。在带有内部证书颁发机构(CA)的 IdM 环境中,所有 IdM 主机、用户和服务信任由 CA 签名的证书。除了这个根 CA 外,IdM 还支持根 CA 授予其依次签署证书能力的子 CA。通常,此类子 CA 能够签名的证书是特定类型的证书,如 VPN 证书。最后,IdM 支持使用外部 CA。下 表显示了 在 IdM 中使用独立 CA 的详情。

表 1.1. 在 IdM 中使用集成和外部 CA 的比较

| CA 的名称 | 描述 | 使用 | 有用的链接 |

|---|---|---|---|

|

| 基于 Dogtag 上游项目的集成 CA | 集成的 CA 可以为用户、主机和服务创建、吊销和发布证书。 | |

| IdM sub-CAs |

从属于 |

IdM 子 CA 是 | |

| 外部 CA | 外部 CA 是集成 IdM CA 或其子 CA 以外的 CA。 | 使用 IdM 工具,您可以将这些 CA 发布的证书添加到用户、服务或主机,以及删除它们。 |

从证书的角度来看,由自签名 IdM CA 签名和外部签名的证书之间没有区别。

CA 的作用包括以下目的:

- 它发布数字证书。

- 通过签署证书,它证明证书中指定的对象拥有一个公钥。主题可以是用户、主机或服务。

- 它可以吊销证书,并通过证书吊销列表(CRL)和在线证书状态协议(OCSP)提供吊销状态。

其他资源

- 请参阅 规划您的 CA 服务。

1.2. 证书和 Kerberos 的比较

证书与 Kerberos 票据执行类似的功能。Kerberos 是一种计算机网络身份验证协议,它在票据的基础上工作,来允许节点通过非安全网络进行通信,从而以安全的方式证明它们相互的身份。下表显示了 Kerberos 和 X.509 证书的比较:

表 1.2. 证书和 Kerberos 的比较

| 特性 | Kerberos | X.509 |

|

| 是 | 是 |

|

| 选填 | 是 |

|

| 选填 | 是 |

|

| 对称 | 非对称 |

|

| 短(1 天) | 长(2 年) |

默认情况下,身份管理中的 Kerberos 仅确保通信各方的身份。

1.3. 使用证书验证 IdM 中用户的优缺点

在 IdM 中使用证书验证用户的优点包括以下几点:

- 与常规密码相比,智能卡上保护私钥的 PIN 通常不复杂、更容易记住。

- 根据设备的不同,无法导出保存在智能卡上的私钥。这提供了额外的安全性。

- 智能卡可以自动退出登录: IdM 可以配置为在用户从读卡器中移除智能卡时退出用户登录。

- 窃取私钥需要对智能卡的实际访问,这样可以防止智能卡遭受攻击。

- 智能卡验证是一双因素验证的一个示例:它要求您拥有某些东西(卡),知道某些东西(PIN)。

- 智能卡比密码更灵活,因为它们提供可用于其他用途的密钥,如加密电子邮件。

- 在作为 IdM 客户端的共享机器上使用智能卡不会给系统管理员带来额外的配置问题。事实上,智能卡验证对于共享机器来说是一个理想的选择。

在 IdM 中使用证书验证用户的缺点包括以下几点:

- 用户可能会丢失或忘记携带其智能卡或证书,并被有效锁住。

- 多次输错 PIN 可能会导致卡被锁住。

- 通常,在请求与某些安全官或批准人授权之间有一个中间步骤。在 IdM 中,安全官或管理员必须运行 ipa cert-request 命令。

- 智能卡和读卡器往往是特定于供应商和驱动程序的:虽然许多读卡器可用于不同的卡,但特定供应商的智能卡可能无法在另一供应商的读卡器或不是为其设计的读卡器类型中工作。

- 证书和智能卡对管理员来说有一个陡峭的学习曲线。

第 2 章 使用集成的 IdM CA 为用户、主机和服务管理证书

要了解更多有关如何使用集成的 CA、ipa CA 及其子 CA 管理身份管理(IdM)中证书的信息,请参阅以下部分:

- 使用 IdM Web UI 为用户、主机或服务请求新证书。

使用 IdM CLI 为用户、主机或服务从 IdM CA 请求新证书:

使用 certutil 为用户、主机或服务从 IdM CA 请求新证书

-

对于使用

certutil工具从 IdM CA 请求新用户证书,并将其导出到 IdM 客户端的具体示例,请参阅 请求新的用户证书并将其导出到客户端。

-

对于使用

- 使用 openssl 为用户、主机或服务从 IdM CA 请求新证书

您还可以使用 certmonger 工具为来自 IdM CA 的服务请求新证书。如需更多信息,请参阅 使用 certmonger 为来自 IdM CA 的服务请求新证书。

先决条件

您的 IdM 部署包含一个集成的 CA:

- 有关如何在 IdM 中规划您的 CA 服务的详情,请参考 规划您的 CA 服务。

- 有关如何安装带有集成 DNS 和集成 CA 作为 root CA 的 IdM 服务器的详情,请参考 安装 IdM 服务器:带有集成 DNS,带有集成 CA 作为根 CA

- 有关如何安装带有集成 DNS 和外部 CA 作为 root CA 的 IdM 服务器的详情,请参考 安装 IdM 服务器:带有集成 DNS,带有外部 CA 作为根 CA

- 有关如何安装没有集成 DNS 且集成的 CA 作为根 CA 的 IdM 服务器的详情,请参考 安装 IdM 服务器:没有集成 DNS,集成 CA 作为根 CA。

[可选] 您的 IdM 部署支持使用证书进行用户身份验证:

- 有关如何配置 IdM 部署以支持使用存储在 IdM 客户端文件系统中的证书进行用户身份验证的详情,请参考 使用存储在 IdM 客户端桌面上的证书配置身份验证。

- 有关如何配置 IdM 部署以支持使用存储在插入 IdM 客户端智能卡中的证书进行用户身份验证的详情,请参考 为智能卡身份验证配置身份管理。

- 有关如何配置 IdM 部署以支持使用活动目录证书系统发布的智能卡进行用户身份验证的详情,请参考 为 IdM 中的智能卡身份验证配置由 ADCS 发布的证书。

2.1. 使用 IdM Web UI 为用户、主机或服务请求新证书

按照以下流程,使用身份管理(IdM) Web UI 为集成 IdM 证书颁发机构(CA)中的任何 IdM 实体请求新证书:ipa CA 或其任何子 CA。

IdM 实体包括:

- 用户

- 主机

- 服务

通常运行在存储私钥的专用服务节点上的服务。将服务的私钥复制到 IdM 服务器被视为不安全。因此,在为服务请求证书时,请在服务节点上创建证书签名请求(CSR)。

先决条件

- 您的 IdM 部署包含一个集成的 CA。

- 以 IdM 管理员身份登录到 IdM Web UI。

步骤

-

在

Identity选项卡下,选择Users、Hosts或Services子选项卡。 单击用户、主机或服务的名称,来打开其配置页面。

图 2.1. 主机列表

- 单击 Actions → New Certificate。

- 可选:选择发布 CA 和配置文件 ID。

-

按照屏幕上使用

certutil命令行(CLI)工具的说明进行操作。 - 单击 Issue。

2.2. 使用 certutil 为用户、主机或服务从 IdM CA 请求新证书

您可以使用 certutil 工具为标准 IdM 情况下的身份管理(IdM)用户、主机或服务请求证书。要确保主机或服务 Kerberos 别名可以使用证书,请 使用 openssl 工具来请求证书。

按照以下流程,使用 certutil 为来自 ipa 、IdM 证书颁发机构(CA)的 IdM 用户、主机或服务请求证书。

通常运行在存储私钥的专用服务节点上的服务。将服务的私钥复制到 IdM 服务器被视为不安全。因此,在为服务请求证书时,请在服务节点上创建证书签名请求(CSR)。

先决条件

- 您的 IdM 部署包含一个集成的 CA。

- 以 IdM 管理员身份登录到 IdM 命令行界面(CLI)。

步骤

为证书数据库创建一个临时目录:

# mkdir ~/certdb/

创建一个新的临时证书数据库,例如:

# certutil -N -d ~/certdb/创建 CSR,并将输出重定向到文件。例如,要为 4096 位证书创建 CSR,并将主题设为 CN=server.example.com,O=EXAMPLE.COM :

# certutil -R -d ~/certdb/ -a -g 4096 -s "CN=server.example.com,O=EXAMPLE.COM" -8 server.example.com > certificate_request.csr

将证书请求文件提交到在 IdM 服务器上运行的 CA。指定 Kerberos 主体来与新发布的证书关联:

# ipa cert-request certificate_request.csr --principal=host/server.example.com

IdM 中的

ipa cert-request命令使用以下默认值:caIPAserviceCert证书配置文件要选择自定义配置文件,请使用

--profile-id选项。集成的 IdM 根 CA

ipa要选择子 CA,请使用

--ca选项。

其他资源

-

请参阅

ipa cert-request --help命令的输出。 - 请参阅 在身份管理中创建和管理证书配置文件。

2.3. 使用 openssl 为用户、主机或服务从 IdM CA 请求新证书

如果要确保主机或服务的 Kerberos 别名可以使用证书,您可以使用 openssl 工具为身份管理(IdM)主机或服务请求证书。在标准情况下,请考虑 使用 certutil 工具来请求一个新证书。

按照以下流程,使用 openssl 为 IdM 主机或来自 ipa、IdM 证书颁发机构的服务请求证书。

通常运行在存储私钥的专用服务节点上的服务。将服务的私钥复制到 IdM 服务器被视为不安全。因此,在为服务请求证书时,请在服务节点上创建证书签名请求(CSR)。

先决条件

- 您的 IdM 部署包含一个集成的 CA。

- 以 IdM 管理员身份登录到 IdM 命令行界面(CLI)。

步骤

- 为您的 Kerberos 主体 test/server.example.com 创建一个或多个别名。例如,test1/server.example.com 和 test2/server.example.com。

在 CSR 中,为 dnsName(server.example.com)和otherName(test2/server.example.com)添加 subjectAltName。要做到这一点,将

openssl.conf文件配置为包含以下指定 UPN otherName 和 subjectAltName 的行:otherName=1.3.6.1.4.1.311.20.2.3;UTF8:test2/server.example.com@EXAMPLE.COM DNS.1 = server.example.com

使用

openssl创建证书请求:openssl req -new -newkey rsa:2048 -keyout test2service.key -sha256 -nodes -out certificate_request.csr -config openssl.conf

将证书请求文件提交到在 IdM 服务器上运行的 CA。指定 Kerberos 主体来与新发布的证书关联:

# ipa cert-request certificate_request.csr --principal=host/server.example.com

IdM 中的

ipa cert-request命令使用以下默认值:caIPAserviceCert证书配置文件要选择自定义配置文件,请使用

--profile-id选项。集成的 IdM 根 CA

ipa要选择子 CA,请使用

--ca选项。

其他资源

-

请参阅

ipa cert-request --help命令的输出。 - 请参阅 在身份管理中创建和管理证书配置文件。

2.4. 其他资源

- 请参阅撤销带有集成 IdM CA 的证书。

- 请参阅恢复带有集成 IdM CA 的证书。

- 请参阅将应用程序限制为只信任证书子集。

第 3 章 使用 Ansible 管理 IdM 证书

您可以使用 ansible-freeipa ipacert 模块为身份管理(IdM)用户、主机和服务请求、撤销和检索 SSL 证书。您还可以恢复已被搁置的证书。

3.1. 使用 Ansible 为 IdM 主机、服务和用户请求 SSL 证书

您可以使用 ansible-freeipa ipacert 模块为身份管理(IdM)用户、主机和服务请求 SSL 证书。然后,它们可以使用这些证书向 IdM 进行身份验证。

完成此流程,使用 Ansible playbook 为 HTTP 服务器请求来自 IdM 证书颁发机构(CA)的证书。

先决条件

在控制节点上:

- 您使用 Ansible 版本 2.14 或更高版本。

-

您已安装

ansible-freeipa软件包。 - 您已在 ~/MyPlaybooks/ 目录中创建了一个带有 IdM 服务器的完全限定域名(FQDN)的 Ansible 清单文件。

-

您已将

ipaadmin_password存储在 secret.yml Ansible vault 中。

- 您的 IdM 部署有一个集成的 CA。

流程

为您的用户、主机或服务生成一个证书签名请求(CSR)。例如,要使用

openssl工具为运行 client.idm.example.com 上的HTTP服务生成一个 CSR,请输入:# openssl req -new -newkey rsa:2048 -days 365 -nodes -keyout new.key -out new.csr -subj '/CN=client.idm.example.com,O=IDM.EXAMPLE.COM'因此,CSR 存储在 new.csr 中。

使用以下内容创建 Ansible playbook 文件 request-certificate.yml :

--- - name: Playbook to request a certificate hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Request a certificate for a web server ipacert: ipaadmin_password: "{{ ipaadmin_password }}" state: requested csr: | -----BEGIN CERTIFICATE REQUEST----- MIGYMEwCAQAwGTEXMBUGA1UEAwwOZnJlZWlwYSBydWxlcyEwKjAFBgMrZXADIQBs HlqIr4b/XNK+K8QLJKIzfvuNK0buBhLz3LAzY7QDEqAAMAUGAytlcANBAF4oSCbA 5aIPukCidnZJdr491G4LBE+URecYXsPknwYb+V+ONnf5ycZHyaFv+jkUBFGFeDgU SYaXm/gF8cDYjQI= -----END CERTIFICATE REQUEST----- principal: HTTP/client.idm.example.com register: cert将证书请求替换为 new.csr 中的 CSR。

请求证书:

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/request-certificate.yml

3.2. 使用 Ansible 撤销 IdM 主机、服务和用户的 SSL 证书

您可以使用 ansible-freeipa ipacert 模块撤销身份管理(IdM)用户、主机和服务向 IdM 进行身份验证说使用的 SSL 证书。

完成此流程,以使用 Ansible playbook 撤销 HTTP 服务器的证书。吊销证书的原因是 "keyCompromise"。

先决条件

在控制节点上:

- 您使用 Ansible 版本 2.14 或更高版本。

-

您已安装

ansible-freeipa软件包。 - 您已在 ~/MyPlaybooks/ 目录中创建了一个带有 IdM 服务器的完全限定域名(FQDN)的 Ansible 清单文件。

-

您已将

ipaadmin_password存储在 secret.yml Ansible vault 中。 -

您已获得证书的序列号,例如通过输入

openssl x509 -noout -text -in <path_to_certificate>命令得到。在本例中,证书的序列号为 123456789。

- 您的 IdM 部署有一个集成的 CA。

流程

使用以下内容创建 Ansible playbook 文件 revoke-certificate.yml :

--- - name: Playbook to revoke a certificate hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Revoke a certificate for a web server ipacert: ipaadmin_password: "{{ ipaadmin_password }}" serial_number: 123456789 revocation_reason: "keyCompromise" state: revoked吊销证书:

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/revoke-certificate.yml

其他资源

-

ansible-freeipa上游文档中的 cert 模块 - RFC 5280 中的原因代码

3.3. 使用 Ansible 恢复 IdM 用户、主机和服务的 SSL 证书

您可以使用 ansible-freeipa ipacert 模块恢复之前撤销的身份管理(IdM)用户、主机或服务用来向 IdM 进行身份验证的 SSL 证书。

您只能恢复被搁置的证书。您可能搁置它,例如,您不确定私钥是否已丢失。但是,现在您已恢复了密钥,并且同时您确定没有人访问它,您希望重新恢复证书。

完成此流程,以使用 Ansible playbook 为注册到 IdM 中的搁置的服务发布证书。这个示例描述了如何为搁置的 HTTP 服务发布证书。

先决条件

在控制节点上:

- 您使用 Ansible 版本 2.14 或更高版本。

-

您已安装

ansible-freeipa软件包。 - 您已在 ~/MyPlaybooks/ 目录中创建了一个带有 IdM 服务器的完全限定域名(FQDN)的 Ansible 清单文件。

-

您已将

ipaadmin_password存储在 secret.yml Ansible vault 中。

- 您的 IdM 部署有一个集成的 CA。

-

您已获得证书的序列号,例如通过输入

openssl x509 -noout -text -in path/to/certificate命令获得。在本例中,证书序列号为 123456789。

流程

使用以下内容创建 Ansible playbook 文件 restore-certificate.yml :

--- - name: Playbook to restore a certificate hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Restore a certificate for a web service ipacert: ipaadmin_password: "{{ ipaadmin_password }}" serial_number: 123456789 state: released运行 playbook:

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/restore-certificate.yml

3.4. 使用 Ansible 为 IdM 用户、主机和服务检索 SSL 证书

您可以使用 ansible-freeipa ipacert 模块来检索为身份管理(IdM)用户、主机或服务发布的 SSL 证书,并将其存储在受管节点上的一个文件中。

先决条件

在控制节点上:

- 您使用 Ansible 版本 2.14 或更高版本。

-

您已安装

ansible-freeipa软件包。 - 您已在 ~/MyPlaybooks/ 目录中创建了一个带有 IdM 服务器的完全限定域名(FQDN)的 Ansible 清单文件。

-

您已将

ipaadmin_password存储在 secret.yml Ansible vault 中。

-

您已获得证书的序列号,例如通过输入

openssl x509 -noout -text -in <path_to_certificate>命令得到。在本例中,证书的序列号为 123456789,存储检索到的证书的文件是 cert.pem。

流程

使用以下内容创建 Ansible playbook 文件 retrieve-certificate.yml :

--- - name: Playbook to retrieve a certificate and store it locally on the managed node hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Retrieve a certificate and save it to file 'cert.pem' ipacert: ipaadmin_password: "{{ ipaadmin_password }}" serial_number: 123456789 certificate_out: cert.pem state: retrieved检索证书:

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/retrieve-certificate.yml

第 4 章 管理 IdM 用户、主机和服务的外部签名证书

本章描述了如何使用身份管理(IdM)命令行界面(CLI)和 IdM Web UI 来添加或删除用户、主机,以及由外部证书颁发机构(CA)发布的服务证书。

4.1. 使用 IdM CLI ,将外部 CA 发布的证书添加到 IdM 用户、主机或服务

作为身份管理(IdM)管理员,您可以使用身份管理(IdM)CLI 向 IdM 用户的帐户、主机或服务添加外部签名的证书。

先决条件

- 您已获得管理员用户的票据授予票据。

流程

要为 IdM 用户添加证书,请输入:

$ ipa user-add-cert user --certificate=MIQTPrajQAwg...该命令要求您指定以下信息:

- 用户名

- Base64 编码的 DER 证书

您可以将证书转换为 DER 格式,然后将其重新编码为 Base64,而不是将证书内容复制并粘贴到命令行。例如,要将 user_cert.pem 证书添加给 user,请输入:

$ ipa user-add-cert user --certificate="$(openssl x509 -outform der -in user_cert.pem | base64 -w 0)"

您可以在不添加任何选项的情况下,以交互方式运行 ipa user-add-cert 命令。

要在 IdM 主机中添加证书,请输入:

-

ipa host-add-cert

要在 IdM 服务中添加证书,请输入:

-

ipa service-add-cert

4.2. 使用 IdM Web UI 将外部 CA 发布的证书添加到 IdM 用户、主机或服务中

作为身份管理(IdM)管理员,您可以使用身份管理(IdM)Web UI 将外部签名的证书添加到 IdM 用户的帐户、主机或服务中。

先决条件

- 您以管理用户的身份登录到身份管理(IdM)Web UI。

流程

-

打开

Identity选项卡,然后选择Users、Hosts或Services子选项卡。 - 点用户、主机或服务的名称,来打开其配置页面。

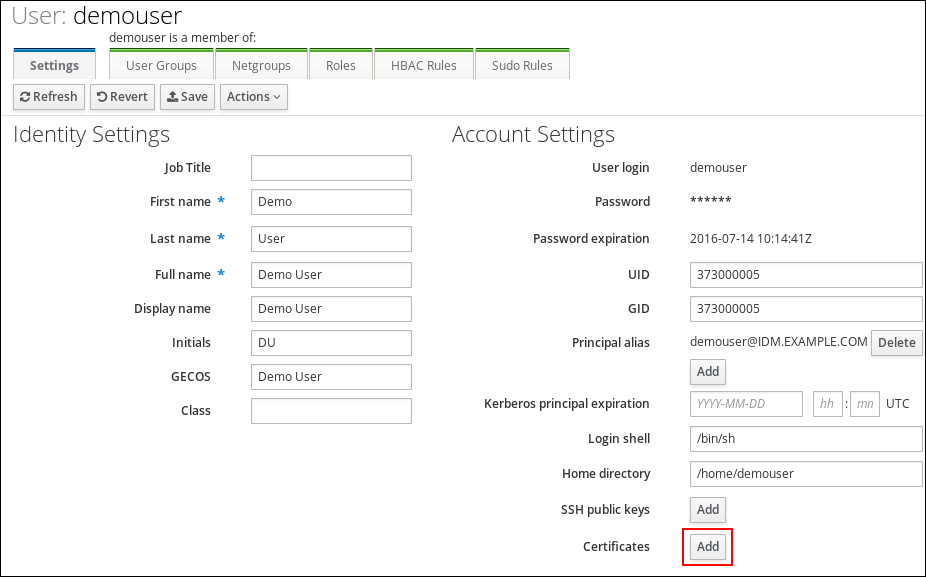

点

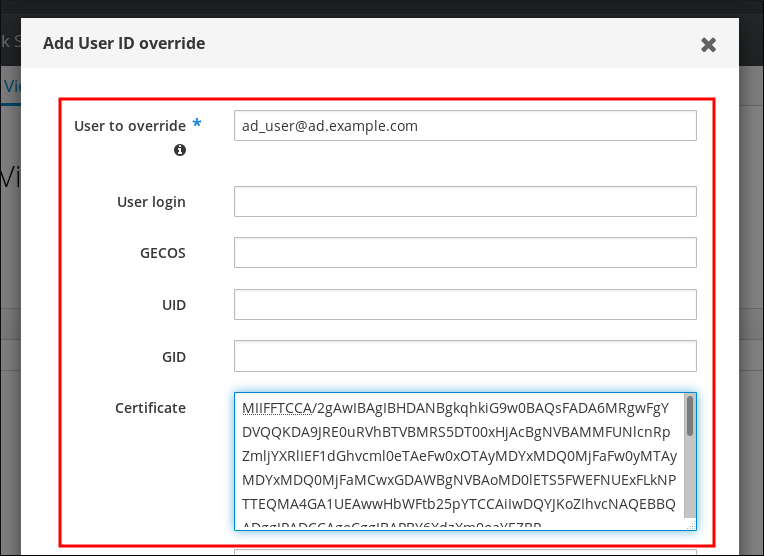

Certificates条目旁边的 Add。图 4.1. 在用户帐户中添加证书

- 将 Base64 或 PEM 编码格式的证书粘贴到文本字段中,然后点 Add。

- 点 Save 以保存更改。

4.3. 使用 IdM CLI 从 IdM 用户、主机或服务帐户中删除外部 CA 发布的证书

作为身份管理(IdM)管理员,您可以使用身份管理(IdM)CLI 从 IdM 用户的帐户、主机或服务中删除外部签名的证书。

先决条件

- 您已获得管理员用户的票据授予票据。

流程

要从 IdM 用户中删除证书,请输入:

$ ipa user-remove-cert user --certificate=MIQTPrajQAwg...该命令要求您指定以下信息:

- 用户名

- Base64 编码的 DER 证书

您可以将证书转换为 DER 格式,然后将其重新编码为 Base64,而不是将证书内容复制并粘贴到命令行。例如,要从user 中删除 user_cert.pem 证书,请输入:

$ ipa user-remove-cert user --certificate="$(openssl x509 -outform der -in user_cert.pem | base64 -w 0)"

您可以在不添加任何选项的情况下,以交互方式运行 ipa user-remove-cert 命令。

要从 IdM 主机中删除证书,请输入:

-

ipa host-remove-cert

要从 IdM 服务中删除证书,请输入:

-

ipa service-remove-cert

4.4. 使用 IdM Web UI 从 IdM 用户、主机或服务帐户中删除外部 CA 发布的证书

作为身份管理(IdM)管理员,您可以使用身份管理(IdM)Web UI 从 IdM 用户的帐户、主机或服务中删除外部签名的证书。

先决条件

- 您以管理用户的身份登录到身份管理(IdM)Web UI。

流程

-

打开

Identity选项卡,然后选择Users、Hosts或Services子选项卡。 - 点用户、主机或服务的名称,来打开其配置页面。

- 单击要删除的证书旁边的 Actions ,然后选择 Delete。

- 点 Save 以保存更改。

4.5. 其他资源

第 5 章 转换证书格式以和 IdM 一起工作

这个用户故事描述了如何确保您作为 IdM 系统管理员使用正确的带有特定 IdM 命令的证书的格式。例如,这在以下情况下非常有用:

- 您将外部证书加载到用户配置文件中。详情请参阅 转换外部证书以加载到 IdM 用户帐户中 。

- 在为智能卡验证配置 IdM 服务器 或 为智能卡验证配置 IdM 客户端时 ,您在使用外部 CA 证书,以便用户可以使用其上带有由外部证书颁发机构签发的证书的智能卡向 IdM 进行身份验证。

- 您从 NSS 数据库将证书导出为 pkcs #12 格式,其中包括证书和私钥。详情请查看将 NSS 数据库中的证书和私钥导出到 PKCS #12 文件中。

5.1. IdM 中的证书格式和编码

包括 IdM 中的智能卡身份验证的证书验证通过比较用户提供的证书或证书数据(保存在用户的 IdM 配置文件中)来进行。

系统配置

IdM 配置文件中存储的内容只是证书,而不是相应的私钥。在身份验证期间,用户还必须显示其拥有相应的私钥。用户通过显示包含证书和私钥的 PKCS #12 文件,或提供两个文件:一个包含证书,另一个包含私钥,来执行此操作。

因此,将证书加载到用户配置文件的进程等只接受不包含私钥的证书文件。

同样,当系统管理员为您提供外部 CA 证书时,他将仅提供公共数据:不带私钥的证书。为 IdM 客户端的智能卡验证配置 IdM 服务器的 ipa-advise 工具需要输入文件包含外部 CA 的证书,而不是私钥。

证书编码

有两种常见的证书编码:隐私增强的电子邮件(PEM)和区分的编码规则(DER)。base64 格式与 PEM 格式几乎一样,但它不包含 -----BEGIN CERTIFICATE-----/-----END CERTIFICATE----- 标头和页脚。

已使用 DER 编码的证书是二进制 X509 数字证书文件。作为二进制文件,证书不可读。DER 文件有时使用 .der 文件扩展名,但带有 .crt 和 .cer 文件扩展名的文件有时也会包含 DER 证书。包含密钥的 DER 文件可以命名为 .key。

使用 PEM Base64 编码的证书是一个人类可读的文件。该文件包含前缀为"-----BEGIN …"的 ASCII(Base64)保护的数据行。PEM 文件有时使用 .pem 文件扩展名,但带有 .crt 和 .cer 文件扩展名的文件有时也包含 PEM 证书。包含密钥的 PEM 文件可以命名为 .key。

不同的 ipa 命令对其接受的证书类型有不同的限制。例如,ipa user-add-cert 命令只接受以 base64 格式编码的证书,但 ipa-server-certinstall 接受 PEM、DER、PKCS #7、PKCS #8 和 PKCS #12 证书。

表 5.1. 证书编码

| 编码格式 | 人类可读 | 常用的文件扩展名 | 接受编码格式的 IdM 命令示例 |

|---|---|---|---|

| PEM/base64 | 是 | .pem, .crt, .cer | ipa user-add-cert, ipa-server-certinstall, … |

| DER | 否 | .der, .crt, .cer | ipa-server-certinstall, … |

IdM 中与证书相关的命令和格式 列出了其它 ipa命令以及这些命令可以接受的证书格式。

用户身份验证

在使用 Web UI 访问 IdM 时,用户证明自己通过将两者都存储在浏览器的数据库中,证明自己拥有与证书对应的私钥。

当使用 CLI 访问 IdM 时,用户通过以下方法之一证明自己拥有与证书对应的私钥:

用户添加连接到包含证书和密钥的智能卡模块的路径,作为

kinit -X命令的X509_user_identity参数的值:$ kinit -X X509_user_identity='PKCS11:opensc-pkcs11.so'idm_user用户添加两个文件作为

kinit -X命令的X509_user_identity参数的值,一个包含证书,另一个包含私钥:$ kinit -X X509_user_identity='FILE:`/path/to/cert.pem,/path/to/cert.key`'idm_user

有用的证书命令

查看证书数据,如主题和签发者:

$ openssl x509 -noout -text -in ca.pem要比较两个证书在哪些行不同:

$ diff cert1.crt cert2.crt要通过两列中显示的输出来比较两个证书在哪些行不同:

$ diff cert1.crt cert2.crt -y5.2. 将外部证书转换来加载到 IdM 用户帐户中

本节描述了如何确保在将外部证书添加到用户条目之前正确对其进行编码和格式化。

5.2.1. 先决条件

-

如果您的证书是由活动目录证书认证机构签发,并使用

PEM编码的,请确保PEM文件已转换为UNIX格式。要转换文件,请使用 eponymous 软件包提供的dos2unix工具。

5.2.2. 在 IdM CLI 中转换外部证书,并将其加载到 IdM 用户帐户中

IdM CLI 只接受 PEM 证书,从中删除了第一行和最后一行(-----BEGIN CERTIFICATE----- 和 -----END CERTIFICATE-----)。

按照以下流程将外部证书转换为 PEM 格式,并使用 IdM CLI 将其添加到 IdM 用户帐户中。

步骤

将证书转换为

PEM格式:如果您的证书为

DER格式:$ openssl x509 -in cert.crt -inform der -outform pem -out cert.pem如果您的文件为

PKCS #12格式,其常用文件扩展名为.pfx和.p12,并且包含证书、私钥和其他数据,请使用openssl pkcs12工具提取证书。提示时,输入保护存储在文件中的私钥的密码:$ openssl pkcs12 -in cert_and_key.p12 -clcerts -nokeys -out cert.pem Enter Import Password:

获取管理员凭证:

$ kinit admin使用

IdM CLI将证书添加到用户帐户中,按照以下方法之一:在将字符串添加到

ipa user-add-cert前,使用sed工具删除PEM文件的第一行和最后一行(-----BEGIN CERTIFICATE----- 和 -----END CERTIFICATE-----):$ ipa user-add-cert some_user --certificate="$(sed -e '/BEGIN CERTIFICATE/d;/END CERTIFICATE/d' cert.pem)"将没有第一行和最后一行(-----BEGIN CERTIFICATE----- 和 -----END CERTIFICATE-----)的证书文件的内容复制并粘贴到

ipa user-add-cert命令中:$ ipa user-add-cert some_user --certificate=MIIDlzCCAn+gAwIBAgIBATANBgkqhki...注意如果不首先删除第一行和最后一行(-----BEGIN CERTIFICATE----- 和 -----END CERTIFICATE-----),您无法直接将包含证书的

PEM文件作为输入传给ipa user-add-cert命令:$ ipa user-add-cert some_user --cert=some_user_cert.pem此命令会导致产生"ipa: ERROR: Base64 decoding failed: Incorrect padding"错误消息。

(可选)检查证书是否被系统接受:

[idm_user@r8server]$ ipa user-show some_user

5.2.3. 在 IdM web UI 中转换外部证书,以便将其加载到 IdM 用户帐户中

按照以下流程将外部证书转换为 PEM 格式,并将其添加到 IdM Web UI 中的 IdM 用户帐户中。

步骤

使用

CLI,将证书转换为PEM格式:如果您的证书为

DER格式:$ openssl x509 -in cert.crt -inform der -outform pem -out cert.pem如果您的文件为

PKCS #12格式,其常用文件扩展名为.pfx和.p12,并且包含证书、私钥和其他数据,请使用openssl pkcs12工具提取证书。提示时,输入保护存储在文件中的私钥的密码:$ openssl pkcs12 -in cert_and_key.p12 -clcerts -nokeys -out cert.pem Enter Import Password:

-

在编辑器中打开证书,并复制内容。您可以包含 "-----BEGIN CERTIFICATE-----" 和 "-----END CERTIFICATE-----" 标头和页脚行,但您不必这样做,因为 IdM Web UI 接受

PEM和base64格式。 - 在 IdM Web UI 中,以安全官身份登录。

-

前往

Identity→Users→some_user。 -

单击

Certificates旁边的Add。 - 将证书的 PEM 格式内容粘贴到打开的窗口中。

-

点击

Add。

如果证书被系统接受,您可以在用户配置文件中看到它列在 Certificates 中。

5.3. 准备将证书加载到浏览器

在将用户证书导入到浏览器前,请确保证书和相应的私钥为 PKCS #12 格式。通常有两种情况需要额外的准备工作:

- 证书位于 NSS 数据库中。有关在这种情况下如何处理的详情,请参考 将 NSS 数据库中的证书和私钥导出到 PKCS #12 文件中。

-

证书和私钥位于两个单独的

PEM文件中。有关在这种情况下如何处理的详情,请参考 将证书和私钥 PEM 文件合并到 PKCS #12 文件中。

之后,要将 PEM 格式的 CA 证书以及 PKCS #12 格式的用户证书导入到浏览器中,请按照 配置浏览器以启用证书身份验证 和 以身份管理用户的身份使用证书验证身份管理 Web UI 中的流程。

5.3.1. 将证书和私钥从 NSS 数据库导出到 PKCS #12 文件中

步骤

使用

pk12util命令将证书从 NSS 数据库导出为PKCS12格式。例如,要将昵称为some_user的证书从存储在~/certdb目录中的 NSS 数据库导出到~/some_user.p12文件中:$ pk12util -d~/certdb-o~/some_user.p12-n some_user Enter Password or Pin for "NSS Certificate DB": Enter password for PKCS12 file: Re-enter password: pk12util: PKCS12 EXPORT SUCCESSFUL为

.p12文件设置合适的权限:# chmod 600 ~/some_user.p12由于

PKCS #12文件也包含私钥,因此必须对其进行保护,以防止其他用户使用该文件。否则,他们可以模拟用户。

5.3.2. 将证书和私钥 PEM 文件合并到 PKCS #12 文件中

按照以下流程将证书和存储在单独的 PEM 文件中的相应密钥合并到 PKCS #12 文件中。

步骤

将存储在

certfile.cer中的证书和存储在certfile.key中的密钥合并到包含证书和密钥的certfile.p12文件中:$ openssl pkcs12 -export -in certfile.cer -inkey certfile.key -out certfile.p12

5.4. IdM 中与证书相关的命令和格式

下表显示了 IdM 中与证书相关的具有可接受格式的命令。

表 5.2. IdM 证书命令和格式

| 命令 | 可接受的格式 | 备注 |

|---|---|---|

|

| base64 PEM 证书 | |

|

| PEM 和 DER 证书;PKCS#7 证书链;PKCS#8 和原始私钥;PKCS#12 证书和私钥 | |

|

| DER; PEM; PKCS#7 | |

|

| PEM 和 DER 证书; PKCS#7 证书链 | |

|

| PEM 和 DER 证书; PKCS#7 证书链 | |

|

| N/A |

创建具有 |

|

| N/A |

创建具有 |

|

| N/A |

使用新证书创建 PEM 格式的 |

|

| N/A |

使用新证书创建 PEM 格式的 |

第 6 章 在身份管理中创建和管理证书配置文件

证书授权机构(CA)在签名证书时使用证书配置文件,来确定证书签名请求(CSR)是否可以接受,如果可以接受,证书上有哪些功能和扩展。证书配置文件与发布特定类型的证书相关联。通过组合证书配置文件和 CA 访问控制列表(ACL),您可以定义和控制对自定义证书配置文件的访问。

在描述如何创建证书配置集时,流程使用 S/MIME 证书作为示例。某些电子邮件程序支持使用安全多用途互联网邮件扩展(S/MIME)协议进行数字签名和加密的电子邮件。使用 S/MIME 签名或加密电子邮件消息,要求消息的发送方具有 S/MIME 证书。

6.1. 什么是证书配置文件?

您可以使用证书配置文件来确定证书的内容,以及发布证书的限制,如下所示:

- 用于隔离证书签名请求的签名算法。

- 证书的默认有效期。

- 用于吊销证书的吊销原因。

- 如果主体的通用名称被复制到主题备用名称字段。

- 应该出现在证书中的功能和扩展。

单个证书配置文件与签发特定类型的证书相关联。您可以在 IdM 中为用户、服务和主机定义不同的证书配置文件。IdM 默认包括以下证书配置文件:

-

caIPAserviceCert -

IECUserRoles -

KDCs_PKINIT_Certs(内部使用)

另外,您可以创建和导入自定义配置文件,其允许您为特定目的发布证书。例如,您可以将特定配置文件的使用限制给一个用户或一个组,防止其他用户和组使用该配置文件发布用于身份验证的证书。要创建自定义证书配置文件,请使用 ipa certprofile 命令。

其他资源

-

请参阅

ipa help certprofile命令。

6.2. 创建证书配置文件

按照以下流程,通过为请求 S/MIME 证书创建一个证书配置文件,通过命令行来创建一个配置文件。

步骤

通过复制现有的默认配置文件来创建自定义配置文件:

$ ipa certprofile-show --out smime.cfg caIPAserviceCert ------------------------------------------------ Profile configuration stored in file 'smime.cfg' ------------------------------------------------ Profile ID: caIPAserviceCert Profile description: Standard profile for network services Store issued certificates: TRUE

在文本编辑器中打开新创建的配置文件。

$ vi smime.cfg

将

Profile ID更改为反映配置文件用法的名称,如smime。注意当您导入新创建的配置文件时,如果有

profileId字段,则其必须与命令行中指定的 ID 匹配。更新扩展的密钥用法配置。默认的扩展的密钥用法扩展配置用于 TLS 服务器和客户端身份验证。例如,对于 S/MIME,必须为电子邮件保护配置扩展的密钥用法:

policyset.serverCertSet.7.default.params.exKeyUsageOIDs=1.3.6.1.5.5.7.3.4

导入新配置文件:

$ ipa certprofile-import smime --file smime.cfg \ --desc "S/MIME certificates" --store TRUE ------------------------ Imported profile "smime" ------------------------ Profile ID: smime Profile description: S/MIME certificates Store issued certificates: TRUE

验证步骤

验证新证书配置文件已被导入:

$ ipa certprofile-find ------------------ 4 profiles matched ------------------ Profile ID: caIPAserviceCert Profile description: Standard profile for network services Store issued certificates: TRUE Profile ID: IECUserRoles Profile description: User profile that includes IECUserRoles extension from request Store issued certificates: TRUE Profile ID: KDCs_PKINIT_Certs Profile description: Profile for PKINIT support by KDCs Store issued certificates: TRUE Profile ID: smime Profile description: S/MIME certificates Store issued certificates: TRUE ---------------------------- Number of entries returned 4 ----------------------------

其他资源

-

请参阅

ipa help certprofile。 - 请参阅 RFC 5280 ,4.2.1.12 部分。

6.3. 什么是 CA 访问控制列表?

证书颁发机构访问控制列表(CA ACL)规则定义哪些配置文件可用于向哪些主体发布证书。您可以使用 CA ACL 来执行此操作,例如:

- 确定可以使用特定配置文件向哪些用户、主机或服务发布证书

- 确定允许哪个 IdM 证书颁发机构或子 CA 发布证书

例如,使用 CA ACL ,您可以将只用于伦敦办事处工作的员工的配置文件限制为与伦敦办事处相关的 IdM 用户组的成员。

用于管理 CA ACL 规则的 ipa caacl 工具允许特权用户添加、显示、修改或删除指定的 CA ACL。

其他资源

-

请参阅

ipa help caacl。

6.4. 定义 CA ACL 来控制对证书配置文件的访问

按照以下流程,使用 caacl 工具定义一个 CA 访问控制列表(ACL)规则,以允许组中的用户访问自定义证书配置文件。在这种情况下,流程描述了如何创建 S/MIME 用户的组以及 CA ACL,以允许该组中的用户访问 smime 证书配置文件。

先决条件

- 确保您已获取 IdM 管理员的凭据。

步骤

为证书配置文件的用户创建一个新组:

$ ipa group-add smime_users_group --------------------------------- Added group "smime users group" --------------------------------- Group name: smime_users_group GID: 75400001

创建一个新用户来添加到

smime_user_group组中:$ ipa user-add smime_user First name: smime Last name: user ---------------------- Added user "smime_user" ---------------------- User login: smime_user First name: smime Last name: user Full name: smime user Display name: smime user Initials: TU Home directory: /home/smime_user GECOS: smime user Login shell: /bin/sh Principal name: smime_user@IDM.EXAMPLE.COM Principal alias: smime_user@IDM.EXAMPLE.COM Email address: smime_user@idm.example.com UID: 1505000004 GID: 1505000004 Password: False Member of groups: ipausers Kerberos keys available: False

将

smime_user添加到smime_users_group组中:$ ipa group-add-member smime_users_group --users=smime_user Group name: smime_users_group GID: 1505000003 Member users: smime_user ------------------------- Number of members added 1 -------------------------

创建 CA ACL 以允许组中的用户访问证书配置文件:

$ ipa caacl-add smime_acl ------------------------ Added CA ACL "smime_acl" ------------------------ ACL name: smime_acl Enabled: TRUE

将用户组添加到 CA ACL 中:

$ ipa caacl-add-user smime_acl --group smime_users_group ACL name: smime_acl Enabled: TRUE User Groups: smime_users_group ------------------------- Number of members added 1 -------------------------

将证书配置文件添加到 CA ACL 中:

$ ipa caacl-add-profile smime_acl --certprofile smime ACL name: smime_acl Enabled: TRUE Profiles: smime User Groups: smime_users_group ------------------------- Number of members added 1 -------------------------

验证步骤

查看您创建的 CA ACL 的详情:

$ ipa caacl-show smime_acl ACL name: smime_acl Enabled: TRUE Profiles: smime User Groups: smime_users_group ...

其他资源

-

请参阅

ipa手册页。 -

请参阅

ipa help caacl。

6.5. 使用证书配置文件和 CA ACL 来发布证书

当证书颁发机构访问控制列表(CA ACL)允许时,您可以使用证书配置文件来请求证书。按照以下流程,使用已通过 CA ACL 授予了访问权限的自定义证书配置文件来为用户请求 S/MIME 证书。

先决条件

- 您的证书配置文件已创建。

- 允许用户使用所需证书配置文件请求证书的 CA ACL已创建。

您可以绕过 CA ACL 检查用户是否执行了 cert-request 命令:

-

是

admin用户。 -

具有

请求证书忽略 CA ACL权限.

步骤

为用户生成证书请求。例如,使用 OpenSSL:

$ openssl req -new -newkey rsa:2048 -days 365 -nodes -keyout private.key -out cert.csr -subj '/CN=smime_user'

为用户从 IdM CA 请求新证书:

$ ipa cert-request cert.csr --principal=smime_user --profile-id=smime

(可选)将 --ca sub-CA_name 选项传给命令,以从子 CA ,而不是根 CA 请求证书。

验证步骤

验证新发布的证书是否已分配给用户:

$ ipa user-show user User login: user ... Certificate: MIICfzCCAWcCAQA... ...

其他资源

-

请参阅

ipa(a)手册页。 -

请参阅

ipa help user-show命令。 -

请参阅

ipa help cert-request命令。 -

请参阅

openssl(lssl)手册页。

6.6. 修改证书配置文件

按照以下流程,使用 ipa certprofile-mod 命令直接通过命令行修改证书配置文件。

步骤

确定您要修改的证书配置文件的证书配置文件 ID。显示当前存储在 IdM 中的所有证书配置文件:

# ipa certprofile-find ------------------ 4 profiles matched ------------------ Profile ID: caIPAserviceCert Profile description: Standard profile for network services Store issued certificates: TRUE Profile ID: IECUserRoles ... Profile ID: smime Profile description: S/MIME certificates Store issued certificates: TRUE -------------------------- Number of entries returned --------------------------

修改证书配置文件描述。例如,如果您使用现有的配置文件为 S/MIME 证书创建了自定义证书配置文件,请按照新用法更改描述:

# ipa certprofile-mod smime --desc "New certificate profile description" ------------------------------------ Modified Certificate Profile "smime" ------------------------------------ Profile ID: smime Profile description: New certificate profile description Store issued certificates: TRUE在文本编辑器中打开您的客户证书配置文件,并进行修改以满足您的要求:

# vi smime.cfg

有关可以在证书配置文件中配置哪些选项的详情,请查看 证书配置文件配置参数。

更新现有证书配置文件:

# ipa certprofile-mod _profile_ID_ --file=smime.cfg

验证步骤

验证证书配置文件是否已更新:

$ ipa certprofile-show smime Profile ID: smime Profile description: New certificate profile description Store issued certificates: TRUE

其他资源

-

请参阅

ipa(a)手册页。 -

请参阅

ipa help certprofile-mod。

6.7. 证书配置文件配置参数

证书配置文件配置参数存储在 CA 配置文件目录 /var/lib/pki/pki-tomcat/ca/profiles/ca 中的 profile_name.cfg 文件中。配置文件的所有参数 - 默认值、输入、输出和约束 - 都在单个策略集中配置。为证书配置集设置的策略具有名称 policyset.policyName.policyNumber。例如,对于策略设置 serverCertSet :

policyset.list=serverCertSet policyset.serverCertSet.list=1,2,3,4,5,6,7,8 policyset.serverCertSet.1.constraint.class_id=subjectNameConstraintImpl policyset.serverCertSet.1.constraint.name=Subject Name Constraint policyset.serverCertSet.1.constraint.params.pattern=CN=[^,]+,.+ policyset.serverCertSet.1.constraint.params.accept=true policyset.serverCertSet.1.default.class_id=subjectNameDefaultImpl policyset.serverCertSet.1.default.name=Subject Name Default policyset.serverCertSet.1.default.params.name=CN=$request.req_subject_name.cn$, OU=pki-ipa, O=IPA policyset.serverCertSet.2.constraint.class_id=validityConstraintImpl policyset.serverCertSet.2.constraint.name=Validity Constraint policyset.serverCertSet.2.constraint.params.range=740 policyset.serverCertSet.2.constraint.params.notBeforeCheck=false policyset.serverCertSet.2.constraint.params.notAfterCheck=false policyset.serverCertSet.2.default.class_id=validityDefaultImpl policyset.serverCertSet.2.default.name=Validity Default policyset.serverCertSet.2.default.params.range=731 policyset.serverCertSet.2.default.params.startTime=0

每个策略集都包含按照策略 ID 号为证书配置文件配置的策略列表,以它们的评估顺序排列。服务器为其收到的每个请求评估每个策略集。收到单个证书请求时,将评估一个集合,并忽略配置文件中的任何其他集合。发布双密钥对后,对第一个证书请求评估第一个策略集,对第二个证书请求评估第二个策略集。在发布双密钥对时,在发布单个证书或多个集合时,您不需要多个策略集。

表 6.1. 证书配置文件参数

| 参数 | 描述 |

|---|---|

| desc |

证书配置文件的自由文本描述,显示在终端实体页面上。例如, |

| enable |

启用配置文件,使它可通过终端实体页面访问。例如: |

| auth.instance_id |

设置身份验证管理者插件,用来验证证书请求。要进行自动注册,如果身份验证成功,CA 会立即发布证书。如果身份验证失败或者没有指定身份验证插件,则会将请求排队,来由代理手动批准。例如, |

| authz.acl |

指定授权约束。这主要用于设置组评估访问控制列表(ACL)。例如,

在基于目录的用户证书续订中,此选项用于确保原始请求者和当前验证的用户是同一个。在评估授权前,实体必须验证(绑定或登录到系统)。 |

| 名称 |

证书配置文件的名称。例如, |

| input.list |

按名称列出证书配置文件允许的输入。例如, |

| input.input_id.class_id |

按输入 ID(在 input.list 中列出的输入名称)表示输入的 java 类名称。例如, |

| output.list |

按名称列出证书配置文件可能的输出格式。例如 |

| output.output_id.class_id |

为在 output.list 中命名的输出格式指定 java 类名称。例如: |

| policyset.list |

列出配置的证书配置文件规则。对于双证书,一组规则适用于签名密钥,另一组规则适用于加密密钥。单个证书仅使用一组证书配置文件规则。例如, |

| policyset.policyset_id.list |

按照策略 ID 号,按评估的顺序,列出为证书配置文件配置的策略集合中的策略。例如: |

| policyset.policyset_id.policy_number.constraint.class_id | 表示配置文件规则中配置的默认约束插件集的 java 类名称。例如, policyset.serverCertSet.1.constraint.class_id=subjectNameConstraintImpl。 |

| policyset.policyset_id.policy_number.constraint.name | 提供用户定义的约束名称。例如,policyset.serverCertSet.1.constraint.name=Subject Name Constraint。 |

| policyset.policyset_id.policy_number.constraint.params.attribute | 为约束的允许的属性指定值。可能的属性因约束类型而异。例如, policyset.serverCertSet.1.constraint.params.pattern=CN=.*. |

| policyset.policyset_id.policy_number.default.class_id | 给出配置文件规则中默认集的 java 类名称。例如, policyset.serverCertSet.1.default.class_id=userSubjectNameDefaultImpl |

| policyset.policyset_id.policy_number.default.name | 给出用户定义的默认值的名称。例如: policyset.serverCertSet.1.default.name=Subject Name Default |

| policyset.policyset_id.policy_number.default.params.attribute | 为默认值的允许的属性指定值。可能的属性因默认类型而异。例如: policyset.serverCertSet.1.default.params.name=CN=(Name)$request.requestor_name$。 |

第 7 章 管理 IdM 中证书的有效性

在身份管理(IdM)中,您可以管理现有证书和未来要发布的证书的有效性,但方法有所不同。

7.1. 管理 IdM CA 发布的现有证书的有效性

在 IdM 中,可以使用以下方法查看证书的到期日期:

您可以使用以下方法管理 IdM CA 发布的现有证书的有效性:

通过使用原始证书签名请求(CSR)或私钥生成的新 CSR 请求新的证书来续订证书。您可以使用以下工具请求新证书:

- certmonger

-

您可以使用

certmonger请求服务证书。证书到期之前,certmonger将自动续订证书,从而确保服务证书持续有效。详情请参阅 使用 certmonger 为服务获取 IdM 证书 。 - certutil

-

您可以使用

certutil续订用户、主机和服务证书。有关请求用户证书的详情,请参阅 请求新的用户证书并将其导出到客户端 ; - openssl

-

您可以使用

openssl续订用户、主机和服务证书。

吊销证书。详情请查看:

如果证书已被临时吊销,则恢复证书。详情请查看:

7.2. 管理 IdM CA 发布的未来证书的有效性

要管理 IdM CA 发布的未来证书的有效性,请修改、导入或创建证书配置文件。详情请参阅在 在身份管理中创建和管理证书配置文件。

7.3. 在 IdM WebUI 中查看证书的到期日期

您可以使用 IdM WebUI 来查看 IdM CA 发布的所有证书的到期日期。

先决条件

- 确保您已获取管理员的凭证。

步骤

-

在

Authentication菜单中,点击Certificates>Certificates。 单击证书的序列号,来打开证书信息页面。

图 7.1. 证书列表

-

在证书信息页面中,找到

Expires On信息。

7.4. 在 CLI 中查看证书的到期日期

您可以使用命令行界面(CLI)查看证书的到期日期。

步骤

使用

openssl工具以人类可读的格式打开文件:$ openssl x509 -noout -text -in ca.pem Certificate: Data: Version: 3 (0x2) Serial Number: 1 (0x1) Signature Algorithm: sha256WithRSAEncryption Issuer: O = IDM.EXAMPLE.COM, CN = Certificate Authority Validity Not Before: Oct 30 19:39:14 2017 GMT Not After : Oct 30 19:39:14 2037 GMT

7.5. 吊销带有集成 IdM CA 的证书

7.5.1. 证书吊销原因

已吊销的证书是无效的,不能用于身份验证。所有取消都是永久的,除了原因 6:证书冻结。

默认的吊销原因为 0:未指定。

表 7.1. 吊销原因

| ID | 原因 | 解释 |

|---|---|---|

| 0 | 未指定 | |

| 1 | 密钥泄露 | 签发证书的密钥不再被信任。 可能的原因是:丢失令牌,非正常访问文件。 |

| 2 | CA 泄露 | 签发证书的 CA 不再被信任。 |

| 3 | 隶属关系更改了 | 可能的原因: * 本人已离开公司或转到另一个部门。 * 主机或服务将被停用。 |

| 4 | 被取代 | 较新的证书替换了当前的证书。 |

| 5 | 停止操作 | 主机或服务将被停用。 |

| 6 | 证书冻结 | 证书被临时吊销。您可稍后恢复证书。 |

| 8 | 从 CRL 中删除 | 证书不再包含在证书吊销列表(CRL)中。 |

| 9 | 特权收回 | 用户、主机或服务不再被允许使用证书。 |

| 10 | 属性授权(AA)泄露 | AA 证书不再被信任。 |

7.5.2. 使用 IdM Web UI 吊销带有集成 IdM CA 的证书

如果您知道您已丢失证书的私钥,则您必须吊销证书以防止其被滥用。完成此流程,以使用 IdM WebUI 吊销 IdM CA 发布的证书。

步骤

-

点击

Authentication>Certificates>Certificates。 单击证书的序列号,来打开证书信息页面。

图 7.2. 证书列表

- 在证书信息页面中,单击 Actions → Revoke Certificate。

- 选择吊销的原因,然后单击 Revoke。详情请参阅 证书吊销原因。

7.5.3. 使用 IdM CLI 吊销带有集成 IdM CA 的证书

如果您知道您已丢失证书的私钥,则您必须吊销证书以防止其被滥用。完成此流程,以使用 IdM CLI 吊销 IdM CA 发布的证书。

步骤

使用

ipa cert-revoke命令,并指定:- 证书序列号

- 吊销原因的 ID 号;有关详细信息,请参阅 证书吊销原因

例如,因为原因 1 : 密钥泄露,要吊销序列号为 1032 的证书,请输入:

$ ipa cert-revoke 1032 --revocation-reason=1

有关请求新证书的详情,请查看以下文档:

7.6. 恢复带有集成 IdM CA 的证书

如果您因为原因 6 :证书冻结 吊销了证书 ,如果证书的私钥未泄露,您可以恢复它。要恢复证书,请使用以下流程之一:

7.6.1. 使用 IdM WebUI 恢复带有集成 IdM CA 的证书

完成这个流程,来使用 IdM WebUI 恢复因为原因 6 :凭证冻结 而吊销的 IdM 证书。

流程

-

在

Authentication菜单中,点击Certificates>Certificates。 单击证书的序列号,来打开证书信息页面。

图 7.3. 证书列表

- 在证书信息页面中,单击 Actions → Restore Certificate。

7.6.2. 使用 IdM CLI 恢复带有集成 IdM CA 的证书

完成此流程,以使用 IdM CLI 恢复因为原因 6 :证书冻结 而撤销的 IdM 证书。

流程

使用

ipa cert-remove-hold命令并指定证书序列号。例如:$ ipa cert-remove-hold 1032

第 8 章 为智能卡验证配置身份管理

身份管理(IdM)支持使用如下方式的智能卡身份验证:

- IdM 证书颁发机构发布的用户证书

- 外部证书颁发机构发布的用户证书

您可以在 IdM 中为两种类型的证书配置智能卡验证。在这种情况下,rootca.pem CA 证书是包含可信外部证书颁发机构证书的文件。

有关 IdM 中智能卡验证的详情,请参考 了解智能卡验证。

有关配置智能卡验证的详情:

8.1. 为智能卡验证配置 IdM 服务器

如果要为其证书是由身份管理(IdM)CA 信任的 <EXAMPLE.ORG> 域的证书颁发机构发布的用户启用智能卡验证,您必须获取以下证书,以便在运行配置 IdM 服务器的 ipa-advise 脚本时添加它们:

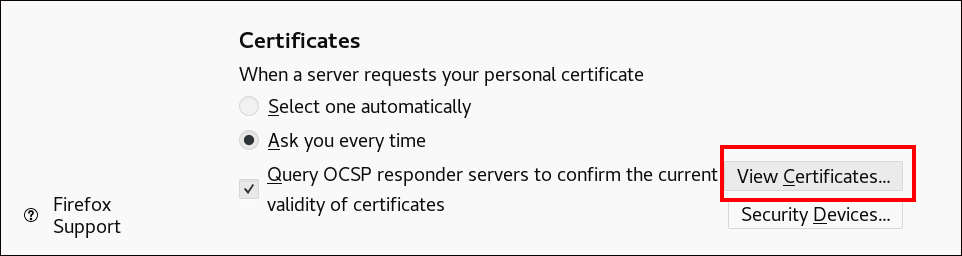

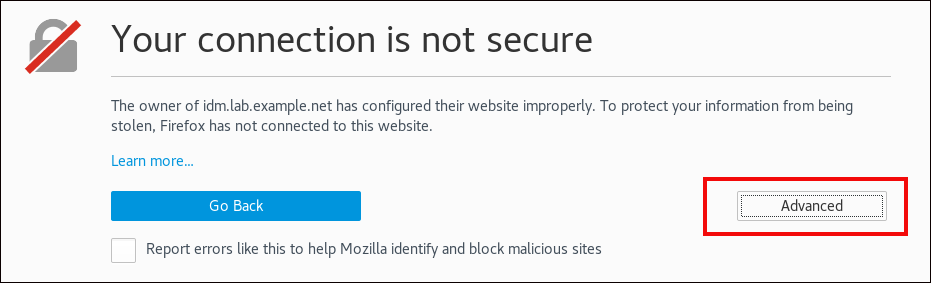

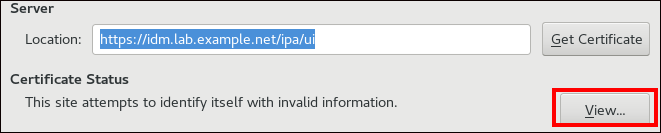

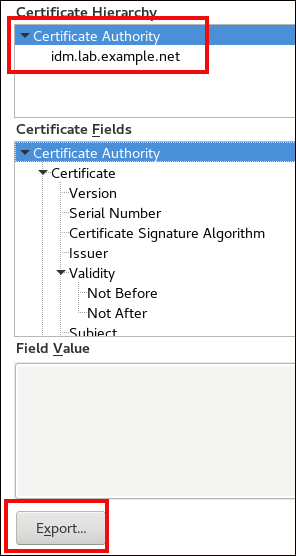

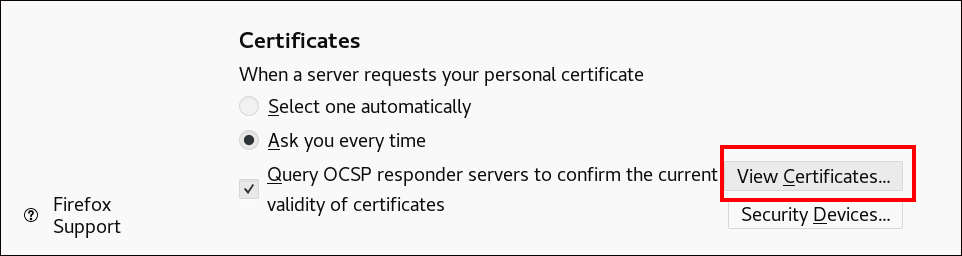

- 为 <EXAMPLE.ORG> CA 直接发布证书的根 CA 的证书,或者通过一个或多个其子 CA 签发证书。您可以从认证机构发布的证书的网页下载证书链。详情请查看 配置浏览器来启用证书身份验证 中的步骤 1 - 4a。

-

IdM CA 证书。您可以从在其上运行 IdM CA 实例的 IdM 服务器上的

/etc/ipa/ca.crt文件获取 CA 证书。 - 所有中间 CA 的证书,即介于 <EXAMPLE.ORG> CA 和 IdM CA 之间。

要为智能卡验证配置 IdM 服务器:

- 获取 PEM 格式的 CA 证书文件。

-

运行内置的

ipa-advise脚本。 - 重新加载系统配置。

先决条件

- 有到 IdM 服务器的 root 访问权限。

- 您有 root CA 证书和所有中间 CA 证书。

流程

创建要进行配置的目录:

[root@server]# mkdir ~/SmartCard/进入该目录:

[root@server]# cd ~/SmartCard/获取存储在 PEM 格式文件中的相关 CA 证书。如果您的 CA 证书存储再不同格式的文件中,如 DER,请将其转换为 PEM 格式。IdM 证书颁发机构证书采用 PEM 格式,位于

/etc/ipa/ca.crt文件中。将 DER 文件转换为 PEM 文件:

# openssl x509 -in <filename>.der -inform DER -out <filename>.pem -outform PEM

为方便起见,将证书复制到您要进行配置的目录中:

[root@server SmartCard]# cp /tmp/rootca.pem ~/SmartCard/ [root@server SmartCard]# cp /tmp/subca.pem ~/SmartCard/ [root@server SmartCard]# cp /tmp/issuingca.pem ~/SmartCard/

另外,如果您使用外部证书颁发机构的证书,请使用

openssl x509工具查看PEM格式的文件内容,来检查Issuer和Subject值是否正确:[root@server SmartCard]# openssl x509 -noout -text -in rootca.pem | more使用管理员特权,通过内置的

ipa-advise工具生成配置脚本:[root@server SmartCard]# kinit admin [root@server SmartCard]# ipa-advise config-server-for-smart-card-auth > config-server-for-smart-card-auth.sh

config-server-for-smart-card-auth.sh脚本执行以下操作:- 它配置 IdM Apache HTTP 服务器。

- 它在 KDC(Key Distribution Center)中启用 PKINIT(Public Key Cryptography for Initial Authentication in Kerberos)。

- 它将 IdM Web UI 配置为接受智能卡授权请求。

执行脚本,将包含根 CA 和子 CA 证书的 PEM 文件添加为参数:

[root@server SmartCard]# chmod +x config-server-for-smart-card-auth.sh [root@server SmartCard]# ./config-server-for-smart-card-auth.sh rootca.pem subca.pem issuingca.pem Ticket cache:KEYRING:persistent:0:0 Default principal: admin@IDM.EXAMPLE.COM [...] Systemwide CA database updated. The ipa-certupdate command was successful

注意在任何子 CA 证书前,确保将根 CA 的证书添加为参数,并且 CA 或子 CA 证书还没有过期。

另外,如果发布用户证书的证书颁发机构不提供任何在线证书状态协议(OCSP)响应程序,您可能需要禁用对 IdM Web UI 身份验证的 OCSP 检查:

在

/etc/httpd/conf.d/ssl.conf文件中将SSLOCSPEnable参数设为off:SSLOCSPEnable off重启 Apache 守护进程(httpd)使更改立即生效:

[root@server SmartCard]# systemctl restart httpd

警告如果您只使用 IdM CA 发出的用户证书,不要禁用 OCSP 检查。OCSP 响应器是 IdM 的一部分。

有关如何保持 OCSP 检查处于启用状态,同时防止 IdM 服务器拒绝用户证书(如果 IdM 服务器不包含有关颁发用户证书的 CA 侦听 OCSP 服务请求的位置的信息)的说明,请参阅 Apache mod_ssl 配置选项 中的

SSLOCSPDefaultResponder指令。

该服务器现在被配置为智能卡验证。

要在整个拓扑中启用智能卡验证,请在每个 IdM 服务器中运行操作过程。

8.2. 使用 Ansible 为智能卡验证配置 IdM 服务器

您可以使用 Ansible 为其证书是由身份管理(IdM) CA 信任的 <EXAMPLE.ORG> 域的证书颁发机构发布的用户启用智能卡验证。要做到这一点,您必须获取以下证书,以便在使用 ipasmartcard_server ansible-freeipa 角色脚本运行 Ansible playbook 时使用它们:

- 为 <EXAMPLE.ORG> CA 直接发布证书的根 CA 的证书,或者通过一个或多个其子 CA 签发证书。您可以从认证机构发布的证书的网页下载证书链。详情请参阅 配置浏览器以启用证书验证 中的步骤 4。

-

IdM CA 证书。您可以从任何 IdM CA 服务器上的

/etc/ipa/ca.crt文件获取 CA 证书。 - 介于 <EXAMPLE.ORG> CA 和 IdM CA 之间的所有 CA 的证书。

先决条件

-

您有访问 IdM 服务器的

root权限。 -

您需要知道 IdM

admin密码。 - 您有 root CA 证书、IdM CA 证书以及所有中间 CA 证书。

您已配置了 Ansible 控制节点以满足以下要求:

- 您使用 Ansible 版本 2.14 或更高版本。

-

您已在 Ansible 控制器上安装了

ansible-freeipa软件包。 - 示例假定在 ~/MyPlaybooks/ 目录中,您已创建了带有 IdM 服务器的完全限定域名(FQDN)的 Ansible 清单文件。

-

示例假定 secret.yml Ansible vault 存储了

ipaadmin_password。

-

目标节点,也就是在其上执行

ansible-freeipa模块的节点,是 IdM 域的一部分,作为 IdM 客户端、服务器或副本。

步骤

如果您的 CA 证书存储在不同格式(如

DER)的文件中,请将其转换为PEM格式:# openssl x509 -in <filename>.der -inform DER -out <filename>.pem -outform PEMIdM 证书颁发机构证书采用

PEM格式,位于/etc/ipa/ca.crt文件中。(可选)使用

openssl x509工具查看PEM格式的文件的内容,以检查Issuer和Subject值是否正确:# openssl x509 -noout -text -in root-ca.pem | more进入您的 ~/MyPlaybooks/ 目录:

$ cd ~/MyPlaybooks/创建一个专用于 CA 证书的子目录:

$ mkdir SmartCard/为方便起见,将所有必需的证书复制到 ~/MyPlaybooks/SmartCard/ 目录中:

# cp /tmp/root-ca.pem ~/MyPlaybooks/SmartCard/ # cp /tmp/intermediate-ca.pem ~/MyPlaybooks/SmartCard/ # cp /etc/ipa/ca.crt ~/MyPlaybooks/SmartCard/ipa-ca.crt

在 Ansible 清单文件中指定以下内容:

- 要为智能卡验证进行配置的 IdM 服务器。

- IdM 管理员密码。

CA 证书的路径按以下顺序:

- root CA 证书文件

- 中间 CA 证书文件

- IdM CA 证书文件

文件类似如下:

[ipaserver] ipaserver.idm.example.com [ipareplicas] ipareplica1.idm.example.com ipareplica2.idm.example.com [ipacluster:children] ipaserver ipareplicas [ipacluster:vars] ipaadmin_password= "{{ ipaadmin_password }}" ipasmartcard_server_ca_certs=/home/<user_name>/MyPlaybooks/SmartCard/root-ca.pem,/home/<user_name>/MyPlaybooks/SmartCard/intermediate-ca.pem,/home/<user_name>/MyPlaybooks/SmartCard/ipa-ca.crt

使用以下内容创建

install-smartcard-server.ymlplaybook:--- - name: Playbook to set up smart card authentication for an IdM server hosts: ipaserver become: true roles: - role: ipasmartcard_server state: present

- 保存该文件。

运行 Ansible playbook。指定 playbook 文件、存储保护 secret.yml 文件的密码,以及清单文件:

$ ansible-playbook --vault-password-file=password_file -v -i inventory install-smartcard-server.ymlipasmartcard_serverAnsible 角色执行以下操作:- 它配置 IdM Apache HTTP 服务器。

- 它在 KDC(Key Distribution Center)中启用 PKINIT(Public Key Cryptography for Initial Authentication in Kerberos)。

- 它将 IdM Web UI 配置为接受智能卡授权请求。

另外,如果发布用户证书的证书颁发机构不提供任何在线证书状态协议(OCSP)响应程序,您可能需要禁用对 IdM Web UI 身份验证的 OCSP 检查:

以

root用户身份连接到 IdM 服务器:ssh root@ipaserver.idm.example.com在

/etc/httpd/conf.d/ssl.conf文件中将SSLOCSPEnable参数设为off:SSLOCSPEnable off重启 Apache 守护进程(httpd)使更改立即生效:

# systemctl restart httpd

警告如果您只使用 IdM CA 发出的用户证书,不要禁用 OCSP 检查。OCSP 响应器是 IdM 的一部分。

有关如何保持 OCSP 检查处于启用状态,同时防止 IdM 服务器拒绝用户证书(如果 IdM 服务器不包含有关颁发用户证书的 CA 侦听 OCSP 服务请求的位置的信息)的说明,请参阅 Apache mod_ssl 配置选项 中的

SSLOCSPDefaultResponder指令。

清单文件中列出的服务器现在已配置为进行智能卡验证。

要在整个拓扑中启用智能卡验证,请将 Ansible playbook 中的 hosts 变量设为 ipacluster :

---

- name: Playbook to setup smartcard for IPA server and replicas

hosts: ipacluster

[...]其他资源

-

在

/usr/share/doc/ansible-freeipa/playbooks/目录中使用ipasmartcard_server角色的 playbook 示例

8.3. 为智能卡验证配置 IdM 客户端

按照以下流程为智能卡验证配置 IdM 客户端。这个过程需要运行在每个 IdM 系统、客户端或服务器上,您希望在使用智能卡进行身份验证时连接到这些系统。例如,若要启用从主机 A 到主机 B 的 ssh 连接,需要在主机 B 上运行脚本。

作为管理员,运行这个流程来使用如下方法启用智能卡身份验证

ssh协议详情请查看 使用智能卡验证配置 SSH 访问。

- 控制台登录

- GNOME 显示管理器(GDM)

-

su命令

对于向 IdM Web UI 进行身份验证,不需要此流程。向 IdM Web UI 进行身份验证涉及两个主机,它们都不必是 IdM 客户端:

- 在其上运行浏览器的机器。机器可以在 IdM 域之外。

-

在其上运行

httpd的 IdM 服务器。

以下流程假设您在 IdM 客户端,而不是 IdM 服务器上配置智能卡身份验证。因此,您需要两台计算机:生成配置脚本的 IdM 服务器,以及运行脚本的 IdM 客户端。

先决条件

- 为智能卡验证配置了您的 IdM 服务器,如 为智能卡验证配置 IdM 服务器 所述。

- 有对 IdM 服务器和 IdM 客户端的 root 访问权限。

- 您有 root CA 证书和所有中间 CA 证书。

-

您使用

--mkhomedir选项安装了 IdM 客户端,以确保远程用户可以成功登录。如果您没有创建主目录,则默认登录位置为目录结构的根目录/。

步骤

在 IdM 服务器上,使用管理员权限通过

ipa-advise生成配置脚本:[root@server SmartCard]# kinit admin [root@server SmartCard]# ipa-advise config-client-for-smart-card-auth > config-client-for-smart-card-auth.sh

config-client-for-smart-card-auth.sh脚本执行以下操作:- 它配置智能卡守护进程。

- 它设置系统范围的信任存储。

- 它配置系统安全服务守护进程 (SSSD),允许用户使用其用户名和密码或其智能卡进行验证。有关智能卡验证的 SSSD 配置集选项的详情,请参考 RHEL 中的智能卡验证选项。

从 IdM 服务器中,将脚本复制到 IdM 客户端机器中选择的目录中:

[root@server SmartCard]# scp config-client-for-smart-card-auth.sh root@client.idm.example.com:/root/SmartCard/ Password: config-client-for-smart-card-auth.sh 100% 2419 3.5MB/s 00:00为了方便起见,将 IdM 服务器上的 PEM 格式的 CA 证书文件复制到 IdM 客户端机器上与在上一步中所使用的相同的目录中:

[root@server SmartCard]# scp {rootca.pem,subca.pem,issuingca.pem} root@client.idm.example.com:/root/SmartCard/ Password: rootca.pem 100% 1237 9.6KB/s 00:00 subca.pem 100% 2514 19.6KB/s 00:00 issuingca.pem 100% 2514 19.6KB/s 00:00在客户端机器上执行脚本,将包含 CA 证书的 PEM 文件添加为参数:

[root@client SmartCard]# kinit admin [root@client SmartCard]# chmod +x config-client-for-smart-card-auth.sh [root@client SmartCard]# ./config-client-for-smart-card-auth.sh rootca.pem subca.pem issuingca.pem Ticket cache:KEYRING:persistent:0:0 Default principal: admin@IDM.EXAMPLE.COM [...] Systemwide CA database updated. The ipa-certupdate command was successful

注意在任何子 CA 证书前,确保将根 CA 的证书添加为参数,并且 CA 或子 CA 证书还没有过期。

现在为智能卡验证配置了客户端。

8.4. 使用 Ansible 为智能卡验证配置 IdM 客户端

按照以下流程,使用 ansible-freeipa ipasmartcard_client 模块配置特定的身份管理(IdM)客户端,以允许 IdM 用户使用智能卡进行身份验证。运行这个流程为使用以下任一方法访问 IdM 的用户启用智能卡验证:

ssh协议详情请查看 使用智能卡验证配置 SSH 访问。

- 控制台登录

- GNOME 显示管理器(GDM)

-

su命令

对于向 IdM Web UI 进行身份验证,不需要此流程。向 IdM Web UI 进行身份验证涉及两个主机,它们都不必是 IdM 客户端:

- 在其上运行浏览器的机器。机器可以在 IdM 域之外。

-

在其上运行

httpd的 IdM 服务器。

先决条件

- 为智能卡验证配置了您的 IdM 服务器,如 使用 Ansible 配置 IdM 服务器以进行智能卡验证 中所述。

- 有对 IdM 服务器和 IdM 客户端的 root 访问权限。

- 您有 root CA 证书、IdM CA 证书以及所有中间 CA 证书。

您已配置了 Ansible 控制节点以满足以下要求:

- 您使用 Ansible 版本 2.14 或更高版本。

-

您已在 Ansible 控制器上安装了

ansible-freeipa软件包。 - 示例假定在 ~/MyPlaybooks/ 目录中,您已创建了带有 IdM 服务器的完全限定域名(FQDN)的 Ansible 清单文件。

-

示例假定 secret.yml Ansible vault 存储了

ipaadmin_password。

-

目标节点,也就是在其上执行

ansible-freeipa模块的节点,是 IdM 域的一部分,作为 IdM 客户端、服务器或副本。

流程

如果您的 CA 证书存储在不同格式(如

DER)的文件中,请将其转换为PEM格式:# openssl x509 -in <filename>.der -inform DER -out <filename>.pem -outform PEMIdM CA 证书采用

PEM格式,位于/etc/ipa/ca.crt文件中。(可选)使用

openssl x509工具查看PEM格式的文件的内容,以检查Issuer和Subject值是否正确:# openssl x509 -noout -text -in root-ca.pem | more在 Ansible 控制节点上,导航到 ~/MyPlaybooks/ 目录:

$ cd ~/MyPlaybooks/创建一个专用于 CA 证书的子目录:

$ mkdir SmartCard/为方便起见,将所有必需的证书复制到 ~/MyPlaybooks/SmartCard/ 目录中,例如:

# cp /tmp/root-ca.pem ~/MyPlaybooks/SmartCard/ # cp /tmp/intermediate-ca.pem ~/MyPlaybooks/SmartCard/ # cp /etc/ipa/ca.crt ~/MyPlaybooks/SmartCard/ipa-ca.crt

在 Ansible 清单文件中指定以下内容:

- 要为智能卡验证配置的 IdM 客户端。

- IdM 管理员密码。

CA 证书的路径按以下顺序:

- root CA 证书文件

- 中间 CA 证书文件

- IdM CA 证书文件

文件类似如下:

[ipaclients] ipaclient1.example.com ipaclient2.example.com [ipaclients:vars] ipaadmin_password=SomeADMINpassword ipasmartcard_client_ca_certs=/home/<user_name>/MyPlaybooks/SmartCard/root-ca.pem,/home/<user_name>/MyPlaybooks/SmartCard/intermediate-ca.pem,/home/<user_name>/MyPlaybooks/SmartCard/ipa-ca.crt

使用以下内容创建

install-smartcard-clients.ymlplaybook:--- - name: Playbook to set up smart card authentication for an IdM client hosts: ipaclients become: true roles: - role: ipasmartcard_client state: present

- 保存该文件。

运行 Ansible playbook。指定 playbook 和清单文件:

$ ansible-playbook --vault-password-file=password_file -v -i inventory install-smartcard-clients.ymlipasmartcard_clientAnsible 角色执行以下操作:- 它配置智能卡守护进程。

- 它设置系统范围的信任存储。

- 它配置系统安全服务守护进程(SSSD),以允许用户使用其用户名和密码或者智能卡进行身份验证。有关智能卡验证的 SSSD 配置集选项的详情,请参考 RHEL 中的智能卡验证选项。

现在为智能卡验证配置了清单文件的 ipaclients 部分中列出的客户端。

如果您使用 --mkhomedir 选项安装了 IdM 客户端,远程用户将能够登录到其主目录。否则,默认登录位置是目录结构 / 的根。

其他资源

-

在

/usr/share/doc/ansible-freeipa/playbooks/目录中使用ipasmartcard_server角色的 playbook 示例

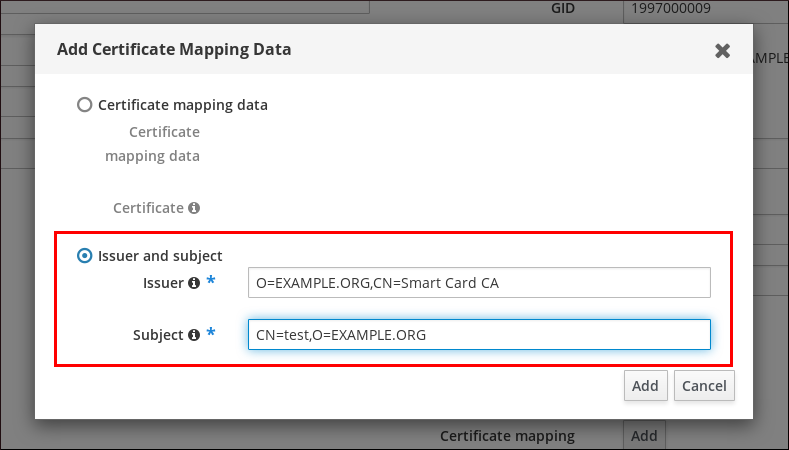

8.5. 在 IdM Web UI 的用户条目中添加证书

按照以下流程,在 IdM Web UI 中向用户条目添加一个外部证书。

也可以将证书映射数据上传到 IdM 中的用户条目,而不必上传整个证书。包含完整证书或证书映射数据的用户条目可以和相应的证书映射规则一起使用,以便于系统管理员配置智能卡身份验证。详情请查看

如果用户的证书由 IdM 证书颁发机构发布,则证书已存储在用户条目中,您不需要按照此流程操作。

先决条件

- 您有要添加到用户条目的证书。

流程

- 如果要给另一个用户添加证书,请以管理员身份登录到 IdM Web UI。要在您自己的配置文件中添加证书,您不需要管理员的凭证。

-

导航到

Users→Active users→sc_user。 -

找到

Certificate选项,并单击Add。 在命令行界面中,使用

cat工具或文本编辑器以PEM格式显示证书:[user@client SmartCard]$ cat testuser.crt- 将证书从 CLI 复制并粘贴到 Web UI 中打开的窗口中。

点击

Add。图 8.1. 在 IdM Web UI 中添加新证书

sc_user 条目现在包含一个外部证书。

8.6. 在 IdM CLI 中向用户条目中添加证书

按照以下流程,在 IdM CLI 中将外部证书添加到用户条目。

也可以将证书映射数据上传到 IdM 中的用户条目,而不必上传整个证书。包含完整证书或证书映射数据的用户条目可以和相应的证书映射规则一起使用,以便于系统管理员配置智能卡身份验证。详情请参阅 配置身份验证的证书映射规则。

如果用户的证书由 IdM 证书颁发机构发布,则证书已存储在用户条目中,您不需要按照此流程操作。

先决条件

- 您有要添加到用户条目的证书。

流程

如果要给另一个用户添加证书,请以管理员身份登录到 IdM CLI:

[user@client SmartCard]$ kinit admin要在您自己的配置文件中添加证书,您不需要管理员的凭证:

[user@client SmartCard]$ kinit sc_user创建一个包含证书的环境变量,该变量移除了标头和页脚,并串联成一行,这是

ipa user-add-cert命令期望的格式:[user@client SmartCard]$ export CERT=`openssl x509 -outform der -in testuser.crt | base64 -w0 -`请注意,

testuser.crt文件中的证书必须是PEM格式。使用

ipa user-add-cert命令将证书添加到 sc_user 的配置文件:[user@client SmartCard]$ ipa user-add-cert sc_user --certificate=$CERT

sc_user 条目现在包含一个外部证书。

8.7. 安装用来管理和使用智能卡的工具

先决条件

-

gnutls-utils软件包已安装。 -

opensc软件包已安装。 -

pcscd服务正在运行。

在配置智能卡前,您必须安装相应的工具,该工具可以生成证书,并启动 pscd 服务。

步骤

安装

opensc和gnutls-utils软件包:# {PackageManagerCommand} -y install opensc gnutls-utils启动

pcscd服务。# systemctl start pcscd

验证步骤

验证

pcscd服务是否已启动并运行# systemctl status pcscd

8.8. 准备智能卡并将证书和密钥上传到智能卡

按照以下流程,使用 pkcs15-init 工具配置智能卡,该工具可帮助您进行配置:

- 擦除智能卡

- 设置新的 PIN 和可选的 PIN Unblocking Keys(PUKs)

- 在智能卡上创建新插槽

- 在插槽存储证书、私钥和公钥

- 如果需要,请锁定智能卡设置,因为某些智能卡需要这个类型的最终化

pkcs15-init 工具可能无法使用所有智能卡。您必须使用您使用智能卡的工具。

先决条件

已安装

opensc软件包,其中包括pkcs15-init工具。如需了解更多详细信息,请参阅 安装用于管理和使用智能卡的工具。

- 该卡插入读卡器并连接到计算机。

-

您有一个要存储在智能卡上的私钥、公钥和证书。在此流程中,

testuser.key、testuserpublic.key和testuser.crt是用于私钥、公钥和证书的名称。 - 您有当前的智能卡用户 PIN 和 Security Officer PIN (SO-PIN)。

流程

擦除智能卡并使用您的 PIN 验证自己:

$ pkcs15-init --erase-card --use-default-transport-keys Using reader with a card: Reader name PIN [Security Officer PIN] required. Please enter PIN [Security Officer PIN]:

这个卡已经被清除。

初始化智能卡,设置您的用户 PIN 和 PUK,以及您的安全响应 PIN 和 PUK:

$ pkcs15-init --create-pkcs15 --use-default-transport-keys \ --pin 963214 --puk 321478 --so-pin 65498714 --so-puk 784123 Using reader with a card: Reader name

pcks15-init工具在智能卡上创建一个新插槽。为插槽设置标签和验证 ID:

$ pkcs15-init --store-pin --label testuser \ --auth-id 01 --so-pin 65498714 --pin 963214 --puk 321478 Using reader with a card: Reader name

标签设置为人类可读的值,在本例中为

testuser。auth-id必须是两个十六进制值,在本例中设为01。在智能卡的新插槽中存储并标记私钥:

$ pkcs15-init --store-private-key testuser.key --label testuser_key \ --auth-id 01 --id 01 --pin 963214 Using reader with a card: Reader name

注意在存储您的私钥并将证书存储在下一步中时,您为

--id指定的值必须相同。建议为--id指定自己的值,否则它们将更复杂的值由工具计算。在智能卡上的新插槽中存储并标记该证书:

$ pkcs15-init --store-certificate testuser.crt --label testuser_crt \ --auth-id 01 --id 01 --format pem --pin 963214 Using reader with a card: Reader name

可选:在智能卡的新插槽中保存并标记公钥:

$ pkcs15-init --store-public-key testuserpublic.key --label testuserpublic_key --auth-id 01 --id 01 --pin 963214 Using reader with a card: Reader name

注意如果公钥与私钥或证书对应,请指定与私钥或证书的 ID 相同的 ID。

可选:某些智能卡要求您通过锁定设置来完成卡:

$ pkcs15-init -F此时您的智能卡在新创建的插槽中包含证书、私钥和公钥。您还创建了您的用户 PIN 和 PUK,以及安全响应 PIN 和 PUK。

8.9. 使用智能卡登录到 IdM

按照以下流程,使用智能卡登录到 IdM Web UI。

先决条件

- web 浏览器被配置为使用智能卡验证。

- IdM 服务器被配置为智能卡验证。

- 在您的智能卡中安装的证书由 IdM 服务器发出,或者已添加到 IdM 的用户条目中。

- 您知道解锁智能卡所需的 PIN。

- 智能卡已插入到读取器中。

流程

- 在浏览器中打开 IdM Web UI。

点使用证书登陆。

如果 Password Required 对话框打开,请添加 PIN 来解锁智能卡,然后单击 OK 按钮。

此时会打开 User Identification Request 对话框。

如果智能卡包含多个证书,请在 选择用于验证的证书 下方的下拉列表中选择您要用于身份验证的证书。

- 单击 OK 按钮。

现在,您已成功登录到 IdM Web UI。

8.10. 在 IdM 客户端中使用智能卡验证登录到 GDM

GNOME 桌面管理器(GDM)需要身份验证。您可以使用您的密码,但是,您也可以使用智能卡进行身份验证。

按照以下流程,使用智能卡验证访问 GDM。

先决条件

- 为智能卡验证配置了系统。详情请参阅为智能卡验证配置 IdM 客户端。

- 该智能卡包含您的证书和私钥。

- 该用户帐户是 IdM 域的成员。

智能卡上的证书通过以下方式映射到用户条目:

- 为特定用户条目分配证书。详情请参阅 Adding a certificate to a user entry in the IdM Web UI 或 Adding a certificate to a user entry in the IdM CLI。

- 应用到该帐户的证书映射数据。详情请查看用于 在智能卡上配置身份验证的证书映射规则。

流程

- 在读取器中插入智能卡。

- 输入智能卡 PIN。

- 点 Sign In。

您成功登录到 RHEL 系统,并且您有一张由 IdM 服务器提供的 TGT。

验证步骤

在 Terminal 中输入

klist,并检查结果:$ klist Ticket cache: KEYRING:persistent:1358900015:krb_cache_TObtNMd Default principal: example.user@REDHAT.COM Valid starting Expires Service principal 04/20/2020 13:58:24 04/20/2020 23:58:24 krbtgt/EXAMPLE.COM@EXAMPLE.COM renew until 04/27/2020 08:58:15

8.11. 在 su 命令中使用智能卡验证

切换到其他用户需要身份验证。您可以使用密码或证书。按照以下流程,通过 su 命令使用智能卡。这意味着输入 su 命令后,系统会提示您输入智能卡 PIN。

先决条件

为智能卡验证配置了您的 IdM 服务器和客户端。

- 该智能卡包含您的证书和私钥。请参阅智能卡中的证书

- 该卡插入读卡器并连接到计算机。

步骤

在终端窗口中,使用

su命令切换到其他用户:$ su - example.user PIN for smart_card

如果配置正确,会提示您输入智能卡 PIN。

第 9 章 为 IdM 中智能卡验证配置 ADCS 发布的证书

要在 IdM 中为其证书是由活动目录(AD)证书服务发布的用户配置智能卡验证:

- 您的部署是基于身份管理(IdM)和活动目录(AD)之间的跨林信任。

- 您希望允许智能卡验证存储在 AD 中的帐户的用户。

- 证书创建并存储在活动目录证书服务(ADCS)中。

有关智能卡验证的概述,请参阅了解智能卡验证。

配置将按以下步骤完成:

先决条件

身份管理(IdM)和活动目录(AD)信任已安装

详情请参阅在 IdM 和 AD 之间安装信任。

- 活动目录证书服务(ADCS)已安装,并且用户证书已生成

9.1. 信任配置和证书使用量所需的 Windows 服务器设置

您必须在 Windows 服务器上配置以下内容:

- 已安装活动目录证书服务(ADCS)

- 创建证书颁发机构

- [可选] 如果您正在使用证书颁发机构 Web 注册,则必须配置互联网信息服务(IIS)

导出证书:

-

密钥必须有

2048位或更多 - 包括一个私钥

您将需要以下格式的证书:个人信息交换—

PKCS #12(.PFX)- 启用证书隐私

9.2. 使用 sftp 从 Active Directory 复制证书

要能够使用智能卡身份验证,您需要复制以下证书文件:

-

CER格式的根 CA 证书:IdM 服务器上的adcs-winserver-ca.cer。 -

具有

PFX格式私钥的用户证书:IdM 客户端上的aduser1.pfx。

这个过程预期 SSH 访问是允许的。如果 SSH 不可用,用户必须将 文件从 AD 服务器复制到 IdM 服务器和客户端。

步骤

从 IdM 服务器 连接,并将

adcs-winserver-ca.cer根证书复制到 IdM 服务器:root@idmserver ~]# sftp Administrator@winserver.ad.example.com Administrator@winserver.ad.example.com's password: Connected to Administrator@winserver.ad.example.com. sftp> cd <Path to certificates> sftp> ls adcs-winserver-ca.cer aduser1.pfx sftp> sftp> get adcs-winserver-ca.cer Fetching <Path to certificates>/adcs-winserver-ca.cer to adcs-winserver-ca.cer <Path to certificates>/adcs-winserver-ca.cer 100% 1254 15KB/s 00:00 sftp quit

从 IdM 客户端 连接,并将

aduser1.pfx用户证书复制到客户端:[root@client1 ~]# sftp Administrator@winserver.ad.example.com Administrator@winserver.ad.example.com's password: Connected to Administrator@winserver.ad.example.com. sftp> cd /<Path to certificates> sftp> get aduser1.pfx Fetching <Path to certificates>/aduser1.pfx to aduser1.pfx <Path to certificates>/aduser1.pfx 100% 1254 15KB/s 00:00 sftp quit

现在,CA 证书保存在 IdM 服务器上,用户证书存储在客户端机器上。

9.3. 使用 ADCS 证书为智能卡身份验证配置 IdM 服务器和客户端

您必须配置 IdM(身份管理)服务器和客户端,以便能够在 IdM 环境中使用智能卡身份验证。IdM 包含进行了所有必要更改的 ipa-advise 脚本:

- 安装所需的软件包

- 配置 IdM 服务器和客户端

- 将 CA 证书复制到期望的位置

您可以在 IdM 服务器中运行 ipa-advise。

按照以下流程为智能卡验证配置服务器和客户端:

-

在 IdM 服务器中:准备

ipa-advise脚本来配置您的 IdM 服务器进行智能卡验证。 -

在 IdM 服务器中:准备

ipa-advise脚本来配置您的 IdM 客户端进行智能卡验证。 -

在 IdM 服务器中:使用 AD 证书应用 IdM 服务器上的

ipa-advise服务器脚本。 - 将客户端脚本移动到 IdM 客户端机器中。

-

在 IdM 客户端中:使用 AD 证书应用 IdM 客户端中的

ipa-advise客户端脚本。

先决条件

- 证书已复制到 IdM 服务器。

- 获取 Kerberos 票据。

- 以具有管理权限的用户身份登录。

步骤

在 IdM 服务器中,使用

ipa-advise脚本来配置客户端:[root@idmserver ~]# ipa-advise config-client-for-smart-card-auth > sc_client.sh

在 IdM 服务器中,使用

ipa-advise脚本来配置服务器:[root@idmserver ~]# ipa-advise config-server-for-smart-card-auth > sc_server.sh

在 IdM 服务器中执行脚本:

[root@idmserver ~]# sh -x sc_server.sh adcs-winserver-ca.cer

- 它配置 IdM Apache HTTP 服务器。

- 它在 KDC(Key Distribution Center)中启用 PKINIT(Public Key Cryptography for Initial Authentication in Kerberos)。

- 它将 IdM Web UI 配置为接受智能卡授权请求。

将

sc_client.sh脚本复制到客户端系统中:[root@idmserver ~]# scp sc_client.sh root@client1.idm.example.com:/root Password: sc_client.sh 100% 2857 1.6MB/s 00:00

将 Windows 证书复制到客户端系统中:

[root@idmserver ~]# scp adcs-winserver-ca.cer root@client1.idm.example.com:/root Password: adcs-winserver-ca.cer 100% 1254 952.0KB/s 00:00

在客户端系统中运行客户端脚本:

[root@idmclient1 ~]# sh -x sc_client.sh adcs-winserver-ca.cer

CA 证书以正确格式安装在 IdM 服务器和客户端系统中,下一步是将用户证书复制到智能卡本身。

9.4. 转换 PFX 文件

在将 PFX(PKCS#12)文件存储到智能卡之前,您必须:

- 将文件转换为 PEM 格式

- 将私钥和证书提取到两个不同的文件

先决条件

- PFX 文件被复制到 IdM 客户端机器中。

流程

在 IdM 客户端中,采用 PEM 格式:

[root@idmclient1 ~]# openssl pkcs12 -in aduser1.pfx -out aduser1_cert_only.pem -clcerts -nodes Enter Import Password:

将密钥提取到单独的文件中:

[root@idmclient1 ~]# openssl pkcs12 -in adduser1.pfx -nocerts -out adduser1.pem > aduser1.key

将公共证书提取到单独的文件中:

[root@idmclient1 ~]# openssl pkcs12 -in adduser1.pfx -clcerts -nokeys -out aduser1_cert_only.pem > aduser1.crt

此时,您可以将 aduser1.key 和 aduser1.crt 存储到智能卡。

9.5. 安装用来管理和使用智能卡的工具

先决条件

-

gnutls-utils软件包已安装。 -

opensc软件包已安装。 -

pcscd服务正在运行。

在配置智能卡前,您必须安装相应的工具,该工具可以生成证书,并启动 pscd 服务。

步骤

安装

opensc和gnutls-utils软件包:# {PackageManagerCommand} -y install opensc gnutls-utils启动

pcscd服务。# systemctl start pcscd

验证步骤

验证

pcscd服务是否已启动并运行# systemctl status pcscd

9.6. 准备智能卡并将证书和密钥上传到智能卡

按照以下流程,使用 pkcs15-init 工具配置智能卡,该工具可帮助您进行配置:

- 擦除智能卡

- 设置新的 PIN 和可选的 PIN Unblocking Keys(PUKs)

- 在智能卡上创建新插槽

- 在插槽存储证书、私钥和公钥

- 如果需要,请锁定智能卡设置,因为某些智能卡需要这个类型的最终化

pkcs15-init 工具可能无法使用所有智能卡。您必须使用您使用智能卡的工具。

先决条件

已安装

opensc软件包,其中包括pkcs15-init工具。如需了解更多详细信息,请参阅 安装用于管理和使用智能卡的工具。

- 该卡插入读卡器并连接到计算机。

-

您有一个要存储在智能卡上的私钥、公钥和证书。在此流程中,

testuser.key、testuserpublic.key和testuser.crt是用于私钥、公钥和证书的名称。 - 您有当前的智能卡用户 PIN 和 Security Officer PIN (SO-PIN)。

流程

擦除智能卡并使用您的 PIN 验证自己:

$ pkcs15-init --erase-card --use-default-transport-keys Using reader with a card: Reader name PIN [Security Officer PIN] required. Please enter PIN [Security Officer PIN]:

这个卡已经被清除。

初始化智能卡,设置您的用户 PIN 和 PUK,以及您的安全响应 PIN 和 PUK:

$ pkcs15-init --create-pkcs15 --use-default-transport-keys \ --pin 963214 --puk 321478 --so-pin 65498714 --so-puk 784123 Using reader with a card: Reader name

pcks15-init工具在智能卡上创建一个新插槽。为插槽设置标签和验证 ID:

$ pkcs15-init --store-pin --label testuser \ --auth-id 01 --so-pin 65498714 --pin 963214 --puk 321478 Using reader with a card: Reader name

标签设置为人类可读的值,在本例中为

testuser。auth-id必须是两个十六进制值,在本例中设为01。在智能卡的新插槽中存储并标记私钥:

$ pkcs15-init --store-private-key testuser.key --label testuser_key \ --auth-id 01 --id 01 --pin 963214 Using reader with a card: Reader name

注意在存储您的私钥并将证书存储在下一步中时,您为

--id指定的值必须相同。建议为--id指定自己的值,否则它们将更复杂的值由工具计算。在智能卡上的新插槽中存储并标记该证书:

$ pkcs15-init --store-certificate testuser.crt --label testuser_crt \ --auth-id 01 --id 01 --format pem --pin 963214 Using reader with a card: Reader name

可选:在智能卡的新插槽中保存并标记公钥:

$ pkcs15-init --store-public-key testuserpublic.key --label testuserpublic_key --auth-id 01 --id 01 --pin 963214 Using reader with a card: Reader name

注意如果公钥与私钥或证书对应,请指定与私钥或证书的 ID 相同的 ID。

可选:某些智能卡要求您通过锁定设置来完成卡:

$ pkcs15-init -F此时您的智能卡在新创建的插槽中包含证书、私钥和公钥。您还创建了您的用户 PIN 和 PUK,以及安全响应 PIN 和 PUK。

9.7. 在 sssd.conf 中配置超时

使用智能卡证书进行身份验证的时间可能比 SSSD 使用的默认超时时间更长。超时时间可能是由以下原因造成的:

- 慢的读取器

- 物理设备到虚拟环境的转发

- 保存在智能卡上的证书太多

- 如果使用 OCSP 验证证书,则来自 OCSP (在线证书状态协议)响应器的响应较慢

在这种情况下,您可以在 sssd.conf 文件中将以下超时时间延长到 60 秒:

-

p11_child_timeout -

krb5_auth_timeout

先决条件

- 您必须以 root 身份登录。

步骤

打开

sssd.conf文件:[root@idmclient1 ~]# vim /etc/sssd/sssd.conf

更改

p11_child_timeout的值:[pam] p11_child_timeout = 60

更改

krb5_auth_timeout的值:[domain/IDM.EXAMPLE.COM] krb5_auth_timeout = 60

- 保存设置。

现在,在验证被认为出现超时故障前,与智能卡的交互可以运行 1 分钟(60 秒)。

9.8. 为智能卡身份验证创建证书映射规则

如果要将一个证书用于 AD(Active Directory)和 IdM 中拥有帐户的用户,您可以在 IdM 服务器上创建证书映射规则。

创建这样的规则后,用户可以在这两个域中使用智能卡进行验证。

有关证书映射规则的详情,请参阅 用于配置身份验证的证书映射规则。

第 10 章 在身份管理中配置证书映射规则

证书映射规则是允许用户在 Identity Management(IdM)管理员无法访问某些用户证书时使用证书进行身份验证的方法。这通常是因为证书已由外部证书颁发机构发布。

10.1. 用于配置身份验证的证书映射规则

在以下情况下可能需要配置证书映射规则:

- 证书已由活动目录(AD)的证书系统发布,且活动目录与 IdM 域有信任关系。

- 证书已由外部证书颁发机构发布。

- IdM 环境较大,有很多用户使用智能卡的用户。在这种情况下,添加完整证书可能会比较复杂。在大多数情况下,主题和签发者是可预测的,因此与完整证书相比,更容易提前添加。

作为系统管理员,您可以创建证书映射规则,并在向特定用户签发证书前向用户条目添加证书映射数据。签发证书后,用户就可以使用证书登录,即使证书还没有上传到用户条目。

另外,因为证书会定期续订,证书映射规则减少了管理开销。续订用户证书时,管理员不必更新用户条目。例如,如果映射基于 Subject 和 Issuer 的值,如果新的证书具有与旧证书相同的主题和签发者,则映射仍适用。如果使用完整证书,则管理员必须将新证书上传到用户条目以替换旧证书。

设置证书映射:

- 管理员必须将证书映射数据或完整证书加载到用户帐户中。

- 管理员必须创建证书映射规则,以允许为其帐户包含与证书信息匹配的证书映射数据条目的用户成功登录到 IdM。

创建证书映射规则后,当最终用户提供保存在 文件系统 或 智能卡 中的证书时,身份验证是成功的。

密钥分发中心(KDC)有一个用于证书映射规则的缓存。缓存在第一个 certauth 请求进行填充,它有一个硬编码的 300 秒超时。KDC 不会看到对证书映射规则的任何更改,除非它重启了或缓存到期了。

有关构成映射规则的单独组件,以及如何获取和使用它们的详细信息,请参阅 IdM 中的身份映射规则组件,以及获取证书中的签发者,以便在匹配规则中使用。

您的证书映射规则可取决于您使用证书的用例。例如,如果您使用带有证书的 SSH,则必须有完整的证书来从证书中提取公钥。

10.2. IdM 中身份映射规则的组件

您可以在 IdM 中创建 身份映射规则 时配置不同的组件。每个组件都有一个可覆盖的默认值。您可以在 Web UI 或 CLI 中定义这些组件。在 CLI 中,身份映射规则是使用 ipa certmaprule-add 命令创建的。

- 映射规则

映射规则组件将(或 映射)证书与一个或多个用户帐户相关联。规则定义了一个 LDAP 搜索过滤器,用于将证书与预期用户帐户相关联。

由不同证书颁发机构(CA)发布的证书可能具有不同的属性,可能在不同的域中使用。因此,IdM 不会以无条件的方式应用映射规则,而是只应用于适当的证书。适当的证书是使用 匹配规则 定义的。

请注意,如果您将映射规则选项留空,则会在

userCertificate属性中搜索证书作为编码的二进制文件。在 CLI 中使用

--maprule选项定义映射规则。- 匹配规则

匹配的规则组件选择您要应用映射规则的证书。默认匹配规则与带有

digitalSignature key使用和clientAuth extended key使用的证书匹配。使用

--matchrule选项在 CLI 中定义匹配的规则。- 域列表

域列表指定您希望 IdM 在处理身份映射规则时搜索用户的身份域。如果您未指定选项,IdM 将仅在 IdM 客户端所属的本地域中搜索用户。

使用

--domain选项在 CLI 中定义域。- 优先级

当多个规则适用于证书时,具有最高优先级的规则将具有优先权。所有其他规则将被忽略。

- 数字值越低,身份映射规则的优先级越高。例如,具有优先级 1 的规则的优先级高于优先级 2 的规则。

- 如果规则没有定义优先级值,它具有最低的优先级。

使用

--priority选项在 CLI 中定义映射规则优先级。

证书映射规则示例

要使用 CLI 定义名为 simple_rule 证书映射规则,如果该证书上的 Subject 与 IdM 中用户帐户中的 certmapdata 条目匹配,则允许对 EXAMPLE.ORG 机构的 智能卡 CA 发布的证书进行身份验证:

# ipa certmaprule-add simple_rule --matchrule '<ISSUER>CN=Smart Card CA,O=EXAMPLE.ORG' --maprule '(ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500})'10.3. 从证书获取数据,以便在匹配规则中使用

这个流程描述了如何从证书获取数据,以便您可以将其复制并粘贴到证书映射规则的匹配规则中。要获得匹配规则所需的数据,请使用 sssctl cert-show 或 sssctl cert-eval-rule 命令。

先决条件

- 您有 PEM 格式的用户证书。

步骤

创建一个指向证书的变量,该变量还确保其被正确编码,以便您可以检索所需的数据。

# CERT=$(openssl x509 -in /path/to/certificate -outform der|base64 -w0)

使用

sssctl cert-eval-rule来确定匹配的数据。在以下示例中,使用了证书序列号。# sssctl cert-eval-rule $CERT --match='<ISSUER>CN=adcs19-WIN1-CA,DC=AD,DC=EXAMPLE,DC=COM' --map='LDAPU1:(altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<SR>{serial_number!hex_ur})' Certificate matches rule. Mapping filter: (altSecurityIdentities=X509:<I>DC=com,DC=example,DC=ad,CN=adcs19-WIN1-CA<SR>0F0000000000DB8852DD7B246C9C0F0000003B)在这种情况下,将

altSecurityIdentities=后的所有内容添加到 AD 中用户的altSecurityIdentities属性中。如果使用 SKI 映射,请使用--map='LDAPU1: (altSecurityIdentities=X509:<SKI>{subject_key_id!hex_u})'。另外,要根据指定证书的签发者必须与

ad.example.com域的adcs19-WIN1-CA匹配的匹配规则在 CLI 中创建一个新的映射规则,证书的序列号必须与用户帐户中的altSecurityIdentities条目匹配:# ipa certmaprule-add simple_rule --matchrule '<ISSUER>CN=adcs19-WIN1-CA,DC=AD,DC=EXAMPLE,DC=COM' --maprule 'LDAPU1:(altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<SR>{serial_number!hex_ur})'

10.4. 为存储在 IdM 中的用户配置证书映射

如果其配置的证书身份验证存储在 IdM 中的用户在 IdM 中启用了证书映射,则系统管理员必须完成以下任务:

- 设置一个证书映射规则,以便具有与映射规则及其证书映射数据条目中指定的条件匹配的证书的 IdM 用户可以向 IdM 进行身份验证。

- 将证书映射数据输入到 IdM 用户条目中,以便用户可以使用多个证书进行身份验证,只要它们都包含证书映射数据条目中指定的值。

先决条件

- 用户在 IdM 中有一个帐户。

- 管理员具有要添加到用户条目的整个证书或证书映射数据。

10.4.1. 在 IdM Web UI 中添加证书映射规则

- 以管理员身份登录到 IdM Web UI。

-

进入到

Authentication→Certificate Identity Mapping Rules→Certificate Identity Mapping Rules。 点

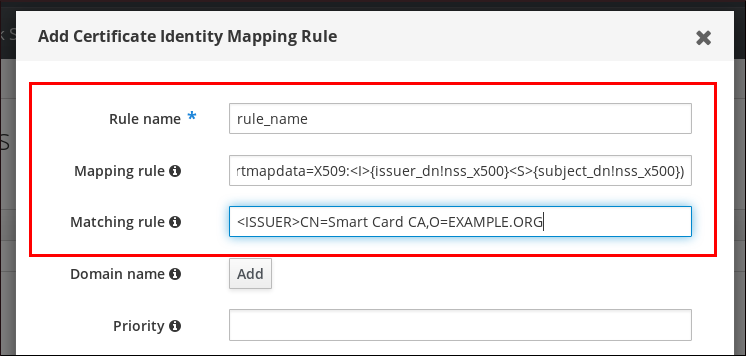

Add。图 10.1. 在 IdM web UI 中添加新证书映射规则

- 输入规则名称。

输入映射规则。例如,要让 IdM 搜索提供给它们的任何证书中带有

Issuer和Subject条目,并根据在提供的证书中的这两个条目是否被找到来决定进行验证或不验证。(ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500})输入匹配的规则。例如,只允许由

EXAMPLE.ORG机构的智能卡 CA签发的证书以向 IdM 验证用户:<ISSUER>CN=Smart Card CA,O=EXAMPLE.ORG图 10.2. 在 IdM Web UI 中输入证书映射规则的详情

-

点对话框底部的

Add,添加规则并关闭该框。 系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,重启 SSSD:

# systemctl restart sssd

现在,您设置了一个证书映射规则,它将把在智能卡证书中找到的映射规则中指定的数据类型与您的 IdM 用户条目中的证书映射数据进行比较。找到匹配项后,它会验证匹配的用户。

10.4.2. 在 IdM CLI 中添加证书映射规则

获取管理员凭证:

# kinit admin输入映射规则以及映射规则所基于的匹配规则。例如,要让 IdM 搜索任何提供的证书中的

Issuer和Subject条目,并根据在提供的证书中找到的这两个条目的信息决定是否进行验证,只允许使用EXAMPLE.ORG机构的智能卡 CA发布的证书:# ipa certmaprule-addrule_name--matchrule '<ISSUER>CN=Smart Card CA,O=EXAMPLE.ORG' --maprule '(ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500})' ------------------------------------------------------- Added Certificate Identity Mapping Rule "rule_name" ------------------------------------------------------- Rule name: rule_name Mapping rule: (ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500}) Matching rule: <ISSUER>CN=Smart Card CA,O=EXAMPLE.ORG Enabled: TRUE系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,重启 SSSD:

# systemctl restart sssd

现在,您设置了一个证书映射规则,它将把在智能卡证书中找到的映射规则中指定的数据类型与您的 IdM 用户条目中的证书映射数据进行比较。找到匹配项后,它会验证匹配的用户。

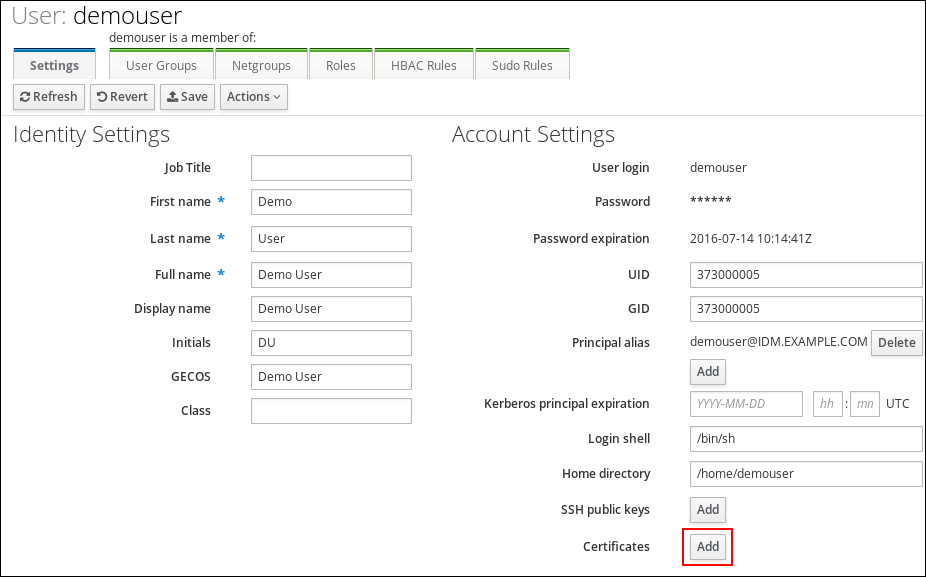

10.4.3. 在 IdM web UI 中的用户条目中添加证书映射数据

- 以管理员身份登录 IdM Web UI。

-

进入

Users→Active users→idm_user。 -

找到

Certificate mapping data选项并点Add。 选择以下选项之一:

如果您有

idm_user证书:在命令行界面中,使用

cat工具或文本编辑器显示证书:[root@server ~]# cat idm_user_certificate.pem -----BEGIN CERTIFICATE----- MIIFFTCCA/2gAwIBAgIBEjANBgkqhkiG9w0BAQsFADA6MRgwFgYDVQQKDA9JRE0u RVhBTVBMRS5DT00xHjAcBgNVBAMMFUNlcnRpZmljYXRlIEF1dGhvcml0eTAeFw0x ODA5MDIxODE1MzlaFw0yMDA5MDIxODE1MzlaMCwxGDAWBgNVBAoMD0lETS5FWEFN [...output truncated...]- 复制证书。

在 IdM Web UI 中,点

证书旁边的Add,并将证书粘贴到打开的窗口中。图 10.3. 添加用户的证书映射数据:证书

-

如果您没有可供使用的

idm_user证书,但知道证书的Issuer和Subject,请检查Issuer 和 subject单选按钮,并在两个框中输入值。

图 10.4. 添加用户的证书映射数据:签发者和主题

-

如果您没有可供使用的

-

点

Add。

验证步骤

如果您有访问 .pem 格式的整个证书的权限,请验证是否用户和证书已链接:

使用

sss_cache实用程序使 SSSD 缓存中的idm_user记录失效,并强制重新载入idm_user信息:# sss_cache -u idm_user使用包含 IdM 用户证书的文件名称运行

ipa certmap-match命令:# ipa certmap-match idm_user_cert.pem -------------- 1 user matched -------------- Domain: IDM.EXAMPLE.COM User logins: idm_user ---------------------------- Number of entries returned 1 ----------------------------输出确认现在已将证书映射数据添加到

idm_user,并且存在对应的映射规则。这意味着,您可以使用与定义的证书映射数据匹配的证书,以idm_user进行身份验证。

10.4.4. 在 IdM CLI 中向用户条目添加证书映射数据

获取管理员凭证:

# kinit admin选择以下选项之一:

-

如果您有

idm_user证书,请使用ipa user-add-cert命令将证书添加到用户帐户中:

# CERT=$(openssl x509 -in idm_user_cert.pem -outform der|base64 -w0) # ipa user-add-certmapdata idm_user --certificate $CERT

如果您没有

idm_user证书,但知道用户证书的Issuer和Subject:# ipa user-add-certmapdata idm_user --subject "O=EXAMPLE.ORG,CN=test" --issuer "CN=Smart Card CA,O=EXAMPLE.ORG" -------------------------------------------- Added certificate mappings to user "idm_user" -------------------------------------------- User login: idm_user Certificate mapping data: X509:<I>O=EXAMPLE.ORG,CN=Smart Card CA<S>CN=test,O=EXAMPLE.ORG

-

如果您有

验证步骤

如果您有访问 .pem 格式的整个证书的权限,请验证是否用户和证书已链接:

使用

sss_cache实用程序使 SSSD 缓存中的idm_user记录失效,并强制重新载入idm_user信息:# sss_cache -u idm_user使用包含 IdM 用户证书的文件名称运行

ipa certmap-match命令:# ipa certmap-match idm_user_cert.pem -------------- 1 user matched -------------- Domain: IDM.EXAMPLE.COM User logins: idm_user ---------------------------- Number of entries returned 1 ----------------------------输出确认现在已将证书映射数据添加到

idm_user,并且存在对应的映射规则。这意味着,您可以使用与定义的证书映射数据匹配的证书,以idm_user进行身份验证。

10.5. 使用 Active Directory 域信任的证书映射规则

如果 IdM 部署与活动目录(AD)域有信任关系,则可能会有不同的证书映射用例。

根据 AD 配置,可能会出现以下情况:

- 如果证书是由 AD 证书系统发布的,但用户和证书存储在 IdM 中,则身份验证请求的映射和整个处理发生在 IdM 端。有关配置此情境的详情,请参阅为存储在 IdM 中的用户配置证书映射

如果用户存储在 AD 中,则身份验证请求的处理发生在 AD 中。有三个不同的子案例:

- AD 用户条目包含整个证书。有关在这种情况下配置 IdM 的详情,请参考为 AD 用户条目包含整个证书的用户配置证书映射。

-

AD 配置为将用户证书映射到用户帐户。在这种情况下,AD 用户条目不包含整个证书,而是包含名为

altSecurityIdentities的属性。有关如何在这种场景中配置 IdM 的详情,请参阅在将 AD 配置为将用户证书映射到用户帐户时配置证书 映射。 AD 用户条目既不包含整个证书也不包括映射数据。在这种情况下,有两个选项:

- 如果用户证书是由 AD 证书系统发布的,则证书会包含用户主体名称作为 Subject Alternative Name (SAN),或者如果最新的更新被应用到 AD,则证书在证书的 SID 扩展中包含用户的 SID。它们都可用于将证书映射到用户。

-

如果用户证书位于智能卡上,要使用智能卡启用 SSH,SSSD 必须从证书派生公共 SSH 密钥,因此需要完整证书。唯一的解决方案是使用

ipa idoverrideuser-add命令将整个证书添加到 IdM 中 AD 用户的 ID 覆盖中。详情请参阅在 AD 用户条目不包含证书或映射数据时配置证书映射。

AD 域管理员可以使用 altSecurityIdentities 属性手动将证书映射到 AD 中的用户。此属性支持六个值,但三个映射被视为不安全。作为 2022 年 5 月 10 日安全更新 的一部分,在安装之后,所有设备都处于兼容模式,如果证书被弱地映射到用户,则身份验证如预期一样。但是,会记录任何标识任何与全强制模式不兼容的证书的警告消息。从 2023 年 11 月 14 日起,所有设备都将更新为全强制模式,如果证书对强映射标准失败,则身份验证将被拒绝。

例如,当 AD 用户使用证书(PKINIT)请求 IdM Kerberos 票据时,AD 需要在内部将证书映射到用户,并对此使用新的映射规则。但是,在 IdM 中,如果 IdM 用于将证书映射到 IdM 客户端 上的用户,则以前的规则将继续工作。

IdM 支持新的映射模板,使 AD 管理员更易于使用新规则,而不用维护这两个模板。IdM 现在支持添加到活动目录的新映射模板,以包括:

- 序列号:LDAPU1: (altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<SR>{serial_number!hex_ur})

- 主题键 Id: LDAPU1: (altSecurityIdentities=X509:<SKI>{subject_key_id!hex_u})

- 用户 SID:LDAPU1: (objectsid={sid})

如果您不想使用新的 SID 扩展重新发布证书,您可以通过将适当的映射字符串添加到 AD 中的 altSecurityIdentities 属性来创建手动映射。

10.6. 为 AD 用户条目包含整个证书的用户配置证书映射

这个用例介绍了在 IdM 部署中启用证书映射所需的步骤(如果使用受 Active Directory(AD)信任的 IdM 部署,用户存储在 AD 中,并且 AD 中的用户条目包含整个证书)。

先决条件

- 用户在 IdM 中没有帐户。

- 用户在 AD 中有一个包含证书的帐户。

- IdM 管理员有权访问 IdM 证书映射规则可以基于的数据。

为确保 PKINIT 适用于用户,必须满足以下条件之一:

- 用户条目中的证书包括用户的用户主体名称或 SID 扩展。

-

AD 中的用户条目在

altSecurityIdentities属性中有一个合适的条目。

10.6.1. 在 IdM Web UI 中添加证书映射规则

- 以管理员身份登录 IdM Web UI。

-

进入到

Authentication→Certificate Identity Mapping Rules→Certificate Identity Mapping Rules。 点

Add。图 10.5. 在 IdM web UI 中添加新证书映射规则

- 输入规则名称。

输入映射规则。与 AD 中可用的内容相比,会出现 IdM 为身份验证的整个证书:

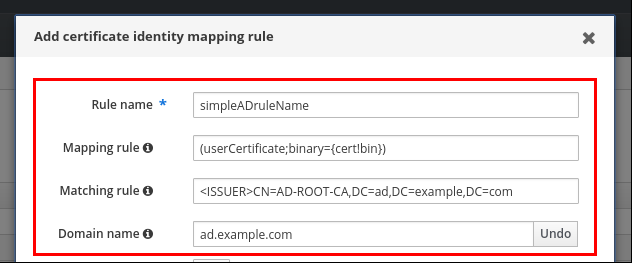

(userCertificate;binary={cert!bin})注意如果使用全证书进行映射,如果续订证书,您必须确保将新证书添加到 AD 用户对象中。

输入匹配的规则。例如,只允许

AD.EXAMPLE.COM域的AD-ROOT-CA签发的证书进行验证:<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com图 10.6. 用户使用存储在 AD 中的证书的用户的证书映射规则

-

点

Add。 系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,请在 CLI 中重启 SSSD:

# systemctl restart sssd

10.6.2. 在 IdM CLI 中添加证书映射规则

获取管理员凭证:

# kinit admin输入映射规则以及映射规则所基于的匹配规则。将提供的整个证书与 AD 中可用的证书进行比较,只允许

AD.EXAMPLE.COM域的AD-ROOT-CA签发的证书进行身份验证:# ipa certmaprule-addsimpleADrule--matchrule '<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com' --maprule '(userCertificate;binary={cert!bin})' --domain ad.example.com ------------------------------------------------------- Added Certificate Identity Mapping Rule "simpleADrule" ------------------------------------------------------- Rule name: simpleADrule Mapping rule: (userCertificate;binary={cert!bin}) Matching rule: <ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com Domain name: ad.example.com Enabled: TRUE注意如果使用全证书进行映射,如果续订证书,您必须确保将新证书添加到 AD 用户对象中。

系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,重启 SSSD:

# systemctl restart sssd

10.7. 如果将 AD 配置为将用户证书映射到用户帐户,配置证书映射

这个用户故事描述了如果 IdM 部署与活动目录(AD)有信任关系时,在 IdM 中启用证书映射所需的步骤,用户存储在 AD 中,AD 中的用户条目包含证书映射数据。

先决条件

- 用户在 IdM 中没有帐户。

-

用户在 AD 中有一个帐户,其中包含

altSecurityIdentities属性(AD 等同于 IdMcertmapdata属性)。 - IdM 管理员有权访问 IdM 证书映射规则可以基于的数据。

10.7.1. 在 IdM Web UI 中添加证书映射规则

- 以管理员身份登录 IdM Web UI。

-

进入到

Authentication→Certificate Identity Mapping Rules→Certificate Identity Mapping Rules。 点

Add。图 10.7. 在 IdM web UI 中添加新证书映射规则

- 输入规则名称。

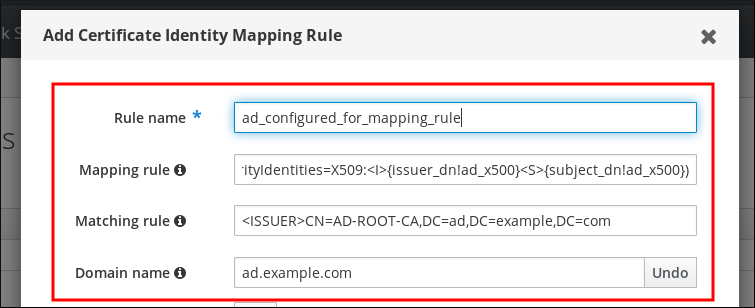

输入映射规则。例如,要让 AD DC 搜索提供给它们的任何证书中带有

Issuer和Subject条目,并根据在提供的证书中的这两个条目是否被找到来决定进行验证或不验证。(altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500})输入匹配的规则。例如,只允许

AD.EXAMPLE.COM域的AD-ROOT-CA签发的证书在 IdM 中验证用户:<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com输入域:

ad.example.com图 10.8. 如果为映射配置了 AD,则证书映射规则

-

点

Add。 系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,请在 CLI 中重启 SSSD:

# systemctl restart sssd

10.7.2. 在 IdM CLI 中添加证书映射规则

获取管理员凭证:

# kinit admin输入映射规则以及映射规则所基于的匹配规则。例如,若要使 AD 搜索任何呈现的证书中的

Issuer和Subject条目,并且只允许AD.EXAMPLE.COM域的AD-ROOT-CA签发的证书:# ipa certmaprule-add ad_configured_for_mapping_rule --matchrule '<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com' --maprule '(altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500})' --domain=ad.example.com ------------------------------------------------------- Added Certificate Identity Mapping Rule "ad_configured_for_mapping_rule" ------------------------------------------------------- Rule name: ad_configured_for_mapping_rule Mapping rule: (altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500}) Matching rule: <ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com Domain name: ad.example.com Enabled: TRUE系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,重启 SSSD:

# systemctl restart sssd

10.7.3. 检查 AD 端的证书映射数据

altSecurityIdentities 属性是 IdM 中 certmapdata 用户属性等同的 Active Directory(AD)。当将可信 AD 域配置为将用户证书映射到用户帐户时,在 IdM 中配置证书映射时,IdM 系统管理员需要检查是否在 AD 中的用户条目中正确设置了 altSecurityIdentities 属性。

先决条件

- 用户帐户必须具有用户管理访问权限。

步骤

要检查 AD 是否包含存储在 AD 中的用户的正确信息,请使用

ldapsearch命令。例如,输入以下命令检查adserver.ad.example.com服务器是否适用以下条件:-

altSecurityIdentities属性在ad_user的用户条目中设置。 适用以下条件的匹配规则推断如下:

-

ad_user用于向 AD 进行身份验证的证书由ad.example.com域的AD-ROOT-CA发布。 -

主题为

<S>DC=com,DC=example,DC=ad,CN=Users,CN=ad_user:

-

$ ldapsearch -o ldif-wrap=no -LLL -h adserver.ad.example.com \ -p 389 -D cn=Administrator,cn=users,dc=ad,dc=example,dc=com \ -W -b cn=users,dc=ad,dc=example,dc=com "(cn=ad_user)" \ altSecurityIdentities Enter LDAP Password: dn: CN=ad_user,CN=Users,DC=ad,DC=example,DC=com altSecurityIdentities: X509:<I>DC=com,DC=example,DC=ad,CN=AD-ROOT-CA<S>DC=com,DC=example,DC=ad,CN=Users,CN=ad_user

-

10.8. 如果 AD 用户条目不包含证书或映射数据,配置证书映射

这个用例描述了在 IdM 部署中使用 Active Directory(AD)启用证书映射所需的步骤,用户存储在 AD 中,并且 AD 中的用户条目没有包含整个证书也没有证书映射数据。

先决条件

- 用户在 IdM 中没有帐户。

-

用户在 AD 中包含一个帐户,其中没有包含整个证书也没有包括

altSecurityIdentities属性,AD 相当于 IdMcertmapdata属性。 IdM 管理员已完成了以下任务之一:

-

将整个 AD 用户证书添加到 IdM 中的 AD

用户 ID 覆盖中。 - 创建一个映射到证书中备用字段的证书映射规则,如 Subject Alternative Name 或用户的 SID。

-

将整个 AD 用户证书添加到 IdM 中的 AD

10.8.1. 在 IdM Web UI 中添加证书映射规则

- 以管理员身份登录 IdM Web UI。

-

进入到

Authentication→Certificate Identity Mapping Rules→Certificate Identity Mapping Rules。 点

Add。图 10.9. 在 IdM web UI 中添加新证书映射规则

- 输入规则名称。

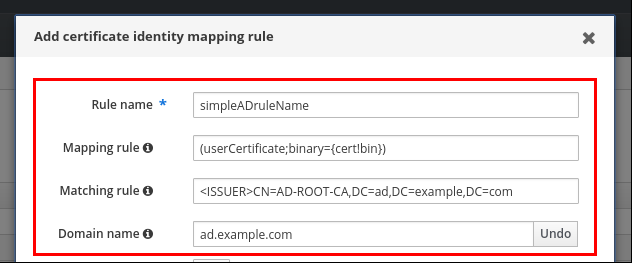

输入映射规则。与存储在 IdM 中的 AD 用户条目中的证书相比,会出现 IdM 为进行身份验证的整个证书:

(userCertificate;binary={cert!bin})注意因为证书还包含作为 SAN 的用户主体名称或具有最新更新、证书的 SID 扩展中的用户的 SID ,则您也可以使用这些字段将证书映射到用户。例如,如果使用用户的 SID,请将此映射规则替换为

LDAPU1: (objectsid={sid})。有关证书映射的更多信息,请参阅sss-certmap手册页。输入匹配的规则。例如,只允许

AD.EXAMPLE.COM域的AD-ROOT-CA签发的证书进行验证:<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com输入域名。例如,要在

ad.example.com域中搜索用户:图 10.10. 用户没有证书或映射存储在 AD 中的数据的证书映射规则

-

点

Add。 系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制新创建的规则立即载入,在 CLI 中重启 SSSD:

# systemctl restart sssd

10.8.2. 在 IdM CLI 中添加证书映射规则

获取管理员凭证:

# kinit admin输入映射规则以及映射规则所基于的匹配规则。将提供的整个证书与 IdM 中的 AD 用户条目的用户 ID 覆盖中所存储的证书进行比较,仅允许

AD.EXAMPLE.COM域的AD-ROOT-CA签发的证书进行验证:# ipa certmaprule-addsimpleADrule--matchrule '<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com' --maprule '(userCertificate;binary={cert!bin})' --domain ad.example.com ------------------------------------------------------- Added Certificate Identity Mapping Rule "simpleADrule" ------------------------------------------------------- Rule name: simpleADrule Mapping rule: (userCertificate;binary={cert!bin}) Matching rule: <ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com Domain name: ad.example.com Enabled: TRUE注意因为证书还包含作为 SAN 的用户主体名称或具有最新更新、证书的 SID 扩展中的用户的 SID ,则您也可以使用这些字段将证书映射到用户。例如,如果使用用户的 SID,请将此映射规则替换为

LDAPU1: (objectsid={sid})。有关证书映射的更多信息,请参阅sss-certmap手册页。系统安全服务守护进程(SSSD)会定期重新读取证书映射规则。要强制立即载入新创建的规则,重启 SSSD:

# systemctl restart sssd

10.8.3. 在 IdM Web UI 中添加证书到 AD 用户的 ID 覆盖中

-

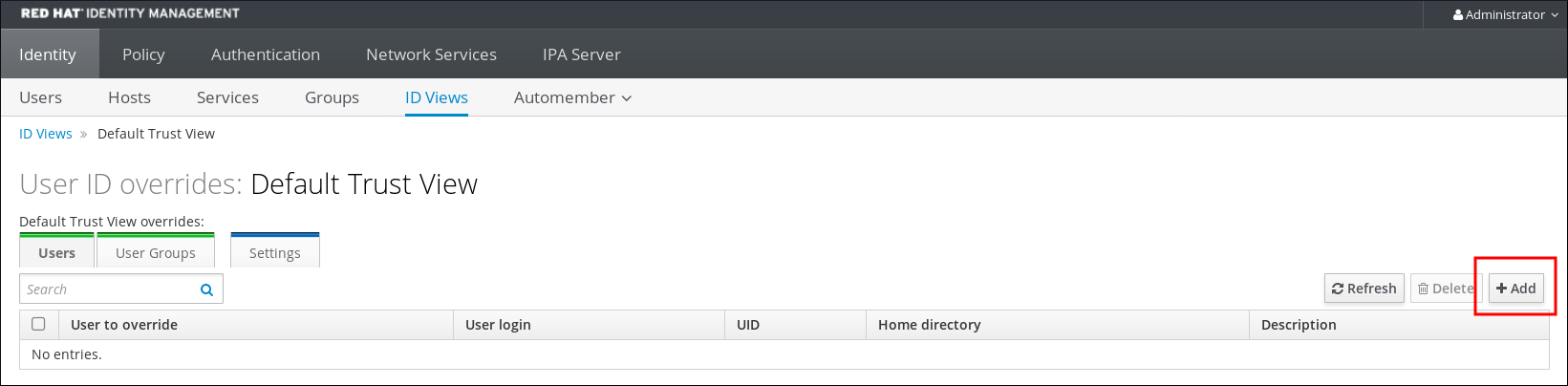

进入

Identity→ID Views→Default Trust View。 点

Add。图 10.11. 在 IdM Web UI 中添加新用户 ID 覆盖

-

在

User to override字段中,输入ad_user@ad.example.com。 将

ad_user的证书复制并粘贴到Certificate字段中。图 10.12. 为 AD 用户配置用户 ID 覆盖

-

点

Add。

验证步骤

验证用户和证书是否已链接:

使用

sss_cache工具使 SSSD 缓存中的ad_user@ad.example.com记录失效,并强制重新载入ad_user@ad.example.com信息:# sss_cache -u ad_user@ad.example.com使用包含 AD 用户证书的文件名称运行

ipa certmap-match命令:# ipa certmap-match ad_user_cert.pem -------------- 1 user matched -------------- Domain: AD.EXAMPLE.COM User logins: ad_user@ad.example.com ---------------------------- Number of entries returned 1 ----------------------------

输出确认了您已将证书映射数据添加到 ad_user@ad.example.com ,并且 如果 AD 用户条目不包含证书或映射数据 中定义的相应的映射规则存在。这意味着,您可以使用与定义的证书映射数据匹配的证书,以 ad_user@ad.example.com 进行身份验证。

其他资源

10.8.4. 在 IdM CLI 中添加证书到 AD 用户的 ID 覆盖中

获取管理员凭证:

# kinit admin将证书 blob 保存在名为

CERT的新变量中:# CERT=$(openssl x509 -in /path/to/certificate -outform der|base64 -w0)使用

ipa idoverrideuser-add-cert命令将ad_user@ad.example.com的证书添加到用户帐户中:# ipa idoverrideuser-add-cert ad_user@ad.example.com --certificate $CERT

验证步骤

验证用户和证书是否已链接:

使用

sss_cache工具使 SSSD 缓存中的ad_user@ad.example.com记录失效,并强制重新载入ad_user@ad.example.com信息:# sss_cache -u ad_user@ad.example.com使用包含 AD 用户证书的文件名称运行

ipa certmap-match命令:# ipa certmap-match ad_user_cert.pem -------------- 1 user matched -------------- Domain: AD.EXAMPLE.COM User logins: ad_user@ad.example.com ---------------------------- Number of entries returned 1 ----------------------------

输出确认了您已将证书映射数据添加到 ad_user@ad.example.com ,并且 如果 AD 用户条目不包含证书或映射数据 中定义的相应的映射规则存在。这意味着,您可以使用与定义的证书映射数据匹配的证书,以 ad_user@ad.example.com 进行身份验证。

其他资源

10.9. 将多个身份映射规则合并到一个中

要将多个身份映射规则合并成一个组合规则,在单个映射规则前面使用 | (or)字符,并使用 () 分隔它们,例如:

证书映射过滤示例 1

$ ipa certmaprule-add ad_cert_for_ipa_and_ad_users \ --maprule='(|(ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500})(altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500}))' \ --matchrule='<ISSUER>CN=AD-ROOT-CA,DC=ad,DC=example,DC=com' \ --domain=ad.example.com

在上例中,- maprule 选项中的过滤器定义包括以下标准:

-

ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500}是一个过滤器,它将一个智能卡证书中的 subject 和 issuer 连接到一个 IdM 用户账户中的ipacertmapdata属性的值,如 Adding a certificate mapping rule in IdM 部分所述 -

altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500}是一个过滤器,它将一个智能卡证书中的 subject 和 issuer 连接到一个 AD 用户账户中的altSecurityIdentities属性的值,如 Adding a certificate mapping rule if the trusted AD domain is configured to map user certificates 所述 -

添加

--domain=ad.example.com选项意味着,映射到指定证书的用户不仅在本地idm.example.com域中进行搜索,也在ad.example.com域中搜索

在 --maprule 选项中的过滤器定义接受逻辑操作符 | (or),以便您可以指定多个条件。在这种情况下,该规则会映射至少满足其中一个条件的所有用户帐户。

证书映射过滤示例 2

$ ipa certmaprule-add ipa_cert_for_ad_users \ --maprule='(|(userCertificate;binary={cert!bin})(ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500})(altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500}))' \ --matchrule='<ISSUER>CN=Certificate Authority,O=REALM.EXAMPLE.COM' \ --domain=idm.example.com --domain=ad.example.com

在上例中,- maprule 选项中的过滤器定义包括以下标准:

-

userCertificate;binary={cert!bin}是一个返回包括整个证书的用户条目的过滤器。对于 AD 用户,创建这种类型的过滤器在 如果 AD 用户条目不包含证书或映射数据,则添加一个证书映射规则 中进行了描述。 -

ipacertmapdata=X509:<I>{issuer_dn!nss_x500}<S>{subject_dn!nss_x500}是一个过滤器,它将一个智能卡证书中的 subject 和 issuer 连接到一个 IdM 用户账户中的ipacertmapdata属性的值,如 Adding a certificate mapping rule in IdM 部分所述。 -

altSecurityIdentities=X509:<I>{issuer_dn!ad_x500}<S>{subject_dn!ad_x500}是一个过滤器,它将一个智能卡证书中的 subject 和 issuer 连接到一个 AD 用户账户中的altSecurityIdentities属性的值,如 Adding a certificate mapping rule if the trusted AD domain is configured to map user certificates 所述。

在 --maprule 选项中的过滤器定义接受逻辑操作符 | (or),以便您可以指定多个条件。在这种情况下,该规则会映射至少满足其中一个条件的所有用户帐户。

10.10. 其他资源

-

请参阅

sss-certmap(5)手册页。

第 11 章 使用存储在 IdM 客户端中的证书配置身份验证

通过配置身份管理(IdM),IdM 系统管理员允许使用一个 CA 向用户发布的证书,通过 IdM Web UI 和命令行界面(CLI)进行身份验证。证书存储在 IdM 客户端的桌面上。

Web 浏览器可以在不属于 IdM 域的系统上运行。

在使用证书配置身份验证时请注意以下几点:

- 如果您要使用证书进行身份验证的用户已有证书,则您可以跳过 请求新的用户证书并将其导出到客户端 ;

- 如果用户的证书已由 IdM CA 发布了,则您可以跳过 确保证书和用户链接在一起。

只有身份管理用户可以使用证书登录 Web UI。Active Directory 用户可以使用其用户名和密码登录。

11.1. 在 Web UI 中为证书验证配置身份管理服务器

作为 Identity Management(IdM)管理员,您可以允许用户使用证书来向 IdM 环境进行身份验证。

步骤

作为身份管理管理员:

在身份管理服务器上,获取管理员特权并创建 shell 脚本来配置服务器。

运行

ipa-advise config-server-for-smart-card-auth命令,并将其输出保存到一个文件中,例如server_certificate_script.sh:# kinit admin # ipa-advise config-server-for-smart-card-auth >

server_certificate_script.sh使用

chmod实用程序向该文件添加执行权限:# chmod +x