Red Hat Training

A Red Hat training course is available for RHEL 8

安全强化

增强 Red Hat Enterprise Linux 8 系统的安全性

摘要

使开源包含更多

红帽承诺替换我们的代码、文档和网页属性中存在问题的语言。我们从这四个术语开始: master、slave、blacklist 和 whitelist。这些更改将在即将发行的几个发行本中逐渐实施。如需了解更多详细信息,请参阅 CTO Chris Wright 信息。

对红帽文档提供反馈

我们感谢您对我们文档的反馈。让我们了解如何改进它。

通过 Jira 提交反馈(需要帐户)

- 登录到 Jira 网站。

- 单击顶部导航栏中的 Create。

- 在 Summary 字段中输入描述性标题。

- 在 Description 字段中输入您对改进的建议。包括文档相关部分的链接。

- 点对话框底部的 Create。

第 1 章 在安装过程中保护 RHEL

安全性甚至在您开始安装 Red Hat Enterprise Linux 之前就已经开始了。从一开始就安全地配置系统可以使以后更容易实施其他安全设置。

1.1. BIOS 和 UEFI 安全

对 BIOS(或与 BIOS 等效的)和引导加载程序的密码保护可防止具有系统物理访问权限的未授权用户使用可移动介质引导,或通过单用户模式获得 root 权限。为了防止此类攻击,您应该采取的安全措施取决于工作站相关信息的敏感度和机器的位置。

例如,如果机器是在交易展示中使用并且不包含敏感信息,那么防止此类攻击可能并不重要。但是,如果带有公司网络的私有的、未加密的 SSH 密钥的员工的笔记本在同一个展会上无人看管,则可能会导致重大的安全漏洞,对整个公司造成影响。

但是,如果工作站位于只有授权的或可信任的人员才有权访问的地方,则可能不需要保护 BIOS 或引导加载程序。

1.1.1. BIOS 密码

密码保护计算机 BIOS 的两个主要原因是[1]:

- 防止更改 BIOS 设置

- 如果入侵者可以访问 BIOS,他们可以将其设置为从 CD-ROM 或闪存驱动器引导。这使得他们能够进入救援模式或单用户模式,从而使他们可以在系统上启动任意进程或复制敏感数据。

- 防止系统引导

- 某些 BIOS 允许对引导过程进行密码保护。激活后,攻击者必须在 BIOS 启动引导加载程序前输入密码。

由于设置 BIOS 密码的方法因计算机制造商而异,因此请查阅计算机手册了解具体说明。

如果您忘记 BIOS 密码,可以通过主板上的跳线来重置,也可以通过断开 CMOS 电池来重置。因此,如果可能的话,最好锁好计算机机箱。但是,在尝试断开 CMOS 电池之前,请查阅计算机或主板的手册。

1.1.2. 非基于 BIOS 的系统安全性

其他系统和架构使用不同的程序来执行大致相当于 x86 系统上 BIOS 的低级别任务。例如,统一可扩展固件接口 (UEFI)shell。

有关密码保护类似 BIOS 程序的说明,请查看制造商的说明。

1.2. 磁盘分区

红帽建议为 /boot、/、/home、/tmp 和 /var/tmp/ 目录创建单独的分区。

/boot-

这个分区是系统在启动过程中读取的第一个分区。用于将系统引导至 Red Hat Enterprise Linux 8 的引导加载程序和内核镜像保存在这个分区里。此分区不应加密。如果此分区包含在

/中,并且该分区已加密或者不可用,那么您的系统将无法引导。 /home-

当用户数据(

/home)存储在/而不是独立分区中时,分区可能会填满,从而导致操作系统不稳定。另外,当将您的系统升级到 Red Hat Enterprise Linux 8 的下一个版本时,当您可以将数据保存在/home分区中,则在安装过程中不会被覆盖,这样就容易多了。如果 root 分区(/)损坏,则您的数据将永久丢失。通过使用单独的分区,对数据丢失有稍微多一点的保护。您还可以将此分区作为频繁备份的目标。 /tmp和/var/tmp/。-

/tmp和/var/tmp/目录都是用来存储不需要长期存储的数据。但是,如果大量数据填充了其中一个目录,则它可能会消耗掉您的所有存储空间。如果发生这种情况,且这些目录存储在/中,则您的系统可能会变得不稳定并崩溃。因此,将这些目录移到它们自己的分区中是一个不错的想法。

在安装过程中,您可以选择加密分区。您必须提供密码短语。此密语充当解锁批量加密密钥的密钥,该密钥用于保护分区的数据。

1.3. 在安装过程中限制网络连接

安装 Red Hat Enterprise Linux 8 时,安装介质代表系统在特定时间的快照。因此,它可能没有最新的安全修复程序,并且可能容易受到某些问题的攻击,这些问题是在安装介质提供的系统发布后才修复的。

安装有潜在漏洞的操作系统时,始终将暴露限制在最近的必要网络区内。最安全的选择是"无网络"区,这意味着在安装过程中使计算机断开连接。在某些情况下,LAN 或内部网连接就足够了,而互联网连接的风险最大。要遵循最佳安全实践,在从网络安装 Red Hat Enterprise Linux 8 时,请选择与存储库最近的区。

1.4. 安装所需的最少软件包

最好只安装您要使用的软件包,因为计算机上的每一款软件都可能包含漏洞。如果您要从 DVD 介质安装,请仔细选择要在安装过程中安装的软件包。如果您发现需要其他软件包,您可在以后将其添加到系统中。

1.5. 安装后流程

以下步骤是在安装 Red Hat Enterprise Linux 8 后应该立即执行的与安全相关的流程。

更新您的系统。以 root 用户身份输入以下命令:

# yum update虽然在安装 Red Hat Enterprise Linux 时会自动启用防火墙服务

firewalld,但可以在 Kickstart 配置中明确禁用它。在这种情况下,请重新启用防火墙。要启动

firewalld,请以 root 用户身份输入以下命令:# systemctl start firewalld # systemctl enable firewalld

要提高安全性,请禁用您不需要的服务。例如,如果您的计算机上没有安装打印机,请使用以下命令禁用

cups服务:# systemctl disable cups要查看活动状态的服务,请输入以下命令:

$ systemctl list-units | grep service

第 2 章 在 FIPS 模式中安装系统

要启用联邦信息处理标准(FIPS) 140-3 强制的加密模块自检,您必须在 FIPS 模式下操作 RHEL 8。如果您的目标是遵循 FIPS,在 FIPS 模式下开始安装是推荐的方法。

2.1. 联邦信息处理标准 140 和 FIPS 模式

联邦信息处理标准(FIPS)出版物 140 是国家标准与技术研究所开发的一系列计算机安全标准,以确保加密模块的质量。FIPS 140 标准确保加密工具正确实现其算法。运行时加密算法和完整性自我测试是一些机制,用于确保系统使用符合标准要求的加密。

要确保 RHEL 系统只生成并使用所有带有 FIPS 批准的算法的加密密钥,您必须将 RHEL 切换到 FIPS 模式。

您可以使用以下方法之一启用 FIPS 模式:

- 在 FIPS 模式下开始安装

- 安装后将系统切换到 FIPS 模式

如果您的目的是遵守 FIPS ,请在 FIPS 模式下开始安装。这可避免加密密钥材料重新生成和与转换已部署系统关联的结果系统的合规性的重新评估。

要操作遵守 FIPS 的系统,请在 FIPS 模式下创建所有加密密钥资料。另外,加密密钥材料不得离开 FIPS 环境,除非它被安全包装,且永远不会在非 FIPS 环境下打开包装。

使用 fips-mode-setup 工具将系统切换到 FIPS 模式不能保证符合 FIPS 140 标准。将系统设置为 FIPS 模式后,可能无法重新生成所有加密密钥。例如,在带有用户加密密钥的现有 IdM 领域的情形,您无法重新生成所有密钥。如果您无法在 FIPS 模式下开始安装,请在安装后始终将启用 FIPS 模式作为第一步,然后再进行安装后配置步骤或安装任何工作负载。

fips-mode-setup 工具还在内部使用 FIPS 系统范围的加密策略。但是,在 update-crypto-policies --set FIPS 命令所执行的操作之上,fips-mode-setup 通过使用 fips-finish-install 工具确保 FIPS dracut 模块的安装,它还向内核命令行中添加了 fips=1 引导选项,并重新生成初始 RAM 磁盘。

另外,在 FIPS 模式下所需的限制的实施取决于 /proc/sys/crypto/fips_enabled 文件的内容。如果文件包含 1,RHEL 核心加密组件切换到模式,在此模式下,它们只使用 FIPS 批准的加密算法的实现。如果 /proc/sys/crypto/fips_enabled 包含 0 ,则加密组件不会启用其 FIPS 模式。

FIPS 系统范围的加密策略有助于配置更高级别的限制。因此,支持加密灵活性的通信协议不会在选择时宣布系统拒绝的密码。例如,ChaCha20 算法不是 FIPS 批准的,FIPS 加密策略确保 TLS 服务器和客户端不宣布 TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305_SHA256 TLS 密码套件,因为任何使用此类密码的尝试都会失败。

如果您在 FIPS 模式下操作 RHEL,并使用提供它自己的与 FIPS 模式相关的配置选项的应用程序,请忽略这些选项和相应的应用程序指导。运行在 FIPS 模式下的系统,系统范围的加密策略只强制执行遵守 FIPS 的加密。例如,如果系统在 FIPS 模式下运行,请忽略 Node.js 配置选项 --enable-fips。如果您在没有在 FIPS 模式下运行的系统上使用 --enable-fips 选项,则您没有满足 FIPS-140 合规性要求。

虽然 FIPS 模式下的 RHEL 8.6 (和更新)内核被设计为遵守 FIPS 140-3 ,但还没有被国家标准与技术(NIST)加密模块验证计划(NIST)认证。在 RHSA-2021:4356 公告更新后,最新认证的内核模块是更新的 RHEL 8.5 内核。该认证适用于 FIPS 140-2 标准。您无法选择加密模块是否符合 FIPS 140-2 或 140-3。合规活动和政府标准 中的 FIPS 140-2 和 FIPS 140-3 知识库文章提供了所选 RHEL 次版本的加密模块的验证状态的概述。

2.2. 安装启用了 FIPS 模式的系统

要启用联邦信息处理标准(FIPS) 140 强制的加密模块自检,请在系统安装过程中启用 FIPS 模式。

仅在 RHEL 安装过程中启用 FIPS 模式可确保系统使用 FIPS 批准的算法生成所有密钥,并持续监控测试。

流程

-

在系统安装过程中,将

fips=1选项添加到内核命令行。 - 在软件选择阶段,请勿安装任何第三方软件。

- 安装后,系统会自动以 FIPS 模式启动。

验证

系统启动后,检查是否启用了 FIPS 模式:

$ fips-mode-setup --check FIPS mode is enabled.

其它资源

- 执行高级 RHEL 安装文档中的 编辑引导选项 部分

2.3. 其它资源

第 3 章 使用系统范围的加密策略

系统范围的加密策略是一个系统组件,它配置核心加密子系统,包括 TLS、IPsec、SSH、DNSSec 和 Kerberos 协议。它提供了一小组策略,管理员可以选择这些策略。

3.1. 系统范围的加密策略

设置系统范围的策略时,RHEL 中的应用程序会遵守它,并拒绝使用不符合该策略的算法和协议,除非您明确要求应用程序这样做。也就是说,在运行系统提供的配置时,策略适用于应用程序的默认行为,但在需要时您可以覆盖它。

RHEL 8 包含以下预定义的策略:

DEFAULT- 默认的系统范围加密策略级别为当前威胁模型提供了安全设置。它允许 TLS 1.2 和 1.3 协议,以及 IKEv2 和 SSH2 协议。如果 RSA 密钥和 Diffie-Hellman 参数至少是 2048 位,则可以接受它们。

LEGACY-

确保与 Red Hat Enterprise Linux 5 及更早版本的最大兼容性;由于攻击面增加而不太安全。除了

DEFAULT级别算法和协议外,它还包括对 TLS 1.0 和 1.1 协议的支持。允许算法 DSA、3DES 和 RC4,如果 RSA 密钥和 Diffie-Hellman 参数至少是 1023 位,则可以接受它们。 FUTURE- 更严格的前瞻性安全级别,旨在测试未来可能的策略。此策略不允许在签名算法中使用 SHA-1。它允许 TLS 1.2 和 1.3 协议,以及 IKEv2 和 SSH2 协议。如果 RSA 密钥和 Diffie-Hellman 参数至少是 3072 位,则可以接受它们。如果您的系统在公共互联网上进行通信,您可能会遇到互操作性问题。

FIPS-

符合 FIPS 140 要求。将 RHEL 系统切换到 FIPS 模式的

fips-mode-setup工具在内部使用此策略。切换到FIPS策略不能保证符合 FIPS 140 标准。在将系统设置为 FIPS 模式后,还必须重新生成所有加密密钥。这在很多情况下都不可能。

红帽不断调整所有策略级别,以便所有库都提供安全默认值,但使用 LEGACY 策略时除外。虽然 LEGACY 配置文件不提供安全默认值,但它不包括任何易被利用的算法。因此,在 Red Hat Enterprise Linux 生命周期内,任何所提供的策略中启用的算法或可接受的密钥大小可能会发生变化。

此变更反映了新的安全标准和新的安全研究。如果您必须确保在 Red Hat Enterprise Linux 的整个生命周期内与特定系统的互操作性,对于与该系统交互的组件,您应该选择不使用系统范围的加密策略,或使用自定义加密策略重新启用特定的算法。

因为客户门户网站 API 中的证书使用的加密密钥不满足 FUTURE 系统范围的加密策略的要求,所以 redhat-support-tool 程序目前无法使用这个策略级别。

要临时解决这个问题,在连接到客户门户网站 API 时使用 DEFAULT 加密策略。

只有在应用程序支持它们时,策略级别中允许的特定算法和密码才可用。

管理加密策略的工具

要查看或更改当前系统范围的加密策略,请使用 update-crypto-policies 工具,例如:

$ update-crypto-policies --show DEFAULT # update-crypto-policies --set FUTURE Setting system policy to FUTURE

要确保应用了加密策略的修改,请重启系统。

删除不安全的密码套件和协议的强大的加密默认值

以下列表包含从 RHEL 中核心加密库删除的密码套件和协议。由于它们不在源中存在,或者其支持在构建过程中被禁用了,所以应用程序无法使用它们。

- DES(自 RHEL 7 开始)

- 所有导出评级密码套件(自 RHEL 7 开始)

- 签名中的 MD5(自 RHEL 7 开始)

- SSLv2(自 RHEL 7 开始)

- SSLv3(自 RHEL 8 开始)

- 所有 ECC 曲线 < 224 位(自 RHEL 6 开始)

- 所有二进制字段 ECC curves(自 RHEL 6 开始)

在所有策略级别禁用密码套件和协议

以下密码套件和协议在所有加密策略中被禁用。它们只能通过明确配置各个应用来启用。

- DH 带有参数 < 1024 位

- RSA 带有密钥大小 < 1024 位

- Camellia

- ARIA

- SEED

- IDEA

- 仅完整性密码套件

- 使用 SHA-384 HMAC 的 TLS CBC 模式密码组合

- AES-CCM8

- 所有 ECC curves 与 TLS 1.3 不兼容,包括 secp256k1

- IKEv1(自 RHEL 8 开始)

在加密策略中启用的密码套件和协议

每个加密策略都启用特定的密码套件和协议:

LEGACY | DEFAULT | FIPS | FUTURE | |

|---|---|---|---|---|

| IKEv1 | 否 | 否 | 否 | 否 |

| 3DES | 是 | 否 | 否 | 否 |

| RC4 | 是 | 否 | 否 | 否 |

| DH | 最少 1024 位 | 最少 2048 位 | 最少 2048 位[a] | 最少 3072 位 |

| RSA | 最少 1024 位 | 最少 2048 位 | 最少 2048 位 | 最少 3072 位 |

| DSA | 是 | 否 | 否 | 否 |

| TLS v1.0 | 是 | 否 | 否 | 否 |

| TLS v1.1 | 是 | 否 | 否 | 否 |

| 数字签名中的 SHA-1 | 是 | 是 | 否 | 否 |

| CBC 模式密码 | 是 | 是 | 是 | 否[b] |

| 密钥小于 256 位的对称密码 | 是 | 是 | 是 | 否 |

| 证书中的 SHA-1 和 SHA-224 签名 | 是 | 是 | 是 | 否 |

[a]

您只能使用 RFC 7919 和 RFC 3526 中定义的 Diffie-Hellman 组。

| ||||

其它资源

-

update-crypto-policies(8)手册页

3.2. 将系统范围的加密策略切换到与早期版本兼容的模式

Red Hat Enterprise Linux 8 中默认的系统范围的加密策略不允许使用较旧的、不安全协议进行通信。对于需要与 Red Hat Enterprise Linux 6 兼容,以及需要与更早的版本兼容的情况,可以使用不太安全的 LEGACY 策略级别。

切换到 LEGACY 策略级别会导致系统和应用程序的安全性较低。

流程

要将系统范围的加密策略切换到

LEGACY级别,请以root用户身份输入以下命令:# update-crypto-policies --set LEGACY Setting system policy to LEGACY

其它资源

-

有关可用的加密策略级别列表,请参阅

update-crypto-policies(8)手册页。 -

有关定义自定义加密策略的信息,请参阅

update-crypto-policies(8)手册页中的自定义策略部分,以及crypto-policies(7)手册页中的加密策略定义格式部分。

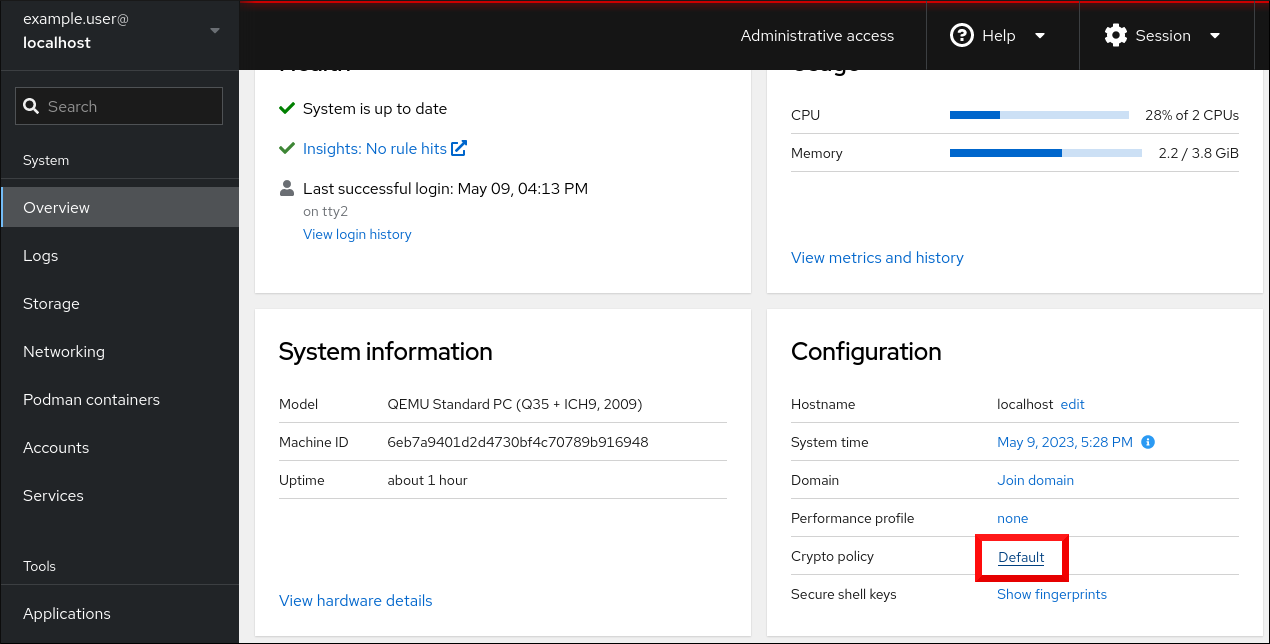

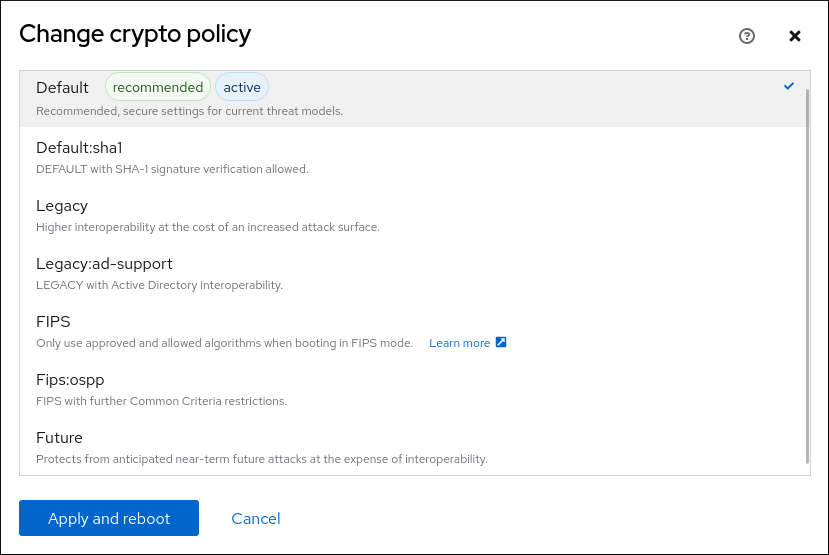

3.3. 在 web 控制台中设置系统范围的加密策略

您可以在 RHEL web 控制台界面中直接设置系统范围的加密策略和子策略。除了四个预定义的系统范围的加密策略外,您现在还可以通过图形界面应用以下策略和子策略组合:

DEFAULT:SHA1-

启用了

SHA-1算法的DEFAULT策略。 LEGACY:AD-SUPPORT-

具有不太安全设置的

LEGACY策略提高了活动目录服务的互操作性。 FIPS:OSPP-

信息技术安全评估标准的通用准则启发的具有进一步限制的

FIPS策略。

先决条件

- RHEL 8 web 控制台已安装。详情请参阅安装和启用 Web 控制台。

-

您有

root特权或权限来使用sudo输入管理命令的命令。

流程

- 登录到 web 控制台。如需更多信息,请参阅 Web 控制台的日志记录。

在 Overview 页面的 Configuration 卡中,点 Crypto 策略旁的当前策略值。

在 Change crypto policy 对话框窗口中,点您要在系统上开始使用的策略。

- 点应用并重新引导按钮。

验证

-

重启后,重新登录到 web 控制台,并检查 Crypto policy 值是否与您选择的值对应。或者,您可以输入

update-crypto-policies --show命令来在终端中显示当前系统范围的加密策略。

3.4. 将系统切换到 FIPS 模式

系统范围的加密策略包含一个策略级别,它根据联邦信息处理标准(FIPS)出版物 140 的要求启用加密算法。在内部启用或禁用 FIPS 模式的 fips-mode-setup 工具使用 FIPS 系统范围的加密策略。

使用 FIPS 系统范围的加密策略将系统切换到 FIPS 模式不能保证符合 FIPS 140 标准。将系统设置为 FIPS 模式后,可能无法重新生成所有加密密钥。例如,在带有用户加密密钥的现有 IdM 领域的情形,您无法重新生成所有密钥。

fips-mode-setup 工具在内部使用 FIPS 策略。但是,在使用 --set FIPS 选项的 update-crypto-policies 命令之上,fips-mode-setup 使用 fips-finish-install 工具确保 FIPS dracut 模块的安装,它还向内核命令行中添加了 fips=1 引导选项,并重新生成初始 RAM 磁盘。

仅 在 RHEL 安装过程中启用 FIPS 模式 可确保系统使用 FIPS 批准的算法生成所有密钥,并持续监控测试。

流程

将系统切换到 FIPS 模式:

# fips-mode-setup --enable Kernel initramdisks are being regenerated. This might take some time. Setting system policy to FIPS Note: System-wide crypto policies are applied on application start-up. It is recommended to restart the system for the change of policies to fully take place. FIPS mode will be enabled. Please reboot the system for the setting to take effect.重启您的系统以允许内核切换到 FIPS 模式:

# reboot

验证

重启后,您可以检查 FIPS 模式的当前状态:

# fips-mode-setup --check FIPS mode is enabled.

其它资源

-

fips-mode-setup(8)手册页 - 安装启用了 FIPS 模式的 RHEL 8 系统

- 使用与 FIPS 140-2 不兼容的加密的 RHEL 应用程序列表

- 美国国家标准与技术研究院(NIST)网站上的 对加密模块的安全要求。

3.5. 在容器中启用 FIPS 模式

要启用联邦信息处理标准出版物 140-2 (FIPS 模式)所要求的完整的加密模块自检,主机系统内核必须运行在 FIPS 模式下。根据主机系统的版本,在容器上启用 FIPS 模式是完全自动的,或者只需要一个命令。

fips-mode-setup 命令在容器中不能正常工作,且不能用于在此场景中启用或检查 FIPS 模式。

先决条件

- 主机系统必须处于 FIPS 模式。

流程

在运行 RHEL 8.1 和 8.2 的主机上 :使用以下命令在容器中设置 FIPS 加密策略级别,并忽略使用

fips-mode-setup命令的建议:$ update-crypto-policies --set FIPS-

在运行 RHEL 8.4 及之后版本的主机上 :在启用了 FIPS 模式的系统上,

podman工具自动对支持的容器启用 FIPS 模式。

3.6. 使用与 FIPS 140-2 不兼容的加密的 RHEL 应用程序列表

要传递所有相关加密认证,如 FIPS 140,请使用核心加密组件集中的库。除 libgcrypt 外,这些库也会遵循 RHEL 系统范围的加密策略。

如需了解核心加密组件的概述、有关如何选择它们的信息、它们如何集成到操作系统中、它们如何支持硬件安全模块和智能卡,以及如何对它们应用加密认证,请参阅 RHEL 核心加密组件 。

除了下面的表外,在有些 RHEL 8 Z-stream 版本(如 8.1.1)中,Firefox 浏览器软件包已被更新,它们包含了 NSS 加密库的单独副本。这样,红帽希望避免在补丁发行版中重新构建这样一个低级组件所造成的影响。因此,这些 Firefox 软件包不使用 FIPS 140-2 验证的模块。

使用不符合 FIPS 140-2 的加密的 RHEL 8 应用程序的列表

- FreeRADIUS

- RADIUS 协议使用 MD5。

- Ghostscript

- 自定义加密实现(MD5、RC4、SHA-2、AES)来加密和解密文档

- iPXE

- TLS 的加密堆栈已编译,但没有被使用。

- Libica

- 通过 CPACF 指令的各种算法(如 RSA 和 ECDH)的软件回退。

- Ovmf(UEFI 固件)、Edk2、shim

- 完整加密堆栈(OpenSSL 库的一个嵌入式副本)。

- Perl

- HMAC, HMAC-SHA1, HMAC-MD5, SHA-1, SHA-224,…

- Pidgin

- 实现 DES 和 RC4。

- QAT Engine

- 加密原语的混合硬件和软件实现(RSA、EC、DH、AES、…)。

- Samba [2]

- 实现 AES、DES 和 RC4。

- Valgrind

- AES, hashes [3]

其它资源

- 合规活动和政府标准 知识库文章中的FIPS 140-2 和 FIPS 140-3 部分

- RHEL 核心加密组件 知识库文章

3.7. 将应用程序从下列系统范围的加密策略中排除

您可以通过在应用程序中直接配置受支持的密码套件和协议来自定义应用程序所使用的加密设置。

您还可以从 /etc/crypto-policies/back-ends 目录中删除与应用程序相关的符号链接,并使用您自定义的加密设置来替换它。此配置可防止对使用排除后端的应用程序使用系统范围的加密策略。此外,红帽不支持此修改。

3.7.1. 选择不使用系统范围的加密策略的示例

wget

要自定义 wget 网络下载器所使用的加密设置,请使用 --secure-protocol 和 --ciphers 选项。例如:

$ wget --secure-protocol=TLSv1_1 --ciphers="SECURE128" https://example.com

如需更多信息,请参阅 wget(1) 手册页中的 HTTPS(SSL/TLS)选项部分。

curl

要指定 curl 工具使用的密码,请使用 --ciphers 选项,并提供以冒号分隔的密码列表作为值。例如:

$ curl https://example.com --ciphers '@SECLEVEL=0:DES-CBC3-SHA:RSA-DES-CBC3-SHA'

如需更多信息,请参阅 curl(1) 手册页。

Firefox

尽管您无法在 Firefox Web 浏览器中选择不使用系统范围的加密策略,但您可以在 Firefox 的配置编辑器中进一步限制受支持的密码和 TLS 版本。在地址栏中输入 about:config ,并根据需要修改 security.tls.version.min 选项的值。将 security.tls.version.min 设置为 1,允许将 TLS 1.0 作为最低要求,security.tls.version.min 2 启用 TLS 1.1,如此等等。

OpenSSH

要为您的 OpenSSH 服务器选择不使用系统范围的加密策略,请在 /etc/sysconfig/sshd 文件中取消具有 CRYPTO_POLICY= 变量的行的注释。更改后,您在 /etc/ssh/sshd_config 文件中的 Ciphers 、MAC 、KexAlgoritms 和 GSSAPIKexAlgorithms 部分指定的值不会被覆盖。

详情请查看 sshd_config(5) 手册页。

要为您的 OpenSSH 客户端选择不使用系统范围的加密策略,请执行以下任务之一:

-

对于给定的用户,使用

~/.ssh/config文件中特定于用户的配置覆盖全局ssh_config。 -

对于整个系统,在

/etc/ssh/ssh_config.d/目录中的置入配置文件中指定加密策略,使用小于 5 的两位数字前缀,以便其在字典顺序上位于05-redhat.conf文件之前,并带有.conf后缀,例如04-crypto-policy-override.conf。

详情请查看 ssh_config(5) 手册页。

Libreswan

有关详细信息,请参阅 安全网络 文档中的 配置不使用系统范围加密策略的 IPsec 连接 。

其它资源

-

update-crypto-policies(8)手册页

3.8. 使用子策略自定义系统范围的加密策略

使用这个流程来调整启用的加密算法或协议集。

您可以在现有系统范围的加密策略之上应用自定义子策略,或者从头开始定义此类策略。

范围策略的概念允许为不同的后端启用不同的算法集合。您可以将每个配置指令限制到特定的协议、库或服务。

另外,指令也可以使用星号来指定使用通配符的多个值。

/etc/crypto-policies/state/CURRENT.pol 文件列出了通配符扩展后当前应用了系统范围加密策略中的所有设置。要使您的加密策略更严格,请考虑使用 /usr/share/crypto-policies/policies/FUTURE.pol 文件中列出的值。

您可以在 /usr/share/crypto-policies/policies/modules/ 目录中找到示例 subpolicies。这个目录中的子策略文件也包含注释掉的行的描述。

RHEL 8.2 提供了对系统范围加密策略的自定义。您可以使用有范围策略的概念,以及在 RHEL 8.5 或更新版本中使用通配符的选项。

流程

签出到

/etc/crypto-policies/policies/modules/目录:# cd /etc/crypto-policies/policies/modules/为您的调整创建子策略,例如:

# touch MYCRYPTO-1.pmod # touch SCOPES-AND-WILDCARDS.pmod

重要在策略模块的文件名中使用大写字母。

在您选择的文本编辑器中打开策略模块并插入修改系统范围加密策略的选项,例如:

# vi MYCRYPTO-1.pmodmin_rsa_size = 3072 hash = SHA2-384 SHA2-512 SHA3-384 SHA3-512

# vi SCOPES-AND-WILDCARDS.pmod# Disable the AES-128 cipher, all modes cipher = -AES-128-* # Disable CHACHA20-POLY1305 for the TLS protocol (OpenSSL, GnuTLS, NSS, and OpenJDK) cipher@TLS = -CHACHA20-POLY1305 # Allow using the FFDHE-1024 group with the SSH protocol (libssh and OpenSSH) group@SSH = FFDHE-1024+ # Disable all CBC mode ciphers for the SSH protocol (libssh and OpenSSH) cipher@SSH = -*-CBC # Allow the AES-256-CBC cipher in applications using libssh cipher@libssh = AES-256-CBC+

- 将更改保存到模块文件中。

将您的策略调整应用到

DEFAULT系统范围加密策略级别:# update-crypto-policies --set DEFAULT:MYCRYPTO-1:SCOPES-AND-WILDCARDS要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

# reboot

验证

检查

/etc/crypto-policies/state/CURRENT.pol文件是否包含您的更改,例如:$ cat /etc/crypto-policies/state/CURRENT.pol | grep rsa_size min_rsa_size = 3072

其它资源

-

update-crypto-policies(8)手册页中的自定义策略部分 -

crypto-policies(7)手册页中的加密策略定义格式部分 - 红帽博客文章 在 RHEL 8.2 中如何自定义加密策略

3.9. 通过自定义系统范围的加密策略来禁用 SHA-1

因为 SHA-1 哈希函数本身存在弱设计,并且升级加密分析使其容易受到攻击,所以 RHEL 8 默认不使用 SHA-1。然而,一些第三方应用程序(如公共签名)仍然使用 SHA-1。要在您系统的在签名算法中禁用 SHA-1,您可以使用 NO-SHA1 策略模块。

NO-SHA1 策略模块只在签名中禁用 SHA-1 哈希函数,而在其它地方不禁用。特别是,NO-SHA1 模块仍然允许使用带有基于哈希消息验证代码(HMAC)的 SHA-1 。这是因为 HMAC 安全属性不依赖于相应哈希功能的冲突性,因此最近对 SHA-1 的攻击会对 HMAC 使用 SHA-1 的影响显著降低。

如果您的场景需要禁用特定的密钥交换(KEX)算法组合,例如 diffie-hellman-group-exchange-sha1,但您仍希望在其他组合中使用相关的 KEX 和 算法,请参阅以下步骤在 SSH 中禁用 diffie-hellman-group1-sha1 算法。

RHEL 8.3 提供了禁用 SHA-1 的模块。RHEL 8.2 提供了对系统范围加密策略的自定义。

流程

将您的策略调整应用到

DEFAULT系统范围加密策略级别:# update-crypto-policies --set DEFAULT:NO-SHA1要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

# reboot

其它资源

-

update-crypto-policies(8)手册页中的自定义策略部分。 -

crypto-policies (7)手册页中的加密策略定义格式部分。 - 如何在 RHEL 中自定义加密策略 红帽博客。

3.10. 创建并设置自定义系统范围的加密策略

以下步骤演示了通过完整的策略文件来自定义系统范围的加密策略。

RHEL 8.2 提供了对系统范围加密策略的自定义。

流程

为自定义创建一个策略文件:

# cd /etc/crypto-policies/policies/ # touch MYPOLICY.pol

或者,从复制四个预定义策略级别中的一个开始:

# cp /usr/share/crypto-policies/policies/DEFAULT.pol /etc/crypto-policies/policies/MYPOLICY.pol在您选择的文本编辑器中编辑带有自定义加密策略的文件以满足您的要求,例如:

# vi /etc/crypto-policies/policies/MYPOLICY.pol将系统范围的加密策略切换到自定义级别:

# update-crypto-policies --set MYPOLICY要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

# reboot

其它资源

-

update-crypto-policies(8)手册页中的自定义策略部分和crypto-policies(7)手册页中的加密策略定义格式部分 - 如何在 RHEL 中自定义加密策略红帽博客

3.11. 其它资源

第 4 章 使用 crypto-policies RHEL 系统角色设置自定义加密策略

作为管理员,您可以使用 crypto_policies RHEL 系统角色在使用 Ansible Core 软件包的许多不同系统中快速一致地配置自定义加密策略。

4.1. crypto_policies 系统角色变量和事实

在 crypto_policies 系统角色 playbook 中,您可以根据您的首选项和限制定义 crypto_policies 配置文件的参数。

如果没有配置任何变量,系统角色不会配置系统,只会报告事实。

为 crypto_policies 系统角色选择的变量

crypto_policies_policy- 确定系统角色应用到受管节点的加密策略。有关不同加密策略的详情,请参阅 系统范围的加密策略。

crypto_policies_reload-

如果设置为

yes,则目前受影响的服务ipsec、bind和sshd服务,在应用加密策略后重新加载。默认值为yes。 crypto_policies_reboot_ok-

如果设置为

yes,在系统角色更改了加密策略后需要重新启动,它会将crypto_policies_reboot_required设置为yes。默认值为no。

crypto_policies 系统角色设置的事实

crypto_policies_active- 列出当前选择的策略。

crypto_policies_available_policies- 列出系统上所有可用的策略。

crypto_policies_available_subpolicies- 列出系统上所有可用的子策略。

其它资源

4.2. 使用 crypto_policies 系统角色设置自定义加密策略

您可以使用 crypto_policies 系统角色从单个控制节点配置大量的受管节点。

先决条件

- 您已准备好控制节点和受管节点

- 以可在受管主机上运行 playbook 的用户登录到控制节点。

-

用于连接到受管节点的帐户具有

sudo权限。 - 要在其上运行此 playbook 的受管节点或受管节点组列在 Ansible 清单文件中。

流程

创建一个包含以下内容的 playbook 文件,如

~/crypto-playbook.yml:--- - hosts: all tasks: - name: Configure crypto policies include_role: name: rhel-system-roles.crypto_policies vars: - crypto_policies_policy: FUTURE - crypto_policies_reboot_ok: true您可以将 FUTURE 值替换为您喜欢的加密策略,例如:

DEFAULT、LEGACY和FIPS:OSPP。crypto_policies_reboot_ok: true变量会导致系统在系统角色更改加密策略后重启系统。如需了解更多详细信息,请参阅 crypto_policies 系统角色变量和事实。

验证 playbook 语法:

# ansible-playbook ~/crypto-playbook.yml --syntax-check请注意,这个命令只验证语法,不会防止错误但有效的配置。

在清单文件上运行 playbook:

# ansible-playbook ~/crypto-playbook.yml

验证

在控制节点上,创建另一个 playbook,例如

verify_playbook.yml:- hosts: all tasks: - name: Verify active crypto policy include_role: name: rhel-system-roles.crypto_policies - debug: var: crypto_policies_active此 playbook 不更改系统上的任何配置,只报告受管节点上的活动策略。

运行同一个清单文件上的 playbook:

# ansible-playbook verify_playbook.yml TASK [debug] ************************** ok: [host] => { "crypto_policies_active": "FUTURE" }

"crypto_policies_active":变量显示受管节点上的活动策略。

4.3. 其它资源

-

/usr/share/ansible/roles/rhel-system-roles.crypto_policies/README.md文件。 -

ansible-playbook(1)手册页。 - 准备控制节点和受管节点以使用 RHEL 系统角色。

第 5 章 通过 PKCS#11 将应用程序配置为使用加密硬件

分离有关专用加密设备的 secret 信息部分,如用于最终用户身份验证的智能卡和加密令牌,以及用于服务器应用程序的硬件安全模块(HSM),提供了额外的安全层。在 RHEL 中,通过 PKCS #11 API 对加密硬件的支持在不同的应用程序之间是一致的,并且加密硬件上的机密隔离不是一项复杂的任务。

5.1. 通过 PKCS #11 的加密硬件支持

公钥加密标准(PKCS)#11为保存加密信息并执行加密功能的加密设备定义一个应用程序编程接口(API)。

PKCS #11 引入了 加密令牌,它是一个以统一的方式向应用程序呈现每个硬件或软件设备的对象。因此,应用程序会查看智能卡等设备,这些设备通常由个人使用,硬件安全模块通常被计算机使用,作为 PKCS #11 加密令牌。

PKCS #11 令牌可以存储各种对象类型,包括证书、数据对象以及公有、私有或机密密钥。这些对象可通过 PKCS #11 统一资源标识符(URI)方案来唯一识别。

PKCS #11 URI 是一种标准方法,其根据对象属性来识别 PKCS #11 模块中的特定对象。这可让您以 URI 格式,使用同样的配置字符串来配置所有的库和应用程序。

RHEL 默认为智能卡提供 OpenSC PKCS #11 驱动程序。但是,硬件令牌和 HSM 可以有自己的 PKCS #11 模块,这些模块在系统中没有对应项。您可以使用 p11-kit 工具注册这样的 PKCS #11 模块,它作为系统中注册的智能卡驱动程序的包装器。

要使您自己的 PKCS #11 模块在系统上正常工作,请在 /etc/pkcs11/modules/ 目录中添加一个新的文本文件

您可以通过在 /etc/pkcs11/modules/ 目录中创建一个新的文本文件,来将自己的 PKCS #11 模块添加到系统。例如,p11-kit 中的 OpenSC 配置文件如下所示:

$ cat /usr/share/p11-kit/modules/opensc.module

module: opensc-pkcs11.so5.2. 使用保存在智能卡中的 SSH 密钥

Red Hat Enterprise Linux 可让您使用保存在 OpenSSH 客户端智能卡中的 RSA 和 ECDSA 密钥。使用这个步骤使用智能卡而不是使用密码启用验证。

先决条件

-

在客户端中安装了

opensc软件包,pcscd服务正在运行。

流程

列出所有由 OpenSC PKCS #11 模块提供的密钥,包括其 PKCS #11 URIs,并将输出保存到 key.pub 文件:

$ ssh-keygen -D pkcs11: > keys.pub $ ssh-keygen -D pkcs11: ssh-rsa AAAAB3NzaC1yc2E...KKZMzcQZzx pkcs11:id=%02;object=SIGN%20pubkey;token=SSH%20key;manufacturer=piv_II?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so ecdsa-sha2-nistp256 AAA...J0hkYnnsM= pkcs11:id=%01;object=PIV%20AUTH%20pubkey;token=SSH%20key;manufacturer=piv_II?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so

要使用远程服务器上的智能卡(example.com)启用验证,将公钥传送到远程服务器。使用带有上一步中创建的 key.pub 的

ssh-copy-id命令:$ ssh-copy-id -f -i keys.pub username@example.com要使用在第 1 步的

ssh-keygen -D命令输出中的 ECDSA 密钥连接到 example.com,您只能使用 URI 中的一个子集,它是您的密钥的唯一参考,例如:$ ssh -i "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" example.com Enter PIN for 'SSH key': [example.com] $您可以使用

~/.ssh/config文件中的同一 URI 字符串使配置持久:$ cat ~/.ssh/config IdentityFile "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" $ ssh example.com Enter PIN for 'SSH key': [example.com] $

因为 OpenSSH 使用

p11-kit-proxywrapper 和 OpenSC PKCS #11 模块注册到 PKCS#11 Kit,所以您可以简化前面的命令:$ ssh -i "pkcs11:id=%01" example.com Enter PIN for 'SSH key': [example.com] $

如果您跳过 PKCS #11 URI 的 id= 部分,则 OpenSSH 会加载代理模块中可用的所有密钥。这可减少输入所需的数量:

$ ssh -i pkcs11: example.com

Enter PIN for 'SSH key':

[example.com] $其它资源

- Fedora 28:在 OpenSSH 中提供更强大的智能卡

-

p11-kit(8)、opensc.conf(5)、pcscd(8)、ssh(1)和ssh-keygen(1)手册页

5.3. 配置应用程序以使用智能卡上的证书进行身份验证

在应用程序中使用智能卡进行身份验证可能会提高安全性,并简化自动化。您可以使用以下方法将公钥加密标准(PKCS) #11 URIs 集成到应用程序中:

-

Firefoxweb 浏览器会自动加载p11-kit-proxyPKCS #11 模块。这意味着系统中的每个支持的智能卡都会被自动检测到。对于使用 TLS 客户端身份验证,不需要额外的设置,在服务器请求它们时会自动使用智能卡中的密钥和证书。 -

如果您的应用程序使用

GnuTLS或NSS库,则它已经支持 PKCS #11 URI。另外,依赖OpenSSL库的应用程序可以通过openssl-pkcs11软件包提供的pkcs11引擎访问加密硬件模块,包括智能卡。 -

需要使用智能卡上的私钥且不使用

NSS、GnuTLS或OpenSSL的应用程序可以直接使用p11-kitAPI 来使用加密硬件模块,包括智能卡,而不是使用特定 PKCS #11 模块的 PKCS #11 API。 使用

wget网络下载程序,您可以指定 PKCS #11 URI ,而不是本地存储的私钥和证书的路径。这可能会简化为需要安全存储私钥和证书的任务创建脚本。例如:$ wget --private-key 'pkcs11:token=softhsm;id=%01;type=private?pin-value=111111' --certificate 'pkcs11:token=softhsm;id=%01;type=cert' https://example.com/您还可以在使用

curl工具时指定 PKCS #11 URI :$ curl --key 'pkcs11:token=softhsm;id=%01;type=private?pin-value=111111' --cert 'pkcs11:token=softhsm;id=%01;type=cert' https://example.com/

其它资源

-

curl(1),wget(1)和p11-kit(8)手册页

5.4. 在 Apache 中使用 HSM 保护私钥

Apache HTTP 服务器可以使用存储在硬件安全模块(HSM)上的私钥,这有助于防止密钥泄漏和中间人攻击。请注意,对于繁忙的服务器,这通常需要高性能的 HSM 。

对于 HTTPS 协议形式的安全通信,Apache HTTP 服务器(httpd)使用 OpenSSL 库。OpenSSL 本身不支持 PKCS #11 。要使用 HSMs,您必须安装 openssl-pkcs11 软件包,该软件包通过引擎界面提供对 PKCS #11 模块的访问。您可以使用 PKCS #11 URI 而不是常规文件名在 /etc/httpd/conf.d/ssl.conf 配置文件中指定服务器密钥和证书,例如:

SSLCertificateFile "pkcs11:id=%01;token=softhsm;type=cert" SSLCertificateKeyFile "pkcs11:id=%01;token=softhsm;type=private?pin-value=111111"

安装 httpd-manual 软件包以获取 Apache HTTP 服务器的完整文档,包括 TLS 配置。/etc/httpd/conf.d/ssl.conf 配置文件中的指令在 /usr/share/httpd/manual/mod_ssl.html 文件中进行了详细的描述。

5.5. 使用 HSM 保护 Nginx 中的私钥

Nginx HTTP 服务器可以使用存储在硬件安全模块(HSM)上的私钥,这有助于防止密钥泄漏和中间人攻击。请注意,对于繁忙的服务器,这通常需要高性能的 HSM 。

因为 Nginx 也使用 OpenSSL 进行加密操作,所以对 PKCS #11 的支持必须通过 openssl-pkcs11 引擎。nginx 目前只支持从 HSM 加载私钥,证书必须作为常规文件单独提供。修改 /etc/nginx/nginx.conf 配置文件中 server 部分的 ssl_certificate 和 ssl_certificate_key 选项:

ssl_certificate /path/to/cert.pem ssl_certificate_key "engine:pkcs11:pkcs11:token=softhsm;id=%01;type=private?pin-value=111111";

请注意,在 Nginx 配置文件中,PKCS #11 URI 需要 engine:pkcs 11: 前缀。这是因为其它 pkcs11 前缀引用引擎名称。

5.6. 其它资源

-

pkcs11.conf(5)手册页。

第 6 章 使用 polkit 控制对智能卡的访问

要涵盖智能卡中内置的机制(如 PIN 、PIN 平板和生物识别技术)无法防止的可能的威胁,以及更精细的控制,RHEL 使用 polkit 框架来控制对智能卡的访问控制。

系统管理员配置 polkit 以适合特定的场景,如非特权或非本地用户或服务的智能卡访问。

6.1. 通过 polkit 的智能卡访问控制

个人计算机/智能卡(PC/SC)协议指定将智能卡及其读卡器整合成计算系统的标准。在 RHEL 中,pcc-lite 软件包提供了中间件来访问使用 PC/SC API 的智能卡。此软件包的一部分 pcscd (PC/SC 智能卡)守护进程,确保系统可以使用 PC/SC 协议访问智能卡。

因为在智能卡内置的访问控制机制(如 PIN、PIN 平板 和生物识别技术)没有涵盖所有可能的威胁,所以 RHEL 使用 polkit 框架进行更强大的访问控制。polkit 授权管理器可以对特权操作授予访问权限。除了授予对磁盘的访问权限外,您还可以使用 polkit 来指定保护智能卡的策略。例如,您可以定义哪些用户可以使用智能卡执行哪些操作。

安装 pcsc-lite 软件包并启动 pcscd 守护进程后,系统会强制使用 /usr/share/polkit-1/actions/ 目录中定义的策略。默认的系统范围的策略位于 /usr/share/polkit-1/actions/org.debian.pcsc-lite.policy 文件中。polkit 策略文件使用 XML 格式,其语法在 polkit(8) 手册页中进行了描述。

polkitd 服务监控 /etc/polkit-1/rules.d/ 和 /usr/share/polkit-1/rules.d/ 这些目录中存储的规则文件的任何更改。该文件包含 JavaScript 格式的授权规则。系统管理员可以在这两个目录中添加自定义规则文件,并且 polkitd 根据其文件名按照字母顺序读取它们。如果两个文件具有相同的名称,则首先读取 /etc/polkit-1/rules.d/ 中的文件。

其它资源

-

polkit(8)、polkitd(8)和pcscd(8)手册页。

6.2. 排除与 PC/SC 和 polkit 相关的问题

安装 pcsc-lite 软件包并启动 pcscd 守护进程后自动强制的 polkit 策略,即使用户没有与智能卡直接交互也会在用户会话中要求身份验证。在 GNOME 中,您可以看到以下错误信息:

Authentication is required to access the PC/SC daemon

请注意,当安装与智能卡相关的其他软件包(如 opensc )时,系统会将 pcsc-lite 软件包作为依赖项安装。

如果您的场景不需要与智能卡进行任何交互,并且您希望阻止 PC/SC 守护进程的授权请求,您可以删除 pcsc-lite 软件包。尽可能保持所需软件包的最小安装是良好的安全实践。

如果您使用智能卡,请通过检查 /usr/share/polkit-1/actions/org.debian.pcsc-lite.policy 中系统提供的策略中的规则来进行故障排除。您可以将自定义规则文件添加到 /etc/polkit-1/rules.d/ 目录中的策略中,例如 03-allow-pcscd.rules。请注意,规则文件使用 JavaScript 语法,策略文件采用 XML 格式。

要了解系统显示的授权请求,请检查 Journal 日志,例如:

$ journalctl -b | grep pcsc

...

Process 3087 (user: 1001) is NOT authorized for action: access_pcsc

...

前面的日志条目表示用户没有被授权根据策略执行操作。您可以通过在 /etc/polkit-1/rules.d/ 中添加相应的规则来解决此拒绝。

您还可以搜索与 polkitd 单元相关的日志条目,例如:

$ journalctl -u polkit

...

polkitd[NNN]: Error compiling script /etc/polkit-1/rules.d/00-debug-pcscd.rules

...

polkitd[NNN]: Operator of unix-session:c2 FAILED to authenticate to gain authorization for action org.debian.pcsc-lite.access_pcsc for unix-process:4800:14441 [/usr/libexec/gsd-smartcard] (owned by unix-user:group)

...

在前面的输出中,第一个条目表示规则文件中包含一些语法错误。第二个条目表示用户未能获得对 pcscd 的访问权限。

您还可以通过一个简短的脚本列出使用 PC/SC 协议的所有应用程序。创建一个可执行文件,如 pcsc-apps.sh,然后插入以下代码:

#!/bin/bash cd /proc for p in [0-9]* do if grep libpcsclite.so.1.0.0 $p/maps &> /dev/null then echo -n "process: " cat $p/cmdline echo " ($p)" fi done

以 root 身份运行脚本:

# ./pcsc-apps.sh

process: /usr/libexec/gsd-smartcard (3048)

enable-sync --auto-ssl-client-auth --enable-crashpad (4828)

...其它资源

-

journalctl,polkit(8),polkitd(8)和pcscd(8)手册页。

6.3. 向 PC/SC 显示关于 polkit 授权的更多详细信息

在默认配置中,polkit 授权框架仅将有限的信息发送到 Journal 日志。您可以通过添加新的规则来扩展与 PC/SC 协议相关的 polkit 日志条目。

先决条件

-

您已在系统上安装了

pcsc-lite软件包。 -

pcscd守护进程正在运行。

流程

在

/etc/polkit-1/rules.d/目录中创建一个新文件:# touch /etc/polkit-1/rules.d/00-test.rules在您选择的编辑器中编辑该文件,例如:

# vi /etc/polkit-1/rules.d/00-test.rules插入以下行:

polkit.addRule(function(action, subject) { if (action.id == "org.debian.pcsc-lite.access_pcsc" || action.id == "org.debian.pcsc-lite.access_card") { polkit.log("action=" + action); polkit.log("subject=" + subject); } });保存文件并退出编辑器。

重启

pcscd和polkit服务:# systemctl restart pcscd.service pcscd.socket polkit.service

验证

-

为

pcscd发出一个授权请求。例如,打开 Firefox Web 浏览器,或者使用opensc软件包提供的pkcs11-tool -L命令。 显示扩展的日志条目,例如:

# journalctl -u polkit --since "1 hour ago" polkitd[1224]: <no filename>:4: action=[Action id='org.debian.pcsc-lite.access_pcsc'] polkitd[1224]: <no filename>:5: subject=[Subject pid=2020481 user=user' groups=user,wheel,mock,wireshark seat=null session=null local=true active=true]

其它资源

-

polkit(8)和polkitd(8)手册页。

6.4. 其它资源

- 控制对智能卡访问 的红帽博客文章。

第 7 章 扫描系统以了解配置合规性和漏洞

合规审计是一个确定给定对象是否遵循合规策略中指定的所有规则的流程。合规策略由安全专业人员定义的,他们通常以检查清单的形式指定计算环境应使用的必要设置。

跨组织甚至同一组织内不同系统之间的合规政策可能有很大差异。这些政策之间的差异取决于每个系统的用途及其对组织的重要性。自定义软件设置和部署特征也需要自定义策略检查表。

7.1. RHEL 中的配置合规工具

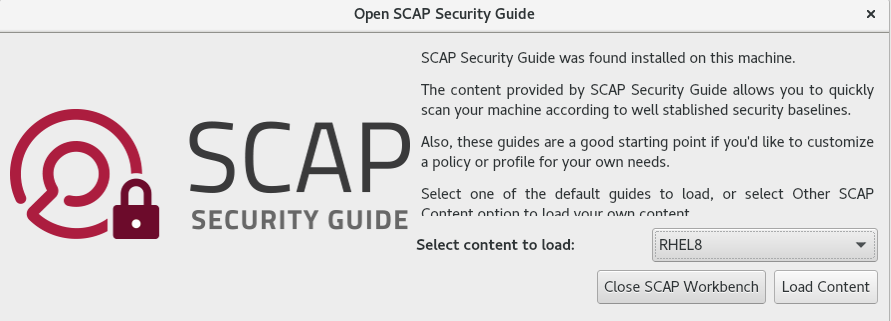

您可以使用以下配置合规工具在 Red Hat Enterprise Linux 中执行完全自动化的合规审计。这些工具基于安全内容自动化协议(SCAP)标准,专为自动定制合规策略而设计。

- SCAP 工作台

-

scap-workbench图形工具旨在对单个本地或远程系统执行配置和漏洞扫描。您还可以根据这些扫描和评估,使用它来生成安全报告。 - OpenSCAP

带有

oscap命令行工具的OpenSCAP库旨在对本地系统执行配置和漏洞扫描,以验证配置合规内容,并根据这些扫描和评估生成报告和指南。重要在使用 OpenSCAP 时可能会遇到内存消耗问题,这可能会导致程序过早停止,并阻止生成任何结果文件。详情请查看 OpenSCAP 内存消耗问题 知识库文章。

- SCAP 安全指南(SSG)

-

scap-security-guide软件包为 Linux 系统提供安全策略的集合。该指南包括一个实用强化建议目录,在适用的情况下与政府的要求相关联。该项目弥补了一般性政策要求和具体实施指南间的差距。 - 脚本检查引擎(SCE)

-

通过 SCE(即 SCAP 协议的扩展),管理员可以使用脚本语言(如 Bash、Python 和 Ruby)编写其安全内容。SCE 扩展在

openscap-engine-sce软件包中提供。SCE 本身不是 SCAP 标准的一部分。

要在多个系统上远程执行自动合规审计,您可以使用 Red Hat Satellite 的 OpenSCAP 解决方案。

其它资源

-

oscap(8)、scap-workbench(8)和scap-security-guide(8)手册页 - 红帽安全演示:创建自定义安全策略内容以自动化安全合规

- 红帽安全演示:使用 RHEL 安全技术保护自己

- 管理 Red Hat Satellite Guide 指南中的安全合规性管理.

7.2. 漏洞扫描

7.2.1. 红帽安全咨询 OVAL 源

Red Hat Enterprise Linux 安全审计功能是基于安全内容自动化协议(SCAP)标准的。SCAP 是一种多用途规格框架,支持自动化配置、漏洞和补丁检查、技术控制合规性活动和安全衡量。

SCAP 规范创建一个生态系统,其中安全内容的格式是众所周知的且标准化的,尽管扫描程序或策略编辑器的实现并不是强制性的。这使得组织能够一次性构建它们的安全策略(SCAP 内容),无论他们使用了多少家安全供应商。

开放式漏洞评估语言(OVAL)是 SCAP 最基本、最古老的组件。与其他工具和自定义脚本不同,OVAL 以声明式方法描述资源的必需状态。OVAL 代码从不直接执行,而是使用称为扫描器的 OVAL 解释器工具。OVAL 的声明性质可确保评估的系统状态不会被意外修改。

与所有其他 SCAP 组件一样,OVAL 也是基于 XML。SCAP 标准定义了多个文档格式。每一个都包括一种不同的信息,用于不同的目的。

红帽产品安全团队 通过跟踪和调查影响红帽客户的所有安全问题,来帮助客户评估和管理风险。它在红帽客户门户网站上提供及时、简洁的补丁和安全公告。红帽创建和支持 OVAL 补丁定义,提供机器可读的安全公告版本。

由于平台、版本及其他因素之间存在差异,红帽产品安全严重性等级评级无法直接与第三方提供的通用漏洞评分系统(CVSS)基准评级一致。因此,我们建议您使用 RHSA OVAL 定义,而不是第三方提供的定义。

RHSA OVAL 定义 可以单独提供,也可以作为一个完整的软件包提供,并在红帽客户门户网站上提供新安全公告的一小时内进行更新。

每个 OVAL 补丁定义将一对一地映射到红帽安全公告(RHSA)。由于 RHSA 可以包含对多个漏洞的修复,因此每个漏洞都通过其通用漏洞和风险(CVE)名称单独列出,并在我们的公共 bug 数据库中有一个指向其条目的链接。

RHSA OVAL 定义旨在检查系统上安装的 RPM 软件包是否存易受攻击的版本。可以扩展这些定义以包括进一步的检查,例如,查找软件包是否在易受攻击的配置中被使用。这些定义旨在涵盖红帽所提供的软件和更新。需要其他定义来检测第三方软件的补丁状态。

Red Hat Enterprise Linux 合规服务的 Red Hat Insights 可帮助 IT 安全和合规性管理员评估、监控和报告 Red Hat Enterprise Linux 系统安全策略合规性。您还可以完全在合规服务 UI 中创建和管理 SCAP 安全策略。

其它资源

7.2.2. 扫描系统漏洞

oscap命令行实用程序使您能够扫描本地系统,验证配置合规性内容,并根据这些扫描和评估生成报告和指南。此工具充当 OpenSCAP 库的前端,并根据它所处理的 SCAP 内容类型将其功能分组到模块(子命令)。

先决条件

-

openscap-scanner和bzip2软件包已安装。

流程

下载系统的最新 RHSA OVAL 定义:

# wget -O - https://www.redhat.com/security/data/oval/v2/RHEL8/rhel-8.oval.xml.bz2 | bzip2 --decompress > rhel-8.oval.xml扫描系统漏洞并将结果保存到 vulnerability.html 文件中:

# oscap oval eval --report vulnerability.html rhel-8.oval.xml

验证

在您选择的浏览器中检查结果,例如:

$ firefox vulnerability.html &

其它资源

-

oscap(8)手册页 - Red Hat OVAL 定义

- OpenSCAP 内存消耗问题

7.2.3. 扫描远程系统的漏洞

您还可以使用通过 SSH 协议的 oscap-ssh 工具,使用 OpenSCAP 扫描程序来检查远程系统的漏洞。

先决条件

-

openscap-utils和bzip2软件包已安装在您用于扫描的系统中。 -

openscap-scanner软件包已安装在远程系统上。 - SSH 服务器在远程系统上运行。

流程

下载系统的最新 RHSA OVAL 定义:

# wget -O - https://www.redhat.com/security/data/oval/v2/RHEL8/rhel-8.oval.xml.bz2 | bzip2 --decompress > rhel-8.oval.xml扫描 SSH 在端口 22 上运行、用户名为 joesec、主机名为 machine1 的远程系统上的漏洞,并将结果保存到 remote-vulnerability.html 文件中:

# oscap-ssh joesec@machine1 22 oval eval --report remote-vulnerability.html rhel-8.oval.xml

其它资源

-

oscap-ssh(8) - Red Hat OVAL 定义

- OpenSCAP 内存消耗问题

7.3. 配置合规性扫描

7.3.1. RHEL 中的配置合规性

您可以使用配置合规性扫描来遵循特定组织定义的基准。例如,如果您与美国政府合作,您可能需要使您的系统与操作系统保护配置文件(OSPP)保持一致,如果您是一个支付处理器,您可能需要使您的系统与支付卡行业数据安全标准(PCI-DSS)保持一致。您还可以执行配置合规性扫描来强化您的系统安全。

红帽建议您遵循 SCAP 安全指南软件包中提供的安全内容自动化协议(SCAP)的内容,因为它符合红帽针对受影响组件的最佳实践。

SCAP 安全指南软件包提供了符合 SCAP 1.2 和 SCAP 1.3 标准的内容。openscap 扫描器实用程序与SCAP安全指南包中提供的SCAP 1.2和SCAP 1.3内容兼容。

执行配置合规性扫描不能保证系统是合规的。

SCAP 安全指南套件以数据流文档的形式为多个平台提供配置文件。数据流是包含定义、基准、配置文件和单个规则的文件。每条规则都规定了合规的适用性和要求。RHEL 提供多个配置文件来遵守安全策略。除了行业标准之外,红帽数据流还包含用于修复失败规则的信息。

合规性扫描资源的结构

Data stream ├── xccdf | ├── benchmark | ├── profile | | ├──rule reference | | └──variable | ├── rule | ├── human readable data | ├── oval reference ├── oval ├── ocil reference ├── ocil ├── cpe reference └── cpe └── remediation

配置文件是基于安全策略的一组规则,如 OSPP、PCI-DSS 和健康保险可移植性和责任法案(HIPAA)。这可让您以自动化的方式审核系统,以符合安全标准。

您可以修改(定制)配置文件来自定义某些规则,例如密码长度。有关配置文件定制的更多信息,请参阅 使用 SCAP Workbench 自定义安全配置文件。

7.3.2. OpenSCAP 扫描的可能结果

根据应用到 OpenSCAP 扫描的数据流和配置文件,以及系统的各种属性,每个规则可能会产生一个特定的结果。以下是可能的结果,并有其含义的简要解释:

- Pass

- 扫描没有发现与此规则有任何冲突。

- Fail

- 扫描发现与此规则有冲突。

- Not checked

- OpenSCAP 对此规则不执行自动评估。手动检查您的系统是否符合此规则。

- Not applicable

- 此规则不适用于当前配置。

- Not selected

- 此规则不是配置文件的一部分。OpenSCAP 不评估此规则,也不会在结果中显示这些规则。

- Error

-

扫描遇到了错误。要获得更多信息,您可以输入带有

--verbose DEVEL选项的oscap命令。考虑打开 bug 报告。 - Unknown

-

扫描遇到了意外情况。要获得更多信息,您可以输入带有

'--verbose DEVEL选项的oscap命令。考虑打开 bug 报告。

7.3.3. 查看配置文件是否符合配置合规

在决定使用配置文件进行扫描或补救前,您可以列出它们,并使用 oscap info 子命令检查其详细描述。

先决条件

-

openscap-scanner和scap-security-guide软件包已安装。

流程

列出 SCAP 安全指南项目所提供的带有安全合规配置文件的所有可用文件:

$ ls /usr/share/xml/scap/ssg/content/ ssg-firefox-cpe-dictionary.xml ssg-rhel6-ocil.xml ssg-firefox-cpe-oval.xml ssg-rhel6-oval.xml ... ssg-rhel6-ds-1.2.xml ssg-rhel8-oval.xml ssg-rhel8-ds.xml ssg-rhel8-xccdf.xml ...使用

oscap info子命令显示有关所选数据流的详细信息。包含数据流的 XML 文件由其名称中的-ds字符串表示。在Profiles部分,您可以找到可用的配置文件及其 ID 列表:$ oscap info /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml Profiles: ... Title: Health Insurance Portability and Accountability Act (HIPAA) Id: xccdf_org.ssgproject.content_profile_hipaa Title: PCI-DSS v3.2.1 Control Baseline for Red Hat Enterprise Linux 8 Id: xccdf_org.ssgproject.content_profile_pci-dss Title: OSPP - Protection Profile for General Purpose Operating Systems Id: xccdf_org.ssgproject.content_profile_ospp ...从数据流文件中选择一个配置文件,并显示所选配置文件的更多详情。为此,可使用带有

--profile选项的oscap info,后跟上一命令输出中显示的 ID 的最后一部分。例如,HIPPA 配置文件的 ID 是:xccdf_org.ssgproject.content_profile_hipaa,--profile选项的值为hipaa:$ oscap info --profile hipaa /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml ... Profile Title: Health Insurance Portability and Accountability Act (HIPAA) Description: The HIPAA Security Rule establishes U.S. national standards to protect individuals’ electronic personal health information that is created, received, used, or maintained by a covered entity. ...

其它资源

-

scap-security-guide(8)man page - OpenSCAP 内存消耗问题

7.3.4. 评估配置是否符合特定基准

要确定您的系统是否符合特定基准,请按照以下步骤操作:

先决条件

-

openscap-scanner和scap-security-guide软件包已安装 - 您知道系统应遵守的基准中的配置文件的 ID。要查找 ID,请参阅 查看配置合规性配置文件。

流程

使用所选配置文件评估系统的合规性,并将扫描结果保存在 report.html HTML 文件中,例如:

$ oscap xccdf eval --report report.html --profile hipaa /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml可选:扫描 SSH 在端口

22上运行、用户名为joesec、主机名为machine1的远程系统,并将结果保存到remote-report.html文件中:$ oscap-ssh joesec@machine1 22 xccdf eval --report remote_report.html --profile hipaa /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml

其它资源

-

scap-security-guide(8)man page -

/usr/share/doc/scap-security-guide/目录中的SCAP 安全指南文档 -

/usr/share/doc/scap-security-guide/guides/ssg-rhel8-guide-index.html- [Red Hat Enterprise Linux 8 的安全配置指南]与scap-security-guide-doc软件包一起安装 - OpenSCAP 内存消耗问题

7.4. 修复系统,使其与特定基准一致

您可以修正 RHEL 系统,使其与特定基准一致。本例使用 Health Insurance Portability and Accountability Act (HIPAA)配置文件,但您可以进行修正,以与 SCAP 安全指南提供的任何其他配置文件保持一致。有关列出可用配置文件的详情,请查看 查看配置合规的配置文件 部分。

如果不小心使用,在启用了 Remediate 选项的情况下运行系统评估可能会导致系统无法正常工作。红帽不提供任何自动的方法来恢复由安全补救机制所做的更改。默认配置的 RHEL 系统支持自动安全补救功能。如果在安装后更改了您的系统,运行补救可能无法使其与所需安全配置兼容。

先决条件

-

scap-security-guide软件包已安装在您的 RHEL 系统上。

流程

使用带有

--remediate选项的oscap命令:# oscap xccdf eval --profile hipaa --remediate /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml- 重启您的系统。

验证

使用 HIPAA 配置文件评估系统的合规性,并将扫描结果保存在

hipaa_report.html文件中:$ oscap xccdf eval --report hipaa_report.html --profile hipaa /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml

其它资源

-

scap-security-guide(8)和oscap(8)手册页 - 使用 SSG 内容补充 DISA 基准 知识库文章

7.5. 使用 SSG Ansible playbook 修复系统以与特定基准保持一致

您可以使用 SCAP 安全指南项目中的 Ansible playbook 文件来修正您的系统,使其与特定的基准一致。本例使用 Health Insurance Portability and Accountability Act (HIPAA)配置文件,但您可以进行修正,以与 SCAP 安全指南提供的任何其他配置文件保持一致。有关列出可用配置文件的详情,请查看 查看配置合规的配置文件 部分。

如果不小心使用,在启用了 Remediate 选项的情况下运行系统评估可能会导致系统无法正常工作。红帽不提供任何自动的方法来恢复由安全补救机制所做的更改。默认配置的 RHEL 系统支持自动安全补救功能。如果在安装后更改了您的系统,运行补救可能无法使其与所需安全配置兼容。

先决条件

-

scap-security-guide软件包已安装。 -

ansible-core软件包已安装。如需更多信息,请参阅 Ansible 安装指南。

在 RHEL 8.6 及更高版本中,Ansible 引擎被 ansible-core 软件包替代,后者仅包含内置模块。请注意,很多 Ansible 补救使用社区和可移植操作系统接口(POSIX)集合中的模块,它们没有包含在内置模块中。在这种情况下,您可以使用 Bash 补救来作为 Ansible 补救的替代。RHEL 8 中的 Red Hat Connector 包括必要的 Ansible 模块,以使修复 playbook 与 Ansible Core 一起工作。

流程

使用 Ansible 修复您的系统,使其与 HIPAA 一致:

# ansible-playbook -i localhost, -c local /usr/share/scap-security-guide/ansible/rhel8-playbook-hipaa.yml- 重新启动系统。

验证

使用 HIPAA 配置文件评估系统的合规性,并将扫描结果保存在

hipaa_report.html文件中:# oscap xccdf eval --profile hipaa --report hipaa_report.html /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml

其它资源

-

scap-security-guide(8)和oscap(8)手册页 - Ansible 文档

7.6. 创建修复 Ansible playbook,使系统与特定的基准一致

您可以创建一个 Ansible playbook,其只包含使您的系统与特定基准保持一致所需的修正。这个示例使用了健康保险可移植性和责任法案(HIPAA)配置文件。通过这个过程,您可以创建一个较小的 playbook ,其不包括已经满足的需求。按照以下步骤,您不需要以任何方式修改您的系统,您只需为后续应用程序准备一个文件。

在 RHEL 8.6 中,Ansible Engine 被 ansible-core 软件包替代,该软件包只包含内置模块。请注意,很多 Ansible 补救使用社区和可移植操作系统接口(POSIX)集合中的模块,它们没有包含在内置模块中。在这种情况下,您可以使用 Bash 补救来作为 Ansible 补救的替代。RHEL 8.6 中的 Red Hat Connector 包括必要的 Ansible 模块,以使修复 playbook 与 Ansible Core 一起工作。

先决条件

-

scap-security-guide软件包已安装。

流程

扫描系统并保存结果:

# oscap xccdf eval --profile hipaa --results <hipaa-results.xml> /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml在带有结果的文件中找到结果 ID 的值:

# oscap info <hipaa-results.xml>根据在第 1 步中生成的文件生成一个 Ansible playbook:

# oscap xccdf generate fix --fix-type ansible --result-id <xccdf_org.open-scap_testresult_xccdf_org.ssgproject.content_profile_hipaa> --output <hipaa-remediations.yml> <hipaa-results.xml>-

查看生成的文件,其中包含在第 1 步中执行扫描过程中失败的规则的 Ansible 修复。查看生成的文件后,您可以使用

ansible-playbook <hipaa-remediations.yml>命令应用该文件。

验证

-

在您选择的文本编辑器中,检查生成的

<hipaa-remediations.yml>文件是否包含在第 1 步中执行的扫描中失败的规则。

其它资源

-

scap-security-guide(8)和oscap(8)手册页 - Ansible 文档

7.7. 为后续应用程序创建补救 Bash 脚本

使用此流程创建一个 Bash 脚本,其中包含使您的系统与 HIPAA 等安全配置文件一致的补救。通过以下步骤,您不需要对系统进行任何修改,您只需为后续应用准备一个文件。

先决条件

-

scap-security-guide软件包已安装在您的 RHEL 系统上。

流程

使用

oscap命令扫描系统,并将结果保存到 XML 文件中。在以下示例中,oscap会根据hipaa配置文件评估系统:# oscap xccdf eval --profile hipaa --results <hipaa-results.xml> /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml在带有结果的文件中找到结果 ID 的值:

# oscap info <hipaa-results.xml>根据在第 1 步中生成的结果文件生成一个 Bash 脚本:

# oscap xccdf generate fix --fix-type bash --result-id <xccdf_org.open-scap_testresult_xccdf_org.ssgproject.content_profile_hipaa> --output <hipaa-remediations.sh> <hipaa-results.xml>-

<hipaa-remediations.sh>文件包含在第 1 步中执行扫描的过程中失败的规则的补救。查看生成的文件后,当您位于与此文件相同的目录中时,您可以使用./<hipaa-remediations.sh>命令应用该文件。

验证

-

在您选择的文本编辑器中,检查

<hipaa-remediations.sh>文件包含在第 1 步中执行的扫描中失败的规则。

其它资源

-

scap-security-guide(8)、oscap(8)和bash(1)手册页

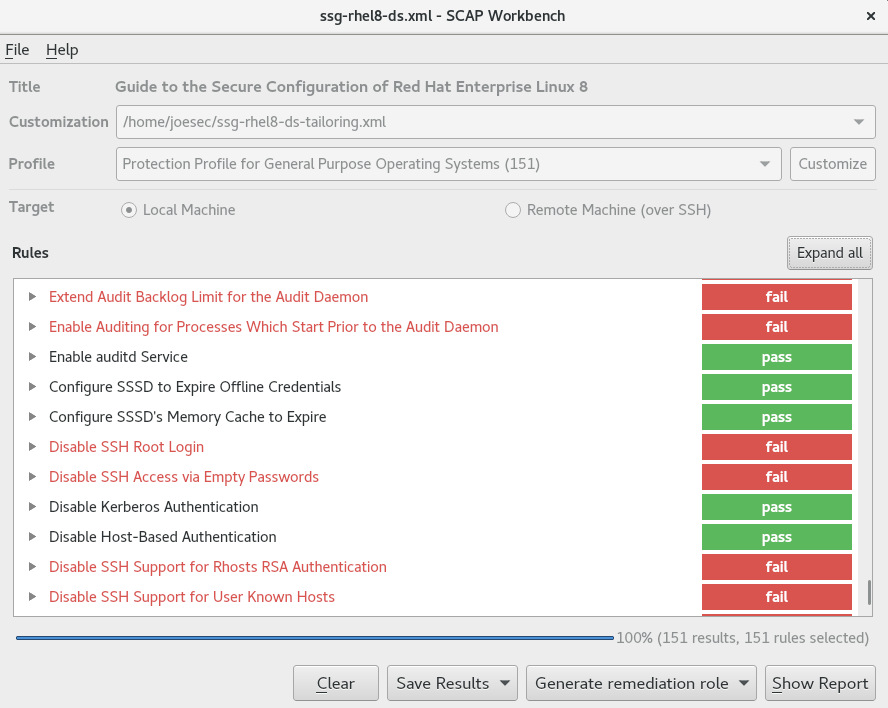

7.8. 使用 SCAP Workbench 用自定义配置文件扫描系统

scap-workbench软件包中包含的SCAP Workbench是一个图形化的实用程序,用户可以在单个本地或远程系统上进行配置和漏洞扫描,对系统进行修复,并根据扫描评估结果生成报告。请注意,与 oscap 命令行工具相比,SCAP Workbench 的功能有限。SCAP Workbench 处理数据流文件形式的安全内容。

7.8.1. 使用 SCAP Workbench 来扫描和修复系统

要根据所选的安全策略来评估您的系统,请使用以下流程。

先决条件

-

scap-workbench软件包已经安装在您的系统中。

流程

要从

GNOME Classic桌面环境运行SCAP Workbench,请按 Super 键进入Activities Overview,输入scap-workbench,然后按 Enter。或者,使用:$ scap-workbench &使用以下其中一个选项来选择安全策略:

-

开始窗口中的

Load Content按钮 -

打开 SCAP 安全指南中的内容 在

File中打开Other Content,搜索相关的 XCCDF、SCAP RPM 或数据流文件。

-

开始窗口中的

您可以选择 Remediate 复选框来允许自动修正系统配置。启用此选项后,

SCAP Workbench会尝试根据策略所应用的安全规则来修改系统配置。这个过程应该修复系统扫描过程中失败的相关检查。警告如果不小心使用,在启用了

Remediate选项的情况下运行系统评估可能会导致系统无法正常工作。红帽不提供任何自动的方法来恢复由安全补救机制所做的更改。默认配置的 RHEL 系统支持自动安全补救功能。如果在安装后更改了您的系统,运行补救可能无法使其与所需安全配置兼容。单击Scan按钮,使用所选配置文件扫描您的系统。

-

要以 XCCDF、ARF 或 HTML 文件的形式保存扫描结果,请点击 Save Results 组合框。选择

HTML Report选项,以人类可读的格式生成扫描报告。XCCDF 和 ARF(数据流)格式适合进一步自动处理。您可以重复选择所有三个选项。 - 要将基于结果的补救导出到文件,请使用 Generate remediation role 弹出菜单。

7.8.2. 使用 SCAP Workbench 自定义安全配置文件

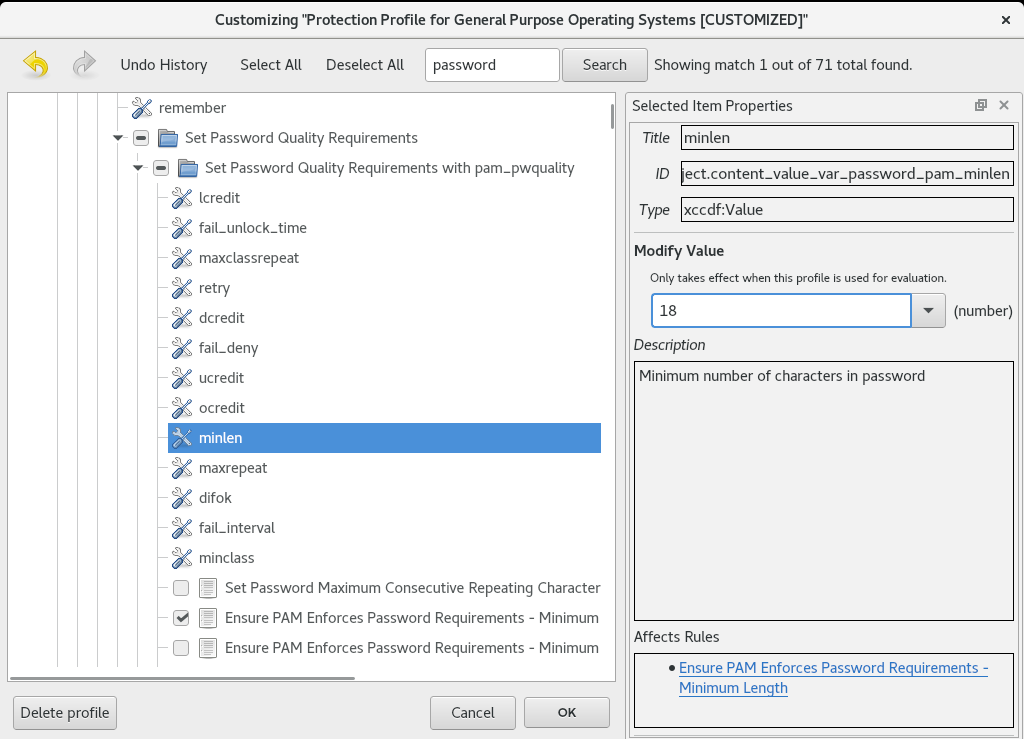

您可以通过更改某些规则中的参数(如最小密码长度)、删除以不同方式涵盖的规则,并选择额外的规则来自定义安全配置文件,以实现内部策略。您不能通过自定义配置文件来定义新规则。

以下流程演示了如何使用 SCAP Workbench 来自定义(定制)配置文件。您还可以保存定制的配置文件,以便在 oscap 命令行工具中使用。。

先决条件

-

scap-workbench软件包已经安装在您的系统中。

流程

-

运行

SCAP Workbench,选择要自定义的配置文件,方法是使用打开 SCAP 安全指南中的内容或者在File菜单中打开其他内容。 要根据您的需要调整所选的安全配置文件,请点击 Customize 按钮。

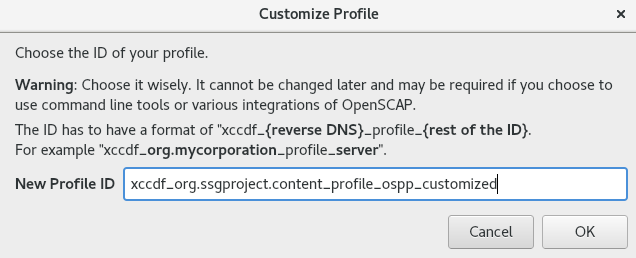

这会打开新的 Customization 窗口,允许您在不修改原始数据流文件的情况下修改当前选择的配置文件。选择新的配置文件 ID。

- 使用将规则组织成逻辑组的树结构或 Search 字段查找要修改的规则。

使用树结构中的复选框来包含或排除规则,或者在适用情况下修改规则中的值。

- 点击 OK 按钮以确认修改。

要永久存储您的修改,请使用以下选项之一:

-

使用

File菜单中的Save Customization Only分别保存自定义文件。 通过在

File菜单中的Save All来一次保存所有安全内容。如果您选择了

Into a directory选项,SCAP Workbench将数据流文件和自定义文件保存到指定的位置。您可以使用它作为备份解决方案。通过选择

As RPM选项,您可以指示SCAP Workbench创建包含数据流文件和自定义文件的 RPM 软件包。这对于将安全内容分发到无法远程扫描的系统以及交付内容以供进一步处理非常有用。

-

使用

因为 SCAP Workbench 不支持对定制配置文件的基于结果的补救,所以请使用 oscap 命令行工具导出的补救。

7.8.3. 其它资源

-

scap-workbench(8)手册页 -

scap-workbench软件包提供的/usr/share/doc/scap-workbench/user_manual.html文件 - 使用 Satellite 6.x 部署自定义 SCAP 策略 的 KCS 文章

7.9. 安装后立即部署符合安全配置集的系统

您可以在安装过程后立即使用 OpenSCAP 套件部署符合安全配置集的 RHEL 系统,如 OSPP、PCI-DSS 和 HIPAA 配置集。使用此部署方法时,您可以使用修复脚本(例如密码强度和分区的规则)应用之后无法应用的特定规则。

7.9.1. 配置文件与 Server with GUI 不兼容

作为 SCAP 安全指南 的一部分提供的某些安全配置文件与 Server with GUI 基本环境中包含的扩展软件包集合不兼容。因此,在安装与以下配置文件兼容的系统时,不要选择 Server with GUI :

表 7.1. 配置文件与 Server with GUI 不兼容

| 配置文件名称 | 配置文件 ID | 原因 | 备注 |

|---|---|---|---|

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

|

软件包 | |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

|

软件包 | |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

|

| |

| 常规目的操作系统的保护配置文件 |

|

| |

| Red Hat Enterprise Linux 8 的 DISA STIG |

|

软件包 | 要将 RHEL 系统安装为与 RHEL 8.4 及之后的版本中的 DISA STIG 一致的 Server with GUI,您可以使用 DISA STIG with GUI 配置文件。 |

7.9.2. 使用图形安装部署基本兼容 RHEL 系统

使用此流程部署与特定基准兼容的 RHEL 系统。这个示例为常规目的操作系统(OSPP)使用保护配置集。

作为 SCAP 安全指南 的一部分提供的某些安全配置文件与 Server with GUI 基本环境中包含的扩展软件包集合不兼容。如需了解更多详细信息,请参阅 与 GUI 服务器不兼容的配置文件。

先决条件

-

您已引导到

图形化安装程序。请注意,OSCAP Anaconda Add-on 不支持交互式文本安装。 -

您已访问

安装概述窗口。

流程

-

在

安装概述窗口中点击软件选择。此时会打开软件选择窗口。 -

在

Base Environment窗格中选择服务器环境。您只能选择一个基本环境。 -

点击

完成应用设置并返回安装概述窗口。 -

由于 OSPP 有必须满足的严格的分区要求,所以为

/boot、/home、/var、/tmp、/var/log、/var/tmp和/var/log/audit创建单独的分区。 -

点击

安全策略。此时会打开Security Policy窗口。 -

要在系统中启用安全策略,将

Apply security policy切换为ON。 -

从配置集栏中选择

Protection Profile for General Purpose Operating Systems. -

点

Select Profile来确认选择。 -

确认在窗口底部显示

Changes that were done or need to be done。完成所有剩余的手动更改。 完成图形安装过程。

注意图形安装程序在安装成功后自动创建对应的 Kickstart 文件。您可以使用

/root/anaconda-ks.cfg文件自动安装兼容 OSPP 的系统。

验证

要在安装完成后检查系统当前的状态,请重启系统并启动新的扫描:

# oscap xccdf eval --profile ospp --report eval_postinstall_report.html /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml

其它资源

7.9.3. 使用 Kickstart 部署基本兼容 RHEL 系统

使用此流程部署符合特定基准的 RHEL 系统。这个示例为常规目的操作系统(OSPP)使用保护配置集。

先决条件

-

scap-security-guide软件包已安装在 RHEL 8 系统上。

流程

-

在您选择的编辑器中打开

/usr/share/scap-security-guide/kickstart/ssg-rhel8-ospp-ks.cfgKickstart 文件。 -

更新分区方案以符合您的配置要求。对于 OSPP 合规性,必须保留

/boot、/home、/var、/tmp、/var/log、/var/tmp和/var/log/audit的独立分区,您只能更改分区的大小。 - 按照 使用 Kickstart 执行自动安装 中所述来开始 Kickstart 安装。

对于 OSPP 的要求,不检查 Kickstart 文件中的密码。

验证

要在安装完成后检查系统当前的状态,请重启系统并启动新的扫描:

# oscap xccdf eval --profile ospp --report eval_postinstall_report.html /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml

其它资源

7.10. 扫描容器和容器镜像以查找漏洞

使用这个流程查找容器或容器镜像中的安全漏洞。

oscap-podman 命令从 RHEL 8.2 开始提供。对于RHEL 8.1和8.0,请参阅 Using OpenSCAP for scanning containers in RHEL 8。

先决条件

-

openscap-utils和bzip2软件包已安装。

流程

下载系统的最新 RHSA OVAL 定义:

# wget -O - https://www.redhat.com/security/data/oval/v2/RHEL8/rhel-8.oval.xml.bz2 | bzip2 --decompress > rhel-8.oval.xml获取容器或容器镜像的 ID,例如:

# podman images REPOSITORY TAG IMAGE ID CREATED SIZE registry.access.redhat.com/ubi8/ubi latest 096cae65a207 7 weeks ago 239 MB扫描容器或容器镜像的漏洞,并将结果保存到 vulnerability.html 文件中:

# oscap-podman 096cae65a207 oval eval --report vulnerability.html rhel-8.oval.xml请注意,

oscap-podman命令需要 root 特权,容器的 ID 是第一个参数。

验证

在您选择的浏览器中检查结果,例如:

$ firefox vulnerability.html &

其它资源

-

如需更多信息,请参阅

oscap-podman(8)和oscap(8)手册页。

7.11. 使用特定基准评估容器或容器镜像的安全性合规

按照以下步骤,使用特定的安全基准来评估容器或容器镜像的合规性,如操作系统保护配置文件(OSPP)、支付卡行业数据安全标准(PCI-DSS)和健康保险可移植性和责任法案(HIPAA)。

oscap-podman 命令从 RHEL 8.2 开始提供。对于RHEL 8.1和8.0,请参阅 Using OpenSCAP for scanning containers in RHEL 8。

先决条件

-

openscap-utils和scap-security-guide软件包已安装。

流程

获取容器或容器镜像的 ID,例如:

# podman images REPOSITORY TAG IMAGE ID CREATED SIZE registry.access.redhat.com/ubi8/ubi latest 096cae65a207 7 weeks ago 239 MB使用 HIPAA 配置文件评估容器镜像的合规性,并将扫描结果保存到 report.html HTML 文件中

# oscap-podman 096cae65a207 xccdf eval --report report.html --profile hipaa /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml如果要评估符合 OSPP 或 PCI-DSS 基准的安全合规性,请用您容器镜像的 ID 替换 096cae65a207,用 ospp 或 pci-dss 替换 hipaa 。请注意,

oscap-podman命令需要 root 权限。

验证

在您选择的浏览器中检查结果,例如:

$ firefox report.html &

标记为 notapplicable 的规则是不适用于容器化系统的规则。这些规则仅适用于裸机和虚拟化系统。

其它资源

-

oscap-podman(8)和scap-security-guide(8)手册页。 -

/usr/share/doc/scap-security-guide/目录。

7.12. RHEL 8 中支持的 SCAP 安全指南配置文件

只使用 RHEL 的特定次要版本中提供的 SCAP 内容。这是因为,参与强化的组件有时会使用新功能进行更新。修改 SCAP 内容来反映这些更新,但并不总是向后兼容的。

在下表中,您可以找到每个 RHEL 次要版本中提供的配置文件,以及配置文件所对应的策略版本。

表 7.2. RHEL 8.9 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 法国信息系统安全局(ANSSI)BP-028 增强级 |

| 2.0 |

| 法国信息系统安全部(ANSSI)BP-028 高级别 |

| 2.0 |

| 法国信息系统安全局(ANSSI)BP-028 中级 |

| 2.0 |

| 法国信息系统安全局(ANSSI)BP-028 最低级 |

| 2.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

|

RHEL 8.9.0 和 RHEL 8.9.2:2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

|

RHEL 8.9.0 和 RHEL 8.9.2:2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 工作站 |

|

RHEL 8.9.0 和 RHEL 8.9.2:2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 工作站 |

|

RHEL 8.9.0 和 RHEL 8.9.2:2.0.0 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 澳大利亚网络安全中心(ACSC)ISM 官方 |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

|

RHEL 8.9.0 和 RHEL 8.9.2:3.2.1 |

| 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.9.0 和 RHEL 8.9.2:V1R11 |

| 针对带 GUI 的 Red Hat Enterprise Linux 8 的国防部信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.9.0 和 RHEL 8.9.2:V1R11 |

表 7.3. RHEL 8.8 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 法国信息系统安全局(ANSSI)BP-028 增强级 |

| 2.0 |

| 法国信息系统安全部(ANSSI)BP-028 高级别 |

| 2.0 |

| 法国信息系统安全局(ANSSI)BP-028 中级 |

| 2.0 |

| 法国信息系统安全局(ANSSI)BP-028 最低级 |

| 2.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

|

RHEL 8.8.0 和 RHEL 8.8.5:2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

|

RHEL 8.8.0 和 RHEL 8.8.5:2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 工作站 |

|

RHEL 8.8.0 和 RHEL 8.8.5:2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 工作站 |

|

RHEL 8.8.0 和 RHEL 8.8.5:2.0.0 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 澳大利亚网络安全中心(ACSC)ISM 官方 |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

|

RHEL 8.8.0 和 RHEL 8.8.5:3.2.1 |

| 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.8.0 和 RHEL 8.8.5:V1R9 |

| 针对带 GUI 的 Red Hat Enterprise Linux 8 的国防部信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.8.0 和 RHEL 8.8.5:V1R9 |

表 7.4. SCAP 安全指南配置文件在 RHEL 8.7 中支持

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 法国信息系统安全局(ANSSI)BP-028 增强级 |

| 1.2 |

| 法国信息系统安全部(ANSSI)BP-028 高级别 |

| 1.2 |

| 法国信息系统安全局(ANSSI)BP-028 中级 |

| 1.2 |

| 法国信息系统安全局(ANSSI)BP-028 最低级 |

| 1.2 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

| 2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

| 2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 工作站 |

| 2.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 工作站 |

| 2.0.0 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 澳大利亚网络安全中心(ACSC)ISM 官方 |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

| 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.7.0 和 RHEL 8.7.1:V1R7 |

| 针对带 GUI 的 Red Hat Enterprise Linux 8 的国防部信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.7.0 和 RHEL 8.7.1:V1R7 |

表 7.5. RHEL 8.6 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 法国信息系统安全局(ANSSI)BP-028 增强级 |

|

RHEL 8.6.0 到 8.6.10:1.2 |

| 法国信息系统安全部(ANSSI)BP-028 高级别 |

|

RHEL 8.6.0 到 8.6.10:1.2 |

| 法国信息系统安全局(ANSSI)BP-028 中级 |

|

RHEL 8.6.0 到 8.6.10:1.2 |

| 法国信息系统安全局(ANSSI)BP-028 最低级 |

|

RHEL 8.6.0 到 8.6.10:1.2 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

|

RHEL 8.6.0 到 RHEL 8.6.2:1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

|

RHEL 8.6.0 到 RHEL 8.6.2:1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 工作站 |

|

RHEL 8.6.0 到 RHEL 8.6.2:1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 工作站 |

|

RHEL 8.6.0 到 RHEL 8.6.2:1.0.0 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 澳大利亚网络安全中心(ACSC)ISM 官方 |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

| 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.6.0:V1R5 |

| 针对带 GUI 的 Red Hat Enterprise Linux 8 的国防部信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.6.0:V1R5 |

表 7.6. RHEL 8.5 中支持 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 法国信息系统安全局(ANSSI)BP-028 增强级 |

| 1.2 |

| 法国信息系统安全部(ANSSI)BP-028 高级别 |

| 1.2 |

| 法国信息系统安全局(ANSSI)BP-028 中级 |

| 1.2 |

| 法国信息系统安全局(ANSSI)BP-028 最低级 |

| 1.2 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

| 1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

| 1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 工作站 |

| 1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 工作站 |

| 1.0.0 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 澳大利亚网络安全中心(ACSC)ISM 官方 |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

| 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.5.0 到 RHEL 8.5.3:V1R3 |

| 针对带 GUI 的 Red Hat Enterprise Linux 8 的国防部信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.5.0 到 RHEL 8.5.3:V1R3 |

表 7.7. RHEL 8.4 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 法国信息系统安全局(ANSSI)BP-028 增强级 |

| 1.2 |

| 法国信息系统安全部(ANSSI)BP-028 高级别 |

| RHEL 8.4.4 及更新版本:1.2 |

| 法国信息系统安全局(ANSSI)BP-028 中级 |

| 1.2 |

| 法国信息系统安全局(ANSSI)BP-028 最低级 |

| 1.2 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

|

RHEL 8.4.3 及更早版本:1.0.0 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

|

RHEL 8.4.4 到 RHEL 8.4.10:1.0.1 |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 工作站 |

|

RHEL 8.4.4 到 RHEL 8.4.10:1.0.1 |

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 工作站 |

|

RHEL 8.4.4 到 RHEL 8.4.10:1.0.1 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 澳大利亚网络安全中心(ACSC)ISM 官方 |

| RHEL 8.4.4 及更新版本:未进行版本控制 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

| 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.4.3 及更早版本:V1R1 |

| 针对带 GUI 的 Red Hat Enterprise Linux 8 的国防部信息系统局安全技术实施指南(DISA STIG) |

|

RHEL 8.4.4 到 RHEL 8.4.7:V1R3 |

表 7.8. RHEL 8.3 支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| CIS Red Hat Enterprise Linux 8 Benchmark |

| 1.0.0 |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

| r1 |

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 健康保险可移植性和责任法案(HIPAA) |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

| [草案] 针对 Red Hat Enterprise Linux 8 的国防信息系统局安全技术实施指南(DISA STIG) |

| 草案 |

表 7.9. RHEL 8.2 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 澳大利亚网络安全中心(ACSC)要点 8 |

| 未版本化 |

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

| [草案] 针对 Red Hat Enterprise Linux 8 的 DISA STIG |

| 草案 |

表 7.10. RHEL 8.1 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| 常规目的操作系统的保护配置文件 |

| 4.2.1 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

表 7.11. RHEL 8.0 中支持的 SCAP 安全指南配置文件

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| OSPP - 常规目的操作系统的保护配置文件 |

| 草案 |

| Red Hat Enterprise Linux 8 的 PCI-DSS v3.2.1 控制基准 |

| 3.2.1 |

7.13. 其它资源

- RHEL 中支持的 SCAP 安全指南版本

-

OpenSCAP 项目页面 提供有关

oscap实用程序以及与 SCAP 相关的其他组件和项目的详细信息。 -

SCAP Workbench 项目页面 提供有关

scap-workbench应用的详细信息。 - SCAP 安全指南(SSG)项目页面 为 Red Hat Enterprise Linux 提供最新的安全内容。

- 使用 OpenSCAP 进行安全合规和漏洞扫描 - 基于安全内容自动化协议(SCAP)标准运行工具的动手实验室,以便在 RHEL 中进行合规和漏洞扫描。

- 红帽安全演示:创建自定义安全策略内容以自动化安全合规 - 一个动手实验室,使用 RHEL 中包含的工具来获取自动化安全合规的初始经验,以符合行业标准安全策略和自定义安全策略。如果您希望为您的团队提供培训或访问这些实验室练习,请联系您的红帽客户团队以了解更多详细信息。

- 红帽安全演示:使用 RHEL 安全技术保护自己 - 一个动手实验室,了解如何使用 RHEL 中可用的关键安全技术(包括 OpenSCAP)在所有 RHEL 系统级别实施安全性。如果您希望为您的团队提供培训或访问这些实验室练习,请联系您的红帽客户团队以了解更多详细信息。

- 美国国家标准与技术研究院(NIST) SCAP 页面包含大量 与 SCAP 相关的材料,包括 SCAP 出版物、规范和 SCAP 验证计划。

- 国家漏洞数据库(NVD) 具有 SCAP 内容和其他基于 SCAP 标准漏洞管理数据的最大存储库。

- 红帽 OVAL 内容存储库 包含 RHEL 系统漏洞的 OVAL 定义。这是推荐的漏洞内容来源。

- MITRE CVE - 这是一个由 MITRE 公司提供的已知安全漏洞的数据库。对于 RHEL,建议您使用红帽提供的 OVAL CVE 内容。

- MITRE OVAL - 这是一个 MITRE 公司提供的与 OVAL 相关的项目。除了与 OVAL 相关的信息外,这些页面还包含 OVAL 语言和具有数千个 OVAL 定义 的 OVAL 内容存储库,。请注意,要扫描 RHEL,建议使用红帽提供的 OVAL CVE 内容。

- 在红帽 Satellite 中管理安全性合规 - 这组指南除了其他主题外,还描述了如何使用 OpenSCAP 来在多个系统上维护系统安全性。

第 8 章 使用 AIDE 检查完整性

高级入侵检测环境(AIDE)是一个在系统上创建文件数据库的工具,然后使用该数据库确保文件的完整性,并检测系统入侵。

8.1. 安装 AIDE

安装 AIDE 并启动其数据库需要执行下列步骤。

先决条件

-

AppStream存储库已启用。

流程

安装

aide软件包:# yum install aide生成一个初始数据库:

# aide --init注意在默认配置中,

aide --init命令只检查/etc/aide.conf文件中定义的一组目录和文件。要在 AIDE 数据库中包含其他目录或文件,并更改其监视的参数,请相应地编辑/etc/aide.conf。要开始使用数据库,请从初始数据库文件名中删除

.new子字符串:# mv /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gz-

要更改 AIDE 数据库的位置,请编辑

/etc/aide.conf文件,并修改DBDIR值。要获得额外的安全性,请将数据库、配置和/usr/sbin/aide二进制文件存储在安全的位置,如只读介质。

8.2. 使用 AIDE 执行完整性检查

先决条件

- AIDE 已正确安装,其数据库已初始化。请参阅 安装 AIDE

流程

启动手动检查:

# aide --check Start timestamp: 2018-07-11 12:41:20 +0200 (AIDE 0.16) AIDE found differences between database and filesystem!! ... [trimmed for clarity]至少,将系统配置为每周运行 AIDE。最好每天运行 AIDE。例如,要使用

cron命令计划在每日 04:05 a.m. 执行 AIDE,请在/etc/crontab文件中添加以下行:05 4 * * * root /usr/sbin/aide --check

8.3. 更新 AIDE 数据库

验证系统的更改后,如软件包更新或配置文件调整,红帽建议更新您的基准 AIDE 数据库。

先决条件

- AIDE 已正确安装,其数据库已初始化。请参阅 安装 AIDE

流程

更新您的基准 AIDE 数据库:

# aide --updateaide --update命令创建/var/lib/aide/aide.db.new.gz数据库文件。-

若要开始使用更新的数据库进行完整性检查,请从文件名中删除

.new子字符串。

8.4. 文件完整性工具:AIDE 和 IMA

Red Hat Enterprise Linux 提供多个用于检查和维护系统上文件和目录完整性的工具。下表可帮助您决定哪个工具更适合您的场景。

表 8.1. AIDE 和 IMA 之间的比较

| 问题 | 高级入侵检测环境(AIDE) | 完整性测量架构 (IMA) |

|---|---|---|

| 什么 | AIDE 是一个在系统上创建文件和目录数据库的工具。此数据库用于检查文件完整性及检测入侵检测。 | IMA 通过检查与之前存储的扩展属性相比的文件度量(哈希值)来检查文件是否被修改了。 |

| 如何 | AIDE 使用规则来比较文件和目录的完整性状态。 | IMA 使用文件哈希值来检测入侵。 |

| 为什么 | 检测 - AIDE 通过验证规则来检测文件是否被修改。 | 检测和防止 - IMA 通过替换文件的扩展属性来检测和防止攻击。 |

| 使用 | 当文件或目录被修改了,AIDE 会检测到威胁。 | 当有人试图更改整个文件时,IMA 会检测到威胁。 |

| 扩展 | AIDE 检查本地系统上文件和目录的完整性。 | IMA 确保本地和远程系统的安全性。 |

8.5. 其它资源

-

aide(1)手册页 - 内核完整性子系统

第 9 章 使用内核完整性子系统提高安全性

您可以使用内核完整性子系统的组件来提高系统的保护。了解有关相关组件及其配置的更多信息。

9.1. 内核完整性子系统

完整性子系统是保持系统数据整体完整性的内核的一部分。此子系统有助于保持系统的状态与构建时相同。通过使用此子系统,您可以防止对特定系统文件的不必要的修改。

内核完整性子系统由两个主要组件组成:

- 完整性测量架构 (IMA)

- 每当执行或通过加密哈希或使用加密密钥签名时,IMA 都会测量文件内容。密钥存储在内核密钥环子系统中。

- IMA 将测量的值放在内核的内存空间中。这可防止系统用户修改测量的值。

- IMA 允许本地和远程方验证测量的值。

- IMA 根据之前存储在内核内存中测量列表中的值来提供当前文件内容的本地验证。此扩展禁止在当前和之前的测量结果不匹配时对特定文件执行任何操作。

- 扩展验证模块 (EVM)

- EVM 保护与系统安全性相关的文件的扩展属性(也称为 xattr),如 IMA 测量和 SELinux 属性。EVM 使用加密密钥对其相应的值进行加密哈希,或对它们进行签名。密钥存储在内核密钥环子系统中。

内核完整性子系统可以使用受信任的平台模块(TPM)来进一步强化系统安全性。

TPM 是一个带有集成加密密钥的硬件、固件或虚拟组件,它根据用于加密功能的受信任的计算组(TCG)的 TPM 规范而构建。TPM 通常构建为附加到平台的主板的专用硬件。通过提供来自硬件芯片受保护且防篡改区的加密功能,TPM 会免于基于软件的攻击。TPMs 提供以下功能:

- 随机数生成器

- 用于加密密钥的生成器和安全存储

- 哈希生成器

- 远程测试

9.2. 可信和加密的密钥

可信密钥 和 加密密钥 是增强系统安全性的一个重要部分。

可信和加密的密钥是利用内核密钥环服务的内核生成的可变长度对称密钥。可以验证密钥的完整性,这意味着可以通过扩展验证模块 (EVM) 来验证并确认正在运行的系统的完整性。用户级别程序只能访问加密的 Blob 格式的密钥。

- 可信密钥

可信密钥需要受信任的平台模块(TPM)芯片,用于创建和加密(密封)密钥。每个 TPM 都有一个主包装密钥,称为存储根密钥,其存储在 TPM 本身。

注意Red Hat Enterprise Linux 8 支持 TPM 1.2 和 TPM 2.0。如需更多信息,请参阅 红帽支持受信任的平台模块(TPM)吗? 解决方案。

您可以输入以下命令来验证 TPM 2.0 芯片是否已启用:

$ cat /sys/class/tpm/tpm0/tpm_version_major 2您还可以启用 TPM 2.0 芯片,并通过机器固件中的设置管理 TPM 2.0 设备。

此外,您还可以使用特定的 TPM 的 平台配置寄存器 (PCR)值集密封可信的密钥。PCR 包含一组完整性管理值,它们反映了固件、引导装载程序和操作系统。这意味着 PCR 密封的密钥只能被加密的同一系统上的 TPM 解密。但是,当加载 PCR 密封的可信密钥(添加到密钥环)时,且因此验证其关联的 PCR 值时,可以使用新的(或未来的)PCR 值对其进行更新,以便可以引导新的内核。您可以将单个密钥另存为多个 blob,每个密钥都有不同的 PCR 值。

- 加密的密钥

- 加密的密钥不需要 TPM,因为它们使用内核高级加密标准(AES),这使其比可信密钥更快。加密的密钥是使用内核生成的随机数字创建的,并在导入到用户空间 Blob 时由主密钥加密。

主密钥可以是可信密钥或用户密钥。如果主密钥不被信任,加密的密钥的安全性仅与用于加密它的用户密钥一样安全。

9.3. 使用可信密钥

您可以使用 keyctl 工具创建、导出、加载和更新可信密钥来提高系统安全性。

先决条件

对于 64 位 ARM 架构和 IBM Z,

可信内核模块已载入。# modprobe trusted

有关如何载入内核模块的更多信息,请参阅 在系统运行时载入内核模块。

- 受信任的平台模块(TPM)已启用并处于活动状态。请参阅内核完整性子系统以及受信任的和加密的密钥。

Red Hat Enterprise Linux 8 支持 TPM 1.2 和 TPM 2.0。如果使用 TPM 1.2,请跳过第 1 步。

流程

使用具有持久句柄的 SHA-256 主存储密钥创建一个 2048 位 RSA 密钥,例如 81000001,使用以下工具之一:

通过使用

tss2软件包:# TPM_DEVICE=/dev/tpm0 tsscreateprimary -hi o -st Handle 80000000 # TPM_DEVICE=/dev/tpm0 tssevictcontrol -hi o -ho 80000000 -hp 81000001

通过使用

tpm2-tools软件包:# tpm2_createprimary --key-algorithm=rsa2048 --key-context=key.ctxt name-alg: value: sha256 raw: 0xb … sym-keybits: 128 rsa: xxxxxx… # tpm2_evictcontrol -c key.ctxt 0x81000001 persistentHandle: 0x81000001 action: persisted

创建一个可信密钥:

按照

keyctl add trusted <NAME> "new <KEY_LENGTH> keyhandle=<PERSISTENT-HANDLE> [options]" <KEYRING>语法使用 TPM 2.0。在本例中,持久性句柄为 81000001。# keyctl add trusted kmk "new 32 keyhandle=0x81000001" @u 642500861命令创建一个名为

kmk的可信密钥,长度为32字节(256 位),并将其放置在用户密钥环 (@u) 中。密钥长度为 32 到 128 字节(256 到 1024 位)。按照

keyctl add trusted <NAME> "new <KEY_LENGTH>" <KEYRING>语法使用 TPM 1.2 :# keyctl add trusted kmk "new 32" @u

列出内核密钥环的当前结构:

# keyctl show Session Keyring -3 --alswrv 500 500 keyring: ses 97833714 --alswrv 500 -1 \ keyring: uid.1000 642500861 --alswrv 500 500 \ trusted: kmk

使用可信密钥的序列号将密钥导出到用户空间 blob:

# keyctl pipe 642500861 > kmk.blob命令使用

pipe子命令和kmk的序列号。从用户空间 blob 加载可信密钥:

# keyctl add trusted kmk "load `cat kmk.blob`" @u 268728824创建使用 TPM 密封的可信密钥的安全加密密钥(

kmk)。按照此语法:keyctl add encrypted <NAME> "new [FORMAT] <KEY_TYPE>:<PRIMARY_KEY_NAME> <KEY_LENGTH>" <KEYRING>:# keyctl add encrypted encr-key "new trusted:kmk 32" @u 159771175

9.4. 使用加密密钥

您可以通过管理加密密钥来改进不提供受信任的平台模块(TPM)的系统上的系统安全性。

先决条件

对于 64 位 ARM 架构和 IBM Z,载入

encrypted-keys内核模块:# modprobe encrypted-keys

有关如何载入内核模块的更多信息,请参阅 在系统运行时载入内核模块。

流程

使用随机数字序列生成用户密钥。

# keyctl add user kmk-user "$(dd if=/dev/urandom bs=1 count=32 2>/dev/null)" @u 427069434命令生成名为

kmk-user的用户密钥,该密钥充当 主密钥,用于密封实际加密的密钥。使用上一步中的主密钥生成加密密钥:

# keyctl add encrypted encr-key "new user:kmk-user 32" @u 1012412758另外,还可列出指定用户密钥环中的所有密钥:

# keyctl list @u 2 keys in keyring: 427069434: --alswrv 1000 1000 user: kmk-user 1012412758: --alswrv 1000 1000 encrypted: encr-key

未由可信主密钥密封的加密密钥仅作为用于加密它们的用户主密钥(随机数字密钥)安全。因此,尽可能安全地加载主用户密钥,最好在引导过程的早期加载。

其它资源

-

keyctl (1)手册页 - 内核密钥保留服务

9.5. 启用 IMA 和 EVM

您可以启用并配置完整性测量架构(IMA)和扩展验证模块(EVM)以提高操作系统的安全性。

先决条件

安全引导被临时禁用。

注意启用安全引导后,

ima_appraise=fix内核命令行参数无法正常工作。securityfs文件系统挂载到/sys/kernel/security/目录,并且/sys/kernel/security/integrity/ima/目录存在。您可以使用mount命令验证securityfs挂载的位置:# mount ... securityfs on /sys/kernel/security type securityfs (rw,nosuid,nodev,noexec,relatime) ...systemd服务管理器打了补丁,以在引导时支持 IMA 和 EVM。使用以下命令验证:# grep <options> pattern <files>

例如:

# dmesg | grep -i -e EVM -e IMA -w [ 0.598533] ima: No TPM chip found, activating TPM-bypass! [ 0.599435] ima: Allocated hash algorithm: sha256 [ 0.600266] ima: No architecture policies found [ 0.600813] evm: Initialising EVM extended attributes: [ 0.601581] evm: security.selinux [ 0.601963] evm: security.ima [ 0.602353] evm: security.capability [ 0.602713] evm: HMAC attrs: 0x1 [ 1.455657] systemd[1]: systemd 239 (239-74.el8_8) running in system mode. (+PAM +AUDIT +SELINUX +IMA -APPARMOR +SMACK +SYSVINIT +UTMP +LIBCRYPTSETUP +GCRYPT +GNUTLS +ACL +XZ +LZ4 +SECCOMP +BLKID +ELFUTILS +KMOD +IDN2 -IDN +PCRE2 default-hierarchy=legacy) [ 2.532639] systemd[1]: systemd 239 (239-74.el8_8) running in system mode. (+PAM +AUDIT +SELINUX +IMA -APPARMOR +SMACK +SYSVINIT +UTMP +LIBCRYPTSETUP +GCRYPT +GNUTLS +ACL +XZ +LZ4 +SECCOMP +BLKID +ELFUTILS +KMOD +IDN2 -IDN +PCRE2 default-hierarchy=legacy)流程

在 修复 模式下为当前引导条目启用 IMA 和 EVM,并通过添加以下内核命令行参数来允许用户收集和更新 IMA 测量:

# grubby --update-kernel=/boot/vmlinuz-$(uname -r) --args="ima_policy=appraise_tcb ima_appraise=fix evm=fix"该命令在 fix 模式下为当前引导条目启用 IMA 和 EVM,并允许用户收集和更新 IMA 测量。

ima_policy=appraise_tcb内核命令行参数确保内核使用默认的可信计算基础(TCB)测量策略和 appraisal 步骤。评估步骤禁止访问之前和当前测量结果不匹配的文件。- 重启以使更改生效。

可选:验证参数是否已添加到内核命令行中:

# cat /proc/cmdline BOOT_IMAGE=(hd0,msdos1)/vmlinuz-4.18.0-167.el8.x86_64 root=/dev/mapper/rhel-root ro crashkernel=auto resume=/dev/mapper/rhel-swap rd.lvm.lv=rhel/root rd.lvm.lv=rhel/swap rhgb quiet ima_policy=appraise_tcb ima_appraise=fix evm=fix创建一个内核主密钥来保护 EVM 密钥:

# keyctl add user kmk "$(dd if=/dev/urandom bs=1 count=32 2> /dev/null)" @u 748544121kmk完全保留在内核空间内存中。kmk的 32 字节长值是从/dev/urandom文件中的随机字节生成的,并放在用户(@u)密钥环中。密钥序列号位于前面输出的第一行。根据

kmk创建加密的 EVM 密钥:# keyctl add encrypted evm-key "new user:kmk 64" @u 641780271命令使用

kmk生成并加密 64 字节长用户密钥(名为evm-key),并将其放在用户(@u)密钥环中。密钥序列号位于前面输出的第一行。重要用户密钥必须命名为 evm-key,因为它是 EVM 子系统预期使用的且正在使用的名称。

为导出的密钥创建一个目录。

# mkdir -p /etc/keys/搜索

kmk,并将其未加密的值导出到新目录中。# keyctl pipe $(keyctl search @u user kmk) > /etc/keys/kmk搜索

evm-key,并将其加密值导出到新目录中。# keyctl pipe $(keyctl search @u encrypted evm-key) > /etc/keys/evm-keyevm-key已在早期由内核主密钥加密。可选:查看新创建的密钥。

# keyctl show Session Keyring 974575405 --alswrv 0 0 keyring: ses 299489774 --alswrv 0 65534 \ keyring: uid.0 748544121 --alswrv 0 0 \ user: kmk 641780271 --alswrv 0 0 \_ encrypted: evm-key # ls -l /etc/keys/ total 8 -rw-r--r--. 1 root root 246 Jun 24 12:44 evm-key -rw-r--r--. 1 root root 32 Jun 24 12:43 kmk

可选:如果密钥已从密钥环中删除,例如在系统重启后,您可以导入已导出的

kmk和evm-key,而不是创建新密钥。导入

kmk。# keyctl add user kmk "$(cat /etc/keys/kmk)" @u 451342217导入

evm-key。# keyctl add encrypted evm-key "load $(cat /etc/keys/evm-key)" @u 924537557

激活 EVM。

# echo 1 > /sys/kernel/security/evm重新标记整个系统。

# find / -fstype xfs -type f -uid 0 -exec head -n 1 '{}' >/dev/null \;警告在不重新标记系统的情况下启用 IMA 和 EVM 可能会导致系统上的大多数文件无法访问。

验证

验证 EVM 是否已初始化。

# dmesg | tail -1 […] evm: key initialized

其它资源

9.6. 使用完整性测量架构收集文件哈希

在 测量 阶段,您可以创建文件哈希,并将其存储为这些文件的扩展属性(xattrs)。通过文件哈希,您可以生成基于 RSA 的数字签名或基于 Hash 的消息身份验证代码(HMAC-SHA1),从而防止对扩展属性的离线篡改攻击。

先决条件

- IMA 和 EVM 已启用。如需更多信息,请参阅 启用完整性测量架构和扩展验证模块。

- 有效的可信密钥或加密的密钥保存在内核密钥环中。

-

ima-evm-utils、attr和keyutils软件包已安装。

流程

创建测试文件:

# echo <Test_text> > test_fileIMA 和 EVM 确保

test_file示例文件已分配了哈希值,该值被存储为其扩展属性。检查文件的扩展属性:

# getfattr -m . -d test_file # file: test_file security.evm=0sAnDIy4VPA0HArpPO/EqiutnNyBql security.ima=0sAQOEDeuUnWzwwKYk+n66h/vby3eD

示例输出显示带有 IMA 和 EVM 哈希值和 SELinux 上下文的扩展属性。EVM 添加了一个与其他属性相关的

security.evm扩展属性。此时,您可以在security.evm上使用evmctl工具来生成基于 RSA 的数字签名或基于哈希的消息身份验证代码(HMAC-SHA1)的数字签名。

其它资源

第 10 章 使用 LUKS 加密块设备

通过使用磁盘加密,您可以通过对其进行加密来保护块设备上的数据。要访问设备的解密内容,请输入密码短语或密钥作为身份验证。这对移动计算机和可移动介质非常重要,因为它有助于保护设备的内容,即使它已从系统上物理移除。LUKS 格式是 Red Hat Enterprise Linux 中块设备加密的默认实现。

10.1. LUKS 磁盘加密

Linux Unified Key Setup-on-disk-format (LUKS)提供了一组简化管理加密设备的工具。使用 LUKS,您可以加密块设备,并使多个用户密钥来解密主密钥。要批量加密分区,请使用这个主密钥。

Red Hat Enterprise Linux 使用 LUKS 执行块设备加密。默认情况下,在安装过程中取消选中加密块设备的选项。如果您选择加密磁盘的选项,则系统会在每次引导计算机时提示您输入密码短语。这个密码短语解锁了解密分区的批量加密密钥。如果要修改默认分区表,您可以选择要加密的分区。这是在分区表设置中设定的。

加密系统

LUKS 使用的默认密码是 aes-xts-plain64。LUKS 的默认密钥大小为 512 字节。Anaconda XTS 模式的 LUKS 的默认密钥大小为 512 位。以下是可用的密码:

- 高级加密标准(AES)

- Twofish

- Serpent

LUKS 执行的操作

- LUKS 对整个块设备进行加密,因此非常适合保护移动设备的内容,如可移动存储介质或笔记本电脑磁盘驱动器。

- 加密块设备的底层内容是任意的,这有助于加密交换设备。对于将特殊格式化块设备用于数据存储的某些数据库,这也很有用。

- LUKS 使用现有的设备映射器内核子系统。

- LUKS 增强了密码短语,防止字典攻击。

- LUKS 设备包含多个密钥插槽,这意味着您可以添加备份密钥或密码短语。

在以下情况下不建议使用 LUKS:

- LUKS 等磁盘加密解决方案仅在您的系统关闭时保护数据。在系统启动并且 LUKS 已解密了磁盘后,该磁盘上的文件可供有权访问它们的用户使用。

- 需要多个用户对同一设备有不同的访问密钥的情况。LUKS1 格式提供八个密钥插槽,LUKS2 提供最多 32 个密钥插槽。

- 需要文件级加密的应用程序。

10.2. RHEL 中的 LUKS 版本

在 Red Hat Enterprise Linux 中,LUKS 加密的默认格式为 LUKS2。旧的 LUKS1 格式仍被完全支持,并作为与早期 Red Hat Enterprise Linux 版本兼容的格式提供。与 LUKS1 重新加密相比,LUKS2 重新加密被视为更强大且更安全。

LUKS2 格式允许各种部分的未来更新,而无需修改二进制结构。它在内部对元数据使用 JSON 文本格式,提供元数据冗余,检测元数据损坏,并从元数据副本自动修复。

不要在只支持 LUKS1 的系统中使用 LUKS2,因为 LUKS2 和 LUKS1 使用不同的命令来加密磁盘。对 LUKS 版本使用错误的命令可能会导致数据丢失。

表 10.1. 取决于 LUKS 版本的加密命令

| LUKS 版本 | 加密命令 |

|---|---|

| LUKS2 |

|

| LUKS1 |

|

在线重新加密

LUKS2 格式支持在设备正在使用时重新加密加密设备。例如:您不必卸载该设备中的文件系统来执行以下任务:

- 更改卷密钥

更改加密算法

加密未加密的设备时,您仍然必须卸载文件系统。您可以在简短初始化加密后重新挂载文件系统。

LUKS1 格式不支持在线重新加密。

转换

在某些情况下,您可以将 LUKS1 转换为 LUKS2。在以下情况下无法进行转换:

-

LUKS1 设备被标记为被基于策略的解密(PBD) Clevis 解决方案使用。当检测到某些

luksmeta元数据时,cryptsetup工具不会转换设备。 - 设备正在活跃。在任何转换前,设备必须处于不活跃状态。

10.3. LUKS2 重新加密过程中数据保护选项

LUKS2 提供了几个选项,在重新加密过程中优先选择性能或数据保护。它为 resilience 选项提供以下模式,您可以使用 cryptsetup reencrypt --resilience resilience-mode /dev/sdx 命令选择这些模式之一:

checksum默认模式。它在数据保护和性能之间保持平衡。

这个模式将扇区的校验和存储在重新加密的区域,恢复过程可以检测 LUKS2 重新加密的扇区。模式要求块设备扇区写入具有“原子”性。

journal- 最安全的模式,但也是最慢的模式。由于此模式在二进制区域中记录重新加密区域,因此 LUKS2 将数据写入两次。

none-

none模式优先选择性能,不提供数据保护。它只保护数据免受安全进程终止的影响,如SIGTERM信号或用户按了 Ctrl+C 键。任何意外的系统故障或应用程序失败都可能会导致数据损坏。

如果 LUKS2 重新加密进程意外被强行终止,LUKU2 可通过以下方法执行恢复:

- 自动

在下一个 LUKS2 设备打开操作过程中,执行以下操作之一会触发自动恢复操作:

-

执行

cryptsetup open命令。 -

使用

systemd-cryptsetup命令附加设备。

-

执行

- 手动

-

通过在 LUKS2 设备上使用

cryptsetup repair /dev/sdx命令。

其它资源

-

cryptsetup-reencrypt (8)和cryptsetup-repair (8)手册页

10.4. 使用 LUKS2 加密块设备上的现有数据

您可以使用 LUKS2 格式在尚未加密的设备上加密现有数据。新的 LUKS 标头保存在设备的标头中。

先决条件

- 块设备有一个文件系统。

已备份了数据。

警告由于硬件、内核或人为故障,您可能会在加密过程中丢失数据。在开始加密数据之前,请确保您有可靠的备份。

流程

卸载您要加密的设备上的所有文件系统,例如:

# umount /dev/mapper/vg00-lv00为存储 LUKS 标头腾出空间。使用以下适合您场景的选项之一:

如果是加密逻辑卷,您可以扩展逻辑卷而无需调整文件系统的大小。例如:

# lvextend -L+32M /dev/mapper/vg00-lv00-

使用分区管理工具(如

parted)扩展分区。 -

缩小该设备的文件系统。您可以对 ext2、ext3 或 ext4 文件系统使用

resize2fs工具。请注意,您无法缩小 XFS 文件系统。

初始化加密:

# cryptsetup reencrypt --encrypt --init-only --reduce-device-size 32M /dev/mapper/vg00-lv00 lv00_encrypted /dev/mapper/lv00_encrypted is now active and ready for online encryption.

挂载该设备:

# mount /dev/mapper/lv00_encrypted /mnt/lv00_encrypted向

/etc/crypttab文件添加持久映射的一个条目:查找

luksUUID:# cryptsetup luksUUID /dev/mapper/vg00-lv00 a52e2cc9-a5be-47b8-a95d-6bdf4f2d9325在您选择的文本编辑器中打开

/etc/crypttab,并在此文件中添加设备:$ vi /etc/crypttab lv00_encrypted UUID=a52e2cc9-a5be-47b8-a95d-6bdf4f2d9325 none

将 a52e2cc9-a5be-47b8-a95d-6bdf4f2d9325 替换为您设备的

luksUUID。使用

dracut刷新 initramfs:$ dracut -f --regenerate-all

在

/etc/fstab文件中为永久挂载添加一个条目:查找活跃 LUKS 块设备的文件系统 UUID:

$ blkid -p /dev/mapper/lv00_encrypted /dev/mapper/lv00-encrypted: UUID="37bc2492-d8fa-4969-9d9b-bb64d3685aa9" BLOCK_SIZE="4096" TYPE="xfs" USAGE="filesystem"

在您选择的文本编辑器中打开

/etc/fstab,并在此文件中添加设备,例如:$ vi /etc/fstab UUID=37bc2492-d8fa-4969-9d9b-bb64d3685aa9 /home auto rw,user,auto 0

将 37bc2492-d8fa-4969-9d9b-bb64d3685aa9 替换为您文件系统的 UUID。

恢复在线加密:

# cryptsetup reencrypt --resume-only /dev/mapper/vg00-lv00 Enter passphrase for /dev/mapper/vg00-lv00: Auto-detected active dm device 'lv00_encrypted' for data device /dev/mapper/vg00-lv00. Finished, time 00:31.130, 10272 MiB written, speed 330.0 MiB/s

验证

验证现有数据是否已加密:

# cryptsetup luksDump /dev/mapper/vg00-lv00 LUKS header information Version: 2 Epoch: 4 Metadata area: 16384 [bytes] Keyslots area: 16744448 [bytes] UUID: a52e2cc9-a5be-47b8-a95d-6bdf4f2d9325 Label: (no label) Subsystem: (no subsystem) Flags: (no flags) Data segments: 0: crypt offset: 33554432 [bytes] length: (whole device) cipher: aes-xts-plain64 [...]查看加密的空白块设备的状态:

# cryptsetup status lv00_encrypted /dev/mapper/lv00_encrypted is active and is in use. type: LUKS2 cipher: aes-xts-plain64 keysize: 512 bits key location: keyring device: /dev/mapper/vg00-lv00

其它资源

-

cryptsetup (8),cryptsetup-reencrypt (8),lvextend (8),resize2fs (8), 和parted (8)手册页

10.5. 使用带有分离标头的 LUKS2 在块设备上加密现有数据

您可以加密块设备上的现有数据,而无需为存储 LUKS 标头创建可用空间。标头存储在分离的位置,它也充当额外的安全层。该流程使用 LUKS2 加密格式。

先决条件

- 块设备有一个文件系统。

已备份了数据。

警告由于硬件、内核或人为故障,您可能会在加密过程中丢失数据。在开始加密数据之前,请确保您有可靠的备份。

流程

卸载设备上的所有文件系统,例如:

# umount /dev/nvme0n1p1初始化加密:

# cryptsetup reencrypt --encrypt --init-only --header /home/header /dev/nvme0n1p1 nvme_encrypted WARNING! ======== Header file does not exist, do you want to create it? Are you sure? (Type 'yes' in capital letters): YES Enter passphrase for /home/header: Verify passphrase: /dev/mapper/nvme_encrypted is now active and ready for online encryption.

将 /home/header 替换为带有分离的 LUKS 标头的文件的路径。分离的 LUKS 标头必须可以访问,以便稍后解锁加密设备。

挂载该设备:

# mount /dev/mapper/nvme_encrypted /mnt/nvme_encrypted恢复在线加密:

# cryptsetup reencrypt --resume-only --header /home/header /dev/nvme0n1p1 Enter passphrase for /dev/nvme0n1p1: Auto-detected active dm device 'nvme_encrypted' for data device /dev/nvme0n1p1. Finished, time 00m51s, 10 GiB written, speed 198.2 MiB/s

验证

验证使用带有分离标头的 LUKS2 块设备上的现有数据是否已加密:

# cryptsetup luksDump /home/header LUKS header information Version: 2 Epoch: 88 Metadata area: 16384 [bytes] Keyslots area: 16744448 [bytes] UUID: c4f5d274-f4c0-41e3-ac36-22a917ab0386 Label: (no label) Subsystem: (no subsystem) Flags: (no flags) Data segments: 0: crypt offset: 0 [bytes] length: (whole device) cipher: aes-xts-plain64 sector: 512 [bytes] [...]查看加密的空白块设备的状态:

# cryptsetup status nvme_encrypted /dev/mapper/nvme_encrypted is active and is in use. type: LUKS2 cipher: aes-xts-plain64 keysize: 512 bits key location: keyring device: /dev/nvme0n1p1

其它资源

-

cryptsetup (8)和cryptsetup-reencrypt (8)手册页

10.6. 使用 LUKS2 加密空白块设备

您可以加密空白块设备,您可以使用 LUKS2 格式将其用于加密存储。

先决条件

-

空白块设备。您可以使用

lsblk等命令来查找该设备上是否没有实际的数据,例如,文件系统。

流程

将分区设置为加密的 LUKS 分区:

# cryptsetup luksFormat /dev/nvme0n1p1 WARNING! ======== This will overwrite data on /dev/nvme0n1p1 irrevocably. Are you sure? (Type 'yes' in capital letters): YES Enter passphrase for /dev/nvme0n1p1: Verify passphrase:

打开加密的 LUKS 分区:

# cryptsetup open /dev/nvme0n1p1 nvme0n1p1_encrypted Enter passphrase for /dev/nvme0n1p1:

这会解锁分区,并使用设备映射器将其映射到新设备。要不覆盖加密的数据,这个命令会警告内核,该设备是一个加密设备,并使用

/dev/mapper/device_mapped_name路径通过 LUKS 解决了。创建一个文件系统来将加密的数据写入分区,该分区必须可通过设备映射名称访问:

# mkfs -t ext4 /dev/mapper/nvme0n1p1_encrypted挂载该设备:

# mount /dev/mapper/nvme0n1p1_encrypted mount-point

验证

验证空白块设备是否已加密:

# cryptsetup luksDump /dev/nvme0n1p1 LUKS header information Version: 2 Epoch: 3 Metadata area: 16384 [bytes] Keyslots area: 16744448 [bytes] UUID: 34ce4870-ffdf-467c-9a9e-345a53ed8a25 Label: (no label) Subsystem: (no subsystem) Flags: (no flags) Data segments: 0: crypt offset: 16777216 [bytes] length: (whole device) cipher: aes-xts-plain64 sector: 512 [bytes] [...]查看加密的空白块设备的状态:

# cryptsetup status nvme0n1p1_encrypted /dev/mapper/nvme0n1p1_encrypted is active and is in use. type: LUKS2 cipher: aes-xts-plain64 keysize: 512 bits key location: keyring device: /dev/nvme0n1p1 sector size: 512 offset: 32768 sectors size: 20938752 sectors mode: read/write

其它资源

-

cryptsetup (8),cryptsetup-open (8), 和cryptsetup-lusFormat (8)手册页

10.7. 使用 storage RHEL 系统角色创建 LUKS2 加密的卷

您可以使用 存储 角色来通过运行 Ansible playbook 创建和配置使用 LUKS 加密的卷。

先决条件

-

对一个或多个 受管节点 的访问和权限,这些节点是您要使用

crypto_policies系统角色配置的系统。 - 列出受管节点的清单文件。

-

对控制节点的访问和权限,这是 Red Hat Ansible Core 配置其他系统的系统。在控制节点上,

ansible-core和rhel-system-roles软件包已安装。

RHEL 8.0-8.5 提供对基于 Ansible 的自动化需要 Ansible Engine 2.9 的独立 Ansible 存储库的访问权限。Ansible Engine 包含命令行实用程序,如 ansible、ansible-playbook、连接器(如 docker 和 podman )以及许多插件和模块。有关如何获取和安装 Ansible Engine 的详情,请参考 如何下载和安装 Red Hat Ansible Engine 知识库文章。

RHEL 8.6 和 9.0 引入了 Ansible Core(作为 ansible-core 软件包提供),其中包含 Ansible 命令行工具、命令以及小型内置 Ansible 插件。RHEL 通过 AppStream 软件仓库提供此软件包,它有一个有限的支持范围。如需更多信息,请参阅 RHEL 9 和 RHEL 8.6 及更新的 AppStream 软件仓库文档中的 Ansible Core 软件包的支持范围。

流程

使用以下内容创建新

playbook.yml文件:- hosts: all vars: storage_volumes: - name: barefs type: disk disks: - sdb fs_type: xfs fs_label: label-name mount_point: /mnt/data encryption: true encryption_password: your-password roles: - rhel-system-roles.storage您还可以在 playbook.yml 文件中添加其他加密参数,如

encryption_key、encryption_cipher、encryption_key_size和encryption_luks版本。可选:验证 playbook 语法:

# ansible-playbook --syntax-check playbook.yml在清单文件上运行 playbook:

# ansible-playbook -i inventory.file /path/to/file/playbook.yml

验证

查看加密状态:

# cryptsetup status sdb /dev/mapper/sdb is active and is in use. type: LUKS2 cipher: aes-xts-plain64 keysize: 512 bits key location: keyring device: /dev/sdb [...]

验证创建的 LUKS 加密的卷:

# cryptsetup luksDump /dev/sdb Version: 2 Epoch: 6 Metadata area: 16384 [bytes] Keyslots area: 33521664 [bytes] UUID: a4c6be82-7347-4a91-a8ad-9479b72c9426 Label: (no label) Subsystem: (no subsystem) Flags: allow-discards Data segments: 0: crypt offset: 33554432 [bytes] length: (whole device) cipher: aes-xts-plain64 sector: 4096 [bytes] [...]查看

playbook.yml文件中的cryptsetup参数,其被storage角色支持:# cat ~/playbook.yml - hosts: all vars: storage_volumes: - name: foo type: disk disks: - nvme0n1 fs_type: xfs fs_label: label-name mount_point: /mnt/data encryption: true #encryption_password: passwdpasswd encryption_key: /home/passwd_key encryption_cipher: aes-xts-plain64 encryption_key_size: 512 encryption_luks_version: luks2 roles: - rhel-system-roles.storage

其它资源

- 使用 LUKS 加密块设备

-

/usr/share/ansible/roles/rhel-system-roles.storage/README.md文件

第 11 章 使用基于策略的解密配置加密卷的自动解锁

基于策略的解密(PBD)是技术的一种集合,可在物理和虚拟上解锁加密的根和硬盘的辅助卷。PBD 使用各种解锁方法,如用户密码、受信任的平台模块(TPM)设备、连接到系统的 PKCS #11 设备,如智能卡或特殊的网络服务器。

PBD 允许将不同的解锁方法合并成一个策略,从而可以以不同的方式解锁同一个卷。RHEL 中 PBD 的当前实现由 Clevis 框架和称为 pins 的插件组成。每个 pin 都提供单独的解锁功能。目前,可提供以下 pins :

tang- 允许使用网络服务器解锁卷。

tpm2- 允许使用 TPM2 策略解锁卷。

sss- 允许使用 Shamir 的 Secret 共享(SSS)加密方案部署高可用性系统。

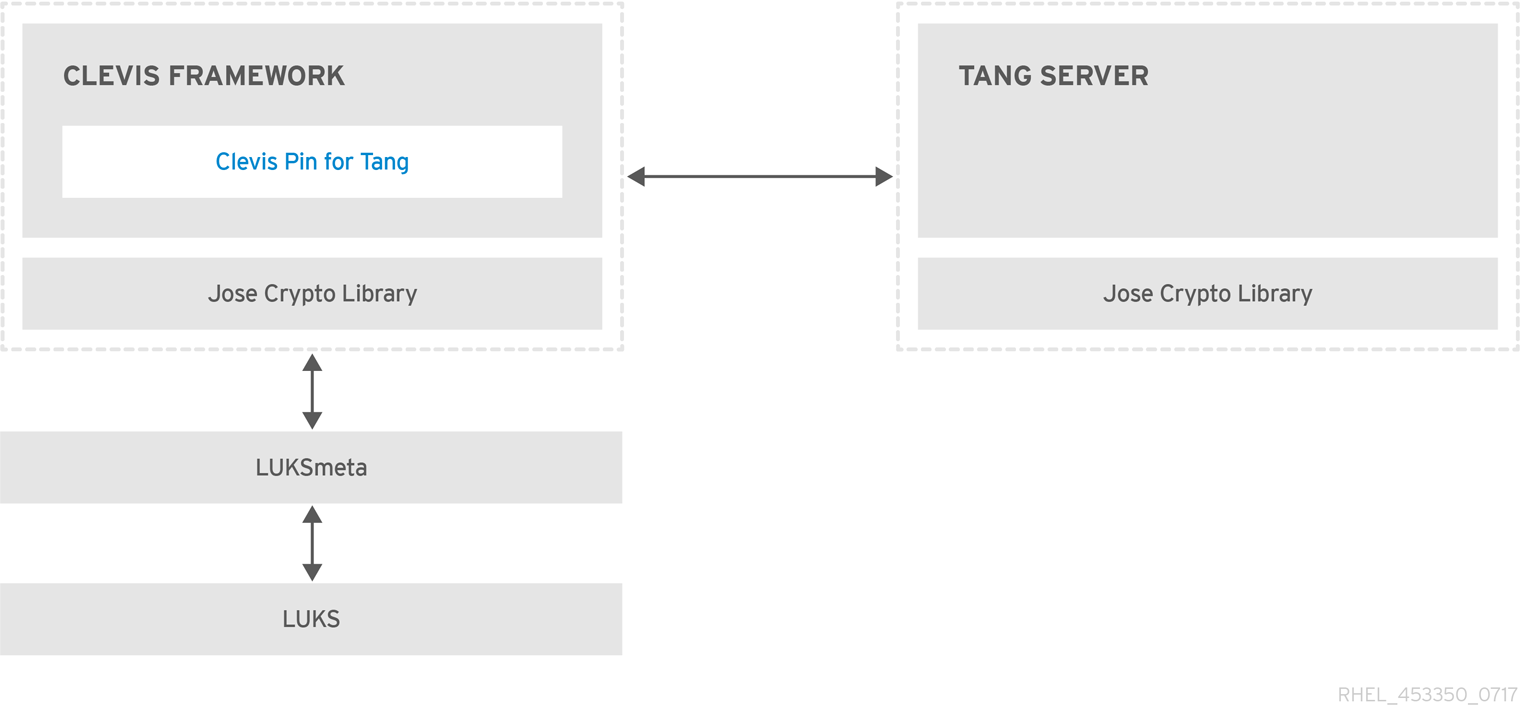

11.1. 网络绑定磁盘加密

网络绑定加密 (NBDE) 是基于策略的解密 (PBD) 的子类别,允许将加密的卷绑定到特殊的网络服务器。NBDE 的当前实现包括 Tang 服务器的 Clevis pin 和 Tang 服务器本身。

在 RHEL 中,NBDE 通过以下组件和技术实现:

图 11.1. 使用 LUKS1 加密的卷时的 NBDE 方案。luksmeta 软件包不用于 LUKS2 卷。

Tang 是一个将数据绑定到网络状态的服务器。当系统绑定到某个安全网络时,它会使包含数据的系统变得可用。Tang 是无状态的,不需要 TLS 或身份验证。与基于 escrow 的解决方案不同,服务器存储所有加密密钥并了解以前使用的每个密钥,Tang 从不与任何客户端密钥进行交互,因此不会从客户端获得任何识别信息。

Clevis 是一个自动化解密的可插拔框架。在 NBDE 中,Clevis 提供 LUKS 卷的自动解锁。clevis 软件包提供了该功能的客户端。

Clevis pin 是 Clevis 框架的一个插件。其中一个 pins 是实现与 NBDE 服务器进行交互的插件 - Tang。

Clevis 和 Tang 是通用的客户端和服务器组件,提供网络绑定加密。在 RHEL 中,它们与 LUKS 一起使用,以加密和解密 root 和非 root 存储卷,以完成网络绑定磁盘加密。

客户端和服务器端组件都使用 José 库来执行加密和解密操作。

当您开始调配 NBDE 时,Tang 服务器的 Clevis pin 将获得 Tang 服务器发布的非对称密钥的列表。或者,由于密钥是非对称的,因此 Tang 的公钥列表可以分发到带外,以便客户端能够在不访问 Tang 服务器的情况下进行操作。此模式称为 脱机调配。

Tang 的 Clevis pin 使用其中一个公钥来生成唯一的强加密的加密密钥。使用此密钥加密数据后,密钥将被丢弃。Clevis 客户端应将此调配操作生成的状态存储在方便的位置。这种加密数据的过程就是 调配步骤。

LUKS 版本 2(LUKS2)是 RHEL 中的默认磁盘加密格式,因此 NBDE 的调配状态作为令牌存储在 LUKS2 标头中。luksmeta 软件包对 NBDE 的调配状态的利用仅用于使用 LUKS1 加密的卷。