Red Hat Training

A Red Hat training course is available for Red Hat Satellite

Руководство по установке

Установка и конфигурация Satellite

Отдел документации Red Hat Satellite

Аннотация

Глава 1. Введение

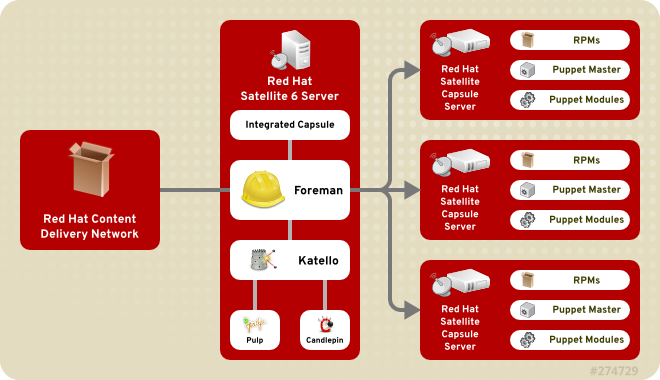

1.1. Архитектура Red Hat Satellite 6

Рисунок 1.1. Архитектура Red Hat Satellite 6

- Foreman

- Открытый проект Foreman подготавливает физические и виртуальные системы к работе и управляет их жизненным циклом. Поддерживает несколько методов конфигурации систем, включая сценарии кикстарта и модули Puppet, и осуществляет сбор статистики для отчетности, аудита и диагностики конфликтов.

- Katello

- Отвечает за управление подписками и репозиториями, предоставляет инструменты подписки на репозитории Red Hat и загрузки контента, позволяет управлять версиями контента и публиковать их на разных этапах жизненного цикла.

- Candlepin

- Candlepin используется в Katello и отвечает за управление подписками.

- Pulp

- Pulp используется в Katello и отвечает за управление репозиториями и контентом.

- Hammer

- Текстовая программа с собственными эквивалентами большинства типичных функций веб-интерфейса.

- REST API

- Red Hat Satellite 6 включает RESTful API, используемый администраторами и разработчиками для написания собственных сценариев взаимодействия с Red Hat Satellite.

- Capsule (капсула)

- Сервер Red Hat Satellite Capsule выполняет роль посредника между Satellite и узлами, выполняя функции организации работы с хранилищем,

DNS,DHCPи настройки Puppet. На каждом сервере Red Hat Satellite также установлены интегрированные службы Capsule.

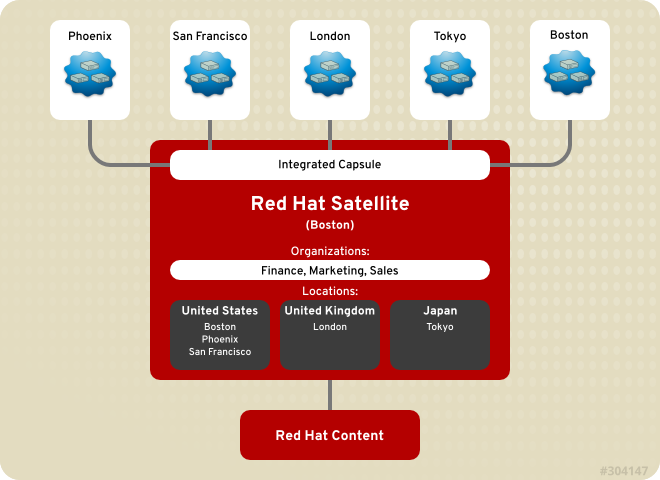

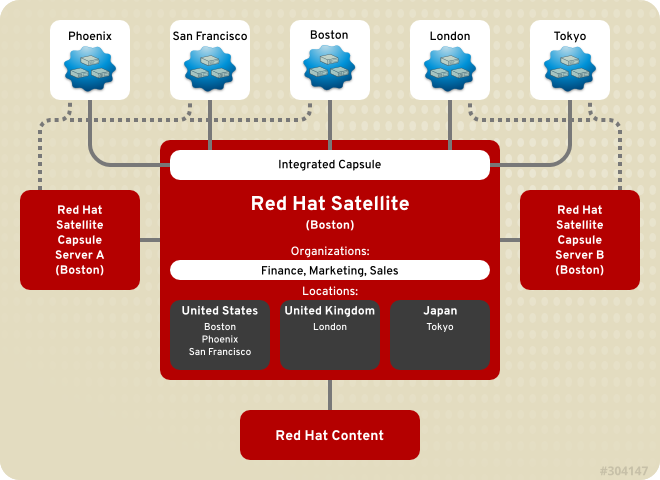

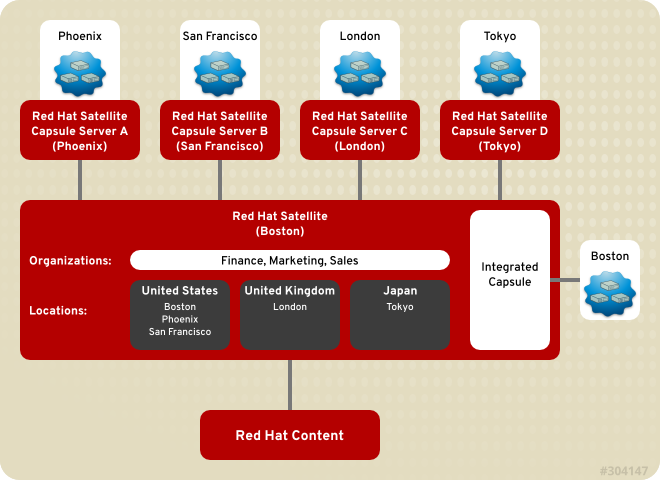

1.2. Топология Red Hat Satellite 6

Рисунок 1.2. Satellite со встроенными функциями Capsule

Рисунок 1.3. Satellite с одним встроенным и несколькими запасными серверами Capsule

Рисунок 1.4. Географическое распределение серверов Capsule

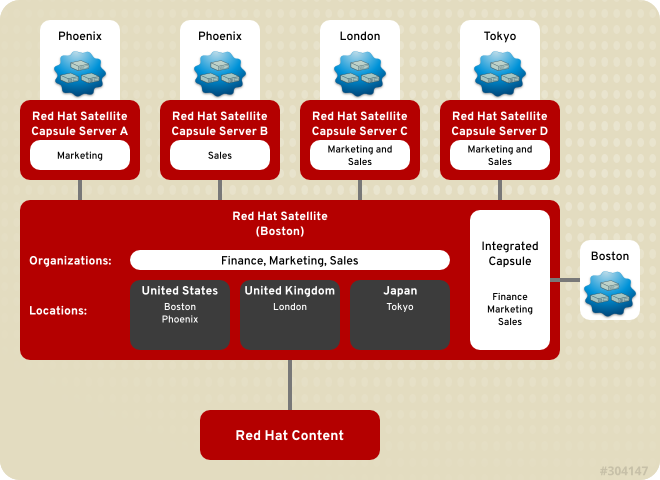

Рисунок 1.5. Распределение серверов Capsule в зависимости от расположения и организации

1.3. Этапы установки

В этой секции обсуждается подготовка компьютера к установке сервера Red Hat Satellite и, собственно, сам процесс установки.

- Установите Red Hat Enterprise Linux 6.5 или выше.

- Откройте необходимые порты, настройте SELinux и проверьте программные спецификации (см. Раздел 1.6, «Требования» ).

- Установите Satellite:

- Настройте новый сервер Satellite с помощью

katello-installer(см. Раздел 2.3, «Конфигурация Red Hat Satellite»).

Ниже рассказывается, как подготовить новый сервер Satellite к работе и разместить на нем программы и данные в соответствии с подписками Red Hat.

- Создайте манифест (см. Раздел 4.1.1.1, «Подготовка манифеста»).

- Подключитесь к Satellite и авторизуйтесь как admin (см. Глава 3, Доступ к Red Hat Satellite).

- Создайте организацию (см. Раздел 3.1.1, «Создание организации»). По умолчанию будет создана организация с именем «Default_Organization».

- Удалите «Default_Organization» (см. Раздел 3.1.3, «Удаление организации»).

- Настройте организацию и участок, которые будут выбираться по умолчанию после авторизации в окне веб-интерфейса Red Hat Satellite (см. Раздел 3.2, «Изменение параметров учетной записи» ).

- Завершите сеанс и авторизуйтесь заново. В левом верхнем углу будут выбраны настроенные на предыдущем этапе организация и участок.

- Чтобы настроить подписки, выберите манифест (см. Раздел 4.1.1.2, «Выбор файла манифеста»).

- Из манифеста репозитории Red Hat будут импортированы на сервер Satellite. Выберите подходящие репозитории (см. Раздел 4.1.1.3, «Включение репозиториев»).Типичный базовый набор подписок с репозиториями, включающими последние пакеты для Red Hat Enterprise Linux 6:

- Red Hat Enterprise Linux 6 Server Kickstart x86_64 6Server,

- Red Hat Enterprise Linux 6 Server RPMs x86_64 6Server,

- Red Hat Enterprise Linux 6 Server - RH Common RPMs x86_64.

- Для получения последних обновлений надо синхронизировать репозитории (см. Раздел 4.1.3.1, «Статус синхронизации»).

- После синхронизации настройте окружения жизненного цикла. Например, можно создать окружения Test и Development (см. «Окружения жизненного цикла» в руководстве пользователя Red Hat Satellite 6).

- Создайте представление для добавления в окружение (см. «Представления» и «Создание представления» в руководстве пользователя Red Hat Satellite 6).

- Добавьте репозитории и модули Puppet в созданное представление (см. «Добавление репозиториев в представление» в руководстве пользователя Red Hat Satellite 6).

- Опубликуйте представление (см. главу «Публикация представления» в руководстве пользователя Red Hat Satellite 6). После этого представление можно будет продвигать по цепочке окружений.

- Создайте ключ активации, который поможет связать систему с нужной группой и выделить ей подписки (см. «Создание ключа активации» в руководстве пользователя Red Hat Satellite 6).

- После этого сервер Red Hat Satellite 6 будет готов к работе. Вы сможете зарегистрировать систему в организации, используя ключ активации (см. «Регистрация узлов» в руководстве пользователя Red Hat Satellite 6).

Red Hat Satellite Capsule — подчиненный сервер Satellite, предоставляющий федеративные службы для управления распределенными структурами Satellite. Далее рассматривается порядок его установки.

- Установите Red Hat Enterprise Linux 6.5 или выше.

- Убедитесь, что система удовлетворяет требованиям к установке (см. Раздел 5.1, «Требования Red Hat Satellite Capsule»).

- Выполните установку (см. Раздел 5.2, «Установка Red Hat Satellite Capsule»).

- Настройте исходные параметры сервера (см. Раздел 5.3, «Конфигурация Red Hat Satellite Capsule»).

- Если капсула будет выполнять функции узла содержимого, необходимо настроить окружения для синхронизации с центральным сервером Satellite (см. Раздел 5.4, «Выбор окружений жизненного цикла для Red Hat Satellite Capsule»).

- После этого сервер Satellite Capsule будет готов к работе, и на нем можно будет зарегистрировать узлы, находящиеся в области его влияния (см. Раздел 5.6, «Регистрация узлов на сервере Red Hat Satellite Capsule»).

1.4. Поддержка Red Hat Satellite 6

Примечание

Red Hat Satellite 6 включает в свой состав пакеты Puppet. Программа установки позволяет установить мастер-сервер Puppet в комплекте Red Hat Satellite Capsule. Сервер, в свою очередь, установит инструмент конфигурации hiera. Red Hat поддерживает выполнение модулей Puppet на мастер-сервере Puppet, созданном на базе Red Hat Satellite Server или Satellite Capsule.

Pulp — подсистема управления содержимым. Доступ к Pulp осуществляется через веб-интерфейс, при помощи API или в командной строке. Прямое взаимодействие с локальным API и базой данных Pulp официально не поддерживается.

Основная функциональность Red Hat Satellite построена на базе Foreman, включая контейнер веб-интерфейса, функции управления пользователями, организациями, обеспечение безопасности и т.п. Возможности Foreman могут быть расширены за счет дополнительных модулей, но Red Hat поддерживает только модули, вошедшие в комплект Red Hat Satellite. Модули из канала Red Hat Satellite Optional не поддерживаются.

Отдельный проект Katello предоставляет API для управления подписками и контентом. Red Hat поддерживает использование функций Katello через веб-интерфейс Red Hat Satellite 6, базу данных или при помощи функций API.

Candlepin отвечает за управление подписками. Доступ к Candlepin осуществляется через веб-интерфейс Red Hat Satellite 6, при помощи API или в командной строке.

Взаимодействие с Tomcat должно осуществляться через веб-интерфейс Red Hat Satellite 6, базу данных или при помощи функций API. Прямое взаимодействие с Tomcat не поддерживается.

1.5. Терминология

- Ключ активации

- Ключи активации идентифицируют наборы параметров для выбора в процессе регистрации. В Red Hat Satellite 6 ключи контролируют лишь ограниченный набор характеристик, так как после регистрации управление пакетами и конфигурацией осуществляется на уровне Puppet.

- Окружение жизненного цикла

- Окружение определяет этап жизненного цикла приложения. Продвижение контента на следующий этап осуществляется посредством публикации определенной версии представления. В Red Hat Satellite 5 аналогичная функциональность достигалась посредством клонирования каналов.

- Выделение подписок

- Процесс сопоставления подписок узлу.

- Capsule (капсула)

- Дополнительный сервер Capsule выполняет роль посредника между Satellite и узлами в распределенной схеме Red Hat Satellite 6 и предоставляет сервисы

DHCP,DNS,TFTP. - Профиль

- Профиль содержит набор атрибутов, которые будут применяться по умолчанию к новым виртуальным машинам.

- Ресурс (вычислительный)

- Вычислительный ресурс — виртуальная или облачная инфраструктура, которую будет использовать Red Hat Satellite 6 для создания и инициализации узлов. Примеры ресурсов: Red Hat Enterprise Virtualization Manager, OpenStack, EC2, VMWare.

- Содержимое

- Содержимое (контент) включает пакеты в формате RPM и модули Puppet. Изначально при синхронизации они помещаются в окружение Library, затем продвигаются в другие окружения, откуда и распределяются между узлами.

- Сеть доставки содержимого

- Сеть доставки содержимого — распределенная инфраструктура для оптимизации процесса доставки контента Red Hat удаленным пользователям. Такая организация повышает скорость загрузки контента, так как Satellite будет получать контент из ближайшего источника.

- Представление

- Представление — выборка пакетов, продуктов и модулей Puppet с возможностями фильтрации и создания снимков. Представления являются усовершенствованным вариантом комбинации каналов и клонирования в Red Hat Satellite 5.

- Классификатор внешних узлов

- Конструкция Puppet, предоставляющая дополнительные данные для мастер-сервера Puppet, которые помогут настроить подчиненные узлы. В окружении Satellite роль классификатора играет Red Hat Satellite 6.

- Facter

- Программа Facter предоставляет параметры для сбора системной статистики (памяти, версии операционной системы, архитектуры и т.п.). На основе полученных данных модули Puppet смогут выбрать подходящую конфигурацию.

- Hammer

- Hammer — программа командной строки для управления Red Hat Satellite 6.

- Hiera

- Инструмент для поиска параметров конфигурации по имени или значению, что позволяет хранить полученные данные за пределами манифеста Puppet.

- Узел

- Физическая или виртуальная система под управлением Red Hat Satellite 6.

- Коллекция узлов

- Понятие коллекции эквивалентно группе систем в терминологии Satellite 5 — системы объединяются в коллекции для облегчения управления.

- Группа

- Это шаблон для сборки узла, включающий представление с RPM-файлами и модулями Puppet, а также классы Puppet, которые определяют программное обеспечение и конфигурацию.

- Участок

- Участок определяет географическое расположение узлов. Участки могут быть вложенными. Так, например, можно создать цепочку «Россия - Москва - Западный дата-центр - Стойка 22».

- Библиотека

- Манифест

- Манифест определяет правила использования подписок на Red Hat Satellite 6. На Red Hat Satellite 5 эту функцию выполняли сертификаты.Подробная информация о сертификатах и подписках:

- Организация

- Отдельная коллекция систем, содержимого и других компонентов на Satellite 6.

- Разрешение

- Право на выполнение тех или иных действий.

- Продукт

- Набор репозиториев. Вы можете добавить готовый продукт Red Hat или создать собственный, определив его параметры и добавив пакеты.

- Продвижение

- Перемещение представления по цепочке окружений жизненного цикла, например от стадии разработки к контролю качества, а затем к внедрению.

- Шаблон подготовки

- Пользовательский шаблон с файлами кикстарта, фрагментами кода и другими элементами. Шаблон можно сравнить с профилем кикстарта и фрагментами Cobbler в Red Hat Satellite 5.

- Узел Pulp

- Узел Pulp содержит зеркальную копию содержимого сервера Capsule и выполняет функции, аналогичные тем, которые выполнял Red Hat Satellite 5 Proxy. Основное отличие заключается в том, что содержимое может быть опубликовано на узле Pulp, прежде чем оно будет использоваться узлами.

- Агент Puppet

- Агент Puppet применяет изменения конфигурации на том узле, где он выполняется.

- Puppet Master

- Для запуска агента Puppet узлу потребуется манифест, который можно получить с мастер-сервера.

- Репозиторий

- Хранилище данных наподобие YUM или Puppet.

- Роль

- Набор разрешений для выбранных ресурсов, например узлов.

- Смарт-прокси

- Сервер Capsule с интегрированными внешними службами наподобие

DNSиDHCP. - Смарт-переменная

- Переменная, контролирующая поведение класса Puppet. Может быть настроена для узла, группы, участка или организации.

- Стандартное операционное окружение

- Контролируемая версия операционной системы, где будут устанавливаться приложения.

- Подписка

- Подписки определяют уровень обслуживания и предоставляемое содержимое.

- Синхронизация

- При синхронизации последние изменения копируются с внешних ресурсов в библиотеку Red Hat Satellite 6.

- План синхронизации

- План синхронизации определяет частоту проверки наличия и установки обновлений.

- Группа пользователей

- Группам могут выделяться различные роли.

- Пользователь

- Лицо или организация, имеющее учетную запись на Red Hat Satellite. При авторизации используется внутренний или внешний механизм (LDAP, Kerberos).

1.6. Требования

Red Hat Satellite поддерживает Red Hat Enterprise Linux 6.5 и выше. Операционная система может быть установлена с диска, из локального образа, файла кикстарта или другими способами, поддерживаемыми Red Hat. Установка Red Hat Enterprise Linux должна включать группу @Base без каких-либо модификаций, не являющихся обязательными для нормального функционирования сервера. Это включает и добавление программ защиты других производителей. Если же такие программы необходимы, сначала надо установить весь комплект Red Hat Satellite, после чего создать резервную копию системы, а уже затем приступить к установке дополнительных программ.

- Минимальные требования к устанавливаемой системе:

- 64-разрядная архитектура.

- Red Hat Enterprise Linux 6.5 и выше.

- Минимум 2 процессорных ядра (рекомендуется 4).

- Минимум 8 ГБ оперативной памяти (рекомендуется 12 ГБ). Дополнительно рекомендуется выделить 4 ГБ для пространства подкачки.

- Если в системе установлены виртуальные машины Java, необходимо их удалить.

- Если установлены пакеты Puppet, необходимо их удалить.

- Не настраивайте репозитории yum для пакетов сторонних производителей, так как это может привести к конфликтам при установке неподдерживаемых версий.

- Действительная подписка Red Hat Network.

- Доступ

root. - Необходимо настроить прямое и обратное преобразование имен DNS. Убедитесь, что разрешение имен

hostnameиlocalhostосуществляется верно:# ping -c1 localhost # ping -c1 `hostname -s` # my_system # ping -c1 `hostname -f` # my_system.domain.com

Различается четыре уровня поддержки браузеров:

- Полная поддержка. Рекомендуемый браузер.

- Поддерживается большинство функций. Некоторые элементы интерфейса могут быть выровнены неверно, производительность может быть снижена.

- Возможно неоптимальное смещение элементов дизайна.

- Не поддерживается.

Таблица 1.1. Поддержка браузеров

| Браузер | Версия | Уровень поддержки |

|---|---|---|

| Firefox | 3.6 | 3 |

| Firefox | 17, 18, 19, 20 | 4 |

| Firefox | 21 | 2 |

| Firefox | 22, 23, 24 | 1 |

| Firefox | Последняя | 1 |

| Chrome | 19, 20 | 4 |

| Chrome | 21, 27 | 2 |

| Chrome | Последняя | 1 |

| Internet Explorer | 7, 8 | 4 |

| Internet Explorer | 9, 10, 11 | 2 |

| Safari | Все | 4 |

Примечание

Требования сервера Satellite к пространству:

- Минимум 6 ГБ для базовой установки Red Hat Enterprise Linux.

- Минимум 400 МБ для установки Red Hat Satellite 6.

- Минимум 20 ГБ для каждого уникального репозитория. Пакеты, продублированные в разных каналах, на самом деле хранятся в одном экземпляре. Копии репозиториев, содержащих такие пакеты, будут занимать меньше места. Основная часть пространства данных размещена в

/var/lib/mongodbи/var/lib/pulp. Дополнительно выделите место в файловой системе/var. - Минимум 2 ГБ пространства в

/var/lib/pgsqlи возможность наращивания раздела, где расположен этот каталог.

Примечание

Ниже обсуждаются программные спецификации Satellite.

# service ntpd start; chkconfig ntpd on

Ниже перечислены порты, которые надо открыть до начала установки:

Таблица 1.2. Сетевые порты

| Порт | Протокол | Служба |

|---|---|---|

| 443 | tcp | HTTPS |

| 5671 | tcp | SSL |

| 80 | tcp | HTTP |

| 8080 | tcp | Tomcat6 |

| 8140 | tcp | Puppet |

| 9090 | tcp | Foreman Smart Proxy |

iptables или текстового интерфейса system-config-firewall-tui. Необходимые условия для использования iptables:

- Порт 443 (HTTPS) должен быть открыт для входящих подключений.

- Порт 5671 должен быть открыт для взаимодействия с узлами через SSL.

- Порт 80 (HTTP) должен быть открыт для получения файлов начальной загрузки.

- Порт 8080 (TCP) должен быть открыт для подключений java.

- Порт 8140 должен быть открыт для подключений Puppet.

- Порт 9090 должен быть открыт для подключений смарт-прокси Foreman.

- Настройте правила

iptablesс их сохранением между перезагрузками:# iptables -I INPUT -m state --state NEW -p tcp --dport 443 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 5671 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 80 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8140 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 9090 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8080 -j ACCEPT \ # iptables-save > /etc/sysconfig/iptables

Рекомендуется настроить принудительный режим SELinux на Satellite 6.

Важно

Глава 2. Установка Red Hat Satellite

2.1. Установка Red Hat Satellite

Процедура 2.1. Установка Satellite в системе под управлением сертификатов.

- Выполните приведенную ниже команду и в списке подписок найдите подходящие Red Hat Satellite и Red Hat Enterprise Linux:

# subscription-manager list --available --all

Вывод:+-------------------------------------------+ Available Subscriptions +-------------------------------------------+ Subscription Name: Red Hat Satellite Subscription Provides: Red Hat Red Hat Satellite Capsule 6 Red Hat Enterprise Linux 7 Red Hat Satellite 6 SKU: SKU123456 Pool ID: e1730d1f4eaa448397bfd30c8c7f3d334bd8b Available: 6 Suggested: 1 Service Level: Self-Support Service Type: L1-L3 Multi-Entitlement: No Ends: 01/01/2022 System Type: PhysicalПримечание

Запишите идентификатор пула для Red Hat Satellite 6, Red Hat Enterprise Linux и коллекций программ для вашей операционной системы. - Выделите подписки зарегистрированной системе:

# subscription-manager subscribe --pool=Red_Hat_Satellite_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Software_Collections_Pool_Id

- Отключите все репозитории:

# subscription-manager repos --disable "*"

- Включите репозитории Red Hat Satellite, Red Hat Enterprise Linux и коллекций программ. Убедитесь, что репозиторий Red Hat Enterprise Linux соответствует версии вашей системы.

# subscription-manager repos --enable rhel-6-server-rpms \ --enable rhel-server-rhscl-6-rpms \ --enable rhel-6-server-satellite-6.0-rpms

- Установите katello:

# yum install katello

- Настройте правила iptables так, чтобы поиск elasticsearch ограничивался пользователями foreman и katello, и сохраните их:

# iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner foreman -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner katello -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -j DROP # iptables-save > /etc/sysconfig/iptables

Установка Satellite успешно завершена.

Важно

2.2. Установка Red Hat Satellite из ISO

Для выполнения установки из ISO-образа потребуется заранее импортировать GPG-ключи Red Hat. Для этого в режиме root выполните:

# rpm --import /etc/pki/rpm-gpg/RPM-GPG-KEY-redhat

- Загрузите ISO-образ из канала Red Hat Satellite 6 с портала пользователей Red Hat.

- Создайте точку подключения образа:

#

mkdir/media/iso #mount-o loop [файл_iso] /media/iso - Перейдите в каталог

/media/iso. - Запустите сценарий установки:

# ./install_packages

- Настройте правила iptables так, чтобы поиск elasticsearch ограничивался пользователями foreman и katello, и сохраните их:

# iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner foreman -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner katello -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -j DROP # iptables-save > /etc/sysconfig/iptables

Установка Satellite успешно завершена.

Важно

2.3. Конфигурация Red Hat Satellite

katello-installer. Например, для организаций с собственным HTTP-прокси надо будет настроить его параметры (см. Раздел 2.3.1, «Конфигурация HTTP-прокси», Раздел 2.3.2, «Настройка сертификата для Red Hat Satellite »).

В режиме root запустите сценарий:

# katello-installer

katello-installer выполните:

# katello-installer --help

Важно

admin, а качестве имени организации — Default_Organization. При первой же возможности следует их изменить (в меню Администратор → Пользователи и Администратор → Организации).

Результат работы сценария:

# katello-installer

Installing Done

[100%] [........................................]

Success!

* Katello is running at https://sat6.example.com

Default credentials are 'admin:changeme'

* Capsule is running at

https://sat6.example.com:9090

* To install additional capsule on separate machine continue by running:"

capsule-certs-generate --capsule-fqdn "$CAPSULE" --certs-tar

"~/$CAPSULE-certs.tar"

The full log is at /var/log/katello/installer/katello-installer.log

2.3.1. Конфигурация HTTP-прокси

katello-installer --katello-proxy-url=http://myproxy.example.com --katello-proxy-port=8080 --katello-proxy-username=пользователь --katello-proxy-password=пароль

--katello-proxy-url— адрес прокси-сервера.--katello-proxy-port— порт прослушивания на прокси-сервере.--katello-proxy-username— имя пользователя на прокси-сервере (если требуется авторизация).--katello-proxy-password— пароль доступа к прокси-серверу (если требуется авторизация).

2.3.2. Настройка сертификата для Red Hat Satellite

Katello-installer предлагает стандартные SSL-сертификаты сервера и клиента для подтверждения подлинности служб. По желанию можно их заменить собственными сертификатами.

katello-installerзапускается впервые;katello-installerуже выполнялся.

Процедура 2.2. Запуск katello-installer впервые

- На сервере Red Hat Satellite выполните:

katello-installer --certs-server-cert ~/путь/server.crt\ --certs-server-cert-req ~/путь/server.crt.req\ --certs-server-key ~/путь/server.crt.key\ --certs-server-ca-cert ~/путь/cacert.crtПараметры:certs-server-cert— путь к новому сертификату;certs-server-cert-req— путь к файлу запроса подписи сертификата;certs-server-key— закрытый ключ сертификата;certs-server-ca-cert— путь к сертификату центра сертификации.

Процедура 2.3. Повторный запуск katello-installer

- В первый раз

katello-installerиспользует стандартные сертификаты сервера и клиента. Чтобы выбрать другие сертификаты, добавьте параметры--certs-update-serverи--certs-update-server-ca:katello-installer --certs-server-cert ~/путь/server.crt\ --certs-server-cert-req ~/путь/server.crt.req\ --certs-server-key ~/путь/server.crt.req\ --certs-server-ca-cert ~/путь/cacert.crt\ --certs-update-server --certs-update-server-ca

Эта команда заново создаст пакет katello-ca-consumer и сертификат для сервера. - После изменения центра сертификации установите новую версию consumer-ca-consumer в системах клиентов:

rpm -Uvh http://katello.example.com/pub/katello-ca-consumer-latest.noarch.rpm

Важно

2.4. Файл ответов

Процедура 2.4. Настройка файла ответов

- Создайте копию файла

/etc/katello-installer/answers.katello-installer.yaml:#

cp/etc/katello-installer/answers.katello-installer.yaml /etc/katello-installer/my-answer-file.yamlПримечание

Исходный файл содержит лишь минимальные настройки, но после первого запускаkatello-installerв файл будет добавлено множество стандартных параметров. - Откройте файл в текстовом редакторе и измените параметры по своему усмотрению.

Примечание

Параметры модулей можно найти в соответствующих файлахparams.pp. Для просмотра списка модулей выполните:#

rpm -qlkatello-installer | grep params.pp - Откройте

/etc/katello-installer/katello-installer.yamlв текстовом редакторе и добавьте путь к файлу ответов::answer_file: /etc/katello-installer/my-answerfile.yaml

- Выполните:

# katello-installer

Satellite успешно настроен.

Глава 3. Доступ к Red Hat Satellite

- В адресной строке браузера введите:

https://имя_компьютера/Чтобы узнать имя своего компьютера, выполните команду# hostname

Важно

Появится предупреждение о незащищенном подключении. Подтвердите использование сертификата и добавьте исключение для доступа к Satellite. В разных браузерах эти действия могут отличаться.Добавьте исключение, только если уверены в подлинности адреса Satellite.

Рисунок 3.1. Предупреждение о незащищенном подключении

- В окне авторизации ведите имя пользователя и пароль. Если в процессе конфигурации пользователи не создавались, будет доступен только пользователь admin.

После авторизации появится окно обзора с краткой информацией о зарегистрированных узлах.

Таблица 3.1. Меню

| Меню | Описание |

|---|---|

| Organization@Location | Здесь можно выбрать организацию и участок. По умолчанию будут выбраны Default_Organization и Default_Location. |

| Наблюдение | Меню доступа к информационной панели, статистике и отчетам. |

| Содержимое | Средства управления содержимым: представлениями, ключами активации, окружениями. |

| Узлы | Каталог узлов и средства их конфигурации. |

| Настройка | Общие настройки, шаблоны и данные Puppet. |

| Инфраструктура | Средства настройки взаимодействия Satellite 6 с окружениями. |

| Администратор | Административные характеристики, в том числе настройка пользователей и контроль доступа. |

| Имя | Щелкните на имени пользователя, чтобы изменить параметры учетной записи. |

Примечание

# foreman-rake permissions:reset Reset to user: admin, password: qwJxBptxb7Gfcjj5

3.1. Организации

Default_Organization, которую по желанию можно изменить или удалить.

Важно

3.1.1. Создание организации

Процедура 3.1. Создание организации

- В правом верхнем углу страницы выберите Администратор → Организации.

- Нажмите Новая организация.

- Введите имя организации.

- Введите метку.

- Заполните описание.

- Нажмите Применить.

- Выберите узлы для добавления в организацию.

- Чтобы добавить все узлы без организаций, нажмите кнопку Добавить все.

- Чтобы выбрать конкретные узлы, нажмите Выбрать.

- Если вы не хотите добавлять узлы на этом этапе, нажмите Пропустить.

Новая организация успешно создана.

3.1.2. Изменение организации

Процедура 3.2. Изменение организации

- В правом верхнем углу страницы выберите Администратор → Организации.

- Щелкните на имени организации.

- В левой части окна выберите интересующую категорию.

- В правой части окна щелкните на имени элемента, чтобы добавить его в список выбранных элементов.

- Нажмите Применить.

Параметры организации изменены.

3.1.3. Удаление организации

Процедура 3.3. Удаление организации

- В правом верхнем углу страницы выберите Администратор → Организации.

- Чтобы удалить организацию, выберите Удалить из списка действий.

- Появится запрос подтверждения:

Удалить организацию?

- Нажмите OK.

Организация удалена.

3.2. Изменение параметров учетной записи

- Пользователь: личные данные пользователя и пароль, а также организация и участок, используемые по умолчанию.

- имя,

- фамилия,

- адрес электронной почты,

- исходный участок,

- исходная организация,

- пароль.

- Участки: добавление и удаление участков.

- Организации: добавление и удаление организаций.

- Роли: настройка ролей пользователя.

Процедура 3.4. Изменение параметров учетной записи

- В правом верхнем углу щелкните на имени admin и в открывшемся меню выберите Моя учетная запись.

- Перейдите на вкладку, содержащую интересующие параметры.

- Внесите изменения и нажмите Применить.

Примечание

3.3. Идентификация LDAP

Процедура 3.5. Настройка идентификации LDAP

- Авторизуйтесь как администратор Satellite.

- В правом верхнем углу выберите Администратор → LDAP.

- Нажмите кнопку Новый источник LDAP.

- Заполните поля:

- Вкладка Сервер LDAP:

- имя — имя сервера LDAP;

- сервер — имя узла сервера LDAP;

- порт — по умолчанию 389;

- TLS — включает шифрование TLS.

- Вкладка Учетная запись:

- Имя — имя пользователя на сервере LDAP. Это поле не может быть пустым. Пример:

uid=$login,cn=users,cn=accounts,dc=example,dc=com

- Пароль — пароль LDAP для указанного пользователя. Если имя содержит «$login», то поле пароля можно оставить пустым.

- Базовое DN — имя домена, где расположен каталог LDAP. Пример:

cn=users,cn=accounts,dc=redhat,dc=com

- Фильтр LDAP

- Автоматическая регистрация — если флажок установлен, то при первом обращении пользователя LDAP к Satellite его учетная запись будет создана автоматически.

- На вкладке Атрибуты можно настроить значения атрибутов LDAP на Satellite:

- имя входа,

- имя,

- фамилия,

- электронный адрес,

- фотография.

- Нажмите Применить.

Идентификация LDAP настроена.

Глава 4. Настройка контента

4.1. Подключенный Satellite

4.1.1. Настройка репозиториев Red Hat

4.1.1.1. Подготовка манифеста

Основные требования:

- имя пользователя и пароль доступа к порталу пользователей;

- наличие подписок для добавления в манифест.

- Авторизуйтесь на портале пользователей.

- В меню выберите Подписки → Управление подписками → Программы управления подписками и выберите Satellite.

- В правом верхнем углу нажмите кнопку Зарегистрировать Satellite.

- Выберите такое имя для сервера, чтобы его можно было легко отличить от других.

- В списке Версия Satellite выберите 6.0. Наборы пакетов для разных версий могут отличаться, поэтому важно выбрать подходящую версию.

- Нажмите кнопку регистрации.

- Нажмите Добавить подписку, выберите подписки и нажмите кнопку Добавить выбранные. Подробную информацию можно найти в статье «Как создать сертификат».

- Чтобы загрузить манифест в формате zip, нажмите кнопку Загрузить манифест.

Манифест подготовлен и загружен.

4.1.1.2. Выбор файла манифеста

Процедура 4.1. Выбор манифеста

- Авторизуйтесь в окне интерфейса Satellite.

- В левом верхнем углу выберите организацию, для которой будет настроен манифест.

- В главном меню выберите Содержимое → Подписки Red Hat и нажмите кнопку Манифест.

- Перейдите на вкладку Действия и нажмите кнопку выбора файла.

- Выберите файл и нажмите Отправить.

4.1.1.3. Включение репозиториев

Процедура 4.2. Включение репозиториев

- В главном меню выберите Содержимое → Репозитории Red Hat.

- В открывшемся окне доступны вкладки: RPM, Исходные RPM, Отладочные RPM, Beta, ISO, Другие.

- Чтобы просмотреть список репозиториев для интересующего продукта, щелкните на значке треугольника рядом с именем продукта.

- Установите флажки напротив репозиториев, которые надо включить.

Репозитории добавлены и готовы к синхронизации.

Примечание

4.1.2. Управление продуктами

4.1.2.1. Создание продукта

Процедура 4.3. Создание продукта

- В главном меню выберите Содержимое → Продукты.

- Нажмите + Новый продукт.

- Введите имя продукта.

- Введите метку

- Выберите ключ GPG.

- Выберите план синхронизации из списка или нажмите + Новый план, чтобы открыть окно создания плана.

- Заполните описание.

- Нажмите Сохранить.

Новый продукт успешно добавлен.

4.1.2.2. Добавление репозиториев

Процедура 4.4. Добавление репозиториев

- В главном меню выберите Содержимое → Продукты.

- Выберите продукт.

- Перейдите на вкладку Репозитории.

- Нажмите кнопку Создать репозиторий.

- Введите имя репозитория.

- Введите метку.

- Выберите тип репозитория.

- Введите адрес репозитория.

- При необходимости установите флажок Опубликовать через HTTP.

- Выберите ключ GPG.

- Нажмите Создать.

Репозиторий добавлен.

4.1.2.3. Групповые операции

Процедура 4.5. Групповые операции над продуктами.

- В главном меню выберите Содержимое → Продукты.

- Установите флажок напротив продуктов.

- Нажмите кнопку Групповые операции.

- Для синхронизации выбранных продуктов перейдите на вкладку Синхронизация и нажмите кнопку Синхронизация.

- Чтобы удалить выбранные продукты, нажмите кнопку Удалить продукты и в окне подтверждения нажмите Удалить еще раз.

По желанию план синхронизации можно обновить одновременно для нескольких продуктов.

- Чтобы создать план синхронизации, нажмите кнопку Новый план.

- Чтобы отменить синхронизацию выбранных продуктов , нажмите кнопку Отменить план.

- Чтобы обновить план синхронизации, нажмите Обновить план.

4.1.2.4. Поиск репозиториев

Процедура 4.6. Поиск репозиториев

- В меню выберите Содержимое → Продукты.

- Нажмите кнопку Поиск репозиториев.

- В поле поиска введите URL репозитория.

- Нажмите кнопку поиска.

- Список обнаруженных репозиториев будет показан ниже.

- Установите флажок Обнаружены URL, чтобы добавить репозитории к продукту.

- Нажмите Создать.

- Дальше можно добавить репозитории к существующему продукту или создать новый продукт.

- Чтобы добавить репозитории к существующему продукту:

- Установите переключатель Существующий продукт.

- Выберите продукт из списка.

- Чтобы создать новый продукт:

- Установите переключатель Новый продукт.

- Введите имя, метку и выберите GPG-ключ из списка.

- Установите флажок Опубликовать через HTTP, чтобы к репозиторию можно было обращаться по HTTP.

- Откорректируйте имя и метку для выбранных URL.

- Нажмите Создать.

Репозитории успешно добавлены.

4.1.2.5. Удаление продукта

Процедура 4.7. Удаление продукта с Satellite.

- В главном меню выберите Содержимое → Продукты.

- Установите флажок напротив удаляемых продуктов.

- Нажмите кнопку Групповые операции, затем Удалить продукты.

- В окне подтверждения еще раз нажмите Удалить.

4.1.3. Синхронизация Red Hat Satellite с репозиториями

- целостность данных;

- поддержку пакетов и исправлений в обновленном состоянии.

4.1.3.1. Статус синхронизации

Важно

Процедура 4.8. Синхронизация продуктов

- Выберите Содержимое → Статус синхронизации, чтобы открыть список продуктов, которые можно синхронизировать.

- Нажмите стрелку слева от имени продукта для просмотра контента.

- Выберите компоненты.

- Нажмите кнопку синхронизации. Напротив выбранного продукта появится индикатор прогресса. После завершения операции в столбце Результат будет показано сообщение Синхронизация завершена, а в случае неудачи — Ошибка синхронизации.

Синхронизация завершена.

Примечание

4.1.3.2. Создание плана синхронизации

Процедура 4.9. Создание плана синхронизации

- Выберите Содержимое → План синхронизации.

- Нажмите + Новый план.

- Заполните имя, описание и другие поля.

- Нажмите Сохранить.

4.1.3.3. Настройка синхронизации продуктов

Процедура 4.10. Добавление продуктов в план синхронизации

- Выберите Содержимое → План синхронизации и выберите план.

- Перейдите на вкладку Продукты → Добавить.

- Выберите продукты, установив напротив них флажки.

- Нажмите кнопку Добавить выбранные.

4.2. Автономный Satellite

katello-disconnected с использованием узла синхронизации, выполняющего функции посредника.

Рисунок 4.1. Автономный Satellite

4.2.1. Настройка узла синхронизации

Для получения данных из сети доставки содержимого Red Hat узлу синхронизации потребуются:

- подключение к интернету;

- действительные подписки Red Hat Network;

- действительный манифест (см. Раздел 4.1.1.1, «Подготовка манифеста»).

Процедура 4.11. Настройка узла синхронизации и экспорт данных из сети доставки данных Red Hat.

- Зарегистрируйте узел в RHN с помощью subscription-manager.

- Выполните приведенную ниже команду и найдите Red Hat Satellite в списке:

# subscription-manager list --available --all

Вывод:+-------------------------------------------+ Available Subscriptions +-------------------------------------------+ ProductName: Red Hat Satellite ProductId: SKU123456 PoolId: e1730d1f4eaa448397bfd30c8c7f3d334bd8b Quantity: 10 Multi-Entitlement: No Expires: 08/20/2013 MachineType: physicalПримечание

Идентификатор пула и SKU определяются типом Red Hat Satellite для вашей системы. - Подпишите систему на комплект с выбранным идентификатором:

# subscription-manager subscribe --pool=Red_Hat_Satellite_Pool_ID # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Pool_ID # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Software_Collections_Pool_ID

- Отключите все репозитории:

# subscription-manager repos --disable "*"

- Включите репозитории Red Hat Satellite, Red Hat Enterprise Linux и коллекций программ. Убедитесь, что репозиторий Red Hat Enterprise Linux соответствует версии вашей системы.

# subscription-manager repos --enable rhel-6-server-rpms \ --enable rhel-server-rhscl-6-rpms \ --enable rhel-6-server-satellite-6.0-rpms

- Установите katello-utils и связанные с ним пакеты:

# yum install python-qpid-qmf python-qpid qpid-cpp-server-store katello-utils

katello-utils включает в свой состав программуkatello-disconnected, необходимую для настройки репозиториев, и пакеты qpid для конфигурации pulp. - Для генерации случайной строки из 32 знаков, которая будет записана в

oauth_secretв файле/etc/pulp/server.conf, выполните:# tr -dc "[:alnum:]" < /dev/urandom | head -c 32 случайное_значение

- В

/etc/pulp/server.confснимите комментарий с записи[oauth]и добавьте созданное значение вoauth_secret:[oauth] enabled: true oauth_key: katello oauth_secret: случайное_значение

- В

/etc/qpid/qpidd.confотключите аутентификацию:# Configuration file for qpidd. Entries are of the form: # name=value # # (Note: no spaces on either side of '='). # Run "qpidd --help" or see "man qpidd" for more details. auth=no

Таким образом, входящие подключения будут проходить проверку в стандартной области определения Satellite. - Настройте подключение

katello-disconnectedк Pulp, указав созданное ранее значение в качестве параметра--oauth-secret:# katello-disconnected setup --oauth-key=katello --oauth-secret=случайное_значение

Это значение будет сохранено в~/.katello-disconnected. - Настройте Pulp на сервере синхронизации:

sudo service qpidd start sudo chkconfig qpidd on sudo service mongod start sleep 10 sudo chkconfig mongod on sudo -u apache pulp-manage-db sudo service httpd restart sudo chkconfig pulp_workers on sudo service pulp_workers start sudo chkconfig pulp_celerybeat on sudo service pulp_celerybeat start sudo chkconfig pulp_resource_manager on sudo service pulp_resource_manager start

- Импортируйте манифест:

# katello-disconnected import -m ./manifest.zip

Эта команда настроит список репозиториев, которые можно будет синхронизировать.

4.2.2. Синхронизация контента

Katello-disconnected по умолчанию включает все репозитории из манифеста. Продолжительность синхронизации напрямую зависит от количества репозиториев: чем больше репозиториев, тем больше времени займет синхронизация.

katello-disconnected позволяет выборочно синхронизировать репозитории. В этой секции будет рассказано, как это сделать.

- Отключите все репозитории:

# katello-disconnected disable --all

Katello-disconnectedпо умолчанию включает все репозитории. - Выполните следующую команду для получения списка репозиториев и запишите названия репозиториев, которые должны быть синхронизированы:

# katello-disconnected list --disabled rhel-5-server-debug-rpms-5Server-i386 rhel-5-server-debug-rpms-5Server-ia64 rhel-5-server-debug-rpms-5Server-x86_64 rhel-5-server-debug-rpms-5_7-i386 rhel-5-server-debug-rpms-5_7-ia64 rhel-5-server-debug-rpms-5_7-x86_64 rhel-5-server-debug-rpms-5_8-i386 rhel-5-server-debug-rpms-5_8-ia64 rhel-5-server-debug-rpms-5_8-x86_64 rhel-5-server-debug-rpms-5_9-i386 rhel-5-server-debug-rpms-5_9-ia64 rhel-5-server-debug-rpms-5_9-x86_64 rhel-5-server-isos-5Server-i386

- Включите выбранные репозитории:

# katello-disconnected enable -r rhel-6-server-sam-rpms-6_4-x86_64

- Создайте репозитории и добавьте их в Pulp для последующей синхронизации:

# katello-disconnected configure

Примечание

Сначала эта команда прочитает манифест, создаст репозитории pulp и сгенерирует сценарии, и уже после этого начнет синхронизацию. Ее надо будет выполнять каждый раз при включении и выключении репозитория. - Выполните синхронизацию:

# katello-disconnected sync

Для наблюдения за процессом синхронизации можно добавить параметрwatch.# katello-disconnected watch Watching sync... (this may be safely interrupted with Ctrl+C) running: rhel-6-server-sam-rpms-6_4-x86_64 running: rhel-6-server-sam-rpms-6_4-x86_64 ... finished: rhel-6-server-sam-rpms-6_4-x86_64 Watching finished

4.2.3. Экспорт контента

Внешний носитель: CD, DVD, внешний жесткий диск.

- Экспортируйте репозитории:

# katello-disconnected export -t /var/tmp/export

Вывод:# katello-disconnected export -t /var/tmp/export # katello-disconnected watch Watching sync... (this may be safely interrupted with Ctrl+C) running: rhel-6-server-sam-rpms-6_4-x86_64 finished: rhel-6-server-sam-rpms-6_4-x86_64 Watching finished Done watching ... Copying content to /var/tmp/export Archiving contents of /var/tmp/export into 4600M tar archives. NOTE: This may take a while. tar: Removing leading `/' from member names Done exporting content, please copy /var/tmp/export/* to your disconnected host

Эта команда создаст несколько файлов в/var/tmp/export:# ls /var/tmp/export/ content-export-00 content-export-01 content-export-02 expand_export.sh

- Скопируйте файлы из /var/tmp/export на внешний носитель.

Примечание

Если файлы не помещаются на один носитель, последовательно скопируйте их на несколько дисков.

4.2.4. Импорт контента на автономный Satellite

Убедитесь, что на Satellite достаточно места для размещения и распаковки архивов. Например, если размер экспортируемых данных составляет 40 ГБ, то на сервере Satellite тоже должно быть доступно 40 ГБ.

- Скопируйте файлы с внешнего носителя на сервер Satellite.

Примечание

Если данные расположены на нескольких дисках, скопируйте их в один каталог. - Выполните сценарий

expand_export.sh, который был скопирован вместе с другими файлами:# ./expand_export.sh *** Done expanding archives. ***

Предупреждение

Прежде чем приступить к распаковке архивов, убедитесь, что на сервере доступно достаточно свободного пространства.Этот сценарий распакует архивы. - Переместите распакованные файлы и каталоги в

/var/www/htmlи восстановите их контекст SELinux:# mv var/tmp/export/* /var/www/html/ # cd /var/www/html # restorecon -r *

Примечание

В результате сервер Satellite будет играть роль своей собственной сети доставки содержимого с адресомhttp://localhost/content. Вместо него можно настроить адрес источника на другом узле в той же закрытой сети, главное условие — он должен быть доступен с Satellite по HTTP. - Настройте адрес сети доставки содержимого на Satellite:

- Авторизуйтесь в окне веб-интерфейса Satellite.

- В главном меню выберите Содержимое → Подписки Red Hat и нажмите кнопку Манифест.

- Перейдите на вкладку Действия и в секции Провайдер Red Hat заполните поле Адрес репозитория.

- Нажмите кнопку выбора файла.

- Выбрав файл, нажмите Отправить.

- Включите репозитории:

- В главном меню выберите Содержимое → Репозитории Red Hat.

- Выберите репозитории, которые были добавлены в ходе синхронизации.

- Выберите Содержимое → Статус синхронизации.

- Выберите репозитории и нажмите кнопку синхронизации.

Глава 5. Red Hat Satellite Capsule

- Функции серверов и узлов Pulp:

- синхронизация репозиториев;

- доставка контента.

- Может выполнять функции Red Hat Satellite Smart Proxy и выступать в роли:

- DHCP-сервера, включая ISC DHCP и MS DHCP;

- DNS-сервера, включая MS DNS и Bind;

- TFTP-сервера на базе UNIX;

- мастер-сервера Puppet (начиная с версии 0.24);

- центра сертификации Puppet;

- контроллера управления питанием BMC (Baseboard Management Controller).

5.1. Требования Red Hat Satellite Capsule

Red Hat Satellite Capsule поддерживает Red Hat Enterprise Linux 6.5 и выше. Операционная система может быть установлена с диска, из локального образа, файла кикстарта или другими способами, поддерживаемыми Red Hat. Установка Red Hat Enterprise Linux должна включать группу @Base без каких-либо модификаций, не являющихся необходимыми для нормального функционирования сервера. Это включает и добавление программ защиты других производителей. Если же такие программы необходимы, сначала надо установить весь комплект Red Hat Satellite Capsule, после чего создать резервную копию системы, а уже затем приступить к установке дополнительных программ.

- Минимальные требования к устанавливаемой системе:

- 64-разрядная архитектура.

- Red Hat Enterprise Linux 6.5 и выше.

- Минимум 2 процессорных ядра (рекомендуется 4).

- Минимум 8 ГБ оперативной памяти (рекомендуется 12 ГБ) на каждый экземпляр Satellite. Дополнительно рекомендуется выделить 4 ГБ пространству подкачки.

- Минимально необходимое пространство: 5 ГБ для базовой установки Red Hat Enterprise Linux, 300 МБ для Red Hat Satellite Capsule, 10 ГБ для каждого уникального репозитория в /var.Пакеты, продублированные в разных каналах, на самом деле хранятся в одном экземпляре. Копии репозиториев, содержащих такие пакеты, будут занимать меньше места.

Примечание

Основная часть пространства данных размещена в/var/lib/mongodbи/var/lib/pulp. Дополнительно выделите место в файловой системе/var. - Если в системе установлены виртуальные машины Java, необходимо их удалить.

- Если установлены пакеты Puppet, необходимо их удалить.

- Не следует настраивать репозитории yum для пакетов сторонних производителей, так как это может привести к конфликтам при установке неподдерживаемых версий.

- Доступ

root. - Необходимо настроить прямое и обратное преобразование имен DNS. Убедитесь, что разрешение имен

hostnameиlocalhostосуществляется верно:# ping -c1 localhost # ping -c1 `hostname -s` # my_system # ping -c1 `hostname -f` # my_system.domain.com

- Подписки на Red Hat Satellite.

Ниже обсуждаются программные спецификации Satellite.

# service ntpd start; chkconfig ntpd on

Ниже перечислены основные требования к установке.

- Порт 443 (HTTPS) должен быть открыт для входящих подключений.

- Порт 5671 должен быть открыт для взаимодействия с узлами через SSL.

- Порт 80 (HTTP) должен быть открыт для получения файлов начальной загрузки.

- Порт 8080 (TCP) должен быть открыт для подключений java.

- Порт 8140 должен быть открыт для подключений Puppet.

- Порт 9090 должен быть открыт для подключений смарт-прокси Foreman.

iptables, которые будут сохраняться между перезагрузками:

# iptables -I INPUT -m state --state NEW -p tcp --dport 443 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 5671 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 80 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8080 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8140 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 9090 -j ACCEPT \ # iptables-save > /etc/sysconfig/iptables

Прежде чем приступить к установке Satellite Capsule, надо включить и синхронизировать группу репозиториев Red Hat Software Collections.

Важно

5.2. Установка Red Hat Satellite Capsule

Чтобы сервер Red Hat Satellite Capsule мог использовать продукты Red Hat Satellite, надо его зарегистрировать на Satellite.

- Установите сертификат Red Hat Satellite на сервере Capsule:

# rpm -Uvh http://satellite.example.com/pub/katello-ca-consumer-latest.noarch.rpm

- Зарегистрируйте Capsule в организации:

# subscription-manager register --org "организация"

Процедура 5.1. Установка Satellite Capsule в системе под управлением сертификатов.

- Выполните следующую команду и в списке найдите подходящий Red Hat Satellite и Red Hat Enterprise Linux:

# subscription-manager list --available --all

Будет показано следующее:+-------------------------------------------+ Available Subscriptions +-------------------------------------------+ ProductName: Red Hat Satellite ProductId: SKU123456 PoolId: e1730d1f4eaa448397bfd30c8c7f3d334bd8b Quantity: 10 Multi-Entitlement: No Expires: 08/20/2013 MachineType: physicalПримечание

Идентификатор пула и SKU определяются типом Red Hat Satellite для вашей системы. - Подпишите систему на набор с выбранным идентификатором:

# subscription-manager subscribe --pool=Red_Hat_Satellite_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Software_Collections_Pool_Id

- Отключите все репозитории:

# subscription-manager repos --disable "*"

- Включите репозитории Red Hat Enterprise Linux с помощью

yum-config-manager. Убедитесь, что репозиторий Red Hat Enterprise Linux соответствует версии вашей системы.# subscription-manager repos --enable rhel-6-server-rpms \ --enable rhel-server-rhscl-6-rpms \ --enable rhel-6-server-satellite-capsule-6.0-rpms

- Установите katello-installer и cyrus-sasl-plain:

# yum install katello-installer cyrus-sasl-plain

Katello-installer установит необходимую программуcapsule-installer, а cyrus-sasl-plain установит pulp. - Настройте правила iptables так, чтобы поиск elasticsearch ограничивался пользователями foreman и katello, и сохраните их:

# iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner foreman -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner katello -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -j DROP # iptables-save > /etc/sysconfig/iptables

Установка сервера Satellite Capsule успешно завершена. После этого необходимо его настроить.

5.3. Конфигурация Red Hat Satellite Capsule

Прежде чем вы сможете приступить к конфигурации, потребуется:

- установить сервер Red Hat Satellite;

- настроить строгий режим SELinux в системе, выполняющей функции Satellite Capsule.

- Satellite Capsule со Smart Proxy;

- Satellite Capsule в роли узла контента;

- Satellite Capsule Server в роли узла контента со Smart Proxy.

- На сервере Satellite:

- Создайте сертификат Satellite Capsule:

capsule-certs-generate --capsule-fqdn capsule_FQDN --certs-tar ~/capsule.example.com-certs.tar

Здесь:capsule_FQDN— полное имя домена Satellite Capsule (обязательно);certs-tar— архив *.tar с сертификатом.

Выводcapsule-certs-generateбудет выглядеть примерно так:To finish the installation, follow these steps: 1. Ensure that the capsule-installer is available on the system. The capsule-installer comes from the katello-installer package and should be acquired through the means that are appropriate to your deployment. 2. Copy ~/capsule.example.com-certs.tar to the capsule system capsule.example.com 3. Run the following commands on the capsule (possibly with the customized parameters, see capsule-installer --help and documentation for more info on setting up additional services): rpm -Uvh http://master.com/pub/katello-ca-consumer-latest.noarch.rpm subscription-manager register --org "ACME_Corporation" capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "~/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" - Скопируйте созданный архив capsule.example.com-certs.tar на Satellite Capsule.

- На сервере Satellite Capsule:

- Зарегистрируйте Satellite Capsule на сервере Satellite:

# rpm -Uvh http://sat6host.example.redhat.com/pub/katello-ca-consumer-latest.noarch.rpm # subscription-manager register --org "ACME_Corporation" --env [окружение]/[представление]

Примечание

Satellite Capsule надо добавить в организацию. Дело в том, что для синхронизации Capsule с основным сервером Satellite необходимо выбрать окружение, а окружения доступны только в организациях.На этом этапе также рекомендуется выбрать участок, чтобы примерно определить географическое расположение узлов, которыми будет управлять Satellite Capsule. - Следующий шаг зависит от того, какую роль будет выполнять Satellite Capsule.

- Satellite Capsule со Smart Proxy. В режиме root выполните приведенную ниже команду, чтобы установить Satellite Capsule с функциями Smart Proxy (DHCP, DNS, Puppet).

# capsule-installer --parent-fqdn "satellite.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com" - Satellite Capsule в роли узла содержимого с функциями Smart Proxy. Для этого в режиме root выполните:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com"

Примечание

# echo $?

/var/log/kafo — журнал capsule-certs-generate и capsule-installer.

Сервер Satellite Capsule настроен и зарегистрирован на Satellite.

5.3.1. Настройка сертификата для Red Hat Satellite Capsule

Katello-installer предлагает стандартные SSL-сертификаты сервера и клиента для подтверждения подлинности служб. По желанию можно их заменить собственными сертификатами.

katello-installerзапускается впервые;katello-installerуже выполнялся.

Процедура 5.2. Запуск capsule-certs-generate впервые

- На сервере Red Hat Satellite выполните:

capsule-certs-generate --capsule-fqdn "$CAPSULE"\ --certs-tar "~/$CAPSULE-certs.tar"\ --server-cert ~/path/to/server.crt\ --server-cert-req ~/path/to/server.crt.req\ --server-key ~/path/to/server.key\ --server-ca-cert ~/cacert.crtЗдесь:capsule_FQDN— полное имя домена Satellite Capsule (обязательно);certs-tar— архив *.tar с сертификатом;server-cert— путь к сертификату;server-cert-req— путь к файлу запроса подписи сертификата;certs-server-key— закрытый ключ сертификата;certs-server-ca-cert— путь к сертификату центра сертификации.

- Скопируйте полученный архив capsule.example.com-certs.tar на Satellite Capsule.

- На сервере Satellite Capsule:

- Зарегистрируйте Capsule на сервере Satellite:

# rpm -Uvh http://sat6host.example.redhat.com/pub/katello-ca-consumer-latest.noarch.rpm # subscription-manager register --org "ACME_Corporation" --env [окружение]/[представление]

Примечание

Satellite Capsule надо добавить в организацию. Дело в том, что для синхронизации Capsule с основным сервером Satellite необходимо выбрать окружение, а окружения доступны только в организациях.На этом этапе также рекомендуется выбрать участок, чтобы примерно определить географическое расположение узлов, которыми будет управлять Satellite Capsule. - Следующий шаг зависит от того, какую роль будет выполнять Satellite Capsule.

- Satellite Capsule со Smart Proxy. В режиме root выполните приведенную ниже команду, чтобы установить Satellite Capsule с функциями Smart Proxy (DHCP, DNS, Puppet).

# capsule-installer --parent-fqdn "satellite.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com" - Satellite Capsule в роли узла содержимого и Puppet Master. Для этого в режиме root выполните команду:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "~/capsule.example.com-certs.tar"\ --puppet "false"\ --puppetca "false"\ --pulp "true" - Satellite Capsule в роли узла содержимого с функциями Smart Proxy. Для этого в режиме root выполните:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com"

Процедура 5.3. Повторный запуск capsule-certs-generate

- Создайте новый сертификат:

capsule-certs-generate --capsule-fqdn "satcapsule.example.com"\ --certs-tar "~/$CAPSULE-certs.tar"\ --server-cert ~/путь/server.crt\ --server-cert-req ~/путь/server.crt.req\ --server-key ~/путь/server.key\ --server-ca-cert ~/cacert.crt\ --certs-update-server --certs-update-server-ca - Скопируйте полученный архив capsule.example.com-certs.tar на Satellite Capsule.

- На Satellite Capsule выполните capsule-installer, чтобы обновить сертификаты. Следующий шаг зависит от того, какую роль будет выполнять Satellite Capsule.

- Satellite Capsule со Smart Proxy. В режиме root выполните приведенную ниже команду, чтобы установить Satellite Capsule с функциями Smart Proxy (DHCP, DNS, Puppet).

# capsule-installer --parent-fqdn "satellite.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com" - Satellite Capsule в роли узла содержимого и Puppet Master. Для этого в режиме root выполните команду:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "~/capsule.example.com-certs.tar"\ --puppet "false"\ --puppetca "false"\ --pulp "true" - Satellite Capsule в роли узла содержимого с функциями Smart Proxy. Для этого в режиме root выполните:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com"

Важно

5.4. Выбор окружений жизненного цикла для Red Hat Satellite Capsule

Важно

hammer.

- Подключитесь к Satellite в режиме командной строки в режиме root.

- Выполните команду просмотра серверов Red Hat Satellite Capsule и запомните идентификатор интересующего сервера.

# hammer capsule list

Для просмотра информации о Satellite Capsule выполните:# hammer capsule info --id id_capsule

- В списке окружений найдите идентификатор окружения:

# hammer capsule content available-lifecycle-environments --id capsule_id

Здесь:available-lifecycle-environments— доступные окружения, не связанные с Satellite Capsule.

- Добавьте окружение для Satellite Capsule:

# hammer capsule content add-lifecycle-environment --id capsule_id --lifecycle-environment-id id_окружения

Здесь:--id— идентификационный номер сервера Satellite Capsule;--lifecycle-environment-id— идентификационный номер окружения.

Повторите этот шаг для каждого окружения. - Синхронизируйте Satellite Capsule с Satellite.

# hammer capsule content synchronize --id capsule_id

Для синхронизации конкретного окружения можно указать его идентификатор:# hammer capsule content synchronize --id 1 --environment-id 1

Окружение будет получать пакеты из репозиториев на выбранном сервере Satellite Capsule.

5.5. Удаление окружений жизненного цикла с Red Hat Satellite Capsule

- если в них больше нет необходимости;

- если окружения были добавлены по ошибке.

- Подключитесь к Satellite в режиме командной строки и авторизуйтесь как root.

- Выполните команду просмотра серверов Red Hat Satellite Capsule и запомните идентификатор интересующего сервера.

# hammer capsule list

Для просмотра информации о Satellite Capsule выполните:# hammer capsule info --id id_capsule

- В списке окружений найдите идентификатор окружения, которое надо будет удалить:

hammer capsule content lifecycle-environments --id id_capsule

- Удалите окружение:

# hammer capsule content remove-lifecycle-environment --id id_capsule --environment-id id_окружения

Здесь:--id— идентификационный номер сервера Satellite Capsule;--environment-id— идентификационный номер окружения.

Повторите этот шаг для всех удаляемых окружений. - Синхронизируйте Satellite Capsule с Satellite.

# hammer capsule content synchronize --id id_capsule

Окружение удалено с сервера Satellite Capsule.

5.6. Регистрация узлов на сервере Red Hat Satellite Capsule

Прежде чем вы сможете зарегистрировать системы клиентов на сервере Satellite, необходимо их настроить. В этом руководстве эта тема обсуждается с разных углов:

- Подготовка узлов к регистрации

- Автоматическая конфигурация

- Ручная конфигурация

- Создание ключей активации

subscription-manager и в качестве параметра --baseurl укажите адрес сервера Capsule, в конце добавив «/pulp/repos».

# subscription-manager register --org [организация] --activationkey [ключ] --baseurl https://satcapsule.example.com/pulp/repos

Глава 6. Удаление Red Hat Satellite и Satellite Capsule

Предупреждение

Katello-remove удалит Red Hat Satellite Server или Red Hat Satellite Capsule. При запуске сценария надо будет подтвердить действие, так как файлы и программы будут удалены безвозвратно. Пример вывода:

# katello-remove WARNING: This script will erase many packages and config files. Important packages such as the following will be removed: * elasticsearch * httpd (apache) * mongodb * tomcat6 * puppet * ruby * rubygems * All Katello and Foreman Packages Once these packages and configuration files are removed there is no going back. If you use this system for anything other than Katello and Foreman you probably do not want to execute this script. Read the source for a list of what is removed. Are you sure(Y/N)? y ARE YOU SURE?: This script peramently deletes data and configuration. Read the source for a list of what is removed. Type [remove] to continue? remove Shutting down Katello services... ...

Пакеты и файлы конфигурации Red Hat Satellite успешно удалены.

Приложение A. История изменений

| История переиздания | ||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Издание 1-2.01 | Fri Sep 12 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 1-2 | Thu Sep 11 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 1-1 | Wed Sep 10 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 1-0 | Tue Sep 9 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-34 | Thu Aug 21 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-33 | Tue Aug 12 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-32 | Fri Jul 11 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-31 | Mon Jun 30 2014 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-30 | Tue Jun 24 2014 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-29 | Tue Jun 24 2014 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-28 | Mon Nov 11 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-27 | Mon 11 Nov 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-26 | Mon 11 Nov 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-25 | Thu 7 Nov 2013 | Megan Lewis | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-24 | Thu 7 Nov 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-23 | Wed 30 Oct 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-22 | Tue 29 Oct 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-21 | Wed 09 Oct 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-20 | Wed 2 Oct 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-19 | Wed 2 Oct 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-18 | Tue 1 Oct 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-17 | Thu 19 Sep 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-16 | Tue 17 Sep 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-15 | Wed 11 Sep 2013 | Megan Lewis | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-14 | Mon 12 Aug 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-13 | Mon 12 Aug 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-09 | Thu 20 June 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-08 | Thu 20 June 2013 | Dan Macpherson | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-07 | Wed 19 June 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-06 | Thu 13 June 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-05 | Tue 11 June 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-04 | Fri 31 May 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-03 | Thu 30 May 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-02 | Tue 28 May 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||

| Издание 0-01 | Fri 17 May 2013 | Athene Chan | ||||||||||||||||||

| ||||||||||||||||||||