Red Hat Training

A Red Hat training course is available for Red Hat OpenStack Platform

Director 설치 및 사용

Red Hat OpenStack Platform director를 사용하여 OpenStack 클라우드 환경 생성을 위한 종단간 시나리오

OpenStack Documentation Team

rhos-docs@redhat.com초록

1장. 소개

Red Hat OpenStack Platform director는 전체 OpenStack 환경을 설치하고 관리하는 툴셋으로, 주로 OpenStack 프로젝트 TripleO ("OpenStack-On-OpenStack"의 약어)를 기반으로 합니다. 이 프로젝트는 OpenStack 구성 요소를 이용하여 완전하게 기능하는 OpenStack 환경을 설치합니다. 여기에는 OpenStack 노드로 사용할 베어 메탈 시스템을 프로비저닝하고 제어하는 새로운 OpenStack 구성 요소가 포함되며, 이를 통해 간단하면서도 강력한 전체 Red Hat OpenStack Platform 환경을 간편하게 설치할 수 있습니다.

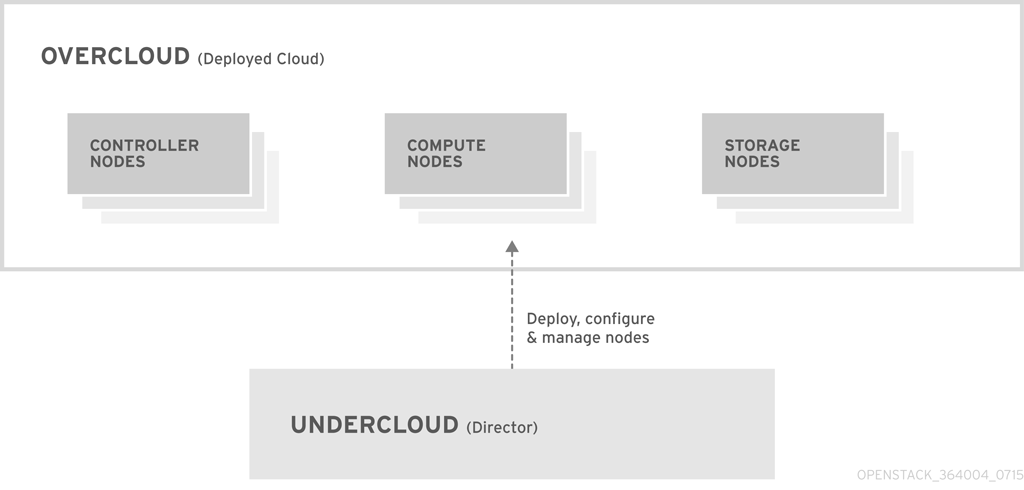

Red Hat OpenStack Platform director는 언더클라우드(undercloud)와 오버클라우드(overcloud)의 두 가지 주요 개념을 사용합니다. 언더클라우드에서 오버클라우드를 설치 및 구성합니다. 다음 부분에서는 각각의 개념에 대해 간략하게 설명합니다.

1.1. 언더클라우드

언더클라우드는 OpenStack 플랫폼 director 툴셋이 포함된 주요 관리 노드로, OpenStack을 설치한 단일 시스템에서 OpenStack 환경(오버클라우드)을 구성하는 OpenStack 노드를 프로비저닝하고 관리하는 구성 요소가 포함되어 있습니다. 언더클라우드의 구성 요소는 다음과 같은 여러 기능을 제공합니다.

- 환경 플래닝

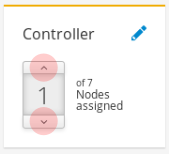

- 언더클라우드는 사용자가 특정 노드 역할을 생성하고 할당할 수 있는 플래닝 기능을 제공합니다. 언더클라우드에는 Compute, Controller 및 여러 스토리지 역할과 같은 기본 노드 세트가 포함되어 있을 뿐만 아니라 사용자 정의 역할을 사용하는 기능도 제공합니다. 또한 각 노드 역할에 포함할 OpenStack Platform 서비스를 선택하여 새로운 노드 유형을 모델링하거나 해당 호스트의 특정 구성 요소를 분리하는 방법을 제공합니다.

- 베어 메탈 시스템 컨트롤

- 언더클라우드는 전원 관리 컨트롤 및 PXE 기반 서비스에서 하드웨어 속성을 검색하고 OpenStack을 각 노드에 설치하는 데 각 노드의 대역 외 관리 인터페이스(일반적으로 IPMI: Intelligent Platform Management Interface)를 사용합니다. 따라서 베어 메탈 시스템을 OpenStack 노드로 프로비저닝할 수 있습니다. 전원 관리 드라이버에 대한 전체 목록은 부록 B. 전원 관리 드라이버를 참조하십시오.

- 오케스트레이션

- 언더클라우드는 환경에 플랜 역할을 하는 YAML 템플릿 세트를 제공합니다. 언더클라우드는 이러한 플랜을 가져와서 해당 지침에 따라 원하는 OpenStack 환경을 생성합니다. 플랜에는 환경 생성 프로세스 중 특정 시점으로 사용자 정의를 통합할 수 있는 후크도 포함되어 있습니다.

- 명령줄 툴 및 웹 UI

- Red Hat OpenStack Platform director는 터미널 기반 명령줄 인터페이스 또는 웹 기반 사용자 인터페이스를 통해 이러한 언더클라우드 기능을 수행합니다.

- 언더클라우드 구성 요소

언더클라우드는 OpenStack 구성 요소를 해당 기본 툴셋으로 사용합니다. 각 구성 요소는 언더클라우드의 별도 컨테이너 내에서 작동합니다. 여기에는 다음과 같은 구성 요소가 포함되어 있습니다.

- OpenStack Identity(keystone) - director의 구성 요소에 인증 및 권한 부여를 제공합니다.

- OpenStack Bare Metal(ironic) 및 OpenStack Compute(nova) - 베어 메탈 노드를 관리합니다.

- OpenStack Networking(neutron) 및 Open vSwitch - 베어 메탈 노드에 대한 네트워킹을 제어합니다.

- OpenStack Image Service(glance) - 베어 메탈 머신에 기록된 이미지를 저장합니다.

- OpenStack Orchestration(heat) 및 Puppet - director에서 오버클라우드 이미지를 디스크에 기록한 후 노드의 오케스트레이션 및 노드 설정을 제공합니다.

OpenStack Telemetry(ceilometer) - 모니터링 및 데이터 수집을 수행합니다. 여기에는 다음이 포함됩니다.

- OpenStack Telemetry Metrics(Gnocchi) - 메트릭에 시계열 데이터베이스를 제공

- OpenStack Telemetry Alarming(aodh) - 모니터링을 위한 알람 구성 요소를 제공

- OpenStack Telemetry Event Storage(panko) - 모니터링을 위한 이벤트 스토리지를 제공

- OpenStack Workflow Service(mistral) - 플랜 가져오기 및 배포하기와 같은 특정 director 관련 작업에 대한 워크플로우를 제공합니다.

- OpenStack Messaging Service(zaqar) - OpenStack Workflow Service에 메시징 서비스를 제공합니다.

OpenStack Object Storage(swift) - 다음을 포함한 여러 OpenStack Platform 구성 요소에 오브젝트 스토리지를 제공합니다.

- OpenStack Image Service 용 이미지 스토리지

- OpenStack Bare Metal에 대한 내부 검사 데이터

- OpenStack Workflow Service에 대한 배포 플랜

1.2. 오버클라우드

오버클라우드는 언더클라우드를 사용하여 생성된 Red Hat OpenStack Platform 환경으로 OpenStack Platform 환경을 기반으로 정의한 다양한 노드 역할이 포함됩니다. 언더클라우드에는 다음과 같은 기본 오버클라우드 노드 역할이 포함됩니다.

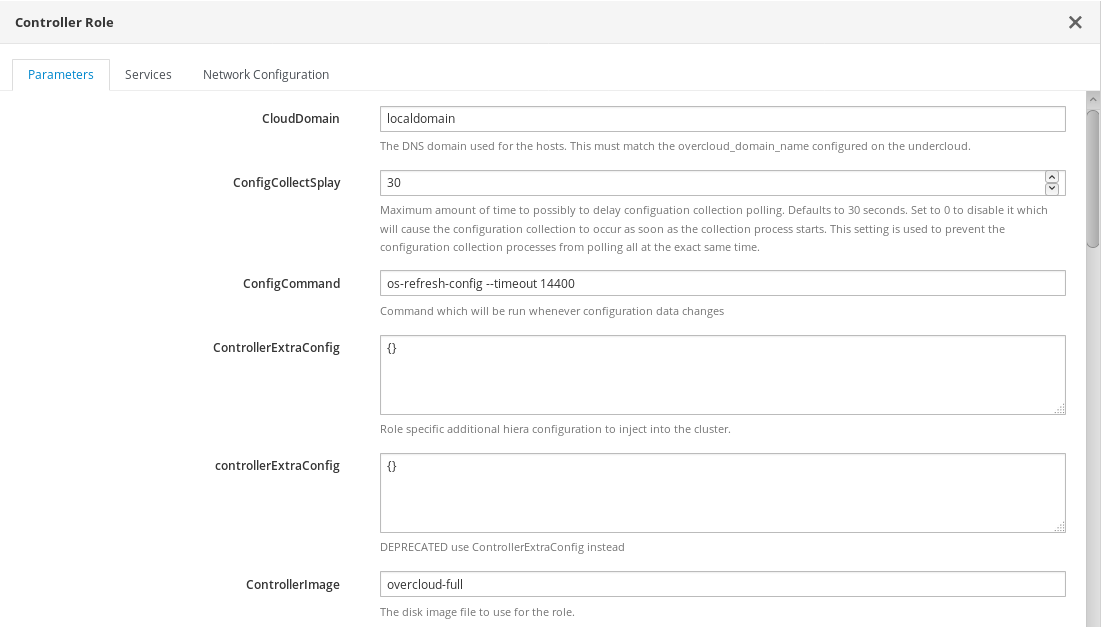

- Controller

OpenStack 환경에 관리, 네트워킹 및 고가용성 기능을 제공하는 노드입니다. 이상적인 OpenStack 환경은 고가용성 클러스터에 이러한 세 가지 노드를 함께 사용하는 것입니다.

기본 Controller 노드에는 다음 구성 요소가 포함됩니다.

- OpenStack Dashboard(horizon)

- OpenStack Identity(keystone)

- OpenStack Compute(nova) API

- OpenStack Networking(neutron)

- OpenStack Image Service(glance)

- OpenStack Block Storage(cinder)

- OpenStack Object Storage(swift)

- OpenStack Orchestration(heat)

- OpenStack Telemetry(ceilometer)

- OpenStack Telemetry Metrics(gnocchi)

- OpenStack Telemetry Alarming(aodh)

- OpenStack Telemetry Event Storage(panko)

- OpenStack Clustering(sahara)

- OpenStack Shared File Systems(manila)

- OpenStack Bare Metal(ironic)

- MariaDB

- Open vSwitch

- 고가용성 서비스를 위한 Pacemaker 및 Galera

- Compute

이러한 노드는 OpenStack 환경에 컴퓨팅 리소스를 제공합니다. 더 많은 Compute 노드를 추가하여 시간 경과에 따라 환경을 확장할 수 있습니다. 기본 Compute 노드에는 다음 구성 요소가 포함됩니다.

- OpenStack Compute(nova)

- KVM/QEMU

- OpenStack Telemetry(ceilometer) 에이전트

- Open vSwitch

- Storage

OpenStack 환경에 스토리지를 제공하는 노드로 다음과 같은 노드가 포함됩니다.

- Ceph Storage 노드 - 스토리지 클러스터를 만드는 데 사용됩니다. 각 노드에는 Ceph OSD(Object Storage Daemon)가 포함됩니다. 또한 director는 Ceph Storage 노드를 배포하는 Controller 노드에 Ceph Monitor를 설치합니다.

Block Storage(cinder) - HA Controller 노드에 대한 외부 블록 스토리지로 사용됩니다. 이 노드에는 다음 구성 요소가 포함됩니다.

- OpenStack Block Storage(cinder) 볼륨

- OpenStack Telemetry(ceilometer) 에이전트

- Open vSwitch

Object Storage(swift) - 이러한 노드는 Openstack Swift에 외부 스토리지 계층을 제공합니다. 컨트롤러 노드는 Swift 프록시를 통해 이러한 노드에 액세스합니다. 이 노드에는 다음 구성 요소가 포함되어 있습니다.

- OpenStack Object Storage(swift) 스토리지

- OpenStack Telemetry(ceilometer) 에이전트

- Open vSwitch

1.3. 고가용성

Red Hat OpenStack Platform director는 Controller 노드 클러스터를 사용하여 OpenStack Platform 환경에 고가용성 서비스를 제공합니다. director에서는 각 Controller 노드에 중복 구성 요소 세트를 설치하여 하나의 단일 서비스로 관리합니다. 이 유형의 클러스터 구성은 단일 Controller 노드에 작동 오류가 발생하는 경우 폴백 기능을 제공하므로 OpenStack 사용자에게 어느 정도의 중단없는 서비스가 제공됩니다.

OpenStack Platform director는 일부 주요 소프트웨어를 사용하여 Controller 노드에서 구성 요소를 관리합니다.

- Pacemaker - Pacemaker는 클러스터 리소스 관리자입니다. Pacemaker는 클러스터에 있는 모든 노드에서 OpenStack 구성 요소의 가용성을 관리하고 모니터링합니다.

- HAProxy - 클러스터에 부하 분산 및 프록시 서비스를 제공합니다.

- Galera - 클러스터에 Red Hat OpenStack Platform 데이터베이스를 복제합니다.

- Memcached - 데이터베이스 캐싱을 제공합니다.

- Red Hat OpenStack Platform director는 Controller 노드에서 대부분의 고가용성 설정을 자동으로 구성합니다. 하지만 전원 관리 컨트롤을 사용하도록 설정하려면 노드에 몇 가지 수동 구성이 필요합니다. 본 가이드에서는 이러한 절차를 설명하고 있습니다.

- 버전 13 이상에서는 director를 사용하여 Compute 인스턴스의 고가용성(인스턴스 HA)을 배포할 수 있습니다. 인스턴스 HA를 사용하면 Compute 노드에 장애가 발생했을 때 해당 노드에서 인스턴스 Evacuate를 자동화할 수 있습니다.

1.4. 컨테이너화

언더클라우드 및 오버클라우드의 각 OpenStack Platform 서비스는 각 노드의 개별 Linux 컨테이너 내에서 실행됩니다. 따라서 서비스를 분리하고 OpenStack Platform을 손쉽게 관리 및 업그레이드할 수 있습니다. Red Hat에서는 다음을 포함하여 오버클라우드에 대한 컨테이너 이미지를 다양한 방법으로 지원하고 있습니다.

- Red Hat Container Catalog에서 직접 가져오기

- 언더클라우드에서 이미지를 호스팅하기

- Satellite 6 서버에서 이미지를 호스팅하기

이 가이드에서는 레지스트리 세부사항을 설정하고 기본적인 컨테이너 작업을 수행하는 방법에 대해 설명합니다.

1.5. Ceph Storage

OpenStack을 사용하는 대규모 조직에서는 일반적으로 수많은 클라이언트를 지원합니다. 각 OpenStack 클라이언트에는 블록 스토리지 리소스를 사용할 때 고유한 요구 사항이 있을 수 있습니다. glance(이미지), cinder(볼륨) 및/또는 nova(Compute)를 단일 노드에 배포하면 수많은 클라이언트가 있는 대규모 배포인 경우 관리가 불가능해질 수 있습니다. 이러한 문제는 OpenStack을 외부적으로 확장하여 해결할 수 있습니다.

하지만 실질적으로는 Red Hat OpenStack Platform 스토리지 계층을 수십 테라바이트에서 펩타바이트(또는 엑사바이트) 스토리지로 확장할 수 있도록 Red Hat Ceph Storage와 같은 솔루션을 사용하여 스토리지 계층을 가상화해야 하는 요구 사항도 존재합니다. Red Hat Ceph Storage는 상용 하드웨어에서 실행되는 동안 이 스토리지 가상화 계층에 고가용성 및 고성능 기능을 제공합니다. 가상화에는 성능 저하가 나타나는 것처럼 보일 수 있지만, Ceph 스트라이프는 클러스트에서 오브젝트로서의 장치 이미지를 차단합니다. 이는 큰 Ceph 블록 장치 이미지가 독립 실행형 디스크보다 성능이 뛰어나다는 것을 의미합니다. 또한 Ceph 블록 장치는 성능 향상을 위해 캐싱, copy-on-write 복제 및 copy-on-read 복제를 지원합니다.

Red Hat Ceph Storage에 대한 자세한 내용은 Red Hat Ceph Storage를 참조하십시오.

멀티 아키텍처 클라우드의 경우 사전 설치 또는 외부 Ceph만 지원됩니다. 자세한 내용은 Integrating an Overcloud with an Existing Red Hat Ceph Cluster 및 부록 G. Red Hat OpenStack Platform for POWER를 참조하십시오.

I 부. Director 설치 및 구성

2장. 언더클라우드 플래닝

2.1. 컨테이너화된 언더클라우드

언더클라우드는 오버클라우드라는 최종 OpenStack Platform 환경의 구성, 설치, 관리를 제어하는 노드입니다. 언더클라우드 자체는 OpenStack Platform 구성 요소를 컨테이너 형태로 사용하여 Red Hat에서 OpenStack Platform director라는 툴셋을 만듭니다. 즉, 언더클라우드는 레지스트리 소스에서 컨테이너 이미지 세트를 가져와서 컨테이너 설정을 생성하고 각 OpenStack Platform 서비스를 컨테이너로 실행합니다. 결과적으로 언더클라우드에서는 오버클라우드를 만들고 관리하는 데 필요한 툴셋 역할을 하는 컨테이너화된 서비스 세트를 제공합니다.

언더클라우드와 오버클라우드 모두 컨테이너를 사용하므로, 동일한 아키텍처를 사용하여 컨테이너를 가져와서 설정 및 실행합니다. 이 아키텍처에서는 노드 프로비저닝에는 Heat라고도 하는 OpenStack Orchestration 서비스를, 서비스 및 컨테이너 구성에는 Ansible을 기반으로 합니다. 오류 발생시 문제 해결에 도움이 되므로 Heat 및 Ansible에 대한 내용을 어느 정도 숙지하고 있는 것이 좋습니다.

2.2. 언더클라우드 네트워킹 준비

언더클라우드에서는 다음 두 개의 주요 네트워크에 액세스해야 합니다.

- 프로비저닝 또는 컨트롤 플레인 네트워크: director에서 노드를 프로비저닝하고, Ansible 구성을 실행할 때 SSH를 통해 해당 노드에 액세스하는 데 사용하는 네트워크입니다. 이 네트워크에서는 언더클라우드 노드에서 오버클라우드 노드로의 SSH 액세스도 제공합니다. 언더클라우드에서는 이 네트워크의 다른 노드에 대한 인트로스펙션 및 프로비저닝을 위해 DHCP 서비스를 제공합니다. 즉, 이 네트워크에 다른 DHCP 서비스가 존재하고 있어서는 안 됩니다. director에서 이 네트워크의 인터페이스를 설정합니다.

- 외부 네트워크: 언더클라우드에 OpenStack Platform 리포지토리, 컨테이너 이미지 소스, DNS 서버 또는 NTP 서버와 같은 기타 서버에 대한 액세스를 제공합니다. 이 네트워크는 워크스테이션에서 정상적으로 언더클라우드에 액세스하는 방식에 해당합니다. 즉, 외부 네트워크에 액세스하려면 언더클라우드의 인터페이스를 수동으로 설정해야 합니다.

따라서 언더클라우드에 1Gbps 네트워크 인터페이스 카드가 2개 이상 있어야 합니다. 그러나 특히 오버클라우드 환경에서 다수의 노드를 프로비저닝하는 경우에는 프로비저닝 네트워크 트래픽에 대비해 10Gbps 인터페이스를 사용하는 것이 좋습니다.

다음 사항에 유의하십시오.

- 프로비저닝/컨트롤 플레인 NIC는 워크스테이션에서 director 시스템에 액세스하는 데 사용한 NIC와 달라야 합니다. director 설치 시 프로비저닝 NIC를 사용하여 브리지가 생성되며, 이로 인해 원격 연결이 모두 해제됩니다. director 시스템에 원격으로 연결하는 경우에는 외부 NIC를 사용합니다.

프로비저닝 네트워크에는 현재 환경 크기에 맞는 IP 범위가 필요합니다. 다음 지침을 사용하여 이 범위에 포함할 총 IP 주소 수를 결정하십시오.

- introspection 중 프로비저닝 네트워크에 연결된 노드당 임시 IP 주소를 1개 이상 포함합니다.

- 배포 중 프로비저닝 네트워크에 연결된 노드당 영구적인 IP 주소를 1개 이상 포함합니다.

- 프로비저닝 네트워크의 오버클라우드 고가용성 클러스터에 대한 가상 IP의 경우 추가 IP 주소를 포함합니다.

- 환경 확장을 위해 이 범위 내에 추가 IP 주소를 포함합니다.

2.3. 환경 규모 결정

언더클라우드를 설치하기 전에 환경 규모를 결정하는 것이 좋습니다. 다음과 같은 요소를 계획해야 합니다.

- 오버클라우드의 노드 수 언더클라우드는 오버클라우드 내의 각 노드를 관리합니다. 오버클라우드 노드 프로비저닝에는 언더클라우드의 리소스가 사용됩니다. 따라서 오버클라우드 노드를 적절하게 프로비저닝하고 제어할 수 있도록 언더클라우드에 충분한 리소스를 적절히 제공해야 합니다.

- 언더클라우드 플랫폼에서 동시에 수행할 작업 수 언더클라우드의 OpenStack 서비스에서는 대부분 작업자 세트를 사용합니다. 각 작업자는 해당 서비스와 관련된 작업을 수행합니다. 여러 작업자를 사용하면 동시에 작업을 수행할 수 있습니다. 언더클라우드의 기본 작업자 수는 언더클라우드의 전체 CPU 스레드 수를 반으로 나눈 값입니다[1]. 예를 들어 언더클라우드에 스레드가 16개인 CPU가 있는 경우 director 서비스는 기본적으로 8개의 작업자를 생성합니다. 기본적으로 director 서비스에 최소 및 최대 작업자 수가 적용되는 점에 유의하십시오.

| 서비스 | 최소 | 최대 |

|---|---|---|

|

OpenStack Orchestration(heat) |

4 |

24 |

|

기타 모든 서비스 |

2 |

12 |

언더클라우드에 필요한 최소 CPU 및 메모리 요구 사항은 다음과 같습니다.

- Intel 64 또는 AMD64 CPU 확장 기능을 지원하는 8스레드 64비트 x86 프로세서. 언더클라우드 서비스당 작업자 4개가 제공됩니다.

- 최소 24GB RAM 이상

다수의 작업자를 사용하려면 언더클라우드에 추가 vCPU 및 메모리가 필요합니다. 다음 권장 사항을 따르십시오.

- 최소: 스레드당 1.5GB의 메모리를 사용하십시오. 예를 들어 스레드가 48개인 시스템에는 72GB RAM이 있어야 합니다. 이는 최소 사양으로 Heat 워커 24개와 기타 서비스용 작업자 12개가 포함됩니다.

- 권장 사양: 스레드당 3GB의 메모리를 사용하십시오. 예를 들어 스레드가 48개인 시스템에는 144GB RAM이 있어야 합니다. 이는 권장 사양으로 Heat 용 작업자 24개와 기타 서비스용 작업자 12개가 포함됩니다.

2.4. 언더클라우드 디스크 크기 조정

언더클라우드 최소 권장 사양은 root 디스크의 사용 가능 디스크 공간 100GB입니다. 여기에는 다음이 포함됩니다.

- 20GB: 컨테이너 이미지용

- 10GB: 노드 프로비저닝 프로세스 중 QCOW2 이미지 변환 및 캐싱에 사용

- 70GB 이상: 일반 용도, 로깅, 매트릭스, 확장용

2.5. 언더클라우드 리포지토리

언더클라우드를 설치 및 구성하려면 다음과 같은 리포지토리가 필요합니다.

표 2.1. 코어 리포지토리

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Red Hat Enterprise Linux 7 Server(RPMs) |

|

x86_64 시스템용 기본 운영 체제 리포지토리 |

|

Red Hat Enterprise Linux 7 Server - Extras(RPMs) |

|

Red Hat OpenStack Platform 종속성을 포함 |

|

Red Hat Enterprise Linux 7 Server - RH Common(RPMs) |

|

Red Hat OpenStack Platform 배포 및 구성을 위한 툴을 포함 |

|

Red Hat Satellite Tools for RHEL 7 Server RPMs x86_64 |

|

Red Hat Satellite 6 호스트를 관리하는 툴입니다. |

|

Red Hat Enterprise Linux High Availability(for RHEL 7 Server)(RPMs) |

|

Red Hat Enterprise Linux용 고가용성 툴입니다. Controller 노드 고가용성에 사용됩니다. |

|

Red Hat OpenStack Platform 14 for RHEL 7(RPM) |

|

Red Hat OpenStack Platform 코어 리포지토리로 Red Hat OpenStack Platform director용 패키지를 포함 |

표 2.2. Ceph 리포지토리

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Red Hat Ceph Storage Tools 3 for Red Hat Enterprise Linux 7 Server(RPMs) |

|

노드가 Ceph Storage 클러스터와 통신할 수 있는 툴을 제공합니다. 오버클라우드에서 Ceph Storage를 사용할 계획이라면 언더클라우드에 이 리포지토리의 |

IBM POWER 리포지토리

이러한 리포지토리는 POWER PC 아키텍처의 Openstack Platform에 사용됩니다. 코어 리포지토리의 리포지토리 대신 이 리포지토리를 사용하십시오.

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Red Hat Enterprise Linux for IBM Power, little endian |

|

ppc64le 시스템용 기본 운영 체제 리포지토리 |

|

Red Hat OpenStack Platform 14 for RHEL 7(RPM) |

|

ppc64le 시스템용 Red Hat OpenStack Platform 코어 리포지토리 |

3장. Director 설치 준비

3.1. 언더클라우드 준비

Director를 설치하려면 다음이 필요합니다.

- 명령을 실행할 root가 아닌 사용자

- 이미지 및 템플릿을 구성할 디렉터리

- 확인 가능한 호스트 이름

- Red Hat 서브스크립션

- 이미지 준비 및 director 설치에 필요한 명령행 툴

절차

-

root사용자로 언더클라우드에 로그인합니다. stack사용자를 생성합니다.[root@director ~]# useradd stack

사용자용 암호를 설정합니다.

[root@director ~]# passwd stack

sudo사용 시 암호를 요구하지 않도록 비활성화합니다.[root@director ~]# echo "stack ALL=(root) NOPASSWD:ALL" | tee -a /etc/sudoers.d/stack [root@director ~]# chmod 0440 /etc/sudoers.d/stack

새로 만든

stack사용자로 전환합니다.[root@director ~]# su - stack [stack@director ~]$

director에서 시스템 이미지 및 Heat 템플릿을 사용하여 오버클라우드 환경을 만듭니다. 이러한 파일을 정리하여 보관하려면 이미지 및 템플릿에 디렉터리를 만드는 것이 좋습니다.

[stack@director ~]$ mkdir ~/images [stack@director ~]$ mkdir ~/templates

언더클라우드의 기본 및 전체 호스트 이름을 확인합니다.

[stack@director ~]$ hostname [stack@director ~]$ hostname -f

이전 명령에서 올바른 호스트 이름이 출력되지 않거나 오류가 나타나는 경우

hostnamectl을 사용하여 호스트 이름을 설정합니다.[stack@director ~]$ sudo hostnamectl set-hostname manager.example.com [stack@director ~]$ sudo hostnamectl set-hostname --transient manager.example.com

director는

/etc/hosts에 시스템의 호스트 이름 및 기본 이름도 입력해야 합니다./etc/hosts의 IP 주소는 언더클라우드 공용 API에 사용하려는 주소와 일치해야 합니다. 예를 들어 시스템 이름이manager.example.com이며 IP 주소로10.0.0.1을 사용하는 경우/etc/hosts에 다음과 같은 항목이 필요합니다.10.0.0.1 manager.example.com manager

Red Hat Content Delivery Network 또는 Red Hat Satellite에 시스템을 등록합니다. 예를 들어 고객 포털 사용자 이름과 암호를 입력하라는 메시지가 표시되면 해당 사항을 입력하여 Content Delivery Network에 등록합니다.

[stack@director ~]$ sudo subscription-manager register

Red Hat OpenStack Platform director의 인타이틀먼트 풀 ID를 검색합니다. 예를 들면 다음과 같습니다.

[stack@director ~]$ sudo subscription-manager list --available --all --matches="Red Hat OpenStack" Subscription Name: Name of SKU Provides: Red Hat Single Sign-On Red Hat Enterprise Linux Workstation Red Hat CloudForms Red Hat OpenStack Red Hat Software Collections (for RHEL Workstation) Red Hat Virtualization SKU: SKU-Number Contract: Contract-Number Pool ID: Valid-Pool-Number-123456 Provides Management: Yes Available: 1 Suggested: 1 Service Level: Support-level Service Type: Service-Type Subscription Type: Sub-type Ends: End-date System Type: PhysicalPool ID값을 찾아서 Red Hat OpenStack Platform 14 인타이틀먼트에 연결합니다.[stack@director ~]$ sudo subscription-manager attach --pool=Valid-Pool-Number-123456

기본 리포지토리를 모두 비활성화한 다음 필수 Red Hat Enterprise Linux 리포지토리를 활성화합니다.

[stack@director ~]$ sudo subscription-manager repos --disable=* [stack@director ~]$ sudo subscription-manager repos --enable=rhel-7-server-rpms --enable=rhel-7-server-extras-rpms --enable=rhel-7-server-rh-common-rpms --enable=rhel-ha-for-rhel-7-server-rpms --enable=rhel-7-server-openstack-14-rpms

이러한 리포지토리에는 director 설치에 필요한 패키지가 들어 있습니다.

시스템에서 업데이트를 실행하여 최신 기본 시스템 패키지를 사용합니다.

[stack@director ~]$ sudo yum update -y [stack@director ~]$ sudo reboot

director 설치 및 구성에 필요한 명령행 툴을 설치합니다.

[stack@director ~]$ sudo yum install -y python-tripleoclient

Ceph Storage 노드에서 오버클라우드를 생성하려는 경우 추가

ceph-ansible패키지를 설치합니다.[stack@director ~]$ sudo yum install -y ceph-ansible

3.2. 컨테이너 이미지 준비

언더클라우드 설정에는 이미지를 가져올 위치와 저장 방법을 정의하기 위해 몇 가지 초기 레지스트리 구성이 필요합니다. 다음 프로세스에서는 컨테이너 이미지 준비를 위해 환경 파일을 생성하고 사용자 지정하는 방법을 보여줍니다.

절차

- 언더클라우드 호스트에 stack 사용자로 로그인합니다.

기본 컨테이너 이미지 준비 파일을 생성합니다.

$ openstack tripleo container image prepare default \ --local-push-destination \ --output-env-file containers-prepare-parameter.yaml

이 명령에는 다음과 같은 추가 옵션이 사용됩니다.

-

--local-push-destination은 언더클라우드의 레지스트리를 컨테이너 이미지의 위치로 설정합니다. 즉, director가 Red Hat Container Catalog에서 필요한 이미지를 가져와서 언더클라우드의 레지스트리로 푸시합니다. director는 언더클라우드를 설치할 때 이 레지스트리를 컨테이너 이미지 소스로 사용합니다. Red Hat Container Catalog에서 직접 가져오려면 이 옵션을 생략하십시오. --output-env-file은 환경 파일 이름입니다. 이 파일의 콘텐츠에는 언더클라우드의 컨테이너 이미지를 준비하는 데 필요한 매개 변수가 포함됩니다. 이 경우 파일 이름은containers-prepare-parameter.yaml입니다.참고containers-prepare-parameter.yaml파일을 사용하여 오버클라우드를 배포할 때 컨테이너 이미지 소스를 정의할 수도 있습니다.

-

-

containers-prepare-parameter.yaml을 편집하여 필요에 따라 변경합니다.

3.3. 컨테이너 이미지 준비 매개 변수

컨테이너를 준비하는 데 필요한 기본 파일(containers-prepare-parameter.yaml)에는 ContainerImagePrepare Heat 매개 변수가 포함되어 있습니다. 이 매개 변수는 이미지 세트를 준비하기 위한 다양한 설정을 정의합니다.

parameter_defaults: ContainerImagePrepare: - (strategy one) - (strategy two) - (strategy three) ...

각각의 설정은 하위 매개 변수 집합에서 사용할 이미지와 해당 이미지의 사용 방법을 정의할 수 있습니다. 다음 표에는 각 ContainerImagePrepare 설정에 사용할 하위 매개 변수가 나열되어 있습니다.

| 매개 변수 | 설명 |

|---|---|

|

|

대상 이미지 태그에 추가할 문자열입니다. |

|

|

제외 필터에 사용할 이미지 이름에 포함된 하위 문자열 목록입니다. |

|

|

이미지 이름 하위 문자열 목록입니다. 하나 이상의 이미지 이름이 일치해야 합니다. includes가 지정되면 모든 excludes가 무시됩니다. |

|

|

대상으로 푸시하기 전 업로드하는 동안 실행할 Ansible 역할 이름의 문자열입니다. |

|

|

|

|

|

수정할 이미지를 필터링하는 데 사용된 이미지 레이블로 이루어진 사전입니다. 이미지가 정의된 레이블과 일치하면 director에서 이미지를 수정 프로세스에 포함합니다. |

|

|

업로드 프로세스 중 이미지를 푸시하는 레지스트리의 네임스페이스입니다. 이 매개 변수에 대해 네임스페이스를 지정하면 모든 이미지 매개 변수도 이 네임스페이스를 사용합니다. |

|

|

기존 컨테이너 이미지를 가져온 소스 레지스트리입니다. |

|

|

초기 이미지를 가져올 위치를 정의하는 |

|

|

결과 이미지에 태그를 지정하기 위해 패턴을 레이블 처리하도록 정의합니다. 일반적으로 |

set 매개 변수는 여러 key: value 정의를 설정할 수 있습니다. 다음 표에는 이러한 키가 나열되어 있습니다.

| 키 | 설명 |

|---|---|

|

|

Ceph Storage 컨테이너 이미지의 이름입니다. |

|

|

Ceph Storage 컨테이너 이미지의 네임스페이스입니다. |

|

|

Ceph Storage 컨테이너 이미지의 태그입니다. |

|

|

각 OpenStack 서비스 이미지의 접두사입니다. |

|

|

각 OpenStack 서비스 이미지의 접미사입니다. |

|

|

각 OpenStack 서비스 이미지의 네임스페이스입니다. |

|

|

사용할 OpenStack Networking (Neutron) 컨테이너를 결정하는 데 사용할 드라이버입니다. null 값을 사용하여 표준 |

|

|

가져올 이미지를 확인하는 태그입니다. |

set 섹션에 openshift_로 시작하는 매개 변수가 여러 개 있을 수 있습니다. 해당 매개 변수는 OpenShift-on-OpenStack과 관련된 다양한 시나리오에 사용됩니다.

3.4. 이미지 준비 항목 계층화

ContainerImagePrepare의 값은 YAML 목록입니다. 즉, 여러 항목을 지정할 수 있습니다. 다음 예에서는 두 개의 항목을 지정하는 경우를 설명합니다. 이 경우 director는 14.0-44로 태그가 지정된 버전을 사용하는 nova-api 이미지를 제외하고 모든 이미지의 최신 버전을 사용합니다.

ContainerImagePrepare:

- tag_from_label: "{version}-{release}"

push_destination: true

excludes:

- nova-api

set:

namespace: registry.access.redhat.com/rhosp14

name_prefix: openstack-

name_suffix: ''

tag: latest

- push_destination: true

includes:

- nova-api

set:

namespace: registry.access.redhat.com/rhosp14

tag: 14.0-44

includes 및 excludes 항목은 각 항목에 대한 이미지를 필터링하는 방법을 제어합니다. includes 설정과 일치하는 이미지는 excludes 일치하는 이미지 항목보다 우선합니다. 일치하는 것으로 간주되기 위해서는 이미지 이름에 설정 값이 포함되어 있어야 합니다.

3.5. 준비 과정에서 이미지 수정

준비 과정에서 필요한 변경을 수행하기 위해 이미지를 수정한 다음 해당 변경 사항을 즉시 배포할 수 있습니다. 이미지 수정 사용 사례는 다음과 같습니다.

- 지속적인 통합 파이프라인의 일부로 배포 전에 테스트 중인 변경 사항으로 이미지가 수정됩니다.

- 개발 워크플로우의 일부로 테스트 및 개발을 위해 로컬 변경 사항을 배포해야 합니다.

- 변경 사항을 배포해야 하지만 이미지 빌드 파이프라인을 통해 사용할 수 없는 경우입니다(독점 추가 기능, 긴급 수정 사항).

수정이 필요한 각 이미지에 대해 Ansible 역할을 호출하면 수정이 완료됩니다. 역할은 소스 이미지를 사용하고 요청된 변경을 수행한 다음 그 결과를 태그합니다. 그러면 준비 작업 시 이미지를 푸시하고 수정된 이미지를 참조하도록 Heat 매개 변수를 설정할 수 있습니다.

Ansible 역할 tripleo-modify-image는 요청된 역할 인터페이스를 준수하고, 수정 사용 사례에 필요한 작업을 수행합니다. 수정은 ContainerImagePrepare 매개 변수의 수정 관련 키를 통해 제어됩니다.

-

modify_role은 수정할 각 이미지에 대해 호출할 Ansible 역할을 지정합니다. -

modify_append_tag는 소스 이미지 태그의 끝에 문자열을 추가하는 데 사용됩니다. 이렇게 하면 결과 이미지가 수정되었음을 알 수 있습니다. push_destination 레지스트리에 이미 해당 이미지가 포함되어 있는 경우 수정을 생략할 수 있습니다. 따라서 이미지를 수정해야 할 때마다 modify_append_tag를 변경하는 것이 좋습니다. -

modify_vars는 역할에 전달할 Ansible 변수로 이루어진 사전입니다.

역할 tripleo-modify-image가 처리하는 다양한 사용 사례를 선택하려면 tasks_from 변수를 해당 역할에 필요한 파일에 설정합니다.

이미지를 수정하는 ContainerImagePrepare 항목을 개발하고 테스트하는 동안 자체적으로 준비를 실행하여 이미지가 예상대로 수정되는지 확인하는 것이 좋습니다.

sudo openstack tripleo container image prepare \ -e ~/containers-prepare-parameter.yaml

3.6. 컨테이너 이미지의 기존 패키지 업데이트

다음 항목을 통해 이미지의 모든 패키지가 업데이트되지만 언더클라우드 호스트의 yum 리포지토리 설정을 사용하게 됩니다.

ContainerImagePrepare:

- push_destination: true

...

modify_role: tripleo-modify-image

modify_append_tag: "-updated"

modify_vars:

tasks_from: yum_update.yml

compare_host_packages: true

yum_repos_dir_path: /etc/yum.repos.d

...3.7. 추가 RPM 파일을 컨테이너 이미지에 설치

핫픽스, 로컬 패키지 빌드 또는 패키지 리포지토리를 통해 사용할 수 없는 패키지를 설치하는 데 유용한 RPM 파일 디렉터리를 설치할 수 있습니다. 예를 들어 다음은 centos-binary-nova-compute 이미지에만 일부 핫픽스 패키지를 설치합니다.

ContainerImagePrepare:

- push_destination: true

...

includes:

- nova-compute

modify_role: tripleo-modify-image

modify_append_tag: "-hotfix"

modify_vars:

tasks_from: rpm_install.yml

rpms_path: /home/stack/nova-hotfix-pkgs

...3.8. 사용자 지정 Dockerfile이 있는 컨테이너 이미지 수정

유연성을 극대화하기 위해 Dockerfile이 포함된 디렉터리를 지정하여 필요한 변경을 수행할 수 있습니다. 역할을 호출하면 FROM 지시문을 변경하고 LABEL 지시문을 추가하는 Dockerfile.modified가 생성됩니다. 다음 예에서는 centos-binary-nova-compute 이미지에서 사용자 지정 Dockerfile을 실행합니다.

ContainerImagePrepare:

- push_destination: true

...

includes:

- nova-compute

modify_role: tripleo-modify-image

modify_append_tag: "-hotfix"

modify_vars:

tasks_from: modify_image.yml

modify_dir_path: /home/stack/nova-custom

...예를 들면 /home/stack/nova-custom/Dockerfile입니다. USER root 지시문을 실행한 후에는 원본 이미지의 기본 사용자로 다시 전환해야 합니다.

FROM docker.io/tripleomaster/centos-binary-nova-compute:latest USER root COPY customize.sh /tmp/ RUN /tmp/customize.sh USER "nova"

3.9. 컨테이너 이미지용 Satellite 서버 준비

Red Hat Satellite 6는 레지스트리 동기화 기능을 제공합니다. 이를 통해 여러 이미지를 Satellite 서버로 가져와 애플리케이션 라이프사이클의 일부로 관리할 수 있습니다. Satellite는 다른 컨테이너 활성화 시스템이 사용할 레지스트리 역할을 합니다. 컨테이너 이미지 관리에 대한 상세 정보는 Red Hat Satellite 6 콘텐츠 관리 가이드에서 "컨테이너 이미지 관리"를 참조하십시오.

이 절차의 예시에서 Red Hat Satellite 6 및 ACME라고 하는 예시 조직은 hammer 명령행 툴을 사용합니다. 이 조직을 실제로 사용하는 Satellite 6 조직으로 대체하십시오.

절차

기본 오버클라우드 및 언더클라우드에 사용 가능한 모든 컨테이너 이미지의 목록을 생성합니다.

$ openstack overcloud container image prepare \ -r /usr/share/openstack-tripleo-heat-templates/roles_data.yaml \ --output-images-file /home/stack/satellite_images_overcloud $ openstack overcloud container image prepare \ -r /usr/share/openstack-tripleo-heat-templates/roles_data_undercloud.yaml \ --output-images-file /home/stack/satellite_images_undercloud

- 이렇게 하면 컨테이너 이미지 정보와 함께 파일 두 개가 생성됩니다. 이 파일을 사용하여 컨테이너 이미지를 Satellite 6 서버에 동기화할 수 있습니다.

파일에서 YAML 관련 정보를 제거하고 고유 이미지 목록만 포함된 플랫 (Flat) 파일에 병합합니다. 다음 명령으로 이 작업을 수행할 수 있습니다.

$ awk -F ':' '{if (NR!=1) {gsub("[[:space:]]", ""); print $2}}' ~/satellite_images_overcloud | sed "s/registry.access.redhat.com\///g" > ~/satellite_images_overcloud_names $ awk -F ':' '{if (NR!=1) {gsub("[[:space:]]", ""); print $2}}' ~/satellite_images_undercloud | sed "s/registry.access.redhat.com\///g" > ~/satellite_images_undercloud_names $ cat ~/satellite_images_overcloud_names ~/satellite_images_undercloud_names | sort | uniq > ~/satellite_images_names이는 Satellite 서버에 가져온 이미지 목록을 제공합니다.

-

satellite_images_names파일을 Satellite 6hammer툴이 포함된 시스템으로 복사합니다. 또는 Hammer CLI 가이드의 지침을 사용하여hammer툴을 언더클라우드에 설치할 수 있습니다. 다음

hammer명령을 실행하여 Satellite 조직에 새 제품(OSP14 Containers)을 생성할 수 있습니다.$ hammer product create \ --organization "ACME" \ --name "OSP14 Containers"

이 사용자 지정 제품에 이미지를 저장합니다.

제품에 기본 컨테이너 이미지를 추가합니다.

$ hammer repository create \ --organization "ACME" \ --product "OSP14 Containers" \ --content-type docker \ --url https://registry.access.redhat.com \ --docker-upstream-name rhosp14/openstack-base \ --name base

satellite_images파일에서 오버클라우드 컨테이너 이미지를 추가합니다.$ while read IMAGE; do \ IMAGENAME=$(echo $IMAGE | cut -d"/" -f2 | sed "s/openstack-//g" | sed "s/:.*//g") ; \ hammer repository create \ --organization "ACME" \ --product "OSP14 Containers" \ --content-type docker \ --url https://registry.access.redhat.com \ --docker-upstream-name $IMAGE \ --name $IMAGENAME ; done < satellite_images_names

컨테이너 이미지를 동기화합니다.

$ hammer product synchronize \ --organization "ACME" \ --name "OSP14 Containers"

Satellite 서버가 동기화를 완료할 때까지 기다립니다.

참고구성에 따라

hammer에서 Satellite 서버 사용자 이름과 암호가 필요할 수 있습니다.hammer를 구성한 후 구성 파일을 사용하여 자동으로 로그인할 수 있습니다. Hammer CLI 가이드의 "인증" 섹션을 참조하십시오.-

Satellite 6 서버에서 콘텐츠 뷰를 사용하는 경우, 새로운 콘텐츠 뷰 버전을 생성하여 이미지를 통합하고 애플리케이션 수명 주기의 환경에 따라 승격합니다. 이는 주로 애플리케이션 라이프사이클을 구조화한 방법에 따라 달라집니다. 예를 들어 라이프사이클의

production이라는 환경을 사용 중이며 해당 환경에서 컨테이너 이미지를 사용할 수 있도록 하려면 컨테이너 이미지가 포함된 콘텐츠 뷰를 생성하고 해당 콘텐츠 뷰를production환경으로 승격합니다. 자세한 내용은 "Managing Container Images with Content Views"를 참조하십시오. base이미지에 사용 가능한 태그를 확인합니다.$ hammer docker tag list --repository "base" \ --organization "ACME" \ --environment "production" \ --content-view "myosp14" \ --product "OSP14 Containers"

이렇게 하면 OpenStack Platform 컨테이너 이미지에 대한 태그가 특정 환경에 대한 콘텐츠 뷰에 표시됩니다.

언더클라우드로 돌아가서 Satellite 서버를 소스로 사용하여 이미지 준비에 필요한 기본 환경 파일을 생성합니다. 다음은 환경 파일 생성을 위한 예시 명령입니다.

(undercloud) $ openstack tripleo container image prepare default \ --output-env-file containers-prepare-parameter.yaml

-

--output-env-file은 환경 파일 이름입니다. 이 파일의 콘텐츠에는 언더클라우드의 컨테이너 이미지를 준비하는 데 필요한 매개 변수가 포함됩니다. 이 경우 파일 이름은containers-prepare-parameter.yaml입니다.

-

containers-prepare-parameter.yaml파일을 편집하여 다음과 같이 수정합니다.-

namespace- Satellite 서버 레지스트리의 URL 및 포트입니다. Red Hat Satellite의 기본 레지스트리 포트는 5000입니다. name_prefix- 접두사는 Satellite 6 규정을 기반으로 하며 사용하는 콘텐츠 뷰에 따라 달라집니다.-

콘텐츠 뷰를 사용하는 경우 구조는

[org]-[environment]-[content view]-[product]-입니다. 예:acme-production-myosp14-osp14_containers- -

콘텐츠 뷰를 사용하지 않는 경우 구조는

[org]-[product]-입니다. 예:acme-osp14_containers-

-

콘텐츠 뷰를 사용하는 경우 구조는

-

ceph_namespace,ceph_image,ceph_tag- Ceph Storage를 사용하는 경우 추가 매개 변수를 포함하여 Ceph Storage 컨테이너 이미지 위치를 정의할 수 있습니다. 이제ceph_image에는 Satellite별 접두사가 포함됩니다. 이 접두사는name_prefix옵션과 동일한 값입니다.

-

다음은 Satellite별 매개 변수가 포함된 환경 파일의 예입니다.

parameter_defaults:

ContainerImagePrepare:

- push_destination: true

set:

ceph_image: acme-production-myosp14-osp14_containers-rhceph-3-rhel7

ceph_namespace: satellite.example.com:5000

ceph_tag: latest

name_prefix: acme-production-myosp14-osp14_containers-

name_suffix: ''

namespace: satellite.example.com:5000

neutron_driver: null

tag: latest

...

tag_from_label: '{version}-{release}'언더클라우드 및 오버클라우드를 모두 생성하는 경우 이 환경 파일을 사용하십시오.

4장. Director 설치

4.1. Director 설정

director 설치 프로세스에는 네트워크 구성을 결정하는 특정 설정이 필요합니다. 이 설정은 stack 사용자의 홈 디렉터리에 있는 템플릿에 undercloud.conf로 저장되어 있습니다. 다음 절차에서는 기본 템플릿을 기반으로 사용하는 방법을 설정하는 방법에 대해 설명합니다.

절차

Red Hat에서는 설치에 필요한 설정을 결정하는 데 도움이 되는 기본 템플릿을 제공합니다. 이 템플릿을

stack사용자의 홈 디렉터리에 복사합니다.[stack@director ~]$ cp \ /usr/share/python-tripleoclient/undercloud.conf.sample \ ~/undercloud.conf

-

undercloud.conf파일을 편집합니다. 이 파일에는 언더클라우드를 구성하는 설정이 들어 있습니다. 매개 변수를 생략하거나 주석 처리하는 경우 언더클라우드 설치에 기본값이 사용됩니다.

4.2. Director 구성 매개 변수

undercloud.conf 파일을 구성하기 위한 매개 변수 목록은 다음과 같습니다.

기본값

다음 매개 변수는 undercloud.conf 파일의 [DEFAULT] 섹션에 정의됩니다.

- additional_architectures

오버클라우드에서 지원할 추가 (커널) 아키텍처 목록입니다. 현재는

ppc64le로 제한되어 있습니다.참고ppc64le에 대한 지원을 사용하면

ipxe_enabled를False로 설정해야 합니다.- certificate_generation_ca

-

요청한 인증서에 서명하는 CA의

certmonger닉네임입니다.generate_service_certificate매개 변수를 설정한 경우에만 이 옵션을 사용하십시오.localCA를 선택한 경우 certmonger에서 로컬 CA 인증서를/etc/pki/ca-trust/source/anchors/cm-local-ca.pem에 추출하고 신뢰 체인에 추가합니다. - clean_nodes

- 배포 중에 그리고 인트로스펙션 후에 하드 드라이브를 초기화할 것인지 여부를 정의합니다.

- cleanup

-

임시 파일을 정리합니다.

False로 설정하면 명령을 실행한 후 배포 중 사용한 임시 파일을 그대로 둡니다. 이 매개 변수는 생성된 파일을 디버깅하거나 오류가 발생한 경우 유용합니다. - container_images_file

컨테이너 이미지 정보가 포함된 Heat 환경 파일입니다. 다음 중 하나로 설정합니다.

- 필요한 모든 컨테이너 이미지에 대한 매개 변수

-

필요한 이미지 준비를 수행하는

ContainerImagePrepare매개 변수입니다. 일반적으로 이 매개 변수가 포함된 파일의 이름은containers-prepare-parameter.yaml입니다.

- custom_env_files

- 언더클라우드 설치에 추가할 추가 환경 파일입니다.

- deployment_user

-

언더클라우드를 설치하는 사용자입니다. 현재의 기본 사용자(

stack)를 사용하려면 이 매개 변수 설정을 해제하십시오. - discovery_default_driver

-

자동으로 등록된 노드의 기본 드라이버를 설정합니다.

enable_node_discovery를 활성화해야 하며, 드라이버를enabled_hardware_types목록에 포함해야 합니다. - docker_insecure_registries

-

docker가 사용할 수 있는 비보안 레지스트리 목록입니다. 대개 개인용 컨테이너 레지스트리와 같이 다른 소스에서 이미지를 가져오는 경우 필요합니다. 대부분의 경우 언더클라우드가 등록되어 있으면 docker에 Red Hat 컨테이너 카탈로그 또는 Satellite 서버에서 컨테이너 이미지를 가져올 수 있는 인증서가 있습니다. - docker_registry_mirror

-

/etc/docker/daemon.json에 설정된 옵션registry-mirror - enable_ironic, enable_ironic_inspector, enable_mistral, enable_tempest, enable_validations, enable_zaqar

-

director에서 사용할 코어 서비스를 정의합니다.

true로 설정하십시오. - enable_ui

-

director의 웹 UI 설치 여부를 정의합니다. 이 매개 변수를 사용하면 그래픽 웹 인터페이스를 통해 오버클라우드 플래닝 및 배포를 수행할 수 있습니다. UI는

undercloud_service_certificate또는generate_service_certificate를 사용하여 활성화된 SSL/TLS에서만 사용할 수 있습니다. - enable_node_discovery

-

인트로스펙션 램디스크를 PXE 부팅하는 알려지지 않은 노드를 자동으로 등록합니다. 새로운 노드는

fake_pxe드라이버를 기본값으로 사용하지만 덮어쓸discovery_default_driver를 설정할 수 있습니다. 또한 introspection 규칙을 사용하여 새로 등록된 노드의 드라이버 정보를 지정할 수 있습니다. - enable_novajoin

-

언더클라우드에서

novajoin메타데이터 서비스 설치 여부를 정의합니다. - enable_routed_networks

- 라우팅된 컨트롤 플레인 네트워크에 대한 지원을 사용합니다.

- enable_swift_encryption

- 유휴 시 Swift 암호화를 사용할지 여부입니다.

- enable_telemetry

-

언더클라우드에 OpenStack Telemetry 서비스(ceilometer, aodh, panko, gnocchi) 설치 여부를 정의합니다. Red Hat OpenStack Platform의 Telemetry 매트릭 백엔드는 gnocchi에서 제공합니다.

enable_telemetry매개 변수를true로 설정하면 Telemetry 서비스가 자동으로 설치 및 설정됩니다. 기본값은false로 언더클라우드에서 Telemetry를 비활성화합니다. 이 매개 변수는 Red Hat CloudForms와 같은 매트릭 데이터를 소비하는 기타 제품을 사용하는 경우 필수입니다. - enabled_hardware_types

- 언더클라우드에 사용할 하드웨어 유형 목록입니다.

- generate_service_certificate

-

언더클라우드 설치 중에

undercloud_service_certificate매개 변수에 사용되는 SSL/TLS 인증서를 생성할지 여부를 정의합니다. 언더클라우드 설치에서 생성된 인증서/etc/pki/tls/certs/undercloud-[undercloud_public_vip].pem을 저장합니다.certificate_generation_ca매개 변수에 정의된 CA는 이 인증서에 서명합니다. - heat_container_image

- 사용할 Heat 컨테이너 이미지의 URL입니다. 설정 해제하십시오.

- heat_native

-

네이티브 Heat 템플릿을 사용합니다.

true로 설정하십시오. - hieradata_override

-

hieradata덮어쓰기 파일의 경로입니다. 설정한 경우, 언더클라우드 설치 시 이 파일이/etc/puppet/hieradata에 복사되고 계층에서 첫 번째 파일로 설정됩니다. 사용자 정의 구성을undercloud.conf매개 변수 외의 서비스에 제공할 때 사용합니다. - inspection_extras

-

검사 프로세스 중에 추가 하드웨어 컬렉션의 활성화 여부를 정의합니다. 인트로스펙션 이미지에

python-hardware또는python-hardware-detect패키지가 필요합니다. - inspection_interface

-

director에서 노드 인트로스펙션에 사용하는 브리지입니다. 이 브리지는 director 구성으로 생성되는 사용자 정의 브리지입니다.

LOCAL_INTERFACE가 이 브리지에 연결됩니다. 이 브리지를 기본br-ctlplane으로 두십시오. - inspection_runbench

-

노드 인트로스펙션 중 벤치마크 집합을 실행합니다. 사용하려면

true로 설정합니다. 등록된 노드의 하드웨어를 검사할 때 벤치마크 분석을 수행하려는 경우 이 옵션이 필요합니다. - ipa_otp

-

언더클라우드 노드를 IPA 서버에 등록할 때 사용할 일회성 암호를 정의합니다. 이 암호는

enable_novajoin이 활성화된 경우 필요합니다. - ipxe_enabled

-

iPXE 또는 표준 PXE 사용 여부를 정의합니다. 기본값은

true이며, iPXE를 활성화합니다. 표준 PXE로 설정하려면false로 설정하십시오. - local_interface

director의 프로비저닝 NIC 용으로 선택한 인터페이스로, director에서 해당 DHCP 및 PXE 부팅 서비스에 사용하는 장치이기도 합니다. 이 값을 선택한 장치로 변경하십시오. 연결된 장치를 확인하려면

ip addr명령을 사용합니다. 예를 들면 다음은ip addr명령을 실행한 결과입니다.2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP qlen 1000 link/ether 52:54:00:75:24:09 brd ff:ff:ff:ff:ff:ff inet 192.168.122.178/24 brd 192.168.122.255 scope global dynamic eth0 valid_lft 3462sec preferred_lft 3462sec inet6 fe80::5054:ff:fe75:2409/64 scope link valid_lft forever preferred_lft forever 3: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noop state DOWN link/ether 42:0b:c2:a5:c1:26 brd ff:ff:ff:ff:ff:ff이 예에서 외부 NIC는

eth0을 사용하고, 프로비저닝 NIC는 현재 구성되지 않은eth1을 사용합니다. 이 경우에는local_interface를eth1로 설정하십시오. 설정 스크립트는 이 인터페이스를inspection_interface매개 변수로 정의된 사용자 브리지에 연결합니다.- local_ip

-

director의 프로비저닝 NIC에 대해 정의된 IP 주소입니다. 이는 director에서 해당 DHCP 및 PXE 부팅 서비스에 사용하는 IP 주소이기도 합니다. 프로비저닝 네트워크에 다른 서브넷을 사용하지 않는 경우, 예를 들어 환경에서 기존 IP 주소 또는 서브넷과 충돌하는 경우 이 값을 기본

192.168.24.1/24로 남겨 두십시오. - local_mtu

-

local_interface에 사용할 MTU입니다. - local_subnet

-

PXE 부팅 및 DHCP 인터페이스에 사용되는 로컬 서브넷입니다.

local_ip주소는 이 서브넷에 존재해야 합니다. 기본값은ctlplane-subnet입니다. - net_config_override

-

네트워크 설정 덮어쓰기 템플릿의 경로입니다. 설정한 경우, 언더클라우드에서 JSON 포맷 템플릿을 사용하여 네트워킹을

os-net-config로 설정합니다. 그러면undercloud.conf에 설정된 네트워크 매개 변수를 무시합니다./usr/share/python-tripleoclient/undercloud.conf.sample에서 예를 참조하십시오. - output_dir

- 출력 상태, 처리된 Heat 템플릿, Ansible 배포 파일의 디렉터리입니다.

- overcloud_domain_name

오버클라우드 배포 시 사용할 DNS 도메인 이름입니다.

참고오버클라우드 매개 변수

CloudDomain은 일치하는 값으로 설정해야 합니다.- roles_file

- 언더클라우드 설치에 덮어쓸 역할 파일입니다. director 설치에 기본 역할 파일이 사용되도록 설정 해제하는 것이 좋습니다.

- scheduler_max_attempts

- 스케줄러가 인스턴스 배포를 시도하는 최대 횟수입니다. 이 수는 스케줄링할 때 잠재적인 경합 조건을 해결하기 위해 즉시 배포해야 하는 베어 메탈 노드 수보다 크거나 같게 유지합니다.

- service_principal

- 인증서를 사용하는 서비스에 대한 Kerberos 사용자입니다. FreeIPA에서처럼 CA에 Kerberos 사용자가 필요한 경우에만 사용합니다.

- subnets

-

프로비저닝 및 인트로스펙션(introspection)을 위해 라우팅된 네트워크 서브넷 목록입니다. 자세한 내용은 서브넷을 참조하십시오. 기본값은

ctlplane-subnet서브넷만 포함합니다. - templates

- 덮어쓸 Heat 템플릿 파일입니다.

- undercloud_admin_host

-

SSL/TLS 사용 시 director의 관리 API에 대해 정의된 IP 주소로, SSL/TLS로 관리 엔드포인트 액세스를 위한 IP 주소입니다. director 설정에 따라 이 IP 주소를

/32넷마스크를 사용하는 라우팅된 IP 주소로 해당 소프트웨어 브리지에 연결합니다. - undercloud_debug

-

언더클라우드 서비스의 로그 수준을

DEBUG로 설정합니다. 활성화하려면 이 값을true로 설정합니다. - undercloud_enable_selinux

-

배포 중 SELinux를 사용 또는 사용 안 함으로 설정합니다. 문제를 디버깅하는 경우 이외에는

true로 설정하는 것이 좋습니다. - undercloud_hostname

- 언더클라우드에 대해 정규화된 호스트 이름을 정의합니다. 설정되어 있는 경우 언더클라우드 설치 시 모든 시스템의 호스트 이름이 설정됩니다. 설정되어 있지 않은 경우 언더클라우드에서 현재 호스트 이름을 사용하지만 사용자가 모든 시스템의 호스트 이름을 적절하게 설정해야 합니다.

- undercloud_log_file

-

언더클라우드 설치/업그레이드 로그를 저장할 로그 파일 경로입니다. 기본적으로 로그 파일은 홈 디렉터리에 있는

install-undercloud.log입니다(예:/home/stack/install-undercloud.log). - undercloud_nameservers

- 언더클라우드 호스트 이름 확인에 사용할 DNS 이름 서버 목록입니다.

- undercloud_ntp_servers

- 언더클라우드의 날짜 및 시간을 동기화하는데 사용되는 네트워크 시간 프로토콜 서버의 목록입니다.

- undercloud_public_host

-

SSL/TLS를 사용할 때 director의 공용 API에 대해 정의된 IP 주소로, SSL/TLS를 통해 외부 director 엔드포인트에 액세스하는 IP 주소입니다. director 구성은 이 IP 주소를 해당 소프트웨어 브리지에

/32넷마스크를 사용하는 라우팅된 IP 주소로 연결합니다. - undercloud_service_certificate

- OpenStack SSL/TLS 통신을 위한 인증서 위치 및 파일 이름입니다. 이 인증서를 신뢰할 수 있는 인증 기관에서 가져오는 것이 가장 좋습니다. 그렇지 않을 경우에는 자체 서명된 인증서를 생성하십시오. 이러한 지침에는 자체 서명된 인증서이든 또는 인증 기관에서 서명한 인증서이든 관계없이 인증서의 SELinux 컨텍스트를 설정하는 방법이 포함되어 있습니다.

- undercloud_update_packages

- 언더클라우드 설치 중 패키지 업데이트 여부를 정의합니다.

서브넷

각 프로비저닝 서브넷은 undercloud.conf 파일에서 이름이 지정된 섹션입니다. 예를 들어 ctlplane-subnet이라는 서브넷을 생성하는 방법은 다음과 같습니다.

[ctlplane-subnet] cidr = 192.168.24.0/24 dhcp_start = 192.168.24.5 dhcp_end = 192.168.24.24 inspection_iprange = 192.168.24.100,192.168.24.120 gateway = 192.168.24.1 masquerade = true

환경에 따라 필요한 만큼의 프로비저닝 네트워크를 지정할 수 있습니다.

- gateway

-

오버클라우드 인스턴스의 게이트웨이로, 트래픽을 외부 네트워크에 전달하는 언더클라우드 호스트입니다. director에 다른 IP 주소를 사용하지 않거나 외부 게이트웨이를 직접 사용하지 않을 경우 이 값을 기본

192.168.24.1로 남겨 두십시오.

director의 구성은 적절한 sysctl 커널 매개 변수를 사용하여 IP 포워딩을 자동으로 활성화합니다.

- cidr

-

director에서 오버클라우드 인스턴스를 관리하는 데 사용하는 네트워크입니다. 이 네트워크는 언더클라우드의

neutron서비스에서 관리하는 프로비저닝 네트워크입니다. 프로비저닝 네트워크에 다른 서브넷을 사용하지 않는 경우 기본192.168.24.0/24로 두십시오. - masquerade

-

외부 액세스를 위해

cidr에 정의된 네트워크를 마스커레이딩할지 여부를 정의합니다. 그러면 프로비저닝 네트워크에 일정 수준의 NAT(네트워크 주소 변환)가 제공되어 director를 통해 외부 액세스가 가능합니다. - dhcp_start; dhcp_end

- 오버클라우드 노드의 DHCP 할당 범위 시작과 끝 값입니다. 이 범위에 노드를 할당할 충분한 IP 주소가 포함되어 있는지 확인하십시오.

구성에 맞게 매개 변수에 대한 값을 변경합니다. 완료되면 파일을 저장하십시오.

4.3. Director 설치

다음 절차에 따라 director를 설치하고 몇 가지 기본적인 설치 후 작업을 수행합니다.

절차

다음 명령을 실행하여 언더클라우드에 director를 설치합니다.

[stack@director ~]$ openstack undercloud install

이 명령은 director의 구성 스크립트를 실행합니다. director가 추가 패키지를 설치하고,

undercloud.conf의 설정에 맞게 해당 서비스를 구성합니다. 이 스크립트는 완료하는 데 몇 분이 걸립니다.스크립트가 완료되면 다음 두 파일이 생성됩니다.

-

undercloud-passwords.conf- director의 서비스에 대한 모든 암호 목록입니다. -

stackrc- director의 명령줄 툴에 액세스할 수 있도록 지원하는 초기화 변수 세트입니다.

-

이 스크립트는 모든 OpenStack Platform 서비스 컨테이너가 자동으로 시작합니다. 다음 명령을 사용하여 활성화된 컨테이너를 확인하십시오.

[stack@director ~]$ sudo docker ps

스크립트는

stack사용자를docker그룹에 추가하여stack사용자에게 컨테이너 관리 명령에 대한 액세스 권한을 제공합니다.stack사용자의 권한을 최신 상태로 업데이트하려면 다음 명령을 실행합니다.[stack@director ~]$ exec su -l stack

다시 로그인하라는 명령 프롬프트가 표시됩니다. stack 사용자의 암호를 입력합니다.

stack사용자를 초기화하여 명령줄 툴을 사용하려면 다음 명령을 실행하십시오.[stack@director ~]$ source ~/stackrc

이제 프롬프트 메세지는 OpenStack 명령이 언더클라우드를 인증 및 실행될 수 있음을 나타냅니다.

(undercloud) [stack@director ~]$

director 설치가 완료되었습니다. 이제 director의 명령행 툴을 사용할 수 있습니다.

4.4. 오버클라우드 노드의 이미지 가져오기

director에는 오버클라우드 노드를 프로비저닝할 다음과 같은 여러 디스크 이미지가 필요합니다.

- 인트로스펙션 커널 및 램디스크 - PXE 부팅을 통해 베어 메탈 시스템의 인트로스펙션에 사용됩니다.

- 배포 커널 및 램디스크 - 시스템 프로비저닝 및 배포에 사용됩니다.

- 오버클라우드 커널, 램디스크 및 전체 이미지 - 노드의 하드 디스크에 기록된 기본 오버클라우드 시스템입니다.

다음 절차는 오버클라우드 노드의 이미지를 확보 및 설치하는 방법에 대해 설명합니다.

4.4.1. 단일 아키텍처 오버클라우드

다음 이미지 및 절차는 배포 및 오버클라우드에 필요합니다.

절차

stackrc파일을 소싱하여 director의 명령행 툴을 활성화합니다.[stack@director ~]$ source ~/stackrc

rhosp-director-images및rhosp-director-images-ipa패키지를 설치합니다.(undercloud) [stack@director ~]$ sudo yum install rhosp-director-images rhosp-director-images-ipa

stack사용자 홈(/home/stack/images)의images디렉터리에 압축된 이미지 파일을 풉니다.(undercloud) [stack@director ~]$ cd ~/images (undercloud) [stack@director images]$ for i in /usr/share/rhosp-director-images/overcloud-full-latest-14.0.tar /usr/share/rhosp-director-images/ironic-python-agent-latest-14.0.tar; do tar -xvf $i; done

이러한 이미지를 director로 가져옵니다.

(undercloud) [stack@director images]$ openstack overcloud image upload --image-path /home/stack/images/

이렇게 하면 다음 이미지가 director에 업로드됩니다.

-

bm-deploy-kernel -

bm-deploy-ramdisk -

overcloud-full -

overcloud-full-initrd -

overcloud-full-vmlinuz

이 스크립트는 director의 PXE 서버에 인트로스펙션 이미지도 설치합니다.

-

해당 이미지가 성공적으로 업로드되었는지 확인하려면 다음을 실행합니다.

(undercloud) [stack@director images]$ openstack image list +--------------------------------------+------------------------+ | ID | Name | +--------------------------------------+------------------------+ | 765a46af-4417-4592-91e5-a300ead3faf6 | bm-deploy-ramdisk | | 09b40e3d-0382-4925-a356-3a4b4f36b514 | bm-deploy-kernel | | ef793cd0-e65c-456a-a675-63cd57610bd5 | overcloud-full | | 9a51a6cb-4670-40de-b64b-b70f4dd44152 | overcloud-full-initrd | | 4f7e33f4-d617-47c1-b36f-cbe90f132e5d | overcloud-full-vmlinuz | +--------------------------------------+------------------------+

이 목록에는 인트로스펙션 PXE 이미지가 표시되지 않습니다. director에서는 이러한 파일을

/httpboot에 복사합니다.(undercloud) [stack@director images]$ ls -l /httpboot total 341460 -rwxr-xr-x. 1 root root 5153184 Mar 31 06:58 agent.kernel -rw-r--r--. 1 root root 344491465 Mar 31 06:59 agent.ramdisk -rw-r--r--. 1 ironic-inspector ironic-inspector 337 Mar 31 06:23 inspector.ipxe

4.4.2. 다중 아키텍처 오버클라우드

다음은 배포 및 오버클라우드에 필요한 이미지 및 절차입니다.

절차

stackrc파일을 소싱하여 director의 명령행 툴을 활성화합니다.[stack@director ~]$ source ~/stackrc

rhosp-director-images-all패키지를 설치합니다.(undercloud) [stack@director ~]$ sudo yum install rhosp-director-images-all

stack사용자 홈(/home/stack/images)의images디렉터리에 있는 아키텍처별 디렉터리에 압축된 파일을 풉니다.(undercloud) [stack@director ~]$ cd ~/images (undercloud) [stack@director images]$ for arch in x86_64 ppc64le ; do mkdir $arch ; done (undercloud) [stack@director images]$ for arch in x86_64 ppc64le ; do for i in /usr/share/rhosp-director-images/overcloud-full-latest-14.0-${arch}.tar /usr/share/rhosp-director-images/ironic-python-agent-latest-14.0-${arch}.tar ; do tar -C $arch -xf $i ; done ; done이러한 이미지를 director로 가져옵니다.

(undercloud) [stack@director ~]$ cd ~/images (undercloud) [stack@director images]$ openstack overcloud image upload --image-path ~/images/ppc64le --architecture ppc64le --whole-disk --http-boot /tftpboot/ppc64le (undercloud) [stack@director images]$ openstack overcloud image upload --image-path ~/images/x86_64/ --http-boot /tftpboot

이렇게 하면 다음 이미지가 director에 업로드됩니다.

-

bm-deploy-kernel -

bm-deploy-ramdisk -

overcloud-full -

overcloud-full-initrd -

overcloud-full-vmlinuz -

ppc64le-bm-deploy-kernel -

ppc64le-bm-deploy-ramdisk ppc64le-overcloud-full이 스크립트는 director의 PXE 서버에 인트로스펙션 이미지도 설치합니다.

-

해당 이미지가 성공적으로 업로드되었는지 확인하려면 다음을 실행합니다.

(undercloud) [stack@director images]$ openstack image list +--------------------------------------+---------------------------+--------+ | ID | Name | Status | +--------------------------------------+---------------------------+--------+ | 6d1005ba-ec82-473b-8e33-88aadb5b6792 | bm-deploy-kernel | active | | fb723b33-9f11-45f5-b25b-c008bf509290 | bm-deploy-ramdisk | active | | 6a6096ba-8f79-4343-b77c-4349f7b94960 | overcloud-full | active | | de2a1bde-9351-40d2-bbd7-7ce9d6eb50d8 | overcloud-full-initrd | active | | 67073533-dd2a-4a95-8e8b-0f108f031092 | overcloud-full-vmlinuz | active | | 69a9ffe5-06dc-4d81-a122-e5d56ed46c98 | ppc64le-bm-deploy-kernel | active | | 464dd809-f130-4055-9a39-cf6b63c1944e | ppc64le-bm-deploy-ramdisk | active | | f0fedcd0-3f28-4b44-9c88-619419007a03 | ppc64le-overcloud-full | active | +--------------------------------------+---------------------------+--------+

이 목록에는 인트로스펙션 PXE 이미지가 표시되지 않습니다. director에서는 이러한 파일을

/tftpboot에 복사합니다.(undercloud) [stack@director images]$ ls -l /tftpboot /tftpboot/ppc64le/ /tftpboot: total 422624 -rwxr-xr-x. 1 root root 6385968 Aug 8 19:35 agent.kernel -rw-r--r--. 1 root root 425530268 Aug 8 19:35 agent.ramdisk -rwxr--r--. 1 ironic ironic 20832 Aug 8 02:08 chain.c32 -rwxr--r--. 1 ironic ironic 715584 Aug 8 02:06 ipxe.efi -rw-r--r--. 1 root root 22 Aug 8 02:06 map-file drwxr-xr-x. 2 ironic ironic 62 Aug 8 19:34 ppc64le -rwxr--r--. 1 ironic ironic 26826 Aug 8 02:08 pxelinux.0 drwxr-xr-x. 2 ironic ironic 21 Aug 8 02:06 pxelinux.cfg -rwxr--r--. 1 ironic ironic 69631 Aug 8 02:06 undionly.kpxe /tftpboot/ppc64le/: total 457204 -rwxr-xr-x. 1 root root 19858896 Aug 8 19:34 agent.kernel -rw-r--r--. 1 root root 448311235 Aug 8 19:34 agent.ramdisk -rw-r--r--. 1 ironic-inspector ironic-inspector 336 Aug 8 02:06 default

기본 overcloud-full.qcow2 이미지는 플랫 파티션 이미지입니다. 하지만 전체 디스크 이미지를 가져와서 사용할 수도 있습니다. 자세한 내용은 부록 C. 전체 디스크 이미지를 참조하십시오.

4.5. 컨트롤 플레인의 네임서버 설정

오버클라우드에서 cdn.redhat.com과 같은 외부 호스트 이름을 확인하도록 하려면 오버클라우드 노드에 네임서버를 설정하는 것이 좋습니다. 네트워크를 분리하지 않은 표준 오버클라우드의 경우 언더클라우드의 컨트롤 플레인 서브넷을 사용하여 네임서버가 정의됩니다. 다음 절차에 따라 환경에 대한 네임서버를 정의하십시오.

절차

stackrc파일을 소싱하여 director의 명령행 툴을 활성화합니다.[stack@director ~]$ source ~/stackrc

ctlplane-subnet서브넷의 네임서버를 설정합니다.(undercloud) [stack@director images]$ openstack subnet set --dns-nameserver [nameserver1-ip] --dns-nameserver [nameserver2-ip] ctlplane-subnet

각 네임서버에 대해

--dns-nameserver옵션을 사용합니다.서브넷을 표시하여 네임 서버를 확인합니다.

(undercloud) [stack@director images]$ openstack subnet show ctlplane-subnet +-------------------+-----------------------------------------------+ | Field | Value | +-------------------+-----------------------------------------------+ | ... | | | dns_nameservers | 8.8.8.8 | | ... | | +-------------------+-----------------------------------------------+

서비스 트래픽을 별도의 네트워크에 분리하려면 오버클라우드 노드에서 네트워크 환경 파일에 DnsServers 매개 변수를 사용합니다.

4.6. 다음 단계

이렇게 하면 director 구성 및 설치가 완료됩니다. 다음 장에서는 노드 등록, 검사 및 여러 노드 역할 태그 지정을 비롯하여 오버클라우드의 기본적인 구성에 대해 설명합니다.

II 부. 기본 오버클라우드 배포

5장. 오버클라우드 플래닝

다음 섹션에서는 Red Hat OpenStack Platform 환경의 여러 측면을 플래닝하는 몇 가지 지침을 제공합니다. 여기에는 노드 역할 정의, 네트워크 토폴로지 플래닝 및 스토리지가 포함됩니다.

5.1. 노드 역할

director는 오버클라우드 빌드에 대한 여러 기본 노드 유형을 제공합니다. 이러한 노드 유형은 다음과 같습니다.

- Controller

환경을 제어하기 위한 주요 서비스를 제공합니다. 대시보드(horizon), 인증(keystone), 이미지 스토리지(glance), 네트워킹(neutron), 오케스트레이션(heat) 및 고가용성 서비스가 여기에 포함됩니다. Red Hat OpenStack Platform 환경에는 고가용성 환경을 위한 3개의 컨트롤러 노드가 필요합니다.

참고하나의 노드로 구성된 환경은 테스트 목적으로 사용할 수 있습니다. 두 개의 노드 또는 세 개 이상의 노드로 구성된 환경은 지원되지 않습니다.

- Compute

- 하이퍼바이저 역할을 하고 환경에서 가상 머신을 실행하는 데 필요한 처리 기능을 제공하는 물리 서버입니다. 기본 Red Hat OpenStack Platform 환경에는 Compute 노드가 적어도 한 개 이상 필요합니다.

- Ceph Storage

- Red Hat Ceph Storage를 제공하는 호스트입니다. 추가 Ceph Storage 호스트는 클러스터에서 확장될 수 있습니다. 이 배포 역할은 선택 사항입니다.

- Swift Storage

- OpenStack의 Swift 서비스에 외부 오브젝트 스토리지를 제공하는 호스트입니다. 이 배포 역할은 선택 사항입니다.

다음 표에서는 다른 오버클라우드 구성 예와 각 시나리오에 사용되는 노드 유형을 정의합니다.

표 5.1. 시나리오에 사용되는 노드 배포 역할

|

Controller |

Compute |

Ceph Storage |

Swift Storage |

합계 | |

|

소규모 오버클라우드 |

3 |

1 |

- |

- |

4 |

|

중간 규모 오버클라우드 |

3 |

3 |

- |

- |

6 |

|

추가 오브젝트 스토리지가 있는 중간 규모의 오버클라우드 |

3 |

3 |

- |

3 |

9 |

|

Ceph Storage 클러스터가 있는 중간 규모의 오버클라우드 |

3 |

3 |

3 |

- |

9 |

또한 개별 서비스를 사용자 지정 역할로 나눌 것인지 검토하십시오. 구성 가능한 역할 아키텍처에 대한 자세한 내용은 Advanced Overcloud Customization 가이드에서 "Composable Services and Custom Roles"를 참조하십시오.

5.2. 오버클라우드 네트워크

역할 및 서비스를 적절하게 매핑하여 서로 올바르게 통신할 수 있도록 해당 환경의 네트워킹 토폴로지와 서브넷을 계획하는 것이 중요합니다. Red Hat OpenStack Platform은 자율적으로 작동하고 소프트웨어 기반 네트워크, 정적 및 유동 IP 주소, DHCP를 관리하는 Openstack Networking(neutron) 서비스를 사용합니다.

기본적으로 director는 연결에 프로비저닝/컨트롤 플레인을 사용하도록 노드를 구성합니다. 그러나 사용자 지정하여 서비스를 할당할 수 있는 일련의 구성 가능한 네트워크로 네트워크 트래픽을 분리할 수 있습니다.

일반적인 Red Hat OpenStack Platform 설치에서는 종종 네트워크 유형의 수가 물리적 네트워크 연결 수를 초과합니다. 모든 네트워크를 적절한 호스트에 연결하기 위해 오버클라우드에서는 VLAN 태그를 사용하여 인터페이스마다 두 개 이상의 네트워크를 제공합니다. 대부분의 네트워크는 서브넷이 분리되어 있지만, 일부는 인터넷 액세스 또는 인프라 네트워크 연결에 라우팅을 제공할 레이어 3 게이트웨이가 필요합니다. VLAN을 사용하여 네트워크 트래픽 유형을 분리하는 경우 802.1Q 표준을 지원하는 스위치를 사용하여 태그가 지정된 VLAN을 제공하십시오.

배포 시 neutron VLAN 모드(터널링이 비활성화된 상태)를 사용하려는 경우에도 프로젝트 네트워크(GRE 또는 VXLAN으로 터널링됨)를 배포하는 것이 좋습니다. 이 경우 배포 시 약간의 사용자 정의 작업이 필요하며, 이후에 유틸리티 네트워크 또는 가상화 네트워크로 터널 네트워크를 사용할 수 있는 옵션은 그대로 유지됩니다. VLAN을 사용하여 테넌트 네트워크를 만들지만, 테넌트 VLAN을 사용하지 않고 네트워크를 특별한 용도로 사용하기 위한 VXLAN 터널을 만들 수도 있습니다. 테넌트 VLAN을 사용한 배포에 VXLAN 기능을 추가할 수 있지만, 서비스 중단 없이 기존 오버클라우드에 테넌트 VLAN을 추가할 수 없습니다.

또한 director는 분리된 구성 가능 네트워크를 사용하여 NIC를 구성하는 데 필요한 템플릿 집합을 제공합니다. 기본 구성은 다음과 같습니다.

- 단일 NIC 구성 - 기본 VLAN과 다른 오버클라우드 네트워크 유형에 서브넷을 사용하는 태그된 VLAN에서 프로비저닝 네트워크용 NIC 1개

- 연결된 NIC 구성 - 기본 VLAN의 프로비저닝 네트워크용 NIC 1개와 다른 오버클라우드 네트워크 유형에 대해 태그가 지정된 VLAN에 연결된 NIC 2개

- 다중 NIC 구성 - 각 NIC에서 다른 오버클라우드 네트워크 유형에 서브넷 사용

고유의 템플릿을 작성하여 특정 NIC구성을 매핑할 수도 있습니다.

네트워크 구성을 검토하는 경우 다음과 같은 세부사항을 고려하는 것도 중요합니다.

- 오버클라우드 생성 중에 모든 오버클라우드 머신에 단일 이름을 사용하여 NIC를 참조합니다. 혼동하지 않도록 각 오버클라우드 노드에서 각각의 해당 네트워크에 대해 동일한 NIC를 사용하는 것이 좋습니다. 예를 들어 프로비저닝 네트워크에는 주 NIC를 사용하고, OpenStack 서비스에는 보조 NIC를 사용하십시오.

- 프로비저닝 NIC로 PXE를 부팅하도록 모든 오버클라우드 시스템을 설정하고, 외부 NIC(및 시스템의 다른 모든 NIC)에서 PXE 부팅을 비활성화하십시오. 또한 프로비저닝 NIC에 PXE 부팅이 하드 디스크 및 CD/DVD 드라이브보다 우선하도록 부팅 순서를 최상위 위치로 지정합니다.

- 모든 오버클라우드 베어 메탈 시스템에는 IPMI(Intelligent Platform Management Interface)와 같은 지원되는 전원 관리 인터페이스가 필요합니다. 이를 통해 director에서 각 노드의 전원 관리를 제어할 수 있습니다.

- 각 오버클라우드 시스템에 대해 프로비저닝 NIC의 MAC 주소, IPMI NIC의 IP 주소, IPMI 사용자 이름 및 IPMI 비밀번호를 기록해 두십시오. 이 정보는 나중에 오버클라우드 노드를 설정할 때 유용합니다.

- 외부 인터넷에서 인스턴스에 액세스할 필요가 있는 경우 공용 네트워크에서 유동 IP 주소를 할당하고 이 주소를 인스턴스와 연결할 수 있습니다. 인스턴스는 해당 개인 IP를 보유하고 있지만, 네트워크 트래픽에서 NAT를 사용하여 유동 IP 주소를 통과합니다. 유동 IP 주소는 여러 개인 IP 주소가 아니라 단일 인스턴스에만 할당할 수 있습니다. 하지만 유동 IP 주소는 단일 테넌트에서만 사용하도록 지정되어 있으므로 테넌트가 필요에 따라 특정 인스턴스와 연결하거나 연결을 해제할 수 있습니다. 이 구성을 사용하면 해당 인프라가 외부 인터넷에 노출되므로 적합한 보안 관행을 준수하고 있는지 확인해야 합니다.

- 하나의 브리지는 단일 인터페이스 또는 단일 본딩만을 멤버로 하면 Open vSwitch에서 네트워크 루프 발생 위험을 완화할 수 있습니다. 여러 개의 본딩이나 인터페이스가 필요한 경우 여러 브리지를 구성할 수 있습니다.

- 오버클라우드 노드가 Red Hat Content Delivery Network 및 네트워크 시간 서버와 같은 외부 서비스에 연결할 수 있도록 DNS 호스트 이름 확인을 사용하는 것이 좋습니다.

5.3. 오버클라우드 스토리지

모든 드라이버 또는 백엔드 유형의 백엔드 cinder-volume을 사용하는 게스트 인스턴스에서 LVM을 사용하면 성능, 볼륨 가시성 및 가용성에 문제가 발생할 수 있습니다. 이러한 문제는 LVM 필터를 사용하여 해결할 수 있습니다. 자세한 내용은 Storage Guide에서 2.1섹션 백엔드 및 KCS 문서 3213311, "Using LVM on a cinder volume exposes the data to the compute host"를 참조하십시오.

director는 오버클라우드 환경에 여러 스토리지 옵션을 제공합니다. 이러한 옵션은 다음과 같습니다.

- Ceph Storage 노드

director가 Red Hat Ceph Storage를 사용하여 확장 가능한 스토리지 노드 집합을 생성합니다. 오버클라우드는 각종 노드를 다음의 목적으로 사용합니다.

- 이미지 - Glance는 VM의 이미지를 관리합니다. 이미지는 변경할 수 없습니다. OpenStack에서는 이미지를 바이너리 Blob으로 처리하고 그에 따라 이미지를 다운로드합니다. glance를 사용하여 이미지를 Ceph 블록 장치에 저장할 수 있습니다.

- 볼륨 - Cinder 볼륨은 블록 장치입니다. OpenStack에서는 볼륨을 사용하여 VM을 부팅하거나, 실행 중인 VM에 볼륨을 연결합니다. OpenStack에서는 Cinder 서비스를 사용하여 볼륨을 관리합니다. Cinder를 사용하면 이미지의 CoW(copy-on-write) 복제본을 사용하여 VM을 부팅할 수 있습니다.

- 파일 시스템 - Manila 공유는 파일 시스템에서 지원합니다. OpenStack 사용자는 Manila 서비스를 사용하여 공유를 관리합니다. Manila를 사용하면 Ceph Storage 노드의 데이터로 CephFS 파일 시스템에서 지원하는 공유를 관리할 수 있습니다.

게스트 디스크 - 게스트 디스크는 게스트 운영 체제 디스크입니다. 기본적으로 nova로 가상 머신을 부팅하면 해당 디스크가 하이퍼바이저의 파일 시스템에 파일로 표시됩니다(일반적으로

/var/lib/nova/instances/<uuid>/아래). cinder를 사용하지 않고 Ceph 내에서 모든 가상 머신을 부팅할 수 있으며, 이 경우 라이브 마이그레이션 프로세스를 통해 쉽게 유지보수 작업을 수행할 수 있습니다. 또한 하이퍼바이저가 중지되는 경우 편리하게nova evacuate를 트리거하고 다른 위치에서 가상 머신을 실행할 수 있습니다.중요지원되는 이미지 형식에 대한 내용은 Instances and Images 가이드의 Image Service 장을 참조하십시오.

자세한 내용은 Red Hat Ceph Storage Architecture 가이드를 참조하십시오.

- Swift Storage 노드

- director에서 외부 오브젝트 스토리지 노드를 생성합니다. 이는 오버클라우드 환경의 컨트롤러 노드를 확장하거나 교체해야 하지만 고가용성 클러스터 외부에서 오브젝트 스토리지를 유지해야 하는 경우에 유용합니다.

5.4. 오버클라우드 보안

OpenStack Platform 구현의 보안은 네트워크 환경의 보안에 따라 좌우됩니다. 네트워킹 환경에서 적합한 보안 원칙에 따라 네트워크 액세스가 적절히 제어되는지 확인하십시오. 예를 들면 다음과 같습니다.

- 네트워크 세그멘테이션을 사용하여 네트워크 트래픽을 줄이고 중요한 데이터를 격리합니다. 플랫 네트워크는 보안 수준이 훨씬 낮습니다.

- 서비스 액세스 및 포트를 최소로 제한합니다.

- 적절한 방화벽 규칙과 암호를 사용합니다.

- SELinux를 활성화합니다.

시스템 보안에 대한 자세한 내용은 다음 문서를 참조하십시오.

5.5. 오버클라우드 고가용성

고가용성 오버클라우드를 배포하기 위해 director는 여러 개의 컨트롤러 노드, 컴퓨팅 노드, 스토리지 노드가 단일 클러스터로 작동하도록 설정합니다. 노드 오류가 발생하는 경우 해당 노드의 유형에 따라 자동 펜싱 및 다시 시작 프로세스가 트리거됩니다. 오버클라우드 고가용성 아키텍처 및 서비스에 대한 내용은 Understanding Red Hat OpenStack Platform High Availability를 참조하십시오.

director(인스턴스 HA)를 사용하여 컴퓨팅 인스턴스의 고가용성을 구성할 수도 있습니다. 이 메커니즘은 노드에 문제가 발생하는 경우 컴퓨팅 노드의 인스턴스를 자동으로 비우기 및 다시 시작합니다. 인스턴스 HA에 대한 요구 사항은 일반 오버클라우드 요구 사항과 동일하지만 몇 가지 추가 단계를 수행하여 배포를 위해 환경을 준비해야 합니다. 인스턴스 HA가 작동하는 방법 및 설치 지침에 대한 자세한 내용은 High Availability for Compute Instances 가이드를 참조하십시오.

5.6. 컨트롤러 노드 요구 사항

컨트롤러 노드는 Red Hat OpenStack Platform 환경에서 Horizon 대시보드, 백엔드 데이터베이스 서버, Keystone 인증, 고가용성 서비스와 같은 핵심 서비스를 호스팅합니다.

- 프로세서

- Intel 64 또는 AMD64 CPU 확장을 지원하는 64비트 x86 프로세서

- 메모리

최소 메모리 용량은 32GB입니다. 하지만 권장 메모리 용량은 vCPU 수(CPU 코어 수와 하이퍼 스레딩 값을 곱한 값)에 따라 다릅니다. 다음 계산을 참고하십시오.

Controller의 최소 RAM 계산:

- vCPU마다 1.5GB 메모리를 사용합니다. 예를 들어 48개의 vCPU가 있는 머신에는 72GB의 RAM이 있어야 합니다.

Controller의 권장 RAM 계산:

- vCPU마다 3GB 메모리를 사용합니다. 예를 들어 48개의 vCPU가 있는 머신에는 144GB RAM이 있어야 합니다.

메모리 요구 사항 측정에 대한 자세한 내용은 Red Hat Customer Portal에서 "고가용성 컨트롤러에 대한 Red Hat OpenStack Platform 하드웨어 요구 사항"을 참조하십시오.

- 디스크 스토리지 및 레이아웃

최소 40GB의 스토리지가 필요합니다. Telemetry(

gnocchi) 및 Object Storage(swift) 서비스는 모두 Controller에 설치되고 root 디스크를 사용하도록 구성됩니다. 이러한 기본값은 상용 하드웨어에 내장되는 소형 오버클라우드 배포에 적합합니다. 이는 개념 검증 및 테스트의 표준 환경입니다. 이러한 기본값을 사용하면 워크로드 용량 및 성능 측면에서는 떨어지지만 최소의 플래닝으로 오버클라우드 배포가 가능합니다.하지만 엔터프라이즈 환경에서는 Telemetry가 스토리지에 지속적으로 액세스하므로 이 경우 심각한 성능 장애가 발생할 수 있습니다. 그러면 디스크 I/O가 과도하게 사용되고 다른 모든 Controller 서비스의 성능에 심각한 영향을 미칩니다. 이러한 유형의 환경에서는 오버클라우드를 계획하고 적절하게 구성해야 합니다.

Red Hat은 Telemetry와 Object Storage에 대한 여러 설정 권장 사항을 제공합니다. 자세한 내용은 Deployment Recommendations for Specific Red Hat OpenStack Platform Services에서 참조하십시오.

- 네트워크 인터페이스 카드

- 최소 2개의 1GB의 네트워크 인터페이스 카드. 연결된 인터페이스에 사용하거나 태그된 VLAN 트래픽을 위임하기 위해서는 추가 네트워크 인터페이스 카드를 사용하십시오.

- 전원 관리

- 각 Controller 노드에는 서버의 마더보드에서 IPMI(Intelligent Platform Management Interface) 기능과 같은 지원되는 전원 관리 인터페이스가 필요합니다.

5.7. Compute 노드 요구 사항

Compute 노드는 가상 머신 인스턴스가 시작된 후 이를 실행하는 역할을 합니다. Compute 노드는 하드웨어 가상화를 지원해야 합니다. 또한 호스팅하는 가상 머신 인스턴스의 요구 사항을 지원하기에 충분한 메모리 및 디스크 공간이 있어야 합니다.

- 프로세서

- Intel 64 또는 AMD64 CPU 확장 기능을 지원하고, AMD-V 또는 Intel VT 하드웨어 가상화 확장 기능이 활성화된 64비트 x86 프로세서. 이 프로세서에 최소 4개의 코어가 탑재되어 있는 것이 좋습니다.

- IBM POWER 8 프로세서

- 메모리

- 최소 6GB RAM으로 가상 머신 인스턴스에서 사용하려는 메모리 크기에 따라 기본 메모리 요구 사항에 RAM을 추가합니다.

- 디스크 공간

- 최소 40GB의 사용 가능한 디스크 공간

- 네트워크 인터페이스 카드

- 최소 1GB의 네트워크 인터페이스 카드 한 개. 프로덕션 환경에서는 적어도 두 개 이상의 NIC를 사용하는 것이 좋습니다. 연결된 인터페이스에 사용하거나 태그된 VLAN 트래픽을 위임하기 위해서는 추가 네트워크 인터페이스를 사용하십시오.

- 전원 관리

- 각 Compute 노드에는 서버 마더보드의 IPMI(Intelligent Platform Management Interface) 기능과 같이 지원되는 전원 관리 인터페이스가 필요합니다.

5.8. Ceph Storage 노드 요구 사항

Ceph Storage 노드는 Red Hat OpenStack Platform 환경에 스토리지 오브젝트를 제공합니다.

- 프로세서

- Intel 64 또는 AMD64 CPU 확장을 지원하는 64비트 x86 프로세서

- 메모리

- Red Hat에서는 일반적으로 OSD 호스트당 16GB의 RAM과 OSD 데몬당 추가 2GB의 RAM으로 기준선을 정하는 것을 권장합니다.

- 디스크 레이아웃

크기 조정은 필요한 스토리지에 따라 다릅니다. Red Hat Ceph Storage 노드의 권장 설정에는 다음과 같은 레이아웃의 디스크가 3개 이상 필요합니다.

-

/dev/sda- root 디스크입니다. director가 주요 오버클라우드 이미지를 디스크에 복사합니다. 사용 가능한 디스크 공간이 40GB 이상이어야 합니다. -

/dev/sdb- 저널 디스크. 이 디스크는 Ceph OSD 저널용 파티션으로 나뉩니다(예:/dev/sdb1,/dev/sdb2,/dev/sdb3등). 저널 디스크는 일반적으로 시스템 성능을 지원하기 위한 SSD(솔리드 스테이트 드라이브)입니다. /dev/sdc이후 - OSD 디스크. 스토리지 요구 사항에 따라 필요한 만큼 디스크를 사용하십시오.참고Red Hat OpenStack Platform director는

ceph-ansible을 사용하지만 Ceph Storage 노드의 root 디스크에 OSD 설치를 지원하지 않습니다. 즉, 지원되는 Ceph Storage 노드에 대해 적어도 두 개 이상의 디스크가 필요합니다.

-

- 네트워크 인터페이스 카드

- 최소 1개의 1Gbps 네트워크 인터페이스 카드. 프로덕션 환경에서는 적어도 두 개 이상의 NIC를 사용하는 것이 좋습니다. 연결된 인터페이스에 사용하거나 태그된 VLAN 트래픽을 위임하기 위해서는 추가 네트워크 인터페이스 카드를 사용하십시오. 대량의 트래픽에 서비스를 제공하는 OpenStack Platform 환경을 구축하는 경우 스토리지 노드에 10Gbps 인터페이스를 사용하는 것이 좋습니다.

- 전원 관리

- 각 Controller 노드에는 서버의 마더보드에서 IPMI(Intelligent Platform Management Interface) 기능과 같은 지원되는 전원 관리 인터페이스가 필요합니다.

Ceph Storage 클러스터를 통한 오버클라우드 설치에 대한 자세한 내용은 Deploying an Overcloud with Containerized Red Hat Ceph 가이드를 참조하십시오.

5.9. Object Storage 노드 요구 사항

Object Storage 노드는 오버클라우드에 오브젝트 스토리지 계층을 제공합니다. Object Storage 프록시는 Controller 노드에 설치됩니다. 스토리지 계층에는 노드마다 여러 개의 디스크가 있는 베어 메탈 노드가 필요합니다.

- 프로세서

- Intel 64 또는 AMD64 CPU 확장을 지원하는 64비트 x86 프로세서

- 메모리

- 메모리 요구 사항은 스토리지 공간의 크기에 따라 다릅니다. 가장 좋은 방법은 1TB의 하드 디스크 공간마다 최소 1GB의 메모리를 사용하는 것입니다. 최적의 성능을 위해 특히 워크로드가 작은 파일(100GB 미만)의 경우에는 1TB의 하드 디스크 공간마다 2GB를 사용하는 것이 좋습니다.

- 디스크 공간

스토리지 요구 사항은 워크로드에 필요한 용량에 따라 다릅니다. 계정 및 컨테이너 데이터를 저장하기 위해서는 SSD 드라이브를 사용하는 것이 좋습니다. 오브젝트에 대한 계정과 컨테이너 데이터의 용량 비율은 약 1%입니다. 예를 들어 100TB의 모든 하드 드라이브 용량마다 계정과 컨테이너 데이터에 1TB의 SSD 용량을 준비하도록 합니다.

하지만 이는 저장된 데이터 유형에 따라 다릅니다. 주로 작은 오브젝트를 저장하는 경우 더 많은 SSD 공간을 사용하고, 큰 오브젝트(비디오, 백업)의 경우에는 더 적은 SSD 공간을 사용하십시오.

- 디스크 레이아웃

권장 노드 구성에는 다음과 비슷한 디스크 레이아웃이 필요합니다.

-

/dev/sda- root 디스크. director가 주요 오버클라우드 이미지를 디스크에 복사합니다. -

/dev/sdb- 계정 데이터에 사용됩니다. -

/dev/sdc- 컨테이너 데이터에 사용됩니다. -

/dev/sdd이후 - 오브젝트 서버 디스크. 스토리지 요구 사항에 따라 필요한 디스크 수를 사용하십시오.

-

- 네트워크 인터페이스 카드

- 최소 2개의 1GB의 네트워크 인터페이스 카드. 연결된 인터페이스에 사용하거나 태그된 VLAN 트래픽을 위임하기 위해서는 추가 네트워크 인터페이스 카드를 사용하십시오.

- 전원 관리

- 각 Controller 노드에는 서버의 마더보드에서 IPMI(Intelligent Platform Management Interface) 기능과 같은 지원되는 전원 관리 인터페이스가 필요합니다.

5.10. 오버클라우드 리포지토리

언더클라우드를 설치 및 구성하려면 다음과 같은 리포지토리가 필요합니다.

표 5.2. 코어 리포지토리

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Red Hat Enterprise Linux 7 Server(RPMs) |

|

x86_64 시스템용 기본 운영 체제 리포지토리 |

|

Red Hat Enterprise Linux 7 Server - Extras(RPMs) |

|

Red Hat OpenStack Platform 종속성을 포함 |

|

Red Hat Enterprise Linux 7 Server - RH Common(RPMs) |

|

Red Hat OpenStack Platform 배포 및 구성을 위한 툴을 포함 |

|

Red Hat Satellite Tools for RHEL 7 Server RPMs x86_64 |

|

Red Hat Satellite 6 호스트를 관리하는 툴입니다. |

|

Red Hat Enterprise Linux High Availability(for RHEL 7 Server)(RPMs) |

|

Red Hat Enterprise Linux용 고가용성 툴입니다. Controller 노드 고가용성에 사용됩니다. |

|

Red Hat OpenStack Platform 14 for RHEL 7(RPM) |

|

핵심 Red Hat OpenStack Platform 리포지토리입니다. |

표 5.3. Ceph 리포지토리

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Red Hat Ceph Storage OSD 3 for Red Hat Enterprise Linux 7 Server (RPMs) |

|

(Ceph Storage 노드용) Ceph Storage Object Storage 데몬용 리포지토리입니다. Ceph Storage 노드에 설치됩니다. |

|

Red Hat Ceph Storage MON 3 for Red Hat Enterprise Linux 7 Server(RPMs) |

|

(Ceph Storage 노드용) Ceph Storage 모니터 데몬용 리포지토리입니다. Ceph Storage 노드를 사용하는 OpenStack 환경의 Controller 노드에 설치됩니다. |

|

Red Hat Ceph Storage Tools 3 for Red Hat Enterprise Linux 7 Server(RPMs) |

|

노드가 Ceph Storage 클러스터와 통신할 수 있는 툴을 제공합니다. 오버클라우드를 Ceph Storage 클러스터와 함께 배포하는 경우 모든 노드에 대해 이 리포지토리를 활성화해야 합니다. |

표 5.4. NFV 리포지토리

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Enterprise Linux for Real Time for NFV (RHEL 7 Server)(RPMs) |

|

NFV용 실시간 KVM(RT-KVM) 리포지토리로, 실시간 커널을 활성화하는 패키지가 포함되어 있습니다. 이 리포지토리는 RT-KVM을 대상으로 하는 모든 컴퓨팅 노드에 대해 활성화해야 합니다. 참고: 이 리포지토리에 액세스하려면 |

IBM POWER 리포지토리

이러한 리포지토리는 POWER PC 아키텍처의 Openstack Platform에 사용됩니다. 코어 리포지토리의 리포지토리 대신 이 리포지토리를 사용하십시오.

| 이름 | 리포지토리 | 요구 사항 설명 |

|---|---|---|

|

Red Hat Enterprise Linux for IBM Power, little endian |

|

ppc64le 시스템용 기본 운영 체제 리포지토리 |

|

Red Hat OpenStack Platform 14 for RHEL 7(RPM) |

|

ppc64le 시스템용 Red Hat OpenStack Platform 코어 리포지토리 |

6장. CLI 툴로 기본 오버클라우드 설정

이 장에서는 CLI 툴을 사용하는 OpenStack Platform 환경의 기본적인 설정 단계를 설명합니다. 기본 설정을 사용하는 오버클라우드에는 사용자 지정 기능이 포함되어 있지 않지만 고급 구성 옵션을 이 기본 오버클라우드에 추가하고 Advanced Overcloud Customization 가이드의 지침을 사용하여 사양에 맞게 사용자 지정할 수 있습니다.

6.1. 오버클라우드에 노드 등록

director에는 수동으로 만든 노드 정의 템플릿이 있어야 합니다. 이 파일은 JSON 포맷 및 YAML 포맷을 사용하고, 노드의 하드웨어 및 전원 관리 세부 정보가 포함되어 있습니다.

절차

노드를 나열하는 템플릿을 작성합니다. 예를 들어 JSON 포맷으로 된 템플릿은 다음과 같습니다.

{ "nodes":[ { "mac":[ "bb:bb:bb:bb:bb:bb" ], "name":"node01", "cpu":"4", "memory":"6144", "disk":"40", "arch":"x86_64", "pm_type":"ipmi", "pm_user":"admin", "pm_password":"p@55w0rd!", "pm_addr":"192.168.24.205" }, { "mac":[ "cc:cc:cc:cc:cc:cc" ], "name":"node02", "cpu":"4", "memory":"6144", "disk":"40", "arch":"x86_64", "pm_type":"ipmi", "pm_user":"admin", "pm_password":"p@55w0rd!", "pm_addr":"192.168.24.206" } ] }YAML로 된 유사한 노드 템플릿의 예는 다음과 같습니다.

nodes: - mac: - "bb:bb:bb:bb:bb:bb" name: "node01" cpu: 4 memory: 6144 disk: 40 arch: "x86_64" pm_type: "ipmi" pm_user: "admin" pm_password: "p@55w0rd!" pm_addr: "192.168.24.205" - mac: - cc:cc:cc:cc:cc:cc name: "node02" cpu: 4 memory: 6144 disk: 40 arch: "x86_64" pm_type: "ipmi" pm_user: "admin" pm_password: "p@55w0rd!" pm_addr: "192.168.24.206"이 템플릿은 다음 속성을 사용합니다.

- name

- 노드의 논리 이름입니다.

- pm_type

사용할 전원 관리 드라이버입니다. 이 예에서는 전원 관리의 기본 드라이버인 IPMI 드라이버(

ipmi)를 사용합니다.참고IPMI는 지원되는 기본 전원 관리 드라이버입니다. 지원되는 추가 전원 관리 유형 및 옵션은 부록 B. 전원 관리 드라이버를 참조하십시오. 이러한 전원 관리 드라이버가 예상대로 작동하지 않는 경우 전원 관리에 IPMI를 사용하십시오.

- pm_user; pm_password

- IPMI 사용자 이름 및 암호입니다.

- pm_addr

- IPMI 장치의 IP 주소입니다.

- mac

- (선택 사항) 노드에 있는 네트워크 인터페이스의 MAC 주소 목록입니다. 각 시스템의 프로비저닝 NIC에는 MAC 주소만 사용합니다.

- cpu

- (선택 사항) 노드에 있는 CPU 수입니다.

- memory

- (선택 사항) 메모리 크기(MB)입니다.

- disk

- (선택 사항) 하드 디스크의 크기(GB)입니다.

- arch

(선택 사항) 시스템 아키텍처입니다.

중요다중 아키텍처 클라우드를 빌드하는 경우

x86_64및ppc64le아키텍처를 사용하여 노드를 구분하려면arch키가 필요합니다.

템플릿을 생성한 후 파일을

stack사용자의 홈 디렉터리(/home/stack/nodes.json)에 저장하고 다음 명령을 사용하여 director로 가져옵니다.$ source ~/stackrc (undercloud) $ openstack overcloud node import ~/nodes.json

이 명령으로 템플릿을 가져와서 템플릿의 각 노드가 director에 등록됩니다.

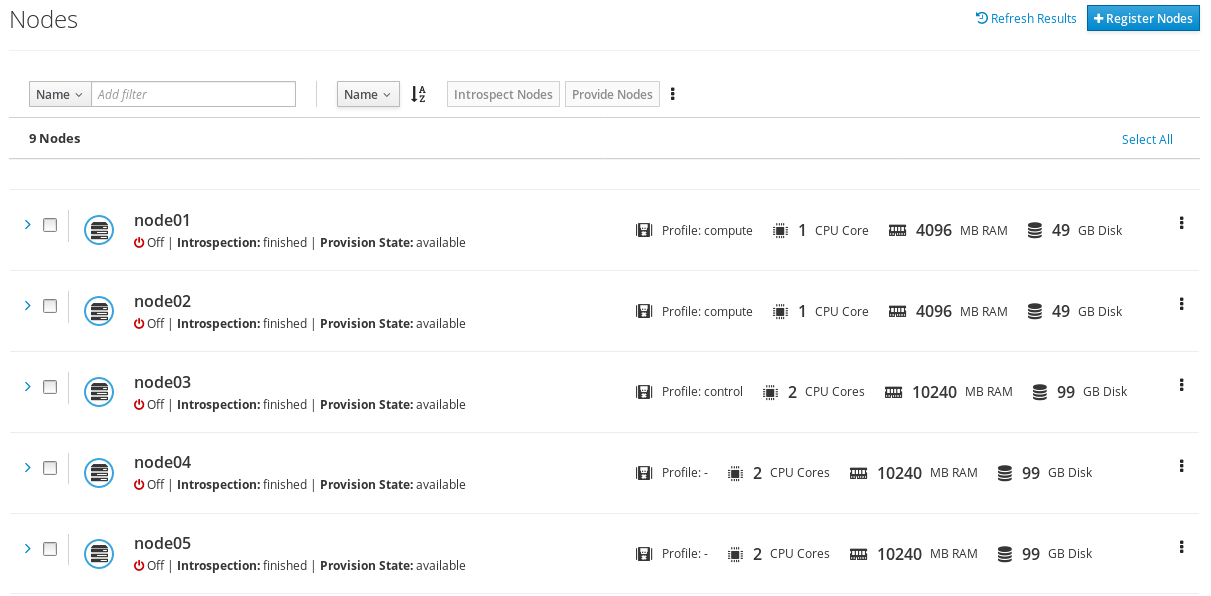

노드 등록 및 설정이 완료되면 CLI에서 이러한 노드 목록을 확인합니다.

(undercloud) $ openstack baremetal node list

6.2. 노드의 하드웨어 검사

director는 각 노드에서 인트로스펙션 프로세스를 실행할 수 있습니다. 이 프로세스를 실행하면 각 노드가 PXE를 통해 인트로스펙션 에이전트가 부팅됩니다. 이 에이전트는 노드에서 하드웨어 데이터를 수집하여 director에 다시 보냅니다. 그러면 director에서 이 인트로스펙션 데이터를 director에서 실행되는 OpenStack Object Storage(swift) 서비스에 저장합니다. director는 프로필 태그, 벤치마킹 및 root 디스크 수동 할당과 같은 여러 목적에 하드웨어 정보를 사용합니다.

절차

다음 명령을 실행하여 각 노드의 하드웨어 속성을 확인합니다.

(undercloud) $ openstack overcloud node introspect --all-manageable --provide

-

--all-manageable옵션은 관리되는 상태의 노드만 인트로스펙션합니다. 이 예에서는 모든 노드가 해당됩니다. -

--provide옵션은 인트로스펙션 이후 모든 노드를available상태로 리셋합니다.

-

다른 터미널 창에서 다음 명령을 사용하여 인트로스펙션 진행 상황을 모니터링합니다.

(undercloud) $ sudo journalctl -l -u openstack-ironic-inspector -u openstack-ironic-inspector-dnsmasq -u openstack-ironic-conductor -f

중요이 프로세스가 완료되었는지 확인합니다. 베어 메탈 노드의 경우 이 프로세스는 일반적으로 15분 정도 걸립니다.

-

인트로스펙션이 완료되면 모든 노드가

available상태로 변경됩니다.

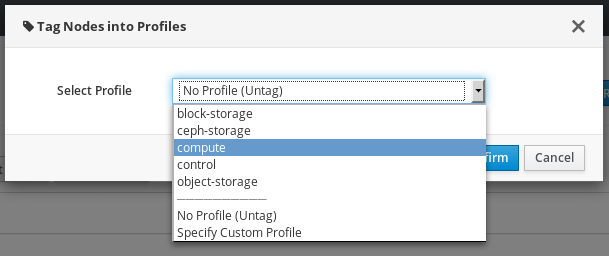

6.3. 프로필에 노드 태그

각 노드의 하드웨어 등록 및 검사 후 특정 프로필에 노드를 태그합니다. 이러한 프로파일 태그는 노드가 플레이버에 일치된 다음 해당 플레이버가 배포 역할에 할당됩니다. 다음 예는 Controller 노드에 대한 역할, 플레이버, 프로파일 및 노드 사이의 관계를 보여줍니다.

| 유형 | 설명 |

|---|---|

|

역할 |

|

|

플레이버 |

|

|

프로파일 |

|

|

노드 |

또한 |

기본 프로파일 플레이버 compute, control, swift-storage, ceph-storage, block-storage는 언더클라우드 설치 중에 생성되며, 대부분의 환경에서 변경 없이 사용할 수 있습니다.

절차

노드를 특정 프로파일에 태그하려면

profile옵션을 각 노드의properties/capabilities매개 변수에 추가합니다. 예를 들어 노드를 Controller 및 Compute 프로파일에 각각 태그하려면 다음 명령을 사용합니다.(undercloud) $ openstack baremetal node set --property capabilities='profile:compute,boot_option:local' 58c3d07e-24f2-48a7-bbb6-6843f0e8ee13 (undercloud) $ openstack baremetal node set --property capabilities='profile:control,boot_option:local' 1a4e30da-b6dc-499d-ba87-0bd8a3819bc0

profile:compute및profile:control옵션을 추가하면 두 개의 노드가 각각 해당하는 프로파일에 태그됩니다.이러한 명령은 각 노드를 부팅하는 방법을 정의하는

boot_option:local매개 변수도 설정합니다.노드 태그를 완료한 후 할당된 프로파일 또는 가능한 프로파일을 확인합니다.

(undercloud) $ openstack overcloud profiles list

6.4. UEFI 부팅 모드 설정

기본 부팅 모드는 기존 BIOS 모드입니다. 최신 시스템에는 기존 BIOS 모드 대신 UEFI 부팅 모드가 필요할 수 있습니다. 다음 단계를 사용하여 UEFI 모드로 변경합니다.

절차

undercloud.conf파일에 다음 매개 변수를 설정합니다.ipxe_enabled = True inspection_enable_uefi = True

이 파일을 저장하고 언더클라우드 설치를 실행합니다.

$ openstack undercloud install

설치 스크립트가 완료될 때까지 기다리십시오.

등록된 각 노드의 부팅 모드를

uefi로 설정합니다. 예를 들어capabilities속성에서 기존boot_mode매개 변수를 추가 또는 교체하려면 다음 명령을 실행합니다.$ NODE=<NODE NAME OR ID> ; openstack baremetal node set --property capabilities="boot_mode:uefi,$(openstack baremetal node show $NODE -f json -c properties | jq -r .properties.capabilities | sed "s/boot_mode:[^,]*,//g")" $NODE

참고profile및boot_option기능이 유지되고 있는지 확인합니다.+

$ openstack baremetal node show r530-12 -f json -c properties | jq -r .properties.capabilities

각 플레이버의 부팅 모드를

uefi로 설정합니다.$ openstack flavor set --property capabilities:boot_mode='uefi' control

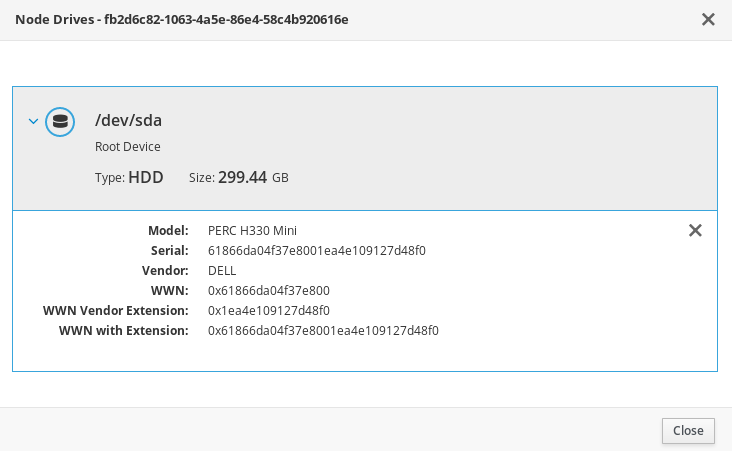

6.5. 노드의 root 디스크 정의

일부 노드에서는 여러 디스크를 사용할 수 있습니다. 이러한 경우 director에서 프로비저닝 중에 root 디스크에 사용할 디스크를 확인해야 합니다. director가 프로비저닝 프로세스 중 root 디스크에 QCOW2 overcloud-full 이미지를 작성합니다.

director가 root 디스크를 쉽게 식별할 수 있도록 다음과 같은 속성을 사용할 수 있습니다.

-

model(문자열): 장치 식별자 -

vendor(문자열): 장치 벤더 -

serial(문자열): 디스크 일련 번호 -

hctl(문자열): Host:Channel:Target:Lun (SCSI 용) -

size(정수): 장치의 크기(GB 단위) -

wwn(문자열): 고유한 스토리지 식별자 -

wwn_with_extension(문자열): 벤더 확장이 첨부된 고유한 스토리지 식별자 -

wwn_vendor_extension(문자열): 고유한 벤더 스토리지 식별자 -

rotational(부울): 회전 장치인 경우(HDD) True, 그렇지 않은 경우 false(SSD) -

name(문자열): 장치의 이름(예: /dev/sdb1)

name은 영구적인 이름이 있는 장치에만 사용합니다. 노드가 부팅될 때 값이 변경될 수 있으므로 name을 사용하여 다른 장치에 대해 root 디스크를 설정하지 마십시오.

이 예에서는 일련 번호를 사용하여 root 디바이스를 지정하는 방법을 보여줍니다.

절차

각 노드의 하드웨어 인트로스펙션에서 디스크 정보를 확인합니다. 다음 명령은 노드의 디스크 정보를 표시합니다.

(undercloud) $ openstack baremetal introspection data save 1a4e30da-b6dc-499d-ba87-0bd8a3819bc0 | jq ".inventory.disks"

예를 들면 하나의 노드의 데이터에서 세 개의 디스크가 표시될 수 있습니다.

[ { "size": 299439751168, "rotational": true, "vendor": "DELL", "name": "/dev/sda", "wwn_vendor_extension": "0x1ea4dcc412a9632b", "wwn_with_extension": "0x61866da04f3807001ea4dcc412a9632b", "model": "PERC H330 Mini", "wwn": "0x61866da04f380700", "serial": "61866da04f3807001ea4dcc412a9632b" } { "size": 299439751168, "rotational": true, "vendor": "DELL", "name": "/dev/sdb", "wwn_vendor_extension": "0x1ea4e13c12e36ad6", "wwn_with_extension": "0x61866da04f380d001ea4e13c12e36ad6", "model": "PERC H330 Mini", "wwn": "0x61866da04f380d00", "serial": "61866da04f380d001ea4e13c12e36ad6" } { "size": 299439751168, "rotational": true, "vendor": "DELL", "name": "/dev/sdc", "wwn_vendor_extension": "0x1ea4e31e121cfb45", "wwn_with_extension": "0x61866da04f37fc001ea4e31e121cfb45", "model": "PERC H330 Mini", "wwn": "0x61866da04f37fc00", "serial": "61866da04f37fc001ea4e31e121cfb45" } ]이 예에서는 root 디바이스를 일련 번호가

61866da04f380d001ea4e13c12e36ad6인 disk 2로 설정하는 방법을 보여줍니다. 이를 위해 노드 정의에서root_device매개 변수를 변경해야 합니다.(undercloud) $ openstack baremetal node set --property root_device='{"serial": "61866da04f380d001ea4e13c12e36ad6"}' 1a4e30da-b6dc-499d-ba87-0bd8a3819bc0참고선택한 root 디스크에서 부팅을 포함하도록 각 노드의 BIOS를 설정합니다. 권장 부팅 순서는 네트워크 부팅, root 디스크 부팅 순입니다.

6.6. 아키텍처별 역할 생성

다중 아키텍처 클라우드를 빌드하는 경우 모든 아키텍처별 역할을 roles_data.yaml에 추가해야 합니다. 다음 예에서는 기본 역할과 함께 ComputePPC64LE 역할을 포함합니다. 역할에 대한 내용은 Creating a Custom Role File 섹션을 참조하십시오.

openstack overcloud roles generate \

--roles-path /usr/share/openstack-tripleo-heat-templates/roles -o ~/templates/roles_data.yaml \

Controller Compute ComputePPC64LE BlockStorage ObjectStorage CephStorage6.7. 환경 파일

언더클라우드에는 오버클라우드 생성 플랜 기능을 하는 Heat 템플릿 세트가 포함되어 있습니다. 코어 Heat 템플릿 컬렉션의 매개 변수와 리소스를 덮어쓰는 YAML 포맷의 파일인 환경 파일을 사용하여 오버클라우드의 특정 부분을 사용자 지정할 수 있습니다. 필요한 만큼 많은 환경 파일을 추가할 수 있지만, 차후에 실행되는 환경 파일에 정의된 매개 변수와 리소스가 우선순위를 갖기 때문에 환경 파일의 순서가 중요합니다. 다음 목록을 환경 파일 순서의 예로 사용하십시오.

- 각 역할 및 해당 플레이버당 노드의 크기입니다. 오버클라우드 생성에 이 정보를 포함하는 것이 중요합니다.

- 컨테이너화된 OpenStack 서비스의 컨테이너 이미지 위치입니다.

-

heat 템플릿 컬렉션의 초기화 파일(

environments/network-isolation.yaml) 부터 시작하여 네트워크 분리 파일, 사용자 정의 NIC 설정 파일, 마지막으로 추가 네트워크 설정 순입니다. - 모든 외부 로드 밸런싱 환경 파일

- Ceph Storage, NFS, iSCSI 등과 같은 스토리지 환경 파일

- Red Hat CDN 또는 Satellite 등록의 환경 파일

- 기타 사용자 정의 환경 파일

사용자 지정 환경 파일을 templates 디렉터리와 같은 별도의 디렉터리에 구성하는 것이 좋습니다.

Advanced Overcloud Customization 가이드를 사용하여 오버클라우드의 고급 기능을 사용자 지정할 수 있습니다.

기본 오버클라우드는 블록 스토리지에 지원되지 않는 구성인 로컬 LVM 스토리지를 사용합니다. 블록 스토리지에 Red Hat Ceph Storage와 같은 외부 스토리지 솔루션을 사용하는 것이 좋습니다.

다음의 몇 섹션에서는 오버클라우드에 필요한 환경을 만드는 방법에 대해 설명합니다.

6.8. 노드 수 및 플레이버를 정의하는 환경 만들기

기본적으로 director는 baremetal플레이버를 사용하여 컨트롤러 노드와 계산 노드 각 1개를 배포합니다. 그러나 이는 개념 검증을 위한 배포에만 적합합니다. 노드와 플레이버 수를 다르게 지정하여 기본 구성을 덮어쓸 수 있습니다. 소규모 프로덕션 환경의 경우 3개 이상의 컨트롤러 노드와 계산 노드 3개를 보유하고 특정 플레이버를 할당하여 노드를 적절한 리소스 사양으로 만들어야 하는 경우가 있을 수 있습니다. 다음 절차에서는 노드 수와 플레이버 할당을 저장하는 node-info.yaml이라는 환경 파일을 만드는 방법을 보여줍니다.

절차

/home/stack/templates/디렉터리에node-info.yaml파일을 생성합니다.(undercloud) $ touch /home/stack/templates/node-info.yaml

필요한 노드 수 및 플레이버를 포함하도록 파일을 편집합니다. 이 예에서는 컨트롤러 노드 3개, 컴퓨팅 노드 3개, Ceph Storage 노드 3개를 배포합니다.

parameter_defaults: OvercloudControllerFlavor: control OvercloudComputeFlavor: compute ControllerCount: 3 ComputeCount: 3

6.9. 언더클라우드 CA를 신뢰하는 환경 파일 생성

언더클라우드에서 TLS를 사용하고 CA가 공개적으로 신뢰되지 않는 경우 다음 절차를 따라야 합니다. 언더클라우드는 SSL 끝점 암호화에 대해 고유의 인증 기관(CA)을 운영합니다. 언더클라우드 끝점에서 나머지 배포에 액세스할 수 있도록 하려면 오버클라우드 노드가 언더클라우드 CA를 신뢰하도록 구성하십시오.

이 접근법이 작동하려면 오버클라우드 노드에 언더클라우드의 공개 끝점에 대한 네트워크 경로가 있어야 합니다. 스파인-리프형 네트워킹을 사용하는 배포에는 이러한 설정을 적용해야 합니다.

다음은 언더클라우드에서 사용할 수 있는 두 가지 유형의 사용자 지정 인증서입니다.

-

사용자 제공 인증서 - 이 정의는 사용자가 자체 인증서를 제공 한 경우 적용됩니다. 자신의 CA에서 가져온 것이거나 자체 서명된 것일 수 있습니다.

undercloud_service_certificate옵션을 사용하여 전달되며, 이 경우 배포에 따라 자체 서명 인증서 또는 CA를 신뢰해야 합니다. -

자동 생성 인증서 - 이 정의는

certmonger를 사용하여 자체 로컬 CA를 사용하여 인증서를 생성할 때 적용됩니다. 이는generate_service_certificate옵션을 사용하여 활성화됩니다. 이 예에서는 CA 인증서(/etc/pki/ca-trust/source/anchors/cm-local-ca.pem)가 있고, 언더클라우드의 HAProxy 인스턴스가 사용하는 서버 인증서가 있습니다. 이 인증서를 OpenStack에 제공하려면inject-trust-anchor-hiera.yaml파일에 CA 인증서를 추가해야 합니다.

절차

이 예에서는 /home/stack/ca.crt.pem에 있는 자체 서명 인증서를 사용합니다. 자동 생성 인증서를 사용하는 경우 대신 /etc/pki/ca-trust/source/anchors/cm-local-ca.pem을 사용하십시오.

인증서 파일을 열고 인증서 부분만 복사합니다. 키를 포함하지 마십시오.

$ vi /home/stack/ca.crt.pem

필요한 인증서 부분은 다음의 단축된 예와 비슷합니다.

-----BEGIN CERTIFICATE----- MIIDlTCCAn2gAwIBAgIJAOnPtx2hHEhrMA0GCSqGSIb3DQEBCwUAMGExCzAJBgNV BAYTAlVTMQswCQYDVQQIDAJOQzEQMA4GA1UEBwwHUmFsZWlnaDEQMA4GA1UECgwH UmVkIEhhdDELMAkGA1UECwwCUUUxFDASBgNVBAMMCzE5Mi4xNjguMC4yMB4XDTE3 -----END CERTIFICATE-----

다음 내용으로

/home/stack/inject-trust-anchor-hiera.yaml이라는 새 YAML 파일을 만들고, PEM 파일에서 복사한 인증서를 추가합니다.parameter_defaults: CAMap: ... undercloud-ca: content: | -----BEGIN CERTIFICATE----- MIIDlTCCAn2gAwIBAgIJAOnPtx2hHEhrMA0GCSqGSIb3DQEBCwUAMGExCzAJBgNV BAYTAlVTMQswCQYDVQQIDAJOQzEQMA4GA1UEBwwHUmFsZWlnaDEQMA4GA1UECgwH UmVkIEhhdDELMAkGA1UECwwCUUUxFDASBgNVBAMMCzE5Mi4xNjguMC4yMB4XDTE3 -----END CERTIFICATE-----참고인증서 문자열이 PEM 형식을 따라야 합니다.

오버클라우드를 배포하는 동안 CA 인증서가 각 오버클라우드 노드에 복사되어 언더클라우드의 SSL 끝점에서 제공하는 암호화를 신뢰하게 됩니다. 환경 파일을 포함하는 방법에 대한 자세한 내용은 6.12절. “오버클라우드 배포에 환경 파일 포함”을 참조하십시오.

6.10. 배포 명령

OpenStack 환경 생성의 최종 단계는 openstack overcloud deploy 명령을 실행하여 이 환경을 생성하는 것입니다. 이 명령을 실행하기 전에 주요 옵션 및 사용자 지정 환경 파일을 포함하는 방법을 숙지하고 있어야 합니다.

openstack overcloud deploy를 백그라운드 프로세스로 실행하지 마십시오. 백그라운드 프로세스로 시작한 경우 오버클라우드 생성이 배포 도중 중단될 수 있습니다.

6.11. 배포 명령 옵션

다음 표에는 openstack overcloud deploy 명령을 사용할 때의 추가 매개 변수가 나열되어 있습니다.

표 6.1. 배포 명령 옵션

| 매개 변수 | 설명 |

|---|---|

|

|

배포할 Heat 템플릿이 포함된 디렉터리. 비어 있을 경우 이 명령은 |

|

|

생성하거나 업데이트할 스택의 이름 |

|

|

배포 제한 시간(분) |

|

|

하이퍼바이저에 사용할 가상화 유형 |

|

|

시간 동기화에 사용할 NTP(Network Time Protocol) 서버. 콤마로 구분된 목록에 여러 개의 NTP 서버를 지정할 수도 있습니다(예: |

|

|

환경 변수 no_proxy의 사용자 정의 값을 정의합니다. 이 변수는 프록시 통신에서 특정 호스트 이름을 제외합니다. |

|

|

오버클라우드 노드에 액세스할 SSH 사용자를 정의합니다. 일반적으로 SSH 액세스는 |

|

|

오버클라우드 배포에 전달할 추가 환경 파일입니다. 두 번 이상 지정할 수 있습니다. |

|

|

배포에 포함할 환경 파일이 들어 있는 디렉터리. 이 명령은 이러한 환경 파일을 먼저 숫자 순으로 처리한 다음 알파벳 순으로 처리합니다. |

|

|

오버클라우드 생성 프로세스에서는 일련의 사전 배포 검사를 수행합니다. 이 옵션은 사전 배포 검사에서 치명적이지 않은 오류가 발생할 경우에만 종료됩니다. 오류가 있으면 배포에 실패할 수 있으므로 이 옵션을 사용하는 것이 좋습니다. |

|

|

오버클라우드 생성 프로세스는 일련의 사전 배포 검사를 수행합니다. 이 옵션은 사전 배포 검사에서 심각하지 않은 경고가 발생할 경우에만 종료됩니다. |

|

|

오버클라우드에서 검증 확인을 수행하지만, 오버클라우드를 실제로 생성하지는 않습니다. |

|

|

오버클라우드 배포 후 설정을 건너뜁니다. |

|

|

오버클라우드 배포 후 설정을 강제 적용합니다. |

|

|

|

|

|

인수 및 매개 변수를 사용한 YAML 파일의 경로입니다. |

|

|

오버클라우드 노드를 고객 포털 또는 Satellite 6에 등록합니다. |

|

|

오버클라우드 노드에 사용할 등록 방법입니다. Red Hat Satellite 6 또는 Red Hat Satellite 5에는 |

|

|

등록에 사용할 조직입니다. |

|

|

시스템이 이미 등록되어 있어도 등록합니다. |

|

|

오버클라우드 노드를 등록할 Satellite 서버의 기본 URL입니다. Satellite의 HTTPS URL 대신 HTTP URL을 이 매개 변수에 사용합니다. 예를 들어 https://satellite.example.com 대신 http://satellite.example.com을 사용합니다. 오버클라우드 생성 프로세스에서는 이 URL을 사용하여 서버가 Red Hat Satellite 5 서버인지 아니면 Red Hat Satellite 6 서버인지 확인합니다. Red Hat Satellite 6 서버인 경우 오버클라우드는 |

|

|

등록에 사용할 활성화 키입니다. |

전체 옵션 목록을 표시하려면 다음 명령을 실행하십시오.

(undercloud) $ openstack help overcloud deploy

일부 명령행 매개 변수는 오래되거나 더 이상 사용되지 않으며, 대신 환경 파일의 parameter_defaults 섹션에 포함하는 Heat 템플릿 매개 변수가 사용됩니다. 다음 테이블에는 더 이상 사용되지 않는 매개 변수가 그에 상응하는 Heat 템플릿 매개 변수에 매핑되어 있습니다.

표 6.2. 더 이상 사용되지 않는 CLI 매개 변수와 상응하는 Heat 템플릿 매개 변수의 매핑

| 매개 변수 | 설명 | Heat 템플릿 매개 변수 |

|---|---|---|

|

|

확장할 Controller 노드 수 |

|

|

|

확장할 Compute 노드 수 |

|

|

|

확장할 Ceph Storage 노드 수 |

|

|

|

확장할 Cinder 노드 수 |

|

|

|

확장할 Swift 노드 수 |

|

|

|

Controller 노드에 사용할 플레이버 |

|

|

|

Compute 노드에 사용할 플레이버 |

|

|

|

Ceph Storage 노드에 사용할 플레이버 |

|

|

|

Cinder 노드에 사용할 플레이버 |

|

|

|

Swift Storage 노드에 사용할 플레이버 |

|

|

|

neutron 플러그인에 설정할 플랫 네트워크를 정의합니다. 외부 네트워크 생성을 허용하도록 기본적으로 "datacentre"로 설정됩니다. |

|

|

|

각 하이퍼바이저에 생성할 Open vSwitch 브리지. 기본값은 "br-ex"입니다. 일반적으로 이 값은 변경할 필요가 없습니다. |

|

|

|

사용할 논리적 브리지와 물리적 브리지의 매핑. 기본적으로 호스트(br-ex)의 외부 브리지가 물리적 이름(datacentre)에 매핑됩니다. 기본 유동 네트워크에 이 기본값을 사용합니다. |

|

|

|

네트워크 노드의 br-ex에 브리지에 인터페이스를 정의합니다. |

|

|

|

Neutron의 테넌트 네트워크 유형 |

|

|

|

Neutron 테넌트 네트워크의 터널 유형. 여러 값을 지정하려면 콤마로 구분된 문자열을 사용합니다. |

|

|

|

테넌트 네트워크 할당에 사용할 수 있는 GRE 터널 ID 범위 |

|

|

|

테넌트 네트워크 할당에 사용할 수 있는 VXLAN VNI ID 범위 |

|

|

|

지원할 Neutron ML2 및 Open vSwitch VLAN 매핑 범위. 기본적으로 datacentre 물리적 네트워크에서 VLAN을 허용하도록 설정되어 있습니다. |

|

|

|

neutron 테넌트 네트워크의 매커니즘 드라이버. 기본값은 "openvswitch"입니다. 여러 값을 지정하려면 콤마로 구분된 문자열을 사용합니다. |

|

|

|

VLAN 세그먼트화된 네트워크 또는 플랫 네트워크를 Neutron과 함께 사용하려는 경우 터널링을 비활성화합니다. |

매개 변수 매핑 없음 |

|

|

오버클라우드 생성 프로세스는 일련의 사전 배포 검사를 수행합니다. 이 옵션은 사전 배포 확인에서 치명적인 오류가 발생할 경우에만 종료됩니다. 오류가 발생하면 배포에 실패할 수 있으므로 이 옵션을 사용하는 것이 좋습니다. |

매개 변수 매핑 없음 |

이러한 매개 변수는 Red Hat OpenStack Platform의 이후 버전에서 삭제될 예정입니다.

6.12. 오버클라우드 배포에 환경 파일 포함

-e에 오버클라우드를 사용자 정의할 환경 파일이 포함되어 있습니다. 필요에 따라 환경 파일을 추가할 수 있지만, 나중에 실행되는 환경 파일에 정의된 매개 변수와 리소스가 우선 순위를 갖기 때문에 환경 파일의 순서가 중요합니다. 다음 목록은 환경 파일 순서의 예입니다.

- 각 역할 및 해당 플레이버당 노드의 크기입니다. 오버클라우드 생성에 이 정보를 포함하는 것이 중요합니다.

- 컨테이너화된 OpenStack 서비스의 컨테이너 이미지 위치입니다.

-

heat 템플릿 컬렉션의 초기화 파일(

environments/network-isolation.yaml) 부터 시작하여 네트워크 분리 파일, 사용자 정의 NIC 설정 파일, 마지막으로 추가 네트워크 설정 순입니다. - 모든 외부 로드 밸런싱 환경 파일

- Ceph Storage, NFS, iSCSI 등과 같은 스토리지 환경 파일

- Red Hat CDN 또는 Satellite 등록의 환경 파일

- 기타 사용자 정의 환경 파일

-e 옵션을 사용하여 오버클라우드에 추가된 환경 파일은 오버클라우드 스택 정의의 일부가 됩니다.

다음 명령은 이 시나리오의 앞부분에서 정의한 환경 파일을 사용하여 오버클라우드 생성을 시작하는 방법에 대한 예입니다.

(undercloud) $ openstack overcloud deploy --templates \ -e /home/stack/templates/node-info.yaml\ -e /home/stack/templates/overcloud_images.yaml \ -e /home/stack/inject-trust-anchor-hiera.yaml -r /home/stack/templates/roles_data.yaml \

이 명령에는 다음과 같은 추가 옵션을 사용할 수 있습니다.

- --templates

-

/usr/share/openstack-tripleo-heat-templates의 Heat 템플릿 컬렉션을 기반으로 하여 오버클라우드를 생성합니다. - -e /home/stack/templates/node-info.yaml

- 각 역할에 사용할 노드 수와 유형을 정의하는 환경 파일을 추가합니다.

- -e /home/stack/templates/overcloud_images.yaml

- 컨테이너 이미지 소스가 포함된 환경 파일을 추가합니다.

- -e /home/stack/inject-trust-anchor-hiera.yaml

- 환경 파일을 추가하여 언더클라우드에 사용자 지정 인증서를 설치합니다.

- -r /home/stack/templates/roles_data.yaml

- (옵션) 사용자 지정 역할 또는 다중 아키텍처 클라우드를 사용하는 경우 생성된 역할 데이터입니다. 자세한 내용은 6.6절. “아키텍처별 역할 생성”을 참조하십시오.

director를 사용하려면 9장. 오버클라우드 생성 후 작업 수행에 재배포 및 배포 후 기능에 대한 이러한 환경 파일이 필요합니다. 이러한 파일이 포함되지 않은 경우 오버클라우드가 손상될 수 있습니다.

오버클라우드 설정을 나중에 수정하려는 경우 다음을 수행해야 합니다.

- 사용자 정의 환경 파일 및 Heat 템플릿에서 매개 변수 수정

-

같은 환경 파일을 지정하고

openstack overcloud deploy명령을 다시 실행

오버클라우드 설정을 직접 편집하지 마십시오. 오버클라우드 스택을 director로 업데이트할 때 수동 설정을 director의 설정이 덮어쓰기하므로 설정을 직접 편집하지 마십시오.

6.13. 배포 작업 전 오버클라우드 설정 확인

오버클라우드 배포 작업을 실행하기 전에 Heat 템플릿 및 환경 파일에서 오류를 확인합니다.

절차

오버클라우드의 코어 Heat 템플릿은 Jinja2 포맷으로 되어 있습니다. 템플릿을 확인하려면 다음 명령을 사용하여 Jinja2 포맷을 사용하지 않고 버전을 렌더링합니다.

$ cd /usr/share/openstack-tripleo-heat-templates $ ./tools/process-templates.py -o ~/overcloud-validation

다음 명령을 사용하여 템플릿 구문을 확인합니다.

(undercloud) $ openstack orchestration template validate --show-nested \ --template ~/overcloud-validation/overcloud.yaml -e ~/overcloud-validation/overcloud-resource-registry-puppet.yaml \ -e [ENVIRONMENT FILE] \ -e [ENVIRONMENT FILE]

검증을 수행하려면 오버클라우드 특정 리소스를 포함할

overcloud-resource-registry-puppet.yaml환경 파일이 필요합니다.-e옵션을 사용하여 이 명령에 환경 파일을 추가하십시오. 또한--show-nested옵션을 추가하여 중첩된 템플릿에서 매개 변수를 해결합니다.- 이 명령은 템플릿에서 구문 오류를 식별합니다. 템플릿 구문의 검증이 성공적으로 수행되면 출력에 결과 오버클라우드 템플릿의 프리뷰가 표시됩니다.

6.14. 오버클라우드 배포 출력

오버클라우드 생성이 완료되면 오버클라우드를 설정하기 위해 Ansible 플레이 개요가 director에서 제공됩니다.

PLAY RECAP ************************************************************* overcloud-compute-0 : ok=160 changed=67 unreachable=0 failed=0 overcloud-controller-0 : ok=210 changed=93 unreachable=0 failed=0 undercloud : ok=10 changed=7 unreachable=0 failed=0 Tuesday 15 October 2018 18:30:57 +1000 (0:00:00.107) 1:06:37.514 ****** ========================================================================

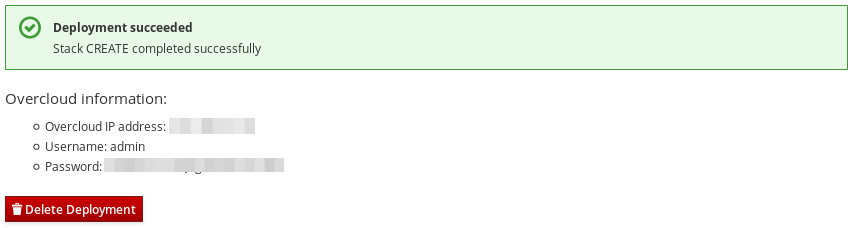

director는 또한 오버클라우드 액세스에 필요한 세부 정보도 제공합니다.

Ansible passed. Overcloud configuration completed. Overcloud Endpoint: http://192.168.24.113:5000 Overcloud Horizon Dashboard URL: http://192.168.24.113:80/dashboard Overcloud rc file: /home/stack/overcloudrc Overcloud Deployed

6.15. 오버클라우드 액세스

director에서는 director 호스트에서 오버클라우드와 상호 작용을 설정하고 인증을 지원하는 스크립트를 생성합니다. director는 overcloudrc 파일을 stack 사용자의 홈 director에 저장합니다. 이 파일을 사용하려면 다음 명령을 실행합니다.

(undercloud) $ source ~/overcloudrc

이 명령을 실행하면 director 호스트의 CLI에서 오버클라우드와 상호 작용하는 데 필요한 환경 변수가 로드됩니다. 명령 프롬프트에서 다음을 표시하도록 변경합니다.

(overcloud) $

director 호스트와의 상호 작용으로 돌아가려면 다음 명령을 실행합니다.

(overcloud) $ source ~/stackrc (undercloud) $

오버클라우드의 각 노드에는 heat-admin이라고 하는 사용자가 포함되어 있습니다. stack 사용자는 각 노드에 있는 이 사용자에 대해 SSH 액세스 권한을 갖습니다. SSH로 노드에 액세스하려면 원하는 노드의 IP 주소를 확인합니다.

(undercloud) $ openstack server list

다음으로 heat-admin 사용자와 노드의 IP 주소를 사용하여 노드에 연결합니다.

(undercloud) $ ssh heat-admin@192.168.24.23

6.16. 다음 단계

이제 명령줄 툴을 사용한 오버클라우드 생성이 완료되었습니다. 생성 이후 기능에 대해서는 9장. 오버클라우드 생성 후 작업 수행을 참조하십시오.

7장. 웹 UI로 기본 오버클라우드 설정

이 장에서는 웹 UI를 사용하여 OpenStack Platform 환경의 기본 구성 단계를 설명합니다. 기본 구성을 사용하는 오버클라우드에는 사용자 지정 기능이 없지만 고급 구성 옵션을 이 기본 오버클라우드에 추가하고 Advanced Overcloud Customization 가이드의 지침에 따라 사양에 맞게 사용자 지정할 수 있습니다.

이 장의 예에서는 모든 노드가 전원 관리에 IPMI를 사용하는 베어 메탈 시스템으로 되어 있습니다. 지원되는 전원 관리 유형 및 옵션에 대한 자세한 내용은 부록 B. 전원 관리 드라이버를 참조하십시오.

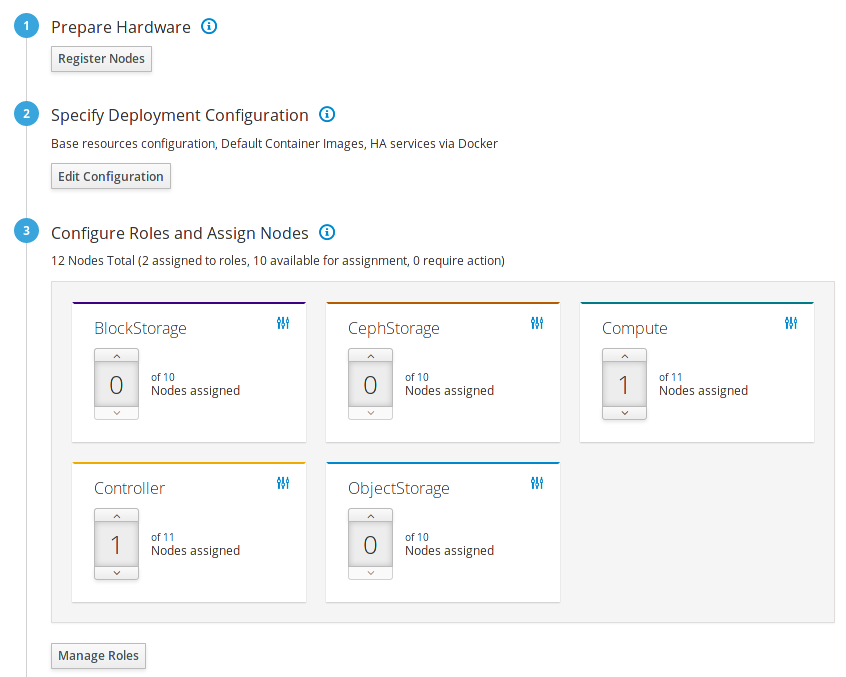

워크플로우

- 노드 정의 템플릿을 사용하여 빈 노드를 등록합니다.

- 모든 노드의 하드웨어를 검사합니다.

- 오버클라우드 플랜을 director에 업로드합니다.

- 노드를 역할에 할당합니다.

요구 사항

- 4장. Director 설치 에서 생성한 UI가 활성화되어 있는 director 노드

- 노드에 사용하는 베어 메탈 시스템 세트입니다. 필요한 노드 수는 생성하려는 오버클라우드 유형에 따라 다릅니다. 해당 머신은 각 노드 유형에 설정된 요구 사항을 준수해야 합니다. 이러한 노드에는 운영 체제가 필요하지 않습니다. director에서 Red Hat Enterprise Linux 7 이미지를 각 노드에 복사합니다.

- 기본 VLAN으로 구성된 프로비저닝 네트워크에 대한 한 개의 네트워크 연결입니다.

- 다른 모든 네트워크 유형은 OpenStack 서비스에 프로비저닝 네트워크를 사용하지만 다른 네트워크 트래픽 유형에 대해 추가로 네트워크를 생성할 수 있습니다.

멀티 아키텍처 클라우드의 UI 워크플로우는 지원되지 않습니다. 6장. CLI 툴로 기본 오버클라우드 설정에 있는 지침을 따르십시오.

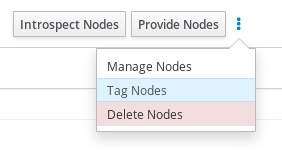

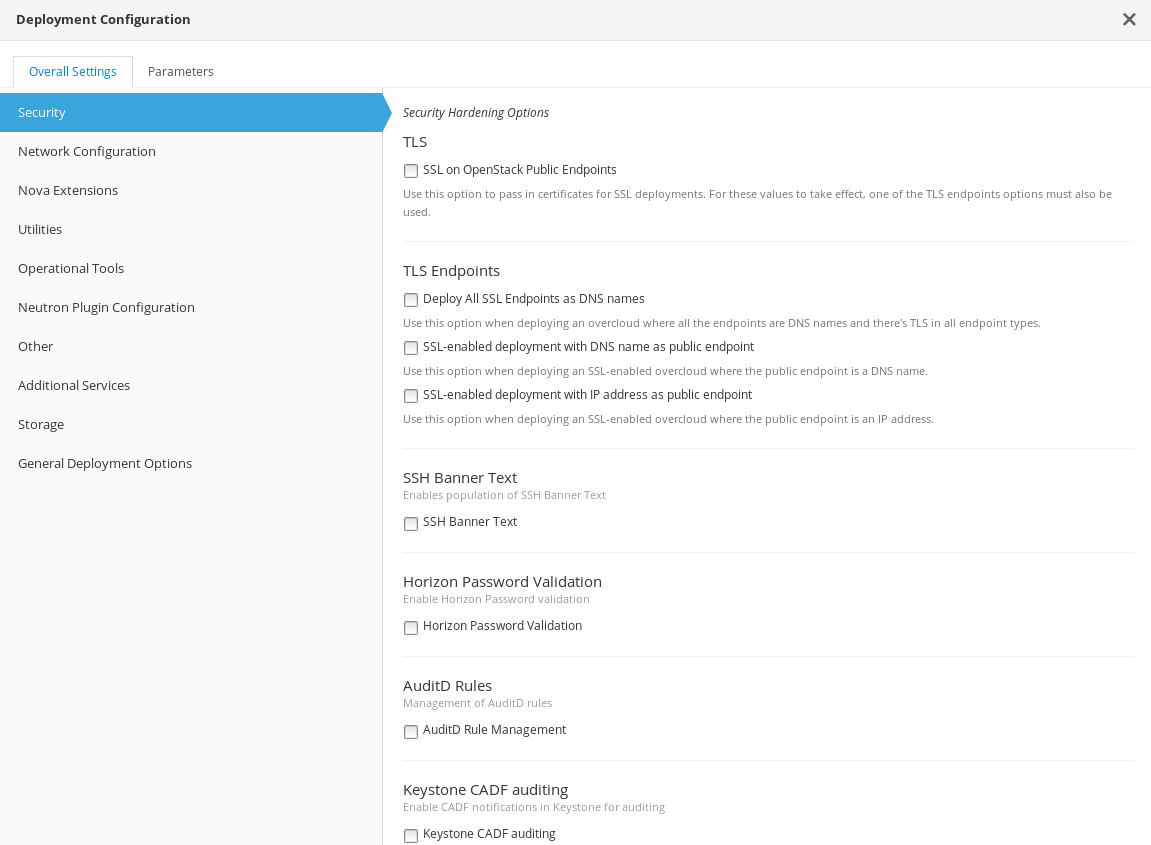

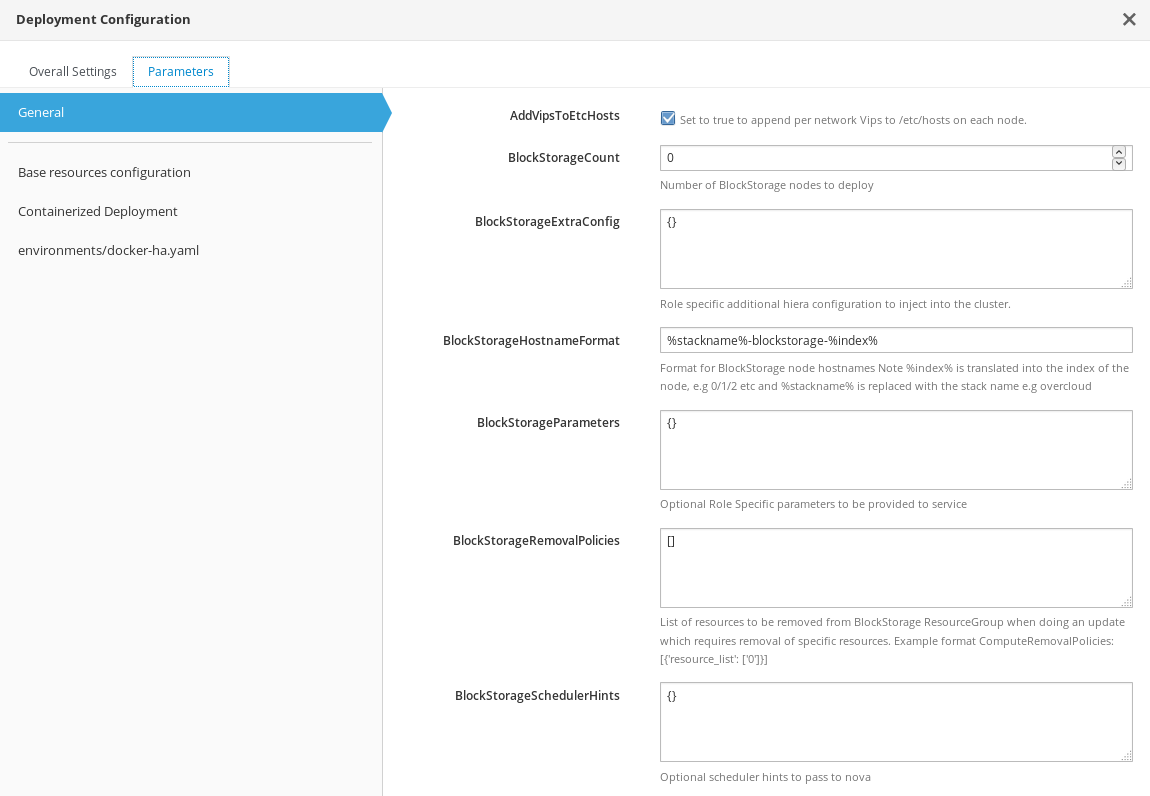

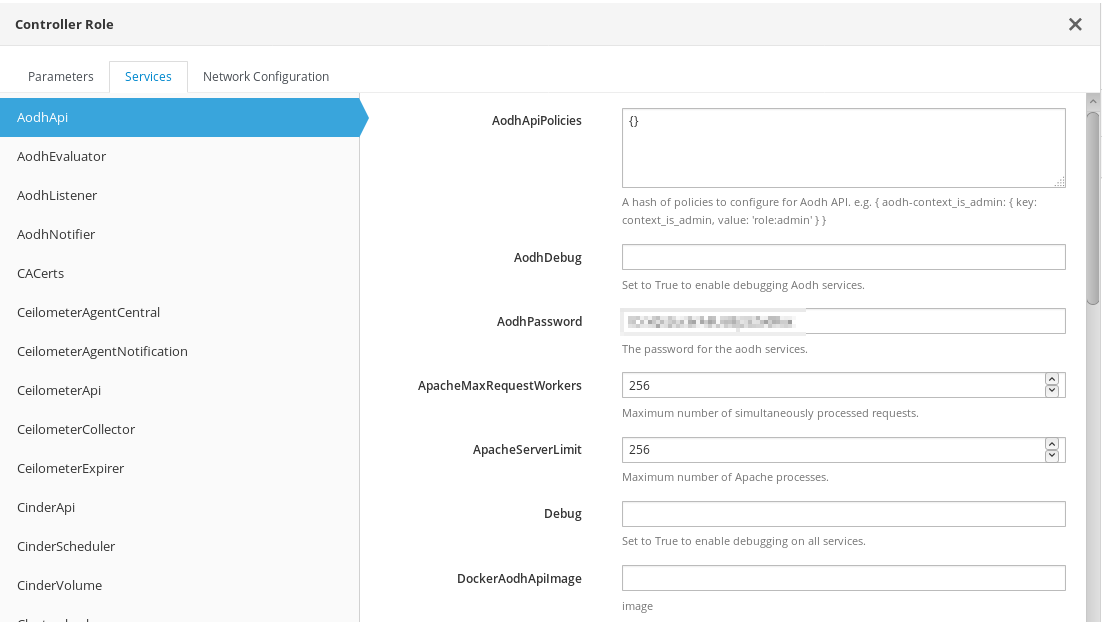

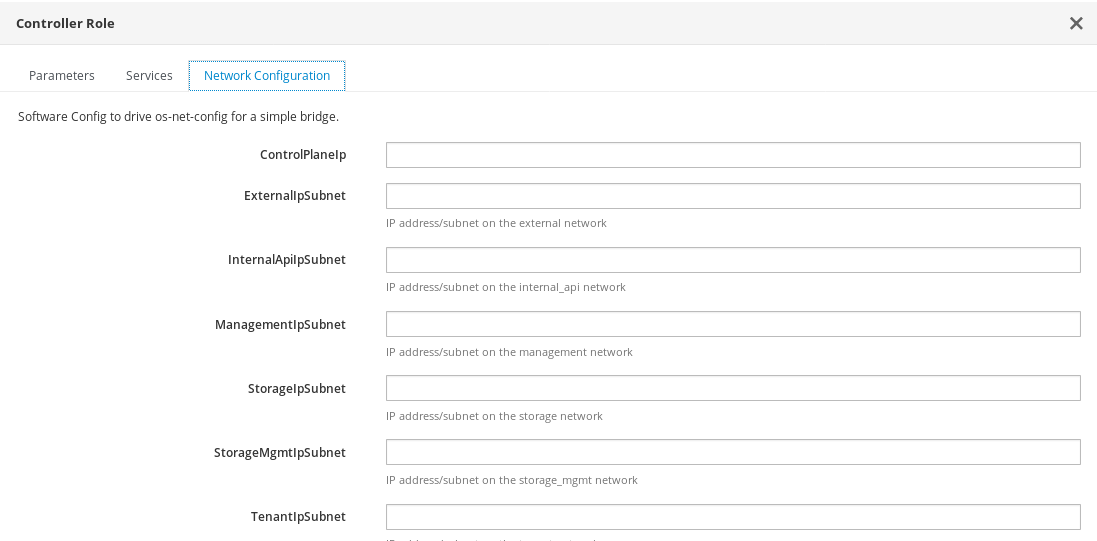

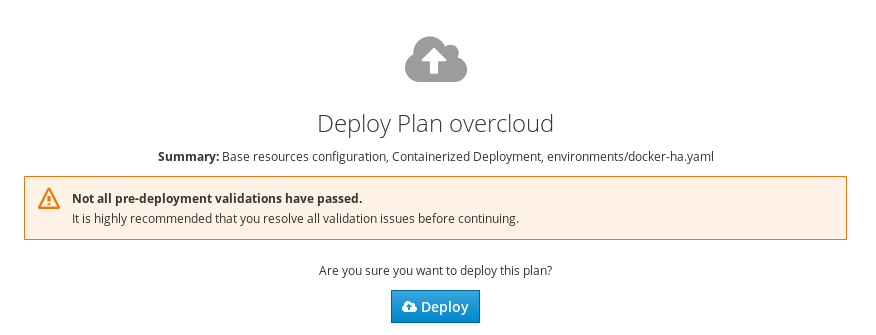

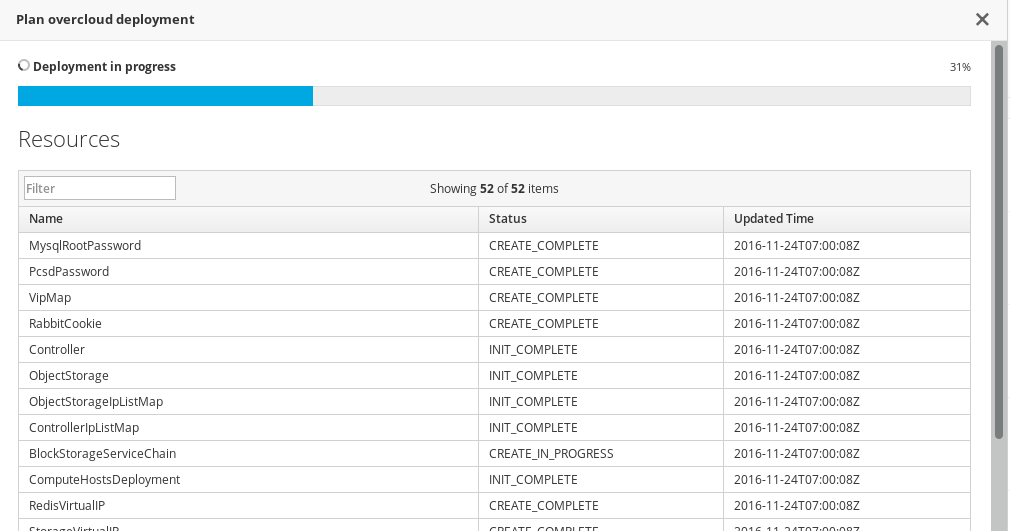

7.1. 웹 UI에 액세스