11장. 다른 포리스트의 서비스에 대한 클라이언트 액세스 문제 해결

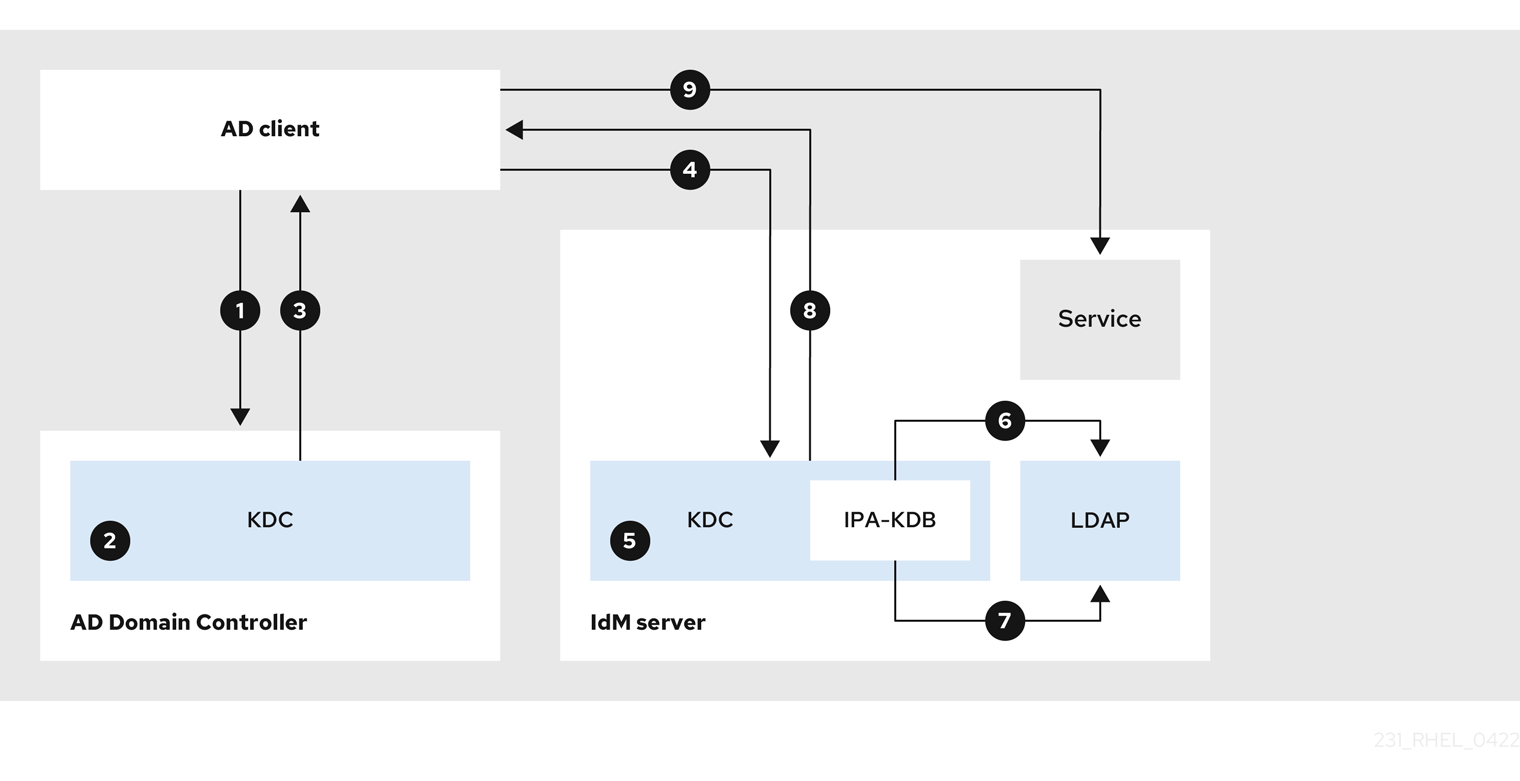

IdM(Identity Management)과 AD(Active Directory) 환경 간에 신뢰를 구성한 후 한 도메인의 클라이언트가 다른 도메인의 서비스에 액세스할 수 없는 문제가 발생할 수 있습니다. 다음 다이어그램을 사용하여 문제를 해결합니다.

11.1. AD forest 루트 도메인의 호스트가 IdM 서버에서 서비스를 요청할 때 정보 흐름

다음 다이어그램에서는 Active Directory(AD) 클라이언트가 IdM(Identity Management) 도메인에서 서비스를 요청할 때 정보 흐름을 설명합니다.

AD 클라이언트에서 IdM 서비스에 액세스하는 데 문제가 있는 경우 이 정보를 사용하여 문제 해결 노력을 좁히고 문제 소스를 확인할 수 있습니다.

- AD 클라이언트는 ADDC(Kerberos Distribution Center)에 연결하여 IdM 도메인에서 서비스에 대한 TGS 요청을 수행합니다.

- AD EgressIP은 서비스가 신뢰할 수 있는 IdM 도메인에 속하는지 인식합니다.

- AD EgressIP은 클라이언트에 신뢰할 수 있는 IdM key에 대한 참조와 함께 TGT(cross-realm ticket-granting ticket)를 클라이언트에 보냅니다.

- AD 클라이언트는 cross-realm TGT를 사용하여 IdM EgressIP에 티켓을 요청합니다.

- IdM EgressIP은 교차 실제 TGT와 함께 전송된 Privileged Attribute Certificate (MS-PAC)의 유효성을 검사합니다.

- IPA-KDB 플러그인은 LDAP 디렉토리를 확인하여 요청된 서비스에 대한 티켓을 받을 수 있는 외부 주체가 허용되는지 확인할 수 있습니다.

- IPA-KDB 플러그인은 MS-PAC를 디코딩하고, 데이터를 확인하고, 필터링합니다. 로컬 그룹과 같은 추가 정보로 MS-PAC를 보강해야 하는지 확인하기 위해 LDAP 서버에서 조회를 수행합니다.

- 그런 다음 IPA-KDB 플러그인은 PAC를 인코딩하고 서명하여 서비스 티켓에 연결한 다음 AD 클라이언트로 보냅니다.

- 이제 AD 클라이언트에서 IdM requirements에서 발행한 서비스 티켓을 사용하여 IdM 서비스에 연결할 수 있습니다.