기본 시스템 설정 구성

시스템의 필수 기능을 설정하고 시스템 환경을 사용자 정의

초록

보다 포괄적 수용을 위한 오픈 소스 용어 교체

Red Hat은 코드, 문서, 웹 속성에서 문제가 있는 용어를 교체하기 위해 최선을 다하고 있습니다. 먼저 마스터(master), 슬레이브(slave), 블랙리스트(blacklist), 화이트리스트(whitelist) 등 네 가지 용어를 교체하고 있습니다. 이러한 변경 작업은 작업 범위가 크므로 향후 여러 릴리스에 걸쳐 점차 구현할 예정입니다. 자세한 내용은 CTO Chris Wright의 메시지를 참조하십시오.

Red Hat 문서에 관한 피드백 제공

문서에 대한 피드백에 감사드립니다. 어떻게 개선할 수 있는지 알려주십시오.

Jira를 통해 피드백 제출 (등록 필요)

- Jira 웹 사이트에 로그인합니다.

- 상단 탐색 모음에서 생성 을 클릭합니다.

- Summary (요약) 필드에 설명 제목을 입력합니다.

- Description (설명) 필드에 개선을 위한 제안을 입력합니다. 문서의 관련 부분에 대한 링크를 포함합니다.

- 대화 상자 하단에서 생성 을 클릭합니다.

1장. 기본 네트워크 액세스 구성 및 관리

이 섹션에서는 Red Hat Enterprise Linux에서 네트워크 설정을 구성하는 방법에 대한 기본 옵션만 설명합니다.

1.1. 그래픽 설치 모드에서 네트워크 및 호스트 이름 구성

이 절차의 단계에 따라 네트워크 및 호스트 이름을 구성합니다.

절차

- 설치 요약 창에서 네트워크 및 호스트 이름을 클릭합니다.

왼쪽 창의 목록에서 인터페이스를 선택합니다. 자세한 내용은 오른쪽 창에 표시됩니다.

참고영구적인 이름으로 네트워크 장치를 식별하는 데 사용되는 네트워크 장치 이름 지정 표준 유형은 여러 가지가 있습니다(예:

em1및wl3sp0). 이러한 표준에 대한 자세한 내용은 네트워킹 구성 및 관리를 참조하십시오.선택한 인터페이스를 활성화하거나 비활성화하려면 ON/OFF 스위치를 전환합니다.

참고설치 프로그램은 로컬 액세스 가능한 인터페이스를 자동으로 감지하므로 수동으로 추가하거나 제거할 수 없습니다.

- + 를 클릭하여 다음 중 하나일 수 있는 가상 네트워크 인터페이스를 추가합니다. 팀(폐기됨), 본딩, 브리지 또는 VLAN.

- 가상 인터페이스를 제거하려면 - 를 클릭합니다.

- Configure (구성)를 클릭하여 기존 인터페이스(가상 및 물리적)의 IP 주소, DNS 서버 또는 라우팅 구성과 같은 설정을 변경합니다.

시스템의 호스트 이름을 호스트 이름 필드에 입력합니다.

참고-

호스트 이름은

hostname.domainname형식의 FQDN(정규화된 도메인 이름) 또는 도메인이 없는 짧은 호스트 이름일 수 있습니다. 대부분의 네트워크에는 연결된 시스템을 도메인 이름으로 자동으로 공급하는 DHCP(Dynamic Host Configuration Protocol) 서비스가 있습니다. DHCP 서비스에서 이 시스템에 도메인 이름을 할당할 수 있도록 하려면 짧은 호스트 이름만 지정합니다. -

고정 IP 및 호스트 이름 구성을 사용하는 경우 계획된 시스템 사용 사례에 따라 짧은 이름 또는 FQDN을 사용할지 여부에 따라 달라집니다. Red Hat Identity Management는 프로비저닝 중에 FQDN을 구성하지만 일부 타사 소프트웨어 제품에는 짧은 이름이 필요할 수 있습니다. 두 경우 모두 모든 상황에서 두 양식의 가용성을 보장하기 위해

IP FQDN short-alias형식으로/etc/hosts의 호스트에 대한 항목을 추가합니다. -

localhost값은 대상 시스템에 대한 특정 정적 호스트 이름이 구성되어 있지 않으며, 설치된 시스템의 실제 호스트 이름은 DHCP 또는 DNS를 사용하는 NetworkManager를 사용하여 네트워크 구성을 처리하는 동안 구성됩니다. -

호스트 이름은 영숫자 문자만 포함할 수 있으며

-또는 ... 호스트 이름은 64자 이상이어야 합니다. 호스트 이름은-및 로 시작하거나 종료할 수 없습니다.DNS를 준수하려면 FQDN의 각 부분이 63자 미만이어야 하며 점을 포함한 FQDN 길이에 255자를 초과해서는 안 됩니다.

-

호스트 이름은

- Apply(적용 )를 클릭하여 설치 프로그램 환경에 호스트 이름을 적용합니다.

- 또는 네트워크 및 호스트 이름 창에서 무선 옵션을 선택할 수 있습니다. 오른쪽 창에서 네트워크 선택을 클릭하여eo 연결을 선택하고 필요한 경우 암호를 입력한 다음 완료 를 클릭합니다.

추가 리소스

1.2. nmcli를 사용하여 이더넷 연결 구성

이더넷을 통해 호스트를 네트워크에 연결하는 경우 nmcli 유틸리티를 사용하여 명령줄에서 연결의 설정을 관리할 수 있습니다.

사전 요구 사항

- 물리적 또는 가상 이더넷 NIC(네트워크 인터페이스 컨트롤러)가 서버 구성에 있습니다.

절차

NetworkManager 연결 프로필을 나열합니다.

# nmcli connection show NAME UUID TYPE DEVICE Wired connection 1 a5eb6490-cc20-3668-81f8-0314a27f3f75 ethernet enp1s0기본적으로 NetworkManager는 호스트의 각 NIC에 대한 프로필을 생성합니다. 이 NIC를 특정 네트워크에만 연결하려는 경우 자동으로 생성된 프로필을 조정합니다. 이 NIC를 다른 설정으로 네트워크에 연결하려는 경우 각 네트워크에 대한 개별 프로필을 생성합니다.

추가 연결 프로필을 생성하려면 다음을 입력합니다.

# nmcli connection add con-name <connection-name> ifname <device-name> type ethernet기존 프로필을 수정하려면 이 단계를 건너뜁니다.

선택 사항: 연결 프로필의 이름을 변경합니다.

# nmcli connection modify "Wired connection 1" connection.id "Internal-LAN"프로필이 여러 개인 호스트에서 의미 있는 이름을 사용하면 프로필의 용도를 쉽게 식별할 수 있습니다.

연결 프로필의 현재 설정을 표시합니다.

# nmcli connection show Internal-LAN ... connection.interface-name: enp1s0 connection.autoconnect: yes ipv4.method: auto ipv6.method: auto ...IPv4 설정을 구성합니다.

DHCP를 사용하려면 다음을 입력합니다.

# nmcli connection modify Internal-LAN ipv4.method autoipv4.method가 이미auto(기본값)로 설정된 경우 이 단계를 건너뜁니다.정적 IPv4 주소, 네트워크 마스크, 기본 게이트웨이, DNS 서버 및 검색 도메인을 설정하려면 다음을 입력합니다.

# nmcli connection modify Internal-LAN ipv4.method manual ipv4.addresses 192.0.2.1/24 ipv4.gateway 192.0.2.254 ipv4.dns 192.0.2.200 ipv4.dns-search example.com

IPv6 설정을 구성합니다.

SLAAC(상태 비저장 주소 자동 구성)를 사용하려면 다음을 입력합니다.

# nmcli connection modify Internal-LAN ipv6.method autoipv6.method가 이미auto(기본값)로 설정된 경우 이 단계를 건너뜁니다.정적 IPv6 주소, 네트워크 마스크, 기본 게이트웨이, DNS 서버 및 검색 도메인을 설정하려면 다음을 입력합니다.

# nmcli connection modify Internal-LAN ipv6.method manual ipv6.addresses 2001:db8:1::fffe/64 ipv6.gateway 2001:db8:1::fffe ipv6.dns 2001:db8:1::ffbb ipv6.dns-search example.com

프로필의 다른 설정을 사용자 지정하려면 다음 명령을 사용합니다.

# nmcli connection modify <connection-name> <setting> <value>값을 따옴표로 묶거나 spaces로 묶습니다.

프로필을 활성화합니다.

# nmcli connection up Internal-LAN

검증

NIC의 IP 설정을 표시합니다.

# ip address show enp1s0 2: enp1s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000 link/ether 52:54:00:17:b8:b6 brd ff:ff:ff:ff:ff:ff inet 192.0.2.1/24 brd 192.0.2.255 scope global noprefixroute enp1s0 valid_lft forever preferred_lft forever inet6 2001:db8:1::fffe/64 scope global noprefixroute valid_lft forever preferred_lft foreverIPv4 기본 게이트웨이를 표시합니다.

# ip route show default default via 192.0.2.254 dev enp1s0 proto static metric 102IPv6 기본 게이트웨이를 표시합니다.

# ip -6 route show default default via 2001:db8:1::ffee dev enp1s0 proto static metric 102 pref mediumDNS 설정을 표시합니다.

# cat /etc/resolv.conf search example.com nameserver 192.0.2.200 nameserver 2001:db8:1::ffbb여러 연결 프로필이 동시에 활성화된 경우

이름 서버항목의 순서는 이러한 프로필의 DNS 우선 순위 값과 연결 유형에 따라 달라집니다.ping유틸리티를 사용하여 이 호스트가 다른 호스트에 패킷을 보낼 수 있는지 확인합니다.# ping <host-name-or-IP-address>

문제 해결

- 네트워크 커넥터가 호스트와 스위치에 연결되어 있는지 확인합니다.

- 링크 실패가 이 호스트에만 있는지 또는 동일한 스위치에 연결된 다른 호스트에 있는지 확인합니다.

- 네트워크케이블 및 네트워크 인터페이스가 예상대로 작동하는지 확인합니다. 하드웨어 진단 단계를 수행하고 결함 variables 및 네트워크 인터페이스 카드를 교체합니다.

- 디스크의 구성이 장치의 구성과 일치하지 않는 경우 NetworkManager를 시작하거나 다시 시작하면 장치의 구성을 반영하는 메모리 내 연결이 생성됩니다. 자세한 내용과 이 문제를 방지하는 방법은 NetworkManager 서비스 솔루션을 다시 시작한 후 NetworkManager 연결 중복을 참조하십시오.

추가 리소스

-

nm-settings(5)매뉴얼 페이지 - 기본 게이트웨이를 제공하기 위해 특정 프로필을 사용하지 않도록 NetworkManager 구성

- DNS 서버 순서 구성

1.3. nmtui를 사용하여 이더넷 연결 구성

이더넷을 통해 호스트를 네트워크에 연결하는 경우 nmtui 애플리케이션을 사용하여 텍스트 기반 사용자 인터페이스에서 연결의 설정을 관리할 수 있습니다. nmtui 를 사용하여 새 프로필을 만들고 그래픽 인터페이스 없이 호스트에서 기존 프로필을 업데이트합니다.

nmtui:

- 커서 키를 사용하여 이동합니다.

- 버튼을 선택하고 Enter 를 누릅니다.

- 스페이스 를 사용하여 확인란을 선택하고 선택 취소합니다.

사전 요구 사항

- 물리적 또는 가상 이더넷 NIC(네트워크 인터페이스 컨트롤러)가 서버 구성에 있습니다.

절차

연결에 사용하려는 네트워크 장치 이름을 모르는 경우 사용 가능한 장치를 표시합니다.

# nmcli device status DEVICE TYPE STATE CONNECTION enp1s0 ethernet unavailable -- ...

nmtui

시작:# nmtui- Edit a connection 을 선택하고 Enter 를 누릅니다.

새 연결 프로필을 추가하거나 기존 프로필을 수정할지 선택합니다.

새 프로필을 생성하려면 다음을 수행합니다.

- Add (추가) 버튼을 누릅니다.

- 네트워크 유형 목록에서 이더넷 을 선택하고 Enter 키를 누릅니다.

- 기존 프로필을 수정하려면 목록에서 프로필을 선택하고 Enter 키를 누릅니다.

선택 사항: 연결 프로필의 이름을 업데이트합니다.

프로필이 여러 개인 호스트에서 의미 있는 이름을 사용하면 프로필의 용도를 쉽게 식별할 수 있습니다.

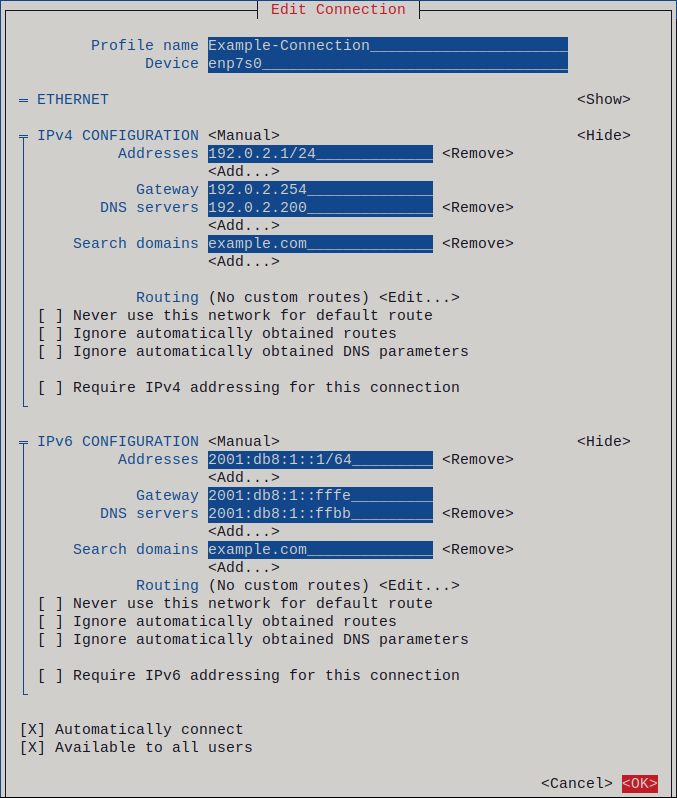

- 새 연결 프로필을 생성하는 경우 장치 필드에 네트워크 장치 이름을 입력합니다.

환경에 따라 그에 따라

IPv4 구성 및영역에서 IP 주소 설정을 구성합니다. 이를 위해 다음 영역 옆에 있는 버튼을 누른 후 다음을 선택합니다.IPv6 구성- 비활성화됨 (이 연결에 IP 주소가 필요하지 않은 경우).

- 자동으로 DHCP 서버가 이 NIC에 IP 주소를 동적으로 할당하는 경우입니다.

수동: 네트워크에 고정 IP 주소 설정이 필요한 경우입니다. 이 경우 추가 필드를 채워야 합니다.

- 추가 필드를 표시하도록 구성할 프로토콜 옆에 있는 Show 버튼을 누릅니다.

주소 옆에 있는 추가 버튼을 누른 다음 CIDR(Classless Inter-Domain Routing) 형식으로 IP 주소와 서브넷 마스크를 입력합니다.

서브넷 마스크를 지정하지 않으면 NetworkManager는 IPv4 주소에 대해

/32서브넷 마스크를 설정하고 IPv6 주소에 대해/64를 설정합니다.- 기본 게이트웨이의 주소를 입력합니다.

- DNS 서버 옆에 있는 추가 버튼을 누른 후 DNS 서버 주소를 입력합니다.

- 검색 도메인 옆에 있는 추가 버튼을 누른 후 DNS 검색 도메인을 입력합니다.

그림 1.1. 고정 IP 주소 설정이 포함된 이더넷 연결 예

- OK 버튼을 눌러 새 연결을 만들고 자동으로 활성화합니다.

- 뒤로 버튼을 눌러 메인 메뉴로 돌아갑니다.

-

Quit 를 선택하고 Enter 를 눌러

nmtui애플리케이션을 종료합니다.

검증

NIC의 IP 설정을 표시합니다.

# ip address show enp1s0 2: enp1s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000 link/ether 52:54:00:17:b8:b6 brd ff:ff:ff:ff:ff:ff inet 192.0.2.1/24 brd 192.0.2.255 scope global noprefixroute enp1s0 valid_lft forever preferred_lft forever inet6 2001:db8:1::fffe/64 scope global noprefixroute valid_lft forever preferred_lft foreverIPv4 기본 게이트웨이를 표시합니다.

# ip route show default default via 192.0.2.254 dev enp1s0 proto static metric 102IPv6 기본 게이트웨이를 표시합니다.

# ip -6 route show default default via 2001:db8:1::ffee dev enp1s0 proto static metric 102 pref mediumDNS 설정을 표시합니다.

# cat /etc/resolv.conf search example.com nameserver 192.0.2.200 nameserver 2001:db8:1::ffbb여러 연결 프로필이 동시에 활성화된 경우

이름 서버항목의 순서는 이러한 프로필의 DNS 우선 순위 값과 연결 유형에 따라 달라집니다.ping유틸리티를 사용하여 이 호스트가 다른 호스트에 패킷을 보낼 수 있는지 확인합니다.# ping <host-name-or-IP-address>

문제 해결

- 네트워크 커넥터가 호스트와 스위치에 연결되어 있는지 확인합니다.

- 링크 실패가 이 호스트에만 있는지 또는 동일한 스위치에 연결된 다른 호스트에 있는지 확인합니다.

- 네트워크케이블 및 네트워크 인터페이스가 예상대로 작동하는지 확인합니다. 하드웨어 진단 단계를 수행하고 결함 variables 및 네트워크 인터페이스 카드를 교체합니다.

- 디스크의 구성이 장치의 구성과 일치하지 않는 경우 NetworkManager를 시작하거나 다시 시작하면 장치의 구성을 반영하는 메모리 내 연결이 생성됩니다. 자세한 내용과 이 문제를 방지하는 방법은 NetworkManager 서비스 솔루션을 다시 시작한 후 NetworkManager 연결 중복을 참조하십시오.

1.4. RHEL 웹 콘솔에서 네트워킹 관리

웹 콘솔에서 네트워킹 메뉴를 사용하면 다음을 수행할 수 있습니다.

- 현재 수신 및 전송된 패킷을 표시하려면 다음을 수행합니다.

- 사용 가능한 네트워크 인터페이스의 가장 중요한 특성 표시

- 네트워킹 로그의 콘텐츠를 표시하려면 다음을 수행합니다.

- 다양한 유형의 네트워크 인터페이스 추가 (bond, team, bridge, VLAN)

그림 1.2. RHEL 웹 콘솔에서 네트워킹 관리

1.5. RHEL 시스템 역할을 사용하여 네트워킹 관리

네트워크 역할을 사용하여 여러 대상 시스템에서 네트워킹 연결을 구성할 수 있습니다.

네트워크 역할을 사용하면 다음 유형의 인터페이스를 구성할 수 있습니다.

- 이더넷

- Bridge

- 본딩

- VLAN

- MacVLAN

- InfiniBand

각 호스트에 필요한 네트워킹 연결은 network_connections 변수 내에서 목록으로 제공됩니다.

네트워크 역할은 변수에 지정된 대로 정확하게 대상 시스템의 모든 연결 프로필을 업데이트하거나 생성합니다. 따라서 옵션이 시스템에만 존재하지만 network _connections 역할은 지정된 프로필에서 옵션을 제거합니다.

network _connections 변수에 없는 경우 네트워크

다음 예제에서는 네트워크 역할을 적용하여 필수 매개 변수를 사용한 이더넷 연결이 있는지 확인하는 방법을 보여줍니다.

네트워크 역할을 적용하여 필요한 매개 변수를 사용하여 이더넷 연결을 설정하는 예제 Playbook

# SPDX-License-Identifier: BSD-3-Clause

---

- hosts: managed-node-01.example.com

vars:

network_connections:

# Create one Ethernet profile and activate it.

# The profile uses automatic IP addressing

# and is tied to the interface by MAC address.

- name: prod1

state: up

type: ethernet

autoconnect: yes

mac: "00:00:5e:00:53:00"

mtu: 1450

roles:

- rhel-system-roles.network

1.6. 추가 리소스

2장. 시스템 등록 및 서브스크립션 관리

서브스크립션은 운영 체제 자체를 포함하여 Red Hat Enterprise Linux에 설치된 제품에 적용됩니다.

Red Hat Content Delivery Network 서브스크립션을 사용하여 다음을 추적할 수 있습니다.

- 등록된 시스템

- 시스템에 설치된 제품

- 설치된 제품에 연결된 서브스크립션

2.1. 설치 후 시스템 등록

이미 설치 프로세스 중에 등록하지 않은 경우 다음 절차를 사용하여 시스템을 등록합니다.

사전 요구 사항

- Red Hat 고객 포털의 유효한 사용자 계정.

- Red Hat 로그인 생성 페이지를 참조하십시오.

- RHEL 시스템의 활성 서브스크립션입니다.

- 설치 프로세스에 대한 자세한 내용은 표준 RHEL 9 설치 수행을 참조하십시오.

절차

시스템을 한 단계로 등록하고 자동으로 등록합니다.

# subscription-manager register --username <username> --password <password> --auto-attach Registering to: subscription.rhsm.redhat.com:443/subscription The system has been registered with ID: 37to907c-ece6-49ea-9174-20b87ajk9ee7 The registered system name is: client1.idm.example.com Installed Product Current Status: Product Name: Red Hat Enterprise Linux for x86_64 Status: Subscribed이 명령은 Red Hat Customer Portal 사용자 이름과 암호를 입력하라는 메시지를 표시합니다.

등록 프로세스가 실패하면 시스템을 특정 풀로 등록할 수 있습니다. 이 작업을 수행하는 방법에 대한 지침은 다음 단계를 진행합니다.

필요한 서브스크립션의 풀 ID를 확인합니다.

# subscription-manager list --available이 명령은 Red Hat 계정에 사용 가능한 모든 서브스크립션을 표시합니다. 모든 서브스크립션에 대해 풀 ID를 포함하여 다양한 특성이 표시됩니다.

pool_id 를 이전 단계에서 확인한 풀 ID로 교체하여 시스템에 적절한 서브스크립션을 연결합니다.

# subscription-manager attach --pool=pool_id

Red Hat Insights에 시스템을 등록하려면 rhc connect 유틸리티를 사용할 수 있습니다. 원격 호스트 구성 설정을 참조하십시오.

2.2. 웹 콘솔에서 자격 증명을 사용하여 서브스크립션 등록

RHEL 웹 콘솔을 사용하여 계정 자격 증명에 새로 설치된 Red Hat Enterprise Linux를 등록하려면 다음 단계를 사용하십시오.

사전 요구 사항

Red Hat 고객 포털에서 유효한 사용자 계정.

Red Hat 로그인 생성 페이지를 참조하십시오.

- RHEL 시스템용 활성 서브스크립션.

절차

- RHEL 웹 콘솔에 로그인합니다. 자세한 내용은 웹 콘솔에 로그인을 참조하십시오.

개요 페이지의 Health filed에서 Not registered 경고를 클릭하거나 메인 메뉴에서 Subscriptions (서브스크립션)를 클릭하여 서브스크립션 정보를 페이지로 이동합니다.

.

.

Overview filed에서 Register 를 클릭합니다.

시스템 등록 대화 상자에서 계정 자격 증명을 사용하여 등록할 항목을 선택합니다.In the Register system dialog box, select that you want to register using your account credentials.

- 사용자 이름을 입력합니다.

- 암호를 입력합니다.

필요한 경우 조직의 이름 또는 ID를 입력합니다.

Red Hat 고객 포털에서 두 개 이상의 조직에 속해 있는 경우 조직 이름 또는 조직 ID를 추가해야 합니다. org ID를 가져오려면 Red Hat 연락처로 이동하십시오.

- 시스템을 Red Hat Insights에 연결하지 않으려면 Insights 확인란을 지웁니다.

- Register 버튼을 클릭합니다.

이 시점에서 Red Hat Enterprise Linux Enterprise Linux 시스템이 성공적으로 등록되었습니다.

2.3. GNOME에 Red Hat 계정을 사용하여 시스템 등록

다음 절차에 따라 Red Hat 계정에 시스템을 등록합니다.

사전 요구 사항

Red Hat 고객 포털에서 유효한 계정.

새 사용자 등록은 Create a Red Hat 로그인 페이지에서 참조하십시오.

절차

오른쪽 상단에 있는 시스템 메뉴를 열고 설정을 클릭합니다.

- 서브스크립션 정보로 이동합니다.

Red Hat 서버를 사용하지 않는 경우:

- 등록 서버 섹션에서 사용자 지정 주소를 선택합니다.

- URL 필드에 서버 주소를 입력합니다.

- 등록 유형 섹션에서 Red Hat 계정을 선택합니다.

등록 세부 정보 섹션에서 다음을 수행합니다.

- 로그인 필드에 Red Hat 계정 사용자 이름을 입력합니다.

- 암호 필드에 Red Hat 계정 암호를 입력합니다.

- 조직 필드에 조직 이름을 입력합니다.

- 등록을 클릭합니다.

2.4. GNOME에서 활성화 키를 사용하여 시스템 등록

시스템을 활성화 키로 등록하려면 다음 절차의 단계를 수행합니다. 조직 관리자에서 활성화 키를 가져올 수 있습니다.

사전 요구 사항

활성화 키 또는 키.

새 활성화 키를 생성하려면 활성화 키 페이지를 참조하십시오.

절차

오른쪽 상단에 있는 시스템 메뉴를 열고 설정을 클릭합니다.

- 서브스크립션 정보로 이동합니다.

Red Hat 서버를 사용하지 않는 경우:

- 등록 서버 섹션에서 사용자 지정 주소를 선택합니다.

- URL 필드에 서버 주소를 입력합니다.

- 등록 유형 섹션에서 활성화 키 를 선택합니다.

등록 세부 정보:

활성화 키 필드에 활성화 키를 입력합니다.

키를 쉼표(

,)로 구분합니다.- 조직 필드에 조직의 이름 또는 ID를 입력합니다.

- 등록을 클릭합니다.

3장. Red Hat 지원 액세스

이 섹션에서는 Red Hat 지원 및 sosreport 를 사용하여 문제를 효과적으로 해결하는 방법을 설명합니다.

Red Hat의 지원을 받으려면 서브스크립션과 함께 제공되는 모든 항목에 액세스할 수 있는 Red Hat 고객 포털 을 사용하십시오.

3.1. Red Hat 고객 포털을 통해 Red Hat 지원 받기

다음 섹션에서는 Red Hat 고객 포털 사용 방법에 대해 설명합니다.

사전 요구 사항

- Red Hat 고객 포털에서 유효한 사용자 계정. Red Hat 로그인 생성을 참조하십시오.

- RHEL 시스템의 활성 서브스크립션입니다.

절차

Red Hat 지원에 액세스 :

- 새 지원 케이스를 엽니다.

- Red Hat 전문가와의 실시간 채팅 시작.

- 이메일을 보내거나 전화하여 Red Hat 전문가에게 문의하십시오.

3.2. sosreport를 사용하여 문제 해결

sosreport 명령은 Red Hat Enterprise Linux 시스템에서 구성 세부 정보, 시스템 정보 및 진단 정보를 수집합니다.

다음 섹션에서는 sosreport 명령을 사용하여 지원 사례에 대한 보고서를 생성하는 방법을 설명합니다.

사전 요구 사항

- Red Hat 고객 포털에서 유효한 사용자 계정. Red Hat 로그인 생성을 참조하십시오.

- RHEL 시스템의 활성 서브스크립션입니다.

- 지원 케이스 번호입니다.

절차

sos패키지를 설치합니다.# dnf install sos참고Red Hat Enterprise Linux의 기본 최소 설치에는

sosreport명령을 제공하는sos패키지가 포함되어 있지 않습니다.보고서를 생성합니다.

# sosreport지원 케이스에 보고서를 첨부합니다.

Red Hat 지원 케이스에 파일을 첨부하려면 어떻게 해야 합니까? 자세한 내용은 Red Hat Knowledgebase 문서.

보고서를 첨부할 때 관련 지원 케이스 수를 입력하라는 메시지가 표시됩니다.

4장. 기본 환경 설정 변경

기본 환경 설정 구성은 설치 프로세스의 일부입니다. 다음 섹션에서는 나중에 변경할 때 안내합니다. 환경의 기본 구성은 다음과 같습니다.

- 날짜 및 시간

- 시스템 로케일

- 키보드 레이아웃

- 언어

4.1. 날짜 및 시간 구성

정확한 시간 보관은 여러 가지 이유로 중요합니다. Red Hat Enterprise Linux에서 시간 유지는 NTP 프로토콜에 의해 확인되며, 이는 사용자 공간에서 실행되는 데몬에 의해 구현됩니다. 사용자 공간 데몬은 커널에서 실행되는 시스템 클럭을 업데이트합니다. 시스템 클럭은 다양한 클럭 소스를 사용하여 시간을 유지할 수 있습니다.

Red Hat Enterprise Linux 9 이상 버전에서는 chronyd 데몬을 사용하여 NTP 를 구현합니다.chronyd 는 chrony 패키지에서 사용할 수 있습니다. 자세한 내용은 chrony 모음을 사용하여 NTP 구성을 참조하십시오.

4.1.1. 현재 날짜 및 시간 표시

현재 날짜 및 시간을 표시하려면 다음 단계 중 하나를 사용합니다.

절차

date명령을 입력합니다.$ date Mon Mar 30 16:02:59 CEST 2020자세한 내용을 보려면

timedatectl명령을 사용하십시오.$ timedatectl Local time: Mon 2020-03-30 16:04:42 CEST Universal time: Mon 2020-03-30 14:04:42 UTC RTC time: Mon 2020-03-30 14:04:41 Time zone: Europe/Prague (CEST, +0200) System clock synchronized: yes NTP service: active RTC in local TZ: no

추가 리소스

- 웹 콘솔을 사용하여 시간 설정 구성

-

man date(1)및man timedatectl(1)

4.2. 시스템 로케일 구성

시스템 전체 로케일 설정은 systemd 데몬에서 초기 부팅 시 읽을 수 있는 /etc/locale.conf 파일에 저장됩니다. 모든 서비스 또는 사용자는 개별 프로그램 또는 개별 사용자가 재정의하지 않는 한 /etc/locale.conf 에 구성된 로케일 설정을 상속합니다.

절차

사용 가능한 시스템 로케일 설정을 나열하려면 다음을 수행합니다.

$ localectl list-locales C.utf8 aa_DJ aa_DJ.iso88591 aa_DJ.utf8 ...시스템 로케일 설정의 현재 상태를 표시하려면 다음을 수행합니다.

$ localectl status기본 시스템 로케일 설정을 설정하거나 변경하려면

root사용자로localectl set-locale하위 명령을 사용합니다. 예를 들면 다음과 같습니다.# localectl set-locale LANG=en_US

추가 리소스

-

man localectl(1),man locale(7)및man locale.conf(5)

4.3. 키보드 레이아웃 구성

키보드 레이아웃 설정은 텍스트 콘솔 및 그래픽 사용자 인터페이스에서 사용되는 레이아웃을 제어합니다.

절차

사용 가능한 키맵을 나열하려면 다음을 수행합니다.

$ localectl list-keymaps ANSI-dvorak al al-plisi amiga-de amiga-us ...keymaps 설정의 현재 상태를 표시하려면 다음을 수행합니다.

$ localectl status ... VC Keymap: us ...기본 시스템 키 맵을 설정하거나 변경하려면 다음을 수행합니다. 예를 들면 다음과 같습니다.

# localectl set-keymap us

추가 리소스

-

man localectl(1),man locale(7)및man locale.conf(5)

4.4. 데스크탑 GUI를 사용하여 언어 변경

데스크탑 GUI를 사용하여 시스템 언어를 변경할 수 있습니다.

사전 요구 사항

- 필수 언어 패키지가 시스템에 설치되어 있습니다.

절차

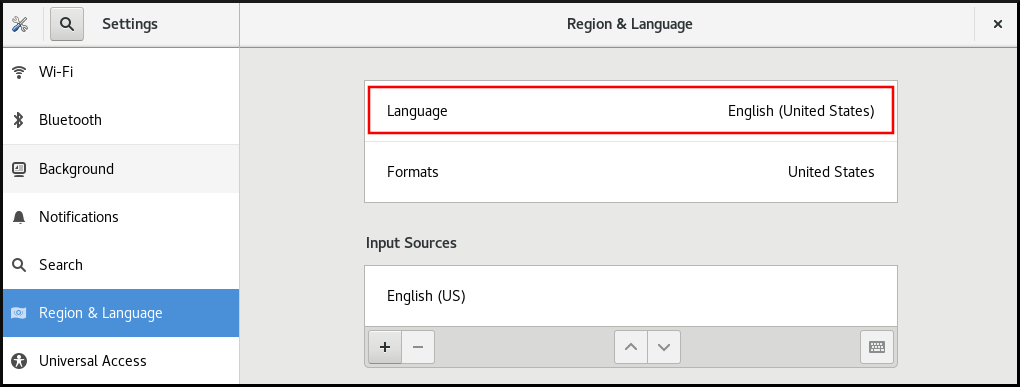

해당 아이콘을 클릭하여 시스템 메뉴에서 Settings 애플리케이션을 엽니다.

- 설정 의 왼쪽 세로 막대에서 지역 및 언어 를 선택합니다.

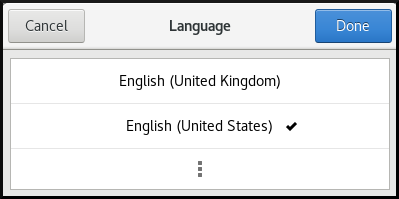

Language 메뉴를 클릭합니다.

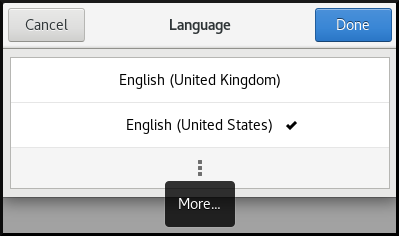

메뉴에서 필요한 지역 및 언어를 선택합니다.

지역 및 언어가 나열되지 않은 경우 아래로 스크롤하여 More 를 클릭하여 사용 가능한 지역 및 언어를 선택합니다.

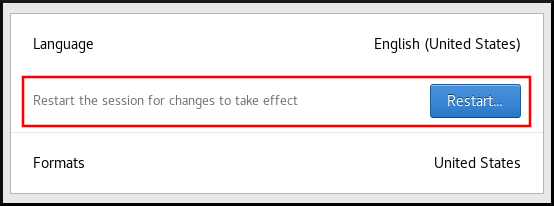

- Done(완료)을 클릭합니다.

변경 사항을 적용하려면 Restart 를 클릭합니다.

일부 애플리케이션은 특정 언어를 지원하지 않습니다. 선택한 언어로 번역할 수 없는 애플리케이션의 텍스트는 미국 영어로 유지됩니다.

추가 리소스

4.5. 추가 리소스

5장. OpenSSH로 두 시스템 간의 보안 통신 사용

SSH(Secure Shell)는 클라이언트-서버 아키텍처를 사용하여 두 시스템 간에 보안 통신을 제공하고 사용자가 서버 호스트 시스템에 원격으로 로그인할 수 있는 프로토콜입니다. FTP 또는 Telnet과 같은 다른 원격 통신 프로토콜과 달리 SSH는 로그인 세션을 암호화하여 침입자가 연결에서 암호화되지 않은 암호를 수집하지 못하게 합니다.

Red Hat Enterprise Linux에는 일반 openssh 패키지, openssh-server 패키지, openssh-clients 패키지 등 기본 OpenSSH 패키지가 포함되어 있습니다. OpenSSH 패키지에는 OpenSSH가 암호화된 통신을 제공할 수 있는 몇 가지 중요한 암호화 라이브러리를 설치하는 OpenSSL 패키지 openssl-libs가 있어야 합니다.

5.1. SSH 및 OpenSSH

SSH(Secure Shell)는 원격 시스템에 로그인하고 해당 시스템에서 명령을 실행하는 프로그램입니다. SSH 프로토콜은 비보안 네트워크를 통해 신뢰할 수 없는 두 호스트 간에 안전한 암호화된 통신을 제공합니다. 보안 채널을 통해 X11 연결 및 임의의 TCP/IP 포트를 전달할 수도 있습니다.

SSH 프로토콜은 원격 쉘 로그인 또는 파일 복사에 사용할 때 두 시스템 간 통신 가로채기 및 특정 호스트의 가장과 같은 보안 위협을 완화합니다. 이는 SSH 클라이언트와 서버가 디지털 서명을 사용하여 신원을 확인하기 때문입니다. 또한 클라이언트와 서버 시스템 간의 모든 통신이 암호화됩니다.

호스트 키는 SSH 프로토콜에서 호스트를 인증합니다. 호스트 키는 OpenSSH가 처음 설치될 때 또는 호스트가 처음 부팅될 때 자동으로 생성되는 암호화 키입니다.

OpenSSH는 Linux, UNIX 및 유사한 운영 체제에서 지원하는 SSH 프로토콜 구현입니다. OpenSSH 클라이언트와 서버 모두에 필요한 코어 파일을 포함합니다. OpenSSH 제품군은 다음 사용자 공간 툴로 구성됩니다.

-

SSH는 원격 로그인 프로그램(SSH 클라이언트)입니다. -

sshd는 OpenSSH SSH 데몬입니다. -

SCP는 안전한 파일 복사 프로그램입니다. -

SFTP는 안전한 파일 전송 프로그램입니다. -

SSH-agent는 개인 키를 캐싱하기 위한 인증 에이전트입니다. -

ssh-add는ssh-agent에 개인 키 ID를 추가합니다. -

SSH-keygen은에 대한 인증 키를 생성, 관리 및 변환합니다.ssh -

ssh-copy-id는 원격 SSH 서버의authorized_keys파일에 로컬 공개 키를 추가하는 스크립트입니다. -

SSH-keyscan은 SSH 공개 호스트 키를 수집합니다.

RHEL 9에서는 기본적으로 SFTP(Secure File Transfer Protocol)가 SSH 파일 전송 프로토콜(SCP)으로 교체됩니다. 이는 SCP가 이미 보안 문제를 발생했기 때문입니다(예: CVE-2020-15778).

사용자의 시나리오에서 SFTP를 사용할 수 없거나 호환되지 않는 경우 -O 옵션을 사용하여 원래 SCP/RCP 프로토콜을 강제로 사용할 수 있습니다.

자세한 내용은 Red Hat Enterprise Linux 9에서 OpenSSH SCP 프로토콜 사용 중단 문서를 참조하십시오.

SSH에는 현재 버전 1과 최신 버전 2의 두 가지 버전이 있습니다. RHEL의 OpenSSH 제품군은 SSH 버전 2만 지원합니다. 버전 1에서 알려진 악용에 취약하지 않은 향상된 key-exchange 알고리즘을 가지고 있습니다.

OpenSSH는 RHEL의 핵심 암호화 하위 시스템 중 하나로 시스템 전체 암호화 정책을 사용합니다. 이렇게 하면 기본 구성에서 약한 암호 제품군 및 암호화 알고리즘이 비활성화됩니다. 정책을 수정하려면 관리자는 update-crypto-policies 명령을 사용하여 설정을 조정하거나 시스템 전체 암호화 정책을 수동으로 비활성화해야 합니다.

OpenSSH 제품군은 클라이언트 프로그램(즉, ssh,scp, sftp)과 서버( sshd 데몬)에 대한 두 가지 구성 파일 세트를 사용합니다.

시스템 전체 SSH 구성 정보는 /etc/ssh/ 디렉토리에 저장됩니다. 사용자별 SSH 구성 정보는 사용자 홈 디렉터리의 ~/.ssh/에 저장됩니다. OpenSSH 구성 파일의 자세한 목록은 sshd(8) 도움말 페이지의 FILES 섹션을 참조하십시오.

추가 리소스

-

man -k ssh명령을 사용하여 나열된 도움말 페이지 - 시스템 전체 암호화 정책 사용

5.2. OpenSSH 서버 구성 및 시작

환경 및 OpenSSH 서버를 시작하는 데 필요할 수 있는 기본 구성에는 다음 절차를 사용합니다. 기본 RHEL 설치 후에는 sshd 데몬이 이미 시작되고 서버 호스트 키가 자동으로 생성됩니다.

사전 요구 사항

-

openssh-server패키지가 설치되어 있어야 합니다.

절차

현재 세션에서

sshd데몬을 시작하고 부팅 시 자동으로 시작되도록 설정합니다.# systemctl start sshd # systemctl enable sshd

/etc/ssh/sshd_config 구성 파일의 ListenAddress 지시문의 경우 기본값

0.0.0.0(IPv4) 또는::(IPv6) 이외의 다른 주소를 지정하고 느린 동적 네트워크 구성을 사용하려면network-online.target대상 장치에 대한 종속성을sshd.service장치 파일에 추가합니다. 이를 위해 다음 내용으로 사용하여/etc/systemd/system/sshd.service.d/local.conf파일을 만듭니다.[Unit] Wants=network-online.target After=network-online.target

-

/etc/ssh/sshd_config구성 파일의 OpenSSH 서버 설정이 시나리오 요구 사항을 충족하는지 검토합니다. 선택적으로

/etc/issue파일을 편집하여 클라이언트를 인증하기 전에 OpenSSH 서버가 표시하는 시작 메시지를 변경합니다. 예를 들면 다음과 같습니다.Welcome to ssh-server.example.com Warning: By accessing this server, you agree to the referenced terms and conditions.

Banner옵션이/etc/ssh/sshd_config에서 주석 처리되지 않고 해당 값에/etc/issue가 포함되어 있는지 확인하십시오.# less /etc/ssh/sshd_config | grep Banner Banner /etc/issue로그인에 성공한 후 표시되는 메시지를 변경하려면 서버에서

/etc/motd파일을 편집해야 합니다. 자세한 내용은pam_motd도움말 페이지를 참조하십시오.systemd구성을 다시 로드하고sshd를 다시 시작하여 변경 사항을 적용합니다.# systemctl daemon-reload # systemctl restart sshd

검증

sshd데몬이 실행 중인지 확인합니다.# systemctl status sshd ● sshd.service - OpenSSH server daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: enabled) Active: active (running) since Mon 2019-11-18 14:59:58 CET; 6min ago Docs: man:sshd(8) man:sshd_config(5) Main PID: 1149 (sshd) Tasks: 1 (limit: 11491) Memory: 1.9M CGroup: /system.slice/sshd.service └─1149 /usr/sbin/sshd -D -oCiphers=aes128-ctr,aes256-ctr,aes128-cbc,aes256-cbc -oMACs=hmac-sha2-256,> Nov 18 14:59:58 ssh-server-example.com systemd[1]: Starting OpenSSH server daemon... Nov 18 14:59:58 ssh-server-example.com sshd[1149]: Server listening on 0.0.0.0 port 22. Nov 18 14:59:58 ssh-server-example.com sshd[1149]: Server listening on :: port 22. Nov 18 14:59:58 ssh-server-example.com systemd[1]: Started OpenSSH server daemon.SSH 클라이언트를 사용하여 SSH 서버에 연결합니다.

# ssh user@ssh-server-example.com ECDSA key fingerprint is SHA256:dXbaS0RG/UzlTTku8GtXSz0S1++lPegSy31v3L/FAEc. Are you sure you want to continue connecting (yes/no/[fingerprint])? yes Warning: Permanently added 'ssh-server-example.com' (ECDSA) to the list of known hosts. user@ssh-server-example.com's password:

추가 리소스

-

sshd(8)및sshd_config(5)도움말 페이지

5.3. 키 기반 인증을 위한 OpenSSH 서버 설정

시스템 보안을 강화하려면 OpenSSH 서버에서 암호 인증을 비활성화하여 키 기반 인증을 시행합니다.

사전 요구 사항

-

openssh-server패키지가 설치되어 있어야 합니다. -

sshd데몬이 서버에서 실행되고 있어야 합니다.

절차

텍스트 편집기에서

/etc/ssh/sshd_config구성을 엽니다. 예를 들면 다음과 같습니다.# vi /etc/ssh/sshd_configPasswordAuthentication옵션을no로 변경합니다.PasswordAuthentication no

새로운 기본 설치 이외의 시스템에서

PubkeyAuthentication no가 설정되지 않았으며Kbd interactiveAuthentication지시문이no로 설정되어 있는지 확인합니다. 콘솔 또는 대역 외 액세스를 사용하지 않고 원격으로 연결하는 경우 암호 인증을 비활성화하기 전에 키 기반 로그인 프로세스를 테스트합니다.NFS로 마운트된 홈 디렉토리에서 키 기반 인증을 사용하려면

use_nfs_home_dirsSELinux 부울을 활성화합니다.# setsebool -P use_nfs_home_dirs 1sshd데몬을 다시 로드하여 변경 사항을 적용합니다.# systemctl reload sshd

추가 리소스

-

sshd(8),sshd_config(5)및setsebool(8)도움말 페이지

5.4. SSH 키 쌍 생성

이 절차를 사용하여 로컬 시스템에 SSH 키 쌍을 생성하고 생성된 공개 키를 OpenSSH 서버에 복사합니다. 서버가 적절하게 구성된 경우 암호를 제공하지 않고 OpenSSH 서버에 로그인할 수 있습니다.

다음 단계를 root로 완료하면 root만 키를 사용할 수 있습니다.

절차

SSH 프로토콜의 버전 2에 대한 ECDSA 키 쌍을 생성하려면 다음을 수행합니다.

$ ssh-keygen -t ecdsa Generating public/private ecdsa key pair. Enter file in which to save the key (/home/joesec/.ssh/id_ecdsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /home/joesec/.ssh/id_ecdsa. Your public key has been saved in /home/joesec/.ssh/id_ecdsa.pub. The key fingerprint is: SHA256:Q/x+qms4j7PCQ0qFd09iZEFHA+SqwBKRNaU72oZfaCI joesec@localhost.example.com The key's randomart image is: +---[ECDSA 256]---+ |.oo..o=++ | |.. o .oo . | |. .. o. o | |....o.+... | |o.oo.o +S . | |.=.+. .o | |E.*+. . . . | |.=..+ +.. o | | . oo*+o. | +----[SHA256]-----+ssh-keygen -t ed25519명령을 입력하여ssh-keygen명령 또는 Ed25519 키 쌍과 함께-t rsa옵션을 사용하여 RSA 키 쌍을 생성할 수도 있습니다.공개 키를 원격 머신에 복사하려면 다음을 수행합니다.

$ ssh-copy-id joesec@ssh-server-example.com /usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed joesec@ssh-server-example.com's password: ... Number of key(s) added: 1 Now try logging into the machine, with: "ssh 'joesec@ssh-server-example.com'" and check to make sure that only the key(s) you wanted were added.세션에서

ssh-agent프로그램을 사용하지 않는 경우 이전 명령은 가장 최근에 수정된~/.ssh/id*.pub공개 키가 아직 설치되지 않은 경우 공개 키를 복사합니다. 다른 공개 키 파일을 지정하거나ssh-agent로 메모리에 캐시된 키보다 파일의 키 우선 순위를 지정하려면ssh-copy-id명령을-i옵션과 함께 사용합니다.

시스템을 다시 설치하고 이전에 생성된 키 쌍을 유지하려면 ~/.ssh/ 디렉터리를 백업합니다. 다시 설치한 후 홈 디렉터리로 복사합니다. root를 포함하여 시스템의 모든 사용자에 대해 이 작업을 수행할 수 있습니다.

검증

암호를 제공하지 않고 OpenSSH 서버에 로그인합니다.

$ ssh joesec@ssh-server-example.com Welcome message. ... Last login: Mon Nov 18 18:28:42 2019 from ::1

추가 리소스

-

ssh-keygen(1)및ssh-copy-id(1)도움말 페이지

5.5. 스마트 카드에 저장된 SSH 키 사용

Red Hat Enterprise Linux를 사용하면 OpenSSH 클라이언트의 스마트 카드에 저장된 RSA 및 ECDSA 키를 사용할 수 있습니다. 다음 절차에 따라 암호 대신 스마트 카드로 인증을 활성화합니다.

사전 요구 사항

-

클라이언트 측에서

opensc패키지가 설치되고pcscd서비스가 실행 중입니다.

절차

PKCS #11 URI를 포함하여 OpenSC PKCS #11 모듈에서 제공하는 모든 키를 나열하고 출력을 keys.pub 파일에 저장합니다.

$ ssh-keygen -D pkcs11: > keys.pub $ ssh-keygen -D pkcs11: ssh-rsa AAAAB3NzaC1yc2E...KKZMzcQZzx pkcs11:id=%02;object=SIGN%20pubkey;token=SSH%20key;manufacturer=piv_II?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so ecdsa-sha2-nistp256 AAA...J0hkYnnsM= pkcs11:id=%01;object=PIV%20AUTH%20pubkey;token=SSH%20key;manufacturer=piv_II?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so

원격 서버(example.com)에서 스마트 카드를 사용하여 인증을 활성화하려면 공개 키를 원격 서버로 전송합니다. 이전 단계에서 만든 keys.pub와 함께

ssh-copy-id명령을 사용하십시오.$ ssh-copy-id -f -i keys.pub username@example.com1단계에서

ssh-keygen -D명령의 출력에서 ECDSA 키를 사용하여 example.com 에 연결하려면 다음과 같이 키를 고유하게 참조하는 URI의 하위 집합만 사용할 수 있습니다.$ ssh -i "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" example.com Enter PIN for 'SSH key': [example.com] $~/.ssh/config파일에서 동일한 URI 문자열을 사용하여 구성을 영구적으로 만들 수 있습니다.$ cat ~/.ssh/config IdentityFile "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" $ ssh example.com Enter PIN for 'SSH key': [example.com] $

OpenSSH는

p11-kit-proxy래퍼를 사용하고 OpenSC PKCS #11 모듈은 PKCS#11 Kit에 등록되므로 이전 명령을 간소화할 수 있습니다.$ ssh -i "pkcs11:id=%01" example.com Enter PIN for 'SSH key': [example.com] $

PKCS #11 URI의 id= 부분을 건너뛰면 OpenSSH는 proxy 모듈에서 사용할 수 있는 모든 키를 로드합니다. 이렇게 하면 필요한 입력 횟수가 줄어듭니다.

$ ssh -i pkcs11: example.com

Enter PIN for 'SSH key':

[example.com] $추가 리소스

- Fedora 28: OpenSSH에서 스마트 카드 지원 개선

-

p11-kit(8),opensc.conf(5),pcscd(8),ssh(1)및ssh-keygen(1)매뉴얼 페이지

5.6. OpenSSH의 보안 강화

다음 팁은 OpenSSH를 사용할 때 보안을 강화하는 데 도움이 됩니다. /etc/ssh/sshd_config OpenSSH 구성 파일의 변경 사항을 적용하려면 sshd 데몬을 다시 로드해야 합니다.

# systemctl reload sshd대부분의 보안 강화 구성 변경으로 최신 알고리즘 또는 암호 제품군을 지원하지 않는 클라이언트와의 호환성이 줄어듭니다.

비보안 연결 프로토콜 비활성화

- SSH를 효과적으로 사용하려면 OpenSSH 제품군으로 대체되는 안전하지 않은 연결 프로토콜을 사용하지 않도록 합니다. 그렇지 않으면 Telnet을 사용하여 로그인할 때 나중에 하나의 세션이 캡처되도록 SSH를 사용하여 사용자 암호를 보호할 수 있습니다. 이러한 이유로 telnet, rsh, rlogin 및 ftp와 같은 비보안 프로토콜을 비활성화하는 것이 좋습니다.

키 기반 인증 활성화 및 암호 기반 인증 비활성화

인증에 대한 암호 비활성화 및 키 쌍만 허용하면 공격 면적이 줄어들고 사용자의 시간도 절약할 수 있습니다. 클라이언트에서

ssh-keygen툴을 사용하여 키 쌍을 생성하고ssh-copy-id유틸리티를 사용하여 OpenSSH 서버의 클라이언트에서 공개 키를 복사합니다. OpenSSH 서버에서 암호 기반 인증을 비활성화하려면/etc/ssh/sshd_config를 편집하고PasswordAuthentication옵션을no로 변경합니다.PasswordAuthentication no

키 유형

ssh-keygen명령은 기본적으로 RSA 키 쌍을 생성하지만-t옵션을 사용하여 ECDSA 또는 Ed25519 키를 생성하도록 지시할 수 있습니다. ECDSA(Elliptic Curve Digital Signature Algorithm)는 동등한 대칭 키 힘에서 RSA보다 더 나은 성능을 제공합니다. 또한 더 짧은 키를 생성합니다. Ed25519 공개 키 알고리즘은 RSA, DSA 및 ECDSA보다 더 빠르고 안전하며 더 빠릅니다.OpenSSH는 RSA, ECDSA 및 Ed25519 서버 호스트 키가 누락된 경우 자동으로 생성합니다. RHEL에서 호스트 키 생성을 구성하려면

sshd-keygen@.service인스턴스화 서비스를 사용합니다. 예를 들어, RSA 키 유형의 자동 생성을 비활성화하려면 다음을 실행합니다.# systemctl mask sshd-keygen@rsa.service참고cloud-init가 활성화된 이미지에서ssh-keygen단위가 자동으로 비활성화됩니다. 이는ssh-keygen 템플릿서비스가cloud-init툴을 방해하고 호스트 키 생성에 문제가 발생할 수 있기 때문입니다. 이러한 문제를 방지하려면cloud-init가 실행 중인 경우etc/systemd/system/sshd-keygen@.service.d/disable-sshd-keygen-if-cloud-init-active.conf드롭인 구성 파일에서ssh-keygen장치를 비활성화합니다.SSH 연결에 대한 특정 키 유형을 제외하려면

/etc/ssh/sshd_config에서 관련 행을 주석 처리하고sshd서비스를 다시 로드합니다. 예를 들어 Ed25519 호스트 키만 허용하려면 다음을 수행합니다.# HostKey /etc/ssh/ssh_host_rsa_key # HostKey /etc/ssh/ssh_host_ecdsa_key HostKey /etc/ssh/ssh_host_ed25519_key

중요Ed25519 알고리즘은 FIPS-140과 호환되지 않으며 OpenSSH는 FIPS 모드에서 Ed25519 키와 작동하지 않습니다.

기본값 이외의 포트

기본적으로

sshd데몬은 TCP 포트 22에서 수신 대기합니다. 포트를 변경하면 자동화된 네트워크 스캔을 기반으로 시스템이 공격에 노출되는 것을 줄이며 비만에 의해 보안이 향상됩니다./etc/ssh/sshd_config구성 파일에서Port지시문을 사용하여 포트를 지정할 수 있습니다.또한 기본이 아닌 포트를 사용할 수 있도록 기본 SELinux 정책을 업데이트해야 합니다. 이렇게 하려면

policycoreutils-python-utils패키지에서semanage툴을 사용합니다.# semanage port -a -t ssh_port_t -p tcp <port_number>또한

firewalld구성을 업데이트합니다.# firewall-cmd --add-port <port_number>/tcp # firewall-cmd --remove-port=22/tcp # firewall-cmd --runtime-to-permanent

이전 명령에서 < port_number> 를

Port지시문을 사용하여 지정된 새 포트 번호로 바꿉니다.

Root 로그인

PermitRootLogin은 기본적으로prohibit-password로 설정됩니다. 이렇게 하면 root로 로그인하는 데 암호를 사용하는 대신 키 기반 인증을 사용하고 무차별 강제 공격을 방지하여 위험을 줄입니다.주의관리자가 권한이 있는 명령을 실행하는 사용자를 감사할 수 없기 때문에 root 사용자로 로그인 활성화는 안전한 방법이 아닙니다. 관리 명령을 사용하려면 로그인하고

sudo를 대신 사용합니다.

X 보안 확장 사용

Red Hat Enterprise Linux 클라이언트의 X 서버는 X 보안 확장을 제공하지 않습니다. 따라서 클라이언트는 X11 전달을 사용하여 신뢰할 수 없는 SSH 서버에 연결할 때 다른 보안 계층을 요청할 수 없습니다. 대부분의 애플리케이션은 이 확장 기능을 사용하여 실행할 수 없습니다.

기본적으로

/etc/ssh/ssh_config.d/50-redhat.conf파일의ForwardX11Trusted옵션은yes로 설정되고ssh -X remote_machine(신뢰할 수 없는 호스트)과ssh -Y remote_machine(신뢰할 수 있는 호스트) 명령 사이에 차이가 없습니다.시나리오에 X11 전달 기능이 전혀 필요하지 않은 경우

/etc/ssh/sshd_config구성 파일의X11Forwarding지시문을no로 설정합니다.

특정 사용자, 그룹 또는 도메인에 대한 액세스 제한

/etc/ssh/sshd_config구성 파일 서버의AllowUsers및AllowGroups지시문을 사용하면 특정 사용자, 도메인 또는 그룹만 OpenSSH 서버에 연결할 수 있습니다.AllowUsers및AllowGroups를 결합하여 보다 정확하게 액세스를 제한할 수 있습니다. 예를 들면 다음과 같습니다.AllowUsers *@192.168.1.* *@10.0.0.* !*@192.168.1.2 AllowGroups example-group

이전 구성 행은 192.168.1.2 주소가 있는 시스템을 제외하고 192.168.1.* 및 10.0.0.* 서브넷의 모든 사용자로부터의 연결을 허용합니다. 모든 사용자는

example-group그룹에 있어야 합니다. OpenSSH 서버는 다른 모든 연결을 거부합니다.OpenSSH 서버는

/etc/ssh/sshd_config의 모든 Allow 및 Deny 지시문을 전달하는 연결만 허용합니다. 예를 들어AllowUsers지시문이AllowGroups지시문에 나열된 그룹에 포함되지 않은 사용자를 나열하는 경우 사용자는 로그인할 수 없습니다.허용 목록(허용으로 시작하는 디렉터리)을 사용하는 것은 차단 목록(거부로 시작하는 옵션)을 사용하는 것보다 더 안전합니다. allowlists는 새로운 권한 없는 사용자 또는 그룹도 차단하기 때문입니다.

시스템 전체 암호화 정책 변경

OpenSSH는 RHEL 시스템 전체 암호화 정책을 사용하며 기본 시스템 전체 암호화 정책 수준은 현재 위협 모델에 대한 보안 설정을 제공합니다. 암호화 설정을 보다 엄격하게 수행하려면 현재 정책 수준을 변경합니다.

# update-crypto-policies --set FUTURE Setting system policy to FUTURE주의시스템이 인터넷에서 통신할 경우

FUTURE정책의 엄격한 설정으로 인해 상호 운용성 문제에 직면할 수 있습니다.

시스템 전체 암호화 정책을 통해 SSH 프로토콜의 특정 암호만 비활성화할 수도 있습니다. 자세한 내용은 보안 강화 문서의 하위 정책을 사용하여 시스템 전체 암호화 정책 사용자 지정 섹션을 참조하십시오.

OpenSSH 서버에 대한 시스템 전체 암호화 정책을 비활성화하려면 /etc/ssh/sshd_config.d/ 디렉터리에 있는 드롭인 구성 파일에 암호화 정책을 지정하려면 /etc/ssh/sshd_config.d/ 디렉터리에 있는 암호화 정책을 지정하여 두 자리 숫자 접두사가 접미사로 지정합니다.

50-redhat.conf 파일 앞에 있고 .conf 접미사를 .conf

자세한 내용은 sshd_config(5) 도움말 페이지를 참조하십시오.

OpenSSH 클라이언트에 대한 시스템 전체 암호화 정책을 비활성화하려면 다음 작업 중 하나를 수행합니다.

-

지정된 사용자의 경우

~/.ssh/를 재정의합니다.config 파일의 사용자별 구성으로 글로벌 ssh_config -

전체 시스템의 경우

/etc/ssh/ssh_config.d/디렉터리에 있는 드롭인 구성 파일에 암호화 정책을 지정하고 두 자리 숫자 접두사가50-redhat.conf파일 앞에 있고.conf접미사(예:49-crypto-policy-override.conf)를 사용합니다.

추가 리소스

-

sshd_config(5),ssh-keygen(1),crypto-policies(7)및update-crypto-policies(8)도움말 페이지 - 보안 강화 문서에서 시스템 전체 암호화 정책 사용.

- ssh 서비스에 대한 특정 알고리즘 및 암호를 비활성화하는 방법만 문서입니다.

5.7. SSH 건너뛰기 호스트를 사용하여 원격 서버에 연결

건너뛰기 호스트라고도 하는 중간 서버를 통해 로컬 시스템을 원격 서버에 연결하려면 다음 절차를 사용하십시오.

사전 요구 사항

- 건너뛰기 호스트는 로컬 시스템의 SSH 연결을 허용합니다.

- 원격 서버는 건너뛰기 호스트에서만 SSH 연결을 허용합니다.

절차

로컬 시스템에서

~/.ssh/config파일을 편집하여 건너뛰기를 정의합니다. 예를 들면 다음과 같습니다.Host jump-server1 HostName jump1.example.com

-

Host매개 변수는ssh명령에서 사용할 수 있는 호스트의 이름 또는 별칭을 정의합니다. 이 값은 실제 호스트 이름과 일치할 수 있지만 임의의 문자열일 수도 있습니다. -

HostName매개 변수는 건너뛰기 호스트의 실제 호스트 이름 또는 IP 주소를 설정합니다.

-

ProxyJump지시문을 사용하여 원격 서버 건너뛰기를 로컬 시스템의~/.ssh/config파일에 추가합니다. 예를 들면 다음과 같습니다.Host remote-server HostName remote1.example.com ProxyJump jump-server1

로컬 시스템을 사용하여 이동 서버를 통해 원격 서버에 연결합니다.

$ ssh remote-server이전 명령은 구성 단계 1과 2를 생략하면

ssh -J jump-server1 remote-server명령과 동일합니다.

더 많은 건너뛰기 서버를 지정할 수 있으며 전체 호스트 이름을 제공할 때 구성 파일에 호스트 정의 추가를 건너뛸 수도 있습니다. 예를 들면 다음과 같습니다.

$ ssh -J jump1.example.com,jump2.example.com,jump3.example.com remote1.example.com건너뛰기 서버의 사용자 이름 또는 SSH 포트가 원격 서버의 이름과 포트와 다른 경우 이전 명령에서 호스트 이름 전용 표기법을 변경합니다. 예를 들면 다음과 같습니다.

$ ssh -J johndoe@jump1.example.com:75,johndoe@jump2.example.com:75,johndoe@jump3.example.com:75 joesec@remote1.example.com:220추가 리소스

-

ssh_config(5)및ssh(1)도움말 페이지

5.8. ssh-agent를 사용하여 SSH 키가 있는 원격 시스템에 연결

SSH 연결을 시작할 때마다 암호를 입력하지 않으려면 ssh-agent 유틸리티를 사용하여 개인 SSH 키를 캐시할 수 있습니다. 개인 키와 암호는 안전하게 유지됩니다.

사전 요구 사항

- SSH 데몬이 실행되고 네트워크를 통해 연결할 수 있는 원격 호스트가 있습니다.

- IP 주소 또는 호스트 이름 및 인증 정보를 통해 원격 호스트에 로그인합니다.

- 암호를 사용하여 SSH 키 쌍을 생성하고 공개 키를 원격 시스템으로 전송했습니다.

자세한 내용은 SSH 키 쌍 생성을 참조하십시오.

절차

선택 사항: 키를 사용하여 원격 호스트에 인증할 수 있는지 확인합니다.

SSH를 사용하여 원격 호스트에 연결합니다.

$ ssh example.user1@198.51.100.1 hostname개인 키에 대한 액세스 권한을 부여할 키를 만드는 동안 설정한 암호를 입력합니다.

$ ssh example.user1@198.51.100.1 hostname host.example.com

ssh-agent를 시작합니다.$ eval $(ssh-agent) Agent pid 20062ssh-agent에 키를 추가합니다.$ ssh-add ~/.ssh/id_rsa Enter passphrase for ~/.ssh/id_rsa: Identity added: ~/.ssh/id_rsa (example.user0@198.51.100.12)

검증

선택 사항: SSH를 사용하여 호스트 시스템에 로그인합니다.

$ ssh example.user1@198.51.100.1 Last login: Mon Sep 14 12:56:37 2020암호를 입력할 필요가 없습니다.

5.9. 추가 리소스

-

sshd(8),ssh(1),scp(1),sftp(1),ssh-keygen(1),ssh-copy-id(1),ssh_config(5),sshd_config(5),update-crypto-policies(8)및crypto-policies(7)도움말 페이지 - OpenSSH Home Page

- 비표준 구성을 사용하여 애플리케이션 및 서비스에 대한 SELinux 구성

- firewalld를 사용하여 네트워크 트래픽 제어

6장. 기본 시스템 보안 구성

컴퓨터 보안은 컴퓨터 시스템과 하드웨어, 소프트웨어, 정보, 서비스를 도용, 손상, 중단 및 잘못으로부터 보호하는 것입니다. 특히 중요한 데이터를 처리하고 비즈니스 트랜잭션을 처리하는 기업이 컴퓨터 보안을 보장하는 것이 중요합니다.

이 섹션에서는 운영 체제 설치 후 구성할 수 있는 기본 보안 기능만 다룹니다.

6.1. firewalld 서비스 활성화

방화벽은 구성된 보안 규칙에 따라 들어오고 나가는 네트워크 트래픽을 모니터링하고 제어하는 네트워크 보안 시스템입니다. 방화벽은 일반적으로 신뢰할 수 있는 보안 내부 네트워크와 다른 외부 네트워크 간의 장벽을 설정합니다.

Red Hat Enterprise Linux에서 방화벽을 제공하는 firewalld 서비스는 설치 중에 자동으로 활성화됩니다.

firewalld 서비스를 활성화하려면 다음 절차를 따르십시오.

절차

firewalld의 현재 상태 표시:$ systemctl status firewalld ● firewalld.service - firewalld - dynamic firewall daemon Loaded: loaded (/usr/lib/systemd/system/firewalld.service; disabled; vendor preset: enabled) Active: inactive (dead) ...firewalld가 활성화되어 실행되지 않으면root사용자로 전환하고firewalld서비스를 시작하고 시스템을 다시 시작한 후 자동으로 시작합니다.# systemctl enable --now firewalld

검증 단계

firewalld가 실행 중이고 활성화되어 있는지 확인합니다.$ systemctl status firewalld ● firewalld.service - firewalld - dynamic firewall daemon Loaded: loaded (/usr/lib/systemd/system/firewalld.service; enabled; vendor preset: enabled) Active: active (running) ...

추가 리소스

- firewalld 사용 및 구성

-

man firewalld(1)

6.2. 기본 SELinux 설정 관리

SELinux(Security-hardened Linux)는 어떤 프로세스가 어떤 파일, 디렉터리 및 포트에 액세스할 수 있는지 결정하는 추가 시스템 보안 계층입니다. 이러한 권한은 SELinux 정책에 정의되어 있습니다. 정책은 SELinux 보안 엔진을 안내하는 일련의 규칙입니다.

SELinux에는 다음 두 가지 상태가 있습니다.

- disabled

- enabled

SELinux가 활성화되면 다음 모드 중 하나에서 실행됩니다.

enabled

- enforcing

- 허용

강제 모드에서 SELinux는 로드된 정책을 적용합니다. SELinux는 SELinux 정책 규칙에 따라 액세스를 거부하고 명시적으로 허용되는 상호 작용만 활성화합니다. 강제 모드는 가장 안전한 SELinux 모드이며 설치 후 기본 모드입니다.

허용 모드에서 SELinux는 로드된 정책을 적용하지 않습니다. SELinux는 액세스를 거부하지 않지만 규칙을 중단하는 작업을 /var/log/audit/audit.log 로그에 보고합니다. 허용 모드는 설치 중에 기본 모드입니다. Permissive 모드는 예를 들어 문제 해결과 같은 특정 경우에 유용합니다.

추가 리소스

6.3. SELinux의 필수 상태 확인

기본적으로 SELinux는 강제 모드로 작동합니다. 그러나 특정 시나리오에서는 SELinux를 허용 모드로 설정하거나 비활성화할 수도 있습니다.

Red Hat은 시스템을 강제 모드로 유지할 것을 권장합니다. 디버깅 목적으로 SELinux를 허용 모드로 설정할 수 있습니다.

시스템에서 SELinux의 상태 및 모드를 변경하려면 다음 절차를 따르십시오.

절차

현재 SELinux 모드를 표시합니다.

$ getenforceSELinux를 일시적으로 설정하려면 다음을 수행합니다.

강제 모드로 전환하려면 다음을 수행합니다.

# setenforce Enforcing허용 모드의 경우 다음을 수행합니다.

# setenforce Permissive참고재부팅 후 SELinux 모드는

/etc/selinux/config구성 파일에 지정된 값으로 설정됩니다.

재부팅 시 지속되도록 SELinux 모드를 설정하려면

/etc/selinux/config구성 파일에서SELINUX변수를 수정합니다.예를 들어 SELinux를 강제 모드로 전환하려면 다음을 수행합니다.

# This file controls the state of SELinux on the system. # SELINUX= can take one of these three values: # enforcing - SELinux security policy is enforced. # permissive - SELinux prints warnings instead of enforcing. # disabled - No SELinux policy is loaded. SELINUX=enforcing ...

주의SELinux를 비활성화하면 시스템 보안이 줄어듭니다. 메모리 누수 및 경쟁 조건으로 인해 커널 패닉이 발생할 수 있으므로

/etc/selinux/config파일에서SELINUX=disabled옵션을 사용하여 SELinux를 비활성화하지 마십시오. 대신 커널 명령줄에selinux=0매개 변수를 추가하여 SELinux를 비활성화합니다. 자세한 내용은 부팅 시 SELinux 모드 변경을 참조하십시오.

추가 리소스

6.4. 추가 리소스

7장. RHEL 시스템 역할 소개

RHEL 시스템 역할을 사용하여 여러 시스템에서 시스템 관리를 자동화할 수 있습니다.

RHEL 시스템 역할은 Ansible 역할 및 모듈의 컬렉션입니다. RHEL 시스템 역할을 사용하면 RHEL의 주요 버전에서 여러 RHEL 시스템의 시스템 구성을 원격으로 관리할 수 있습니다. 시스템을 구성하는 데 사용하려면 다음 구성 요소를 사용해야 합니다.

- 제어 노드

- 제어 노드는 Ansible 명령 및 플레이북을 실행하는 시스템입니다. 제어 노드는 Ansible Automation Platform, Red Hat Satellite 또는 RHEL 9, 8 또는 7 호스트일 수 있습니다. 자세한 내용은 RHEL 9에서 제어 노드 준비를 참조하십시오.

- 관리형 노드

- 관리형 노드는 Ansible로 관리하는 서버 및 네트워크 장치입니다. 관리 노드를 호스트라고도 합니다. Ansible을 관리형 노드에 설치할 필요가 없습니다. 자세한 내용은 관리 노드 준비를 참조하십시오.

- Ansible 플레이북

- 플레이북에서는 관리형 노드에서 수행할 구성을 정의하거나 수행할 관리 노드의 시스템의 단계 집합을 정의합니다. 플레이북은 Ansible의 구성, 배포 및 오케스트레이션 언어입니다.

- 인벤토리

- 인벤토리 파일에서 관리 노드를 나열하고 각 관리 노드의 IP 주소와 같은 정보를 지정합니다. 인벤토리에서는 더 쉽게 스케일링할 수 있도록 그룹을 생성하고 중첩하여 관리 노드를 구성할 수도 있습니다. 인벤토리 파일을 호스트 파일이라고도 합니다.

Red Hat Enterprise Linux 9에서는 AppStream 리포지토리에서 사용할 수 있는 rhel-system-roles 패키지에서 제공하는 다음 역할을 사용할 수 있습니다.

| 역할 이름 | 역할 설명 | 장 제목 |

|---|---|---|

|

| 인증서 발행 및 갱신 | RHEL 시스템 역할을 사용하여 인증서 요청 |

|

| 웹 콘솔 | cockpit RHEL 시스템 역할을 사용하여 웹 콘솔 설치 및 구성 |

|

| 시스템 전체 암호화 정책 | 시스템 전체에서 사용자 정의 암호화 정책 설정 |

|

| firewalld | 시스템 역할을 사용하여 firewalld 구성 |

|

| HA 클러스터 | 시스템 역할을 사용하여 고가용성 클러스터 구성 |

|

| 커널 덤프 | RHEL 시스템 역할을 사용하여 kdump 구성 |

|

| 커널 설정 | Ansible 역할을 사용하여 커널 매개변수를 영구적으로 구성 |

|

| 로깅 | 로깅 시스템 역할 사용 |

|

| 메트릭 (PCP) | RHEL 시스템 역할을 사용하여 성능 모니터링 |

|

| 네트워킹 | 네트워크 RHEL 시스템 역할을 사용하여 InfiniBand 연결 관리 |

|

| 네트워크 Bound 디스크 암호화 클라이언트 | nbde_client 및 nbde_server 시스템 역할 사용 |

|

| 네트워크 Bound 디스크 암호화 서버 | nbde_client 및 nbde_server 시스템 역할 사용 |

|

| Postfix | 시스템 역할에서 postfix 역할의 변수 |

|

| PostgreSQL | postgresql RHEL 시스템 역할을 사용하여 PostgreSQL 설치 및 구성 |

|

| SELinux | 시스템 역할을 사용하여 SELinux 구성 |

|

| SSH 클라이언트 | ssh 시스템 역할을 사용하여 보안 통신 구성 |

|

| SSH 서버 | ssh 시스템 역할을 사용하여 보안 통신 구성 |

|

| 스토리지 | RHEL 시스템 역할을 사용하여 로컬 스토리지 관리 |

|

| 터미널 세션 레코딩 | tlog RHEL 시스템 역할을 사용하여 세션 레코딩 시스템 구성 |

|

| 시간 동기화 | RHEL 시스템 역할을 사용하여 시간 동기화 구성 |

|

| VPN | vpn RHEL 시스템 역할을 사용하여 IPsec으로 VPN 연결 구성 |

추가 리소스

- RHEL 시스템 역할을 사용하여 시스템 관리 자동화

- Red Hat Enterprise Linux (RHEL) System Roles

-

rhel-system-roles 패키지에서 제공하는 /usr/share/doc/rhel-system-roles/

8장. 로그 파일을 사용하여 문제 해결

로그 파일에는 커널, 서비스 및 커널에서 실행되는 애플리케이션을 포함하여 시스템에 대한 메시지가 포함되어 있습니다. 여기에는 문제를 해결하거나 시스템 기능을 모니터링하는 데 도움이 되는 정보가 포함되어 있습니다. Red Hat Enterprise Linux의 로깅 시스템은 내장 syslog 프로토콜을 기반으로 합니다. 특정 프로그램은 이 시스템을 사용하여 이벤트를 기록하고 이를 로그 파일로 구성하며 운영 체제를 감사하고 다양한 문제를 해결할 때 유용합니다.

8.1. syslog 메시지를 처리하는 서비스

다음 두 서비스는 syslog 메시지를 처리합니다.

-

systemd-journald데몬 -

Rsyslog서비스

systemd-journald 데몬은 다양한 소스에서 메시지를 수집하고 추가 처리를 위해 Rsyslog 에 전달합니다. systemd-journald 데몬은 다음 소스에서 메시지를 수집합니다.

- 커널

- 부팅 과정의 초기 단계

- 데몬의 표준 및 오류 출력 시작 및 실행

-

syslog

Rsyslog 서비스는 syslog 메시지를 유형 및 우선 순위에 따라 정렬하고 /var/log 디렉터리의 파일에 씁니다. /var/log 디렉터리는 로그 메시지를 영구적으로 저장합니다.

8.2. syslog 메시지를 저장하는 하위 디렉터리

/var/log 디렉터리 아래의 다음 하위 디렉터리에 syslog 메시지를 저장합니다.

-

/var/log/message- 다음을 제외한 모든syslog메시지 -

/var/log/secure- 보안 및 인증 관련 메시지 및 오류 -

/var/log/maillog- 메일 서버 관련 메시지 및 오류 -

/var/log/cron- 주기적으로 실행한 작업과 관련된 로그 파일 -

/var/log/boot.log- 시스템 시작과 관련된 로그 파일

8.3. 웹 콘솔을 사용하여 로그 파일 검사

이 절차의 단계에 따라 RHEL 웹 콘솔을 사용하여 로그 파일을 검사합니다.

절차

- RHEL 웹 콘솔에 로그인합니다. 자세한 내용은 웹 콘솔로의 로깅 을 참조하십시오.

- 로그를 클릭합니다.

그림 8.1. RHEL 9 웹 콘솔에서 로그 파일 검사

8.4. 명령줄을 사용하여 로그 보기

journal는 로그 파일을 보고 관리하는 데 도움이 되는 systemd의 구성 요소입니다. 다른 시스템과 밀접하게 통합되어 기존 로깅과 연결된 문제를 해결하고 로그 파일에 대한 다양한 로깅 기술 및 액세스 관리를 지원합니다.

journalctl 명령을 사용하여 명령줄을 사용하여 시스템 저널의 메시지를 볼 수 있습니다. 예를 들면 다음과 같습니다.

$ journalctl -b | grep kvm

May 15 11:31:41 localhost.localdomain kernel: kvm-clock: Using msrs 4b564d01 and 4b564d00

May 15 11:31:41 localhost.localdomain kernel: kvm-clock: cpu 0, msr 76401001, primary cpu clock

...표 8.1. 시스템 정보 보기

| 명령 | 설명 |

|---|---|

|

| 수집된 모든 저널 항목을 표시합니다. |

|

|

특정 파일과 관련된 로그를 표시합니다. 예를 들어 |

|

| 현재 부팅에 대한 로그를 표시합니다. |

|

| 현재 부팅에 대한 커널 로그를 표시합니다. |

표 8.2. 특정 서비스에 대한 정보 보기

| 명령 | 설명 |

|---|---|

|

|

로그를 필터링하여 |

|

|

일치 항목이 결합됩니다. 예를 들어 이 명령은 < |

|

|

더하기 기호(+) 구분 기호는 논리 OR로 두 표현식을 결합합니다. 예를 들어 이 명령은 < |

|

|

이 명령은 동일한 필드를 참조하는 표현식과 일치하는 모든 항목을 표시합니다. 여기에서 이 명령은 systemd-unit < |

표 8.3. 특정 부팅과 관련된 로그 보기

| 명령 | 설명 |

|---|---|

|

| 부팅과 관련된 첫 번째 및 마지막 메시지의 테이블 형식 목록, 해당 ID 및 타임스탬프를 표시합니다. 다음 명령에서 ID를 사용하여 세부 정보를 볼 수 있습니다. |

|

| 지정된 부팅 ID에 대한 정보를 표시합니다. |

8.5. 추가 리소스

-

man journalctl(1) - 원격 로깅 솔루션 구성

9장. 사용자 및 그룹 관리

파일 및 프로세스에 대한 무단 액세스를 방지하려면 정확한 사용자 및 그룹 관리가 필요합니다. 계정을 중앙에서 관리하지 않거나 특정 시스템에서만 사용자 계정 또는 그룹이 필요한 경우 이 호스트에서 로컬로 생성할 수 있습니다.

9.1. 사용자 및 그룹 계정 관리 소개

사용자 및 그룹 제어는 RHEL(Red Hat Enterprise Linux) 시스템 관리의 핵심 요소입니다. 각 RHEL 사용자에게는 고유한 로그인 자격 증명이 있으며 다양한 그룹에 할당하여 시스템 권한을 사용자 지정할 수 있습니다.

9.1.1. 사용자 및 그룹 소개

파일을 생성하는 사용자는 해당 파일의 소유자와 해당 파일의 그룹 소유자입니다. 파일에는 소유자, 그룹 및 해당 그룹 외부의 사용자에 대한 별도의 읽기, 쓰기, 실행 권한이 할당됩니다. 파일 소유자는 root 사용자만 변경할 수 있습니다. 파일에 대한 액세스 권한은 root 사용자와 파일 소유자 모두에서 변경할 수 있습니다. 일반 사용자는 자신이 소유한 파일의 그룹 소유권을 멤버로 변경할 수 있습니다.

각 사용자는 사용자 ID(UID)라는 고유한 숫자 ID 번호와 연결됩니다. 각 그룹은 그룹 ID (GID)와 연결됩니다. 그룹 내의 사용자는 해당 그룹이 소유한 파일을 읽고, 쓰고, 실행할 수 있는 동일한 권한을 공유합니다.

9.1.2. 예약된 사용자 및 그룹 ID 구성

RHEL은 시스템 사용자 및 그룹에 대해 1000 미만의 사용자 및 그룹 ID를 예약합니다. 예약된 사용자 및 그룹 ID는 setup 패키지에서 찾을 수 있습니다. 예약된 사용자 및 그룹 ID를 보려면 다음을 사용합니다.

cat /usr/share/doc/setup*/uidgid

예약된 범위가 나중에 증가할 수 있으므로 5000에서 시작하는 새 사용자 및 그룹에 ID를 할당하는 것이 좋습니다.

기본적으로 새 사용자에 할당된 ID를 5000에서 시작하도록 하려면 /etc/login.defs 파일에서 UID_MIN 및 GID_MIN 매개변수를 수정합니다.

절차

새 사용자에게 할당된 ID를 수정하려면 기본적으로 5000에서 시작합니다.

-

선택한 편집기에서

/etc/login.defs파일을 엽니다. 자동 UID 선택의 최소 값을 정의하는 행을 찾습니다.

# Min/max values for automatic uid selection in useradd # UID_MIN 1000UID_MIN값을 5000에서 시작하도록 수정합니다.# Min/max values for automatic uid selection in useradd # UID_MIN 5000자동 GID 선택을 위한 최소 값을 정의하는 행을 찾습니다.

# Min/max values for automatic gid selection in groupadd # GID_MIN 1000GID_MIN값을 수정하여 5000에서 시작합니다.# Min/max values for automatic gid selection in groupadd # GID_MIN 5000일반 사용자에 대해 동적으로 할당된 UID 및 GID는 이제 5000에서 시작합니다.

참고UID_MIN 및 GID_MIN 값을 변경하기 전에 생성된 UID 및 GID의 사용자 및 그룹은 변경되지 않습니다.

이렇게 하면 새 사용자 그룹이 UID 및 GID와 5000+ ID를 가질 수 있습니다.

주의1000 제한을 유지하는 시스템과 충돌하지 않도록

SYS_UID_MAX를 변경하여 시스템에서 예약된 ID를 생성하지 마십시오.

9.1.3. 사용자 개인 그룹

RHEL은 사용자 개인 그룹 (UPG) 시스템 구성을 사용하므로 UNIX 그룹을 보다 쉽게 관리할 수 있습니다. 새 사용자가 시스템에 추가될 때마다 사용자 개인 그룹이 생성됩니다. 사용자 개인 그룹은 생성된 사용자와 동일한 이름을 가지며, 해당 사용자는 사용자 개인 그룹의 유일한 멤버입니다.

UPG는 여러 사용자 간의 프로젝트에서의 협업을 단순화합니다. 또한 UPG 시스템 구성을 사용하면 사용자 및 이 사용자가 파일 또는 디렉터리를 모두 수정할 수 있으므로 새로 생성된 파일 또는 디렉터리에 대한 기본 권한을 안전하게 설정할 수 있습니다.

모든 그룹 목록은 /etc/group 구성 파일에 저장됩니다.

9.2. 사용자 계정 관리 시작하기

Red Hat Enterprise Linux는 다중 사용자 운영 체제로, 다른 컴퓨터에서 여러 사용자가 한 시스템에 설치된 단일 시스템에 액세스할 수 있습니다. 모든 사용자는 자체 계정으로 운영되며 사용자 계정을 관리하여 Red Hat Enterprise Linux 시스템 관리의 핵심 요소를 나타냅니다.

다음은 다양한 유형의 사용자 계정입니다.

일반 사용자 계정:

특정 시스템의 사용자를 위해 일반 계정이 생성됩니다. 이러한 계정은 일반 시스템 관리 중에 추가, 제거 및 수정할 수 있습니다.

시스템 사용자 계정:

시스템 사용자 계정은 시스템의 특정 애플리케이션 식별자를 나타냅니다. 이러한 계정은 일반적으로 소프트웨어 설치 시에만 추가되거나 조작되며 나중에 수정되지 않습니다.

주의시스템에서 로컬로 시스템 계정을 사용할 수 있다고 가정합니다. LDAP 구성 인스턴스에서와 같이 이러한 계정이 원격으로 구성되고 제공되는 경우 시스템 중단 및 서비스 시작 오류가 발생할 수 있습니다.

시스템 계정의 경우 1000 미만의 사용자 ID가 예약됩니다. 일반 계정의 경우 1000부터 시작하는 ID를 사용할 수 있습니다. 그러나 권장 사례는 5000에서 시작하는 ID를 할당하는 것입니다. ID 할당은

/etc/login.defs파일을 참조하십시오.group:

그룹은 특정 파일에 대한 액세스 권한 부여와 같은 공통 목적을 위해 여러 사용자 계정을 함께 연결하는 엔티티입니다.

9.2.1. 명령줄 도구를 사용하여 계정 및 그룹 관리

다음 기본 명령줄 툴을 사용하여 사용자 계정 및 그룹을 관리합니다.

사용자 및 그룹 ID를 표시하려면 다음을 수행합니다.

$ id uid=1000(example.user) gid=1000(example.user) groups=1000(example.user),10(wheel) context=unconfined_u:unconfined_r:unconfined_t:s0-s0:c0.c1023새 사용자 계정을 생성하려면 다음을 수행합니다.

# useradd example.userexample.user 에 속하는 사용자 계정에 새 암호를 할당하려면 다음을 수행합니다.

# passwd example.user그룹에 사용자를 추가하려면 다음을 수행합니다.

# usermod -a -G example.group example.user

추가 리소스

-

man useradd(8),man passwd(1),man usermod(8)

9.2.2. 웹 콘솔에서 관리되는 시스템 사용자 계정

RHEL 웹 콘솔에 사용자 계정이 표시되는 경우 다음을 수행할 수 있습니다.

- 시스템에 액세스할 때 사용자를 인증합니다.

- 시스템에 대한 액세스 권한을 설정합니다.

RHEL 웹 콘솔은 시스템에 있는 모든 사용자 계정을 표시합니다. 따라서 웹 콘솔에 처음 로그인한 직후 적어도 하나의 사용자 계정을 볼 수 있습니다.

RHEL 웹 콘솔에 로그인한 후 다음 작업을 수행할 수 있습니다.

- 새 사용자 계정을 생성합니다.

- 매개 변수를 변경합니다.

- 계정을 잠급니다.

- 사용자 세션을 종료합니다.

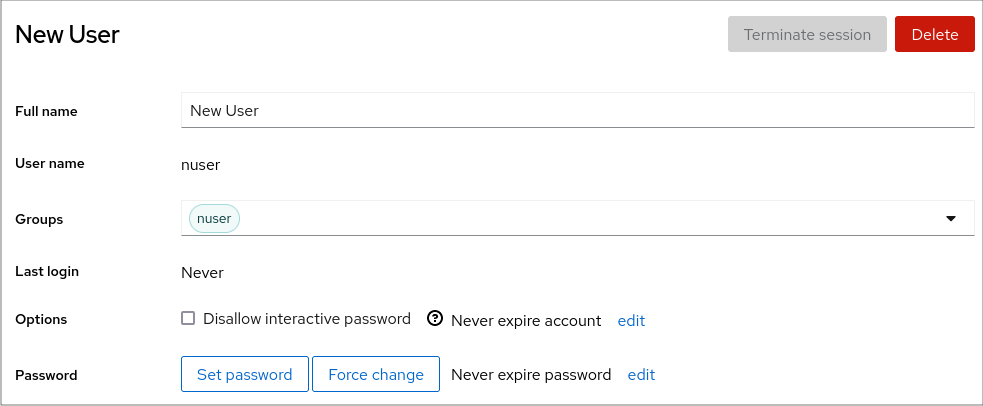

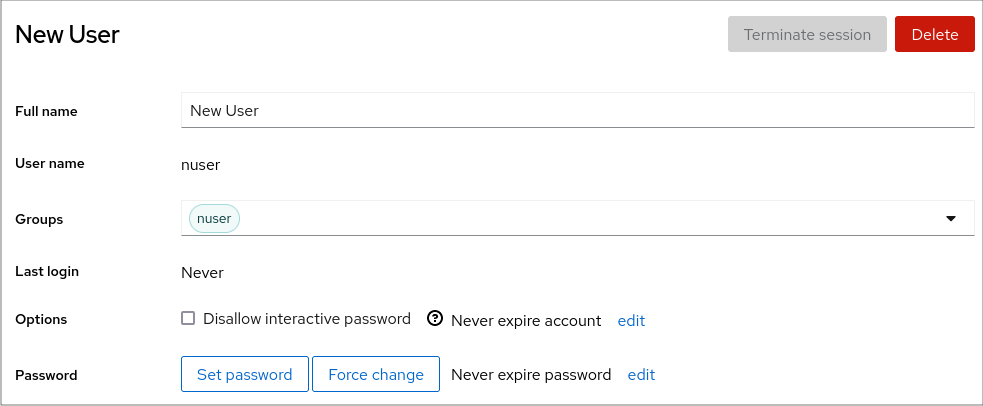

9.2.3. 웹 콘솔을 사용하여 새 계정 추가

다음 단계를 사용하여 시스템에 사용자 계정을 추가하고 RHEL 웹 콘솔을 통해 계정에 관리 권한을 설정합니다.

사전 요구 사항

- RHEL 웹 콘솔을 설치하고 액세스할 수 있어야 합니다. 자세한 내용은 웹 콘솔 설치를 참조하십시오.

절차

- RHEL 웹 콘솔에 로그인합니다.

- 계정을 클릭합니다.

- 새 계정 만들기를 클릭합니다.

전체 이름 필드에 사용자의 전체 이름을 입력합니다.

RHEL 웹 콘솔은 전체 이름에서 사용자 이름을 자동으로 권장하고 사용자 이름 필드에 입력합니다. 첫 번째 이름의 첫 글자와 전체 성으로 구성된 원래 이름 지정 규칙을 사용하지 않으려면 제안을 업데이트합니다.

Password/Confirm 필드에 암호를 입력하고 암호가 올바른지 확인하도록 다시 입력합니다.

필드 아래의 색상 표시줄은 입력한 암호의 보안 수준을 보여주므로 암호가 약한 사용자를 만들 수 없습니다.

- 만들기를 클릭하여 설정을 저장하고 대화 상자를 종료합니다.

- 새로 생성된 계정을 선택합니다.

그룹 드롭다운 메뉴에서 새 계정에 추가할 그룹을 선택합니다.

이제 계정 설정에서 새 계정을 볼 수 있으며 해당 자격 증명을 사용하여 시스템에 연결할 수 있습니다.

9.3. 명령줄에서 사용자 관리

CLI(명령줄 인터페이스)를 사용하여 사용자 및 그룹을 관리할 수 있습니다. 이를 통해 Red Hat Enterprise Linux 환경에서 사용자 및 사용자 그룹을 추가, 제거 및 수정할 수 있습니다.

9.3.1. 명령줄에서 새 사용자 추가

useradd 유틸리티를 사용하여 새 사용자를 추가할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

새 사용자를 추가하려면 다음을 사용합니다.

# useradd options username옵션을

useradd명령의 명령줄 옵션으로 바꾸고 username 을 사용자 이름으로 교체합니다.예 9.1. 새 사용자 추가

사용자 ID

5000을 사용하여 사용자sarah를 추가하려면 다음을 사용하십시오.# useradd -u 5000 sarah

검증 단계

새 사용자가 추가되었는지 확인하려면

id유틸리티를 사용합니다.# id sarah출력이 반환됩니다.

uid=5000(sarah) gid=5000(sarah) groups=5000(sarah)

추가 리소스

-

useraddman 페이지

9.3.2. 명령줄에서 새 그룹 추가

groupadd 유틸리티를 사용하여 새 그룹을 추가할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

새 그룹을 추가하려면 다음을 사용합니다.

# groupadd options group-name옵션을

groupadd명령의 명령줄 옵션으로 바꾸고 group-name 을 그룹 이름으로 교체합니다.예 9.2. 새 그룹 추가

그룹 ID가

5000으로 그룹 installers를 추가하려면 다음을 사용합니다.# groupadd -g 5000 sysadmins

검증 단계

새 그룹이 추가되었는지 확인하려면

tail유틸리티를 사용합니다.# tail /etc/group출력이 반환됩니다.

sysadmins:x:5000:

추가 리소스

-

groupaddman 페이지

9.3.3. 명령줄에서 사용자를 보조 그룹에 추가

보조 그룹에 사용자를 추가하여 권한을 관리하거나 특정 파일 또는 장치에 대한 액세스를 활성화할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

사용자 보조 그룹에 그룹을 추가하려면 다음을 사용합니다.

# usermod --append -G group-name usernamegroup-name 을 그룹 이름으로 바꾸고 username 을 사용자 이름으로 교체합니다.

예 9.3. 보조 그룹에 사용자 추가

사용자 administrator를

system-administrators그룹에 추가하려면 다음을 사용합니다.# usermod --append -G system-administrators sysadmin

검증 단계

새 그룹이 사용자 administrator의 보조 그룹에 추가되었는지 확인하려면

다음을사용합니다.# groups sysadmin출력이 표시됩니다.

sysadmin : sysadmin system-administrators

9.3.4. 그룹 디렉터리 생성

UPG 시스템 구성에서 set-group 식별 권한(set gid bit)을 디렉터리에 적용할 수 있습니다. setgid 비트를 사용하면 디렉터리를 더 간단하게 공유하는 그룹 프로젝트를 관리할 수 있습니다. setgid 비트를 디렉터리에 적용하면 해당 디렉터리 내에서 생성된 파일이 디렉터리를 소유하는 그룹에 자동으로 할당됩니다. 이 그룹 내에서 쓰기 및 실행할 권한이 있는 사용자는 이제 디렉터리에서 파일을 생성, 수정 및 삭제할 수 있습니다.

다음 섹션에서는 그룹 디렉터리를 만드는 방법을 설명합니다.

사전 요구 사항

-

루트액세스

절차

디렉터리를 생성합니다.

# mkdir directory-namedirectory-name 을 디렉터리 이름으로 바꿉니다.

그룹을 생성합니다.

# groupadd group-namegroup-name 을 그룹 이름으로 바꿉니다.

그룹에 사용자를 추가합니다.

# usermod --append -G group-name usernamegroup-name 을 그룹 이름으로 바꾸고 username 을 사용자 이름으로 교체합니다.

디렉터리의 사용자 및 그룹 소유권을 group-name 그룹과 연결합니다.

# chgrp group-name directory-namegroup-name 을 그룹 이름으로 바꾸고 directory-name 을 디렉터리 이름으로 바꿉니다.

사용자가 파일 및 디렉터리를 생성 및 수정하고

setgid비트를 설정하여 directory-name 디렉터리 내에 이 권한을 적용할 수 있도록 쓰기 권한을 설정합니다.# chmod g+rwxs directory-namedirectory-name 을 디렉터리 이름으로 바꿉니다.

이제

group-name그룹의 모든 멤버는directory-name디렉터리에서 파일을 생성하고 편집할 수 있습니다. 새로 생성된 파일은group-name그룹의 그룹 소유권을 유지합니다.

검증 단계

설정된 권한의 정확성을 확인하려면 다음을 사용합니다.

# ls -ld directory-namedirectory-name 을 디렉터리 이름으로 바꿉니다.

출력이 반환됩니다.

drwxrwsr-x. 2 root group-name 6 Nov 25 08:45 directory-name

9.3.5. 명령줄에서 사용자 제거

명령줄을 사용하여 사용자 계정을 제거할 수 있습니다. 사용자 계정을 제거하는 것 외에도 선택적으로 홈 디렉터리 및 구성 파일과 같은 사용자 데이터 및 메타데이터를 제거할 수 있습니다.

사전 요구 사항

-

root액세스 권한이 있습니다. - 사용자가 현재 존재합니다.

사용자가 로그아웃되었는지 확인합니다.

# loginctl terminate-user user-name

절차

사용자 데이터가 아닌 사용자 계정만 제거하려면 다음을 수행합니다.

# userdel user-name사용자, 데이터 및 메타데이터를 제거하려면 다음을 수행합니다.

사용자, 해당 홈 디렉터리, 메일 스풀 및 해당 SELinux 사용자 매핑을 제거합니다.

# userdel --remove --selinux-user user-name추가 사용자 메타데이터 제거:

# rm -rf /var/lib/AccountsService/users/user-name이 디렉터리는 홈 디렉터리를 사용할 수 있기 전에 시스템에 필요한 정보를 사용자 에 저장합니다. 시스템 구성에 따라 사용자가 로그인 화면에서 인증할 때까지 홈 디렉터리를 사용할 수 없을 수 있습니다.

중요이 디렉터리를 제거하지 않고 나중에 동일한 사용자를 다시 생성하는 경우 다시 생성한 사용자는 삭제된 사용자에게 상속된 특정 설정을 계속 사용합니다.

추가 리소스

-

userdel(8)도움말 페이지.

9.4. 웹 콘솔에서 사용자 계정 관리

RHEL 웹 콘솔은 터미널에 직접 액세스하지 않고도 광범위한 관리 작업을 실행할 수 있는 그래픽 인터페이스를 제공합니다. 예를 들어 시스템 사용자 계정을 추가, 편집 또는 제거할 수 있습니다.

이 섹션을 읽으면 다음을 알 수 있습니다.

- 기존 계정이 있는 위치에서.

- 새 계정을 추가하는 방법

- 암호 만료를 설정하는 방법

- 사용자 세션을 종료하는 방법 및 시기

사전 요구 사항

- RHEL 웹 콘솔을 설정합니다. 자세한 내용은 RHEL 웹 콘솔 사용하기 시작을 참조하십시오.

- 관리자 권한이 할당된 계정으로 RHEL 웹 콘솔에 로그인합니다. 자세한 내용은 RHEL 웹 콘솔에 로그인을 참조하십시오.

9.4.1. 웹 콘솔에서 관리되는 시스템 사용자 계정

RHEL 웹 콘솔에 사용자 계정이 표시되는 경우 다음을 수행할 수 있습니다.

- 시스템에 액세스할 때 사용자를 인증합니다.

- 시스템에 대한 액세스 권한을 설정합니다.

RHEL 웹 콘솔은 시스템에 있는 모든 사용자 계정을 표시합니다. 따라서 웹 콘솔에 처음 로그인한 직후 적어도 하나의 사용자 계정을 볼 수 있습니다.

RHEL 웹 콘솔에 로그인한 후 다음 작업을 수행할 수 있습니다.

- 새 사용자 계정을 생성합니다.

- 매개 변수를 변경합니다.

- 계정을 잠급니다.

- 사용자 세션을 종료합니다.

9.4.2. 웹 콘솔을 사용하여 새 계정 추가

다음 단계를 사용하여 시스템에 사용자 계정을 추가하고 RHEL 웹 콘솔을 통해 계정에 관리 권한을 설정합니다.

사전 요구 사항

- RHEL 웹 콘솔을 설치하고 액세스할 수 있어야 합니다. 자세한 내용은 웹 콘솔 설치를 참조하십시오.

절차

- RHEL 웹 콘솔에 로그인합니다.

- 계정을 클릭합니다.

- 새 계정 만들기를 클릭합니다.

전체 이름 필드에 사용자의 전체 이름을 입력합니다.

RHEL 웹 콘솔은 전체 이름에서 사용자 이름을 자동으로 권장하고 사용자 이름 필드에 입력합니다. 첫 번째 이름의 첫 글자와 전체 성으로 구성된 원래 이름 지정 규칙을 사용하지 않으려면 제안을 업데이트합니다.

Password/Confirm 필드에 암호를 입력하고 암호가 올바른지 확인하도록 다시 입력합니다.

필드 아래의 색상 표시줄은 입력한 암호의 보안 수준을 보여주므로 암호가 약한 사용자를 만들 수 없습니다.

- 만들기를 클릭하여 설정을 저장하고 대화 상자를 종료합니다.

- 새로 생성된 계정을 선택합니다.

그룹 드롭다운 메뉴에서 새 계정에 추가할 그룹을 선택합니다.

이제 계정 설정에서 새 계정을 볼 수 있으며 해당 자격 증명을 사용하여 시스템에 연결할 수 있습니다.

9.4.3. 웹 콘솔에서 암호 만료 강제 적용

기본적으로 사용자 계정은 만료되지 않도록 암호를 설정합니다. 정의된 일 수 후에 만료되도록 시스템 암호를 설정할 수 있습니다. 암호가 만료되면 다음 로그인 시도에서 암호 변경을 묻는 메시지가 표시됩니다.

절차

- RHEL 9 웹 콘솔에 로그인합니다.

- 계정을 클릭합니다.

- 암호 만료를 적용할 사용자 계정을 선택합니다.

암호 행에서 edit 를 클릭합니다.

- 암호 만료 대화 상자에서 암호 변경 시 모든 …을 선택합니다. days 을(를) 입력하고 암호가 만료된 날 수를 나타내는 양의 정수 숫자를 입력합니다.

변경을 클릭합니다.

웹 콘솔은 암호 줄에 향후 암호 변경 요청 날짜를 즉시 표시합니다.

9.4.4. 웹 콘솔에서 사용자 세션 종료

사용자는 시스템에 로그인할 때 사용자 세션을 생성합니다. 사용자 세션을 종료하는 것은 사용자가 시스템에서 로그아웃하는 것을 의미합니다. 구성 변경에 민감한 관리 작업을 수행해야 하는 경우(예: 시스템 업그레이드) 도움이 될 수 있습니다.

RHEL 9web 콘솔의 각 사용자 계정에서 현재 사용 중인 웹 콘솔 세션을 제외하고 계정의 모든 세션을 종료할 수 있습니다. 이렇게 하면 시스템에 대한 액세스를 차단할 수 없습니다.

절차

- RHEL 9 웹 콘솔에 로그인합니다.

- 계정을 클릭합니다.

- 세션을 종료할 사용자 계정을 클릭합니다.

Terminate Session 을 클릭합니다.

Terminate Session 버튼이 비활성화된 경우 사용자는 시스템에 로그인되지 않습니다.

RHEL 웹 콘솔은 세션을 종료합니다.

9.5. 명령줄을 사용하여 사용자 그룹 편집

사용자는 파일 및 폴더에 대한 유사한 액세스 권한을 가진 사용자의 논리적 컬렉션을 허용하는 특정 그룹 세트에 속합니다. 명령줄에서 기본 및 보조 사용자 그룹을 편집하여 사용자의 권한을 변경할 수 있습니다.

9.5.1. 기본 및 보조 사용자 그룹

그룹은 특정 파일에 대한 액세스 권한 부여와 같은 공통 목적을 위해 여러 사용자 계정을 함께 연결하는 엔티티입니다.

Linux에서 사용자 그룹은 기본 또는 보조 역할을 할 수 있습니다. 기본 및 보조 그룹에는 다음 속성이 있습니다.

- 기본 그룹

- 모든 사용자에게는 항상 하나의 기본 그룹만 있습니다.

- 사용자의 기본 그룹을 변경할 수 있습니다.

- 보조 그룹

- 기존 사용자를 기존 보조 그룹에 추가하여 그룹 내에서 동일한 보안 및 액세스 권한으로 사용자를 관리할 수 있습니다.

- 사용자는 0개 또는 여러 개의 보조 그룹의 구성원이 될 수 있습니다.

9.5.2. 사용자의 기본 및 보조 그룹 나열

사용자 그룹을 나열하여 자신이 속한 기본 및 보조 그룹을 확인할 수 있습니다.

절차

사용자의 기본 그룹과 보조 그룹의 이름을 표시합니다.

$ groups user-nameuser-name 을 사용자 이름으로 변경합니다. 사용자 이름을 제공하지 않으면 명령은 현재 사용자의 그룹 멤버십을 표시합니다. 첫 번째 그룹은 기본 그룹 다음에 선택적 보조 그룹이 옵니다.

예 9.4. 사용자 sarah의 그룹 목록:

$ groups sarah출력이 표시됩니다.

sarah : sarah wheel developer

User

sarah에는 기본 groupsarah가 있으며, 보조 그룹wheel및developer의 구성원입니다.예 9.5. 사용자 marc의 그룹 목록:

$ groups marc출력이 표시됩니다.

marc : marc

사용자

marc에는 기본 그룹marc및 보조 그룹이 없습니다.

9.5.3. 사용자의 기본 그룹 변경

기존 사용자의 기본 그룹을 새 그룹으로 변경할 수 있습니다.

사전 요구 사항

-

루트액세스 - 새 그룹이 존재해야 합니다.

절차

사용자의 기본 그룹을 변경합니다.

# usermod -g group-name user-namegroup-name 을 새 기본 그룹의 이름으로 바꾸고 user-name 을 사용자 이름으로 교체합니다.

참고사용자의 기본 그룹을 변경하면 명령은 사용자 홈 디렉터리에 있는 모든 파일의 그룹 소유권을 새 기본 그룹으로 자동 변경합니다. 사용자의 홈 디렉터리 외부에서 파일의 그룹 소유권을 수동으로 수정해야 합니다.

예 9.6. 사용자의 기본 그룹을 변경하는 예:

user

sarah가기본 groupsarah1에 속하고 사용자의 기본 그룹을sarah2로 변경하려면 다음을 사용합니다.# usermod -g sarah2 sarah

검증 단계

사용자의 기본 그룹을 변경했는지 확인합니다.

$ groups sarah출력이 표시됩니다.

sarah : sarah2

9.5.4. 명령줄에서 사용자를 보조 그룹에 추가

보조 그룹에 사용자를 추가하여 권한을 관리하거나 특정 파일 또는 장치에 대한 액세스를 활성화할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

사용자 보조 그룹에 그룹을 추가하려면 다음을 사용합니다.

# usermod --append -G group-name usernamegroup-name 을 그룹 이름으로 바꾸고 username 을 사용자 이름으로 교체합니다.

예 9.7. 보조 그룹에 사용자 추가

사용자 administrator를

system-administrators그룹에 추가하려면 다음을 사용합니다.# usermod --append -G system-administrators sysadmin

검증 단계

새 그룹이 사용자 administrator의 보조 그룹에 추가되었는지 확인하려면

다음을사용합니다.# groups sysadmin출력이 표시됩니다.

sysadmin : sysadmin system-administrators

9.5.5. 보조 그룹에서 사용자 제거

보조 그룹에서 기존 사용자를 제거하여 파일 및 장치에 대한 권한을 제한할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

보조 그룹에서 사용자 제거:

# gpasswd -d user-name group-nameuser-name 을 사용자 이름으로 바꾸고 group-name 을 보조 그룹 이름으로 교체합니다.

예 9.8. 보조 그룹에서 사용자 제거

사용자 sarah에 기본 group

sarah2가 있고 보조 그룹wheel및developers에 속하고 그룹 개발자에서 해당 사용자를 제거하려면다음을사용합니다.# gpasswd -d sarah developers

검증 단계

보조 그룹 developers에서 사용자 sarah가 제거되었는지 확인합니다.

$ groups sarah출력이 표시됩니다.

sarah : sarah2 wheel

9.5.6. 사용자의 모든 보조 그룹 변경

사용자가 멤버로 유지하려는 보조 그룹 목록을 덮어쓸 수 있습니다.

사전 요구 사항

-

루트액세스 - 보조 그룹이 있어야 합니다.

절차

사용자의 보조 그룹 목록을 덮어씁니다.

# usermod -G group-names usernamegroup-names 를 하나 이상의 보조 그룹의 이름으로 바꿉니다. 사용자를 한 번에 여러 보조 그룹에 추가하려면 그룹 이름을 쉼표와 중간 공백을 사용하여 구분합니다. 예:

wheel,developer.user-name 을 사용자 이름으로 변경합니다.

중요사용자가 현재 지정하지 않는 그룹의 멤버인 경우 명령은 그룹에서 사용자를 제거합니다.

예 9.9. 사용자의 보조 그룹 목록 변경

user

sarah에 기본 groupsarah2가 있고 보조 그룹wheel에 속하고 사용자가 3개의 보조 그룹developer,sysadmin및security에 속하게 하려면 다음을 사용합니다.# usermod -G wheel,developer,sysadmin,security sarah

검증 단계

보조 그룹 목록을 올바르게 설정했는지 확인합니다.

# groups sarah출력이 표시됩니다.

sarah : sarah2 wheel developer sysadmin security

9.6. 루트 암호 변경 및 재설정

기존 root 암호가 더 이상 적합하지 않거나 잊혀진 경우 root 사용자와 비 루트 사용자 모두 변경 또는 재설정할 수 있습니다.

9.6.1. root 사용자로 root 암호 변경

passwd 명령을 사용하여 root 사용자로 root 암호를 변경할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

루트암호를 변경하려면 다음을 사용합니다.# passwd암호를 변경하기 전에 현재 암호를 입력하라는 메시지가 표시됩니다.

9.6.2. 루트가 아닌 사용자로 잊혀진 루트 암호 변경 또는 재설정

passwd 명령을 사용하여 루트가 아닌 사용자로 알 수 있는 root 암호를 변경하거나 재설정할 수 있습니다.

사전 요구 사항

- 루트가 아닌 사용자로 로그인할 수 있습니다.

-

당신은 관리 워치 그룹의 멤버입니다.

절차

wheel그룹에 속하는 루트가 아닌 사용자로root암호를 변경하거나 재설정하려면 다음을 사용합니다.$ sudo passwd rootroot 암호를 변경하기 전에 현재

root가 아닌 암호를 입력하라는 메시지가 표시됩니다.

9.6.3. 부팅 시 루트 암호 재설정

루트가 아닌 사용자로 로그인할 수 없거나 관리 wheel 그룹에 속하지 않는 경우 특수 chroot would 환경으로 전환하여 부팅 시 루트 암호를 재설정할 수 있습니다.

절차

시스템을 재부팅하고 GRUB 2 부팅 화면에서 e 키를 눌러 부팅 프로세스를 중단합니다.

커널 부팅 매개변수가 나타납니다.

load_video set gfx_payload=keep insmod gzio linux ($root)/vmlinuz-5.14.0-70.22.1.e19_0.x86_64 root=/dev/mapper/rhel-root ro crash\ kernel=auto resume=/dev/mapper/rhel-swap rd.lvm.lv/swap rhgb quiet initrd ($root)/initramfs-5.14.0-70.22.1.e19_0.x86_64.img $tuned_initrd

linux 로 시작하는 행 끝으로 이동하십시오.

linux ($root)/vmlinuz-5.14.0-70.22.1.e19_0.x86_64 root=/dev/mapper/rhel-root ro crash\ kernel=auto resume=/dev/mapper/rhel-swap rd.lvm.lv/swap rhgb quietCtrl+e 를 눌러 행 끝으로 건너뜁니다.

linux로 시작하는 행 끝에rd.break를 추가합니다.linux ($root)/vmlinuz-5.14.0-70.22.1.e19_0.x86_64 root=/dev/mapper/rhel-root ro crash\ kernel=auto resume=/dev/mapper/rhel-swap rd.lvm.lv/swap rhgb quiet rd.break

Ctrl+x 를 눌러 변경된 매개 변수를 사용하여 시스템을 시작합니다.

switch_root프롬프트가 나타납니다.파일 시스템을 쓰기 가능으로 다시 마운트합니다.

mount -o remount,rw /sysroot파일 시스템은

/sysroot디렉토리에서 읽기 전용으로 마운트됩니다. 파일 시스템을 쓰기 가능으로 다시 마운트하면 암호를 변경할 수 있습니다.chroot환경을 입력합니다.chroot /sysrootsh-4.4#프롬프트가 표시됩니다.루트암호를 재설정합니다.passwd명령줄에 표시된 지침에 따라

root암호 변경을 완료합니다.다음 시스템 부팅 시 SELinux 재지정 프로세스를 활성화합니다.

touch /.autorelabelchroot환경을 종료합니다.exitswitch_root프롬프트를 종료합니다.exit- SELinux 레이블 지정 프로세스가 완료될 때까지 기다립니다. 큰 디스크의 레이블을 다시 지정하는 데 시간이 오래 걸릴 수 있습니다. 프로세스가 완료되면 시스템이 자동으로 재부팅됩니다.

검증 단계

-

루트암호가 변경되었는지 확인하려면 일반 사용자로 로그인하여 터미널을 엽니다. 대화형 쉘을 root로 실행합니다.

$ su-

새

루트암호를 입력합니다. 현재 유효한 사용자 ID와 관련된 사용자 이름을 인쇄합니다.

# whoami출력이 반환됩니다.

root

10장. sudo 액세스 관리

시스템 관리자는 루트가 아닌 사용자가 일반적으로 root 사용자로 예약된 관리 명령을 실행할 수 있도록 sudo 액세스 권한을 부여할 수 있습니다. 결과적으로 루트가 아닌 사용자는 root 사용자 계정에 로그인하지 않고 이러한 명령을 실행할 수 있습니다.

10.1. sudoers의 사용자 권한 부여

/etc/sudoers 파일은 sudo 명령을 사용하여 다른 명령을 실행할 수 있는 사용자를 지정합니다. 규칙은 개별 사용자 및 사용자 그룹에 적용할 수 있습니다. 별칭을 사용하여 호스트 그룹, 명령 및 사용자도 더 쉽게 정의할 수도 있습니다. 기본 별칭은 /etc/sudoers 파일의 첫 번째 부분에 정의됩니다.

사용자가 권한이 없는 sudo 를 사용하여 명령을 입력하면 시스템은 < username > : 사용자가 저널 로그에 대한 sudoers에 없는 메시지를 기록합니다.

기본 /etc/sudoers 파일은 권한 부여의 정보와 예를 제공합니다. 해당 행의 주석을 제거하여 특정 예제 규칙을 활성화할 수 있습니다. 사용자 권한 부여 섹션은 다음 도입으로 표시됩니다.

## Next comes the main part: which users can run what software on ## which machines (the sudoers file can be shared between multiple ## systems).

다음 형식을 사용하여 새 sudoers 권한을 생성하고 기존 권한 부여를 수정할 수 있습니다.

<username> <hostname.example.com>=(<run_as_user>:<run_as_group>) <path/to/command>

다음과 같습니다.

-

<username>은 명령을 입력하는 사용자입니다(예:user1). 값이%로 시작되면 그룹을 정의합니다(예:%group1). -

<hostname.example.com>은 규칙이 적용되는 호스트의 이름입니다. -

섹션

(<run_as_user > : <run_as_group> )은 명령이 실행되는 사용자 또는 그룹을 정의합니다. 이 섹션을 생략하면 <username>에서 root로 명령을 실행할 수 있습니다. -

<path/to/command>는 명령의 전체 절대 경로입니다. 명령 경로 뒤에 해당 옵션을 추가하여 특정 옵션 및 인수가 있는 명령만 실행하도록 사용자를 제한할 수도 있습니다. 옵션을 지정하지 않으면 사용자는 모든 옵션과 함께 명령을 사용할 수 있습니다.

이러한 변수를 ALL 로 교체하여 모든 사용자, 호스트 또는 명령에 규칙을 적용할 수 있습니다.

ALL =(ALL) ALL 과 같은 과도하게 허용 가능한 규칙을 사용하면 모든 사용자가 모든 호스트에서 모든 사용자로 모든 명령을 실행할 수 있습니다. 이는 심각한 보안 위험을 초래합니다.

! 연산자를 사용하여 인수를 부정적인 방식으로 지정할 수 있습니다. 예를 들어 !root 는 root를 제외한 모든 사용자를 지정합니다. 특정 사용자, 그룹 및 명령을 허용하는 것은 특정 사용자, 그룹 및 명령을 허용하지 않는 것보다 안전합니다. 이는 규칙이 권한이 없는 새 사용자 또는 그룹도 차단하기 때문입니다.

사용자가 alias 명령으로 명령 이름을 변경하여 이러한 규칙을 극복할 수 있으므로 명령에 음수 규칙을 사용하지 마십시오.

시스템은 /etc/sudoers 파일을 처음부터 끝까지 읽습니다. 따라서 파일에 사용자에 대한 여러 항목이 포함된 경우 항목이 순서대로 적용됩니다. 충돌하는 값이 있는 경우 시스템이 가장 구체적인 일치 항목이 아닌 경우에도 마지막 일치 항목을 사용합니다.

시스템 업데이트 중 규칙을 유지하고 오류를 보다 쉽게 수정하려면 /etc/sudoers.d/ 디렉터리에 새 파일을 /etc/sudoers 파일에 직접 입력하는 대신 새 규칙을 입력합니다. /etc/sudoers.d 디렉터리에서 /etc/sudoers 파일의 다음 행에 도달하면 시스템이 /etc/sudoers.d 디렉토리의 파일을 읽습니다.

#includedir /etc/sudoers.d

이 줄의 시작 부분에 있는 숫자 기호(#)는 구문의 일부이며 행이 주석임을 의미하지는 않습니다. 해당 디렉터리의 파일 이름은 마침표를 포함하지 않아야 하며 틸드(~)로 끝나지 않아야 합니다.

추가 리소스

-

sudo(8)및sudoers(5)매뉴얼 페이지

10.2. 사용자에게 sudo 액세스 권한 부여

시스템 관리자는 루트가 아닌 사용자가 sudo 액세스 권한을 부여하여 관리 명령을 실행할 수 있도록 허용할 수 있습니다. sudo 명령은 root 사용자의 암호를 사용하지 않고 사용자에게 관리 액세스 권한을 제공합니다.

사용자가 관리 명령을 수행해야 하는 경우 sudo 를 사용하여 해당 명령 앞에 . 사용자에게 명령에 대한 권한 부여가 있는 경우 root인 것처럼 명령이 실행됩니다.

다음과 같은 제한 사항에 유의하십시오.

-

/etc/sudoers구성 파일에 나열된 사용자만sudo명령을 사용할 수 있습니다. - 명령은 root 쉘이 아닌 사용자의 쉘에서 실행됩니다.

사전 요구 사항

- 시스템에 대한 root 액세스 권한이 있습니다.

절차

root로

/etc/sudoers파일을 엽니다.# visudo/etc/sudoers파일은sudo명령으로 적용되는 정책을 정의합니다./etc/sudoers파일에서 관리wheel그룹의 사용자에게sudo액세스 권한을 부여하는 행을 찾습니다.## Allows people in group wheel to run all commands %wheel ALL=(ALL) ALL

-

%wheel으로 시작하는 행이 숫자 기호(#)를 사용하여 주석 처리되지 않았는지 확인합니다. - 변경 사항을 저장하고 편집기를 종료합니다.

관리

wheel그룹에sudo액세스 권한을 부여하려는 사용자를 추가합니다.# usermod --append -G wheel <username>&

lt;username>을 사용자 이름으로 바꿉니다.

검증 단계

사용자가 관리

wheel그룹에 있는지 확인합니다.# id <username> uid=5000(<username>) gid=5000(<username>) groups=5000(<username>),10(wheel)

추가 리소스

-

sudo(8),visudo(8),sudoers(5)매뉴얼 페이지

10.3. 권한이 없는 사용자가 특정 명령을 실행하도록 활성화

관리자는 /etc/sudoers.d/ 디렉터리에 정책을 구성하여 권한이 없는 사용자가 특정 워크스테이션에서 특정 명령을 실행하도록 허용할 수 있습니다.

사전 요구 사항

- 시스템에 대한 root 액세스 권한이 있습니다.

절차

root 로서

/etc/: 아래에 새sudoers.d디렉토리를 만듭니다.# mkdir -p /etc/sudoers.d//etc/sudoers.d디렉토리에 새 파일을 만듭니다.# visudo -f /etc/sudoers.d/<filename>파일이 자동으로 열립니다.

/etc/sudoers.d/ <filename> 파일에 다음 행을 추가합니다.<username> <hostname.example.com> = (<run_as_user>:<run_as_group>) <path/to/command>

-

&

lt;username>을 사용자 이름으로 바꿉니다. -

&

lt;hostname.example.com>을 호스트의 URL로 바꿉니다. -

(<run_as_user > : <run_as_group> )명령을 실행할 수 있는 사용자 또는 그룹으로 바꿉니다. 이 섹션을 생략하면 <username>에서 root로 명령을 실행할 수 있습니다. -

&

lt;path/to/command>를 명령의 전체 절대 경로로 바꿉니다. 명령 경로 뒤에 해당 옵션을 추가하여 특정 옵션 및 인수가 있는 명령만 실행하도록 사용자를 제한할 수도 있습니다. 옵션을 지정하지 않으면 사용자는 모든 옵션과 함께 명령을 사용할 수 있습니다. 한 줄에 동일한 호스트에서 두 개 이상의 명령을 허용하려면 쉼표로 구분한 뒤에 공백으로 구분하여 나열할 수 있습니다.

예를 들어

user1이dnf를 실행하고host1.example.com에서reboot명령을 실행할 수 있도록 하려면user1 host1.example.com = /bin/dnf, /sbin/reboot를 입력합니다.

-

&

선택 사항: 사용자가

sudo권한을 사용하려고 할 때마다 이메일 알림을 받으려면 파일에 다음 행을 추가합니다.Defaults mail_always Defaults mailto="<email@example.com>"- 변경 사항을 저장하고 편집기를 종료합니다.

검증

사용자가

sudo권한으로 명령을 실행할 수 있는지 확인하려면 계정을 전환합니다.# su <username> -사용자로

sudo명령을 사용하여 명령을 입력합니다.$ sudo <command> [sudo] password for

<username>:사용자의

sudo암호를 입력합니다.권한이 올바르게 구성된 경우 시스템은 명령 및 옵션 목록을 표시합니다. 예를 들어

dnf명령을 사용하면 다음 출력이 표시됩니다.... usage: dnf [options] COMMAND ...

시스템이 오류 메시지

<username>이 sudoers 파일에 없는 경우. 이 문제는/etc/sudoers.d/의 <username>에 대한 파일인 것으로 보고됩니다.시스템이 <

username > 오류 메시지를 반환하는 경우 < host.example.com>에서 sudo를 실행할 수없는 경우 구성이 올바르게 완료되지 않았습니다. root로 로그인하고 구성이 올바르게 수행되었는지 확인합니다.시스템이 오류 메시지

Sorry를 반환하는 경우 user < username >은 <path/to/command> ' ' <path/to/command>'를 < host.example.com >에서 root로 실행할 수 없습니다.. 에서는 사용자의 규칙에 명령이 올바르게 정의되지 않습니다.

추가 리소스

-

sudo(8),visudo(8),sudoers(5)매뉴얼 페이지

11장. 파일 시스템 권한 관리

파일 시스템 권한은 사용자 및 그룹 계정에서 파일의 내용을 읽고 수정 및 실행하고 디렉토리를 입력할 수 있는 기능을 제어합니다. 무단 액세스로부터 데이터를 보호하려면 권한을 신중하게 설정합니다.

11.1. 파일 권한 관리

모든 파일 또는 디렉터리에는 세 가지 수준의 소유권이 있습니다.

- 사용자 소유자(u).

- 그룹 소유자(g).

- 기타(o).

각 수준의 소유권에는 다음 권한이 할당될 수 있습니다.

- 읽기(r).

- 쓰기(W).

- 실행(x).

파일에 대한 실행 권한을 사용하면 해당 파일을 실행할 수 있습니다. 디렉터리에 대한 실행 권한을 사용하면 디렉터리의 콘텐츠에 액세스할 수 있지만 실행할 수는 없습니다.

새 파일 또는 디렉터리가 생성되면 기본 권한 집합이 자동으로 할당됩니다. 파일 또는 디렉터리에 대한 기본 권한은 다음 두 가지 요인을 기반으로 합니다.

- 기본 권한.

- 사용자 파일 생성 모드 마스크( mask )입니다.

11.1.1. 기본 파일 권한

새 파일이나 디렉터리가 생성될 때마다 기본 권한이 자동으로 할당됩니다. 파일 또는 디렉터리에 대한 기본 권한을 기호 또는 8진수 값으로 표시할 수 있습니다.

| 권한 | 심볼릭 값 | 8진수 값 |

| 권한 없음 | --- | 0 |

| execute | --x | 1 |

| write | -w- | 2 |

| 쓰기 및 실행 | -wx | 3 |

| 읽기 | r-- | 4 |

| 읽기 및 실행 | r-x | 5 |

| 읽기 및 쓰기 | rw- | 6 |

| 읽기, 쓰기, 실행 | rwx | 7 |

디렉터리에 대한 기본 권한은 777 (drwxrwxrwx)이며 모든 사용자에게 읽기, 쓰기, 실행 권한을 부여합니다. 즉, 디렉터리 소유자, 그룹 및 기타 사용자가 디렉터리의 콘텐츠를 나열하고, 디렉터리 내의 항목을 만들고, 삭제하고, 편집하고, 편집할 수 있습니다.

디렉토리에 있는 개별 파일에는 디렉터리에 대한 무제한 액세스 권한이 있더라도 편집할 수 있는 자체 권한이 있을 수 있습니다.

파일에 대한 기본 권한은 666 (-rw-rw-rw-)이며 모든 사용자에게 읽기 및 쓰기 권한을 부여합니다. 즉, 파일 소유자, 그룹 및 다른 사용자가 파일을 읽고 편집할 수 있습니다.

예 11.1. 파일에 대한 권한

파일에 다음 권한이 있는 경우:

$ ls -l -rwxrw----. 1 sysadmins sysadmins 2 Mar 2 08:43 file

-

-파일이 있음을 나타냅니다. -

rwx는 파일 소유자가 파일을 읽고, 쓰고, 실행할 수 있는 권한이 있음을 나타냅니다. -

RW-는 그룹에 읽기 및 쓰기 권한이 있지만 파일을 실행하지는 않음을 나타냅니다. -

---는 다른 사용자가 파일을 읽고, 쓰고, 실행할 수 있는 권한이 없음을 나타냅니다. -

.는 SELinux 보안 컨텍스트가 파일에 설정되어 있음을 나타냅니다.

예 11.2. 디렉터리에 대한 권한

디렉터리에 다음 권한이 있는 경우:

$ ls -dl directory drwxr-----. 1 sysadmins sysadmins 2 Mar 2 08:43 directory

-

D는 디렉터리임을 나타냅니다. rwx는 디렉터리 소유자가 디렉터리의 콘텐츠를 읽고, 쓰고, 액세스할 수 있는 권한이 있음을 나타냅니다.디렉터리 소유자는 디렉터리 내의 항목(파일, 하위 디렉터리)을 나열하고 해당 항목의 콘텐츠에 액세스한 다음 수정할 수 있습니다.

-

R

-x는 그룹에 디렉터리의 내용을 읽을 수 있는 권한이 있지만 쓸 수는 없음을 나타냅니다. 새 항목을 생성하거나 파일을 삭제할 수 없습니다.x권한은cd명령을 사용하여 디렉터리에 액세스할 수도 있음을 의미합니다. ---는 다른 사용자가 디렉터리의 콘텐츠를 읽고, 쓰거나, 액세스할 수 있는 권한이 없음을 나타냅니다.사용자 소유자가 아니거나 디렉토리의 그룹 소유자로서는 디렉터리 내의 항목을 나열하거나, 해당 항목에 대한 정보에 액세스하거나, 수정할 수 없습니다.

-

.는 SELinux 보안 컨텍스트가 디렉터리에 설정되어 있음을 나타냅니다.

파일 또는 디렉터리에 자동으로 할당된 기본 권한은 파일 또는 디렉터리가 끝나는 기본 권한이 아닙니다. 파일 또는 디렉토리를 생성하면 기본 권한이 permissions에 의해 변경됩니다. 기본 권한과 mTLS의 조합은 파일 및 디렉터리에 대한 기본 권한을 생성합니다.

11.1.2. 사용자 파일 생성 모드 마스크

사용자 파일 생성 모드 마스크(balancer )는 새로 생성된 파일 및 디렉터리에 대해 파일 권한이 설정되는 방법을 제어하는 변수입니다. CloudEvent 는 Linux 시스템의 전체 보안을 높이기 위해 기본 권한 값에서 권한을 자동으로 제거합니다. jaeger 는 심볼릭 또는 8진수 값으로 표현할 수 있습니다.

| 권한 | 심볼릭 값 | 8진수 값 |

| 읽기, 쓰기 및 실행 | rwx | 0 |

| 읽기 및 쓰기 | rw- | 1 |

| 읽기 및 실행 | r-x | 2 |

| 읽기 | r-- | 3 |

| 쓰기 및 실행 | -wx | 4 |

| write | -w- | 5 |

| execute | --x | 6 |

| 권한 없음 | --- | 7 |

표준 사용자와 root 사용자의 기본 CloudEvent는 0022 입니다.

messages의 첫 번째 숫자는 특수 권한(sticky bit, )을 나타냅니다. PATH의 마지막 세 자리는 사용자 소유자(u), 그룹 소유자(g) 및 기타(o)에서 각각 제거된 권한을 나타냅니다.

예 11.3. 파일을 생성할 때 mTLS 적용

다음 예제에서는 기본 권한이 777 인 파일에 8진수 값이 0137 인 umask 를 적용하여 기본 권한이 640 인 파일을 생성하는 방법을 보여줍니다.

11.1.3. 기본 파일 권한

새로 생성된 모든 파일 및 디렉터리에 대해 기본 권한이 자동으로 설정됩니다. 기본 권한의 값은 기본 권한에 umask 를 적용하여 결정됩니다.

예 11.4. 디렉터리에 대한 기본 권한

표준 사용자 또는 루트 사용자가 새 디렉터리를 생성하는 경우 ScanSetting은 022 (rwxr-xr-x)로 설정되고 디렉터리에 대한 기본 권한이 777 (rwxrwxrwx)으로 설정됩니다. 기본 권한을 755 (rwxr-xr-x)로 가져옵니다.

| 심볼릭 값 | 8진수 값 | |

| 기본 권한 | rwxrwxrwx | 777 |

| jaeger | rwxr-xr-x | 022 |

| 기본 권한 | rwxr-xr-x | 755 |

즉, 디렉터리 소유자는 디렉터리의 콘텐츠를 나열하고, 디렉터리 내의 항목을 생성, 삭제, 편집할 수 있으며, 디렉터리의 콘텐츠를 내림차순할 수 있습니다. 그룹 및 기타 그룹은 디렉터리의 콘텐츠만 나열하고 그 내용을 추측할 수 있습니다.

예 11.5. 파일에 대한 기본 권한

표준 사용자 또는 루트 사용자가 새 파일을 생성하는 경우 ScanSetting은 022 (rwxr-xr-x)로 설정되고 파일의 기본 권한은 666 (rw-rw-rw-)으로 설정됩니다. 644 (-rw-r-의 기본 권한을 가져옵니다.r--).

| 심볼릭 값 | 8진수 값 | |

| 기본 권한 | rw-rw-rw- | 666 |

| jaeger | rwxr-xr-x | 022 |

| 기본 권한 | rw-r—r-- | 644 |

즉, 파일 소유자는 파일을 읽고 편집할 수 있으며, 그룹 및 다른 사용자는 파일을 읽을 수 있습니다.

보안상의 이유로 permissions가 000 (rwxrwx)으로 설정되어 있어도 일반 파일은 기본적으로 실행 권한을 가질 수 없습니다. 그러나 실행 권한을 사용하여 디렉터리를 만들 수 있습니다.

11.1.4. 심볼릭 값을 사용하여 파일 권한 변경

tekton 유틸리티를 심볼릭 값( 조합 문자 및 기호)과 함께 사용하여 파일 또는 디렉토리에 대한 파일 권한을 변경할 수 있습니다.

다음 권한을 할당할 수 있습니다.

- 읽기(r)

- 쓰기(W)

- 실행 (x)

권한은 다음 수준의 소유권 에 할당할 수 있습니다.

- 사용자 소유자 (u)

- 그룹 소유자(g)

- 기타 (O)

- 모두 (a)

사용 권한 추가 또는 제거 하려면 다음 표시를 사용 합니다.To add or remove permissions you can use the following signs:

-

+기존 권한 상단에 대한 권한을 추가하려면 다음을 수행합니다. -

기존 권한에서 권한을 제거하려면To remove the permissions from the existing permission

-

기존 권한을 제거하고 새 권한을 명시적으로 정의하려면

=

절차

파일 또는 디렉터리에 대한 권한을 변경하려면 다음을 사용합니다.

$ chmod <level><operation><permission> file-name<level>을 권한을 설정하려는 소유권 수준으로 바꿉니다.<operation>를 부호 중 하나로 바꿉니다.<permission>를 할당할 권한으로 바꿉니다. file-name 을 파일 또는 디렉터리의 이름으로 바꿉니다. 예를 들어 모든 사용자에게 읽기, 쓰기, 실행(rwx)my-script.sh를 부여하려면 etcdctla=rwx my-script.sh명령을 사용합니다.자세한 내용은 기본 파일 권한을 참조하십시오.

검증 단계

특정 파일에 대한 권한을 보려면 다음을 사용합니다.

$ ls -l file-namefile-name 을 파일 이름으로 바꿉니다.

특정 디렉터리에 대한 권한을 보려면 다음을 사용합니다.

$ ls -dl directory-namedirectory-name 을 디렉터리 이름으로 바꿉니다.

특정 디렉터리 내의 모든 파일에 대한 권한을 보려면 다음을 사용합니다.

$ ls -l directory-namedirectory-name 을 디렉터리 이름으로 바꿉니다.

예 11.6. 파일 및 디렉터리에 대한 권한 변경

my-file.txt의 파일 권한을-rw-rw-r---에서-rw----- 으로 변경하려면다음을 사용합니다.my-file.txt에 대한 현재 권한을 표시합니다.$ ls -l my-file.txt -rw-rw-r--. 1 username username 0 Feb 24 17:56 my-file.txt그룹 소유자(

g) 및 기타(o$ chmod go= my-file.txt등호(

=) 후에 지정되지 않은 권한은 자동으로 금지됩니다.my-file.txt에 대한 권한이 올바르게 설정되었는지 확인합니다.$ ls -l my-file.txt -rw-------. 1 username username 0 Feb 24 17:56 my-file.txt

my-directory의 파일 권한을drwxrwx---에서drwxrwxr-x로 변경하려면 다음을 사용합니다.my-directory에 대한 현재 권한을 표시합니다.$ ls -dl my-directory drwxrwx---. 2 username username 4096 Feb 24 18:12 my-directory모든 사용자(

a)에 대해 읽기 및 실행(r-x) 액세스를 추가합니다.$ chmod o+rx my-directorymy-directory및 해당 콘텐츠에 대한 권한이 올바르게 설정되었는지 확인합니다.$ ls -dl my-directory drwxrwxr-x. 2 username username 4096 Feb 24 18:12 my-directory

11.1.5. 8진수 값을 사용하여 파일 권한 변경

8진수 값(numbers)과 함께 tekton 유틸리티를 사용하여 파일 또는 디렉터리에 대한 파일 권한을 변경할 수 있습니다.

절차

기존 파일 또는 디렉터리의 파일 권한을 변경하려면 다음을 사용합니다.

$ chmod octal_value file-namefile-name 을 파일 또는 디렉터리의 이름으로 바꿉니다. 8진수_value 를 8진수 값으로 바꿉니다. 자세한 내용은 기본 파일 권한을 참조하십시오.

11.2. 액세스 제어 목록 관리

각 파일과 디렉토리는 한 번에 하나의 사용자 소유자와 그룹 소유자만 가질 수 있습니다. 다른 파일 및 디렉터리를 비공개로 유지하면서 다른 사용자 또는 그룹에 속하는 특정 파일 또는 디렉터리에 액세스할 수 있는 권한을 사용자에게 부여하려면 Linux ACL(액세스 제어 목록)을 사용할 수 있습니다.

11.2.1. 현재 액세스 제어 목록 표시

getfacl 유틸리티를 사용하여 현재 ACL을 표시할 수 있습니다.

절차

특정 파일 또는 디렉터리에 대한 현재 ACL을 표시하려면 다음을 사용합니다.

$ getfacl file-namefile-name 을 파일 또는 디렉터리의 이름으로 바꿉니다.

11.2.2. 액세스 제어 목록 설정

setfacl 유틸리티를 사용하여 파일 또는 디렉터리에 대한 ACL을 설정할 수 있습니다.

사전 요구 사항

-

루트액세스입니다.

절차

- 파일 또는 디렉터리에 대해 ACL을 설정하려면 다음을 사용합니다.

# setfacl -m u:username:symbolic_value file-name

username 을 사용자 이름으로, symbolic_value 를 심볼릭 값으로 바꾸고 file-name 을 파일 또는 디렉터리 이름으로 바꿉니다. 자세한 내용은 setfacl man 페이지를 참조하십시오.

예 11.7. 그룹 프로젝트에 대한 권한 수정

다음 예제에서는 이 파일이 root 그룹에 속하는 root 사용자가 소유한 group-project 파일에 대한 권한을 수정하는 방법을 설명합니다.

- 모든 사람이 실행할 수 없습니다.

-

사용자 및

rew에는rw-권한이 있습니다. -

사용자

susan에는---권한이 있습니다. -

다른 사용자에게는

r--권한이 있습니다.

절차

# setfacl -m u:andrew:rw- group-project # setfacl -m u:susan:--- group-project

검증 단계

사용자 및rew에

rw-권한이 있는지 확인하려면 사용자susan에---권한이 있으며 기타 사용자에게는r--권한이 있습니다.$ getfacl group-project출력이 반환됩니다.

# file: group-project # owner: root # group: root user:andrew:rw- user:susan:--- group::r-- mask::rw- other::r--

11.3. receiver 관리

umask 유틸리티를 사용하여 umask 의 현재 또는 기본값을 표시, 설정 또는 변경할 수 있습니다.

11.3.1. mTLS의 현재 값 표시

dependencies 유틸리티를 사용하여 현재 데이터 값을 심볼릭 또는 8진수 모드로 표시할 수 있습니다.

절차

symbolic mode로 topology의 현재 값을 표시하려면 다음을 사용합니다.

$ umask -S8진수 모드에서 topology의 현재 값을 표시하려면 다음을 사용합니다.

$ umask참고8진수 모드로 umask 를 표시할 때 4자리 숫자(

0002또는 0022)로 표시될 수 있습니다.messages의 첫 번째 숫자는 특수 비트 (sticky bit, SGID 비트 또는 SUID 비트)를 나타냅니다. 첫 번째 숫자가0으로 설정되면 특수 비트가 설정되지 않습니다.

11.3.2. 기본 bash credentials 표시

bash,ksh,zsh 및 tcsh와 같이 사용할 수 있는 쉘은 여러 가지가 있습니다. 이러한 쉘은 로그인 또는 비로그인 쉘로 작동할 수 있습니다. 네이티브 또는 GUI 터미널을 열어 로그인 쉘을 호출할 수 있습니다.

로그인 또는 비로그인 쉘에서 명령을 실행 중인지 확인하려면 echo $0 명령을 사용합니다.

예 11.8. 로그인 또는 비로그인 bash 쉘에서 작동하는지 확인

echo $0명령의 출력이bash를 반환하면 비로그인 쉘에서 명령을 실행하고 있습니다.$ echo $0 bash로그인이 아닌 쉘의 기본 umask 는

/etc/bashrc구성 파일에 설정됩니다.echo $0명령의 출력이-bash를 반환하는 경우 로그인 쉘에서 명령을 실행합니다.# echo $0 -bash로그인 쉘의 기본 umask 는

/etc/login.defs구성 파일에 설정되어 있습니다.

절차

로그인이 아닌 쉘에 대한 기본

bashumask 를 표시하려면 다음을 사용합니다.$ grep umask /etc/bashrc출력이 반환됩니다.

# By default, we want umask to get set. This sets it for non-login shell. umask 002 umask 022

로그인 쉘에 대한 기본

bashumask 를 표시하려면 다음을 사용합니다.$ grep "UMASK" /etc/login.defs출력이 반환됩니다.

# UMASK is also used by useradd(8) and newusers(8) to set the mode for new UMASK 022 # If HOME_MODE is not set, the value of UMASK is used to create the mode.

11.3.3. 심볼릭 값을 사용하여 mTLS 설정

symlink 유틸리티의 심볼릭 값(스크립 문자 및 기호)을 사용하여 현재 쉘 세션에 대한 umask 를 설정할 수 있습니다.

다음 권한을 할당할 수 있습니다.

- 읽기(r)

- 쓰기(W)

- 실행 (x)

권한은 다음 수준의 소유권 에 할당할 수 있습니다.

- 사용자 소유자 (u)

- 그룹 소유자(g)

- 기타 (O)

- 모두 (a)

사용 권한 추가 또는 제거 하려면 다음 표시를 사용 합니다.To add or remove permissions you can use the following signs:

-

+기존 권한 상단에 대한 권한을 추가하려면 다음을 수행합니다. -

기존 권한에서 권한을 제거하려면To remove the permissions from the existing permission

기존 권한을 제거하고 새 권한을 명시적으로 정의하려면

=참고등호(

=) 이후에 지정되지 않은 모든 권한은 자동으로 금지됩니다.

절차

현재 쉘 세션에 대해 mTLS를 설정하려면 다음을 사용합니다.

$ umask -S <level><operation><permission><level>을 에 대해 설정하려는 소유권 레벨로 바꿉니다.<operation>를 부호 중 하나로 바꿉니다.<permission>를 할당할 권한으로 바꿉니다. 예를 들어, permissions를u=rwx,g=rwx,o=rwx으로 설정하려면umask -S a=rwx를 사용합니다.자세한 내용은 사용자 파일 생성 모드를 참조하십시오.

참고jaeger 는 현재 쉘 세션에만 유효합니다.

11.3.4. 8진수 값을 사용하여 receiver 설정

8진수 값(number)과 함께 wizard 유틸리티를 사용하여 현재 쉘 세션에 대한 umask 를 설정할 수 있습니다.

절차

현재 쉘 세션에 대해 mTLS를 설정하려면 다음을 사용합니다.

$ umask octal_value8진수_value 를 8진수 값으로 바꿉니다. 자세한 내용은 User file-creation mode mask 를 참조하십시오.

참고jaeger 는 현재 쉘 세션에만 유효합니다.

11.3.5. 로그인이 아닌 쉘의 기본 mTLS 변경

/etc/bashrc 파일을 수정하여 표준 사용자의 기본 bash permissions를 변경할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

-

루트로서 편집기에서/etc/bashrc파일을 엽니다. 다음 섹션을 수정하여 새로운 기본

bashumask 를 설정합니다.if [ $UID -gt 199 ] && [ “id -gn” = “id -un” ]; then umask 002 else umask 022 fierrata (

002)의 기본 8진수 값을 다른 8진수 값으로 바꿉니다. 자세한 내용은 User file-creation mode mask 를 참조하십시오.- 변경 사항을 저장하고 편집기를 종료합니다.

11.3.6. 로그인 쉘의 기본 mTLS 변경

/etc/login.defs 파일을 수정하여 root 사용자의 기본 bash umask 를 변경할 수 있습니다.

사전 요구 사항

-

루트액세스

절차

-

루트권한으로 편집기에서/etc/login.defs파일을 엽니다. 다음 섹션을 수정하여 새로운 기본

bashumask 를 설정합니다.# Default initial "umask" value used by login(1) on non-PAM enabled systems. # Default "umask" value for pam_umask(8) on PAM enabled systems. # UMASK is also used by useradd(8) and newusers(8) to set the mode for new # home directories if HOME_MODE is not set. # 022 is the default value, but 027, or even 077, could be considered # for increased privacy. There is no One True Answer here: each sysadmin # must make up their mind. UMASK 022

umask (

022)의 기본 8진수 값을 다른 8진수 값으로 교체합니다. 자세한 내용은 User file-creation mode mask 를 참조하십시오.- 변경 사항을 저장하고 편집기를 종료합니다.

11.3.7. 특정 사용자의 기본 mTLS 변경

해당 사용자의 . bashrc 를 수정하여 특정 사용자의 기본 mTLS를 변경할 수 있습니다.

절차

특정 사용자의

.bashrc파일에") 의 8진수 값을 지정하는 행을 추가합니다.$ echo 'umask octal_value' >> /home/username/.bashrc8진수_value 를 8진수 값으로 바꾸고 username 을 사용자 이름으로 교체합니다. 자세한 내용은 User file-creation mode mask 를 참조하십시오.

11.3.8. 새로 생성된 홈 디렉터리에 대한 기본 권한 설정

/etc/login.defs 파일을 수정하여 새로 생성된 사용자의 홈 디렉토리에 대한 권한 모드를 변경할 수 있습니다.

절차

-

루트권한으로 편집기에서/etc/login.defs파일을 엽니다. 다음 섹션을 수정하여 새로운 기본 HOME_MODE 를 설정합니다.

# HOME_MODE is used by useradd(8) and newusers(8) to set the mode for new # home directories. # If HOME_MODE is not set, the value of UMASK is used to create the mode. HOME_MODE 0700

기본 8진수 값(

0700)을 다른 8진수 값으로 교체합니다. 선택한 모드는 홈 디렉토리에 대한 권한을 생성하는 데 사용됩니다.- HOME_MODE 가 설정되어 있으면 변경 사항을 저장하고 편집기를 종료합니다.

HOME_MODE 가 설정되지 않은 경우 UMASK 를 수정하여 새로 생성된 홈 디렉터리의 모드를 설정합니다.

# Default initial "umask" value used by login(1) on non-PAM enabled systems. # Default "umask" value for pam_umask(8) on PAM enabled systems. # UMASK is also used by useradd(8) and newusers(8) to set the mode for new # home directories if HOME_MODE is not set. # 022 is the default value, but 027, or even 077, could be considered # for increased privacy. There is no One True Answer here: each sysadmin # must make up their mind. UMASK 022

기본 8진수 값(

022)을 다른 8진수 값으로 바꿉니다. 자세한 내용은 User file-creation mode mask 를 참조하십시오.- 변경 사항을 저장하고 편집기를 종료합니다.

12장. systemd 관리

시스템 관리자는 systemd 를 사용하여 시스템의 중요한 측면을 관리할 수 있습니다. Linux 운영 체제의 시스템 및 서비스 관리자 역할을 하는 systemd 소프트웨어 제품군은 제어, 보고 및 시스템 초기화를 위한 툴과 서비스를 제공합니다. systemd 의 주요 기능은 다음과 같습니다.

- 부팅 중 시스템 서비스의 병렬 시작

- 데몬의 온 디맨드 활성화

- 종속성 기반 서비스 제어 논리

systemd 가 관리하는 기본 오브젝트는 시스템 리소스 및 서비스를 나타내는 systemd 장치입니다. systemd 장치는 특정 작업을 정의하고 관리하는 이름, 유형 및 구성 파일로 구성됩니다. 단위 파일을 사용하여 시스템 동작을 구성할 수 있습니다. 다양한 systemd 장치 유형의 다음 예제를 참조하십시오.

- Service

- 개별 시스템 서비스를 제어 및 관리합니다.

- 대상

- 시스템 상태를 정의하는 단위 그룹을 나타냅니다.

- 장치

- 하드웨어 장치 및 가용성을 관리합니다.

- Mount

- 파일 시스템 마운트를 처리합니다.

- 타이머

- 특정 간격으로 실행되도록 작업을 예약합니다.

사용 가능한 유닛 유형을 모두 표시하려면 다음을 수행합니다.

# systemctl -t help12.1. systemd 장치 파일 위치

다음 디렉토리 중 하나에서 단위 구성 파일을 찾을 수 있습니다.

표 12.1. Systemd 유닛 파일 위치

| 디렉터리 | 설명 |

|---|---|

|

|

설치된 RPM 패키지와 함께 배포된 |

|

|

런타임에 생성된 |

|

|

|

systemd 의 기본 구성은 컴파일 중에 정의되며 /etc/systemd/system.conf 파일에서 구성을 찾을 수 있습니다. 이 파일을 편집하여 전역적으로 systemd 단위의 값을 재정의하여 기본 구성을 수정할 수 있습니다.

예를 들어 90초로 설정된 제한 시간 제한의 기본값을 재정의하려면 DefaultTimeoutStartSec 매개변수를 사용하여 필요한 값을 초 단위로 입력합니다.

DefaultTimeoutStartSec=required value12.2. systemctl을 사용하여 시스템 서비스 관리

시스템 관리자는 systemctl 유틸리티를 사용하여 시스템 서비스를 관리할 수 있습니다. 실행 중인 서비스 시작, 중지, 다시 시작, 서비스 활성화 및 비활성화, 사용 가능한 서비스 나열, 시스템 서비스 상태 표시 등 다양한 작업을 수행할 수 있습니다.

12.2.1. 시스템 서비스 나열

현재 로드된 모든 서비스 단위를 나열하고 사용 가능한 모든 서비스 단위의 상태를 표시할 수 있습니다.

절차

systemctl 명령을 사용하여 다음 작업을 수행합니다.

현재 로드된 모든 서비스 단위를 나열합니다.