Ansible을 사용하여 ID 관리 설치 및 관리

Ansible을 사용하여 IdM 환경 유지 관리

초록

ansible-freeipa 패키지를 제공합니다. 플레이북을 사용하여 IdM을 설치하고 사용자, 그룹, 호스트, 액세스 제어 및 구성 설정을 관리할 수 있습니다.

보다 포괄적 수용을 위한 오픈 소스 용어 교체

Red Hat은 코드, 문서 및 웹 속성에서 문제가 있는 언어를 교체하기 위해 최선을 다하고 있습니다. 먼저 마스터(master), 슬레이브(slave), 블랙리스트(blacklist), 화이트리스트(whitelist) 등 네 가지 용어를 교체하고 있습니다. 이러한 변경 작업은 작업 범위가 크므로 향후 여러 릴리스에 걸쳐 점차 구현할 예정입니다. 자세한 내용은 CTO Chris Wright의 메시지를 참조하십시오.

Identity Management에서 계획된 용어 교체는 다음과 같습니다.

- 차단 목록 대체 블랙리스트

- 목록 교체 허용 화이트리스트

- 2차 대체 슬레이브

master 라는 단어는 컨텍스트에 따라 더 정확한 언어로 교체됩니다.

- IdM 서버가 IdM 마스터교체

- CA 갱신 서버가 CA 갱신 마스터교체

- CRL 게시자 서버가 CRL 마스터교체

- 멀티 공급자 대체 멀티 마스터

Red Hat 문서에 관한 피드백 제공

문서에 대한 피드백에 감사드립니다. 어떻게 개선할 수 있는지 알려주십시오.

Jira를 통해 피드백 제출 (등록 필요)

- Jira 웹 사이트에 로그인합니다.

- 상단 탐색 모음에서 생성 을 클릭합니다.

- Summary (요약) 필드에 설명 제목을 입력합니다.

- Description (설명) 필드에 개선을 위한 제안을 입력합니다. 문서의 관련 부분에 대한 링크를 포함합니다.

- 대화 상자 하단에서 생성 을 클릭합니다.

1장. Ansible 용어

이 제목의 장에서는 공식 Ansible 용어를 사용합니다. 용어에 익숙하지 않은 경우 다음 섹션을 진행하기 전에 공식 Ansible 업스트림 설명서 를 읽어 보십시오.

- Ansible의 기본 개념은 Ansible에서 가장 일반적으로 사용되는 개념에 대한 개요를 제공합니다.

- 사용자 가이드는 명령줄 사용, 인벤토리 작업, 데이터 상호 작용, 작업, 플레이북 실행 등 Ansible을 시작할 때 가장 일반적인 상황과 질문을 간략하게 설명합니다.

- 인벤토리를 구축하는 방법은 재고 설계에 대한 팁을 제공합니다. 인벤토리는 Ansible이 인프라의 여러 관리 노드 또는 호스트에 대해 작업하는 데 사용하는 목록 또는 목록 그룹입니다.

- 플레이북 소개 에서는 구성 관리, 시스템 배포, 복잡한 애플리케이션 배포를 위한 반복 가능하고 재사용 가능한 시스템으로 Ansible 플레이북의 개념을 소개합니다.

- Ansible roles 섹션에서는 알려진 파일 구조를 기반으로 변수, 작업 및 핸들러 로드를 자동화하는 방법을 설명합니다.

- Glossary 는 Ansible 설명서의 다른 곳에서 사용되는 용어를 설명합니다.

2장. Ansible 플레이북을 사용하여 Identity 관리 서버 설치

Ansible 을 사용하여 시스템을 IdM 서버로 구성하는 방법에 대해 자세히 알아보십시오. 시스템을 IdM 서버로 구성하면 IdM 도메인을 설정하고 시스템이 IdM 클라이언트에 IdM 서비스를 제공할 수 있습니다. ipaserver Ansible 역할을 사용하여 배포를 관리할 수 있습니다.

사전 요구 사항

Ansible 및 IdM 개념을 이해할 수 있습니다.

- Ansible 역할

- Ansible 노드

- Ansible 인벤토리

- Ansible 작업

- Ansible 모듈

- Ansible 플레이 및 플레이북

2.1. Ansible 및 IdM 설치의 이점

Ansible은 시스템을 구성하고, 소프트웨어를 배포하고, 롤링 업데이트를 수행하는 데 사용되는 자동화 도구입니다. Ansible에는 IdM(Identity Management) 지원이 포함되어 있으며 Ansible 모듈을 사용하여 IdM 서버, 복제본, 클라이언트 또는 전체 IdM 토폴로지 설정과 같은 설치 작업을 자동화할 수 있습니다.

Ansible을 사용하여 IdM 설치의 이점

다음 목록은 수동 설치와 달리 Ansible을 사용하여 Identity Management를 설치하는 경우의 장점을 보여줍니다.

- 관리 노드에 로그인할 필요가 없습니다.

- 개별적으로 배포되도록 각 호스트에서 설정을 구성할 필요는 없습니다. 대신 하나의 인벤토리 파일을 사용하여 전체 클러스터를 배포할 수 있습니다.

- 나중에 관리 작업에 대해 인벤토리 파일을 재사용할 수 있습니다(예: 사용자 및 호스트 추가). 등의 작업을 위해 IdM과 관련이 없는 경우에도 인벤토리 파일을 재사용할 수 있습니다.

2.2. ansible-freeipa 패키지 설치

IdM(Identity Management)을 설치하고 관리하기 위한 Ansible 역할 및 모듈을 제공하는 ansible-freeipa 패키지를 설치하려면 다음 절차를 따르십시오.

사전 요구 사항

관리 노드에서:

- 관리 노드가 고정 IP 주소와 작업 패키지 관리자가 있는 Red Hat Enterprise Linux 8 시스템인지 확인합니다.

컨트롤러에서:

- 컨트롤러가 유효한 서브스크립션이 있는 Red Hat Enterprise Linux 시스템인지 확인합니다. 그렇지 않은 경우 대체 설치 지침은 공식 Ansible 설명서 설치 가이드를 참조하십시오.

-

컨트롤러의

SSH프로토콜을 통해 관리 노드에 연결할 수 있는지 확인합니다. 관리 노드가 컨트롤러의/root/.ssh/known_hosts파일에 나열되어 있는지 확인합니다.

절차

Ansible 컨트롤러에서 다음 절차를 사용합니다.

시스템이 RHEL 8.5 및 이전 버전에서 실행중인 경우 필요한 리포지토리를 활성화합니다.

# subscription-manager repos --enable ansible-2.8-for-rhel-8-x86_64-rpms시스템이 RHEL 8.5 이하에서 실행 중인 경우

ansible패키지를 설치합니다.# yum install ansibleansible-freeipa패키지를 설치합니다.# yum install ansible-freeipa역할 및 모듈은

/usr/share/ansible/roles/및/usr/share/ansible/plugins/modules디렉터리에 설치됩니다.

2.3. 파일 시스템의 Ansible 역할 위치

기본적으로 ansible-freeipa 역할은 /usr/share/ansible/roles/ 디렉터리에 설치됩니다. ansible-freeipa 패키지의 구조는 다음과 같습니다.

/usr/share/ansible/roles/디렉터리는 Ansible 컨트롤러에ipaserver,ipareplica및 ipaclientREADME.md마크다운 파일에서 역할에 대한 예제, 기본 개요, 라이센스 및 문서를 저장합니다.[root@server]# ls -1 /usr/share/ansible/roles/ ipaclient ipareplica ipaserver/usr/share/doc/ansible-freeipa/디렉터리는README.md마크다운 파일에 개별 역할 및 토폴로지에 대한 문서를 저장합니다. 또한playbooks/하위 디렉터리를 저장합니다.[root@server]# ls -1 /usr/share/doc/ansible-freeipa/ playbooks README-client.md README.md README-replica.md README-server.md README-topology.md/usr/share/doc/ansible-freeipa/playbooks/디렉터리에 예제 플레이북이 저장됩니다.[root@server]# ls -1 /usr/share/doc/ansible-freeipa/playbooks/ install-client.yml install-cluster.yml install-replica.yml install-server.yml uninstall-client.yml uninstall-cluster.yml uninstall-replica.yml uninstall-server.yml

2.4. 통합 DNS를 사용한 배포 매개 변수 및 통합 CA를 루트 CA로 설정

IdM 통합 DNS 솔루션을 사용하는 환경에서 통합 CA를 root CA로 사용하여 IdM 서버를 설치하기 위한 인벤토리 파일을 구성하려면 다음 절차를 완료합니다.

이 절차의 인벤토리에는 INI 형식을 사용합니다. 또는 YAML 또는 JSON 형식을 사용할 수 있습니다.

절차

~/MyPlaybooks/디렉터리를 생성합니다.$ mkdir MyPlaybooks

-

~/MyPlaybooks/inventory파일을 만듭니다. 편집할 인벤토리 파일을 엽니다. IdM 서버로 사용할 호스트의

FQDN(정규화된 도메인 이름)을 지정합니다.FQDN이 다음 기준을 충족하는지 확인합니다.- 영숫자 및 하이픈(-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다.

- 호스트 이름은 모두 소문자여야 합니다.

- IdM 도메인 및 영역 정보를 지정합니다.

다음 옵션을 추가하여 통합 DNS를 사용하도록 지정합니다.

ipaserver_setup_dns=yesDNS 전달 설정을 지정합니다. 다음 옵션 중 하나를 선택합니다.

-

설치 프로그램이

/etc/resolv.conf파일의 forwarder를 사용하도록 하려면ipaserver_auto_forwarders=yes옵션을 사용합니다./etc/resolv.conf파일에 지정된 이름 서버가 localhost 127.0.0.1 주소이거나 가상 프라이빗 네트워크에 있고 사용 중인 DNS 서버는 일반적으로 공용 인터넷에서 연결할 수 없는 경우 이 옵션을 사용하지 마십시오. -

ipaserver_forwarders옵션을 사용하여 전달자를 수동으로 지정합니다. 설치 프로세스에서는 설치된 IdM 서버의/etc/named.conf파일에 전달자 IP 주소를 추가합니다. ipaserver_no_forwarders=yes옵션을 사용하여 대신 사용할 루트 DNS 서버를 구성합니다.참고DNS 전달자가 없으면 환경이 분리되어 있으며 인프라의 다른 DNS 도메인의 이름은 확인되지 않습니다.

-

설치 프로그램이

DNS 역방향 레코드 및 영역 설정을 지정합니다. 다음 옵션 중에서 선택합니다.

-

영역이 이미 해결 가능한 경우에도

ipaserver_allow_zone_overlap=yes옵션을 사용하여 (파트) 영역을 생성할 수 있습니다. -

ipaserver_reverse_zones옵션을 사용하여 역방향 영역을 수동으로 지정합니다. 설치 프로그램이 역방향 DNS 영역을 생성하지 않도록 하려면

ipaserver_no_reverse=yes옵션을 사용합니다.참고IdM을 사용하여 역방향 영역을 관리하는 것은 선택 사항입니다. 대신 외부 DNS 서비스를 사용할 수 있습니다.

-

영역이 이미 해결 가능한 경우에도

-

admin및Directory Manager의 암호를 지정합니다. Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조합니다. 또는 인벤토리 파일에서 직접 암호를 지정합니다. (선택 사항) IdM 서버에서 사용할 사용자 지정

firewalld영역을 지정합니다. 사용자 지정 영역을 설정하지 않으면 IdM이 해당 서비스를 기본firewalld영역에 추가합니다. 사전 정의된 기본 영역은public입니다.중요지정된

firewalld영역이 있어야 하며 영구적이어야 합니다.필요한 서버 정보가 있는 인벤토리 파일의 예(암호 제외)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=yes ipaserver_auto_forwarders=yes [...]

필요한 서버 정보가 있는 인벤토리 파일의 예(암호 포함)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=yes ipaserver_auto_forwarders=yes ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 [...]

사용자 지정

firewalld영역을 사용하는 인벤토리 파일의 예[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=yes ipaserver_auto_forwarders=yes ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 ipaserver_firewalld_zone=custom zoneAnsible Vault 파일에 저장된 admin 및 Directory Manager 암호를 사용하여 IdM 서버를 설정하는 예제 플레이북

--- - name: Playbook to configure IPA server hosts: ipaserver become: true vars_files: - playbook_sensitive_data.yml roles: - role: ipaserver state: present인벤토리 파일에서 admin 및 Directory Manager 암호를 사용하여 IdM 서버를 설정하는 예제

--- - name: Playbook to configure IPA server hosts: ipaserver become: true roles: - role: ipaserver state: present

추가 리소스

-

전달 정책 기본 설정은

ipa-dns-install(1)매뉴얼 페이지의--forward-policy설명을 참조하십시오. -

ipaserver역할에서 사용하는 DNS 변수에 대한 자세한 내용은/usr/share/doc/ansible-freeipa디렉터리의README-server.md파일의 DNS 변수 섹션을 참조하십시오. - 인벤토리 파일에 대한 자세한 내용은 인벤토리 빌드 방법을 참조하십시오.

2.5. 외부 DNS를 사용한 배포 매개 변수와 통합 CA를 루트 CA로 설정

통합 CA를 사용하여 외부 DNS 솔루션을 사용하는 환경의 루트 CA로 IdM 서버를 설치하기 위한 인벤토리 파일을 구성하려면 다음 절차를 완료합니다.

이 절차의 인벤토리 파일은 INI 형식을 사용합니다. 또는 YAML 또는 JSON 형식을 사용할 수 있습니다.

절차

~/MyPlaybooks/디렉터리를 생성합니다.$ mkdir MyPlaybooks

-

~/MyPlaybooks/inventory파일을 만듭니다. 편집할 인벤토리 파일을 엽니다. IdM 서버로 사용할 호스트의

FQDN(정규화된 도메인 이름)을 지정합니다.FQDN이 다음 기준을 충족하는지 확인합니다.- 영숫자 및 하이픈(-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다.

- 호스트 이름은 모두 소문자여야 합니다.

- IdM 도메인 및 영역 정보를 지정합니다.

-

ipaserver_setup_dns옵션이no로 설정되어 있는지 확인합니다. -

admin및Directory Manager의 암호를 지정합니다. Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조합니다. 또는 인벤토리 파일에서 직접 암호를 지정합니다. (선택 사항) IdM 서버에서 사용할 사용자 지정

firewalld영역을 지정합니다. 사용자 지정 영역을 설정하지 않으면 IdM이 해당 서비스를 기본firewalld영역에 추가합니다. 사전 정의된 기본 영역은public입니다.중요지정된

firewalld영역이 있어야 하며 영구적이어야 합니다.필요한 서버 정보가 있는 인벤토리 파일의 예(암호 제외)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=no [...]

필요한 서버 정보가 있는 인벤토리 파일의 예(암호 포함)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=no ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 [...]

사용자 지정

firewalld영역을 사용하는 인벤토리 파일의 예[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=no ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 ipaserver_firewalld_zone=custom zoneAnsible Vault 파일에 저장된 admin 및 Directory Manager 암호를 사용하여 IdM 서버를 설정하는 예제 플레이북

--- - name: Playbook to configure IPA server hosts: ipaserver become: true vars_files: - playbook_sensitive_data.yml roles: - role: ipaserver state: present인벤토리 파일에서 admin 및 Directory Manager 암호를 사용하여 IdM 서버를 설정하는 예제

--- - name: Playbook to configure IPA server hosts: ipaserver become: true roles: - role: ipaserver state: present

추가 리소스

- 인벤토리 파일에 대한 자세한 내용은 인벤토리 빌드 방법을 참조하십시오.

2.6. Ansible 플레이북을 사용하여 통합 CA를 루트 CA로 사용하여 IdM 서버 배포

Ansible 플레이북을 사용하여 CA(통합 인증 기관)를 루트 CA로 사용하여 IdM 서버를 배포하려면 이 절차를 완료합니다.

이 절차의 인벤토리에는 INI 형식을 사용합니다. 또는 YAML 또는 JSON 형식을 사용할 수 있습니다.

사전 요구 사항

다음 절차 중 하나를 선택하여 시나리오에 해당하는 매개변수를 설정했습니다.

-

/usr/share/doc/ansible-freeipa/README-server.md파일에 설명된 대로ipaserver역할과 함께 사용할 수 있는 변수를 읽고 이해했습니다.

절차

플레이북 파일의 이름으로

ansible-playbook명령을 실행합니다(예:install-server.yml). i옵션을사용하여 인벤토리 파일을 지정합니다.$ ansible-playbook --vault-password-file=password_file -v -i ~/MyPlaybooks/inventory ~/MyPlaybooks/install-server.ymlv, -vv 또는

-vvvCLI(명령줄 인터페이스)에서 Ansible 플레이북 스크립트의 출력을 볼 수 있습니다. 다음 출력에서는 0개의 작업이 실패하므로 스크립트가 성공적으로 실행되었음을 보여줍니다.

PLAY RECAP server.idm.example.com : ok=18 changed=10 unreachable=0 failed=0 skipped=21 rescued=0 ignored=0다음 옵션 중 하나를 선택합니다.

IdM 배포에서 외부 DNS를 사용하는 경우:

/tmp/ipa.system. recordss.UFRPto.db파일에 포함된 DNS 리소스 레코드를 기존 외부 DNS 서버에 추가합니다. DNS 레코드를 업데이트하는 프로세스는 특정 DNS 솔루션에 따라 다릅니다.... Restarting the KDC Please add records in this file to your DNS system: /tmp/ipa.system.records.UFRBto.db Restarting the web server ...

중요기존 DNS 서버에 DNS 레코드를 추가할 때까지 서버 설치가 완료되지 않습니다.

IdM 배포에서 통합 DNS를 사용하는 경우:

상위 도메인의 DNS 위임을 IdM DNS 도메인에 추가합니다. 예를 들어 IdM DNS 도메인이

idm.example.com이면example.com상위 도메인에 이름 서버(NS) 레코드를 추가합니다.중요IdM DNS 서버를 설치한 후 매번 이 단계를 반복합니다.

-

시간 서버의

_ntp._udp서비스(SRV) 레코드를 IdM DNS에 추가합니다. IdM DNS에 새로 설치한 IdM 서버의 시간 서버에 대한 SRV 레코드가 있으면 향후 복제본 및 클라이언트 설치가 이 기본 IdM 서버에서 사용하는 시간 서버와 동기화되도록 자동으로 구성됩니다.

추가 리소스

- 외부 CA를 사용하여 IdM 서버를 루트 CA로 배포하는 방법에 대한 자세한 내용은 Ansible 플레이북을 사용하여 외부 CA를 루트 CA로 IdM 서버배포를 참조하십시오.

2.7. 통합 DNS를 사용한 배포의 매개 변수 및 외부 CA를 루트 CA로 설정

IdM 통합 DNS 솔루션을 사용하는 환경에서 외부 CA를 루트 CA로 설치하기 위한 인벤토리 파일을 구성하려면 다음 절차를 완료합니다.

이 절차의 인벤토리 파일은 INI 형식을 사용합니다. 또는 YAML 또는 JSON 형식을 사용할 수 있습니다.

절차

~/MyPlaybooks/디렉터리를 생성합니다.$ mkdir MyPlaybooks

-

~/MyPlaybooks/inventory파일을 만듭니다. 편집할 인벤토리 파일을 엽니다. IdM 서버로 사용할 호스트의

FQDN(정규화된 도메인 이름)을 지정합니다.FQDN이 다음 기준을 충족하는지 확인합니다.- 영숫자 및 하이픈(-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다.

- 호스트 이름은 모두 소문자여야 합니다.

- IdM 도메인 및 영역 정보를 지정합니다.

다음 옵션을 추가하여 통합 DNS를 사용하도록 지정합니다.

ipaserver_setup_dns=yesDNS 전달 설정을 지정합니다. 다음 옵션 중 하나를 선택합니다.

-

설치 프로세스가

/etc/resolv.conf파일의 forwarder를 사용하도록 하려면ipaserver_auto_forwarders=yes옵션을 사용합니다./etc/resolv.conf파일에 지정된 이름 서버가 localhost 127.0.0.1 주소이거나 가상 사설 네트워크에 있고 사용 중인 DNS 서버는 일반적으로 공용 인터넷에서 연결할 수 없는 경우 이 옵션을 사용하지 않는 것이 좋습니다. -

ipaserver_forwarders옵션을 사용하여 전달자를 수동으로 지정합니다. 설치 프로세스에서는 설치된 IdM 서버의/etc/named.conf파일에 전달자 IP 주소를 추가합니다. ipaserver_no_forwarders=yes옵션을 사용하여 대신 사용할 루트 DNS 서버를 구성합니다.참고DNS 전달자가 없으면 환경이 분리되어 있으며 인프라의 다른 DNS 도메인의 이름은 확인되지 않습니다.

-

설치 프로세스가

DNS 역방향 레코드 및 영역 설정을 지정합니다. 다음 옵션 중에서 선택합니다.

-

영역이 이미 해결 가능한 경우에도

ipaserver_allow_zone_overlap=yes옵션을 사용하여 (파트) 영역을 생성할 수 있습니다. -

ipaserver_reverse_zones옵션을 사용하여 역방향 영역을 수동으로 지정합니다. 설치 프로세스에서 역방향 DNS 영역을 생성하지 않으려면

ipaserver_no_reverse=yes옵션을 사용합니다.참고IdM을 사용하여 역방향 영역을 관리하는 것은 선택 사항입니다. 대신 외부 DNS 서비스를 사용할 수 있습니다.

-

영역이 이미 해결 가능한 경우에도

-

admin및Directory Manager의 암호를 지정합니다. Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조합니다. 또는 인벤토리 파일에서 직접 암호를 지정합니다. (선택 사항) IdM 서버에서 사용할 사용자 지정

firewalld영역을 지정합니다. 사용자 지정 영역을 설정하지 않으면 IdM에서 서비스를 기본firewalld영역에 추가합니다. 사전 정의된 기본 영역은public입니다.중요지정된

firewalld영역이 있어야 하며 영구적이어야 합니다.필요한 서버 정보가 있는 인벤토리 파일의 예(암호 제외)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=yes ipaserver_auto_forwarders=yes [...]

필요한 서버 정보가 있는 인벤토리 파일의 예(암호 포함)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=yes ipaserver_auto_forwarders=yes ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 [...]

사용자 지정

firewalld영역을 사용하는 인벤토리 파일의 예[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=yes ipaserver_auto_forwarders=yes ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 ipaserver_firewalld_zone=custom zone [...]설치 첫 번째 단계에 대한 플레이북을 만듭니다. CSR(인증서 서명 요청)을 생성하고 컨트롤러에서 관리 노드로 복사하기 위한 지침을 입력합니다.

--- - name: Playbook to configure IPA server Step 1 hosts: ipaserver become: true vars_files: - playbook_sensitive_data.yml vars: ipaserver_external_ca: yes roles: - role: ipaserver state: present post_tasks: - name: Copy CSR /root/ipa.csr from node to "{{ groups.ipaserver[0] + '-ipa.csr' }}" fetch: src: /root/ipa.csr dest: "{{ groups.ipaserver[0] + '-ipa.csr' }}" flat: yes설치의 마지막 단계에 대해 다른 플레이북을 생성합니다.

--- - name: Playbook to configure IPA server Step -1 hosts: ipaserver become: true vars_files: - playbook_sensitive_data.yml vars: ipaserver_external_cert_files: "/root/chain.crt" pre_tasks: - name: Copy "{{ groups.ipaserver[0] + '-chain.crt' }}" to /root/chain.crt on node copy: src: "{{ groups.ipaserver[0] + '-chain.crt' }}" dest: "/root/chain.crt" force: yes roles: - role: ipaserver state: present

추가 리소스

-

전달 정책 기본 설정은

ipa-dns-install(1)매뉴얼 페이지의--forward-policy설명을 참조하십시오. -

ipaserver역할에서 사용하는 DNS 변수에 대한 자세한 내용은/usr/share/doc/ansible-freeipa디렉터리의README-server.md파일의 DNS 변수 섹션을 참조하십시오. - 인벤토리 파일에 대한 자세한 내용은 인벤토리 빌드 방법을 참조하십시오.

2.8. 외부 DNS를 사용한 배포 매개 변수와 외부 CA를 루트 CA로 설정

외부 DNS 솔루션을 사용하는 환경에서 외부 CA를 루트 CA로 설치하도록 IdM 서버를 설치하기 위한 인벤토리 파일을 구성하려면 다음 절차를 완료합니다.

이 절차의 인벤토리 파일은 INI 형식을 사용합니다. 또는 YAML 또는 JSON 형식을 사용할 수 있습니다.

절차

~/MyPlaybooks/디렉터리를 생성합니다.$ mkdir MyPlaybooks

-

~/MyPlaybooks/inventory파일을 만듭니다. 편집할 인벤토리 파일을 엽니다. IdM 서버로 사용할 호스트의

FQDN(정규화된 도메인 이름)을 지정합니다.FQDN이 다음 기준을 충족하는지 확인합니다.- 영숫자 및 하이픈(-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다.

- 호스트 이름은 모두 소문자여야 합니다.

- IdM 도메인 및 영역 정보를 지정합니다.

-

ipaserver_setup_dns옵션이no로 설정되어 있는지 확인합니다. -

admin및Directory Manager의 암호를 지정합니다. Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조합니다. 또는 인벤토리 파일에서 직접 암호를 지정합니다. (선택 사항) IdM 서버에서 사용할 사용자 지정

firewalld영역을 지정합니다. 사용자 지정 영역을 설정하지 않으면 IdM이 해당 서비스를 기본firewalld영역에 추가합니다. 사전 정의된 기본 영역은public입니다.중요지정된

firewalld영역이 있어야 하며 영구적이어야 합니다.필요한 서버 정보가 있는 인벤토리 파일의 예(암호 제외)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=no [...]

필요한 서버 정보가 있는 인벤토리 파일의 예(암호 포함)

[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=no ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 [...]

사용자 지정

firewalld영역을 사용하는 인벤토리 파일의 예[ipaserver] server.idm.example.com [ipaserver:vars] ipaserver_domain=idm.example.com ipaserver_realm=IDM.EXAMPLE.COM ipaserver_setup_dns=no ipaadmin_password=MySecretPassword123 ipadm_password=MySecretPassword234 ipaserver_firewalld_zone=custom zone [...]설치 첫 번째 단계에 대한 플레이북을 만듭니다. CSR(인증서 서명 요청)을 생성하고 컨트롤러에서 관리 노드로 복사하기 위한 지침을 입력합니다.

--- - name: Playbook to configure IPA server Step 1 hosts: ipaserver become: true vars_files: - playbook_sensitive_data.yml vars: ipaserver_external_ca: yes roles: - role: ipaserver state: present post_tasks: - name: Copy CSR /root/ipa.csr from node to "{{ groups.ipaserver[0] + '-ipa.csr' }}" fetch: src: /root/ipa.csr dest: "{{ groups.ipaserver[0] + '-ipa.csr' }}" flat: yes설치의 마지막 단계에 대해 다른 플레이북을 생성합니다.

--- - name: Playbook to configure IPA server Step -1 hosts: ipaserver become: true vars_files: - playbook_sensitive_data.yml vars: ipaserver_external_cert_files: "/root/chain.crt" pre_tasks: - name: Copy "{{ groups.ipaserver[0] + '-chain.crt' }}" to /root/chain.crt on node copy: src: "{{ groups.ipaserver[0] + '-chain.crt' }}" dest: "/root/chain.crt" force: yes roles: - role: ipaserver state: present

추가 리소스

- 외부 DNS 및 외부 서명된 CA를 사용하여 IdM 서버를 설치할 때 사용할 수 있는 옵션에 대한 자세한 내용은 Installing an IdM server를 참조하십시오. 통합 DNS가 없으면 외부 CA를 루트 CA 로 사용합니다.

- 인벤토리 파일에 대한 자세한 내용은 인벤토리 빌드 방법을 참조하십시오.

2.9. Ansible 플레이북을 사용하여 외부 CA가 루트 CA로 있는 IdM 서버 배포

Ansible 플레이북을 사용하여 외부 CA(인증 기관)를 루트 CA로 사용하여 IdM 서버를 배포하려면 이 절차를 완료합니다.

이 절차의 인벤토리 파일은 INI 형식을 사용합니다. 또는 YAML 또는 JSON 형식을 사용할 수 있습니다.

사전 요구 사항

다음 절차 중 하나를 선택하여 시나리오에 해당하는 매개변수를 설정했습니다.

-

/usr/share/doc/ansible-freeipa/README-server.md파일에 설명된 대로ipaserver역할과 함께 사용할 수 있는 변수를 읽고 이해했습니다.

절차

설치의 첫 번째 단계에 대한 지침(예:

install명령을 실행합니다. i-server-step1.yml)이 포함된 플레이북 파일의 이름으로 ansible-playbook옵션을사용하여 인벤토리 파일을 지정합니다.$ ansible-playbook --vault-password-file=password_file -v -i ~/MyPlaybooks/inventory ~/MyPlaybooks/install-server-step1.ymlv, -

vv 또는옵션을 사용하여 세부 정보 표시 수준을 지정합니다.-vvvCLI(명령줄 인터페이스)에서 Ansible 플레이북 스크립트의 출력을 볼 수 있습니다. 다음 출력에서는 0개의 작업이 실패하므로 스크립트가 성공적으로 실행되었음을 보여줍니다.

PLAY RECAP server.idm.example.com : ok=18 changed=10 unreachable=0 failed=0 skipped=21 rescued=0 ignored=0-

컨트롤러에서

ipa.csr인증서 서명 요청 파일을 찾아 외부 CA에 제출합니다. - 외부 CA에서 서명한 IdM CA 인증서를 컨트롤러 파일 시스템에 배치하여 다음 단계의 플레이북에서 찾을 수 있도록 합니다.

설치의 최종 단계에 대한 지침이 포함된 플레이북 파일의 이름으로

ansible-playbook명령을 실행합니다(예:install-server-step2.yml). i옵션을사용하여 인벤토리 파일을 지정합니다.$ ansible-playbook -v -i ~/MyPlaybooks/inventory ~/MyPlaybooks/install-server-step2.yml다음 옵션 중 하나를 선택합니다.

IdM 배포에서 외부 DNS를 사용하는 경우:

/tmp/ipa.system. recordss.UFRPto.db파일에 포함된 DNS 리소스 레코드를 기존 외부 DNS 서버에 추가합니다. DNS 레코드를 업데이트하는 프로세스는 특정 DNS 솔루션에 따라 다릅니다.... Restarting the KDC Please add records in this file to your DNS system: /tmp/ipa.system.records.UFRBto.db Restarting the web server ...

중요기존 DNS 서버에 DNS 레코드를 추가할 때까지 서버 설치가 완료되지 않습니다.

IdM 배포에서 통합 DNS를 사용하는 경우:

상위 도메인의 DNS 위임을 IdM DNS 도메인에 추가합니다. 예를 들어 IdM DNS 도메인이

idm.example.com이면example.com상위 도메인에 이름 서버(NS) 레코드를 추가합니다.중요IdM DNS 서버를 설치한 후 매번 이 단계를 반복합니다.

-

시간 서버의

_ntp._udp서비스(SRV) 레코드를 IdM DNS에 추가합니다. IdM DNS에 새로 설치한 IdM 서버의 시간 서버에 대한 SRV 레코드가 있으면 향후 복제본 및 클라이언트 설치가 이 기본 IdM 서버에서 사용하는 시간 서버와 동기화되도록 자동으로 구성됩니다.

추가 리소스

통합 CA를 사용하여 IdM 서버를 루트 CA로 배포하는 방법에 대한 자세한 내용은 Ansible 플레이북을 사용하여 통합 CA가 있는 IdM 서버배포를 참조하십시오.

2.10. Ansible 플레이북을 사용하여 IdM 서버 설치 제거

기존 IdM(Identity Management) 배포에서 복제본 과 서버는 서로 바꿔 사용할 수 있습니다.

Ansible 플레이북을 사용하여 IdM 복제본을 제거하려면 다음 절차를 완료합니다. 이 예제에서는 다음을 수행합니다.

- server123.idm.example.com 에서 IdM 구성이 제거됩니다.

- server123.idm.example.com 및 관련 호스트 항목이 IdM 토폴로지에서 제거됩니다.

사전 요구 사항

제어 노드에서 다음을 수행합니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

ansible-freeipa패키지가 설치되어 있습니다. - ~/MyPlaybook/ 디렉터리에 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했습니다. 이 예에서 FQDN은 server123.idm.example.com 입니다.

-

ipaadmin_password를 secret.yml Ansible 자격 증명에 저장했습니다. -

ipaserver_remove_from_topology옵션이 작동하려면 RHEL 8.9 이상에서 시스템을 실행해야 합니다.

관리 노드에서 다음을 수행합니다.

- 시스템은 RHEL 7.6 이상에서 실행되고 있습니다.

절차

다음 콘텐츠를 사용하여 Ansible 플레이북 파일 uninstall-server.yml 을 생성합니다.

--- - name: Playbook to uninstall an IdM replica hosts: ipaserver become: true roles: - role: ipaserver ipaserver_remove_from_domain: true state: absentipaserver_remove_from_domain옵션은 IdM 토폴로지에서 호스트를 등록 해제합니다.참고server123.idm.example.com을 제거해도 연결이 끊긴 토폴로지가 발생하면 제거가 중단됩니다. 자세한 내용은 연결이 끊긴 토폴로지로 이어지는 경우에도 Ansible 플레이북을 사용하여 IdM 서버 설치 제거를 참조하십시오.

복제본을 제거합니다.

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/uninstall-server.yml- server123.idm.example.com 을 가리키는 모든 이름 서버(NS) DNS 레코드가 DNS 영역에서 삭제되었는지 확인합니다. 이는 IdM 또는 외부 DNS에서 관리하는 통합 DNS를 사용하는지 여부에 관계없이 적용됩니다. IdM에서 DNS 레코드를 삭제하는 방법에 대한 자세한 내용은 IdM CLI에서 DNS 레코드 삭제를 참조하십시오.

2.11. Ansible 플레이북을 사용하여 연결이 끊긴 토폴로지로 이어지는 경우에도 IdM 서버를 설치 제거

기존 IdM(Identity Management) 배포에서 복제본 과 서버는 서로 바꿔 사용할 수 있습니다.

연결이 끊긴 IdM 토폴로지가 발생하는 경우에도 Ansible 플레이북을 사용하여 IdM 복제본을 제거하려면 다음 절차를 완료합니다. 예제에서 server456.idm.example.com 은 토폴로지에서 server123.idm.example.com 의 FQDN이 있는 복제본 및 관련 호스트 항목을 제거하여 특정 복제본의 server456.idm.example.com 과 나머지 토폴로지의 연결이 끊어진 상태로 유지됩니다.

remove_server_from_domain 만 사용하여 토폴로지에서 복제본을 제거하면 연결이 끊긴 토폴로지가 발생하지 않으며 다른 옵션은 필요하지 않습니다. 결과가 연결 해제된 토폴로지인 경우 보존할 도메인의 일부를 지정해야 합니다. 이 경우 다음을 수행해야 합니다.

-

ipaserver_remove_on_server값을 지정합니다. -

ipaserver_ignore_topology_disconnect를 True로 설정합니다.

사전 요구 사항

제어 노드에서 다음을 수행합니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

- 시스템이 RHEL 8.9 이상에서 실행되고 있습니다.

-

ansible-freeipa패키지가 설치되어 있습니다. - ~/MyPlaybook/ 디렉터리에 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했습니다. 이 예에서 FQDN은 server123.idm.example.com 입니다.

-

ipaadmin_password를 secret.yml Ansible 자격 증명에 저장했습니다.

관리 노드에서 다음을 수행합니다.

- 시스템은 RHEL 7.6 이상에서 실행되고 있습니다.

절차

다음 콘텐츠를 사용하여 Ansible 플레이북 파일 uninstall-server.yml 을 생성합니다.

--- - name: Playbook to uninstall an IdM replica hosts: ipaserver become: true roles: - role: ipaserver ipaserver_remove_from_domain: true ipaserver_remove_on_server: server456.idm.example.com ipaserver_ignore_topology_disconnect: true state: absent참고일반적인 상황에서 server123을 제거하면 연결이 끊긴 토폴로지가 발생하지 않습니다.

ipaserver_remove_on_server의 값이 설정되지 않은 경우 server123이 제거된 복제본은 server123의 복제 계약을 사용하여 자동으로 결정됩니다.복제본을 제거합니다.

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/uninstall-server.yml- server123.idm.example.com 을 가리키는 모든 이름 서버(NS) DNS 레코드가 DNS 영역에서 삭제되었는지 확인합니다. 이는 IdM 또는 외부 DNS에서 관리하는 통합 DNS를 사용하는지 여부에 관계없이 적용됩니다. IdM에서 DNS 레코드를 삭제하는 방법에 대한 자세한 내용은 IdM CLI에서 DNS 레코드 삭제를 참조하십시오.

2.12. 추가 리소스

- 복제본 토폴로지 계획

- Ansible 플레이북을 사용하여 IdM 서버 백업 및 복원

- 인벤토리 기본 사항: 형식, 호스트 및 그룹

-

IdM 서버 설치를 위한 샘플 Ansible 플레이북과

ansible-freeipa업스트림 문서에서 가능한 변수 목록을 확인할 수 있습니다.

3장. Ansible 플레이북을 사용하여 Identity Management 복제본 설치

Ansible 을 사용하여 시스템을 IdM 복제본으로 구성하여 IdM 도메인에 등록하고, 시스템이 도메인의 IdM 서버에서 IdM 서비스를 사용할 수 있도록 합니다.

배포는 ipareplica Ansible 역할로 관리합니다. 역할은 자동 검색 모드를 사용하여 IdM 서버, 도메인 및 기타 설정을 식별할 수 있습니다. 그러나 다양한 복제본 그룹이 서로 다른 시점에 배포되는 계층과 같은 모델에 여러 복제본을 배포하는 경우 각 그룹에 대해 특정 서버 또는 복제본을 정의해야 합니다.

사전 요구 사항

- Ansible 제어 노드에 ansible-freeipa 패키지를 설치했습니다.

Ansible 및 IdM 개념을 이해할 수 있습니다.

- Ansible 역할

- Ansible 노드

- Ansible 인벤토리

- Ansible 작업

- Ansible 모듈

- Ansible 플레이 및 플레이북

추가 리소스

3.1. IdM 복제본 설치를 위한 기본, 서버 및 클라이언트 변수 지정

IdM 복제본을 설치하기 위한 인벤토리 파일을 구성하려면 다음 절차를 완료합니다.

사전 요구 사항

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

편집할 인벤토리 파일을 엽니다. IdM 복제본이 될 호스트의 FQDN(정규화된 도메인 이름)을 지정합니다. FQDN은 유효한 DNS 이름이어야 합니다.

-

숫자, 영문자 및 하이픈(

-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다. 호스트 이름은 모두 소문자여야 합니다.

복제본의 FQDN만 정의된 간단한 인벤토리 호스트 파일의 예

[ipareplicas] replica1.idm.example.com replica2.idm.example.com replica3.idm.example.com [...]

IdM 서버가 이미 배포되어 있고 SRV 레코드가 IdM DNS 영역에 올바르게 설정된 경우 스크립트는 기타 필요한 모든 값을 자동으로 검색합니다.

-

숫자, 영문자 및 하이픈(

[선택 사항] 토폴로지 설계 방법에 따라 인벤토리 파일에 추가 정보를 제공하십시오.

- 시나리오 1

자동 검색을 방지하고

[ipareplicas]섹션에 모든 복제본이 나열된 경우 특정 IdM 서버를 사용하는 경우 인벤토리 파일의[ipaservers]섹션에 서버를 설정합니다.IdM 서버 및 복제본의 FQDN이 정의된 인벤토리 호스트 파일 예

[ipaservers] server.idm.example.com [ipareplicas] replica1.idm.example.com replica2.idm.example.com replica3.idm.example.com [...]

- 시나리오 2

또는 자동 검색을 피하지만 특정 서버에 특정 복제본을 배포하려는 경우 인벤토리 파일의

[ipareplicas]섹션에서 특정 복제본의 서버를 개별적으로 설정합니다.특정 복제본에 대해 정의된 특정 IdM 서버가 있는 인벤토리 파일의 예

[ipaservers] server.idm.example.com replica1.idm.example.com [ipareplicas] replica2.idm.example.com replica3.idm.example.com ipareplica_servers=replica1.idm.example.com위의 예에서

replica3.idm.example.com은 이미 배포된replica1.idm.example.com을 복제 소스로 사용합니다.- 시나리오 3

여러 복제본을 한 배치에 배포하고 있으며 시간이 중요한 경우 다계층 복제본 배포가 유용할 수 있습니다. 인벤토리 파일에 특정 복제본 그룹(예:

[ipareplicas_tier1]및[ipareplicas_tier2]을 정의하고install-replica.yml플레이북에서 각 그룹에 대해 별도의 플레이를 설계합니다.복제본 계층이 정의된 인벤토리 파일의 예

[ipaservers] server.idm.example.com [ipareplicas_tier1] replica1.idm.example.com [ipareplicas_tier2] replica2.idm.example.com \ ipareplica_servers=replica1.idm.example.com,server.idm.example.com

ipareplica_servers의 첫 번째 항목이 사용됩니다. 두 번째 항목은 대체 옵션으로 사용됩니다. IdM 복제본을 배포하는 데 여러 계층을 사용하는 경우, 먼저 tier1에서 복제본을 배포하기 위해 플레이북에 별도의 작업이 있어야 하고 tier2에서 복제본을 배포해야 합니다.다른 복제본 그룹에 대해 다른 플레이가 있는 플레이북 파일의 예

--- - name: Playbook to configure IPA replicas (tier1) hosts: ipareplicas_tier1 become: true roles: - role: ipareplica state: present - name: Playbook to configure IPA replicas (tier2) hosts: ipareplicas_tier2 become: true roles: - role: ipareplica state: present

[선택 사항]

firewalld및 DNS에 대한 추가 정보를 제공하십시오.- 시나리오 1

복제본에서 기본 영역 대신 지정된

firewalld영역을 사용하려면 인벤토리 파일에서 지정할 수 있습니다. 예를 들어, 기본값으로 설정된 공용 영역 대신 IdM 설치에 내부firewalld영역을 사용하려는 경우 유용할 수 있습니다.사용자 지정 영역을 설정하지 않으면 IdM이 해당 서비스를 기본

firewalld영역에 추가합니다. 사전 정의된 기본 영역은public입니다.중요지정된

firewalld영역이 있어야 하며 영구적이어야 합니다.사용자 지정

firewalld영역을 사용하는 간단한 인벤토리 호스트 파일 예[ipaservers] server.idm.example.com [ipareplicas] replica1.idm.example.com replica2.idm.example.com replica3.idm.example.com [...] [ipareplicas:vars] ipareplica_firewalld_zone=custom zone- 시나리오 2

복제본이 IdM DNS 서비스를 호스팅하려면 ipareplica_setup_dns=yes 행을

[ipareplicas:vars]섹션에 추가합니다. 또한 서버당 DNS 전달자를 사용하려는 경우 다음을 지정합니다.-

서버별 전달자를 구성하려면

ipareplica_forwarders변수와 문자열 목록을[ipareplicas:vars]섹션에 추가하십시오(예: ipareplica_forwarders=192.0.2.1,192.0.2.2 -

서버별 전달자를 구성하지 않으려면

[ipareplicas:vars]섹션에 다음 행을 추가합니다. ipareplica_no_forwarders=yes. -

복제본의

/etc/resolv.conf파일에 나열된 전달자를 기반으로 서버별 전달자를 구성하려면ipareplica_auto_forwarders변수를[ipareplicas:vars]섹션에 추가합니다.

복제본에 DNS 및 서버 전달자를 설정하는 지침이 포함된 인벤토리 파일의 예

[ipaservers] server.idm.example.com [ipareplicas] replica1.idm.example.com replica2.idm.example.com replica3.idm.example.com [...] [ipareplicas:vars] ipareplica_setup_dns=yes ipareplica_forwarders=192.0.2.1,192.0.2.2

-

서버별 전달자를 구성하려면

- 시나리오 3

ipaclient_configure_dns_resolve및ipaclient_dns_servers옵션(사용 가능한 경우)을 사용하여 클러스터 배포를 단순화하여 DNS 확인 프로그램을 지정합니다. IdM 배포가 통합된 DNS를 사용하는 경우 특히 유용합니다.DNS 확인자를 지정하는 인벤토리 파일 스니펫:

[...] [ipaclient:vars] ipaclient_configure_dns_resolver=true ipaclient_dns_servers=192.168.100.1

참고ipaclient_dns_servers목록에는 IP 주소만 포함되어야 합니다. 호스트 이름은 허용되지 않습니다.

추가 리소스

-

ipareplica변수에 대한 자세한 내용은/usr/share/ansible/roles/ipareplica/README.mdMarkdown 파일을 참조하십시오.

3.2. Ansible Playbook을 사용하여 IdM 복제본을 설치하기 위한 자격 증명 지정

IdM 복제본 설치를 위한 권한 부여를 구성하려면 다음 절차를 완료합니다.

사전 요구 사항

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

복제본을 배포하도록 인증된 사용자의 암호를 지정합니다(예: IdM

관리자).Red Hat은 Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조하는 것이 좋습니다(예:

install-replica.yml).Ansible Vault 파일의 인벤토리 파일 및 암호를 사용하는 플레이북 파일의 예

- name: Playbook to configure IPA replicas hosts: ipareplicas become: true vars_files: -

playbook_sensitive_data.ymlroles: - role: ipareplica state: presentAnsible Vault를 사용하는 방법에 대한 자세한 내용은 공식 Ansible Vault 설명서를 참조하십시오.

덜 안전하게, 인벤토리 파일에서 직접

admin의 자격 증명을 제공합니다. 인벤토리 파일의[ipareplicas:vars]섹션에ipaadmin_password옵션을 사용합니다. 그런 다음 인벤토리 파일과install-replica.yml플레이북 파일은 다음과 같이 표시됩니다.인벤토리 hosts.replica 파일 예

[...] [ipareplicas:vars] ipaadmin_password=Secret123인벤토리 파일에서 주체 및 암호를 사용하는 플레이북의 예

- name: Playbook to configure IPA replicas hosts: ipareplicas become: true roles: - role: ipareplica state: present또는 인벤토리 파일에 직접 복제본을 배포할 권한이 있는 다른 사용자의 자격 증명을 제공합니다. 권한 있는 다른 사용자를 지정하려면 사용자 이름에

ipaadmin_principal옵션과 암호에ipaadmin_password옵션을 사용합니다. 그런 다음 인벤토리 파일과install-replica.yml플레이북 파일은 다음과 같이 표시됩니다.인벤토리 hosts.replica 파일 예

[...] [ipareplicas:vars] ipaadmin_principal=my_admin ipaadmin_password=my_admin_secret123

인벤토리 파일에서 주체 및 암호를 사용하는 플레이북의 예

- name: Playbook to configure IPA replicas hosts: ipareplicas become: true roles: - role: ipareplica state: present

추가 리소스

-

ipareplicaAnsible 역할에서 수락한 옵션에 대한 자세한 내용은/usr/share/ansible/roles/ipareplica/README.mdMarkdown 파일을 참조하십시오.

3.3. Ansible 플레이북을 사용하여 IdM 복제본 배포

Ansible 플레이북을 사용하여 IdM 복제본을 배포하려면 다음 절차를 완료합니다.

사전 요구 사항

- IdM 복제본을 설치하기 위해 인벤토리 파일을 구성했습니다.

- IdM 복제본 설치를 위한 권한 부여를 구성했습니다.

절차

Ansible 플레이북을 사용하여 IdM 복제본을 설치하려면 플레이북 파일 이름과 함께

ansible-playbook명령을 사용합니다(예:install-replica.yml). i옵션을사용하여 인벤토리 파일을 지정합니다.$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts.replica <path_to_playbooks_directory>/install-replica.ymlv, -

vv 또는옵션을 사용하여 세부 정보 표시 수준을 지정합니다.-vvvAnsible은 Ansible 플레이북 스크립트의 실행에 대해 알려줍니다. 다음 출력에서는 0개의 작업이 실패하므로 스크립트가 성공적으로 실행되었음을 보여줍니다.

PLAY RECAP replica.idm.example.com : ok=18 changed=10 unreachable=0 failed=0 skipped=21 rescued=0 ignored=0

IdM 복제본을 설치했습니다.

3.4. Ansible 플레이북을 사용하여 IdM 복제본 설치 제거

기존 IdM(Identity Management) 배포에서 복제본 과 서버는 서로 바꿔 사용할 수 있습니다. IdM 서버를 제거하는 방법에 대한 자세한 내용은 Ansible 플레이북을 사용하여 IdM 서버 설치 제거 또는 Ansible 플레이북 을 사용하여 연결이 끊긴 토폴로지로 이어지는 경우에도 IdM 서버를 설치 제거합니다.

추가 리소스

4장. Ansible 플레이북을 사용하여 Identity Management 클라이언트 설치

Ansible 을 사용하여 IdM(Identity Management) 클라이언트로 시스템을 구성하는 방법에 대해 자세히 알아보십시오. 시스템을 IdM 클라이언트로 구성하여 IdM 도메인에 등록하고 시스템이 도메인의 IdM 서버에서 IdM 서비스를 사용할 수 있도록 합니다.

배포는 ipaclient Ansible 역할에서 관리합니다. 기본적으로 이 역할은 IdM 서버, 도메인 및 기타 설정을 식별하기 위해 자동 검색 모드를 사용합니다. Ansible 플레이북에서 지정된 설정을 사용하도록 역할을 수정할 수 있습니다(예: 인벤토리 파일).

사전 요구 사항

- Ansible 제어 노드에 ansible-freeipa 패키지를 설치했습니다.

Ansible 및 IdM 개념을 이해할 수 있습니다.

- Ansible 역할

- Ansible 노드

- Ansible 인벤토리

- Ansible 작업

- Ansible 모듈

- Ansible 플레이 및 플레이북

4.1. 자동 검색 클라이언트 설치 모드에 대한 인벤토리 파일의 매개 변수 설정

Ansible 플레이북을 사용하여 Identity Management 클라이언트를 설치하려면 인벤토리 파일에서 대상 호스트 매개 변수를 구성합니다(예: inventory/hosts ).

- 호스트에 대한 정보

- 작업 권한 부여

인벤토리 파일은 보유한 인벤토리 플러그인에 따라 다양한 형식 중 하나에 있을 수 있습니다. INI와 유사한 형식은 Ansible의 기본값 중 하나이며 아래 예제에서 사용됩니다.

RHEL에서 그래픽 사용자 인터페이스에서 스마트 카드를 사용하려면 Ansible 플레이북에 ipaclient_mkhomedir 변수를 포함해야 합니다.

사전 요구 사항

- 제어 노드에서 배포 지침을 확인하고 install-client.yml 파일의 매개변수 확인을 참조하십시오.

절차

IdM 클라이언트가 될 호스트의 정규화된 호스트 이름(FQDN)을 지정합니다. 정규화된 도메인 이름은 유효한 DNS 이름이어야 합니다.

-

숫자, 영문자 및 하이픈(

-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다. - 호스트 이름은 모두 소문자여야 합니다. 대문자는 허용되지 않습니다.

SRV 레코드가 IdM DNS 영역에 올바르게 설정된 경우 스크립트는 기타 필요한 모든 값을 자동으로 검색합니다.

정의된 클라이언트 FQDN만 있는 간단한 인벤토리 호스트 파일의 예

[ipaclients] client.idm.example.com [...]

-

숫자, 영문자 및 하이픈(

클라이언트 등록에 필요한 자격 증명을 지정합니다. 다음과 같은 인증 방법을 사용할 수 있습니다.

고객 등록에 승인된 사용자의 암호입니다. 기본 옵션입니다.

Red Hat은 Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조하는 것이 좋습니다(예:

install-client.yml).Ansible Vault 파일의 인벤토리 파일 및 암호를 사용하는 플레이북 파일의 예

- name: Playbook to configure IPA clients with username/password hosts: ipaclients become: true vars_files: - playbook_sensitive_data.yml roles: - role: ipaclient state: present덜 안전하게,

inventory/hosts파일의[ipaclients:vars]섹션에서ipaadmin_password옵션을 사용하여admin의 자격 증명을 제공합니다. 또는 권한 있는 다른 사용자를 지정하려면 사용자 이름에ipaadmin_principal옵션을 사용하고 암호에ipaadmin_password옵션을 사용합니다.inventory/hosts인벤토리 파일과install-client.yml플레이북 파일은 다음과 같이 표시될 수 있습니다.인벤토리 호스트 파일 예

[...] [ipaclients:vars] ipaadmin_principal=my_admin ipaadmin_password=Secret123

인벤토리 파일에서 주체 및 암호를 사용하는 플레이북의 예

- name: Playbook to unconfigure IPA clients hosts: ipaclients become: true roles: - role: ipaclient state: true

이전 등록의 클라이언트 키탭 이 계속 사용 가능한 경우.

이 옵션은 이전에 시스템이 ID 관리 클라이언트로 등록된 경우 사용할 수 있습니다. 이 인증 방법을 사용하려면

#ipaclient_keytab옵션의 주석을 제거하고 keytab을 저장하는 파일의 경로를 지정합니다(예:inventory/hosts의[ipaclient:vars]섹션).등록 중에 생성되는 임의의 OTP(one-time password )입니다. 이 인증 방법을 사용하려면 인벤토리 파일에서

ipaclient_use_otp=yes옵션을 사용합니다. 예를 들어inventory/hosts파일의[ipa옵션의 주석을 해제할 수 있습니다. OTP에서는 다음 옵션 중 하나를 지정해야 합니다.clients:vars] 섹션에서 ipaclient_use_otp=yes-

예를 들어

inventory/hosts파일의[ipaclients:vars]섹션에ipaadmin_password값을 제공하여 클라이언트를 등록하도록 인증된 사용자의 암호입니다. -

예를 들어 admin keytab (예: 인벤토리/호스트의

[ipaclients:vars]섹션에ipaadmin_keytab값을 제공하여).

-

예를 들어

[선택 사항] [선택 사항]

ipaclient_configure_dns_resolve및ipaclient_dns_servers옵션(사용 가능한 경우)을 사용하여 DNS 확인 프로그램을 지정하여 클러스터 배포를 단순화합니다. IdM 배포가 통합된 DNS를 사용하는 경우 특히 유용합니다.DNS 확인자를 지정하는 인벤토리 파일 스니펫:

[...] [ipaclients:vars] ipaadmin_password: "{{ ipaadmin_password }}" ipaclient_domain=idm.example.com ipaclient_configure_dns_resolver=true ipaclient_dns_servers=192.168.100.1참고ipaclient_dns_servers목록에는 IP 주소만 포함되어야 합니다. 호스트 이름은 허용되지 않습니다.-

RHEL 8.9부터

ipaclient_subid: true옵션을 지정하여 IdM 수준에서 IdM 사용자에 대해 하위 범위를 구성할 수도 있습니다.

추가 리소스

-

/usr/share/ansible/roles/ipaclient/README.md - 수동으로 subID 범위 관리

4.2. 클라이언트 설치 중에 자동 검색을 수행할 수 없는 경우 인벤토리 파일의 매개 변수 설정

Ansible 플레이북을 사용하여 Identity Management 클라이언트를 설치하려면 인벤토리 파일에서 대상 호스트 매개 변수를 구성합니다(예: inventory/hosts ).

- 호스트, IdM 서버, IdM 도메인 또는 IdM 영역에 대한 정보

- 작업 권한 부여

인벤토리 파일은 보유한 인벤토리 플러그인에 따라 다양한 형식 중 하나에 있을 수 있습니다. INI와 유사한 형식은 Ansible의 기본값 중 하나이며 아래 예제에서 사용됩니다.

RHEL에서 그래픽 사용자 인터페이스에서 스마트 카드를 사용하려면 Ansible 플레이북에 ipaclient_mkhomedir 변수를 포함해야 합니다.

사전 요구 사항

- 제어 노드에서 배포 지침을 확인하고 install-client.yml 파일의 매개변수 확인을 참조하십시오.

절차

IdM 클라이언트가 될 호스트의 정규화된 호스트 이름(FQDN)을 지정합니다. 정규화된 도메인 이름은 유효한 DNS 이름이어야 합니다.

-

숫자, 영문자 및 하이픈(

-)만 허용됩니다. 예를 들어 밑줄은 허용되지 않으며 DNS 오류가 발생할 수 있습니다. - 호스트 이름은 모두 소문자여야 합니다. 대문자는 허용되지 않습니다.

-

숫자, 영문자 및 하이픈(

inventory/hosts파일의 관련 섹션에 다른 옵션을 지정합니다.-

클라이언트가 등록할 IdM 서버를 나타내는

[ipaservers]섹션에 있는 서버의 FQDN 다음 두 옵션 중 하나입니다.

-

클라이언트가 등록할 IdM 서버의 DNS 도메인 이름을 나타내는

[ipaclients:vars]섹션의ipaclient_domain옵션 IdM 서버에서 제어하는 Kerberos 영역의 이름을 나타내는

[ipaclients:vars]섹션의ipaclient_realm옵션클라이언트 FQDN, 서버 FQDN 및 정의된 도메인이 있는 인벤토리 호스트 파일의 예

[ipaclients] client.idm.example.com [ipaservers] server.idm.example.com [ipaclients:vars] ipaclient_domain=idm.example.com [...]

-

클라이언트가 등록할 IdM 서버의 DNS 도메인 이름을 나타내는

-

클라이언트가 등록할 IdM 서버를 나타내는

클라이언트 등록에 필요한 자격 증명을 지정합니다. 다음과 같은 인증 방법을 사용할 수 있습니다.

고객 등록에 승인된 사용자의 암호입니다. 기본 옵션입니다.

Red Hat은 Ansible Vault를 사용하여 암호를 저장하고 플레이북 파일에서 Vault 파일을 참조하는 것이 좋습니다(예:

install-client.yml).Ansible Vault 파일의 인벤토리 파일 및 암호를 사용하는 플레이북 파일의 예

- name: Playbook to configure IPA clients with username/password hosts: ipaclients become: true vars_files: - playbook_sensitive_data.yml roles: - role: ipaclient state: present

덜 안전하게,

inventory/hosts파일의[옵션을 사용하여 제공할 관리자의 자격 증명입니다. 또는 권한 있는 다른 사용자를 지정하려면 사용자 이름에ipaclients:vars]섹션에서 ipaadmin_passwordipaadmin_principal옵션을 사용하고 암호에ipaadmin_password옵션을 사용합니다.install-client.yml플레이북 파일은 다음과 같이 표시됩니다.인벤토리 호스트 파일 예

[...] [ipaclients:vars] ipaadmin_principal=my_admin ipaadmin_password=Secret123

인벤토리 파일에서 주체 및 암호를 사용하는 플레이북의 예

- name: Playbook to unconfigure IPA clients hosts: ipaclients become: true roles: - role: ipaclient state: true이전 등록에서 계속 사용할 수 있는 경우 client keytab 입니다.

이 옵션은 이전에 시스템이 ID 관리 클라이언트로 등록된 경우 사용할 수 있습니다. 이 인증 방법을 사용하려면

ipaclient_keytab옵션의 주석을 제거하고 keytab을 저장하는 파일의 경로를 지정합니다(예:inventory/hosts의[ipaclient:vars]섹션).등록 중에 생성되는 임의의 OTP(one-time password )입니다. 이 인증 방법을 사용하려면 인벤토리 파일에서

ipaclient_use_otp=yes옵션을 사용합니다. 예를 들어inventory/hosts파일의[옵션의 주석을 해제할 수 있습니다. OTP에서는 다음 옵션 중 하나를 지정해야 합니다.ipaclients:vars] 섹션에서 #ipaclient_use_otp=yes-

예를 들어

inventory/hosts파일의[ipaclients:vars]섹션에ipaadmin_password값을 제공하여 클라이언트를 등록하도록 인증된 사용자의 암호입니다. -

예를 들어 admin keytab (예: 인벤토리/호스트의

[ipaclients:vars]섹션에ipaadmin_keytab값을 제공하여).

-

예를 들어

-

RHEL 8.9부터

ipaclient_subid: true옵션을 지정하여 IdM 수준에서 IdM 사용자에 대해 하위 범위를 구성할 수도 있습니다.

추가 리소스

-

ipaclientAnsible 역할에서 허용하는 옵션에 대한 자세한 내용은/usr/share/ansible/roles/ipaclient/README.md파일을 참조하십시오. - 수동으로 subID 범위 관리

4.3. install-client.yml 파일에서 매개변수 확인

install-client.yml 플레이북 파일에는 IdM 클라이언트 배포 지침이 포함되어 있습니다.

절차

파일을 열고 플레이북의 지침이 배포 계획과 일치하는지 확인합니다. 일반적으로 내용은 다음과 같습니다.

--- - name: Playbook to configure IPA clients with username/password hosts: ipaclients become: true roles: - role: ipaclient state: present개별 항목이 의미하는 바는 다음과 같습니다.

-

hosts 항목은 ansible 스크립트에서

ipa-client-install스크립트를 실행할 호스트의FQDN을검색하는inventory/hosts파일의 섹션을 지정합니다. -

become: true항목은ipa-client-install스크립트를 실행하는 동안 루트 자격 증명이 호출되도록 지정합니다. -

역할: ipaclient항목은 호스트에 설치할 역할을 지정합니다. 이 경우 ipa 클라이언트 역할입니다. -

state: present항목은 클라이언트를 설치 제거하지 않고 설치해야 함(없음)을 지정합니다.

-

hosts 항목은 ansible 스크립트에서

4.4. Ansible Playbook을 사용하여 IdM 클라이언트 등록에 대한 권한 부여 옵션

인벤토리 및 플레이북 파일의 예와 함께 IdM 클라이언트 등록에 대한 개별 권한 부여 옵션은 다음과 같습니다.

표 4.1. Ansible을 사용하여 IdM 클라이언트 등록에 대한 권한 부여 옵션

| 권한 부여 옵션 | 참고 | 인벤토리 파일 예 | install-client.yml 플레이북 파일 예 |

|---|---|---|---|

| 클라이언트 등록 권한이 있는 사용자의 암호: 옵션 1 | Ansible vault에 저장된 암호 |

[ipaclients:vars] [...] |

- name: Playbook to configure IPA clients with username/password

hosts: ipaclients

become: true

vars_files:

- playbook_sensitive_data.yml

roles:

- role: ipaclient

state: present

|

| 클라이언트 등록 권한이 있는 사용자의 암호: 옵션 2 | 인벤토리 파일에 저장된 암호 |

[ipaclients:vars] ipaadmin_password=Secret123 |

- name: Playbook to configure IPA clients

hosts: ipaclients

become: true

roles:

- role: ipaclient

state: true

|

| 임의의 OTP(one-time password): 옵션 1 | OTP + 관리자 암호 |

[ipaclients:vars] ipaadmin_password=Secret123 ipaclient_use_otp=true |

- name: Playbook to configure IPA clients

hosts: ipaclients

become: true

roles:

- role: ipaclient

state: true

|

| 임의의 OTP(one-time password): 옵션 2 | OTP + 관리자 키탭 |

[ipaclients:vars] ipaadmin_keytab=/root/admin.keytab ipaclient_use_otp=true |

- name: Playbook to configure IPA clients

hosts: ipaclients

become: true

roles:

- role: ipaclient

state: true

|

| 이전 등록의 클라이언트 키탭 |

[ipaclients:vars] ipaclient_keytab=/root/krb5.keytab |

- name: Playbook to configure IPA clients

hosts: ipaclients

become: true

roles:

- role: ipaclient

state: true

|

RHEL 8.8에서 위에서 설명한 두 개의 OTP 인증 시나리오에서 kinit 명령을 사용하여 관리자의 TGT 요청은 첫 번째 지정 또는 검색된 IdM 서버에서 실행됩니다. 따라서 Ansible 제어 노드를 추가로 수정할 필요가 없습니다. RHEL 8.8 이전에는 제어 노드에 CloudEvent5-workstation 패키지가 필요했습니다.

4.5. Ansible 플레이북을 사용하여 IdM 클라이언트 배포

Ansible 플레이북을 사용하여 IdM 환경에 IdM 클라이언트를 배포하려면 이 절차를 완료합니다.

사전 요구 사항

IdM 클라이언트 배포의 매개변수가 배포 시나리오에 일치하도록 설정되어 있습니다.

- install-client.yml에서 매개변수를 확인했습니다.

절차

Ansible 플레이북을 사용하여 IdM 클라이언트를 설치하려면 플레이북 파일 이름과 함께

ansible-playbook명령을 사용합니다(예:install-client.yml). i옵션을사용하여 인벤토리 파일을 지정합니다.$ ansible-playbook --vault-password-file=password_file -v -i inventory/hosts install-client.ymlv, -

vv 또는옵션을 사용하여 세부 정보 표시 수준을 지정합니다.-vvvAnsible은 Ansible 플레이북 스크립트의 실행에 대해 알려줍니다. 다음 출력은 작업이 실패하지 않아 스크립트가 성공적으로 실행되었음을 보여줍니다.

PLAY RECAP client1.idm.example.com : ok=18 changed=10 unreachable=0 failed=0 skipped=21 rescued=0 ignored=0참고Ansible은 다양한 컬러를 사용하여 실행 중인 프로세스에 대한 다양한 유형의 정보를 제공합니다.

/etc/ansible/ansible.cfg 파일의[colors]섹션에서 기본 컬러를 수정할 수 있습니다.[colors] [...] #error = red #debug = dark gray #deprecate = purple #skip = cyan #unreachable = red #ok = green #changed = yellow [...]

이제 Ansible 플레이북을 사용하여 호스트에 IdM 클라이언트를 설치했습니다.

4.6. Ansible 설치 후 Identity Management 클라이언트 테스트

CLI(명령줄 인터페이스)는 ansible-playbook 명령이 성공했지만 자체 테스트를 수행할 수도 있음을 알려줍니다.

ID 관리 클라이언트가 서버에 정의된 사용자에 대한 정보를 가져올 수 있는지 테스트하려면 서버에 정의된 사용자를 확인할 수 있는지 확인합니다. 예를 들어 기본 admin 사용자를 확인하려면 다음을 수행합니다.

[user@client1 ~]$ id admin

uid=1254400000(admin) gid=1254400000(admins) groups=1254400000(admins)

인증이 올바르게 작동하는지 테스트하려면 su - 다른 기존 IdM 사용자로 다음을 수행합니다.

[user@client1 ~]$ su - idm_user

Last login: Thu Oct 18 18:39:11 CEST 2018 from 192.168.122.1 on pts/0

[idm_user@client1 ~]$4.7. Ansible 플레이북을 사용하여 IdM 클라이언트 설치 제거

Ansible 플레이북을 사용하여 호스트를 IdM 클라이언트로 제거하려면 다음 절차를 완료합니다.

사전 요구 사항

- IdM 관리자 자격 증명.

절차

IdM 클라이언트를 제거하려면 플레이북 파일의 이름과 함께

ansible-playbook명령을 사용합니다(예:uninstall-client.yml). i옵션을 사용하여 인벤토리 파일을 지정하고 선택적으로 -v, -vv 또는사용하여 자세한 정보 표시 수준을 지정합니다.-vvv$ ansible-playbook --vault-password-file=password_file -v -i inventory/hosts uninstall-client.yml

클라이언트를 제거하면 호스트에서 기본 IdM 구성만 제거되지만 클라이언트를 다시 설치하기로 결정한 경우 호스트에 구성 파일이 남아 있습니다. 또한 설치 제거에는 다음과 같은 제한 사항이 있습니다.

- IdM LDAP 서버에서 클라이언트 호스트 항목을 제거하지 않습니다. 설치 제거만 호스트에 대한 등록을 취소합니다.

- IdM에서 클라이언트에 상주하는 서비스는 제거되지 않습니다.

- IdM 서버에서 클라이언트의 DNS 항목을 제거하지 않습니다.

-

/etc/krb5.keytab 이외의 keytab의 이전 주체는 제거하지 않습니다.

설치 제거는 IdM CA에서 호스트에 대해 발급한 모든 인증서가 제거됩니다.

추가 리소스

- IdM 클라이언트 제거를 참조하십시오.

5장. Ansible 플레이북을 사용하여 IdM을 관리하기 위한 환경 준비

IdM(Identity Management)을 관리하는 시스템 관리자로서 Red Hat Ansible Engine을 사용하여 작업할 때 다음을 수행하는 것이 좋습니다.

- 홈 디렉터리에 있는 Ansible 플레이북 전용 하위 디렉터리를 유지합니다(예: ~/MyPlaybooks ).

-

/usr

/share/doc/ansible-freeipa/* 및디렉터리 및 하위 디렉터리에서 ~/MyPlaybooks 디렉터리에 샘플 Ansible 플레이북을 복사 및 조정합니다./usr/share/doc/rhel-system-roles/* - 인벤토리 파일을 ~/MyPlaybooks 디렉터리에 포함합니다.

이 방법을 사용하면 한 곳에서 모든 플레이북을 찾을 수 있습니다.

관리 노드에서 root 권한을 호출하지 않고 ansible-freeipa 플레이북을 실행할 수 있습니다. 예외적으로 ipaserver,ipareplica, ipaclient ,ipaclient,ipasmartcard_server,ipasmartcard_client 및 ipabackup ansible-freeipa 역할을 사용하는 플레이북이 있습니다. 이러한 역할을 수행하려면 디렉터리 및 dnf 소프트웨어 패키지 관리자에 대한 액세스 권한이 필요합니다.

Red Hat Enterprise Linux IdM 문서의 플레이북은 다음과 같은 보안 구성 을 가정합니다.

-

IdM

관리자는관리 노드의 원격 Ansible 사용자입니다. -

암호화된 IdM

관리자암호를 Ansible 자격 증명 모음에 저장합니다. - 암호 파일에서 Ansible 자격 증명 모음을 보호하는 암호를 저장했습니다.

- 로컬 ansible 사용자를 제외한 모든 사용자에 대해 vault 암호 파일에 대한 액세스를 차단합니다.

- 자격 증명 모음 암호 파일을 정기적으로 제거하고 다시 만듭니다.

대체 보안 구성도 고려하십시오.

5.1. Ansible 플레이북을 사용하여 IdM 관리를 위한 제어 노드 및 관리형 노드 준비

Ansible 플레이북을 저장하고 실행하는 데 사용할 수 있도록 ~/MyPlaybooks 디렉터리를 생성하고 구성하려면 다음 절차를 따르십시오.

사전 요구 사항

- 관리형 노드인 server.idm.example .com 및 replica.idm.example.com에 IdM 서버를 설치했습니다.

- 제어 노드에서 직접 관리형 노드인 server.idm.example.com 및 replica.idm.example.com 에 로그인할 수 있도록 DNS 및 네트워킹을 구성했습니다.

-

IdM

관리자암호를 알고 있습니다.

절차

~/MyPlaybooks/ 디렉터리로 변경합니다.

$ cd ~/MyPlaybooks다음 콘텐츠를 사용하여 ~/Myplaybooks/ansible.cfg 파일을 만듭니다.

[defaults] inventory = /home/your_username/MyPlaybooks/inventory remote_user = admin다음 콘텐츠를 사용하여 ~/Myplaybooks/inventory 파일을 만듭니다.

[eu] server.idm.example.com [us] replica.idm.example.com [ipaserver:children] eu us

이 구성은 이러한 위치에 있는 호스트에 대한 두 개의 호스트 그룹인 eu 와 us 를 정의합니다. 또한 이 구성은 eu 및 us 그룹의 모든 호스트를 포함하는 ipaserver 호스트 그룹을 정의합니다.

[선택 사항] SSH 공개 및 개인 키를 생성합니다. 테스트 환경에서 액세스를 간소화하려면 개인 키에 암호를 설정하지 마십시오.

$ ssh-keygenSSH 공개 키를 각 관리 노드의 IdM

admin계정에 복사합니다.$ ssh-copy-id admin@server.idm.example.com $ ssh-copy-id admin@replica.idm.example.com

이러한 명령을 사용하려면 IdM

관리자암호를 입력해야 합니다.vault 암호가 포함된 password_file 파일을 생성합니다.

redhat파일을 수정하려면 권한을 변경합니다.

$ chmod 0600 password_fileIdM

관리자암호를 저장할 secret.yml Ansible 자격 증명 모음을 생성합니다.vault 암호를 저장하도록 password_file 을 구성합니다.

$ ansible-vault create --vault-password-file=password_file secret.yml메시지가 표시되면 secret.yml 파일의 내용을 입력합니다.

ipaadmin_password: Secret123

플레이북에서 암호화된 ipaadmin_password 를 사용하려면 vars_file 지시문을 사용해야 합니다. 예를 들어 IdM 사용자를 삭제하는 간단한 플레이북은 다음과 같습니다.

--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Delete user robot ipauser: ipaadmin_password: "{{ ipaadmin_password }}" name: robot state: absent

플레이북을 실행하는 경우 --vault-password-file=password_file옵션을 추가하여 Ansible에서 Vault 암호를 사용하여 의 암호를 해독하도록 지시합니다. 예를 들면 다음과 같습니다.

ipaadmin_password

ansible-playbook -i inventory --vault-password-file=password_file del-user.yml보안상의 이유로 각 세션이 끝날 때 자격 증명 모음 암호 파일을 제거하고 각 새 세션이 시작될 때 7-9 단계를 반복합니다.

5.2. ansible-freeipa 플레이북에 필요한 자격 증명을 제공하는 다양한 방법

ansible-freeipa 역할 및 모듈을 사용하는 플레이북 실행에 필요한 자격 증명을 제공하는 다양한 방법에는 장단점이 있습니다.

플레이북의 일반 텍스트에 암호 저장

이점:

- 플레이북을 실행할 때마다 프롬프트가 표시되지 않습니다.

- 쉽게 구현할 수 있습니다.

제품 상세 정보:

- 파일에 대한 액세스 권한이 있는 모든 사용자가 암호를 읽을 수 있습니다. 잘못된 권한을 설정하고 파일을 공유(예: 내부 또는 외부 리포지토리)로 설정하면 보안이 손상될 수 있습니다.

- 높은 유지 관리 작업: 암호가 변경되면 모든 플레이북에서 암호를 변경해야 합니다.

플레이북을 실행할 때 대화형 암호 입력

이점:

- 어느 쪽도 비밀번호를 스테이크할 수 없습니다. 어디에도 저장되지 않기 때문입니다.

- 비밀번호를 쉽게 업데이트할 수 있습니다.

- 쉽게 구현할 수 있습니다.

제품 상세 정보:

- 스크립트에서 Ansible 플레이북을 사용하는 경우 암호를 대화식으로 입력해야 하는 요구 사항은 불편할 수 있습니다.

파일의 Ansible 자격 증명 모음 및 자격 증명 모음 암호에 암호 저장:

이점:

- 사용자 암호는 암호화되어 저장됩니다.

- 새 Ansible 자격 증명 모음을 생성하여 사용자 암호를 쉽게 업데이트할 수 있습니다.

-

ansible-vault rekey --new-vault-password-file=NEW_VAULT_PASSWORD_FILE secret.yml명령을 사용하여 ansible 자격 증명 모음을 쉽게 보호하는 암호 파일을 업데이트할 수 있습니다. - 스크립트에서 Ansible 플레이북을 사용하는 경우 Ansible 자격 증명 모음을 보호하는 암호를 입력하지 않아도 되는 것이 편리합니다.

제품 상세 정보:

- 중요한 일반 텍스트 암호가 포함된 파일은 파일 권한 및 기타 보안 조치를 통해 보호하는 것이 중요합니다.

Ansible 자격 증명 모음에 암호 저장 및 자격 증명 모음 암호 입력

이점:

- 사용자 암호는 암호화되어 저장됩니다.

- 어느 쪽도 볼트 암호를 스틸 수 없습니다. 어디에도 저장되지 않습니다.

- 새 Ansible 자격 증명 모음을 생성하여 사용자 암호를 쉽게 업데이트할 수 있습니다.

-

ansible-vault rekey file_name명령을 사용하여 vault 암호를 쉽게 업데이트할 수 있습니다.

제품 상세 정보:

- 스크립트에서 Ansible 플레이북을 사용하는 경우 자격 증명 모음 암호를 대화형으로 입력해야 하는 경우 불편할 수 있습니다.

6장. Ansible 플레이북을 사용하여 글로벌 IdM 설정 구성

Ansible config 모듈을 사용하면 IdM(Identity Management)에 대한 글로벌 구성 매개 변수를 검색하고 설정할 수 있습니다.

6.1. Ansible 플레이북을 사용하여 IdM 구성 검색

다음 절차에서는 Ansible 플레이북을 사용하여 현재 글로벌 IdM 구성에 대한 정보를 검색하는 방법을 설명합니다.

사전 요구 사항

- IdM 관리자 암호를 알고 있습니다.

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

편집을 위해

/usr/share/doc/ansible-freeipa/playbooks/config/retmasterve-config.ymlAnsible 플레이북 파일을 엽니다.--- - name: Playbook to handle global IdM configuration hosts: ipaserver become: no gather_facts: no vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Query IPA global configuration ipaconfig: ipaadmin_password: "{{ ipaadmin_password }}" register: serverconfig - debug: msg: "{{ serverconfig }}"다음을 변경하여 파일을 조정합니다.

- IdM 관리자의 암호입니다.

- 필요한 경우 기타 값입니다.

- 파일을 저장합니다.

Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file /usr/share/doc/ansible-freeipa/playbooks/config/retrieve-config.yml [...] TASK [debug] ok: [server.idm.example.com] => { "msg": { "ansible_facts": { "discovered_interpreter_ }, "changed": false, "config": { "ca_renewal_master_server": "server.idm.example.com", "configstring": [ "AllowNThash", "KDC:Disable Last Success" ], "defaultgroup": "ipausers", "defaultshell": "/bin/bash", "emaildomain": "idm.example.com", "enable_migration": false, "groupsearch": [ "cn", "description" ], "homedirectory": "/home", "maxhostname": "64", "maxusername": "64", "pac_type": [ "MS-PAC", "nfs:NONE" ], "pwdexpnotify": "4", "searchrecordslimit": "100", "searchtimelimit": "2", "selinuxusermapdefault": "unconfined_u:s0-s0:c0.c1023", "selinuxusermaporder": [ "guest_u:s0$xguest_u:s0$user_ ], "usersearch": [ "uid", "givenname", "sn", "telephonenumber", "ou", "title" ] }, "failed": false } }

6.2. Ansible 플레이북을 사용하여 IdM CA 갱신 서버 구성

임베디드 CA(인증 기관)를 사용하는 IdM(Identity Management) 배포에서 CA 갱신 서버는 IdM 시스템 인증서를 유지 관리하고 갱신합니다. 강력한 IdM 배포를 보장합니다.

IdM CA 갱신 서버의 역할에 대한 자세한 내용은 IdM CA 갱신 서버 사용을 참조하십시오.

다음 절차에서는 Ansible 플레이북을 사용하여 IdM CA 갱신 서버를 구성하는 방법을 설명합니다.

사전 요구 사항

- IdM 관리자 암호를 알고 있습니다.

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

선택 사항: 현재 IdM CA 갱신 서버를 식별합니다.

$ ipa config-show | grep 'CA renewal' IPA CA renewal master: server.idm.example.com인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

편집을 위해

/usr/share/doc/ansible-freeipa/playbooks/config/set-ca-renewal-master-server.ymlAnsible 플레이북 파일을 엽니다.--- - name: Playbook to handle global DNS configuration hosts: ipaserver become: no gather_facts: no vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: set ca_renewal_master_server ipaconfig: ipaadmin_password: "{{ ipaadmin_password }}" ca_renewal_master_server: carenewal.idm.example.com다음과 같이 변경하여 파일을 조정합니다.

-

ipaadmin_password변수로 설정한 IdM 관리자의 암호입니다. -

ca_renewal_master_server변수에서 설정한 CA 갱신 서버의 이름입니다.

-

- 파일을 저장합니다.

Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file /usr/share/doc/ansible-freeipa/playbooks/config/set-ca-renewal-master-server.yml

검증 단계

CA 갱신 서버가 변경되었는지 확인할 수 있습니다.

IdM 관리자로

ipaserver에 로그인합니다.$ ssh admin@server.idm.example.com Password: [admin@server /]$IdM CA 갱신 서버의 ID를 요청합니다.

$ ipa config-show | grep ‘CA renewal’ IPA CA renewal master: carenewal.idm.example.com출력에 carenewal.idm.example.com 서버가 새 CA 갱신 서버임을 보여줍니다.

6.3. Ansible 플레이북을 사용하여 IdM 사용자에 대한 기본 쉘 구성

쉘은 명령을 수락하고 해석하는 프로그램입니다. bash,sh,ksh,zsh 등의 RHEL(Red Hat Enterprise Linux)에서 몇 가지 쉘을 사용할 수 있습니다. Bash 또는 /bin/bash 는 대부분의 Linux 시스템에서 널리 사용되는 쉘이며, 일반적으로 RHEL의 사용자 계정의 기본 쉘입니다.

다음 절차에서는 Ansible 플레이북을 사용하여 IdM 사용자의 기본 쉘로 대체 쉘인 sh 를 구성하는 방법을 설명합니다.

사전 요구 사항

- IdM 관리자 암호를 알고 있습니다.

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

-

선택 사항:

retrieve-config.ymlAnsible 플레이북을 사용하여 IdM 사용자의 현재 쉘을 식별합니다. 자세한 내용은 Ansible 플레이북을 사용하여 IdM 구성 검색에서 참조하십시오. 인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

편집을 위해

/usr/share/doc/ansible-freeipa/playbooks/config/ensure-config-options-are-set.ymlAnsible 플레이북 파일을 엽니다.--- - name: Playbook to ensure some config options are set hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: # Set defaultlogin and maxusername - ipaconfig: ipaadmin_password: "{{ ipaadmin_password }}" defaultshell: /bin/bash maxusername: 64다음을 변경하여 파일을 조정합니다.

-

ipaadmin_password변수로 설정한 IdM 관리자의 암호입니다. -

default

shell 변수로 설정한 IdM 사용자의 기본쉘은/bin/sh에 있습니다.

-

- 파일을 저장합니다.

Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file /usr/share/doc/ansible-freeipa/playbooks/config/ensure-config-options-are-set.yml

검증 단계

IdM에서 새 세션을 시작하여 기본 사용자 쉘이 변경되었는지 확인할 수 있습니다.

IdM 관리자로

ipaserver에 로그인합니다.$ ssh admin@server.idm.example.com Password: [admin@server /]$현재 쉘을 표시합니다.

[admin@server /]$ echo "$SHELL" /bin/sh로그인한 사용자는

sh쉘을 사용하고 있습니다.

6.4. Ansible을 사용하여 IdM 도메인의 name 구성

skopeo 이름은 Microsoft Windows (SMB) 유형의 공유 및 메시징에 사용됩니다. skopeo 이름을 사용하여 드라이브를 매핑하거나 프린터에 연결할 수 있습니다.

Ansible 플레이북을 사용하여 IdM(Identity Management) 도메인의 NetBIOS 이름을 구성하려면 다음 절차를 따르십시오.

사전 요구 사항

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

ansible-freeipa패키지가 설치됩니다.

가정

- 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하고 자격 증명 모음 파일 암호를 알고 있다고 가정합니다.

절차

~/MyPlaybooks/ 디렉터리로 이동합니다.

$ cd ~/MyPlaybooks/- netbios-domain-name-present.yml Ansible 플레이북 파일을 생성합니다.

파일에 다음 내용을 추가합니다.

--- - name: Playbook to change IdM domain netbios name hosts: ipaserver become: no gather_facts: no vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Set IdM domain netbios name ipaconfig: ipaadmin_password: "{{ ipaadmin_password }}" netbios_name: IPADOM- 파일을 저장합니다.

Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i inventory netbios-domain-name-present.yml메시지가 표시되면 자격 증명 모음 파일 암호를 입력합니다.

추가 리소스

6.5. Ansible을 사용하여 IdM 사용자 및 그룹에 CloudEvent가 있는지 확인

IdM(Identity Management) 서버는 로컬 도메인의 ID 범위에 있는 데이터에 따라 내부적으로 IdM(보안 식별자)을 IdM 사용자 및 그룹에 할당할 수 있습니다. CloudEvents는 사용자 및 그룹 오브젝트에 저장됩니다.

IdM 사용자 및 그룹에LoadBalancer가 포함되도록 하는 목표는 IdM-IdM 신뢰를 위한 첫 번째 단계인 PAM(Privileged Attribute Certificate) 생성을 허용하는 것입니다. IdM 사용자 및 그룹에 CloudEvents가 있는 경우 IdM은 PAC 데이터로 Kerberos 티켓을 발행할 수 있습니다.

다음 목표를 달성하려면 다음 절차를 따르십시오.

- 기존 IdM 사용자 및 사용자 그룹에 대한 dotnets를 생성합니다.

- IdM의 새 사용자 및 그룹을 위한 skopeo 생성을 활성화합니다.

사전 요구 사항

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

ansible-freeipa패키지가 설치됩니다.

가정

- 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하고 자격 증명 모음 파일 암호를 알고 있다고 가정합니다.

절차

~/MyPlaybooks/ 디렉터리로 이동합니다.

$ cd ~/MyPlaybooks/- sids-for-users-and-groups-present.yml Ansible 플레이북 파일을 생성합니다.

파일에 다음 내용을 추가합니다.

--- - name: Playbook to ensure SIDs are enabled and users and groups have SIDs hosts: ipaserver become: no gather_facts: no vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Enable SID and generate users and groups SIDS ipaconfig: ipaadmin_password: "{{ ipaadmin_password }}" enable_sid: true add_sids: trueenable_sid변수를 사용하면 향후 IdM 사용자 및 그룹에 대해 CloudEvent 생성을 활성화합니다.add_sids변수는 기존 IdM 사용자 및 그룹에 대한 dotnets를 생성합니다.참고add_sids: true를 사용하는 경우enable_sid변수를true로 설정해야 합니다.- 파일을 저장합니다.

Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i inventory sids-for-users-and-groups-present.yml메시지가 표시되면 자격 증명 모음 파일 암호를 입력합니다.

추가 리소스

6.6. 추가 리소스

-

/usr/share/doc/ansible-freeipa/디렉토리의README-config.md를 참조하십시오. -

/usr/share/doc/ansible-freeipa/playbooks/config디렉터리에서 샘플 플레이북을 참조하십시오.

7장. Ansible 플레이북을 사용하여 사용자 계정 관리

Ansible 플레이북을 사용하여 IdM에서 사용자를 관리할 수 있습니다. 사용자 라이프사이클 을 제공한 후 이 장에서는 다음 작업에 Ansible 플레이북을 사용하는 방법을 설명합니다.

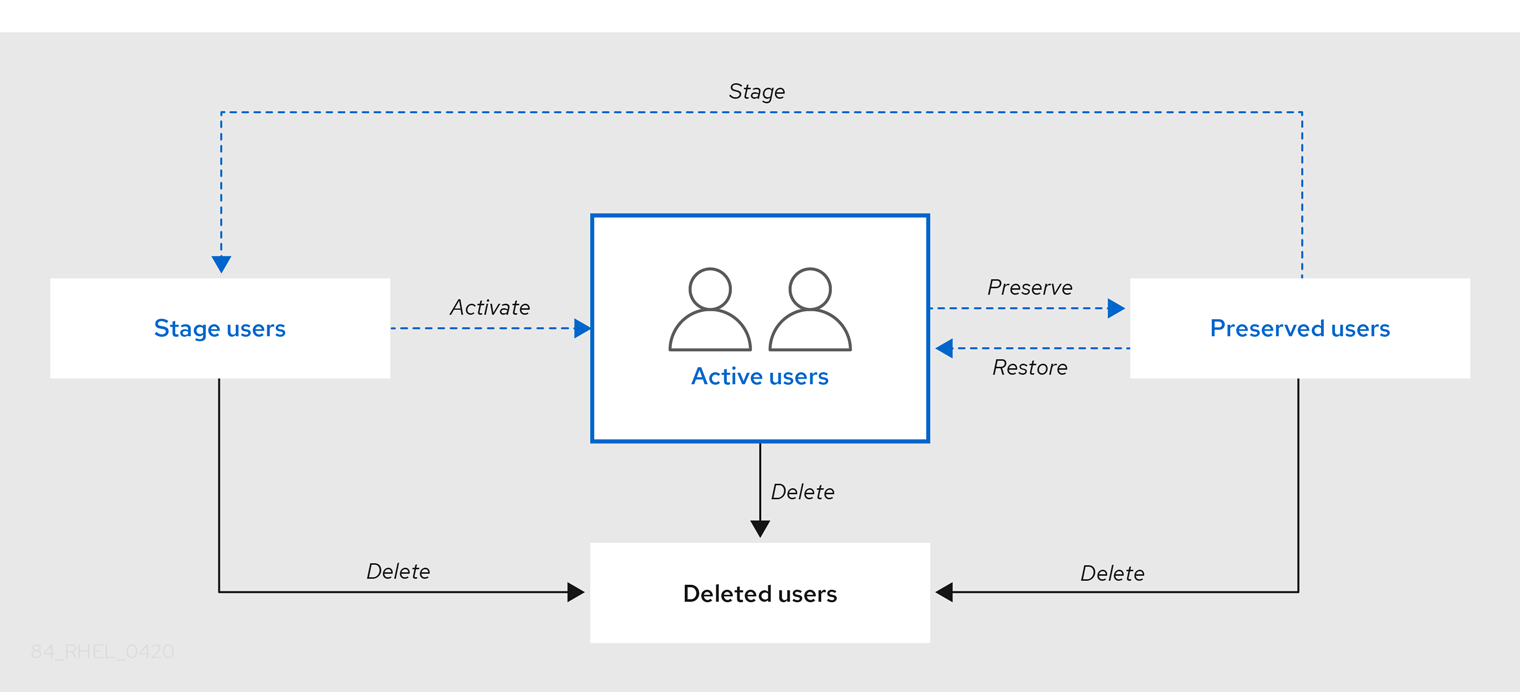

7.1. 사용자 라이프 사이클

IdM(Identity Management)은 세 가지 사용자 계정 상태를 지원합니다.

- 스테이징 사용자는 인증이 허용되지 않습니다. 초기 상태입니다. 활성 사용자에게 필요한 일부 사용자 계정 속성은 예를 들어 그룹 멤버십을 설정할 수 없습니다.

- 활성 사용자는 인증을 허용합니다. 필요한 모든 사용자 계정 속성은 이 상태에서 설정해야 합니다.

- 보존된 사용자는 비활성으로 간주되고 IdM에 인증할 수 없는 이전 활성 사용자입니다. 보존된 사용자는 활성 사용자로 보유한 계정 속성의 대부분을 유지하지만 사용자 그룹의 일부가 아닙니다.

IdM 데이터베이스에서 영구적으로 사용자 항목을 삭제할 수 있습니다.

삭제된 사용자 계정은 복원할 수 없습니다. 사용자 계정을 삭제하면 계정과 연결된 모든 정보가 영구적으로 손실됩니다.

새 관리자는 기본 admin 사용자와 같은 관리자 권한이 있는 사용자만 만들 수 있습니다. 모든 관리자 계정을 실수로 삭제한 경우 Directory Manager에서 Directory Server에서 새 관리자를 수동으로 생성해야 합니다.

admin 사용자를 삭제하지 마십시오. admin 은 IdM에 필요한 사전 정의된 사용자이므로 이 작업으로 인해 특정 명령에서 문제가 발생합니다. 대체 admin 사용자를 정의하고 사용하려는 경우 하나 이상의 다른 사용자에게 admin 권한을 부여한 후 ipa 사용자 비활성화 admin으로 사전 정의된 admin 사용자를 비활성화합니다.

IdM에 로컬 사용자를 추가하지 마십시오. NSS(Name Service Switch)는 로컬 사용자 및 그룹을 확인하기 전에 항상 IdM 사용자 및 그룹을 확인합니다. 즉, IdM 그룹 멤버십은 로컬 사용자에게 작동하지 않습니다.

7.2. Ansible 플레이북을 사용하여 IdM 사용자가 있는지 확인

다음 절차에서는 Ansible 플레이북을 사용하여 IdM에 사용자가 있는지 확인하는 방법을 설명합니다.

사전 요구 사항

-

IdM

관리자암호를 알고 있습니다. 다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

IdM에 있는 사용자의 데이터를 사용하여 Ansible 플레이북 파일을 생성합니다. 이 단계를 간소화하기 위해

/usr/share/doc/ansible-freeipa/playbooks/user/add-user.yml파일에서 예제를 복사하고 수정할 수 있습니다. 예를 들어 idm_user 라는 사용자를 생성하고 Password123 을 사용자 암호로 추가하려면 다음을 수행합니다.--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Create user idm_user ipauser: ipaadmin_password: "{{ ipaadmin_password }}" name: idm_user first: Alice last: Acme uid: 1000111 gid: 10011 phone: "+555123457" email: idm_user@acme.com passwordexpiration: "2023-01-19 23:59:59" password: "Password123" update_password: on_create사용자를 추가하려면 다음 옵션을 사용해야 합니다.

- name: 로그인 이름

- first: 첫 번째 이름 문자열

- last: 성 문자열

사용 가능한 사용자 옵션의 전체 목록은

/usr/share/doc/ansible-freeipa/README-user.mdMarkdown 파일을 참조하십시오.참고update_password: on_create옵션을 사용하는 경우 Ansible은 사용자를 생성할 때만 사용자 암호를 생성합니다. 사용자가 이미 암호를 사용하여 생성된 경우 Ansible에서 새 암호를 생성하지 않습니다.플레이북을 실행합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/add-IdM-user.yml

검증 단계

ipa user-show명령을 사용하여 새 사용자 계정이 IdM에 있는지 확인할 수 있습니다.admin으로

ipaserver에 로그인합니다.$ ssh admin@server.idm.example.com Password: [admin@server /]$관리자용 Kerberos 티켓을 요청합니다.

$ kinit admin Password for admin@IDM.EXAMPLE.COM:idm_user 에 대한 정보를 요청합니다.

$ ipa user-show idm_user User login: idm_user First name: Alice Last name: Acme ....

이름이 idm_user 인 사용자는 IdM에 있습니다.

7.3. Ansible Playbook을 사용하여 여러 IdM 사용자가 있는지 확인

다음 절차에서는 Ansible 플레이북을 사용하여 IdM에 여러 사용자가 있는지 확인하는 방법을 설명합니다.

사전 요구 사항

-

IdM

관리자암호를 알고 있습니다. 다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

IdM에서 확인할 사용자의 데이터로 Ansible 플레이북 파일을 생성합니다. 이 단계를 간소화하기 위해

/usr/share/doc/ansible-freeipa/playbooks/user/ensure-users-present.yml파일에서 예제를 복사하고 수정할 수 있습니다. 예를 들어 idm_user_1, idm_user _2 및 idm_user _3 사용자를 생성하고, Password123 을 idm_user_1 의 암호로 추가하려면 다음을 수행합니다.--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Create user idm_users ipauser: ipaadmin_password: "{{ ipaadmin_password }}" users: - name: idm_user_1 first: Alice last: Acme uid: 10001 gid: 10011 phone: "+555123457" email: idm_user@acme.com passwordexpiration: "2023-01-19 23:59:59" password: "Password123" - name: idm_user_2 first: Bob last: Acme uid: 100011 gid: 10011 - name: idm_user_3 first: Eve last: Acme uid: 1000111 gid: 10011참고update_password: on_create 옵션을 지정하지 않으면 Ansible은 플레이북을 실행할 때마다 사용자 암호를 다시 설정합니다. 플레이북이 마지막으로 실행된 이후 사용자가 암호를 변경한 경우 Ansible은 암호를 다시 설정합니다.

플레이북을 실행합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/add-users.yml

검증 단계

ipa user-show명령을 사용하여 사용자 계정이 IdM에 있는지 확인할 수 있습니다.관리자로

ipaserver에 로그인합니다.$ ssh administrator@server.idm.example.com Password: [admin@server /]$idm_user_1 에 대한 정보 표시:

$ ipa user-show idm_user_1 User login: idm_user_1 First name: Alice Last name: Acme Password: True ....

IdM에 idm_user_1 이라는 사용자가 있습니다.

7.4. Ansible 플레이북을 사용하여 JSON 파일에서 여러 IdM 사용자가 있는지 확인

다음 절차에서는 Ansible 플레이북을 사용하여 IdM에 여러 사용자가 있는지 확인하는 방법을 설명합니다. 사용자는 JSON 파일에 저장됩니다.

사전 요구 사항

-

IdM

관리자암호를 알고 있습니다. 다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

필요한 작업을 사용하여 Ansible 플레이북 파일을 생성합니다. 확인하고자 하는 사용자의 데이터로

JSON파일을 참조합니다. 이 단계를 간소화하기 위해/usr/share/doc/ansible-freeipa/ensure-users-present-ymlfile.yml 파일에서 예제를 복사하고 수정할 수 있습니다.--- - name: Ensure users' presence hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Include users.json include_vars: file: users.json - name: Users present ipauser: ipaadmin_password: "{{ ipaadmin_password }}" users: "{{ users }}"users.json파일을 생성하고 IdM 사용자를 추가합니다. 이 단계를 간소화하기 위해/usr/share/doc/ansible-freeipa/playbooks/user/users.json파일에서 예제를 복사하고 수정할 수 있습니다. 예를 들어 idm_user_1, idm_user _2 및 idm_user _3 사용자를 생성하고, Password123 을 idm_user_1 의 암호로 추가하려면 다음을 수행합니다.{ "users": [ { "name": "idm_user_1", "first": "Alice", "last": "Acme", "password": "Password123" }, { "name": "idm_user_2", "first": "Bob", "last": "Acme" }, { "name": "idm_user_3", "first": "Eve", "last": "Acme" } ] }Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/ensure-users-present-jsonfile.yml

검증 단계

ipa user-show명령을 사용하여 사용자 계정이 IdM에 있는지 확인할 수 있습니다.관리자로

ipaserver에 로그인합니다.$ ssh administrator@server.idm.example.com Password: [admin@server /]$idm_user_1 에 대한 정보 표시:

$ ipa user-show idm_user_1 User login: idm_user_1 First name: Alice Last name: Acme Password: True ....

IdM에 idm_user_1 이라는 사용자가 있습니다.

7.5. Ansible 플레이북을 사용하여 사용자가 없는지 확인

다음 절차에서는 Ansible 플레이북을 사용하여 특정 사용자가 IdM에 없는지 확인하는 방법을 설명합니다.

사전 요구 사항

-

IdM

관리자암호를 알고 있습니다. 다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

IdM에 없는 사용자로 Ansible 플레이북 파일을 생성합니다. 이 단계를 간소화하기 위해

/usr/share/doc/ansible-freeipa/playbooks/user/ensure-users-present.yml파일에서 예제를 복사하고 수정할 수 있습니다. 예를 들어 idm_user_1, idm_user _2 및 idm_user _3 사용자를 삭제하려면 다음을 수행합니다.--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Delete users idm_user_1, idm_user_2, idm_user_3 ipauser: ipaadmin_password: "{{ ipaadmin_password }}" users: - name: idm_user_1 - name: idm_user_2 - name: idm_user_3 state: absentAnsible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/delete-users.yml

검증 단계

ipa user-show 명령을 사용하여 사용자 계정이 IdM에 없는지 확인할 수 있습니다.

관리자로

ipaserver에 로그인합니다.$ ssh administrator@server.idm.example.com Password: [admin@server /]$idm_user_1 에 대한 정보를 요청합니다.

$ ipa user-show idm_user_1 ipa: ERROR: idm_user_1: user not found이름이 idm_user_1 인 사용자는 IdM에 없습니다.

7.6. 추가 리소스

-

/usr/share/doc/ansible-freeipa/디렉토리의README-user.md마크다운 파일을 참조하십시오. -

/usr/share/doc/ansible-freeipa/playbooks/user디렉터리에서 샘플 Ansible 플레이북을 참조하십시오.

8장. Ansible 플레이북을 사용하여 사용자 그룹 관리

이 섹션에서는 Ansible 플레이북을 사용한 사용자 그룹 관리에 대해 소개합니다.

사용자 그룹은 공통 권한, 암호 정책 및 기타 특성을 가진 사용자 집합입니다.

IdM(Identity Management)의 사용자 그룹은 다음을 포함할 수 있습니다.

- IdM 사용자

- 기타 IdM 사용자 그룹

- 외부 사용자 - IdM 외부에 존재하는 사용자

섹션에는 다음 주제가 포함됩니다.

8.1. IdM의 다양한 그룹 유형

IdM은 다음과 같은 유형의 그룹을 지원합니다.

- POSIX 그룹(기본값)

POSIX 그룹은 구성원에 대해 Linux POSIX 특성을 지원합니다. Active Directory와 상호 작용하는 그룹은 POSIX 특성을 사용할 수 없습니다.

POSIX 속성은 사용자를 별도의 엔터티로 식별합니다. 사용자와 관련된 POSIX 속성의 예로는 사용자 번호(UID)인

uidNumber와 그룹 번호(GID)인gidNumber가 있습니다.- postIX 이외의 그룹

POST 이외의 그룹은 POSIX 특성을 지원하지 않습니다. 예를 들어, 이러한 그룹에는 GID가 정의되어 있지 않습니다.

이 유형의 그룹의 모든 멤버는 IdM 도메인에 속해야 합니다.

- 외부 그룹

외부 그룹을 사용하여 IdM 도메인 외부의 ID 저장소에 있는 그룹 구성원을 추가합니다(예:).

- 로컬 시스템

- Active Directory 도메인

- 디렉터리 서비스

외부 그룹은 POSIX 특성을 지원하지 않습니다. 예를 들어, 이러한 그룹에는 GID가 정의되어 있지 않습니다.

표 8.1. 기본적으로 생성된 사용자 그룹

| 그룹 이름 | 기본 그룹 멤버 |

|---|---|

|

| 모든 IdM 사용자 |

|

|

기본 |

|

| 이는 더 이상 특수 권한이 없는 레거시 그룹입니다. |

|

| Active Directory 신뢰 관리를 위한 권한이 있는 사용자 |

사용자를 사용자 그룹에 추가하면 사용자에게 그룹과 관련된 권한 및 정책이 부여됩니다. 예를 들어 사용자에게 관리 권한을 부여하려면 사용자를 admins 그룹에 추가합니다.

admins 그룹을 삭제하지 마십시오. admins 는 IdM에 필요한 사전 정의된 그룹이므로 이 작업으로 인해 특정 명령에 문제가 발생합니다.

또한 IdM에서 새 사용자가 생성될 때마다 IdM은 기본적으로 사용자 개인 그룹을 생성합니다. 개인 그룹에 대한 자세한 내용은 개인 그룹이 없는 사용자 추가를 참조하십시오.

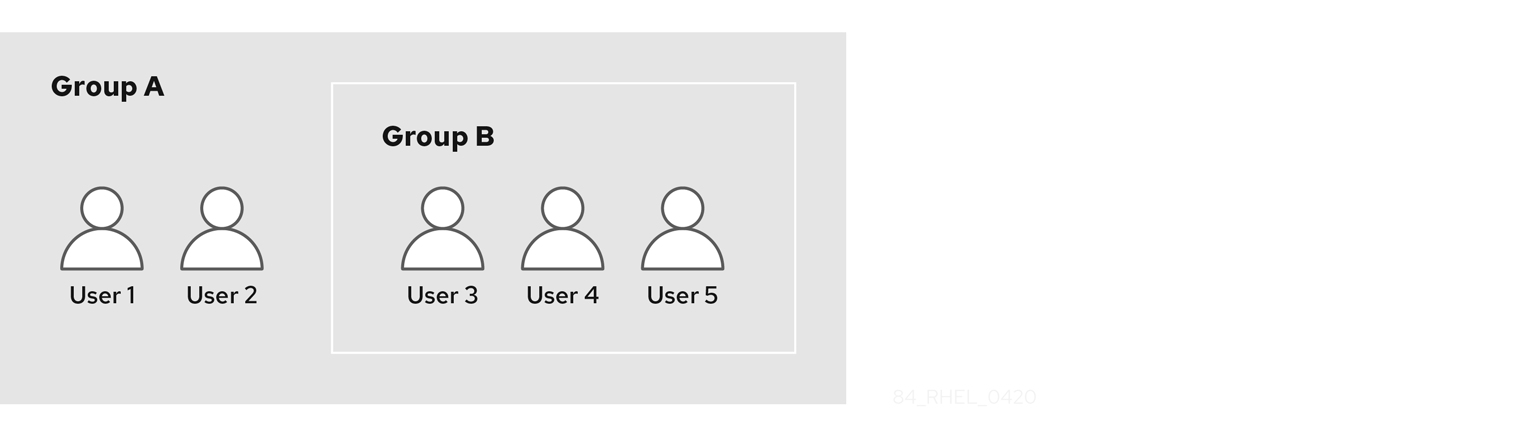

8.2. 직접 및 간접 그룹 구성원

IdM의 사용자 그룹 속성은 직접 및 간접 구성원 모두에 적용됩니다. B 그룹이 A 그룹의 구성원이면 B 그룹의 모든 사용자는 A 그룹의 간접 구성원으로 간주됩니다.

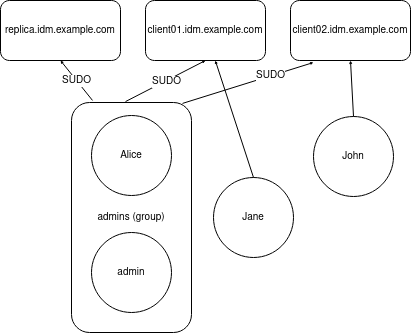

예를 들어 다음 다이어그램에서 다음을 수행합니다.

- User 1 및 User 2는 A 그룹의 직접 구성원입니다.

- User 3, User 4 및 User 5는 A 그룹의 간접 구성원입니다.

그림 8.1. 직접 및 간접 그룹 멤버십

사용자 그룹 A에 대한 암호 정책을 설정하면 이 정책은 사용자 그룹 B의 모든 사용자에게도 적용됩니다.

8.3. Ansible Playbook을 사용하여 IdM 그룹 및 그룹 구성원이 있는지 확인

다음 절차에서는 사용자 및 사용자 그룹 모두 Ansible 플레이북을 사용하여 IdM 그룹 및 그룹 구성원이 있는지 확인하는 방법을 설명합니다.

사전 요구 사항

- IdM 관리자 암호를 알고 있습니다.

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다. - Ansible 플레이북에서 참조하려는 사용자는 IdM에 있습니다. Ansible을 사용하여 사용자가 있는지 확인하는 방법에 대한 자세한 내용은 Ansible 플레이북을 사용하여 사용자 계정 관리를 참조하십시오.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

필요한 사용자 및 그룹 정보를 사용하여 Ansible 플레이북 파일을 생성합니다.

--- - name: Playbook to handle groups hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Create group ops with gid 1234 ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: ops gidnumber: 1234 - name: Create group sysops ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: sysops user: - idm_user - name: Create group appops ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: appops - name: Add group members sysops and appops to group ops ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: ops group: - sysops - appops플레이북을 실행합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/add-group-members.yml

검증 단계

ipa group-show 명령을 사용하여 ops 그룹에 sysops 및 appops 가 직접 멤버로 포함되고 idm_user 가 간접 구성원으로 포함되어 있는지 확인할 수 있습니다.

관리자로

ipaserver에 로그인합니다.$ ssh admin@server.idm.example.com Password: [admin@server /]$ops 에 대한 정보를 표시합니다 :

ipaserver]$ ipa group-show ops Group name: ops GID: 1234 Member groups: sysops, appops Indirect Member users: idm_userappops 및 sysops 그룹 - idm_user 사용자를 포함하는 후자는 IdM에 있습니다.

추가 리소스

-

/usr/share/doc/ansible-freeipa/README-group.mdMarkdown 파일을 참조하십시오.

8.4. Ansible을 사용하여 단일 작업에 여러 IdM 그룹 추가

ansible-freeipa ipagroup 모듈을 사용하여 단일 Ansible 작업으로 여러 IdM(Identity Management) 사용자 그룹을 추가, 수정, 삭제할 수 있습니다. 이를 위해 ipagroup 모듈의 groups 옵션을 사용합니다.

groups 옵션을 사용하여 특정 그룹에만 적용되는 그룹 변수를 여러 개 지정할 수도 있습니다. groups 옵션의 유일한 필수 변수인 name 변수로 이 그룹을 정의합니다.

단일 작업에서 IdM에 sysops 및 appops 그룹이 있는지 확인하려면 다음 절차를 완료합니다. sysops 그룹을 비posix 그룹으로 정의하고 appops 그룹을 외부 그룹으로 정의합니다.

사전 요구 사항

제어 노드에서 다음을 수행합니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

ansible-freeipa패키지가 설치되어 있습니다. - ~/MyPlaybook/ 디렉터리에 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했습니다.

- RHEL 8.9 이상을 사용하고 있습니다.

-

ipaadmin_password를 secret.yml Ansible 자격 증명에 저장했습니다.

절차

다음 콘텐츠를 사용하여 Ansible 플레이북 파일 add-nonposix-and-external-groups.yml 을 생성합니다.

--- - name: Playbook to add nonposix and external groups hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Add nonposix group sysops and external group appops ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" groups: - name: sysops nonposix: true - name: appops external: true플레이북을 실행합니다.

$ ansible-playbook --vault-password-file=password_file -v -i <path_to_inventory_directory>/hosts <path_to_playbooks_directory>/add-nonposix-and-external-groups.yml

8.5. Ansible을 사용하여 AD 사용자가 IdM 관리 가능

Ansible 플레이북을 사용하여 사용자 ID 덮어쓰기가 IdM(Identity Management) 그룹에 있는지 확인하려면 다음 절차를 따르십시오. AD에 대한 트러스트를 설정한 후 기본 신뢰 보기에서 만든 AD(Active Directory) 사용자를 재정의합니다. 플레이북을 실행하면 AD 사용자와 같은 AD 사용자가 두 개의 다른 계정과 암호 없이 IdM을 완전히 관리할 수 있습니다.

사전 요구 사항

-

IdM

관리자암호를 알고 있습니다. - AD에 대한 트러스트를 설치했습니다.

-

AD 사용자의 사용자 ID 재정의는 IdM에 이미 있습니다. 그렇지 않은 경우

ipa idoverrideuser-add 'default trust view' ad_user@ad.example.com명령을 사용하여 생성합니다. - 사용자 ID 재정의를 추가하는 그룹이 IdM에 이미 있습니다.

-

IdM 이상의 4.8.7 버전을 사용하고 있습니다. 서버에 설치된 IdM 버전을 보려면

ipa --version을 입력합니다. 다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다.

절차

~/MyPlaybooks/ 디렉터리로 이동합니다.

$ cd ~/MyPlaybooks/다음 콘텐츠를 사용하여

add-useridoverride-to-group.yml플레이북을 생성합니다.--- - name: Playbook to ensure presence of users in a group hosts: ipaserver - name: Ensure the ad_user@ad.example.com user ID override is a member of the admins group: ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: admins idoverrideuser: - ad_user@ad.example.com예에서는 다음을 수행합니다.

-

Secret123은 IdM

관리자암호입니다. -

관리자는ad_user@ad.example.com ID 덮어쓰기를 추가하는 IdM POSIX 그룹의 이름입니다. 이 그룹의 멤버는 전체 관리자 권한이 있습니다. - ad_user@ad.example.com 은 AD 관리자의 사용자 ID 덮어쓰기입니다. 사용자가 신뢰가 설정된 AD 도메인에 저장됩니다.

-

Secret123은 IdM

- 파일을 저장합니다.

Ansible 플레이북을 실행합니다. Playbook 파일, secret.yml 파일을 보호하는 암호를 저장하는 파일, 인벤토리 파일을 지정합니다.

$ ansible-playbook --vault-password-file=password_file -v -i inventory add-useridoverride-to-group.yml

추가 리소스

- AD 사용자의 ID 덮어쓰기

- /usr/share/doc/ansible-freeipa/README-group.md

- /usr/share/doc/ansible-freeipa/playbooks/user

- Active Directory 환경에서 ID 보기 사용

- AD 사용자가 IdM을 관리하도록 활성화

8.6. Ansible Playbook을 사용하여 IdM 사용자 그룹에 멤버 관리자가 있는지 확인

다음 절차에서는 Ansible 플레이북을 사용하여 사용자 및 사용자 그룹 모두 IdM 멤버 관리자가 있는지 확인하는 방법을 설명합니다.

사전 요구 사항

- IdM 관리자 암호를 알고 있습니다.

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다. - 멤버 관리자로 추가하려는 사용자 또는 그룹의 이름과 관리하려는 그룹의 이름이 있어야 합니다.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

필요한 사용자 및 그룹 구성원 관리 정보를 사용하여 Ansible 플레이북 파일을 생성합니다.

--- - name: Playbook to handle membership management hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Ensure user test is present for group_a ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: group_a membermanager_user: test - name: Ensure group_admins is present for group_a ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: group_a membermanager_group: group_admins플레이북을 실행합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/add-member-managers-user-groups.yml

검증 단계

ipa group-show 명령을 사용하여 group_a 그룹에 test 가 구성원 관리자로 포함되어 있고 group_admins 가 group_a 의 멤버 관리자인지 확인할 수 있습니다.

관리자로

ipaserver에 로그인합니다.$ ssh admin@server.idm.example.com Password: [admin@server /]$managergroup1 에 대한 정보 표시 :

ipaserver]$ ipa group-show group_a Group name: group_a GID: 1133400009 Membership managed by groups: group_admins Membership managed by users: test

추가 리소스

-

ipa host-add-member-manager --help를참조하십시오. -

ipa도움말 페이지를 참조하십시오.

8.7. Ansible Playbook을 사용하여 IdM 사용자 그룹에 멤버 관리자가 없는지 확인합니다.

다음 절차에서는 Ansible 플레이북을 사용하여 IdM 멤버 관리자(사용자 및 사용자 그룹 모두)가 없는지 확인하는 방법을 설명합니다.

사전 요구 사항

- IdM 관리자 암호를 알고 있습니다.

다음 요구 사항을 충족하도록 Ansible 제어 노드를 구성했습니다.

- Ansible 버전 2.14 이상을 사용하고 있습니다.

-

Ansible 컨트롤러에

ansible-freeipa패키지가 설치되어 있습니다. - 이 예제에서는 ~/MyPlaybook/ 디렉터리에서 IdM 서버의 FQDN(정규화된 도메인 이름)을 사용하여 Ansible 인벤토리 파일을 생성했다고 가정합니다.

-

이 예제에서는 secret.yml Ansible 자격 증명 모음이

ipaadmin_password를 저장하는 것으로 가정합니다.

-

ansible-freeipa모듈이 실행되는 노드인 대상 노드는 IdM 도메인의 일부인 IdM 클라이언트, 서버 또는 복제본입니다. - 제거 중인 기존 멤버 관리자 사용자 또는 그룹의 이름과 관리 중인 그룹의 이름이 있어야 합니다.

절차

인벤토리 파일(예:

inventory.file)을 생성하고 여기에ipaserver를 정의합니다.[ipaserver] server.idm.example.com

필요한 사용자 및 그룹 구성원 관리 정보를 사용하여 Ansible 플레이북 파일을 생성합니다.

--- - name: Playbook to handle membership management hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Ensure member manager user and group members are absent for group_a ipagroup: ipaadmin_password: "{{ ipaadmin_password }}" name: group_a membermanager_user: test membermanager_group: group_admins action: member state: absent플레이북을 실행합니다.

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/ensure-member-managers-are-absent.yml

검증 단계

ipa group-show 명령을 사용하여 group_a 그룹에 test 가 구성원 관리자로 포함되어 있지 않은지, group_admins 가 group_a 의 멤버 관리자로 포함되어 있지 않은지 확인할 수 있습니다.

관리자로

ipaserver에 로그인합니다.$ ssh admin@server.idm.example.com Password: [admin@server /]$group_a에 대한 정보를 표시합니다.

ipaserver]$ ipa group-show group_a Group name: group_a GID: 1133400009

추가 리소스

-

ipa host-remove-member-manager --help를참조하십시오. -

ipa도움말 페이지를 참조하십시오.

9장. Ansible을 사용하여 IdM의 그룹 멤버십 자동화

자동 그룹 멤버십을 사용하면 해당 속성에 따라 사용자 및 호스트 사용자 그룹 및 호스트 그룹을 자동으로 할당할 수 있습니다. 예를 들면 다음을 수행할 수 있습니다.

-

직원의 사용자 항목을 직원의 관리자, 위치, 위치 또는 기타 속성에 따라 그룹으로 나눕니다. 명령줄에

ipa user-add --help를 입력하여 모든 속성을 나열할 수 있습니다. -

클래스, 위치 또는 기타 특성을 기반으로 호스트를 그룹으로 나눕니다. 명령줄에서

ipa host-add --help를 입력하여 모든 속성을 나열할 수 있습니다. - 모든 사용자 또는 모든 호스트를 단일 글로벌 그룹에 추가합니다.

Red Hat Ansible Engine을 사용하여 IdM(Identity Management)의 자동 그룹 멤버십 관리를 자동화할 수 있습니다.

이 섹션에서는 다음 주제를 다룹니다.

9.1. Ansible을 사용하여 IdM 사용자 그룹에 대한 automember 규칙이 있는지 확인합니다.

다음 절차에서는 Ansible 플레이북을 사용하여 IdM(Identity Management) 그룹에 대한 자동 구성원 규칙이 있는지 확인하는 방법을 설명합니다. 이 예에서 automember 규칙의 존재는 testing_group 사용자 그룹에 대해 확인합니다.

사전 요구 사항

-

IdM