설치

OpenShift Container Platform 클러스터 설치 및 구성

초록

1장. OpenShift Container Platform 설치 프로그램 개요

1.1. OpenShift Container Platform 설치 프로그램 개요

OpenShift Container Platform 설치 프로그램에서는 유연성을 제공합니다. 설치 프로그램을 사용하면 설치 프로그램이 프로비저닝하고 클러스터가 유지보수하는 인프라에 클러스터를 배포하거나 준비하고 유지보수하는 인프라에 클러스터를 배포할 수 있습니다.

이 두 가지 기본 유형의 OpenShift Container Platform 클러스터는 종종 설치 관리자 프로비저닝 인프라 클러스터 및 사용자 프로비저닝 인프라 클러스터라고 합니다.

두 유형의 클러스터에는 모두 다음과 같은 특징이 있습니다.

- 기본적으로 단일 장애 지점이 없는 고가용성 인프라를 사용할 수 있습니다.

- 관리자는 적용되는 업데이트 및 해당 시기에 관한 제어 권한을 유지합니다.

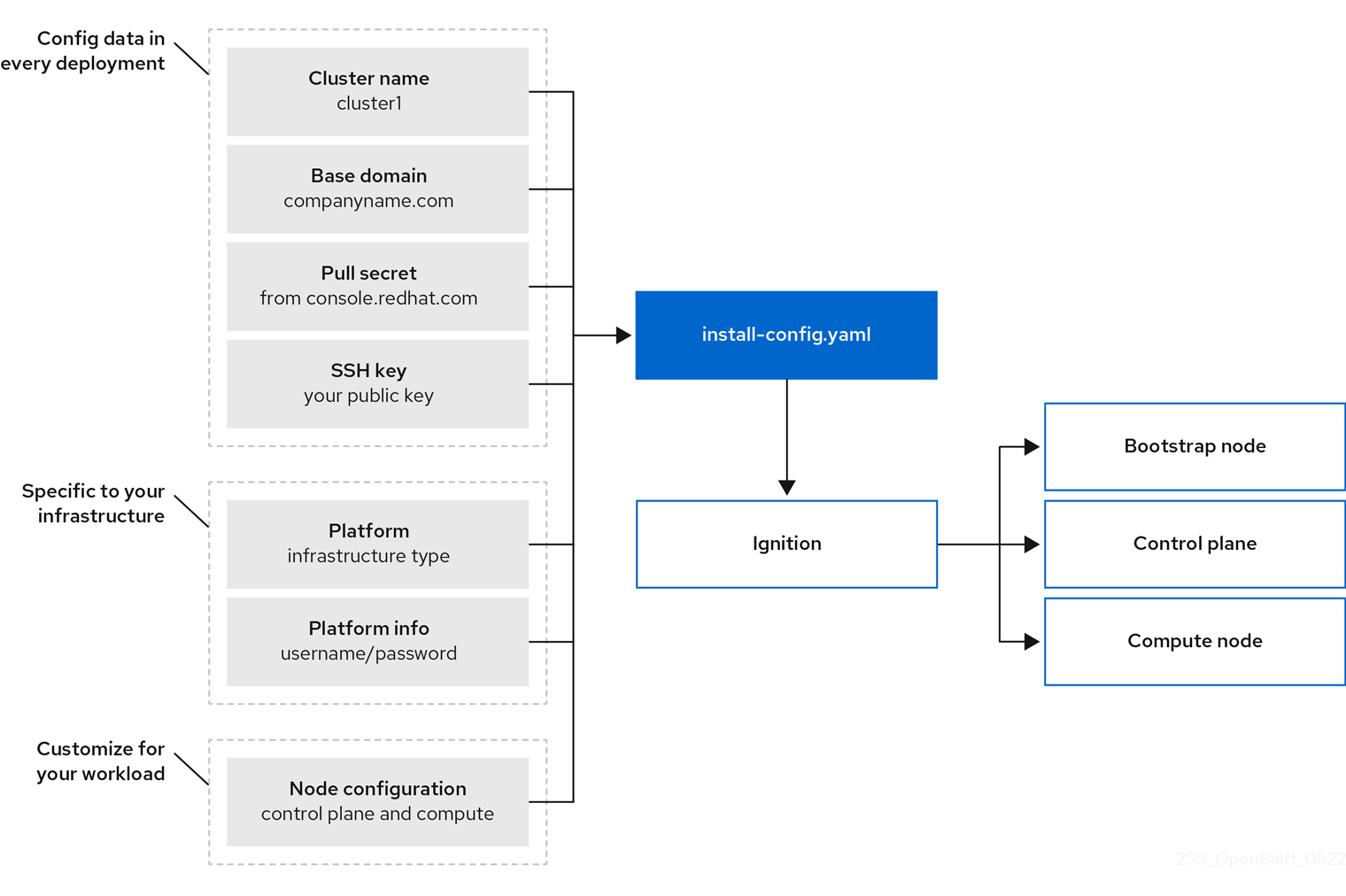

동일한 설치 프로그램을 사용하여 두 유형의 클러스터를 모두 배포합니다. 설치 프로그램에서 생성된 주요 자산은 부트스트랩, 마스터 및 작업자 머신의 Ignition 구성 파일입니다. 이 세 가지 구성과 올바르게 구성된 인프라를 사용하면 OpenShift Container Platform 클러스터를 시작할 수 있습니다.

OpenShift Container Platform 설치 프로그램은 일련의 대상 및 종속 항목을 사용하여 클러스터 설치를 관리합니다. 설치 프로그램에는 달성해야 할 대상 세트가 있으며 각 대상에는 종속 항목 세트가 있습니다. 각 대상은 고유한 종속 항목에만 관련되므로 여러 대상이 병렬로 수행되도록 설치 프로그램이 작동할 수 있습니다. 궁극적인 목표는 실행 중인 클러스터입니다. 설치 프로그램은 명령을 실행하지 않고 종속 항목을 충족함으로써 명령을 다시 작성하기 위해 명령을 실행하는 대신 기존 구성 요소를 인식하고 사용할 수 있습니다.

다음 다이어그램에서는 설치 대상 및 종속 항목의 서브 세트를 보여줍니다.

그림 1.1. OpenShift Container Platform 설치 대상 및 종속 항목

설치 후 각 클러스터 머신에서는 RHCOS(Red Hat Enterprise Linux CoreOS)를 운영 체제로 사용합니다. RHCOS는 RHEL(Red Hat Enterprise Linux)의 변경 불가능한 컨테이너 호스트 버전이며 기본적으로 SELinux가 활성화된 RHEL 커널을 제공합니다. 여기에는 Kubernetes 노드 에이전트인 kubelet 및 Kubernetes에 최적화된 CRI-O 컨테이너 런타임이 포함됩니다.

OpenShift Container Platform 4.7 클러스터의 모든 컨트롤 플레인 시스템은 Ignition이라는 중요한 최초 부팅 프로비저닝 도구를 포함하는 RHCOS를 사용해야 합니다. 이 도구를 사용하면 클러스터가 머신을 구성할 수 있습니다. 운영 체제 업데이트는 Operator가 클러스터 전체에서 롤아웃한 컨테이너 이미지에 임베드된 Atomic OSTree 리포지토리로 제공됩니다. 실제 운영 체제 변경은 rpm-ostree를 사용하여 각 머신에서 원자 작업으로 수행됩니다. 이러한 기술을 사용하면 OpenShift Container Platform에서 전체 플랫폼을 최신 상태로 유지하는 내부 업그레이드를 통해 클러스터의 다른 애플리케이션을 관리하는 것처럼 운영 체제를 관리할 수 있습니다. 이러한 내부 업데이트는 운영 팀의 부담을 줄일 수 있습니다.

모든 클러스터 머신의 운영 체제로 RHCOS를 사용하는 경우 클러스터가 운영 체제를 포함한 구성 요소 및 머신의 모든 측면을 관리합니다. 그러면 설치 프로그램 및 Machine Config Operator만 머신을 변경할 수 있습니다. 설치 프로그램에서는 Ignition 구성 파일을 사용하여 각 머신의 정확한 상태를 설정하고 Machine Config Operator는 설치 후 새 인증서 또는 키 적용과 같은 머신에 대한 추가 변경을 완료합니다.

1.1.1. 설치 프로세스

OpenShift Container Platform 클러스터를 설치할 때 OpenShift Cluster Manager 사이트의 해당 인프라 공급자 페이지에서 설치 프로그램을 다운로드합니다. 이 사이트에서는 다음을 관리합니다.

- 계정용 REST API

- 필수 구성 요소를 얻는 데 사용하는 풀 시크릿인 레지스트리 토큰

- 사용 지표 수집이 용이하도록 클러스터 ID를 Red Hat 계정에 연결하는 클러스터 등록

OpenShift Container Platform 4.7에서 설치 프로그램은 자산 세트에서 일련의 파일 변환을 수행하는 Go 바이너리 파일입니다. 설치 프로그램과 상호 작용하는 방법은 설치 유형에 따라 다릅니다.

- 설치 관리자 프로비저닝 인프라가 있는 클러스터의 경우 인프라 부트스트랩 및 프로비저닝을 직접 수행하는 대신 설치 프로그램에 위임합니다. 설치 프로그램은 클러스터를 지원하는 데 필요한 모든 네트워킹, 머신 및 운영 체제를 생성합니다.

- 클러스터의 인프라를 프로비저닝하고 관리하는 경우 부트스트랩 머신, 네트워킹, 부하 분산, 스토리지 및 개별 클러스터 머신을 포함한 모든 클러스터 인프라 및 리소스를 제공해야 합니다.

설치하는 동안 install-config.yaml이라는 설치 구성 파일, Kubernetes 매니페스트 및 머신 유형에 맞는 Ignition 구성 파일의 세 가지 파일 세트를 사용합니다.

설치 중에 기본 RHCOS 운영 체제를 제어하는 Kubernetes 및 Ignition 구성 파일을 수정할 수 있습니다. 그러나 이러한 오브젝트를 수정한 내용이 적합한지 확인할 수 있는 유효성 검사는 없습니다. 이러한 오브젝트를 수정하면 클러스터가 작동하지 않을 수 있습니다. 이 위험 때문에 문서화된 절차를 따르거나 Red Hat 지원 부서에서 지시하지 않는 한 Kubernetes 및 Ignition 구성 파일 수정은 지원되지 않습니다.

설치 구성 파일은 Kubernetes 매니페스트로 변환된 다음 매니페스트가 Ignition 구성 파일로 래핑됩니다. 설치 프로그램은 이러한 Ignition 구성 파일을 사용하여 클러스터를 생성합니다.

설치 프로그램을 실행할 때 설치 구성 파일이 모두 제거되므로 다시 사용하려는 모든 구성 파일을 백업하십시오.

설치 중에 설정한 매개변수는 수정할 수 없지만 설치 후에는 많은 클러스터 속성을 수정할 수 있습니다.

설치 관리자가 프로비저닝한 인프라를 사용하는 설치 프로세스

기본 설치 유형에서는 설치 관리자 프로비저닝 인프라를 사용합니다. 기본적으로 설치 프로그램은 설치 마법사 역할을 하여 자체적으로 결정할 수 없는 값을 입력하라는 메시지를 표시하고 나머지 매개변수에 대한 적절한 기본값을 제공합니다. 고급 인프라 시나리오를 지원하도록 설치 프로세스를 사용자 정의할 수도 있습니다. 설치 프로그램은 클러스터의 기본 인프라를 프로비저닝합니다.

표준 클러스터 또는 사용자 정의된 클러스터를 설치할 수 있습니다. 표준 클러스터에서는 클러스터를 설치하는 데 필요한 최소 세부 정보를 제공합니다. 사용자 지정 클러스터를 사용하면 컨트롤 플레인에서 사용하는 머신 수, 클러스터가 배포하는 가상 머신 유형 또는 Kubernetes 서비스 네트워크의 CIDR 범위와 같은 플랫폼에 대한 세부 정보를 지정할 수 있습니다.

가능하면 이 기능을 사용하여 클러스터 인프라를 프로비저닝 및 유지보수하지 않아도 됩니다. 다른 모든 환경에서는 설치 프로그램을 사용하여 클러스터 인프라를 프로비저닝하는 데 필요한 자산을 생성합니다.

OpenShift Container Platform은 설치 프로그램에서 프로비저닝한 인프라 클러스터를 통해 운영 체제 자체를 포함하여 클러스터의 모든 측면을 관리합니다. 각 머신은 결합하는 클러스터에서 호스팅되는 리소스를 참조하는 구성으로 부팅됩니다. 이 구성을 사용하면 업데이트가 적용될 때 클러스터가 자체적으로 관리될 수 있습니다.

사용자 프로비저닝 인프라를 사용하는 설치 프로세스

제공하는 인프라에 OpenShift Container Platform도 설치할 수 있습니다. 설치 프로그램을 사용하여 클러스터 인프라를 프로비저닝하고 클러스터 인프라를 생성한 다음 제공한 인프라에 클러스터를 배포하는 데 필요한 자산을 생성합니다.

설치 프로그램이 프로비저닝한 인프라를 사용하지 않는 경우 다음을 포함하여 클러스터 자원을 직접 관리하고 유지보수해야 합니다.

- 클러스터를 구성하는 컨트롤 플레인 및 컴퓨팅 머신의 기본 인프라

- 로드 밸런서

- DNS 레코드 및 필수 서브넷을 포함한 클러스터 네트워킹

- 클러스터 인프라 및 애플리케이션용 스토리지

클러스터가 사용자 프로비저닝 인프라를 사용하는 경우 RHEL 컴퓨팅 머신을 클러스터에 추가할 수 있습니다.

설치 프로세스 세부사항

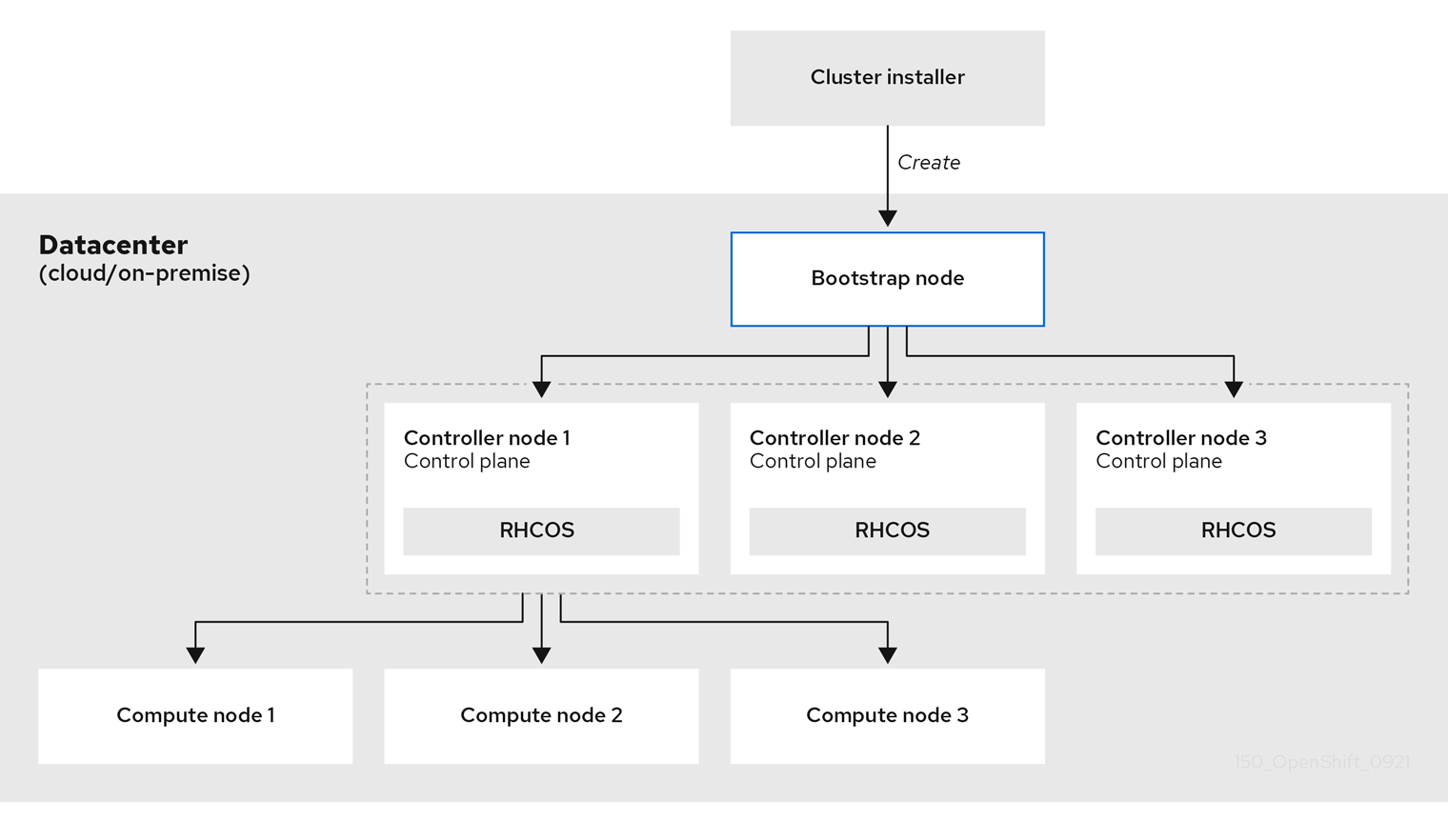

클러스터의 각 머신에는 프로비저닝 시 클러스터에 대한 정보가 필요하므로 OpenShift Container Platform은 초기 구성 중에 임시 부트스트랩 머신을 사용하여 필요한 정보를 영구 컨트롤 플레인에 제공합니다. 클러스터 생성 방법을 설명하는 Ignition 구성 파일을 사용하여 부팅됩니다. 부트스트랩 머신은 컨트롤 플레인을 구성하는 컨트롤 플레인 머신 (마스터 머신이라고도 함)을 생성합니다. 그런 다음 컨트롤 플레인 시스템에서는 작업자 머신이라고도 하는 컴퓨팅 머신을 만듭니다. 다음 그림은 이 프로세스를 보여줍니다.

그림 1.2. 부트스트랩, 컨트롤 플레인 및 컴퓨팅 시스템 생성

클러스터 머신이 초기화되면 부트스트랩 머신이 손상됩니다. 모든 클러스터에서는 부트스트랩 프로세스를 사용하여 클러스터를 초기화하지만, 클러스터의 인프라를 프로비저닝하는 경우 많은 단계를 수동으로 완료해야 합니다.

-

설치 프로그램에서 생성하는 Ignition 구성 파일에 24시간 후에 만료되는 인증서가 포함되어 있습니다. 이 인증서는 그 후에 갱신됩니다. 인증서를 갱신하기 전에 클러스터가 종료되고 24시간이 지난 후에 클러스터가 다시 시작되면 클러스터는 만료된 인증서를 자동으로 복구합니다. 예외적으로 kubelet 인증서를 복구하려면 대기 중인

node-bootstrapper인증서 서명 요청(CSR)을 수동으로 승인해야 합니다. 자세한 내용은 Recovering from expired control plane certificates 문서를 참조하십시오. - 클러스터를 설치한 후 24시간에서 22시간까지의 인증서가 교체되기 때문에 생성된 후 12시간 이내에 Ignition 구성 파일을 사용하는 것이 좋습니다. 12시간 이내에 Ignition 구성 파일을 사용하면 설치 중에 인증서 업데이트가 실행되는 경우 설치 실패를 방지할 수 있습니다.

클러스터 부트스트랩에는 다음 단계가 포함됩니다.

- 부트스트랩 머신이 부팅되고 컨트롤 플레인 머신을 부팅하는 데 필요한 원격 리소스 호스팅이 시작됩니다. (인프라를 프로비저닝할 경우 수동 조작 필요)

- 부트스트랩 머신은 단일 노드 etcd 클러스터와 임시 Kubernetes 컨트롤 플레인을 시작합니다.

- 컨트롤 플레인 머신은 부트스트랩 머신에서 원격 리소스를 가져오고 부팅을 완료합니다. (인프라를 프로비저닝할 경우 수동 조작 필요)

- 임시 컨트롤 플레인은 프로덕션 컨트롤러 플레인을 프로덕션 컨트롤 플레인 머신에 예약합니다.

- CVO(Cluster Version Operator)가 온라인 상태가 되어 etcd Operator를 설치합니다. etcd Operator는 모든 컨트롤 플레인 노드에서 etcd를 확장합니다.

- 임시 컨트롤 플레인이 종료되고 제어를 프로덕션 컨트롤 플레인에 전달합니다.

- 부트스트랩 머신은 OpenShift Container Platform 구성 요소를 프로덕션 컨트롤 플레인에 주입합니다.

- 설치 프로그램이 부트스트랩 머신을 종료합니다. (인프라를 프로비저닝할 경우 수동 조작 필요)

- 컨트롤 플레인이 컴퓨팅 노드를 설정합니다.

- 컨트롤 플레인은 일련의 Operator 형태로 추가 서비스를 설치합니다.

이 부트스트랩 프로세스의 결과는 완전히 실행 중인 OpenShift Container Platform 클러스터입니다. 그런 다음 클러스터는 지원되는 환경에서 컴퓨팅 머신 생성을 포함하여 일상적인 작업에 필요한 나머지 구성 요소를 다운로드하고 구성합니다.

설치 범위

OpenShift Container Platform 설치 프로그램의 범위는 의도적으로 한정됩니다. 단순성과 성공을 보장하도록 설계되었습니다. 설치가 완료된 후 많은 추가 구성 작업을 완료할 수 있습니다.

추가 리소스

- OpenShift Container Platform 구성 리소스에 대한 자세한 내용은 사용 가능한 클러스터 사용자 정의를 참조하십시오.

1.2. OpenShift 클러스터에서 지원되는 플랫폼

OpenShift Container Platform 4.7에서는 다음 플랫폼에서 설치 관리자 프로비저닝 인프라를 사용하는 클러스터를 설치할 수 있습니다.

- AWS(Amazon Web Services)

- GCP(Google Cloud Platform)

- Microsoft Azure

RHOSP(Red Hat OpenStack Platform) 버전 13 및 16

- 최신 OpenShift Container Platform 릴리스는 최신 RHOSP 긴 수명 릴리스 및 중간 릴리스를 모두 지원합니다. 완전한 RHOSP 릴리스 호환성에 대해서는 RHOSP의 OpenShift Container Platform on RHOSP 지원 매트릭스를 참조하십시오.

- RHV(Red Hat Virtualization)

- VMware vSphere

- AWS의 VMware Cloud (VMC)

- 베어 메탈

이러한 클러스터의 경우, 설치 프로세스를 실행하는 컴퓨터를 포함한 모든 머신은 플랫폼 컨테이너의 이미지를 가져오고 원격 분석 데이터를 Red Hat에 제공하기 위해 인터넷에 직접 액세스할 수 있어야 합니다.

설치 후 다음 변경 사항은 지원되지 않습니다.

- 클라우드 공급자 플랫폼 혼합

- 클러스터가 설치된 플랫폼과 다른 플랫폼의 영구 스토리지 프레임워크 사용과 같은 클라우드 공급자 구성 요소 혼합

OpenShift Container Platform 4.7에서는 다음 플랫폼에서 사용자 프로비저닝 인프라를 사용하는 클러스터를 설치할 수 있습니다.

- AWS

- Azure

- GCP

- RHOSP

- RHV

- VMware vSphere

- AWS의 VMware Cloud

- 베어 메탈

- IBM Z 또는 LinuxONE

- IBM Power Systems

플랫폼의 지원 사례에 따라 사용자 프로비저닝 인프라에 을 설치하면 전체 인터넷 액세스가 가능한 머신을 실행하거나, 클러스터를 프록시 뒤에 배치하거나, 제한된 네트워크 설치를 수행할 수 있습니다. 제한된 네트워크 설치에서는 클러스터를 설치하는 데 필요한 이미지를 다운로드하여 미러 레지스트리에 배치한 다음 해당 데이터를 사용하여 클러스터를 설치할 수 있습니다. vSphere 또는 베어 메탈 인프라에서 제한된 네트워크 설치로 플랫폼 컨테이너의 이미지를 가져오려면 인터넷에 액세스해야 하지만, 클러스터 컴퓨터는 인터넷에 직접 액세스할 필요가 없습니다.

다른 플랫폼의 통합 테스트에 대한 자세한 내용은 OpenShift Container Platform 4.x 통합 테스트 페이지를 참조하십시오.

추가 리소스

- 지원되는 각 플랫폼에서 사용할 수 있는 설치 유형에 대한 자세한 내용은 다른 플랫폼의 지원 설치 방법에서 참조하십시오.

- 설치 방법 선택 및 필수 리소스 준비에 대한 정보는 클러스터 설치 방법 선택 및 사용자를 위한 준비에서 참조하십시오.

2장. 클러스터 설치 방법 선택 및 사용자를 위한 준비

OpenShift Container Platform을 설치하기 전에 실행할 종류의 설치 프로세스를 결정하고 사용자를 위해 클러스터를 준비하는 데 필요한 모든 리소스가 있는지 확인합니다.

2.1. 클러스터 설치 유형 선택

OpenShift Container Platform 클러스터를 설치하기 전에 실행할 최상의 설치 지침을 선택해야 합니다. 최상의 옵션을 선택하기 위해 다음 질문에 대한 답변을 고려하십시오.

2.1.1. OpenShift Container Platform 클러스터를 직접 설치 및 관리하시겠습니까?

OpenShift Container Platform을 직접 설치하고 관리하려면 다음 플랫폼에 설치할 수 있습니다.

- AWS(Amazon Web Services)

- Microsoft Azure

- GCP(Google Cloud Platform)

- RHOSP

- RHV

- IBM Z 및 LinuxONE

- IBM Power

- VMware vSphere

- AWS의 VMware Cloud (VMC)

- 베어 메탈 또는 기타 플랫폼과 무관한 인프라

온프레미스 하드웨어 및 클라우드 호스팅 서비스에 모두 OpenShift Container Platform 4 클러스터를 배포할 수 있지만 클러스터의 모든 머신은 동일한 데이터 센터 또는 클라우드 호스팅 서비스에 있어야 합니다.

OpenShift Container Platform을 사용하지만 클러스터를 직접 관리하지 않기 위해 여러 관리 서비스 옵션이 있습니다. Red Hat에서 완전히 관리하는 클러스터를 원하는 경우 OpenShift Dedicated 또는 OpenShift Online를 사용할 수 있습니다. Azure, AWS, IBM Cloud 또는 Google Cloud에서 OpenShift를 관리 서비스로 사용할 수도 있습니다. 관리 서비스에 대한 자세한 내용은 OpenShift 제품 페이지를 참조하십시오.

2.1.2. OpenShift Container Platform 3을 사용한 적이 있으며 OpenShift Container Platform 4를 사용하고 싶으신가요?

OpenShift Container Platform 3을 사용했으며 OpenShift Container Platform 4를 시도하려면 OpenShift Container Platform 4가 어떻게 다른지 이해해야 합니다. OpenShift Container Platform 4는 Kubernetes 애플리케이션과 플랫폼이 실행되는 운영 체제인 RHCOS(Red Hat Enterprise Linux CoreOS)를 함께 원활하게 패키지, 배포, 관리하는 Operator를 만듭니다. OpenShift Container Platform을 설치하기 위해 머신을 배포하고 운영 체제를 구성하는 대신 RHCOS 운영 체제는 OpenShift Container Platform 클러스터의 통합된 부분입니다. 클러스터 머신의 운영 체제를 OpenShift Container Platform의 설치 프로세스의 일부로 배포합니다. OpenShift Container Platform 3 및 OpenShift Container Platform 4 비교를 참조하십시오.

OpenShift Container Platform 클러스터 설치 프로세스의 일부로 머신을 프로비저닝해야 하므로 OpenShift Container Platform 3 클러스터를 OpenShift Container Platform 4로 업그레이드할 수 없습니다. 대신 새로운 OpenShift Container Platform 4 클러스터를 생성하고 OpenShift Container Platform 3 워크로드를 마이그레이션해야 합니다. 마이그레이션에 대한 자세한 내용은 OpenShift 마이그레이션 모범 사례를 참조하십시오. OpenShift Container Platform 4로 마이그레이션해야 하므로 모든 유형의 프로덕션 클러스터 설치 프로세스를 사용하여 새 클러스터를 생성할 수 있습니다.

2.1.3. 클러스터에서 기존 구성 요소를 사용하시겠습니까?

운영 체제는 OpenShift Container Platform에 통합되므로 OpenShift Container Platform용 설치 프로그램이 모든 인프라를 가동하도록 하는 것이 더 쉬워집니다. 이는 설치 관리자가 프로비저닝한 인프라 설치라고 합니다. 이 유형의 설치에서는 클러스터에 일부 기존 인프라를 제공할 수 있지만, 설치 프로그램은 클러스터가 처음에 필요한 모든 머신을 배포합니다.

AWS, Azure 또는 GCP의 클러스터 또는 해당 기본 머신에 사용자 정의를 지정하지 않고 설치 관리자가 프로비저닝한 인프라 클러스터를 배포할 수 있습니다. 이러한 설치 방법은 프로덕션이 가능한 OpenShift Container Platform 클러스터를 배포하는 가장 빠른 방법입니다.

클러스터 머신의 인스턴스 유형과 같이 설치 관리자가 프로비저닝한 인프라 클러스터에 대한 기본 구성을 수행해야 하는 경우 AWS, Azure 또는 GCP에 대한 설치를 사용자 지정할 수 있습니다.

설치 관리자 프로비저닝 인프라 설치의 경우 기존 AWS의 VPC, Azure의 vNet 또는 GCP의 VPC를 사용할 수 있습니다. AWS, Azure 또는 GCP에서 클러스터가 사용자 환경의 기존 IP 주소 할당과 공존하고 기존 MTU 및 VXLAN 구성과 통합할 수 있으므로 네트워킹 인프라의 부분을 재사용할 수도 있습니다. 이러한 클라우드에 기존 계정과 인증 정보가 있는 경우 다시 사용할 수 있지만 계정을 수정하여 OpenShift Container Platform 클러스터를 설치하는 데 필요한 권한이 있어야 할 수 있습니다.

설치 관리자가 프로비저닝한 인프라 메서드를 사용하여 RHV, vSphere 및 베어 메탈에 적합한 머신 인스턴스를 생성할 수 있습니다.

광범위한 클라우드 인프라를 재사용하려면 사용자가 프로비저닝한 인프라 설치를 완료할 수 있습니다. 이러한 설치를 통해 설치 프로세스 중에 클러스터에 필요한 머신을 수동으로 배포합니다. AWS, Azure 또는 GCP에서 사용자가 프로비저닝한 인프라 설치를 수행하는 경우, 제공된 템플릿을 사용하여 모든 필수 구성 요소를 유지할 수 있습니다. 그렇지 않으면 공급자와 무관한 설치 방법을 사용하여 다른 클라우드에 클러스터를 배포할 수 있습니다.

기존 하드웨어에서 사용자가 프로비저닝한 인프라 설치를 완료할 수도 있습니다. RHOSP, RHV, IBM Z 또는 LinuxONE, IBM Power 또는 vSphere를 사용하는 경우 특정 설치 지침을 사용하여 클러스터를 배포합니다. 기타 지원되는 하드웨어를 사용하는 경우 베어 메탈 설치 절차를 따르십시오.

2.1.4. 클러스터에 추가 보안이 필요하십니까?

사용자가 프로비저닝한 설치 메서드를 사용하는 경우 클러스터에 대한 프록시를 구성할 수 있습니다. 지침은 각 설치 절차에 포함됩니다.

퍼블릭 클라우드의 클러스터가 외부에서 끝점을 노출하지 못하도록 하려면 AWS, Azure 또는 GCP에 설치 관리자가 프로비저닝한 인프라가 있는 프라이빗 클러스터를 배포할 수 있습니다.

연결이 끊긴 또는 제한된 네트워크 클러스터와 같은 인터넷에 대한 액세스가 제한된 클러스터를 설치해야 하는 경우 설치 패키지를 미러링하고 여기에서 클러스터를 설치할 수 있습니다. AWS, GCP, IBM Z 또는 LinuxONE, IBM Power, vSphere 또는 베어 메탈의 제한된 네트워크에 사용자가 프로비저닝한 인프라 설치는 상세한 지침을 따르십시오. AWS, GCP, RHOSP, RHV, vSphere에 대한 자세한 지침에 따라 설치 관리자 프로비저닝 인프라를 사용하여 클러스터를 제한된 네트워크에 설치할 수도 있습니다.

AWS GovCloud 리전 또는 Azure 정부 리전에 클러스터를 배포해야 하는 경우 설치 관리자가 프로비저닝한 인프라 설치 중에 해당 사용자 지정 리전을 구성할 수 있습니다.

설치 중에 FIPS 검증 / 진행 중인 모듈 암호화 라이브러리를 사용하도록 클러스터 머신을 구성할 수도 있습니다.

FIPS 검증 / 진행중인 모듈 암호화 라이브러리 사용은 x86_64 아키텍처의 OpenShift Container Platform 배포에서만 지원됩니다.

2.2. 설치 후 사용자용 클러스터 준비

사용자가 클러스터에 액세스하기 전에 클러스터를 설치하는 데는 일부 구성이 필요하지 않습니다. 클러스터를 구성하는 Operator를 사용자 정의하여 클러스터 자체를 사용자 정의하고 ID 공급자와 같은 다른 필수 시스템과 클러스터를 통합할 수 있습니다.

프로덕션 클러스터의 경우 다음과 같은 통합을 구성해야 합니다.

2.3. 워크로드를 위한 클러스터 준비

워크로드 요구 사항에 따라 애플리케이션 배포를 시작하기 전에 추가 단계를 수행해야 할 수 있습니다. 예를 들어 애플리케이션 빌드 전략을 지원하기 위해 인프라를 준비한 후 대기 시간이 짧은 워크로드를 프로비저닝하거나 중요한 워크로드를 보호해야 할 수 있습니다. 애플리케이션 워크로드에 대한 모니터링을 구성할 수도 있습니다. Windows 워크로드를 실행하려는 경우 설치 프로세스 중에 OVN-Kubernetes를 사용하여 하이브리드 네트워킹을 활성화해야 합니다. 클러스터를 설치한 후에는 하이브리드 네트워킹을 활성화할 수 없습니다.

2.4. 다른 플랫폼에 지원되는 설치 방법

다른 플랫폼에서 다른 유형의 설치를 수행할 수 있습니다.

다음 표에 표시된 대로 모든 플랫폼에서 모든 설치 옵션이 지원되는 것은 아닙니다.

표 2.1. 설치 프로그램에서 제공하는 인프라 옵션

3장. 연결 해제된 설치를 위한 이미지 미러링

이 섹션의 절차를 사용하여 클러스터가 외부 콘텐츠에 대한 조직의 제어 조건을 충족하는 컨테이너 이미지만 사용하도록 할 수 있습니다. 제한된 네트워크에서 프로비저닝된 인프라에 클러스터를 설치하기 전에 필요한 컨테이너 이미지를 해당 환경에 미러링해야 합니다. 컨테이너 이미지를 미러링하려면 미러링을 위한 레지스트리가 있어야 합니다.

필요한 컨테이너 이미지를 얻으려면 인터넷에 액세스해야 합니다. 이 절차에서는 네트워크와 인터넷에 모두 액세스할 수 있는 미러 호스트에 미러 레지스트리를 배치합니다. 미러 호스트에 액세스할 수 없는 경우 Operator 미러링 카탈로그 미러링 절차를 사용하여 이미지를 장치에 복사하면 네트워크 경계를 이동할 수 있습니다.

3.1. 사전 요구 사항

Docker v2-2를 지원하는 컨테이너 이미지 레지스트리가 다음 레지스트리 중 하나와 같이 OpenShift Container Platform 클러스터를 호스팅할 위치에 있어야 합니다.

Red Hat Quay에 대한 사용 권한이 있는 경우, 개념 증명 목적으로 또는 Quay Operator를 사용하여 Red Hat Quay 배포에 대한 설명서를 참조하십시오. 레지스트리를 선택 및 설치하는데 추가 지원이 필요한 경우 영업 담당자 또는 Red Hat 지원팀에 문의하십시오.

- 컨테이너 이미지 레지스트리에 대한 기존 솔루션이 없는 경우 OpenShift Container Platform 구독자에게 Red Hat OpenShift의 미러 레지스트리 가 제공됩니다. Red Hat OpenShift의 미러 레지스트리 는 서브스크립션에 포함되어 있으며 연결이 끊긴 설치에서 OpenShift Container Platform의 필요한 컨테이너 이미지를 미러링하는 데 사용할 수 있는 소규모 컨테이너 레지스트리입니다.

3.2. 미러 레지스트리 정보

OpenShift Container Platform 설치 및 후속 제품 업데이트에 Red Hat Quay, JFrog Artifactory, Sonatype Nexus Repository 또는 Harbor와 같은 컨테이너 미러 레지스트리에 필요한 이미지를 미러링할 수 있습니다. 대규모 컨테이너 레지스트리에 액세스할 수 없는 경우 OpenShift Container Platform 서브스크립션에 포함된 소규모 컨테이너 레지스트리인 Red Hat OpenShift에 미러 레지스트리를 사용할 수 있습니다.

Docker v2-2, Red Hat OpenShift의 미러 레지스트리, Artifactory, Sonatype Nexus Repository 또는 Harbor와 같은 Docker v2-2를 지원하는 모든 컨테이너 레지스트리를 사용할 수 있습니다. 선택한 레지스트리에 관계없이 인터넷상의 Red Hat 호스팅 사이트의 콘텐츠를 격리된 이미지 레지스트리로 미러링하는 절차는 동일합니다. 콘텐츠를 미러링한 후 미러 레지스트리에서 이 콘텐츠를 검색하도록 각 클러스터를 설정합니다.

OpenShift Container Platform 클러스터의 내부 레지스트리는 미러링 프로세스 중에 필요한 태그 없이 푸시를 지원하지 않으므로 대상 레지스트리로 사용할 수 없습니다.

Red Hat OpenShift의 미러 레지스트리가 아닌 컨테이너 레지스트리를 선택하는 경우 프로비저닝하는 클러스터의 모든 시스템에서 액세스할 수 있어야 합니다. 레지스트리에 연결할 수 없는 경우 설치, 업데이트 또는 워크로드 재배치와 같은 일반 작업이 실패할 수 있습니다. 따라서 고가용성 방식으로 미러 레지스트리를 실행해야하며 미러 레지스트리는 최소한 OpenShift Container Platform 클러스터의 프로덕션 환경의 가용성조건에 일치해야 합니다.

미러 레지스트리를 OpenShift Container Platform 이미지로 채우면 다음 두 가지 시나리오를 수행할 수 있습니다. 호스트가 인터넷과 미러 레지스트리에 모두 액세스할 수 있지만 클러스터 노드에 액세스 할 수 없는 경우 해당 머신의 콘텐츠를 직접 미러링할 수 있습니다. 이 프로세스를 connected mirroring(미러링 연결)이라고 합니다. 그러한 호스트가 없는 경우 이미지를 파일 시스템에 미러링한 다음 해당 호스트 또는 이동식 미디어를 제한된 환경에 배치해야 합니다. 이 프로세스를 미러링 연결 해제라고 합니다.

미러링된 레지스트리의 경우 가져온 이미지의 소스를 보려면 CRI-O 로그의 Trying to access 로그 항목을 검토해야 합니다. 노드에서 crictl images 명령을 사용하는 등의 이미지 가져오기 소스를 보는 다른 방법은 미러링되지 않은 이미지 이름을 표시합니다.

Red Hat은 OpenShift Container Platform에서 타사 레지스트리를 테스트하지 않습니다.

추가 정보

이미지 소스를 보기 위해 CRI-O 로그를 보는 방법에 대한 자세한 내용은 이미지 풀 소스 보기를 참조하십시오.

3.3. 미러 호스트 준비

미러 단계를 수행하기 전에 호스트는 콘텐츠를 검색하고 원격 위치로 푸시할 준비가 되어 있어야 합니다.

3.3.1. 바이너리를 다운로드하여 OpenShift CLI 설치

명령줄 인터페이스를 사용하여 OpenShift Container Platform과 상호 작용하기 위해 OpenShift CLI(oc)를 설치할 수 있습니다. Linux, Windows 또는 macOS에 oc를 설치할 수 있습니다.

이전 버전의 oc를 설치한 경우, OpenShift Container Platform 4.7의 모든 명령을 완료하는 데 해당 버전을 사용할 수 없습니다. 새 버전의 oc를 다운로드하여 설치합니다.

3.3.1.1. Linux에서 OpenShift CLI 설치

다음 절차를 사용하여 Linux에서 OpenShift CLI(oc) 바이너리를 설치할 수 있습니다.

프로세스

- Red Hat 고객 포털에서 OpenShift Container Platform 다운로드 페이지로 이동합니다.

- 버전 드롭다운 메뉴에서 적절한 버전을 선택합니다.

- OpenShift v4.7 Linux Client(OpenShift v4.7 Linux 클라이언트 ) 항목 옆에 있는 지금 다운로드를 클릭하고 파일을 저장합니다.

아카이브의 압축을 풉니다.

$ tar xvzf <file>

oc바이너리를PATH에 있는 디렉터리에 배치합니다.PATH를 확인하려면 다음 명령을 실행합니다.$ echo $PATH

OpenShift CLI를 설치한 후 oc 명령을 사용할 수 있습니다.

$ oc <command>

3.3.1.2. Windows에서 OpenSfhit CLI 설치

다음 절차에 따라 Windows에 OpenShift CLI(oc) 바이너리를 설치할 수 있습니다.

프로세스

- Red Hat 고객 포털에서 OpenShift Container Platform 다운로드 페이지로 이동합니다.

- 버전 드롭다운 메뉴에서 적절한 버전을 선택합니다.

- OpenShift v4.7 Windows Client 항목 옆에 있는 지금 다운로드를 클릭하고 파일을 저장합니다.

- ZIP 프로그램으로 아카이브의 압축을 풉니다.

oc바이너리를PATH에 있는 디렉터리로 이동합니다.PATH를 확인하려면 명령 프롬프트를 열고 다음 명령을 실행합니다.C:\> path

OpenShift CLI를 설치한 후 oc 명령을 사용할 수 있습니다.

C:\> oc <command>

3.3.1.3. macOS에 OpenShift CLI 설치

다음 절차에 따라 macOS에서 OpenShift CLI(oc) 바이너리를 설치할 수 있습니다.

프로세스

- Red Hat 고객 포털에서 OpenShift Container Platform 다운로드 페이지로 이동합니다.

- 버전 드롭다운 메뉴에서 적절한 버전을 선택합니다.

- OpenShift v4.7 MacOSX Client 항목 옆에 있는 지금 다운로드를 클릭하고 파일을 저장합니다.

- 아카이브의 압축을 해제하고 압축을 풉니다.

oc바이너리 PATH의 디렉터리로 이동합니다.PATH를 확인하려면 터미널을 열고 다음 명령을 실행합니다.$ echo $PATH

OpenShift CLI를 설치한 후 oc 명령을 사용할 수 있습니다.

$ oc <command>

3.4. 이미지를 미러링할 수 있는 인증 정보 설정

Red Hat에서 미러로 이미지를 미러링할 수 있는 컨테이너 이미지 레지스트리 인증 정보 파일을 생성합니다.

클러스터를 설치할 때 이 이미지 레지스트리 인증 정보 파일을 풀 시크릿(pull secret)으로 사용하지 마십시오. 클러스터를 설치할 때 이 파일을 지정하면 클러스터의 모든 시스템에 미러 레지스트리에 대한 쓰기 권한이 부여됩니다.

이 프로세스에서는 미러 레지스트리의 컨테이너 이미지 레지스트리에 대한 쓰기 권한이 있어야 하며 인증 정보를 레지스트리 풀 시크릿에 추가해야 합니다.

사전 요구 사항

- 네트워크가 제한된 환경에서 사용하도록 미러 레지스트리가 설정되어 있습니다.

- 미러 레지스트리에서 이미지를 미러링할 이미지 저장소 위치를 확인했습니다.

- 이미지를 해당 이미지 저장소에 업로드할 수 있는 미러 레지스트리 계정을 제공하고 있습니다.

프로세스

설치 호스트에서 다음 단계를 수행합니다.

-

Red Hat OpenShift Cluster Manager에서

registry.redhat.io풀 시크릿 을 다운로드하여.json파일에 저장합니다. 미러 레지스트리에 대한 base64로 인코딩된 사용자 이름 및 암호 또는 토큰을 생성합니다.

$ echo -n '<user_name>:<password>' | base64 -w0 1 BGVtbYk3ZHAtqXs=- 1

<user_name>및<password>의 경우 레지스트리에 설정한 사용자 이름 및 암호를 지정합니다.

풀 시크릿을 JSON 형식으로 복사합니다.

$ cat ./pull-secret.text | jq . > <path>/<pull_secret_file_in_json>1- 1

- 풀 시크릿을 저장할 폴더의 경로와 생성한 JSON 파일의 이름을 지정합니다.

파일을

~/.docker/config.json또는$XDG_RUNTIME_DIR/containers/auth.json으로 저장합니다.파일의 내용은 다음 예와 유사합니다.

{ "auths": { "cloud.openshift.com": { "auth": "b3BlbnNo...", "email": "you@example.com" }, "quay.io": { "auth": "b3BlbnNo...", "email": "you@example.com" }, "registry.connect.redhat.com": { "auth": "NTE3Njg5Nj...", "email": "you@example.com" }, "registry.redhat.io": { "auth": "NTE3Njg5Nj...", "email": "you@example.com" } } }새 파일을 편집하고 레지스트리를 설명하는 섹션을 추가합니다.

"auths": { "<mirror_registry>": { 1 "auth": "<credentials>", 2 "email": "you@example.com" },파일은 다음 예제와 유사합니다.

{ "auths": { "registry.example.com": { "auth": "BGVtbYk3ZHAtqXs=", "email": "you@example.com" }, "cloud.openshift.com": { "auth": "b3BlbnNo...", "email": "you@example.com" }, "quay.io": { "auth": "b3BlbnNo...", "email": "you@example.com" }, "registry.connect.redhat.com": { "auth": "NTE3Njg5Nj...", "email": "you@example.com" }, "registry.redhat.io": { "auth": "NTE3Njg5Nj...", "email": "you@example.com" } } }

3.5. Red Hat OpenShift용 미러 레지스트리

Red Hat OpenShift의 미러 레지스트리 는 연결이 끊긴 설치에 OpenShift Container Platform의 필요한 컨테이너 이미지를 미러링하기 위한 대상으로 사용할 수 있는 작고 간소화된 컨테이너 레지스트리입니다.

Red Hat Quay와 같은 컨테이너 이미지 레지스트리가 이미 있는 경우 이러한 단계를 건너뛰고 OpenShift Container Platform 이미지 저장소 미러링 으로 바로 이동할 수 있습니다.

사전 요구 사항

- OpenShift Container Platform 서브스크립션.

- RHEL(Red Hat Enterprise Linux) 8 및 Podman 3.3 및 OpenSSL이 설치되어 있어야 합니다.

- DNS 서버를 통해 확인해야 하는 Red Hat Quay 서비스의 정규화된 도메인 이름입니다.

-

대상 호스트에서 암호가 없는

sudo액세스 권한. - 대상 호스트의 키 기반 SSH 연결입니다. 로컬 설치를 위해 SSH 키가 자동으로 생성됩니다. 원격 호스트의 경우 자체 SSH 키를 생성해야 합니다.

- 2개 이상의 vCPU

- 8GB RAM.

OpenShift Container Platform 4.7 릴리스 이미지용 7.7GB 또는 OpenShift Container Platform 4.7 릴리스 이미지 및 OpenShift Container Platform 4.7 Red Hat Operator 이미지의 경우 약 713GB입니다. 스트림당 최대 1TB 또는 그 이상이 권장됩니다.

중요이러한 요구 사항은 릴리스 이미지 및 Operator 이미지가 테스트된 로컬 테스트 결과를 기반으로 합니다. 스토리지 요구 사항은 조직의 요구에 따라 다를 수 있습니다. 일부 사용자에게는 예를 들어 여러 z-streams를 미러링할 때 더 많은 공간이 필요할 수 있습니다. 표준 Red Hat Quay 기능을 사용하여 불필요한 이미지를 제거하고 공간을 확보할 수 있습니다.

3.5.1. Red Hat OpenShift 소개용 미러 레지스트리

OpenShift Container Platform의 연결이 끊긴 배포의 경우 클러스터 설치를 수행하려면 컨테이너 레지스트리가 필요합니다. 이러한 클러스터에서 production-grade 레지스트리 서비스를 실행하려면 첫 번째 클러스터를 설치하기 위해 별도의 레지스트리 배포를 생성해야 합니다. Red Hat OpenShift 주소의 미러 레지스트리 는 이러한 요구 사항이 있으며 모든 OpenShift 서브스크립션에 포함되어 있습니다. OpenShift 콘솔 다운로드 페이지에서 다운로드할 수 있습니다.

Red Hat OpenShift의 미러 레지스트리를 사용하면 mirror -registry CLI(명령줄 인터페이스) 툴을 사용하여 Red Hat Quay의 소규모 버전과 필요한 구성 요소를 설치할 수 있습니다. Red Hat OpenShift의 미러 레지스트리 는 사전 구성된 로컬 스토리지 및 로컬 데이터베이스와 함께 자동으로 배포됩니다. 또한 단일 입력 세트로 자동 생성된 사용자 자격 증명 및 액세스 권한이 포함되며, 시작할 추가 구성 선택 사항이 없습니다.

Red Hat OpenShift의 미러 레지스트리 는 사전 결정된 네트워크 구성 및 배포된 구성 요소 인증 정보 및 보고서 URL을 성공적으로 통해 URL에 액세스할 수 있습니다. FQDN(정규화된 도메인 이름) 서비스, 수퍼유저 이름 및 암호, 사용자 지정 TLS 인증서와 같은 제한된 선택적 구성 입력 세트도 제공됩니다. 이를 통해 제한된 네트워크 환경에서 OpenShift Container Platform을 실행할 때 모든 OpenShift Container Platform 릴리스 콘텐츠의 오프라인 미러를 쉽게 생성할 수 있도록 컨테이너 레지스트리가 제공됩니다.

Red Hat OpenShift의 미러 레지스트리 는 릴리스 이미지 또는 Red Hat Operator 이미지와 같이 연결이 끊긴 OpenShift Container Platform 클러스터를 설치하는 데 필요한 이미지를 호스팅하도록 제한됩니다. RHEL(Red Hat Enterprise Linux) 머신의 로컬 스토리지를 사용하며 RHEL에서 지원하는 스토리지는 Red Hat OpenShift의 미러 레지스트리에서 지원합니다. 고객이 빌드한 콘텐츠는 Red Hat OpenShift의 미러 레지스트리에서 호스팅해서는 안 됩니다.

Red Hat Quay와 달리 Red Hat OpenShift의 미러 레지스트리 는 고가용성 레지스트리가 아니며 로컬 파일 시스템 스토리지만 지원됩니다. 클러스터 함대를 업데이트할 때 여러 클러스터가 단일 장애 지점을 생성할 수 있기 때문에 클러스터가 두 개 이상 클러스터에 미러 레지스트리 를 사용하는 것은 좋지 않습니다. Red Hat OpenShift의 미러 레지스트리를 활용하여 OpenShift Container Platform 콘텐츠를 다른 클러스터에 제공할 수 있는 Red Hat Quay와 같은 프로덕션 수준의 고가용성 레지스트리를 호스팅할 수 있는 클러스터를 설치하는 것이 좋습니다.

설치 환경에서 다른 컨테이너 레지스트리를 이미 사용할 수 있는 경우 Red Hat OpenShift에 미러 레지스트리를 사용하는 것이 선택 사항입니다.

3.5.2. Red Hat OpenShift의 미러 레지스트리를 사용하여 로컬 호스트에서 미러링

다음 절차에서는 mirror-registry 설치 프로그램 도구를 사용하여 로컬 호스트에 Red Hat OpenShift의 미러 레지스트리 를 설치하는 방법을 설명합니다. 이렇게 하면 OpenShift Container Platform 이미지의 미러를 저장하기 위해 포트 443에서 실행되는 로컬 호스트 레지스트리를 생성할 수 있습니다.

mirror-registry CLI 툴을 사용하여 Red Hat OpenShift의 미러 레지스트리 를 설치하면 머신을 몇 가지 변경할 수 있습니다. 설치 후 설치 파일, 로컬 스토리지 및 구성 번들이 있는 /etc/quay-install 디렉터리가 생성됩니다. 배포 대상이 로컬 호스트인 경우 신뢰할 수 있는 SSH 키가 생성되고, 컨테이너 런타임이 영구적인지 확인하기 위해 호스트 시스템의 systemd 파일이 설정됩니다. 또한 init 라는 초기 사용자는 자동으로 생성된 암호를 사용하여 생성됩니다. 모든 액세스 인증 정보는 설치 루틴이 끝나면 인쇄됩니다.

프로세스

-

OpenShift 콘솔 다운로드 페이지에 있는 Red Hat OpenShift용 미러 레지스트리의 최신 버전의

mirror-registry.tar.gz 패키지를 다운로드 합니다. mirror-registry 도구를 사용하여 현재 사용자 계정으로 로컬 호스트에 Red Hat OpenShift의 미러 레지스트리를 설치합니다. 사용 가능한 플래그의 전체 목록은 "Red Hat OpenShift 플래그에 대한 레지스트리 미러링"을 참조하십시오.$ sudo ./mirror-registry install \ --quayHostname <host_example_com> \ --quayRoot <example_directory_name>

설치 중에 생성된 사용자 이름과 암호를 사용하여 다음 명령을 실행하여 레지스트리에 로그인합니다.

$ podman login --authfile pull-secret.txt \ -u init \ -p <password> \ <host_example_com>:8443> \ --tls-verify=false 1- 1

- 생성된 rootCA 인증서를 신뢰하도록 시스템을 구성하여

--tls-verify=false실행을 방지할 수 있습니다. 자세한 내용은 "SSL을 사용하여 Red Hat Quay에 대한 연결 보호" 및 "시스템에서 인증 기관을 신뢰하도록 구성"을 참조하십시오.

참고설치 후

https://<host.example.com>:8443에서 UI에 액세스하여 로그인할 수도 있습니다.로그인 후 OpenShift Container Platform 이미지를 미러링할 수 있습니다. 요구 사항에 따라 이 문서의 "OpenShift Container Platform 이미지 리포지토리 미러링" 또는 "Operator 카탈로그 미러링" 섹션을 참조하십시오.

참고스토리지 계층 문제로 인해 Red Hat OpenShift의 미러 레지스트리에 저장된 이미지에 문제가 있는 경우 OpenShift Container Platform 이미지를 다시 미러링하거나 더 안정적인 스토리지에 미러 레지스트리를 다시 설치할 수 있습니다.

3.5.3. Red Hat OpenShift의 미러 레지스트리를 사용하여 원격 호스트에서 미러링

다음 절차에서는 mirror-registry 도구를 사용하여 원격 호스트에 Red Hat OpenShift의 미러 레지스트리 를 설치하는 방법을 설명합니다. 이렇게 하면 사용자가 OpenShift Container Platform 이미지의 미러를 저장할 레지스트리를 생성할 수 있습니다.

mirror-registry CLI 툴을 사용하여 Red Hat OpenShift의 미러 레지스트리 를 설치하면 머신을 몇 가지 변경할 수 있습니다. 설치 후 설치 파일, 로컬 스토리지 및 구성 번들이 있는 /etc/quay-install 디렉터리가 생성됩니다. 배포 대상이 로컬 호스트인 경우 신뢰할 수 있는 SSH 키가 생성되고, 컨테이너 런타임이 영구적인지 확인하기 위해 호스트 시스템의 systemd 파일이 설정됩니다. 또한 init 라는 초기 사용자는 자동으로 생성된 암호를 사용하여 생성됩니다. 모든 액세스 인증 정보는 설치 루틴이 끝나면 인쇄됩니다.

프로세스

-

OpenShift 콘솔 다운로드 페이지에 있는 Red Hat OpenShift용 미러 레지스트리의 최신 버전의

mirror-registry.tar.gz 패키지를 다운로드 합니다. mirror-registry 도구를 사용하여 현재 사용자 계정으로 로컬 호스트에 Red Hat OpenShift의 미러 레지스트리를 설치합니다. 사용 가능한 플래그의 전체 목록은 "Red Hat OpenShift 플래그에 대한 레지스트리 미러링"을 참조하십시오.$ sudo ./mirror-registry install -v \ --targetHostname <host_example_com> \ --targetUsername <example_user> \ -k ~/.ssh/my_ssh_key \ --quayHostname <host_example_com> \ --quayRoot <example_directory_name>

설치 중에 생성된 사용자 이름과 암호를 사용하여 다음 명령을 실행하여 미러 레지스트리에 로그인합니다.

$ podman login --authfile pull-secret.txt \ -u init \ -p <password> \ <host_example_com>:8443> \ --tls-verify=false 1- 1

- 생성된 rootCA 인증서를 신뢰하도록 시스템을 구성하여

--tls-verify=false실행을 방지할 수 있습니다. 자세한 내용은 "SSL을 사용하여 Red Hat Quay에 대한 연결 보호" 및 "시스템에서 인증 기관을 신뢰하도록 구성"을 참조하십시오.

참고설치 후

https://<host.example.com>:8443에서 UI에 액세스하여 로그인할 수도 있습니다.로그인 후 OpenShift Container Platform 이미지를 미러링할 수 있습니다. 요구 사항에 따라 이 문서의 "OpenShift Container Platform 이미지 리포지토리 미러링" 또는 "Operator 카탈로그 미러링" 섹션을 참조하십시오.

참고스토리지 계층 문제로 인해 Red Hat OpenShift의 미러 레지스트리에 저장된 이미지에 문제가 있는 경우 OpenShift Container Platform 이미지를 다시 미러링하거나 더 안정적인 스토리지에 미러 레지스트리를 다시 설치할 수 있습니다.

3.6. Red Hat OpenShift의 미러 레지스트리 업그레이드

다음 명령을 실행하여 로컬 호스트에서 Red Hat OpenShift의 미러 레지스트리 를 업그레이드할 수 있습니다.

$ sudo ./mirror-registry upgrade

참고-

./mirror-registry upgrade플래그를 사용하여 Red Hat OpenShift의 미러 레지스트리 를 업그레이드하는 사용자는 미러 레지스트리를 만들 때 사용되는 것과 동일한 인증 정보를 포함해야 합니다. 예를 들어--quayHostname <host_example_com> 및를 사용하여 Red Hat OpenShift의 미러 레지스트리 를 설치한 경우 미러 레지스트리를 올바르게 업그레이드하려면 해당 문자열을 포함해야 합니다.--quayRoot <example_directory_name>

-

3.6.1. Red Hat OpenShift의 미러 레지스트리 설치 제거

다음 명령을 실행하여 로컬 호스트에서 Red Hat OpenShift의 미러 레지스트리 를 설치 제거할 수 있습니다.

$ sudo ./mirror-registry uninstall -v \ --quayRoot <example_directory_name>

참고-

Red Hat OpenShift의 미러 레지스트리를 삭제하면 삭제하기 전에 사용자에게 메시지를 표시합니다.

--autoApprove를 사용하여 이 프롬프트를 건너뛸 수 있습니다. -

--quayRoot 플래그를 사용하여 Red Hat OpenShift의 미러 레지스트리 를 설치하는 사용자는 제거할 때

--quayRoot--quayRoot example_directory_name을 사용하여 Red Hat OpenShift의 미러 레지스트리 를 설치한 경우 미러 레지스트리를 올바르게 제거하려면 해당 문자열을 포함해야 합니다.

-

Red Hat OpenShift의 미러 레지스트리를 삭제하면 삭제하기 전에 사용자에게 메시지를 표시합니다.

3.6.2. Red Hat OpenShift 플래그의 레지스트리 미러링

다음 플래그는 Red Hat OpenShift의 미러 레지스트리에 사용할 수 있습니다.

| 플래그 | 설명 |

|---|---|

|

|

대화형 프롬프트를 비활성화하는 부울 값입니다. |

|

| Quay 설치 중에 생성된 init 사용자의 암호입니다. 8자 이상이어야 하며 공백을 포함하지 않아야 합니다. |

|

|

초기 사용자의 사용자 이름을 표시합니다. 지정되지 않은 경우 기본값은 |

|

|

클라이언트가 레지스트리에 연결하는 데 사용할 미러 레지스트리의 정규화된 도메인 이름입니다. Quay |

|

|

|

|

|

SSH ID 키의 경로입니다. 지정되지 않은 경우 기본값은 |

|

|

SSL/TLS 공개 키 / 인증서의 경로입니다. 기본값은 |

|

|

|

|

|

HTTPS 통신에 사용되는 SSL/TLS 개인 키의 경로입니다. 기본값은 |

|

|

Quay를 설치할 대상의 호스트 이름입니다. 지정되지 않은 경우 기본값은 |

|

|

SSH에 사용할 대상 호스트의 사용자입니다. 기본값은 |

|

| 는 디버그 로그 및 Ansible 플레이북 출력을 표시합니다. |

|

| Red Hat OpenShift의 미러 레지스트리 버전을 보여줍니다. |

-

시스템의 공용 DNS 이름이 로컬 호스트 이름과 다른 경우

--quayHostname을 수정해야 합니다. -

--sslCheckSkip은 미러 레지스트리가 프록시 뒤에 설정되고 노출된 호스트 이름이 내부 Quay 호스트 이름과 다른 경우 사용됩니다. 설치하는 동안 제공된 Quay 호스트 이름에 대해 인증서의 유효성을 검사하지 않으려면 사용자가 사용할 수도 있습니다.

3.7. OpenShift Container Platform 이미지 저장소 미러링

클러스터 설치 또는 업그레이드 중에 사용할 OpenShift Container Platform 이미지 저장소를 레지스트리에 미러링합니다.

사전 요구 사항

- 미러 호스트가 인터넷에 액세스할 수 있습니다.

- 네트워크가 제한된 환경에서 사용할 미러 레지스트리를 설정하고 설정한 인증서 및 인증 정보에 액세스할 수 있습니다.

- Red Hat OpenShift Cluster Manager에서 풀 시크릿 을 다운로드하여 미러 저장소에 대한 인증을 포함하도록 수정했습니다.

Subject Alternative Name을 설정하지 않는 자체 서명된 인증서를 사용하는 경우 이 절차의

oc명령 앞에GODEBUG=x509ignoreCN=0을 지정해야 합니다. 이 변수를 설정하지 않으면oc명령이 다음 오류로 인해 실패합니다.x509: certificate relies on legacy Common Name field, use SANs or temporarily enable Common Name matching with GODEBUG=x509ignoreCN=0

프로세스

미러 호스트에서 다음 단계를 완료합니다.

- OpenShift Container Platform 다운로드 페이지를 확인하여 설치할 OpenShift Container Platform 버전을 확인하고 Repository Tags 페이지에서 해당 태그를 지정합니다.

필요한 환경 변수를 설정합니다.

릴리스 버전을 내보냅니다.

$ OCP_RELEASE=<release_version>

<release_version>에 대해 설치할 OpenShift Container Platform 버전에 해당하는 태그를 지정합니다 (예:4.5.4).로컬 레지스트리 이름 및 호스트 포트를 내보냅니다.

$ LOCAL_REGISTRY='<local_registry_host_name>:<local_registry_host_port>'

<local_registry_host_name>의 경우 미러 저장소의 레지스트리 도메인 이름을 지정하고<local_registry_host_port>의 경우 콘텐츠를 제공하는데 사용되는 포트를 지정합니다.로컬 저장소 이름을 내보냅니다.

$ LOCAL_REPOSITORY='<local_repository_name>'

<local_repository_name>의 경우 레지스트리에 작성할 저장소 이름 (예:ocp4/openshift4)을 지정합니다.미러링할 저장소 이름을 내보냅니다.

$ PRODUCT_REPO='openshift-release-dev'

프로덕션 환경의 릴리스의 경우

openshift-release-dev를 지정해야 합니다.레지스트리 풀 시크릿의 경로를 내보냅니다.

$ LOCAL_SECRET_JSON='<path_to_pull_secret>'

생성한 미러 레지스트리에 대한 풀 시크릿의 절대 경로 및 파일 이름을

<path_to_pull_secret>에 지정합니다.릴리스 미러를 내보냅니다.

$ RELEASE_NAME="ocp-release"

프로덕션 환경의 릴리스의 경우

ocp-release를 지정해야 합니다.서버의 아키텍처 유형 (예:

x86_64)을 내보냅니다.$ ARCHITECTURE=<server_architecture>

미러링된 이미지를 호스트할 디렉터리의 경로를 내보냅니다.

$ REMOVABLE_MEDIA_PATH=<path> 1- 1

- 초기 슬래시 (/) 문자를 포함하여 전체 경로를 지정합니다.

미러 레지스트리에 버전 이미지를 미러링합니다.

미러 호스트가 인터넷에 액세스할 수 없는 경우 다음 작업을 수행합니다.

- 이동식 미디어를 인터넷에 연결된 시스템에 연결합니다.

미러링할 이미지 및 설정 매니페스트를 확인합니다.

$ oc adm release mirror -a ${LOCAL_SECRET_JSON} \ --from=quay.io/${PRODUCT_REPO}/${RELEASE_NAME}:${OCP_RELEASE}-${ARCHITECTURE} \ --to=${LOCAL_REGISTRY}/${LOCAL_REPOSITORY} \ --to-release-image=${LOCAL_REGISTRY}/${LOCAL_REPOSITORY}:${OCP_RELEASE}-${ARCHITECTURE} --dry-run-

이전 명령의 출력에서 전체

imageContentSources섹션을 기록합니다. 미러에 대한 정보는 미러링된 저장소에 고유하며 설치 중에imageContentSources섹션을install-config.yaml파일에 추가해야 합니다. 이동식 미디어의 디렉터리에 이미지를 미러링합니다.

$ oc adm release mirror -a ${LOCAL_SECRET_JSON} --to-dir=${REMOVABLE_MEDIA_PATH}/mirror quay.io/${PRODUCT_REPO}/${RELEASE_NAME}:${OCP_RELEASE}-${ARCHITECTURE}미디어를 네트워크가 제한된 환경으로 가져와서 이미지를 로컬 컨테이너 레지스트리에 업로드합니다.

$ oc image mirror -a ${LOCAL_SECRET_JSON} --from-dir=${REMOVABLE_MEDIA_PATH}/mirror "file://openshift/release:${OCP_RELEASE}*" ${LOCAL_REGISTRY}/${LOCAL_REPOSITORY} 1- 1

REMOVABLE_MEDIA_PATH의 경우 이미지를 미러링 할 때 지정한 것과 동일한 경로를 사용해야 합니다.

로컬 컨테이너 레지스트리가 미러 호스트에 연결된 경우 다음 작업을 수행합니다.

다음 명령을 사용하여 릴리스 이미지를 로컬 레지스트리에 직접 푸시합니다.

$ oc adm release mirror -a ${LOCAL_SECRET_JSON} \ --from=quay.io/${PRODUCT_REPO}/${RELEASE_NAME}:${OCP_RELEASE}-${ARCHITECTURE} \ --to=${LOCAL_REGISTRY}/${LOCAL_REPOSITORY} \ --to-release-image=${LOCAL_REGISTRY}/${LOCAL_REPOSITORY}:${OCP_RELEASE}-${ARCHITECTURE}이 명령은 요약된 릴리스 정보를 가져오며, 명령 출력에는 클러스터를 설치할 때 필요한

imageContentSources데이터가 포함됩니다.이전 명령의 출력에서 전체

imageContentSources섹션을 기록합니다. 미러에 대한 정보는 미러링된 저장소에 고유하며 설치 중에imageContentSources섹션을install-config.yaml파일에 추가해야 합니다.참고미러링 프로세스 중에 이미지 이름이 Quay.io에 패치되고 podman 이미지는 부트스트랩 가상 머신의 레지스트리에 Quay.io를 표시합니다.

미러링된 콘텐츠를 기반으로 설치 프로그램을 생성하려면 콘텐츠를 추출하여 릴리스 배포에 고정합니다.

미러 호스트가 인터넷에 액세스할 수 없는 경우 다음 명령을 실행합니다.

$ oc adm release extract -a ${LOCAL_SECRET_JSON} --command=openshift-install "${LOCAL_REGISTRY}/${LOCAL_REPOSITORY}:${OCP_RELEASE}"로컬 컨테이너 레지스트리가 미러 호스트에 연결된 경우 다음 명령을 실행합니다.

$ oc adm release extract -a ${LOCAL_SECRET_JSON} --command=openshift-install "${LOCAL_REGISTRY}/${LOCAL_REPOSITORY}:${OCP_RELEASE}-${ARCHITECTURE}"중요선택한 OpenShift Container Platform 버전에 올바른 이미지를 사용하려면 미러링된 콘텐츠에서 설치 프로그램을 배포해야 합니다.

인터넷이 연결된 컴퓨터에서 이 단계를 수행해야 합니다.

연결이 끊긴 환경에 있는 경우

--image플래그를 must-gather의 일부로 사용하여 페이로드 이미지를 가리킵니다.

설치 프로그램에서 제공하는 인프라를 사용하는 클러스터의 경우 다음 명령을 실행합니다.

$ openshift-install

3.8. 연결이 끊긴 환경의 Cluster Samples Operator

연결이 끊긴 환경에서는 Cluster Samples Operator를 구성하기 위해 클러스터를 설치한 후 추가 단계를 수행해야 합니다. 준비 과정에서 다음 정보를 검토합니다.

3.8.1. 미러링을 위한 Cluster Samples Operator 지원

설치 프로세스 중에 OpenShift Container Platform은 openshift-cluster-samples-operator 네임스페이스에 imagestreamtag-to-image라는 구성 맵을 생성합니다. imagestreamtag-to-image 구성 맵에는 각 이미지 스트림 태그에 대한 이미지 채우기 항목이 포함되어 있습니다.

구성 맵의 데이터 필드에 있는 각 항목의 키 형식은 <image_stream_name>_<image_stream_tag_name>입니다.

OpenShift Container Platform의 연결이 끊긴 설치 프로세스 중에 Cluster Samples Operator의 상태가 Removed로 설정됩니다. Managed로 변경하려면 샘플이 설치됩니다.

네트워크 제한 또는 중단된 환경에서 샘플을 사용하려면 네트워크 외부의 서비스에 액세스해야 할 수 있습니다. 일부 예제 서비스는 다음과 같습니다. GitHub, Maven Central, npm, RubyGems, PyPi 등입니다. 클러스터 샘플 Operator의 오브젝트가 필요한 서비스에 도달할 수 있도록 하는 추가 단계가 있을 수 있습니다.

이 구성 맵을 사용하여 이미지 스트림을 가져오려면 이미지를 미러링해야 하는 이미지 참조로 사용할 수 있습니다.

-

Cluster Samples Operator가

Removed로 설정된 경우 미러링된 레지스트리를 생성하거나 사용할 기존 미러링된 레지스트리를 확인할 수 있습니다. - 새 구성 맵을 가이드로 사용하여 미러링된 레지스트리에 샘플을 미러링합니다.

-

Cluster Samples Operator 구성 개체의

skippedImagestreams필드에 미러링되지 않은 이미지 스트림을 추가합니다. -

Cluster Samples Operator 구성 개체의

samplesRegistry를 미러링된 레지스트리로 설정합니다. -

그런 다음 Cluster Samples Operator를

Managed로 설정하여 미러링된 이미지 스트림을 설치합니다.

3.9. 다음 단계

- 클러스터에 설치하려는 Operator의 OperatorHub 이미지를 미러링합니다.

- VMware vSphere, 베어 메탈 또는 Amazon Web Services와 같이 네트워크가 제한된 환경에서 프로비저닝한 인프라에 클러스터를 설치하십시오.

3.10. 추가 리소스

- must-gather 사용에 대한 자세한 내용은 특정 기능에 대한 데이터 수집을 참조하십시오.

4장. AWS에 설치

4.1. AWS에 설치할 준비

4.1.1. 사전 요구 사항

- OpenShift Container Platform 설치 및 업데이트 프로세스에 대한 세부 사항을 검토합니다.

- 클러스터 설치 방법 선택 및 사용자를 위한 준비에 대한 문서를 읽습니다.

4.1.2. AWS에 OpenShift Container Platform을 설치하기 위한 요구사항

AWS(Amazon Web Services)에 OpenShift Container Platform을 설치하려면 먼저 AWS 계정을 생성해야 합니다. 계정, 계정 제한, 계정 권한, IAM 사용자 설정 및 지원되는 AWS 리전 구성에 대한 자세한 내용은 AWS 계정 구성을 참조하십시오.

사용자의 환경에서 클라우드 ID 및 액세스 관리(IAM) API에 액세스할 수 없거나 kube-system 네임스페이스에 관리자 수준의 인증 정보 시크릿을 저장하지 않으려면 다른 옵션에 대해 AWS용 IAM 수동 생성을 참조하십시오.

4.1.3. AWS에 OpenShift Container Platform을 설치할 방법 선택

다음 배포 방법 중 하나를 사용하여 AWS에 OpenShift Container Platform을 설치할 수 있습니다.

- AWS에 빠르게 클러스터 설치: 기본 구성 옵션을 사용하여 AWS에 OpenShift Container Platform을 설치할 수 있습니다.

- AWS에 사용자 지정 클러스터 설치: 설치 프로그램이 프로비저닝하는 AWS 인프라에 사용자 지정 클러스터를 설치할 수 있습니다. 설치 프로그램을 통해 설치 단계에서 일부 사용자 지정을 적용할 수 있습니다. 다른 많은 사용자 정의 옵션은 설치 후사용할 수 있습니다.

- 네트워크 사용자 지정으로 AWS에 클러스터 설치: 설치 중에 OpenShift Container Platform 네트워크 구성을 사용자 지정할 수 있으므로 클러스터가 기존 IP 주소 할당과 공존하고 네트워크 요구 사항을 준수할 수 있습니다.

- 기존 가상 프라이빗 클라우드에 클러스터 설치: 기존 AWS VPC(Virtual Private Cloud)에 OpenShift Container Platform을 설치할 수 있습니다. 새 계정 또는 인프라를 생성할 때 제한과 같이 회사의 지침에 따라 설정되는 제약 조건이 있는 경우 이 설치 방법을 사용할 수 있습니다.

- 기존 VPC에 프라이빗 클러스터 설치: 기존 AWS VPC에 프라이빗 클러스터를 설치할 수 있습니다. 이 방법을 사용하여 인터넷에 표시되지 않는 내부 네트워크에 OpenShift Container Platform을 배포할 수 있습니다.

- 정부 리전 또는 시크릿 리전에 AWS의 클러스터를 설치합니다. OpenShift Container Platform은 연방, 주 및 지역 수준의 미국 정부 기관은 물론 클라우드에서 중요한 워크로드를 실행해야 하는 미국 정부 기관, 계약자, 교육 기관 및 기타 미국 고객을 위해 설계된 AWS 리전에 배포할 수 있습니다.

- 사용자가 제공하는 AWS 인프라에 클러스터 설치: 사용자가 제공하는 AWS 인프라에 OpenShift Container Platform을 설치할 수 있습니다. 제공된 CloudFormation 템플릿을 사용하여 OpenShift Container Platform 설치에 필요한 각 구성 요소를 나타내는 AWS 리소스 스택을 생성할 수 있습니다.

- 내부 미러를 사용하여 AWS에 클러스터 설치: 설치 릴리스 콘텐츠의 내부 미러를 사용하여 사용자가 제공하는 AWS 인프라에 OpenShift Container Platform을 설치할 수 있습니다. 이 방법을 사용하여 소프트웨어 구성 요소를 받기 위해 활성 인터넷 연결이 필요하지 않은 클러스터를 설치할 수 있습니다. 미러링된 콘텐츠를 사용하여 OpenShift Container Platform 클러스터를 설치할 수는 있지만 AWS API를 사용하려면 여전히 클러스터에 인터넷 액세스가 필요합니다.

4.1.4. 다음 단계

4.2. AWS 계정 구성

OpenShift Container Platform을 설치하려면 먼저 AWS(Amazon Web Services) 계정을 구성해야 합니다.

4.2.1. 경로 53 구성

OpenShift Container Platform을 설치하려면 사용하는 AWS(Amazon Web Services) 계정에 Route 53 서비스의 전용 공개 호스팅 영역이 있어야 합니다. 도메인에 대한 권한도 이 영역에 있어야 합니다. Route 53 서비스는 클러스터와의 외부 연결에 필요한 클러스터 DNS 확인 및 이름 조회 기능을 제공합니다.

프로세스

도메인 또는 하위 도메인과 등록 기관을 식별합니다. 기존 도메인 및 등록 기관을 이전하거나 AWS 또는 다른 소스를 통해 새 도메인을 구입할 수 있습니다.

참고AWS를 통해 새 도메인을 구입하는 경우 관련 DNS 변경사항이 전파되는 데 시간이 걸립니다. AWS를 통한 도메인 구입에 대한 자세한 내용은 AWS 문서에서 Amazon Route 53을 사용하여 도메인 이름 등록을 참조하십시오.

- 기존 도메인과 등록 기관을 사용하는 경우에는 해당 DNS를 AWS로 마이그레이션합니다. AWS 문서의 Amazon Route 53을 기존 도메인의 DNS 서비스로 지정을 참조하십시오.

도메인 또는 하위 도메인의 공개 호스팅 영역을 생성합니다. AWS 문서의 공개 호스팅 영역 생성을 참조하십시오.

적절한 루트 도메인(예:

openshiftcorp.com) 또는 하위 도메인(예:clusters.openshiftcorp.com)을 사용합니다.- 호스팅 영역 레코드에서 권한이 있는 새 이름 서버를 추출합니다. AWS 문서의 공개 호스팅 영역의 이름 서버 가져오기를 참조하십시오.

- 도메인에서 사용하는 AWS Route 53 이름 서버의 등록 기관 레코드를 업데이트합니다. 예를 들어 도메인을 다른 계정의 Route 53 서비스에 등록한 경우 AWS 문서의 다음 주제를 참조하십시오. 이름 서버 또는 글루 레코드 추가 또는 변경.

- 하위 도메인을 사용하는 경우 해당 위임 레코드를 상위 도메인에 추가합니다. 이렇게 하면 Amazon Route 53에 하위 도메인에 대한 책임이 부여됩니다. 상위 도메인의 DNS 공급자에 의해 요약된 위임 프로세스를 따릅니다. 상위 수준 프로세스의 예는 AWS 문서에서 상위 도메인을 마이그레이션하지 않고 Amazon Route 53을 DNS 서비스로 사용하여 하위 도메인 생성을 참조하십시오.

4.2.1.1. AWS Route 53에 대한 Ingress Operator 엔드 포인트 구성

Amazon Web Services (AWS) GovCloud (US) US-West 또는 US-East 리전에 설치하는 경우 Ingress Operator는 Route53 및 태그 지정 API 클라이언트에 us-gov-west-1 리전을 사용합니다.

Ingress Operator는 'us-gov-east-1' 문자열을 포함하는 태그 지정 사용자 지정 엔드 포인트가 구성된 경우 https://tagging.us-gov-west-1.amazonaws.com 을 태그 지정 API 엔드 포인트로 사용합니다.

AWS GovCloud (US) 엔드 포인트에 대한 자세한 내용은 GovCloud (US)에 대한 AWS 설명서에서 Service Endpoints를 참조하십시오.

us-gov-east-1 리전에 설치할 때 AWS GovCloud에서 연결 해제된 개인 설치는 지원되지 않습니다.

Route 53 구성의 예

platform:

aws:

region: us-gov-west-1

serviceEndpoints:

- name: ec2

url: https://ec2.us-gov-west-1.amazonaws.com

- name: elasticloadbalancing

url: https://elasticloadbalancing.us-gov-west-1.amazonaws.com

- name: route53

url: https://route53.us-gov.amazonaws.com 1

- name: tagging

url: https://tagging.us-gov-west-1.amazonaws.com 2

- 1

- Route 53의 기본값은 두 AWS GovCloud (US) 리전 모두에서

https://route53.us-gov.amazonaws.com입니다. - 2

- 미국 서부 (US-West) 지역에만 태그 지정을 위한 엔드 포인트가 있습니다. 클러스터가 다른 지역에 있는 경우 이 매개 변수를 생략하십시오.

4.2.2. AWS 계정 제한

OpenShift Container Platform 클러스터는 여러 AWS(Amazon Web Services) 구성 요소를 사용하며 기본 서비스 제한이 OpenShift Container Platform 클러스터 설치하는 데 영향을 미칩니다. 특정 클러스터 구성을 사용하거나 특정 AWS 리전에 클러스터를 배포하거나 사용자 계정에서 여러 클러스터를 실행하는 경우 AWS 계정의 추가 리소스를 요청해야 할 수 있습니다.

다음 표에는 해당 제한이 OpenShift Container Platform 클러스터를 설치하고 실행하는 데 영향을 미칠 수 있는 AWS 구성 요소가 요약되어 있습니다.

| 구성 요소 | 기본적으로 사용 가능한 클러스터 수 | 기본 AWS 제한 | 설명 |

|---|---|---|---|

| 인스턴스 제한 | 변동 가능 | 변동 가능 | 기본적으로 각 클러스터는 다음 인스턴스를 생성합니다.

이러한 인스턴스 유형 수는 새 계정의 기본 제한 내에 있습니다. 더 많은 작업자 노드를 배포하거나 자동 크기 조정을 활성화하거나 대규모 워크로드를 배포하거나 다른 인스턴스 유형을 사용하려면 계정 제한을 검토하여 클러스터가 필요한 시스템을 배포할 수 있는지 확인합니다.

대부분의 리전에서 부트스트랩 및 작업자 시스템은 |

| 탄력적 IP(EIP) | 0 ~1 | 계정 당 EIP 5개 | 설치 프로그램은 클러스터를 고가용성 구성으로 프로비저닝하기 위해 각각의 리전 내 가용성 영역의 퍼블릭 및 프라이빗 서브넷을 만듭니다. 프라이빗 서브넷마다 NAT 게이트웨이가 필요하며 NAT 게이트웨이마다 개별 탄력적 IP가 필요합니다. 각 리전의 가용성 영역 수를 판별하려면 AWS 영역 지도를 검토합니다. 기본 고가용성을 활용하려면 세 개 이상의 가용성 영역이 있는 리전에 클러스터를 설치합니다. 여섯 개 이상의 가용성 영역이 있는 리전에 클러스터를 설치하려면 EIP 제한을 늘려야 합니다. 중요

|

| 가상 사설 클라우드(VPC) | 5 | 리전당 VPC 5개 | 각 클러스터마다 자체 VPC를 생성합니다. |

| 탄력적 로드 밸런싱(ELB/NLB) | 3 | 리전당 20개 |

기본적으로 각 클러스터는 마스터 API 서버용 내부 및 외부 네트워크 로드 밸런서를 생성하고 라우터용 단일 클래식 탄력적 로드 밸런서를 생성합니다. |

| NAT 게이트웨이 | 5 | 가용성 영역당 5개 | 클러스터는 각 가용성 영역에 하나의 NAT 게이트웨이를 배포합니다. |

| 탄력적 네트워크 인터페이스(ENI) | 12개 이상 | 리전당 350개 |

기본 설치는 21개의 ENI와 함께 리전 내 각 가용성 영역마다 하나의 ENI를 생성합니다. 예를 들어 클러스터 사용 및 배포된 워크로드에 의해 생성되는 추가 시스템 및 탄력적 로드 밸런서마다 추가 ENI가 생성됩니다. |

| VPC 게이트웨이 | 20 | 계정당 20개 | 각 클러스터는 S3 액세스를 위한 단일 VPC 게이트웨이를 생성합니다. |

| S3 버킷 | 99 | 계정당 버킷 100개 | 설치 프로세스에서 임시 버킷을 생성하고 각 클러스터의 레지스트리 구성 요소가 버킷을 생성하므로 AWS 계정당 OpenShift Container Platform 클러스터를 99개만 생성할 수 있습니다. |

| 보안 그룹 | 250 | 계정당 2,500개 | 클러스터마다 10개의 개별 보안 그룹을 생성합니다. |

4.2.3. IAM 사용자에게 필요한 AWS 권한

기본 클러스터 리소스를 삭제하려면 IAM 사용자에게 us-east-1 리전에 권한 태그:GetResources 가 있어야 합니다. AWS API 요구 사항의 일부로 OpenShift Container Platform 설치 프로그램은 이 리전에서 다양한 작업을 수행합니다.

AWS(Amazon Web Services)에서 생성되는 IAM 사용자에게 AdministratorAccess 정책을 연결하면 해당 사용자에게 필요한 모든 권한이 부여됩니다. OpenShift Container Platform 클러스터의 모든 구성 요소를 배포하려면 IAM 사용자에게 다음과 같은 권한이 필요합니다.

예 4.1. 설치에 필요한 EC2 권한

-

ec2:AuthorizeSecurityGroupEgress -

ec2:AuthorizeSecurityGroupIngress -

ec2:CopyImage -

ec2:CreateNetworkInterface -

ec2:AttachNetworkInterface -

ec2:CreateSecurityGroup -

ec2:CreateTags -

ec2:CreateVolume -

ec2:DeleteSecurityGroup -

ec2:DeleteSnapshot -

ec2:DeleteTags -

ec2:DeregisterImage -

ec2:DescribeAccountAttributes -

ec2:DescribeAddresses -

ec2:DescribeAvailabilityZones -

ec2:DescribeDhcpOptions -

ec2:DescribeImages -

ec2:DescribeInstanceAttribute -

ec2:DescribeInstanceCreditSpecifications -

ec2:DescribeInstances -

ec2:DescribeInstanceTypes -

ec2:DescribeInternetGateways -

ec2:DescribeKeyPairs -

ec2:DescribeNatGateways -

ec2:DescribeNetworkAcls -

ec2:DescribeNetworkInterfaces -

ec2:DescribePrefixLists -

ec2:DescribeRegions -

ec2:DescribeRouteTables -

ec2:DescribeSecurityGroups -

ec2:DescribeSubnets -

ec2:DescribeTags -

ec2:DescribeVolumes -

ec2:DescribeVpcAttribute -

ec2:DescribeVpcClassicLink -

ec2:DescribeVpcClassicLinkDnsSupport -

ec2:DescribeVpcEndpoints -

ec2:DescribeVpcs -

ec2:GetEbsDefaultKmsKeyId -

ec2:ModifyInstanceAttribute -

ec2:ModifyNetworkInterfaceAttribute -

ec2:RevokeSecurityGroupEgress -

ec2:RevokeSecurityGroupIngress -

ec2:RunInstances -

ec2:TerminateInstances

예 4.2. 설치 과정에서 네트워크 리소스를 생성하는 데 필요한 권한

-

ec2:AllocateAddress -

ec2:AssociateAddress -

ec2:AssociateDhcpOptions -

ec2:AssociateRouteTable -

ec2:AttachInternetGateway -

ec2:CreateDhcpOptions -

ec2:CreateInternetGateway -

ec2:CreateNatGateway -

ec2:CreateRoute -

ec2:CreateRouteTable -

ec2:CreateSubnet -

ec2:CreateVpc -

ec2:CreateVpcEndpoint -

ec2:ModifySubnetAttribute -

ec2:ModifyVpcAttribute

기존 VPC를 사용하는 경우 네트워크 리소스를 생성하기 위해 계정에 이러한 권한이 필요하지 않습니다.

예 4.3. 설치에 필요한 Elastic Load Balancing 권한(ELB)

-

elasticloadbalancing:AddTags -

elasticloadbalancing:ApplySecurityGroupsToLoadBalancer -

elasticloadbalancing:AttachLoadBalancerToSubnets -

elasticloadbalancing:ConfigureHealthCheck -

elasticloadbalancing:CreateLoadBalancer -

elasticloadbalancing:CreateLoadBalancerListeners -

elasticloadbalancing:DeleteLoadBalancer -

elasticloadbalancing:DeregisterInstancesFromLoadBalancer -

elasticloadbalancing:DescribeInstanceHealth -

elasticloadbalancing:DescribeLoadBalancerAttributes -

elasticloadbalancing:DescribeLoadBalancers -

elasticloadbalancing:DescribeTags -

elasticloadbalancing:ModifyLoadBalancerAttributes -

elasticloadbalancing:RegisterInstancesWithLoadBalancer -

elasticloadbalancing:SetLoadBalancerPoliciesOfListener

예 4.4. 설치에 필요한 Elastic Load Balancing 권한(ELBv2)

-

elasticloadbalancing:AddTags -

elasticloadbalancing:CreateListener -

elasticloadbalancing:CreateLoadBalancer -

elasticloadbalancing:CreateTargetGroup -

elasticloadbalancing:DeleteLoadBalancer -

elasticloadbalancing:DeregisterTargets -

elasticloadbalancing:DescribeListeners -

elasticloadbalancing:DescribeLoadBalancerAttributes -

elasticloadbalancing:DescribeLoadBalancers -

elasticloadbalancing:DescribeTargetGroupAttributes -

elasticloadbalancing:DescribeTargetHealth -

elasticloadbalancing:ModifyLoadBalancerAttributes -

elasticloadbalancing:ModifyTargetGroup -

elasticloadbalancing:ModifyTargetGroupAttributes -

elasticloadbalancing:RegisterTargets

예 4.5. 설치에 필요한 IAM 권한

-

iam:AddRoleToInstanceProfile -

iam:CreateInstanceProfile -

iam:CreateRole -

iam:DeleteInstanceProfile -

iam:DeleteRole -

iam:DeleteRolePolicy -

iam:GetInstanceProfile -

iam:GetRole -

iam:GetRolePolicy -

iam:GetUser -

iam:ListInstanceProfilesForRole -

iam:ListRoles -

iam:ListUsers -

iam:PassRole -

iam:PutRolePolicy -

iam:RemoveRoleFromInstanceProfile -

iam:SimulatePrincipalPolicy -

iam:TagRole

AWS 계정에서 탄력적 로드 밸런서 (ELB)를 생성하지 않은 경우 IAM 사용자에게 iam:CreateServiceLinkedRole 권한이 필요합니다.

예 4.6. 설치에 필요한 Route 53 권한

-

route53:ChangeResourceRecordSets -

route53:ChangeTagsForResource -

route53:CreateHostedZone -

route53:DeleteHostedZone -

route53:GetChange -

route53:GetHostedZone -

route53:ListHostedZones -

route53:ListHostedZonesByName -

route53:ListResourceRecordSets -

route53:ListTagsForResource -

route53:UpdateHostedZoneComment

예 4.7. 설치에 필요한 S3 권한

-

s3:CreateBucket -

s3:DeleteBucket -

s3:GetAccelerateConfiguration -

s3:GetBucketAcl -

s3:GetBucketCors -

s3:GetBucketLocation -

s3:GetBucketLogging -

s3:GetBucketObjectLockConfiguration -

s3:GetBucketReplication -

s3:GetBucketRequestPayment -

s3:GetBucketTagging -

s3:GetBucketVersioning -

s3:GetBucketWebsite -

s3:GetEncryptionConfiguration -

s3:GetLifecycleConfiguration -

s3:GetReplicationConfiguration -

s3:ListBucket -

s3:PutBucketAcl -

s3:PutBucketTagging -

s3:PutEncryptionConfiguration

예 4.8. 클러스터 Operator에 필요한 S3 권한

-

s3:DeleteObject -

s3:GetObject -

s3:GetObjectAcl -

s3:GetObjectTagging -

s3:GetObjectVersion -

s3:PutObject -

s3:PutObjectAcl -

s3:PutObjectTagging

예 4.9. 기본 클러스터 리소스를 삭제하는 데 필요한 권한

-

autoscaling:DescribeAutoScalingGroups -

ec2:DeleteNetworkInterface -

ec2:DeleteVolume -

elasticloadbalancing:DeleteTargetGroup -

elasticloadbalancing:DescribeTargetGroups -

iam:DeleteAccessKey -

iam:DeleteUser -

iam:ListAttachedRolePolicies -

iam:ListInstanceProfiles -

iam:ListRolePolicies -

iam:ListUserPolicies -

s3:DeleteObject -

s3:ListBucketVersions -

tag:GetResources

예 4.10. 네트워크 리소스를 삭제하는 데 필요한 권한

-

ec2:DeleteDhcpOptions -

ec2:DeleteInternetGateway -

ec2:DeleteNatGateway -

ec2:DeleteRoute -

ec2:DeleteRouteTable -

ec2:DeleteSubnet -

ec2:DeleteVpc -

ec2:DeleteVpcEndpoints -

ec2:DetachInternetGateway -

ec2:DisassociateRouteTable -

ec2:ReleaseAddress -

ec2:ReplaceRouteTableAssociation

기존 VPC를 사용하는 경우 네트워크 리소스를 삭제하기 위해 계정에 이러한 권한이 필요하지 않습니다. 대신 사용자 계정에는 네트워크 리소스를 삭제하기 위한 tag:UntagResources 권한만 필요합니다.

예 4.11. 공유 인스턴스 역할이 있는 클러스터를 삭제하는 데 필요한 권한

-

iam:UntagRole

예 4.12. 매니페스트를 생성하는 데 필요한 추가 IAM 및 S3 권한

-

iam:DeleteAccessKey -

iam:DeleteUser -

iam:DeleteUserPolicy -

iam:GetUserPolicy -

iam:ListAccessKeys -

iam:PutUserPolicy -

iam:TagUser -

iam:GetUserPolicy -

iam:ListAccessKeys -

s3:PutBucketPublicAccessBlock -

s3:GetBucketPublicAccessBlock -

s3:PutLifecycleConfiguration -

s3:HeadBucket -

s3:ListBucketMultipartUploads -

s3:AbortMultipartUpload

mint 모드를 사용하여 클라우드 공급자 인증 정보를 관리하는 경우 IAM 사용자에게 iam:CreateAccessKey 및 iam:CreateUser 권한이 필요합니다.

예 4.13. 인스턴스에 대한 선택적 권한 및 설치에 대한 할당량 검사

-

ec2:DescribeInstanceTypeOfferings -

servicequotas:ListAWSDefaultServiceQuotas

4.2.4. IAM 사용자 생성

각 AWS(Amazon Web Services) 계정에는 계정을 생성하는 데 사용한 이메일 주소를 기반으로 하는 루트 사용자 계정이 포함되어 있습니다. 이 계정은 권한이 높은 계정이므로 초기 계정 및 결제 구성, 초기 사용자 집합 생성 및 계정 보안 용도로만 사용하는 것이 좋습니다.

OpenShift Container Platform을 설치하기 전에 보조 IAM 관리자를 생성합니다. AWS 문서의 AWS 계정에서 IAM 사용자 생성 프로시저를 완료하면 다음 옵션을 설정합니다.

프로세스

-

IAM 사용자 이름을 지정하고

Programmatic access를 선택합니다. AdministratorAccess정책을 연결하여 클러스터를 생성할 수 있는 충분한 권한이 계정에 있는지 확인합니다. 이 정책은 각 OpenShift Container Platform 구성 요소에 자격 증명을 부여하는 기능을 클러스터에 제공합니다. 클러스터는 필요한 자격 증명만 구성 요소에 부여합니다.참고필요한 모든 AWS 권한을 부여하는 정책을 생성하여 사용자에게 연결할 수는 있지만 바람직한 옵션은 아닙니다. 클러스터는 개별 구성 요소에 추가 자격 증명을 부여할 수 없으므로 모든 구성 요소가 동일한 자격 증명을 사용합니다.

- 선택 사항: 태그를 연결하여 사용자에게 메타데이터를 추가합니다.

-

지정한 사용자 이름에

AdministratorAccess정책이 부여되었는지 확인합니다. 액세스 키 ID 및 시크릿 액세스 키 값을 기록합니다. 설치 프로그램을 실행하도록 로컬 시스템을 구성할 때 이 값을 사용해야 합니다.

중요다단계 인증 장치를 사용하여 AWS에 인증하는 동안 생성한 임시 세션 토큰은 클러스터를 배포할 때 사용할 수 없습니다. 클러스터는 클러스터의 전체 수명 동안 현재 AWS 자격 증명을 계속 사용하여 AWS 리소스를 생성하므로 키 기반의 장기 자격 증명을 사용해야 합니다.

추가 리소스

-

설치하기 전에 수동 모드로 CCO(Cloud Credential Operator)를 설정하는 단계는 AWS의 IAM 수동 생성을 참조하십시오. 클라우드 ID 및 액세스 관리(IAM) API에 연결할 수 없는 환경에서 이 모드를 사용하거나 관리자 수준 인증 정보 시크릿을 클러스터

kube-system프로젝트에 저장하지 않도록 합니다.

4.2.5. IAM 역할에 필요한 AWS 권한

설치 프로그램에서 생성된 시스템의 인스턴스 프로파일에 적용되는 자체 클라우드 ID 및 액세스 관리(IAM) 역할을 정의하는 옵션이 있습니다. install-config.yaml 파일에서 controlPlane.platform.aws.iamRole 및 compute.platform.aws.iamRole 필드를 정의하여 기존 IAM 역할을 지정할 수 있습니다. 이러한 필드를 사용하여 이름 지정 체계와 일치하고 IAM 역할에 대해 사전 정의된 권한 경계를 포함할 수 있습니다.

컨트롤 플레인 및 컴퓨팅 시스템에는 다음과 같은 IAM 역할 권한이 필요합니다.

예 4.14. 컨트롤 플레인 인스턴스 프로파일에 필요한 IAM 역할 권한

-

sts:AssumeRole -

ec2:AttachVolume -

ec2:AuthorizeSecurityGroupIngress -

ec2:CreateSecurityGroup -

ec2:CreateTags -

ec2:CreateVolume -

ec2:DeleteSecurityGroup -

ec2:DeleteVolume -

ec2:Describe* -

ec2:DetachVolume -

ec2:ModifyInstanceAttribute -

ec2:ModifyVolume -

ec2:RevokeSecurityGroupIngress -

elasticloadbalancing:AddTags -

elasticloadbalancing:AttachLoadBalancerToSubnets -

elasticloadbalancing:ApplySecurityGroupsToLoadBalancer -

elasticloadbalancing:CreateListener -

elasticloadbalancing:CreateLoadBalancer -

elasticloadbalancing:CreateLoadBalancerPolicy -

elasticloadbalancing:CreateLoadBalancerListeners -

elasticloadbalancing:CreateTargetGroup -

elasticloadbalancing:ConfigureHealthCheck -

elasticloadbalancing:DeleteListener -

elasticloadbalancing:DeleteLoadBalancer -

elasticloadbalancing:DeleteLoadBalancerListeners -

elasticloadbalancing:DeleteTargetGroup -

elasticloadbalancing:DeregisterInstancesFromLoadBalancer -

elasticloadbalancing:DeregisterTargets -

elasticloadbalancing:Describe* -

elasticloadbalancing:DetachLoadBalancerFromSubnets -

elasticloadbalancing:ModifyListener -

elasticloadbalancing:ModifyLoadBalancerAttributes -

elasticloadbalancing:ModifyTargetGroup -

elasticloadbalancing:ModifyTargetGroupAttributes -

elasticloadbalancing:RegisterInstancesWithLoadBalancer -

elasticloadbalancing:RegisterTargets -

elasticloadbalancing:SetLoadBalancerPoliciesForBackendServer -

elasticloadbalancing:SetLoadBalancerPoliciesOfListener -

kms:DescribeKey

예 4.15. 컴퓨팅 인스턴스 프로파일에 필요한 IAM 역할 권한

-

sts:AssumeRole -

ec2:DescribeInstances -

ec2:DescribeRegions

4.2.6. 지원되는 AWS 리전

OpenShift Container Platform 클러스터를 배포할 수 있는 공용 리전은 다음과 같습니다.

기본 클러스터 리소스를 삭제하려면 IAM 사용자에게 us-east-1 리전에 권한 태그:GetResources 가 있어야 합니다. AWS API 요구 사항의 일부로 OpenShift Container Platform 설치 프로그램은 이 리전에서 다양한 작업을 수행합니다.

-

af-south-1(케이프타운) -

ap-east-1(홍콩) -

ap-northeast-1(도쿄) -

ap-northeast-2(서울) -

ap-northeast-3(오사카) -

ap-south-1(뭄바이) -

ap-southeast-1(싱가포르) -

ap-southeast-2(시드니) -

ca-central-1(센트럴) -

eu-central-1(프랑크푸르트) -

eu-north-1(스톡홀름) -

eu-south-1(밀라노) -

eu-west-1(아일랜드) -

eu-west-2(런던) -

eu-west-3(파리) -

me-south-1(바레인) -

sa-east-1(상파울루) -

us-east-1(버지니아 북부) -

us-east-2(오하이오) -

us-west-1(캘리포니아 북부) -

us-west-2(오레곤)

다음 AWS GovCloud 리전이 지원됩니다.

-

us-gov-west-1 -

us-gov-east-1

AWS C2S 시크릿 리전이 지원됩니다.

-

us-iso-east-1

4.2.7. 다음 단계

OpenShift Container Platform 클러스터 설치:

4.3. AWS의 IAM 수동 생성

클라우드 ID 및 액세스 관리(IAM) API에 연결할 수 없는 환경에서 또는 관리자가 클러스터 kube-system 네임 스페이스에 관리자 수준의 인증 정보 시크릿을 저장하지 않는 것을 선호하는 경우 클러스터를 설치하기 전에 CCO(Cloud Credential Operator)를 수동 모드로 설정할 수 있습니다.

4.3.1. kube-system 프로젝트에 관리자 수준 시크릿을 저장하는 대안

CCO(Cloud Credential Operator)는 클라우드 공급자 인증 정보를 Kubernetes CRD(사용자 지정 리소스 정의)로 관리합니다. install-config.yaml 파일에서 credentialsMode 매개변수의 다른 값을 설정하여 조직의 보안 요구 사항에 맞게 CCO를 구성할 수 있습니다.

클러스터 kube-system 프로젝트에 관리자 수준 인증 정보 시크릿을 저장하지 않으려면 OpenShift Container Platform을 설치할 때 다음 옵션 중 하나를 선택할 수 있습니다.

클라우드 인증 정보를 수동으로 관리:

CCO의

credentialsMode매개변수를 수동으로 클라우드 인증 정보를 관리하도록Manual로 설정할 수 있습니다. 수동 모드를 사용하면 각 클러스터 구성 요소에는 클러스터에 관리자 수준 인증 정보를 저장하지 않고 필요한 권한만 보유할 수 있습니다. 환경이 클라우드 공급자 공용 IAM 끝점에 연결되지 않은 경우 이 모드를 사용할 수도 있습니다. 그러나 업그레이드할 때마다 새 릴리스 이미지로 권한을 수동으로 조정해야 합니다. 또한 요청하는 모든 구성 요소에 대한 인증 정보를 수동으로 제공해야 합니다.mint 모드를 사용하여 OpenShift Container Platform을 설치한 후 관리자 수준 인증 정보 시크릿 제거:

credentialsMode매개변수가Mint로 설정된 CCO를 사용하는 경우 OpenShift Container Platform을 설치한 후 관리자 수준 인증 정보를 제거하거나 순환할 수 있습니다. Mint 모드는 CCO의 기본 구성입니다. 이 옵션을 사용하려면 설치 중에 관리자 수준 인증 정보가 있어야 합니다. 관리자 수준 인증 정보는 설치 중에 일부 권한이 부여된 다른 인증 정보를 Mint하는 데 사용됩니다. 원래 인증 정보 시크릿은 클러스터에 영구적으로 저장되지 않습니다.

z-stream 외 업그레이드 이전에는 관리자 수준 인증 정보를 사용하여 인증 정보 시크릿을 복원해야 합니다. 인증 정보가 없으면 업그레이드가 차단될 수 있습니다.

추가 리소스

- OpenShift Container Platform을 설치한 후 관리자 수준 인증 정보 시크릿을 순환하거나 제거하는 방법을 알아보려면 클라우드 공급자 인증 정보 교체 또는 제거를 참조하십시오.

- 사용 가능한 모든 CCO 인증 정보 모드 및 지원되는 플랫폼에 대한 자세한 내용은 Cloud Credential Operator 정보를 참조하십시오.

4.3.2. 수동으로 IAM 생성

Cloud Credential Operator (CCO)는 클라우드 아이덴티티 및 액세스 관리 (IAM) API에 연결할 수 없는 환경에서 설치하기 전에 수동 모드로 전환할 수 있습니다. 또는 관리자가 클러스터 kube-system 네임 스페이스에 관리자 수준의 인증 정보 시크릿을 저장하지 않도록 합니다.

프로세스

설치 프로그램이 포함된 디렉터리로 변경하고

install-config.yaml파일을 생성합니다.$ openshift-install create install-config --dir <installation_directory>

여기서

<installation_directory>는 설치 프로그램이 파일을 생성하는 디렉터리입니다.install-config.yaml구성 파일을 편집하여credentialsMode매개 변수가Manual로 설정되도록 합니다.install-config.yaml설정 파일 예apiVersion: v1 baseDomain: cluster1.example.com credentialsMode: Manual 1 compute: - architecture: amd64 hyperthreading: Enabled ...- 1

- 이 행은

credentialsMode매개변수를Manual로 설정하기 위해 추가됩니다.

매니페스트를 생성하려면 설치 프로그램이 포함된 디렉터리에서 다음 명령을 실행합니다.

$ openshift-install create manifests --dir <installation_directory>

설치 프로그램이 포함된 디렉터리에서

openshift-install바이너리가 다음을 사용하도록 빌드된 OpenShift Container Platform 릴리스 이미지에 대한 세부 정보를 가져옵니다.$ openshift-install version

출력 예

release image quay.io/openshift-release-dev/ocp-release:4.y.z-x86_64

배포중인 클라우드를 대상으로하는이 릴리스 이미지에서 모든

CredentialsRequest개체를 찾습니다.$ oc adm release extract quay.io/openshift-release-dev/ocp-release:4.y.z-x86_64 --credentials-requests --cloud=aws

이 명령을 수행하면 각

CredentialsRequest오브젝트에 대해 YAML 파일이 생성됩니다.샘플

CredentialsRequest개체apiVersion: cloudcredential.openshift.io/v1 kind: CredentialsRequest metadata: name: cloud-credential-operator-iam-ro namespace: openshift-cloud-credential-operator spec: secretRef: name: cloud-credential-operator-iam-ro-creds namespace: openshift-cloud-credential-operator providerSpec: apiVersion: cloudcredential.openshift.io/v1 kind: AWSProviderSpec statementEntries: - effect: Allow action: - iam:GetUser - iam:GetUserPolicy - iam:ListAccessKeys resource: "*"-

이전에 생성한

openshift-install매니페스트 디렉터리에 시크릿 YAML 파일을 만듭니다. 시크릿은 각CredentialsRequest오브젝트의spec.secretRef에 정의된 네임 스페이스 및 시크릿 이름을 사용하여 저장해야 합니다. 시크릿 데이터의 형식은 클라우드 공급자마다 다릅니다. 설치 프로그램이 포함된 디렉터리에서 클러스터 생성을 진행합니다.

$ openshift-install create cluster --dir <installation_directory>

중요수동으로 유지 관리되는 인증 정보를 사용하는 클러스터를 업그레이드하기 전에 CCO가 업그레이드 가능한 상태인지 확인해야 합니다. 자세한 내용은 클라우드 공급자에 대한 설치 콘텐츠의 "수동으로 유지 관리되는 인증 정보를 사용하여 클러스터 업그레이드" 섹션을 참조하십시오.

4.3.3. 수동으로 유지 관리되는 인증 정보로 클러스터 업그레이드

향후 릴리스에 인증 정보가 추가되면 수동으로 유지 관리되는 인증 정보가 있는 클러스터의 CCO (Cloud Credential Operator) upgradable 상태가 false로 변경됩니다. 마이너 릴리스 (예 : 4.6에서 4.7으로)의 경우 이 상태로 인해 업데이트된 사용 권한을 처리할 때까지 업그레이드할 수 없습니다. 예를 들어 4.6.10에서 4.6.11로 z-stream 릴리스의 경우 업그레이드가 차단되지 않지만 새 릴리스에 대해 인증 정보를 계속 업데이트해야 합니다.

웹 콘솔의 Administrator 모드를 사용하여 CCO를 업그레이드할 수 있는지 확인합니다.

- Administration → Cluster Settings으로 이동합니다.

- CCO 상태 세부 정보를 보려면 Cluster Operators 목록에서 cloud-credential을 클릭합니다.

-

Conditions 섹션의 Upgradeable 상태가 False이면 새 릴리스에 대한

credentialsRequests사용자 정의 리소스를 검사하고 업그레이드하기 전에 클러스터에서 수동으로 유지 관리되는 인증 정보에 일치하도록 업데이트합니다.

업그레이드할 릴리스 이미지에 대한 새 인증 정보를 만드는 것 외에도 기존 인증 정보에 필요한 권한을 검토하고 새 릴리스의 기존 구성 요소에 대한 새로운 권한 요구 사항을 충족해야 합니다. CCO는 이러한 불일치를 감지할 수 없으며 이 경우 upgradable을 false로 설정하지 않습니다.

클라우드 공급자용 설치 콘텐츠의 "수동으로 IAM 생성" 섹션에서는 클라우드에 필요한 인증 정보를 획득하고 사용하는 방법을 설명합니다.

4.3.4. Mint 모드

Mint 모드는 OpenShift Container Platform의 기본 CCO(Cloud Credential Operator) 인증 정보 모드입니다. 이 모드에서 CCO는 제공된 관리자 수준 클라우드 인증 정보를 사용하여 클러스터를 실행합니다. Mint 모드는 AWS, GCP, Azure에서 지원됩니다.

mint 모드에서 admin 인증 정보가 kube-system 네임 스페이스에 저장된 다음 CCO에서 클러스터의 CredentialsRequest 오브젝트를 처리하고 각각에 대해 특정 권한이 있는 사용자를 만드는 데 사용됩니다.

mint 모드의 장점은 다음과 같습니다.

- 각 클러스터 구성 요소에는 필요한 권한만 있습니다.

- 추가 인증 정보 또는 권한을 포함한 클라우드 인증 정보에 대해 지속적인 자동 조정이 이루어집니다. 이는 업그레이드에 필요할 수 있습니다.

한 가지 단점은 mint 모드에 클러스터 kube-system 시크릿에 대한 admin 인증 정보 저장소가 필요하다는 것입니다.

4.3.5. 관리자 수준 인증 정보를 제거하거나 교체하는 Mint 모드

현재 이 모드는 AWS 및 GCP에서만 지원됩니다.

이 모드에서 사용자는 일반 Mint 모드와 마찬가지로 관리자 수준 인증 정보를 사용하여 OpenShift Container Platform을 설치합니다. 그러나 이 프로세스에서는 설치 후 클러스터에서 관리자 수준 인증 정보 시크릿을 제거합니다.

관리자는 모든 CredentialsRequest 오브젝트에 필요한 사용 권한이 있고 따라서 내용을 변경해야 하는 경우가 아니면 관리자 수준의 자격 증명이 필요 없음을 확인하기 위해 Cloud Credential Operator가 읽기 전용 자격 증명을 스스로 요청하도록 할 수 있습니다. 연결된 인증 정보를 제거한 후 원하는 경우 기본 클라우드에서 삭제하거나 비활성화할 수 있습니다.

z-stream 외 업그레이드 이전에는 관리자 수준 인증 정보를 사용하여 인증 정보 시크릿을 복원해야 합니다. 인증 정보가 없으면 업그레이드가 차단될 수 있습니다.

관리자 수준 인증 정보는 클러스터에 영구적으로 저장되지 않습니다.

이러한 단계를 따르려면 짧은 기간 동안 클러스터의 관리자 수준 인증 정보가 필요합니다. 또한 각 업그레이드에 대해 관리자 수준 인증 정보로 시크릿을 수동으로 복원해야 합니다.

4.3.6. 다음 단계

OpenShift Container Platform 클러스터 설치:

4.4. AWS에 빠르게 클러스터 설치

OpenShift Container Platform 4.7 버전에서는 기본 구성 옵션을 사용하는 클러스터를 AWS(Amazon Web Services)에 설치할 수 있습니다.

4.4.1. 사전 요구 사항

- OpenShift Container Platform 설치 및 업데이트 프로세스에 대한 세부 사항을 검토하십시오.

클러스터를 호스팅할 AWS 계정을 구성하십시오.

중요컴퓨터에 AWS 프로필이 저장되어 있는 경우 다단계 인증 장치를 사용하는 동안 생성한 임시 세션 토큰을 해당 프로필이 사용해서는 안 됩니다. 클러스터는 클러스터의 전체 수명 동안 현재 AWS 자격 증명을 계속 사용하여 AWS 리소스를 생성하므로 키 기반의 장기 자격 증명을 사용해야 합니다. 적절한 키를 생성하려면 AWS 문서의 IAM 사용자의 액세스 키 관리를 참조하십시오. 설치 프로그램을 실행할 때 키를 제공할 수 있습니다.

- 방화벽을 사용하는 경우, 클러스터가 액세스해야 하는 사이트를 허용하도록 방화벽을 구성해야 합니다.

- 시스템의 IAM(ID 및 액세스 관리) 기능을 허용하지 않는 경우, 클러스터 관리자가 수동으로 IAM 인증 정보를 생성 및 유지관리할 수 있습니다. 수동 모드는 클라우드 IAM API에 연결할 수 없는 환경에서도 사용할 수 있습니다.

4.4.2. OpenShift Container Platform 용 인터넷 액세스

OpenShift Container Platform 4.7에서 클러스터를 설치하려면 인터넷 액세스가 필요합니다.

다음의 경우 인터넷 액세스가 필요합니다.

- OpenShift Cluster Manager 에 액세스하여 설치 프로그램을 다운로드하고 서브스크립션 관리를 수행합니다. 클러스터가 인터넷에 액세스할 수 있고 Telemetry 서비스를 비활성화하지 않은 경우, 클러스터에 자동으로 권한이 부여됩니다.

- Quay.io에 액세스. 클러스터를 설치하는 데 필요한 패키지를 받을 수 있습니다.

- 클러스터 업데이트를 수행하는 데 필요한 패키지를 받을 수 있습니다.

클러스터가 직접 인터넷에 액세스할 수 없는 경우, 프로비저닝하는 일부 유형의 인프라에서 제한된 네트워크 설치를 수행할 수 있습니다. 설치를 수행하는 프로세스에서 필요한 내용을 다운로드한 다음, 이를 사용하여 클러스터를 설치하고 설치 프로그램을 생성하는 데 필요한 패키지로 미러 레지스트리를 채웁니다. 설치 유형에 따라서는 클러스터를 설치하는 환경에 인터넷 액세스가 필요하지 않을 수도 있습니다. 클러스터를 업데이트하기 전에 미러 레지스트리의 내용을 업데이트합니다.

4.4.3. SSH 개인 키 생성 및 에이전트에 추가

클러스터에서 설치 디버깅 또는 재해 복구를 수행하려면 ssh-agent 및 설치 프로그램 모두에 SSH 키를 지정해야 합니다. 이 키를 사용하여 공용 클러스터의 부트스트랩 시스템에 액세스하여 설치 문제를 해결할 수 있습니다.

프로덕션 환경에서는 재해 복구 및 디버깅이 필요합니다.

이 키를 사용자 core로서 마스터 노드에 SSH를 수행할 수 있습니다. 클러스터를 배포할 때 core 사용자의 ~/.ssh/authorized_keys 목록에 이 키가 추가됩니다.

AWS 키 쌍과 같이 플랫폼 고유의 방식으로 구성된 키가 아닌 로컬 키를 사용해야 합니다.

프로세스

컴퓨터에 암호 없는 인증용으로 구성된 SSH 키가 없으면 키를 생성합니다. 예를 들어 Linux 운영 체제를 사용하는 컴퓨터에서 다음 명령을 실행합니다.

$ ssh-keygen -t ed25519 -N '' \ -f <path>/<file_name> 1- 1

- 새로운 SSH 키의 경로 및 파일 이름(예

~/.ssh/id_rsa)을 지정합니다. 기존 키 쌍이 있는 경우 공개 키가'~/.ssh디렉터리에 있는지 확인하십시오.

이 명령을 실행하면 사용자가 지정한 위치에 암호가 필요하지 않은 SSH 키가 생성됩니다.

참고x86_64아키텍처에 FIPS 검증 / 진행중인 모듈 (Modules in Process) 암호화 라이브러리를 사용하는 OpenShift Container Platform 클러스터를 설치하려면ed25519알고리즘을 사용하는 키를 생성하지 마십시오. 대신rsa또는ecdsa알고리즘을 사용하는 키를 생성합니다.ssh-agent프로세스를 백그라운드 작업으로 시작합니다.$ eval "$(ssh-agent -s)"

출력 예

Agent pid 31874

참고클러스터가 FIPS 모드인 경우 FIPS 호환 알고리즘만 사용하여 SSH 키를 생성합니다. 키는 RSA 또는 ECDSA여야 합니다.

ssh-agent에 SSH 개인 키를 추가합니다.$ ssh-add <path>/<file_name> 1출력 예

Identity added: /home/<you>/<path>/<file_name> (<computer_name>)

- 1

- SSH 개인 키의 경로 및 파일 이름을 지정합니다(예:

~/.ssh/id_rsa).

다음 단계

- OpenShift Container Platform을 설치할 때 SSH 공개 키를 설치 프로그램에 지정합니다.

4.4.4. 설치 프로그램 받기

OpenShift Container Platform을 설치하기 전에 로컬 컴퓨터에 설치 파일을 다운로드합니다.

사전 요구 사항

- 500MB의 로컬 디스크 공간이 있는 Linux 또는 macOS를 실행하는 컴퓨터가 있습니다.

프로세스

- OpenShift Cluster Manager 사이트의 인프라 공급자 페이지에 액세스합니다. Red Hat 계정이 있으면 사용자 자격 증명으로 로그인합니다. 계정이 없으면 계정을 만드십시오.

- 인프라 공급자를 선택합니다.

설치 유형 페이지로 이동한 다음, 운영 체제에 맞는 설치 프로그램을 다운로드하여 설치 구성 파일을 저장할 디렉터리에 파일을 저장합니다.

중요설치 프로그램은 클러스터를 설치하는 데 사용하는 컴퓨터에 여러 파일을 만듭니다. 클러스터 설치를 마친 후 설치 프로그램과 설치 프로그램으로 생성되는 파일을 보관해야 합니다. 클러스터를 삭제하려면 두 파일이 모두 필요합니다.

중요클러스터 설치에 실패하거나 설치 프로그램으로 만든 파일을 삭제해도 클러스터는 제거되지 않습니다. 클러스터를 제거하려면 해당 클라우드 공급자에 적용되는 OpenShift Container Platform 설치 제거 절차를 완료해야 합니다.

설치 프로그램 파일의 압축을 풉니다. 예를 들어 Linux 운영 체제를 사용하는 컴퓨터에서 다음 명령을 실행합니다.

$ tar xvf openshift-install-linux.tar.gz

- Red Hat OpenShift Cluster Manager에서 설치 풀 시크릿 을 다운로드합니다. 이 풀 시크릿을 사용하면 OpenShift Container Platform 구성 요소에 대한 컨테이너 이미지를 제공하는 Quay.io를 포함하여 인증 기관에서 제공하는 서비스로 인증할 수 있습니다.

4.4.5. 클러스터 배포

호환되는 클라우드 플랫폼에 OpenShift Container Platform을 설치할 수 있습니다.

최초 설치 과정에서 설치 프로그램의 create cluster 명령을 한 번만 실행할 수 있습니다.

사전 요구 사항

- 클러스터를 호스팅하는 클라우드 플랫폼으로 계정을 구성합니다.

- OpenShift Container Platform 설치 프로그램과 클러스터의 풀 시크릿을 받습니다.

프로세스

설치 프로그램이 포함된 디렉터리로 변경하고 클러스터 배포를 초기화합니다.

$ ./openshift-install create cluster --dir <installation_directory> \ 1 --log-level=info 2

중요비어 있는 디렉터리를 지정합니다. 부트스트랩 X.509 인증서와 같은 일부 설치 자산은 단기간에 만료되므로 설치 디렉터리를 재사용해서는 안 됩니다. 다른 클러스터 설치의 개별 파일을 재사용하려면 해당 파일을 사용자 디렉터리에 복사하면 됩니다. 그러나 설치 자산의 파일 이름은 릴리스간에 변경될 수 있습니다. 따라서 이전 OpenShift Container Platform 버전에서 설치 파일을 복사할 때는 주의하십시오.

화면에 나타나는 지시에 따라 필요한 값을 입력합니다.

선택 사항: 클러스터 시스템에 액세스하는 데 사용할 SSH 키를 선택합니다.

참고설치 디버깅 또는 재해 복구를 수행하려는 프로덕션 OpenShift Container Platform 클러스터의 경우

ssh-agent프로세스가 사용하는 SSH 키를 지정합니다.- 대상 플랫폼으로 aws를 선택합니다.

컴퓨터에 AWS(Amazon Web Services) 프로필이 저장되어 있지 않은 경우 설치 프로그램을 실행하도록 구성한 사용자의 AWS 액세스 키 ID와 시크릿 액세스 키를 입력합니다.

참고AWS 액세스 키 ID와 시크릿 액세스 키는 설치 호스트에 있는 현재 사용자의 홈 디렉터리에서

~/.aws/credentials에 저장됩니다. 내보낸 프로필의 인증 정보가 파일에 없으면 설치 프로그램에서 인증 정보에 대한 메시지를 표시합니다. 설치 프로그램에 사용자가 제공하는 인증 정보는 파일에 저장됩니다.- 클러스터를 배포할 AWS 리전을 선택합니다.

- 클러스터에 대해 구성한 Route53 서비스의 기본 도메인을 선택합니다.

- 클러스터를 설명할 수 있는 이름을 입력합니다.

- Red Hat OpenShift Cluster Manager에서 풀 시크릿 을 붙여넣습니다.

참고호스트에 구성된 클라우드 공급자 계정에 클러스터를 배포하기에 충분한 권한이 없는 경우, 설치 프로세스가 중단되고 누락된 권한을 알리는 메시지가 표시됩니다.

클러스터 배포가 완료되면 웹 콘솔로 연결되는 링크와

kubeadmin사용자의 인증 정보가 포함된 클러스터 액세스 지침이 사용자 터미널에 표시됩니다.출력 예

... INFO Install complete! INFO To access the cluster as the system:admin user when using 'oc', run 'export KUBECONFIG=/home/myuser/install_dir/auth/kubeconfig' INFO Access the OpenShift web-console here: https://console-openshift-console.apps.mycluster.example.com INFO Login to the console with user: "kubeadmin", and password: "4vYBz-Ee6gm-ymBZj-Wt5AL" INFO Time elapsed: 36m22s

참고설치에 성공하면 클러스터 액세스 및 인증 정보도

<installation_directory>/.openshift_install.log로 출력됩니다.중요-

설치 프로그램에서 생성하는 Ignition 구성 파일에 24시간 후에 만료되는 인증서가 포함되어 있습니다. 이 인증서는 그 후에 갱신됩니다. 인증서를 갱신하기 전에 클러스터가 종료되고 24시간이 지난 후에 클러스터가 다시 시작되면 클러스터는 만료된 인증서를 자동으로 복구합니다. 예외적으로 kubelet 인증서를 복구하려면 대기 중인

node-bootstrapper인증서 서명 요청(CSR)을 수동으로 승인해야 합니다. 자세한 내용은 Recovering from expired control plane certificates 문서를 참조하십시오. - 클러스터를 설치한 후 24시간에서 22시간까지의 인증서가 교체되기 때문에 생성된 후 12시간 이내에 Ignition 구성 파일을 사용하는 것이 좋습니다. 12시간 이내에 Ignition 구성 파일을 사용하면 설치 중에 인증서 업데이트가 실행되는 경우 설치 실패를 방지할 수 있습니다.

중요설치 프로그램에서 생성되는 파일이나 설치 프로그램을 삭제해서는 안 됩니다. 클러스터를 삭제하려면 두 가지가 모두 필요합니다.

선택 사항: 클러스터를 설치하는 데 사용한 IAM 계정에서

AdministratorAccess정책을 제거하거나 비활성화합니다.참고AdministratorAccess정책에서 제공하는 승격된 권한은 설치 중에만 필요합니다.

추가 리소스

- AWS 프로필 및 인증 정보 구성에 대한 자세한 내용은 AWS 문서의 구성 및 인증 정보 파일 설정을 참조하십시오.

4.4.6. 바이너리를 다운로드하여 OpenShift CLI 설치

명령줄 인터페이스를 사용하여 OpenShift Container Platform과 상호 작용하기 위해 OpenShift CLI(oc)를 설치할 수 있습니다. Linux, Windows 또는 macOS에 oc를 설치할 수 있습니다.

이전 버전의 oc를 설치한 경우, OpenShift Container Platform 4.7의 모든 명령을 완료하는 데 해당 버전을 사용할 수 없습니다. 새 버전의 oc를 다운로드하여 설치합니다.

4.4.6.1. Linux에서 OpenShift CLI 설치

다음 절차를 사용하여 Linux에서 OpenShift CLI(oc) 바이너리를 설치할 수 있습니다.

프로세스

- Red Hat 고객 포털에서 OpenShift Container Platform 다운로드 페이지로 이동합니다.

- 버전 드롭다운 메뉴에서 적절한 버전을 선택합니다.

- OpenShift v4.7 Linux Client(OpenShift v4.7 Linux 클라이언트 ) 항목 옆에 있는 지금 다운로드를 클릭하고 파일을 저장합니다.

아카이브의 압축을 풉니다.

$ tar xvzf <file>

oc바이너리를PATH에 있는 디렉터리에 배치합니다.PATH를 확인하려면 다음 명령을 실행합니다.$ echo $PATH

OpenShift CLI를 설치한 후 oc 명령을 사용할 수 있습니다.

$ oc <command>

4.4.6.2. Windows에서 OpenSfhit CLI 설치

다음 절차에 따라 Windows에 OpenShift CLI(oc) 바이너리를 설치할 수 있습니다.

프로세스

- Red Hat 고객 포털에서 OpenShift Container Platform 다운로드 페이지로 이동합니다.

- 버전 드롭다운 메뉴에서 적절한 버전을 선택합니다.

- OpenShift v4.7 Windows Client 항목 옆에 있는 지금 다운로드를 클릭하고 파일을 저장합니다.

- ZIP 프로그램으로 아카이브의 압축을 풉니다.

oc바이너리를PATH에 있는 디렉터리로 이동합니다.PATH를 확인하려면 명령 프롬프트를 열고 다음 명령을 실행합니다.C:\> path

OpenShift CLI를 설치한 후 oc 명령을 사용할 수 있습니다.

C:\> oc <command>

4.4.6.3. macOS에 OpenShift CLI 설치

다음 절차에 따라 macOS에서 OpenShift CLI(oc) 바이너리를 설치할 수 있습니다.

프로세스

- Red Hat 고객 포털에서 OpenShift Container Platform 다운로드 페이지로 이동합니다.

- 버전 드롭다운 메뉴에서 적절한 버전을 선택합니다.

- OpenShift v4.7 MacOSX Client 항목 옆에 있는 지금 다운로드를 클릭하고 파일을 저장합니다.

- 아카이브의 압축을 해제하고 압축을 풉니다.

oc바이너리 PATH의 디렉터리로 이동합니다.PATH를 확인하려면 터미널을 열고 다음 명령을 실행합니다.$ echo $PATH

OpenShift CLI를 설치한 후 oc 명령을 사용할 수 있습니다.

$ oc <command>

4.4.7. CLI를 사용하여 클러스터에 로그인

클러스터 kubeconfig 파일을 내보내서 기본 시스템 사용자로 클러스터에 로그인할 수 있습니다. kubeconfig 파일에는 CLI에서 올바른 클러스터 및 API 서버에 클라이언트를 연결하는 데 사용하는 클러스터에 대한 정보가 포함되어 있습니다. 이 파일은 클러스터별로 고유하며 OpenShift Container Platform 설치 과정에서 생성됩니다.

사전 요구 사항

- OpenShift Container Platform 클러스터를 배포했습니다.

-

ocCLI를 설치했습니다.

프로세스

kubeadmin인증 정보를 내보냅니다.$ export KUBECONFIG=<installation_directory>/auth/kubeconfig 1- 1

<installation_directory>는 설치 파일을 저장한 디렉터리의 경로를 지정합니다.

내보낸 구성을 사용하여

oc명령을 성공적으로 실행할 수 있는지 확인합니다.$ oc whoami

출력 예

system:admin

4.4.8. 웹 콘솔을 사용하여 클러스터에 로그인

kubeadmin 사용자는 OpenShift Container Platform 설치 후 기본적으로 존재합니다. OpenShift Container Platform 웹 콘솔을 사용하여 kubeadmin 사용자로 클러스터에 로그인할 수 있습니다.

사전 요구 사항

- 설치 호스트에 대한 액세스 권한이 있어야 합니다.

- 클러스터 설치를 완료했으며 모든 클러스터 Operator를 사용할 수 있습니다.

프로세스

설치 호스트의

kubeadmin-password파일에서kubeadmin사용자의 암호를 가져옵니다.$ cat <installation_directory>/auth/kubeadmin-password

참고대안으로 설치 호스트의

<installation_directory>/.openshift_install.log로그 파일에서kubeadmin암호를 가져올 수 있습니다.OpenShift Container Platform 웹 콘솔 경로를 나열합니다.

$ oc get routes -n openshift-console | grep 'console-openshift'

참고대안으로 설치 호스트의

<installation_directory>/.openshift_install.log로그 파일에서 OpenShift Container Platform 경로를 가져올 수 있습니다.출력 예

console console-openshift-console.apps.<cluster_name>.<base_domain> console https reencrypt/Redirect None

-

웹 브라우저의 이전 명령 출력에 자세히 설명된 경로로 이동하고

kubeadmin사용자로 로그인합니다.

추가 리소스

- OpenShift Container Platform 웹 콘솔 액세스 및 이해에 대한 자세한 내용은 웹 콘솔에 액세스를 참조하십시오.

4.4.9. OpenShift Container Platform의 Telemetry 액세스

OpenShift Container Platform 4.7에서 클러스터 상태 및 업데이트 성공에 대한 메트릭을 제공하기 위해 기본적으로 실행되는 Telemetry 서비스에는 인터넷 액세스가 필요합니다. 클러스터가 인터넷에 연결되어 있으면 Telemetry가 자동으로 실행되고 OpenShift Cluster Manager 에 클러스터가 자동으로 등록됩니다.

OpenShift Cluster Manager 인벤토리가 올바르거나 OpenShift Cluster Manager를 사용하여 자동으로 또는 OpenShift Cluster Manager를 사용하여 수동으로 유지 관리되는지 확인한 후 subscription watch를 사용하여 계정 또는 다중 클러스터 수준에서 OpenShift Container Platform 서브스크립션을 추적합니다.

추가 리소스

- Telemetry 서비스에 대한 자세한 내용은 원격 상태 모니터링 정보를 참조하십시오.

4.4.10. 다음 단계

- 설치를 확인합니다.

- 클러스터를 사용자 지정합니다.

- 필요한 경우 원격 상태 보고 옵트아웃을 수행할 수 있습니다.

- 필요한 경우 클라우드 공급자 인증 정보를 제거할 수 있습니다.

4.5. 사용자 지정으로 AWS에 클러스터 설치

OpenShift Container Platform 4.7 버전에서는 설치 프로그램이 AWS(Amazon Web Services)에 프로비저닝하는 인프라에 사용자 지정 클러스터를 설치할 수 있습니다. 설치를 사용자 지정하려면 클러스터를 설치하기 전에 install-config.yaml 파일에서 매개변수를 수정합니다.

OpenShift Container Platform 설치 구성의 범위는 의도적으로 한정됩니다. 단순성과 성공을 보장하도록 설계되었습니다. 설치가 완료된 후 많은 추가 OpenShift Container Platform 구성 작업을 완료할 수 있습니다.

4.5.1. 사전 요구 사항

- OpenShift Container Platform 설치 및 업데이트 프로세스에 대한 세부 사항을 검토하십시오.

클러스터를 호스팅할 AWS 계정을 구성하십시오.

중요컴퓨터에 AWS 프로필이 저장되어 있는 경우 다단계 인증 장치를 사용하는 동안 생성한 임시 세션 토큰을 해당 프로필이 사용해서는 안 됩니다. 클러스터는 클러스터의 전체 수명 동안 현재 AWS 자격 증명을 계속 사용하여 AWS 리소스를 생성하므로 장기 자격 증명을 사용해야 합니다. 적절한 키를 생성하려면 AWS 문서의 IAM 사용자의 액세스 키 관리를 참조하십시오. 설치 프로그램을 실행할 때 키를 제공할 수 있습니다.

- 방화벽을 사용하는 경우, 클러스터가 액세스해야 하는 사이트를 허용하도록 방화벽을 구성해야 합니다.

- 시스템의 IAM(ID 및 액세스 관리) 기능을 허용하지 않는 경우, 클러스터 관리자가 수동으로 IAM 인증 정보를 생성 및 유지관리할 수 있습니다. 수동 모드는 클라우드 IAM API에 연결할 수 없는 환경에서도 사용할 수 있습니다.

4.5.2. OpenShift Container Platform 용 인터넷 액세스

OpenShift Container Platform 4.7에서 클러스터를 설치하려면 인터넷 액세스가 필요합니다.

다음의 경우 인터넷 액세스가 필요합니다.

- OpenShift Cluster Manager 에 액세스하여 설치 프로그램을 다운로드하고 서브스크립션 관리를 수행합니다. 클러스터가 인터넷에 액세스할 수 있고 Telemetry 서비스를 비활성화하지 않은 경우, 클러스터에 자동으로 권한이 부여됩니다.

- Quay.io에 액세스. 클러스터를 설치하는 데 필요한 패키지를 받을 수 있습니다.

- 클러스터 업데이트를 수행하는 데 필요한 패키지를 받을 수 있습니다.

클러스터가 직접 인터넷에 액세스할 수 없는 경우, 프로비저닝하는 일부 유형의 인프라에서 제한된 네트워크 설치를 수행할 수 있습니다. 설치를 수행하는 프로세스에서 필요한 내용을 다운로드한 다음, 이를 사용하여 클러스터를 설치하고 설치 프로그램을 생성하는 데 필요한 패키지로 미러 레지스트리를 채웁니다. 설치 유형에 따라서는 클러스터를 설치하는 환경에 인터넷 액세스가 필요하지 않을 수도 있습니다. 클러스터를 업데이트하기 전에 미러 레지스트리의 내용을 업데이트합니다.

4.5.3. SSH 개인 키 생성 및 에이전트에 추가

클러스터에서 설치 디버깅 또는 재해 복구를 수행하려면 ssh-agent 및 설치 프로그램 모두에 SSH 키를 지정해야 합니다. 이 키를 사용하여 공용 클러스터의 부트스트랩 시스템에 액세스하여 설치 문제를 해결할 수 있습니다.

프로덕션 환경에서는 재해 복구 및 디버깅이 필요합니다.

이 키를 사용자 core로서 마스터 노드에 SSH를 수행할 수 있습니다. 클러스터를 배포할 때 core 사용자의 ~/.ssh/authorized_keys 목록에 이 키가 추가됩니다.

AWS 키 쌍과 같이 플랫폼 고유의 방식으로 구성된 키가 아닌 로컬 키를 사용해야 합니다.

프로세스

컴퓨터에 암호 없는 인증용으로 구성된 SSH 키가 없으면 키를 생성합니다. 예를 들어 Linux 운영 체제를 사용하는 컴퓨터에서 다음 명령을 실행합니다.

$ ssh-keygen -t ed25519 -N '' \ -f <path>/<file_name> 1- 1

- 새로운 SSH 키의 경로 및 파일 이름(예

~/.ssh/id_rsa)을 지정합니다. 기존 키 쌍이 있는 경우 공개 키가'~/.ssh디렉터리에 있는지 확인하십시오.

이 명령을 실행하면 사용자가 지정한 위치에 암호가 필요하지 않은 SSH 키가 생성됩니다.

참고x86_64아키텍처에 FIPS 검증 / 진행중인 모듈 (Modules in Process) 암호화 라이브러리를 사용하는 OpenShift Container Platform 클러스터를 설치하려면ed25519알고리즘을 사용하는 키를 생성하지 마십시오. 대신rsa또는ecdsa알고리즘을 사용하는 키를 생성합니다.ssh-agent프로세스를 백그라운드 작업으로 시작합니다.$ eval "$(ssh-agent -s)"

출력 예

Agent pid 31874

참고클러스터가 FIPS 모드인 경우 FIPS 호환 알고리즘만 사용하여 SSH 키를 생성합니다. 키는 RSA 또는 ECDSA여야 합니다.

ssh-agent에 SSH 개인 키를 추가합니다.$ ssh-add <path>/<file_name> 1출력 예

Identity added: /home/<you>/<path>/<file_name> (<computer_name>)

- 1

- SSH 개인 키의 경로 및 파일 이름을 지정합니다(예:

~/.ssh/id_rsa).

다음 단계

- OpenShift Container Platform을 설치할 때 SSH 공개 키를 설치 프로그램에 지정합니다.

4.5.4. 설치 프로그램 받기

OpenShift Container Platform을 설치하기 전에 로컬 컴퓨터에 설치 파일을 다운로드합니다.

사전 요구 사항

- 500MB의 로컬 디스크 공간이 있는 Linux 또는 macOS를 실행하는 컴퓨터가 있습니다.

프로세스

- OpenShift Cluster Manager 사이트의 인프라 공급자 페이지에 액세스합니다. Red Hat 계정이 있으면 사용자 자격 증명으로 로그인합니다. 계정이 없으면 계정을 만드십시오.

- 인프라 공급자를 선택합니다.

설치 유형 페이지로 이동한 다음, 운영 체제에 맞는 설치 프로그램을 다운로드하여 설치 구성 파일을 저장할 디렉터리에 파일을 저장합니다.

중요설치 프로그램은 클러스터를 설치하는 데 사용하는 컴퓨터에 여러 파일을 만듭니다. 클러스터 설치를 마친 후 설치 프로그램과 설치 프로그램으로 생성되는 파일을 보관해야 합니다. 클러스터를 삭제하려면 두 파일이 모두 필요합니다.

중요클러스터 설치에 실패하거나 설치 프로그램으로 만든 파일을 삭제해도 클러스터는 제거되지 않습니다. 클러스터를 제거하려면 해당 클라우드 공급자에 적용되는 OpenShift Container Platform 설치 제거 절차를 완료해야 합니다.

설치 프로그램 파일의 압축을 풉니다. 예를 들어 Linux 운영 체제를 사용하는 컴퓨터에서 다음 명령을 실행합니다.

$ tar xvf openshift-install-linux.tar.gz

- Red Hat OpenShift Cluster Manager에서 설치 풀 시크릿 을 다운로드합니다. 이 풀 시크릿을 사용하면 OpenShift Container Platform 구성 요소에 대한 컨테이너 이미지를 제공하는 Quay.io를 포함하여 인증 기관에서 제공하는 서비스로 인증할 수 있습니다.

4.5.5. 설치 구성 파일 만들기

AWS(Amazon Web Services)에 설치하는 OpenShift Container Platform 클러스터를 사용자 지정할 수 있습니다.

사전 요구 사항

- OpenShift Container Platform 설치 프로그램과 클러스터의 풀 시크릿을 받습니다.

- 서브스크립션 수준에서 서비스 주체 권한을 획득합니다.

절차

install-config.yaml파일을 생성합니다.설치 프로그램이 포함된 디렉터리로 변경하고 다음 명령을 실행합니다.

$ ./openshift-install create install-config --dir <installation_directory> 1- 1

<installation_directory>는 설치 프로그램이 생성하는 파일을 저장할 디렉터리 이름을 지정합니다.

중요비어 있는 디렉터리를 지정합니다. 부트스트랩 X.509 인증서와 같은 일부 설치 자산은 단기간에 만료되므로 설치 디렉터리를 재사용해서는 안 됩니다. 다른 클러스터 설치의 개별 파일을 재사용하려면 해당 파일을 사용자 디렉터리에 복사하면 됩니다. 그러나 설치 자산의 파일 이름은 릴리스간에 변경될 수 있습니다. 따라서 이전 OpenShift Container Platform 버전에서 설치 파일을 복사할 때는 주의하십시오.

화면에 나타나는 지시에 따라 클라우드에 대한 구성 세부 사항을 입력합니다.

선택 사항: 클러스터 시스템에 액세스하는 데 사용할 SSH 키를 선택합니다.

참고설치 디버깅 또는 재해 복구를 수행하려는 프로덕션 OpenShift Container Platform 클러스터의 경우

ssh-agent프로세스가 사용하는 SSH 키를 지정합니다.- 대상 플랫폼으로 AWS를 선택합니다.

- 컴퓨터에 AWS(Amazon Web Services) 프로필이 저장되어 있지 않은 경우 설치 프로그램을 실행하도록 구성한 사용자의 AWS 액세스 키 ID와 시크릿 액세스 키를 입력합니다.

- 클러스터를 배포할 AWS 리전을 선택합니다.

- 클러스터에 대해 구성한 Route53 서비스의 기본 도메인을 선택합니다.

- 클러스터를 설명할 수 있는 이름을 입력합니다.

- Red Hat OpenShift Cluster Manager에서 풀 시크릿 을 붙여넣습니다.

-

install-config.yaml파일을 수정합니다. 사용 가능한 매개변수에 대한 자세한 정보는 “설치 구성 매개변수” 섹션에서 확인할 수 있습니다. 여러 클러스터를 설치하는 데 사용할 수 있도록

install-config.yaml파일을 백업합니다.중요install-config.yaml파일은 설치 과정에서 사용됩니다. 이 파일을 재사용하려면 지금 백업해야 합니다.

4.5.5.1. 설치 구성 매개변수

OpenShift Container Platform 클러스터를 배포하기 전에 매개변수 값을 제공하여 클러스터를 호스팅할 클라우드 플랫폼에서 사용자 계정을 설명하고 선택사항으로 클러스터의 플랫폼을 사용자 지정합니다. install-config.yaml 설치 구성 파일을 생성할 때 명령줄을 통해 필요한 매개변수 값을 제공합니다. 클러스터를 사용자 지정하면 install-config.yaml 파일을 수정하여 플랫폼에 대한 세부 정보를 제공할 수 있습니다.

설치한 후에는 install-config.yaml 파일에서 이러한 매개변수를 수정할 수 없습니다.

openshift-install 명령은 매개변수의 필드 이름을 검증하지 않습니다. 잘못된 이름이 지정되면 관련 파일 또는 오브젝트가 생성되지 않으며 오류가 보고되지 않습니다. 지정된 매개변수의 필드 이름이 올바른지 확인합니다.

4.5.5.1.1. 필수 구성 매개변수

필수 설치 구성 매개변수는 다음 표에 설명되어 있습니다.

표 4.1. 필수 매개 변수

| 매개변수 | 설명 | 값 |

|---|---|---|

|

|

| 문자열 |

|

|

클라우드 공급자의 기본 도메인입니다. 기본 도메인은 OpenShift Container Platform 클러스터 구성 요소에 대한 경로를 생성하는 데 사용됩니다. 클러스터의 전체 DNS 이름은 |

정규화된 도메인 또는 하위 도메인 이름(예: |

|

|

Kubernetes 리소스 | 개체 |

|

|

클러스터의 이름입니다. 클러스터의 DNS 레코드는 |

소문자, 하이픈( |

|

|

설치를 수행하는 특정 플랫폼에 대한 구성( | 개체 |

|

| Red Hat OpenShift Cluster Manager에서 풀 시크릿 을 가져와서 Quay.io와 같은 서비스에서 OpenShift Container Platform 구성 요소의 컨테이너 이미지 다운로드를 인증합니다. |

{

"auths":{

"cloud.openshift.com":{

"auth":"b3Blb=",

"email":"you@example.com"

},

"quay.io":{

"auth":"b3Blb=",

"email":"you@example.com"

}

}

}

|

4.5.5.1.2. 네트워크 구성 매개변수

기존 네트워크 인프라의 요구 사항에 따라 설치 구성을 사용자 지정할 수 있습니다. 예를 들어 클러스터 네트워크의 IP 주소 블록을 확장하거나 기본값과 다른 IP 주소 블록을 제공할 수 있습니다.

IPv4 주소만 지원됩니다.

표 4.2. 네트워크 매개변수

| 매개변수 | 설명 | 값 |

|---|---|---|

|

| 클러스터의 네트워크의 구성입니다. | 개체 참고

설치한 후에는 |

|

| 설치할 클러스터 네트워크 제공자 CNI(Container Network Interface) 플러그인입니다. |

|

|

| Pod의 IP 주소 블록입니다.

기본값은 여러 IP 주소 블록을 지정하는 경우 블록이 겹치지 않아야 합니다. | 개체의 배열입니다. 예를 들면 다음과 같습니다. networking:

clusterNetwork:

- cidr: 10.128.0.0/14

hostPrefix: 23

|

|

|

IPv4 네트워크입니다. |

CIDR(Classless Inter-Domain Routing) 표기법의 IP 주소 블록입니다. IPv4 블록의 접두사 길이는 |

|

|

개별 노드 각각에 할당할 서브넷 접두사 길이입니다. 예를 들어 | 서브넷 접두사입니다.

기본값은 |

|

|

서비스의 IP 주소 블록입니다. 기본값은 OpenShift SDN 및 OVN-Kubernetes 네트워크 공급자는 서비스 네트워크에 대한 단일 IP 주소 블록만 지원합니다. | CIDR 형식의 IP 주소 블록이 있는 어레이입니다. 예를 들면 다음과 같습니다. networking: serviceNetwork: - 172.30.0.0/16 |

|

| 시스템의 IP 주소 블록입니다. 여러 IP 주소 블록을 지정하는 경우 블록이 겹치지 않아야 합니다. | 개체의 배열입니다. 예를 들면 다음과 같습니다. networking: machineNetwork: - cidr: 10.0.0.0/16 |

|

|

| CIDR 표기법의 IP 네트워크 블록입니다.

예: 참고

기본 NIC가 상주하는 CIDR과 일치하도록 |

4.5.5.1.3. 선택적 구성 매개변수

선택적 설치 구성 매개변수는 다음 표에 설명되어 있습니다.

표 4.3. 선택적 매개변수

| 매개변수 | 설명 | 값 |

|---|---|---|

|

| 노드의 신뢰할 수 있는 인증서 스토리지에 추가되는 PEM 인코딩 X.509 인증서 번들입니다. 이 신뢰할 수 있는 번들은 프록시가 구성되었을 때에도 사용할 수 있습니다. | 문자열 |

|

| 컴퓨팅 노드를 구성하는 시스템의 구성입니다. |

|

|

|

풀에 있는 시스템의 명령어 집합 아키텍처를 결정합니다. 이기종 클러스터는 현재 지원되지 않으므로 모든 풀이 동일한 아키텍처를 지정해야 합니다. 유효한 값은 | 문자열 |

|

|

컴퓨팅 시스템에서 동시 멀티스레딩 또는 중요 동시 멀티스레딩을 비활성화하는 경우 용량 계획에서 시스템 성능이 크게 저하될 수 있는 문제를 고려해야 합니다. |

|

|

|

|

|

|

|

|

|

|

| 프로비저닝할 컴퓨팅 시스템(작업자 시스템이라고도 함) 수입니다. |

|

|

| 컨트롤 플레인을 구성하는 시스템들의 구성입니다. |

|

|

|

풀에 있는 시스템의 명령어 집합 아키텍처를 결정합니다. 현재 이기종 클러스터는 지원되지 않으므로 모든 풀에서 동일한 아키텍처를 지정해야 합니다. 유효한 값은 | 문자열 |

|

|

컨트롤 플레인 시스템에서 동시 멀티스레딩 또는 중요 동시 멀티스레딩을 비활성화하는 경우 용량 계획에서 시스템 성능이 크게 저하될 수 있는 문제를 고려해야 합니다. |

|

|

|

|

|

|

|

|

|

|

| 프로비저닝하는 컨트롤 플레인 시스템의 수입니다. |

지원되는 유일한 값은 기본값인 |

|

| Cloud Credential Operator (CCO) 모드입니다. 모드가 지정되지 않은 경우 CCO는 여러 모드가 지원되는 플랫폼에서 Mint 모드가 우선으로 되어 지정된 인증 정보의 기능을 동적으로 확인하려고합니다. 참고 모든 클라우드 공급자에서 모든 CCO 모드가 지원되는 것은 아닙니다. CCO 모드에 대한 자세한 내용은 Cluster Operators 의 Cloud Credential Operator 를 참조하십시오. |

|

|

|

FIPS 모드를 활성화 또는 비활성화합니다. 기본값은 중요

FIPS 검증 / 진행중인 모듈 암호화 라이브러리 사용은 참고 Azure File 스토리지를 사용하는 경우 FIPS 모드를 활성화할 수 없습니다. |

|

|

| 릴리스 이미지 내용의 소스 및 리포지토리입니다. |

개체의 배열입니다. 이 표의 다음 행에 설명된 대로 |

|

|

| 문자열 |

|

| 동일한 이미지를 포함할 수도 있는 하나 이상의 리포지토리를 지정합니다. | 문자열 배열 |

|

| Kubernetes API, OpenShift 경로와 같이 클러스터의 사용자 끝점을 게시하거나 노출하는 방법입니다. |

|

|

| 클러스터 시스템 액세스 인증에 필요한 하나 이상의 SSH 키입니다. 참고

설치 디버깅 또는 재해 복구를 수행하려는 프로덕션 OpenShift Container Platform 클러스터의 경우 | 하나 이상의 키입니다. 예를 들면 다음과 같습니다. sshKey: <key1> <key2> <key3> |

4.5.5.1.4. 선택적 AWS 구성 매개변수

선택적 AWS 구성 매개변수는 다음 표에 설명되어 있습니다.

표 4.4. 선택적 AWS 매개변수

| 매개변수 | 설명 | 값 |

|---|---|---|

|

| 클러스터의 컴퓨팅 머신을 부팅하는 데 사용되는 AWS AMI입니다. 이는 사용자 지정 RHCOS AMI가 필요한 리전에 필요합니다. | 설정된 AWS 리전에 속하는 게시된 또는 사용자 지정 RHCOS AMI입니다. |

|

| 컴퓨팅 머신 풀 인스턴스 프로파일에 적용되는 기존 AWS IAM 역할입니다. 이러한 필드를 사용하여 이름 지정 체계와 일치하고 IAM 역할에 대해 사전 정의된 권한 경계를 포함할 수 있습니다. 정의되지 않은 경우 설치 프로그램은 새 IAM 역할을 생성합니다. | 유효한 AWS IAM 역할의 이름입니다. |

|

| 루트 볼륨용으로 예약된 IOPS(초당 입/출력 작업)입니다. |

정수(예: |

|

| 루트 볼륨의 크기(GiB)입니다. |

정수(예: |

|

| 루트 볼륨의 유형입니다. |

유효한 AWS EBS 볼륨 유형 (예: |

|