IdM ユーザー、グループ、ホスト、およびアクセス制御ルールの管理

ユーザーとホストの設定、グループでの管理、およびホストベースおよびロールベースのアクセス制御ルールによるアクセスの制御

概要

多様性を受け入れるオープンソースの強化

Red Hat では、コード、ドキュメント、Web プロパティーにおける配慮に欠ける用語の置き換えに取り組んでいます。まずは、マスター (master)、スレーブ (slave)、ブラックリスト (blacklist)、ホワイトリスト (whitelist) の 4 つの用語の置き換えから始めます。この取り組みは膨大な作業を要するため、今後の複数のリリースで段階的に用語の置き換えを実施してまいります。詳細は、Red Hat CTO である Chris Wright のメッセージ を参照してください。

Identity Management では、次のような用語の置き換えが計画されています。

- ブラックリスト から ブロックリスト

- ホワイトリスト から 許可リスト

- スレーブ から セカンダリー

マスター という言葉は、文脈に応じて、より正確な言葉に置き換えられています。

- IdM マスター から IdM サーバー

- CA 更新マスター から CA 更新サーバー

- CRL マスター から CRL パブリッシャーサーバー

- マルチマスター から マルチサプライヤー

Red Hat ドキュメントへのフィードバック (英語のみ)

Red Hat ドキュメントに関するご意見やご感想をお寄せください。また、改善点があればお知らせください。

Jira からのフィードバック送信 (アカウントが必要)

- Jira の Web サイトにログインします。

- 上部のナビゲーションバーで Create をクリックします。

- Summary フィールドにわかりやすいタイトルを入力します。

- Description フィールドに、ドキュメントの改善に関するご意見を記入してください。ドキュメントの該当部分へのリンクも追加してください。

- ダイアログの下部にある Create をクリックします。

第1章 IdM コマンドラインユーティリティーの概要

Identity Management (IdM) コマンドラインユーティリティーの基本的な使用方法を説明します。

前提条件

IdM サーバーをインストールしていて、アクセス可能である。

詳細は、Identity Management のインストール を参照してください。

IPA コマンドラインインターフェイスを使用する場合は、有効な Kerberos チケットを使用して IdM に対してを認証している。

有効な Kerberos チケットを取得する方法は、コマンドラインから Identity Management へのログイン を参照してください。

1.1. IPA コマンドラインインターフェイスとは

IPA コマンドラインインターフェイス (CLI) は、Identity Management (IdM) の管理向けの基本的なコマンドラインインターフェイスです。

新しいユーザーを追加するための ipa user-add コマンドなど、IdM を管理するための多くのサブコマンドがサポートされています。

IPA CLI では以下を行うことができます。

- ネットワーク内のユーザー、グループ、ホスト、その他のオブジェクトを追加、管理、または削除する。

- 証明書を管理する。

- エントリーを検索する。

- オブジェクトを表示し、オブジェクトリストを表示する。

- アクセス権を設定する。

- 正しいコマンド構文でヘルプを取得する。

1.2. IPA のヘルプとは

IPA ヘルプは、IdM サーバー用の組み込みドキュメントシステムです。

IPA コマンドラインインターフェイス (CLI) は、読み込んだ IdM プラグインモジュールから、利用可能なヘルプトピックを生成します。IPA ヘルプユーティリティーを使用するには、以下が必要です。

- IdM サーバーがインストールされ、実行している。

- 有効な Kerberos チケットで認証されている。

オプションを指定せずに ipa help コマンドを実行すると、基本的なヘルプの使用方法と、最も一般的なコマンドの例が表示されます。

さまざまな ipa help のユースケースに対して、次のオプションを使用できます。

$ ipa help [TOPIC | COMMAND | topics | commands]-

[]- 括弧は、すべてのパラメーターが任意であることを示しており、ipa helpのみを入力すれば、コマンドが実行できます。 |- パイプ文字は または の意味になります。したがって、基本的なipa helpコマンドを使用して、TOPIC、COMMAND、topicsまたはcommandsを指定できます。-

topics— コマンドipa help topicsを実行して、IPA ヘルプでカバーされているuser、cert、serverなどのトピックのリストを表示できます。 -

TOPIC— 大文字の TOPIC は変数になります。したがって、特定のトピック (ipa help userなど) を指定できます。 -

commands— コマンドipa help commandsを入力して、user-add、ca-enable、server-showなどの IPA ヘルプでカバーされているコマンドのリストを表示できます。 -

COMMAND— 大文字の COMMAND は変数になります。したがって、ipa help user-addなどの特定のコマンドを指定できます。

-

1.3. IPA ヘルプトピックの使用

次の手順では、コマンドラインインターフェイスで IPA ヘルプを使用する方法について説明します。

手順

- 端末を開き、IdM サーバーに接続します。

ヘルプに記載されているトピックのリストを表示するには、

ipa help topicsを実行します。$ ipa help topicsトピックの 1 つを選択し、

ipa help [topic_name]のパターンに従ってコマンドを作成します。topic_name文字列の代わりに、前の手順でリストしたトピックの 1 つを追加します。この例では、

userトピックを使用します。$ ipa help userIPA ヘルプの出力が長すぎるため、テキスト全体を表示できない場合は、以下の構文を使用します。

$ ipa help user | lessスクロールダウンすれば、ヘルプ全体を表示できます

IPA CLI は、ユーザー トピックのヘルプページを表示します。概要を読むと、トピックのコマンドを使用するパターンに関して、多くの例を確認できます。

1.4. IPA help コマンドの使用

次の手順では、コマンドラインインターフェイスで IPA help コマンドを作成する方法について説明します。

手順

- 端末を開き、IdM サーバーに接続します。

ヘルプで使用できるコマンドのリストを表示するには、

ipa help commandsコマンドを実行します。$ ipa help commandsコマンドの 1 つを選択し、

ipa help <COMMAND>のパターンに従ってヘルプコマンドを作成します。<COMMAND>文字列の代わりに、前の手順でリストしたコマンドの 1 つを追加します。$ ipa help user-add

関連情報

-

ipaの man ページ

1.5. IPA コマンドの構造

IPA CLI は、以下のタイプのコマンドを区別します。

- 組み込みコマンド — 組み込みコマンドはすべて、IdM サーバーで利用できます。

- プラグインにより提供されたコマンド

IPA コマンドの構造を使用すると、さまざまなタイプのオブジェクトを管理できます。以下に例を示します。

- ユーザー

- ホスト

- DNS レコード

- 証明書

その他にも多数あります。

このようなほとんどのオブジェクトでは、IPA CLI に、以下を行うためのコマンドが含まれます。

-

追加 (

add) -

修正 (

mod) -

削除 (

del) -

検索 (

find) -

表示 (

show)

コマンドの構造は次のとおりです。

ipa user-add、ipa user-mod、ipa user-del、ipa user-find、ipa user-show

ipa host-add、ipa host-mod、ipa host-del、ipa host-find、ipa host-show

ipa dnsrecord-add、ipa dnsrecord-mod、ipa dnsrecord-del、ipa dnsrecord-find、ipa dnrecord-show

ipa user-add [options] でユーザーを作成できます。[options] は任意です。ipa user-add コマンドのみを使用する場合、スクリプトは、詳細を 1 つずつ要求します。

既存のオブジェクトを変更するには、オブジェクトを定義する必要があります。そのため、コマンドには、オブジェクト ipa user-mod USER_NAME [options] も含まれます。

1.6. IPA コマンドを使用した IdM へのユーザーアカウントの追加

以下の手順では、コマンドラインを使用して Identity Management (IdM) データベースに新しいユーザーを追加する方法について説明します。

前提条件

- IdM サーバーにユーザーアカウントを追加するには、管理者権限が必要です。

手順

- 端末を開き、IdM サーバーに接続します。

新しいユーザーを追加するコマンドを入力します。

$ ipa user-addこのコマンドは、ユーザーアカウントの作成に必要な基本データの提供を求めるスクリプトを実行します。

- First name: フィールドに、新規ユーザーの名前を入力して、Enter キーを押します。

- Last name: フィールドに、新規ユーザーの苗字を入力し、Enter キーを押します。

User login [suggested user name]: にユーザー名を入力します。または、提案されたユーザー名を使用する場合は、Enter キーを押します。

ユーザー名は、IdM データベース全体で一意にする必要があります。そのユーザー名がすでに存在するためにエラーが発生した場合は、

ipa user-addコマンドでそのプロセスを再度実行し、別の一意のユーザー名を使用します。

ユーザー名を追加すると、ユーザーアカウントが IdM データベースに追加され、IPA コマンドラインインターフェイス (CLI) は以下の出力を出力します。

---------------------- Added user "euser" ---------------------- User login: euser First name: Example Last name: User Full name: Example User Display name: Example User Initials: EU Home directory: /home/euser GECOS: Example User Login shell: /bin/sh Principal name: euser@IDM.EXAMPLE.COM Principal alias: euser@IDM.EXAMPLE.COM Email address: euser@idm.example.com UID: 427200006 GID: 427200006 Password: False Member of groups: ipausers Kerberos keys available: False

デフォルトでは、ユーザーアカウントにユーザーパスワードは設定されていません。ユーザーアカウントの作成中にパスワードを追加するには、次の構文で ipa user-add コマンドを使用します。

$ ipa user-add --first=Example --last=User --password次に、IPA CLI は、ユーザー名とパスワードを追加または確認するように要求します。

ユーザーがすでに作成されている場合は、ipa user-mod コマンドでパスワードを追加できます。

関連情報

-

パラメーターの詳細は、

ipa help user-addコマンドを実行してください。

1.7. IPA コマンドで IdM のユーザーアカウントの変更

各ユーザーアカウントの多くのパラメーターを変更できます。たとえば、新しいパスワードをユーザーに追加できます。

基本的なコマンド構文は user-add 構文とは異なります。たとえば、パスワードを追加するなど、変更を実行する既存のユーザーアカウントを定義する必要があるためです。

前提条件

- ユーザーアカウントを変更するには、管理者権限が必要です。

手順

- 端末を開き、IdM サーバーに接続します。

ipa user-modコマンドを入力し、変更するユーザーと、パスワードを追加するための--passwordなどのオプションを指定します。$ ipa user-mod euser --passwordこのコマンドは、新しいパスワードを追加できるスクリプトを実行します。

- 新しいパスワードを入力し、Enter キーを押します。

IPA CLI は次の出力を出力します。

---------------------- Modified user "euser" ---------------------- User login: euser First name: Example Last name: User Home directory: /home/euser Principal name: euser@IDM.EXAMPLE.COM Principal alias: euser@IDM.EXAMPLE.COM Email address: euser@idm.example.com UID: 427200006 GID: 427200006 Password: True Member of groups: ipausers Kerberos keys available: True

これでユーザーパスワードがアカウントに対して設定され、ユーザーが IdM にログインできます。

関連情報

-

パラメーターの詳細は、

ipa help user-modコマンドを実行してください。

1.8. IdM ユーティリティーに値をリスト形式で提供する方法

Identity Management (IdM) は、多値属性の値をリスト形式で保存します。

IdM は、多値リストを提供する次の方法に対応します。

同じコマンド呼び出しで、同じコマンドライン引数を複数回指定します。

$ ipa permission-add --right=read --permissions=write --permissions=delete ...または、リストを中括弧で囲むこともできます。この場合、シェルはデプロイメントを実行します。

$ ipa permission-add --right={read,write,delete} ...

上記の例では、パーミッションをオブジェクトに追加する permission-add コマンドを表示します。この例では、このオブジェクトについては触れていません。… の代わりに、権限を追加するオブジェクトーを追加する必要があります。

このような多値属性をコマンド行から更新すると、IdM は、前の値リストを新しいリストで完全に上書きします。したがって、多値属性を更新するときは、追加する 1 つの値だけでなく、新しいリスト全体を指定する必要があります。

たとえば、上記のコマンドでは、パーミッションのリストには、読み取り、書き込み、および削除が含まれます。permission-mod コマンドでリストを更新する場合は、すべての値を追加する必要があります。すべての値を追加しないと、追加されていない値は削除されます。

例 1: - ipa permission-mod コマンドは、以前に追加した権限をすべて更新します。

$ ipa permission-mod --right=read --right=write --right=delete ...または

$ ipa permission-mod --right={read,write,delete} ...

例 2 - ipa permission-mod コマンドは、コマンドに含まれないため、--right=delete 引数を削除します。

$ ipa permission-mod --right=read --right=write ...または

$ ipa permission-mod --right={read,write} ...1.9. IdM ユーティリティーで特殊文字を使用する方法

特殊文字を含むコマンドライン引数を ipa コマンドに渡す場合は、この文字をバックスラッシュ (\) でエスケープします。たとえば、一般的な特殊文字には、山かっこ (< および >)、アンパサンド (&)、アスタリスク (*)、またはバーティカルバー (|) があります。

たとえば、アスタリスク (*) をエスケープするには、次のコマンドを実行します。

$ ipa certprofile-show certificate_profile --out=exported\*profile.cfgシェルが特殊文字を正しく解析できないため、エスケープしていない特殊文字をコマンドに含めると、予想通りに機能しなくなります。

第2章 コマンドラインでユーザーアカウントの管理

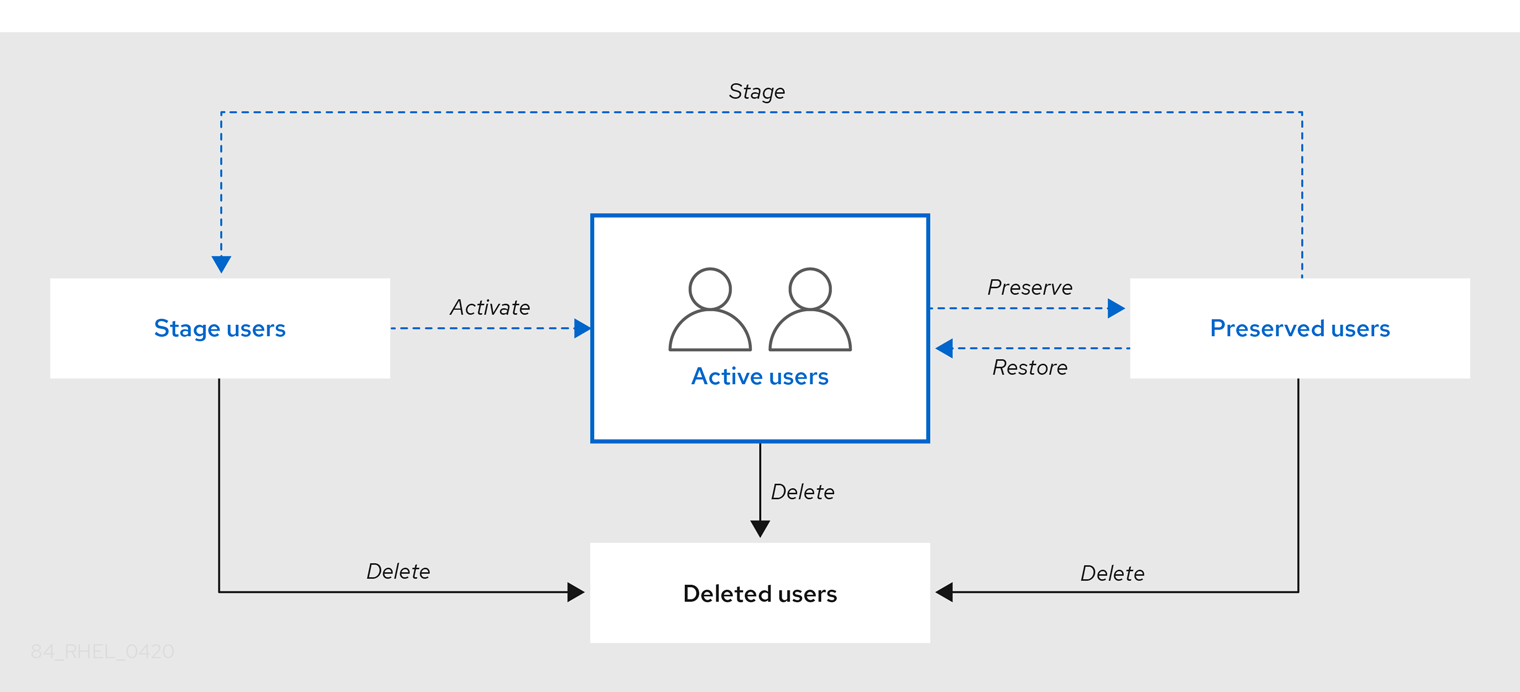

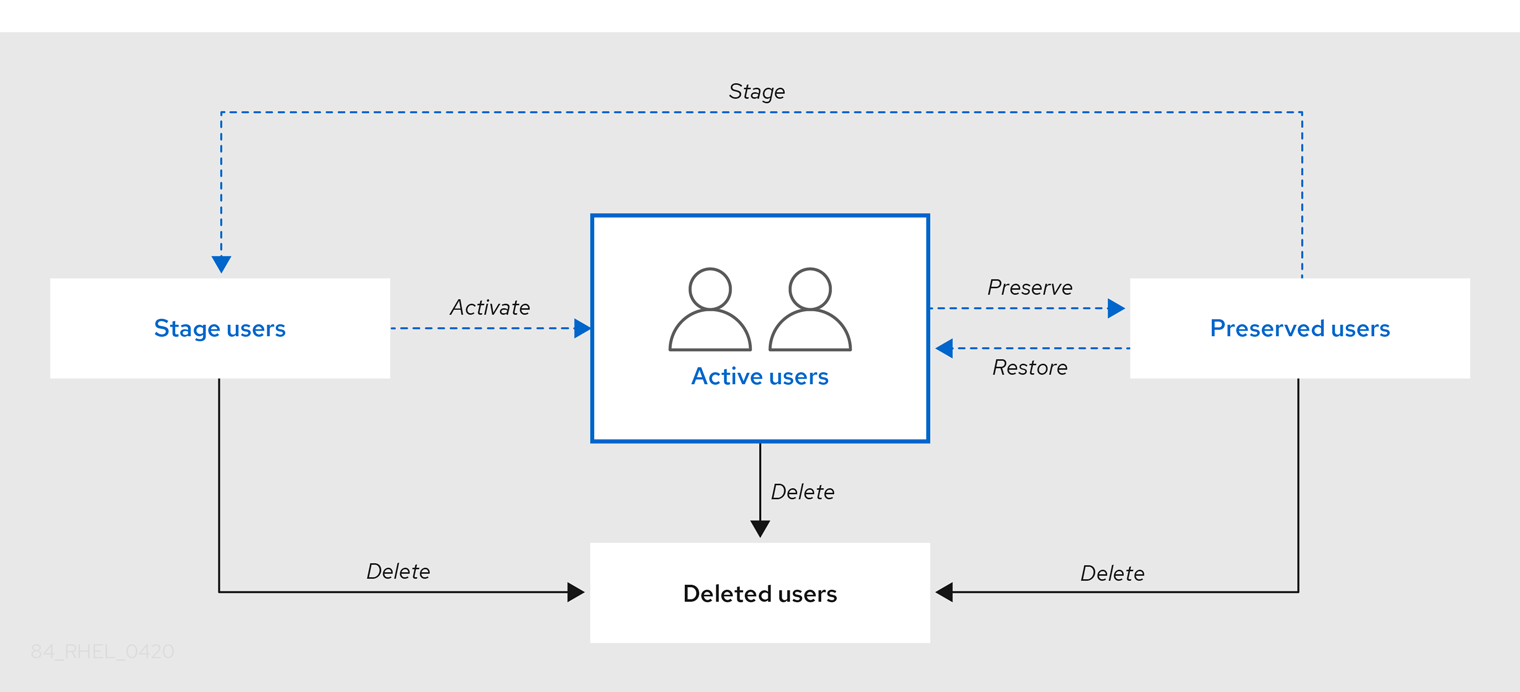

IdM (Identity Management) のユーザーライフサイクルには、次のようないくつかの段階があります。

- ユーザーアカウントを作成する

- ステージユーザーアカウントをアクティベートする

- ユーザーアカウントを保存する

- アクティブユーザー、ステージユーザー、または保存済みユーザーのアカウントを削除する

- 保存済みユーザーアカウントを復元する

2.1. ユーザーのライフサイクル

Identity Management (IdM) は、次の 3 つのユーザーアカウント状態に対応します

- ステージ ユーザーは認証できません。これは初期状態です。アクティブユーザーに必要なユーザーアカウントプロパティーをすべて設定できるわけではありません (例: グループメンバーシップ)。

- アクティブ ユーザーは認証が可能です。必要なユーザーアカウントプロパティーはすべて、この状態で設定する必要があります。

- 保存済み ユーザーは、以前にアクティブであったユーザーで、現在は非アクティブであるとみなされており、IdM への認証ができません。保存済みユーザーには、アクティブユーザーのときに有効になっていたアカウントプロパティーの大部分が保持されていますが、ユーザーグループからは除外されています。

IdM データベースからユーザーエントリーを完全に削除できます。

削除したユーザーアカウントを復元することはできません。ユーザーアカウントを削除すると、そのアカウントに関連する情報がすべて完全に失われます。

新規管理者は、デフォルトの管理ユーザーなど、管理者権限を持つユーザーのみが作成できます。すべての管理者アカウントを誤って削除した場合は、Directory Manager が、Directory Server に新しい管理者を手動で作成する必要があります。

admin ユーザーを削除しないでください。admin は IdM で必要な事前定義ユーザーであるため、この操作では特定のコマンドで問題が生じます。別の admin ユーザーを定義して使用する場合は、管理者権限を少なくとも 1 つのユーザーに付与してから、ipa user-disable admin を使用して、事前定義された admin ユーザーを無効にします。

ローカルユーザーを IdM に追加しないでください。Name Service Switch (NSS) は、ローカルユーザーとグループを解決する前に、IdM ユーザーとグループを常に解決します。つまり、たとえば IdM グループのメンバーシップは、ローカルユーザーでは機能しません。

2.2. コマンドラインを使用したユーザーの追加

以下のようにユーザーを追加できます。

- アクティブ - ユーザーがアクティブに使用できるユーザーアカウント

- ステージ - ユーザーは、このアカウントを使用できません。新規ユーザーアカウントを準備する場合は、このタイプを使用します。ユーザーがアカウントを使用する準備ができると、アクティベートできます。

以下の手順では、ipa user-add コマンドを使用して、アクティブなユーザーを IdM サーバーに追加する方法を説明します。

同様に、ipa stageuser-add コマンドでステージユーザーアカウントを作成できます。

IdM は、一意のユーザー ID (UID) を新しいユーザーアカウントに自動的に割り当てます。手動で行うこともできますが、サーバーは UID 番号が一意かどうかを検証しません。このため、複数のユーザーエントリーに同じ ID 番号が割り当てられる可能性があります。Red Hat は、複数のエントリーに同じ UID を割り当てることがないようにすることを推奨します。

前提条件

- IdM、またはユーザー管理者ロールを管理する管理者権限

- Kerberos チケットを取得している。詳細は、Using kinit to log in to IdM manually を参照してください。

手順

- 端末を開き、IdM サーバーに接続します。

ユーザーのログイン、ユーザーの名前、および名字を追加します。メールアドレスを追加することもできます。

$ ipa user-add user_login --first=first_name --last=last_name --email=email_address

IdM は、以下の正規表現で説明できるユーザー名をサポートします。

[a-zA-Z0-9_.][a-zA-Z0-9_.-]{0,252}[a-zA-Z0-9_.$-]?注記ユーザー名の末尾がドル記号 ($) で終わる場合は、Samba 3.x マシンでのサポートが有効になります。

大文字を含むユーザー名を追加すると、IdM が名前を保存する際に自動的に小文字に変換されます。したがって、IdM にログインする場合は、常にユーザー名を小文字で入力する必要があります。また、user と User など、大文字と小文字のみが異なるユーザー名を追加することはできません。

ユーザー名のデフォルトの長さは、最大 32 文字です。これを変更するには、

ipa config-mod --maxusernameコマンドを使用します。たとえば、ユーザー名の最大長を 64 文字にするには、次のコマンドを実行します。$ ipa config-mod --maxusername=64 Maximum username length: 64 ...

ipa user-addコマンドには、多くのパラメーターが含まれます。リストを表示するには、ipa help コマンドを使用します。$ ipa help user-add

ipa helpコマンドの詳細は、IPA のヘルプとは を参照してください。

IdM ユーザーアカウントをリスト表示して、新規ユーザーアカウントが正常に作成されたかどうかを確認できます。

$ ipa user-find

このコマンドは、すべてのユーザーアカウントと、その詳細をリストで表示します。

2.3. コマンドラインでユーザーのアクティベート

ステージからアクティブに移行してユーザーアカウントをアクティベートするには、ipa stageuser-activate コマンドを使用します。

前提条件

- IdM、またはユーザー管理者ロールを管理する管理者権限

- Kerberos チケットを取得している。詳細は、Using kinit to log in to IdM manually を参照してください。

手順

- 端末を開き、IdM サーバーに接続します。

次のコマンドで、ユーザーアカウントをアクティベートします。

$ ipa stageuser-activate user_login ------------------------- Stage user user_login activated ------------------------- ...

IdM ユーザーアカウントをリスト表示して、新規ユーザーアカウントが正常に作成されたかどうかを確認できます。

$ ipa user-find

このコマンドは、すべてのユーザーアカウントと、その詳細をリストで表示します。

2.4. コマンドラインでユーザーの保存

ユーザーアカウントを削除しても、保存しておくことはできますが、後で復元するオプションはそのままにしておきます。ユーザーアカウントを保持するには、ipa user-del コマンドまたは ipa stageuser-del コマンドで、--preserve オプションを使用します。

前提条件

- IdM、またはユーザー管理者ロールを管理する管理者権限

- Kerberos チケットを取得している。詳細は、Using kinit to log in to IdM manually を参照してください。

手順

- 端末を開き、IdM サーバーに接続します。

次のコマンドで、ユーザーアカウントを保存します。

$ ipa user-del --preserve user_login -------------------- Deleted user "user_login" --------------------

注記ユーザーアカウントが削除されたという出力が表示されたにもかかわらず、アカウントは保持されています。

2.5. コマンドラインを使用したユーザーの削除

IdM (Identity Management) を使用すると、ユーザーを完全に削除できます。以下を削除できます。

-

アクティブユーザーの場合 -

ipa user-del -

ステージユーザーの場合 -

ipa stageuser-del -

保存済みユーザーの場合 -

ipa user-del

複数のユーザーを削除するときは、--continue オプションを使用して、エラーに関係なくコマンドを続行します。成功および失敗した操作の概要は、コマンドが完了したときに標準出力ストリーム (stdout) に出力されます。

$ ipa user-del --continue user1 user2 user3

--continue を使用しないと、コマンドはエラーが発生するまでユーザーの削除を続行し、停止と終了を行います。

前提条件

- IdM、またはユーザー管理者ロールを管理する管理者権限

- Kerberos チケットを取得している。詳細は、Using kinit to log in to IdM manually を参照してください。

手順

- 端末を開き、IdM サーバーに接続します。

次のコマンドで、ユーザーアカウントを削除します。

$ ipa user-del user_login -------------------- Deleted user "user_login" --------------------

ユーザーアカウントは、IdM から完全に削除されました。

2.6. コマンドラインでユーザーの復元

保存済みユーザーは、以下のステータスに復元できます。

-

アクティブユーザー -

ipa user-undel -

ステージユーザー -

ipa user-stage

ユーザーアカウントを復元しても、そのアカウントの以前の属性がすべて復元されるわけではありません。たとえば、ユーザーのパスワードが復元されず、再設定する必要があります。

前提条件

- IdM、またはユーザー管理者ロールを管理する管理者権限

- Kerberos チケットを取得している。詳細は、Using kinit to log in to IdM manually を参照してください。

手順

- 端末を開き、IdM サーバーに接続します。

次のコマンドで、ユーザーアカウントをアクティベートします。

$ ipa user-undel user_login ------------------------------ Undeleted user account "user_login" ------------------------------

または、ユーザーアカウントをステージユーザーとして復元することもできます。

$ ipa user-stage user_login ------------------------------ Staged user account "user_login" ------------------------------

検証手順

IdM ユーザーアカウントをリスト表示して、新規ユーザーアカウントが正常に作成されたかどうかを確認できます。

$ ipa user-find

このコマンドは、すべてのユーザーアカウントと、その詳細をリストで表示します。

第3章 IdM Web UI でユーザーアカウントの管理

Identity Management (IdM) は、さまざまなユーザーのライフサイクル状況の管理に役立つ 複数のステージ を提供します。

- ユーザーアカウントの作成

従業員が新しい会社で働き始める前に ステージユーザーアカウントを作成 し、従業員の初出勤日に合わせてアカウントをアクティベートできるように準備します。

この手順を省略し、アクティブなユーザーアカウントを直接作成できるようにします。この手順は、ステージユーザーアカウントの作成に類似しています。

- ユーザーアカウントをアクティベートする

- 従業員の最初の就業日に アカウントをアクティベート します。

- ユーザーアカウントを無効にする

- ユーザーが数か月間育児休暇を取得する場合は、一時的にアカウントを無効にする 必要があります。

- ユーザーアカウントを有効にする

- ユーザーが戻ってきたら、アカウントを再度有効にする 必要があります。

- ユーザーアカウントを保存する

- ユーザーが会社を辞める場合は、しばらくしてから会社に戻ってくる可能性を考慮して、アカウントを復元することができる状態で削除する 必要があります。

- ユーザーアカウントを復元する

- 2 年後にユーザーが復職する場合は、保存済みアカウントを復元 する必要があります。

- ユーザーアカウントを削除する

- 従業員が解雇された場合は、バックアップなしで アカウントを削除します。

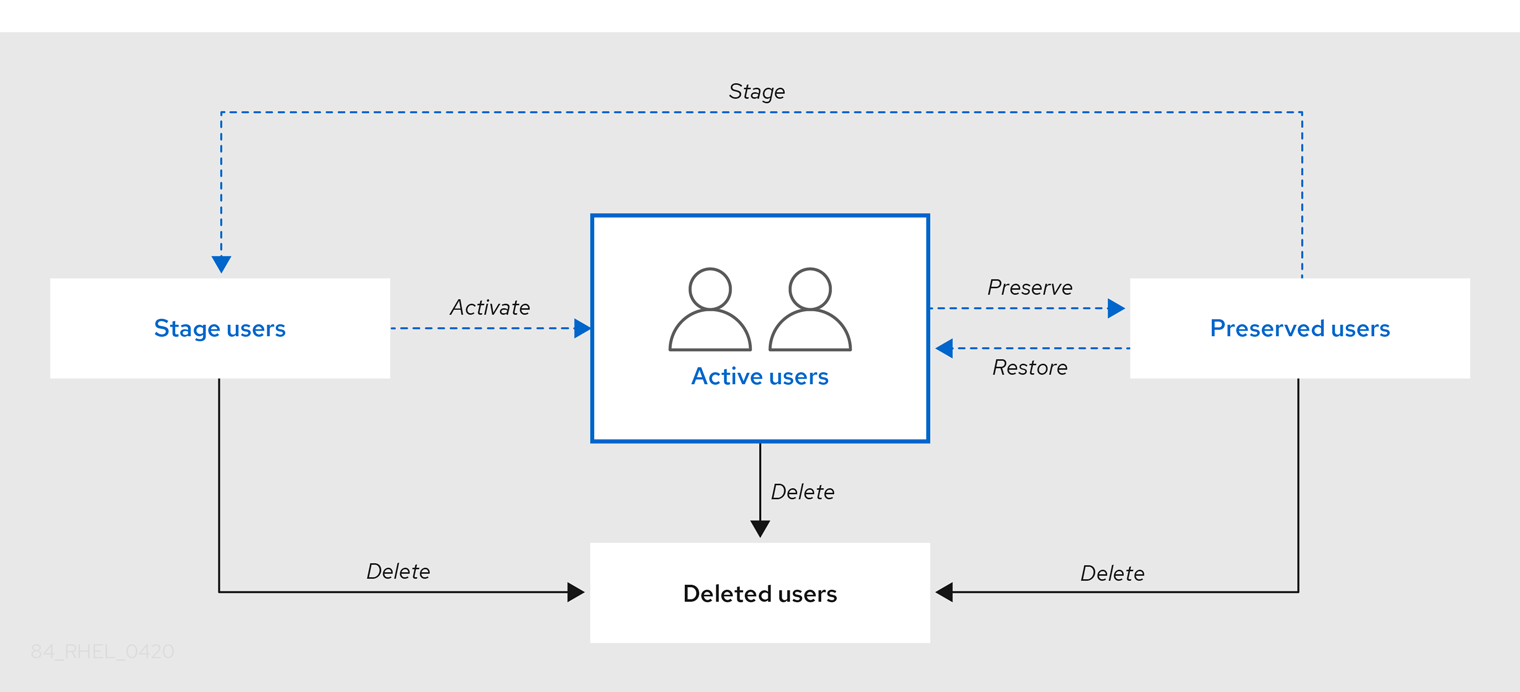

3.1. ユーザーのライフサイクル

Identity Management (IdM) は、次の 3 つのユーザーアカウント状態に対応します

- ステージ ユーザーは認証できません。これは初期状態です。アクティブユーザーに必要なユーザーアカウントプロパティーをすべて設定できるわけではありません (例: グループメンバーシップ)。

- アクティブ ユーザーは認証が可能です。必要なユーザーアカウントプロパティーはすべて、この状態で設定する必要があります。

- 保存済み ユーザーは、以前にアクティブであったユーザーで、現在は非アクティブであるとみなされており、IdM への認証ができません。保存済みユーザーには、アクティブユーザーのときに有効になっていたアカウントプロパティーの大部分が保持されていますが、ユーザーグループからは除外されています。

IdM データベースからユーザーエントリーを完全に削除できます。

削除したユーザーアカウントを復元することはできません。ユーザーアカウントを削除すると、そのアカウントに関連する情報がすべて完全に失われます。

新規管理者は、デフォルトの管理ユーザーなど、管理者権限を持つユーザーのみが作成できます。すべての管理者アカウントを誤って削除した場合は、Directory Manager が、Directory Server に新しい管理者を手動で作成する必要があります。

admin ユーザーを削除しないでください。admin は IdM で必要な事前定義ユーザーであるため、この操作では特定のコマンドで問題が生じます。別の admin ユーザーを定義して使用する場合は、管理者権限を少なくとも 1 つのユーザーに付与してから、ipa user-disable admin を使用して、事前定義された admin ユーザーを無効にします。

ローカルユーザーを IdM に追加しないでください。Name Service Switch (NSS) は、ローカルユーザーとグループを解決する前に、IdM ユーザーとグループを常に解決します。つまり、たとえば IdM グループのメンバーシップは、ローカルユーザーでは機能しません。

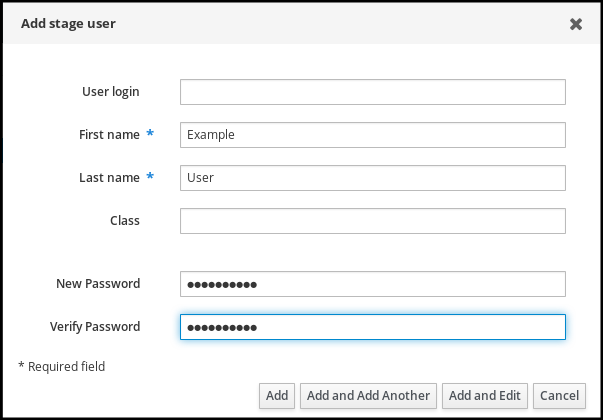

3.2. Web UI でユーザーの追加

通常は、新入社員が働き始める前に、新しいユーザーアカウントを作成する必要があります。このようなステージアカウントにはアクセスできず、後でアクティベートする必要があります。

または、直接、アクティブなユーザーアカウントを作成できます。アクティブユーザーを追加する場合は、以下の手順に従って、アクティブユーザー タブでユーザーアカウントを追加します。

前提条件

- IdM、またはユーザー管理者ロールを管理する管理者権限

手順

IdM Web UI にログインします。

詳細は Web ブラウザーで IdM Web UI へのアクセス を参照してください。

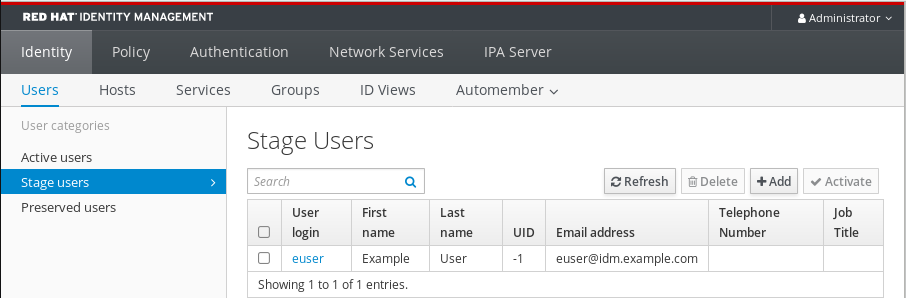

ユーザー → ステージユーザー タブに移動します。

または、ユーザー → アクティブユーザー にユーザーアカウントを追加できますが、アカウントにユーザーグループを追加することはできません。

- + 追加 アイコンをクリックします。

- ステージユーザーの追加 ダイアログボックスで、新規ユーザーの 名前 と 名字 を入力します。

(必要に応じて) ユーザーログイン フィールドにログイン名を追加します。

空のままにすると、IdM サーバーは、名字の前に、名前の最初の 1 文字が追加された形式で、ログイン名を作成します。ログイン名には、32 文字まで使用できます。

- (必要に応じて) GID ドロップダウンメニューで、ユーザーに含まれるグループを選択します。

- [オプション] パスワード および パスワードの確認 フィールドに、パスワードを入力して確定し、両方が一致していることを確認します。

Add ボタンをクリックします。

この時点では、ステージユーザー テーブルでユーザーアカウントを確認できます。

ユーザー名をクリックすると、電話番号、住所、職業の追加などの詳細設定を編集できます。

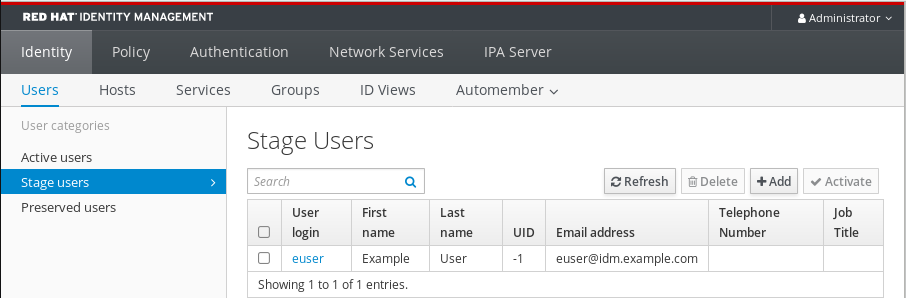

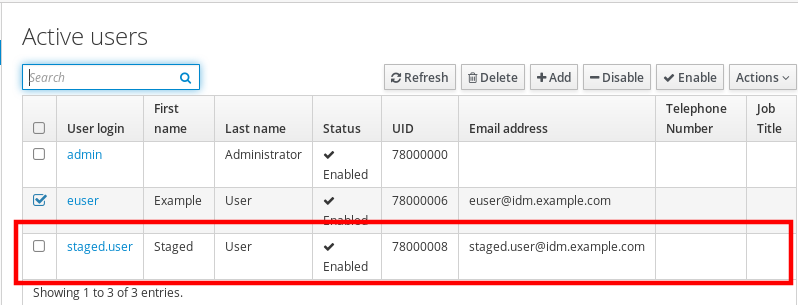

3.3. IdM Web UI でステージユーザーのアクティベート

ユーザーが IdM にログインする前、およびユーザーを IdM グループに追加する前に、この手順に従ってステージユーザーアカウントをアクティベートする必要があります。

前提条件

- IdM Web UI、またはユーザー管理者ロールを管理する管理者権限

- IdM に、1 つ以上のステージユーザーアカウント

手順

IdM Web UI にログインします。

詳細は Web ブラウザーで IdM Web UI へのアクセス を参照してください。

- ユーザー → ステージユーザー タブに移動します。

- 有効にするユーザーアカウントのチェックボックスをクリックします。

アクティベート ボタンをクリックします。

- Confirmation ダイアログボックスで OK をクリックします。

アクティベーションに成功したら、IdM Web UI により、ユーザーがアクティベートされ、ユーザーアカウントが アクティブユーザー に移動したことを示す緑色の確認が表示されます。このアカウントはアクティブで、ユーザーは IdM ドメインと IdM Web UI に対して認証できます。ユーザーは、初回ログイン時にパスワードを変更するように求められます。

このステージで、アクティブなユーザーアカウントをユーザーグループに追加できます。

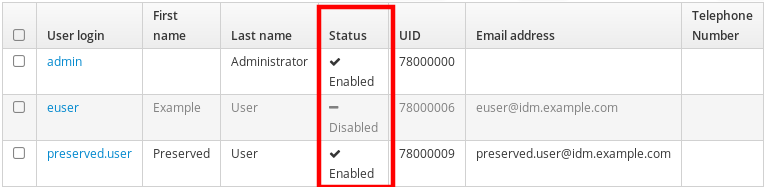

3.4. Web UI でのユーザーアカウントの無効化

アクティブなユーザーアカウントを無効にできます。ユーザーアカウントを無効にすると、ユーザーアカウントはアカウントを非アクティブにできるため、そのユーザーアカウントを使用して Kerberos などの IdM サービスを認証および使用したり、タスクを実行することができません。

無効にしたユーザーアカウントはそのまま IdM に残り、関連する情報は何も変更しません。保存済みユーザーアカウントとは異なり、無効にしたユーザーアカウントはアクティブな状態のままとなり、ユーザーグループのメンバーになります。

ユーザーアカウントを無効にした後、既存の接続はユーザーの Kerberos TGT や他のチケットの有効期限が切れるまで有効です。チケットの期限が切れると、ユーザーが更新できなくなります。

前提条件

- IdM Web UI、またはユーザー管理者ロールを管理する管理者権限

手順

IdM Web UI にログインします。

詳細は Web ブラウザーで IdM Web UI へのアクセス を参照してください。

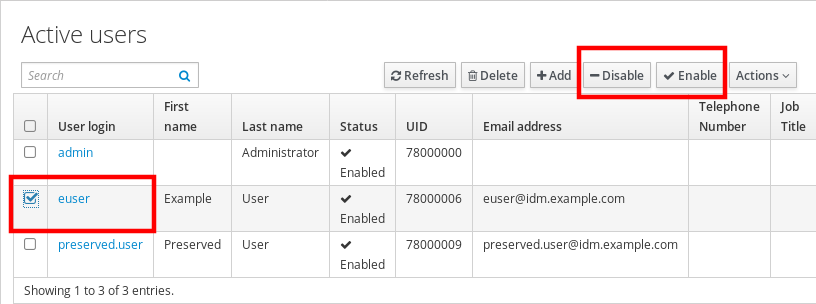

- ユーザー → アクティブユーザー タブに移動します。

- 無効にするユーザーアカウントのチェックボックスをクリックします。

無効 ボタンをクリックします。

- 確認 ダイアログボックスで、OK ボタンをクリックします。

無効化の手順に成功した場合は、アクティブユーザー テーブルの状態の列で確認できます。

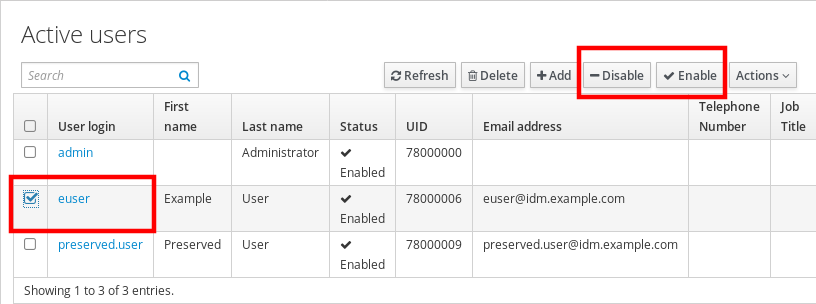

3.5. Web UI でユーザーアカウントの有効化

IdM を使用して、無効にしたアクティブなユーザーアカウントを再度有効にできます。ユーザーアカウントを有効にすると、無効になったアカウントが有効になります。

前提条件

- IdM Web UI、またはユーザー管理者ロールを管理する管理者権限

手順

- IdM Web UI にログインします。

- ユーザー → アクティブユーザー タブに移動します。

- 有効にするユーザーアカウントのチェックボックスをクリックします。

有効 ボタンをクリックします。

- 確認 ダイアログボックスで、OK ボタンをクリックします。

変更に成功すると、アクティブユーザー テーブルの状態の列で確認できます。

3.6. IdM Web UI でアクティブなユーザーの保存

ユーザーアカウントを保存すると、アクティブユーザー タブからアカウントを削除した状態で、IdM でアカウントを維持できます。

従業員が退職する場合は、ユーザーアカウントを保存します。ユーザーアカウントを数週間または数か月間 (たとえば育児休暇) 無効にする場合は、ユーザーアカウントを無効にします。詳細は、Web UI でのユーザーアカウントの無効化 を参照してください。保存済みアカウントはアクティブではないため、そのユーザーが内部ネットワークにはアクセスできないものの、すべてのデータが含まれる状態でデータベース内に残ります。

復元したアカウントをアクティブモードに戻すことができます。

保存済みユーザーのリストは、以前のユーザーアカウントの履歴を提供します。

前提条件

- IdM (Identity Management) Web UI、またはユーザー管理者ロールを管理する管理者権限

手順

IdM Web UI にログインします。

詳細は Web ブラウザーで IdM Web UI へのアクセス を参照してください。

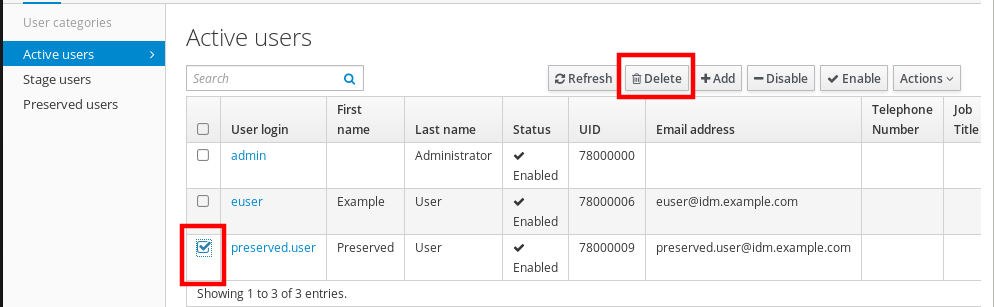

- ユーザー → アクティブユーザー タブに移動します。

- 保存するユーザーアカウントのチェックボックスをクリックします。

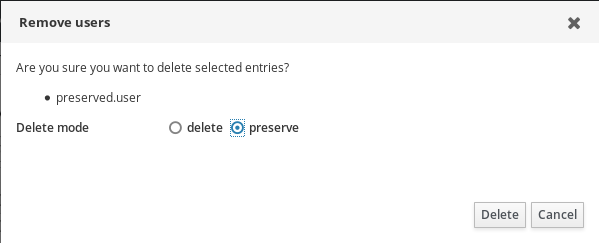

削除 ボタンをクリックします。

- ユーザーの削除 ダイアログボックスで、削除モード ラジオボタンを、保存 に切り替えます。

削除 ボタンをクリックします。

これにより、そのユーザーアカウントは、保存済みユーザー に移動します。

保存済みユーザーを復元する必要がある場合は、IdM Web UI でユーザーの復元 を参照してください。

3.7. IdM Web UI でユーザーの復元

IdM (Identity Management) を使用すると、保存済みユーザーアカウントをアクティブな状態で復元できます。保存済みユーザーをアクティブなユーザーまたはステージユーザーに復元できます。

前提条件

- IdM Web UI、またはユーザー管理者ロールを管理する管理者権限

手順

IdM Web UI にログインします。

詳細は Web ブラウザーで IdM Web UI へのアクセス を参照してください。

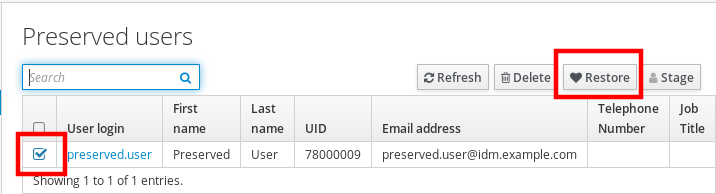

- ユーザー → 保存済みユーザー タブに移動します。

- 復元するユーザーアカウントのチェックボックスをクリックします。

復元 ボタンをクリックします。

- 確認 ダイアログボックスで、OK ボタンをクリックします。

IdM Web UI は、緑色の確認を表示し、ユーザーアカウントを アクティブユーザー タブに移動します。

3.8. IdM Web UI でユーザーの削除

ユーザーの削除は元に戻せない操作であり、グループメンバーシップやパスワードなど、ユーザーアカウントが IdM データベースから完全に削除されます。ユーザーの外部設定 (システムアカウントやホームディレクトリーなど) は削除されませんが、IdM からはアクセスできなくなります。

以下を削除できます。

アクティブなユーザー - IdM Web UI では、以下のオプションを利用できます。

ユーザーを一時的に保存する

詳細は IdM Web UI でアクティブなユーザーの保存 を参照してください。

- 完全に削除する

- ステージユーザー - ステージユーザーを完全に削除できます。

- 保存済みユーザー - 保存済みユーザーを完全に削除できます。

以下の手順では、アクティブなユーザーの削除を説明します。以下のタブでも同じようにユーザーアカウントを削除できます。

- ステージユーザー タブ

- 保存済みユーザー タブ

前提条件

- IdM Web UI、またはユーザー管理者ロールを管理する管理者権限

手順

IdM Web UI にログインします。

詳細は Web ブラウザーで IdM Web UI へのアクセス を参照してください。

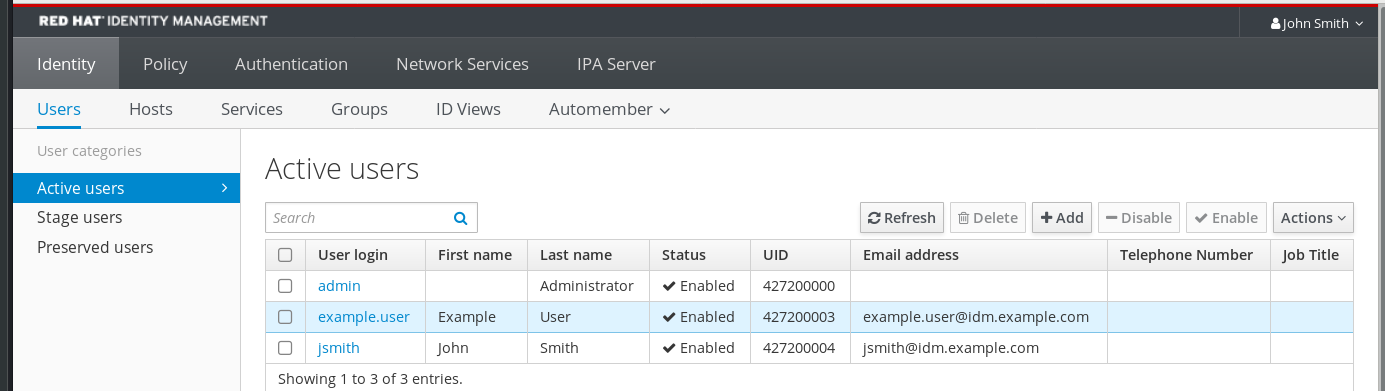

ユーザー → アクティブユーザー タブに移動します。

ユーザー → ステージユーザー または ユーザー → 保存済みユーザー でも、ユーザーアカウントを削除できます。

- 削除 アイコンをクリックします。

- ユーザーの削除 ダイアログボックスで、モードの削除 ラジオボタンを、削除 に切り替えます。

- 削除 ボタンをクリックします。

ユーザーアカウントが、IdM から完全に削除されました。

第4章 Ansible Playbook を使用したユーザーアカウントの管理

Ansible Playbook を使用して IdM のユーザーを管理できます。ユーザーのライフサイクル を示した後、本章では以下の操作に Ansible Playbook を使用する方法を説明します。

-

YMLファイルに直接リストされている ユーザーを 1 つ存在させる 手順 -

YMLファイルに直接リストされている ユーザーを複数存在させる 手順 -

YMLファイルから参照されるJSONファイルにリストされている ユーザーを複数存在させる 手順 -

YMLファイルに直接リストされている ユーザーがないことを確認 します。

4.1. ユーザーのライフサイクル

Identity Management (IdM) は、次の 3 つのユーザーアカウント状態に対応します

- ステージ ユーザーは認証できません。これは初期状態です。アクティブユーザーに必要なユーザーアカウントプロパティーをすべて設定できるわけではありません (例: グループメンバーシップ)。

- アクティブ ユーザーは認証が可能です。必要なユーザーアカウントプロパティーはすべて、この状態で設定する必要があります。

- 保存済み ユーザーは、以前にアクティブであったユーザーで、現在は非アクティブであるとみなされており、IdM への認証ができません。保存済みユーザーには、アクティブユーザーのときに有効になっていたアカウントプロパティーの大部分が保持されていますが、ユーザーグループからは除外されています。

IdM データベースからユーザーエントリーを完全に削除できます。

削除したユーザーアカウントを復元することはできません。ユーザーアカウントを削除すると、そのアカウントに関連する情報がすべて完全に失われます。

新規管理者は、デフォルトの管理ユーザーなど、管理者権限を持つユーザーのみが作成できます。すべての管理者アカウントを誤って削除した場合は、Directory Manager が、Directory Server に新しい管理者を手動で作成する必要があります。

admin ユーザーを削除しないでください。admin は IdM で必要な事前定義ユーザーであるため、この操作では特定のコマンドで問題が生じます。別の admin ユーザーを定義して使用する場合は、管理者権限を少なくとも 1 つのユーザーに付与してから、ipa user-disable admin を使用して、事前定義された admin ユーザーを無効にします。

ローカルユーザーを IdM に追加しないでください。Name Service Switch (NSS) は、ローカルユーザーとグループを解決する前に、IdM ユーザーとグループを常に解決します。つまり、たとえば IdM グループのメンバーシップは、ローカルユーザーでは機能しません。

4.2. Ansible Playbook を使用して IdM ユーザーを存在させる手順

以下の手順では、Ansible Playbook を使用して IdM にユーザーを 1 つ存在させる方法を説明します。

前提条件

-

IdM

adminのパスワードを把握している。 次の要件を満たすように Ansible コントロールノードを設定している。

- Ansible バージョン 2.14 以降を使用している。

-

Ansible コントローラーに

ansible-freeipaパッケージがインストールされている。 - この例では、~/MyPlaybooks/ ディレクトリーに、IdM サーバーの完全修飾ドメイン名 (FQDN) を使用して Ansible インベントリーファイル を作成したことを前提としている。

-

この例では、secret.yml Ansible ボールトに

ipaadmin_passwordが保存されていることを前提としている。

-

ターゲットノード

(ansible-freeipaモジュールが実行されるノード) は、IdM クライアント、サーバー、またはレプリカとして IdM ドメインの一部です。

手順

inventory.fileなどのインベントリーファイルを作成して、そのファイルにipaserverを定義します。[ipaserver] server.idm.example.com

IdM に存在させるユーザーのデータを指定して Ansible Playbook ファイルを作成します。この手順は、

/usr/share/doc/ansible-freeipa/playbooks/user/add-user.ymlファイルのサンプルをコピーして変更し、簡素化できます。たとえば、idm_user という名前のユーザーを作成し、 Password123 をユーザーパスワードとして追加するには、次のコマンドを実行します。--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Create user idm_user ipauser: ipaadmin_password: "{{ ipaadmin_password }}" name: idm_user first: Alice last: Acme uid: 1000111 gid: 10011 phone: "+555123457" email: idm_user@acme.com passwordexpiration: "2023-01-19 23:59:59" password: "Password123" update_password: on_createユーザーを追加するには、以下のオプションを使用する必要があります。

- 名前: ログイン名

- first: 名前 (名) の文字列

- last: 名前 (姓) の文字列

利用可能なユーザーオプションの完全なリストは、

/usr/share/doc/ansible-freeipa/README-user.mdMarkdown ファイルを参照してください。注記update_password: on_createオプションを使用する場合には、Ansible はユーザー作成時にのみユーザーパスワードを作成します。パスワードを指定してユーザーが作成されている場合には、Ansible では新しいパスワードは生成されません。Playbook を実行します。

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/add-IdM-user.yml

検証手順

ipa user-showコマンドを使用して、新しいユーザーアカウントが IdM に存在するかどうかを確認できます。admin として

ipaserverにログインします。$ ssh admin@server.idm.example.com Password: [admin@server /]$admin の Kerberos チケットを要求します。

$ kinit admin Password for admin@IDM.EXAMPLE.COM:idm_user に関する情報を要求します。

$ ipa user-show idm_user User login: idm_user First name: Alice Last name: Acme ....

idm_userという名前のユーザー が IdM に存在しています。

4.3. Ansible Playbook を使用して IdM ユーザーを複数存在させる手順

以下の手順では、Ansible Playbook を使用して IdM にユーザーを複数存在させる方法を説明します。

前提条件

-

IdM

adminのパスワードを把握している。 次の要件を満たすように Ansible コントロールノードを設定している。

- Ansible バージョン 2.14 以降を使用している。

-

Ansible コントローラーに

ansible-freeipaパッケージがインストールされている。 - この例では、~/MyPlaybooks/ ディレクトリーに、IdM サーバーの完全修飾ドメイン名 (FQDN) を使用して Ansible インベントリーファイル を作成したことを前提としている。

-

この例では、secret.yml Ansible ボールトに

ipaadmin_passwordが保存されていることを前提としている。

-

ターゲットノード

(ansible-freeipaモジュールが実行されるノード) は、IdM クライアント、サーバー、またはレプリカとして IdM ドメインの一部です。

手順

inventory.fileなどのインベントリーファイルを作成して、そのファイルにipaserverを定義します。[ipaserver] server.idm.example.com

IdM に存在させるユーザーのデータを指定して Ansible Playbook ファイルを作成します。この手順は、

/usr/share/doc/ansible-freeipa/playbooks/user/ensure-users-present.ymlファイルのサンプルをコピーして変更し、簡素化できます。たとえば、ユーザー idm_user_1、idm_user_2、idm_user_3 を作成し、idm_user_1 のパスワードを Password123 として追加します。--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Create user idm_users ipauser: ipaadmin_password: "{{ ipaadmin_password }}" users: - name: idm_user_1 first: Alice last: Acme uid: 10001 gid: 10011 phone: "+555123457" email: idm_user@acme.com passwordexpiration: "2023-01-19 23:59:59" password: "Password123" - name: idm_user_2 first: Bob last: Acme uid: 100011 gid: 10011 - name: idm_user_3 first: Eve last: Acme uid: 1000111 gid: 10011注記update_password: on_create オプションを指定しないと、Ansible は Playbook が実行されるたびにユーザーパスワードを再設定します。最後に Playbook が実行されてからユーザーがパスワードを変更した場合には、Ansible はパスワードを再設定します。

Playbook を実行します。

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/add-users.yml

検証手順

ipa user-showコマンドを使用して、ユーザーアカウントが IdM に存在するかどうかを確認できます。管理者として

ipaserverにログインします。$ ssh administrator@server.idm.example.com Password: [admin@server /]$idm_user_1 に関する情報を表示します。

$ ipa user-show idm_user_1 User login: idm_user_1 First name: Alice Last name: Acme Password: True ....

idm_user_1 という名前のユーザーが IdM に存在しています。

4.4. Ansible Playbook を使用して JSON ファイルに指定してある複数の IdM ユーザーを存在させる手順

以下の手順では、Ansible Playbook を使用して IdM に複数のユーザーを存在させる方法を説明します。ユーザーは JSON ファイルに保存されます。

前提条件

-

IdM

adminのパスワードを把握している。 次の要件を満たすように Ansible コントロールノードを設定している。

- Ansible バージョン 2.14 以降を使用している。

-

Ansible コントローラーに

ansible-freeipaパッケージがインストールされている。 - この例では、~/MyPlaybooks/ ディレクトリーに、IdM サーバーの完全修飾ドメイン名 (FQDN) を使用して Ansible インベントリーファイル を作成したことを前提としている。

-

この例では、secret.yml Ansible ボールトに

ipaadmin_passwordが保存されていることを前提としている。

-

ターゲットノード

(ansible-freeipaモジュールが実行されるノード) は、IdM クライアント、サーバー、またはレプリカとして IdM ドメインの一部です。

手順

inventory.fileなどのインベントリーファイルを作成して、そのファイルにipaserverを定義します。[ipaserver] server.idm.example.com

必要なタスクが含まれる Ansible Playbook ファイルを作成します。存在させるユーザーのデータが指定された

JSONファイルを参照します。この手順は、/usr/share/doc/ansible-freeipa/ensure-users-present-ymlfile.ymlファイルのサンプルをコピーして変更し、簡素化できます。--- - name: Ensure users' presence hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Include users.json include_vars: file: users.json - name: Users present ipauser: ipaadmin_password: "{{ ipaadmin_password }}" users: "{{ users }}"users.jsonファイルを作成し、IdM ユーザーを追加します。この手順を簡素化するには、/usr/share/doc/ansible-freeipa/playbooks/user/users.jsonファイルのサンプルをコピーして変更できます。たとえば、ユーザー idm_user_1、idm_user_2、idm_user_3 を作成し、idm_user_1 のパスワードを Password123 として追加します。{ "users": [ { "name": "idm_user_1", "first": "Alice", "last": "Acme", "password": "Password123" }, { "name": "idm_user_2", "first": "Bob", "last": "Acme" }, { "name": "idm_user_3", "first": "Eve", "last": "Acme" } ] }Ansible Playbook を実行します。Playbook ファイル、secret.yml ファイルを保護するパスワードを格納するファイル、およびインベントリーファイルを指定します。

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/ensure-users-present-jsonfile.yml

検証手順

ipa user-showコマンドを使用して、ユーザーアカウントが IdM に存在するかどうかを確認できます。管理者として

ipaserverにログインします。$ ssh administrator@server.idm.example.com Password: [admin@server /]$idm_user_1 に関する情報を表示します。

$ ipa user-show idm_user_1 User login: idm_user_1 First name: Alice Last name: Acme Password: True ....

idm_user_1 という名前のユーザーが IdM に存在しています。

4.5. Ansible Playbook を使用してユーザーが存在しないことを確認する手順

以下の手順では、Ansible Playbook を使用して、特定のユーザーが IdM に存在しないことを確認する方法を説明します。

前提条件

-

IdM

adminのパスワードを把握している。 次の要件を満たすように Ansible コントロールノードを設定している。

- Ansible バージョン 2.14 以降を使用している。

-

Ansible コントローラーに

ansible-freeipaパッケージがインストールされている。 - この例では、~/MyPlaybooks/ ディレクトリーに、IdM サーバーの完全修飾ドメイン名 (FQDN) を使用して Ansible インベントリーファイル を作成したことを前提としている。

-

この例では、secret.yml Ansible ボールトに

ipaadmin_passwordが保存されていることを前提としている。

-

ターゲットノード

(ansible-freeipaモジュールが実行されるノード) は、IdM クライアント、サーバー、またはレプリカとして IdM ドメインの一部です。

手順

inventory.fileなどのインベントリーファイルを作成して、そのファイルにipaserverを定義します。[ipaserver] server.idm.example.com

IdM に存在させないユーザーを指定して Ansible Playbook ファイルを作成します。この手順は、

/usr/share/doc/ansible-freeipa/playbooks/user/ensure-users-present.ymlファイルのサンプルをコピーして変更し、簡素化できます。たとえば、ユーザー idm_user_1、idm_user_2、idm_user_3 を削除するには、次のコマンドを実行します。--- - name: Playbook to handle users hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Delete users idm_user_1, idm_user_2, idm_user_3 ipauser: ipaadmin_password: "{{ ipaadmin_password }}" users: - name: idm_user_1 - name: idm_user_2 - name: idm_user_3 state: absentAnsible Playbook を実行します。Playbook ファイル、secret.yml ファイルを保護するパスワードを格納するファイル、およびインベントリーファイルを指定します。

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory/delete-users.yml

検証手順

ipa user-show コマンドを使用して、ユーザーアカウントが IdM に存在しないことを確認できます。

管理者として

ipaserverにログインします。$ ssh administrator@server.idm.example.com Password: [admin@server /]$idm_user_1 に関する要求情報:

$ ipa user-show idm_user_1 ipa: ERROR: idm_user_1: user not foundidm_user_1 という名前のユーザーは IdM に存在しません。

4.6. 関連情報

-

/usr/share/doc/ansible-freeipa/ディレクトリーのREADME-user.mdMarkdown ファイルを参照してください。 -

/usr/share/doc/ansible-freeipa/playbooks/userディレクトリーのサンプルの Ansible Playbook を参照してください。

第5章 IdM でのユーザーパスワードの管理

5.1. IdM ユーザーパスワードは誰がどのように変更するのか

他のユーザーのパスワードを変更するパーミッションのない通常ユーザーは、独自の個人パスワードのみを変更できます。新しいパスワードは、そのユーザーがメンバーとなっているグループに適用される IdM パスワードポリシーに合致する必要があります。パスワードポリシーの設定方法の詳細は、IdM パスワードポリシーの定義 を参照してください。

管理者およびパスワード変更権限を持つユーザーは、新しいユーザーに初期パスワードを設定し、既存のユーザーのパスワードをリセットできます。これらのパスワードには、以下が該当します。

- IdM パスワードポリシーを満たす必要はありません。

- 最初のログインに成功したら失効します。このような場合、IdM はユーザーが期限切れのパスワードを直ちに変更するよう要求します。この動作を無効にするには、次回のログイン時にパスワード変更を求められることなく、IdM でパスワードリセットを有効にする を参照してください。

LDAP Directory Manager(DM) ユーザーは、LDAP ツールを使用してユーザーパスワードを変更できます。新しいパスワードは、任意の IdM パスワードポリシーを上書きできます。DM によって設定されたパスワードは最初のログイン後に有効期限が切れません。

5.2. IdM Web UI でのユーザーパスワードの変更

Identity Management (IdM) ユーザーは、IdM Web UI でユーザーパスワードを変更できます。

前提条件

- IdM Web UI にログインしている。

手順

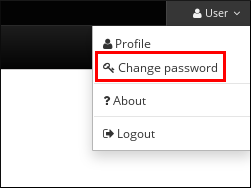

右上隅の User name → Change password をクリックします。

図5.1 パスワードのリセット

- 現在のパスワードおよび新しいパスワードを入力します。

5.3. IdM Web UI での別のユーザーのパスワードのリセット

Identity Management (IdM) の管理ユーザーは、IdM Web UI で他のユーザーのパスワードを変更できます。

前提条件

- 管理ユーザーとして IdM Web UI にログインしている。

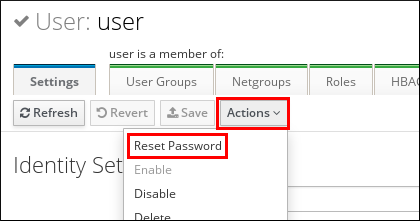

手順

-

Identity →

Usersを選択します。 - 編集するユーザー名をクリックします。

Actions →

Reset passwordをクリックします。図5.2 パスワードのリセット

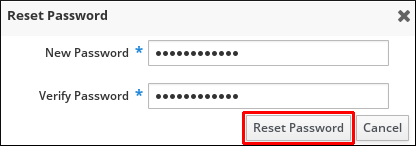

新しいパスワードを入力し、Reset Password をクリックします。

図5.3 新しいパスワードの確認

5.4. Directory Manager ユーザーパスワードのリセット

Identity Management (IdM) Directory Manager のパスワードを紛失した場合は、リセットできます。

前提条件

-

IdM サーバーに

rootにアクセスできる。

手順

pwdhashコマンドを使用して、新しいパスワードハッシュを生成します。以下に例を示します。# pwdhash -D /etc/dirsrv/slapd-IDM-EXAMPLE-COM password {PBKDF2_SHA256}AAAgABU0bKhyjY53NcxY33ueoPjOUWtl4iyYN5uW...Directory Server 設定へのパスを指定すると、

nsslapd-rootpwstoragescheme属性に設定されたパスワードストレージスキームが自動的に使用され、新しいパスワードを暗号化します。トポロジー内のすべての IdM サーバーで、以下の手順を実行します。

サーバーにインストールされている IdM サービスをすべて停止します。

# ipactl stop/etc/dirsrv/IDM-EXAMPLE-COM/dse.ldifファイルーを編集し、nsslapd-rootpw属性を、pwdhashコマンドで生成された値に設定します。nsslapd-rootpw: {PBKDF2_SHA256}AAAgABU0bKhyjY53NcxY33ueoPjOUWtl4iyYN5uW...- サーバーにインストールされている IdM サービスをすべて起動します。

# ipactl start

5.5. IdM CLI でのユーザーパスワードの変更または別のユーザーのパスワードのリセット

Identity Management (IdM) コマンドラインインターフェイス (CLI) を使用して、ユーザーパスワードを変更できます。管理ユーザーの場合は、CLI を使用して別のユーザーのパスワードをリセットできます。

前提条件

- IdM ユーザーの TGT (Ticket-Granting Ticket) を取得している。

- 別のユーザーのパスワードをリセットする場合は、IdM の管理ユーザーの TGT を取得している必要がある。

手順

ユーザーの名前と

--passwordオプションを指定して、ipa user-modコマンドを入力します。このコマンドにより、新しいパスワードの入力が求められます。$ ipa user-mod idm_user --password Password: Enter Password again to verify: -------------------- Modified user "idm_user" -------------------- ...

ipa user-mod の代わりに ipa passwd idm_user を使用することもできます。

5.6. 次回のログイン時にパスワード変更を求められることなく、IdM でパスワードリセットを有効にする

デフォルトでは、管理者が別のユーザーのパスワードをリセットすると、初回のログインに成功したらパスワードが期限切れになります。IdM Directory Manager では、各 IdM 管理者に次の特権を指定できます。

- 初回ログイン後にパスワードの変更をユーザーに要求することなく、パスワードの変更操作を行うことができます。

- 強度や履歴の強制が適用されないようにパスワードポリシーをバイパスします。

パスワードポリシーをバイパスすると、セキュリティー上の脅威になる可能性があります。これらの追加の特権を付与するユーザーを選択するときは注意してください。

前提条件

- Directory Manager のパスワードを把握している。

手順

ドメイン内のすべての Identity Management (IdM) サーバーで、次の変更を行います。

ldapmodifyコマンドを実行して、LDAP エントリーを変更します。IdM サーバーの名前と 389 ポートを指定し、Enter キーを押します。$ ldapmodify -x -D "cn=Directory Manager" -W -h server.idm.example.com -p 389 Enter LDAP Password:

- Directory Manager パスワードを入力します。

ipa_pwd_extopパスワード同期エントリーの識別名を入力し、Enter キーを押します。dn: cn=ipa_pwd_extop,cn=plugins,cn=config

変更の

modify型を指定し、Enter キーを押します。changetype: modify

LDAP が実行する修正のタイプと、その属性を指定します。Enter キーを押します。

add: passSyncManagersDNs

passSyncManagersDNs属性に管理ユーザーアカウントを指定します。属性は多値です。たとえば、adminユーザーに、Directory Manager の電源をリセットするパスワードを付与するには、次のコマンドを実行します。passSyncManagersDNs: \ uid=admin,cn=users,cn=accounts,dc=example,dc=com

- Enter キーを 2 回押して、エントリーの編集を停止します。

手順全体を以下に示します。

$ ldapmodify -x -D "cn=Directory Manager" -W -h server.idm.example.com -p 389 Enter LDAP Password: dn: cn=ipa_pwd_extop,cn=plugins,cn=config changetype: modify add: passSyncManagersDNs passSyncManagersDNs: uid=admin,cn=users,cn=accounts,dc=example,dc=com

passSyncManagerDNs にリスト表示されている admin ユーザーに、追加特権が追加されました。

5.7. IdM ユーザーのアカウントがロックされているかどうかの確認

Identity Management (IdM) 管理者は、IdM ユーザーのアカウントがロックされているかどうかを確認できます。そのためには、ユーザーの最大許容ログイン試行回数と、ユーザーの実際の失敗ログイン回数を比較する必要があります。

前提条件

- IdM の管理ユーザーの TGT (Ticket-Granting Ticket) を取得している。

手順

ユーザーアカウントのステータスを表示して、失敗したログインの数を確認します。

$ ipa user-status example_user ----------------------- Account disabled: False ----------------------- Server: idm.example.com Failed logins: 8 Last successful authentication: N/A Last failed authentication: 20220229080317Z Time now: 2022-02-29T08:04:46Z ---------------------------- Number of entries returned 1 ----------------------------

特定のユーザーに許可されたログイン試行回数を表示します。

- IdM 管理者として IdM Web UI にログインします。

- Identity → Users → Active users タブを開きます。

- ユーザー名をクリックして、ユーザー設定を開きます。

- パスワードポリシー セクションで、Max failures アイテムを探します。

-

ipa user-statusコマンドの出力に表示されているログイン失敗回数と、IdM Web UI に表示されているMax failures 数を比較します。ログインに失敗した回数が、許可されている最大ログイン試行回数と等しい場合、ユーザーアカウントはロックされます。

5.8. IIdM でのパスワード失敗後のユーザーアカウントのロック解除

ユーザーが間違ったパスワードを一定回数使用してログインしようとすると、Identity Management (IdM) はユーザーアカウントをロックするため、ユーザーはログインできなくなります。セキュリティー上の理由から、IdM では、ユーザーアカウントがロックされていることを示す警告メッセージは表示されません。代わりに、CLI プロンプトがユーザーにパスワードを何度も要求し続ける場合があります。

IdM は、指定した時間が経過した後にユーザーアカウントを自動的にアンロックします。または、以下の手順でユーザーアカウントのロックを手動で解除することもできます。

前提条件

- IdM 管理ユーザーの Ticket-Granting Ticket を取得している。

手順

ユーザーアカウントのロックを解除するには、

ipa user-unlockコマンドを実行します。$ ipa user-unlock idm_user ----------------------- Unlocked account "idm_user" -----------------------この後、ユーザーは再度ログインできるようになります。

5.9. IdM のユーザーに対する、最後に成功した Kerberos 認証の追跡の有効化

パフォーマンス上の理由から、Red Hat Enterprise Linux 8 で実行している Identity Management (IdM) には、ユーザーが最後に成功した Kerberos 認証のタイムスタンプが保存されません。そのため、ipa user-status などの特定のコマンドではタイムスタンプが表示されません。

前提条件

- IdM の管理ユーザーの TGT (Ticket-Granting Ticket) を取得している。

-

手順を実行している IdM サーバーへの

rootアクセス権限がある。

手順

現在有効なパスワードプラグイン機能を表示します。

# ipa config-show | grep "Password plugin features" Password plugin features: AllowNThash, KDC:Disable Last Success

この出力は、

KDC:Disable Last Successプラグインが有効になっていることを示しています。このプラグインにより、最後に成功した Kerberos 認証試行が ipa user-status 出力に表示されなくなります。現在有効な

ipa config-modコマンドに、すべての機能の--ipaconfigstring=featureパラメーターを追加します (KDC:Disable Last Successを除く)。# ipa config-mod --ipaconfigstring='AllowNThash'このコマンドは、

AllowNThashプラグインのみを有効にします。複数の機能を有効にするには、機能ごとに--ipaconfigstring=featureパラメーターを個別に指定します。IdM を再起動します。

# ipactl restart

第6章 IdM パスワードポリシーの定義

本章では、Identity Management (IdM) パスワードポリシーについて、また、Ansible Playbook を使用して IdM に新規パスワードポリシーを追加する方法を説明します。

6.1. パスワードポリシーとは

パスワードポリシーは、パスワードが満たす必要のある一連のルールです。たとえば、パスワードポリシーでは、パスワードの最小長と最大有効期間を定義できます。このポリシーの対象となる全ユーザーには、十分に長いパスワードを設定して、指定の条件を満たす頻度でパスワードを変更する必要があります。このようにパスワードポリシーを使用することで、ユーザーのパスワードが検出されて悪用されるリスクが軽減されます。

6.2. IdM のパスワードポリシー

パスワードは、Identity Management (IdM) ユーザーが IdM Kerberos ドメインに対して認証する最も一般的な方法です。パスワードポリシーでは、このような IdM ユーザーのパスワードが満たす必要条件を定義します。

IdM パスワードポリシーは基礎となる LDAP ディレクトリーで設定されますが、Kerberos Key Distribution Center (KDC) はパスワードポリシーを強制的に使用します。

パスワードポリシー属性 は、IdM でのパスワードポリシーの定義に使用できる属性をリスト表示します。

表6.1 パスワードポリシーの属性

| 属性 | 説明 | 例 |

|---|---|---|

| Max lifetime | パスワードのリセットが必要になるまでの、パスワードの有効期間 (日) の上限です。デフォルト値は 90 日です。 この属性が 0 に設定されている場合、パスワードの有効期限は切れないことに注意してください。 | Max lifetime = 180 ユーザーパスワードは 180 日間のみ有効です。有効期限が経過すると、IdM は変更を求めるプロンプトを表示します。 |

| Min lifetime | パスワードを変更してから次に変更操作を行うまでに最小限開ける必要のある時間。 | Min lifetime = 1 ユーザーがパスワードの変更後に、次に変更するまでに最低でも 1 時間待機する必要があります。 |

| History size | 保存される以前のパスワード数。パスワードの履歴にあるパスワードを再利用できませんが、保存されていない以前のものは使用できます。 | History size = 0 この場合、パスワード履歴は空になり、ユーザーは以前のパスワードをどれでも再利用できます。 |

| Character classes | パスワードで使用する必要のある文字クラスの数。文字クラスは次のとおりです。 * 大文字 * 小文字 * 数字 * コンマ (,)、ピリオド (.)、アスタリスク (*) などの特殊文字 * 他の UTF-8 文字 1 つの文字を複数回連続で使用すると、文字クラスが 1 つ減少します。以下に例を示します。

*

* | Character classes = 0

必要なクラスのデフォルト数は 0 です。番号を設定するには、 この表の下に記載されている 重要 の注意事項も併せて参照してください。 |

| Min length | パスワードの最小長。 追加のパスワードポリシーオプション のいずれかが設定されていると、パスワードの最小長は 6 文字です。 | Min length = 8 8 文字未満のパスワードは使用できません。 |

| Max failures | IdM がユーザーアカウントをロックするまでのログイン試行の最大失敗数。 | Max failures = 6 ユーザーがパスワードを誤って 7 回入力すると、IdM はユーザーアカウントをロックします。 |

| Failure reset interval | 失敗したログイン試行回数を IdM がリセットするまでの時間 (秒単位)。 | Failure reset interval = 60

|

| Lockout duration |

| Lockout duration = 600 アカウントがロックされると、10 分間ログインできません。 |

国際文字や記号を使用できないハードウェアセットが各種ある場合には、文字クラス要件に英語と共通記号を使用してください。パスワードの文字クラスポリシーの詳細は、Red Hat ナレッジベースの What characters are valid in a password? を参照してください。

6.3. Ansible Playbook を使用して IdM にパスワードポリシーを存在させる手順

Ansible Playbook を使用して Identity Management (IdM) にパスワードポリシーを存在させるには、次の手順に従います。

IdM におけるデフォルトの global_policy パスワードポリシーでは、パスワード内の異なる文字クラスの数は 0 に設定されています。履歴サイズも 0 に設定されています。

以下の手順に従って、Ansible Playbook を使用して、IdM グループにより強力なパスワードポリシーを適用します。

IdM グループのパスワードポリシーのみを定義できます。個別ユーザーにパスワードポリシーを定義できません。

前提条件

次の要件を満たすように Ansible コントロールノードを設定している。

- Ansible バージョン 2.14 以降を使用している。

-

Ansible コントローラーに

ansible-freeipaパッケージがインストールされている。 - この例では、~/MyPlaybooks/ ディレクトリーに、IdM サーバーの完全修飾ドメイン名 (FQDN) を使用して Ansible インベントリーファイル を作成したことを前提としている。

-

この例では、secret.yml Ansible ボールトに

ipaadmin_passwordが保存されていることを前提としている。

-

ターゲットノード

(ansible-freeipaモジュールが実行されるノード) は、IdM クライアント、サーバー、またはレプリカとして IdM ドメインの一部です。 - IdM 管理者パスワードを把握している。

- IdM にパスワードポリシーが存在することを確認するグループ。

手順

inventory.fileなどのインベントリーファイルを作成し、[ipaserver]セクションに IdM サーバーのFQDNを定義します。[ipaserver] server.idm.example.com

Ansible Playbook を作成して、存在させるパスワードポリシーを定義します。この手順は、

/usr/share/doc/ansible-freeipa/playbooks/pwpolicy/pwpolicy_present.ymlファイルの例をコピーして変更し、簡素化できます。--- - name: Tests hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Ensure presence of pwpolicy for group ops ipapwpolicy: ipaadmin_password: "{{ ipaadmin_password }}" name: ops minlife: 7 maxlife: 49 history: 5 priority: 1 lockouttime: 300 minlength: 8 minclasses: 4 maxfail: 3 failinterval: 5各変数の意味については、パスワードポリシーの属性 を参照してください。

Playbook を実行します。

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory_/new_pwpolicy_present.yml

Ansible Playbook を使用して、ops グループのパスワードポリシーを IdM に存在させることができました。

ops パスワードポリシーの優先度は 1に設定されますが、global_policy パスワードポリシーには優先度が設定されません。上記の理由から、ops ポリシーは ops グループのglobal_policy より自動的に優先され、すぐに有効になります。

global_policy は、ユーザーにポリシーが設定されていない場合のフォールバックポリシーとして機能し、グループポリシーよりも優先されることはありません。

関連情報

-

/usr/share/doc/ansible-freeipa/ディレクトリーのREADME-pwpolicy.mdファイルを参照してください。 - Password policy priorities を参照してください。

6.4. IdM での追加のパスワードポリシーオプション

Identity Management (IdM) 管理者は、libpwquality 機能セットに基づく追加のパスワードポリシーオプションを有効にすることで、デフォルトのパスワード要件を強化できます。追加のパスワードポリシーオプションには、以下が含まれます。

--maxrepeat- 新しいパスワードに使用できる、連続する同一文字数の上限を指定します。

--maxsequence- 新しいパスワードにおける単調な文字シーケンスの最大長を指定します。このような配列の例は、12345 または fedcb です。このようなパスワードのほとんどは、簡素化チェックに合格しません。

--dictcheck-

ゼロ以外の場合は、パスワード (修正可能) が辞書の単語と一致するかどうかを確認します。現在、

libpwqualityは、cracklibライブラリーを使用してディクショナリーの確認を実行しています。 --usercheck- ゼロ以外の場合は、パスワード (修正可能) に、何らかの形式でユーザー名が含まれているかどうかを確認します。ユーザー名が 3 文字より短い場合は実行されません。

既存のパスワードには、追加のパスワードポリシーオプションを適用できません。追加オプションのいずれかを適用すると、IdM は、パスワードの最小文字数である --minlength オプションを自動的に 6 文字に設定します。

RHEL 7 サーバーと RHEL 8 サーバーが混在する環境では、RHEL 8.4 以降で実行されているサーバーにのみ追加のパスワードポリシー設定を適用できます。ユーザーが IdM クライアントにログインし、IdM クライアントが RHEL 8.3 以前で実行している IdM サーバーと通信している場合は、システム管理者が設定した新しいパスワードポリシーの要件は適用されません。一貫した動作を確認するには、すべてのサーバーを RHEL 8.4 以降にアップグレードまたは更新します。

関連情報:

- IdM グループへの追加のパスワードポリシーの適用

-

pwquality(3)man ページ

6.5. IdM グループへの追加のパスワードポリシーオプションの適用

Identity Management (IdM) で追加のパスワードポリシーオプションを適用するには、次の手順に従います。ここでは、新しいパスワードにユーザー名が含まれていないことと、パスワードに同じ文字が連続して 2 文字以内になるようにすることで、マネージャー グループのパスワードポリシーを強化する方法を説明します。

前提条件

- IdM 管理者としてログインしている。

- マネージャー グループが IdM に存在している。

- マネージャー パスワードポリシーが IdM に存在している。

手順

マネージャー グループのユーザーが提案するすべての新しいパスワードに、ユーザー名の確認を適用します。

$ ipa pwpolicy-mod --usercheck=True managers注記パスワードポリシーの名前を指定しないと、デフォルトの

global_policyが変更されます。マネージャー パスワードポリシーで、同一の連続した文字の上限を 2 に設定します。

$ ipa pwpolicy-mod --maxrepeat=2 managersパスワードに、同一の連続した文字が 2 文字を超える場合は、パスワードが使用できなくなります。たとえば、eR873mUi111YJQ の組み合わせは、連続して 3 つの 1 を含むため、使用できません。

検証

test_user という名前のテストユーザーを追加します。

$ ipa user-add test_user First name: test Last name: user ---------------------------- Added user "test_user" ----------------------------テストユーザーを マネージャー グループに追加します。

- IdM Web UI で、Identity → Groups → User Groups をクリックします。

- managers をクリックします。

-

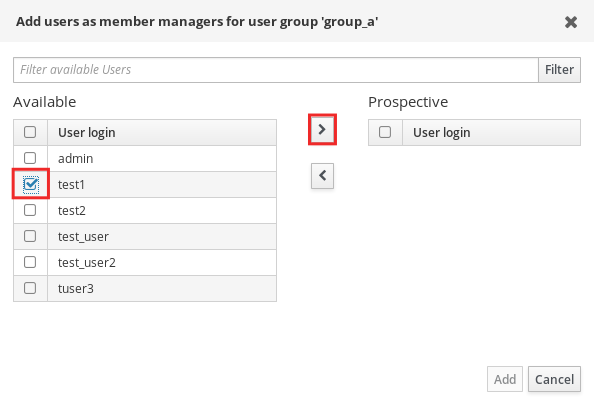

Addをクリックします。 - Add users into user group 'managers' ページで、test_user をチェックします。

-

>矢印をクリックして、ユーザーをProspective列に移動します。 -

Addをクリックします。

テストユーザーのパスワードをリセットします。

- Identity → Users に移動します。

- test_user をクリックします。

-

Actionsメニューで、Reset Passwordをクリックします。 - ユーザーの一時パスワードを入力します。

コマンドラインで、test_user の Kerberos Ticket-Granting Ticket (TGT) を取得してみてください。

$ kinit test_user- 一時パスワードを入力します。

パスワードを変更する必要があることがシステムから通知されます。test_user のユーザー名を含むパスワードを入力します。

Password expired. You must change it now. Enter new password: Enter it again: Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again.

注記Kerberos には、詳細なエラーパスワードポリシーの報告はなく、特定のケースでは、パスワードが拒否された理由を明確に示していません。

入力したパスワードが拒否されたことがシステムから通知されます。連続して 3 文字以上の同一文字を含むパスワードを入力します。

Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again. Enter new password: Enter it again:

入力したパスワードが拒否されたことがシステムから通知されます。マネージャー パスワードポリシーの基準を満たすパスワードを入力します。

Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again. Enter new password: Enter it again:

取得した TGT を表示します。

$ klist Ticket cache: KCM:0:33945 Default principal: test_user@IDM.EXAMPLE.COM Valid starting Expires Service principal 07/07/2021 12:44:44 07/08/2021 12:44:44 krbtgt@IDM.EXAMPLE.COM@IDM.EXAMPLE.COM

マネージャー のパスワードポリシーが、マネージャー グループのユーザーに対して正しく機能するようになりました。

関連情報

6.6. Ansible Playbook を使用して追加のパスワードポリシーオプションを IdM グループに適用する

Ansible Playbook を使用して追加のパスワードポリシーオプションを適用し、特定の IdM グループのパスワードポリシー要件を強化できます。この目的には、maxrepeat、maxsequence、dictcheck、および usercheck パスワードポリシーオプションを使用できます。この例では、managers グループに次の要件を設定する方法を説明します。

- ユーザーの新しいパスワードに、ユーザーのそれぞれのユーザー名が含まれていない。

- パスワードに含まれる連続する同一の文字が 2 文字以下である。

- パスワードに含まれる単調な文字列が 3 文字以内である。これは、システムが 1234 や abcd などの文字列を含むパスワードを受け入れないことを意味します。

前提条件

次の要件を満たすように Ansible コントロールノードを設定している。

- Ansible バージョン 2.14 以降を使用している。

-

Ansible コントローラーに

ansible-freeipaパッケージがインストールされている。 - ~/MyPlaybooks/ ディレクトリーに、IdM サーバーの完全修飾ドメイン名 (FQDN) を使用して Ansible インベントリーファイル を作成した。

-

ipaadmin_passwordを Secret.yml Ansible Vault に保存している。

- IdM にパスワードポリシーが存在することを確認するグループ。

手順

Ansible Playbook ファイル manager_pwpolicy_present.yml を作成して、存在させるパスワードポリシーを定義します。この手順を簡素化するには、次の例をコピーして変更します。

--- - name: Tests hosts: ipaserver vars_files: - /home/user_name/MyPlaybooks/secret.yml tasks: - name: Ensure presence of usercheck and maxrepeat pwpolicy for group managers ipapwpolicy: ipaadmin_password: "{{ ipaadmin_password }}" name: managers usercheck: True maxrepeat: 2 maxsequence: 3Playbook を実行します。

$ ansible-playbook --vault-password-file=password_file -v -i path_to_inventory_directory/inventory.file path_to_playbooks_directory_/manager_pwpolicy_present.yml

検証

test_user という名前のテストユーザーを追加します。

$ ipa user-add test_user First name: test Last name: user ---------------------------- Added user "test_user" ----------------------------テストユーザーを マネージャー グループに追加します。

- IdM Web UI で、Identity → Groups → User Groups をクリックします。

- managers をクリックします。

-

Addをクリックします。 - Add users into user group 'managers' ページで、test_user をチェックします。

-

>矢印をクリックして、ユーザーをProspective列に移動します。 -

Addをクリックします。

テストユーザーのパスワードをリセットします。

- Identity → Users に移動します。

- test_user をクリックします。

-

Actionsメニューで、Reset Passwordをクリックします。 - ユーザーの一時パスワードを入力します。

コマンドラインで、test_user の Kerberos Ticket-Granting Ticket (TGT) を取得してみてください。

$ kinit test_user- 一時パスワードを入力します。

パスワードを変更する必要があることがシステムから通知されます。test_user のユーザー名を含むパスワードを入力します。

Password expired. You must change it now. Enter new password: Enter it again: Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again.

注記Kerberos には、詳細なエラーパスワードポリシーの報告はなく、特定のケースでは、パスワードが拒否された理由を明確に示していません。

入力したパスワードが拒否されたことがシステムから通知されます。連続して 3 文字以上の同一文字を含むパスワードを入力します。

Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again. Enter new password: Enter it again:

入力したパスワードが拒否されたことがシステムから通知されます。3 文字を超える単調な文字列を含むパスワードを入力します。たとえば、1234 や fedc などの文字列です。

Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again. Enter new password: Enter it again:

入力したパスワードが拒否されたことがシステムから通知されます。マネージャー パスワードポリシーの基準を満たすパスワードを入力します。

Password change rejected: Password not changed. Unspecified password quality failure while trying to change password. Please try again. Enter new password: Enter it again:

TGT を取得したことを確認します。これは、有効なパスワードを入力した後にのみ可能です。

$ klist Ticket cache: KCM:0:33945 Default principal: test_user@IDM.EXAMPLE.COM Valid starting Expires Service principal 07/07/2021 12:44:44 07/08/2021 12:44:44 krbtgt@IDM.EXAMPLE.COM@IDM.EXAMPLE.COM

関連情報

- IdM での追加のパスワードポリシー

-

/usr/share/doc/ansible-freeipa/README-pwpolicy.md -

/usr/share/doc/ansible-freeipa/playbooks/pwpolicy

第7章 パスワード失効に関する通知の管理

ipa-client-epn パッケージに含まれる Expiring Password Notification (EPN) ツールを使用して、設定期間内にパスワードが失効する Identity Management (IdM) ユーザーのリストを構築できます。EPN ツールをインストール、設定、および使用するには、該当のセクションを参照してください。

7.1. Expiring Password Notification (EPN) ツールの概要

Expiring Password Notification (EPN) ツールは、設定期間内にパスワードが失効する Identity Management (IdM) ユーザーのリストの作成に使用可能なスタンドアロンツールです。

IdM 管理者は、EPN を使用して以下を行うことができます。

- 対象ユーザーのリストを JSON 形式で表示する。これは、ドライランモードを実行時に作成されます。

- 特定の日または日付の範囲に送信される電子メール数を計算する。

- パスワード期限切れのメール通知をユーザーに送信する。

-

Ipa-epn.timerが EPN ツールを毎日実行し、定義済みの未来の日付範囲内にパスワードが執行するユーザーに対してメールを送信するように設定する。 - メール通知をカスタマイズして、ユーザーに送信する。

ユーザーアカウントが無効な場合には、パスワードが期限切れなってもメール通知は送信されません。

7.2. Expiring Password Notification ツールのインストール

Expiring Password Notification (EPN) ツールをインストールするには、次の手順に従います。

前提条件

- スマートホストで設定したローカルの Postfix SMTP サーバーを使用して、Identity Management (IdM) レプリカまたは IdM クライアントに EPN ツールをインストールします。

手順

EPN ツールをインストールします。

# yum install ipa-client-epn

7.3. EPN ツールを実行してパスワードが失効するユーザーへのメール送信

Expiring Password Notification (EPN) ツールを実行してパスワードの期限が切れるユーザーにメールを送信するには、次の手順に従います。

EPN ツールはステートレスです。特定の日付にパスワードが失効するユーザーに対してメールの送信に失敗した場合には、EPN ツールには失敗したユーザーのリストは保存されません。

前提条件

-

ipa-client-epnパッケージがインストールされている。Expiring Password Notification ツールのインストール を参照してください。 -

必要に応じて、

ipa-epnメールテンプレートをカスタマイズする。期限切れのパスワード通知テンプレートの変更 を参照してください。

手順

epn.conf設定ファイルを更新して、今後パスワードが失効するユーザーに通知されるように、EPN ツールのオプションを設定します。# vi /etc/ipa/epn.conf

必要に応じて

notify_ttlsを更新します。デフォルトでは、28、14、7、3 および 1 日以内にパスワードが期限切れになるユーザーに通知します。notify_ttls = 28, 14, 7, 3, 1

SMTP サーバーおよびポートを設定します。

smtp_server = localhost smtp_port = 25

メールで失効通知を送信するメールアドレスを指定します。配信に失敗したメールは以下のアドレスに返されます。

mail_from =admin-email@example.com

-

/etc/ipa/epn.confファイルを保存します。 --dry-runオプションなしでツールを実行した場合には、EPN ツールをドライランモードで実行し、パスワード失効メールの通知を送信するユーザーのリストを生成します。ipa-epn --dry-run [ { "uid": "user5", "cn": "user 5", "krbpasswordexpiration": "2020-04-17 15:51:53", "mail": "['user5@ipa.test']" } ] [ { "uid": "user6", "cn": "user 6", "krbpasswordexpiration": "2020-12-17 15:51:53", "mail": "['user5@ipa.test']" } ] The IPA-EPN command was successful注記返されたユーザーのリストが非常に大きく、かつ

--dry-runオプションなしでツールを実行すると、メールサーバーで問題が発生する可能性があります。ドライランモードで EPN ツールを実行時に返された全ユーザーのリストに失効メールを送信するには、

--dry-runオプションをなしで EPN ツールを実行します。ipa-epn [ { "uid": "user5", "cn": "user 5", "krbpasswordexpiration": "2020-10-01 15:51:53", "mail": "['user5@ipa.test']" } ] [ { "uid": "user6", "cn": "user 6", "krbpasswordexpiration": "2020-12-17 15:51:53", "mail": "['user5@ipa.test']" } ] The IPA-EPN command was successfulEPN を監視システムに追加して、

--from-nbdaysおよび--to-nbdaysオプションで EPN を呼び出し、特定の時間内に期限切れになるユーザーパスワード数を確認できます。# ipa-epn --from-nbdays 8 --to-nbdays 12

注記--from-nbdaysおよび--to-nbdaysで EPN ツールを呼び出すと、自動的にドライランモードで実行されます。

検証手順

- EPN ツールを実行し、メール通知が送信されていることを確認します。

関連情報

-

ipa-epnの man ページを参照してください。 -

epn.confの man ページを参照してください。

7.4. ipa-epn.timer を有効にして、パスワードが失効する全ユーザーへのメールの送信

ipa-epn.timer を使用して Expiring Password Notification (EPN) ツールを実行し、パスワードの期限が切れるユーザーにメールを送信するには、次の手順に従います。ipa-epn.timer は epn.conf ファイルを解析し、そのファイルに設定された未来の日付範囲内にパスワードの期限が切れるユーザーにメールを送信します。

前提条件

-

ipa-client-epnパッケージがインストールされている。 Expiring Password Notification (EPN) ツールのインストール を参照してください。 -

必要に応じて、

ipa-epnメールテンプレートをカスタマイズする。Expiring Password Notification (EPN) のメールテンプレートの変更 を参照してください。

手順

ipa-epn.timerを起動します。systemctl start ipa-epn.timer

タイマーを起動すると、デフォルトでは、EPN ツールは毎日午前 1 時に実行されます。

関連情報

-

ipa-epnの man ページを参照してください。

7.5. Expiring Password Notification (EPN) のメールテンプレートの変更

Expiring Password Notification (EPN) のメールメッセージのテンプレートをカスタマイズするには、次の手順に従います。

前提条件

-

ipa-client-epnパッケージがインストールされている。

手順

EPN メッセージテンプレートを開きます。

# vi /etc/ipa/epn/expire_msg.template

必要に応じてテンプレートテキストを更新します。

Hi {{ fullname }}, Your password will expire on {{ expiration }}. Please change it as soon as possible.テンプレートでは以下の変数を使用できます。

- User ID: uid

- Full name: fullname

- First name: first

- Last name: last

- Password expiration date: expiration

- メッセージテンプレートファイルを保存します。

検証手順

- EPN ツールを実行し、メール通知に更新したテキストが含まれていることを確認します。

関連情報

-

ipa-epnの man ページを参照してください。

第8章 IdM クライアントの IdM ユーザーへの sudo アクセスの許可

Identity Management でユーザーに sudo アクセス権を付与する方法を詳しく説明します。

8.1. IdM クライアントの sudo アクセス

システム管理者は、root 以外のユーザーに、通常 root ユーザー用に予約されている管理コマンドを実行できるようにする sudo アクセスを付与できます。その結果、ユーザーが、通常、root ユーザー用に予約される管理コマンドを実行する場合は、コマンドの前に sudo を付けることができます。パスワードを入力すると、そのコマンドは root ユーザーとして実行されます。データベースサービスアカウントなどの別のユーザーまたはグループとして sudo コマンドを実行するには、sudo ルールの RunAs エイリアス を設定できます。

Red Hat Enterprise Linux (RHEL) 8 ホストが Identity Management (IdM) クライアントとして登録されている場合は、以下の方法で、どの IdM ユーザーがホストでどのコマンドを実行できるかを定義する sudo ルールを指定できます。

-

ローカルの

/etc/sudoersファイル - IdM での一元設定

コマンドラインインターフェイス (CLI) と IdM Web UI を使用して、IdM クライアントの sudo 集約ルール を作成できます。

RHEL 8.4 以降では、Generic Security Service Application Programming Interface (GSSAPI) を使用して sudo のパスワードレス認証を設定することもできます。これは、UNIX ベースのオペレーティングシステムがネイティブで Kerberos サービスにアクセスして認証する方法です。pam_sss_gss.so Pluggable Authentication Module (PAM) を使用して SSSD サービスを介して GSSAPI 認証を呼び出し、有効な Kerberos チケットを使用して sudo コマンドに対して認証を行うことができます。

関連情報

- sudo アクセスの管理 を参照してください。

8.2. CLI での IdM クライアントの IdM ユーザーへの sudo アクセス許可

Identity Management (IdM) では、特定の IdM ホストで IdM ユーザーアカウントの特定コマンドに sudo アクセスを付与できます。最初に sudo コマンドを追加してから、1 つまたは複数のコマンドに対して sudo ルールを作成します。

たとえば、idmclient マシンで /usr/sbin/reboot コマンドを実行する権限を idm_user に付与する idm_user_reboot の sudo ルールを作成するには、以下の手順を実行します。

前提条件

- IdM 管理者としてログインしている。

- IdM で idm_user のユーザーアカウントを作成し、ユーザーのパスワードを作成してそのアカウントのロックを解除している。CLI を使用して新しい IdM ユーザーを追加する方法の詳細は、コマンドラインを使用したユーザーの追加 を参照してください。

-

idmclient ホストにローカル idm_user アカウントが存在しない。idm_user ユーザーは、ローカルの

/etc/passwdファイルには表示されません。

手順

IdM の

管理者として Kerberos チケットを取得します。[root@idmclient ~]# kinit adminsudoコマンドの IdM データベースに/usr/sbin/rebootコマンドを追加します。[root@idmclient ~]# ipa sudocmd-add /usr/sbin/reboot ------------------------------------- Added Sudo Command "/usr/sbin/reboot" ------------------------------------- Sudo Command: /usr/sbin/rebootidm_user_reboot という名前の

sudoルールを作成します。[root@idmclient ~]# ipa sudorule-add idm_user_reboot --------------------------------- Added Sudo Rule "idm_user_reboot" --------------------------------- Rule name: idm_user_reboot Enabled: TRUE/usr/sbin/rebootコマンドを idm_user_reboot ルールに追加します。[root@idmclient ~]# ipa sudorule-add-allow-command idm_user_reboot --sudocmds '/usr/sbin/reboot' Rule name: idm_user_reboot Enabled: TRUE Sudo Allow Commands: /usr/sbin/reboot ------------------------- Number of members added 1 -------------------------idm_user_reboot ルールを IdM idmclient ホストに適用します。

[root@idmclient ~]# ipa sudorule-add-host idm_user_reboot --hosts idmclient.idm.example.com Rule name: idm_user_reboot Enabled: TRUE Hosts: idmclient.idm.example.com Sudo Allow Commands: /usr/sbin/reboot ------------------------- Number of members added 1 -------------------------idm_user アカウントを idm_ user_reboot ルールに追加します。

[root@idmclient ~]# ipa sudorule-add-user idm_user_reboot --users idm_user Rule name: idm_user_reboot Enabled: TRUE Users: idm_user Hosts: idmclient.idm.example.com Sudo Allow Commands: /usr/sbin/reboot ------------------------- Number of members added 1 -------------------------必要に応じて、idm_user_reboot ルールの有効性を定義します。

sudoルールが有効である時間を定義するには、--setattr sudonotbefore=DATEオプションを指定してipa sudorule-mod sudo_rule_nameコマンドを使用します。DATE 値は、yyyymmddHHMMSSZ 形式に準拠し、明示的に指定される秒数である必要があります。たとえば、idm_user_reboot ルールの有効性の開始を 2025 12:34:00 年 12 月 31 に設定するには、次のコマンドを実行します。[root@idmclient ~]# ipa sudorule-mod idm_user_reboot --setattr sudonotbefore=20251231123400Zsudo ルールが有効な停止時間を定義するには、

--setattr sudonotafter=DATEオプションを使用します。たとえば、idm_user_reboot ルールの有効期間の最後を 2026 12:34:00 年 12 月 31 に設定するには、次のコマンドを実行します。[root@idmclient ~]# ipa sudorule-mod idm_user_reboot --setattr sudonotafter=20261231123400Z

サーバーからクライアントへの変更の伝播には数分かかる場合があります。

検証手順

- idmclient ホストに idm_user アカウントとしてログインします。

idm_user アカウントが実行可能な

sudoルールを表示します。[idm_user@idmclient ~]$ sudo -l Matching Defaults entries for idm_user on idmclient: !visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY KRB5CCNAME", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin User idm_user may run the following commands on idmclient: (root) /usr/sbin/reboot

sudoを使用してマシンを再起動します。プロンプトが表示されたら、idm_user のパスワードを入力します。[idm_user@idmclient ~]$ sudo /usr/sbin/reboot [sudo] password for idm_user:

8.3. AD での IdM クライアントの IdM ユーザーへの sudo アクセス許可

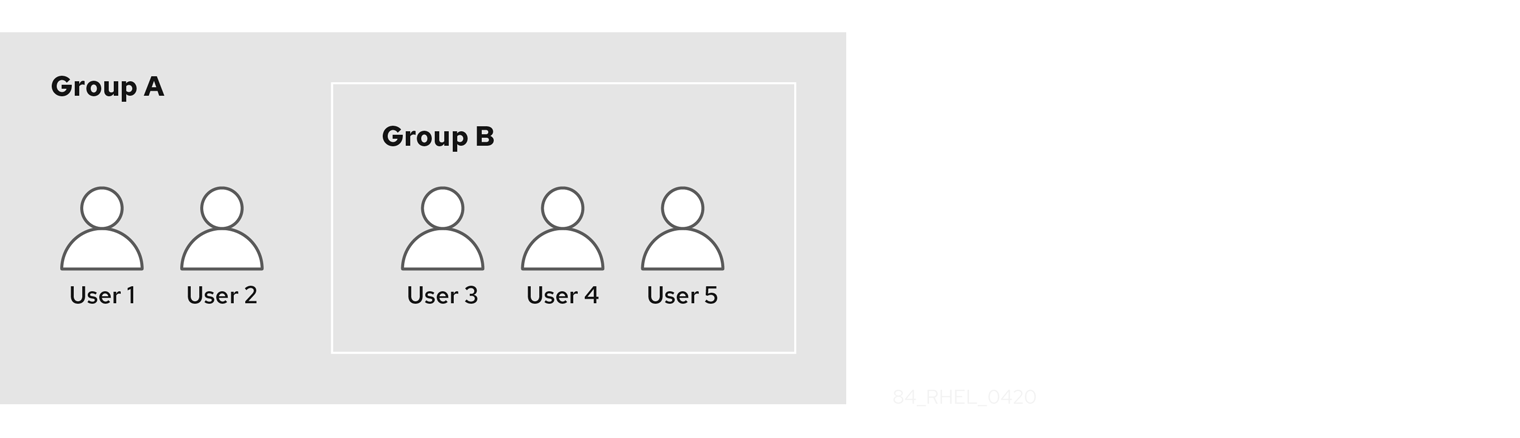

Identity Management (IdM) システム管理者は、IdM ユーザーグループを使用して、アクセス許可、ホストベースのアクセス制御、sudo ルール、および IdM ユーザーに対するその他の制御を設定できます。IdM ユーザーグループは、IdM ドメインリソースへのアクセスを許可および制限します。

Active Directory (AD) ユーザー と AD グループ の両方を IdM ユーザーグループに追加できます。これを実行するには、以下を行います。

- AD ユーザーまたはグループを 非 POSIX 外部 IdM グループに追加します。

- 非 POSIX 外部 IdM グループを IdM POSIX グループに追加します。

その後、POSIX グループの権限を管理することで、AD ユーザーの権限を管理できます。例えば、特定のコマンドの sudo アクセスを、特定の IdM ホストの IdM POSIX ユーザーグループに付与できます。

AD ユーザーグループを、IdM 外部グループにメンバーとして追加することもできます。これにより、1 つの AD レルムにユーザーおよびグループの管理を維持することで、Windows ユーザーのポリシーの定義が容易になります。

IdM の SUDO ルールに AD ユーザーの ID オーバーライドを使用 しない でください。AD ユーザーの ID オーバーライドは、AD ユーザー自体ではなく、AD ユーザーの POSIX 属性のみを表します。

ID オーバーライドをグループメンバーとして追加できます。ただし、この機能は IdM API で IdM リソースを管理するためにのみ使用できます。グループメンバーとして ID オーバーライドを追加する可能性は POSIX 環境に拡張されていないため、sudo またはホストベースのアクセス制御 (HBAC) ルールのメンバーシップには使用できません。

この手順では、ad_users_reboot sudo ルールを作成して、administrator@ad-domain.com AD ユーザーに、idmclient IdM ホストで /usr/sbin/reboot コマンドを実行するパーミッションを付与します。これは通常、root ユーザー用に予約されています。administrator@ad-domain.com は ad_users_external 非 POSIX グループのメンバーであり、これは ad_users POSIX グループのメンバーでもあります。

前提条件

-

IdM

adminKerberos の チケット許可チケット (TGT) を取得しました。 - IdM ドメインと ad-domain.com AD ドメインの間にフォレスト間の信頼が存在します。

-

idmclient ホストにローカル 管理者 アカウントが存在しません。管理者 ユーザーがローカルの

/etc/passwdファイルにリストされていません。

手順

administrator@ad-domain メンバーを持つ ad_users_external グループを含む ad_users グループを作成します。

- オプション: AD ドメインで対応するグループを作成または選択して、IdM レルムで AD ユーザーを管理するために使用します。複数の AD グループを使用して、それらを IdM 側の異なるグループに追加できます。

ad_users_external グループを作成し、

--externalオプションを追加して、IdM ドメイン外のメンバーが含まれていることを示します。[root@ipaserver ~]# ipa group-add --desc='AD users external map' ad_users_external --external ------------------------------- Added group "ad_users_external" ------------------------------- Group name: ad_users_external Description: AD users external map注記ここで指定する外部グループが、Active Directory セキュリティーグループ ドキュメントで定義されているように、

globalまたはuniversalグループスコープを持つ AD セキュリティーグループであることを確認してください。たとえば、グループスコープがdomain localであるため、Domain users または Domain admins AD セキュリティーグループは使用できません。ad_users グループを作成します。

[root@ipaserver ~]# ipa group-add --desc='AD users' ad_users ---------------------- Added group "ad_users" ---------------------- Group name: ad_users Description: AD users GID: 129600004administrator@ad-domain.com AD ユーザーを外部メンバーとして ad_users_external に追加します。

[root@ipaserver ~]# ipa group-add-member ad_users_external --external "administrator@ad-domain.com" [member user]: [member group]: Group name: ad_users_external Description: AD users external map External member: S-1-5-21-3655990580-1375374850-1633065477-513 ------------------------- Number of members added 1 -------------------------AD ユーザーは、

DOMAIN\user_nameまたはuser_name@DOMAINなどの完全修飾名で識別される必要があります。次に、AD ID がユーザーの AD SID にマップされます。同じことが AD グループの追加にも当てはまります。ad_users_external を ad_users にメンバーとして追加します。

[root@ipaserver ~]# ipa group-add-member ad_users --groups ad_users_external Group name: ad_users Description: AD users GID: 129600004 Member groups: ad_users_external ------------------------- Number of members added 1 -------------------------

ad_users のメンバーに、idmclient ホストで

/usr/sbin/rebootを実行する権限を付与します。sudoコマンドの IdM データベースに/usr/sbin/rebootコマンドを追加します。[root@idmclient ~]# ipa sudocmd-add /usr/sbin/reboot ------------------------------------- Added Sudo Command "/usr/sbin/reboot" ------------------------------------- Sudo Command: /usr/sbin/rebootad_users_reboot という名前の

sudoルールを作成します。[root@idmclient ~]# ipa sudorule-add ad_users_reboot --------------------------------- Added Sudo Rule "ad_users_reboot" --------------------------------- Rule name: ad_users_reboot Enabled: True/usr/sbin/rebootコマンドを ad_users_reboot ルールに追加します。[root@idmclient ~]# ipa sudorule-add-allow-command ad_users_reboot --sudocmds '/usr/sbin/reboot' Rule name: ad_users_reboot Enabled: True Sudo Allow Commands: /usr/sbin/reboot ------------------------- Number of members added 1 -------------------------ad_users_reboot ルールを IdM idmclient ホストに適用します。

[root@idmclient ~]# ipa sudorule-add-host ad_users_reboot --hosts idmclient.idm.example.com Rule name: ad_users_reboot Enabled: True Hosts: idmclient.idm.example.com Sudo Allow Commands: /usr/sbin/reboot ------------------------- Number of members added 1 -------------------------ad_usersグループを ad_users_reboot ルールに追加します。[root@idmclient ~]# ipa sudorule-add-user ad_users_reboot --groups ad_users Rule name: ad_users_reboot Enabled: TRUE User Groups: ad_users Hosts: idmclient.idm.example.com Sudo Allow Commands: /usr/sbin/reboot ------------------------- Number of members added 1 -------------------------

サーバーからクライアントへの変更の伝播には数分かかる場合があります。

検証手順

ad_usersグループの間接メンバーである administrator@ad-domain.com で idmclient ホストにログインします。$ ssh administrator@ad-domain.com@ipaclient Password:オプションで、

administrator@ad-domain.comが実行できるsudoコマンドを表示します。[administrator@ad-domain.com@idmclient ~]$ sudo -l Matching Defaults entries for administrator@ad-domain.com on idmclient: !visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY KRB5CCNAME", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin User administrator@ad-domain.com may run the following commands on idmclient: (root) /usr/sbin/reboot

sudoを使用してマシンを再起動します。プロンプトが表示されたら、administrator@ad-domain.comのパスワードを入力します。[administrator@ad-domain.com@idmclient ~]$ sudo /usr/sbin/reboot [sudo] password for administrator@ad-domain.com:

8.4. IdM Web UI を使用した IdM クライアントでの IdM ユーザーへの sudo アクセス権の付与

Identity Management (IdM) では、特定の IdM ホストで IdM ユーザーアカウントの特定コマンドに sudo アクセスを付与できます。最初に sudo コマンドを追加してから、1 つまたは複数のコマンドに対して sudo ルールを作成します。

idmclient マシンで /usr/sbin/reboot コマンドを実行する権限を idm_user に付与する idm_user_reboot の sudo ルールを作成するには、以下の手順を実行します。

前提条件

- IdM 管理者としてログインしている。

-

IdM で

idm_userのユーザーアカウントを作成し、ユーザーのパスワードを作成してそのアカウントのロックを解除している。コマンドラインインターフェイスを使用して新しい IdM ユーザーを追加する方法の詳細は、コマンドラインを使用したユーザーの追加 を参照してください。 -

idmclientホストにローカルidm_userアカウントが存在しない。idm_userユーザーは、ローカルの/etc/passwdファイルには表示されません。

手順

sudoコマンドの IdM データベースに/usr/sbin/rebootコマンドを追加します。- Policy → Sudo → Sudo Commands の順に移動します。

- 右上にある Add をクリックして、Add sudo command ダイアログボックスを開きます。

sudo:/usr/sbin/rebootを使用してユーザーが実行できるコマンドを入力します。図8.1 IdM sudo コマンドの追加

- Add をクリックします。

新しい

sudoコマンドエントリーを使用して sudo ルールを作成し、idm_user が idmclient マシンを再起動できるようにします。- Policy → Sudo → Sudo ルールに移動します。

- 右上にある Add をクリックして、Add sudo rule ダイアログボックスを開きます。

-

sudoルールの名前を入力します (idm_user_reboot)。 - Add and Edit をクリックします。

ユーザーを指定します。

- Who セクションで、Specified Users and Groups のラジオボタンを選択します。

- User category the rule applies to のサブセクションで Add をクリックして、Add users into sudo rule "idm_user_reboot" ダイアログボックスを開きます。

- Add users into sudo rule "idm_user_reboot" ダイアログボックスにある Available 列で、idm_user チェックボックスを選択し、これを Prospective 列に移動します。

- Add をクリックします。

ホストを指定します。

- Access this host セクションで、Specified Hosts and Groups ラジオボタンを確認します。

- Host category this rule applies to サブセクションで Add をクリックして、Add hosts into sudo rule "idm_user_reboot" ダイアログボックスを開きます。

- Add hosts into sudo rule "idm_user_reboot" ダイアログボックスにある Available 列で、idmclient.idm.example.com チェックボックスを選択し、これを Prospective 列に移動します。

- Add をクリックします。

コマンドを指定します。

- Run Commands セクションの Command category the rule applies to サブセクションで、Specified Commands and Groups ラジオボタンにチェックを入れます。

- Sudo Allow Commands サブセクションで Add をクリックして、Add allow sudo commands into sudo rule "idm_user_reboot" ダイアログボックスを開きます。

-

Add allow sudo commands into sudo rule "idm_user_reboot" ダイアログボックスにある Available 列で、

/usr/sbin/rebootチェックボックスを選択し、これを Prospective 列に移動します。 - Add をクリックして、idm_sudo_reboot ページに戻ります。

図8.2 IdM sudo ルールの追加

- 左上隅にある Save をクリックします。

新しいルールはデフォルトで有効になります。

サーバーからクライアントへの変更の伝播には数分かかる場合があります。

検証手順

-

idmclientにidm_userとしてログインします。 sudoを使用してマシンを再起動します。プロンプトが表示されたら、idm_userのパスワードを入力します。$ sudo /usr/sbin/reboot [sudo] password for idm_user:

sudo ルールが正しく設定されている場合には、マシンが再起動します。

8.5. IdM クライアントでサービスアカウントとしてコマンドを実行する CLI での sudo ルールの作成

IdM では、RunAs エイリアス を使用して、sudo ルールを設定し、別のユーザーまたはグループとして sudo コマンドを実行できます。たとえば、データベースアプリケーションをホストする IdM クライアントが存在し、そのアプリケーションに対応するローカルサービスアカウントとしてコマンドを実行する必要があるとします。

この例を使用して、run_third-party-app_report と呼ばれるコマンドラインに sudo ルールを作成し、idm_user アカウントが idmclient ホストの thirdpartyapp サービスアカウントとして /opt/third-party-app/bin/report コマンドを実行できるようにします。

前提条件

- IdM 管理者としてログインしている。

-

IdM で

idm_userのユーザーアカウントを作成し、ユーザーのパスワードを作成してそのアカウントのロックを解除している。CLI を使用して新しい IdM ユーザーを追加する方法の詳細は、コマンドラインを使用したユーザーの追加 を参照してください。 -

idmclientホストにローカルidm_userアカウントが存在しない。idm_userユーザーは、ローカルの/etc/passwdファイルには表示されません。 -

idmclientホストに、third-party-appという名前のカスタムアプリケーションがインストールされている。 -

third-party-appアプリケーションのreportコマンドが、/opt/third-party-app/bin/reportディレクトリーにインストールされている。 -

third-party-appアプリケーションにコマンドを実行するために、thirdpartyappという名前のローカルサービスアカウントを作成している。

手順

IdM の

管理者として Kerberos チケットを取得します。[root@idmclient ~]# kinit admin/opt/third-party-app/bin/reportコマンドを、sudoコマンドの IdM データベースに追加します。[root@idmclient ~]# ipa sudocmd-add /opt/third-party-app/bin/report ---------------------------------------------------- Added Sudo Command "/opt/third-party-app/bin/report" ---------------------------------------------------- Sudo Command: /opt/third-party-app/bin/reportrun_third-party-app_reportという名前のsudoルールを作成します。[root@idmclient ~]# ipa sudorule-add run_third-party-app_report -------------------------------------------- Added Sudo Rule "run_third-party-app_report" -------------------------------------------- Rule name: run_third-party-app_report Enabled: TRUE--users=<user>オプションを使用して、sudorule-add-runasuserコマンドに RunAs ユーザーを指定します。[root@idmclient ~]# ipa sudorule-add-runasuser run_third-party-app_report --users=thirdpartyapp Rule name: run_third-party-app_report Enabled: TRUE RunAs External User: thirdpartyapp ------------------------- Number of members added 1 -------------------------ユーザー (または

--groups=*オプションで指定したグループ) は、ローカルサービスアカウントや Active Directory ユーザーなどの IdM の外部に配置できます。グループ名には%接頭辞を追加しないでください。/opt/third-party-app/bin/reportコマンドをrun_third-party-app_reportルールに追加します。[root@idmclient ~]# ipa sudorule-add-allow-command run_third-party-app_report --sudocmds '/opt/third-party-app/bin/report' Rule name: run_third-party-app_report Enabled: TRUE Sudo Allow Commands: /opt/third-party-app/bin/report RunAs External User: thirdpartyapp ------------------------- Number of members added 1 -------------------------run_third-party-app_reportルールを IdMidmclientホストに適用します。[root@idmclient ~]# ipa sudorule-add-host run_third-party-app_report --hosts idmclient.idm.example.com Rule name: run_third-party-app_report Enabled: TRUE Hosts: idmclient.idm.example.com Sudo Allow Commands: /opt/third-party-app/bin/report RunAs External User: thirdpartyapp ------------------------- Number of members added 1 -------------------------idm_userアカウントーをrun_third-party-app_reportルールに追加します。[root@idmclient ~]# ipa sudorule-add-user run_third-party-app_report --users idm_user Rule name: run_third-party-app_report Enabled: TRUE Users: idm_user Hosts: idmclient.idm.example.com Sudo Allow Commands: /opt/third-party-app/bin/report RunAs External User: thirdpartyapp ------------------------- Number of members added 1

サーバーからクライアントへの変更の伝播には数分かかる場合があります。

検証手順

-

idmclientホストにidm_userアカウントとしてログインします。 新しい sudo ルールをテストします。

idm_userアカウントが実行可能なsudoルールを表示します。[idm_user@idmclient ~]$ sudo -l Matching Defaults entries for idm_user@idm.example.com on idmclient: !visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY KRB5CCNAME", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin User idm_user@idm.example.com may run the following commands on idmclient: (thirdpartyapp) /opt/third-party-app/bin/report

reportコマンドをthirdpartyappサービスアカウントとして実行します。[idm_user@idmclient ~]$ sudo -u thirdpartyapp /opt/third-party-app/bin/report [sudo] password for idm_user@idm.example.com: Executing report... Report successful.

8.6. IdM クライアントでサービスアカウントとしてコマンドを実行する IdM WebUI での sudo ルールの作成

IdM では、RunAs エイリアス を使用して、sudo ルールを設定し、別のユーザーまたはグループとして sudo コマンドを実行できます。たとえば、データベースアプリケーションをホストする IdM クライアントが存在し、そのアプリケーションに対応するローカルサービスアカウントとしてコマンドを実行する必要があるとします。

この例を使用して、run_third-party-app_report という IdM WebUI に sudo ルールを作成し、idm_user アカウントが idmclient ホストで thirdpartyapp サービスアカウントとして /opt/third-party-app/bin/report コマンドを実行できるようにします。

前提条件

- IdM 管理者としてログインしている。

-

IdM で

idm_userのユーザーアカウントを作成し、ユーザーのパスワードを作成してそのアカウントのロックを解除している。CLI を使用して新しい IdM ユーザーを追加する方法の詳細は、コマンドラインを使用したユーザーの追加 を参照してください。 -

idmclientホストにローカルidm_userアカウントが存在しない。idm_userユーザーは、ローカルの/etc/passwdファイルには表示されません。 -

idmclientホストに、third-party-appという名前のカスタムアプリケーションがインストールされている。 -

third-party-appアプリケーションのreportコマンドが、/opt/third-party-app/bin/reportディレクトリーにインストールされている。 -

third-party-appアプリケーションにコマンドを実行するために、thirdpartyappという名前のローカルサービスアカウントを作成している。

手順

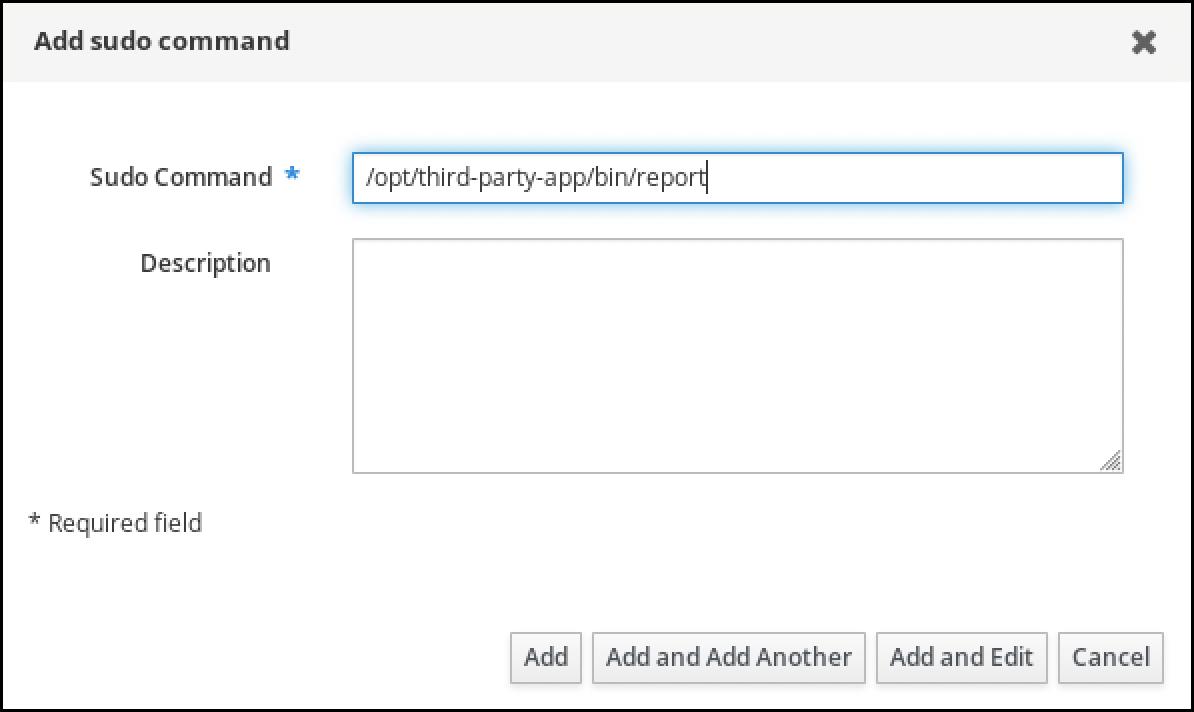

/opt/third-party-app/bin/reportコマンドを、sudoコマンドの IdM データベースに追加します。- Policy → Sudo → Sudo Commands の順に移動します。

- 右上にある Add をクリックして、Add sudo command ダイアログボックスを開きます。

コマンド

/opt/third-party-app/bin/reportを入力します。

- Add をクリックします。

新しい

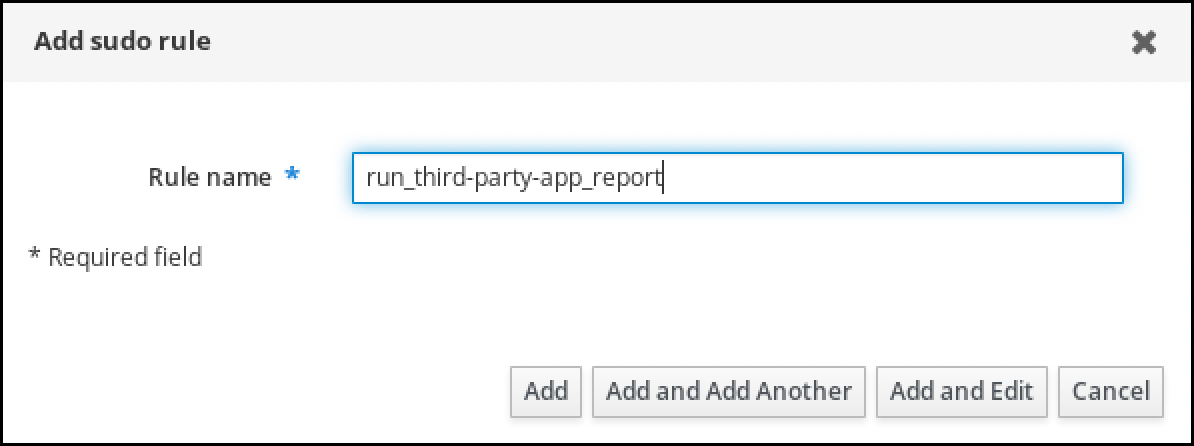

sudoコマンドエントリーを使用して、新しいsudoルールを作成します。- Policy → Sudo → Sudo ルールに移動します。

- 右上にある Add をクリックして、Add sudo rule ダイアログボックスを開きます。

sudoルールの名前 run_third-party-app_report を入力します。

- Add and Edit をクリックします。

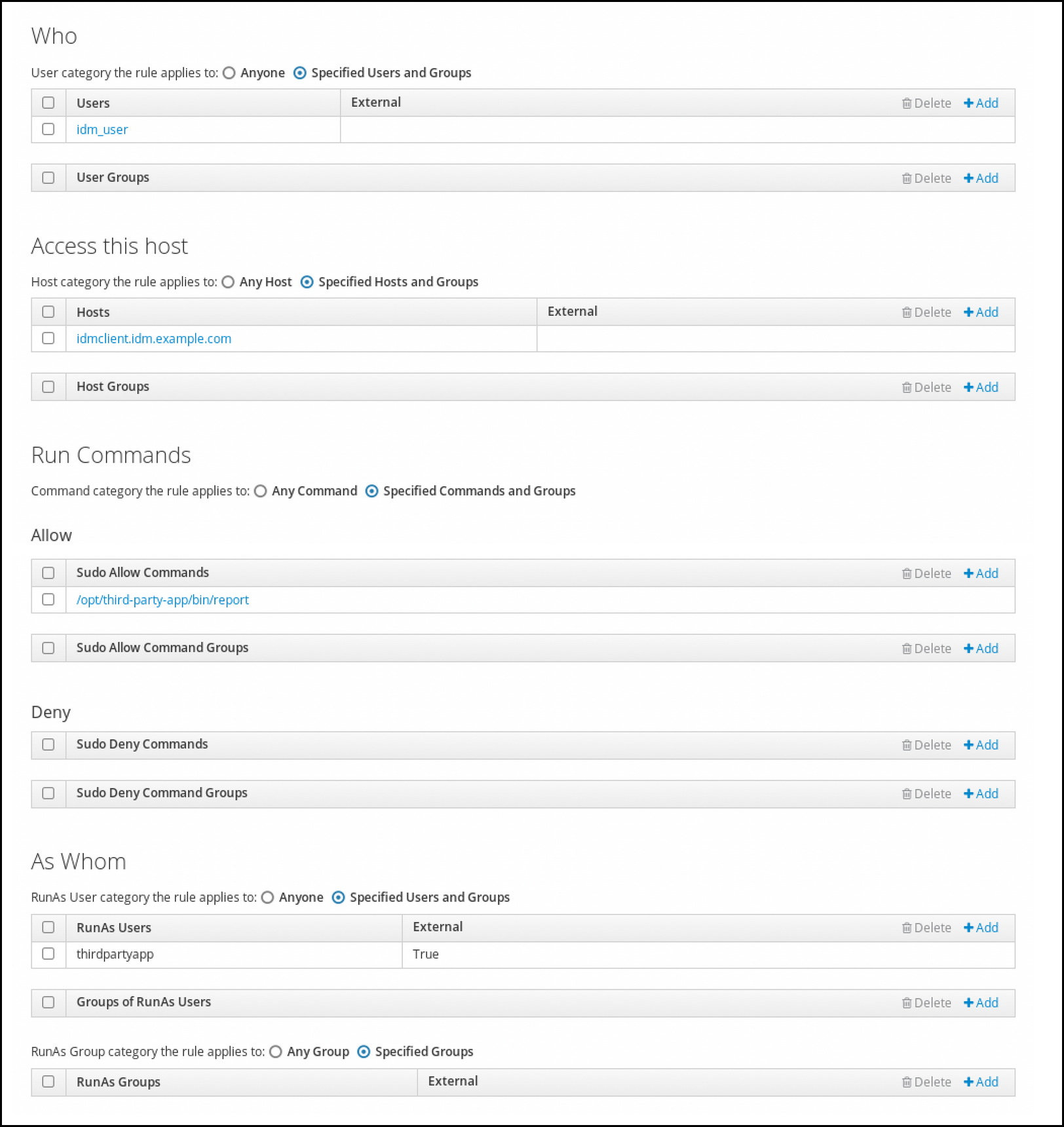

ユーザーを指定します。

- Who セクションで、Specified Users and Groups のラジオボタンを選択します。

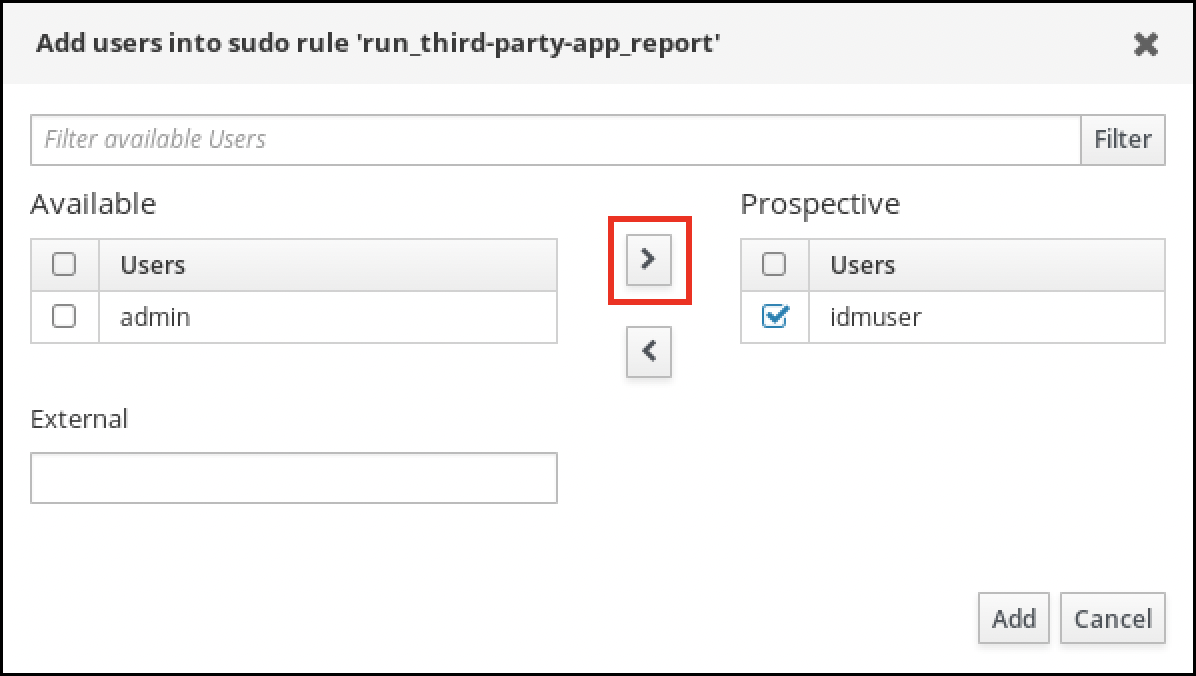

- User category the rule applies to のサブセクションで Add をクリックして、Add users into sudo rule "run_third-party-app_report" ダイアログボックスを開きます。

Available 列の Add users into sudo rule "run_third-party-app_report" ダイアログボックスで、idm_user チェックボックスをオンにして、これを Prospective 列に移動します。

- Add をクリックします。

ホストを指定します。

- Access this host セクションで、Specified Hosts and Groups ラジオボタンを確認します。

- Host category this rule applies to サブセクションで Add をクリックして、 Add hosts into sudo rule "run_third-party-app_report" ダイアログボックスを開きます。

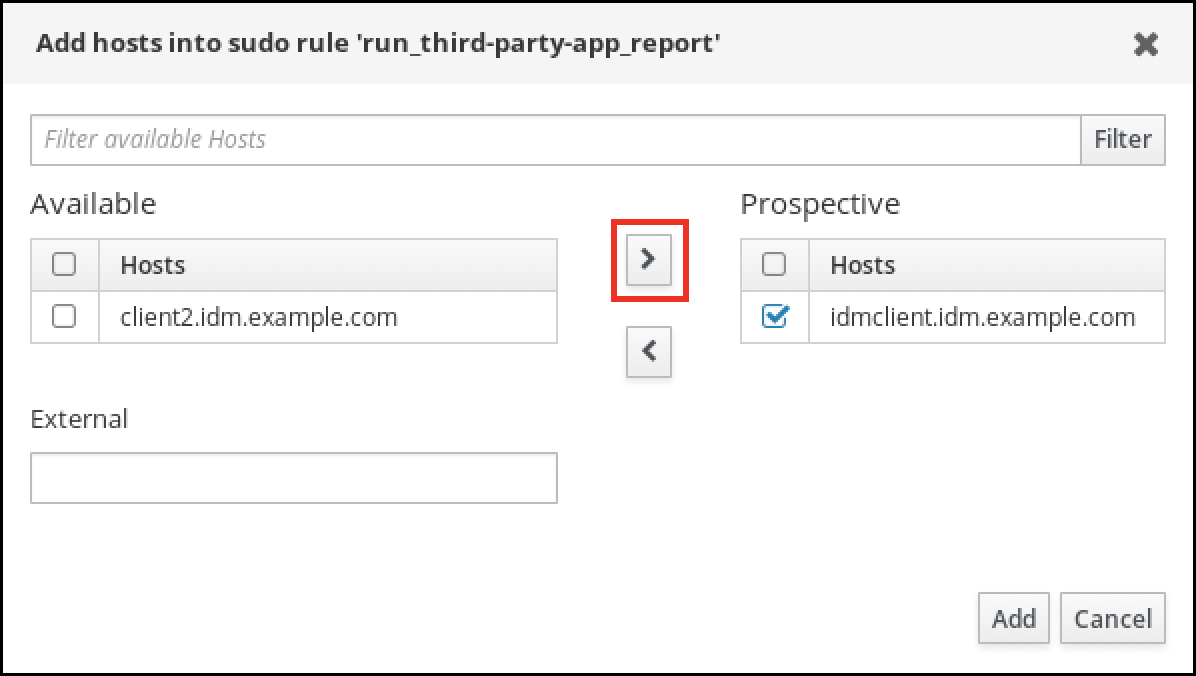

Available 列の Add hosts into sudo rule "run_third-party-app_report" ダイアログボックスで、idmclient.idm.example.com チェックボックスをオンにして、これを Prospective 列に移動します。

- Add をクリックします。

コマンドを指定します。

- Run Commands セクションの Command category the rule applies to サブセクションで、Specified Commands and Groups ラジオボタンにチェックを入れます。

- Sudo Allow Commands サブセクションで Add をクリックして、Add allow sudo commands into sudo rule "run_third-party-app_report" ダイアログボックスを開きます。

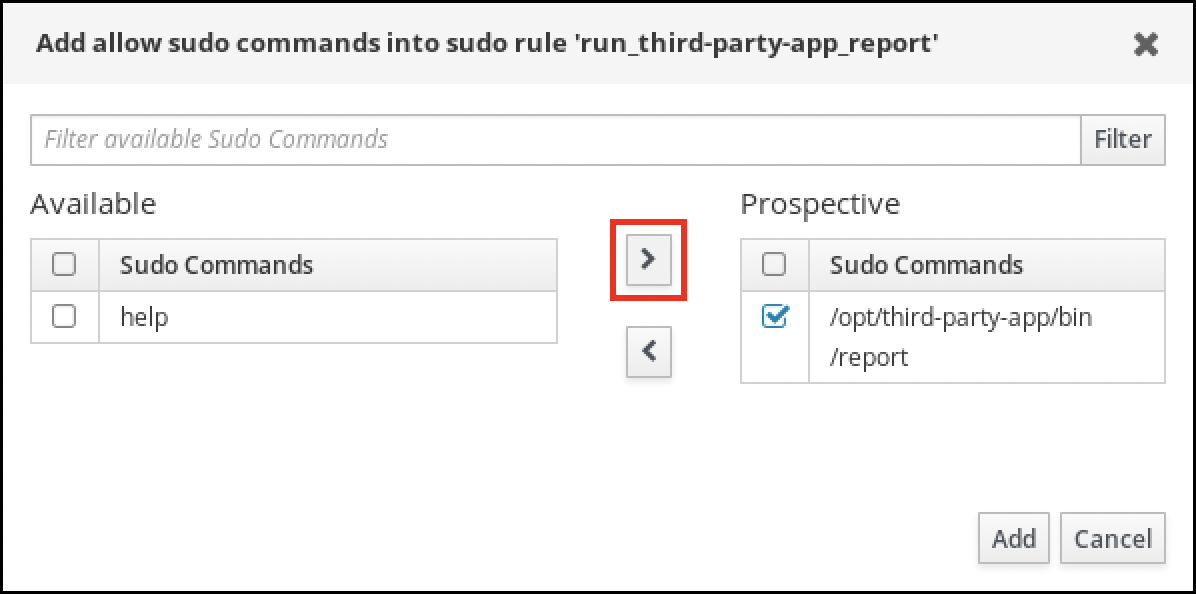

Available 列の Add allow sudo commands into sudo rule "run_third-party-app_report" ダイアログボックスで、

/opt/third-party-app/bin/reportチェックボックスをオンにして、これを Prospective 列に移動します。

- Add をクリックして、run_third-party-app_report のページに戻ります。

RunAs ユーザーを指定します。

- As Whom で、指定したユーザーとグループ のラジオボタンを確認します。

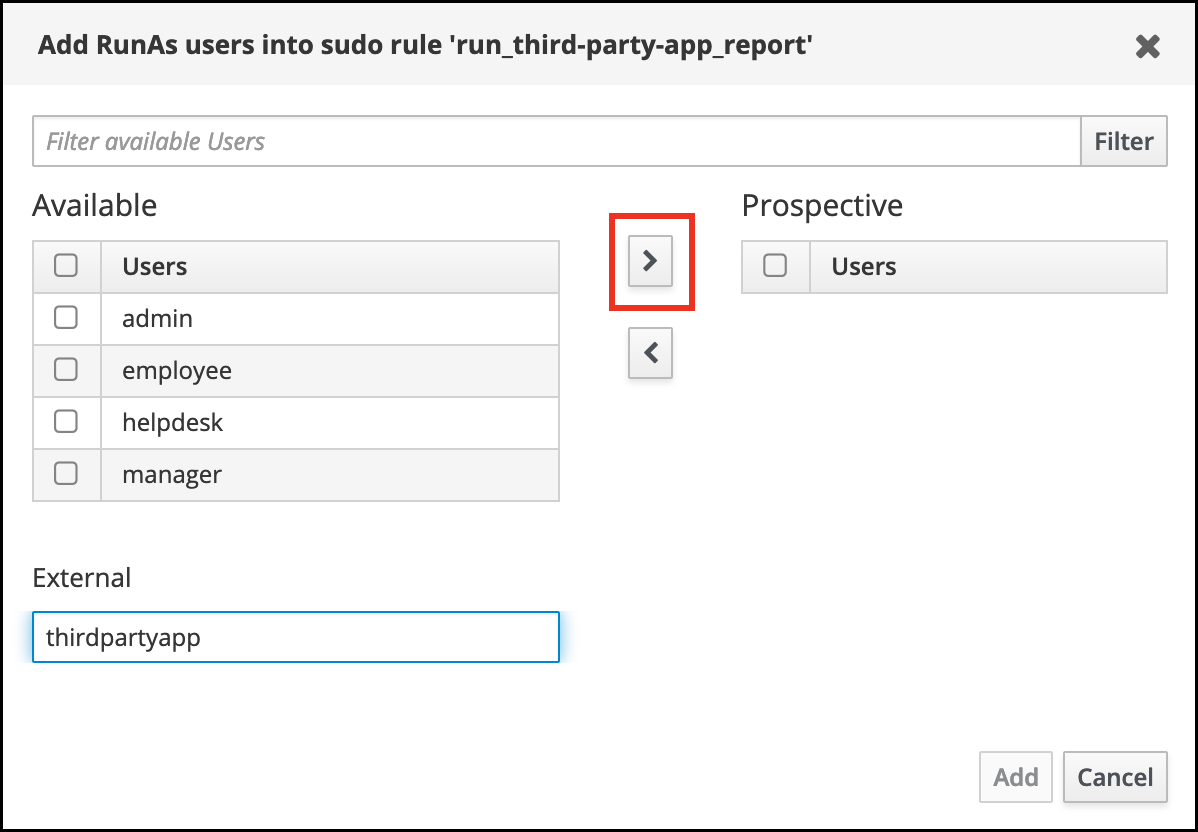

- RunAs ユーザー サブセクションで Add をクリックして、Add RunAs users into sudo rule "run_third-party-app_report" ダイアログボックスを開きます。

Add RunAs users into sudo rule "run_third-party-app_report" ダイアログボックスで、External ボックスに

thirdpartyappサービスアカウントを入力し、これを Prospective 列に移動します。

- Add をクリックして、run_third-party-app_report のページに戻ります。

- 左上隅にある Save をクリックします。

新しいルールはデフォルトで有効になります。

図8.3 sudo ルールの詳細

サーバーからクライアントへの変更の伝播には数分かかる場合があります。

検証手順

-

idmclientホストにidm_userアカウントとしてログインします。 新しい sudo ルールをテストします。

idm_userアカウントが実行可能なsudoルールを表示します。[idm_user@idmclient ~]$ sudo -l Matching Defaults entries for idm_user@idm.example.com on idmclient: !visiblepw, always_set_home, match_group_by_gid, always_query_group_plugin, env_reset, env_keep="COLORS DISPLAY HOSTNAME HISTSIZE KDEDIR LS_COLORS", env_keep+="MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE", env_keep+="LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES", env_keep+="LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE", env_keep+="LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY KRB5CCNAME", secure_path=/sbin\:/bin\:/usr/sbin\:/usr/bin User idm_user@idm.example.com may run the following commands on idmclient: (thirdpartyapp) /opt/third-party-app/bin/report

reportコマンドをthirdpartyappサービスアカウントとして実行します。[idm_user@idmclient ~]$ sudo -u thirdpartyapp /opt/third-party-app/bin/report [sudo] password for idm_user@idm.example.com: Executing report... Report successful.

8.7. IdM クライアントでの sudo の GSSAPI 認証の有効化

以下の手順では、pam_sss_gss.so PAM モジュールを介して、sudo コマンドおよび sudo -i コマンドの IdM クライアントで、Generic Security Service Application Program Interface (GSSAPI) 認証を有効にする方法を説明します。この設定により、IdM ユーザーは Kerberos チケットを使用して sudo コマンドに対する認証が可能になります。

前提条件

-

IdM ホストに適用する IdM ユーザーの

sudoルールを作成している。この例では、idmclientホストで/usr/sbin/rebootコマンドを実行するパーミッションをidm_userアカウントに付与するidm_user_rebootsudoルールが作成済みです。 -

idmclientホストが RHEL 8.4 以降を実行している。 -

/etc/sssd/sssd.confファイルと、/etc/pam.d/ディレクトリーの PAM ファイルを変更するためのroot特権がある。

手順

-

/etc/sssd/sssd.conf設定ファイルを開きます。 [domain/<domain_name>]セクションに以下のエントリーを追加します。[domain/<domain_name>] pam_gssapi_services = sudo, sudo-i

-

/etc/sssd/sssd.confファイルを保存して閉じます。 SSSD サービスを再起動して、設定の変更を読み込みます。

[root@idmclient ~]# systemctl restart sssdRHEL 8.8 以降を実行している場合:

(オプション)

sssdauthselectプロファイルを選択したかどうかを確認します。# authselect current Profile ID: sssd出力に、

sssdauthselectプロファイルが選択されていることが示されます。sssdauthselectプロファイルが選択されている場合は、GSSAPI 認証を有効にします。# authselect enable-feature with-gssapisssdauthselectプロファイルが選択されていない場合は、それを選択して GSSAPI 認証を有効にします。# authselect select sssd with-gssapi

RHEL 8.7 以前を実行している場合:

-

/etc/pam.d/sudoの PAM 設定ファイルを開きます。 以下のエントリーを、

/etc/pam.d/sudoファイルのauthセクションの最初の行に追加します。#%PAM-1.0 auth sufficient pam_sss_gss.so auth include system-auth account include system-auth password include system-auth session include system-auth-

/etc/pam.d/sudoファイルを保存して閉じます。

-

検証手順

idm_userアカウントとしてホストにログインします。[root@idm-client ~]# ssh -l idm_user@idm.example.com localhost idm_user@idm.example.com's password:idm_userアカウントで Ticket-Granting Ticket があることを確認します。[idmuser@idmclient ~]$ klist Ticket cache: KCM:1366201107 Default principal: idm_user@IDM.EXAMPLE.COM Valid starting Expires Service principal 01/08/2021 09:11:48 01/08/2021 19:11:48 krbtgt/IDM.EXAMPLE.COM@IDM.EXAMPLE.COM renew until 01/15/2021 09:11:44

(オプション)

idm_userアカウントの Kerberos 認証情報がない場合は、現在の Kerberos 認証情報を削除し、正しい認証情報を要求します。[idm_user@idmclient ~]$ kdestroy -A [idm_user@idmclient ~]$ kinit idm_user@IDM.EXAMPLE.COM Password for idm_user@idm.example.com:

パスワードを指定せずに

sudoを使用してマシンを再起動します。[idm_user@idmclient ~]$ sudo /usr/sbin/reboot

関連情報

- IdM の用語 一覧の GSSAPI エントリー

- IdM Web UI で IdM クライアントの IdM ユーザーへの sudo アクセスの許可

- CLI での IdM クライアントの IdM ユーザーへの sudo アクセス許可

-

pam_sss_gss(8)の man ページ -

sssd.conf (5)の man ページ

8.8. IdM クライアントでの GSSAPI 認証の有効化および sudo の Kerberos 認証インジケーターの有効化

以下の手順では、pam_sss_gss.so PAM モジュールを介して、sudo コマンドおよび sudo -i コマンドの IdM クライアントで、Generic Security Service Application Program Interface (GSSAPI) 認証を有効にする方法を説明します。また、スマートカードを使用してログインしたユーザーのみが Kerberos チケットでこれらのコマンドに対して認証されます。

この手順をテンプレートとして使用し、他の PAM 対応サービスに対して SSSD で GSSAPI 認証を設定して、さらに特定の認証インジケーターが Kerberos チケットにアタッチされているユーザーだけにアクセスを限定することができます。

前提条件

-

IdM ホストに適用する IdM ユーザーの

sudoルールを作成している。この例では、idmclientホストで/usr/sbin/rebootコマンドを実行するパーミッションをidm_userアカウントに付与するidm_user_rebootsudoルールが作成済みです。 -

idmclientホストにスマートカード認証を設定している。 -

idmclientホストが RHEL 8.4 以降を実行している。 -

/etc/sssd/sssd.confファイルと、/etc/pam.d/ディレクトリーの PAM ファイルを変更するためのroot特権がある。

手順

-

/etc/sssd/sssd.conf設定ファイルを開きます。 [domain/<domain_name>]セクションに以下のエントリーを追加します。[domain/<domain_name>] pam_gssapi_services = sudo, sudo-i pam_gssapi_indicators_map = sudo:pkinit, sudo-i:pkinit

-

/etc/sssd/sssd.confファイルを保存して閉じます。 SSSD サービスを再起動して、設定の変更を読み込みます。

[root@idmclient ~]# systemctl restart sssd-

/etc/pam.d/sudoの PAM 設定ファイルを開きます。 以下のエントリーを、

/etc/pam.d/sudoファイルのauthセクションの最初の行に追加します。#%PAM-1.0 auth sufficient pam_sss_gss.so auth include system-auth account include system-auth password include system-auth session include system-auth-

/etc/pam.d/sudoファイルを保存して閉じます。 -

/etc/pam.d/sudo-iの PAM 設定ファイルを開きます。 以下のエントリーを、

/etc/pam.d/sudo-iファイルのauthセクションの最初の行に追加します。#%PAM-1.0 auth sufficient pam_sss_gss.so auth include sudo account include sudo password include sudo session optional pam_keyinit.so force revoke session include sudo-

/etc/pam.d/sudo-iファイルを保存して閉じます。

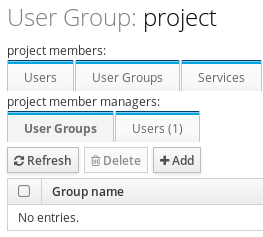

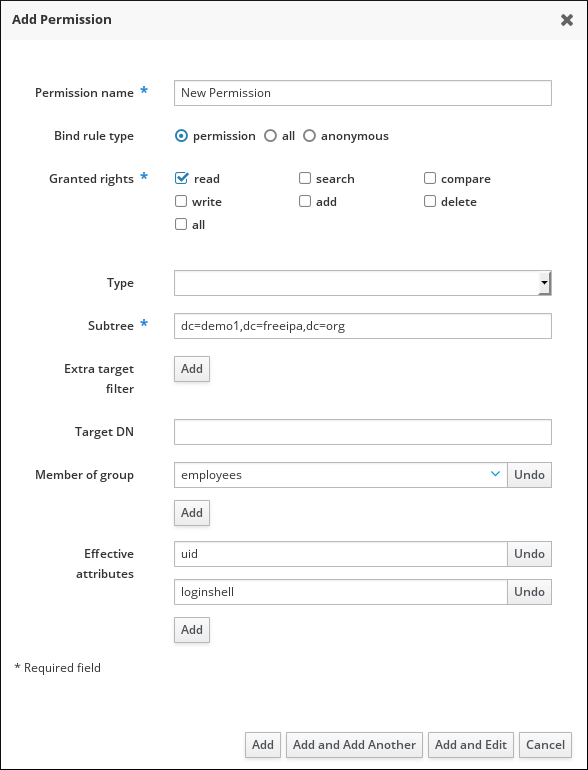

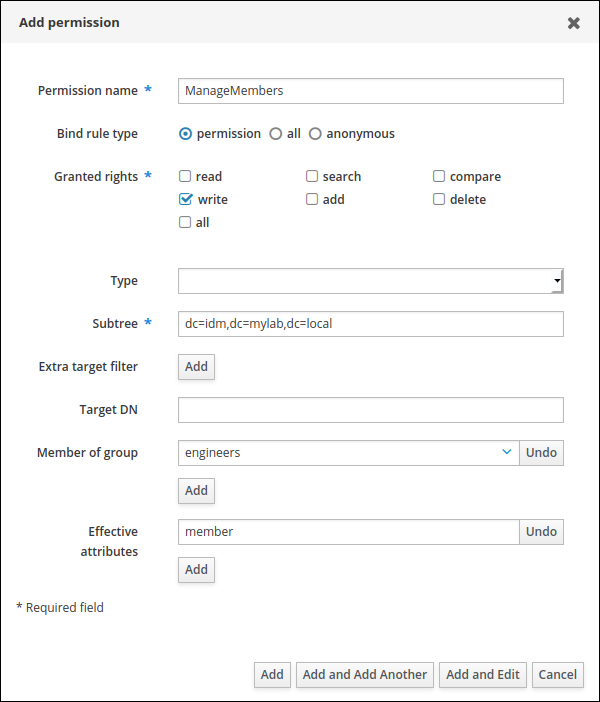

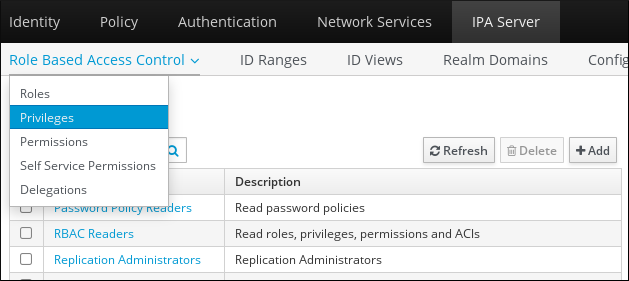

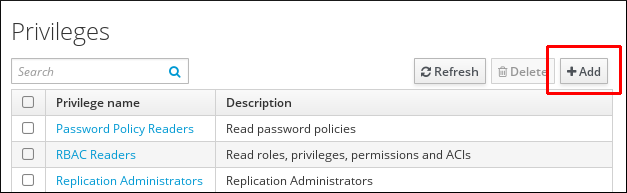

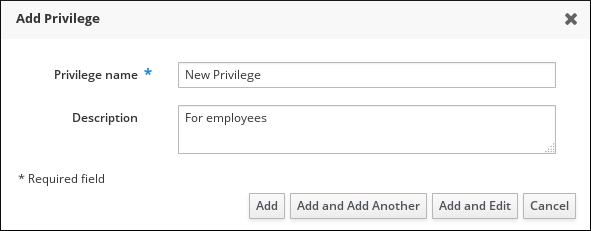

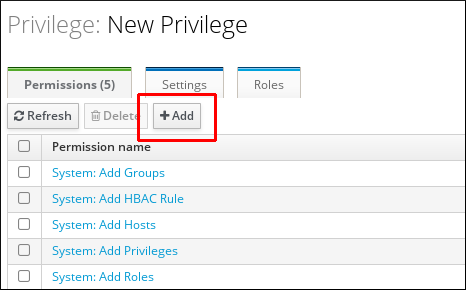

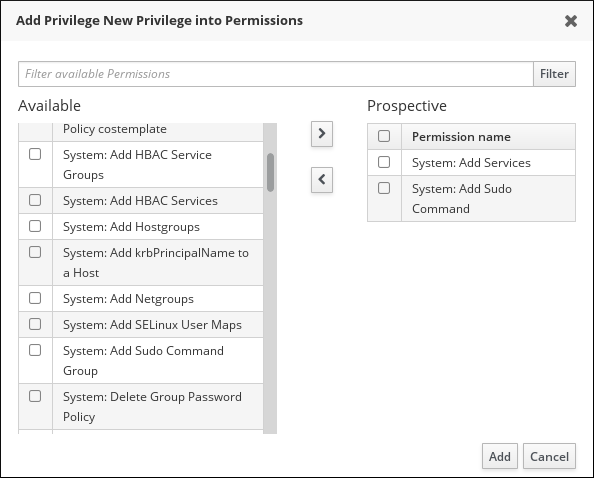

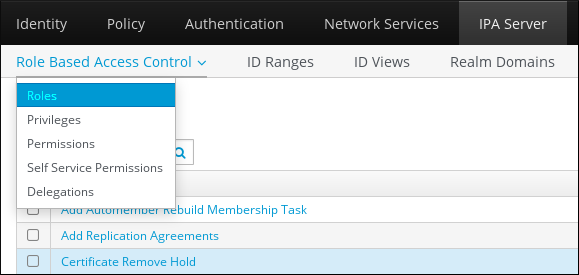

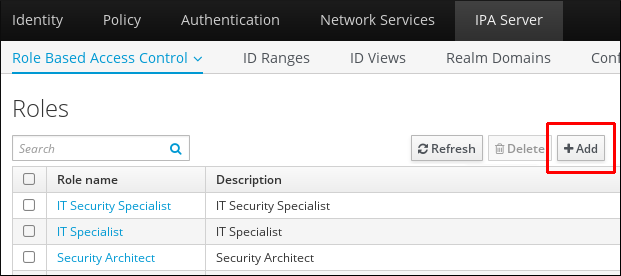

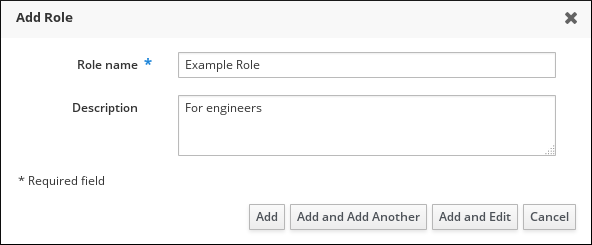

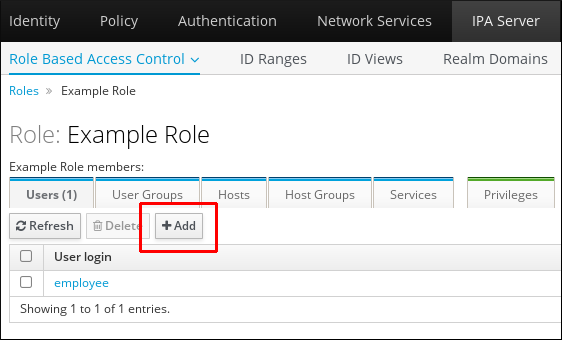

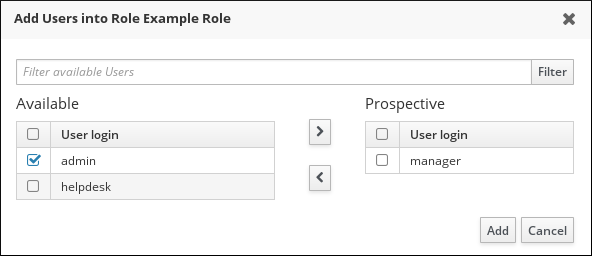

検証手順