9.3. 一般的な設定

アイデンティティーブローカー設定の基盤は、アイデンティティープロバイダー (IDP) です。Red Hat Single Sign-On は、各レルムにアイデンティティープロバイダーを作成し、デフォルトではすべてのアプリケーションに対してこれらのアイデンティティープロバイダーを有効にします。レルムからのユーザーは、アプリケーションへのサインイン時に登録されたいずれかのアイデンティティープロバイダーを使用できます。

手順

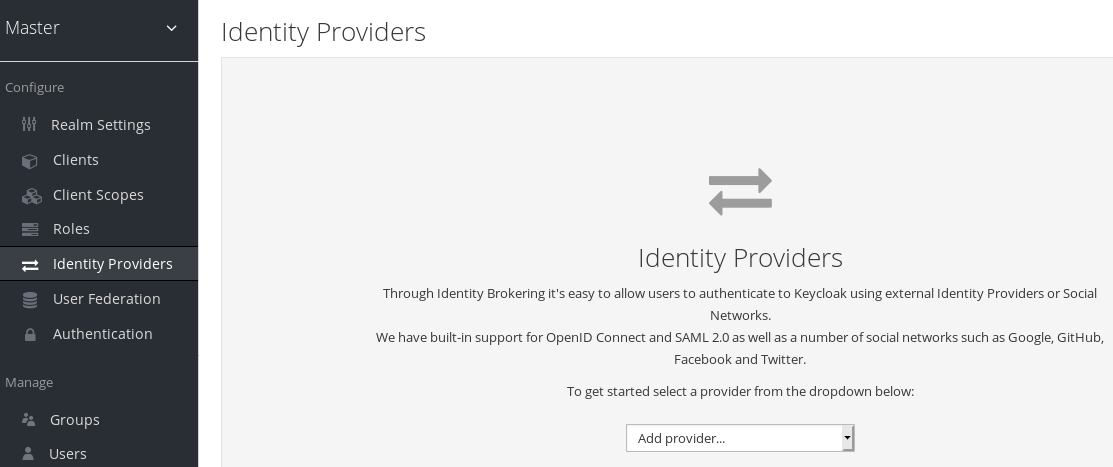

メニューで Identity Providers をクリックします。

ID プロバイダー

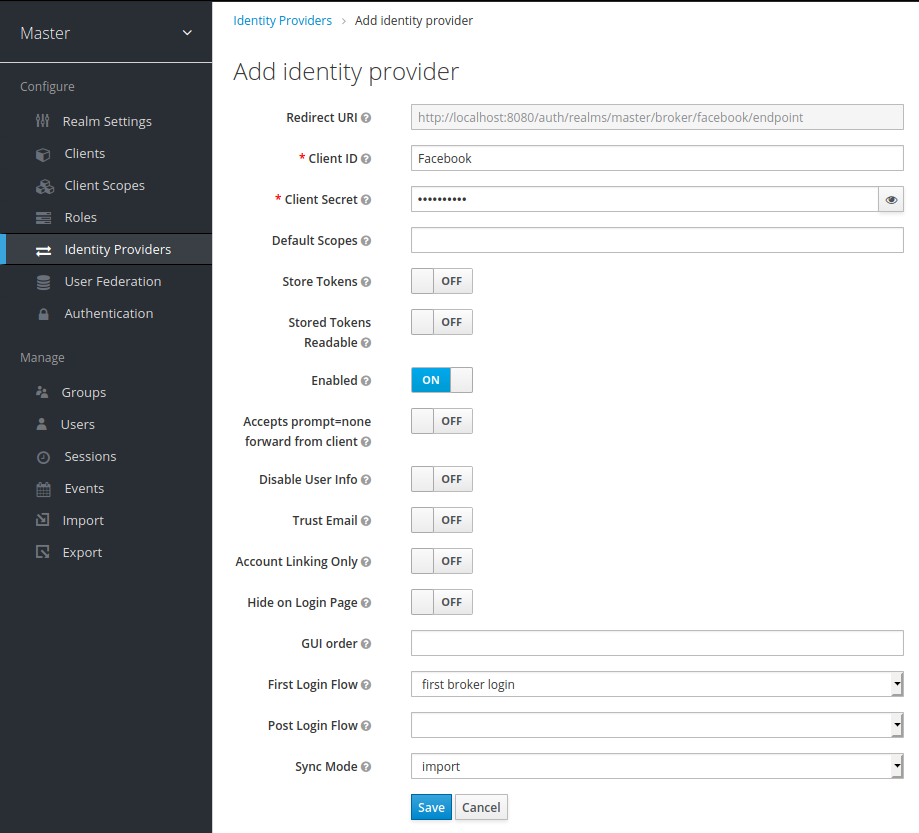

Add providerリストから、追加するアイデンティティープロバイダーを選択します。Red Hat Single Sign-On は、選択したアイデンティティープロバイダーの設定ページを表示します。Facebook アイデンティティープロバイダーの追加

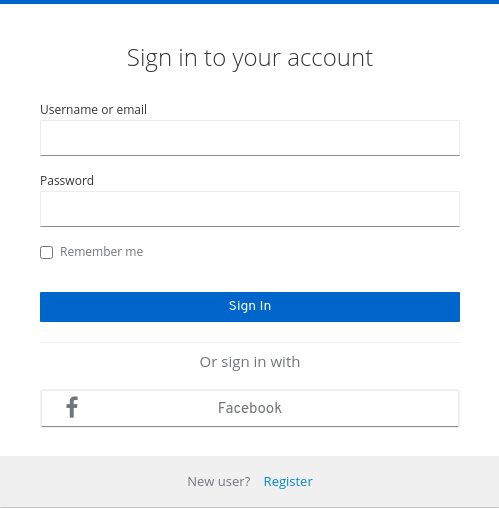

アイデンティティープロバイダーを設定すると、オプションとして Red Hat Single Sign-On ログインページに表示されます。各アイデンティティープロバイダーについて、ログイン画面にカスタムアイコンを配置することができます。詳細は、custom icons を参照してください。

IDP ログインページ

- ソーシャル

- ソーシャルプロバイダーを使用すると、レルムでソーシャル認証を有効にできます。Red Hat Single Sign-On を使用すると、ユーザーはソーシャルネットワークアカウントを使用してアプリケーションにログインすることができます。サポートされるプロバイダーには、Twitter、Facebook、Google、LinkedIn、Instagram、Microsoft、PayPal、Openshift v3、GitHub、GitLab、Bitbucket、および Stack Overflow が含まれます。

- プロトコルベース

- プロトコルベースのプロバイダーは、ユーザーの認証および承認を特定のプロトコルに依存します。これらのプロバイダーを使用して、特定のプロトコルに準拠する任意のアイデンティティープロバイダーに接続できます。Red Hat Single Sign-On は、SAML v2.0 プロトコルおよび OpenID Connect v1.0 プロトコルのサポートを提供します。これらのオープン標準に基づいて、任意のアイデンティティープロバイダーを設定し、ブローカーを設定できます。

それぞれの種類のアイデンティティープロバイダーにはその設定オプションがありますが、設定の一部はすべてに共通です。以下の設定オプションが利用できます。

表9.1 共通の設定

| 設定 | 説明 |

|---|---|

| Alias |

エイリアスは、アイデンティティープロバイダーの一意の識別子で、内部アイデンティティープロバイダーを参照します。Red Hat Single Sign-On は、エイリアスを使用して OpenID Connect プロトコルのリダイレクト URI を構築します。これらのプロトコルには、アイデンティティープロバイダーと通信するためのリダイレクト URI またはコールバック URL が必要です。すべてのアイデンティティープロバイダーにはエイリアスが必要です。エイリアスの例には |

| Enabled | プロバイダーのオン/オフを切り替えます。 |

| Hide on Login Page | ON の場合、Red Hat Single Sign-On は、ログインページにログインオプションとしてこのプロバイダーを表示しません。クライアントがこのプロバイダーを要求するには、URL の 'kc_idp_hint' パラメーターを使用してログインを要求します。 |

| Account Linking Only | ON の場合、Red Hat Single Sign-On は既存のアカウントをこのプロバイダーとリンクします。このプロバイダーはユーザーをログインできず、Red Hat Single Sign-On では、ログインページにオプションとしてこのプロバイダーは表示されません。 |

| Store Tokens | ON の場合、Red Hat Single Sign-On はアイデンティティープロバイダーからトークンを保存します。 |

| Stored Tokens Readable | ON の場合、ユーザーは保存されたアイデンティティープロバイダートークンを取得できます。このアクションは、broker クライアントレベルのロールの read token にも適用されます。 |

| Trust Email | ON の場合、Red Hat Single Sign-On はアイデンティティープロバイダーからのメールアドレスを信頼します。レルムがメール検証を要求する場合は、このアイデンティティープロバイダーからログインするユーザーは、メールの検証プロセスを実行する必要はありません。 |

| GUI Order | 利用可能なアイデンティティープロバイダーの、ログインページでの並べ替え順序。 |

| First Login Flow | ユーザーがこのアイデンティティープロバイダーを使用して初めて Red Hat Single Sign-On にログインする際に、Red Hat Single Sign-On がトリガーする認証フロー。 |

| Post Login Flow | ユーザーが外部アイデンティティープロバイダーを使用したログインを終了した際に、Red Hat Single Sign-On がトリガーする認証フロー。 |

| Sync Mode | マッパーを通じて、アイデンティティープロバイダーからのユーザー情報を更新するストラテジー。legacy を選択する場合、Red Hat Single Sign-On は現在の動作を使用していました。Import の場合はユーザーデータを更新せず、forceの場合は、可能であればユーザーデータを更新します。詳細は、アイデンティティープロバイダーマッパー を参照してください。 |