プロビジョニングガイド

Red Hat Satellite Server での物理ホストと仮想ホストのプロビジョニングガイド

Red Hat Satellite Documentation Team

satellite-doc-list@redhat.com概要

第1章 はじめに

プロビジョニングとは、ベアメタルの物理または仮想マシンから、オペレーティングシステムの全設定を行い、使用準備を整えるまでのプロセスを指します。Red Hat Satellite を使用して、多数のホストに対して細かく設定を指定したプロビジョニングを定義し、自動化できます。

プロビジョニングには多数の方法があります。たとえば、Satellite Server の統合 Capsule や外部 Capsule Server は、PXE ベースと PXE を使用しない方法の両方を使ってベアメタルシステムをプロビジョニングできます。同様に Satellite Server は、API 経由で特定のプロバイダーからクラウドインスタンスをプロビジョニングできます。これらのプロビジョニング方法は、ホストの作成、管理、更新など Red Hat Satellite 6 アプリケーションライフサイクルに含まれます。

1.1. プロビジョニングタイプの概要

Red Hat Satellite 6 ではホストのプロビジョニングのための各種の方法を提供しています。

- ベアメタルプロビジョニング

- Satellite は、主に PXE ブートおよび MAC アドレス特定により、ベアメタルホストをプロビジョニングします。ホストエントリーを作成して、プロビジョニングする物理ホストの MAC アドレスを指定してください。また、空のホストを起動して、Satellite の Discovery サービスを使用することで、プロビジョニングの準備が整ったホストのプールを作成できます。また、PXE なしの方法で、ホストを起動してプロビジョニングすることもできます。

- クラウドプロバイダー

- Satellite は、プライベートおよびパブリッククラウドプロバイダーに接続して、クラウド環境に保存されているイメージからホストのインスタンスをプロビジョニングします。これには、使用するハードウェアプロファイルまたはフレーバーの選択も含まれます。

- 仮想化インフラストラクチャー

- Satellite は、Red Hat Virtualization および VMware などの仮想化インフラストラクチャーサービスに接続します。これにより、仮想イメージテンプレートから、またはベアメタルプロバイダーと同じ PXE ベースのブート方法を使用して、仮想マシンをプロビジョニングする方法を実行できます。

- Linux コンテナー

- Satellite では、Red Hat Enterprise Linux Atomic Server でコンテナーを作成し、管理できます。

1.2. プロビジョニングワークフローの概要

プロビジョニングプロセスは、基本的なワークフローに従います。

- ホストを作成します。Satellite は、サブネットに関連付けられている DHCP Capsule Server から未使用の IP アドレスを要求し、この IP アドレスを「ホスト作成」ウインドウの IP アドレス のフィールドにロードします。新規ホストの全オプションを入力したら、新規ホストの要求を送信します。

- サブネットに関連付けられた DHCP Capsule Server がホストのエントリーを予約します。

Satellite は DNS レコードを設定します。

- 正引き DNS レコードがドメインに関連付けられた Capsule Server に作成されます。

- 逆引き DNS レコードがサブネットに関連付けられた DNS Capsule Server に作成されます。

- ホストの PXELinux メニューがサブネットに関連付けられた TFTP Capsule Server に作成されます。

- 新規ホストは DHCP サーバーから DHCP リースを要求します。

-

DHCP サーバーはリース要求に応答し、TFTP の

next-server、filenameオプションを返します。 - ホストは TFTP サーバーからブートローダーおよびメニューを要求します。

- ホストの PXELinux メニューおよび OS インストーラーは TFTP 経由で返されます。

- インストーラーは Satellite からプロビジョニングテンプレートまたはスクリプトを要求します。

- Satellite はテンプレートをレンダリングし、結果として生成されるキックスタートをホストに返します。

-

ホストは、オペレーティングシステムをインストールするビルドシステムに入り、ホストを Satellite に登録して管理ツール (例:

katello-agent,puppet) をインストールします。 -

インストーラーは Satellite に対し、

postinstallスクリプトで正常なビルドについて通知します。 - PXELinux メニューはローカルの起動テンプレートに戻ります。

- ホストはオペレーティングシステムを起動します。ホストで Puppet クラスを使用するように設定している場合は、ホストは Satellite に保存されるモジュールを使用して設定を行います。

ワークフローはカスタムのオプションにより異なります。以下に例を示します。

Discovery

Discovery サービスを使用している場合、Satellite は新規ホストの MAC アドレスを自動的に検出し、要求の送信後にホストを再起動します。Satellite でホストを再起動できるよう、ホストが割り当てられる Capusule から TCP ポート 8443 にアクセスできなければならないことに注意してください。

PXE なしのプロビジョニング

新規ホストの要求の送信後に、Satellite Server からダウンロードしたブートディスクで特定のホストを起動する必要があります。

コンピュートリソース

コンピュートリソースはホストの仮想マシンを作成し、MAC アドレスを Satellite に返します。また、イメージベースのプロビジョニングを使用している場合には、ホストは標準の PXE ブートおよびオペレーティングシステムのインストール方法を使用せず、コンピュートリソースで、使用する新規ホストのイメージのコピーを作成します。

コンテナー

コンテナーのプロビジョニングプロセスは、このワークフロープロセスに従いません。

第2章 プロビジョニングコンテキストの設定

Satellite を使用してホストをプロビジョニングする前に、Satellite のホストの配置ストラテジーを理解しておく必要があります。これは、プロビジョニングコンテキストとして知られています。

2.1. プロビジョニングコンテキストの概要

プロビジョニングコンテキストは、Satellite コンポーネントに指定する組織やロケーションの組み合わせのことです。コンポーネントが所属する組織やロケーションを使用して、対象のコンポーネントに対する所有権やアクセス権を設定します。

組織は、所有者、目的、コンテンツ、セキュリティーレベルその他の区分に基づいて Red Hat Satellite 6 コンポーネントを論理グループに分類します。Red Hat Satellite 6 では、複数の組織を作成および管理し、コンポーネントをそれぞれの組織に割り当てることができます。これにより、Satellite Server において特定の組織内でホストをプロビジョニングし、その組織に関連付けられたコンポーネントのみを使用できるようになります。組織についての詳細は、『コンテンツ管理ガイド』 の 「組織の作成」 を参照してください。

ロケーションの機能は、組織によく似ています。相違点は、ロケーションは物理的または地理的な設定をもとにしている点です。ユーザーは、階層にロケーションをネスト化することができます。

ロケーションに関する詳細情報は、『コンテンツ管理ガイド』の「ロケーションの管理」を参照してください。

2.2. プロビジョニングコンテキストの設定

コンテキストの設定時に、プロビジョニングホストに使用する組織およびロケーションを定義します。

組織およびロケーションのメニューは、Satellite Web UI の左上のメニューバーにあります。使用する組織またはロケーションを選択していない場合には、メニューには 任意の組織 および 任意のロケーション と表示されます。

手順

- プロビジョニングコンテキストを設定するには、任意の組織 および 任意のロケーション ボタンをクリックして、使用する組織およびロケーションを選択します。

各ユーザーはアカウント設定でデフォルトのプロビジョニングコンテキストを設定できます。Satellite Web UI の右上のユーザー名をクリックし、マイアカウント を選択してユーザーアカウントの設定を編集します。

CLI をご利用の場合

CLI を使用する場合は、オプションとして、--organization または --organization-label と --location または --location-id を追加します。以下に例を示します。

# hammer host list --organization "Default_Organization" --location "Default_Location"

このコマンドは、Default_Organization および Default_Location に割り当てられたホストを出力します。

第3章 プロビジョニングリソースの設定

Red Hat Satellite 6 には、ホスト作成に使用可能なプロビジョニングリソースが含まれています。

3.1. オペレーティングシステムの作成

オペレーティングシステムは、Satellite Server がホストにベースオペレーティングシステムをインストールする方法を定義するリソースの集合です。オペレーティングシステムのエントリーは、インストールメディアやパーティションテーブル、プロビジョニングテンプレートなどの事前に定義されたリソースを組み合わせます。

Red Hat の CDN からオペレーティングシステムをインポートすると、ホスト > オペレーティングシステム ページで新規エントリーが作成されます。

以下の手順を使用して、カスタムのオペレーティングシステムも追加できます。

手順

- Satellite Web UI で ホスト > オペレーティングシステム に移動して、新規オペレーティングシステム をクリックします。

- 名前 フィールドには、オペレーティングシステムエントリーの名前を入力します。

- メジャー フィールドには、オペレーティングシステムのメジャーバージョンに対応する数字を入力します。

- マイナー フィールドには、オペレーティングシステムのマイナーバージョンに対応する数字を入力します。

- 説明 フィールドには、オペレーティングシステムの説明を加えます。

- ファミリー リストから、オペレーティングシステムのファミリーを選択します。

- root パスワードのハッシュ リストから、Root パスワードのエンコード方法を選択します。

- アーキテクチャー リストから、オペレーティングシステムがシステムが使用するアーキテクチャーを選択します。

- パーティションテーブル タブをクリックして、対象のオペレーティングシステムに適用するパーティションテーブルを選択します。

- オプション: Red Hat 以外のコンテンツを使用する場合には、インストールメディア タブをクリックして、対象のオペレーティングシステムに適用するインストールメディアを選択します。詳しい情報は、「サードパーティーのインストールメディア使用」を参照してください。

- テンプレート タブをクリックして、オペレーティングシステムで使用する PXELinux テンプレート、プロビジョニングテンプレート および finish テンプレート を選択しましす。プロビジョニングに iPXE を使用予定の場合には、iPXE テンプレート など、他のテンプレートを選択してください。

- 送信 をクリックしてプロビジョニングテンプレートを保存します。

CLI をご利用の場合

hammer os create コマンドを使ってオペレーティングシステムを作成します。

# hammer os create --name "MyOS" \ --description "My_custom_operating_system" \ --major 7 --minor 3 --family "Redhat" --architectures "x86_64" \ --partition-tables "My_Partition" --media "Red_Hat" \ --provisioning-templates "My_Provisioning_Template"

3.2. アーキテクチャーの作成

Satellite 内のアーキテクチャーはホストおよびオペレーティングシステムの論理グループを表します。アーキテクチャーは、ホストが Puppet に接続する際に Satellite によって自動的に作成されます。Satellite 6 には、基本的な i386 と x86_64 のアーキテクチャーが事前設定されています。

以下の手順を使用して Satellite のアーキテクチャーを作成します。

サポートされるアーキテクチャー

PXE、Discovery およびブートディスクを使用したプロビジョニングをサポートするのは Intel x86_64 アーキテクチャーのみです。詳細は、Red Hat ナレッジベースソリューション Architectures Supported for Satellite 6 Provisioning を参照してください。

手順

アーキテクチャーを作成するには、以下の手順を行います。

- Satellite Web UI で ホスト > アーキテクチャー に移動して、アーキテクチャーウィンドウで、アーキテクチャーの作成 をクリックします。

- 名前 フィールドに、アーキテクチャーの名前を入力します。

- オペレーティングシステム リストから、オペレーティングシステムを選択します。利用できるオペレーティングシステムがない場合には、作成して ホスト > オペレーティングシステム の下に割り当てることができます。

- 送信 をクリックします。

CLI をご利用の場合

hammer architecture create コマンドを入力して、アーキテクチャーを作成します。このアーキテクチャーに含める名前とオペレーティングシステムを指定します。

# hammer architecture create --name "Architecture_Name" \ --operatingsystems "os"

3.3. ハードウェアモデルの作成

以下の手順を使用して、Satellite でハードウェアを作成し、ホストが使用するハードウェアモデルを指定できるようにします。

手順

ハードウェアモデルを作成するには、以下の手順を行います。

- Satellite Web UI で ホスト > ハードウェアモデル に移動して、ハードウェアモデルウィンドウで、モデルの作成 をクリックします。

- 名前 フィールドには、ハードウェアモデルの名前を入力します。

- オプションで、ハードウェアモデル と ベンダークラス フィールドに、お使いのシステムに適した情報を入力します。

- 情報 フィールドには、ハードウェアモデルの説明を入力します。

- 送信 をクリックしてハードウェアモデルを保存します。

CLI をご利用の場合

hammer model create コマンドを使用して、ハードウェアモデルを作成します。必須となる唯一のパラメーターは、--name です。オプションで、--hardware-model オプションにハードウェアモデルを、--vendor-class パラメーターにベンダークラスを、--info パラメーターに詳細を入力します。

# hammer model create --name "model_name" --info "description" \ --hardware-model "hardware_model" --vendor-class "vendor_class"

3.4. ホストのオペレーティングシステム用の同期済みキックスタートリポジトリーの使用

Satellite には、プロビジョニングされたホストのオペレーティングシステムのインストールに使用する、同期済みのキックスタートリポジトリーが含まれています。

キックスタートリポジトリーを設定するには、以下の手順を実行します。

- 既存のコンテンツビューに、使用を希望する同期済みのキックスタートリポジトリーを追加するか、コンテンツビューを新たに作成してキックスタートリポジトリーを追加します。

- キックスタートリポジトリーを追加した新しいバージョンのコンテンツビューを公開し、必要なライフサイクル環境にプロモートします。詳しい情報は、『コンテンツ管理ガイド』の「コンテンツビューの管理」を参照してください。

- ホストの作成時に、オペレーティングシステム タブの メディアの選択 で 同期済みのコンテンツ チェックボックスを選択します。

キックスタートツリーの表示

キックスタートツリーを表示するには、以下のコマンドを入力します。

# hammer medium list --organization "your_organization"3.5. パーティションテーブルの作成

パーティションテーブルは、Satellite Server が新規ホストで利用可能なディスクを設定する方法を定義する一連のディレクティブです。Red Hat Satellite 6 には、Kickstart default などの、デフォルトのパーティションテーブルのセットが含まれます。また、パーティションテーブルのエントリーを編集して、任意のパーティションスキームの設定やパーティションテーブルのエントリー作成を行い、そのエントリーを Red Hat Enterprise Linux オペレーティングシステムのエントリーに追加することができます。

手順

パーティションテーブルを作成するには、以下の手順を行います。

- Satellite Web UI で ホスト > パーティションテーブル に移動して、パーティションテーブルウィンドウで、パーティションテーブルの作成 をクリックします。

- 名前 フィールドには、パーティションテーブルの名前を入力します。

- テンプレートを新規の組織またはロケーションに自動的に関連付けられるように設定するには、デフォルト のチェックボックスを選択します。

- 他のパーティションテーブルで再利用可能なスニペットとして、テンプレートを特定するには、スニペット のチェックボックスを選択します。

-

オペレーティングシステムの種類 リストから、パーティションレイアウトのディストリビューションまたはファミリーを選択します。たとえば、Red Hat Enterprise Linux、CentOS、および Fedora は、

Red Hatファミリーに属します。 テンプレートエディター フィールドには、ディスクパーティションのレイアウトを入力します。下は例になります。

zerombr clearpart --all --initlabel autopart

テンプレート ファイルブラウザーを使用してテンプレートファイルをアップロードすることもできます。

レイアウトのフォーマットは、オペレーティングシステムのフォーマットと一致する必要があります。Red Hat Enterprise Linux 7.2 にはキックスタートファイルに一致するレイアウトが必要です。

- 監査コメント には、パーティションレイアウトへの変更の概要を追加します。

- 組織 と ロケーション タブをクリックして、パーティションテーブルに関連付ける、他のプロビジョニングコンテキストを追加します。Sattelite により、現在のプロビジョニングコンテキストに、そのパーティションテーブルが追加されます。

- 送信 をクリックしてパーティションテーブルを保存します。

CLI をご利用の場合

CLI を使用してパーティションテーブルを作成する前に、パーティションレイアウトが含まれるテキスト形式のファイルを作成します。この例では ~/my-partition ファイルを使用します。hammer partition-table create コマンドを使用してインストールメディアを作成します。

# hammer partition-table create --name "My Partition" --snippet false \ --os-family Redhat --file ~/my-partition --organizations "My_Organization" \ --locations "My_Location"

3.6. プロビジョニングテンプレートの作成

プロビジョニングテンプレートは、Satellite Server がホストにオペレーティングシステムをインストールする方法を定義します。

3.6.1. プロビジョニングのタイプ

プロビジョニングテンプレートにはさまざまな種類があります。

Provision

プロビジョニングプロセスのテンプレート (例: キックスタートテンプレート)。キックスタートテンプレートの構文についての詳細は、『Red Hat Enterprise Linux 7 インストールガイド』 の 「キックスタート構文の参考資料」 を参照してください。

PXELinux、PXEGrub、PXEGrub2

正しいカーネルオプションが指定されたインストーラーをホストで使用されるように、サブネットに関連付けられたテンプレート Capsule にデプロイする PXE ベースのテンプレート。BIOS のプロビジョニングの場合は、PXELinux テンプレートを、UEFI プロビジョニングの場合は、PXEGrub2 を選択します。

Finish

主なプロビジョニングプロセスの完了時に使用するプロビジョニング後の設定スクリプト。これは、SSH タスクとして完了します。Finish テンプレートは、仮想環境でのイメージベースのプロビジョニングにのみ使用できます。Foreman Discovery ISO のイメージと混同しないようにしてください。後者は Foreman Discovery イメージと呼ばれる場合もあります。このコンテキストのイメージは、デプロイメントの簡素化を目指した、仮想化環境でのインストールイメージを指します。

Bootdisk

PXE 以外の起動方法に使用するテンプレート

Kernel Execution (kexec)

PXE 以外の起動方法に使用するカーネル実行テンプレート

カーネル実行は、テクノロジープレビュー機能です。テクノロジープレビュー機能は、Red Hat サービスレベルアグリーメント (SLA) では完全にサポートされていません。これらは、機能的に完全でない可能性があり、実稼働環境での使用を目的とはしていませんが、近々発表予定のプロダクトイノベーションをリリースに先駆けてご提供することにより、お客様は機能性をテストし、開発プロセス中にフィードバックをお寄せいただくことができます。

user_data

cloud-init スクリプトなどのユーザーデータを受け入れるプロバイダー用の設定後スクリプト。

Script

デフォルトで使用されないが、カスタムタスクに役立つ任意のスクリプト。

ZTP

Zero Touch Provisioning テンプレート。

POAP

PowerOn Auto Provisioning テンプレート。

iPXE

PXELinux の代わりに iPXE または gPXE 環境で使用するテンプレート。

3.6.2. テンプレート構文と管理

Red Hat Satellite には、多数のテンプレートサンプルが含まれています。Satellite Web UI で、ホスト > プロビジョニングテンプレート に移動して、サンプルを表示します。テンプレートを作成するか、テンプレートのクローンを作成して、編集できます。テンプレートに関するサポートが必要な場合には、ホスト > プロビジョニングテンプレート > テンプレートの作成 > ヘルプ に移動します。

Embedded Ruby (ERB) 構文を受け入れるテンプレート。詳細情報は、『ホストの管理』の「テンプレート作成の参照」を参照してください。

プロビジョニングテンプレートはダウンロードが可能です。ただし、ダウンロード前にデバッグ証明書を作成する必要があります。詳細情報は、『コンテンツ管理ガイド』の「組織のデバッグ証明書の作成」を参照してください。

Satellite Server と Git リポジトリーまたはローカルディレクトリーの間でテンプレートを同期できます。詳細情報は、『コンテンツ管理ガイド』の「付録 F. Git を使用したテンプレートの同期」を参照してください。

変更ログと履歴

テンプレートの変更履歴を表示するには、ホスト > プロビジョニングテンプレート に移動してテンプレートを選択し、履歴 をクリックします。戻す をクリックすると、以前のバージョンでコンテンツを上書きできます。差分の表示 をクリックすると、特定の変更についての情報が確認できます。

- テンプレート差分 タブでは、プロビジョニングテンプレートのボディーの変更が表示されます。

- 詳細 タブでは、テンプレートの説明の変更が表示されます。

- 履歴 タブでは、テンプレートを変更したユーザーと変更日が表示されます。

3.6.3. 手順

テンプレートを作成するには、以下の手順を行います。

- Satellite Web UI で、ホスト > プロビジョニングテンプレート に移動し、プロビジョニングテンプレートウィンドウで テンプレートの作成 をクリックします。

ヘルプ タブでは、テンプレート構文についての情報が表示されます。テンプレート内の異なるタイプのオブジェクトで呼び出すことができる関数、変数、およびメソッドについて詳述されています。

または、テンプレートのクローンを作成して、そのクローンに更新を追加するには、以下の手順を行います。

- Satellite Web UI で、ホスト > プロビジョニングテンプレート に移動し、使用するテンプレートを検索します。

- 使用するテンプレートで、クローン をクリックして、テンプレートをもう 1 つ作成します。

- 名前 フィールドには、プロビジョニングテンプレートの名前を入力します。

- テンプレートを新規の組織またはロケーションに自動的に関連付けられるように設定するには、デフォルト のチェックボックスを選択します。

- テンプレートエディター フィールドには、プロビジョニングテンプレートのボディーを入力します。テンプレート ファイルブラウザーを使用してテンプレートファイルをアップロードすることもできます。

- 監査コメント には、監査を目的とするプロビジョニングテンプレートへの変更についての概要を入力します。

- タイプ タブをクリックして、テンプレートがスニペットの場合には、 スニペット のチェックボックスを選択します。スニペットは、スタンドアロンのプロビジョニングテンプレートではありませんが、他のプロビジョニングテンプレートに挿入可能なプロビジョニングテンプレートに含まれています。

- タイプ リストから、プロビジョニングテンプレート など、テンプレートの種類を選択します。

- 関連付け タブをクリックして、適用可能なオペレーティングシステム リストから、このプロビジョニングテンプレートに関連付けるオペレーティングシステム名を選択します。

- またオプションとして、組み合わせの追加 をクリックして ホストグループ の一覧からホストグループを 1 つ選択するか、または 環境 の一覧から環境を 1 つ選択すると、指定したホストグループと環境と、プロビジョニングテンプレートを関連付けることができます。

- 組織 および ロケーション タブをクリックして、テンプレートに別のコンテキストを追加します。

- 送信 をクリックしてプロビジョニングテンプレートを保存します。

CLI をご利用の場合

CLI を使用してテンプレートを作成する前に、テンプレートが含まれるテキスト形式ファイルを作成します。この例では ~/my-template ファイルを使用します。hammer partition-table create コマンドを使用してインストールメディアを作成し、--type オプションでタイプを指定します。

# hammer template create --name "My Provisioning Template" \ --file ~/my-template --type provision --organizations "My_Organization" \ --locations "My_Location"

3.7. コンピュートプロファイルの作成

コンピュートプロファイルは、仮想化インフラストラクチャーおよびクラウドプロバイダーなどのコンピュートリソースと併用されます。コンピュートプロファイルにより、ユーザーは CPU、メモリー、およびストレージなどのハードウェアを事前に定義できます。Red Hat Satellite 6 のデフォルトインストールには、以下の 3 つの事前に定義されたプロファイルが含まれます。

-

1-Small -

2-Medium -

3-Large

手順

- Satellite Web UI で インフラストラクチャー > コンピュートプロファイル に移動して、コンピュートプロファイルのウィンドウで コンピュートプロファイルの作成 をクリックします。

- 名前 フィールドに、プロファイルの名前を入力して 送信 をクリックします。

CLI をご利用の場合

Red Hat Satellite 6.5 には、コンピュートプロファイルの CLI コマンドは実装されていません。

3.8. ホストへのデフォルト暗号化 Root パスワードの設定

プロビジョニングしたホストにプレーンテキストのデフォルト root パスワードを設定したくない場合は、デフォルトの暗号化パスワードを使用することができます。

ホストにデフォルトの暗号化パスワードを設定するには、以下の手順に従います。

暗号化パスワードを生成します。以下のコマンドを使用します。

# python -c 'import crypt,getpass;pw=getpass.getpass(); print(crypt.crypt(pw)) if (pw==getpass.getpass("Confirm: ")) else exit()'- 後で使用するために、パスワードをコピーしておきます。

- Satellite Web UI で、管理 > 設定 に移動します。

- 設定 ページで、プロビジョニング タブを選択します。

- Name コラムで Root パスワード を探して、クリックして編集 をクリックします。

- 生成した暗号化パスワードを貼り付け、保存 をクリックします。

3.9. サードパーティーのインストールメディア使用

インストールメディアは、Satellite Server がサードパーティーのベースオペレーティングシステムをマシンにインストールするために使用するサードパーティーファイルのソースです。インストールメディアは、オペレーティングシステムのインストールツリーの形式で提供され、インストーラーをホストするマシンから HTTP URL 経由でアクセスできる必要があります。利用可能なインストールメディアは ホスト > インストールメディア メニューに表示されます。

ローカルにマウントされた ISO イメージなどの他のインストールメディアの場合には、以下の手順を使用して独自のカスタムメディアパスを追加することができます。

手順

インストールメディアを作成するには、以下の手順を行います。

- Satellite Web UI で ホスト > インストールメディア に移動して、メディアの作成 をクリックします。

- 名前 フィールドには、インストールメディアエントリーの名前を入力します。

パス には、インストールツリーを含む URL または NFS シェアを入力します。複数の異なるシステムアーキテクチャーおよびバージョンを表すために以下の変数をパスで使用できます。

-

$arch: システムアーキテクチャー -

$version: オペレーティングシステムのバージョン -

$major: オペレーティングシステムのメジャーバージョン $minor: オペレーティングシステムのマイナーバージョンHTTP パスの例:

http://download.example.com/centos/$version/Server/$arch/os/

NFS パスの例:

nfs://download.example.com:/centos/$version/Server/$arch/os/

Capsule Server の同期したコンテンツは HTTP パスを常に使用します。Capsule Server で管理されたコンテンツは NFS パスをサポートしません。

-

-

オペレーティングシステムの種類 リストから、メディアのディストリビューションまたはファミリーを選択します。たとえば、CentOS、および Fedora は、

Red Hatファミリーに属します。 - 組織 と ロケーション タブをクリックして、プロビジョニングコンテキストを変更します。Satellite Server により、設定されたプロビジョニングコンテキストにインストールメディアを追加します。

- 送信 をクリックしてインストールメディアを保存します。

CLI をご利用の場合

hammer medium create コマンドを使用してインストールメディアを作成します。

# hammer medium create --name "CustomOS" --os-family "Redhat" \ --path 'http://download.example.com/centos/$version/Server/$arch/os/' \ --organizations "My_Organization" --locations "My_Location"

3.10. noVNC を使用した仮想マシンへのアクセス

ブラウザーを使用して、Satellite が作成した仮想マシンの VNC コンソールにアクセスできます。

Satellite は、以下の仮想化プラットフォームで noVNC の使用をサポートします。

- VMware

- Libvirt

- RHV

以下の手順に従い、仮想化プラットフォームおよびブラウザーを設定して NoVNC コンソールを使用できるようにします。

前提条件

- Satellite で仮想マシンを作成しておく必要があります。

- 既存の仮想マシンの場合は、 コンピュートリソース 設定 の ディスプレイのタイプ が VNC になっていることを確認します。

- Satellite Server に Katello root CA 証明書をインポートする必要があります。ブラウザーにセキュリティーの例外を追加するだけでは、noVNC の使用の要件を満たしません。詳細情報は、『Red Hat Satellite の管理 』ガイドの「 Katello Root CA 証明書のインストール」のセクションを参照してください。

手順

仮想マシンのホストシステムで、ポート 5900 から 5930 まで VNC サービスが許可されるようにファイアウォールを設定します。

Red Hat Enterprise Linux 6 の場合:

# iptables -A INPUT -p tcp --dport 5900:5930 -j ACCEPT # service iptables save

Red Hat Enterprise Linux 7 の場合:

# firewall-cmd --add-port=5900-5930/tcp # firewall-cmd --add-port=5900-5930/tcp --permanent

- Satellite Web UI で、インフラストラクチャー > コンピュートリソース に移動し、コンピュートリソースの名前を選択します。

- 仮想マシン タブで、仮想マシンホストの名前を選択します。マシンの電源がオンになっていることを確認してから、コンソール を選択します。

第4章 ネットワークの設定

それぞれのプロビジョニングタイプにはネットワーク設定が必要です。本章を参照して、Satellite Server が統合された Capsule でネットワークサービスを設定します。

新規ホストが Capsule Server にアクセスできる必要があります。Capsule Server は、Satellite Server の統合 Capsule または外部 Capsule Server のいずれかになります。必要なホストが分離したネットワーク上にあり、Satellite Server に直接接続できない場合、またはコンテンツと Capsule Server とを同期している場合には、外部 Capsule Server からのホストのプロビジョニングを選択することができます。また、外部 Capsule Server を使用したプロビジョニングは、ネットワークの帯域幅を節約できます。

Capsule Server の設定には、基本的な要件が 2 つあります。

ネットワークサービスの設定には、以下が含まれます。

- コンテンツ配信サービス

- ネットワークサービス (DHCP、DNS、および TFTP)

- Puppet 設定

- Satellite Server でネットワークリソースデータを定義し、新規ホストでのネットワークインターフェースの設定をサポートします。

以下の説明は、特定のネットワークを管理するスタンドアロンの Capsule Server の設定にも同様に当てはまります。Satellite が外部の DHCP、DNS および TFTP サービスを使用するように設定する方法は、『オンラインネットワークからの Satellite Server のインストール』の「外部サービスの設定」を参照してください。

DHCP の範囲

Satellite Server では、Discovered システムおよびプロビジョニングシステムの両方に同じ DHCP 範囲を定義することはできますが、各サービスに同じサブネット内の別の範囲を使用することを推奨します。

4.1. イメージベースのプロビジョニングの要件

ブート後の設定方法

finish ブート後設定スクリプトを使用するイメージは、Satellite の 統合 Capsule または外部 Capsule など、管理された DHCP サーバーが必要です。ホストは DHCP Capsule と関連付けられたサブネットで作成する必要があり、ホストの IP アドレスは、DHCP 範囲の有効な IP アドレスでなければなりません。外部の DHCP サービスを使用することは可能ですが、IP アドレスは手動で入力する必要があります。イメージの設定に対応する SSH 認証情報は、ブート後の設定を実行できるように Satellite に設定しなければなりません。

外部の DHCP サービスを使用することは可能ですが、IP アドレスは手動で入力する必要があります。イメージの設定に対応する SSH 認証情報は、ブート後の設定を実行できるように Satellite に設定しなければなりません。

設定後スクリプトに依存するイメージからブートした仮想マシンをトラブルシューティングする場合には、以下の項目を確認する必要があります。

- ホストには、Satellite Server に割り当てられたサブネットがあること。

- サブネットには、Satellite Server に割り当てられた DHCP Capsule があること。

- ホストには、Satellite Server に割り当てられた有効な IP アドレスがあること。

- DHCP を使用した仮想マシンが取得した IP アドレスは、Satellite Server に設定されたアドレスと一致すること。

- イメージから作成された仮想マシンは、SSH リクエストに応答すること。

- イメージから作成された仮想マシンは、SSH を介して、デプロイされたイメージと関連付けられている、ユーザーとパスワードを承認すること。

- Satellite Server で SSH キーを使用して仮想マシンにアクセスできること。これは、仮想マシンが Satellite Server から設定後のスクリプトを受信するために必要です。

ブート前の初期化の設定方法

cloud-init スクリプトを使用するイメージは通常、イメージに IP アドレスを含むことを回避するため、DHCP サーバーを必要とします。管理された DHCP Capsule が推奨されます。イメージは、システムがブートされた時に開始し、設定完了時に使用するスクリプトまたは設定データを取得するための cloud-init サービスを設定する必要があります。

イメージに含まれる初期スクリプトに依存するイメージからブートした仮想マシンをトラブルシューティングする場合には、以下の項目を確認する必要があります。

- サブネット上に DHCP サーバーがあること。

-

仮想マシンには

cloud-initサービスがインストールされ、有効化されていること。

仮想マシンイメージの finish および finish スクリプトに対する異なるレベルのサポートに関する詳細は、Red Hat カスタマーポータルの Red Hat ナレッジベースソリューション What are the supported compute resources for the finish and cloud-init scripts を参照してください。

4.2. ネットワークサービスの設定

一部のプロビジョニング方法では Capsule Server サービスを使用します。たとえば、ネットワークで Capsule Server を DHCP サーバーとして機能させる必要がある場合があります。また、ネットワークで PXE ブートサービスを使用して、新規ホストにオペレーティングシステムをインストールすることも可能です。この場合には、主な PXE ブートサービスである DHCP、DNS および TFTP を使用できるように Capsule Server を設定する必要があります。

上記のオプションを指定して satellite-installer スクリプトを実行し、Satellite Server でこれらのサービスを設定します。

外部の Capsule Server にこれらのサービスを設定するには、satellite-installer --scenario capsule を実行します。

Satellite Server は、Red Hat の CDN への接続など、外部との通信に eth0 を使用します。

手順

Satellite の統合 Capsule でネットワークサービスを設定するには、以下の手順を行います。

satellite-installerコマンドを入力し、必要なネットワークサービスを設定します。# satellite-installer --foreman-proxy-dhcp true \ --foreman-proxy-dhcp-managed true \ --foreman-proxy-dhcp-gateway "192.168.140.1" \ --foreman-proxy-dhcp-interface "eth1" \ --foreman-proxy-dhcp-nameservers "192.168.140.2" \ --foreman-proxy-dhcp-range "192.168.140.10 192.168.140.110" \ --foreman-proxy-dhcp-server "192.168.140.2" \ --foreman-proxy-dns true \ --foreman-proxy-dns-managed true \ --foreman-proxy-dns-forwarders "8.8.8.8; 4.4.4.4" \ --foreman-proxy-dns-interface "eth1" \ --foreman-proxy-dns-reverse "140.168.192.in-addr.arpa" \ --foreman-proxy-dns-server "192.168.140.2" \ --foreman-proxy-dns-zone "example.com" \ --foreman-proxy-tftp true \ --foreman-proxy-tftp-managed true

設定する Capsule Server を検索します。

# hammer proxy list

Capsule Server の機能をリフレッシュして変更を表示します。

# hammer proxy refresh-features --name "satellite.example.com"Capsule Server に設定されたサービスを確認します。

# hammer proxy info --name "satellite.example.com"

4.2.1. ネットワーク設定の DHCP、DNS および TFTP オプション

DHCP オプション

- --foreman-proxy-dhcp

-

DHCP サービスを有効にします。このオプションは、

trueまたはfalseに設定します。 - --foreman-proxy-dhcp-managed

-

DHCP サービスを管理するため Foreman を有効にします。このオプションを

trueまたはfalseに設定します。 - --foreman-proxy-dhcp-gateway

- DHCP プールのゲートウェイ。これは、プライベートネットワークにあるホスト用の外部ゲートウェイのアドレスに指定します。

- --foreman-proxy-dhcp-interface

-

要求をリッスンするために DHCP サービスのインターフェースを設定します。これは、

eth1に設定します。 - --foreman-proxy-dhcp-nameservers

-

DHCP でクライアントに提供されたネームサーバーのアドレスを設定します。これは、

eth1の Satellite Server のアドレスに設定します。 - --foreman-proxy-dhcp-range

- Discovered および Unmanaged サービスのスペース区切りの DHCP プール範囲

- --foreman-proxy-dhcp-server

- 管理する DHCP サーバーのアドレスを設定します。

DNS オプション

- --foreman-proxy-dns

-

DNS サービスを有効にします。このオプションは、

trueまたはfalseに設定します。 - --foreman-proxy-dns-managed

-

DNS サービスを管理するため Foreman を有効にします。このオプションを

trueまたはfalseに設定します。 - --foreman-proxy-dns-forwarders

- DNS フォワーダーを設定します。これは、お使いの DNS サーバーに設定します。

- --foreman-proxy-dns-interface

-

DNS 要求をリッスンするためのインターフェースを設定します。これは、

eth1に設定します。 - --foreman-proxy-dns-reverse

- DNS 逆引きゾーン名です。

- --foreman-proxy-dns-server

- 管理する DNS サーバーのアドレスを設定します。

- --foreman-proxy-dns-zone

- DNS ゾーン名に設定します。

TFTP オプション

- --foreman-proxy-tftp

-

TFTP サービスを有効にします。このオプションは、

trueまたはfalseに設定します。 - --foreman-proxy-tftp-managed

-

TFTP サービスを管理するため Foreman を有効にします。このオプションを

trueまたはfalseに設定します。 - --foreman-proxy-tftp-servername

- 使用する TFTP サーバーを設定します。Capsule Server の IP アドレスを使用していることを確認してください。

satellite-installer --scenario capsule --help を実行し、DHCP、DNS、TFTP およびその他の Satellite Capsule サービスに関するさらなるオプションを表示します。

4.2.2. NAT 経由での TFTPサービスの使用

NAT 経由で Satellite TFTP サービスを使用できます。これには、全 NAT ルートまたはファイアウォールで、UDP のポート番号 69 の TFTP サービスを有効にし、TFTP の状態追跡機能も有効にする必要があります。詳細情報は、お使いの NAT デバイスのドキュメントを参照してください。

NAT ルートまたはファイアウォールが Red Hat Enterprise Linux を使用する場合には、全デバイスで以下の手順を実行してください。

Red Hat Enterprise Linux 7 の場合:

以下のコマンドを使用して、UDP のポート番号 69 で TFTP サービスを許可し、カーネルの TFTP 状態追跡モジュールを読み込んで、変更を永続化します。

# firewall-cmd --add-service=tftp && firewall-cmd --runtime-to-permanent

Red Hat Enterprise Linux 6 の場合:

UDP のポート番号 69 で TFTP サービスを許可するように、ファイアウォールを設定します。

# iptables -A OUTPUT -i eth0 -p udp --sport 69 -m state \ --state ESTABLISHED -j ACCEPT # service iptables save

ip_conntrack_tftpカーネルの TFTP 状態モジュールを読み込みます。/etc/sysconfig/iptables-configファイルで、IPTABLES_MODULESの場所を特定して以下のようにip_conntrack_tftpを追加します。IPTABLES_MODULES="ip_conntrack_tftp"

4.3. Satellite Server へのドメインの追加

Satellite Server はネットワーク上の各ホストのドメイン名を定義します。Satellite Server には、ドメイン名を割り当てる Capsule Server とドメインに関する情報が必要です。

既存のドメインの確認

Satellite Server には、Satellite Server のインストールの一環として関連するドメインがすでに作成されている可能性があります。コンテキストを 任意の組織 および 任意のロケーション に切り替えてから、ドメインの一覧でこれが存在するかどうかを確認します。

手順

Satellite にドメインを追加するには、以下の手順を行います。

- Satellite Web UI で、インフラストラクチャー > ドメイン に移動して、ドメインの作成 をクリックします。

- DNS ドメイン フィールドに、完全な DNS ドメイン名を入力します。

- フルネーム フィールドで、プレーンテキストのドメイン名を入力します。

- パラメーター タブでは、任意のドメインレベルのパラメーターを設定し、このドメインに割り当てられたホストに適用します。たとえば、テンプレートで使用するユーザー定義ブール値またはストリングパラメーターなどです。

- パラメーターの追加 をクリックし、名前 および 値 フィールドに入力します。

- ロケーション タブをクリックして、ドメインがある場所を追加します。

- 組織 タブをクリックして、ドメインが属する組織を追加します。

- 送信 をクリックして変更を保存します。

CLI をご利用の場合

hammer domain create コマンドを使用して、ドメインを作成します。

# hammer domain create --name "domain_name.com" \ --description "My example domain" --dns-id 1 \ --locations "My_Location" --organizations "My_Organization"

この例では --dns-id オプションは 1 を使用しています。1 は、Satellite Server の 統合 Capsule ID です。

4.4. Satellite Server へのサブネットの追加

Satellite は、新規ホストのインターフェースを設定するので、サブネットごとの情報を Satellite Server に追加する必要があります。インターフェースを設定するには、Satellite Server には、これらのインターフェースを接続するネットワークに関する全情報を含める必要があります。

手順

Satellite Server にサブネットを追加するには、以下の手順を行います。

- Satellite Web UI で、インフラストラクチャー > サブネット に移動して、サブネットウィンドウで サブネットの作成 をクリックします。

- 名前 フィールドに、サブネットの名前を入力します。

- 説明 フィールドには、サブネットの説明を入力します。

- ネットワークアドレス フィールドには、サブネットのネットワークアドレスを入力します。

- ネットワークのプレフィックス フィールドには、サブネットのネットワークプレフィックスを入力します。

- ネットワークマスク フィールドには、サブネットのネットワークマスクを入力します。

- ゲートウェイアドレス フィールドには、サブネットの外部ゲートウェイを入力します。

- プライマリー DNS サーバー フィールドには、サブネットのプライマリー DNS を入力します。

- セカンダリー DNS サーバー には、、サブネットのセカンダリー DNS を入力します。

IPAM には、IP アドレス管理 (IPAM) に使用するメソッドを選択します。

- DHCP: サブネットには DHCP サーバーが含まれます。

- 内部 DB: サブネットには DHCP サーバーは含まれませんが、Satellite では IP アドレスの割り当てを管理し、内部データベースに IP アドレスを記録できます。

- なし: IP アドレス管理がありません。

- 選択した IPAM メソッドの情報を入力します。

- リモート実行 タブをクリックして、リモート実行を制御する Capsule を選択します。

- ドメイン タブをクリックして、このサブネットに適用するドメインを選択します。

- Capsule タブをクリックして、DHCP、TFTP、および逆引き DNS サービスなど、サブネットの各サービスに適用するカプセルを選択します。

- パラメーター タブをクリックして、任意のサブネットレベルのパラメーターを設定し、このサブネットに割り当てられたホストに適用します。たとえば、テンプレートで使用できるユーザー定義ブール値またはストリングパラメーターなどです。

- ロケーション タブをクリックして、この Capsule を使用するロケーションを選択します。

- 組織 タブをクリックして、この Capsule を使用する組織を選択します。

- 送信 をクリックしてサブネットの情報を保存します。

CLI をご利用の場合

以下のコマンドでサブネットを作成します。

# hammer subnet create --name "My_Network" \ --description "your_description" \ --network "192.168.140.0" --mask "255.255.255.0" \ --gateway "192.168.140.1" --dns-primary "192.168.140.2" \ --dns-secondary "8.8.8.8" --ipam "DHCP" \ --from "192.168.140.111" --to "192.168.140.250" --boot-mode "DHCP" \ --domains "example.com" --dhcp-id 1 --dns-id 1 --tftp-id 1 \ --locations "My_Location" --organizations "My_Organization"

この例では、--dhcp-id、--dns-id、および --tftp-id オプションは 1 を使用します。1 は Satellite Server の統合 Capsule の ID です。

4.5. プロビジョニング時間を削減するための iPXE の設定

Red Hat Satellite 6.5 では、PXELinux を設定して iPXE をチェーンブートし、HTTP プロトコルを使用してブートすることができます。これは、高レイテンシーのネットワークにおいて TFTP よりも迅速で、信頼性も高まります。

Red Hat Satellite 6.5 で iPXE を使用する方法は 3 つあります。

- iPXE をプライマリーファームウェアとして使用するハイパーバイザーで仮想マシンをチェーンブートする方法

- TFTP を介して PXELinux を使用し、iPXE を直接ベアメタルホストにチェーンロードする方法

- UNDI を介して PXELinux を使用し、HTTP でカーネルとベアメタルホストの初期 RAM ディスクを移動する方法

前提条件

開始する前に、以下の条件を満たしていることを確認してください。

- 使用する Red Hat Satellite にホストが存在します。

- プロビジョニングインターフェースの MAC アドレスが、ホスト設定と一致します。

- ホストのプロビジョニングインターフェースには、有効な DHCP 予約があります。

- NIC は、PXE ブートが可能です。詳細は http://ipxe.org/appnote/hardware_drivers を参照してください。

- NIC は、iPXE と互換性があります。

4.5.1. 仮想マシンのチェーンブート

仮想化ハイパーバイザーの多くは、PXE ブートのプライマリーファームウェアとして iPXE を使用します。このため、TFTP および PXELinux なしでチェーンブートが可能です。

仮想マシンワークフローのチェーンブート

仮想化ハイパーバイザーを使用することで、 TFTP および PXELinux の必要性がなくなります。仮想化ハイパーバイザーのワークフローは、以下の通りです。

- 仮想マシンが起動します。

- iPXE が DHCP を使用してネットワークの認証情報を取得します。

- iPXE が DHCP を使用して HTTP アドレスを取得します。

- iPXE が テンプレート Capsule から iPXE テンプレートをチェーンロードします。

- iPXE が、インストーラーのカーネルおよび初期 RAM ディスクをロードします。

使用するハイパーバイザーが iPXE をサポートしていることを確認します。以下の仮想化ハイパーバイザーは、iPXE をサポートします。

- libvirt

- oVirt

- RHEV

iPXE を使うための Red Hat Satellite Server の設定

デフォルトのテンプレートを使用して、ホストの iPXE ブーティングを設定できます。テンプレートのデフォルトの値を変更する場合は、テンプレートをクローンし、そのクローンを編集します。

手順

Satellite が iPXE を使用するように設定するには、以下の手順を行います。

-

Satellite Web UI で、ホスト > プロビジョニングテンプレート に移動し、

Kickstart default iPXEを入力後、検索 をクリックします。 - オプション: テンプレートを変更する場合は、クローン をクリックして独自の名前を入力し、送信 をクリックします。

- 使用するテンプレートの名前をクリックします。

- テンプレートをクローンした場合、変更が必要な時は テンプレート タブで実施できます。

- 関連付け タブをクリックし、ホストが使用するオペレーティングシステムを選択します。

- ロケーション タブをクリックして、ホストの所在を追加します。

- 組織 タブをクリックして、ホストが属する組織を追加します。

- 送信 をクリックして変更を保存します。

- ホスト > オペレーティングシステム に移動し、ホストのオペレーティングシステムを選択します。

- テンプレート タブをクリックします。

- iPXE テンプレート リストから、使用するテンプレートを選択します。

- 送信 をクリックして変更を保存します。

- ホスト > すべてのホスト に移動します。

- ホスト のページで、使用するホストを選択します。

- テンプレート タブを選択します。

- iPXE テンプレート リストから、レビュー を選択し、Kickstart default iPXE テンプレートが正しいテンプレートであることを確認します。

iPXE ファームウェアのチェーンブートの無限ループを回避するには、

/etc/dhcp/dhcpd.confファイルを編集し、以下の例に一致させます。分離したネットワークを使用する場合は、Satellite Server の URL ではなく、TCP port 8000 を伴う Capsule Server の URL を使用します。/etc/dhcp/dhcpd.confファイルの Bootfile Handoff セクションで、以下の行を見つけます。} else { filename "pxelinux.0"; }else ステートメントの前に、以下に示す別の

elsifステートメントを追加します。elsif exists user-class and option user-class = "iPXE" { filename "http://satellite.example.com/unattended/iPXE"; }if セクションが、以下の例と一致することを確認します。

if option architecture = 00:06 { filename "grub2/shim.efi"; } elsif option architecture = 00:07 { filename "grub2/shim.efi"; } elsif option architecture = 00:09 { filename "grub2/shim.efi"; } elsif exists user-class and option user-class = "iPXE" { filename "http://satellite.example.com/unattended/iPXE"; } else { filename "pxelinux.0"; }注記http://satellite.example.com/unattended/iPXEでは、Red Hat Satellite Capsulehttp://capsule.example.com:8000/unattended/iPXEを使用することもできます。アップグレードごとに/etc/dhcp/dhcpd.confファイルを更新する必要があります。/etc/dhcp/dhcpd.confファイルのコンテンツは大文字と小文字を区別します。

4.5.2. iPXE ディレクトリーのチェーンブート

この手順を使用して、iPXE がネットワーク通信または UNDI インターフェースに内蔵のドライバーを使用するように設定します。Satellite Server と Capsule が iPXE を使用するように設定する方法は異なります。

この手順を使用できるのは、ベアメタルホストのみです。

直接または UNDI ワークフローと共に iPXE をチェーンブート

- ホストの電源をオンにします。

- PXE ドライバーは、DHCP を使用してネットワークの認証情報を取得します。

-

PXE ドライバーは、TFTP を使用して PXELinux ファームウェア

pxelinux.0を取得します。 - PXELinux は、TFTP サーバーの設定ファイルを検索します。

-

PXELinux は、iPXE

ipxe.lkrnまたはundionly-ipxe.0をチェーンロードします。 - iPXE は、再び DHCP を使用してネットワークの認証情報を取得します。

- iPXE は、DHCP を使用して HTTP アドレスを取得します。

- iPXE が テンプレート Capsule から iPXE テンプレートをチェーンロードします。

- iPXE が、インストーラーのカーネルおよび初期 RAM ディスクをロードします。

iPXE を使うための Red Hat Satellite Server の設定

デフォルトのテンプレートを使用して、ホストの iPXE ブーティングを設定できます。テンプレートのデフォルトの値を変更する場合は、テンプレートをクローンし、そのクローンを編集します。

手順

Satellite が UNDI ワークフローで iPXE を使用するように設定するには、以下の手順を行います。

-

Satellite Web UI で、ホスト > プロビジョニングテンプレート に移動し、

PXELinux chain iPXEまたは UNDI にはPXELinux chain iPXE UNDIを入力し、検索 をクリックします。 - オプション: テンプレートを変更する場合は、クローン をクリックして独自の名前を入力し、送信 をクリックします。

- 使用するテンプレートの名前をクリックします。

- テンプレートをクローンした場合、変更が必要な時は テンプレート タブで実施できます。

- 関連付け タブをクリックし、ホストが使用するオペレーティングシステムを選択します。

- ロケーション タブをクリックして、ホストの所在を追加します。

- 組織 タブをクリックして、ホストが属する組織を追加します。

- 送信 をクリックして変更を保存します。

-

プロビジョニングテンプレート ページの検索フィールドに

Kickstart default iPXEを入力し、検索 をクリックします。 - オプション: テンプレートを変更する場合は、クローン をクリックして独自の名前を入力し、送信 をクリックします。

- 使用するテンプレートの名前をクリックします。

- テンプレートをクローンした場合、変更が必要な時は テンプレート タブで実施できます。

- 関連付け タブをクリックし、テンプレートをホストが使用するオペレーティングシステムに関連付けします。

- ロケーション タブをクリックして、ホストの所在を追加します。

- 組織 タブをクリックして、ホストが属する組織を追加します。

- 送信 をクリックして変更を保存します。

- ホスト > オペレーティングシステム に移動し、ホストのオペレーティングシステムを選択します。

- テンプレート タブをクリックします。

- PXELinux テンプレート リストから、使用するテンプレートを選択します。

- iPXE テンプレート リストから、使用するテンプレートを選択します。

- 送信 をクリックして変更を保存します。

- ホスト > すべてのホスト に移動し、使用するホストを選択します。

- テンプレート タブを選択し、PXELinux テンプレート リストから レビュー を選択して、そのテンプレートが正しいテンプレートであることを確認します。

- iPXE テンプレート リストから レビュー を選択して、テンプレートが正しいことを確認します。PXELinux のエントリーがない場合、または新しいテンプレートが見つからない場合は、ホスト > すべてのホスト に移動し、ホスト上で 編集 をクリックします。オペレーティングシステム タブをクリックし、続いてプロビジョニングテンプレート 解決 ボタンをクリックして、テンプレートのリストをリフレッシュします。

iPXE ファームウェアのチェーンブートの無限ループを回避するには、

/etc/dhcp/dhcpd.confファイルを編集し、以下の例に一致させます。分離したネットワークを使用する場合は、Satellite Server の URL ではなく、TCP port 8000 を伴う Capsule Server の URL を使用します。/etc/dhcp/dhcpd.confファイルの Bootfile Handoff セクションで、以下の行を見つけます。} else { filename "pxelinux.0"; }else ステートメントの前に、以下に示す別の

elsifステートメントを追加します。elsif exists user-class and option user-class = "iPXE" { filename "http://satellite.example.com/unattended/iPXE"; }if セクションが、以下の例と一致することを確認します。

if option architecture = 00:06 { filename "grub2/shim.efi"; } elsif option architecture = 00:07 { filename "grub2/shim.efi"; } elsif option architecture = 00:09 { filename "grub2/shim.efi"; } elsif exists user-class and option user-class = "iPXE" { filename "http://satellite.example.com/unattended/iPXE"; } else { filename "pxelinux.0"; }注記http://satellite.example.com/unattended/iPXEでは、Red Hat Satellite Capsulehttp://capsule.example.com:8000/unattended/iPXEを使用することもできます。アップグレードごとに/etc/dhcp/dhcpd.confファイルを更新する必要があります。/etc/dhcp/dhcpd.confファイルのコンテンツは大文字と小文字を区別します。

iPXE を使用するための Red Hat Satellite Capsule の設定

この手順を使用して、iPXE を使用するために Capsule を設定することができます。

この手順は、すべての Capsule で実行する必要があります。

手順

Capsule が iPXE をチェーンブートするように設定するには、以下の手順を行います。

ipxe-bootimgsRPM パッケージをインストールします。# yum install ipxe-bootimgs

iPXE ファームウェアを TFTP サーバーの root ディレクトリーにコピーします。TFTP は

chroot環境で実行するので、シンボリックリンクは使用しません。直接チェーンブートするには、以下のコマンドを入力します。

# cp /usr/share/ipxe/ipxe.lkrn /var/lib/tftpboot/

UNDI の場合は、以下のコマンドを入力します。

# cp /usr/share/ipxe/undionly.kpxe /var/lib/tftpboot/undionly-ipxe.0

ファイルのコンテンツを修正します。

# restorecon -RvF /var/lib/tftpboot/

第5章 DHCP および DNS プロバイダーとしての infoblox の使用

Capsule Server を使用して Infoblox アプリケーションに接続し、DHCP および DNS レコードの作成や管理、IP アドレスの確保ができます。

NIOS 8.0 以降および Satellite 6.5 以降で、Infoblox バージョンはサポートされます。

5.1. 制限事項

DHCP および DNS レコードはすべて、単一のネットワークまたは DNS ビューでのみ管理できます。satellite-installer コマンドで、Capsule に Infoblox をインストールしてビューを設定した後にビューを編集できます。

Capsule Serverは、標準の HTTPS Web API を使用して単一の Infoblox ノードと通信します。クラスタリングと高可用性の設定をするには、Infoblox で設定してください。

Infoblox の TFTP 機能を使用した PXE 関連のファイルのホストはサポートされません。PXE プロビジョニングには、TFTP サービスとして Capsule を使用する必要があります。詳細情報は、4章ネットワークの設定を参照してください。

5.2. 前提条件

DHCP と DNS エントリーを Satellite で管理するには、Infoblox アカウントの認証情報が必要です。

DHCP Admin および DNS Admin という名前で、Infoblox の管理ロールが設定されているようにします。

管理ロールにはパーミッションを割り当てるか、対象アカウントによる Infoblox API でのタスク実行を許可する管理グループに所属している必要があります。

5.3. Capsule Server への Infoblox の CA 証明書のインストール

Infoblox アプリケーションと統合する全 Capsule のベースシステムに、Infoblox HTTPS CA 証明書をインストールする必要があります。

Infoblox Web UI または以下の OpenSSL コマンドを使用して証明書をダウンロードできます。

# update-ca-trust enable # openssl s_client -showcerts -connect Infoblox_hostname:443 </dev/null | \ openssl x509 -text >/etc/pki/ca-trust/source/anchors/infoblox.crt # update-ca-trust extract

-

Infoblox_hostnameエントリーは、X509 証明書の Infoblox アプリケーションのホスト名と一致する必要があります。

CA 証明書をテストするには、CURL クエリーを使用します。

# curl -u admin:infoblox https://Infoblox_hostname/wapi/v2.0/network証明書に問題がない場合の応答例:

[

{

"_ref": "network/ZG5zLm5ldHdvcmskMTkyLjE2OC4yMDIuMC8yNC8w:Infoblox_hostname/24/default",

"network": "192.168.202.0/24",

"network_view": "default"

}

]以下の Red Hat ナレッジベースアーティクルを使用して証明書をインストールします (「Red Hat Enterprise Linux 6 および 7 に CA 証明書をインストールする」)。

5.4. DHCP Infoblox モジュールのインストール

Capsule に DHCP の Infoblox モジュールをインストールします。別のビューを使用したレコードの管理はできません。

この手順と、「DNS Infoblox モジュールのインストール」 の手順を組み合わせて、DHCP と DNS Infoblox モジュールを同時にインストールすることも可能です。

DHCP Infoblox のレコードタイプに関する考慮事項

Use only the --foreman-proxy-plugin-dhcp-infoblox-record-type fixedaddress option to configure the DHCP and DNS modules.

Configuring both DHCP and DNS Infoblox modules with the host record type setting causes DNS conflicts and is not supported. If you install the Infoblox module on Capsule Server with the --foreman-proxy-plugin-dhcp-infoblox-record-type option set to host, you must unset both DNS Capsule and Reverse DNS Capsule options because Infoblox does the DNS management itself. You cannot use the host option without creating conflicts and, for example, being unable to rename hosts in Satellite.

手順

DHCP 向けの Infobloxモジュールをインストールするには、以下の手順を実行します。

Capsule で、以下のコマンドを実行します。

# satellite-installer --enable-foreman-proxy-plugin-dhcp-infoblox \ --foreman-proxy-dhcp true \ --foreman-proxy-dhcp-managed false \ --foreman-proxy-dhcp-provider infoblox \ --foreman-proxy-plugin-dhcp-infoblox-record-type fixedaddress \ --foreman-proxy-dhcp-server Infoblox_hostname \ --foreman-proxy-plugin-dhcp-infoblox-username admin \ --foreman-proxy-plugin-dhcp-infoblox-password infoblox \ --foreman-proxy-plugin-dhcp-infoblox-network-view default \ --foreman-proxy-plugin-dhcp-infoblox-dns-view default- Satellite Web UI で、インフラストラクチャー > Capsule に移動し、Infoblox DHCP モジュールを設定した Capsule を選択し、更新 をクリックします。

- dhcp 機能が表示されていることを確認します。

- 全ドメインを Infoblox で管理する場合には、DNS Capsule が対象のドメインに設定されていることを確認してください。確認するには、Satellite Web UI で インフラストラクチャー > ドメイン に移動して、各ドメインの設定をチェックします。

- 全サブネットを Infoblox で管理する場合には、DNS Capsule および Reverse DNS Capsule が設定されていることを確認してください。確認するには、Satellite Web UI で インフラストラクチャー > サブネット に移動して、各サブネットの設定をチェックします。

5.5. DNS Infoblox モジュールのインストール

以下の手順を使用して、Capsule に DNS Infoblox モジュールをインストールします。この手順と、「DHCP Infoblox モジュールのインストール」 の手順を組み合わせて、DHCP と DNS Infoblox モジュールを同時にインストールすることも可能です。

DNS レコードがデフォルトの DNS ビューでのみ管理されている場合には、使用する DNS ビューを指定できません。

DHCP Infobloxモジュールをインストールするには、以下の手順を実行します。

Capsule で、以下のコマンドを実行します。

# satellite-installer --enable-foreman-proxy-plugin-dns-infoblox \ --foreman-proxy-dns true \ --foreman-proxy-dns-managed false \ --foreman-proxy-dns-provider infoblox \ --foreman-proxy-plugin-dns-infoblox-dns-server Infoblox_hostname \ --foreman-proxy-plugin-dns-infoblox-username admin \ --foreman-proxy-plugin-dns-infoblox-password infoblox- Satellite Web UI で、インフラストラクチャー > Capsule に移動し、Infoblox DNS モジュールを設定した Capsule を選択し、更新 をクリックします。

- dns 機能が表示されていることを確認します。

第6章 ベアメタルホストのプロビジョニング

Red Hat Satellite 6.5 では、ベアメタルインターフェースのプロビジョニングには主に 4 つの方法があります。

- 無人プロビジョニング

- 新規ホストは MAC アドレスで特定され、Satellite Server は PXE ブートプロセスを使用してホストをプロビジョニングします。

- Discovery を使用した無人プロビジョニング

- 新規ホストは PXE ブートを使用して Satellite Discovery サービスをロードします。このサービスはホストのハードウェア情報を特定し、ホストをプロビジョニング可能なホストとして一覧表示します。

- PXE なしのプロビジョニング

- 新規ホストは、ブートディスクまたは Satellite Server が生成する PXE なしの検出イメージでプロビジョニングされます。

- Discovery を使用した PXE なしのプロビジョニング

- 新規ホストは Satellite Discovery サービスをロードする ISO ブートディスクを使用します。このサービスはホストのハードウェア情報を特定し、ホストをプロビジョニング可能なホストとして一覧表示します。

BIOS および UEFI サポート

Red Hat Satellite では、BIOS および UEFI ベースの PXELinux プロビジョニングの両方を実行できます。

BIOS および UEFI インターフェースはいずれも、コンピューターのオペレーティングシステムとファームウェアの間のインタープリターとして機能し、ブート時にハードウェアコンポーネントを初期化して、オペレーティングシステムを起動します。

BIOS は、初期化する次のアドレスを含むハードドライブの最初のセクションを読み取り、UEFI はファームウェアの代わりに、.efi ファイルに初期化および起動に関する情報をすべて保存します。UEFI システムは、比較的新しく、一般的になってきています。

UEFI で PXELinux プロビジョニングを実行するには、Intel x86_64 が搭載されている Red Hat Enterprise Linux Server 7 以降を使用する必要があります。Satellite では、UEFI を使用した PXELinux プロビジョニングは、ベアメタルシステムでのみサポートされます。GRUB 関連の制約が原因で、UEFI を使用して完全なホストイメージでプロビジョニングできません。仮想マシンでは UEFI がサポートされておらず、UEFI SecureBoot もサポートされません。

Satellite プロビジョニングでは、DHCP ファイル名の PXE ローダーは、PXE プロビジョニング時に TFTP を使用して読み込むファイルを定義します。BIOS システムの場合は、このファイルは pxelinux.0 で、UEFI システムの場合はこのファイルは grub2/grubx64.efi です。

BIOS プロビジョニングでは、PXELinux テンプレートとオペレーティングシステムを関連付ける必要があります。

UEFI プロビジョニングでは、PXEGrub2 テンプレートとオペレーティングシステムを関連付ける必要があります。

PXELinux と PXEGrub2 のテンプレートの両方を関連付ける場合は、PXE ローダー間で簡単に切り替えができるように、Satellite 6 で、両テンプレートの設定ファイルを TFTP にデプロイできます。

6.1. ベアメタルプロビジョニングの前提条件

ベアメタルプロビジョニングの要件には以下が含まれます。

- 使用する Red Hat Enterprise Linux バージョンの同期済みのコンテンツリポジトリー。詳細は、『コンテンツ管理ガイド』の「Red Hat リポジトリーの同期」を参照してください。

- ベアメタルホストのネットワークを管理する Capsule Server。無人プロビジョニングおよび Discovery ベースのプロビジョニングの場合に、Satellite Server は PXE サーバーの設定が必要です。詳細は、「4章ネットワークの設定」を参照してください。

- ホスト登録用のアクティベーションキー。詳細は、『コンテンツ管理ガイド』の「アクティベーションキーの作成」を参照してください。

- 空のベアメタルホスト

無人および PXE なしのプロビジョニングのセキュリティートークンに関する情報は、「セキュリティートークンの有効期間の設定」を参照してください。

6.2. セキュリティートークンの有効期間の設定

無人および PXE なしのプロビジョニングを行う場合には、セキュリティー措置として、Satellite は自動的に一意のトークンを生成し、このトークンをキックスタートプロビジョニングプロセス時にダウンロードした ISO イメージの URL に追加します。

デフォルトでは、トークンの有効期限は 360 分です。ホストのプロビジョニング時に、この時間内にホストを再起動するようにしてください。トークンの有効期限が切れると、トークンが削除されて、404 エラーが送出されます。

トークンの有効期限を調節するには、Satellite Web UI で 管理 > 設定 に移動して、プロビジョニング タブをクリックします。トークンの期間 オプションを検索して、編集アイコンをクリックし、期間を変更するか、0 と入力してトークンの生成を無効にします。

6.3. 無人プロビジョニングによるホストの作成

無人プロビジョニングは、ホストのプロビジョニングの最も単純な形態です。この方法では、ホストの詳細を Satellite Server に入力し、ホストを起動する必要があります。Satellite Server は PXE 設定の管理や、ネットワークサービスの整理、およびホストのオペレーティングシステムと設定の提供を自動的に実行します。

このホストのプロビジョニングの方法では、プロセス中の対話が最小限になっています。

手順

無人プロビジョニングでホストを作成するには、以下の手順を行います。

- Satellite web UI で、ホスト > ホストの作成 に移動します。

- 名前 フィールドには、ホストの名前を入力します。

- 組織 および ロケーション タブをクリックし、要件に合うようにコンテキストを変更します。

- ホストグループ リストから、フォームの生成に使用するホストグループを選択します。

- インターフェース タブをクリックして、ホストのインターフェースで、編集 をクリックします。

フィールドに値が投入されていることを確認します。特に以下に注意してください。

- ホスト タブの 名前 は DNS 名 になります。

- Satellite Server は新規ホストの IP アドレスを自動的に割り当てます。

- MAC アドレス フィールドには、ホストの MAC アドレスを入力します。これにより、PXE ブートプロセス中のホストが識別されます。

- Satellite Server が、ホストの最初のインターフェースに Managed (管理)、Primary、および Provision オプションを自動選択していることを確認します。選択されていない場合は、選択してください。

- オペレーティングシステム タブをクリックして、すべてのフィールドに値が含まれていることを確認します。オペレーティングシステムの各要素を確認してください。

- プロビジョニングテンプレート で 解決 をクリックし、新規ホストから使用する適切なプロビジョニングテンプレートを特定できることを確認します。

オプション: VLAN タグ付けを使用する場合には、VLAN ID を PXELinux または PXEGrub2 テンプレートに追加する必要があります。

APPENDの行に、vlanid=example_vlanidを追加します。プロビジョニングテンプレートの関連付けについての詳細は、「プロビジョニングテンプレートの作成」を参照してください。

- パラメーター タブをクリックして、存在するパラメーターでアクティベーションキーが提供されていることを確認します。提供されていない場合には、アクティベーションキーを追加します。

- 送信 をクリックしてホストの詳細を保存します。

これで、ホストのエントリーおよび関連するプロビジョニングの設定が作成されます。これには、PXE を使用したベアメタルホストの起動に必要なディレクトリーおよびファイルを作成することも含まれます。物理ホストの電源をオンにして、ブートモードを PXE に設定すると、ホストは Satellite Server の統合 Capsule の DHCP サービスを検出し、キックスタートツリーからオペレーティングシステムのインストールを開始します。インストールが完了すると、ホストはアクティべーションキーを使用して Satellite Server にも登録し、Red Hat Satellite Tools リポジトリーから必要な設定および管理ツールをインストールします。

CLI をご利用の場合

hammer host create コマンドでホストを作成します。

# hammer host create --name "My_Unattended_Host" --organization "My_Organization" \ --location "My_Location" --hostgroup "My_Host_Group" --mac "aa:aa:aa:aa:aa:aa" \ --build true --enabled true --managed true

hammer host interface update コマンドを使用し、ネットワークインターフェースのオプションが設定されていることを確認します。

# hammer host interface update --host "test1" --managed true \ --primary true --provision true

6.4. Red Hat Satellite の Discovery サービスの設定

Red Hat Satellite には、Satellite インベントリーに含まれていないネットワーク上に存在する空のホストを自動的に検出する方法があります。これらのホストは、ハードウェアの検出を実行し、この情報を Satellite Server に送り返す検出イメージを起動します。これにより、各ホストの MAC アドレスを入力せずに Satellite Server でプロビジョニング可能なホストのリストが作成されます。

Satellite Server では Discovery サービスはデフォルトで有効になっていますが、グローバルテンプレートのデフォルト設定では、ローカルのハードドライブからブートされます。Discovery を使用するには、テンプレートのデフォルトのエントリーを discovery に変更する必要があります。

Satellite Server を使用して Discovery イメージを提供するには、foreman-discovery-image および rubygem-smart_proxy_discovery パッケージをインストールします。

# yum install foreman-discovery-image rubygem-smart_proxy_discovery

foreman-discovery-image パッケージは、Discovery ISO を /usr/share/foreman-discovery-image/ ディレクトリーにインストールし、livecd-iso-to-pxeboot ツールを使用してこの ISO から PXE ブートイメージも作成します。ツールはこの PXE ブートイメージを /var/lib/tftpboot/boot ディレクトリーに保存します。rubygem-smart_proxy_discovery パッケージには、Satellite Server の統合 Capsule など Capsule Server を、Discover サービスのプロキシーとして機能するように設定します。

インストールが完了したら、ホスト > 検出されたホスト に移動して、新規メニューのオプションを表示できます。

6.4.1. Capsule Server での Discovery サービスの有効化

以下の手順を実行し、Capsule Server で Discovery サービスを有効にします。

Capsule Server で以下のコマンドを入力します。

# yum install foreman-discovery-image rubygem-smart_proxy_discovery

# foreman-maintain service restart

- Satellite Web UI にログインし、インフラストラクチャー > Capsule に移動します。

- Capsule Server をクリックして、アクション リストから リフレッシュ を選択します。機能リストで Discovery を特定して、Discovery サービスが実行中であることを確認します。

サブネット

検出可能なホストを含むすべてのサブネットには、検出サービスを提供するために適切な Capsule Server が選択されている必要があります。

これを確認するには、インフラストラクチャー > Capsules に移動して、使用する Capsule Server で Discovery 機能が表示されていることを確認します。表示されていない場合には、Refresh features (機能の更新) をクリックします。

Satellite web UI で、インフラストラクチャー > サブネット に移動してサブネットを選択します。次に Capsule タブをクリックし、使用する Discovery プロキシー を選択します。該当するそれぞれのサブネットにこれを実行します。

6.4.2. テンプレート PXELinux Discovery スニペットのプロビジョニング

BIOS プロビジョニングの場合は、ホスト > テンプレートのプロビジョニング ウィンドウの PXELinux global default テンプレートには、スニペット pxelinux_discovery が含まれます。このスニペットには、以下のような行が含まれています。

LABEL discovery MENU LABEL Foreman Discovery Image KERNEL boot/fdi-image/vmlinuz0 APPEND initrd=boot/fdi-image/initrd0.img rootflags=loop root=live:/fdi.iso rootfstype=auto ro rd.live.image acpi=force rd.luks=0 rd.md=0 rd.dm=0 rd.lvm=0 rd.bootif=0 rd.neednet=0 nomodeset proxy.url=<%= foreman_server_url %> proxy.type=foreman IPAPPEND 2

KERNEL および APPEND オプションを指定して、検出イメージおよび ramdisk 起動します。APPEND オプションには、proxy.url パラメーターと、引数として foreman_server_url マクロが含まれます。このマクロは、Satellite Server の完全な URL を解決します。

UEFI プロビジョニングの場合は、ホスト > テンプレートのプロビジョニング ウィンドウの PXEgrub2 global default テンプレートに、スニペット pxelinux_discovery が含まれます。

menuentry 'Foreman Discovery Image' --id discovery {

linuxefi boot/fdi-image/vmlinuz0 rootflags=loop root=live:/fdi.iso rootfstype=auto ro rd.live.image acpi=force rd.luks=0 rd.md=0 rd.dm=0 rd.lvm=0 rd.bootif=0 rd.neednet=0 nomodeset proxy.url=<%= foreman_server_url %> proxy.type=foreman BOOTIF=01-$mac

initrdefi boot/fdi-image/initrd0.img

}

Capsule を使用して検出の手順をプロキシー化するには、/var/lib/tftpboot/pxelinux.cfg/default または /var/lib/tftpboot/grub2/grub.cfg を編集して、使用する Capsule Server の FQDN に URL を変更します。

グローバルテンプレートは、Satellite Server と、TFTP 機能が有効化されている Capsules すべてで利用できます。

6.4.3. テンプレートとスニペットの変更

テンプレートを使用するには、Satellite Web UI で、管理 > 設定 に移動して、プロビジョニング タブをクリックし、使用するテンプレートを設定します。

テンプレートとスニペットは変更されないようにロックされています。テンプレートまたはスニペットを編集するには、クローンを作成して、一意の名前で保存してから、作成したクローンを編集してください。

含めるテンプレートまたはスニペットを変更する場合には、変更は、Satellite Server のデフォルトの PXE テンプレートに伝搬する必要があります。ホスト > テンプレートのプロビジョニング に移動して、PXE デフォルトの構築 をクリックします。これにより、Satellite Server の PXE テンプレートが更新されます。

proxy.url の引数

Satellite のインストールプロセス中に、デフォルトオプション --enable-foreman-plugin-discovery を使用する場合には、テンプレートの proxy.url 引数を編集して Discovery サービスを提供するCapsule Server の URL を設定できます。proxy.url の引数を、使用する別のプロビジョニング Capsule の IP アドレスまたは FQDN に変更できますが、9090 などポート番号を追加してください。Satellite のインストール時に --foreman-proxy-ssl-portオプションで別のポート番号を使用した場合には、このポート番号を追加する必要があります。Satellite IP アドレスまたは FQDN を使用するように、proxy.url 引数を編集して、検出されたホストを直接 Satellite Server と通信させることも可能です。

proxy.type の引数

proxy.url の引数に Capsule Server の FQDN を使用する場合には、proxy.type 引数を proxy に指定します。Satellite の FQDN を使用する場合は、proxy.type の引数を foreman に更新してください。

proxy.url=https://capsule.example.com:9090 proxy.type=proxyCapsule のホスト名のレンダリング

Satellite 6 は、全 TFTP Capsules に同じテンプレートをデプロイし、Capsule のホスト名をレンダリングする変数やマクロがありません。ハードコードされた proxy.url は、複数の TFTP Capsule を連携できません。回避策として、PXE デフォルトの構築 をクリックするたびに、SSH を使用して TFTP ディレクトリーの設定ファイルを編集してください。

Discovery サービスのデフォルト設定

BIOS、UEFI いずれの場合も、現在の Satellite インベントリーに存在しないホスト用に起動するデフォルトのサービスとして Discovery サービスを設定するには、以下の手順を実行します。

- Satellite Web UI で、管理 > 設定 に移動して、プロビジョニング タブをクリックします。

-

デフォルトの PXE グローバルテンプレートエントリー の場合は、値 のコラムに

discoveryと入力します。

タグ付けされた VLAN プロビジョニング

タグ付けされた VLAN プロビジョニングを使用して、Discovery サービスにより検出要求が送信されるようにする場合には、以下の情報を、Discovery テンプレートの KERNEL オプションに追加します。

fdi.vlan.primary=example_VLAN_IDテスト

192.168.140.0/24 ネットワークで Discovery サービスをテストし、空のベアメタルホストを起動します。ブートメニューに、2 つのオプションが表示されます。

-

local: ハードディスクから起動します。 -

discovery: Discovery サービスで起動します。

discovery を選択して Discovery イメージを起動します。数分後に Discovery イメージの起動を完了すると、ステータス画面が表示されます。

Satellite Web UI で、ホスト > 検出されたホスト に移動すると、新たに検出されたホストが表示されます。検出されたホストは MAC アドレスに基づいてホスト名を自動的に定義します。たとえば、Satellite は、MAC アドレスが ab:cd:ef:12:34:56 の検出されたホストに、macabcdef123456 というホスト名を設定します。このホスト名は、ホストのプロビジョニング時に変更することができます。

6.4.4. 検出されたホストの自動コンテキスト

Satellite Server は以下のルールの順番に従って、組織とロケーションを検出されたホストに割り当てます。

-

Discovery 組織またはDiscovery ロケーションの値を設定する場合には、管理 > 設定 > Discovered に移動します。 -

ホストの

foreman_organizationまたはforeman_locationファクトを設定する場合には、管理 > 設定 > Puppet セクションのファクト名を、デフォルトの組織 および デフォルトのロケーション のファクト設定に指定します。 - 検出されたホストが Satellite で定義されたサブネットを使用する場合には、このホストは、サブネットに関連付けられた最初の組織およびロケーションを使用します。

- 上記の条件に何も該当しない場合には、Satellite は最初の組織とロケーションを名前順に割り当てます。

組織またはロケーションは、検出されたホスト ページの一括処理メニューを使用して変更できます。検出されたホストを選択し、アクションの選択 メニューから 組織の割り当て または ロケーションの割り当て を選択します。

6.5. 検出されたホストからのホストの作成

検出されたホストのプロビジョニングは、PXE のプロビジョニングと同様のプロビジョニングプロセスを踏みます。主な違いは、ホストの MAC アドレスを手動で入力する代わりに、検出されたホストの一覧からプロビジョニングするホストを選択できる点です。

手順

検出されたホストからホストを作成するには、以下の手順を行います。

- Satellite Web UI で ホスト > 検出されたホスト に移動します。使用するホストを選択して、リストの右側にある プロビジョニング をクリックします。

以下の 2 つのオプションから 1 つ選択します。

- ホストグループからホストをプロビジョニングするには、ホストグループ、組織、場所を選択してから、ホストの作成 をクリックします。

- さらにカスタマイズしてホストをプロビジョニングするには、ホストのカスタマイズ をクリックして、新規ホストに指定する追加情報を入力します。

フィールドに値が投入されていることを確認します。特に以下に注意してください。

- ホスト タブの 名前 は DNS 名 になります。

- Satellite Server は新規ホストの IP アドレスを自動的に割り当てます。

- Satellite Server は Discovery の結果より MAC アドレスを自動的に設定します。

- Satellite Server が、ホストの最初のインターフェースに Managed (管理)、Primary、および Provision オプションを自動選択していることを確認します。選択されていない場合は、選択してください。

- オペレーティングシステム タブをクリックして、すべてのフィールドに値が含まれていることを確認します。オペレーティングシステムの各要素を確認してください。

プロビジョニングテンプレート で 解決 をクリックし、新規ホストから使用する適切なプロビジョニングテンプレートを特定できることを確認します。

プロビジョニングテンプレートの関連付けについての詳細は、「プロビジョニングテンプレートの作成」を参照してください。

- 送信 をクリックしてホストの詳細を保存します。

ホストのプロビジョニングが完了したら、検出されたホストはコンテンツホストになります。このホストを表示するには、ホスト > コンテンツホスト に移動します。

CLI をご利用の場合

プロビジョニング用の検出されたホストを特定します。

# hammer discovery list

ホストを選択し、ホストグループを使用してプロビジョニングします。新しいホスト名は、

--new-nameオプションを使用して設定します。# hammer discovery provision --name "host_name" \ --new-name "new_host_name" --organization "My_Organization" \ --location "My_Location" --hostgroup "My_Host_Group" --build true \ --enabled true --managed true

これにより、検出されたホストの一覧からホストが削除され、プロビジョニング設定を使用してホストのエントリーが作成されます。Discovery イメージはホストを自動的にリセットし、ホストが PXE で起動できるようにします。ホストは Satellite Server の統合 Capsule で DHCP サービスを検出し、キックスタートツリーからオペレーティングシステムのインストールを開始します。インストールが完了すると、ホストはアクティべーションキーを使用して Satellite Server にも登録し、Red Hat Satellite Tools リポジトリーから必要な設定および管理ツールをインストールします。

6.6. Discovery ルールの作成

検出されたホストのプロビジョニングプロセスの自動化方法として、Red Hat Satellite 6 は Discovery ルールを作成する機能を提供します。これらのルールは、検出されたホストが、割り当てられたホストグループをベースに自らを自動的にプロビジョニングする方法を定義します。たとえば、CPU 数の多いホストをハイパーバイザーとして自動的にプロビジョニングすることができます。同様に、ハードディスクが大容量のホストは、ストレージサーバーとしてプロビジョニングすることもできます。

NIC の考慮事項

現在、自動プロビジョニングでは NIC の設定はできません。すべてのシステムは、Discovery 時に検出された NIC 設定でプロビジョニングされていますが、Anaconda キックスタート、スクリプトレット、または設定管理を使用して、NIC を後で設定することができます。

手順

ルールを作成するには、以下の手順を行います。

- Satellite Web UI で 設定 > Discovery ルール に移動します。ルールの作成 をクリックし、以下の詳細を入力します。

- 名前 フィールドには、ルールの名前を入力します。

-

検索 には、 ホストをプロビジョニングするかどうかを決定するためのルールを入力します。このフィールドには、入力する値についての推奨案が提供され、複数のルールに演算子を使用できます。例:

cpu_count > 8 - ホストグループ リストから、このホストのテンプレートとして使用するホストグループを選択します。

ホスト名 フィールドには、複数ホストのホスト名を決定するためのパターンを入力します。これはプロビジョニングテンプレートと同じ ERB 構文を使用します。ホスト名には、ホスト固有の値に

@host属性を使用したり、乱数にrand関数を使用したりできます。-

myhost-<%= rand(99999) %> -

abc-<%= @host.facts['bios_vendor'] + '-' + rand(99999).to_s %> -

xyz-<%= @host.hostgroup.name %> -

srv-<%= @host.discovery_rule.name %> server-<%= @host.ip.gsub('.','-') + '-' + @host.hostgroup.subnet.name %>rand()関数は、文字列と連結できない整数を返すため、to_s関数を使用して整数を文字列に変更します。ホスト名のパターンを作成する時に、作成されるホスト名が一意の名前であることを確認してください。ホスト名は、数字で始めることや、アンダースコアあるいはドットを含めることができません。適切な方法は、Facter が提供する固有の情報 (MAC アドレス、BIOS、またはシリアル ID など) を使用することです。

-

-

ホストの制限 フィールドには、ルールを使ってプロビジョニングできるホストの最大数を入力します。無制限に設定するには

0を使用します。 - 優先度 フィールドには、ルール間の優先度を設定する数値を入力します。値が低いルールほど優先度が高くなります。

- 有効化 リストから、ルールを有効化するかどうかを選択します。

- ルールに異なるプロビジョニングコンテキストを設定するには、組織 および ロケーション タブをクリックして、使用するコンテキストを選択します。

- 送信 をクリックしてルールを保存します。

ホスト > 検出されたホスト に移動して、以下の 2 つのオプションから 1 つ選択します。

- 右側の 検出されたホスト リストから、自動プロビジョニング を選択して、単一のホストを自動的にプロビジョニングします。

- ウィンドウの右上の すべてを自動プロビジョニング をクリックして、全ホストを自動的にプロビジョニングします。

CLI をご利用の場合

hammer discovery_rule create コマンドを使用してルールを作成します。

# hammer discovery_rule create --name "Hypervisor" \

--search "cpu_count > 8" --hostgroup "My_Host_Group" \

--hostname "hypervisor-<%= rand(99999) %>" \

--hosts-limit 5 --priority 5 --enabled true

hammer discovery auto-provision コマンドを使用してホストを自動的にプロビジョニングします。

# hammer discovery auto-provision --name "macabcdef123456"

6.7. PXE を使用しないプロビジョニングによるホストの作成

一部のハードウェアには PXE ブートインターフェースがありません。Red Hat Satellite 6 は、DHCP や TFTP など、PXE を使用しない Discovery サービスを提供します。Satellite では、PXE ブートなしでホストをプロビジョニングできます。これは、PXE を使用しないプロビジョニングとしても知られ、ホストが使用できるブート ISO が生成されます。この ISO を使用して、ホストは Satellite Server に接続してインストールメディアを起動し、オペレーティングシステムをインストールできます。

ブート ISO のタイプ

ブート ISO には 4 つのタイプがあります。

ホストイメージ - 特定ホストのブート ISO。このイメージには、Satellite Server でインストールメディアにアクセスするために必要なブートファイルのみが含まれます。ユーザーが Satellite のサブネットデータを定義し、静的ネットワークでイメージが作成されます。

完全ホストイメージ: 特定ホストのカーネルおよび初期 RAM ディスクイメージを含むブート ISO。このイメージは、ホストが正しくチェーンロードできない場合に役立ちます。プロビジョニングのテンプレートは、現在も Satellite Server からダウンロードされます。

汎用イメージ: 特定ホストに関連付けられていないブート ISO。ISO はホストの MAC アドレスを Satellite Server に送信します。ここでは、ホストのエントリーに対してマッチングが行われます。イメージは、IP アドレスの詳細を保存しません。また、ブートストラップするためにネットワークの DHCP サーバーへのアクセスを必要とします。このイメージは、Satellite Server の /bootdisk/disks/generic URL からも利用できます。例: https://satellite.example.com/bootdisk/disks/generic

サブネットイメージ: 汎用イメージと類似するが、Capsule Server のアドレスで設定されるブート ISO。このイメージは、同じサブネットのプロビジョニングした NIC を伴うすべてのホストに対して汎用性があります。

手順

PXE なしのプロビジョニングでホストを作成するには、以下の手順を行います。

- Satellite web UI で、ホスト > ホストの作成 に移動します。

- 名前 フィールドには、プロビジョニングされたシステムのホスト名に設定する名前を入力します。

- 組織 および ロケーション タブをクリックし、要件に合うようにコンテキストを変更します。

- ホストグループ リストから、フォームの生成に使用するホストグループを選択します。

- インターフェース タブをクリックして、ホストのインターフェースで、編集 をクリックします。

フィールドに値が投入されていることを確認します。特に以下に注意してください。

- ホスト タブの 名前 は DNS 名 になります。

- Satellite Server は新規ホストの IP アドレスを自動的に割り当てます。

- MAC アドレス フィールドには、ホストの MAC アドレスを入力します。

- Satellite Server が、ホストの最初のインターフェースに Managed (管理)、Primary、および Provision オプションを自動選択していることを確認します。選択されていない場合は、選択してください。

- オペレーティングシステム タブをクリックして、すべてのフィールドに値が含まれていることを確認します。オペレーティングシステムの各要素を確認してください。

プロビジョニングテンプレート で 解決 をクリックし、新規ホストから使用する適切なプロビジョニングテンプレートを特定できることを確認します。

プロビジョニングテンプレートの関連付けについての詳細は、「プロビジョニングテンプレートの作成」を参照してください。

- パラメーター タブをクリックして、存在するパラメーターでアクティベーションキーが提供されていることを確認します。提供されていない場合には、アクティベーションキーを追加します。

- 送信 をクリックしてホストの詳細を保存します。

これで、ホストのエントリーが作成され、ホストの詳細ページが表示されます。

ウィンドウの右上にあるオプションは、ブートディスク メニューです。このメニューから、ホストイメージ、完全ホストイメージ、汎用イメージ および サブネットイメージ のイメージの 1 つをダウンロードできます。

完全ホストイメージ は SYSLINUX をベースとし、ほとんどのハードウェアと機能します。ホストイメージ、汎用イメージ、または サブネットイメージ を使用する場合は、http://ipxe.org/appnote/hardware_drivers のページで、PXE ベースのブートディスクと機能することが想定されているハードウェアドライブの一覧を参照してください。

CLI をご利用の場合

hammer host create コマンドでホストを作成します。

# hammer host create --name "My_Bare_Metal" --organization "My_Organization" \ --location "My_Location" --hostgroup "My_Host_Group" --mac "aa:aa:aa:aa:aa:aa" \ --build true --enabled true --managed true

hammer host interface update コマンドを使用し、ネットワークインターフェースのオプションが設定されていることを確認します。

# hammer host interface update --host "test3" --managed true \ --primary true --provision true

hammer bootdisk host コマンドで Satellite Server からブートディスクをダウンロードします。

ホストイメージ 向け。

# hammer bootdisk host --host test3.example.com完全ホストイメージ 向け。

# hammer bootdisk host --host test3.example.com --full true汎用イメージ 向け。

# hammer bootdisk generic

サブネットイメージ 向け。

# hammer bootdisk subnet --subnet subnetName

これにより、使用するホストのブート ISO が作成されます。

必要に応じて、dd ユーティリティーまたは livecd-tools を使用して USB ストレージデバイスに ISO を書き込みます。

物理ホストを起動して、ISO または USB ストレージデバイスからブートする場合には、ホストは Satellite Server に接続し、キックスタートツリーからオペレーティングシステムのインストールを開始します。

インストールが完了したら、ホストは、アクティベーションキーを使用して Satellite Server も登録し、必要な設定と管理ツールを Red Hat Satellite Tools リポジトリーからインストールします。

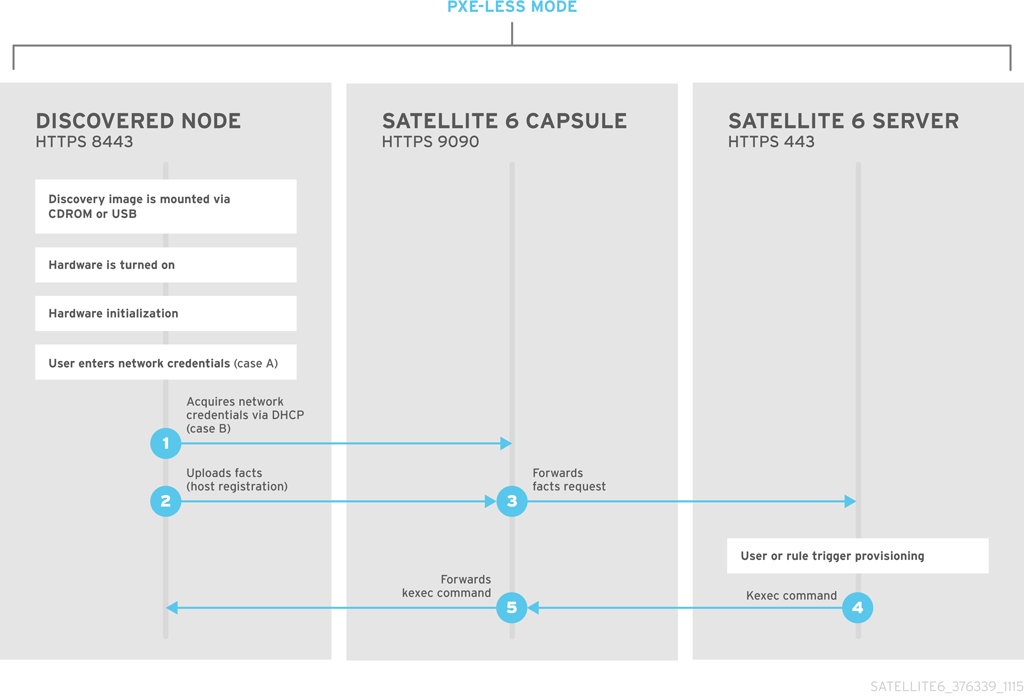

6.8. PXE を使用しない Discovery の実装

Red Hat Satellite 6 は、PXE ベースのサービス (DHCP および TFTP) を必要とせずに機能する PXE を使用しない Discovery サービスを提供します。これは、Satellite Server の Discovery イメージを使用して実行できます。

Discovery サービスまたはイメージをインストールしていない場合は、「Red Hat Satellite の Discovery サービスの設定」 の 「インストール」 セクションに従います。

The ISO for the Discovery service resides at /usr/share/foreman-discovery-image/ and is installed using the foreman-discovery-image package.

手動による使用

この ISO は起動可能なメディアとして機能します。このメディアを CD、DVD、または USB スティックのいずれかにコピーします。たとえば、/dev/sdb の USB スティックにコピーするには、以下を実行します。

# dd bs=4M \ if=/usr/share/foreman-discovery-image/foreman-discovery-image-3.4.4-5.iso \ of=/dev/sdb

Discovery ブートメディアをベアメタルホストに挿入してホストを開始し、メディアから起動します。Discovery イメージには、Manual network setup または Discovery with DHCP のいずれかのオプションが表示されます。

Manual network setup を選択する場合には、Discovery イメージはネットワークオプションのセットを要求します。これには、Satellite Server に接続されるプライマリーネットワークインターフェースが含まれます。この Discovery イメージは、IPv4 アドレス、IPv4 ゲートウェイ および IPv4 DNS サーバーなどのネットワークインターフェースの設定オプションも要求します。

これらの詳細を入力した後に、次へ を選択します。

- Discovery with DHCP を選択する場合には、Discovery イメージは Satellite Server に接続されるプライマリーネットワークインターフェースのみを要求します。このサービスは、Capsule Server が提供するサーバーなどの DHCP サーバーを使用してネットワークインターフェースを自動的に設定しようとします。

プライマリーインターフェースの設定後に、Discovery イメージは、Discovery サービスを提供する Satellite Server または Capsule Server の URL である サーバー URL を要求します。たとえば、Satellite Server で統合 Capsule を使用するには、以下の URL を使用します。

https://satellite.example.com:9090

Connection type を Proxy に設定し、次へ を選択します。

Discovery イメージは、Facter ツールが Satellite Server に送り戻す Custom facts (カスタムファクト) を入力するための一連のフィールドも提供します。これらは 名前-値 の形式で入力します。必要なカスタムファクトを指定し、確認 を選択して継続します。

Satellite は Satellite Server の Discovery サービスとの通信が正常であることを報告します。ホスト > 検出されたホスト に移動して、新たに検出されたホストを表示します。

検出されたホストに関する詳細情報は、「検出されたホストからのホストの作成」を参照してください。

無人での使用およびカスタマイズ

起動後のイメージの設定プロセスを自動化するカスタマイズされた Discovery ISO を作成することができます。Discovery イメージはオペレーティングシステムの Linux カーネルを使用します。これは、イメージのオペレーティングシステムを設定するためにカーネルパラメーターを渡すことを意味します。これらのカーネルパラメーターには以下が含まれます。

- proxy.url

- Discovery サービスを提供する Capsule Server の URL。

- proxy.type

-

プロキシーのタイプ。通常、これは Capsule Server に接続するために

proxyに設定されます。このパラメーターはレガシーのForemanオプションもサポートします。この場合、Capsule Server ではなく Satellite Server との通信が直接行われます。 - fdi.pxmac

-

プライマリーインターフェースの MAC アドレス (

AA:BB:CC:DD:EE:FF形式)。これは Capsule Server との通信に使用するインターフェースです。自動化モードでは、リンクを含む最初の NIC (ネットワーク ID をアルファベット順に使用) が使用されます。準自動化モードでは、画面が表示され、正しいインターフェースを選択するよう求められます。 - fdi.pxip, fdi.pxgw, fdi.pxdns

-

プライマリーネットワークインターフェースの IP アドレス (

fdi.pxip)、ゲートウェイ (fdi.pxgw)、および DNS (fdi.pxdns) を手動で設定します。これらのパラメーターを省略する場合、イメージは DHCP を使用してネットワークインターフェースを設定します。 - fdi.pxfactname1, fdi.pxfactname2 … fdi.pxfactnameN

- カスタムファクト名を指定できます。

- fdi.pxfactvalue1, fdi.pxfactvalue2 … fdi.pxfactvalueN

-

各カスタムファクトの値。それぞれの値はファクト名に対応しています。たとえば、

fdi.pxfactvalue1は、fdi.pxfactname1の名前が付けられたファクトの値を設定します。 - fdi.pxauto

- 自動化モードまたは準自動化モードを設定します。0 に設定される場合、イメージは準自動化モードを使用します。これにより、一連のダイアログオプションによって選択肢を確認することができます。1 に設定される場合、イメージは自動化モードを使用し、確認なしに次に進みます。

Satellite Server は、foreman-discovery-image パッケージでツール (discovery-remaster) も提供します。このツールは、カーネルパラメーターを含めるようにイメージのマスターを新たに作成します。イメージのマスターを新たに作成するには、discovery-remaster ツールを実行します。以下は例になります。

# discovery-remaster ~/iso/foreman-discovery-image-3.4.4-5.iso \

"fdi.pxip=192.168.140.20/24 fdi.pxgw=192.168.140.1 \

fdi.pxdns=192.168.140.2 proxy.url=https://satellite.example.com:9090 \

proxy.type=proxy fdi.pxfactname1=customhostname \

fdi.pxfactvalue1=myhost fdi.pxmac=52:54:00:be:8e:8c fdi.pxauto=1"

ツールは、元の Discovery イメージと同じディレクトリーに新規の ISO ファイルを作成します。このシナリオでは、/usr/share/foreman-discovery-image/ ディレクトリーの下に保存されます。

このメディアを CD、DVD、または USB スティックのいずれかにコピーします。たとえば、/dev/sdb の USB スティックにコピーするには、以下を実行します。

# dd bs=4M \ if=/usr/share/foreman-discovery-image/foreman-discovery-image-3.4.4-5.iso \ of=/dev/sdb

Discovery ブートメディアをベアメタルホストに挿入してホストを開始し、メディアから起動します。

検出されたホストに関する詳細情報は、「検出されたホストからのホストの作成」を参照してください。

最終メモ

ホストは以下のプロビジョニングテンプレートに対して解決される必要があります。

-

kexec テンプレート:

Discovery Red Hat kexec -

provision テンプレート:

Satellite Kickstart Default

プロビジョニングテンプレートの関連付けについての詳細は、「プロビジョニングテンプレートの作成」を参照してください。

6.9. プロビジョニング中の SSH キーのデプロイ

この手順を使用して、ユーザーに追加した SSH キーは、プロビジョニング中にデプロイします。ユーザーに SSH キーを追加する方法については、『RED HAT SATELLITE の管理』の「ユーザーへの SSH キーの追加」を参照してください。

手順

プロビジョニング時に SSH キーをデプロイするには、以下の手順を実行します。

- Satellite Web UI で、ホスト > プロビジョニングテンプレート に移動します。

- プロビジョニングテンプレートを作成するか、クローンを作成して既存のテンプレートを編集します。詳細は 「プロビジョニングテンプレートの作成」 を参照してください。

- テンプレートで テンプレート タブをクリックします。

テンプレートエディター のフィールドで、

create_usersスニペットを%postセクションに追加します。<%= snippet('create_users') %>- デフォルト チェックボックスを選択します。

- 関連付け タブをクリックします。

- 適用可能なオペレーティングシステム リストから適切なオペレーティングシステムを選択します。

- 送信 をクリックしてプロビジョニングテンプレートを保存します。

ホストをプロビジョニングテンプレートに関連付けて作成するか、修正したテンプレートが関連付けられた OS を使用してホストを再ビルドします。詳細は、『ホストの管理ガイド』の「ホストの作成」を参照してください。

Owned by ユーザーの SSH キーは、プロビジョニングプロセス中に

create_usersスニペットが実行されると、自動的に追加されます。Owned by は、個人のユーザーやユーザーグループに設定することができます。Owned by をユーザーグループに設定すると、そのユーザー内の全ユーザーの SSH キーが自動的に追加されます。

6.10. Satellite Discovery イメージの構築

この手順を使用して、Satellite Discovery イメージを構築するか、設定ファイルを変更した場合にはイメージを再構築します。

実稼働環境の Satellite や Capsule でこの手順は使用しないでください。

前提条件

livecd-tools パッケージをインストールします。

# yum install livecd-tools

Anaconda インストーラーは、HTTPS では公開できないので、Kickstart リポジトリーの場合は HTTP での公開を有効にする必要があります。

- Satellite Web UI で、コンテンツ > 製品 に移動して、製品 ウィンドウで、リポジトリー タブを選択します。

- Kickstart リポジトリーと、Publish via HTTP オプションを選択して、編集 アイコンをクリックし、チェックボックスを選択して 保存 をクリックします。

- Satellite リポジトリーにも先ほどの手順を繰り返します。

HTTP 経由で公開すると、どの Red Hat リポジトリーにも適用されないことに注意してください。

手順

Satellite Discovery イメージを構築するには、以下の手順を実行します。

/usr/share/foreman-discovery-image/foreman-discovery-image.ksファイルを開いて編集します。# vim /usr/share/foreman-discovery-image/foreman-discovery-image.ks

repo --name=rhel --baseurl=http://download/00000は、独自の RHEL のレポに、Satellite はご利用のリポジトリー URL に置き換えます。URL を特定するには、コンテンツ > 製品 に移動して、リポジトリー タブをクリックし、両リポジトリーの URL をファイルにコピーします。repo --name=rhel --baseurl=http://download/released/RHEL-7/7.4/Server/x86_64/os/ repo --name=sat --baseurl=http://download2/nightly/Satellite/6.5/candidate/latest-Satellite-6.5-RHEL-7/compose/Satellite/x86_64/os/

livecd-creatorツールを実行します。# livecd-creator --title="Discovery-Image" \ --compression-type=xz \ --cache=var/cache/build-fdi \ --config /usr/share/foreman-discovery-image/foreman-discovery-image.ks \ --fslabel fdi \ --tmpdir /var/tmp

--fslabelオプションでfdiを変更した場合には、イメージの読み込み時に kernel コマンドラインdの root ラベルを変更する必要があります。fdiまたは別の名前を、この手順の一部で作成した.isoファイルに追加します。PXE Discovery ツールは、.isoから PXE に変換時に、この名前を使用します。このプロセスには 3 GB 近くの容量が必要で、システムの swap 領域が少ない場合に

/tmpで問題が発生する可能性があるので、/var/tmpを使用します。fdi.isoファイルが作成されていることを確認します。# ls *.iso -h

.iso ファイルを作成した場合には、.iso ファイルをネットワークでもローカルでも起動できます。以下の手順のいずれかを実行してください。

ネットワーク経由で iso ファイルを起動する場合:

ネットワーク経由で初期の ramdisk と kernel ファイルを

.isoファイルから抽出するには、以下のコマンドを入力します。# discovery-iso-to-pxe fdi.iso

ブートファイルを保存するディレクトリーを作成します。

# mkdir /var/lib/tftpboot/boot/myimage-

initrd0.imgおよびvmlinuz0ファイルを新しいディレクトリーにコピーします。 -

/var/lib/tftpboot/pxelinux.cfgファイルでKERNELとAPPENDエントリーを編集して、独自の初期 ramdisk および kernel ファイルに関する情報を追加します。

ローカルで iso ファイルを起動する場合:

ローカルで起動するハイブリッドの .iso ファイルを作成する場合には、以下の手順を行います。

.isoファイルを.isoのハイブリッドファイルに変換して PXE プロビジョニングを行うには、以下のコマンドを入力します。# isohybrid --partok fdi.iso

grub2パッケージをインストールする場合には、以下のコマンドを使用して、grub2ブートローダーにインストールすることも可能です。# isohybrid --partok --uefi fdi.iso

md5チェックサムを.isoファイルに追加して、Satellite でインストールメディアのバリデーションテストに合格するには、以下のコマンドを入力します。# implantisomd5 fdi.iso

第7章 KVM サーバー (libvirt) での仮想マシンのプロビジョニング

カーネルベースの仮想マシン (KVM) はオープンソースの仮想化デーモンおよび Red Hat Enterprise Linux で実行される libvirt という API を使用します。Red Hat Satellite 6 は KVM サーバーで libvirt API に接続でき、ハイパーバイザーにホストをプロビジョニングし、特定の仮想化機能を制御することができます。

7.1. KVM プロビジョニングの要件

KVM プロビジョニングの要件には以下が含まれます。

- 使用する Red Hat Enterprise Linux バージョンの同期済みのコンテンツリポジトリー。詳細は、『コンテンツ管理ガイド』の「Red Hat リポジトリーの同期」を参照してください。

- KVM サーバーでネットワークを管理する Capsule Server。Capsule Server との競合を避けるためにその他の DHCP サービスがこのネットワーク上で実行されていないことを確認します。Capsule Server のネットワークサービス設定の詳細は、4章ネットワークの設定 を参照します。

- ホスト登録用のアクティベーションキー。詳細は、『コンテンツ管理ガイド』の「アクティベーションキーの作成」を参照してください。

- KVM 仮想化ツールを実行する Red Hat Enterprise Linux サーバー。詳細は、『Red Hat Enterprise Linux 7 仮想化スタートガイド』 を参照してください。

-

既存の仮想マシンイメージ (イメージベースのプロビジョニングを使用する場合) 。このイメージが KVM ホストのストレージプールにあることを確認します。

デフォルトのストレージプールは通常/var/lib/libvirt/imagesにあります。

Libvirt コンピュートリソースをプロビジョニングするためのユーザーロールとパーミッション

Satellite で Libvirt ホストをプロビジョニングするには、以下のロールをユーザーアカウントに指定する必要があります。

-

ホストの 編集 -

ホストの表示

詳しい情報は、『Red Hat Satellite 管理ガイド』の「ユーザーへのロールの割り当て」を参照してください。

また、以下のパーミッションを指定したカスタムロールを作成する必要があります。

-

view_compute_resources -

destroy_compute_resources_vms -

power_compute_resources_vms -

create_compute_resources_vms -

view_compute_resources_vms -

view_locations -

view_subnets

ロール作成に関する詳細は、「ロールの作成」を参照してください。ロールにパーミッションを追加する方法については、『Red Hat Satellite 管理ガイド』の「ロールへのパーミッションの追加」を参照してください。

7.2. Satellite Server の KVM 接続設定

KVM 接続を追加する前に、Satellite Server には安全な接続を確認するための設定が必要になります。つまり、接続を実行するユーザーである Foreman ユーザー用に SSH キーペアを作成する必要があります。

Non-root users

These examples use the root user for KVM. However, if you want to use a non-root user on the KVM server, add the user to the libvirt group:

useradd -a -G libvirt non_root_user手順

To configure Satellite Server for KVM connections, complete the following steps:

Satellite Server で

Foremanユーザーに切り替えます。# su foreman -s /bin/bash

キーペアを生成します。

$ ssh-keygen

公開キーを KVM サーバーにコピーします。

$ ssh-copy-id root@kvm.example.comforemanユーザーのバッシュシェルを終了します。$ exit

libvirt-clientパッケージをインストールします。# yum install libvirt-client

以下のコマンドを使用して、KVM サーバーへの接続をテストします。

# su foreman -s /bin/bash -c 'virsh -c qemu+ssh://root@kvm.example.com/system list'

Satellite Server で KVM 接続を追加する場合、

qemu+sshプロトコルおよびサーバーのアドレスを使用します。以下に例を示します。qemu+ssh://root@kvm.example.com/system

7.3. Satellite Server への KVM 接続の追加

この手順を使用して、Satellite Server のコンピュートリソースに KVM 接続を追加します。

手順

Satellite に KVM 接続を追加するには、以下の手順を行います。

- Satellite Web UI で インフラストラクチャー > コンピュートリソース に移動して、コンピュートリソースのウィンドウで コンピュートリソースの作成 をクリックします。

- 名前 フィールドには、新規コンピュートリソースの名前を入力します。

- プロバイダー の一覧から Libvirt を選択します。

- 説明 フィールドには、コンピュートリソースの説明を入力します。

URL フィールドには、KVM サーバーへの

libvirtへの接続 URL を入力します。以下に例を示します。qemu+ssh://root@kvm.example.com/system- ディスプレイタイプ リストから、VNC または Spice を選択します。

オプション: 無作為に生成したパスワードで、新規ホストのコンソールアクセスのセキュリティーを確保するには、ディスプレイ接続時にランダムに生成されたパスワードを設定します というチェックボックスを選択します。以下のコマンドの出力から、

libvirtdホストからゲスト仮想マシンコンソールにアクセスするための、VNC コンソールのパスワードを取得できます。# virsh edit your_VM_name <graphics type='vnc' port='-1' autoport='yes' listen='0.0.0.0' passwd='your_randomly_generated_password'>

パスワードは、virt-manager などで、仮想マシンのコンソールを開くたびに無作為に生成されます。

- テスト接続 をクリックして Satellite Server が KVM サーバーに問題なく接続できることを確認します。

- ロケーション および 組織 タブは現在のコンテキストに自動的に設定されていることを確認します。他のコンテキストをこれらのタブに追加します。

- 送信 をクリックして KVM 接続を保存します。

CLI をご利用の場合

hammer compute-resource create コマンドで接続を作成します。

# hammer compute-resource create --name "My_KVM_Server" \ --provider "Libvirt" --description "KVM server at kvm.example.com" \ --url "qemu+ssh://root@kvm.example.com/system" --locations "New York" \ --organizations "My_Organization"

7.4. Satellite Server での KVM イメージの追加

イメージベースのプロビジョニングを使用してホストを作成する場合は、イメージの情報を Satellite Server に追加する必要があります。これには、アクセスの情報およびイメージの場所が含まれます。

手順

Satellite Server に KVM イメージを追加するには、以下の手順を行います。

- Satellite Web UI で インフラストラクチャー > コンピュートリソース に移動して、コンピュートリソースのウィンドウで KVM 接続の名前をクリックします。

- イメージ タブをクリックして、イメージの作成 をクリックします。

- 名前 フィールドに、イメージの名前を入力します。

- オペレーティングシステム リストから、イメージのベースオペレーティングシステムを選択します。

- アーキテクチャー リストから、オペレーティングシステムのアーキテクチャーを選択します。

-

ユーザー名 フィールドには、イメージにアクセスするための SSH ユーザー名を入力します。通常、これは

rootユーザーになります。 - パスワード フィールドには、イメージにアクセスするための SSH パスワードを入力します。

-

ユーザーデータ リストから、イメージが

cloud-initデータなどのユーザーデータ入力をサポートするかどうかを設定します。 イメージパス フィールドには、KVM サーバーのイメージを参照する完全パスを入力します。以下に例を示します。

/var/lib/KVM/images/TestImage.qcow2

- 送信 をクリックしてイメージの詳細を保存します。

CLI をご利用の場合

hammer compute-resource image create コマンドでイメージを作成します。--uuid フィールドを使用して KVM サーバー上のイメージの場所の完全パスを保存します。

# hammer compute-resource image create --name "Test KVM Image" \ --operatingsystem "RedHat version" --architecture "x86_64" --username root \ --user-data false --uuid "/var/lib/libvirt/images/TestImage.qcow2" \ --compute-resource "My_KVM_Server"

7.5. KVM の詳細のコンピュートプロファイルへの追加

コンピュートプロファイルにこれらのハードウェア設定を追加して、KVM ベースの仮想マシンに特定のハードウェア設定を事前に定義することができます。

手順

Red Hat Virtualization の詳細をコンピュートプロファイルに追加するには、以下の手順を行います。

- Satellite Web UI で、インフラストラクチャー > コンピュートプロファイル に移動します。

- コンピュートプロファイルのウィンドウで、既存のコンピュートリソースの名前をクリックするか、コンピュートプロファイルの作成 をクリックして、コンピュートプロファイルの作成に使用するコンピュートリソースを選択します。

- CPU フィールドには、新規ホストに割り当てる CPU の数を入力します。

- メモリー フィールドには、新規ホストに割り当てるメモリーの容量を入力します。

- イメージ リストから、イメージベースのプロビジョニングを実行する場合には、使用するイメージを選択します。

- ネットワークインターフェース リストから、ホストのネットワークインターフェースのネットワークパラメーターを選択します。ネットワークインターフェースは複数作成できますが、最低でも 1 つのインターフェース は Capsule が管理するネットワークを参照する必要があります。

- ストレージ エリアには、ホストのストレージパラメーターを入力します。ホストのボリュームは複数作成できます。

- 送信 をクリックしてコンピュートプロファイルの設定を保存します。

CLI をご利用の場合

コンピュートプロファイルの CLI コマンドは、Red Hat Satellite 6.5 ではまだ実装されていません。代わりに、ホストの作成プロセスで同じ設定を直接組み込むことができます。

7.6. KVM サーバーでのホストの作成

Satellite では、KVM プロビジョニングを使用してネットワーク接続経由でおよび、既存のイメージをもとに、ホストを作成できます。

既存のイメージでホストを作成する場合は、新規ホストのエントリーは、KVM サーバーが新規ボリュームのベースとして既存イメージを使用し、仮想マシンを作成するようトリガーします。

ネットワーク接続経由でホストを作成する場合には、ホストが PXE プロビジョニングサービスにアクセスできるように、新規ホストは KVM 仮想マシン上にある Satellite Server の統合 Capsule か、外部の Capsule Server にアクセスできる必要があります。この新しいホストエントリーにより、KVM サーバーが仮想マシンを作成して起動するようにトリガーします。仮想マシンが仮想ネットワークで定義済みの Capsule Server を検出した場合には、仮想マシンは PXE 機能を使用してブートして、選択したオペレーティングシステムのインストールを開始します。

DHCP の競合

ネットワークベースのプロビジョニングでは、KVM サーバーの仮想ネットワークをプロビジョニングに使用する場合には、DHCP 割り当てを行わないネットワークを選択します。これにより、新規ホストの起動時に、Satellite Server と DHCP が競合してしまうためです。

手順

KVM ホストを作成するには、以下の手順を行います。

- Satellite web UI で、ホスト > ホストの作成 に移動します。

- 名前 フィールドには、プロビジョニングされたシステムのホスト名に設定する名前を入力します。

- 組織 および ロケーション タブをクリックして、プロビジョニングのコンテキストが現在のコンテキストに自動的に設定されていることを確認します。

- ホストグループ リストから、フォームの生成に使用するホストグループを選択します。

- デプロイ先 リストから、KVM 接続を選択します。

- コンピュートプロファイル リストから、仮想マシンベースの設定を自動的に投入するために使用するプロファイルを選択します。

- インターフェース タブをクリックして、ホストのインターフェースで 編集 をクリックします。

フィールドに値が自動投入されていることを確認します。特に以下に注意してください。

- ホスト タブの 名前 は DNS 名 になります。

- Satellite Server は新規ホストの IP アドレスを自動的に割り当てます。

- MAC アドレス フィールドは空白であることを確認します。KVM サーバーは、MAC アドレスをホストに割り当てます。

- ホストの最初のインターフェースで Managed (管理)、Primary、および Provision オプションが自動的に選択されていることを確認します。選択されていない場合は、それらを選択してください。

- インターフェースウィンドウで、KVM 固有のフィールドにコンピュートプロファイルの設定が入力されていることを確認します。必要に応じてこれらの設定を変更します。

- オペレーティングシステム タブをクリックして、全フィールドに値が自動的に含まれていることを確認します。

-

ネットワークベースのプロビジョニングでは、プロビジョニング方法 が

ネットワークベースに設定されており、イメージベースのプロビジョニングでは プロビジョニング方法 がイメージベースに設定されていることを確認します。 - プロビジョニングテンプレート で 解決 をクリックし、新規ホストから使用する適切なプロビジョニングテンプレートを特定できることを確認します。

- 仮想マシン タブをクリックして、これらの設定には、ホストグループおよびコンピュートプロファイルからの情報が入力されていることを確認し、必要に応じて変更してください。

- パラメーター タブをクリックして、存在するパラメーターでアクティベーションキーが提供されていることを確認します。提供されていない場合には、アクティベーションキーを追加します。

- 送信 をクリックしてホストエントリーを保存します。

CLI をご利用の場合

hammer host create コマンドでホストを作成し、--provision-method build を組み込んでネットワークベースのプロビジョニングを使用します。

# hammer host create --name "kvm-test1" --organization "My_Organization" \ --location "New York" --hostgroup "Base" \ --compute-resource "My_KVM_Server" --provision-method build \ --build true --enabled true --managed true \ --interface "managed=true,primary=true,provision=true,compute_type=network,compute_network=examplenetwork" \ --compute-attributes="cpus=1,memory=1073741824" \ --volume="pool_name=default,capacity=20G,format_type=qcow2" \ --root-password "password"

hammer host create コマンドでホストを作成し、--provision-method image を組み込んでイメージベースのプロビジョニングを使用します。

# hammer host create --name "kvm-test2" --organization "My_Organization" \ --location "New York" --hostgroup "Base" \ --compute-resource "My_KVM_Server" --provision-method image \ --image "Test KVM Image" --enabled true --managed true \ --interface "managed=true,primary=true,provision=true,compute_type=network,compute_network=examplenetwork" \ --compute-attributes="cpus=1,memory=1073741824" \ --volume="pool_name=default,capacity=20G,format_type=qcow2"

このコンピュートリソースに対する他のホスト作成パラメーターの情報は、「付録B Hammer CLI の追加のホストパラメーター」を参照してください。

第8章 Red Hat Virtualization での仮想マシンのプロビジョニング

Red Hat Virtualization (バージョン 4.0 以降) および Red Hat Enterprise Virtualization (バージョン 3.6 以前) は、Red Hat Enterprise Linux 上に構築するエンタープライズクラスのサーバーおよびデスクトップの仮想化プラットフォームです。

Red Hat Satellite 6 では、Red Hat Virtualization REST API バージョン 3 で仮想化機能を管理できます。仮想マシンの作成や電源状態の制御など、REST API バージョン 4 はまだ Satellite 6 ではサポートされていません。

以下の手順を使用して、Red Hat Virtualization 環境に接続を追加して、仮想マシンをプロビジョニングします。

8.1. Red Hat Virtualization プロビジョニングの要件

Red Hat Virtualization のプロビジョニング要件には、以下が含まれます。

- 使用する Red Hat Enterprise Linux バージョンの同期済みのコンテンツリポジトリー。詳細は、『コンテンツ管理ガイド』の「Red Hat リポジトリーの同期」を参照してください。

- Red Hat Virtualization 環境で、論理ネットワークを管理する Capsule Server。Capsule Server との競合を避けるために他の DHCP サービスがこのネットワークで実行されていないことを確認します。詳細は、「4章ネットワークの設定」を参照してください。

-

イメージベースのプロビジョニングを使用する場合は、

空のテンプレート以外の既存のテンプレート。仮想マシンのテンプレートを作成する方法についての詳細は、『仮想マシン管理ガイド』の「テンプレート」を参照してください。 - ホスト登録用のアクティベーションキー。詳細は、『コンテンツ管理ガイド』の「アクティベーションキーの作成」を参照してください。

8.2. Red Hat Virtualization ユーザーの作成

Red Hat Virtualization サーバーには、Satellite Server の通信用に管理者に相当するユーザーが必要です。セキュリティー上の理由により、Red Hat ではこのような通信に admin@internal ユーザーを使用しないことを推奨しています。代わりに、以下の権限を持つ新規の Red Hat Virtualization ユーザーを作成してください。

システム

システムの設定

- ログインパーミッション

ネットワーク

vNIC プロファイルの設定

- チームの作成

- プロパティーの編集

- 削除

- vNIC プロファイルの VM への割り当て

- vNIC プロファイルのテンプレートへの割り当て

テンプレート

プロビジョニング操作

- インポート/エクスポート

仮想マシン

プロビジョニング操作

- チームの作成

- 削除

- インポート/エクスポート

- ストレージの編集

ディスク

プロビジョニング操作

- チームの作成

ディスクプロファイル

- ディスクプロファイルの割り当て

Red Hat Virtualization で新規ユーザーを作成し、パーミッションを追加する方法の詳細は、『Red Hat Virtualization 管理ガイド』の「管理ポータルからのユーザータスクの管理」を参照してください。

8.3. Satellite Server への Red Hat Virtualization 接続の追加

この手順を使用して、Satellite Server のコンピュートリソースに Red Hat Virtualization 接続を追加します。

手順

Red Hat Virtualization 接続を Satellite に追加するには、以下の手順を行います。

- Satellite Web UI で インフラストラクチャー > コンピュートリソース に移動して、コンピュートリソースのウィンドウで コンピュートリソースの作成 をクリックします。

- 名前 フィールドには、新規コンピュートリソースの名前を入力します。

- プロバイダー の一覧から RHV を選択します。

- 説明 フィールドには、コンピュートリソースの説明を入力します。

URL フィールドには、Red Hat Virtualization Manager API への接続 URL を入力します。

たとえば、RHEV 3.6 以前では、URL は

https://rhvm.example.com/ovirt-engine/apiの形式、RHV 4.0 以降ではhttps://rhvm.example.com/ovirt-engine/api/v3の形式となっています。オプションで APIv4 の使用 (プレビュー) のチェックボックスを選択して、新しいエンジン API を評価します。

警告このセクションに記載する項目は、テクノロジープレビューとして提供しています。テクノロジープレビューの適用範囲のステータスに関する詳細情報およびそれに伴うサポートへの影響については、「テクノロジプレビュー機能のサポート範囲」を参照してください。

- ユーザー フィールドには、ユーザー名と、Red Hat Virtualization Manager のリソースにアクセスするためのパーミッションを入力します。

- パスワード フィールドで、ユーザーのパスワードを入力します。

- データセンターのロード をクリックして、データセンター リストに Red Hat Virtualization 環境のデータセンターを入力します。

- データセンター リストからデータセンターを選択します。

- クォータ ID から Satellite Server で利用可能なリソースを制限するためにクォータを選択します。

- X509 証明機関 フィールドには、SSL/TLS アクセスの証明機関を入力します。または、フィールドを空白にすると、サーバーによる最初の API 要求時に、自己署名証明書が生成されます。

- ロケーション タブをクリックして、使用するロケーションを選択します。

- 組織 タブをクリックして、使用する組織を選択します。

- 送信 をクリックしてコンピュートリソースを保存します。

CLI をご利用の場合

Red Hat Virtualization 接続を作成するには、--provider で Ovirt を、--uuid で使用するデータセンターの UUID を指定して、hammer compute-resource create コマンドを入力します。

# hammer compute-resource create \ --name "My_RHV" --provider "Ovirt" \ --description "RHV server at rhvm.example.com" \ --url "https://rhvm.example.com/ovirt-engine/api" \ --use-v4 "false" --user "Satellite_User" \ --password "My_Password" \ --locations "New York" --organizations "My_Organization" \ --datacenter "My_Datacenter"

オプションで新規エンジン API を評価するには、--use-v4 オプションを false から true に変更します。

このセクションに記載する項目は、テクノロジープレビューとして提供しています。テクノロジープレビューの適用範囲のステータスに関する詳細情報およびそれに伴うサポートへの影響については、「テクノロジプレビュー機能のサポート範囲」を参照してください。

8.4. Satellite Server への Red Hat Virtualization イメージの追加

Red Hat Virtualization は、仮想マシンを作成するためのイメージとしてテンプレートを使用します。イメージベースのプロビジョニングを使用してホストを作成する場合には、Red Hat Virtualization テンプレートの詳細を Satellite Server に追加する必要があります。これには、アクセスの詳細およびテンプレート名が含まれます。

手順

Red Hat Virtualization 接続を Satellite Server に追加するには、以下の手順を行います。

- Satellite Web UI で インフラストラクチャー > コンピュートリソース に移動して、コンピュートリソースのウィンドウで Red Hat Virtualization 接続の名前をクリックします。

- イメージ タブをクリックして、新規イメージ をクリックします。

- 名前 フィールドに、イメージの名前を入力します。

- オペレーティングシステム リストから、イメージのベースオペレーティングシステムを選択します。

- アーキテクチャー リストから、オペレーティングシステムのアーキテクチャーを選択します。

-

ユーザー名 フィールドには、イメージにアクセスするための SSH ユーザー名を入力します。通常、これは

rootユーザーになります。 - パスワード フィールドには、イメージにアクセスするための SSH パスワードを入力します。

- イメージ リストから Red Hat Virtualization のイメージの名前を選択します。

- 送信 をクリックしてイメージの詳細を保存します。

CLI をご利用の場合

hammer compute-resource image create コマンドでイメージを作成します。--uuid オプションを使用して、Red Hat Virtualization サーバー上のテンプレート UUID を保存します。

# hammer compute-resource image create --name "Test_RHV_Image" \ --operatingsystem "RedHat 7.2" --architecture "x86_64" --username root \ --uuid "9788910c-4030-4ae0-bad7-603375dd72b1" \ --compute-resource "My_RHV"

8.5. Red Hat Virtualization の詳細のコンピュートプロファイルへの追加

Red Hat Virtualization の仮想マシンの特定のハードウェア設定を事前に定義することができます。これは、これらのハードウェア設定をコンピュートプロファイルに追加することで実行できます。

手順

Red Hat Virtualization の詳細をコンピュートプロファイルに追加するには、以下の手順を行います。

- Satellite Web UI で インフラストラクチャー > コンピュートプロファイル に移動して、コンピュートプロファイルのウィンドウで Red Hat Virtualization 接続の名前をクリックします。