10.2. Red Hat Quay 用の LDAP の設定

以下の手順を使用して、Red Hat Quay デプロイメント用に LDAP を設定します。

手順

Red Hat Quay 設定ツールを使用して LDAP を設定できます。

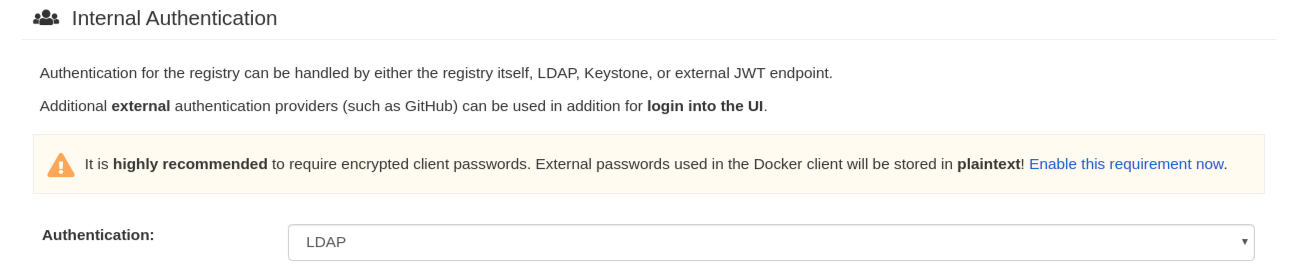

Red Hat Quay 設定ツールを使用して、Authentication セクションを見つけます。ドロップダウンメニューから LDAP を選択し、必要に応じて LDAP 設定フィールドを更新します。

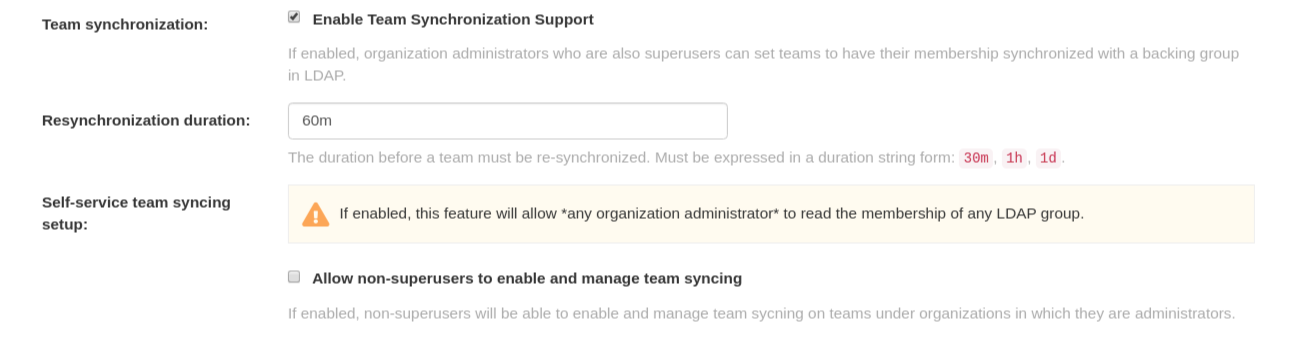

オプション: Team synchronization ボックスで、Enable Team Syncrhonization Support をクリックします。チーム同期を有効にすると、スーパーユーザーでもある Red Hat Quay 管理者は、メンバーシップを LDAP のバッキンググループと同期するようにチームを設定できます。

-

Resynchronization duration に 60m と入力します。このオプションは、チームを再同期する必要がある再同期期間を設定します。このフィールドは、

30m、1h、1dなどに設定する必要があります。 オプション: Self-service team syncing setup の場合、Allow non-superusers to enable and manage team syncing をクリックして、スーパーユーザーが管理者である組織でチーム同期を有効化および管理できるようにすることができます。

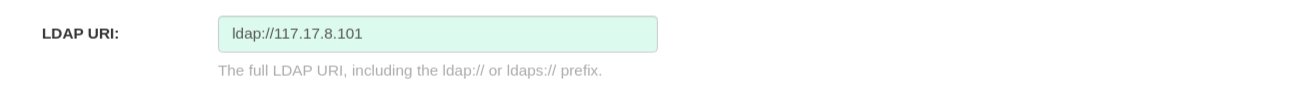

LDAP URI ボックスを見つけて、ldap:// または ldaps:// 接頭辞を含む完全な LDAP URI (

ldap://117.17.8.101など) を指定します。

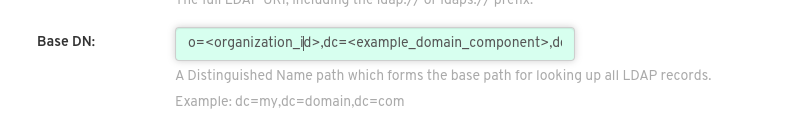

ベース DN で、すべての LDAP レコードを検索するためのベースパスを形成する名前を指定します (例:

o=<organization_id>、dc=<example_domain_component>、dc=com)。

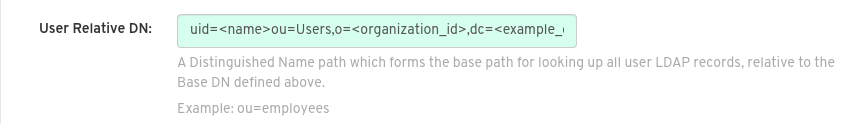

User Relative DN で、識別名パスのリストを指定します。これは、上で定義した Base DN を基準にしてすべてのユーザー LDAP レコードを検索するためのセカンダリーベースパスを形成します。たとえば、

uid=<name>、ou=Users、o=<organization_id>、dc=<example_domain_component>、dc=comなどです。ユーザーがプライマリー相対 DN で見つからない場合は、このパスが試行されます。 注記

注記User Relative DN は、Base DN に対する相対的なものです。たとえば、

,dc=<example_domain_component>,dc=comではなく、ou=Usersです。オプション: ユーザーオブジェクトが存在する組織単位が複数ある場合は、Secondary User Relative DNs を指定します。組織単位を入力し、Add をクリックして複数の RDN を追加できます。たとえば、

ou=Users,ou=NYC and ou=Users,ou=SFOです。User Relative DN はサブツリーのスコープで検索します。たとえば、組織に Users OU の下に

NYCおよびSFOの組織単位がある場合 (つまり、ou=SFO,ou=Usersおよびou=NYC,ou=Users)、Red Hat Quay はNYCとSFOの両方の組織単位からユーザーを認証できます。User Relative DN がUsers(ou=Users) に設定されている場合の単位。オプション: 必要に応じて、すべてのユーザー検索クエリーの Additional User Filter Expression フィールドに入力します。フィルターで使用される識別名は完全ベースである必要があります。Base DN はこのフィールドに自動的に追加されないため、

(memberOf=cn=developers,ou=groups,dc=<example_domain_component>,dc=com)のようにテキストを括弧で囲む必要があります。

Red Hat Quay 管理者アカウントの Administrator DN フィールドに入力します。このアカウントは、ログインしてすべてのユーザーアカウントの記録を閲覧できる必要があります。例:

uid=<name>,ou=Users,o=<organization_id>,dc=<example_domain_component>,dc=com

Administrator DN Password フィールドに入力します。これは管理者識別名のパスワードです。

重要このフィールドのパスワードは、

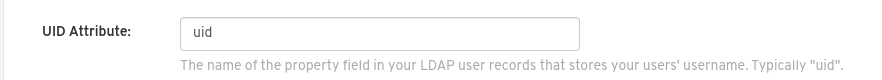

config.yamlファイル内にプレーンテキストで保存されます。パスワードハッシュを使用する専用アカウントを設定することを強く推奨します。オプション: UID Attribute フィールドに入力します。これは、ユーザーのユーザー名を保存する LDAP ユーザーレコード内のプロパティーフィールドの名前です。最も一般的には、このフィールドには uid が入力されます。このフィールドは、Red Hat Quay デプロイメントにログインするために使用できます。

オプション: Mail Attribute フィールドに入力します。これは、ユーザーの電子メールアドレスを保存する LDAP ユーザーレコードのプロパティーフィールドの名前です。最も一般的には、このフィールドには mail が入力されます。このフィールドは、Red Hat Quay デプロイメントにログインするために使用できます。

注記

注記- ログインするユーザー名は、User Relative DN に存在する必要があります。

-

Microsoft Active Directory を使用して LDAP デプロイメントをセットアップしている場合は、UID 属性に

sAMAccountNameを使用する必要があります。

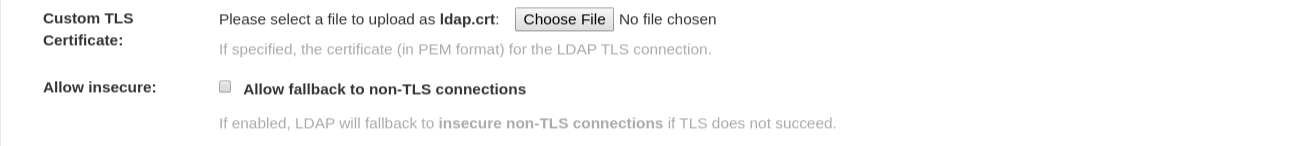

オプション: カスタム SSL/TLS 証明書を追加するには、Custom TLS Certificate オプションの下の Choose File をクリックします。さらに、非 TLS 接続へのフォールバックを許可するチェックボックスをオンにすることで、安全でない Allow fallback to non-TLS connections を有効にすることができます。

SSl/TLS 証明書をアップロードする場合は、ldaps:// 接頭辞を指定する必要があります (例:

LDAP_URI: ldaps://ldap_provider.example.org)。

あるいは、

config.yamlファイルを直接更新して、すべての関連情報を含めることもできます。以下に例を示します。--- AUTHENTICATION_TYPE: LDAP --- LDAP_ADMIN_DN: uid=<name>,ou=Users,o=<organization_id>,dc=<example_domain_component>,dc=com LDAP_ADMIN_PASSWD: ABC123 LDAP_ALLOW_INSECURE_FALLBACK: false LDAP_BASE_DN: - o=<organization_id> - dc=<example_domain_component> - dc=com LDAP_EMAIL_ATTR: mail LDAP_UID_ATTR: uid LDAP_URI: ldap://<example_url>.com LDAP_USER_FILTER: (memberof=cn=developers,ou=Users,dc=<domain_name>,dc=com) LDAP_USER_RDN: - ou=<example_organization_unit> - o=<organization_id> - dc=<example_domain_component> - dc=com- 必要な LDAP フィールドをすべて追加したら、Save Configuration Changes ボタンをクリックして設定を検証します。続行する前に、すべての検証が成功する必要があります。Continue Editing ボタンを選択すると、追加の設定を実行できます。