ネットワークガイド

Red Hat OpenStack Platform Networking の詳細ガイド

OpenStack Documentation Team

rhos-docs@redhat.com概要

はじめに

インスタンスの作成中に、ロールベースのアクセス制御 (RBAC) 共有セキュリティーグループをインスタンスに直接適用することはできません。RBAC 共有セキュリティーグループをインスタンスに適用するには、最初にポートを作成し、共有セキュリティーグループをそのポートに適用してから、そのポートをインスタンスに割り当てる必要があります。セキュリティーグループのポートへの追加 を参照してください。

多様性を受け入れるオープンソースの強化

Red Hat では、コード、ドキュメント、Web プロパティーにおける配慮に欠ける用語の置き換えに取り組んでいます。まずは、マスター (master)、スレーブ (slave)、ブラックリスト (blacklist)、ホワイトリスト (whitelist) の 4 つの用語の置き換えから始めます。この取り組みは膨大な作業を要するため、今後の複数のリリースで段階的に用語の置き換えを実施して参ります。詳細は、Red Hat CTO である Chris Wright のメッセージ をご覧ください。

Red Hat ドキュメントへのフィードバック (英語のみ)

Red Hat ドキュメントに対するご意見をお聞かせください。ドキュメントの改善点があればお知らせください。

Jira でドキュメントのフィードバックを提供する

ドキュメントに関するフィードバックを提供するには、Create Issue フォームを使用します。Red Hat OpenStack Platform Jira プロジェクトで Jira Issue が作成され、フィードバックの進行状況を追跡できます。

- Jira にログインしていることを確認してください。Jira アカウントをお持ちでない場合は、アカウントを作成してフィードバックを送信してください。

- Create Issue をクリックして、Create Issue ページを開きます。

- Summary フィールドと Description フィールドに入力します。Description フィールドに、ドキュメントの URL、章またはセクション番号、および問題の詳しい説明を入力します。フォーム内の他のフィールドは変更しないでください。

- Create をクリックします。

第1章 OpenStack ネットワークの概要

Networking サービス (neutron) は、Red Hat OpenStack Platform (RHOSP) のソフトウェア定義ネットワーク (SDN) のコンポーネントです。RHOSP Networking サービスは、仮想マシンインスタンスとの間の内部および外部トラフィックを管理し、ルーティング、セグメンテーション、DHCP、メタデータなどのコアサービスを提供します。仮想ネットワーク機能とスイッチ、ルーター、ポート、ファイアウォールの管理のための API を提供します。

1.1. RHOSP ネットワークの管理

Red Hat OpenStack Platform (RHOSP) Networking サービス (neutron) を使用すると、サイトのネットワークの目標を効果的に満たすことができます。これにより、以下が可能になります。

プロジェクト内の VM インスタンスへの接続を提供する。

プロジェクトネットワークは、主に一般的な (非特権) プロジェクトが、管理者を介さずにネットワークを管理できるようにするものです。これらのネットワークは完全に仮想化されており、他のプロジェクトネットワークやインターネットなどの外部ネットワークとやり取りするために仮想ルーターが必要です。また、プロジェクトネットワークは通常、インスタンスに対して DHCP やメタデータサービスを提供します。RHOSP は、フラット、VLAN、VXLAN、GRE、および GENEVE のプロジェクトネットワークタイプをサポートします。

詳しくは、Managing project networks を参照してください。

VM インスタンスをプロジェクト外のネットワークに接続する。

プロバイダーネットワークは、プロジェクトネットワークのような接続性を提供します。ただし、これらのネットワークは物理ネットワークインフラストラクチャーとインターフェイスするため、管理 (特権付き) ユーザーのみがこれらのネットワークを管理できます。RHOSP は、フラットと VLAN というプロバイダーネットワークのタイプをサポートします。

プロジェクトネットワークの内部では、Floating IP アドレスのプールまたは単一の Floating IP アドレスを使用して、受信トラフィックを VM インスタンスに転送できます。ブリッジマッピングを使用すると、OVS または OVN で作成したブリッジに物理ネットワーク名 (インターフェイスラベル) を関連付け、プロバイダーネットワークトラフィックが物理ネットワークに到達できるようにすることができます。

詳細については、Connecting VM instances to physical networks を参照してください。

エッジに最適化されたネットワークを構築する。

オペレーターは、エッジデプロイメントで通常使用されるルーティング対応プロバイダーネットワークを作成し、セグメントが 1 つしかない従来のネットワークではなく、複数のレイヤー 2 ネットワークセグメントに依存できます。

エンドユーザー向けには 1 つのネットワークしか表示されないので、ルーティング対応プロバイダーネットワークによりクラウドが単純化されます。クラウドオペレーター向けには、ルーティング対応プロバイダーネットワークによりスケーラビリティーおよび耐障害性が提供されます。たとえば、重大なエラーが発生した場合でも、1 つのセグメントしか影響を受けず、ネットワーク全体で障害が発生することはありません。

詳しくは、Deploying routed provider networks を参照してください。

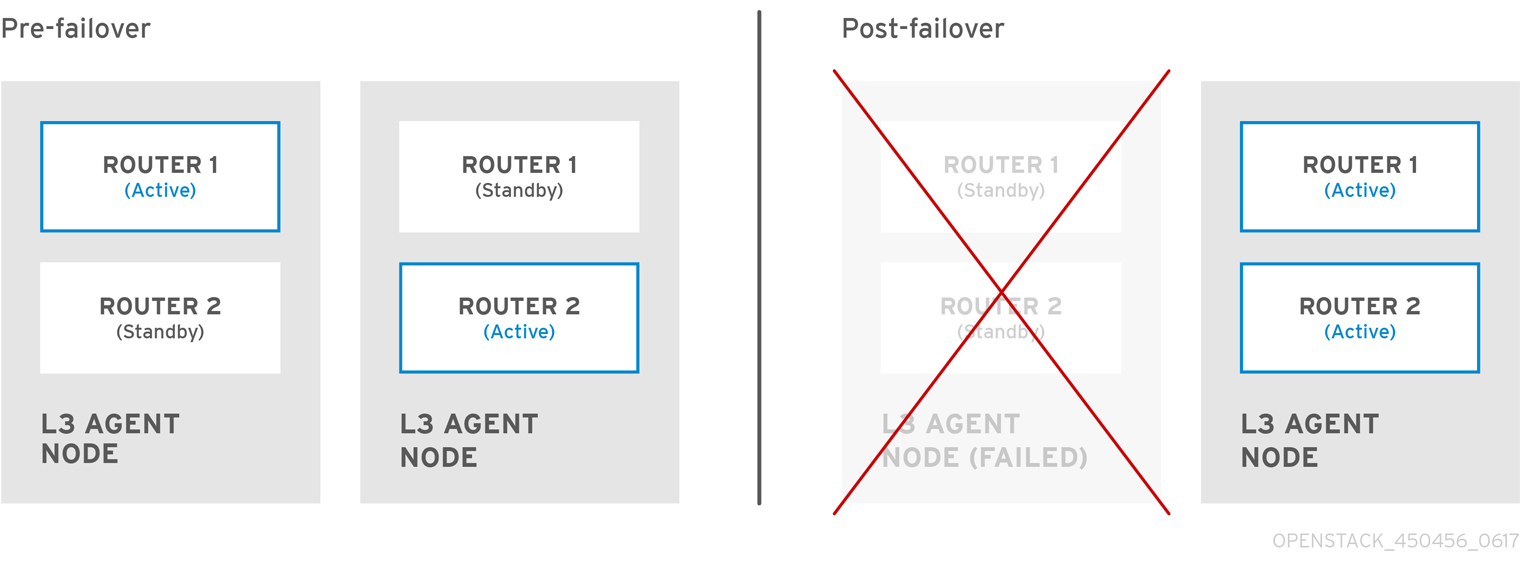

ネットワークリソースを高可用性にする。

アベイラビリティーゾーン (AZ) や Virtual Router Redundancy Protocol (VRRP) を利用して、ネットワークリソースの可用性を高く保つことができます。オペレーターは、さまざまな AZ のさまざまな電源に接続されているネットワークノードをグループ化します。次に、オペレーターは、DHCP、L3、FW などの重要なサービスを別々の AZ で実行するようにスケジュールします。

RHOSP は VRRP を使用して、プロジェクトルーターと Floating IP アドレスの高可用性を実現します。集中型ルーティングの代わりに、分散仮想ルーティング (DVR) は、VRRP に基づく代替ルーティング設計を提供します。これは、L3 エージェントをデプロイし、すべての Compute ノードにルーターをスケジュールします。

詳細は、Using availability zones to make network resources highly available を参照してください。

ポートレベルでネットワークを保護する。

セキュリティーグループは、受信 (インスタンスへのインバウンド) と送信 (インスタンスからのアウトバウンド) のネットワークトラフィックをポートレベルで制御する仮想ファイアウォールルールのコンテナーを提供します。セキュリティーグループは、デフォルトの拒否ポリシーを使用し、特定のトラフィックを許可するルールのみを含んでいます。各ポートは、1 つ以上のセキュリティーグループを追加的に参照できます。ファイアウォールドライバーは、セキュリティーグループのルールを、iptables などの基礎となるパケットフィルタリングテクノロジーの設定に変換します。

詳しくは、Configuring shared security groups を参照してください。

ポートトラフィックを管理する。

許可するアドレスペアを使用して、特定の MAC アドレス、IP アドレス、またはその両方を識別し、サブネットに関係なくネットワークトラフィックがポートを通過できるようにします。許可するアドレスペアを定義すると、VRRP (仮想ルーター冗長プロトコル) 等のプロトコルを使用できます。このプロトコルでは、2 つの仮想マシンインスタンス間で IP アドレスを移動して、迅速なデータプレーンのフェイルオーバーが可能です。

詳しくは、Configuring allowed address pairs を参照してください。

大規模なオーバーレイネットワークを最適化する。

L2 Population ドライバーを使用すると、ブロードキャスト、マルチキャスト、およびユニキャストトラフィックを有効にして、大規模なオーバーレイネットワークでスケールアウトできます。

詳しくは、Configuring the L2 population driver を参照してください。

VM インスタンス上のトラフィックの受信および送信の制限を設定する。

Quality of Service (QoS) ポリシーを使用して送信および受信トラフィックにレート制限を適用することで、さまざまなインスタンスのサービスレベルを提供できます。個別のポートに QoS ポリシーを適用できます。QoS ポリシーをプロジェクトネットワークに適用することもできます。この場合、特定のポリシーが設定されていないポートは、ネットワークのポリシーを継承します。

詳しくは、Configuring Quality of Service (QoS) policies を参照してください。

RHOSP プロジェクトが作成できるネットワークリソースの量を管理する。

Networking サービスの quota オプションを使用すると、プロジェクトユーザーが作成できるネットワークリソースの量に制限を設けることができます。これには、ポート、サブネット、ネットワークなどのリソースが含まれます。

詳細は、Managing project quotas を参照してください。

ネットワーク機能仮想化 (NFV) 用に VM インスタンスを最適化する。

インスタンスは、単一の仮想 NIC を使用して、VLAN タグ付けされたトラフィックを送受信できます。このことは、特に VLAN タグ付けされたトラフィックを想定する NFV アプリケーション (VNF) に役立ちます。単一の仮想 NIC で複数の顧客/サービスに対応することができるためです。

VLAN 透過ネットワークでは、仮想マシンインスタンスで VLAN タグ付けを設定します。VLAN タグはネットワークを通じて転送され、同じ VLAN の仮想マシンインスタンスにより消費され、他のインスタンスやデバイスでは無視されます。VLAN トランクは、複数の VLAN を 1 つのトランクポートに結び付けて、VLAN 対応のインスタンスをサポートします。

詳しくは、VLAN-aware instances を参照してください。

共有ネットワークにインスタンスを接続できるプロジェクトを制御する。

RHOSP Networking サービスの role-based access control (RBAC) ポリシーを使用すると、クラウド管理者は、一部のプロジェクトがネットワークを作成する機能を削除し、代わりにプロジェクトに対応する既存のネットワークに接続することを許可することができます。

詳細は、Configuring RBAC policies を参照してください。

1.2. Networking サービスコンポーネント

Red Hat OpenStack Platform (RHOSP) Networking サービス (neutron) には、以下のコンポーネントが含まれています。

API サーバー

RHOSP のネットワーク API は、レイヤ 2 ネットワークと IP アドレス管理 (IPAM) のサポート、およびレイヤ 2 ネットワークと外部ネットワークへのゲートウェイ間のルーティングを可能にするレイヤ 3 ルーター設定のエクステンションを備えています。RHOSP ネットワーキングには、ルーター、スイッチ、仮想スイッチ、ソフトウェア定義ネットワーキング (SDN) コントローラーなど、さまざまな商用およびオープンソースネットワークテクノロジーとの相互運用性を可能にするプラグインのリストが増えています。

Modular Layer 2 (ML2) プラグインとエージェント

ML2 は、ポートをプラグおよびアンプラグし、ネットワークやサブネットを作成して、IP アドレス指定を提供します。

メッセージングキュー

API 操作を完了するために、エージェント間で RPC リクエストを受け付け、ルーティングします。メッセージキューは、各ハイパーバイザー上で動作する neutron サーバーと neutron エージェント間の RPC 用 ML2 プラグイン、Open vSwitch 用 ML2 メカニズムドライバー、Linux ブリッジで使用されています。

1.3. Modular Layer 2 (ML2) ネットワーク

Modular Layer 2 (ML2) は Red Hat OpenStack Platform (RHOSP) のネットワーキングのコアとなるプラグインです。ML2 モジュラー設計により、メカニズムドライバーを介した混合ネットワークテクノロジーの同時操作が可能になります。Open Virtual Network (OVN) は、ML2 で使用されるデフォルトのメカニズムドライバーです。

ML2 フレームワークは、設定可能な 2 種類のドライバーを区別します。

- タイプドライバー

RHOSP ネットワークが技術的にどのように実現されるかを定義します。

使用可能な各ネットワークタイプは ML2 タイプのドライバーによって管理され、必要なタイプ固有のネットワーク状態を維持します。プロバイダーネットワークのタイプ固有の情報を検証するタイプドライバーは、プロジェクトネットワークでの空きセグメントの割り当てを行います。タイプドライバーの例としては、GENEVE、GRE、VXLAN などがあります。

- メカニズムドライバー

特定のタイプの RHOSP ネットワークにアクセスするためのメカニズムを定義します。

メカニズムドライバーは、タイプドライバーによって確立された情報を取得し、それを有効になっているネットワークメカニズムに適用します。メカニズムドライバーの例としては、Open Virtual Networking (OVN) や Open vSwitch (OVS) などがあります。

メカニズムドライバーは L2 エージェントを使用でき、RPC を使用して外部デバイスまたはコントローラーと直接対話します。同じ仮想ネットワークの異なるポートにアクセスするために、複数のメカニズムとタイプドライバーを同時に使用することができます。

1.4. ML2 ネットワーク種別

複数のネットワークセグメントを同時に操作できます。ML2 は、複数のネットワークセグメントの使用と相互接続をサポートします。ML2 はポートを接続のあるセグメントにバインドするため、ポートをネットワークセグメントにバインドする必要はありません。メカニズムドライバーに応じて、ML2 は、以下のネットワークセグメントタイプをサポートします。

- フラット

- VLAN

- GENEVE トンネル

- VXLAN トンネルと GRE トンネル

- フラット

- すべての仮想マシン (VM) インスタンスは、同じネットワーク上に存在し、ホストと共有することもできます。VLAN タグ付けやその他のネットワーク分離は行われません。

- VLAN

RHOSP ネットワーキングを使用すると、ユーザーは、物理ネットワークに存在する VLAN に対応する VLAN ID (802.1Q タグ付き) を使用して、複数のプロバイダーまたはプロジェクトネットワークを作成できます。これにより、インスタンスは環境全体で相互に通信を行うことが可能になります。また、専用のサーバー、ファイアウォール、ロードバランサー、および同じレイヤー 2 VLAN 上にある他のネットワークインフラストラクチャーと通信することもできます。

VLAN を使用して、同じスイッチ上で動作しているコンピューターのネットワークトラフィックを分割することができます。つまり、それぞれ別のネットワークのメンバーとなるようにポートを設定することで、スイッチを論理的に分割することができます。この場合、それぞれのネットワークは、セキュリティー上の理由からトラフィックを分割するのに使用できる、小規模な LAN ということになります。

たとえば、スイッチに合計 24 個のポートがある場合に、ポート 1 - 6 を VLAN200 に、ポート 7 - 18 を VLAN201 に、それぞれ割り当てることができます。その結果、VLAN200 に接続されているコンピューターは、VLAN201 のコンピューターと完全に分離され、直接通信することはできなくなります。通信する必要があれば、スイッチの VLAN200 部分と VLAN201 部分が 2 つの別個の物理スイッチであったかのように、トラフィックはルーターを通過する必要があります。相互に通信が可能な VLAN の組み合わせを制御するには、ファイアウォールも有用です。

- GENEVE トンネル

- GENEVE は、ネットワーク仮想化におけるさまざまなデバイスの変化する機能とニーズを認識し、それに対応します。システム全体を規定するのではなく、トンネリングのフレームワークを提供します。GENEVE は、カプセル化中に追加されるメタデータの内容を柔軟に定義し、さまざまな仮想化シナリオへの対応を試みます。UDP をトランスポートプロトコルとして使用し、拡張可能なオプションヘッダーを使用してサイズを動的に変動させます。GNEVE はユニキャスト、マルチキャスト、およびブロードキャストをサポートします。GENEVE タイプドライバーは、ML2/OVN メカニズムドライバーと互換性があります。

- VXLAN トンネルと GRE トンネル

- VXLAN と GRE は、ネットワークオーバーレイを使用して、インスタンス間のプライベート通信をサポートします。RHOSP ネットワーキングルーターは、トラフィックが GRE または VXLAN プロジェクトネットワークの外部に通過できるようにするために必要です。また、ルーターは、直接接続されたプロジェクトネットワークを外部ネットワーク (インターネットを含む) に接続するためにも必要とされ、このルーターは、Floating IP アドレスを使用して外部ネットワークから直接インスタンスに接続する機能を提供します。VXLAN および GRE タイプドライバーは、ML2/OVS メカニズムドライバーと互換性があります。

1.5. Modular Layer 2 (ML2) メカニズムドライバー

Modular Layer 2 (ML2) プラグインは、共通のコードベースを持つメカニズムとして実装されます。このアプローチにより、コードの再利用が可能になる上、コードのメンテナンスとテストにおける複雑性が大幅に軽減されます。

Orchestration サービス (heat) パラメーター NeutronMechanismDrivers を使用して、メカニズムドライバーを有効にします。heat カスタム環境ファイルの例を以下に示します。

parameter_defaults: ... NeutronMechanismDrivers: ansible,ovn,baremetal ...

メカニズムドライバーを指定する順番が重要です。上記の例で、ベアメタルメカニズムドライバーを使用してポートをバインドする場合は、ansible の前に baremetal を指定する必要があります。この順番で指定しないと、ansible ドライバーがポートをバインドします。NeutronMechanismDrivers の値のリストでは、ansible が baremetal に優先するためです。

RHOSP 15 以降のすべての新規デプロイメントについて、Red Hat では ML2/OVN をデフォルトのメカニズムドライバーとして選択しました。これは、今日のほとんどのお客様にとって ML2/OVS メカニズムドライバー以上のメリットが即座に得られるためです。継続して ML2/OVN 機能セットの拡張および改善を行っているため、これらのメリットはリリースと共に拡大します。

非推奨の ML2/OVS メカニズムドライバーは、RHOSP 17 リリースでサポートされます。この間、ML2/OVS ドライバーはメンテナンスモードのままで、バグ修正と通常のサポートを受け、ほとんどの新機能開発は ML2/OVN メカニズムドライバーで行われます。

RHOSP 18.0 では、Red Hat は ML2/OVS メカニズムドライバーを完全に削除し、サポートを停止する予定です。

既存の Red Hat OpenStack Platform (RHOSP) デプロイメントで ML2/OVS メカニズムドライバーを使用している場合は、今すぐメカニズムドライバーへの移行計画の評価を開始してください。移行は RHOSP 16.2 でサポートされており、RHOSP 17.1 でもサポートされる予定です。移行ツールの使用は、RHOSP 17.0 でのテスト目的に限定されています。

ML2/OVS から ML2/OVN への移行を試みる前に、プロアクティブケースを作成する必要があります。プロアクティブケースを作成しない場合、Red Hat では移行をサポートしません。How to open a proactive case for a planned activity on Red Hat OpenStack Platform? を参照してください。

関連情報

- Migrating the Networking Service to the ML2 OVN Mechanism Driver

- Component, Plug-In, and Driver Support in Red Hat OpenStack Platformの Neutron

- Advanced Overcloud Customization ガイドの Environment files

- Advanced Overcloud Customization ガイドの Including environment files in overcloud creation

1.6. Open vSwitch

Open vSwitch (OVS) は、レガシーの Linux ソフトウェアブリッジと同様の、ソフトウェア定義ネットワーク (SDN: Software-Defined Networking) の仮想スイッチです。OVS は業界標準の OpenFlow および sFlow をサポートし、仮想ネットワークにスイッチングサービスを提供します。OVS と物理スイッチの統合には、STP、LACP、802.1Q VLAN タグ付け等のレイヤー 2 (L2) 機能が必要です。Open vSwitch のバージョン 1.11.0-1.el6 以降は、VXLAN および GRE を使用したトンネリングもサポートします。

ネットワークインターフェイスの結合の詳細については、Advanced Overcloud Customization ガイドの Network Interface Bonding を参照してください。

1 つのブリッジには単一のインターフェイスまたは単一のボンディングのみをメンバーにすると、OVS でネットワークループが発生するリスクを緩和することができます。複数のボンディングまたはインターフェイスが必要な場合には、複数のブリッジを設定することが可能です。

1.7. Open Virtual Network (OVN)

Open Virtual Network (OVN) は、仮想マシンやコンテナー環境において、論理的なネットワーク抽象化をサポートするためのシステムです。Open vSwitch のオープンソース仮想ネットワーキングと呼ばれることもある OVN は、OVS の既存の機能を補完し、論理 L2 および L3 オーバーレイ、セキュリティーグループ、DHCP などのサービスなど、論理ネットワーク抽象化のネイティブサポートを追加します。

物理ネットワークは、物理ワイヤー、スイッチ、およびルーターで設定されます。仮想ネットワークは、物理ネットワークをハイパーバイザーやコンテナープラットフォームに拡張し、VM やコンテナーを物理ネットワークにブリッジします。OVN 論理ネットワークとは、トンネルなどのカプセル化によって物理ネットワークから分離されたソフトウェアに実装されたネットワークです。これにより、論理ネットワークで使用される IP などのアドレス空間と物理ネットワークで使用されるアドレス空間が競合を起こすことなくオーバーラップするようになります。論理ネットワークトポロジーは、それらが実行されている物理ネットワークのトポロジーに関係なく配置できます。このため、論理ネットワークの一部である VM は、ネットワークを遮断することなく、ある物理マシンから別の物理マシンへ移行することができます。

カプセル化レイヤーは、論理ネットワークに接続された VM やコンテナーが、物理ネットワーク上のノードと通信することを阻止します。VM とコンテナーをクラスタリングする場合、これは許容範囲内であり、望ましい場合もあります。しかし、多くの場合、VM およびコンテナーは物理ネットワークへの接続整を必要とします。OVN では、この目的のために複数の形式のゲートウェイを提供します。OVN のデプロイメントは、いくつかのコンポーネントで設定されています。

- Cloud Management System (CMS)

- OVN 論理ネットワーク要素を管理し、OVN 論理ネットワークインフラストラクチャーを物理ネットワーク要素に接続することにより、OVN を物理ネットワークに統合します。いくつかの例には、OpenStack および OpenShift が含まれます。

- OVN データベース

- OVN の論理ネットワークと物理ネットワークを表すデータを格納します。

- Hypervisors

- Open vSwitch を実行し、OVN 論理ネットワークを物理マシンまたは仮想マシン上の OpenFlow に変換します。

- ゲートウェイ

- トンネルと物理ネットワークインフラストラクチャー間でパケットを転送することにより、トンネルベースの OVN 論理ネットワークを物理ネットワークに拡張します。

1.8. Modular Layer 2 (ML2) タイプおよびメカニズムドライバーの互換性

Red Hat OpenStack Platform (RHOSP) のデータネットワークを計画する際には、以下の表を参照して、各 Modular Layer 2 (ML2) メカニズムドライバーがサポートするネットワークタイプを決定してください。

表1.1 ML2 メカニズムドライバーがサポートするネットワークタイプ

| メカニズムドライバー | これらのタイプのドライバーをサポートします。 | ||||

| フラット | GRE | VLAN | VXLAN | GENEVE | |

| Open Virtual Network (OVN) | はい | いいえ | はい | はい [1] | はい |

| Open vSwitch (OVS) | はい | ◯ | ◯ | ◯ | いいえ |

1 ML2/OVN VXLAN のサポートは、ネットワークあたり 4096 のネットワークと 4096 のポートに制限されています。また、入力ポートが渡されないため、入力ポートに依存する ACL は ML2/OVN および VXLAN では機能しません。

1.9. RHOSP Networking サービス用のメカニズムドライバードライバー

Red Hat OpenStack Platform (RHOSP) Networking サービス (neutron) は、拡張可能です。エクステンションには 2 つの目的があります。バージョンを変更せずに API に新機能を導入できるようにすることと、ベンダー固有のニッチ機能を導入できるようにすることです。アプリケーションは、/extensions URI で GET を実行することにより、使用可能なエクステンションをプログラムでリスト表示することができます。これはバージョン管理されたリクエストであることに注意してください。つまり、ある API バージョンで使用可能なエクステンションは、別のバージョンでは使用できない場合があります。

ML2 プラグインは、他のプラグイン可能なドライバーがネットワークオブジェクトの ML2 プラグインに実装されているコアリソースを拡張できるようにするエクステンションドライバーもサポートします。エクステンションドライバーの例としては、QoS やポートセキュリティーなどのサポートが挙げられます。

第2章 ML2/OVN の操作

Red Hat OpenStack Platform (RHOSP) のネットワークは、Networking サービス (neutron) によって管理されます。Networking サービスの中核は Modular Layer 2 (ML2) プラグインで、RHOSP ML2 プラグインのデフォルトメカニズムドライバーは Open Virtual Networking (OVN) メカニズムドライバーです。

以前のバージョンの RHOSP では、デフォルトで Open vSwitch (OVS) メカニズムドライバーを使用していましたが、Red Hat ではほとんどのデプロイメントで ML2/OVN メカニズムドライバーを推奨します。

RHOSP 13 の ML2/OVS デプロイメントから RHOSP 16 にアップグレードする場合、Red Hat はアップグレード後に ML2/OVS から ML2/OVN に移行することを推奨します。場合によっては、ML2/OVN が要件を満たさない可能性があります。このような場合には、ML2/OVS を使用して RHOSP をデプロイすることができます。

2.1. RHOSP OVN アーキテクチャーのコンポーネントリスト

RHOSP OVN アーキテクチャーでは、Networking API をサポートするために OVS Modular Layer 2 (ML2) メカニズムドライバーが OVN ML2 メカニズムドライバーに置き換えられます。OVN は、Red Hat OpenStack Platform のネットワークサービスを提供します。

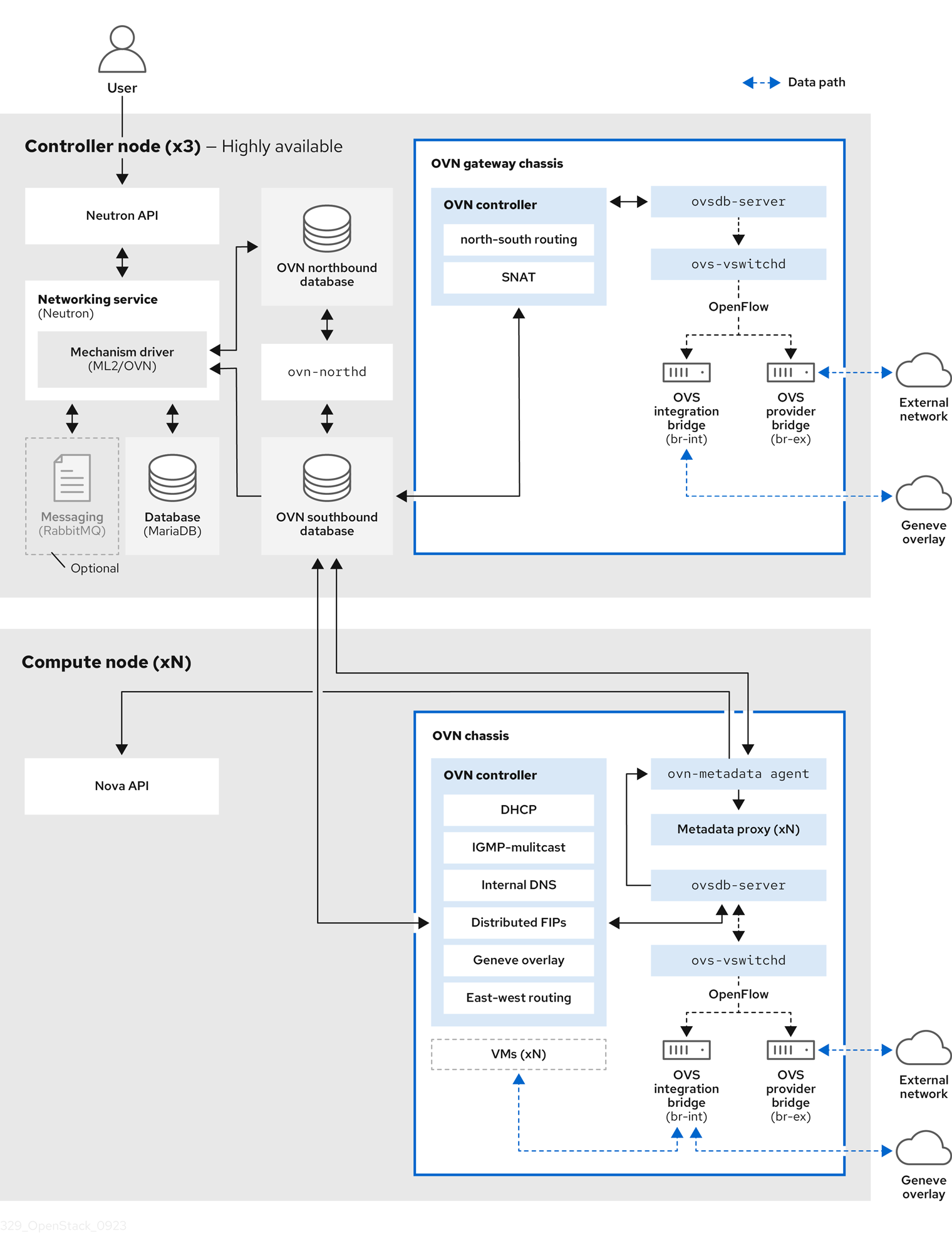

図 2.1 に示すように、OVN アーキテクチャーは次のコンポーネントとサービスで設定されます。

- OVN メカニズムドライバーを備えた ML2 プラグイン

- ML2 プラグインは、OpenStack 固有のネットワーク設定を、プラットフォーム非依存の OVN 論理ネットワーク設定に変換します。通常、コントローラーノード上で実行されます。

- OVN northbound (NB) データベース (

ovn-nb) -

このデータベースは、OVN ML2 プラグインからの論理 OVN ネットワーク設定を保管します。通常コントローラーノードで実行され、TCP ポート

6641をリッスンします。 - OVN northbound サービス (

ovn-northd) - このサービスは OVN NB データベースからの論理ネットワーク設定を論理データパスフローに変換して、それらを OVN Southbound データベースに投入します。通常、コントローラーノード上で実行されます。

- OVN southbound (SB) データベース (

ovn-sb) -

このデータベースは、変換された論理データパスフローを保管します。通常コントローラーノードで実行され、TCP ポート

6642をリッスンします。 - OVN コントローラー (

ovn-controller) -

このコントローラーは OVN SB データベースに接続して Open vSwitch コントローラーとして機能し、ネットワークトラフィックの制御とモニタリングを行います。これにより、

OS::Tripleo::Services::OVNControllerが定義されているすべての Compute およびゲートウェイノードで実行されます。 - OVN メタデータエージェント (

ovn-metadata-agent) -

このエージェントは、OVS インターフェイス、ネットワーク名前空間、メタデータ API 要求のプロキシーに使用される HAProxy プロセスを管理するための

haproxyインスタンスを作成します。このエージェントは、OS::TripleO::Services::OVNMetadataAgentが定義されているすべての Compute およびゲートウェイノードで実行されます。 - OVS データベースサーバー (OVSDB)

-

OVN の Northbound および Southbound データベースをホストします。また、

ovs-vswitchdと連携して OVS データベースconf.dbをホストします。

NB データベースのスキーマファイルは /usr/share/ovn/ovn-nb.ovsschema にあり、SB データベースのスキーマファイルは /usr/share/ovn/ovn-sb.ovsschema にあります。

図2.1 RHOSP 環境の OVN アーキテクチャー

2.2. ML2/OVN databases

Red Hat OpenStack Platform ML2/OVN デプロイメントでは、ネットワーク設定情報は共有分散データベースを介してプロセス間で受け渡されます。これらのデータベースを調べて、ネットワークのステータスを確認し、問題を特定できます。

- OVN ノースバウンドデータベース

ノースバウンドデータベース (

OVN_Northbound) は、OVN と Red Hat OpenStack Platform (RHOSP) などのクラウド管理システムの間のインターフェイスとして機能します。RHOSP は、ノースバウンドデータベースのコンテンツを生成します。ノースバウンドデータベースには、ネットワークの現在の望ましい状態が含まれており、論理ポート、論理スイッチ、論理ルーターなどのコレクションとして提示されます。すべての RHOSP Networking サービス (neutron) オブジェクトは、ノースバウンドデータベースのテーブルに表示されます。

- OVN サウスバウンドデータベース

-

サウスバウンドデータベース (

OVN_Southbound) は、OVN システムが仮想ネットワークの抽象化をサポートするための論理的および物理的な設定状態を保持します。ovn-controllerは、このデータベース内の情報を使用して、Networking サービス (neutron) の要件を満たすように OVS を設定します。

2.3. Compute ノード上の ovn-controller サービス

ovn-controller サービスは各 Compute ノードで実行され、OVN Southbound (SB) データベースサーバーに接続して論理フローを取得します。次に ovn-controller はその論理フローを OpenFlow の物理フローに変換して、OVS ブリッジ (br-int) に追加します。ovs-vswitchd と通信して OpenFlow フローをインストールするために、ovn-controller は ovn-controller の起動時に渡された UNIX ソケットパス (例: unix:/var/run/openvswitch/db.sock) を使用して、(conf.db をホストする) ローカルの ovsdb-server に接続します。

ovn-controller サービスは、Open_vSwitch テーブルの external_ids コラムに特定のキーと値のペアがあることを想定します。puppet-ovn は puppet-vswitch を使用して、これらのフィールドにデータを読み込みます。puppet-vswitch が external_ids コラムに設定するキーと値のペアは以下のとおりです。

hostname=<HOST NAME> ovn-encap-ip=<IP OF THE NODE> ovn-encap-type=geneve ovn-remote=tcp:OVN_DBS_VIP:6642

2.4. Compute ノードの OVN メタデータエージェント

OVN メタデータエージェントは tripleo-heat-templates/deployment/ovn/ovn-metadata-container-puppet.yaml ファイルで設定され、OS::TripleO::Services::OVNMetadataAgent でデフォルトの Compute ロールに含まれます。そのため、デフォルトのパラメーターを使用する OVN メタデータエージェントは、OVN のデプロイメントの一環としてデプロイされます。

OpenStack のゲストインスタンスは、169.254.169.254 のリンクローカル IP アドレスで利用可能なネットワークのメタデータサービスにアクセスします。neutron-ovn-metadata-agent は、Compute のメタデータ API があるホストネットワークへのアクセスが可能です。各 HAProxy は、適切なホストネットワークに到達できないネットワーク名前空間内にあります。HaProxy は、メタデータ API の要求に必要なヘッダーを追加してから、UNIX ドメインソケット上でその要求を neutron-ovn-metadata-agent に転送します。

OVN Networking サービスは、メタデータサービスを有効化する各仮想ネットワークに独自のネットワーク名前空間を作成します。Compute ノード上のインスタンスがアクセスする各ネットワークには、対応するメタデータ名前空間があります (ovnmeta-<network_uuid>)。

2.5. OVN コンポーザブルサービス

通常 Red Hat OpenStack Platform は、事前定義済みロールのノード (Controller ロール、Compute ロール、さまざまなストレージロール種別のノードなど) で設定されます。これらのデフォルトロールには、それぞれコアの heat テンプレートコレクションで定義されるサービスのセットが含まれます。

デフォルトの Red Hat OpenStack (RHOSP) デプロイメントでは、ML2/OVN コンポーザブルサービスはコントローラーノード上で実行されます。オプションとして、カスタムの Networker ロールを作成し、専用のネットワーカーノードで OVN コンポーザブルサービスを実行することができます。

OVN コンポーザブルサービス ovn-dbs は、ovn-dbs-bundle というコンテナーにデプロイされます。デフォルトのインストールでは、ovn-dbs は Controller ロールに含まれ、コントローラーノードで実行されます。サービスはコンポーザブルなので、Networker ロール等の別のロールに割り当てることができます。

OVN コンポーザブルサービスを別のロールに割り当てる場合には、サービスが Pacemaker サービスと同じノード上に共存し、OVN データベースコンテナーを制御するようにします。

2.6. OVN でのレイヤー 3 高可用性

OVN は、特別な設定なしでレイヤー 3 の高可用性 (L3 HA) をサポートします。OVN は、指定した外部ネットワークで L3 ゲートウェイとして機能することが可能なすべての利用可能なゲートウェイノードに対して、ルーターポートを自動的にスケジューリングします。OVN L3 HA は OVN Logical_Router_Port テーブルの gateway_chassis コラムを使用します。大半の機能は、バンドルされた active_passive の出力を使用する OpenFlow ルールによって管理されます。ovn-controller は Address Resolution Protocol (ARP) リスポンダーとルーターの有効化/無効化を処理します。FIP 用の Gratuitous ARP およびルーターの外部アドレスも ovn-controller によって定期的に送信されます。

L3HA は OVN を使用してルーターのバランスを取り、元のゲートウェイノードに戻して、ノードがボトルネックとなるのを防ぎます。

BFD モニタリング

OVN は双方向フォワーディング検出 (BFD) プロトコルを使用してゲートウェイノードの可用性をモニタリングします。このプロトコルは、ノード間で確立される Geneve トンネル上でカプセル化されます。

各ゲートウェイノードは、デプロイメント内のスタートポロジーを設定するその他すべてのゲートウェイノードをモニタリングします。ゲートウェイノードは、コンピュートノードもモニタリングして、パケットのルーティングの有効化/無効化および ARP の応答とアナウンスメントを行います。

各コンピュートノードは BFD を使用して、各ゲートウェイノードをモニタリングし、特定のルーターのアクティブなゲートウェイノードを介して送信元および宛先のネットワークアドレス変換 (SNAT および DNAT) などの外部のトラフィックを自動的に誘導します。コンピュートノードは他のコンピュートノードをモニタリングする必要はありません。

ML2-OVS 設定で検出されるような外部ネットワークのエラーは検出されません。

OVN 向けの L3 HA では、以下の障害モードがサポートされています。

- ゲートウェイノードがネットワーク (トンネリングインターフェイス) から切断された場合。

-

ovs-vswitchdが停止した場合 (ovs-switchdが BFD のシグナリングを行うロールを果たします)。 -

ovn-controllerが停止した場合 (ovn-controllerは登録済みノードとして、それ自身を削除します)。

この BFD モニタリングメカニズムは、リンクのエラーのみで機能し、ルーティングのエラーには機能しません。

2.7. OVN および OVS メカニズムドライバーでの機能サポート

OVS から OVN メカニズムドライバーへの移行計画の一環として、Red Hat OpenStack Platform (RHOSP) 機能の可用性を確認します。

| 機能 | OVN RHOSP 16.2 | OVN RHOSP 17.1 | OVS RHOSP 16.2 | OVS RHOSP 17.1 | 関連情報 |

|---|---|---|---|---|---|

| OVN と DHCP の組み合わせでのベアメタルマシンのプロビジョニング | いいえ | いいえ | はい | ◯ |

OVN 上の組み込み型 DHCP サーバーは、現状ベアメタルノードをプロビジョニングできません。プロビジョニングネットワーク用に、DHCP を提供できません。iPXE のチェーンブートにはタグ付け (dnsmasq の |

| VLAN プロジェクト (テナントネットワーク) の VF (ダイレクト) ポートでのノース/サウスルーティング | いいえ | いいえ | はい | ◯ | OVN に関する主な制約。Bug #1875852 を参照してください。 |

| 内部 DNS レコードの逆引き DNS | いいえ | はい | ◯ | ◯ | https://bugzilla.redhat.com/show_bug.cgi?id=2211426 を参照してください。 |

| 分離ネットワークの内部 DNS 解決 | いいえ | いいえ | はい | ◯ | OVN は、DNS サービスにポートを割り当てないため、分離ネットワークの内部 DNS 解決をサポートしません。OVS は dnsmasq を使用するため、これは OVS デプロイメントには影響しません。https://issues.redhat.com/browse/OSP-25661 を参照してください。 |

| セキュリティーグループのロギング | テクノロジープレビュー | ◯ | ✕ | いいえ | RHOSP は、OVS メカニズムドライバーを使用したセキュリティーグループのロギングをサポートしません。 |

| ステートレスセキュリティーグループ | いいえ | はい | ✕ | いいえ | セキュリティーグループの設定 を参照してください。 |

| 負荷分散サービスの分散仮想ルーティング (DVR) | ◯ | ◯ | ✕ | いいえ | DVR が有効になっている場合でも、OVS メカニズムドライバーは、負荷分散サービストラフィックをコントローラーノードまたはネットワークノード経由でルーティングします。OVN メカニズムドライバーは、負荷分散サービストラフィックをコンピュートノード経由で直接ルーティングします。 |

| IPv6 DVR | ◯ | ◯ | ✕ | いいえ | OVS メカニズムドライバーを使用すると、DVR が有効になっている場合でも、RHOSP は IPv6 トラフィックをコンピュートノードに分散しません。すべての ingress/egress トラフィックは、集中型のコントローラーノードまたはネットワークノードを通過します。IPv6 DVR が必要な場合は、OVN メカニズムドライバーを使用します。 |

| DVR およびレイヤー 3 高可用性 (L3 HA) | ◯ | ◯ | ✕ | いいえ |

OVS メカニズムドライバーを使用した RHOSP デプロイメントは、DVR と L3 HA の組み合わせをサポートしません。RHOSP director で DVR を使用する場合、L3 HA は無効になります。これは、Networking サービスが引き続きネットワークノード上のルーターをスケジュールし、L3 エージェント間で負荷分散することを意味します。ただし、1 つのエージェントに障害が発生すると、このエージェントがホストするすべてのルーターにも障害が発生します。この影響を受けるのは SNAT トラフィックだけです。Red Hat は、このような場合に |

2.8. ML2/OVN を使用したセキュアではないポートの制限

デフォルトの ML2/OVN メカニズムドライバーと多数のポートを使用した Red Hat Open Stack Platform (RHOSP) デプロイメントでは、ポートセキュリティープラグイン拡張を無効にすると、ポートに到達できなくなる可能性があります。

一部の大規模な ML2/OVN RHSOP デプロイメントでは、ML2/OVN 内のフローチェーン制限により、セキュリティープラグインが無効になっているポートを対象とする ARP 要求がドロップされます。

ML2/OVN がサポートできる実際の論理スイッチポートの最大数は文書化されていませんが、約 4000 ポートに制限されます。

概略の制限に影響する属性は、ML2/OVN が生成する OpenFlow パイプラインでの再送信数と、論理トポロジー全体への変更です。

2.9. ML2/OVS から ML2/OVN へのインプレースマイグレーション: 検証済みのシナリオおよび禁止されるシナリオ

Red Hat では、インプレースマイグレーションのシナリオを継続的にテストおよび改良しています。Red Hat Technical Account Manager または Global Professional Services と連携して、OVS デプロイメントが有効なインプレースマイグレーションのシナリオの条件を満たしているかどうかを判断します。

2.9.1. 検証済みの ML2/OVS から ML2/OVN への移行シナリオ

- DVR から DVR へ

開始時点: RHOSP 16.1.1 以降と OVS および DVR の組み合わせ。

終了時点: 同じ RHOSP バージョンおよびリリースと OVS および DVR の組み合わせ。

SR-IOV は開始環境には存在せず、移行中または移行後に追加されませんでした。

- 集中ルーティングと SR-IOV および Virtual Function (VF) ポートのみの組み合わせ

開始時点: RHOSP 16.1.1 以降と OVS (DVR なし) および SR-IOV の組み合わせ。

終了時点: 同じ RHOSP バージョンおよびリリースと OVS (DVR なし) および SR-IOV の組み合わせ。

負荷は SR-IOV Virtual Function (VF) ポートだけを使用しました。SR-IOV Physical Function (PF) ポートにより、移行に失敗していました。

2.9.2. 検証されていない ML2/OVS から ML2/OVN へのインプレースマイグレーションのシナリオ

Red Hat から根本の問題が解決されたと通知があるまで、以下のシナリオでは ML2/OVS から ML2/OVN へのインプレースマイグレーションを行うことはできません。

- OVS デプロイメントでネットワーク機能仮想化 (NFV) が使用される

- Red Hat は ML2/OVN および NFV を使用する新しいデプロイメントをサポートしますが、ML2/OVS および NFV を使用するデプロイメントから ML2/OVN への移行は正常にテストされていません。この問題の進捗を確認するには、Bug 1925290 を参照してください。

- SR-IOV と Physical Function (PF) ポートの組み合わせ

- いずれの負荷が SR-IOV PF ポートを使用する場合でも、移行テストが失敗しました。この問題の進捗を確認するには、Bug 1879546 を参照してください。

- OVS がトランクポートを使用する

- ML2/OVS デプロイメントでトランクポートが使用される場合は、ML2/OVS から ML2/OVN への移行を実施しないでください。OVN 環境では、移行によりトランキングされたポートが適切に設定されません。この問題の進捗を確認するには、Bug 1857652 を参照してください。

- DVR を使用する VLAN プロジェクト (テナント) ネットワーク

- DVR および VLAN プロジェクトネットワークを使用する ML2/OVN の設定に移行しないでください。集中ルーティングを使用する ML2/OVN に移行できます。この問題の進捗を確認するには、Bug 1766930 を参照してください。

2.9.3. ML2/OVS から ML2/OVN へのインプレースマイグレーションおよびセキュリティーグループルール

元の ML2/OVS デプロイメントのカスタムセキュリティーグループルールがターゲットの ML2/OVN デプロイメントと互換性があることを確認します。

たとえば、デフォルトのセキュリティーグループには、DHCP サーバーへの送信を許可するルールが含まれます。ML2/OVS デプロイメントでこれらのルールを削除した場合、ML2/OVS は DHCP サーバーへの送信を許可する暗黙的なルールを自動的に追加します。これらの暗黙的なルールは ML2/OVN ではサポートされません。そのため、ターゲットの ML2/OVN 環境では、DHCP およびメタデータのトラフィックは DHCP サーバーに到達せず、インスタンスは起動しません。この場合、DHCP アクセスを回復するには、以下のルールを追加します。

# Allow VM to contact dhcp server (ipv4)

openstack security group rule create --egress --ethertype IPv4 --protocol udp --dst-port 67 ${SEC_GROUP_ID}

# Allow VM to contact metadata server (ipv4)

openstack security group rule create --egress --ethertype IPv4 --protocol tcp --remote-ip 169.254.169.254 ${SEC_GROUP_ID}

# Allow VM to contact dhcp server (ipv6, non-slaac). Be aware that the remote-ip may vary depending on your use case!

openstack security group rule create --egress --ethertype IPv6 --protocol udp --dst-port 547 --remote-ip ff02::1:2 ${SEC_GROUP_ID}

# Allow VM to contact metadata server (ipv6)

openstack security group rule create --egress --ethertype IPv6 --protocol tcp --remote-ip fe80::a9fe:a9fe ${SEC_GROUP_ID}2.10. 新規 RHOSP 16.2 デプロイメントでのデフォルトの ML2/OVN に代わる ML2/OVS の使用

Red Hat OpenStack Platform (RHOSP) 16.0 以降のデプロイメントでは、Modular Layer 2 プラグインと Open Virtual Network の組み合わせ (ML2/OVN) が RHOSP Networking サービスのデフォルトメカニズムドライバーです。アプリケーションが ML2/OVS メカニズムドライバーを必要とする場合は、この設定を変更することができます。

手順

-

アンダークラウドに

stackユーザーとしてログインします。 テンプレートファイル

/home/stack/templates/containers-prepare-parameter.yamlで、neutron_driverパラメーターの値としてovnの代わりにovsを使用します。parameter_defaults: ContainerImagePrepare: - set: ... neutron_driver: ovs環境ファイル

/usr/share/openstack-tripleo-heat-templates/environments/services/neutron-ovs.yamlで、NeutronNetworkTypeパラメーターにgeneveではなくvxlanまたはgreが含まれるようにします。例

parameter_defaults: ... NeutronNetworkType: 'vxlan'

コア heat テンプレート、環境ファイル、および変更したファイルを指定して、

openstack overcloud deployコマンドを実行します。重要後で実行される環境ファイルで定義されているパラメーターとリソースが優先されることになるため、環境ファイルの順序は重要となります。

$ openstack overcloud deploy --templates \ -e <your_environment_files> \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/ \ neutron-ovs.yaml \ -e /home/stack/templates/containers-prepare-parameter.yaml \

関連情報

- Advanced Overcloud Customization ガイドの Environment files

- Advanced Overcloud Customization ガイドの Including environment files in overcloud creation

2.11. アップグレード後のデフォルトの ML2/OVN に代わる ML2/OVS の維持

Red Hat OpenStack Platform (RHOSP) 16.0 以降のデプロイメントでは、Modular Layer 2 プラグインと Open Virtual Network の組み合わせ (ML2/OVN) が RHOSP Networking サービスのデフォルトメカニズムドライバーです。ML2/OVS を使用していた以前のバージョンの RHOSP からアップグレードする場合は、アップグレード後に ML2/OVN から ML2/OVS に移行することができます。

アップグレード後に ML2/OVS の使用を継続する場合は、文書化されている Red Hat のアップグレード手順に従い、ML2/OVS から ML2/OVN への移行を実施しないでください。

2.12. ML2/OVN でのカスタムロールのデプロイ

デフォルトの Red Hat OpenStack (RHOSP) デプロイメントでは、ML2/OVN コンポーザブルサービスはコントローラーノード上で実行されます。以下の例のように、サポートされているカスタムロールをオプションで使用できます。

- Networker

- 専用のネットワーカーノードで OVN コンポーザブルサービスを実行します。

- Networker と SR-IOV の組み合わせ

- SR-IOV と共に専用のネットワークノードで OVN コンポーザブルサービスを実行します。

- Controller と SR-IOV の組み合わせ

- SR-IOV 対応のコントローラーノードで OVN コンポーザブルサービスを実行します。

独自のカスタムロールを生成することもできます。

制限事項

本リリースでは、ML2/OVN デプロイメントで SR-IOV とネイティブ OVN DHCP の組み合わせを使用する場合、以下の制限が適用されます。

- すべてのポートに対して HA シャーシグループが 1 つしかないため、すべての外部ポートは単一のゲートウェイノード上でスケジュールされる。

- 外部ポートは論理ルーターのゲートウェイポートと共存しないため、VLAN テナントネットワークでは、VF (直接) ポートでの North-South ルーティングは SR-IOV では機能しない。Bug #1875852 を参照してください。

前提条件

- カスタムロールのデプロイ方法を理解している。詳しい情報は、オーバークラウドの高度なカスタマイズ の コンポーザブルサービスとカスタムロール を参照してください。

手順

アンダークラウドホストに

stackユーザーとしてログインし、source コマンドでstackrcファイルを読み込みます。$ source stackrc

デプロイメントに適したカスタムロールファイルを選択します。そのままでご自分のニーズに適する場合には、直接デプロイコマンドで使用します。あるいは、他のカスタムロールファイルを組み合わせる独自のカスタムロールファイルを生成することもできます。

デプロイメント ロール ロールファイル Networker ロール

Networker

Networker.yamlNetworker ロールと SR-IOV の組み合わせ

NetworkerSriov

NetworkerSriov.yaml共存する control および networker と SR-IOV の組み合わせ

ControllerSriov

ControllerSriov.yaml- (オプション) これらのカスタムロールファイルの 1 つと他のカスタムロールファイルを組み合わせる新しいカスタムロールデータファイルを生成します。オーバークラウドの高度なカスタマイズ の roles_data ファイルの作成 に記載の手順に従います。デプロイメントに応じて、適切なソースロールファイルを含めます。

- (オプション) ロール用の特定のノードを特定するには、特定のハードウェアフレーバーを作成して特定のノードにフレーバーを割り当てることができます。次に、環境ファイルを使用してロールのフレーバーを定義し、ノード数を指定します。詳しい情報は、オーバークラウドの高度なカスタマイズ ガイドの 新規ロールの作成 の例を参照してください。

デプロイメントに適した環境ファイルを作成します。

デプロイメント 環境ファイルのサンプル Networker ロール

neutron-ovn-dvr-ha.yaml

Networker ロールと SR-IOV の組み合わせ

ovn-sriov.yaml

デプロイメントに適するように、以下の設定を含めます。

デプロイメント 設定 Networker ロール

ControllerParameters: OVNCMSOptions: "" ControllerSriovParameters: OVNCMSOptions: "" NetworkerParameters: OVNCMSOptions: "enable-chassis-as-gw" NetworkerSriovParameters: OVNCMSOptions: ""Networker ロールと SR-IOV の組み合わせ

OS::TripleO::Services::NeutronDhcpAgent: OS::Heat::None ControllerParameters: OVNCMSOptions: "" ControllerSriovParameters: OVNCMSOptions: "" NetworkerParameters: OVNCMSOptions: "" NetworkerSriovParameters: OVNCMSOptions: "enable-chassis-as-gw"共存する control および networker と SR-IOV の組み合わせ

OS::TripleO::Services::NeutronDhcpAgent: OS::Heat::None ControllerParameters: OVNCMSOptions: "" ControllerSriovParameters: OVNCMSOptions: "enable-chassis-as-gw" NetworkerParameters: OVNCMSOptions: "" NetworkerSriovParameters: OVNCMSOptions: ""-

オーバークラウドをデプロイする。

-eオプションを使用して、環境ファイルをデプロイメントコマンドに追加します。-r オプションを使用して、カスタムロールデータファイルをデプロイメントコマンドに追加します。(例:-r Networker.yamlまたは-r mycustomrolesfile.yaml)。

検証手順 - OVN のデプロイ

オーバークラウドの SSH ユーザー (デフォルトでは

heat-admin) としてコントローラーまたは Networker ノードにログインします。例

ssh heat-admin@controller-0

ovn_metadata_agentがコントローラーノードおよびネットワーカーノードで実行されていることを確認します。$ sudo podman ps | grep ovn_metadata

出力例

a65125d9588d undercloud-0.ctlplane.localdomain:8787/rh-osbs/rhosp16-openstack-neutron-metadata-agent-ovn:16.2_20200813.1 kolla_start 23 hours ago Up 21 hours ago ovn_metadata_agent

OVN サービスが設定されたコントローラーノードまたは専用のネットワーカーノードが OVS のゲートウェイとして設定されていることを確認します。

$ sudo ovs-vsctl get Open_Vswitch . external_ids:ovn-cms-options

出力例

... enable-chassis-as-gw ...

検証手順 - SR-IOV のデプロイメント

デフォルトでは

heat-adminであるオーバークラウド SSH ユーザーとしてコンピュートノードにログインします。例

ssh heat-admin@compute-0

neutron_sriov_agentがコンピュートノードで実行されていることを確認します。$ sudo podman ps | grep neutron_sriov_agent

出力例

f54cbbf4523a undercloud-0.ctlplane.localdomain:8787/rh-osbs/rhosp16-openstack-neutron-sriov-agent:16.2_20200813.1 kolla_start 23 hours ago Up 21 hours ago neutron_sriov_agent

ネットワークに接続された SR-IOV NIC が正常に検出されていることを確認します。

$ sudo podman exec -uroot galera-bundle-podman-0 mysql nova -e 'select hypervisor_hostname,pci_stats from compute_nodes;'

出力例

computesriov-1.localdomain {... {"dev_type": "type-PF", "physical_network": "datacentre", "trusted": "true"}, "count": 1}, ... {"dev_type": "type-VF", "physical_network": "datacentre", "trusted": "true", "parent_ifname": "enp7s0f3"}, "count": 5}, ...} computesriov-0.localdomain {... {"dev_type": "type-PF", "physical_network": "datacentre", "trusted": "true"}, "count": 1}, ... {"dev_type": "type-VF", "physical_network": "datacentre", "trusted": "true", "parent_ifname": "enp7s0f3"}, "count": 5}, ...}

関連情報

- Advanced Overcloud Customization ガイドの Composable services and custom roles

2.13. ML2/OVN デプロイメントにおける SR-IOV とネイティブ OVN DHCP の組み合わせ

カスタムロールをデプロイして、ML2/OVN デプロイメントにおいて SR-IOV とネイティブ OVN DHCP の組み合わせを使用することができます。「ML2/OVN でのカスタムロールのデプロイ」を参照してください。

制限事項

本リリースでは、ML2/OVN デプロイメントで SR-IOV とネイティブ OVN DHCP の組み合わせを使用する場合、以下の制限が適用されます。

- すべてのポートに対して HA シャーシグループが 1 つしかないため、すべての外部ポートは単一のゲートウェイノード上でスケジュールされる。

- 外部ポートは論理ルーターのゲートウェイポートと共存しないため、VLAN テナントネットワークでは、VF (直接) ポートでの North-South ルーティングは SR-IOV では機能しない。Bug #1875852 を参照してください。

関連情報

- Advanced Overcloud Customization ガイドの Composable services and custom roles

第3章 プロジェクトネットワークの管理

プロジェクトネットワークは、クラウドコンピューティングのネットワークトラフィックを分離するのに役立ちます。プロジェクトネットワークの作成手順には、ネットワークのプランニングと作成、サブネットおよびルーターの追加が含まれます。

3.1. VLAN のプランニング

Red Hat OpenStack Platform のデプロイメントを計画する際は、個々の IP アドレスの確保元となるサブネットの数を把握することから始めます。複数のサブネットを使用する場合、システム間のトラフィックを VLAN に分割することができます。

たとえば、管理または API トラフィックは、Web トラフィックに対応するシステムと同じネットワーク上に置かないことが理想的です。VLAN 間のトラフィックはルーターを通過するので、ファイアウォールを実装してトラフィックフローを管理することができます。

VLAN は、全体計画 (トラフィックの分離、高可用性、およびデプロイメント内のさまざまな種類の仮想ネットワークリソースに対する IP アドレスの使用状況などが含まれます) の一部としてプランニングする必要があります。

1 つのネットワーク、あるいはネットワークノードの 1 つの OVS エージェントに設定できる VLAN の最大数は 4094 です。最大数を超える VLAN が必要な場合は、複数のプロバイダーネットワーク (VXLAN ネットワーク) および複数のネットワークノードを作成することができます。それぞれのノードには、最大で 4094 のプライベートネットワークを設定することができます。

3.2. ネットワークトラフィックの種別

異種のネットワークトラフィックをホストする場合は、別個の VLAN をトラフィックに割り当てます。たとえば、各種ネットワークごとに別の VLAN を指定することができます。外部ネットワークだけは、外部の物理ネットワークへのルーティングを可能にする必要があります。本リリースでは、director により DHCP サービスが提供されます。

すべての OpenStack デプロイメントで、このセクションのすべての分離 VLAN が必要なわけではありません。たとえば、クラウドユーザーがアドホックの仮想ネットワークをオンデマンドで作成しない場合には、プロジェクトネットワークは必要ない可能性があります。各仮想マシンを他の物理システムと同じスイッチに直接接続する場合には、Compute ノードを直接プロバイダーネットワークに接続し、インスタンスが直接そのプロバイダーネットワークを使用するように設定します。

- プロビジョニングネットワーク: この VLAN は、PXE ブートで director を使用して新規ノードをデプロイするためだけに特化されています。OpenStack Orchestration (heat) は、OpenStack をオーバークラウドのベアメタルサーバーにインストールします。これらのサーバーは物理ネットワークにアタッチされ、アンダークラウドのインフラストラクチャーから OpenStack Platform のインストールイメージを取得します。

内部 API ネットワーク: OpenStack のサービスは、API 通信、RPC メッセージ、データベース通信などの通信に内部 API ネットワークを使用します。さらに、このネットワークは、コントローラーノード間の稼働メッセージの通信にも使用されます。IP アドレスの割り当てを計画する際には、各 API サービスには独自の IP アドレスが必要である点を念頭に置いてください。具体的には、以下のサービスごとに IP アドレスの割当てを計画する必要があります。

- vip-msg (ampq)

- vip-keystone-int

- vip-glance-int

- vip-cinder-int

- vip-nova-int

- vip-neutron-int

- vip-horizon-int

- vip-heat-int

- vip-ceilometer-int

- vip-swift-int

- vip-keystone-pub

- vip-glance-pub

- vip-cinder-pub

- vip-nova-pub

- vip-neutron-pub

- vip-horizon-pub

- vip-heat-pub

- vip-ceilometer-pub

- vip-swift-pub

高可用性を使用する場合、Pacemaker により仮想 IP アドレスが物理ノード間で移動します。

- ストレージ: Block Storage、NFS、iSCSI、およびその他のストレージサービス。パフォーマンス上の理由から、このネットワークを別の物理イーサネットリンクに分離します。

- Storage Management: OpenStack Object Storage (swift) は、参加するレプリカノード間でデータオブジェクトを同期するために、このネットワークを使用します。プロキシーサービスは、ユーザー要求と下層のストレージレイヤーの間の仲介インターフェイスとして機能します。プロキシーは、入着要求を受け取り、必要なレプリカの位置を特定して要求データを取得します。Ceph バックエンドを使用するサービスは、Ceph と直接対話せずにフロントエンドのサービスを使用するため、Storage Management ネットワーク経由で接続を確立します。RBD ドライバーは例外で、このトラフィックは直接 Ceph に接続する点に注意してください。

- プロジェクトネットワーク: Neutron は、VLAN 分離 (各プロジェクトネットワークがネットワーク VLAN) または VXLAN か GRE によるトンネリングを使用した独自のネットワークを各プロジェクトに提供します。ネットワークトラフィックは、プロジェクトのネットワークごとに分離されます。それぞれのプロジェクトネットワークには IP サブネットが割り当てられ、複数のプロジェクトネットワークが同じアドレスを使用する場合があります。

- 外部: 外部ネットワークは、パブリック API エンドポイントと Dashboard (horizon) への接続をホストします。このネットワークを SNAT に使用することもできます。実稼働環境のデプロイでは、大抵の場合、Floating IP アドレスと NAT に別のネットワークが使用されます。

- プロバイダーネットワーク: 既存のネットワークインフラストラクチャーにインスタンスをアタッチするには、プロバイダーネットワークを使用します。フラットネットワークまたは VLAN タグでデータセンターの既存の物理ネットワークに直接マッピングするために、プロバイダーネットワークを使用することができます。これにより、インスタンスは、OpenStack Networking インフラストラクチャー外部のシステムと同じレイヤー 2 ネットワークを共有することができます。

3.3. IP アドレスの消費

以下のシステムは割り当てられた範囲からの IP アドレスを消費します。

- 物理ノード: 物理 NIC ごとに IP アドレスが 1 つ必要です。物理 NIC に固有の機能を割り当てるのが一般的な慣習です。たとえば、管理トラフィックと NFS トラフィックを、それぞれ別の物理 NIC に割り当てます (冗長化の目的で、異なるスイッチに接続された複数の NIC が使用される場合があります)。

- 高可用性の仮想 IP (VIP): コントローラーノード間で共有されるネットワーク 1 つにつき、1 - 3 つの仮想 IP を割り当てる計画としてください。

3.4. 仮想ネットワーク

以下に示す仮想リソースは、OpenStack Networking の IP アドレスを消費します。これらのリソースはクラウドインフラストラクチャーではローカルとみなされ、外部の物理ネットワークにあるシステムから到達可能である必要はありません。

- プロジェクトネットワーク: 各プロジェクトネットワークには、サブネットが必要です。このサブネットを使用して、IP アドレスをインスタンスに割り当てることができます。

- 仮想ルーター: サブネットに結線する各ルーターのインターフェイスには、IP アドレス が 1 つ必要です。DHCP を使用する場合は、各ルーターのインターフェイスに 2 つの IP アドレスが必要です。

- インスタンス: 各インスタンスには、インスタンスをホストするプロジェクトサブネットからのアドレスが必要です。受信トラフィックが必要な場合には、指定の外部ネットワークからインスタンスに Floating IP アドレスを確保する必要があります。

- 管理トラフィック: OpenStack サービスと API トラフィックを含みます。すべてのサービスが、少数の仮想 IP アドレスを共有します。API、RPC、およびデータベースサービスは、内部 API の仮想 IP アドレスで通信します。

3.5. ネットワークルーティングの追加

新規ネットワークからのトラフィックのルーティングを許可するには、そのサブネットを既存の仮想ルーターへのインターフェイスとして追加する必要があります。

- Dashboard で プロジェクト > ネットワーク > ルーター を選択します。

ルーター リストで仮想ルーターの名前を選択し、+インターフェイスの追加 をクリックします。

サブネットリストで、新規サブネットの名前を選択します。インターフェイスの IP アドレスを任意で指定することができます。

送信 をクリックします。

ネットワーク上のインスタンスが、サブネット外部のシステムと通信できるようになりました。

3.6. ネットワークプランの例

以下の例には、複数のサブネットに対応する、さまざまなネットワークを示しています。各サブネットには IP アドレスの範囲が 1 つ割り当てられます。

表3.1 サブネットプランの例

| サブネット名 | アドレス範囲 | アドレス数 | サブネットマスク |

|---|---|---|---|

| プロビジョニングネットワーク | 192.168.100.1 - 192.168.100.250 | 250 | 255.255.255.0 |

| 内部 API ネットワーク | 172.16.1.10 - 172.16.1.250 | 241 | 255.255.255.0 |

| ストレージ | 172.16.2.10 - 172.16.2.250 | 241 | 255.255.255.0 |

| ストレージ管理 | 172.16.3.10 - 172.16.3.250 | 241 | 255.255.255.0 |

| テナントネットワーク (GRE/VXLAN) | 172.16.4.10 - 172.16.4.250 | 241 | 255.255.255.0 |

| 外部ネットワーク (Floating IP など) | 10.1.2.10 - 10.1.3.222 | 469 | 255.255.254.0 |

| プロバイダーネットワーク (インフラストラクチャー) | 10.10.3.10 - 10.10.3.250 | 241 | 255.255.252.0 |

3.7. ネットワークの作成

インスタンスが相互に通信し DHCP を使用して IP アドレスを受け取ることができるように、ネットワークを作成します。外部ネットワークの接続に関する詳細は、物理ネットワークのブリッジを参照してください。

ネットワークの作成時には、ネットワークで複数のサブネットをホスト可能である点を認識しておくことが重要です。これは、まったく異なるシステムを同じネットワークでホストし、それらのシステムを分離する必要がある場合に役立ちます。たとえば、1 つのサブネットでは Web サーバーのトラフィックだけが伝送されるようにする一方で、別のサブネットはデータベースのトラフィックが通過するように指定することができます。サブネットは相互に分離され、別のサブネットと通信する必要のあるインスタンスのトラフィックは、ルーターによって転送する必要があります。大量のトラフィックを必要とする複数のシステムを、同じサブネットに配置すると、ルーティングの必要がなく、ルーティングに伴うレイテンシーや負荷を回避することができます。

- Dashboard で プロジェクト > ネットワーク > ネットワーク を選択します。

+ネットワークの作成 をクリックして、以下の値を指定します。

フィールド 説明 ネットワーク名

そのネットワークが果たすロールに基づいた説明的な名前。ネットワークを外部の VLAN と統合する場合には、名前に VLAN ID 番号を追記することを検討してください。たとえば、このサブネットで HTTP Web サーバーをホストし、VLAN タグが

122の場合にはwebservers_122とします。また、ネットワークトラフィックをプライベートにして、ネットワークを外部ネットワークと統合しない場合には、internal-onlyとします。管理状態有効

このオプションにより、ネットワークを即時に利用可能にするかどうかを制御することができます。ネットワークを Down の状態で作成するには、このフィールドを使用します。その場合、そのネットワークは論理的には存在しますが、アクティブではありません。このような設定は、そのネットワークを直ちに稼働させない場合に有用です。

サブネットの作成

サブネットを作成するかどうかを決定します。たとえば、ネットワーク接続のないプレースホルダーとしてこのネットワークを維持する場合には、サブネットを作成しない方がよいでしょう。

次へ ボタンをクリックして、サブネット タブで以下の値を指定します。

フィールド 説明 サブネット名

サブネットの説明的な名前を入力します。

ネットワークアドレス

IP アドレス範囲とサブネットマスクが 1 つの値としてまとめられた CIDR 形式でアドレスを入力します。アドレスを判断するには、サブネットマスクでマスキングされたビット数を算出して、IP アドレス範囲の値に追記します。たとえば、サブネットマスク 255.255.255.0 でマスクされるビット数は 24 です。このマスクを IPv4 アドレス範囲 192.168.122.0 に使用するには、アドレスを 192.168.122.0/24 と指定します。

IP バージョン

インターネットプロトコルバージョンを指定します (有効なタイプは IPv4 または IPv6)。ネットワークアドレス フィールドの IP アドレスの範囲は、選択したバージョンと一致する必要があります。

ゲートウェイ IP

デフォルトゲートウェイに指定したルーターのインターフェイスの IP アドレス。このアドレスは、外部ロケーションを宛先とするトラフィックルーティングの次のホップとなり、ネットワークアドレス フィールドで指定した範囲内でなければなりません。たとえば、CIDR 形式のネットワークアドレスが 192.168.122.0/24 の場合には、通常デフォルトのゲートウェイは 192.168.122.1 となります。

ゲートウェイなし

転送を無効にして、サブネットを分離します。

次へ をクリックして DHCP オプションを指定します。

- DHCP 有効: そのサブネットの DHCP サービスを有効にします。DHCP を使用して、インスタンスへの IP 設定の割り当てを自動化することができます。

IPv6 アドレス設定モード : IPv6 ネットワークを作成する際の設定モード。IPv6 ネットワークを作成する場合には、IPv6 アドレスと追加の情報をどのように割り当てるかを指定する必要があります。

- オプション指定なし: IP アドレスを手動で設定する場合または OpenStack が対応していない方法を使用してアドレスを割り当てる場合には、このオプションを選択します。

- SLAAC (Stateless Address Autoconfiguration): インスタンスは、ルーターから送信されるルーター広告 (RA) メッセージに基づいて IPv6 アドレスを生成します。OpenStack Networking ルーターオプションまたは外部ルーターオプションを選択します。ra_mode が slaac に、address_mode が slaac に設定された OpenStack Networking サブネットを作成するには、この設定を使用します。

- DHCPv6 stateful: インスタンスは、OpenStack Networking DHCPv6 サービスから、IPv6 アドレスや追加のオプション (例: DNS) を受信します。ra_mode が dhcpv6-stateful に、address_mode が dhcpv6-stateful に設定されたサブネットを作成するには、この設定を使用します。

- DHCPv6 stateless: インスタンスは、OpenStack Networking ルーターから送信されるルーター広告 (RA) メッセージに基づいて IPv6 アドレスを生成します。追加のオプション (例: DNS) は、OpenStack Networking DHCPv6 サービスから割り当てられます。ra_mode が dhcpv6-stateless に、address_mode が dhcpv6-stateless に設定されたサブネットを作成するには、この設定を使用します。

- IP アドレス割り当てプール: DHCP によって割り当てられる IP アドレスの範囲。たとえば、192.168.22.100,192.168.22.150 という値を指定すると、その範囲内で使用可能なアドレスはすべて割り当ての対象として考慮されます。

DNS サーバー: ネットワーク上で利用可能な DNS サーバーの IP アドレス。DHCP はこれらの IP アドレスをインスタンスに割り当てて名前解決します。

重要DNS 等の重要なサービスの場合、クラウド上ではホストしないことがベストプラクティスです。たとえば、クラウドで DNS をホストしている場合にクラウドが正常に動作しなくなると、DNS は利用できず、クラウドコンポーネントは互いに検索することができなくなります。

- 追加のルート設定: 静的ホストルート。まず CIDR 形式で宛先のネットワークを指定し、その後にルーティングに使用する次のホップを指定します (例: 192.168.23.0/24, 10.1.31.1)。静的ルートをインスタンスに分散する必要がある場合には、この値を指定します。

Create をクリックします。

作成が完了したネットワークは、ネットワーク タブに表示されます。必要に応じて、ネットワークの編集 をクリックしてオプションを変更することもできます。インスタンスの作成時には、そのサブネットを使用するように設定できるようになりました。指定した DHCP オプションがインスタンスに適用されます。

3.8. サブネットの使用

サブネットを使用して、インスタンスにネットワーク接続を付与します。インスタンスの作成プロセスの一環として、各インスタンスはサブネットに割り当てられるため、最適なインスタンスの配置を考慮してインスタンスの接続性の要件に対応することが重要です。

既存のネットワークに対してのみ、サブネットを作成することができます。OpenStack Networking のプロジェクトネットワークでは、複数のサブネットをホストできることを念頭に入れておいてください。これは、まったく異なるシステムを同じネットワークでホストし、それらのシステムを分離する必要がある場合に役立ちます。

たとえば、1 つのサブネットでは Web サーバーのトラフィックだけが伝送されるようにする一方で、別のサブネットはデータベースのトラフィックが通過するように指定することができます。

サブネットは相互に分離され、別のサブネットと通信する必要のあるインスタンスのトラフィックは、ルーターによって転送する必要があります。したがって、互いに大量のトラフィックを送受信する必要があるシステムを同じサブネットにグルーピングすることで、ネットワークレイテンシーおよび負荷を軽減することができます。

3.9. サブネットの作成

サブネットを作成するには、以下の手順に従います。

- Dashboard で プロジェクト > ネットワーク > ネットワーク を選択して、ネットワーク ビューで対象のネットワークの名前をクリックします。

+サブネットの作成 をクリックして、以下の値を指定します。

フィールド 説明 サブネット名

サブネットの説明的な名前

ネットワークアドレス

IP アドレス範囲とサブネットマスクが 1 つの値としてまとめられた CIDR 形式のアドレス。CIDR 形式のアドレスを決定するには、サブネットマスクでマスキングされたビット数を算出して、IP アドレス範囲の値に追記します。たとえば、サブネットマスク 255.255.255.0 でマスクされるビット数は 24 です。このマスクを IPv4 アドレス範囲 192.168.122.0 に使用するには、アドレスを 192.168.122.0/24 と指定します。

IP バージョン

インターネットプロトコルバージョン (有効なタイプは IPv4 または IPv6)。ネットワークアドレス フィールドの IP アドレスの範囲は、選択したプロトコルバージョンと一致する必要があります。

ゲートウェイ IP

デフォルトゲートウェイに指定したルーターのインターフェイスの IP アドレス。このアドレスは、外部ロケーションを宛先とするトラフィックルーティングの次のホップとなり、ネットワークアドレス フィールドで指定した範囲内でなければなりません。たとえば、CIDR 形式のネットワークアドレスが 192.168.122.0/24 の場合には、通常デフォルトのゲートウェイは 192.168.122.1 となります。

ゲートウェイなし

転送を無効にして、サブネットを分離します。

次へ をクリックして DHCP オプションを指定します。

- DHCP 有効: そのサブネットの DHCP サービスを有効にします。DHCP を使用して、インスタンスへの IP 設定の割り当てを自動化することができます。

IPv6 アドレス設定モード : IPv6 ネットワークを作成する際の設定モード。IPv6 ネットワークを作成する場合には、IPv6 アドレスと追加の情報をどのように割り当てるかを指定する必要があります。

- オプション指定なし: IP アドレスを手動で設定する場合または OpenStack が対応していない方法を使用してアドレスを割り当てる場合には、このオプションを選択します。

- SLAAC (Stateless Address Autoconfiguration): インスタンスは、ルーターから送信されるルーター広告 (RA) メッセージに基づいて IPv6 アドレスを生成します。OpenStack Networking ルーターオプションまたは外部ルーターオプションを選択します。ra_mode が slaac に、address_mode が slaac に設定された OpenStack Networking サブネットを作成するには、この設定を使用します。

- DHCPv6 stateful: インスタンスは、OpenStack Networking DHCPv6 サービスから、IPv6 アドレスや追加のオプション (例: DNS) を受信します。ra_mode が dhcpv6-stateful に、address_mode が dhcpv6-stateful に設定されたサブネットを作成するには、この設定を使用します。

- DHCPv6 stateless: インスタンスは、OpenStack Networking ルーターから送信されるルーター広告 (RA) メッセージに基づいて IPv6 アドレスを生成します。追加のオプション (例: DNS) は、OpenStack Networking DHCPv6 サービスから割り当てられます。ra_mode が dhcpv6-stateless に、address_mode が dhcpv6-stateless に設定されたサブネットを作成するには、この設定を使用します。

- IP アドレス割り当てプール: DHCP によって割り当てられる IP アドレスの範囲。たとえば、192.168.22.100,192.168.22.150 という値を指定すると、その範囲内で使用可能なアドレスはすべて割り当ての対象として考慮されます。

- DNS サーバー: ネットワーク上で利用可能な DNS サーバーの IP アドレス。DHCP はこれらの IP アドレスをインスタンスに割り当てて名前解決します。

- 追加のルート設定: 静的ホストルート。まず CIDR 形式で宛先のネットワークを指定し、その後にルーティングに使用する次のホップを指定します (例: 192.168.23.0/24, 10.1.31.1)。静的ルートをインスタンスに分散する必要がある場合には、この値を指定します。

Create をクリックします。

サブネットは、サブネット のリストに表示されます。必要に応じて、ネットワークの編集 をクリックしてオプションを変更することもできます。インスタンスの作成時には、そのサブネットを使用するように設定できるようになりました。指定した DHCP オプションがインスタンスに適用されます。

3.10. ルーターの追加

OpenStack Networking は、SDN をベースとする仮想ルーターを使用したルーティングサービスを提供します。インスタンスが外部のサブネット (物理ネットワーク内のサブネットを含む) と通信するには、ルーターは必須です。ルーターとサブネットはインターフェイスを使用して接続します。各サブネットにはルーターに接続するための独自のインターフェイスが必要です。

ルーターのデフォルトゲートウェイは、そのルーターが受信するトラフィックの次のホップを定義します。そのネットワークは通常、仮想ブリッジを使用して、外部の物理ネットワークにトラフィックをルーティングするように設定されます。

ルーターを作成するには、以下の手順を実施します。

- Dashboard で プロジェクト > ネットワーク > ルーター を選択し、+ルーターの作成 をクリックします。

- 新規ルーターの説明的な名前を入力し、ルーターの作成 をクリックします。

- ルーター リストに新たに追加されたルーターのエントリーの横にある ゲートウェイの設定 をクリックします。

- 外部ネットワーク のリストで、外部ロケーション宛のトラフィックを受信するネットワークを指定します。

Set Gateway をクリックします。

ルーターを追加したら、作成済みのサブネットがこのルーターを使用してトラフィックを送信するように設定しなければなりません。そのためには、サブネットとルーター間のインターフェイスを作成します。

サブネットのデフォルトルートを上書きすることはできません。サブネットのデフォルトルートが削除されると、L3 エージェントは自動的に対応するルーター名前空間のルートも削除するので、関連付けられたサブネットとの間でネットワークトラフィックの送受信ができなくなります。既存のルーター名前空間のルートが削除された場合にこの問題を解決するには、以下の手順を実施します。

- サブネット上の全 Floating IP の割り当てを解除します。

- ルーターをサブネットから切断します。

- ルーターをサブネットに再接続します。

- すべての Floating IP を再接続します。

3.11. すべてのリソースのパージおよびプロジェクトの削除

openstack project purge コマンドを使用して、特定のプロジェクトに属するすべてのリソースを削除することや、プロジェクトを削除することもできます。

たとえば、test-project プロジェクトのリソースをパージし、続いてプロジェクトを削除するには、以下のコマンドを実行します。

# openstack project list +----------------------------------+--------------+ | ID | Name | +----------------------------------+--------------+ | 02e501908c5b438dbc73536c10c9aac0 | test-project | | 519e6344f82e4c079c8e2eabb690023b | services | | 80bf5732752a41128e612fe615c886c6 | demo | | 98a2f53c20ce4d50a40dac4a38016c69 | admin | +----------------------------------+--------------+ # openstack project purge --project 02e501908c5b438dbc73536c10c9aac0

3.12. ルーターの削除

インターフェイスが接続されていないルーターは削除することができます。

インターフェイスの接続を解除しルーターを削除するには、以下の手順を実施します。

- Dashboard で プロジェクト > ネットワーク > ルーター を選択し、削除するルーターの名前をクリックします。

- 種別が 内部インタフェース のインターフェイスを選択し、インターフェイスの削除 をクリックします。

- ルーターリストから対象のルーターを選択して ルーターの削除 をクリックします。

3.13. サブネットの削除

使用しなくなったサブネットは削除することができます。ただし、インスタンスがまだそのサブネットを使用するように設定されている場合には、削除を試みても失敗し、Dashboard にエラーメッセージが表示されます。

ネットワーク内の特定サブネットを削除するには、以下の手順を実施します。

- Dashboard で プロジェクト > ネットワーク > ネットワーク を選択します。

- 対象のネットワークの名前をクリックします。

- 対象のサブネットを選択して、サブネットの削除 をクリックします。

3.14. ネットワークの削除

以前に作成したネットワークを削除する必要がある場合があります (例: ハウスキーピングやデコミッションプロセスの一環としての処理など)。ネットワークを正常に削除するには、まず始めにまだネットワークが使用されているインターフェイスを削除または切断する必要があります。

関連するインターフェイスと共にプロジェクト内のネットワークを削除するには、以下の手順を実施します。

Dashboard で プロジェクト > ネットワーク > ネットワーク を選択します。

対象のネットワークサブネットに関連付けられたルーターインターフェイスをすべて削除します。

インターフェイスを削除するには、ネットワーク リストで対象のネットワークをクリックして ID フィールドを確認し、削除するネットワークの ID 番号を特定します。このネットワークに関連付けられたすべてのサブネットの ネットワーク ID フィールドには、この値が使用されます。

プロジェクト > ネットワーク > ルーター に移動し、ルーター リストで対象の仮想ルーターの名前をクリックし、削除するサブネットに接続されているインターフェイスを特定します。

ゲートウェイ IP として機能していた IP アドレスで、削除するサブネットと他のサブネットを区別することができます。インターフェイスのネットワーク ID が以前のステップで書き留めた ID と一致しているかどうかを確認することで、さらに確実に識別することができます。

- 削除するインターフェイスの インターフェイスの削除 ボタンをクリックします。

- プロジェクト > ネットワーク > ネットワーク を選択して、対象のネットワークの名前をクリックします。

削除するサブネットの サブネットの削除 ボタンをクリックします。

注記この時点でサブネットをまだ削除できない場合には、インスタンスがすでにそのサブネットを使用していないかどうかを確認してください。

- プロジェクト > ネットワーク > ネットワーク を選択し、削除するネットワークを選択します。

- ネットワークの削除 をクリックします。

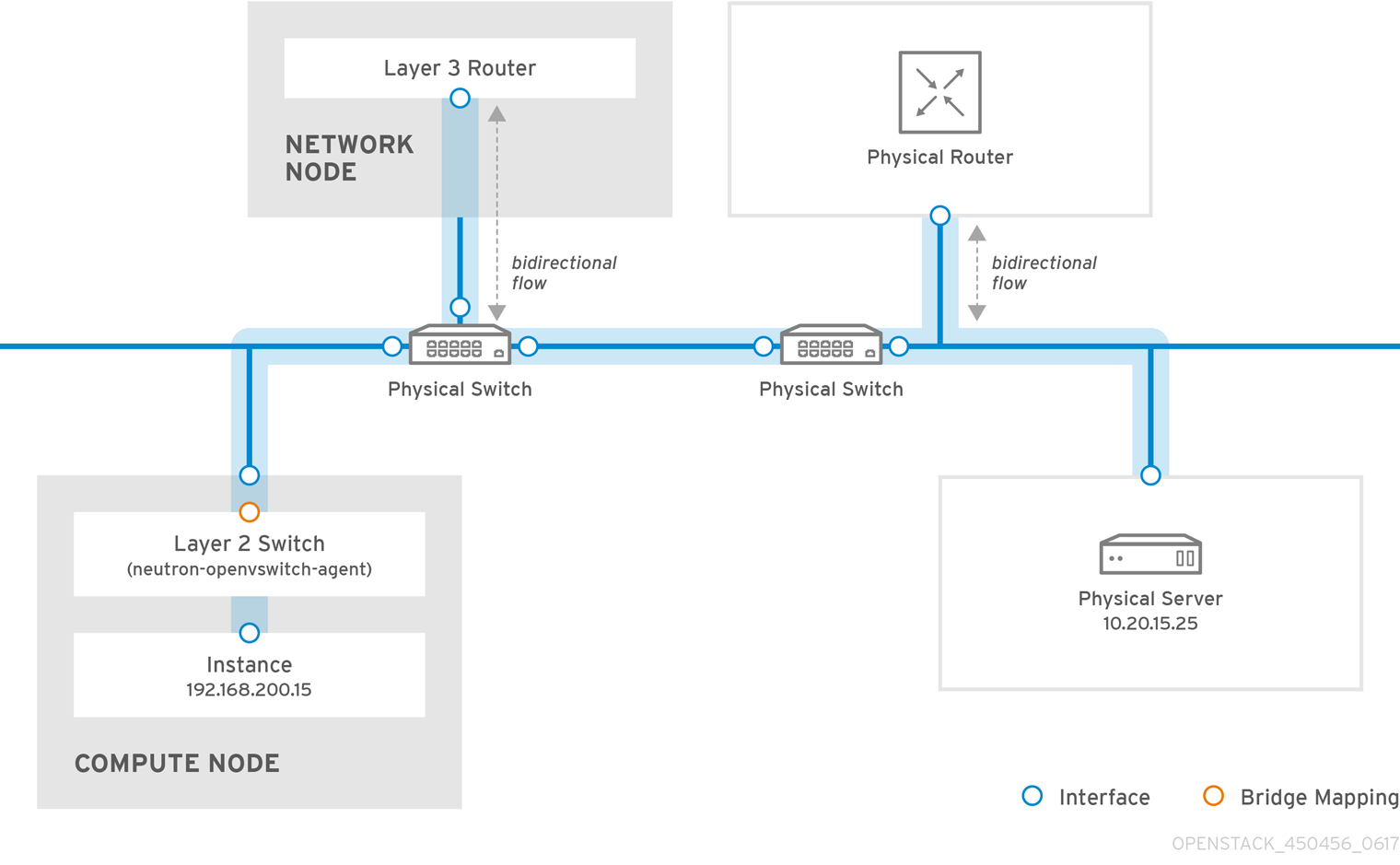

第4章 物理ネットワークへの仮想マシンインスタンスの接続

フラットプロバイダーネットワークおよび VLAN プロバイダーネットワークを使用して、仮想マシンインスタンスを外部ネットワークに直接接続することができます。

4.1. OpenStack Networking トポロジーの概要

OpenStack Networking (neutron) には、さまざまなノード種別に分散される 2 種類のサービスがあります。

- Neutron サーバー: このサービスは、エンドユーザーとサービスが OpenStack Networking と対話するための API を提供する OpenStack Networking API サーバーを実行します。このサーバーは、下層のデータベースと統合して、プロジェクトネットワーク、ルーター、ロードバランサーの詳細などを保管します。

Neutron エージェント: これらは、OpenStack Networking のネットワーク機能を実行するサービスです。

-

neutron-dhcp-agent: プロジェクトプライベートネットワークの DHCP IP アドレスを管理します。 -

neutron-l3-agent: プロジェクトプライベートネットワーク、外部ネットワークなどの間のレイヤー 3 ルーティングを実行します。

-

-

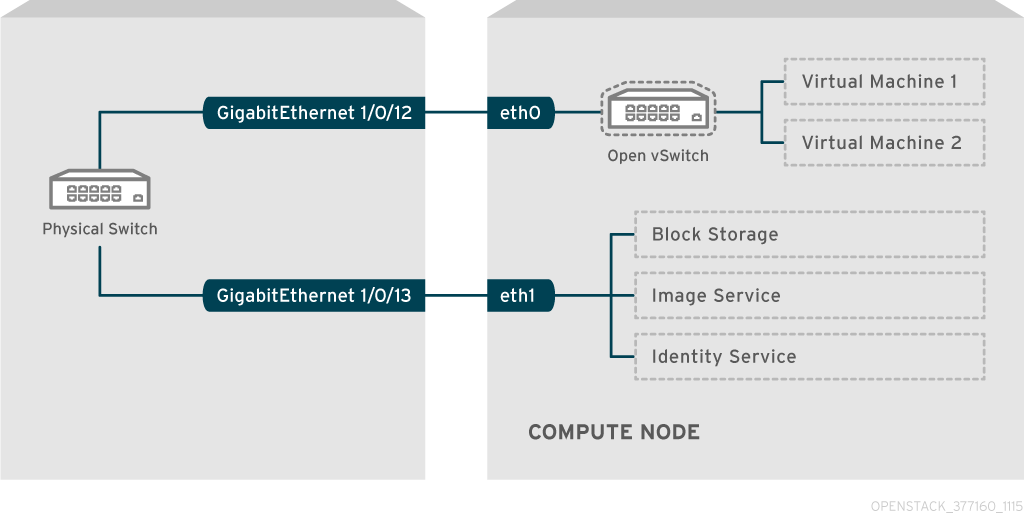

Compute ノード: このノードは、仮想マシン (別称: インスタンス) を実行するハイパーバイザーをホストします。Compute ノードは、インスタンスに外部への接続を提供するために、ネットワークに有線で直接接続する必要があります。このノードは通常、

neutron-openvswitch-agentなどの L2 エージェントが実行される場所です。

4.2. OpenStack Networking サービスの配置

OpenStack Networking サービスは、同じ物理サーバーまたは別の専用サーバー (ロールによって名前が付けられる) で実行することができます。

- コントローラーノード: API サービスを実行するサーバー

- ネットワークノード: OpenStack Networking エージェントを実行するサーバー

- Compute ノード: インスタンスをホストするハイパーバイザー

本章の以下の手順は、これらの 3 つのノード種別が含まれる環境に適用されます。お使いのデプロイメントで、同じ物理ノードがコントローラーノードとネットワークノードの両方のロールを果たしている場合には、そのサーバーで両ノードのセクションの手順を実行する必要があります。これは、3 つの全ノードにおいてコントローラーノードおよびネットワークノードサービスが HA で実行されている高可用性 (HA) 環境にも適用されます。そのため、3 つすべてのノードで、コントローラーノードおよびネットワークノードに該当するセクションの手順を実行する必要があります。

4.3. フラットプロバイダーネットワークの設定

フラットプロバイダーネットワークを使用してインスタンスを直接外部ネットワークに接続することができます。これは、複数の物理ネットワークおよびそれぞれ別の物理インターフェイスがあり、各 Compute ノードとネットワークノードをこれらの外部ネットワークに接続する場合に役立ちます。

前提条件

複数の物理ネットワークがある。

以下の例では、

physnet1およびphysnet2という物理ネットワークをそれぞれ使用します。独立した物理インターフェイスがある。

この例では、それぞれ別の物理インターフェイス

eth0とeth1を使用します。

手順

アンダークラウドホストに stack ユーザーとしてログインして、カスタム YAML 環境ファイルを作成します。

例

$ vi /home/stack/templates/my-modules-environment.yaml

ヒントRed Hat OpenStack Platform Orchestration サービス (heat) は、テンプレート と呼ばれるプランのセットを使用して環境をインストールおよび設定します。カスタム環境ファイル を使用して、オーバークラウドの要素をカスタマイズすることができます。このファイルは、orchestration テンプレートをカスタマイズするための特別な種別のテンプレートです。

YAML 環境ファイルの

parameter_defaultsセクションで、NeutronBridgeMappingsを使用して外部ネットワークへのアクセスに使用する OVS ブリッジを指定します。例

parameter_defaults: NeutronBridgeMappings: 'physnet1:br-net1,physnet2:br-net2'

Controller ノードおよび Compute ノードのカスタム NIC 設定テンプレートで、インターフェイスがアタッチされたブリッジを設定します。

例

... - type: ovs_bridge name: br-net1 mtu: 1500 use_dhcp: false members: - type: interface name: eth0 mtu: 1500 use_dhcp: false primary: true - type: ovs_bridge name: br-net2 mtu: 1500 use_dhcp: false members: - type: interface name: eth1 mtu: 1500 use_dhcp: false primary: true ...openstack overcloud deployコマンドを実行し、変更したカスタム NIC テンプレートおよび新しい環境ファイルを含む、テンプレートおよび環境ファイルを追加します。重要後で実行される環境ファイルで定義されているパラメーターとリソースが優先されることになるため、環境ファイルの順序は重要となります。

例

$ openstack overcloud deploy --templates \ -e [your-environment-files] \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/my-neutron-environment.yaml

検証

フラットネットワークとして外部ネットワーク (

public1) を作成し、設定済みの物理ネットワーク (physnet1) に関連付けます。このネットワークを共有ネットワークとして設定し (

--shareを使用)、他のユーザーが外部ネットワークに直接接続された仮想マシンインスタンスを作成できるようにします。例

# openstack network create --share --provider-network-type flat --provider-physical-network physnet1 --external public01

openstack subnet createコマンドを使用して、サブネット (public_subnet) を作成します。例

# openstack subnet create --no-dhcp --allocation-pool start=192.168.100.20,end=192.168.100.100 --gateway 192.168.100.1 --network public01 public_subnet

仮想マシンインスタンスを作成し、それを新たに作成した外部ネットワークに直接接続します。

例

$ openstack server create --image rhel --flavor my_flavor --network public01 my_instance

関連情報

- Advanced Overcloud Customization ガイドの Custom network interface templates

- Advanced Overcloud Customization ガイドの Environment files

- Advanced Overcloud Customization ガイドの Including environment files in overcloud creation

- コマンドラインインターフェイスリファレンス の network create

- コマンドラインインターフェイスリファレンス の subnet create

- コマンドラインインターフェイスリファレンス の server create

4.4. フラットプロバイダーネットワークのパケットフローが機能する仕組み

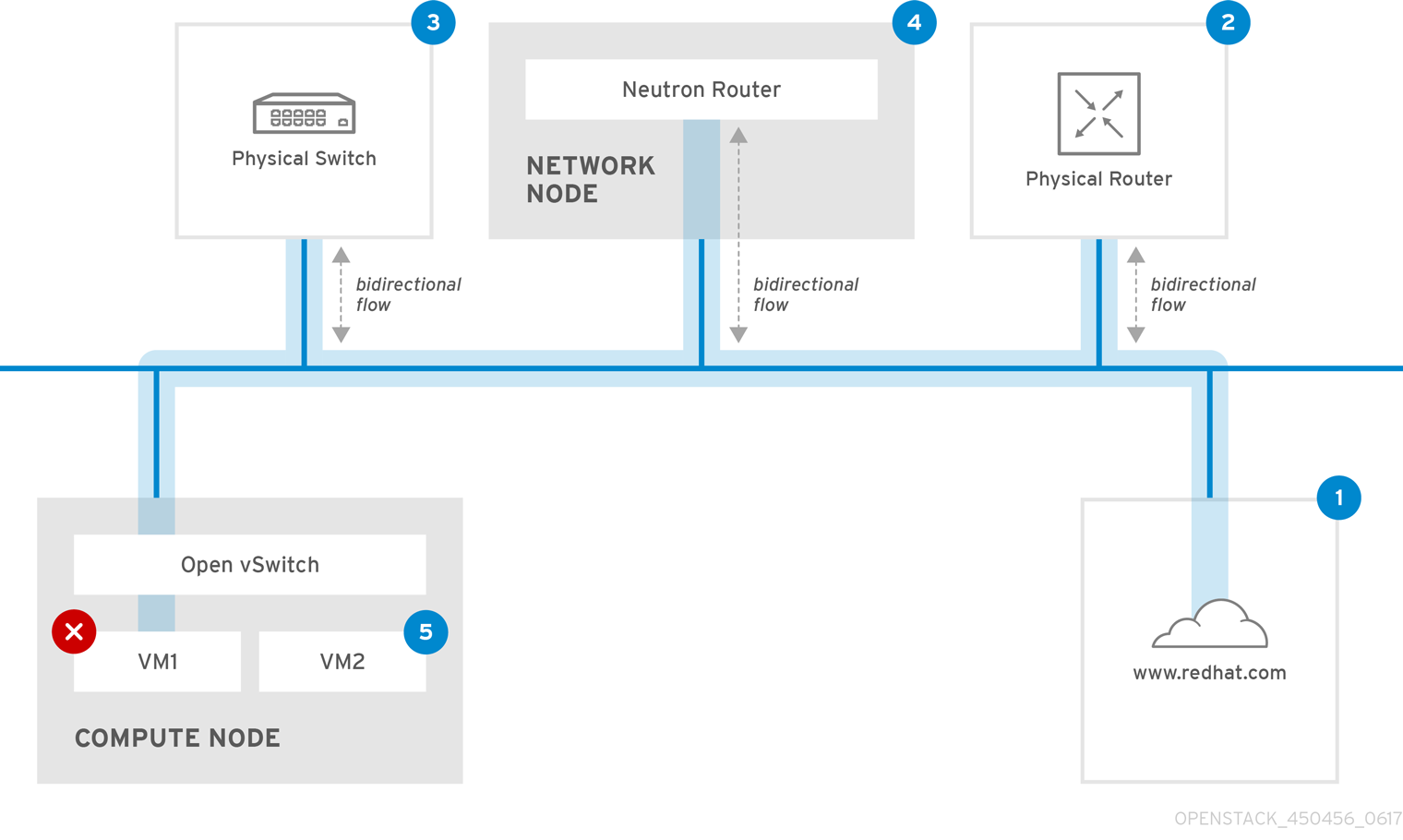

本項では、フラットプロバイダーネットワークが設定された状況で、インスタンスに対するトラフィックがどのように送付されるかについて詳しく説明します。

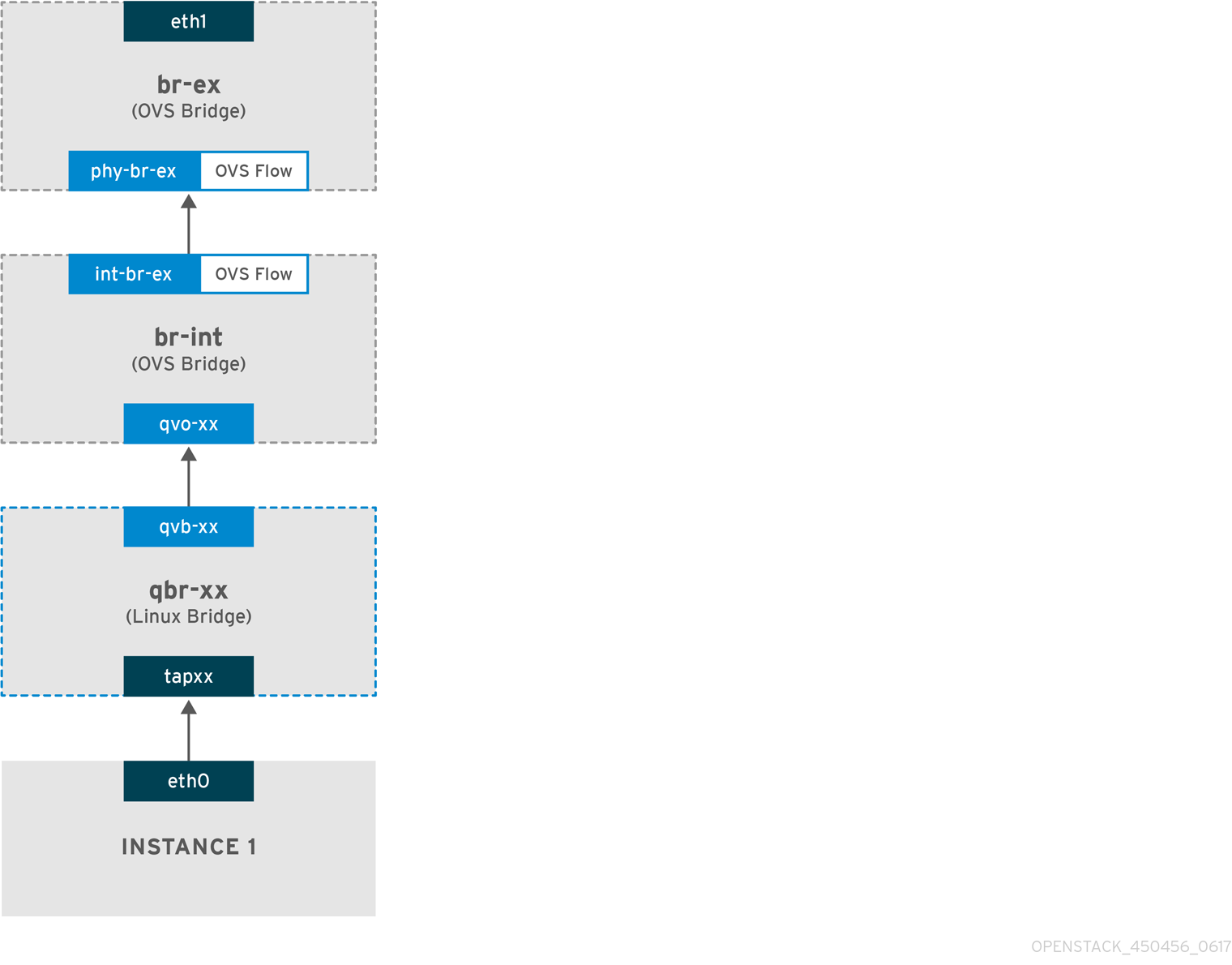

フラットプロバイダーネットワークでの送信トラフィックのフロー

以下の図で、インスタンスから送信され直接外部ネットワークに到達するトラフィックのパケットフローについて説明します。br-ex 外部ブリッジを設定した後に、物理インターフェイスをブリッジに追加してインスタンスを Compute ノードに作成すると、得られるインターフェイスとブリッジの設定は、以下の図のようになります (iptables_hybrid ファイアウォールドライバーを使用する場合)。

-

パケットはインスタンスの

eth0インターフェイスから送信され、linux ブリッジqbr-xxに到達します。 -

ブリッジ

qbr-xxは、veth ペアqvb-xx <-> qvo-xxxを使用してbr-intに接続されます。これは、セキュリティーグループによって定義されている受信/送信のファイアウォールルールの適用にブリッジが使用されるためです。 -

インターフェイス

qvb-xxはqbr-xxlinux ブリッジに、qvo-xxはbr-intOpen vSwitch (OVS) ブリッジに接続されています。

`qbr-xx`Linux ブリッジの設定例:

# brctl show qbr269d4d73-e7 8000.061943266ebb no qvb269d4d73-e7 tap269d4d73-e7

br-int 上の qvo-xx の設定:

# ovs-vsctl show

Bridge br-int

fail_mode: secure

Interface "qvof63599ba-8f"

Port "qvo269d4d73-e7"

tag: 5

Interface "qvo269d4d73-e7"

ポート qvo-xx は、フラットなプロバイダーネットワークに関連付けられた内部 VLAN タグでタグ付けされます。この例では VLAN タグは 5 です。パケットが qvo-xx に到達する際に、VLAN タグがパケットのヘッダーに追加されます。

次にこのパケットは、パッチピア int-br-ex <-> phy-br-ex を使用して br-ex OVS ブリッジに移動します。

br-int でのパッチピアの設定例を以下に示します。

# ovs-vsctl show

Bridge br-int

fail_mode: secure

Port int-br-ex

Interface int-br-ex

type: patch

options: {peer=phy-br-ex}

br-ex でのパッチピアの設定例

Bridge br-ex

Port phy-br-ex

Interface phy-br-ex

type: patch

options: {peer=int-br-ex}

Port br-ex

Interface br-ex

type: internal

このパケットが br-ex の phy-br-ex に到達すると、br-ex 内の OVS フローにより VLAN タグ (5) が取り除かれ、物理インターフェイスに転送されます。

以下の出力例では、phy-br-ex のポート番号は 2 となっています。

# ovs-ofctl show br-ex

OFPT_FEATURES_REPLY (xid=0x2): dpid:00003440b5c90dc6

n_tables:254, n_buffers:256

capabilities: FLOW_STATS TABLE_STATS PORT_STATS QUEUE_STATS ARP_MATCH_IP

actions: OUTPUT SET_VLAN_VID SET_VLAN_PCP STRIP_VLAN SET_DL_SRC SET_DL_DST SET_NW_SRC SET_NW_DST SET_NW_TOS SET_TP_SRC SET_TP_DST ENQUEUE

2(phy-br-ex): addr:ba:b5:7b:ae:5c:a2

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max

以下の出力例では、VLAN タグが 5 (dl_vlan=5) の phy-br-ex (in_port=2) に到達するパケットを示しています。また、br-ex の OVS フローにより VLAN タグが取り除かれ、パケットが物理インターフェイスに転送されます。

# ovs-ofctl dump-flows br-ex NXST_FLOW reply (xid=0x4): cookie=0x0, duration=4703.491s, table=0, n_packets=3620, n_bytes=333744, idle_age=0, priority=1 actions=NORMAL cookie=0x0, duration=3890.038s, table=0, n_packets=13, n_bytes=1714, idle_age=3764, priority=4,in_port=2,dl_vlan=5 actions=strip_vlan,NORMAL cookie=0x0, duration=4702.644s, table=0, n_packets=10650, n_bytes=447632, idle_age=0, priority=2,in_port=2 actions=drop

物理インターフェイスが別の VLAN タグ付けされたインターフェイスの場合、その物理インターフェイスはパケットにタグを追加します。

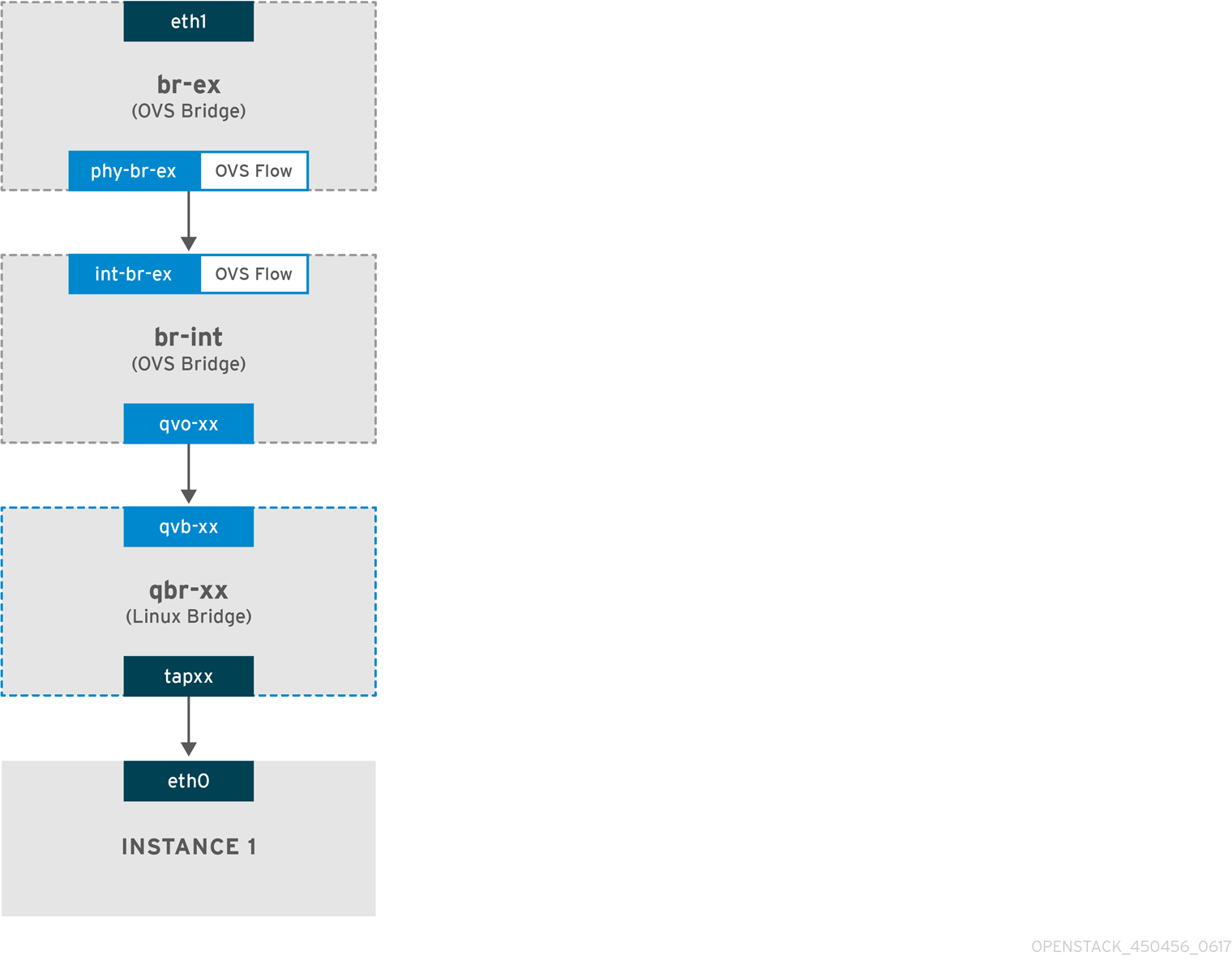

フラットプロバイダーネットワークでの受信トラフィックのフロー

本項では、外部ネットワークからの受信トラフィックがインスタンスのインターフェイスに到達するまでのフローについて説明します。

-

受信トラフィックは、物理ノードの

eth1に到達します。 -

パケットは

br-exブリッジに移動します。 -

このパケットは、パッチピア

phy-br-ex <--> int-br-exを通じてbr-intに移動します。

以下の例では、int-br-ex はポート番号 15 を使用します。15(int-br-ex) が含まれるエントリーに注目してください。

# ovs-ofctl show br-int

OFPT_FEATURES_REPLY (xid=0x2): dpid:00004e67212f644d

n_tables:254, n_buffers:256

capabilities: FLOW_STATS TABLE_STATS PORT_STATS QUEUE_STATS ARP_MATCH_IP

actions: OUTPUT SET_VLAN_VID SET_VLAN_PCP STRIP_VLAN SET_DL_SRC SET_DL_DST SET_NW_SRC SET_NW_DST SET_NW_TOS SET_TP_SRC SET_TP_DST ENQUEUE

15(int-br-ex): addr:12:4e:44:a9:50:f4

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps maxbr-int のトラフィックフローの確認

パケットが

int-br-exに到達すると、br-intブリッジ内の OVS フロールールにより、内部 VLAN タグ5を追加するようにパケットが変更されます。actions=mod_vlan_vid:5のエントリーを参照してください。# ovs-ofctl dump-flows br-int NXST_FLOW reply (xid=0x4): cookie=0x0, duration=5351.536s, table=0, n_packets=12118, n_bytes=510456, idle_age=0, priority=1 actions=NORMAL cookie=0x0, duration=4537.553s, table=0, n_packets=3489, n_bytes=321696, idle_age=0, priority=3,in_port=15,vlan_tci=0x0000 actions=mod_vlan_vid:5,NORMAL cookie=0x0, duration=5350.365s, table=0, n_packets=628, n_bytes=57892, idle_age=4538, priority=2,in_port=15 actions=drop cookie=0x0, duration=5351.432s, table=23, n_packets=0, n_bytes=0, idle_age=5351, priority=0 actions=drop

-

2 番目のルールは、VLAN タグのない (vlan_tci=0x0000) int-br-ex (in_port=15) に到達するパケットを管理します。このルールにより、パケットに VLAN タグ 5 が追加され (

actions=mod_vlan_vid:5,NORMAL)、qvoxxxに転送されます。 -

qvoxxxは、VLAN タグを削除した後に、パケットを受け入れてqvbxxに転送します。 - 最終的にパケットはインスタンスに到達します。

VLAN tag 5 は、フラットプロバイダーネットワークを使用するテスト用 Compute ノードで使用したサンプルの VLAN です。この値は neutron-openvswitch-agent により自動的に割り当てられました。この値は、お使いのフラットプロバイダーネットワークの値とは異なる可能性があり、2 つの異なる Compute ノード上にある同じネットワークにおいても異なる可能性があります。

4.5. フラットプロバイダーネットワーク上での、インスタンス/物理ネットワーク間の接続のトラブルシューティング

フラットプロバイダーネットワークのパケットフローが機能する仕組みで提供される出力で、フラットプロバイダーネットワークで問題が発生した場合にトラブルシューティングを行うのに十分なデバッグ情報が得られます。以下の手順で、トラブルシューティングのプロセスについてさらに詳しく説明します。

手順

bridge_mappingsを確認します。使用する物理ネットワーク名が

bridge_mapping設定の内容と一致していることを確認してください。例

この例では、物理ネットワーク名は

physnet1です。$ openstack network show provider-flat

出力例

... | provider:physical_network | physnet1 ...

例

この例では、

bridge_mapping設定の内容もphysnet1です。$ grep bridge_mapping /etc/neutron/plugins/ml2/openvswitch_agent.ini

出力例

bridge_mappings = physnet1:br-ex

ネットワークの設定を確認します。

ネットワークが

externalとして作成され、flatの種別が使用されていることを確認します。例

この例では、ネットワーク

provider-flatに関する詳細が照会されます。$ openstack network show provider-flat

出力例

... | provider:network_type | flat | | router:external | True | ...

パッチピアを確認します。

パッチピア

int-br-ex <--> phy-br-exを使用して、br-intとbr-exが接続されていることを確認します。$ ovs-vsctl show

出力例

Bridge br-int fail_mode: secure Port int-br-ex Interface int-br-ex type: patch options: {peer=phy-br-ex}出力例

br-exでのパッチピアの設定:Bridge br-ex Port phy-br-ex Interface phy-br-ex type: patch options: {peer=int-br-ex} Port br-ex Interface br-ex type: internal/etc/neutron/plugins/ml2/openvswitch_agent.iniのbridge_mappingが正しく設定されていれば、この接続はneutron-openvswitch-agentサービスを再起動する際に作成されます。サービスを再起動してもこの接続が作成されない場合には、

bridge_mappingの設定を再確認してください。ネットワークフローを確認します。

ovs-ofctl dump-flows br-exとovs-ofctl dump-flows br-intを実行して、フローにより送信パケットの内部 VLAN ID が削除されたかどうかを確認します。まず、このフローは、特定の Compute ノード上のこのネットワークにインスタンスを作成すると追加されます。-

インスタンスの起動後にこのフローが作成されなかった場合には、ネットワークが

flatとして作成されていて、externalであることと、physical_networkの名前が正しいことを確認します。また、bridge_mappingの設定を確認してください。 最後に

ifcfg-br-exとifcfg-ethxの設定を確認します。ethXがbr-ex内のポートとして追加されていること、およびip aの出力でifcfg-br-exおよびifcfg-ethxにUPフラグが表示されることを確認します。出力例

以下の出力では、

eth1がbr-exのポートであることが分かります。Bridge br-ex Port phy-br-ex Interface phy-br-ex type: patch options: {peer=int-br-ex} Port "eth1" Interface "eth1"例

以下の例では

eth1は OVS ポートとして設定されていて、カーネルはこのインターフェイスからのパケットをすべて転送して OVS ブリッジbr-exに送信することを認識していることが分かります。これは、master ovs-systemのエントリーで確認することができます。$ ip a 5: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq master ovs-system state UP qlen 1000

-

インスタンスの起動後にこのフローが作成されなかった場合には、ネットワークが

4.6. VLAN プロバイダーネットワークの設定

単一の NIC 上の VLAN タグ付けされた複数のインターフェイスを複数のプロバイダーネットワークに接続する場合、これらの新しい VLAN プロバイダーネットワークは仮想マシンインスタンスを直接外部ネットワークに接続できます。

前提条件

VLAN 範囲を持つ物理ネットワークがある。

以下の例では、VLAN 範囲が

171-172のphysnet1と呼ばれる物理ネットワークを使用します。ネットワークノードと Compute ノードが、物理インターフェイスを使用して物理ネットワークに接続されている。

以下の例では、物理インターフェイス

eth1を使用して物理ネットワークphysnet1に接続されているネットワークノードと Compute ノードを使用します。- これらのインターフェイスを接続するスイッチポートは、必要な VLAN 範囲をトランク接続するように設定する必要があります。

手順

アンダークラウドホストに stack ユーザーとしてログインして、カスタム YAML 環境ファイルを作成します。

例

$ vi /home/stack/templates/my-modules-environment.yaml

ヒントRed Hat OpenStack Platform Orchestration サービス (heat) は、テンプレート と呼ばれるプランのセットを使用して環境をインストールおよび設定します。カスタム環境ファイル を使用して、オーバークラウドの要素をカスタマイズすることができます。このファイルは、orchestration テンプレートをカスタマイズするための特別な種別のテンプレートです。

YAML 環境ファイルの

parameter_defaultsセクションで、NeutronTypeDriversを使用してネットワーク種別ドライバーを指定します。例

parameter_defaults: NeutronTypeDrivers: vxlan,flat,vlan

NeutronNetworkVLANRangesの設定を行い、使用する物理ネットワークおよび VLAN 範囲を反映します。例

parameter_defaults: NeutronTypeDrivers: 'vxlan,flat,vlan' NeutronNetworkVLANRanges: 'physnet1:171:172'

外部ネットワークブリッジ (br-ex) を作成し、ポート (eth1) をそのブリッジに関連付けます。

以下の例では、eth1 が br-ex を使用するように設定します。

例

parameter_defaults: NeutronTypeDrivers: 'vxlan,flat,vlan' NeutronNetworkVLANRanges: 'physnet1:171:172' NeutronBridgeMappings: 'datacentre:br-ex,tenant:br-int'

コアテンプレートおよびこの新しい環境ファイルを含む環境ファイルを指定して、

openstack overcloud deployコマンドを実行します。重要後で実行される環境ファイルで定義されているパラメーターとリソースが優先されることになるため、環境ファイルの順序は重要となります。

例

$ openstack overcloud deploy --templates \ -e [your-environment-files] \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/my-neutron-environment.yaml

検証

外部ネットワークを種別

vlanとして作成して、設定済みのphysical_networkに関連付けます。以下のサンプルコマンドを実行して、2 つのネットワーク (VLAN 171 用および VLAN 172 用) を作成します。

例

$ openstack network create \ --provider-network-type vlan \ --provider-physical-network physnet1 \ --provider-segment 171 \ provider-vlan171 $ openstack network create \ --provider-network-type vlan \ --provider-physical-network physnet1 \ --provider-segment 172 \ provider-vlan172

複数のサブネットを作成して、外部ネットワークを使用するように設定します。

openstack subnet createまたは Dashboard のどちらかを使用して、これらのサブネットを作成することができます。ネットワーク管理者から取得した外部サブネットの詳細が、正しく各 VLAN に関連付けられるようにします。以下の例では、VLAN 171 はサブネット

10.65.217.0/24を、VLAN 172 は10.65.218.0/24を、それぞれ使用しています。例

$ openstack subnet create \ --network provider-171 \ --subnet-range 10.65.217.0/24 \ --dhcp \ --gateway 10.65.217.254 \ subnet-provider-171 $ openstack subnet create \ --network provider-172 \ --subnet-range 10.65.218.0/24 \ --dhcp \ --gateway 10.65.218.254 \ subnet-provider-172

関連情報

- Advanced Overcloud Customization ガイドの Custom network interface templates

- Advanced Overcloud Customization ガイドの Environment files

- Advanced Overcloud Customization ガイドの Including environment files in overcloud creation

- コマンドラインインターフェイスリファレンス の network create

- コマンドラインインターフェイスリファレンス の subnet create

4.7. VLAN プロバイダーネットワークのパケットフローが機能する仕組み

本項では、VLAN プロバイダーネットワークが設定された状況で、インスタンスに対するトラフィックがどのように送付されるかについて詳しく説明します。

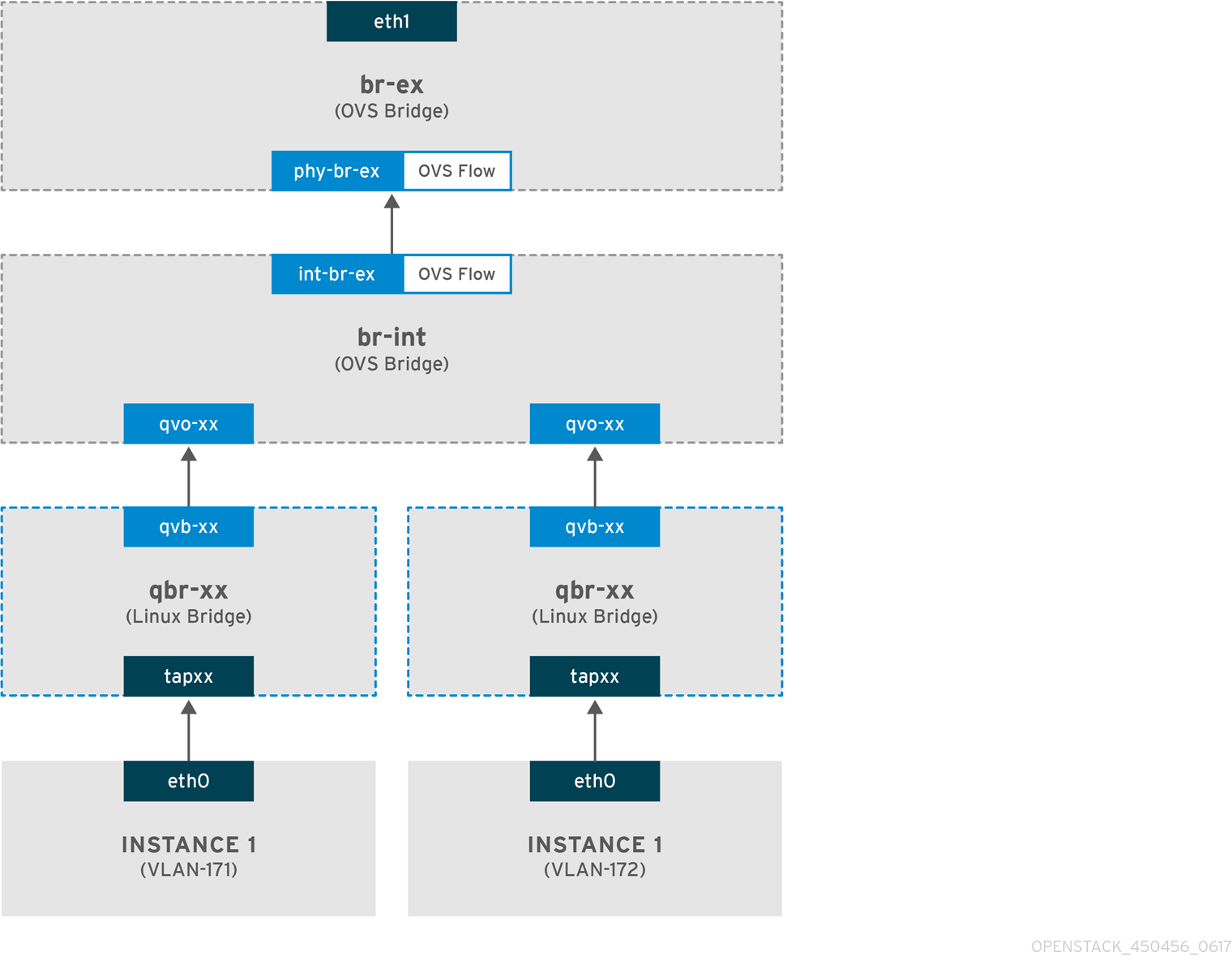

VLAN プロバイダーネットワークでの送信トラフィックのフロー

以下の図で、インスタンスから送信され直接 VLAN プロバイダー外部ネットワークに到達するトラフィックのパケットフローについて説明します。この例では、2 つの VLAN ネットワーク (171 および 172) にアタッチされた 2 つのインスタンスを使用します。br-ex を設定した後に、物理インターフェイスをブリッジに追加してインスタンスを Compute ノードに作成すると、得られるインターフェイスとブリッジの設定は、以下の図のようになります。

- インスタンスの eth0 インターフェイスから送信されたパケットは、インスタンスに接続された linux ブリッジ qbr-xx に到達します。

- qbr-xx は、veth ペア qvbxx <→ qvoxxx を使用して br-int に接続されます。

- qvbxx は linux ブリッジ qbr-xx に、qvoxx は Open vSwitch ブリッジ br-int に接続されています。

Linux ブリッジ上の qvb-xx の設定例

以下の例には、2 つのインスタンスおよびこれに対応する 2 つの linux ブリッジが表示されています。

# brctl show bridge name bridge id STP enabled interfaces qbr84878b78-63 8000.e6b3df9451e0 no qvb84878b78-63 tap84878b78-63 qbr86257b61-5d 8000.3a3c888eeae6 no qvb86257b61-5d tap86257b61-5d

br-int 上の qvoxx の設定

options: {peer=phy-br-ex}

Port "qvo86257b61-5d"

tag: 3

Interface "qvo86257b61-5d"

Port "qvo84878b78-63"

tag: 2

Interface "qvo84878b78-63"

-

qvoxxには、VLAN プロバイダーネットワークが関連付けられた内部 VLAN のタグが付けられます。この例では、内部 VLAN タグ 2 には VLAN プロバイダーネットワークprovider-171、VLAN タグ 3 には VLAN プロバイダーネットワークprovider-172が関連付けられます。パケットが qvoxx に到達すると、この VLAN タグがパケットのヘッダーに追加されます。 -

パケットは次に、パッチピア

int-br-ex<→phy-br-exを使用して br-ex OVS ブリッジに移動します。br-int 上のパッチピアの例を以下に示します。

Bridge br-int

fail_mode: secure

Port int-br-ex

Interface int-br-ex

type: patch

options: {peer=phy-br-ex}br-ex 上のパッチピアの設定例を以下に示します。

Bridge br-ex

Port phy-br-ex

Interface phy-br-ex

type: patch

options: {peer=int-br-ex}

Port br-ex

Interface br-ex

type: internal- このパケットが br-ex 上の phy-br-ex に到達すると、br-ex 内の OVS フローが内部 VLAN タグを VLAN プロバイダーネットワークに関連付けられた実際の VLAN タグに置き換えます。

以下のコマンドの出力では、phy-br-ex のポート番号は 4 となっています。

# ovs-ofctl show br-ex

4(phy-br-ex): addr:32:e7:a1:6b:90:3e

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max

以下のコマンドでは、VLAN タグ 2 (dl_vlan=2) の付いた phy-br-ex (in_port=4) に到達するパケットが表示されます。Open vSwitch は VLAN タグを 171 に置き換え (actions=mod_vlan_vid:171,NORMAL)、パケットを物理インターフェイスに転送します。このコマンドでは、VLAN タグ 3 (dl_vlan=3) の付いた phy-br-ex (in_port=4) に到達するパケットも表示されます。Open vSwitch は VLAN タグを 172 に置き換え (actions=mod_vlan_vid:172,NORMAL)、パケットを物理インターフェイスに転送します。neutron-openvswitch-agent は、これらのルールを追加します。

# ovs-ofctl dump-flows br-ex NXST_FLOW reply (xid=0x4): NXST_FLOW reply (xid=0x4): cookie=0x0, duration=6527.527s, table=0, n_packets=29211, n_bytes=2725576, idle_age=0, priority=1 actions=NORMAL cookie=0x0, duration=2939.172s, table=0, n_packets=117, n_bytes=8296, idle_age=58, priority=4,in_port=4,dl_vlan=3 actions=mod_vlan_vid:172,NORMAL cookie=0x0, duration=6111.389s, table=0, n_packets=145, n_bytes=9368, idle_age=98, priority=4,in_port=4,dl_vlan=2 actions=mod_vlan_vid:171,NORMAL cookie=0x0, duration=6526.675s, table=0, n_packets=82, n_bytes=6700, idle_age=2462, priority=2,in_port=4 actions=drop

- このパケットは、次に物理インターフェイス eth1 に転送されます。

VLAN プロバイダーネットワークでの受信トラフィックのフロー

以下のフローは、プロバイダーネットワーク provider-171 に VLAN タグ 2 を使用し、プロバイダーネットワーク provider-172 に VLAN タグ 3 を使用して、Compute ノードでテストを行った際の例です。フローは、統合ブリッジ br-int のポート 18 を使用します。

実際の VLAN プロバイダーネットワークでは、異なる設定が必要な場合があります。また、ネットワークの設定要件は、2 つの別個の Compute ノード間で異なる場合があります。

以下のコマンドの出力には、ポート番号 18 を使用する int-br-ex が表示されます。

# ovs-ofctl show br-int

18(int-br-ex): addr:fe:b7:cb:03:c5:c1

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max以下のコマンドの出力には、br-int のフローのルールが表示されます。

# ovs-ofctl dump-flows br-int NXST_FLOW reply (xid=0x4): cookie=0x0, duration=6770.572s, table=0, n_packets=1239, n_bytes=127795, idle_age=106, priority=1 actions=NORMAL cookie=0x0, duration=3181.679s, table=0, n_packets=2605, n_bytes=246456, idle_age=0, priority=3,in_port=18,dl_vlan=172 actions=mod_vlan_vid:3,NORMAL cookie=0x0, duration=6353.898s, table=0, n_packets=5077, n_bytes=482582, idle_age=0, priority=3,in_port=18,dl_vlan=171 actions=mod_vlan_vid:2,NORMAL cookie=0x0, duration=6769.391s, table=0, n_packets=22301, n_bytes=2013101, idle_age=0, priority=2,in_port=18 actions=drop cookie=0x0, duration=6770.463s, table=23, n_packets=0, n_bytes=0, idle_age=6770, priority=0 actions=drop

受信フローの例

ここでは、以下の br-int OVS フローの例を示しています。

cookie=0x0, duration=3181.679s, table=0, n_packets=2605, n_bytes=246456, idle_age=0, priority=3,in_port=18,dl_vlan=172 actions=mod_vlan_vid:3,NORMAL

- VLAN タグ 172 の付いた外部ネットワークからのパケットが、物理ノード上の eth1 から br-ex ブリッジに到達します。

-

このパケットは、パッチピア

phy-br-ex <-> int-br-exを通じて br-int に移動します。 -

パケットは、フローの条件 (

in_port=18,dl_vlan=172) を満たします。 -

フローのアクション (

actions=mod_vlan_vid:3,NORMAL) は VLAN タグ 172 を内部 VLAN タグ 3 に置き換え、通常のレイヤー 2 処理でパケットをインスタンスに転送します。

4.8. VLAN プロバイダーネットワーク上での、インスタンス/物理ネットワーク間の接続のトラブルシューティング

VLAN プロバイダーネットワークの接続についてトラブルシューティングを行う場合は、VLAN プロバイダーネットワークのパケットフローが機能する仕組みに記載のパケットフローを参照してください。さらに、以下の設定オプションを確認してください。

手順

bridge_mapping設定で使用される物理ネットワーク名が物理ネットワーク名と一致することを確認します。例

$ openstack network show provider-vlan171

出力例

... | provider:physical_network | physnet1 ...

例

$ grep bridge_mapping /etc/neutron/plugins/ml2/openvswitch_agent.ini

出力例

この出力例では、物理ネットワーク名

physnet1がbridge_mapping設定で使用されている名前と一致しています。bridge_mappings = physnet1:br-ex

ネットワークが

externalとしてvlanの種別で作成され、正しいsegmentation_idの値が使用されていることを確認します。例

$ openstack network show provider-vlan171

出力例

... | provider:network_type | vlan | | provider:physical_network | physnet1 | | provider:segmentation_id | 171 | ...

パッチピアを確認します。

パッチピア

int-br-ex <--> phy-br-exを使用して、br-intとbr-exが接続されていることを確認します。$ ovs-vsctl show

この接続は、

/etc/neutron/plugins/ml2/openvswitch_agent.iniでbridge_mappingが正しく設定されていることを前提として、neutron-openvswitch-agentの再起動の後に作成されます。サービスを再起動してもこの接続が作成されない場合には

bridge_mappingの設定を再確認してください。ネットワークフローを確認します。

-

送信パケットのフローを確認するには、

ovs-ofctl dump-flows br-exおよびovs-ofctl dump-flows br-intを実行して、このフローにより VLAN ID が外部 VLAN id (segmentation_id) にマッピングされていることを確認します。 受信パケットには、外部 VLAN ID が内部 VLAN ID にマッピングされます。

このフローは、このネットワークに初めてインスタンスを作成した場合に neutron OVS エージェントにより追加されます。

-

インスタンスの起動後にこのフローが作成されなかった場合には、ネットワークが

vlanとして作成されていて、externalであることと、physical_networkの名前が正しいことを確認します。また、bridge_mappingの設定を再確認してください。 最後に、

ifcfg-br-exとifcfg-ethxの設定を再確認します。br-exにポートethXが含まれていること、およびip aコマンドの出力でifcfg-br-exとifcfg- ethxの両方にUPフラグが表示されることを確認します。例

$ ovs-vsctl show

この出力例では、

eth1はbr-exのポートです。Bridge br-ex Port phy-br-ex Interface phy-br-ex type: patch options: {peer=int-br-ex} Port "eth1" Interface "eth1"例

$ ip a

出力例

この出力例では、

eth1がポートとして追加されており、カーネルがすべてのパケットをインターフェイスから OVS ブリッジbr-exに移動するように設定されています。これは、エントリーmaster ovs-systemで確認できます。5: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq master ovs-system state UP qlen 1000

-

送信パケットのフローを確認するには、

4.9. ML2/OVS デプロイメントでのプロバイダーネットワーク用マルチキャストスヌーピングの有効化

マルチキャストパケットが Red Hat OpenStack Platform (RHOSP) プロバイダーネットワーク内の全ポートにあふれるのを防ぐには、マルチキャストスヌーピングを有効にする必要があります。Modular Layer 2 プラグインと Open vSwitch メカニズムドライバーの組み合わせ (ML2/OVS) を使用する RHOSP デプロイメントでは、YAML 形式の環境ファイルで RHOSP Orchestration (heat) NeutronEnableIgmpSnooping パラメーターを宣言してこれを行います。

マルチキャストスヌーピングの設定を実稼働環境に適用する前に、設定を綿密にテストして理解する必要があります。設定が間違っていると、マルチキャストが中断したり、誤ったネットワーク動作を引き起こしたりする可能性があります。

前提条件

- ML2/OVS プロバイダーネットワークのみを使用する設定にする必要があります。

物理ルーターでも IGMP スヌーピングを有効にする必要があります。

つまり、OVS (および物理ネットワーク用) でスヌーピングキャッシュを維持するために、物理ルーターはプロバイダーネットワーク上で IGMP クエリーパケットを送信して、マルチキャストグループメンバーからの通常の IGMP レポートを要求する必要があります。

仮想マシンインスタンスへの受信 IGMP を許可する (あるいは、ポートセキュリティーを無効にする) には、RHOSP Networking サービスのセキュリティーグループルールを設定する必要があります。

以下の例では、

ping_sshセキュリティーグループに対してルールが作成されます。例

$ openstack security group rule create --protocol igmp --ingress ping_ssh

手順

アンダークラウドホストに stack ユーザーとしてログインして、カスタム YAML 環境ファイルを作成します。

例

$ vi /home/stack/templates/my-ovs-environment.yaml

ヒントOrchestration サービス (heat) は、テンプレートと呼ばれるプランのセットを使用して環境をインストールおよび設定します。カスタム環境ファイルを使用して、オーバークラウドの要素をカスタマイズすることができます。このファイルは、heat テンプレートをカスタマイズするための特別な種別のテンプレートです。

YAML 環境ファイルの

parameter_defaultsセクションで、NeutronEnableIgmpSnoopingを true に設定します。parameter_defaults: NeutronEnableIgmpSnooping: true ...重要コロン (:) と

trueの間に空白文字を追加するようにしてください。コア heat テンプレート、環境ファイル、およびこの新しいカスタム環境ファイルを指定して、

openstack overcloud deployコマンドを実行します。重要後で実行される環境ファイルで定義されているパラメーターとリソースが優先されることになるため、環境ファイルの順序は重要となります。

例

$ openstack overcloud deploy --templates \ -e [your-environment-files] \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/my-ovs-environment.yaml

検証

マルチキャストスヌーピングが有効であることを確認します。

例

# sudo ovs-vsctl list bridge br-int

出力例

... mcast_snooping_enable: true ... other_config: {mac-table-size="50000", mcast-snooping-disable-flood-unregistered=True} ...

関連情報

- Component, Plug-In, and Driver Support in Red Hat OpenStack Platformの Neutron

- Advanced Overcloud Customization ガイドの Environment files

- Advanced Overcloud Customization ガイドの Including environment files in overcloud creation

- Overcloud Parametersの Networking (neutron) Parameters

- インスタンスの作成と管理 ガイドの セキュリティーグループの作成

4.10. ML2/OVN デプロイメントでのマルチキャストの有効化

マルチキャストトラフィックをサポートするには、マルチキャストトラフィックがマルチキャストグループ内の仮想マシン (VM) インスタンスに到達できるように、デプロイメントのセキュリティー設定を変更します。マルチキャストトラフィックのフラッディングを防ぐには、IGMP スヌーピングを有効にします。

マルチキャストスヌーピングの設定をテストして十分に理解してから、設定を実稼働環境に適用してください。設定が間違っていると、マルチキャストが中断したり、誤ったネットワーク動作を引き起こしたりする可能性があります。

前提条件

- ML2/OVN メカニズムドライバーを使用する OpenStack デプロイメント

手順

セキュリティーを設定し、適切な仮想マシンインスタンスへのマルチキャストトラフィックを許可します。たとえば、セキュリティーグループルールのペアを作成し、IGMP クエリーアーからの IGMP トラフィックが仮想マシンインスタンスに到達/発進するのを許可し、3 番目のルールでマルチキャストトラフィックを許可します。

例

セキュリティーグループ mySG により、IGMP トラフィックが仮想マシンインスタンスに到達/発進するのを許可します。

openstack security group rule create --protocol igmp --ingress mySG openstack security group rule create --protocol igmp --egress mySG

別のルールにより、マルチキャストトラフィックが仮想マシンインスタンスに到達するのを許可します。

openstack security group rule create --protocol udp mySG

セキュリティーグループルールを設定する代わりに、オペレーターはネットワーク上のポートセキュリティーを選択的に無効にすることもできます。ポートセキュリティーを無効にする場合は、関連するセキュリティーリスクについて検討し、対応を計画してください。

アンダークラウドノードの環境ファイルで heat パラメーター

NeutronEnableIgmpSnooping: Trueを設定します。たとえば、以下の行を ovn-extras.yaml に追加します。例

parameter_defaults: NeutronEnableIgmpSnooping: Trueこの環境ファイルをご自分の環境に該当するその他の環境ファイルと共に

openstack overcloud deployコマンドに追加して、オーバークラウドをデプロイします。$ openstack overcloud deploy \ --templates \ … -e <other_overcloud_environment_files> \ -e ovn-extras.yaml \ …

<other_overcloud_environment_files>を既存のデプロイメントに含まれる環境ファイルのリストに置き換えます。

検証

マルチキャストスヌーピングが有効であることを確認します。ノースバウンドデータベースの Logical_Switch テーブルをリスト表示します。

$ ovn-nbctl list Logical_Switch

出力例

_uuid : d6a2fbcd-aaa4-4b9e-8274-184238d66a15 other_config : {mcast_flood_unregistered="false", mcast_snoop="true"} ...Networking サービス (neutron) の igmp_snooping_enable 設定は、OVN ノースバウンドデータベースの Logical_Switch テーブルの other_config 列で設定される mcast_snoop オプションに変換されます。mcast_flood_unregistered は常に false である点に注意してください。

IGMP グループを表示します。

$ ovn-sbctl list IGMP_group

出力例

_uuid : 2d6cae4c-bd82-4b31-9c63-2d17cbeadc4e address : "225.0.0.120" chassis : 34e25681-f73f-43ac-a3a4-7da2a710ecd3 datapath : eaf0f5cc-a2c8-4c30-8def-2bc1ec9dcabc ports : [5eaf9dd5-eae5-4749-ac60-4c1451901c56, 8a69efc5-38c5-48fb-bbab-30f2bf9b8d45] ...

関連情報

- Component, Plug-In, and Driver Support in Red Hat OpenStack Platformの Neutron

- Advanced Overcloud Customization ガイドの Environment files

- Advanced Overcloud Customization ガイドの Including environment files in overcloud creation

4.11. Compute のメタデータアクセスの有効化

本章で説明する方法で接続されたインスタンスは、プロバイダー外部ネットワークに直接アタッチされ、外部ルーターがデフォルトゲートウェイとして設定されます。OpenStack Networking (neutron) ルーターは使用されません。これは、neutron ルーターはインスタンスから nova-metadata サーバーへのメタデータ要求をプロキシー化するために使用することができないため、cloud-init の実行中にエラーが発生する可能性があることを意味します。ただし、この問題は、dhcp エージェントがメタデータ要求をプロキシー化するように設定することによって解決することができます。この機能は、/etc/neutron/dhcp_agent.ini で有効にすることができます。以下に例を示します。

enable_isolated_metadata = True

4.12. Floating IP アドレス

Floating IP がすでにプライベートネットワークに割り当てられている場合でも、同じネットワークを使用して Floating IP アドレスをインスタンスに確保することができます。このネットワークから Floating IP として確保するアドレスは、ネットワークノードの qrouter-xxx の名前空間にバインドされ、割り当てられたプライベート IP アドレスに DNAT-SNAT を実行します。反対に、直接外部ネットワークにアクセスできるように確保する IP アドレスはインスタンス内に直接バインドされ、インスタンスが外部ネットワークと直接通信できるようになります。

第5章 Floating IP アドレスの管理

プライベートの Fixed IP アドレスを持つことに加え、仮想マシンインスタンスには、他のネットワークと通信するためのパブリックまたは Floating IP アドレスを持たせることができます。本項では、Red Hat OpenStack Platform (RHOSP) Networking サービス (neutron) で Floating IP を作成し、管理する方法を説明します。

5.1. Floating IP アドレスプールの作成

Floating IP アドレスを使用して、ネットワークの受信ネットワークトラフィックを OpenStack インスタンスに転送することができます。まず適切にルーティング可能な外部 IP アドレスのプールを定義する必要があります。その後、それらの IP アドレスをインスタンスに動的に割り当てることができます。OpenStack Networking は、特定の Floating IP アドレス宛の受信トラフィックを、すべてその Floating IP アドレスを割り当てたインスタンスにルーティングします。

OpenStack Networking は、同じ IP 範囲 (CIDR 形式) から全プロジェクト (テナント) に Floating IP アドレスを確保します。これにより、すべてのプロジェクトが全 Floating IP サブネットからの Floating IP を使用できることができます。この動作は、個別のプロジェクトごとのクォータを使用することで管理できます。たとえば、ProjectA と ProjectB のクォータのデフォルトを 10 に設定する一方、ProjectC のクォータを 0 に設定することができます。

手順

外部サブネットを作成する際に、Floating IP 確保用プールを定義することもできます。

$ openstack subnet create --no-dhcp --allocation-pool start=IP_ADDRESS,end=IP_ADDRESS --gateway IP_ADDRESS --network SUBNET_RANGE NETWORK_NAME

サブネットが Floating IP アドレスのみをホストする場合には、

openstack subnet createコマンドで--no-dhcpオプションを指定して、DHCP による割り当てを無効にすることを検討してください。例

$ openstack subnet create --no-dhcp --allocation_pool start=192.168.100.20,end=192.168.100.100 --gateway 192.168.100.1 --network 192.168.100.0/24 public

検証

- インスタンスにランダムな Floating IP を割り当てることで、プールが適切に設定されていることを確認できます。(下記のリンクを参照してください。)

関連情報

- コマンドラインインターフェイスリファレンス の subnet create

- Floating IP アドレスの無作為な割り当て

5.2. 特定の Floating IP アドレスの割り当て

特定の Floating IP アドレスを仮想マシンインスタンスに割り当てることが可能です。

手順

openstack server add floating ipコマンドを使用して、Floating IP アドレスをインスタンスに確保します。例

$ openstack server add floating ip prod-serv1 192.0.2.200

検証手順

openstack server showコマンドを使用して、Floating IP がインスタンスに割り当てられていることを確認します。例

$ openstack server show prod-serv1

出力例

+-----------------------------+------------------------------------------+ | Field | Value | +-----------------------------+------------------------------------------+ | OS-DCF:diskConfig | MANUAL | | OS-EXT-AZ:availability_zone | nova | | OS-EXT-STS:power_state | Running | | OS-EXT-STS:task_state | None | | OS-EXT-STS:vm_state | active | | OS-SRV-USG:launched_at | 2021-08-11T14:45:37.000000 | | OS-SRV-USG:terminated_at | None | | accessIPv4 | | | accessIPv6 | | | addresses | public=198.51.100.56,192.0.2.200 | | | | | config_drive | | | created | 2021-08-11T14:44:54Z | | flavor | review-ephemeral | | | (8130dd45-78f6-44dc-8173-4d6426b8e520) | | hostId | 2308c8d8f60ed5394b1525122fb5bf8ea55c78b8 | | | 0ec6157eca4488c9 | | id | aef3ca09-887d-4d20-872d-1d1b49081958 | | image | rhel8 | | | (20724bfe-93a9-4341-a5a3-78b37b3a5dfb) | | key_name | example-keypair | | name | prod-serv1 | | progress | 0 | | project_id | bd7a8c4a19424cf09a82627566b434fa | | properties | | | security_groups | name='default' | | status | ACTIVE | | updated | 2021-08-11T14:45:37Z | | user_id | 4b7e19a0d723310fd92911eb2fe59743a3a5cd32 | | | 45f76ffced91096196f646b5 | | volumes_attached | | +-----------------------------+------------------------------------------+

関連情報

- コマンドラインインターフェイスリファレンス の server add floating ip

- コマンドラインインターフェイスリファレンス の server show

- Floating IP アドレスの無作為な割り当て

5.3. 高度なネットワークの作成

管理者は、管理 の画面から Dashboard でネットワークを作成する際に高度なネットワークオプションを使用することができます。プロジェクトを指定し使用するネットワーク種別を定義するには、これらのオプションを使用します。

手順

- Dashboard で、管理 > ネットワーク > ネットワーク > +ネットワークの作成 > プロジェクト を選択します。

- プロジェクト ドロップダウンリストを使用して、新規ネットワークをホストするプロジェクトを選択します。

プロバイダーネットワーク種別 でオプションを確認します。

- ローカル: トラフィックはローカルの Compute ホストに残り、実質的には外部のネットワークから分離されます。

- フラット: トラフィックは単一のネットワーク上に残り、ホストと共有することも可能となります。VLAN タグ付けやその他のネットワーク分離は行われません。

- VLAN: 物理ネットワークに存在する VLAN に対応した VLAN ID を使用してネットワークを作成します。このオプションを選択すると、インスタンスは同じレイヤー 2 VLAN 上のシステムと通信することができます。

- GRE: 複数のノードにまたがるネットワークオーバーレイを使用して、インスタンス間のプライベート通信を行います。オーバーレイの外部に送信されるトラフィックは、ルーティングする必要があります。

- VXLAN: GRE と同様に、複数のノードにまたがるネットワークオーバーレイを使用して、インスタンス間のプライベート通信を行います。オーバーレイの外部に送信されるトラフィックは、ルーティングする必要があります。

Create Network をクリックします。

プロジェクトのネットワークトポロジーをチェックして、ネットワークが適切に作成されたことを確認します。

5.4. Floating IP アドレスの無作為な割り当て

外部 IP アドレスのプールから、仮想マシンインスタンスに Floating IP アドレスを動的に確保することができます。

前提条件

ルーティング可能な外部 IP アドレスのプール

詳細は、「Floating IP アドレスプールの作成」 を参照してください。

手順

以下のコマンドを入力して、プールから Floating IP アドレスを確保します。以下の例では、ネットワークは

publicという名前です。例

$ openstack floating ip create public

出力例

以下の例では、新たに確保された Floating IP は

192.0.2.200です。これをインスタンスに割り当てることができます。+---------------------+--------------------------------------------------+ | Field | Value | +---------------------+--------------------------------------------------+ | fixed_ip_address | None | | floating_ip_address | 192.0.2.200 | | floating_network_id | f0dcc603-f693-4258-a940-0a31fd4b80d9 | | id | 6352284c-c5df-4792-b168-e6f6348e2620 | | port_id | None | | router_id | None | | status | ACTIVE | +---------------------+--------------------------------------------------+

以下のコマンドを入力して、インスタンスを探します。

$ openstack server list

出力例

+-------------+-------------+--------+-------------+-------+-------------+ | ID | Name | Status | Networks | Image | Flavor | +-------------+-------------+--------+-------------+-------+-------------+ | aef3ca09-88 | prod-serv1 | ACTIVE | public=198. | rhel8 | review- | | 7d-4d20-872 | | | 51.100.56 | | ephemeral | | d-1d1b49081 | | | | | | | 958 | | | | | | | | | | | | | +-------------+-------------+--------+-------------+-------+-------------+

インスタンス名または ID を Floating IP に関連付けます。

例

$ openstack server add floating ip prod-serv1 192.0.2.200

検証手順

以下のコマンドを入力して、Floating IP がインスタンスに割り当てられていることを確認します。

例

$ openstack server show prod-serv1

出力例