カーネルの管理、監視、および更新

Red Hat Enterprise Linux 9 上で Linux カーネルを管理するためのガイド

概要

多様性を受け入れるオープンソースの強化

Red Hat では、コード、ドキュメント、Web プロパティーにおける配慮に欠ける用語の置き換えに取り組んでいます。まずは、マスター (master)、スレーブ (slave)、ブラックリスト (blacklist)、ホワイトリスト (whitelist) の 4 つの用語の置き換えから始めます。この取り組みは膨大な作業を要するため、今後の複数のリリースで段階的に用語の置き換えを実施して参ります。詳細は、Red Hat CTO である Chris Wright のメッセージ をご覧ください。

Red Hat ドキュメントへのフィードバック (英語のみ)

Red Hat ドキュメントに関するご意見やご感想をお寄せください。また、改善点があればお知らせください。

Jira からのフィードバック送信 (アカウントが必要)

- Jira の Web サイトにログインします。

- 上部のナビゲーションバーで Create をクリックします。

- Summary フィールドにわかりやすいタイトルを入力します。

- Description フィールドに、ドキュメントの改善に関するご意見を記入してください。ドキュメントの該当部分へのリンクも追加してください。

- ダイアログの下部にある Create をクリックします。

第1章 Linux カーネル

Linux カーネルと、Red Hat が提供および管理する Linux カーネル RPM パッケージ (Red Hat カーネル) について学びます。Red Hat カーネルを最新の状態に保ちます。これにより、オペレーティングシステムに最新のバグ修正、パフォーマンス強化、およびパッチがすべて適用され、新しいハードウェアとの互換性が保たれます。

1.1. カーネルとは

カーネルは Linux オペレーティングシステムのコア部分で、システムリソースを管理し、ハードウェアアプリケーションおよびソフトウェアアプリケーション間のインターフェイスを確立します。

Red Hat カーネルは、アップストリームの Linux メインラインカーネルをベースにしたカスタムカーネルです。Red Hat のエンジニアは、安定性と、最新のテクノロジーおよびハードウェアとの互換性に重点を置き、さらなる開発と強化を行っています。

Red Hat が新しいカーネルバージョンをリリースする前に、カーネルは厳格な品質保証テストをクリアしなければなりません。

Red Hat カーネルは RPM 形式でパッケージ化されているため、DNF パッケージマネージャーにより簡単にアップグレードおよび検証できます。

Red Hat によってコンパイルされていないカーネルは、Red Hat ではサポートされていません。

1.2. RPM パッケージ

RPM パッケージは、ファイルのアーカイブと、これらのファイルのインストールと消去に使用されるメタデータで構成されます。具体的には、RPM パッケージには次の要素が含まれています。

- GPG 署名

- GPG 署名は、パッケージの整合性を検証するために使用されます。

- RPM ヘッダー (パッケージのメタデータ)

- RPM パッケージマネージャーは、このメタデータを使用して、パッケージの依存関係、ファイルのインストール先、その他の情報を確認します。

- ペイロード

-

ペイロードは、システムにインストールするファイルを含む

cpioアーカイブです。

RPM パッケージには 2 つの種類があります。いずれも、同じファイル形式とツールを使用しますが、コンテンツが異なるため、目的が異なります。

- ソース RPM (SRPM)

- SRPM には、ソースコードと SPEC ファイルが含まれます。これには、ソースコードをバイナリー RPM にビルドする方法が書かれています。必要に応じて、SRPM にはソースコードへのパッチを含めることができます。

- バイナリー RPM

- バイナリー RPM には、ソースおよびパッチから構築されたバイナリーが含まれます。

1.3. Linux カーネル RPM パッケージの概要

カーネル RPM は、ファイルを含まないメタパッケージで、以下の必須サブパッケージが正しくインストールされるようにします。

kernel-core-

Linux カーネル (

vmlinuz) のバイナリーイメージが含まれています。 kernel-modules-core- コア機能を実現するための基本的なカーネルモジュールが含まれています。これには、最も一般的に使用されるハードウェアが適切に機能するために不可欠なモジュールが含まれます。

kernel-modules-

kernel-coreに存在しない残りのカーネルモジュールが含まれます。

kernel-core サブパッケージと kernel-modules-core サブパッケージを一緒に仮想化環境とクラウド環境で使用すると、RHEL 9 カーネルのブート時間を短縮し、ディスクサイズを抑えることができます。通常、このようなデプロイメントには kernel-modules サブパッケージは不要です。

任意のカーネルパッケージは、以下の例のようになります。

kernel-modules-extra- まれなハードウェア用のカーネルモジュールと、読み込みがデフォルトで無効になっているモジュールが含まれます。

kernel-debug- カーネル診断ができるように複数のデバッグオプションが有効になっているカーネルが含まれます。デバッグオプションが有効になっているとパフォーマンスが低下します。

kernel-tools- Linux カーネル操作のツールとサポートドキュメントが含まれています。

kernel-devel-

kernelパッケージに対して、モジュールをビルドするのに十分なカーネルヘッダーと makefiles を含んでいます。 kernel-abi-stablelists-

RHEL カーネル ABI に関連する情報が含まれています。これには、強化を支援するための外部 Linux カーネルモジュールおよび

dnfプラグインで必要なカーネルシンボルのリストが含まれます。 kernel-headers- Linux カーネルと、ユーザー空間ライブラリーおよびプログラムとの間のインターフェイスを指定する C ヘッダーファイルが含まれます。ヘッダーファイルは、ほとんどの標準プログラムを構築するのに必要な構造と定数を定義します。

kernel-uki-virtRHEL カーネルの統合カーネルイメージ (UKI) が含まれています。

UKI は、Linux カーネル、

initramfs、およびカーネルコマンドラインを単一の署名付きバイナリーに結合し、UEFI ファームウェアから直接起動できるようにします。kernel-uki-virtには、仮想環境およびクラウド環境で実行するために必要なカーネルモジュールが含まれており、kernel-coreサブパッケージの代わりに使用できます。重要kernel-uki-virtは、RHEL 9.2 のテクノロジープレビュー機能として提供されます。

1.4. カーネルパッケージの内容の表示

カーネルパッケージがモジュールなどの特定のファイルを提供しているかどうかを判断するには、リポジトリーにクエリーを実行して、アーキテクチャーのパッケージのファイルリストを表示します。ファイルリストを表示するためにパッケージをダウンロードまたはインストールする必要はありません。

dnf ユーティリティーを使用して、たとえば kernel-core、kernel-modules-core、または kernel-modules パッケージのファイルリストをクエリーします。kernel パッケージはファイルを含まないメタパッケージであることに注意してください。

手順

パッケージの利用可能なバージョンをリスト表示します。

$ dnf repoquery <package_name>たとえば、

kernel-coreパッケージの利用可能なバージョンをリスト表示します。$ dnf repoquery kernel-core kernel-core-0:5.14.0-162.12.1.el9_1.x86_64 kernel-core-0:5.14.0-162.18.1.el9_1.x86_64 kernel-core-0:5.14.0-162.22.2.el9_1.x86_64 kernel-core-0:5.14.0-162.23.1.el9_1.x86_64 ...パッケージ内のファイルをリスト表示します。

$ dnf repoquery -l <package_name>たとえば、

kernel-core-0:5.14.0-162.23.1.el9_1.x86_64パッケージ内のファイルをリスト表示します。$ dnf repoquery -l kernel-core-0:5.14.0-162.23.1.el9_1.x86_64 /boot/System.map-5.14.0-162.23.1.el9_1.x86_64 /boot/config-5.14.0-162.23.1.el9_1.x86_64 /boot/initramfs-5.14.0-162.23.1.el9_1.x86_64.img /boot/symvers-5.14.0-162.23.1.el9_1.x86_64.gz /boot/vmlinuz-5.14.0-162.23.1.el9_1.x86_64 /lib/modules /lib/modules/5.14.0-162.23.1.el9_1.x86_64 /lib/modules/5.14.0-162.23.1.el9_1.x86_64/.vmlinuz.hmac /lib/modules/5.14.0-162.23.1.el9_1.x86_64/System.map ...

関連情報

1.5. 特定のカーネルバージョンのインストール

dnf パッケージマネージャーを使用して新しいカーネルをインストールします。

手順

特定のカーネルバージョンをインストールするには、次のコマンドを実行します。

# dnf install kernel-{version}

1.6. カーネルの更新

dnf パッケージマネージャーを使用してカーネルを更新します。

手順

カーネルを更新するには、次のコマンドを入力します。

# dnf update kernelこのコマンドは、カーネルと、利用可能な最新バージョンへのすべての依存関係を更新します。

- システムを再起動して、変更を有効にします。

関連情報

- パッケージマネージャー

-

dnf(8)man ページ

1.7. カーネルのデフォルトとしての設定

grubby コマンドラインツールと GRUB を使用して、特定のカーネルをデフォルトとして設定します。

手順

grubbyツールを使用した、カーネルのデフォルトとしての設定以下のコマンドを実行し、

grubbyツールを使用してカーネルをデフォルトとして設定します。# grubby --set-default $kernel_pathコマンドは、

.confの接尾辞のないマシン ID を引数として使用します。注記マシン ID は

/boot/loader/entries/ディレクトリーにあります。

id引数を使用したカーネルのデフォルト設定id引数を使用してブートエントリーのリストを表示し、任意のカーネルをデフォルトとして設定します。# grubby --info ALL | grep id # grubby --set-default /boot/vmlinuz-<version>.<architecture>

注記title引数を使用してブートエントリーのリストを表示するには、# grubby --info=ALL | grep titleコマンドを実行します。

次回の起動時のみのデフォルトカーネルの設定

次のコマンドを実行し、

grub2-rebootコマンドを使用して、次回の再起動限定でデフォルトのカーネルを設定します。# grub2-reboot <index|title|id>警告取り扱いに注意して、次回の起動時限定のデフォルトのカーネルを設定します。新しいカーネル RPM、自己ビルドカーネルをインストールし、エントリーを

/boot/loader/entries/ディレクトリーに手動で追加すると、インデックス値が変更される可能性があります。

第2章 64k ページサイズのカーネル

kernel-64k は、64k ページをサポートする、追加のオプションの 64 ビット ARM アーキテクチャーカーネルパッケージです。この追加カーネルは、4k ページをサポートする ARM カーネル用の RHEL 9 と並んで存在します。

最適なシステムパフォーマンスは、さまざまなメモリー設定要件と直接関係しています。このような要件に、それぞれ異なるワークロードに適した 2 つのカーネルバリアントによって対応しています。したがって、64 ビット ARM ハードウェア上の RHEL 9 では、次の 2 つの MMU ページサイズを提供しています。

- 小規模な環境でメモリーを効率的に使用するための 4k ページカーネル

-

大規模な連続したメモリーワーキングセットを使用するワークロード向けの

kernel-64k

ユーザー空間が同じであるため、4k ページカーネルと kernel-64k のユーザーエクスペリエンスに違いはありません。状況に合わせて最適なバリアントを選択できます。

- 4K ページカーネル

エッジや低コストの小規模なクラウドインスタンスなどの小規模な環境でメモリーをより効率的に使用するには、4k ページを使用します。このような環境では、スペース、電力、コストの制約により、物理システムメモリー量を増やすことは現実的ではありません。また、すべての 64 ビット ARM アーキテクチャープロセッサーが 64k ページサイズをサポートしているわけではありません。

4k ページカーネルは、Anaconda を使用したグラフィカルインストール、システムまたはクラウドイメージベースのインストール、およびキックスタートを使用した高度なインストールをサポートしています。

kernel-64k64k ページサイズのカーネルは、ARM プラットフォーム上の大規模なデータセットに便利なオプションです。

kernel-64kは、システム全体のパフォーマンス、つまり大規模データベース、HPC、およびネットワークパフォーマンスに大きな利益をもたらすため、メモリーを大量に使用するワークロードに適しています。64 ビット ARM アーキテクチャーシステムでは、インストール時にページサイズを選択する必要があります。

kernel-64kパッケージをKickstartファイルのパッケージリストに追加すると、Kickstart のみでkernel-64kをインストールできます。

第3章 カーネルモジュールの管理

カーネルモジュール、それらの情報を表示する方法、およびカーネルモジュールを使用して基本的な管理タスクを実行する方法について学びます。

3.1. モジュールの紹介

Red Hat Enterprise Linux カーネルは、システムを再起動しなくても、カーネルモジュールと呼ばれる追加機能で拡張できます。Red Hat Enterprise Linux 9 では、カーネルモジュールは追加のカーネルコードで、圧縮された <KERNEL_MODULE_NAME>.ko.xz オブジェクトファイルに組み込まれています。

カーネルモジュールにより有効になっている最も一般的な機能は、以下のとおりです。

- 新しいハードウェアへのサポートを強化するデバイスドライバー

- GFS2 や NFS などのファイルシステムのサポート

- システムコール

最新のシステムでは、必要に応じて自動的にカーネルモジュールが読み込まれます。ただし、場合によっては、モジュールを手動でロードまたはアンロードする必要があります。

モジュールは、カーネル自体と同様に、必要に応じてその動作をカスタマイズするパラメーターを受けることができます。

ツールでは、現在実行しているモジュール、カーネルに読み込みできるモジュール、モジュールが受け入れるパラメーターを調べることができます。このツールは、実行中のカーネルに、カーネルモジュールのロードおよびアンロードを行うためのメカニズムを提供します。

3.2. カーネルモジュールの依存関係

特定のカーネルモジュールは、複数の他のカーネルモジュールに依存する場合があります。/lib/modules/<KERNEL_VERSION>/modules.dep ファイルには、各カーネルバージョンに対するカーネルモジュールの依存関係の完全なリストが含まれます。

depmod

依存関係ファイルは、kmod パッケージの一部である depmod プログラムにより生成されます。kmod によるユーティリティーの多くは、操作を実行する際にモジュールの依存関係を考慮に入れるため、手動 で依存関係を追跡する必要はほとんどありません。

カーネルモジュールのコードは、制限のないモードのカーネルスペースで実行されます。そのため、読み込むモジュールに注意してください。

weak-modules

depmod に加えて、Red Hat Enterprise Linux は、同じく kmod パッケージに同梱されている weak-modules スクリプトを提供します。weak-modules は、どのモジュールがインストールされたカーネルと kABI 互換であるかを決定します。モジュールカーネルの互換性をチェックしている間、weak-modules はモジュールシンボルの依存関係を、それらがビルドされたカーネルの上位リリースから下位リリースへと処理します。これは、weak-modules がビルド対象のカーネルリリースとは無関係に各モジュールを処理することを意味します。

関連情報

-

modules.dep (5)man ページ -

depmod (8)man ページ - Red Hat Enterprise Linux に同梱されている weak-modules スクリプトの目的は何ですか?

- カーネルアプリケーションバイナリーインターフェイス (kABI) とは何ですか?

3.3. インストール済みカーネルモジュールのリスト表示

grubby --info=ALL コマンドは、!BLS インストールおよび BLS インストールにインストールされたカーネルのインデックスリストを表示します。

手順

以下のコマンドを使用して、インストールされているカーネルをリスト表示します。

# grubby --info=ALL | grep titleインストールされているカーネルのリストは、以下のようになります。

title="Red Hat Enterprise Linux (5.14.0-1.el9.x86_64) 9.0 (Plow)" title="Red Hat Enterprise Linux (0-rescue-0d772916a9724907a5d1350bcd39ac92) 9.0 (Plow)"

上記の例では、GRUB メニューから grubby-8.40-17 のインストール済みカーネルの一覧を表示します。

3.4. 現在読み込み済みカーネルモジュールのリスト表示

現在ロードされているカーネルモジュールを表示します。

前提条件

-

kmodパッケージがインストールされている。

手順

現在読み込み済みのカーネルモジュールの一覧を表示するには、以下のコマンドを実行します。

$ lsmod Module Size Used by fuse 126976 3 uinput 20480 1 xt_CHECKSUM 16384 1 ipt_MASQUERADE 16384 1 xt_conntrack 16384 1 ipt_REJECT 16384 1 nft_counter 16384 16 nf_nat_tftp 16384 0 nf_conntrack_tftp 16384 1 nf_nat_tftp tun 49152 1 bridge 192512 0 stp 16384 1 bridge llc 16384 2 bridge,stp nf_tables_set 32768 5 nft_fib_inet 16384 1 …上記の例では、以下のようになります。

-

Module列は、現在読み込まれているモジュールの 名前 を示します。 -

Size列は、モジュールごとの メモリー 容量をキロバイト単位で表示します。 -

Used by列には、特定のモジュールに 依存する モジュールの数と、オプションで名前が表示されます。

-

関連情報

-

/usr/share/doc/kmod/READMEファイル -

lsmod(8)の man ページ

3.5. モジュール情報の表示

modinfo コマンドを使用して、指定したカーネルモジュールに関する詳細情報を表示します。

前提条件

-

kmodパッケージがインストールされている。

手順

カーネルモジュールの情報を表示するには、以下を実行します。

$ modinfo <KERNEL_MODULE_NAME>以下に例を示します。

$ modinfo virtio_net filename: /lib/modules/5.14.0-1.el9.x86_64/kernel/drivers/net/virtio_net.ko.xz license: GPL description: Virtio network driver rhelversion: 9.0 srcversion: 8809CDDBE7202A1B00B9F1C alias: virtio:d00000001v* depends: net_failover retpoline: Y intree: Y name: virtio_net vermagic: 5.14.0-1.el9.x86_64 SMP mod_unload modversions … parm: napi_weight:int parm: csum:bool parm: gso:bool parm: napi_tx:bool読み込まれているかどうかに関わらず、利用可能なすべてのモジュールの情報を照会できます。

parmエントリーは、ユーザーがモジュールに設定できるパラメーターと、期待される値のタイプを示します。注記カーネルモジュールの名前を入力する際には、

.ko.xz拡張子は名前の末尾に追加しないでください。カーネルモジュール名には拡張子はありません。ただし、対応するファイルには拡張子があります。

関連情報

-

modinfo(8)の man ページ

3.6. システムランタイム時のカーネルモジュールの読み込み

Linux カーネルの機能を拡張する最適な方法は、カーネルモジュールを読み込むことです。modprobe コマンドを使用して、カーネルモジュールを検出し、現在実行しているカーネルに読み込みます。

この手順で説明されている変更は、システムを再起動は維持されません。システムの再起動後にも 設定を維持 するようにカーネルモジュールを読み込む方法は、システムの起動時に自動的にカーネルモジュールを読み込む を参照してください。

前提条件

- root 権限がある。

-

kmodパッケージがインストールされている。 - 関連のカーネルモジュールが読み込まれていない。これを確認するには、読み込まれているカーネルモジュール をリスト表示します。

手順

読み込むカーネルモジュールを選択します。

モジュールは

/lib/modules/$(uname -r)/kernel/<SUBSYSTEM>/ディレクトリーにあります。関連するカーネルモジュールを読み込みます。

# modprobe <MODULE_NAME>注記カーネルモジュールの名前を入力する際には、

.ko.xz拡張子は名前の末尾に追加しないでください。カーネルモジュール名には拡張子はありません。ただし、対応するファイルには拡張子があります。

検証

必要に応じて、関連モジュールが読み込まれたことを確認します。

$ lsmod | grep <MODULE_NAME>モジュールが正しく読み込まれた場合、このコマンドは関連するカーネルモジュールを表示します。以下に例を示します。

$ lsmod | grep serio_raw serio_raw 16384 0

関連情報

-

modprobe(8)の man ページ

3.7. システムランタイム時のカーネルモジュールのアンロード

時折、実行中のカーネルから特定のカーネルモジュールをアンロードする必要性に駆られることがあります。modprobe コマンドを使用して、現在読み込まれているカーネルから、システムの実行時にカーネルモジュールを見つけてアンロードします。

実行中のシステムで使用される場合は、カーネルモジュールをアンロードしないでください。これを行うと、システムが不安定になったり、動作しなくなったりすることがあります。

この手順を終了すると、システムの起動時に自動的に読み込まれるように定義したカーネルモジュールは、システムを再起動してもアンロードされません。この結果を追跡する方法は、システムの起動時にカーネルモジュールが自動的にロードされないようにする を参照してください。

前提条件

- root 権限がある。

-

kmodパッケージがインストールされている。

手順

ロード済みの全カーネルモジュールをリスト表示します。

# lsmodアンロードするカーネルモジュールを選択します。

カーネルモジュールに依存関係がある場合は、カーネルモジュールをアンロードする前に、これらをアンロードします。依存関係のあるモジュールを特定する方法は、Listing currently loaded kernel modules および Kernel module dependencies を参照してください。

関連するカーネルモジュールをアンロードします。

# modprobe -r <MODULE_NAME>カーネルモジュールの名前を入力する際には、

.ko.xz拡張子は名前の末尾に追加しないでください。カーネルモジュール名には拡張子はありません。ただし、対応するファイルには拡張子があります。

検証

必要に応じて、関連モジュールがアンロードされたことを確認します。

$ lsmod | grep <MODULE_NAME>モジュールが正常にアンロードされた場合、このコマンドは出力を表示しません。

関連情報

-

modprobe(8)の man ページ

3.8. 起動プロセスの初期段階でのカーネルモジュールのアンロード

特定の状況では、起動プロセスの初期段階でカーネルモジュールのアンロードが必要になります。たとえば、カーネルモジュールにコードが含まれているとシステムが応答しなくなり、ユーザーがステージに到達して不正なカーネルモジュールを永続的に無効にすることができません。その場合は、ブートローダーを使用して、カーネルモジュールの読み込みを一時的にブロックできます。

ブートシーケンスが続行する前に、関連するブートローダーエントリーを編集して、必要なカーネルモジュールをアンロードできます。

この手順で説明されている変更は、システムを再起動すると維持されません。起動プロセス時にカーネルモジュールが自動的に読み込まれないように、denylist にカーネルモジュールを追加する方法は、システムの起動時にカーネルモジュールが自動的にロードされないようにする を参照してください。

前提条件

- なんらかの理由で読み込みを阻止する必要のある、読み込み可能なカーネルモジュールがある。

手順

- システムをブートローダーで起動します。

- カーソルキーを使用して、関連するブートローダーエントリーを強調表示します。

e キーを押してエントリーを編集します。

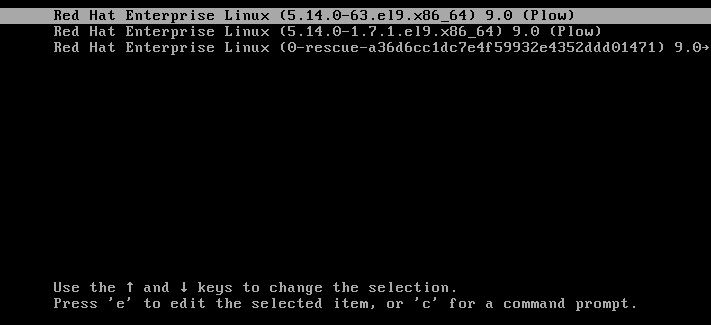

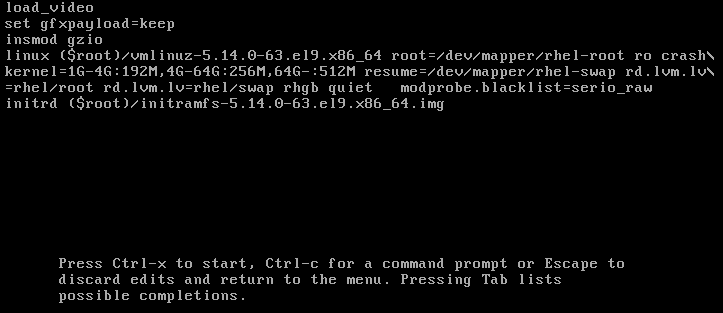

図3.1 カーネルブートメニュー

- カーソルキーを使用して、linux で始まる行に移動します。

modprobe.blacklist=module_nameを行末に追加します。図3.2 カーネルブートエントリー

serio_rawカーネルモジュールは、起動プロセスの初期段階でアンロードする不正なモジュールを示しています。- Ctrl+X を押して、変更した設定を使用して起動します。

検証

システムが完全に起動したら、関連するカーネルモジュールが読み込まれていないことを確認します。

# lsmod | grep serio_raw

関連情報

3.9. システムの起動時に自動的にカーネルモジュールを読み込む

ブートプロセス中に自動的に読み込まれるようにカーネルモジュールを設定します。

前提条件

- root 権限がある。

-

kmodパッケージがインストールされている。

手順

起動プロセス中に読み込むカーネルモジュールを選択します。

モジュールは

/lib/modules/$(uname -r)/kernel/<SUBSYSTEM>/ディレクトリーにあります。モジュールの設定ファイルを作成します。

# echo <MODULE_NAME> > /etc/modules-load.d/<MODULE_NAME>.conf注記カーネルモジュールの名前を入力する際には、

.ko.xz拡張子は名前の末尾に追加しないでください。カーネルモジュール名には拡張子はありません。ただし、対応するファイルには拡張子があります。必要に応じて、関連モジュールが読み込まれたことを確認します。

$ lsmod | grep <MODULE_NAME>上記のコマンド例は成功し、関連するカーネルモジュールを表示します。

この手順で説明している変更は、システムを再起動しても持続されます。

関連情報

-

modules-load.d(5)の man ページ

3.10. システムの起動時にカーネルモジュールが自動的にロードされないようにする

対応する コマンドを使用して、modprobe 設定ファイルにモジュールを一覧表示することで、起動プロセス中にシステムが自動的にカーネルモジュールを読み込むことを阻止できます。

前提条件

-

この手順のコマンドには root 権限が必要です。

su -を使用して root ユーザーに切り替えるか、コマンドの前にsudoを付けます。 -

kmodパッケージがインストールされている。 - 現在のシステム設定に、拒否する予定のカーネルモジュールが必要ないことを確認する。

手順

lsmodコマンドを使用して、現在実行中のカーネルに読み込まれているモジュールを一覧表示します。$ lsmod Module Size Used by tls 131072 0 uinput 20480 1 snd_seq_dummy 16384 0 snd_hrtimer 16384 1 …出力で、読み込みを阻止するモジュールを特定します。

または、

/lib/modules/<KERNEL-VERSION>/kernel/<SUBSYSTEM>/ディレクトリーに読み込まれないようにするアンロードしたカーネルモジュールを特定します。以下に例を示します。$ ls /lib/modules/4.18.0-477.20.1.el8_8.x86_64/kernel/crypto/ ansi_cprng.ko.xz chacha20poly1305.ko.xz md4.ko.xz serpent_generic.ko.xz anubis.ko.xz cmac.ko.xz…

拒否リストとして機能する設定ファイルを作成します。

# touch /etc/modprobe.d/denylist.conf任意のテキストエディターで、カーネルへの自動読み込みから除外するモジュール名を

blacklist設定コマンドと組み合わせます。以下に例を示します。# Prevents <KERNEL-MODULE-1> from being loaded blacklist <MODULE-NAME-1> install <MODULE-NAME-1> /bin/false # Prevents <KERNEL-MODULE-2> from being loaded blacklist <MODULE-NAME-2> install <MODULE-NAME-2> /bin/false …

blacklistコマンドは、モジュールが、拒否リストにない別のカーネルモジュールの依存関係として読み込まれることを阻止しないため、install行も定義する必要があります。この場合、システムはモジュールをインストールする代わりに/bin/falseを実行します。ハッシュ記号で始まる行は、ファイルをより読みやすくするために使用可能なコメントです。注記カーネルモジュールの名前を入力する際には、

.ko.xz拡張子は名前の末尾に追加しないでください。カーネルモジュール名には拡張子はありません。ただし、対応するファイルには拡張子があります。再構築を行う前に、現在の初期 RAM ディスクイメージのバックアップコピーを作成します。

# cp /boot/initramfs-$(uname -r).img /boot/initramfs-$(uname -r).bak.$(date +%m-%d-%H%M%S).imgまたは、カーネルモジュールの自動読み込みを阻止するカーネルバージョンに対応する初期 RAM ディスクイメージのバックアップコピーを作成します。

# cp /boot/initramfs-<VERSION>.img /boot/initramfs-<VERSION>.img.bak.$(date +%m-%d-%H%M%S)

新しい初期 RAM ディスクイメージを生成して、変更を適用します。

# dracut -f -vシステムで現在使用中のものとは異なるカーネルバージョンの初期 RAM ディスクイメージを構築する場合は、ターゲット

initramfsとカーネルバージョンの両方を指定します。# dracut -f -v /boot/initramfs-<TARGET-VERSION>.img <CORRESPONDING-TARGET-KERNEL-VERSION>

システムを再起動します。

$ reboot

この手順で説明している変更は、システムを再起動しても持続されます。拒否リストにキーカーネルモジュールを誤って記載した場合、システムを不安定または操作不能な状態に切り換えることができます。

関連情報

- ソリューション記事 How do I prevent a kernel module from loading automatically? を参照してください。

-

modprobe.d(5)およびdracut(8)の man ページ を参照してください。

3.11. カスタムカーネルモジュールのコンパイル

ハードウェアおよびソフトウェアレベルで、さまざまな設定による要求に応じて、サンプリングカーネルモジュールを構築できます。

前提条件

kernel-develパッケージ、gccパッケージ、およびelfutils-libelf-develパッケージをインストールしている。# dnf install kernel-devel-$(uname -r) gcc elfutils-libelf-devel

- root 権限がある。

-

カスタムカーネルモジュールをコンパイルする

/root/testmodule/ディレクトリーを作成している。

手順

以下の内容で

/root/testmodule/test.cを作成します。#include <linux/module.h> #include <linux/kernel.h> int init_module(void) { printk("Hello World\n This is a test\n"); return 0; } void cleanup_module(void) { printk("Good Bye World"); } MODULE_LICENSE("GPL");test.cファイルは、カーネルモジュールに主な機能を提供するソースファイルです。このファイルは、組織的な目的で、専用の/root/testmodule/ディレクトリーに作成されています。モジュールをコンパイルすると、/root/testmodule/ディレクトリーには複数のファイルが含まれます。test.cファイルには、システムライブラリーから次のものが含まれます。-

サンプルコードの

printk()機能には、linux/kernel.hヘッダーファイルが必要です。 -

linux/module.hファイルには、C 言語で記述した複数のソースファイルで共有する関数宣言とマクロ定義が含まれています。

-

サンプルコードの

-

次に、

init_module()関数およびcleanup_module()関数に従い、テキストを出力するカーネルロギング機能printk()を起動および終了します。 以下の内容で

/root/testmodule/Makefileを作成します。obj-m := test.o

Makefile には、コンパイラーが、

test.oという名前のオブジェクトファイルを作成する必要がある指示が含まれています。obj-mディレクティブは、生成されるtest.koファイルを、読み込み可能なカーネルモジュールとしてコンパイルすることを指定します。もしくは、obj-yディレクティブは、組み込みカーネルモジュールとしてtest.koをビルドするように指示します。カーネルモジュールをコンパイルします。

# make -C /lib/modules/$(uname -r)/build M=/root/testmodule modules make: Entering directory '/usr/src/kernels/5.14.0-70.17.1.el9_0.x86_64' CC [M] /root/testmodule/test.o MODPOST /root/testmodule/Module.symvers CC [M] /root/testmodule/test.mod.o LD [M] /root/testmodule/test.ko BTF [M] /root/testmodule/test.ko Skipping BTF generation for /root/testmodule/test.ko due to unavailability of vmlinux make: Leaving directory '/usr/src/kernels/5.14.0-70.17.1.el9_0.x86_64'コンパイラーは、各ソースファイル (

test.c) のオブジェクトファイル (test.o) を中間手順として作成してから、それらを最終カーネルモジュール (test.ko) にリンクします。コンパイルが成功すると、

/root/testmodule/には、コンパイル済みカスタムカーネルモジュールに関連する追加ファイルが含まれます。コンパイル済みモジュール自身は、test.koファイルで表されます。

検証

必要に応じて、

/root/testmodule/ディレクトリーのコンテンツを確認します。# ls -l /root/testmodule/ total 152 -rw-r—r--. 1 root root 16 Jul 26 08:19 Makefile -rw-r—r--. 1 root root 25 Jul 26 08:20 modules.order -rw-r—r--. 1 root root 0 Jul 26 08:20 Module.symvers -rw-r—r--. 1 root root 224 Jul 26 08:18 test.c -rw-r—r--. 1 root root 62176 Jul 26 08:20 test.ko -rw-r—r--. 1 root root 25 Jul 26 08:20 test.mod -rw-r—r--. 1 root root 849 Jul 26 08:20 test.mod.c -rw-r—r--. 1 root root 50936 Jul 26 08:20 test.mod.o -rw-r—r--. 1 root root 12912 Jul 26 08:20 test.oカーネルモジュールを

/lib/modules/$(uname -r)/ディレクトリーにコピーします。# cp /root/testmodule/test.ko /lib/modules/$(uname -r)/モジュールの依存関係のリストを更新します。

# depmod -aカーネルモジュールを読み込みます。

# modprobe -v test insmod /lib/modules/5.14.0-1.el9.x86_64/test.ko

カーネルモジュールが正常に読み込まれたことを確認します。

# lsmod | grep test test 16384 0カーネルリングバッファーから最新のメッセージを読み込みます。

# dmesg [74422.545004] Hello World This is a test

関連情報

第4章 カーネルコマンドラインパラメーターの設定

カーネルコマンドラインパラメーターを使用すると、ブート時に Red Hat Enterprise Linux カーネルの特定の側面の動作を変更できます。システム管理者は、システムの起動時に設定されるオプションを完全に制御できます。特定のカーネルの動作はシステムの起動時にのみ設定できるため、このような変更を行う方法を理解することが管理スキルの鍵となります。

カーネルコマンドラインパラメーターを変更してシステムの動作を変更すると、システムに悪影響が及ぶ可能性があります。変更を実稼働環境にデプロイする前に、必ず変更をテストしてください。詳細なガイダンスは、Red Hat サポートまでご連絡ください。

4.1. カーネルコマンドラインパラメーターの設定

カーネルコマンドラインパラメーターを使用すると、デフォルト値を上書きしたり、特定のハードウェア設定を指定したりできます。ブート時に、次の機能を設定できます。

- Red Hat Enterprise Linux カーネル

- 初期 RAM ディスク

- ユーザー領域機能

デフォルトでは、GRUB ブートローダーを使用するシステムのカーネルコマンドラインパラメーターは、カーネルブートエントリーごとにブートエントリー設定ファイルに定義されます。

grubby ユーティリティーを使用すると、ブートローダー設定ファイルを操作できます。grubby を使用すると、次のアクションを実行できます。

- デフォルトのブートエントリーの変更

- GRUB メニューエントリーに対する引数の追加または削除

関連情報

-

kernel-command-line(7)、bootparam(7)、およびdracut.cmdline (7)の man ページ - How to install and boot custom kernels in Red Hat Enterprise Linux 8

-

grubby(8)の man ページ

4.2. ブートエントリーについて

ブートエントリーは設定ファイルに格納され、特定のカーネルバージョンに関連付けられるオプションの集合です。実際には、ブートエントリーは、システムにカーネルがインストールされているのと同じ数だけあります。ブートエントリーの設定ファイルは、/boot/loader/entries/ ディレクトリーにあり、以下のようになります。

d8712ab6d4f14683c5625e87b52b6b6e-5.14.0-1.el9.x86_64.conf

上記のファイル名は、/etc/machine-id ファイルに保存されているマシン ID と、カーネルバージョンから設定されます。

ブートエントリーの設定ファイルには、カーネルバージョン、初期 ramdisk イメージ、およびカーネルコマンドラインパラメーターに関する情報が含まれます。ブートエントリー設定例の内容は、以下のようになります。

title Red Hat Enterprise Linux (5.14.0-1.el9.x86_64) 9.0 (Plow) version 5.14.0-1.el9.x86_64 linux /vmlinuz-5.14.0-1.el9.x86_64 initrd /initramfs-5.14.0-1.el9.x86_64.img options root=/dev/mapper/rhel_kvm--02--guest08-root ro crashkernel=1G-4G:192M,4G-64G:256M,64G-:512M resume=/dev/mapper/rhel_kvm--02--guest08-swap rd.lvm.lv=rhel_kvm-02-guest08/root rd.lvm.lv=rhel_kvm-02-guest08/swap console=ttyS0,115200 grub_users $grub_users grub_arg --unrestricted grub_class kernel

4.3. すべてのブートエントリーでカーネルコマンドラインパラメーターの変更

システム上のすべてのブートエントリーのカーネルコマンドラインパラメーターを変更します。

RHEL 9 システムに新しいバージョンのカーネルをインストールすると、grubby ツールは以前のカーネルバージョンからカーネルコマンドライン引数を渡します。

ただし、これは、新しくインストールされたカーネルが以前のコマンドラインオプションを失う RHEL バージョン 9.0 には適用されません。新しくインストールしたカーネルで grub2-mkconfig コマンドを実行して、パラメーターを新しいカーネルに渡す必要があります。この既知の問題の詳細については、ブートローダー を参照してください。

前提条件

-

grubbyユーティリティーがシステムにインストールされていることを確認してください。 -

ziplユーティリティーが IBM Z システムにインストールされていることを確認してください。

手順

パラメーターを追加するには、以下を行います。

# grubby --update-kernel=ALL --args="<NEW_PARAMETER>"GRUB ブートローダーを使用するシステムの場合、zIPL ブートローダーを使用する IBM Z では、新しいカーネルパラメーターを各

/boot/loader/entries/<ENTRY>.confファイルに追加します。IBM Z で、ブートメニューを更新します。

# zipl

パラメーターを削除するには、次のコマンドを実行します。

# grubby --update-kernel=ALL --remove-args="<PARAMETER_TO_REMOVE>"IBM Z で、ブートメニューを更新します。

# zipl

関連情報

- カーネルコマンドラインパラメーターの設定

-

grubby(8)およびzipl(8)の man ページ - grubby ツール

4.4. 1 つのブートエントリーでカーネルコマンドラインパラメーターの変更

システム上の単一のブートエントリーのカーネルコマンドラインパラメーターを変更します。

前提条件

-

grubbyユーティリティーおよびziplユーティリティーがシステムにインストールされている。

手順

パラメーターを追加するには、以下を行います。

# grubby --update-kernel=/boot/vmlinuz-$(uname -r) --args="<NEW_PARAMETER>"IBM Z で、ブートメニューを更新します。

# zipl

パラメーターを削除するには、次のコマンドを実行します。

# grubby --update-kernel=/boot/vmlinuz-$(uname -r) --remove-args="<PARAMETER_TO_REMOVE>"IBM Z で、ブートメニューを更新します。

# zipl

-

grubbyは、個別のカーネルブートエントリーのカーネルコマンドラインパラメーターを変更して、/boot/loader/entries/<ENTRY>.confファイルに保存します。

関連情報

- カーネルコマンドラインパラメーターの設定

-

grubby(8)およびzipl(8)の man ページ - grubby ツール

4.5. 起動時の一時的なカーネルコマンドラインパラメーターの変更

1 回の起動プロセス中にのみカーネルパラメーターを変更することで、カーネルメニューエントリーを一時的に変更します。

この手順は単一ブートにのみ適用され、変更は永続的に行われません。

手順

- GRUB 2 ブートメニューを起動します。

- 起動するカーネルを選択します。

- e キーを押してカーネルパラメーターを編集します。

-

カーソルを下に移動してカーネルコマンドラインを見つけます。カーネルコマンドラインは、64 ビット IBM Power シリーズおよび x86-64 BIOS ベースのシステムの場合は

linuxで始まり、UEFI システムの場合はlinuxefiで始まります。 カーソルを行の最後に移動します。

注記行の最初に移動するには Ctrl+a を押します。行の最後に移動するには Ctrl+e を押します。システムによっては、Home キーおよび End キーも機能する場合があります。

必要に応じてカーネルパラメーターを編集します。たとえば、緊急モードでシステムを実行するには、

linux行の最後にemergencyパラメーターを追加します。linux ($root)/vmlinuz-5.14.0-63.el9.x86_64 root=/dev/mapper/rhel-root ro crashkernel=1G-4G:192M,4G-64G:256M,64G-:512M resume=/dev/mapper/rhel-swap rd.lvm.lv=rhel/root rd.lvm.lv=rhel/swap rhgb quiet emergencyシステムメッセージを有効にするには、

rhgbおよびquietパラメーターを削除します。- Ctrl+x を押して、選択したカーネルと変更したコマンドラインパラメーターで起動します。

Esc キーを押してコマンドラインの編集を終了すると、ユーザーの加えた変更はすべて破棄されます。

4.6. シリアルコンソール接続を有効にする GRUB 設定

シリアルコンソールは、ネットワークがダウンしている場合にヘッドレスサーバーまたは埋め込みシステムに接続する際に便利です。あるいは、セキュリティールールを回避し、別のシステムへのログインアクセスを取得する必要がある場合などです。

シリアルコンソール接続を使用するように、デフォルトの GRUB 設定の一部を設定する必要があります。

前提条件

- root 権限がある。

手順

/etc/default/grubファイルに以下の 2 つの行を追加します。GRUB_TERMINAL="serial" GRUB_SERIAL_COMMAND="serial --speed=9600 --unit=0 --word=8 --parity=no --stop=1"

最初の行は、グラフィカルターミナルを無効にします。

GRUB_TERMINALキーは、GRUB_TERMINAL_INPUTおよびGRUB_TERMINAL_OUTPUTの値を上書きします。2 行目は、ボーレート (

--speed)、パリティー、および他の値を使用中の環境とハードウェアに適合するように調整します。以下のログファイルのようなタスクには、115200 のように非常に高いボーレートが推奨されます。GRUB 設定ファイルを更新します。

BIOS ベースのマシンの場合:

# grub2-mkconfig -o /boot/grub2/grub.cfgUEFI ベースのマシンの場合:

# grub2-mkconfig -o /boot/grub2/grub.cfg

- システムを再起動して、変更を有効にします。

4.7. GRUB 設定ファイルを使用したブートエントリーの変更

/etc/default/grub GRUB 設定ファイルには、Linux カーネルのブートエントリーに追加するカーネルコマンドライン引数をリスト表示する GRUB_CMDLINE_LINUX キーが含まれます。以下に例を示します。

GRUB_CMDLINE_LINUX="crashkernel=1G-4G:192M,4G-64G:256M,64G-:512M resume=/dev/mapper/rhel-swap rd.lvm.lv=rhel/root rd.lvm.lv=rhel/swap"

ブートエントリーを変更するには、ブートローダー仕様 (BLS) スニペットを GRUB_CMDLINE_LINUX 値の内容で上書きします。

前提条件

- 新規の RHEL 9 インストールである。

手順

grubbyを使用して、インストール後のスクリプトで個々のカーネルのカーネルパラメーターを追加または削除します。# grubby --update-kernel <PATH_TO_KERNEL> --args "<NEW_ARGUMENTS>"たとえば、選択したカーネルに

noapicパラメーターを追加します。# grubby --update-kernel /boot/vmlinuz-5.14.0-362.8.1.el9_3.x86_64 --args "noapic"パラメーターは BLS スニペットには伝播しますが、

/etc/default/grubファイルには伝播しません。/etc/default/grubファイルに存在するGRUB_CMDLINE_LINUX値の内容で BLS スニペットを上書きします。# grub2-mkconfig -o /boot/grub2/grub.cfg --update-bls-cmdline Generating grub configuration file … Adding boot menu entry for UEFI Firmware Settings … done注記GRUB_TIMEOUTキー (/etc/default/grubGRUB 設定ファイルにも含まれています) に加えられた変更など、その他の変更は、デフォルトで新しいgrub.cfgに伝搬します。

検証

- オペレーティングシステムを再起動します。

パラメーターが

/proc/cmdlineファイルに含まれていることを確認します。たとえば、

/proc/cmdlineには、noapicカーネルパラメーターが含まれています。BOOT_IMAGE=(hd0,gpt2)/vmlinuz-4.18.0-425.3.1.el8.x86_64 root=/dev/mapper/RHELCSB-Root ro vconsole.keymap=us crashkernel=auto rd.lvm.lv=RHELCSB/Root rd.luks.uuid=luks-d8a28c4c-96aa-4319-be26-96896272151d rhgb quiet noapic rd.luks.key=d8a28c4c-96aa-4319-be26-96896272151d=/keyfile:UUID=c47d962e-4be8-41d6-8216-8cf7a0d3b911 ipv6.disable=1

第5章 ランタイム時のカーネルパラメーターの設定

システム管理者は、ランタイム時に Red Hat Enterprise Linux カーネルの動作を多数変更できます。sysctl コマンドを使用し、/etc/sysctl.d/ および /proc/sys/ ディレクトリー内の設定ファイルを変更して、実行時にカーネルパラメーターを設定します。

プロダクションシステムでカーネルパラメーターを設定するには、慎重なプランニングが必要です。プランニングが欠如した変更では、カーネルが不安定になり、システムの再起動が必要とることがあります。カーネル値を変更する前に、有効なオプションを使用していることを確認してください。

5.1. カーネルパラメーターとは

カーネルパラメーターは、システムの実行中に調整できる調整可能な値です。変更を有効にする場合でも、カーネルの再起動や再コンパイルは不要です。

以下を使用してカーネルパラメーターに対応できます。

-

sysctlコマンド -

/proc/sys/ディレクトリーにマウントされている仮想ファイルシステム -

/etc/sysctl.d/ディレクトリー内の設定ファイル

調整可能パラメーターは、カーネルサブシステムでクラスに分割されます。Red Hat Enterprise Linux には、以下の調整可能のクラスがあります。

表5.1 sysctl クラスの表

| 調整パラメーターのクラス | サブシステム |

|---|---|

|

| 実行ドメインおよびパーソナリティー |

|

| 暗号化インターフェイス |

|

| カーネルのデバッグインターフェイス |

|

| デバイス固有の情報 |

|

| グローバルおよび固有の調整可能なファイルシステム |

|

| グローバルなカーネルの設定項目 |

|

| ネットワークの設定項目 |

|

| Sun Remote Procedure Call (NFS) |

|

| ユーザー名前空間の制限 |

|

| メモリー、バッファー、およびキャッシュのチューニングと管理 |

関連情報

-

sysctl(8)およびsysctl.d(5)の man ページ

5.2. sysctl でカーネルパラメーターの一時的な設定

sysctl コマンドを使用して、実行時に一時的にカーネルパラメーターを設定します。このコマンドは、調整可能パラメーターのリスト表示およびフィルタリングにも便利です。

前提条件

- root 権限がある。

手順

すべてのパラメーターとその値をリストします。

# sysctl -a注記# sysctl -aコマンドは、ランタイム時およびシステムの起動時に調整できるカーネルパラメーターを表示します。パラメーターを一時的に設定するには、次のように入力します。

# sysctl <TUNABLE_CLASS>.<PARAMETER>=<TARGET_VALUE>上記のサンプルコマンドは、システムの実行中にパラメーター値を変更します。この変更は、再起動なしですぐに適用されます。

注記変更は、システムの再起動後にデフォルトに戻ります。

関連情報

-

sysctl(8)の man ページ - sysctl を使用したカーネルパラメーターの永続的な設定

- /etc/sysctl.d/ の設定ファイルでカーネルパラメーターの調整

5.3. sysctl を使用したカーネルパラメーターの永続的な設定

sysctl コマンドを使用して、カーネルパラメーターを永続的に設定します。

前提条件

- root 権限がある。

手順

すべてのパラメーターをリストします。

# sysctl -aこのコマンドは、ランタイム時に設定できるカーネルパラメーターをすべて表示します。

パラメーターを永続的に設定すします。

# sysctl -w <TUNABLE_CLASS>.<PARAMETER>=<TARGET_VALUE> >> /etc/sysctl.confサンプルコマンドは、調整可能な値を変更して、

/etc/sysctl.confファイルに書き込みます。これにより、カーネルパラメーターのデフォルト値が上書きされます。変更は、再起動なしで即座に永続的に反映されます。

カーネルパラメーターを永続的に変更するには、/etc/sysctl.d/ ディレクトリーの設定ファイルに手動で変更を行ってください。

関連情報

-

sysctl(8)およびsysctl.conf(5)の man ページ - /etc/sysctl.d/ の設定ファイルでカーネルパラメーターの調整

5.4. /etc/sysctl.d/ の設定ファイルでカーネルパラメーターの調整

/etc/sysctl.d/ ディレクトリーの設定ファイルを手動で変更して、カーネルパラメーターを永続的に設定します。

前提条件

- root 権限がある。

手順

/etc/sysctl.d/に新しい設定ファイルを作成します。# vim /etc/sysctl.d/<some_file.conf>カーネルパラメーターを 1 行に 1 つずつ含めます。

<TUNABLE_CLASS>.<PARAMETER>=<TARGET_VALUE><TUNABLE_CLASS>.<PARAMETER>=<TARGET_VALUE>- 設定ファイルを作成します。

マシンを再起動して、変更を有効にします。

また、再起動せずに変更を適用するには、以下を実行します。

# sysctl -p /etc/sysctl.d/<some_file.conf>このコマンドにより、以前に作成した設定ファイルから値を読み取ることができます。

関連情報

-

sysctl(8)、sysctl.d(5)の man ページ

5.5. /proc/sys/ でカーネルパラメーターの一時的な設定

/proc/sys/ 仮想ファイルシステムディレクトリー内のファイルを使用して、一時的にカーネルパラメーターを設定します。

前提条件

- root 権限がある。

手順

設定するカーネルパラメーターを特定します。

# ls -l /proc/sys/<TUNABLE_CLASS>/コマンドが返した書き込み可能なファイルは、カーネルの設定に使用できます。読み取り専用権限を持つユーザーは、現在の設定についてフィードバックを提供します。

カーネルパラメーターにターゲットの値を割り当てます。

# echo <TARGET_VALUE> > /proc/sys/<TUNABLE_CLASS>/<PARAMETER>このコマンドでは、システムが再起動すると設定変更が消えます。

必要に応じて、新しく設定した設定したカーネルパラメーターの値を確認します。

# cat /proc/sys/<TUNABLE_CLASS>/<PARAMETER>

5.6. 関連情報

第6章 kernel_settings RHEL システムロールを使用したカーネルパラメーターの永続的な設定

kernel_settings RHEL システムロールを使用して、複数のクライアントにカーネルパラメーターを一度に設定できます。この解決策は以下のとおりです。

- 効率的な入力設定を持つ使いやすいインターフェイスを提供します。

- すべてのカーネルパラメーターを 1 か所で保持します。

コントロールマシンから kernel_settings ロールを実行すると、カーネルパラメーターはすぐに管理システムに適用され、再起動後も維持されます。

RHEL チャネルで提供される RHEL システムロールは、デフォルトの AppStream リポジトリーの RPM パッケージとして RHEL のお客様が利用できることに注意してください。RHEL システムロールは、Ansible Automation Hub を介して Ansible サブスクリプションを使用しているお客様のコレクションとしても利用できます。

6.1. kernel_settings ロールの概要

RHEL システムロールは、複数のシステムをリモートで管理する、一貫した設定インターフェイスを提供する一連のロールです。

kernel_settings RHEL システムロールを使用して、カーネルの自動設定に RHEL システムロールが導入されました。rhel-system-roles パッケージには、このシステムロールと参考ドキュメントも含まれます。

カーネルパラメーターを自動的に 1 つ以上のシステムに適用するには、Playbook で選択したロール変数を 1 つ以上使用して、kernel_settings ロールを使用します。Playbook は人間が判読でき、YAML 形式で記述される 1 つ以上のプレイのリストです。

インベントリーファイルを使用して、Ansible が Playbook に従って設定するシステムセットを定義することができます。

kernel_settings ロールを使用して、以下を設定できます。

-

kernel_settings_sysctlロールを使用したカーネルパラメーター -

kernel_settings_sysfsロールを使用したさまざまなカーネルサブシステム、ハードウェアデバイス、およびデバイスドライバー -

systemdサービスマネージャーの CPU アフィニティーを、kernel_settings_systemd_cpu_affinityロール変数を使用してフォーク処理します。 -

kernel_settings_transparent_hugepagesおよびkernel_settings_transparent_hugepages_defragのロール変数を使用したカーネルメモリーサブシステムの Transparent Huge Page

関連情報

-

/usr/share/ansible/roles/rhel-system-roles.kernel_settings/README.mdfile -

/usr/share/doc/rhel-system-roles/kernel_settings/directory - Playbook の使用

- インベントリーの構築方法

6.2. kernel_settings ロールを使用した選択したカーネルパラメーターの適用

以下の手順に従って、Ansible Playbook を準備および適用し、複数の管理システムで永続化の影響でカーネルパラメーターをリモートに設定します。

前提条件

- 制御ノードと管理ノードを準備している

- 管理対象ノードで Playbook を実行できるユーザーとしてコントロールノードにログインしている。

-

管理対象ノードへの接続に使用するアカウントには、そのノードに対する

sudo権限がある。

手順

~/playbook.ymlなどの Playbook ファイルを次の内容で作成します。--- - name: Configure kernel settings hosts: managed-node-01.example.com roles: - rhel-system-roles.kernel_settings vars: kernel_settings_sysctl: - name: fs.file-max value: 400000 - name: kernel.threads-max value: 65536 kernel_settings_sysfs: - name: /sys/class/net/lo/mtu value: 65000 kernel_settings_transparent_hugepages: madvise-

name: 任意の文字列をプレイのラベルとして関連付けて、プレイの対象を特定するオプションのキー。 -

Hosts : プレイを実行するホストを指定するプレイ内のキー。

このキーの値または値は、マネージドホストの個別名またはinventoryファイルで定義されているホストのグループとして指定できます。 -

Playbook の

vars: セクション。設定する必要のある、選択したカーネルパラメーター名および値が含まれる変数の一覧を表します。 Role : RHEL システム

ロールがvarsセクションで説明されているパラメーターおよび値を設定するものを指定するキー。注記必要に応じて、Playbook のカーネルパラメーターとその値を変更することができます。

-

Playbook の構文を検証します。

$ ansible-playbook --syntax-check ~/playbook.ymlこのコマンドは構文を検証するだけであり、有効だが不適切な設定から保護するものではないことに注意してください。

Playbook を実行します。

$ ansible-playbook ~/playbook.yml- マネージドホストを再起動して、影響を受けるカーネルパラメーターをチェックし、変更が適用され、再起動後も維持されていることを確認します。

関連情報

-

/usr/share/ansible/roles/rhel-system-roles.kernel_settings/README.mdfile -

/usr/share/doc/rhel-system-roles/kernel_settings/directory - Playbook の使用

- 変数の使用

- ロール

第7章 カーネルライブパッチでパッチの適用

Red Hat Enterprise Linux カーネルのライブパッチソリューションを使用して、システムの再起動またはプロセスの再起動を行わずに、実行中のカーネルにパッチを当てることができます。

このソリューションでは、システム管理者は以下を行うことができます。

- 重大なセキュリティーパッチをカーネルに即座に適用することが可能。

- 長時間実行しているタスクの完了、ユーザーのログオフ、スケジュールダウンタイムを待つ必要がない。

- システムのアップタイムをより制御し、セキュリティーや安定性を犠牲にしない。

重要な、重要なすべての CVE は、カーネルライブパッチソリューションで解決されるわけではありません。この目的は、セキュリティー関連パッチに必要な再起動を減らすことであり、完全になくすことではありません。ライブパッチの範囲の詳細は、RHEL 7 はライブカーネルパッチ (kpatch) をサポートしていますか ? を参照してください。

カーネルのライブマイグレーションパッチと、その他のカーネルサブコンポーネントとの間に、いくらか非互換性が存在します。以下を参照してください。

カーネルのライブパッチを使用する前に、kpatch の制限 を慎重に確認してください。

7.1. kpatch の制限

-

kpatch機能は、汎用のカーネルアップグレードメカニズムではありません。システムをすぐに再起動できない場合など、単純なセキュリティーおよびバグ修正の更新を適用する場合に使用します。 -

パッチの読み込み中または読み込み後は、

SystemTapツールまたはkprobeツールを使用しないでください。このようなプローブが削除されるまでは、パッチが適用できなくなる可能性があります。

7.2. サードパーティーのライブパッチサポート

kpatch ユーティリティーは、Red Hat リポジトリー提供の RPM モジュールを含む、Red Hat がサポートする唯一のカーネルライブパッチユーティリティーです。Red Hat は、Red Hat 提供でないライブカーネルパッチはサポートしません。

サードパーティーのライブパッチで発生する問題に対応する必要がある場合、Red Hat では、原因発見を必要とする調査のアウトセットで、ライブパッチベンダーにケースを開くことを奨していますこれにより、ベンダーが許可すれば、ソースコードの供給が可能になり、Red Hat サポートに調査を依頼する前に、サポート組織への原因追及を支援することがになります。

サードパーティーのライブパッチを実行しているシステムの場合、Red Hat は、Red Hat が同梱し、サポートしているソフトウェアの複製を求める権利を有します。これが可能でない場合、Red Hat は、同じ動作が発生するかどうかを確認するために、ライブパッチを適用せずに、お使いのテスト環境で同じようなシステムとワークロードのデプロイメントを求めます。

サードパーティーソフトウェアサポートポリシーの詳細は、Red Hat グローバルサポートサービスは、サードパーティーのソフトウェア、ドライバー、そして認定されていないハードウェアおよびハイパーバイザー、もしくはゲストのオペレーティングシステムについてどのようなサポートを提供していますか ? を参照してください。

7.3. カーネルライブパッチへのアクセス

ライブのカーネルパッチ機能は、RPM パッケージとして提供されるカーネルモジュール (kmod) として実装されます。

すべてのお客様は、通常のチャンネルから提供されるカーネルライブパッチにアクセスできます。ただし、延長サポートサービスにサブスクライブしていないお客様は、次のマイナーリリースが利用可能になると、現行のマイナーリリースに対する新しいパッチへのアクセスを失うことになります。たとえば、標準のサブスクリプションを購入しているお客様は、RHEL 9.2 カーネルがリリースされるまで RHEL 9.1 カーネルのライブパッチのみを行うことができます。

7.4. カーネルライブパッチのコンポーネント

カーネルのライブパッチのコンポーネントは、以下のようになります。

- カーネルパッチモジュール

- カーネルライブパッチの配信メカニズム

- パッチが適用されるカーネル用に構築したカーネルモジュール。

- パッチモジュールには、カーネルに必要な修正のコードが含まれます。

-

パッチモジュールは、

kpatchカーネルサブシステムで登録し、置き換えられるオリジナル機能の情報を提供します。また、置換される機能に一致するポインターも含まれます。カーネルパッチモジュールは RPM として提供されます。 -

命名規則は、

kpatch_<kernel version>_<kpatch version>_<kpatch release>です。名前の kernel version 部分の ドット は、アンダースコア に置き換えます。

kpatchユーティリティー- パッチモジュールを管理するためのコマンドラインユーティリティー。

kpatchサービス-

multiuser.targetで必要なsystemdサービス。このターゲットは、システムの起動時にカーネルパッチをロードします。 kpatch-dnfパッケージ- RPM パッケージ形式で配信される DNF プラグイン。このプラグインは、カーネルライブパッチへの自動サブスクリプションを管理します。

7.5. カーネルライブパッチの仕組み

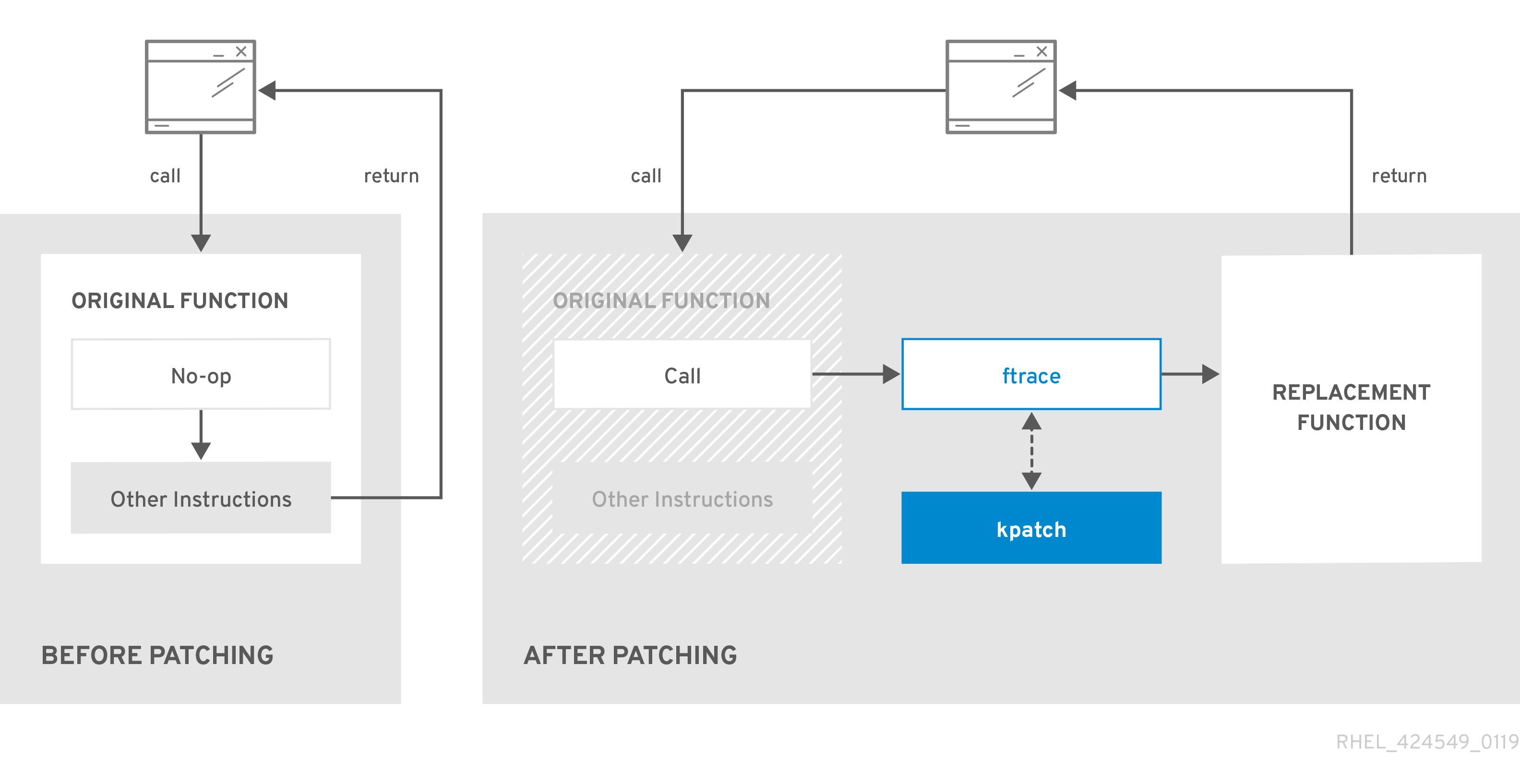

kpatch カーネルパッチソリューションは、livepatch カーネルサブシステムを使用して、古い機能の出力先を新しい機能に変更します。ライブカーネルパッチがシステムに適用されると、以下が発生します。

-

カーネルパッチモジュールは、

/var/lib/kpatch/ディレクトリーにコピーされ、次回の起動時にsystemdを介して、カーネルへの再適用として登録されます。 -

実行中のカーネルに kpatch モジュールがロードされ、新しいコードのメモリー内の場所を指定するポインターを使用して、新しい機能が

ftraceメカニズムに登録されます。 -

パッチが当てられた機能にカーネルがアクセスすると、

ftraceメカニズムにリダイレクトされます。これにより、元々の機能は回避され、パッチを当てたバージョンの機能にカーネルをリダイレクトします。

図7.1 カーネルライブパッチの仕組み

7.6. 現在インストールされているカーネルをライブパッチストリームにサブスクライブする手順

カーネルパッチモジュールは RPM パッケージに含まれ、パッチが適用されたカーネルバージョンに固有のものとなります。各 RPM パッケージは、徐々に蓄積されていきます。

以下の手順では、指定のカーネルに対して、今後の累積パッチ更新をすべてサブスクライブする方法を説明します。ライブパッチは累積的であるため、特定のカーネルにデプロイされている個々のパッチを選択できません。

Red Hat は、Red Hat がサポートするシステムに適用されたサードパーティーのライブパッチをサポートしません。

前提条件

- root 権限がある。

手順

必要に応じて、カーネルバージョンを確認します。

# uname -r 5.14.0-1.el9.x86_64カーネルのバージョンに一致するライブパッチパッケージを検索します。

# dnf search $(uname -r)ライブパッチパッケージをインストールします。

# dnf install "kpatch-patch = $(uname -r)"上記のコマンドでは、特定カーネルにのみに最新の累積パッチをインストールし、適用します。

ライブパッチパッケージのバージョンが 1-1 以上である場合には、パッケージにパッチモジュールが含まれます。この場合、ライブパッチパッケージのインストール時に、カーネルにパッチが自動的に適用されます。

カーネルパッチモジュールは、今後の再起動時に

systemdシステムおよびサービスマネージャーにより読み込まれる/var/lib/kpatch/ディレクトリーにもインストールされます。注記指定のカーネルに利用可能なライブパッチがない場合は、空のライブパッチパッケージがインストールされます。空のライブパッチパッケージには、kpatch_version-kpatch_release 0-0 (例:

kpatch-patch-5_14_0-1-0-0.x86_64.rpm) が含まれます。空の RPM のインストールを行うと、指定のカーネルの将来のすべてのライブパッチにシステムがサブスクライブされます。

検証

インストールされているすべてのカーネルにパッチが当てられていることを確認します。

# kpatch list Loaded patch modules: kpatch_5_14_0_1_0_1 [enabled] Installed patch modules: kpatch_5_14_0_1_0_1 (5.14.0-1.el9.x86_64) …この出力は、カーネルパッチモジュールがカーネルに読み込まれていることを示しています。このカーネルには、

kpatch-patch-5_14_0-1-0-1.el9.x86_64.rpmパッケージで修正された最新のパッチが当てられています。注記kpatch listコマンドを入力しても、空のライブパッチパッケージが返されません。代わりにrpm -qa | grep kpatchコマンドを使用します。# rpm -qa | grep kpatch kpatch-dnf-0.4-3.el9.noarch kpatch-0.9.7-2.el9.noarch kpatch-patch-5_14_0-284_25_1-0-0.el9_2.x86_64

関連情報

-

kpatch(1)の man ページ - RHEL 9 コンテンツのインストール

7.7. ライブパッチストリームに新しいカーネルを自動的にサブスクライブする手順

kpatch-dnf DNF プラグインを使用して、カーネルパッチモジュール (別称 カーネルライブパッチ) が提供する修正にシステムをサブスクライブできます。このプラグインは、現在システムが使用するカーネルと、今後インストールされる カーネルの 自動 サブスクリプションを有効にします。

前提条件

- root 権限がある。

手順

必要に応じて、インストール済みの全カーネルと、現在実行中のカーネルを確認します。

# dnf list installed | grep kernel Updating Subscription Management repositories. Installed Packages ... kernel-core.x86_64 5.14.0-1.el9 @beaker-BaseOS kernel-core.x86_64 5.14.0-2.el9 @@commandline ... # uname -r 5.14.0-2.el9.x86_64

kpatch-dnfプラグインをインストールします。# dnf install kpatch-dnfカーネルライブパッチの自動サブスクリプションを有効にします。

# dnf kpatch auto Updating Subscription Management repositories. Last metadata expiration check: 1:38:21 ago on Fri 17 Sep 2021 07:29:53 AM EDT. Dependencies resolved. ================================================== Package Architecture ================================================== Installing: kpatch-patch-5_14_0-1 x86_64 kpatch-patch-5_14_0-2 x86_64 Transaction Summary =================================================== Install 2 Packages …このコマンドは、現在インストールされているすべてのカーネルをサブスクライブして、カーネルライブパッチを受け取ります。このコマンドは、インストールされている全カーネルに、最新の累積パッチ (存在する場合) をインストールして適用します。

今後、カーネルを更新すると、新しいカーネルのインストールプロセス中にライブパッチが自動的にインストールされます。

カーネルパッチモジュールは、今後の再起動時に

systemdシステムおよびサービスマネージャーにより読み込まれる/var/lib/kpatch/ディレクトリーにもインストールされます。注記指定のカーネルに利用可能なライブパッチがない場合は、空のライブパッチパッケージがインストールされます。空のライブパッチパッケージには、kpatch_version-kpatch_release 0-0 (例:

kpatch-patch-5_14_0-1-0-0.el9.x86_64.rpm) が含まれます。空の RPM のインストールを行うと、指定のカーネルの将来のすべてのライブパッチにシステムがサブスクライブされます。

検証

インストールされているすべてのカーネルにパッチが当てられていることを確認します。

# kpatch list Loaded patch modules: kpatch_5_14_0_2_0_1 [enabled] Installed patch modules: kpatch_5_14_0_1_0_1 (5.14.0-1.el9.x86_64) kpatch_5_14_0_2_0_1 (5.14.0-2.el9.x86_64)この出力から、実行中のカーネルとインストールされている他のカーネル両方に

kpatch-patch-5_14_0-1-0-1.el9.x86_64.rpmとkpatch-patch-5_14_0-2-0-1.el9.x86_64.rpmパッケージそれぞれからの修正が適用されたことが分かります。注記kpatch listコマンドを入力しても、空のライブパッチパッケージが返されません。代わりにrpm -qa | grep kpatchコマンドを使用します。# rpm -qa | grep kpatch kpatch-dnf-0.4-3.el9.noarch kpatch-0.9.7-2.el9.noarch kpatch-patch-5_14_0-284_25_1-0-0.el9_2.x86_64

関連情報

-

kpatch(1)およびdnf-kpatch(8)の man ページ

7.8. ライブパッチストリームへの自動サブスクリプションの無効化

カーネルパッチモジュールが提供する修正にシステムをサブスクライブする場合、サブスクリプションは 自動的 です。この機能 (したがって、kpatch-patch パッケージの自動インストール) を無効にできます。

前提条件

- root 権限がある。

手順

必要に応じて、インストール済みの全カーネルと、現在実行中のカーネルを確認します。

# dnf list installed | grep kernel Updating Subscription Management repositories. Installed Packages ... kernel-core.x86_64 5.14.0-1.el9 @beaker-BaseOS kernel-core.x86_64 5.14.0-2.el9 @@commandline ... # uname -r 5.14.0-2.el9.x86_64

カーネルライブパッチへの自動サブスクリプションを無効にします。

# dnf kpatch manual Updating Subscription Management repositories.

検証手順

成功した出力を確認できます。

# yum kpatch status ... Updating Subscription Management repositories. Last metadata expiration check: 0:30:41 ago on Tue Jun 14 15:59:26 2022. Kpatch update setting: manual

関連情報

-

kpatch(1)およびdnf-kpatch(8)の man ページ

7.9. カーネルパッチモジュールの更新

カーネルパッチモジュールが配信され、RPM パッケージを通じて適用されているため、累計のカーネルパッチモジュール更新は、他の RPM パッケージの更新と似ています。

前提条件

- 現在インストールされているカーネルをライブパッチストリームにサブスクライブする手順 に従って、システムがライブパッチストリームにサブスクライブされている。

手順

現在のカーネルの新しい累積バージョンを更新します。

# dnf update "kpatch-patch = $(uname -r)"上記のコマンドは、現在実行中のカーネルに利用可能な更新を自動的にインストールし、適用します。これには、新たにリリースされた累計なライブパッチが含まれます。

もしくは、インストールしたすべてのカーネルパッチモジュールを更新します。

# dnf update "kpatch-patch"

システムが同じカーネルで再起動すると、kpatch.service systemd サービスにより、カーネルが自動的に再適用されます。

関連情報

- RHEL での ソフトウェアパッケージの更新

7.10. ライブパッチパッケージの削除

ライブパッチパッケージを削除して、Red Hat Enterprise Linux カーネルライブパッチソリューションを無効にします。

前提条件

- root 権限がある。

- ライブパッチパッケージがインストールされている。

手順

ライブパッチパッケージを選択します。

# dnf list installed | grep kpatch-patch kpatch-patch-5_14_0-1.x86_64 0-1.el9 @@commandline …上記の出力例は、インストールしたライブパッチパッケージをリスト表示します。

ライブパッチパッケージを削除します。

# dnf remove kpatch-patch-5_14_0-1.x86_64ライブパッチパッケージが削除されると、カーネルは次回の再起動までパッチが当てられたままになりますが、カーネルパッチモジュールはディスクから削除されます。今後の再起動では、対応するカーネルにはパッチが適用されなくなります。

- システムを再起動します。

ライブパッチパッケージが削除されたことを確認します。

# dnf list installed | grep kpatch-patchパッケージが正常に削除された場合、このコマンドでは何も出力されません。

必要に応じて、カーネルのライブパッチソリューションが無効になっていることを確認します。

# kpatch list Loaded patch modules:この出力例では、現在読み込まれているパッチモジュールがないため、カーネルにパッチが適用されておらず、ライブパッチソリューションがアクティブでないことが示されています。

現在、Red Hat はシステムの再起動なしで、ライブパッチを元に戻すことはサポートしていません。ご不明な点がございましたら、サポートチームまでお問い合わせください。

関連情報

-

kpatch(1)の man ページ - RHEL での インストール済みパッケージの削除

7.11. カーネルパッチモジュールのアンインストール

Red Hat Enterprise Linux カーネルライブパッチソリューションが、以降の起動時にカーネルパッチモジュールを適用しないようにします。

前提条件

- root 権限がある。

- ライブパッチパッケージがインストールされている。

- カーネルパッチモジュールがインストールされ、ロードされている。

手順

カーネルパッチモジュールを選択します。

# kpatch list Loaded patch modules: kpatch_5_14_0_1_0_1 [enabled] Installed patch modules: kpatch_5_14_0_1_0_1 (5.14.0-1.el9.x86_64) …選択したカーネルパッチモジュールをアンインストールします。

# kpatch uninstall kpatch_5_14_0_1_0_1 uninstalling kpatch_5_14_0_1_0_1 (5.14.0-1.el9.x86_64)アンインストールしたカーネルモジュールが読み込まれていることに注意してください。

# kpatch list Loaded patch modules: kpatch_5_14_0_1_0_1 [enabled] Installed patch modules: <NO_RESULT>

選択したモジュールをアンインストールすると、カーネルは次回の再起動までパッチが当てられますが、カーネルパッチモジュールはディスクから削除されます。

- システムを再起動します。

必要に応じて、カーネルパッチモジュールがアンインストールされていることを確認します。

# kpatch list Loaded patch modules: …上記の出力例では、ロードまたはインストールされたカーネルパッチモジュールが表示されていません。したがって、カーネルにパッチが適用されておらず、カーネルのライブパッチソリューションはアクティブではありません。

現在、Red Hat はシステムの再起動なしで、ライブパッチを元に戻すことはサポートしていません。ご不明な点がございましたら、サポートチームまでお問い合わせください。

関連情報

-

kpatch(1)の man ページ

7.12. kpatch.service の無効化

Red Hat Enterprise Linux カーネルライブパッチソリューションが、以降の起動時にすべてのカーネルパッチモジュールをグローバルに適用しないようにします。

前提条件

- root 権限がある。

- ライブパッチパッケージがインストールされている。

- カーネルパッチモジュールがインストールされ、ロードされている。

手順

kpatch.serviceが有効化されていることを確認します。# systemctl is-enabled kpatch.service enabledkpatch.serviceを無効にします。# systemctl disable kpatch.service Removed /etc/systemd/system/multi-user.target.wants/kpatch.service.適用されたカーネルモジュールが依然としてロードされていることに注意してください。

# kpatch list Loaded patch modules: kpatch_5_14_0_1_0_1 [enabled] Installed patch modules: kpatch_5_14_0_1_0_1 (5.14.0-1.el9.x86_64)

- システムを再起動します。

必要に応じて、

kpatch.serviceのステータスを確認します。# systemctl status kpatch.service ● kpatch.service - "Apply kpatch kernel patches" Loaded: loaded (/usr/lib/systemd/system/kpatch.service; disabled; vendor preset: disabled) Active: inactive (dead)この出力テストサンプルでは、

kpatch.serviceが無効になっており、実行されていないことを証明しています。したがって、カーネルのライブパッチソリューションはアクティブではありません。カーネルパッチモジュールがアンロードされたことを確認します。

# kpatch list Loaded patch modules: Installed patch modules: kpatch_5_14_0_1_0_1 (5.14.0-1.el9.x86_64)上記の出力例では、カーネルパッチモジュールがインストールされていても、カーネルにパッチが適用されていないことを示しています。

現在、Red Hat はシステムの再起動なしで、ライブパッチを元に戻すことはサポートしていません。ご不明な点がございましたら、サポートチームまでお問い合わせください。

関連情報

-

kpatch(1)man ページ、systemd の管理

第8章 仮想化環境でカーネルパニックのパラメーターを無効のままにする

RHEL 9 に仮想マシンを設定する場合は、仮想マシンで偽ソフトロックアップが発生する可能性があるため、カーネルパラメーター softlockup_panic および nmi_watchdog を有効にしないでください。また、カーネルパニックは必要ありません。

以下のセクションで、このアドバイスの背後にある理由を見つけてください。

8.1. ソフトロックアップとは

ソフトロックアップは、通常、タスクが再スケジュールされずに CPU のカーネル領域で実行しているときにバグによって生じる状況です。また、このタスクは、その他のタスクがその特定の CPU で実行することを許可しません。これにより、警告が、システムコンソールを介してユーザーに表示されます。この問題は、ソフトロックアップの発生 (fire) とも呼ばれます。

関連情報

8.2. カーネルパニックを制御するパラメーター

ソフトロックの検出時にシステムの動作を制御する、以下のカーネルパラメーターを設定できます。

- softlockup_panic

ソフトロックアップが検出されたときにカーネルでパニックを発生させるどうかを制御します。

タイプ 値 Effect 整数

0

カーネルが、ソフトロックアップでパニックにならない

整数

1

カーネルが、ソフトロックアップでパニックになる

RHEL 8 では、この値のデフォルトは 0 です。

システムでパニックを発生させるには、その前にハードロックアップを検出する必要があります。検出は、

nmi_watchdogパラメーターで制御されます。- nmi_watchdog

ロックアップ検出メカニズム (

watchdogs) がアクティブかどうかを制御します。このパラメーターは整数型です。値 Effect 0

ロックアップ検出を無効にする

1

ロックアップ検出を有効にする

ハードロックアップ検出は、各 CPU で割り込みに応答する機能を監視します。

- watchdog_thresh

ウォッチドッグの

hrtimer、NMI イベント、およびソフトロックアップまたはハードロックアップのしきい値を制御します。デフォルトのしきい値 ソフトロックアップのしきい値 10 秒

2 *

watchdog_threshこのパラメーターをゼロに設定すると、ロックアップ検出を無効にします。

8.3. 仮想化環境で誤ったソフトロックアップ

ソフトロックアップとは で説明されている物理ホストでのソフトロックアップの発生は、通常、カーネルまたはハードウェアのバグを示しています。仮想化環境のゲストオペレーティングシステムで同じ現象が発生すると、誤った警告が表示される場合があります。

ホストの負荷が重い場合や、メモリーなどの特定リソースに対する競合が多い場合は、通常、ソフトロックアップが誤って発生します。これは、ホストが 20 秒よりも長い期間、ゲストの CPU をスケジュールすることが原因となる場合があります。その後、再度、ホストで実行するようにゲスト CPU がスケジュールされると、タイマーにより発生する 時間ジャンプ が発生します。タイマーには、ウォッチドッグの hrtimer も含まれます。これにより、ゲスト CPU のソフトロックアップを報告できます。

仮想化環境でのソフトロックアップは誤りである可能性があるため、ゲスト CPU でソフトロックアップが報告されたときにシステムパニックを発生させるカーネルパラメーターは有効にしないでください。

ゲストのソフトロックアップについて理解するには、ホストがゲストをタスクとしてスケジュールしてから、ゲストが独自のタスクをスケジュールしていることを理解することが重要になります。

第9章 データベースサーバーのカーネルパラメーターの調整

特定のデータベースアプリケーションのパフォーマンスに影響を与える可能性のあるカーネルパラメーターのセットには、様々なものがあります。データベースサーバーとデータベースの効率的な運用を確保するには、それぞれのカーネルパラメーターを適切に設定します。

9.1. データベースサーバーの概要

データベースサーバーは、データベース管理システム (DBMS) の機能を提供するサービスです。DBMS は、データベース管理のためのユーティリティーを提供し、エンドユーザー、アプリケーション、およびデータベースと対話します。

Red Hat Enterprise Linux 9 は、以下のデータベース管理システムを提供します。

- MariaDB 10.5

- MySQL 8.0

- PostgreSQL 13

- PostgreSQL 15 - RHEL 9.2 以降で利用できます。

- Redis 6

9.2. データベースアプリケーションのパフォーマンスに影響するパラメーター

次のカーネルパラメーターは、データベースアプリケーションのパフォーマンスに影響します。

- fs.aio-max-nr

サーバー上でシステムが処理できる非同期 I/O 操作の最大数を定義します。

注記fs.aio-max-nrパラメーターを増やしても、aio の制限以上を追加することはありません。- fs.file-max

システムがインスタンスで対応するファイルハンドル (一時ファイル名または開いているファイルに割り当てられた ID) の最大数を定義します。

カーネルは、アプリケーションからファイルハンドルが要求されるたびに、ファイルハンドルを動的に割り当てます。ただし、カーネルは、そのファイルハンドルがアプリケーションによって解放されたときに解放しません。代わりに、カーネルはこれらのファイルハンドルをリサイクルします。これは、現在使用しているファイルハンドルの数が少なくても、時間の経過とともに割り当てられたファイルハンドルの合計が増加することを意味します。

- kernel.shmall

-

システム全体で使用できる共有メモリーページの合計を定義します。メインメモリー全体を使用するには、

kernel.shmallパラメーターの値が、メインメモリーの合計サイズ以下である必要があります。 - kernel.shmmax

- Linux プロセスが仮想アドレス空間に割り当てることができる 1 つの共有メモリーセグメントの最大サイズをバイト単位で定義します。

- kernel.shmmni

- データベースサーバーが処理できる共有メモリーセグメントの最大数を定義します。

- net.ipv4.ip_local_port_range

- 特定のポート番号なしでデータベースサーバーに接続するプログラムにシステムが使用できるポート範囲を定義します。

- net.core.rmem_default

- TCP (Transmission Control Protocol) を介してデフォルトの受信ソケットメモリーを定義します。

- net.core.rmem_max

- TCP (Transmission Control Protocol) による最大受信ソケットメモリーを定義します。

- net.core.wmem_default

- TCP (Transmission Control Protocol) によるデフォルトの送信ソケットメモリーを定義します。

- net.core.wmem_max

- TCP (Transmission Control Protocol) による最大送信ソケットメモリーを定義します。

- vm.dirty_bytes / vm.dirty_ratio

-

ダーティーデータを生成するプロセスが

write()関数で開始するダーティー可能メモリーの割合 (バイト単位) でしきい値を定義します。

一度に指定できるのは、vm.dirty_bytes または vm.dirty_ratio の いずれか です。

- vm.dirty_background_bytes / vm.dirty_background_ratio

- カーネルがダーティーデータをハードディスクにアクティブに書き込もうとする、ダーティー可能なメモリーの割合 (バイト単位) でしきい値を定義します。

一度に指定できるのは、vm.dirty_background_bytes または vm.dirty_background_ratio の いずれか です。

- vm.dirty_writeback_centisecs

ハードディスクへのダーティーデータの書き込みを行うカーネルスレッドの起動を定期的に行う間隔を定義します。

このカーネルパラメーターは、100 分の 1 秒単位で測定されます。

- vm.dirty_expire_centisecs

ダーティーデータがハードディスクに書き込まれるまでの時間を定義します。

このカーネルパラメーターは、100 分の 1 秒単位で測定されます。

第10章 カーネルロギングの使用

ログファイルは、システム (カーネル、サービス、および実行中のアプリケーションなど) に関するメッセージが含まれるファイルです。Red Hat Enterprise Linux におけるロギングシステムは、組み込みの syslog プロトコルに基づいています。さまざまなユーティリティーがこのシステムを使用してイベントを記録し、ログファイルにまとめます。このファイルは、オペレーティングシステムの監査や問題のトラブルシューティングに役に立ちます。

10.1. カーネルリングバッファーとは

コンソールは、システムの起動プロセス時に、システム起動の初期段階に関する重要な情報を多数提供します。先に出力されたメッセージが失われないように、カーネルではリングバッファーと呼ばれるものが使用されています。このバッファーは、カーネルコード内の printk() 関数により生成されるブートメッセージなど、すべてのメッセージを格納します。次に、カーネルリングバッファーからのメッセージは、syslog サービスなどの永続ストレージのログファイルに読み込まれ、保存されます。

上記のバッファーは、固定サイズの循環データ構造であり、カーネルにハードコーディングされています。ユーザーは、dmesg コマンドまたは /var/log/boot.log ファイル介して、カーネルリングバッファーに保存されているデータを表示できます。リングバッファーが満杯になると、新しいデータにより古いデータが上書きされます。

関連情報

-

syslog(2)およびdmesg(1)の man ページ

10.2. ログレベルおよびカーネルロギングにおける printk のロール

カーネルが報告する各メッセージには、メッセージの重要性を定義するログレベルが関連付けられています。カーネルリングバッファーは、カーネルリングバッファーとは で説明されているように、すべてのログレベルのカーネルメッセージを収集します。バッファーからコンソールに出力されるメッセージを定義するのは kernel.printk パラメーターです。

ログレベルの値は、以下の順序で分類されます。

- 0

- カーネルの緊急事態。システムが利用できません。

- 1

- カーネルアラート。すぐに対処する必要があります。

- 2

- 重大な問題があると見なされるカーネルの状態。

- 3

- 一般的なカーネルのエラー状態。

- 4

- 一般的なカーネルの警告状態。

- 5

- 正常だが重要な状態に関するカーネル通知。

- 6

- カーネル情報メッセージ。

- 7

- カーネルのデバッグレベルのメッセージ。

RHEL 9 の kernel.printk には、デフォルトで以下の 4 つの値が含まれます。

# sysctl kernel.printk

kernel.printk = 7 4 1 7この 4 つの値は、順に以下を定義します。

- コンソールログレベル。コンソールに出力されるメッセージの最低優先度を定義します。

- 明示的なログレベルが付いていないメッセージのデフォルトのログレベル。

- コンソールのログレベルに、可能な限り低いログレベル設定を設定します。

起動時のコンソールのログレベルのデフォルト値を設定します。

上記の各値は、エラーメッセージを処理するさまざまなルールを定義します。

デフォルトの 7 4 1 7 printk 値を使用することで、カーネルアクティビティーのデバッグを改善できます。ただし、シリアルコンソールと組み合わせると、この printk 設定により激しい I/O バーストが発生し、RHEL システムが一時的に応答しなくなる可能性があります。通常 4 4 1 7 に printk 値を設定するとこのような状況を回避できますが、代わりに追加のデバッグ情報が失われてしまいます。

また、quiet、debug などの特定のカーネルコマンドラインパラメーターにより、デフォルトの kernel.printk 値が変更される点に注意してください。

関連情報

-

syslog(2)の man ページ

第11章 GRUB の再インストール

GRUB ブートローダーを再インストールして、通常、GRUB の誤ったインストール、ファイルの欠落、または破損したシステムが原因で発生する特定の問題を修正できます。これらの問題を解決するには、不足しているファイルを復元し、ブート情報を更新します。

GRUB を再インストールする理由:

- GRUB ブートローダーパッケージのアップグレード

- 別のドライブにブート情報を追加する。

- インストールされているオペレーティングシステムを制御するには、ユーザーが GRUB ブートローダーを必要とします。ただし、一部のオペレーティングシステムは独自のブートローダーでインストールされ、GRUB を再インストールすると目的のオペレーティングシステムに制御が戻ります。

GRUB は、ファイルが破損していない場合にのみファイルを復元します。

11.1. BIOS ベースマシンへの GRUB の再インストール

BIOS ベースのシステムに GRUB ブートローダーを再インストールできます。GRUB パッケージの更新後には常に GRUB を再インストールします。

これにより、既存の GRUB が上書きされ、新しい GRUB がインストールされます。インストール中にシステムがデータの破損やブートクラッシュを引き起こしていないことを確認してください。

手順

GRUB がインストールされているデバイスに 再インストール します。たとえば、

sdaがデバイスの場合は、以下のようになります。# grub2-install /dev/sdaシステムを再起動して、変更を有効にします。

# reboot

関連情報

-

grub-install (1)man ページ

11.2. UEFI ベースマシンへの GRUB の再インストール

UEFI ベースのシステムに GRUB ブートローダーを再インストールできます。

インストール中にシステムがデータの破損やブートクラッシュを引き起こしていないことを確認してください。

手順

grub2-efiおよびshimブートローダーファイルを再インストールします。# yum reinstall grub2-efi shimシステムを再起動して、変更を有効にします。

# reboot

11.3. IBM Power マシンに GRUB を再インストールする

IBM Power システムの Power PC Reference Platform (PReP)ブートパーティションに、GRUB ブートローダーを再インストールできます。GRUB パッケージの更新後には常に GRUB を再インストールします。

これにより、既存の GRUB が上書きされ、新しい GRUB がインストールされます。インストール中にシステムがデータの破損やブートクラッシュを引き起こしていないことを確認してください。

手順

GRUB を保存するディスクパーティションを決定します。

# bootlist -m normal -o sda1

ディスクパーティションに GRUB を再インストールします。

# grub2-install partitionpartitionを、前の手順で確認した GRUB パーティション(/dev/sda1など)に置き換えます。システムを再起動して、変更を有効にします。

# reboot

関連情報

-

grub-install (1)man ページ

11.4. GRUB のリセット

GRUB をリセットすると、すべての GRUB 設定ファイルとシステム設定が完全に削除され、ブートローダーが再インストールされます。すべての構成設定をデフォルト値にリセットして、破損したファイルや不適切な設定によって引き起こされた障害を修正できます。

次の手順では、ユーザーが行ったすべてのカスタマイズを削除します。

手順

設定ファイルを削除します。

# rm /etc/grub.d/* # rm /etc/sysconfig/grub

パッケージを再インストールします。

BIOS ベースのマシンで、次のように入力します。

# yum reinstall grub2-toolsUEFI ベースのマシンでは、次のように入力します。

# yum reinstall grub2-efi shim grub2-tools

変更を有効にするために

grub.cfgファイルを再ビルドします。BIOS ベースのマシンで、次のように入力します。

# grub2-mkconfig -o /boot/grub2/grub.cfgUEFI ベースのマシンでは、次のように入力します。

# grub2-mkconfig -o /boot/efi/EFI/redhat/grub.cfg

-

GRUB の再インストール 手順に従って、

/boot/パーティションに GRUB を復元します。

第12章 kdump のインストール

Red Hat Enterprise Linux 9 の新しいバージョンのインストールでは、デフォルトで kdump サービスがインストールされ有効になっています。kdump の概要、および kdump がデフォルトで有効になっていない場合のインストール方法について、情報を提供して手順を説明します。

12.1. kdump とは

kdump は、クラッシュダンプメカニズムを提供し、クラッシュダンプまたは vmcore ファイルとして知られるダンプファイルを生成するサービスです。vmcore ファイルには、分析とトラブルシューティングに役立つシステムメモリーの内容が含まれます。kdump は kexec システムコールを使用して、再起動せずに別のカーネル (キャプチャーカーネル) を起動し、クラッシュしたカーネルのメモリーの内容をキャプチャーしてファイルに保存します。この別のカーネルは、システムメモリーの予約部分で使用できます。

カーネルクラッシュダンプは、システム障害時に利用できる唯一の情報になります。したがって、ミッションクリティカルな環境では、kdump を稼働させることが重要です。Red Hat は、通常のカーネル更新サイクルで kexec-tools を定期的に更新してテストすることを推奨します。これは、新しいカーネル機能をインストールする場合に特に重要です。

kdump は、マシンにインストールされているすべてのカーネルに対して、または指定したカーネルに対してのみ有効にできます。これは、マシンで複数のカーネルが使用されており、その一部が安定しており、クラッシュの心配がない場合に役立ちます。kdump をインストールすると、デフォルトの /etc/kdump.conf ファイルが作成されます。/etc/kdump.conf ファイルにはデフォルトの最小 kdump 設定が含まれており、これを編集して kdump 設定をカスタマイズできます。

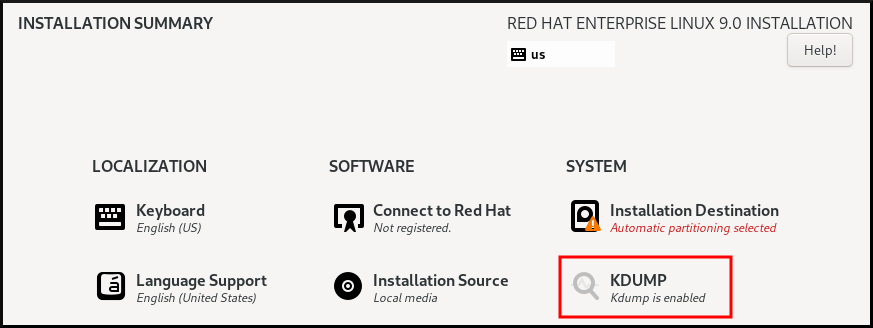

12.2. Anaconda を使用した kdump のインストール

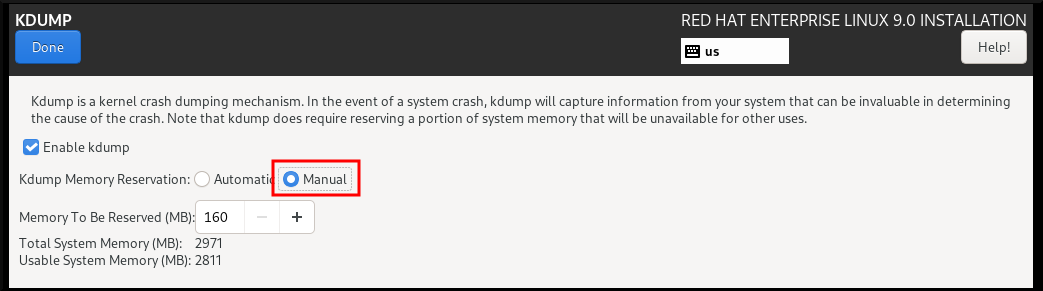

Anaconda インストーラーでは、対話式インストール時に kdump 設定用のグラフィカルインターフェイス画面が表示されます。インストーラー画面のタイトルは KDUMP で、メインの インストールの概要 画面から利用できます。kdump を有効にして、必要な量のメモリーを予約できます。

手順

KDUMP フィールドで、

kdumpがまだ有効になっていない場合は有効にします。

- メモリー予約をカスタマイズする必要がある場合は、Kdump Memory Reservation で Manual を選択します。

KDUMP フィールドの Memory To Be Reserved (MB) で、

kdumpに必要なメモリー予約を設定します。

12.3. コマンドラインで kdump のインストール

カスタムの Kickstart インストールなどの一部のインストールオプションでは、デフォルトで kdump がインストールまたは有効化されない場合があります。この場合は、以下の手順を行ってください。

前提条件

- アクティブな RHEL サブスクリプションがある。

-

システムの CPU アーキテクチャー用の

kexec-toolsパッケージを含むリポジトリーがある。 -

kdump設定とターゲットの要件をすべて満たしている。詳細は 対応している kdump 設定とターゲット を参照してください。

手順

kdumpがシステムにインストールされているかどうかを確認します。# rpm -q kexec-tools

このパッケージがインストールされている場合は以下を出力します。

# kexec-tools-2.0.22-13.el9.x86_64

このパッケージがインストールされていない場合は以下を出力します

package kexec-tools is not installed

kdumpおよび必要なパッケージをインストールします。# dnf install kexec-tools

第13章 コマンドラインで kdump の設定

kdump 用メモリーは、システムの起動時に予約されます。メモリーサイズは、システムの GRUB (Grand Unified Bootloader) 設定ファイルで設定されています。メモリーサイズは、設定ファイルで指定された crashkernel= 値と、システムの物理メモリーのサイズにより異なります。

13.1. kdump サイズの見積もり

kdump 環境の計画および構築を行う際に、クラッシュダンプファイルに必要な領域を把握しておくことが重要です。

makedumpfile --mem-usage コマンドは、クラッシュダンプファイルに必要な領域を推定し、メモリー使用量に関するレポートを生成します。このレポートは、ダンプレベルと、除外して問題ないページを判断するのに役立ちます。

手順

次のコマンドを実行して、メモリー使用量に関するレポートを生成します。

# makedumpfile --mem-usage /proc/kcore TYPE PAGES EXCLUDABLE DESCRIPTION ------------------------------------------------------------- ZERO 501635 yes Pages filled with zero CACHE 51657 yes Cache pages CACHE_PRIVATE 5442 yes Cache pages + private USER 16301 yes User process pages FREE 77738211 yes Free pages KERN_DATA 1333192 no Dumpable kernel data

makedumpfile --mem-usage は、必要なメモリーをページ単位で報告します。つまり、カーネルページサイズを元に、使用するメモリーのサイズを計算する必要があります。

デフォルトでは、RHEL カーネルは、AMD64 および Intel 64 の CPU アーキテクチャーで 4KB のサイズのページを使用し、IBM POWER アーキテクチャーで 64KB のサイズのページを使用します。

13.2. RHEL 9 での kdump メモリー使用量の設定

kexec-tools パッケージは、デフォルトの crashkernel= メモリー予約値を維持します。kdump サービスはデフォルト値を使用して、各カーネルのクラッシュカーネルメモリーを予約します。デフォルト値は、crashkernel= 値を手動で設定するときに必要なメモリーサイズを見積もるための基準値としても機能します。クラッシュカーネルの最小サイズは、ハードウェアおよびマシンの仕様により異なります。

また、kdump の自動メモリー割り当ては、システムハードウェアアーキテクチャーと利用可能なメモリーサイズにより異なります。たとえば、AMD および Intel 64 ビットアーキテクチャーでは、crashkernel= パラメーターのデフォルト値は、使用可能なメモリーが 1 GB を超える場合にのみ機能します。kexec-tools ユーティリティーは、AMD64 および Intel 64 ビットアーキテクチャーで次のデフォルトのメモリー予約を設定します。

crashkernel=1G-4G:192M,4G-64G:256M,64G:512M

kdumpctl estimate を実行して、クラッシュをトリガーせずに大まかな見積もり値をクエリーすることもできます。予測される crashkernel= 値は正確でない可能性がありますが、適切な crashkernel= 値を設定するための参照として利用できます。

起動コマンドラインの crashkernel=auto オプションは、RHEL 9 以降のリリースでは対応しなくなりました。

前提条件

- システムの root 権限がある。

-

kdumpの設定とターゲットの要件をすべて満たしている。詳細は 対応している kdump 設定とターゲット を参照してください。 -

IBM Z システムの場合は、

ziplユーティリティーがインストールされている。

手順

クラッシュカーネルのデフォルト値を設定します。

# kdumpctl reset-crashkernel --kernel=ALL

crashkernel=値を設定する場合は、kdumpを有効にして再起動し、設定をテストします。kdumpカーネルの起動に失敗した場合は、メモリーサイズを徐々に増やして許容可能な値を設定します。カスタムの

crashkernel=値を使用するには、以下を実行します。必要なメモリー予約を設定します。

crashkernel=192M

あるいは、構文

crashkernel=<range1>:<size1>,<range2>:<size2>を使用して、予約メモリーの量を、インストールされているメモリーの合計量に応じて変動する値に設定することもできます。以下に例を示します。crashkernel=1G-4G:192M,2G-64G:256M

この例では、システムメモリーの合計量が 1 GB 以上 4 GB 未満の場合、192 MB のメモリーが予約されます。メモリーの合計量が 4 GB を超える場合、256 MB が

kdump用に予約されます。(オプション) 予約済みメモリーをオフセットします。

crashkernel 予約は非常に早いため、特定の固定オフセットでメモリーを予約する必要があるシステムもあります。また、特別な用途にいくつかの領域を予約したいシステムもあります。オフセットが設定されると、予約メモリーはそこから開始されます。予約メモリーをオフセットするには、以下の構文を使用します。

crashkernel=192M@16M

この例では、16 MB (物理アドレス 0x01000000) から始まる 192 MB のメモリーを予約します。オフセットを 0 に設定するか、値を指定しない場合、

kdumpは予約されたメモリーを自動的にオフセットします。オフセットを最後の値として指定することにより、変数メモリー予約を設定するときにメモリーをオフセットすることもできます。たとえば、crashkernel=1G-4G:192M,2G-64G:256M@16Mです。ブートローダー設定を更新します。

# grubby --update-kernel ALL --args "crashkernel=<custom-value>"<custom-value>には、クラッシュカーネル用に設定したカスタムのcrashkernel=値を含める必要があります。

変更を有効にするために再起動します。

# reboot

検証

sysrq キーをアクティブ化してカーネルをクラッシュさせます。address-YYYY-MM-DD-HH:MM:SS/vmcore ファイルは、/etc/kdump.conf ファイルで指定されているターゲットの場所に保存されます。デフォルトのターゲットの場所を選択した場合、vmcore ファイルは /var/crash/ の下にマウントされたパーティションに保存されます。

kdump 設定をテストするコマンドにより、カーネルがクラッシュし、データが失われます。注意して指示に従い、kdump 設定のテストにアクティブな実稼働システムを使用しないでください。

sysrqキーをアクティブ化して、kdumpカーネルを起動します。# echo c > /proc/sysrq-trigger

このコマンドによりカーネルがクラッシュし、必要に応じてカーネルが再起動されます。

-

/etc/kdump.confファイルを表示し、ターゲットの保存先にvmcoreファイルが保存されているかどうかを確認します。

関連情報

- システムを起動する前に、grub で boot パラメーターを手動で変更する

-

grubby(8)man ページ

13.3. kdump ターゲットの設定

クラッシュダンプは通常、ローカルファイルシステムにファイルとして保存され、デバイスに直接書き込まれます。または、NFS プロトコルまたは SSH プロトコルを使用して、ネットワーク経由でクラッシュダンプを送信するように設定できます。クラッシュダンプファイルを保存するオプションは、一度に 1 つだけ設定できます。デフォルトの動作では、ローカルファイルシステムの /var/crash/ ディレクトリーに保存されます。

前提条件

- システムの root 権限がある。

-

kdump設定とターゲットの要件をすべて満たしている。詳細は 対応している kdump 設定とターゲット を参照してください。

手順

ローカルファイルシステムの

/var/crash/ディレクトリーにクラッシュダンプファイルを保存するには、/etc/kdump.confファイルを変更して、パスを指定します。path /var/crash

path /var/crashオプションは、kdumpがクラッシュダンプファイルを保存するファイルシステムへのパスを表します。注記-

/etc/kdump.confファイルでダンプターゲットを指定すると、path は指定されたダンプ出力先に対する相対パスになります。 -

/etc/kdump.confファイルでダンプターゲットを指定しない場合、パスはルートディレクトリーからの 絶対 パスを表します。

現在のシステムにマウントされている内容に応じて、ダンプターゲットと調整されたダンプパスが自動的に適用されます。

kdumpで生成されたクラッシュダンプファイルと付随するファイルを保護するには、ターゲットの宛先ディレクトリー(ユーザーパーミッションや SELinux コンテキストなど)に適切な属性を設定する必要があります。さらに、以下のようにkdump.confファイルでkdump_post.shなどのスクリプトを定義することもできます。kdump_post <path_to_kdump_post.sh>

kdump_postディレクティブは、kdumpがキャプチャーを完了して、指定し た 宛先にクラッシュダンプを保存するシェルスクリプトまたはコマンドを指定します。このメカニズムを使用してkdumpの機能を拡張し、ファイルパーミッションの調整などのアクションを実行できます。-

例13.1 kdump ターゲット設定

# grep -v ^# /etc/kdump.conf | grep -v ^$

ext4 /dev/mapper/vg00-varcrashvol

path /var/crash

core_collector makedumpfile -c --message-level 1 -d 31

ここでは、ダンプターゲットが指定されているため (ext4/dev/mapper/vg00-varcrashvol)、/var/crash にマウントされます。path オプションも /var/crash に設定されているため、kdump は vmcore ファイルを /var/crash/var/crash ディレクトリーに保存します。

クラッシュダンプを保存するローカルディレクトリーを変更するには、

rootとして/etc/kdump.conf設定ファイルを編集します。-

#path /var/crashの行頭にあるハッシュ記号 (#) を削除します。 値を対象のディレクトリーパスに置き換えます。以下に例を示します。

path /usr/local/cores

重要Red Hat Enterprise Linux 9 では、失敗を避けるために、

pathディレクティブを使用してkdumpターゲットとして定義されたディレクトリーがkdumpsystemdサービスの起動時に存在していなければなりません。この動作は、サービスの起動時にディレクトリーが存在しなかった場合はディレクトリーが自動的に作成されていた RHEL の以前のバージョンとは異なります。

-

ファイルを別のパーティションに書き込むには、

/etc/kdump.conf設定ファイルを編集します。必要に応じて

#ext4の行頭にあるハッシュ記号 (#) を削除します。-

デバイス名 (

#ext4 /dev/vg/lv_kdump行) -

ファイルシステムラベル (

#0ext4 LABEL=/boot行) -

UUID (

#ext4 UUID=03138356-5e61-4ab3-b58e-27507ac41937の行)

-

デバイス名 (

ファイルシステムタイプとデバイス名、ラベル、または UUID を必要な値に変更します。UUID 値を指定するための正しい構文は、

UUID="correct-uuid"とUUID=correct-uuidの両方です。以下に例を示します。ext4 UUID=03138356-5e61-4ab3-b58e-27507ac41937

重要LABEL=またはUUID=を使用してストレージデバイスを指定することが推奨されます。/dev/sda3などのディスクデバイス名は、再起動した場合に一貫性が保証されません。IBM Z ハードウェアで Direct Access Storage Device (DASD) を使用する場合は、

kdumpに進む前に、ダンプデバイスが/etc/dasd.confで正しく指定されていることを確認してください。

クラッシュダンプを直接書き込むには、

/etc/kdump.conf設定ファイルを修正します。-

#raw /dev/vg/lv_kdumpの行頭にあるハッシュ記号 (#) を削除します。 値を対象のデバイス名に置き換えます。以下に例を示します。

raw /dev/sdb1

-

NFSプロトコルを使用してクラッシュダンプをリモートマシンに保存するには、次の手順を実行します。-

#nfs my.server.com:/export/tmpの行頭にあるハッシュ記号 (#) を削除します。 値を、正しいホスト名およびディレクトリーパスに置き換えます。以下に例を示します。

nfs penguin.example.com:/export/cores

変更を有効にするには、

kdumpサービスを再起動します。sudo systemctl restart kdump.service

注記NFS ディレクティブを使用して NFS ターゲットを指定すると、

kdump.serviceは自動的に NFS ターゲットをマウントしてディスク領域をチェックします。事前に NFS ターゲットをマウントする必要はありません。kdump.serviceがターゲットをマウントしないようにするには、kdump.confでdracut_args --mountディレクティブを使用して、kdump.serviceが--mount引数でdracutユーティリティーを呼び出して NFS ターゲットを指定します。

-

SSH プロトコルを使用してクラッシュダンプをリモートマシンに保存するには、次の手順を実行します。

-

#ssh user@my.server.comの行頭にあるハッシュ記号 (#) を削除します。 - 値を正しいユーザー名およびホスト名に置き換えます。

SSH キーを設定に含めます。

-

#sshkey /root/.ssh/kdump_id_rsaの行頭にあるハッシュ記号 ("#") を削除します。 値を、ダンプ先のサーバー上の正しいキーの場所に変更します。以下に例を示します。

ssh john@penguin.example.com sshkey /root/.ssh/mykey

-

-

13.4. kdump コアコレクターの設定

kdump では、core_collector を使用してクラッシュダンプイメージをキャプチャーします。RHEL では、makedumpfile ユーティリティーがデフォルトのコアコレクターです。これは、以下に示すプロセスによりダンプファイルを縮小するのに役立ちます。

- クラッシュダンプファイルのサイズを圧縮し、さまざまなダンプレベルを使用して必要なページのみをコピーします。

- 不要なクラッシュダンプページを除外します。

- クラッシュダンプに含めるページタイプをフィルタリングする

構文

core_collector makedumpfile -l --message-level 1 -d 31

オプション

-

-c、-l、または-p:zlib(-cオプションの場合)、lzo(-lオプションの場合)、またはsnappy(-pオプションの場合) のいずれかを使用して、ページごとに圧縮ダンプファイルの形式を指定します。 -

-d(dump_level): ページを除外して、ダンプファイルにコピーされないようにします。 -

--message-level: メッセージタイプを指定します。このオプションでmessage_levelを指定すると、出力の表示量を制限できます。たとえば、message_levelで 7 を指定すると、一般的なメッセージとエラーメッセージを出力します。message_levelの最大値は 31 です。

前提条件

- システムの root 権限がある。

-

kdump設定とターゲットの要件をすべて満たしている。詳細は 対応している kdump 設定とターゲット を参照してください。

手順

-

rootで、/etc/kdump.conf設定ファイルを編集し、#core_collector makedumpfile -l --message-level 1 -d 31の行頭にあるハッシュ記号 ("#") を削除します。 - クラッシュダンプファイルの圧縮を有効にするには、以下のコマンドを実行します。

core_collector makedumpfile -l --message-level 1 -d 31

-l オプションにより、dump の圧縮ファイル形式を指定します。-d オプションで、ダンプレベルを 31 に指定します。--message-level オプションで、メッセージレベルを 1 に指定します。

また、-c オプションおよび -p オプションを使用した以下の例を検討してください。

-

-cを使用してクラッシュダンプファイルを圧縮するには、以下のコマンドを実行します。

core_collector makedumpfile -c -d 31 --message-level 1

-

-pを使用してクラッシュダンプファイルを圧縮するには、以下のコマンドを実行します。

core_collector makedumpfile -p -d 31 --message-level 1

関連情報

-

makedumpfile(8)の man ページ - kdump の設定ファイル

13.5. kdump のデフォルト障害応答の設定

デフォルトでは、設定したターゲットの場所で kdump がクラッシュダンプファイルの作成に失敗すると、システムが再起動し、ダンプがプロセス内で失われます。デフォルトの障害応答を変更し、コアダンプをプライマリーターゲットに保存できない場合に別の操作を実行するように kdump を設定できます。追加のアクションは次のとおりです。

dump_to_rootfs-

コアダンプを

rootファイルシステムに保存します。 reboot- システムを再起動します。コアダンプは失われます。

halt- システムを停止します。コアダンプは失われます。

poweroff- システムの電源を切ります。コアダンプは失われます。

shell-

initramfs内からシェルセッションを実行します。コアダンプを手動で記録できます。 final_action-

kdumpの成功後、またはシェルまたはdump_to_rootfsの失敗アクションの完了時に、reboot、haltおよびpoweroffなどの追加操作を有効にします。デフォルトはrebootです。 failure_action-

カーネルクラッシュでダンプが失敗する可能性がある場合に実行するアクションを指定します。デフォルトは

rebootです。

前提条件

- root 権限

-

kdump設定とターゲットの要件をすべて満たしている。詳細は 対応している kdump 設定とターゲット を参照してください。

手順

-

rootで、/etc/kdump.conf設定ファイルの#failure_actionの行頭にあるハッシュ記号 (#) を削除します。 値を任意のアクションに置き換えます。

failure_action poweroff

関連情報

13.6. kdump の設定ファイル

kdump カーネルの設定ファイルは /etc/sysconfig/kdump です。このファイルは、kdump カーネルコマンドラインパラメーターを制御します。ほとんどの設定では、デフォルトオプションを使用します。ただし、シナリオによっては、kdump カーネルの動作を制御するために特定のパラメーターを変更する必要があります。たとえば、KDUMP_COMMANDLINE_APPEND オプションを変更して kdump カーネルコマンドラインを追加して詳細なデバッグ出力を取得したり、KDUMP_COMMANDLINE_REMOVE オプションを変更して kdump コマンドラインから引数を削除したりします。

KDUMP_COMMANDLINE_REMOVE現在の

kdumpコマンドラインから引数を削除します。これにより、kdumpエラーやkdumpカーネルブートエラーの原因となるパラメーターが削除されます。このパラメーターは、以前のKDUMP_COMMANDLINEプロセスで解析されたか、/proc/cmdlineファイルから継承された可能性があります。この変数が設定されていない場合は、

/proc/cmdlineファイルからすべての値が継承されます。このオプションを設定すると、問題のデバッグに役立つ情報も提供されます。特定の引数を削除するには、以下のようにして

KDUMP_COMMANDLINE_REMOVEに追加します。KDUMP_COMMANDLINE_REMOVE="hugepages hugepagesz slub_debug quiet log_buf_len swiotlb"

KDUMP_COMMANDLINE_APPENDこのオプションは、現在のコマンドラインに引数を追加します。これらの引数は、以前の

KDUMP_COMMANDLINE_REMOVE変数で解析されている可能性があります。kdumpカーネルの場合は、mce、cgroup、numa、hest_disableなどの特定のモジュールを無効にすると、カーネルエラーを防ぐのに役立ちます。これらのモジュールは、kdump用に予約されているカーネルメモリーの大部分を消費したり、kdumpカーネルの起動に失敗する可能性があります。kdumpカーネルコマンドラインでメモリーcgroupを無効にするには、以下のコマンドを実行します。KDUMP_COMMANDLINE_APPEND="cgroup_disable=memory"

関連情報

-

Documentation/admin-guide/kernel-parameters.txtファイル -

/etc/sysconfig/kdumpファイル

13.7. kdump 設定のテスト

kdump を設定したら、システムクラッシュを手動でテストして、定義した kdump ターゲットに vmcore ファイルが生成されていることを確認する必要があります。vmcore ファイルは、新しく起動したカーネルのコンテキストからキャプチャーされるため、カーネルクラッシュのデバッグに役立つ重要な情報を含みます。

アクティブな実稼働システムでは kdump をテストしないでください。kdump をテストするコマンドにより、カーネルがクラッシュし、データが失われます。システムアーキテクチャーに応じて、十分なメンテナンス時間を必ず確保してください。kdump のテストでは時間のかかる再起動が数回必要になる場合があります。

kdump のテスト中に vmcore ファイルが生成されない場合は、kdump のテストを成功させるために、再度テストを実行する前に問題を特定して修正してください。

kdump のテストでは時間のかかる再起動が数回必要になる場合があるため、十分なメンテナンス時間を確保してください。

手動でシステムを変更した場合は、システム変更の最後に kdump 設定をテストする必要があります。たとえば、次のいずれかの変更を行った場合は、最適な kdump パフォーマンスを得るために kdump 設定を必ずテストしてください。

- パッケージのアップグレード。

- ハードウェアレベルの変更 (ストレージやネットワークの変更など)。

- ファームウェアと BIOS のアップグレード。

- サードパーティーのモジュールを含む新規のインストールおよびアプリケーションのアップグレード。

- ホットプラグメカニズムを使用した、このメカニズムをサポートするハードウェアへのメモリーの追加。

-

/etc/kdump.confファイルまたは/etc/sysconfig/kdumpファイルに対する変更。

前提条件

- システムの root 権限がある。

-

重要なデータがすべて保存されている。

kdumpをテストするコマンドにより、カーネルがクラッシュし、データが失われます。 - システムアーキテクチャーに応じて、十分なマシンメンテナンス時間が確保されている。

手順

kdumpサービスを有効にします。# kdumpctl restartkdumpサービスのステータスを確認します。kdumpctlコマンドを使用すると、出力をコンソールに出力できます。# kdumpctl status kdump:Kdump is operationalあるいは、

systemctlコマンドを使用すると、出力はsystemdジャーナルに出力されます。カーネルクラッシュを開始して、

kdump設定をテストします。sysrq-triggerキーの組み合わせによりカーネルがクラッシュし、必要に応じてシステムが再起動します。# echo c > /proc/sysrq-triggerカーネルの再起動時に、

/etc/kdump.confファイルで指定した場所にaddress-YYYY-MM-DD-HH:MM:SS/vmcoreファイルが作成されます。デフォルトは/var/crash/です。

関連情報

13.8. システムのクラッシュ後に kdump が生成したファイル

システムがクラッシュすると、kdump サービスがダンプファイル(vmcore)のカーネルメモリーをキャプチャーし、トラブルシューティングとシステム後の分析に役立つ追加の診断ファイルも生成します。

kdump によって生成されたファイル:

-

vmcore- クラッシュ時にシステムメモリーを含む主要なカーネルメモリーダンプファイル。これには、kdump設定で指定されたcore_collectorプログラムの設定に応じたデータが含まれます。デフォルトでは、カーネルデータ構造、情報、スタックトレース、およびその他の診断情報を処理します。 -

vmcore-dmesg.txt- パニックとなったプライマリーカーネルからのカーネルリングバッファーログ(dmesg)の内容。 -

kexec-dmesg.log-vmcoreデータを収集するセカンダリーkexecカーネルの実行からのカーネルおよびシステムログメッセージが含まれます。

関連情報

13.9. kdump サービスの有効化および無効化

特定のカーネルまたはインストールされているすべてのカーネルで kdump 機能を有効または無効にするように設定できます。kdump 機能を定期的にテストし、適切に動作していることを検証する必要があります。

前提条件

- システムの root 権限がある。

-

kdumpの設定とターゲットの要件をすべて満たしている。サポートしている kdump の設定とダンプ出力先 を参照してください。 -

kdumpをインストールするためのすべての設定が、要件に応じてセットアップされている。

手順

multi-user.targetのkdumpサービスを有効にします。# systemctl enable kdump.service

現在のセッションでサービスを起動します。

# systemctl start kdump.service

kdumpサービスを停止します。# systemctl stop kdump.service

kdumpサービスを無効にします。# systemctl disable kdump.service

kptr_restrict=1 をデフォルトとして設定することが推奨されます。kptr_restrict をデフォルトで (1) に設定すると、kdumpctl サービスは、Kernel Address Space Layout (KASLR) が有効または無効であるかに拘らず、クラッシュカーネルを読み込みます。

kptr_restrict が 1 に設定されておらず、KASLR が有効になっている場合は、/proc/kore ファイルの内容がすべてゼロとして生成されます。kdumpctl サービスは、/proc/kcore ファイルにアクセスしてクラッシュカーネルを読み込むことができません。kexec-kdump-howto.txt ファイルには、kptr_restrict=1 に設定することを推奨する警告メッセージが表示されます。kdumpctl サービスが必ずクラッシュカーネルを読み込むように、sysctl.conf ファイルで次の内容を確認します。

-

sysctl.confファイルでのカーネルのkptr_restrict=1設定

13.10. カーネルドライバーが kdump を読み込まないようにする設定

/etc/sysconfig/kdump 設定ファイルに KDUMP_COMMANDLINE_APPEND= 変数を追加することで、キャプチャーカーネルが特定のカーネルドライバーをロードしないように制御できます。この方法を使用すると、kdump 初期 RAM ディスクイメージ initramfs が、指定されたカーネルモジュールをロードするのを防ぐことができます。これにより、メモリー不足 (OOM) killer エラーやその他のクラッシュカーネル障害を防ぐことができます。

以下の設定オプションのいずれかを使用して、KDUMP_COMMANDLINE_APPEND= 変数を追加することができます。

-

rd.driver.blacklist=<modules> -

modprobe.blacklist=<modules>

前提条件

- システムの root 権限がある。

手順

現在実行中のカーネルに読み込まれるモジュールのリストを表示します。読み込みをブロックするカーネルモジュールを選択します。

$ lsmod Module Size Used by fuse 126976 3 xt_CHECKSUM 16384 1 ipt_MASQUERADE 16384 1 uinput 20480 1 xt_conntrack 16384 1/etc/sysconfig/kdumpファイルのKDUMP_COMMANDLINE_APPEND=変数を更新します。以下に例を示します。KDUMP_COMMANDLINE_APPEND="rd.driver.blacklist=hv_vmbus,hv_storvsc,hv_utils,hv_netvsc,hid-hyperv"modprobe.blacklist=<modules>設定オプションを使用した以下の例も検討してください。KDUMP_COMMANDLINE_APPEND="modprobe.blacklist=emcp modprobe.blacklist=bnx2fc modprobe.blacklist=libfcoe modprobe.blacklist=fcoe"

kdumpサービスを再起動します。# systemctl restart kdump

関連情報

-

dracut.cmdlineの man ページ

13.11. 暗号化されたディスクがあるシステムでの kdump の実行

LUKS 暗号化パーティションを実行すると、システムで利用可能なメモリーが一定量必要になります。システムが必要なメモリー量を下回ると、cryptsetup ユーティリティーがパーティションのマウントに失敗します。その結果、2 番目のカーネル (キャプチャーカーネル) で、暗号化したターゲットの場所に vmcore ファイルをキャプチャーできませんでした。

kdumpctl estimate コマンドは、kdump に必要なメモリーの量を見積もるのに役立ちます。kdumpctl estimate 値は、推奨される crashkernel 値を出力します。これは、kdump に必要な最適なメモリーサイズです。

推奨の crashkernel 値は、現在のカーネルサイズ、カーネルモジュール、initramfs、および暗号化したターゲットメモリー要件に基づいて計算されます。

カスタムの crashkernel= オプションを使用している場合には、kdumpctl estimate は LUKS required size 値を出力します。この値は、LUKS 暗号化ターゲットに必要なメモリーサイズです。

手順

crashkernel=の推定値を出力します。# *kdumpctl estimate* Encrypted kdump target requires extra memory, assuming using the keyslot with minimum memory requirement Reserved crashkernel: 256M Recommended crashkernel: 652M Kernel image size: 47M Kernel modules size: 8M Initramfs size: 20M Runtime reservation: 64M LUKS required size: 512M Large modules: <none> WARNING: Current crashkernel size is lower than recommended size 652M.

-

crashkernel=の値を増やして、必要なメモリーの量を設定します。 - システムを再起動します。

それでも kdump がダンプファイルを暗号化したターゲットに保存できない場合は、必要に応じて crashkernel= を増やしてください。

第14章 kdump の有効化

Red Hat Enterprise Linux 9 システムの場合、特定のカーネルまたはインストールされているすべてのカーネルで kdump 機能を有効または無効にするように設定できます。ただし、kdump 機能を定期的にテストし、適切に動作していることを検証する必要があります。

14.1. インストールされているすべてのカーネルでの kdump の有効化

kdump サービスは、kexec ツールのインストール後に kdump.service を有効にすることで起動します。マシンにインストールされているすべてのカーネルに対して、kdump を有効にして起動できます。

前提条件

- 管理者権限がある。

手順

インストールしたすべてのカーネルに

crashkernel=コマンドラインパラメーターを追加します。# grubby --update-kernel=ALL --args="crashkernel=xxM"

xxMは必要なメモリー (メガバイト単位) です。kdumpを有効にします。# systemctl enable --now kdump.service

検証

kdumpが実行されていることを確認します。# systemctl status kdump.service ○ kdump.service - Crash recovery kernel arming Loaded: loaded (/usr/lib/systemd/system/kdump.service; enabled; vendor preset: disabled) Active: active (live)

14.2. 特定のインストール済みカーネルでの kdump の有効化

マシン上の特定カーネルに対して、kdump を有効にできます。

前提条件

- 管理者権限がある。

手順

マシンにインストールされているカーネルをリスト表示します。

# ls -a /boot/vmlinuz-* /boot/vmlinuz-0-rescue-2930657cd0dc43c2b75db480e5e5b4a9 /boot/vmlinuz-4.18.0-330.el8.x86_64 /boot/vmlinuz-4.18.0-330.rt7.111.el8.x86_64特定の

kdumpカーネルを、システムの Grand Unified Bootloader (GRUB) 設定に追加します。以下に例を示します。

# grubby --update-kernel=vmlinuz-4.18.0-330.el8.x86_64 --args="crashkernel=xxM"xxMは必要なメモリー予約 (メガバイト単位) です。kdumpを有効にします。# systemctl enable --now kdump.service

検証

kdumpが実行されていることを確認します。# systemctl status kdump.service ○ kdump.service - Crash recovery kernel arming Loaded: loaded (/usr/lib/systemd/system/kdump.service; enabled; vendor preset: disabled) Active: active (live)

14.3. kdump サービスの無効化

kdump.service を停止し、Red Hat Enterprise Linux 9 システムでのサービスの起動を無効にすることができます。

前提条件

-

kdump設定とターゲットの要件をすべて満たしている。詳細は 対応している kdump 設定とターゲット を参照してください。 -

kdumpのインストール用のオプションがすべて、要件に応じて設定されている。詳細は、kdump のインストール を参照してください。

手順

現在のセッションで

kdumpを停止するには、以下のコマンドを実行します。# systemctl stop kdump.service

kdumpを無効にするには、以下を行います。# systemctl disable kdump.service

kptr_restrict=1 をデフォルトとして設定することが推奨されます。kptr_restrict をデフォルトで (1) に設定すると、Kernel Address Space Layout (KASLR) が有効か無効かにかかわらず、kdumpctl サービスはクラッシュカーネルを読み込みます。

kptr_restrict が 1 に設定されておらず、KASLR が有効になっている場合は、/proc/kore ファイルの内容がすべてゼロとして生成されます。kdumpctl サービスは、/proc/kcore ファイルにアクセスしてクラッシュカーネルを読み込むことができません。kexec-kdump-howto.txt ファイルには、kptr_restrict=1 に設定することを推奨する警告メッセージが表示されます。kdumpctl サービスが必ずクラッシュカーネルを読み込むように、sysctl.conf ファイルで次の内容を確認します。

-

sysctl.confファイルでのカーネルのkptr_restrict=1設定

関連情報

第15章 サポートしている kdump の設定とダンプ出力先

kdump メカニズムは、カーネルクラッシュの発生時にクラッシュダンプファイルを生成する Linux カーネルの機能です。カーネルダンプファイルには、カーネルクラッシュの根本原因の分析と特定に役立つ重要な情報が含まれています。クラッシュは、さまざまな要素、ハードウェアの問題、またはサードパーティーのカーネルモジュールの問題によっていくつかの名前が指定された可能性があります。

提供される情報と手順を使用すると、Red Hat Enterprise Linux 9 システムでサポートされている設定とターゲットを理解し、kdump を適切に設定し、その動作を検証します。

15.1. kdump メモリー要件

kdump がカーネルクラッシュダンプをキャプチャーし、さらなる分析のために保存するには、システムメモリーの一部をキャプチャーカーネル用に永続的に予約しておく必要があります。予約されている場合、システムメモリーのこの部分はメインカーネルでは使用できません。

メモリー要件は、特定のシステムパラメーターによって異なります。主な要因は、システムのハードウェアアーキテクチャーです。正確なマシンアーキテクチャー (Intel 64 や AMD64 (x86_64) など) を調べ、それを標準出力に出力するには、以下のコマンドを使用します。

$ uname -m

下記の最小メモリー要件のリストを使用して、利用可能な最新バージョンで kdump 用のメモリーを自動的に予約するための適切なメモリーサイズを設定できます。メモリーサイズは、システムのアーキテクチャーと利用可能な物理メモリーの合計によって異なります。

表15.1 kdump 用に必要な最小予約メモリー

| アーキテクチャー | 使用可能なメモリー | 最小予約メモリー |

|---|---|---|

|

AMD64 と Intel 64 ( | 1 GB から 4 GB | 192 MB のメモリー |

| 4 GB から 64 GB | 256 MB のメモリー | |

| 64 GB 以上 | 512 MB のメモリー | |

| 64 ビット ARM (4k ページ) | 1 GB から 4 GB | 256 MB の RAM |

| 4 GB から 64 GB | 320 MB の RAM | |

| 64 GB 以上 | 576 MB の RAM | |

| 64 ビット ARM (64k ページ) | 1 GB から 4 GB | 356 MB の RAM |

| 4 GB から 64 GB | 420 MB の RAM | |

| 64 GB 以上 | 676 MB の RAM | |

|

IBM Power Systems ( | 2 GB から 4 GB | 384 MB のメモリー |

| 4 GB から 16 GB | 512 MB のメモリー | |

| 16 GB から 64 GB | 1 GB のメモリー | |

| 64 GB から 128 GB | 2 GB のメモリー | |

| 128 GB 以上 | 4 GB のメモリー | |

|

IBM Z ( | 1 GB から 4 GB | 192 MB のメモリー |

| 4 GB から 64 GB | 256 MB のメモリー | |

| 64 GB 以上 | 512 MB のメモリー |

多くのシステムでは、kdump は必要なメモリー量を予測して、自動的に予約できます。この動作はデフォルトで有効になっていますが、利用可能な合計メモリーサイズが一定以上搭載されているシステムに限られます。この自動割り当て動作に必要なメモリーサイズはシステムのアーキテクチャーによって異なります。

システムのメモリー合計量に基づく予約メモリーの自動設定は、ベストエフォート予測です。実際に必要なメモリーは、I/O デバイスなどの他の要素により異なる場合があります。メモリーが十分でない場合は、カーネルパニックが発生したときにデバッグカーネルがキャプチャーカーネルとして起動できなくなる可能性があります。この問題を回避するには、クラッシュカーネルメモリーを十分なサイズにします。

関連情報

15.2. メモリー自動予約の最小しきい値

kexec-tools ユーティリティーは、デフォルトで、crashkernel コマンドラインパラメーターを設定し、kdump 用に一定量のメモリーを予約します。ただし、一部のシステムでは、ブートローダー設定ファイルで crashkernel=auto パラメーターを使用するか、グラフィカル設定ユーティリティーでこのオプションを有効にすることで、kdump にメモリーを割り当てることができます。この自動予約が機能するには、システムで一定量の合計メモリーが利用可能でなければなりません。メモリー要件はシステムのアーキテクチャーによって異なります。システムメモリーが指定のしきい値よりも小さい場合は、メモリーを手動で設定する必要があります。

表15.2 メモリー予約に必要な最小メモリー量

| アーキテクチャー | 必要なメモリー |

|---|---|

|

AMD64 と Intel 64 ( | 1 GB |

|

IBM Power Systems ( | 2 GB |

|

IBM Z ( | 1 GB |

| 64-bit ARM | 1 GB |

起動コマンドラインの crashkernel=auto オプションは、RHEL 9 以降のリリースでは対応しなくなりました。

15.3. サポートしている kdump のダンプ出力先

カーネルクラッシュが発生すると、オペレーティングシステムは、設定したダンプ出力先またはデフォルトのダンプ出力先にダンプファイルを保存します。ダンプファイルは、デバイスに直接保存することも、ローカルファイルシステムにファイルとして保存することも、ネットワーク経由で送信することもできます。以下に示すダンプ出力先のリストを使用すると、kdump で現在サポートされているダンプ出力先とサポートされていないダンプ出力先を把握できます。

表15.3 RHEL 9 の kdump のダンプ出力先

| ダンプ出力先の種類 | 対応しているダンプ出力先 | 対応していないダンプ出力先 |

|---|---|---|

| 物理ストレージ |

|

|

| ネットワーク |

|

|

| ハイパーバイザー |

| |

| ファイルシステム |

|

|

| ファームウェア |

|

関連情報

15.4. 対応している kdump のフィルターレベル

ダンプファイルのサイズを削減するために、kdump は makedumpfile コアコレクターを使用してデータを圧縮し、さらに不要な情報を除外します。たとえば、-8 レベルを使用すると、hugepages および hugetlbfs ページを削除できます。makedumpfile が現在サポートしているレベルは `kdump` のフィルタリングレベル の表で確認できます。

表15.4 kdump のフィルタリングレベル

| オプション | 説明 |

|---|---|

|

| ゼロページ |

|

| キャッシュページ |

|

| キャッシュプライベート |

|

| ユーザーページ |

|

| フリーページ |

関連情報

15.5. 対応しているデフォルトの障害応答

デフォルトでは、kdump がコアダンプを作成できない場合、オペレーティングシステムが再起動します。ただし、コアダンプをプライマリーターゲットに保存できない場合は、kdump が別の操作を実行するように設定できます。

dump_to_rootfs- root ファイルシステムにコアダンプの保存を試行します。ネットワーク上のダンプ出力先と併用する場合に特に便利なオプションです。ネットワーク上のダンプ出力先にアクセスできない場合、ローカルにコアダンプを保存するよう kdump の設定を行います。システムは、後で再起動します。

reboot- システムを再起動します。コアダンプは失われます。

halt- システムを停止します。コアダンプは失われます。

poweroff- システムの電源を切ります。コアダンプは失われます。

shell- initramfs 内から shell セッションを実行して、ユーザーが手動でコアダンプを記録できるようにします。

final_action-

kdumpの成功後、またはshellまたはdump_to_rootfsの失敗アクションの完了時に、reboot、haltおよびpoweroffアクションなどの追加の操作を有効にします。デフォルトのfinal_actionオプションはrebootです。 failure_action-

カーネルがクラッシュした場合にダンプが失敗する可能性がある場合に実行するアクションを指定します。デフォルトの

failure_actionオプションはrebootです。

関連情報

15.6. final_action パラメーターの使用

kdump が成功した場合、または kdump が設定されたターゲットでの vmcore ファイルの保存に失敗した場合は、final_action パラメーターを使用して、reboot、halt、poweroff などの追加操作を実行できます。final_action パラメーターが指定されていない場合、デフォルトの応答は reboot です。

手順

final_actionを設定するには、/etc/kdump.confファイルを編集して、次のいずれかのオプションを追加します。-

final_action reboot -

final_action halt -

final_action poweroff

-

変更を有効にするには、

kdumpサービスを再起動します。# kdumpctl restart

15.7. failure_action パラメーターの使用

failure_action パラメーターは、カーネルがクラッシュした場合にダンプが失敗したときに実行するアクションを指定します。failure_action のデフォルトのアクションは reboot で、これはシステムを再起動します。

このパラメーターは、実行する以下のアクションを認識します。

reboot- ダンプが失敗した後、システムを再起動します。

dump_to_rootfs- 非ルートダンプターゲットが設定されている場合、ダンプファイルをルートファイルシステムに保存します。

halt- システムを停止します。

poweroff- システムで実行中の操作を停止します。

shell-

initramfs内でシェルセッションを開始します。このセッションから、追加のリカバリーアクションを手動で実行できます。

手順:

ダンプが失敗した場合に実行するアクションを設定するには、

/etc/kdump.confファイルを編集して、failure_actionオプションの 1 つを指定します。-

failure_action reboot -

failure_action halt -