Red Hat Training

A Red Hat training course is available for RHEL 8

Identity Management のインストール

IdM サーバーとクライアントのインストール方法

概要

多様性を受け入れるオープンソースの強化

Red Hat では、コード、ドキュメント、Web プロパティーにおける配慮に欠ける用語の置き換えに取り組んでいます。まずは、マスター (master)、スレーブ (slave)、ブラックリスト (blacklist)、ホワイトリスト (whitelist) の 4 つの用語の置き換えから始めます。この取り組みは膨大な作業を要するため、今後の複数のリリースで段階的に用語の置き換えを実施してまいります。詳細は、Red Hat CTO である Chris Wright のメッセージ を参照してください。

Identity Management では、次のような用語の置き換えが計画されています。

- ブラックリスト から ブロックリスト

- ホワイトリスト から 許可リスト

- スレーブ から セカンダリー

マスター という言葉は、文脈に応じて、より正確な言葉に置き換えられています。

- IdM マスター から IdM サーバー

- CA 更新マスター から CA 更新サーバー

- CRL マスター から CRL パブリッシャーサーバー

- マルチマスター から マルチサプライヤー

Red Hat ドキュメントへのフィードバック (英語のみ)

Red Hat ドキュメントに関するご意見やご感想をお寄せください。また、改善点があればお知らせください。

Jira からのフィードバック送信 (アカウントが必要)

- Jira の Web サイトにログインします。

- 上部のナビゲーションバーで Create をクリックします。

- Summary フィールドにわかりやすいタイトルを入力します。

- Description フィールドに、ドキュメントの改善に関するご意見を記入してください。ドキュメントの該当部分へのリンクも追加してください。

- ダイアログの下部にある Create をクリックします。

第1章 このガイドの使い方

Identity Management (IdM) ドメインには、レプリカとも呼ばれる IdM サーバーと IdM クライアントが含まれます。IdM デプロイメントの インストールは常にプライマリー IdM サーバーのインストールから始まりますが、次のインストール手順の順序は対象のトポロジーによって異なります。たとえば、IdM クライアントをインストールする前または後に IdM レプリカをインストールできます。さらに、特定の IdM デプロイメントでは Active Directory との信頼 が必要ですが、そうでないものもあります。

パート I. Identity Management のインストール

第2章 IdM サーバーをインストールするためのシステムの準備

ここでは、Identity Managementt (IdM) サーバーのインストール要件を取り上げます。インストールの前に、システムがこれらの要件を満たしていることを確認してください。

2.1. 前提条件

-

ホストコンピューターに Identity Management (IdM) サーバーをインストールするには、

root特権が必要です。

2.2. ハードウェア推奨事項

ハードウェアでは、RAM の容量を適切に確保することが最も重要になります。システムに十分な RAM があるようにしてください。一般的な RAM の要件は次のとおりです。

- 10,000 ユーザーおよび 100 グループには、最低 4 GB の RAM と 4 GB のスワップ領域を割り当てます。

- 100,000 ユーザーおよび 50,000 グループには、最低 16 GB の RAM と 4 GB のスワップ領域を割り当てます。

大規模なデプロイメントでは、データのほとんどがキャッシュに保存されるため、ディスクスペースを増やすよりも RAM を増やす方が効果的です。通常、メモリーを増やすと、キャッシュ機能により、サイズが大きいデプロイメントでパフォーマンスが改善されます。

基本的なユーザーエントリーまたは証明書のあるシンプルなホストエントリーのサイズは約 5 ~ 10 KB になります。

2.3. IdM のカスタム設定要件

DNS、Kerberos、Apache、Directory Server などのサービスのカスタム設定を行わずに、クリーンなシステムに Identity Managementt (IdM) をインストールします。

IdM サーバーのインストールは、システムファイルを上書きして、IdM ドメインを設定します。IdM は、元のシステムファイルを /var/lib/ipa/sysrestore/ にバックアップします。ライフサイクルの最後に Identity Management サーバーをアンインストールすると、このファイルが復元します。

IdM における IPv6 要件

IdM システムでは、カーネルで IPv6 プロトコルが有効になっている必要があり、localhost (::1) はそれを使用できます。IPv6 が無効になっていると、IdM サービスが使用する CLDAP プラグインが初期化に失敗します。

ネットワーク上で IPv6 を有効にする必要はありません。必要に応じて、IPv6 アドレスを有効にせずに IPv6 スタックを有効にすることができます。

IdM における暗号化タイプのサポート

Red Hat Enterprise Linux (RHEL) は、Advanced Encryption Standard (AES)、Camel、Data Encryption Standard (DES) などの暗号化タイプをサポートする Kerberos プロトコルのバージョン 5 を使用します。

サポート対象の暗号化タイプのリスト

IdM サーバーおよびクライアントの Kerberos ライブラリーは、より多くの暗号化タイプに対応している可能性がありますが、IdM Kerberos Distribution Center (KDC) は以下の暗号化タイプのみに対応します。

-

aes256-cts:normal -

aes256-cts:special(デフォルト) -

aes128-cts:normal -

aes128-cts:special(デフォルト) -

aes128-sha2:normal -

aes128-sha2:special -

aes256-sha2:normal -

aes256-sha2:special -

camellia128-cts-cmac:normal -

camellia128-cts-cmac:special -

camellia256-cts-cmac:normal -

camellia256-cts-cmac:special

RC4 暗号化タイプがデフォルトで無効

以下の RC4 暗号化は、新しい暗号化タイプ AES-128 および AES-256 よりも安全ではないと見なされるため、RHEL 8 では非推奨となり、デフォルトで無効にされています。

-

arcfour-hmac:normal -

arcfour-hmac:special

以前の Active Directory 環境と互換性を確保するために RC4 サポートを手動で有効にする方法は、AD および RHEL で一般的な暗号化タイプに対応 を参照してください。

DES および 3DES 暗号化のサポートが削除される

セキュリティー上の理由から、DES アルゴリズムへの対応は RHEL 7 では非推奨となりました。RHEL 8.3.0 で最近、Kerberos パッケージがリベースされ、RHEL 8 からシングル DES (DES) およびトリプル DES (3DES) 暗号化タイプのサポートが削除されました。

標準の RHEL 8 IdM インストールでは、DES または 3DES 暗号化タイプはデフォルトでは使用されず、Kerberos のアップグレードによる影響はありません。

DES や 3DES 暗号化 のみ を使用するようにサービスまたはユーザーを手動で設定すると (レガシークライアントなど)、最新の Kerberos パッケージに更新した後にサービスが中断される可能性があります。

- Kerberos 認証エラー

-

unknown enctype暗号化エラー -

DES で暗号化されたデータベースマスターキー (

K/M) を使用する KDC が起動に失敗する

Red Hat では、お使いの環境で DES または 3DES 暗号化を使用しないことを推奨します。

DES および 3DES 暗号化タイプは、ご利用環境で使用するように設定している場合に限り無効にする必要があります。

IdM でのシステム全体の暗号化ポリシーへの対応

IdM は、DEFAULT システム全体の暗号化ポリシーを使用します。このポリシーは、現在の脅威モデルに安全な設定を提供します。TLS プロトコルの 1.2 と 1.3、IKEv2 プロトコル、および SSH2 プロトコルが使用できます。RSA 鍵と Diffie-Hellman パラメーターは長さが 2048 ビット以上であれば許容されます。このポリシーでは、DES、3DES、RC4、DSA、TLS v1.0、およびその他の弱いアルゴリズムを使用できません。

FUTURE システム全体の暗号化ポリシーの使用中は、IdM サーバーをインストールできません。IdM サーバーをインストールする場合は、DEFAULT システム全体の暗号化ポリシーを使用していることを確認してください。

関連情報

- システム全体の暗号化ポリシー

- man IPV6(7)

2.4. FIPS コンプライアンス

RHEL 8.3.0 以降では、連邦情報処理規格 (FIPS) 140 モードが有効になっているシステムに、新しい IdM サーバーまたはレプリカをインストールできます。

IdM を FIPS モードでインストールするには、まずホストで FIPS モードを有効にしてから、IdM をインストールします。IdM インストールスクリプトは、FIPS が有効かどうかを検出し、IdM が FIPS 140 標準に準拠する暗号化タイプのみを使用するように設定します。

-

aes256-cts:normal -

aes256-cts:special -

aes128-cts:normal -

aes128-cts:special -

aes128-sha2:normal -

aes128-sha2:special -

aes256-sha2:normal -

aes256-sha2:special

IdM 環境が FIPS に準拠するには、すべて の IdM レプリカで FIPS モードが有効になっている必要があります。

特にクライアントを IdM レプリカにプロモートする場合、Red Hat では IdM クライアントでも FIPS モードを有効にすることを推奨します。最終的には、管理者が FIPS 要件を満たす方法を判別する必要があります。Red Hat は FIPS 基準を強要しません。

FIPS 準拠の IdM への移行

既存の IdM インストールを非 FIPS 環境から FIPS 準拠のインストールに移行することはできません。これは技術的な問題ではなく、法的および規制上の制限です。

FIPS 準拠のシステムを運用するには、すべての暗号化キー素材を FIPS モードで作成する必要があります。さらに、暗号鍵マテリアルは、安全にラップされ、非 FIPS 環境でラップ解除されない限り、FIPS 環境から決して出てはなりません。

シナリオで FIPS 非準拠の IdM レルムから FIPS 準拠の IdM レルムへの移行が必要な場合は、次のことを行う必要があります。

- FIPS モードで新しい IdM レルムを作成します。

- すべてのキーマテリアルをブロックするフィルターを使用して、非 FIPS レルムから新しい FIPS モードレルムへのデータ移行を実行します。

移行フィルターは以下をブロックする必要があります。

- KDC マスターキー、キータブ、および関連するすべての Kerberos キーマテリアル

- ユーザーパスワード

- CA、サービス、ユーザー証明書を含むすべての証明書

- OTP トークン

- SSH キーと指紋

- DNSSEC KSK および ZSK

- すべての Vault エントリー

- AD 信頼関連のキーマテリアル

事実上、新しい FIPS インストールは別のインストールとなります。厳密なフィルタリングを行ったとしても、このような移行は FIPS 140 認定を通過できない可能性があります。FIPS 監査人がこの移行にフラグを立てる場合があります。

関連情報

- RHEL オペレーティングシステムでの FIPS 140 実装の詳細は、RHEL セキュリティー強化 ドキュメントの 連邦情報処理標準 140 と FIPS モードを 参照してください。

2.5. FIPS モードが有効なフォレスト間の信頼のサポート

FIPS モードが有効な場合に Active Directory (AD) ドメインでフォレスト間の信頼を確立するには、以下の要件を満たす必要があります。

- RHEL 8.4.0 以降の IdM サーバーを使用する。

- 信頼の設定時に、AD 管理アカウントで認証する必要がある。FIPS モードが有効な場合には、共有シークレットを使用して信頼を確立することはできません。

RADIUS 認証は FIPS に準拠していません。RADIUS プロトコルは MD5 ハッシュ機能を使用してクライアントとサーバー間のパスワードを暗号化し、FIPS モードでは、OpenSSL は MD5 ダイジェストアルゴリズムの使用を無効にするためです。ただし、RADIUS サーバーが IdM サーバーと同じホストで実行されている場合は、How to configure FreeRADIUS authentication in FIPS mode で説明されている手順を実行して、問題を回避して MD5 を有効にすることができます。

関連情報

- RHEL オペレーティングシステムの FIPS モードの詳細については、セキュリティー強化 ドキュメントの FIPS モードでのシステムのインストール を参照してください。

- FIPS 140-2 標準の詳細については、米国標準技術研究所 (NIST) Web サイトの Security Requirements for Cryptographic Modules を参照してください。

2.6. IdM のタイムサービス要件

以下のセクションでは、chronyd を使用して、IdM ホストを中央タイムソースと同期させる方法を説明します。

2.6.1. IdM で chronyd を同期に使用する方法

chronyd を使用して、ここで説明するように、IdM ホストを中央タイムソースと同期させることができます。

IdM の基礎となる認証メカニズムである Kerberos は、プロトコルの一部としてタイムスタンプを使用します。IdM クライアントのシステム時間が、KDC (Key Distribution Center) のシステム時間と比べて 5 分以上ずれると、Kerberos 認証に失敗します。

IdM インストールスクリプトは、IdM サーバーおよびクライアントが中央タイムソースと同期したままになるように、chronyd Network Time Protocol (NTP) クライアントソフトウェアを自動設定します。

IdM インストールコマンドに NTP オプションを指定しないと、インストーラーは、ネットワークの NTP サーバーを参照する _ntp._udp DNS サービス (SRV) レコードを検索し、その IP アドレスで chrony を設定します。_ntp._udp SRV レコードがない場合は、chronyd は chrony パッケージに同梱の設定を使用します。

RHEL 8 では chronyd が優先されるため、ntpd は非推奨となっており、IdM サーバーは Network Time Protocol (NTP) サーバーとして設定されず、NTP クライアントとしてのみ設定されます。RHEL 7 の NTP サーバー の IdM サーバーロールも、RHEL 8 では非推奨になりました。

2.6.2. IdM インストールコマンドの NTP 設定オプションのリスト

chronyd を使用して、IdM ホストを中央タイムソースと同期させることができます。

IdM インストールコマンド (ipa-server-install、ipa-replica-install、ipa-client-install) のいずれかを指定して、設定時に chronyd クライアントソフトウェアを設定できます。

表2.1 IdM インストールコマンドの NTP 設定オプションのリスト

| オプション | 動作 |

|---|---|

|

| これを使用して NTP サーバーを 1 つ指定します。複数回使用して、複数のサーバーを指定できます。 |

|

| 複数の NTP サーバーのプールを指定して、1 つのホスト名として解決する場合には、これを使用します。 |

|

|

|

2.6.3. IdM が NTP タイムサーバーを参照できるようにする方法

この手順では、Network Time Protocol (NTP) タイムサーバーとの同期できるように、IdM で必要とされる設定があるかどうかを確認します。

前提条件

-

お使いの環境で NTP タイムサーバーを設定している。この例では、以前に設定したタイムサーバーのホスト名は

ntpserver.example.comである。

手順

環境内で NTP サーバーの DNS サービス (SRV) レコード検索を実行します。

[user@server ~]$ dig +short -t SRV _ntp._udp.example.com 0 100 123 ntpserver.example.com.

-

以前の

dig検索でタイムサーバーが返されない場合は、ポート123でタイムサーバーを参照する_ntp._udpSRV レコードを追加します。このプロセスは、お使いの DNS ソリューションにより異なります。

検証手順

_ntp._udpSRV レコードの検索時に、DNS がポート123でタイムサーバーのエントリーが返されることを確認します。[user@server ~]$ dig +short -t SRV _ntp._udp.example.com 0 100 123 ntpserver.example.com.

2.6.4. 関連情報

2.7. IdM のホスト名および DNS 要件

サーバーおよびレプリカシステムのホスト名と DNS 要件を以下に示します。また、システムが要件を満たしていることを確認する方法も説明します。

これらの要件は、統合 DNS のある Identity Management (IdM) サーバーおよび統合 DNS のないすべての Identity Management (IdM) サーバーに適用されます。

DNS レコードは、稼働中の LDAP ディレクトリーサービス、Kerberos、Active Directory 統合など、ほぼすべての IdM ドメイン機能で必須となります。以下の点を確認し、十分注意してください。

- テスト済みの機能する DNS サービスが利用可能である。

- サービスが適切に設定されている。

この要件は、統合 DNS の 有無に関わらず、IdM サーバーに適用されます。

- サーバーのホスト名の検証

ホスト名は、完全修飾ドメイン名 (例:

server.idm.example.com) である必要があります。重要.companyなど、単一ラベルのドメイン名を使用しないでください。IdM ドメインは、トップレベルドメインと、1 つ以上のサブドメイン (example.comやcompany.example.comなど) で設定する必要があります。完全修飾ドメイン名は、以下の条件を満たす必要があります。

- 数字、アルファベット文字、およびハイフン (-) のみが使用される有効な DNS 名である。ホスト名でアンダーライン (_) を使用すると DNS が正常に動作しません。

- すべてが小文字である。大文字は使用できません。

-

ループバックアドレスに解決されない。

127.0.0.1ではなく、システムのパブリック IP アドレスに解決される必要があります。

ホスト名を検証するには、インストールするシステムで

hostnameユーティリティーを使用します。# hostname server.idm.example.comhostnameの出力は、localhostまたはlocalhost6以外である必要があります。- 正引きおよび逆引きの DNS 設定の確認

サーバーの IP アドレスを取得します。

ip addr showコマンドを実行すると、IPv4 アドレスと IPv6 アドレスの両方が表示されます。以下の例では、スコープがグローバルであるため、対応する IPv6 アドレスは2001:DB8::1111となります。[root@server ~]# ip addr show ... 2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP group default qlen 1000 link/ether 00:1a:4a:10:4e:33 brd ff:ff:ff:ff:ff:ff inet 192.0.2.1/24 brd 192.0.2.255 scope global dynamic eth0 valid_lft 106694sec preferred_lft 106694sec inet6 2001:DB8::1111/32 scope global dynamic valid_lft 2591521sec preferred_lft 604321sec inet6 fe80::56ee:75ff:fe2b:def6/64 scope link valid_lft forever preferred_lft forever ...

digユーティリティーを使用して、正引き DNS 設定を確認します。dig +short server.idm.example.com Aコマンドを実行します。返される IPv4 アドレスは、ip addr showにより返される IP アドレスと一致する必要があります。[root@server ~]# dig +short server.idm.example.com A 192.0.2.1dig +short server.idm.example.com AAAAコマンドを実行します。このコマンドに返されるアドレスは、ip addr showにより返される IPv6 アドレスと一致する必要があります。[root@server ~]# dig +short server.idm.example.com AAAA 2001:DB8::1111注記digにより AAAA レコードの出力が返されなくても、設定が間違っているわけではありません。出力されないのは、DNS にシステムの IPv6 アドレスが設定されていないためです。ネットワークで IPv6 プロトコルを使用する予定がない場合は、この状況でもインストールを続行できます。

逆引き DNS 設定 (PTR レコード) を確認します。

digユーティリティーを使用し、IP アドレスを追加します。以下のコマンドで別のホスト名が表示されたり、ホスト名が表示されない場合、逆引き DNS 設定は正しくありません。

dig +short -x IPv4_addressコマンドを実行します。出力には、サーバーホスト名が表示されるはずです。以下に例を示します。[root@server ~]# dig +short -x 192.0.2.1 server.idm.example.com前の手順で実行した

dig +short -x server.idm.example.com AAAAコマンドにより IPv6 アドレスが返された場合は、digを使用して IPv6 アドレスのクエリーを実行します。出力には、サーバーホスト名が表示されるはずです。以下に例を示します。[root@server ~]# dig +short -x 2001:DB8::1111 server.idm.example.com注記前の手順で

dig +short server.idm.example.com AAAAコマンドにより IPv6 アドレスが返されなかった場合は、AAAA レコードのクエリーを実行しても、何も出力されません。この場合、これは正常な動作で、誤った設定を示すものではありません。警告逆引き DNS (PTR レコード) の検索が複数のホスト名を返すと、

httpd、および IdM に関連付けられた他のソフトウェアで予期しない動作が表示される場合があります。Red Hat は、1 つの IP につき 1 つの PTR レコードを設定することを強く推奨します。

- DNS フォワーダーの規格準拠の確認 (統合 DNS の場合のみ必要)

IdM DNS サーバーで使用するすべての DNS フォワーダーが EDNS0 (Extension Mechanisms for DNS) および DNSSEC (DNS Security Extensions) の規格に準拠していることを確認します。具体的には、フォワーダーごとに、次のコマンドの出力を確認します。

$ dig +dnssec @IP_address_of_the_DNS_forwarder . SOAコマンドの出力には、以下の情報が含まれます。

-

状態 -

NOERROR -

フラグ -

ra -

EDNS フラグ -

do -

ANSWERセクションにはRRSIGレコードが必要です。

出力に上記のいずれかの項目がない場合は、使用している DNS フォワーダーのドキュメントに従い、EDNS0 と DNSSEC に対応し、ともに有効になっていることを確認してください。BIND サーバーの最新バージョンでは、

dnssec-enable yes;オプションが/etc/named.confファイルに設定されている必要があります。digにより生成された出力の例;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 48655 ;; flags: qr rd ra ad; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags: do; udp: 4096 ;; ANSWER SECTION: . 31679 IN SOA a.root-servers.net. nstld.verisign-grs.com. 2015100701 1800 900 604800 86400 . 31679 IN RRSIG SOA 8 0 86400 20151017170000 20151007160000 62530 . GNVz7SQs [...]

-

状態 -

/etc/hostsファイルの確認/etc/hostsファイルが以下のいずれかの条件を満たすことを確認します。- このファイルには、ホストのエントリーが含まれません。ホストの IPv4 および IPv6 の localhost エントリーリストのみを表示します。

このファイルには、ホストのエントリーが含まれ、ファイルには以下の条件がすべて満たされます。

- 最初の 2 つのエントリーは、IPv4 および IPv6 の localhost エントリーです。

- その次のエントリーは、IdM サーバーの IPv4 アドレスとホスト名を指定します。

-

IdM サーバーの

FQDNは、IdM サーバーの省略名の前に指定します。 - IdM サーバーのホスト名は、localhost エントリーには含まれません。

以下は、適切に設定された

/etc/hostsファイルの例になります。

127.0.0.1 localhost localhost.localdomain \ localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain \ localhost6 localhost6.localdomain6 192.0.2.1 server.idm.example.com server 2001:DB8::1111 server.idm.example.com server

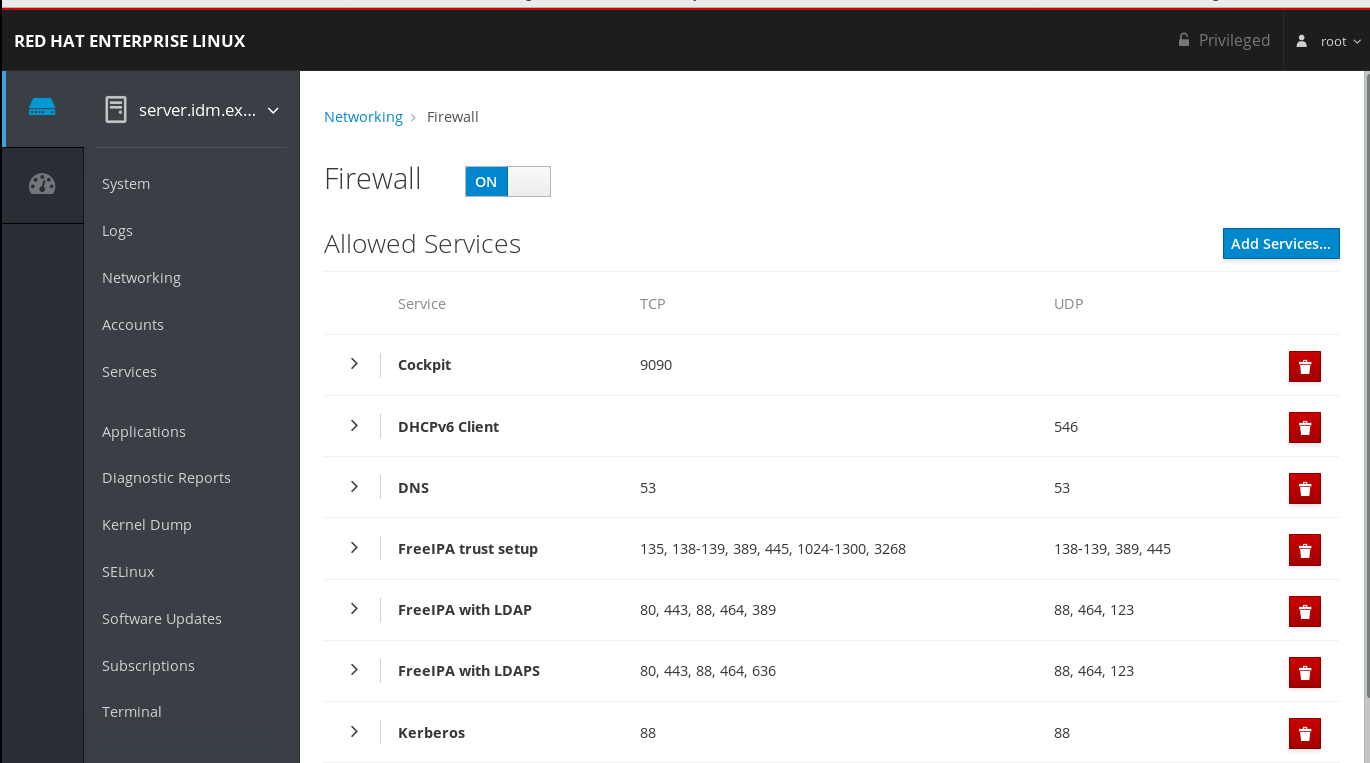

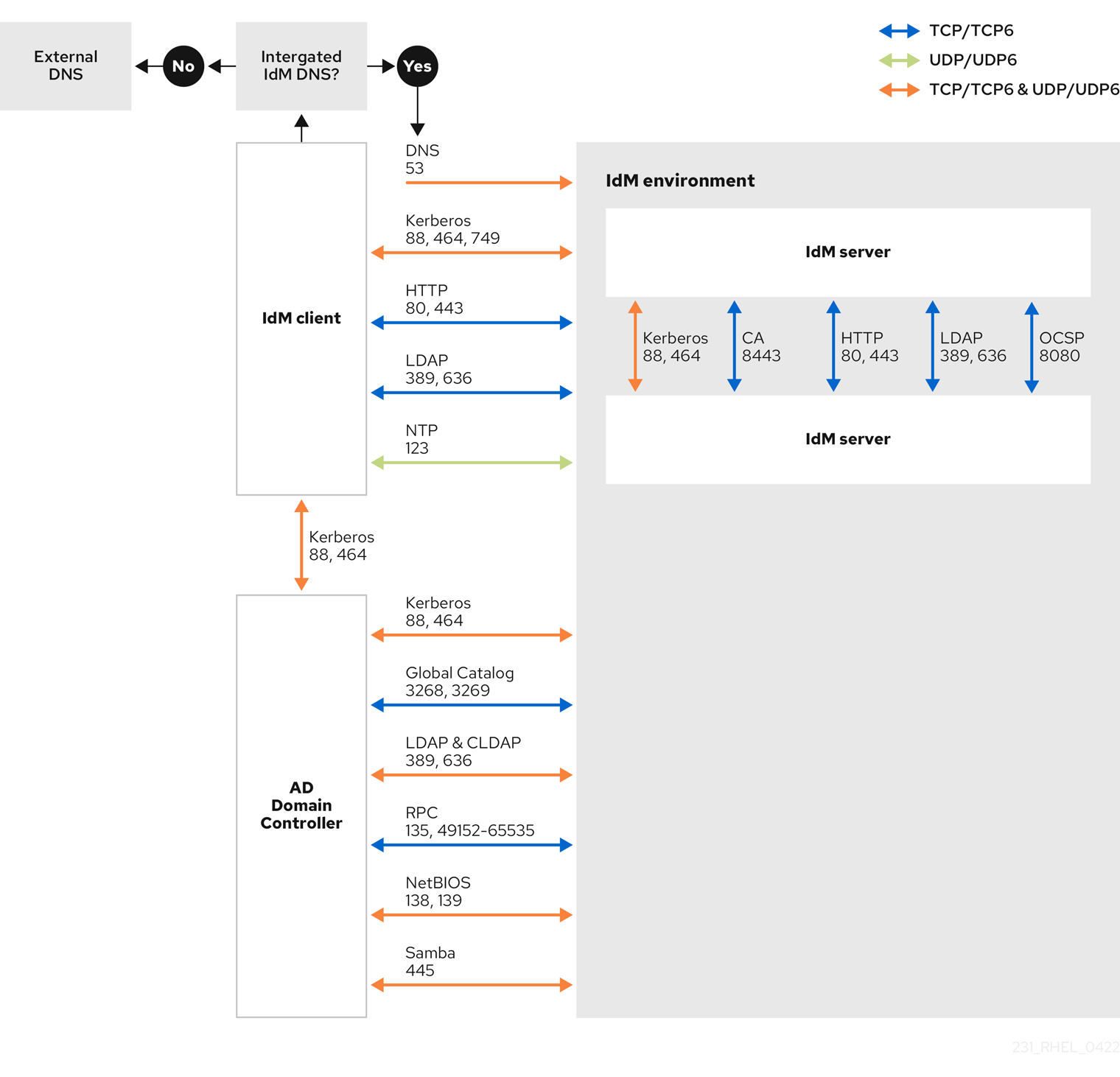

2.8. IdM のポート要件

Identity Management (IdM) は、複数の ポート を使用して、そのサービスと対話します。IdM サーバーが動作するには、このようなポートを開いて IdM サーバーへの着信接続に利用できるようにする必要があります。別のサービスで現在使用されているポートや、ファイアウォール によりブロックされているポートは使用しないでください。

表2.2 IdM ポート

| サービス | ポート | プロトコル |

|---|---|---|

| HTTP/HTTPS | 80、443 | TCP |

| LDAP/LDAPS | 389、636 | TCP |

| Kerberos | 88、464 | TCP および UDP |

| DNS | 53 | TCP および UDP (任意) |

IdM はポート 80 および 389 を使用します。これは、以下のような安全なプラクティスです。

- IdM は通常、ポート 80 に到着するリクエストをポート 443 にリダイレクトします。ポート 80 (HTTP) は、Online Certificate Status Protocol (OCSP) 応答および証明書失効リスト (CRL) の提供にのみ使用されます。いずれもデジタル署名されているため、中間者攻撃に対してセキュリティーが保護されます。

- ポート 389 (LDAP) は、暗号化に STARTLS および Generic Security Services API (GSSAPI) を使用します。

さらに、内部で使用されるポート 8080、8443、および 749 が未使用である必要があります。これらのポートは開かず、ファイアウォールによりブロックされたままにしてください。

表2.3 firewalld サービス

| サービス名 | 詳細は、次を参照してください。 |

|---|---|

|

|

|

|

|

|

|

|

|

2.9. IdM で必要なポートの開放

手順

firewalldサービスが実行されていることを確認します。firewalldが実行中であることを確認するには、次のコマンドを実行します。# systemctl status firewalld.service

firewalldを起動し、システム起動時に自動的に起動するように設定するには、次のコマンドを実行します。# systemctl start firewalld.service # systemctl enable firewalld.service

firewall-cmdユーティリティーを使用して必要なポートを開きます。以下のいずれかのオプションを選択します。firewall-cmd --add-portコマンドを使用して個別のポートをファイアウォールに追加します。たとえば、デフォルトゾーンでポートを開くには、次のコマンドを実行します。# firewall-cmd --permanent --add-port={80/tcp,443/tcp,389/tcp,636/tcp,88/tcp,88/udp,464/tcp,464/udp,53/tcp,53/udp}firewall-cmd --add-serviceコマンドを使用して、firewalldサービスをファイアウォールに追加します。たとえば、デフォルトゾーンでポートを開くには、次のコマンドを実行します。# firewall-cmd --permanent --add-service={freeipa-4,dns}firewall-cmdを使用してシステムでポートを開く方法は firewall-cmd(1) の man ページを参照してください。

firewall-cmd設定を再ロードして、変更が即座に反映されるようにします。# firewall-cmd --reload

実稼働システムで

firewalldを再ロードすると、DNS の接続がタイムアウトになる可能性があることに注意してください。必要な場合は、以下の例のようにfirewall-cmdコマンドで--runtime-to-permanentオプションを指定して、タイムアウトが発生しないようにし、変更を永続化します。# firewall-cmd --runtime-to-permanent

-

オプション:ポートが現在利用可能であるかを確認するには、

ncユーティリティー、telnetユーティリティー、またはnmapユーティリティーを使用して、ポートへの接続またはポートスキャンの実行を行います。

さらに、着信および送信トラフィックの両方でネットワークベースのファイアウォールを開く必要があることに注意してください。

2.10. IdM サーバーに必要なパッケージのインストール

RHEL 8 では、Identity Management (IdM) サーバーのインストールに必要なパッケージはモジュールとして同梱されています。IdM サーバーモジュールストリームは DL1 ストリームと呼ばれ、このストリームからパッケージをダウンロードする前に、このストリームを有効にする必要があります。以下の手順は、IdM の環境設定に必要なパッケージのダウンロード方法を示しています。

前提条件

- RHEL システムを新しくインストールしている。

必要なリポジトリーを利用できるようにしている。

RHEL システムがクラウドで稼働していない場合は、Red Hat Subscription Manager (RHSM) でシステムを登録している。詳細は、Subscription Manager コマンドラインでサブスクリプションの登録、割り当て、および削除 を参照してください。IdM が使用する

BaseOSリポジトリーおよびAppStreamリポジトリーも有効にしている。# subscription-manager repos --enable=rhel-8-for-x86_64-baseos-rpms # subscription-manager repos --enable=rhel-8-for-x86_64-appstream-rpms

RHSM を使用して特定のリポジトリーを有効または無効にする方法は、Red Hat Subscription Manager でオプションの設定 を参照してください。

- RHEL システムがクラウドで実行している場合は、登録を省略します。必要なリポジトリーは、Red Hat Update Infrastructure (RHUI) から入手できます。

- IdM モジュールストリームを有効にしていない。

手順

idm:DL1ストリームを有効にします。# yum module enable idm:DL1idm:DL1ストリーム経由で配信される RPM に切り替えます。# yum distro-syncIdM の要件に応じて、以下のいずれかのオプションを選択します。

統合 DNS のない IdM サーバーのインストールに必要なパッケージをダウンロードします。

# yum module install idm:DL1/server統合 DNS のある IdM サーバーのインストールに必要なパッケージをダウンロードするには、次のコマンドを実行します。

# yum module install idm:DL1/dnsActive Directory と信頼関係のある IdM サーバーのインストールに必要なパッケージをダウンロードするには、次のコマンドを実行します。

# yum module install idm:DL1/adtrustadtrustプロファイルやdnsプロファイルからパッケージをダウンロードするには、次のコマンドを実行します。# yum module install idm:DL1/{dns,adtrust}IdM クライアントのインストールに必要なパッケージをダウンロードするには、次のコマンドを実行します。

# yum module install idm:DL1/client

別のストリームが有効になっていて、そのストリームからパッケージをダウンロードしたあとに、新しいモジュールストリームに切り替える場合は、インストール済みの関連コンテンツをすべて明示的に削除し、現在のモジュールストリームを無効にしてから、新しいモジュールストリームを有効にする必要があります。現在のストリームを無効にせずに新しいストリームを有効にしようとすると、エラーが発生します。続行方法の詳細は 後続のストリームへの切り替え を参照してください。

モジュールからパッケージを個別にインストールすることは可能ですが、そのモジュールの API 外のパッケージをインストールすると、Red Hat のサポート範囲は、そのモジュールに関連する場合に制限されます。たとえば、bind-dyndb-ldap をリポジトリーから直接インストールして、カスタムの 389 Directory Server セットアップで使用する場合に発生した問題は、IdM でも発生する場合を除きサポートされません。

2.11. IdM インストール用の正しいファイルモード作成マスクの設定

Identity Management (IdM) のインストールプロセスでは、root アカウントのファイルモード作成マスク (umask) が 0022 に設定されている必要があります。これにより、root 以外のユーザーがインストール中に作成されたファイルを読み取ることができます。別の umask が設定されている場合は、IdM サーバーをインストールすると警告が表示されます。インストールを続行すると、サーバーの一部の機能が正しく実行されません。たとえば、このサーバーから IdM レプリカをインストールすることはできません。インストール後、umask を元の値に戻すことができます。

前提条件

-

root権限があります。

手順

(オプション) 現在の

umaskを表示します。# umask 0027

umaskを0022に設定します。# umask 0022

(オプション) IdM のインストールが完了したら、

umaskを元の値に戻します。# umask 0027

2.12. fapolicyd ルールが IdM インストールおよび操作をブロックしないようにする

RHEL ホストで fapolicyd ソフトウェアフレームワークを使用してユーザー定義のポリシーに基づいてアプリケーションの実行を制御する場合、Identity Management (IdM)サーバーのインストールに失敗する可能性があります。インストールおよび操作が正常に完了するには Java プログラムが必要になるため、Java および Java クラスが fapolicyd ルールによってブロックされていないことを確認してください。

詳細は、fapolicy restrictions causing IdM installation failures KCS を参照してください。

2.13. IdM インストールコマンドのオプション

ipa-server-install、ipa-replica-install、ipa-dns-install、ipa-ca-install などのコマンドには、対話型インストールに関する追加情報の確認に使用できる数多くのオプションがあります。これらのオプションを使用して、無人インストールのスクリプトを作成することもできます。

以下の表は、異なるコンポーネントで最も一般的なオプションの一部を示しています。特定のコンポーネントのオプションは、複数のコマンド間で共有されます。たとえば、ipa-ca-install コマンドおよび ipa-server-install コマンドの両方で --ca-subject オプションを使用できます。

オプションの完全なリストについては、ipa-server-install (1)、ipa-replica-install (1)、ipa-dns-install (1)、および ipa-ca-install (1) の man ページを参照してください。

表2.4 一般的なオプション: ipa-server-install および ipa-replica-installで利用できます。

| 引数 | 説明 |

|---|---|

|

| 詳細な出力のためにデバッグロギングを有効にします。 |

|

| ユーザー入力を要求しない無人インストールセッションを有効にします。 |

|

| IdM サーバーマシンの完全修飾ドメイン名。数字、小文字のアルファベット、およびハイフン (-) のみが使用できます。 |

|

| サーバーの IP アドレスを指定します。このオプションでは、ローカルインターフェイスに関連付けられている IP アドレスのみを使用できます。 |

|

| ディレクトリーサーバーインスタンスの設定を変更するのに使用する LDIF ファイルへのパス。 |

|

| IdM ドメインに使用する LDAP サーバードメインの名前。これは、通常 IdM サーバーのホスト名に基づいています。 |

|

|

LDAP サービス用のスーパーユーザーの |

|

|

Kerberos レルムに対して認証する |

|

|

|

|

| IdM ドメイン内に DNS サービスを設定するように、インストールスクリプトに指示します。 |

|

|

このレプリカに CA をインストールして設定します。CA が設定されていないと、証明書操作は CA がインストールされている別のレプリカに転送されます。 |

表2.5 CA オプション: ipa-ca-install および ipa-server-installで利用できます。

| 引数 | 説明 |

|---|---|

|

| CA 証明書のサブジェクト識別名を指定します (デフォルト:CN=Certificate Authority,O=REALM.NAME)。相対識別名 (RDN) は LDAP 順で、最も具体的な RDN が最初に使用されます。 |

|

| IdM によって発行される証明書のサブジェクトベースを指定します (デフォルト O=REALM.NAME)。相対識別名 (RDN) は LDAP 順で、最も具体的な RDN が最初に使用されます。 |

|

| 外部 CA によって署名される証明書署名要求を生成します。 |

|

|

IdM CA 証明書の署名アルゴリズムを指定します。使用できる値は SHA1withRSA、SHA256withRSA、SHA512withRSA です。デフォルトは SHA256withRSA です。外部 CA がデフォルトの署名アルゴリズムをサポートしていない場合は、 |

表2.6 DNS オプション: ipa-dns-install、または --setup-dnsを使用する場合は ipa-server-install および ipa-replica-install で利用できます。

| 引数 | 説明 |

|---|---|

|

| DNS サービスで使用する DNS フォワーダーを指定します。複数のフォワーダーを指定するには、このオプションを複数回使用します。 |

|

| フォワーダーではなく DNS サービスを使用するルートサーバーを使用します。 |

|

| DNS ドメインの設定時に、逆引き DNS ゾーンが作成されないようにします。逆引き DNS ゾーンがすでに設定されている場合は、既存の逆引き DNS ゾーンが使用されます。

このオプションを使用しない場合、デフォルト値は |

関連情報

-

ipa-server-install(1)の man ページ -

ipa-replica-install(1)の man ページ -

ipa-dns-install (1)の man ページ -

ipa-ca-install (1)の man ページ

第3章 IdM サーバーのインストール: 統合 DNS と統合 CA を root CA として使用する場合

統合 DNS のある新しい Identity Management (IdM) サーバーをインストールすると、次のような利点があります。

- ネイティブの IdM ツールを使用すると、メンテナンスおよび DNS レコードの管理のほとんどを自動化できます。たとえば、DNS SRV レコードは、セットアップ中に自動的に作成され、その後は自動的に更新されます。

- 安定した外部インターネット接続のために、IdM サーバーのインストール中にグローバルフォワーダーを設定できます。グローバルフォワーダーは、Active Directory との信頼関係にも便利です。

- IdM ドメインからのメールが、IdM ドメイン外のメールサーバーによってスパムと見なされないように、DNS 逆ゾーンを設定できます。

統合 DNS のある IdM のインストールにはいくつかの制限があります。

- IdM DNS は、一般用途の DNS サーバーとして使用することは想定されていません。高度な DNS 機能の一部はサポートされていません。詳細は、IdM サーバーで利用可能な DNS サービスを 参照してください。

本章では、認証局 (CA) をルート CA として新しい IdM サーバーをインストールする方法を説明します。

ipa-server-install コマンドのデフォルト設定は、統合 CA をルート CA とします。--external-ca や --ca-less が指定された場合など、CA オプションがない場合、IdM サーバーは統合 CA とインストールされます。

3.1. 対話型インストール

ipa-server-install ユーティリティーを使用して対話型インストールを実行している間、レルム、管理者のパスワード、Directory Manager のパスワードなど、システムの基本設定を指定するように求められます。

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

手順

ipa-server-install ユーティリティーを実行します。

# ipa-server-installスクリプトにより、統合 DNS サービスの設定が求められます。

yesを入力します。Do you want to configure integrated DNS (BIND)? [no]:

yesこのスクリプトでは、いくつかの設定を入力することが求められます。括弧で囲まれた値が推奨されるデフォルト値になります。

- デフォルト値を使用する場合は Enter を押します。

カスタム値を指定する場合は、指定する値を入力します。

Server host name [server.idm.example.com]: Please confirm the domain name [idm.example.com]: Please provide a realm name [IDM.EXAMPLE.COM]:

警告名前は慎重に指定してください。インストール完了後に変更することはできません。

Directory Server のスーパーユーザー (

cn=Directory Manager) のパスワードと、Identity Management (IdM) の管理者システムユーザーアカウント (admin) のパスワードを入力します。Directory Manager password: IPA admin password:

スクリプトにより、サーバーごとの DNS フォワーダー設定のプロンプトが表示されます。

Do you want to configure DNS forwarders? [yes]:

サーバーごとの DNS フォワーダーを設定するには、

yesを入力して表示されたコマンドラインの指示に従います。インストールプロセスにより、IdM LDAP にフォワーダーの IP アドレスが追加されます。-

フォワードポリシーのデフォルト設定は、

ipa-dns-install(1) の man ページに記載されている --forward-policy の説明を参照してください。

-

フォワードポリシーのデフォルト設定は、

DNS 転送を使用しない場合は、

noと入力します。DNS フォワーダーがないと、IdM ドメインのホストは、インフラストラクチャー内にある他の内部 DNS ドメインから名前を解決できません。ホストは、DNS クエリーを解決するためにパブリック DNS サーバーでのみ残ります。

そのサーバーと関連する IP アドレスの DNS 逆引き (PTR) レコードを設定する必要性を確認するスクリプトプロンプトが出されます。

Do you want to search for missing reverse zones? [yes]:

検索を実行して欠落している逆引きゾーンが見つかると、PTR レコードの逆引きゾーンを作成するかどうかが尋ねられます。

Do you want to create reverse zone for IP 192.0.2.1 [yes]: Please specify the reverse zone name [2.0.192.in-addr.arpa.]: Using reverse zone(s) 2.0.192.in-addr.arpa.

注記オプションで、逆引きゾーンの管理に IdM を使用できます。代わりに、この目的で外部 DNS サービスを使用することもできます。

サーバー設定をする場合は、

yesと入力します。Continue to configure the system with these values? [no]:

yes- インストールスクリプトにより、サーバーが設定されます。動作が完了するまで待ちます。

インストールスクリプトが完了したら、次の方法で DNS レコードを更新します。

親ドメインから ldM DNS ドメインに DNS 委譲を追加します。たとえば、IdM DNS ドメインが

idm.example.comの場合は、ネームサーバー (NS) レコードを親ドメインexample.comに追加します。重要IdM DNS サーバーをインストールするたびに、この手順を繰り返します。

-

タイムサーバーの

_ntp._udpサービス (SRV) レコードを IdM DNS に追加します。IdM DNS に新たにインストールした IdM サーバーのタイムサーバーの SRV レコードが存在すると、このプライマリー IdM サーバーが使用するタイムサーバーと同期するように、今後のレプリカおよびクライアントインストールが自動的に設定されます。

3.2. 非対話型インストール

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

手順

オプションで必要な情報をすべて指定して、ipa-server-install ユーティリティーを実行します。非対話型インストールで最低限必要なオプションは次のとおりです。

-

--realm- Kerberos レルム名を指定します。 -

--ds-password- Directory Server のスーパーユーザーである Directory Manager (DM) のパスワードを指定します。 -

--admin-password- Identity Management (IdM) の管理者であるadminのパスワードを指定します。 -

--unattended- インストールプロセスでホスト名およびドメイン名のデフォルトオプションを選択するようにします。

統合 DNS のあるサーバーをインストールする場合は、以下のオプションも追加します。

-

--setup-dns- 統合 DNS 名を設定します。 -

--forwarderまたは--no-forwarders- DNS フォワーダーを設定するかを指定します。 -

--auto-reverseまたは--no-reverse- IdM DNS で作成する必要がある逆引き DNS ゾーンの自動検出を設定するかどうかを指定します。

以下に例を示します。

# ipa-server-install --realm IDM.EXAMPLE.COM --ds-password DM_password --admin-password admin_password --unattended --setup-dns --forwarder 192.0.2.1 --no-reverse-

インストールスクリプトが完了したら、次の方法で DNS レコードを更新します。

親ドメインから ldM DNS ドメインに DNS 委譲を追加します。たとえば、IdM DNS ドメインが

idm.example.comの場合は、ネームサーバー (NS) レコードを親ドメインexample.comに追加します。重要IdM DNS サーバーをインストールするたびに、この手順を繰り返します。

-

タイムサーバーの

_ntp._udpサービス (SRV) レコードを IdM DNS に追加します。IdM DNS に新たにインストールした IdM サーバーのタイムサーバーの SRV レコードが存在すると、このプライマリー IdM サーバーが使用するタイムサーバーと同期するように、今後のレプリカおよびクライアントインストールが自動的に設定されます。

関連情報

-

ipa-server-install で使用できるオプションの完全リストを表示するには、

ipa-server-install --helpコマンドを実行します。

第4章 IdM サーバーのインストール: 統合 DNS と外部 CA を root CA として使用する場合

統合 DNS のある新しい Identity Management (IdM) サーバーをインストールすると、次のような利点があります。

- ネイティブの IdM ツールを使用すると、メンテナンスおよび DNS レコードの管理のほとんどを自動化できます。たとえば、DNS SRV レコードは、セットアップ中に自動的に作成され、その後は自動的に更新されます。

- 安定した外部インターネット接続のために、IdM サーバーのインストール中にグローバルフォワーダーを設定できます。グローバルフォワーダーは、Active Directory との信頼関係にも便利です。

- IdM ドメインからのメールが、IdM ドメイン外のメールサーバーによってスパムと見なされないように、DNS 逆ゾーンを設定できます。

統合 DNS のある IdM のインストールにはいくつかの制限があります。

- IdM DNS は、一般用途の DNS サーバーとして使用することは想定されていません。高度な DNS 機能の一部はサポートされていません。詳細は、IdM サーバーで利用可能な DNS サービスを 参照してください。

本章では、外部の認証局 (CA) をルート CA として新しい IdM サーバーをインストールする方法を説明します。

4.1. 対話型インストール

ipa-server-install ユーティリティーを使用して対話型インストールを実行している間、レルム、管理者のパスワード、Directory Manager のパスワードなど、システムの基本設定を指定するように求められます。

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

以下の手順に従って、サーバーをインストールします。

- 統合 DNS あるサーバー

- 外部認証局 (CA) をルート CA とするサーバー

前提条件

-

--external-ca-typeオプションで指定する外部 CA のタイプを決定している。詳細は、ipa-server-install(1) の man ページを参照すること。 Microsoft 証明書サービス認証局 (MS CS CA) を外部 CA として使用している場合は、

--external-ca-profileオプションで指定する証明書プロファイルまたはテンプレートを決定している。デフォルトでは、SubCAテンプレートが使用される。--external-ca-typeおよび--external-ca-profileオプションの詳細は、ルート CA として外部 CA と共に IdM CA をインストールする際に使用されるオプション を参照してください。

手順

--external-ca オプションを使用して

ipa-server-installユーティリティーを実行します。# ipa-server-install --external-caMicrosoft 証明書サービス (MS CS) CA を使用している場合は、

--external-ca-typeオプションと、任意で--external-ca-profileオプションを使用します。[root@server ~]# ipa-server-install --external-ca --external-ca-type=ms-cs --external-ca-profile=<oid>/<name>/defaultMS CS を使用して IdM CA の署名証明書を生成していない場合は、他のオプションは必要ありません。

# ipa-server-install --external-ca

スクリプトにより、統合 DNS サービスの設定が求められます。

yesまたはnoを入力します。この手順では、統合 DNS のあるサーバーをインストールします。Do you want to configure integrated DNS (BIND)? [no]:

yes注記統合 DNS のないサーバーをインストールする場合は、以下の手順にある DNS 設定のプロンプトが表示されません。DNS のないサーバーをインストールする手順の詳細は、6章IdM サーバーのインストール: 統合 DNS がなく統合 CA が root CA としてある場合 を参照してください。

このスクリプトでは、いくつかの設定を入力することが求められます。括弧で囲まれた値が推奨されるデフォルト値になります。

- デフォルト値を使用する場合は Enter を押します。

カスタム値を指定する場合は、指定する値を入力します。

Server host name [

server.idm.example.com]: Please confirm the domain name [idm.example.com]: Please provide a realm name [IDM.EXAMPLE.COM]:警告名前は慎重に指定してください。インストール完了後に変更することはできません。

Directory Server のスーパーユーザー (

cn=Directory Manager) のパスワードと、Identity Management (IdM) の管理者システムユーザーアカウント (admin) のパスワードを入力します。Directory Manager password: IPA admin password:

スクリプトにより、サーバーごとの DNS フォワーダー設定のプロンプトが表示されます。

Do you want to configure DNS forwarders? [yes]:

サーバーごとの DNS フォワーダーを設定するには、

yesを入力して表示されたコマンドラインの指示に従います。インストールプロセスにより、IdM LDAP にフォワーダーの IP アドレスが追加されます。-

フォワードポリシーのデフォルト設定は、

ipa-dns-install(1) の man ページに記載されている --forward-policy の説明を参照してください。

-

フォワードポリシーのデフォルト設定は、

DNS 転送を使用しない場合は、

noと入力します。DNS フォワーダーがないと、IdM ドメインのホストは、インフラストラクチャー内にある他の内部 DNS ドメインから名前を解決できません。ホストは、DNS クエリーを解決するためにパブリック DNS サーバーでのみ残ります。

そのサーバーと関連する IP アドレスの DNS 逆引き (PTR) レコードを設定する必要性を確認するスクリプトプロンプトが出されます。

Do you want to search for missing reverse zones? [yes]:

検索を実行して欠落している逆引きゾーンが見つかると、PTR レコードの逆引きゾーンを作成するかどうかが尋ねられます。

Do you want to create reverse zone for IP 192.0.2.1 [yes]: Please specify the reverse zone name [2.0.192.in-addr.arpa.]: Using reverse zone(s) 2.0.192.in-addr.arpa.

注記オプションで、逆引きゾーンの管理に IdM を使用できます。代わりに、この目的で外部 DNS サービスを使用することもできます。

サーバー設定をする場合は、

yesと入力します。Continue to configure the system with these values? [no]:

yesCertificate System インスタンスの設定時、このユーティリティーが証明書署名要求 (CSR) の場所 (

/root/ipa.csr) を出力します。... Configuring certificate server (pki-tomcatd): Estimated time 3 minutes 30 seconds [1/8]: creating certificate server user [2/8]: configuring certificate server instance The next step is to get /root/ipa.csr signed by your CA and re-run /sbin/ipa-server-install as: /sbin/ipa-server-install --external-cert-file=/path/to/signed_certificate --external-cert-file=/path/to/external_ca_certificate

この場合は、以下を行います。

-

/root/ipa.csrにある CSR を外部 CA に提出します。このプロセスは、外部 CA として使用するサービスにより異なります。 発行した証明書と、Base64 エンコードされたブロブ (PEM ファイルか Windows CA からの Base_64 証明書) で CA を発行する CA 証明書チェーンを取得します。繰り返しになりますが、プロセスは各証明書サービスによって異なります。通常は Web ページか通知メールにダウンロードリンクがあり、管理者が必要なすべての証明書をダウンロードできるようになっています。

重要CA 証明書のみではなく、CA 用の完全な証明書チェーンを取得してください。

新たに発行された CA 証明書と CA チェーンファイルの場所と名前を指定して

ipa-server-installを再度実行します。以下に例を示します。# ipa-server-install --external-cert-file=/tmp/servercert20170601.pem --external-cert-file=/tmp/cacert.pem

-

- インストールスクリプトにより、サーバーが設定されます。動作が完了するまで待ちます。

インストールスクリプトが完了したら、次の方法で DNS レコードを更新します。

親ドメインから ldM DNS ドメインに DNS 委譲を追加します。たとえば、IdM DNS ドメインが

idm.example.comの場合は、ネームサーバー (NS) レコードを親ドメインexample.comに追加します。重要IdM DNS サーバーをインストールするたびに、この手順を繰り返します。

-

タイムサーバーの

_ntp._udpサービス (SRV) レコードを IdM DNS に追加します。IdM DNS に新たにインストールした IdM サーバーのタイムサーバーの SRV レコードが存在すると、このプライマリー IdM サーバーが使用するタイムサーバーと同期するように、今後のレプリカおよびクライアントインストールが自動的に設定されます。

ipa-server-install --external-ca コマンドは、次のエラーにより失敗する場合があります。

ipa : CRITICAL failed to configure ca instance Command '/usr/sbin/pkispawn -s CA -f /tmp/configuration_file' returned non-zero exit status 1

Configuration of CA failed

この失敗は、*_proxy 環境変数が設定されていると発生します。問題の解決方法は、トラブルシューティング: 外部 CA インストールの失敗 を参照してください。

4.2. トラブルシューティング: 外部 CA インストールの失敗

ipa-server-install --external-ca コマンドが、次のエラーにより失敗します。

ipa : CRITICAL failed to configure ca instance Command '/usr/sbin/pkispawn -s CA -f /tmp/configuration_file' returned non-zero exit status 1

Configuration of CA failed

env|grep proxy を実行すると、以下のような変数が表示されます。

# env|grep proxy

http_proxy=http://example.com:8080

ftp_proxy=http://example.com:8080

https_proxy=http://example.com:8080エラー内容:

*_proxy 環境変数が原因でサーバーをインストールできません。

解決方法:

次のシェルスクリプトを使用して

*_proxy環境変数の設定を解除します。# for i in ftp http https; do unset ${i}_proxy; donepkidestroyユーティリティーを実行して、インストールに失敗した認証局 (CA) サブシステムを削除します。# pkidestroy -s CA -i pki-tomcat; rm -rf /var/log/pki/pki-tomcat /etc/sysconfig/pki-tomcat /etc/sysconfig/pki/tomcat/pki-tomcat /var/lib/pki/pki-tomcat /etc/pki/pki-tomcat /root/ipa.csrインストールに失敗した Identity Management (IdM) サーバーを削除します。

# ipa-server-install --uninstall-

ipa-server-install --external-caを再度実行します。

第5章 IdM サーバーのインストール: 統合 DNS があり外部 CA がない場合

統合 DNS のある新しい Identity Management (IdM) サーバーをインストールすると、次のような利点があります。

- ネイティブの IdM ツールを使用すると、メンテナンスおよび DNS レコードの管理のほとんどを自動化できます。たとえば、DNS SRV レコードは、セットアップ中に自動的に作成され、その後は自動的に更新されます。

- 安定した外部インターネット接続のために、IdM サーバーのインストール中にグローバルフォワーダーを設定できます。グローバルフォワーダーは、Active Directory との信頼関係にも便利です。

- IdM ドメインからのメールが、IdM ドメイン外のメールサーバーによってスパムと見なされないように、DNS 逆ゾーンを設定できます。

統合 DNS のある IdM のインストールにはいくつかの制限があります。

- IdM DNS は、一般用途の DNS サーバーとして使用することは想定されていません。高度な DNS 機能の一部はサポートされていません。詳細は、IdM サーバーで利用可能な DNS サービスを 参照してください。

本章では、認証局 (CA) がない場合に新しい IdMt サーバーをインストールする方法を説明します。

5.1. CA なしで IdM サーバーをインストールするために必要な証明書

認証局(CA)なしで Identity Management (IdM) サーバーをインストールするために必要な証明書を提供する必要があります。説明されているコマンドラインオプションを使用すると、これらの証明書を ipa-server-install ユーティリティーに提供できます。

インポートした証明書ファイルには、LDAP サーバーおよび Apache サーバーの証明書を発行した CA の完全な証明書チェーンが含まれている必要があるため、自己署名のサードパーティーサーバー証明書を使用してサーバーまたはレプリカをインストールすることはできません。

- LDAP サーバー証明書および秘密鍵

-

--dirsrv-cert-file- LDAP サーバー証明書の証明書ファイルおよび秘密鍵ファイルを提供します。 -

--dirsrv-pin---dirsrv-cert-fileに指定されたファイルにある秘密鍵にアクセスするパスワードを提供します。

-

- Apache サーバー証明書および秘密鍵

-

--http-cert-file- Apache サーバー証明書の証明書および秘密鍵ファイルを提供します。 -

--http-pin---http-cert-fileに指定したファイルにある秘密鍵にアクセスするパスワードを提供します。

-

- LDAP および Apache のサーバー証明書を発行した CA の完全な CA 証明書チェーン

-

--dirsrv-cert-fileおよび--http-cert-file- 完全な CA 証明書チェーンまたはその一部が含まれる証明書ファイルを提供します。

-

以下の形式の --dirsrv-cert-file オプションおよび --http-cert-file オプションを指定して、ファイルを指定できます。

- PEM (Privacy-Enhanced Mail) がエンコードした証明書 (RFC 7468)。Identity Management インストーラーは、連結した PEM エンコードオブジェクトを受け付けることに注意してください。

- 識別名エンコーディングルール (DER)

- PKCS #7 証明書チェーンオブジェクト

- PKCS #8 秘密鍵オブジェクト

- PKCS #12 アーカイブ

--dirsrv-cert-file オプションおよび --http-cert-file オプションを複数回指定して、複数のファイルを指定できます。

- 完全な CA 証明書チェーンを提供する証明書ファイル (一部の環境では必要ありません)

-

--ca-cert-file- LDAP、Apache Server、および Kerberos KDC の証明書を発行した CA の CA 証明書が含まれるファイル。このオプションは、他のオプションにより提供される証明書ファイルに CA 証明書が存在しない場合に使用します。

-

--ca-cert-file を使用して提供されるファイルと、--dirsrv-cert-file と --http-cert-file を使用して提供されるファイルには、LDAP および Apache のサーバー証明書を発行した CA の完全 CA 証明書チェーンが含まれる必要があります。

- Kerberos 鍵配布センター (KDC) の PKINIT 証明書および秘密鍵

PKINIT 証明書がある場合は、次の 2 つのオプションを使用します。

-

--pkinit-cert-file- Kerberos KDC SSL の証明書および秘密鍵を提供します。 -

--pkinit-pin---pkinit-cert-fileに指定されたファイルにある Kerberos KDC の秘密鍵にアクセスするパスワードを提供します。

-

PKINIT 証明書がなく、自己署名証明書を使用してローカル KDC で IdM サーバーを設定する場合は、次のオプションを使用します。

-

--no-pkinit- pkinit 設定手順を無効にします。

-

関連情報

-

このオプションで使用できる証明書ファイル形式に関する詳細は、

ipa-server-install(1) の man ページを参照すること。 - RHEL IdM PKINIT 証明書の作成に必要な PKINIT 拡張機能の詳細は、RHEL IdM PKINIT KDC 証明書と拡張機能 を参照すること。

5.2. 対話型インストール

ipa-server-install ユーティリティーを使用して対話型インストールを実行している間、レルム、管理者のパスワード、Directory Manager のパスワードなど、システムの基本設定を指定するように求められます。

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

手順

ipa-server-installユーティリティーを実行し、必要な証明書をすべて提供します。以下に例を示します。[root@server ~]# ipa-server-install \ --http-cert-file /tmp/server.crt \ --http-cert-file /tmp/server.key \ --http-pin secret \ --dirsrv-cert-file /tmp/server.crt \ --dirsrv-cert-file /tmp/server.key \ --dirsrv-pin secret \ --ca-cert-file ca.crt

提供される証明書の詳細は、CA なしで IdM サーバーをインストールするために必要な証明書 を参照してください。

スクリプトにより、統合 DNS サービスの設定が求められます。

yesまたはnoを入力します。この手順では、統合 DNS のあるサーバーをインストールします。Do you want to configure integrated DNS (BIND)? [no]:

yes注記統合 DNS のないサーバーをインストールする場合は、以下の手順にある DNS 設定のプロンプトが表示されません。DNS のないサーバーをインストールする手順の詳細は、IdM サーバーのインストール: 統合 DNS がなく統合 CA が root CA としてある場合 を参照してください。

このスクリプトでは、いくつかの設定を入力することが求められます。括弧で囲まれた値が推奨されるデフォルト値になります。

- デフォルト値を使用する場合は Enter を押します。

カスタム値を指定する場合は、指定する値を入力します。

Server host name [server.idm.example.com]: Please confirm the domain name [idm.example.com]: Please provide a realm name [IDM.EXAMPLE.COM]:

警告名前は慎重に指定してください。インストール完了後に変更することはできません。

Directory Server のスーパーユーザー (

cn=Directory Manager) のパスワードと、Identity Management (IdM) の管理者システムユーザーアカウント (admin) のパスワードを入力します。Directory Manager password: IPA admin password:

スクリプトにより、サーバーごとの DNS フォワーダー設定のプロンプトが表示されます。

Do you want to configure DNS forwarders? [yes]:

サーバーごとの DNS フォワーダーを設定するには、

yesを入力して表示されたコマンドラインの指示に従います。インストールプロセスにより、IdM LDAP にフォワーダーの IP アドレスが追加されます。-

フォワードポリシーのデフォルト設定は、

ipa-dns-install(1) の man ページに記載されている --forward-policy の説明を参照してください。

-

フォワードポリシーのデフォルト設定は、

DNS 転送を使用しない場合は、

noと入力します。DNS フォワーダーがないと、IdM ドメインのホストは、インフラストラクチャー内にある他の内部 DNS ドメインから名前を解決できません。ホストは、DNS クエリーを解決するためにパブリック DNS サーバーでのみ残ります。

そのサーバーと関連する IP アドレスの DNS 逆引き (PTR) レコードを設定する必要性を確認するスクリプトプロンプトが出されます。

Do you want to search for missing reverse zones? [yes]:

検索を実行して欠落している逆引きゾーンが見つかると、PTR レコードの逆引きゾーンを作成するかどうかが尋ねられます。

Do you want to create reverse zone for IP 192.0.2.1 [yes]: Please specify the reverse zone name [2.0.192.in-addr.arpa.]: Using reverse zone(s) 2.0.192.in-addr.arpa.

注記オプションで、逆引きゾーンの管理に IdM を使用できます。代わりに、この目的で外部 DNS サービスを使用することもできます。

サーバー設定をする場合は、

yesと入力します。Continue to configure the system with these values? [no]:

yes- インストールスクリプトにより、サーバーが設定されます。動作が完了するまで待ちます。

インストールスクリプトが完了したら、次の方法で DNS レコードを更新します。

親ドメインから ldM DNS ドメインに DNS 委譲を追加します。たとえば、IdM DNS ドメインが

idm.example.comの場合は、ネームサーバー (NS) レコードを親ドメインexample.comに追加します。重要IdM DNS サーバーをインストールするたびに、この手順を繰り返します。

-

タイムサーバーの

_ntp._udpサービス (SRV) レコードを IdM DNS に追加します。IdM DNS に新たにインストールした IdM サーバーのタイムサーバーの SRV レコードが存在すると、このプライマリー IdM サーバーが使用するタイムサーバーと同期するように、今後のレプリカおよびクライアントインストールが自動的に設定されます。

第6章 IdM サーバーのインストール: 統合 DNS がなく統合 CA が root CA としてある場合

本章では、統合 DNS を使用しないで新しい Identity Management (IdM) サーバーをインストールする方法を説明します。

Red Hat では、IdM デプロイメントにおける基本的な使用のために IdM 統合 DNS をインストールすることを強く推奨します。IdM サーバーが DNS も管理する場合には、DNS とネイティブの IdM ツールが密接に統合されるため、DNS レコード管理の一部が自動化できます。

詳細は、Planning your DNS services and host names を参照してください。

6.1. 対話型インストール

ipa-server-install ユーティリティーを使用して対話型インストールを実行している間、レルム、管理者のパスワード、Directory Manager のパスワードなど、システムの基本設定を指定するように求められます。

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

この手順では、以下のサーバーをインストールします。

- 統合 DNS のないサーバー

- 統合 Identity Management (IdM) の認証局 (CA) をルート CA とするサーバー (デフォルトの CA 設定)

手順

ipa-server-installユーティリティーを実行します。# ipa-server-install

スクリプトにより、統合 DNS サービスの設定が求められます。Enter を押して、

noオプションを選択します。Do you want to configure integrated DNS (BIND)? [no]:

このスクリプトでは、いくつかの設定を入力することが求められます。括弧で囲まれた値が推奨されるデフォルト値になります。

- デフォルト値を使用する場合は Enter を押します。

カスタム値を指定する場合は、指定する値を入力します。

Server host name [server.idm.example.com]: Please confirm the domain name [idm.example.com]: Please provide a realm name [IDM.EXAMPLE.COM]:

警告名前は慎重に指定してください。インストール完了後に変更することはできません。

Directory Server のスーパーユーザー (

cn=Directory Manager) のパスワードと、IdM の管理者システムユーザーアカウント (admin) のパスワードを入力します。Directory Manager password: IPA admin password:

このスクリプトでは、いくつかの設定を入力することが求められます。括弧で囲まれた値が推奨されるデフォルト値になります。

- デフォルト値を使用する場合は Enter を押します。

カスタム値を指定する場合は、指定する値を入力します。

NetBIOS domain name [EXAMPLE]: Do you want to configure chrony with NTP server or pool address? [no]:

サーバー設定をする場合は、

yesと入力します。Continue to configure the system with these values? [no]:

yes- インストールスクリプトにより、サーバーが設定されます。動作が完了するまで待ちます。

インストールスクリプトは、以下の出力例の DNS リソースレコード でファイル (

/tmp/ipa.system.records.UFRPto.db) を生成します。これらのレコードを既存の外部 DNS サーバーに追加します。DNS レコードの更新プロセスは、特定の DNS ソリューションによって異なります。... Restarting the KDC Please add records in this file to your DNS system: /tmp/ipa.system.records.UFRBto.db Restarting the web server ...

重要既存の DNS サーバーに DNS レコードを追加するまで、サーバーのインストールは完了しません。

関連情報

- DNS システムに追加する必要がある DNS リソースレコードの詳細は、外部 DNS システムの IdM DNS レコード を参照してください。

6.2. 非対話型インストール

この手順では、統合 DNS のないサーバー、または統合 Identitiy Management (IdM) 認証局 (CA) を root CA (デフォルトの CA 設定) として持つサーバーをインストールします。

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

手順

必要に応じて必要な情報をすべて指定して、

ipa-server-installユーティリティーを実行します。非対話型インストールで最低限必要なオプションは次のとおりです。-

--realm- Kerberos レルム名を指定します。 -

--ds-password- Directory Server のスーパーユーザーである Directory Manager (DM) のパスワードを指定します。 -

--admin-password- IdM 管理者であるadminのパスワードを指定します。 -

--unattended- インストールプロセスでホスト名およびドメイン名のデフォルトオプションを選択するようにします。

以下に例を示します。

# ipa-server-install --realm IDM.EXAMPLE.COM --ds-password DM_password --admin-password admin_password --unattended-

インストールスクリプトは、以下の出力例の DNS リソースレコード でファイル (

/tmp/ipa.system.records.UFRPto.db) を生成します。これらのレコードを既存の外部 DNS サーバーに追加します。DNS レコードの更新プロセスは、特定の DNS ソリューションによって異なります。... Restarting the KDC Please add records in this file to your DNS system: /tmp/ipa.system.records.UFRBto.db Restarting the web server ...

重要既存の DNS サーバーに DNS レコードを追加するまで、サーバーのインストールは完了しません。

関連情報

- DNS システムに追加する必要がある DNS リソースレコードの詳細は、外部 DNS システムの IdM DNS レコード を参照してください。

-

ipa-server-install で使用できるオプションの完全リストを表示するには、

ipa-server-install --helpコマンドを実行します。

6.3. 外部 DNS システムの IdM DNS レコード

統合 DNS を使用せずに IdM サーバーをインストールした後、IdM サーバーの LDAP リソースレコードおよび Kerberos DNS リソースレコードを外部 DNS システムに追加する必要があります。

ipa-server-install インストールスクリプトは、ファイル名が /tmp/ipa.system.records.<random_characters>.db 形式の DNS リソースレコードのリストを含むファイルを生成し、そのレコードを追加する手順を表示します。

Please add records in this file to your DNS system: /tmp/ipa.system.records.6zdjqxh3.db以下は、ファイルの内容の例になります。

_kerberos-master._tcp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos-master._udp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos._tcp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos._udp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos.example.com. 86400 IN TXT "EXAMPLE.COM" _kpasswd._tcp.example.com. 86400 IN SRV 0 100 464 server.example.com. _kpasswd._udp.example.com. 86400 IN SRV 0 100 464 server.example.com. _ldap._tcp.example.com. 86400 IN SRV 0 100 389 server.example.com.

IdM サーバーの LDAP リソースレコードおよび Kerberos DNS リソースレコードを DNS システムに追加したら、DNS 管理ツールが ipa-ca の PTR レコードを追加していないことを確認します。DNS に ipa-ca の PTR レコードが存在すると、その後の IdM レプリカのインストールに失敗する場合があります。

第7章 IdM サーバーのインストール: 統合 DNS なしで外部 CA を root CA として使用する場合

本章では、統合 DNS なしで、外部認証局 (CA) をルート CA として使用する Identity Management (IdM) サーバーを新規インストールする方法を説明します。

Red Hat では、IdM デプロイメントにおける基本的な使用のために IdM 統合 DNS をインストールすることを強く推奨します。IdM サーバーが DNS も管理する場合には、DNS とネイティブの IdM ツールが密接に統合されるため、DNS レコード管理の一部が自動化できます。

詳細は、Planning your DNS services and host names を参照してください。

7.1. ルート CA として外部 CA と共に IdM CA をインストールする際に使用されるオプション

以下の条件のいずれかが該当する場合、ルート CA として外部 CA と共に Identity Management IdM 認証局 (CA) をインストールすることができます。

-

ipa-server-installコマンドを使用して、新しい IdM サーバーまたはレプリカをインストールしようとしている。 -

ipa-ca-installコマンドを使用して、CA コンポーネントを既存の IdM サーバーにインストールしようとしている。

ルート CA として外部 CA と共に IdM CA をインストールする際に証明書署名要求 (CSR) を作成するのに使用できる次の両方のコマンドオプションを使用可能です。

- --external-ca-type=TYPE

-

外部 CA のタイプ。設定可能な値は

genericおよびms-csです。デフォルト値はgenericです。生成される CSR に Microsoft Certificate Services (MS CS) で必要なテンプレート名を追加するには、ms-csを使用します。デフォルト以外のプロファイルを使用するには、--external-ca-type=ms-csと共に--external-ca-profileオプションを使用します。 - --external-ca-profile=PROFILE_SPEC

IdM CA の証明書を発行する際に MS CS が適用する証明書プロファイルまたはテンプレートを指定します。

--external-ca-profileオプションは、--external-ca-typeが ms-cs の場合にのみ使用できます。MS CS テンプレートは、以下のいずれかの方法で特定できます。

-

<oid>:<majorVersion>[:<minorVersion>]:証明書テンプレートは、オブジェクト識別子 (OID) およびメジャーバージョンで指定できます。任意でマイナーバージョンを指定することもできます。 -

<name>:証明書テンプレートは、名前で指定できます。名前には : 文字を含めることができず、OID を指定できません。そうでなければ、OID ベースのテンプレート指定子構文が優先されます。 -

default:この指定子を使用する場合には、テンプレート名SubCAが使用されます。

-

特定のシナリオでは、Active Directory (AD) 管理者は、AD CS に組み込まれているテンプレートである Subordinate 認証局 (SCA) テンプレートを使用して、組織のニーズにより適した一意のテンプレートを作成できます。たとえば、新しいテンプレートでは有効期間や拡張機能をカスタマイズできます。関連付けられたオブジェクト識別子 (OID) は、AD 証明書テンプレート コンソールにあります。

AD 管理者が元の組み込みテンプレートを無効にしている場合は、IdM CA の証明書を要求する際に新しいテンプレートの OID または名前を指定する必要があります。AD 管理者に、新しいテンプレートの名前または OID を提供するよう依頼します。

元の SCA AD CS テンプレートがまだ有効にされている場合は、追加で --external-ca-profile オプションを使用せずに --external-ca-type=ms-cs を指定して使用できます。この場合、subCA 外部 CA プロファイルが使用されます。これは、SCA AD CS テンプレートに対応するデフォルトの IdM テンプレートです。

7.2. 対話型インストール

ipa-server-install ユーティリティーを使用して対話型インストールを実行している間、レルム、管理者のパスワード、Directory Manager のパスワードなど、システムの基本設定を指定するように求められます。

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

以下の手順に従って、サーバーをインストールします。

- 統合 DNS のないサーバー

- 外部認証局 (CA) をルート CA とするサーバー

前提条件

-

--external-ca-typeオプションで指定する外部 CA のタイプを決定している。詳細は、ipa-server-install(1) の man ページを参照すること。 Microsoft 証明書サービス認証局 (MS CS CA) を外部 CA として使用している場合は、

--external-ca-profileオプションで指定する証明書プロファイルまたはテンプレートを決定している。デフォルトでは、SubCAテンプレートが使用される。--external-ca-typeおよび--external-ca-profileオプションの詳細は、ルート CA として外部 CA と共に IdM CA をインストールする際に使用されるオプション を参照してください。

手順

--external-ca オプションを使用して

ipa-server-installユーティリティーを実行します。Microsoft 証明書サービス (MS CS) CA を使用している場合は、

--external-ca-typeオプションと、任意で--external-ca-profileオプションを使用します。[root@server ~]# ipa-server-install --external-ca --external-ca-type=ms-cs --external-ca-profile=<oid>/<name>/defaultMS CS を使用して IdM CA の署名証明書を生成していない場合は、他のオプションは必要ありません。

# ipa-server-install --external-ca

スクリプトにより、統合 DNS サービスの設定が求められます。Enter を押して、

noオプションを選択します。Do you want to configure integrated DNS (BIND)? [no]:

このスクリプトでは、いくつかの設定を入力することが求められます。括弧で囲まれた値が推奨されるデフォルト値になります。

- デフォルト値を使用する場合は Enter を押します。

カスタム値を指定する場合は、指定する値を入力します。

Server host name [

server.idm.example.com]: Please confirm the domain name [idm.example.com]: Please provide a realm name [IDM.EXAMPLE.COM]:警告名前は慎重に指定してください。インストール完了後に変更することはできません。

Directory Server のスーパーユーザー (

cn=Directory Manager) のパスワードと、IdM の管理者システムユーザーアカウント (admin) のパスワードを入力します。Directory Manager password: IPA admin password:

サーバー設定をする場合は、

yesと入力します。Continue to configure the system with these values? [no]:

yesCertificate System インスタンスの設定時、このユーティリティーが証明書署名要求 (CSR) の場所 (

/root/ipa.csr) を出力します。... Configuring certificate server (pki-tomcatd): Estimated time 3 minutes 30 seconds [1/8]: creating certificate server user [2/8]: configuring certificate server instance The next step is to get /root/ipa.csr signed by your CA and re-run /sbin/ipa-server-install as: /sbin/ipa-server-install --external-cert-file=/path/to/signed_certificate --external-cert-file=/path/to/external_ca_certificate

この場合は、以下を行います。

-

/root/ipa.csrにある CSR を外部 CA に提出します。このプロセスは、外部 CA として使用するサービスにより異なります。 発行した証明書と、Base64 エンコードされたブロブ (PEM ファイルか Windows CA からの Base_64 証明書) で CA を発行する CA 証明書チェーンを取得します。繰り返しになりますが、プロセスは各証明書サービスによって異なります。通常は Web ページか通知メールにダウンロードリンクがあり、管理者が必要なすべての証明書をダウンロードできるようになっています。

重要CA 証明書のみではなく、CA 用の完全な証明書チェーンを取得してください。

新たに発行された CA 証明書と CA チェーンファイルの場所と名前を指定して

ipa-server-installを再度実行します。以下に例を示します。# ipa-server-install --external-cert-file=/tmp/servercert20170601.pem --external-cert-file=/tmp/cacert.pem

-

- インストールスクリプトにより、サーバーが設定されます。動作が完了するまで待ちます。

インストールスクリプトは、以下の出力例の DNS リソースレコード でファイル (

/tmp/ipa.system.records.UFRPto.db) を生成します。これらのレコードを既存の外部 DNS サーバーに追加します。DNS レコードの更新プロセスは、特定の DNS ソリューションによって異なります。... Restarting the KDC Please add records in this file to your DNS system: /tmp/ipa.system.records.UFRBto.db Restarting the web server ...

重要既存の DNS サーバーに DNS レコードを追加するまで、サーバーのインストールは完了しません。

関連情報

- DNS システムに追加する必要がある DNS リソースレコードの詳細は、外部 DNS システムの IdM DNS レコード を参照してください。

ipa-server-install --external-caコマンドは、次のエラーにより失敗する場合があります。ipa : CRITICAL failed to configure ca instance Command '/usr/sbin/pkispawn -s CA -f /tmp/pass:quotes[configuration_file]' returned non-zero exit status 1 Configuration of CA failedこの失敗は、

*_proxy環境変数が設定されていると発生します。問題の解決方法は、トラブルシューティング: 外部 CA インストールの失敗 を参照してください。

7.3. 非対話型インストール

この手順では、以下のサーバーをインストールします。

- 統合 DNS のないサーバー

- 外部認証局 (CA) をルート CA とするサーバー

ipa-server-install インストールスクリプトにより、/var/log/ipaserver-install.log にログファイルが作成されます。ログは、インストールに失敗した時の問題特定に役立ちます。

前提条件

-

--external-ca-typeオプションで指定する外部 CA のタイプを決定している。詳細は、ipa-server-install(1) の man ページを参照すること。 Microsoft 証明書サービス認証局 (MS CS CA) を外部 CA として使用している場合は、

--external-ca-profileオプションで指定する証明書プロファイルまたはテンプレートを決定している。デフォルトでは、SubCAテンプレートが使用される。--external-ca-typeおよび--external-ca-profileオプションの詳細は、ルート CA として外部 CA と共に IdM CA をインストールする際に使用されるオプション を参照してください。

手順

必要に応じて必要な情報をすべて指定して、

ipa-server-installユーティリティーを実行します。外部 CA をルート CA として使用する IdM サーバーを非対話的にインストールする場合の最小要件オプションは以下のとおりです。-

--external-ca- 外部 CA をルート CA として指定します。 -

--realm- Kerberos レルム名を指定します。 -

--ds-password- Directory Server のスーパーユーザーである Directory Manager (DM) のパスワードを指定します。 -

--admin-password- IdM 管理者であるadminのパスワードを指定します。 --unattended- インストールプロセスでホスト名およびドメイン名のデフォルトオプションを選択するようにします。以下に例を示します。

# ipa-server-install --external-ca --realm IDM.EXAMPLE.COM --ds-password DM_password --admin-password admin_password --unattended

Microsoft 証明書サービス (MS CS) CA を使用している場合は、

--external-ca-typeオプションと、任意で--external-ca-profileオプションを使用します。詳細は、root CA として外部 CA と共に IdM CA をインストールする際に使用されるオプション を参照してください。-

Certificate System インスタンスの設定時、このユーティリティーが証明書署名要求 (CSR) の場所 (

/root/ipa.csr) を出力します。... Configuring certificate server (pki-tomcatd). Estimated time: 3 minutes [1/11]: configuring certificate server instance The next step is to get /root/ipa.csr signed by your CA and re-run /usr/sbin/ipa-server-install as: /usr/sbin/ipa-server-install --external-cert-file=/path/to/signed_certificate --external-cert-file=/path/to/external_ca_certificate The ipa-server-install command was successful

この場合は、以下を行います。

-

/root/ipa.csrにある CSR を外部 CA に提出します。このプロセスは、外部 CA として使用するサービスにより異なります。 発行した証明書と、Base64 エンコードされたブロブ (PEM ファイルか Windows CA からの Base_64 証明書) で CA を発行する CA 証明書チェーンを取得します。繰り返しになりますが、プロセスは各証明書サービスによって異なります。通常は Web ページか通知メールにダウンロードリンクがあり、管理者が必要なすべての証明書をダウンロードできるようになっています。

重要CA 証明書のみではなく、CA 用の完全な証明書チェーンを取得してください。

新たに発行された CA 証明書と CA チェーンファイルの場所と名前を指定して

ipa-server-installを再度実行します。以下に例を示します。# ipa-server-install --external-cert-file=/tmp/servercert20170601.pem --external-cert-file=/tmp/cacert.pem --realm IDM.EXAMPLE.COM --ds-password DM_password --admin-password admin_password --unattended

-

- インストールスクリプトにより、サーバーが設定されます。動作が完了するまで待ちます。

インストールスクリプトは、以下の出力例の DNS リソースレコードでファイル (

/tmp/ipa.system.records.UFRPto.db) を生成します。これらのレコードを既存の外部 DNS サーバーに追加します。DNS レコードの更新プロセスは、特定の DNS ソリューションによって異なります。... Restarting the KDC Please add records in this file to your DNS system: /tmp/ipa.system.records.UFRBto.db Restarting the web server ...

既存の DNS サーバーに DNS レコードを追加するまで、サーバーのインストールは完了しません。

関連情報

- DNS システムに追加する必要がある DNS リソースレコードの詳細は、外部 DNS システムの IdM DNS レコード を参照してください。

7.4. 外部 DNS システムの IdM DNS レコード

統合 DNS を使用せずに IdM サーバーをインストールした後、IdM サーバーの LDAP リソースレコードおよび Kerberos DNS リソースレコードを外部 DNS システムに追加する必要があります。

ipa-server-install インストールスクリプトは、ファイル名が /tmp/ipa.system.records.<random_characters>.db 形式の DNS リソースレコードのリストを含むファイルを生成し、そのレコードを追加する手順を表示します。

Please add records in this file to your DNS system: /tmp/ipa.system.records.6zdjqxh3.db以下は、ファイルの内容の例になります。

_kerberos-master._tcp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos-master._udp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos._tcp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos._udp.example.com. 86400 IN SRV 0 100 88 server.example.com. _kerberos.example.com. 86400 IN TXT "EXAMPLE.COM" _kpasswd._tcp.example.com. 86400 IN SRV 0 100 464 server.example.com. _kpasswd._udp.example.com. 86400 IN SRV 0 100 464 server.example.com. _ldap._tcp.example.com. 86400 IN SRV 0 100 389 server.example.com.

IdM サーバーの LDAP リソースレコードおよび Kerberos DNS リソースレコードを DNS システムに追加したら、DNS 管理ツールが ipa-ca の PTR レコードを追加していないことを確認します。DNS に ipa-ca の PTR レコードが存在すると、その後の IdM レプリカのインストールに失敗する場合があります。

第8章 LDIF ファイルからのカスタムデータベース設定を使用した IdM サーバーまたはレプリカのインストール

Directory Server データベースのカスタム設定を使用して、IdM サーバーおよび IdM レプリカをインストールできます。以下の手順は、データベース設定で LDAP データ交換形式 (LDIF) ファイルを作成する方法と、その設定を IdM サーバーおよびレプリカインストールコマンドに渡す方法を示しています。

前提条件

- IdM 環境のパフォーマンスを向上させるカスタムの Directory Server 設定を行っている。IdM Directory Server パフォーマンスの調整 を参照してください。

手順

カスタムデータベース設定で LDIF 形式のテキストファイルを作成します。LDAP 属性の変更はダッシュ (-) で区切ります。この例では、idle タイムアウトおよび最大ファイルディスクリプターにデフォルト以外の値を設定します。

dn: cn=config changetype: modify replace: nsslapd-idletimeout nsslapd-idletimeout=1800 - replace: nsslapd-maxdescriptors nsslapd-maxdescriptors=8192

--dirsrv-config-fileパラメーターを使用して、LDIF ファイルをインストールスクリプトに渡します。IdM サーバーをインストールするには、次のコマンドを実行します。

# ipa-server-install --dirsrv-config-file filename.ldifIdM レプリカをインストールするには、次のコマンドを実行します。

# ipa-replica-install --dirsrv-config-file filename.ldif

第9章 IdM サーバーのインストールに関するトラブルシューティング

次のセクションでは、失敗した IdM サーバーのインストールについての情報を収集する方法、一般的なインストールの問題を解決する方法を説明します。

9.1. IdM サーバーインストールエラーログの確認

Identity Management (IdM) サーバーをインストールすると、以下のログファイルにデバッグ情報が追加されます。

-

/var/log/ipaserver-install.log -

/var/log/httpd/error_log -

/var/log/dirsrv/slapd-INSTANCE-NAME/access -

/var/log/dirsrv/slapd-INSTANCE-NAME/errors

ログファイルの最後の行は成功または失敗を報告し、ERROR および DEBUG エントリーで追加のコンテキストを把握できます。

失敗した IdM サーバーのインストールをトラブルシューティングするには、ログファイルの最後でエラーを確認し、この情報を使用して、対応する問題を解決します。

前提条件

-

IdM ログファイルの内容を表示するには、

root権限が必要である。

手順

tailコマンドを使用して、ログファイルの最後の行を表示します。以下の例では、/var/log/ipaserver-install.logの最後の 10 行を表示しています。[user@server ~]$ sudo tail -n 10 /var/log/ipaserver-install.log [sudo] password for user: value = gen.send(prev_value) File "/usr/lib/python3.6/site-packages/ipapython/install/common.py", line 65, in _install for unused in self._installer(self.parent): File "/usr/lib/python3.6/site-packages/ipaserver/install/server/init.py", line 564, in main master_install(self) File "/usr/lib/python3.6/site-packages/ipaserver/install/server/install.py", line 291, in decorated raise ScriptError() 2020-05-27T22:59:41Z DEBUG The ipa-server-install command failed, exception: ScriptError: 2020-05-27T22:59:41Z ERROR The ipa-server-install command failed. See /var/log/ipaserver-install.log for more information

ログファイルを対話的に確認するには、

lessユーティリティーを使用してログファイルの最後を開き、↑ および ↓キーを使用して移動します。以下の例では、/var/log/ipaserver-install.logファイルを対話的に開きます。[user@server ~]$ sudo less -N +G /var/log/ipaserver-install.logログファイルの残りで、このレビュープロセスを繰り返して、追加のトラブルシューティング情報を収集します。

[user@server ~]$ sudo less -N +G /var/log/httpd/error_log [user@server ~]$ sudo less -N +G /var/log/dirsrv/slapd-INSTANCE-NAME/access [user@server ~]$ sudo less -N +G /var/log/dirsrv/slapd-INSTANCE-NAME/errors

関連情報

-

Red Hat テクニカルサポートサブスクリプションがあり、IdM サーバーのインストール失敗の問題を解決できない場合は、Red Hat カスタマーポータル でテクニカルサポートケースを作成し、サーバーの

sosreportを提供します。 -

sosreportユーティリティーは、設定の詳細、ログ、およびシステム情報を RHEL システムから収集します。sosreportユーティリティーの詳細については、sosreport の概要、および、Red Hat Enterprise Linux で sosreport を作成する方法 を参照してください。

9.2. IdM CA インストールエラーの確認

Identity Management (IdM) サーバーに認証局 (CA) サービスをインストールすると、デバッグ情報が以下の場所 (推奨される優先順位) に追加されます。

| 場所 | 説明 |

|---|---|

|

|

問題の概要と、 |

|

|

|

|

| 公開鍵インフラストラクチャー (PKI) 製品のアクティビティーの大規模な JAVA スタックトレース |

|

| PKI 製品の監査ログ |

| 証明書を使用するサービスプリンシパル、ホスト、およびその他のエンティティーの証明書操作の低レベルのデバッグデータ |

オプションの CA コンポーネントのインストール中に IdM サーバー全体のインストールに失敗した場合に、ログには CA の詳細が記録されません。全体的なインストールプロセスに失敗したことを示すメッセージが /var/log/ipaserver-install.log ファイルに記録されます。Red Hat では、CA インストールの失敗に関する詳細は、上記に記載のログファイルを確認することを推奨します。

CA サービスをインストールしてルート CA が外部 CA の場合は唯一例外で、この動作に該当しません。外部 CA の証明書に問題がある場合は、エラーが /var/log/ipaserver-install.log に記録されます。

失敗した IdM CA インストールをトラブルシューティングするには、これらのログファイルの最後でエラーを確認し、その情報を使用して、対応する問題を解決します。

前提条件

-

IdM ログファイルの内容を表示するには、

root権限が必要である。

手順

ログファイルを対話的に確認するには、

lessユーティリティーを使用してログファイルの最後を開き、↑ および ↓キーを使用して移動し、ScriptErrorを検索します。以下の例では、/var/log/pki/pki-ca-spawn.$TIME_OF_INSTALLATION.logを開きます。[user@server ~]$ sudo less -N +G /var/log/pki/pki-ca-spawn.20200527185902.log- 上記のすべてのログファイルを使用してこの確認プロセスを繰り返して、追加のトラブルシューティング情報を収集します。

関連情報

-

Red Hat テクニカルサポートサブスクリプションがあり、IdM サーバーのインストール失敗の問題を解決できない場合は、Red Hat カスタマーポータル でテクニカルサポートケースを作成し、サーバーの

sosreportを提供します。 -

sosreportユーティリティーは、設定の詳細、ログ、およびシステム情報を RHEL システムから収集します。sosreportユーティリティーの詳細については、sosreport の概要、および、Red Hat Enterprise Linux で sosreport を作成する方法 を参照してください。

9.3. 部分的な IdM サーバーインストールの削除

IdM サーバーのインストールに失敗した場合は、設定ファイルの一部が残される場合があります。IdM サーバーのインストールを再度試みて失敗し、インストールスクリプトでは IPA が設定済みと報告されます。

既存の部分的な IdM 設定を使用したシステムの例

[root@server ~]# ipa-server-install The log file for this installation can be found in /var/log/ipaserver-install.log IPA server is already configured on this system. If you want to reinstall the IPA server, please uninstall it first using 'ipa-server-install --uninstall'. The ipa-server-install command failed. See /var/log/ipaserver-install.log for more information

この問題を解決するには、部分的な IdM サーバー設定をアンインストールし、インストールプロセスを再試行します。

前提条件

-

root権限があること。

手順

IdM サーバーとして設定するホストから、IdM サーバーソフトウェアをアンインストールします。

[root@server ~]# ipa-server-install --uninstallインストールに繰り返し失敗したことが原因で IdM サーバーのインストールに問題が生じた場合は、オペレーティングシステムを再インストールします。

カスタマイズなしの新規インストールシステムというのが、IdM サーバーのインストール要件の 1 つとなっています。インストールに失敗した場合は、予期せずにシステムファイルが変更されてホストの整合性が保てない可能性があります。

関連情報

- IdM サーバーのアンインストールの詳細は IdM サーバーのアンインストール を参照してください。

-

Red Hat テクニカルサポートサブスクリプションをお持ちで、アンインストールを何度か試みた後にインストールに失敗した場合には、Red Hat カスタマーポータル でテクニカルサポートケースを作成し、サーバーの

sosreportを提供します。 -

sosreportユーティリティーは、設定の詳細、ログ、およびシステム情報を RHEL システムから収集します。sosreportユーティリティーの詳細については、sosreport の概要、および、Red Hat Enterprise Linux で sosreport を作成する方法 を参照してください。

関連情報

- IdM サーバーのアンインストールの詳細は IdM サーバーのアンインストール を参照してください。

-

Red Hat テクニカルサポートサブスクリプションをお持ちで、アンインストールを何度か試みた後にインストールに失敗した場合には、Red Hat カスタマーポータル でテクニカルサポートケースを作成し、サーバーの

sosreportを提供します。 -

sosreportユーティリティーは、設定の詳細、ログ、およびシステム情報を RHEL システムから収集します。sosreportユーティリティーの詳細については、sosreport の概要、および、Red Hat Enterprise Linux で sosreport を作成する方法 を参照してください。

9.4. 関連情報

第10章 IdM サーバーのアンインストール

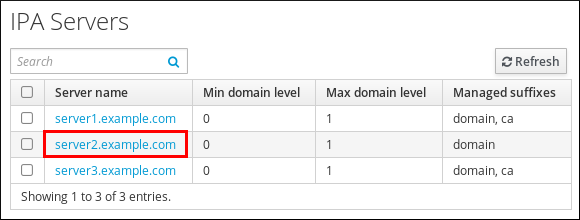

以下の手順に従って、server123.idm.example.com (server123) という名前の Identity Management (IdM) サーバーをアンインストールします。この手順では、アンインストールを実行する前に、まず他のサーバーが重要なサービスを実行しており、トポロジーが引き続き冗長であることを確認します。

前提条件

-

server123 への

rootアクセス権限がある。 - IdM 管理者の認証情報がある。

手順

IdM 環境で統合 DNS が使用されている場合は、server123 が唯一の

有効なDNS サーバーではないことを確認してください。[root@server123 ~]# ipa server-role-find --role 'DNS server' ---------------------- 2 server roles matched ---------------------- Server name: server456.idm.example.com Role name: DNS server Role status: enabled [...] ---------------------------- Number of entries returned 2 ----------------------------

トポロジー内の残りの DNS サーバーが server123 だけの場合は、DNS サーバーロールを別の IdM サーバーに追加します。詳細は、

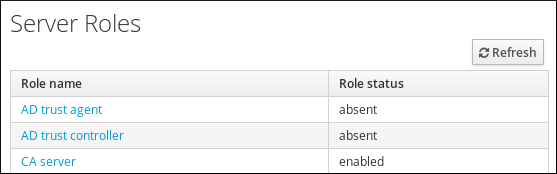

ipa-dns-install(1)man ページを参照してください。IdM 環境で統合認証局 (CA) が使用されている場合は、以下を行います。

server123 が唯一の

有効な CA サーバーではないことを確認します。[root@server123 ~]# ipa server-role-find --role 'CA server' ---------------------- 2 server roles matched ---------------------- Server name: server123.idm.example.com Role name: CA server Role status: enabled Server name: r8server.idm.example.com Role name: CA server Role status: enabled ---------------------------- Number of entries returned 2 ----------------------------

トポロジー内の残りの CA サーバーが server123 だけの場合は、CA サーバーロールを別の IdM サーバーに追加します。詳細は、

ipa-ca-install(1)man ページを参照してください。IdM 環境で vault を有効にしている場合は、server123.idm.example.com が唯一の

有効なKey Recovery Authority (KRA) サーバーではないことを確認します。[root@server123 ~]# ipa server-role-find --role 'KRA server' ---------------------- 2 server roles matched ---------------------- Server name: server123.idm.example.com Role name: KRA server Role status: enabled Server name: r8server.idm.example.com Role name: KRA server Role status: enabled ---------------------------- Number of entries returned 2 ----------------------------

トポロジー内の残りの KRA サーバーが server123 だけの場合は、KRA サーバーロールを別の IdM サーバーに追加します。詳細は、

man ipa-kra-install(1)を参照してください。server123.idm.example.com が CA 更新サーバーではないことを確認します。

[root@server123 ~]# ipa config-show | grep 'CA renewal' IPA CA renewal master: r8server.idm.example.com

server123 が CA 更新サーバーである場合は、CA 更新サーバーロールを別のサーバーに移動する方法の詳細について、IdM CA 更新サーバーの変更およびリセット を参照してください。

server123.idm.example.com が現在の証明書失効リスト (CRL) パブリッシャーではないことを確認します。

[root@server123 ~]# ipa-crlgen-manage status CRL generation: disabled

出力に、CRL の生成が server123 で有効になっていることが示されている場合は、CRL パブリッシャーロールを別のサーバーに移動する方法の詳細について、IdM CA サーバーでの CRL の生成 を参照してください。

トポロジー内の別の IdM サーバーに接続します。

$ ssh idm_user@server456サーバーで、IdM 管理者の認証情報を取得します。

[idm_user@server456 ~]$ kinit adminトポロジー内のサーバーに割り当てられた DNA ID 範囲を表示します。

[idm_user@server456 ~]$ ipa-replica-manage dnarange-show server123.idm.example.com: 1001-1500 server456.idm.example.com: 1501-2000 [...]出力は、DNA ID 範囲が server123 と server456 の両方に割り当てられていることを示しています。

server123 がトポロジー内で DNA ID 範囲が割り当てられた唯一の IdM サーバーである場合、server456 でテスト IdM ユーザーを作成して、サーバーに DNA ID 範囲が割り当てられていることを確認します。

[idm_user@server456 ~]$ ipa user-add test_idm_userトポロジーから server123.idm.example.com を削除します。

[idm_user@server456 ~]$ ipa server-del server123.idm.example.com重要server123 を削除してトポロジーが切断されると、スクリプトが警告を発します。削除を続行できるようにするために、残りのレプリカ間でレプリカ合意を作成する方法は、CLI を使用した 2 台のサーバー間のレプリケーションの設定 を参照してください。

注記ipa server-delコマンドを実行すると、ドメインとca接尾辞の両方について、server123 に関連するすべてのレプリケーションデータと合意が削除されます。これは、最初にipa-replica-manage del server123コマンドを使用してこれらのデータを削除する必要があったドメインレベル 0 IdM トポロジーとは対照的です。ドメインレベル 0 の IdM トポロジーは、RHEL 7.2 以前で実行されているトポロジーです。ipa domainlevel-getコマンドを使用して、現在のドメインレベルを表示します。server123.idm.example.com に戻り、既存の IdM インストールをアンインストールします。

[root@server123 ~]# ipa-server-install --uninstall ... Are you sure you want to continue with the uninstall procedure? [no]: yes- server123.idm.example.com を指定しているネームサーバー (NS) の DNS レコードがすべて DNS ゾーンから削除されていることを確認してください。使用する DNS が IdM により管理される統合 DNS であるか、外部 DNS であるかに関わらず、確認を行なってください。IdM から DNS レコードを削除する方法は、Deleting DNS records in the IdM CLI を参照してください。

関連情報

- RHEL 7 ドキュメントで のドメインレベルの表示と引き上げ

- レプリカトポロジーの計画

- IdM CA 更新サーバーの説明

- IdM CA サーバーでの CRL の生成

第11章 IdM サーバーの名前変更

既存の Identity Management (IdM) サーバーのホスト名は変更できません。異なる名前のレプリカでサーバーを置き換えます。

手順

既存のサーバーの代わりになる新しいレプリカをインストールし、このレプリカに必要なホスト名と IP アドレスが指定されるようにします。詳細は、IdM レプリカのインストール を参照してください。

重要アンインストールするサーバーが証明書失効リスト (CRL) パブリッシャーサーバーである場合は、続行する前に別のサーバーを CRL パブリッシャーサーバーに指定してください。

移行手順のコンテキストでこの設定を行う方法は、以下のセクションを参照してください。

既存の IdM サーバーインスタンスを停止します。

[root@old_server ~]# ipactl stop- IdM サーバーのアンインストール の説明に従って、既存のサーバーをアンインストールします。

第12章 IdM の更新およびダウンロード

12.1. IdM パッケージの更新

yum ユーティリティーを使用して、システムの Identity Management (IdM) パッケージを更新できます。

前提条件

- RHEL システムに関連するこれまでにリリース済みのエラータをすべて適用している。詳細は、KCS 記事 RHEL システムにパッケージの更新を適用する方法 を参照してください。

手順

以下のオプションのいずれかを選択します。

プロファイルに関連し、利用可能な更新がある IdM パッケージをすべて更新するには、次のコマンドを実行します。

# yum upgrade ipa-*有効になっているリポジトリーから、プロファイルで利用可能な最新バージョンに合わせて、パッケージをインストールまたは更新するには、次のコマンドを実行します。

# yum distro-sync ipa-*

少なくとも 1 台のサーバーで IdM パッケージを更新すると、トポロジー内のその他のすべてのサーバーでパッケージを更新しなくても、更新されたスキーマを受け取ります。これは、新しいスキーマを使用する新しいエントリーを、その他のサーバー間で確実に複製できます。

複数の IdM サーバーを更新する場合は、サーバーを更新してから別のサーバーを更新するまで、10 分以上お待ちください。ただし、サーバーの更新が成功するまでに必要な時間は、デプロイメントされたトポロジー、接続のレイテンシー、更新で生成した変更の数により異なります。

複数のサーバーで、同時、またはあまり間隔をあけずに更新を行うと、トポロジー全体でアップグレード後のデータ変更を複製する時間が足りず、複製イベントが競合する可能性があります。

Red Hat は、次のバージョンにアップグレードすることのみを推奨します。たとえば、RHEL 8.8 の IdM にアップグレードする場合は、RHEL 8.7 の IdM からアップグレードすることを推奨します。以前のバージョンからアップグレードすると、問題が発生する可能性があります。

12.2. IdM パッケージのダウングレード

Red Hat は、Identity Management のダウングレードをサポートしていません。

12.3. 関連情報

-

yum(8)man ページ

第13章 IdM クライアントをインストールするためのシステムの準備

本章では、Identity Management (IdM) クライアントをインストールするのに必要なシステムの条件を説明します。

13.1. IdM クライアントのインストールをサポートする RHEL のバージョン

IdM サーバーが Red Hat Enterprise Linux 8 の最新マイナーバージョンで実行されている Identity Management デプロイメントでは、以下の最新マイナーバージョンで実行されているクライアントがサポートされます。

- RHEL 7

- RHEL 8

- RHEL 9

- 注記

- 他のクライアントシステム (Ubuntu など) は IdM 8 サーバーと連携できますが、Red Hat では、これらのクライアントのサポートを提供していません。

- IMPORTANT

- IdM デプロイメントを FIPS 準拠にする予定の場合、Red Hat は環境を RHEL 9 に移行することを強く推奨します。RHEL 9 は、FIPS 140-3 に準拠する予定の最初の RHEL メジャーバージョンです。

13.2. IdM クライアントの DNS 要件

デフォルトでは、クライアントインストーラーは、ホスト名の親であるすべてのドメインの DNS SRV レコード _ldap._tcp.DOMAIN を検索します。たとえば、クライアントマシンのホスト名が client1.idm.example.com である場合は、インストーラーが _ldap._tcp.idm.example.com、_ldap._tcp.example.com、および _ldap._tcp.com の DNS SRV レコードから IdM サーバーのホスト名を取得しようとします。その後、検出されたドメインを使用して、クライアントコンポーネント (SSSD や Kerberos 5 設定など) をマシン上で設定します。

しかし、IdM クライアントのホスト名を、プライマリー DNS ドメインの一部にする必要はありません。クライアントマシンのホスト名が IdM サーバーのサブドメインでない場合は、IdM ドメインを ipa-client-install コマンドの --domain オプションとして渡します。これにより、クライアントのインストール後に、SSSD コンポーネントと Kerberos コンポーネントの両方の設定ファイルにドメインが設定され、IdM サーバーの自動検出に使用されます。

関連情報

- IdM の DNS 要件に関する詳細は、IdM のホスト名および DNS 要件 を参照してください。

13.3. IdM クライアントのポート要件

Identity Management (IdM) クライアントは、IdM サーバーの複数のポートに接続し、サービスと通信します。

IdM クライアントでこれらのポートを 送信方向 に開く必要があります。firewalld などの、送信パケットにフィルターを設定しないファイアウォールを使用している場合は、ポートを送信方向で使用できます。

関連情報

- 使用されるポートに関する詳細は、IdM のポート要件 を参照してください。

13.4. IdM クライアントの IPv6 要件

Identity Management (IdM) では、IdM に登録するホストのカーネルで IPv6 プロトコルを有効にする必要はありません。たとえば、内部ネットワークで IPv4 プロトコルのみを使用する場合には、System Security Services Daemon (SSSD) が IPv4 だけを使用して IdM サーバーと通信するように設定できます。/etc/sssd/sssd.conf ファイルの [domain/NAME] セクションに次の行を追加して、これを設定できます。

lookup_family_order = ipv4_only関連情報

-

lookup_family_orderオプションの詳細は、sssd.conf(5)の man ページを参照してください。

13.5. idm:client ストリームからの IdM クライアントパッケージのインストール

RHEL 8 では、Identity Management (IdM) クライアントのインストールに必要なパッケージはモジュールとして同梱されます。

idm:client ストリームは、idm モジュールのデフォルトのストリームです。お使いのマシンにサーバーコンポーネントをインストールする必要がない場合は、このストリームを使用して IdM クライアントパッケージをダウンロードします。長期サポート対象の IdM クライアントソフトウェアを一貫して使用する必要があり、サーバーコンポーネントが必要でない場合は、idm:client ストリームの使用が推奨されます。

ホストに IdM レプリカをインストールする予定がある場合は、idm:client ストリームを使用しないでください。その場合は、代わりに idm:DL1 ストリームを使用して ください。

前提条件

以前に

idm:DL1ストリームを有効にし、そこからパッケージをダウンロードした場合は、idm:clientストリームに切り替える際に、関連するインストール済みコンテンツをすべて排他的に削除し、idm:DL1を無効にしてから、idm:clientストリームを有効にする必要があります。続行方法の詳細は 後続のストリームへの切り替え を参照してください。

重要現在のストリームを無効にせずに新しいストリームを有効にしようとすると、エラーが発生します。

手順

IdM クライアントのインストールに必要なパッケージをダウンロードするには、次のコマンドを実行します。

# yum module install idm

13.6. idm:DL1 ストリームからの IdM クライアントパッケージのインストール

RHEL 8 では、Identity Management (IdM) クライアントのインストールに必要なパッケージはモジュールとして同梱されます。

idm:DL1 からパッケージをダウンロードするには、このストリームを有効にする必要があります。マシン上に IdM サーバーコンポーネントをインストールする必要がある場合は、このストリームを使用して IdM クライアントパッケージをダウンロードしてください。

前提条件

以前に

idm:clientストリームを有効にし、そこからパッケージをダウンロードした場合は、idm:DL1ストリームに切り替える際に、関連するインストール済みコンテンツをすべて排他的に削除し、idm:clientを無効にしてから、idm:DL1ストリームを有効にする必要がある。続行方法の詳細は 後続のストリームへの切り替え を参照してください。

重要現在のストリームを無効にせずに新しいストリームを有効にしようとすると、エラーが発生します。

手順

idm:DL1ストリーム経由で配信される RPM に切り替えるには、次のコマンドを実行します。# yum module enable idm:DL1 # yum distro-sync

IdM クライアントのインストールに必要なパッケージをダウンロードするには、次のコマンドを実行します。

# yum module install idm:DL1/client

第14章 IdM クライアントのインストール

ここでは、ipa-client-install ユーティリティーを使用して、システムを Identity Management (IdM) クライアントとして設定する方法を説明します。システムを IdM クライアントとして設定すると、IdM ドメインに登録され、システムがドメインの IdM サーバーで IdM サービスを使用できるようになります。

Identity Management (IdM) クライアントを正しくインストールするには、クライアントの登録に使用できる認証情報を指定する必要があります。

14.1. 前提条件

- これで、IdM クライアントをインストールするためのシステムが準備できました。詳細については、IdM クライアントをインストールするためのシステムの準備 を参照してください。

14.2. ユーザー認証情報でクライアントのインストール: 対話的なインストール

この手順に従い、登録権限のあるユーザーの認証情報を使用してシステムをドメインに登録し、Identity Management (IdM) クライアントを対話的にインストールします。

前提条件

-

クライアントを IdM ドメインに登録する権限を持つユーザーの認証情報がある。たとえば、登録管理者 (Enrollment Administrator) ロールを持つ

hostadminユーザーなどが該当する。

手順

IdM クライアントとして設定するシステムで

ipa-client-installユーティリティーを実行します。# ipa-client-install --mkhomedir以下のいずれか条件に該当する場合は、

--enable-dns-updatesオプションを追加して、クライアントシステムの IP アドレスで DNS レコードを更新します。- クライアントを登録する IdM サーバーが、統合 DNS とともにインストールされた場合。

- ネットワーク上の DNS サーバーが、GSS-TSIG プロトコルを用いた DNS エントリー更新を受け入れる場合。

# ipa-client-install --enable-dns-updates --mkhomedirDNS 更新を有効にすると、クライアントが以下の条件に当てはまる場合に便利です。

- クライアントに、DHCP (Dynamic Host Configuration Protocol) を使用して発行した動的 IP アドレスがある。

- クライアントに、静的 IP アドレスが割り当てられたばかりで、IdM サーバーがそのアドレスを認識していない。

インストールスクリプトは、DNS レコードなどの必要な設定をすべて自動的に取得しようとします。

IdM DNS ゾーンで SRV レコードが正しく設定されていると、スクリプトはその他に必要な値をすべて自動的に検出し、表示します。

yesを入力して確定します。Client hostname: client.example.com Realm: EXAMPLE.COM DNS Domain: example.com IPA Server: server.example.com BaseDN: dc=example,dc=com Continue to configure the system with these values? [no]: yesシステムを別の値でインストールする場合は

noを入力します。その後、ipa-client-installを再度実行し、コマンドラインオプションをipa-client-installに追加して必要な値を指定します。以下に例を示します。-

--hostname -

--realm -

--domain -

--server -

--mkhomedir

重要完全修飾ドメイン名は、有効な DNS 名である必要があります。

-

数字、アルファベット、およびハイフン (

-) のみを使用できる。たとえば、アンダーラインは使用できないため、DNS の障害が発生する原因となる可能性があります。 - ホスト名がすべて小文字である。大文字は使用できません。

-

- スクリプトが一部の設定を自動的に取得できなかった場合は、値を入力するように求められます。

スクリプトにより、アイデンティティーがクライアントの登録に使用されるユーザーの入力が求められます。たとえば、登録管理者 (Enrollment Administrator) ロールを持つ

hostadminユーザーなどが該当します。User authorized to enroll computers:

hostadminPassword forhostadmin@EXAMPLE.COM:インストールスクリプトにより、クライアントが設定されます。動作が完了するまで待ちます。

Client configuration complete.

関連情報

-

クライアントインストールスクリプトが DNS レコードを検索する方法は、

ipa-client-install(1) の man ページにあるDNS Autodiscoveryセクションを参照してください。

14.3. ワンタイムパスワードでクライアントのインストール: 対話的なインストール

以下の手順に従って、ワンタイムパスワードを使用してシステムをドメインに登録し、Identity Management (IdM) クライアントを対話的にインストールします。

前提条件

ドメインのサーバーに、クライアントシステムを IdM ホストとして追加している。

ipa host-addコマンドに--randomオプションを使用して、登録のワンタイムパスワードを無作為に生成します。注記ipa host-add <client_fqdn>コマンドでは、クライアントの FQDN が DNS を介して解決可能である必要があります。解決できない場合は、--ip addressオプションを使用して IdM クライアントシステムの IP アドレスを指定するか、--forceオプションを使用します。$ ipa host-add client.example.com --random -------------------------------------------------- Added host "client.example.com" -------------------------------------------------- Host name: client.example.com Random password: W5YpARl=7M.n Password: True Keytab: False Managed by: server.example.com

注記生成されたパスワードは、IdM ドメインへのマシン登録に使用した後は無効になります。登録の完了後、このパスワードは適切なホストキータブに置き換えられます。

手順

IdM クライアントとして設定するシステムで

ipa-client-installユーティリティーを実行します。--passwordオプションを使用して、無作為に生成されたワンタイムパスワードを提供します。パスワードに特殊文字が含まれることが多いため、パスワードを一重引用符 (') で囲みます。# ipa-client-install --mkhomedir --password=password以下のいずれか条件に該当する場合は、

--enable-dns-updatesオプションを追加して、クライアントシステムの IP アドレスで DNS レコードを更新します。- クライアントを登録する IdM サーバーが、統合 DNS とともにインストールされた場合。

- ネットワーク上の DNS サーバーが、GSS-TSIG プロトコルを用いた DNS エントリー更新を受け入れる場合。

# ipa-client-install --password 'W5YpARl=7M.n' --enable-dns-updates --mkhomedirDNS 更新を有効にすると、クライアントが以下の条件に当てはまる場合に便利です。

- クライアントに、DHCP (Dynamic Host Configuration Protocol) を使用して発行した動的 IP アドレスがある。

- クライアントに、静的 IP アドレスが割り当てられたばかりで、IdM サーバーがそのアドレスを認識していない。

インストールスクリプトは、DNS レコードなどの必要な設定をすべて自動的に取得しようとします。

IdM DNS ゾーンで SRV レコードが正しく設定されていると、スクリプトはその他に必要な値をすべて自動的に検出し、表示します。

yesを入力して確定します。Client hostname: client.example.com Realm: EXAMPLE.COM DNS Domain: example.com IPA Server: server.example.com BaseDN: dc=example,dc=com Continue to configure the system with these values? [no]: yesシステムを別の値でインストールする場合は

noを入力します。その後、ipa-client-installを再度実行し、コマンドラインオプションをipa-client-installに追加して必要な値を指定します。以下に例を示します。-

--hostname -

--realm -

--domain -

--server -

--mkhomedir

重要完全修飾ドメイン名は、有効な DNS 名である必要があります。

-

数字、アルファベット、およびハイフン (

-) のみを使用できる。たとえば、アンダーラインは使用できないため、DNS の障害が発生する原因となる可能性があります。 - ホスト名がすべて小文字である。大文字は使用できません。

-

- スクリプトが一部の設定を自動的に取得できなかった場合は、値を入力するように求められます。

インストールスクリプトにより、クライアントが設定されます。動作が完了するまで待ちます。

Client configuration complete.

関連情報

-

クライアントインストールスクリプトが DNS レコードを検索する方法は、

ipa-client-install(1) の man ページにあるDNS Autodiscoveryセクションを参照してください。

14.4. クライアントのインストール: 非対話的なインストール

非対話的なインストールでは、コマンドラインオプションを使用して、ipa-client-install ユーティリティーに必要な情報をすべて提供する必要があります。ここでは、非対話的なインストールに最低限必要なオプションを説明します。

- クライアント登録の認証方法のオプション

利用可能なオプションは以下のとおりです。

-

--principalおよび--password- クライアントを登録する権限のあるユーザーの認証情報を指定します。 -

--random- クライアントに対して無作為に生成されたワンタイムパスワードを指定します。 -

--keytab- 前回登録時のキータブを指定します。

-

- 無人インストールのオプション

--unattendedオプション - ユーザーによる確認を必要とせずにインストールを実行できるようにします。SRV レコードが IdM DNS ゾーンで正しく設定されている場合は、スクリプトが自動的に必要な値をすべて検出します。スクリプトが自動的に値を検出できない場合は、以下のようなコマンドラインオプションを使用して指定してください。

--hostname- クライアントマシンの静的完全修飾ドメイン名 (FQDN) を指定します。重要FQDN は有効な DNS 名である必要があります。

- 数字、アルファベット、およびハイフンのみを使用できる。たとえば、アンダーラインは使用できないため、DNS の障害が発生する原因となる可能性があります。

- ホスト名がすべて小文字である。大文字は使用できません。

-

--domain- 既存の IdM デプロイメントのプライマリー DNS ドメインを指定します (例:example.com)。この名前は、IdM Kerberos レルム名を小文字で表しています。 -

--server- 接続する IdM サーバーの FQDN を指定します。このオプションが使用されると、Kerberos の DNS 自動検出が無効になり、KDC および管理サーバーの固定リストが設定されます。通常の状態では、サーバーのリストはプライマリー IdM DNS ドメインから取得されるため、このオプションは必須ではありません。 -

--realm- 既存の IdM デプロイメントの Kerberos レルムを指定します。通常、IdM インストールで使用するプライマリー DNS ドメインを大文字で表したものです。通常の状態では、レルム名は IdM サーバーから取得されるため、このオプションは必須ではありません。

非対話的なインストールを行う基本的な ipa-client-install コマンドの例は次のとおりです。

# ipa-client-install --password 'W5YpARl=7M.n' --mkhomedir --unattended

非対話的なインストールを行う、追加のオプションを指定した ipa-client-install コマンドの例は次のとおりです。

# ipa-client-install --password 'W5YpARl=7M.n' --domain idm.example.com --server server.idm.example.com --realm IDM.EXAMPLE.COM --mkhomedir --unattended関連情報

-

ipa-client-installにより許可されるオプションの完全リストは、ipa-client-install(1) の man ページを参照してください。

14.5. クライアントインストール後に事前設定された IdM の削除

ipa-client-install スクリプトは、/etc/openldap/ldap.conf ファイルおよび /etc/sssd/sssd.conf ファイルから、以前の LDAP 設定および System Security Services Daemon (SSSD) 設定を削除します。クライアントをインストールする前にこれらのファイルの設定を変更すると、スクリプトにより新しいクライアントの値が追加されますが、コメントアウトされます。以下に例を示します。

BASE dc=example,dc=com URI ldap://ldap.example.com #URI ldaps://server.example.com # modified by IPA #BASE dc=ipa,dc=example,dc=com # modified by IPA

Identity Management (IdM) の新しい設定値を適用するには、以下を行います。

-

/etc/openldap/ldap.confおよび/etc/sssd/sssd.confを開きます。 - 以前の設定を削除します。

- 新しい IdM 設定のコメントを解除します。

-

システム全体の LDAP 設定に依存するサーバープロセスの中には、再起動しないと変更が適用されない場合があります。

openldapライブラリーを使用するアプリケーションでは通常、起動時に設定がインポートされます。

14.6. IdM クライアントのテスト

コマンドラインインターフェイスにより、ipa-client-install が正常に実行されたことが通知されますが、独自のテストを行うこともできます。

Identity Management (IdM) クライアントが、サーバーに定義したユーザーに関する情報を取得できることをテストするには、サーバーに定義したユーザーを解決できることを確認します。たとえば、デフォルトの admin ユーザーを確認するには、次のコマンドを実行します。

[user@client ~]$ id admin

uid=1254400000(admin) gid=1254400000(admins) groups=1254400000(admins)

認証が適切に機能することをテストするには、root 以外のユーザーで su を実行し、root に切り替えます。

[user@client ~]$ su -

Last login: Thu Oct 18 18:39:11 CEST 2018 from 192.168.122.1 on pts/0

[root@client ~]#14.7. IdM クライアントのインストール時に実行する接続

IdM クライアントのインストール時に実行する要求 には、Identity Management (IdM) のクライアントインストールツールである ipa-client-install により実行される操作の一覧が記載されています。

表14.1 IdM クライアントのインストール時に実行する要求

| 操作 | 使用プロトコル | 目的 |

|---|---|---|

| クライアントシステムに設定した DNS リゾルバーに対する DNS 解決 | DNS | IdM サーバーの IP アドレスを検出。(任意) A/AAAA および SSHFP レコードを追加。 |

| IdM レプリカ上のポート 88 (TCP/TCP6 および UDP/UDP6) への要求 | Kerberos | Kerberos チケットの取得。 |

| 検出または設定された IdM サーバー上の IdM Apache ベースの Web サービスへの JSON-RPC 呼び出し | HTTPS | IdM クライアント登録。LDAP の方法が失敗した場合に CA 証明書チェーンを取得。必要な場合は証明書の発行を要求。 |

| SASL GSSAPI 認証、プレーン LDAP、またはこの両方を使用した、IdM サーバー上のポート 389 (TCP/TCP6) への要求 | LDAP | IdM クライアント登録、SSSD プロセスによるアイデンティティーの取得、ホストプリンシパルの Kerberos キーの取得。 |

| ネットワークタイムプロトコル (NTP) の検出および解決 (任意) | NTP | クライアントシステムと NTP サーバー間の時間を同期。 |

14.8. インストール後のデプロイメント実行時の IdM クライアントのサーバーとの通信

Identity Management (IdM) フレームワークのクライアント側は 2 つの異なるアプリケーションで実装されます。

-

ipaコマンドラインインターフェイス (CLI) - (オプション) ブラウザーベースの Web UI

CLI のインストール後の操作 は、IdM クライアントのインストール後のデプロイメント実行時に CLI により実行される操作を表示します。Web UI のインストール後の操作 は、IdM クライアントのポストインストールのデプロイメント実行時に Web UI により実行される操作を示します。

表14.2 CLI のインストール後の操作

| 操作 | 使用プロトコル | 目的 |

|---|---|---|

| クライアントシステムに設定した DNS リゾルバーに対する DNS 解決 | DNS | IdM サーバーの IP アドレス検出。 |

| IdM レプリカ上のポート 88 (TCP/TCP6 および UDP/UDP6) およびポート 464 (TCP/TCP6 および UDP/UDP6) への要求 | Kerberos | Kerberos チケットの取得。Kerberos パスワードの変更。IdM Web UI への認証。 |

| 検出または設定された IdM サーバー上の IdM Apache ベースの Web サービスへの JSON-RPC 呼び出し | HTTPS |

|

表14.3 Web UI のインストール後の操作

| 操作 | 使用プロトコル | 目的 |

|---|---|---|

| 検出または設定された IdM サーバー上の IdM Apache ベースの Web サービスへの JSON-RPC 呼び出し | HTTPS | IdM Web UI ページの取得。 |

関連情報

-

SSSDデーモンが IdM および Active Directory サーバーで利用可能なサービスと通信する方法の詳細は、SSSD 通信パターン を参照してください。 -

certmongerデーモンが IdM および Active Directory サーバーで利用可能なサービスと通信する方法の詳細は、Certmonger 通信パターン を参照してください。

14.9. SSSD 通信パターン

システムセキュリティーサービスデーモン (System Security Services Daemon: SSSD) は、リモートディレクトリーと認証メカニズムにアクセスするシステムサービスです。Identity Management (IdM) クライアントに設定すると、認証、認可、その他の ID 情報、およびその他のポリシー情報を提供する IdM サーバーに接続します。IdM サーバーと Active Directory (AD) が信頼関係にある場合、SSSD は AD にも接続し、Kerberos プロトコルを使用して AD ユーザーの認証を実行します。デフォルトでは SSSD は Kerberos を使用してローカル以外のユーザーを認証します。特別な状況では、代わりに LDAP プロトコルを使用するように SSSD を設定することがあります。

SSSD は、複数のサーバーと通信するように設定できます。以下の表は、IdM での SSSD の一般的な通信パターンを示しています。

表14.4 IdM サーバーとの通信時における IdM クライアントの SSSD の通信パターン

| 操作 | 使用プロトコル | 目的 |

|---|---|---|

| クライアントシステムに設定した DNS リゾルバーに対する DNS 解決 | DNS | IdM サーバーの IP アドレス検出。 |

| Identity Management レプリカおよび Active Directory ドメインコントローラー上のポート 88 (TCP/TCP6 と UDP/UDP6)、464 (TCP/TCP6 と UDP/UDP6)、および 749 (TCP/TCP6) への要求 | Kerberos | Kerberos チケットの取得。Kerberos パスワードの変更。 |

| SASL GSSAPI 認証、プレーン LDAP、またはこの両方を使用した、IdM サーバー上のポート 389 (TCP/TCP6) への要求 | LDAP | IdM ユーザーおよびホストの情報を取得。HBAC および sudo ルールのダウンロード。マップ、SELinux ユーザーコンテキスト、SSH 公開鍵、および IdM LDAP に保存されるその他の情報の自動マウント。 |

| (任意) スマートカード認証の場合、OCSP (Online Certificate Status Protocol) レスポンダーへの要求 (設定されている場合)。通常、ポート 80 で行われますが、クライアント証明書にある OCSP レスポンダー URL の実際の値により異なります。 | HTTP | スマートカードにインストールされた証明書の状態に関する情報の取得。 |

表14.5 Active Directory ドメインコントローラーとの通信時における信頼エージェントとして機能する IdM サーバー上の SSSD の通信パターン

| 操作 | 使用プロトコル | 目的 |

|---|---|---|