Red Hat Training

A Red Hat training course is available for Red Hat Enterprise Linux

導入ガイド

デプロイメント、設定、および管理

概要

パート I. システムの基本設定

第1章 キーボードの設定

1.1. キーボードレイアウトの変更

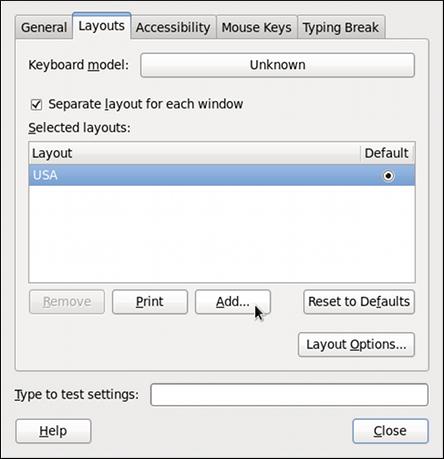

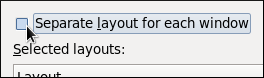

図1.1 キーボードのレイアウト設定

[D]

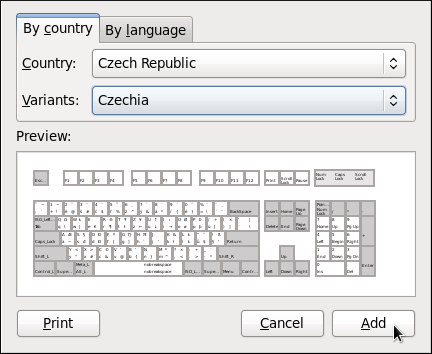

図1.2 レイアウトの選択

[D]

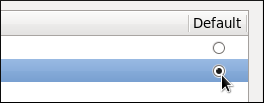

図1.3 デフォルトレイアウトの選択

[D]

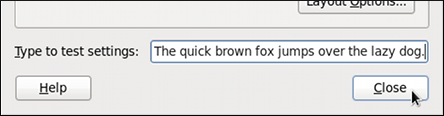

図1.4 レイアウトのテスト

[D]

[D]

[D]

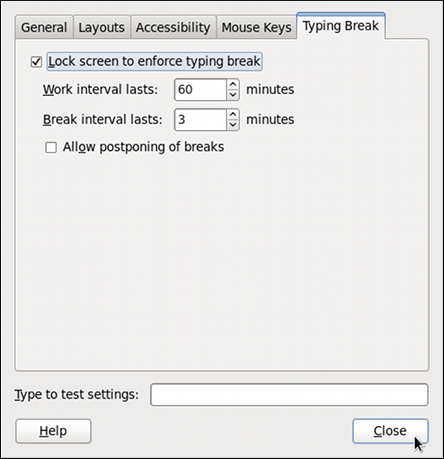

1.2. キーボードレイアウト表示器の追加

図1.5 新規アプレットの追加

[D]

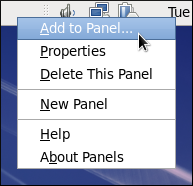

図1.6 キーボードインダク レーターの選択

[D]

図1.7 Keyboard Indicator アプレット

[D]

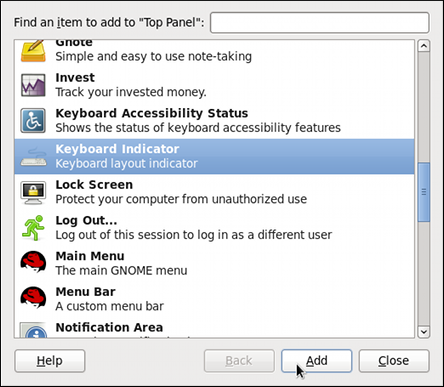

1.3. 一休みの設定

図1.8 一休みの設定

[D]

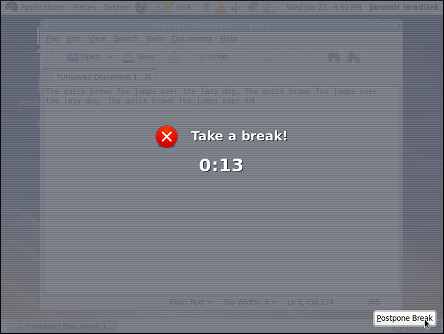

図1.9 休憩中

[D]

第2章 日付と時刻の設定

2.1. 日付/時刻のプロパティのツール

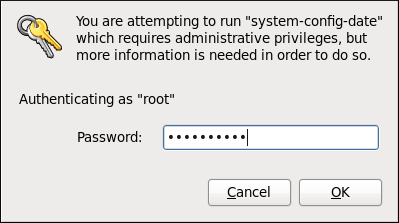

図2.1 認証クエリ

2.1.1. 日付と時刻のプロパティ

図2.2 日付と時刻のプロパティ

[D]

- 現在の日付を変更する。月と年の左右にある矢印を使って、それぞれ変更します。次に、カレンダーの中で日付を選択します。

- 現在の時刻を変更する。時、分、秒の横にある上下の矢印ボタンを使用するか、数字を直接変更します。

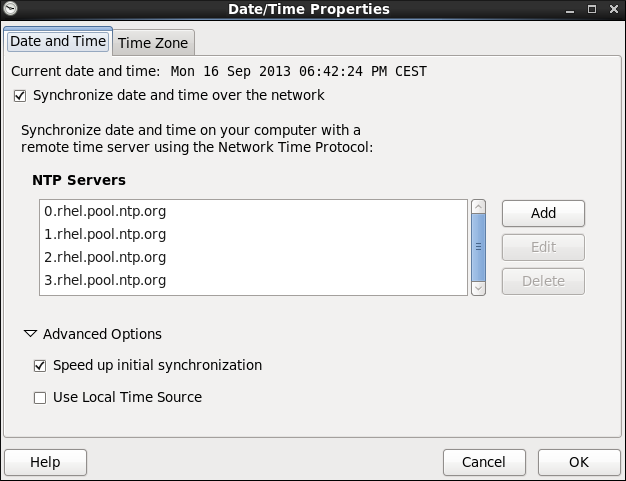

2.1.2. ネットワーク時刻プロトコルのプロパティ

図2.3 ネットワーク時刻プロトコルのプロパティ

[D]

2.1.3. タイムゾーンのプロパティ

図2.4 タイムゾーンのプロパティ

[D]

- インタラクティブマップを使用する。 マップの横にある “拡大”/“縮小” ボタンをクリックします。あるいは、マップ上でクリックして、選択した地域を拡大します。次に、希望するタイムゾーンに合う都市を選択します。赤い X が表示され、マップの下にある一覧内のタイムゾーンの選択肢が変更します。

- マップの下にある一覧を使用する。 選択しやすいように特定の大陸内で都市と国がグループ化されています。科学界のニーズに合うように、地理的ではないタイムゾーンも追加されている点に注意して下さい。

2.2. コマンドラインからの設定

~]$ su -

Password:2.2.1. 日付と時刻の設定

- 現在の日付を変更する。ためには、シェルプロンプトで次の形式でコマンドを入力します。YYYY は 4 桁の年、MM は 2 桁の月、DD は 2 桁の日付に置き換えて下さい:

~]# date +%D -s YYYY-MM-DD例えば 2010 年 6 月 2 日と設定するには、以下のように入力します:~]# date +%D -s 2010-06-02 - 現在の時刻を変更する。ためには、次のコマンドを使用します。HH は時間、MM は分、SSは秒を表し、すべて 2 桁で入力します:

~]# date +%T -s HH:MM:SSシステムクロックが UTC を使用するように設定するには、次のオプションを追加します:~]# date +%T -s HH:MM:SS -u例えば UTC を使用してシステムクロックを 11:26 PM に設定するには、以下のように入力します:~]# date +%T -s 23:26:00 -u

例2.1 システムの現在日時の表示

~]$ date

Wed Jun 2 11:58:48 CEST 20102.2.2. ネットワーク時刻プロトコルの設定

- 最初に、選択した NTP サーバーがアクセス可能か確認します:

~]# ntpdate -q server_address以下に例を示します。~]# ntpdate -q 0.rhel.pool.ntp.org - satisfactory サーバーを見つけたら、ntpdate コマンドの後に 1 つ以上のサーバーアドレスを指定して実行します。

~]# ntpdate server_address...たとえば、以下のようになります。~]# ntpdate 0.rhel.pool.ntp.org 1.rhel.pool.ntp.orgエラーメッセージが表示されない限り、システムの時刻は設定されているはずです。現在確認するには、「日付と時刻の設定」 に記載されているように、追加の引数を指定せずに date を入力します。 - ほとんどの場合、上記のステップで十分です。常に適切な時間を使用するためにシステムサービスが 1 つ以上必要な場合に限り、システムの起動時に ntpdate を実行できます。

~]# chkconfig ntpdate onシステムサービスとその設定の詳細については、12章サービスおよびデーモン を参照して下さい。注記システムの起動時にタイムサーバーとの同期に失敗し続ける場合(/var/log/boot.logシステムログに関連するエラーメッセージ)は、以下の行を/etc/sysconfig/networkに追加します。NETWORKWAIT=1

- vi や nano などのテキストエディターで NTP 設定ファイル

/etc/ntp.confを開くか、存在しない場合は新規のファイルを作成します。~]# nano /etc/ntp.conf - 次に、パブリック NTP サーバーの一覧を追加/編集します。Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;LinuxRed Hat Enterprise Linux 6nbsp;6 を使用している場合、このファイルには以下の行がすでに含まれているはずですが、必要に応じてそれらを自由に変更または拡張してください。

server 0.rhel.pool.ntp.org iburst server 1.rhel.pool.ntp.org iburst server 2.rhel.pool.ntp.org iburst server 3.rhel.pool.ntp.org iburst

各行の最後にある iburst ディレクティブは、初期同期を迅速化します。Red Hat Enterprise Linux 6.5 では、デフォルトで追加されます。以前のマイナーリリースからアップグレードし、/etc/ntp.confファイルを変更した場合には、Red Hat Enterprise Linux 6.5 へのアップグレードで新しいファイル/etc/ntp.conf.rpmnewが作成され、既存の/etc/ntp.confファイルは変更されません。 - サーバーの一覧での作業が完了したら、同じファイルで適切なパーミッションを設定し、ローカルホストのみに無制限アクセスを付与します:

restrict default kod nomodify notrap nopeer noquery restrict -6 default kod nomodify notrap nopeer noquery restrict 127.0.0.1 restrict -6 ::1

- すべての変更を保存してエディターを終了し、NTP デーモンを再起動します。

~]# service ntpd restart ntpdが起動時に起動されていることを確認します。~]# chkconfig ntpd on

第3章 ユーザーとグループの管理

3.1. ユーザーとグループの概要

cat /usr/share/doc/setup-2.8.14/uidgid

予約済みの ID は将来的に増大するため、予約されていない ID を 5,000 から削除することが推奨されます。新規ユーザーに割り当てる ID を 5,000 から始まるようにするには、/etc/login.defs ファイルの UID_MIN ディレクティブおよび GID_MIN ディレクティブを変更します。

[file contents truncated] UID_MIN 5000 [file contents truncated] GID_MIN 5000 [file contents truncated]

root でのみ変更でき、アクセスパーミッションは root ユーザーとファイル所有者の両方が変更できます。

umask と呼ばれ、すべてのユーザーの場合は /etc/bashrc ファイル、または各ユーザーの ~/.bashrc で個別に設定できます。~/.bashrc の設定は、/etc/bashrc の設定を上書きします。また、umask コマンドは、シェルセッションの期間のデフォルトパーミッションを上書きします。

/etc/shadow ファイルに保存されます。このファイルは root ユーザーのみが読み取り可能です。このファイルには、特定のアカウントのパスワードの変更およびポリシーに関する情報も保存されます。新規作成されたアカウントのデフォルト値は、/etc/login.defs ファイルおよび /etc/default/useradd ファイルに保存されます。『Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;LinuxRed Hat Enterprise Linux 6nbsp;6 セキュリティーガイド』 では、ユーザーとグループのセキュリティー関連情報が説明されています。

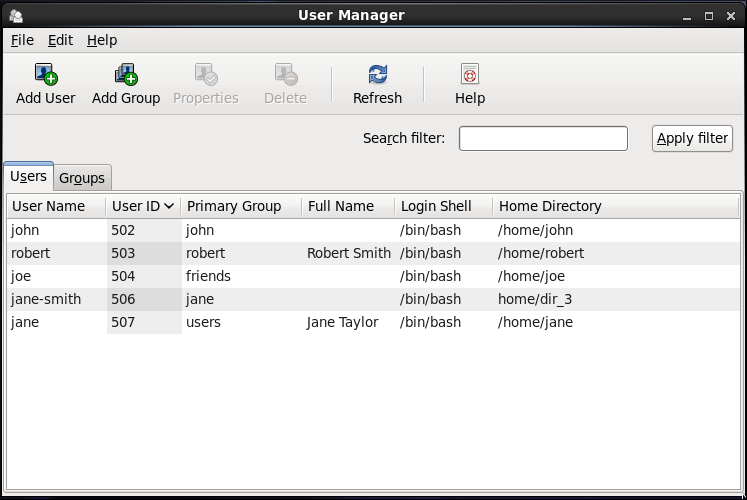

3.2. ユーザーマネージャーアプリケーションを使用したユーザーの管理

User Manager アプリケーションを起動するには、以下を実行します。

- パネルから システム → 管理 → ユーザーとグループ の順にクリックします。

- または、シェルプロンプトで system-config-users を入力します。

root で認証するよう求められます。

3.2.1. ユーザーの表示

図3.1 ユーザーの表示

[D]

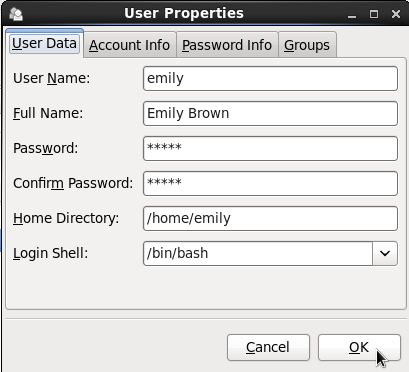

3.2.2. 新規ユーザーの追加

- Add User ボタンをクリックします。

- 適切なフィールドにユーザー名とフル名を入力します。

- Password フィールドおよび Confirm Password フィールドにユーザーのパスワードを入力します。パスワードは 6 文字以上でなくてはなりません。注記安全上の理由から、辞書用語に基づかない長いパスワードを選択し、文字、数字、および特殊文字の組み合わせを使用します。

- Login Shell ドロップダウンリストからユーザーのログインシェルを選択するか、デフォルト値の /bin/bash を受け入れます。

- / home/ ユーザー

名/に新しいユーザーのホームディレクトリー を作成したくない場合は、ホームディレクトリーの作成 チェックボックスの選択を解除します。Home Directory テキストボックスに内容を編集して、このホームディレクトリーを変更することもできます。ホームディレクトリーが作成されると、デフォルトの設定ファイルが/etc/skel/ディレクトリーからコピーされることに注意してください。 - 作成するユーザーと同じ名前の一意のグループが必要ない場合には、ユーザーのプライベート グループの作成 チェックボックスの選択を解除します。ユーザープライベートグループ(UPG)は、そのユーザーのみが属するユーザーアカウントに割り当てられたグループで、個別ユーザーのファイルパーミッションの管理に使用されます。

- Specify user ID manually を選択して、ユーザーのユーザー ID を指定します。このオプションが選択されていない場合は、次に 500 を超える利用可能なユーザー ID が新規ユーザーに割り当てられます。

- OK ボタンをクリックしてプロセスを完了します。

[D]

3.2.3. ユーザープロパティーの変更

- ユーザー名をクリックして、ユーザーリストからユーザーを選択します。

- ツールバーから Properties をクリックするか、ドロップダウンメニューから File → Properties を選択します。

図3.2 ユーザープロパティ

[D] - 設定に更新できるタブは 4 つあります。完了したら、OK ボタンをクリックして変更を保存します。

3.3. ユーザーマネージャーアプリケーションを使用したグループの管理

3.3.1. グループの表示

図3.3 グループの表示

[D]

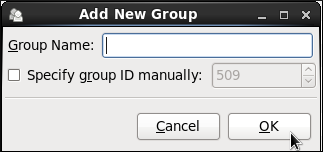

3.3.2. 新規グループの追加

- User Manager ツールバーから Add Group を選択します。

図3.4 新規グループ

[D] - 新規グループの名前を入力します。

- 指定したグループ ID を手作業 でチェックして、新しいグループのグループ ID(GID)を指定 します。

- GID を選択します。Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux は、システムグループ用に 500 未満のグループ ID を確保することに注意してください。

- OK をクリックしてグループを作成します。新しいグループがグループ一覧に表示されます。

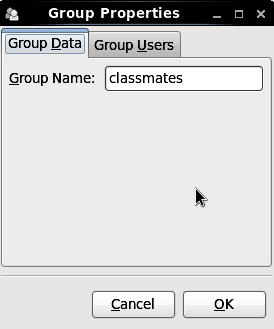

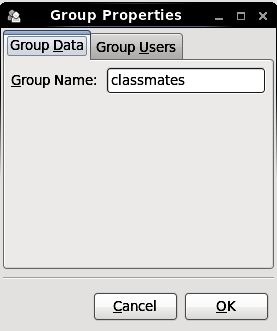

3.3.3. グループプロパティーの変更

- 名前をクリックして、グループリストからグループを選択します。

- ツールバーから Properties をクリックするか、ドロップダウンメニューから File → Properties を選択します。

図3.5 グループプロパティー

[D] - Group Users タブにはグループメンバーの一覧が表示されます。このタブを使用してグループに対してユーザーを追加または削除します。OK をクリックして変更を保存します。

3.4. コマンドラインツールを使用したユーザーの管理

/etc/passwd と、セキュアなユーザーアカウント情報を格納する /etc/shadow が含まれます。

3.4.1. ユーザーの作成

/home/username/ )を作成し、デフォルトのシェルを /bin/bash に設定します。

- ユーザー 名を任意の名前で置き換える

rootとして、シェルプロンプトで以下のコマンドを実行します。useradd username - パスワードのロック解除を行い、アカウントのロックを解除します。プログラムが要求されたら、パスワードを 2 回入力します。

passwd

例3.1 デフォルト設定を使用したユーザーの作成

~]# useradd robert ~]# passwd robert Changing password for user robert New password: Re-type new password: passwd: all authentication tokens updated successfully.

robert という名前のアカウントが作成されます。cat /etc/passwd を実行して /etc/passwd ファイルの内容を表示する場合は、表示された行から新規ユーザーの詳細を確認できます。

robert:x:502:502::/home/robert:/bin/bash

robert には 502 という UID が割り当てられました。これは、0 から 499 までのデフォルトの UID 値がシステムアカウント用に予約されるルールを反映しています。GID、User Private Group のグループ ID は UID に等しくなります。ホームディレクトリーは /home/robert に、ログインシェルを /bin/bash に設定します。X の文字 は、シャドウパスワードが使用され、ハッシュ化されたパスワードが /etc/shadow に保存されることを示唆します。

useradd [option(s)] username-c オプションを使用して、作成時にユーザーのフルネームなどを指定できます。-c の後に文字列を付けて、ユーザーにコメントを追加します。

useradd -c "string" username例3.2 ユーザー作成時のユーザーのフルネームの指定

~]# useradd -c "Robert Smith" robert ~]# cat /etc/passwd robert:x:502:502:Robert Smith:/home/robert:/bin/bash

robert でユーザーアカウントが作成されている。ログイン名およびフルネーム Robert Smith で作成されていること。

/home/ ユーザー名/ ディレクトリーを作成したくない場合は、その代わりに別のユーザー名を設定します。以下のコマンドを実行します。

useradd -d home_directory例3.3 デフォルト以外のホームディレクトリーでのユーザーの追加

~]# useradd -d /home/dir_1 robert

robert のホームディレクトリーはデフォルトの /home/robert ではなく、/home/dir_1/ です。

-M オプションを指定して実行できます。ただし、このようなユーザーが起動したばかりのシステムにログインし、ホームディレクトリーが存在しない場合は、ログインディレクトリーは root ディレクトリーになります。このようなユーザーが su コマンドを使用してシステムにログインすると、ログインディレクトリーは以前のユーザーの現在のディレクトリーになります。

useradd -M username/home ディレクトリーにコピーする必要がある場合は、-m オプションと -k オプションの後にパスを指定して実行します。

例3.4 ホームディレクトリーへのコンテンツのコピー時のユーザーの作成

/dir_1 という名前のディレクトリーの内容を /home/jane にコピーします。これは、新しいユーザー jane のデフォルトのホームディレクトリーです。

~]# useradd -m -k /dir_1 jane

-e オプションは、YYYY-MM-DD 形式で指定された expire_date とともに使用されます。

useradd -e YYYY-MM-DD username例3.5 アカウントの有効期限の設定

~]# useradd -e 2015-11-05 emily

/bin/bash ですが、-s オプションで bash、ksh、csh、tsh とは異なるシェルに変更できます。

useradd -s login_shell username例3.6 デフォルト以外のシェルでユーザーの追加

~]# useradd -s /bin/ksh robert

/bin/ksh シェルを持つ robert ユーザーを作成します。

-r オプションは、一部の root 権限ではなく、管理者が使用するアカウントとなるシステムアカウントを作成します。このようなアカウントは、/etc/login.defs で定義された UID_MIN の値よりも低い値を持ちます(通常は通常のユーザーの場合 500 以上)。

useradd -r username3.4.2. 新規ユーザーのグループへの割り当て

プライベート グループ(UPG、ユーザーのみが属するユーザーアカウントに割り当てられたグループ)を作成します。たとえば、アカウントの robert が作成されると、robert という名前の UPG が同時に作成されます。そのメンバーは、ユーザー robert だけです。

を作成し たくない場合は、useradd コマンドに以下のオプションを付けて実行します。

useradd -N username-g オプションおよび -G オプションでユーザーのグループメンバーシップを指定できます。-g オプションはプライマリーグループメンバーシップを指定しますが、-G はユーザーも含まれる補助グループを参照します。指定するグループ名がシステムにすでに存在している必要があります。

例3.7 グループへのユーザーの追加

~]# useradd -g "friends" -G "family,schoolmates" emily

emily コマンドは、ユーザーを作成しますが、's primary group は、-g オプションで指定したように friends に設定されます。Emily は、 補助グループ ファミリー と 授業におけるグループメンバーでもあります。

-G オプションを指定して usermod コマンドを使用し、コンマで区切られたグループの一覧(スペースなし)を使用します。

usermod -G group_1,group_2,group_33.4.3. ユーザーの認証の更新

/etc/shadow ファイルを参照)。

/etc/passwd ファイルを管理する標準ユーティリティーを使用します。passwd コマンドの構文は、以下のようになります。

passwd option(s) username!)のプレフィックスを付けて無効な文字列にレンダリングすることで、暗号化されたパスワードを無効な文字列にレンダリングすることで実行されます。後でアカウントのロックを解除する理由を見つけた場合は、passwd にロックのためのリバース操作があります。これらの 2 つの操作を実行できるのは root のみです。

passwd -l username passwd -u username

例3.8 ユーザーパスワードのロック解除

~]# passwd -l robert Locking password for user robert. passwd: Success ~]# passwd -u robert passwd: Warning: unlocked password would be empty passwd: Unsafe operation (use -f to force)

-l オプションが robert のアカウントパスワードを正常にロックします。ただし、 passwd -u コマンドを実行すると、パスワードレスアカウントの作成を拒否するため、パスワードのロックを解除しません。

-e オプションを指定して passwd を実行します。ユーザーは、次回のログイン時にパスワードの変更を強制します。

passwd -e username-n オプション)および最大( -x オプション)の有効期間を設定できます。パスワードの有効期限についてユーザーに通知するには、-w オプションを使用します。これらのオプションはすべて日数とともに指定する必要があり、root でのみ実行できます。

例3.9 ユーザーパスワードのデータの調整

~]# passwd -n 10 -x 60 -w 3 jane

-S オプションを使用して、特定のアカウントのパスワードステータスを把握するための短い情報を出力します。

~]# passwd -S jane jane LK 2014-07-22 10 60 3 -1 (Password locked.)

0 の場合は、パスワードの期限が切れるとすぐにアカウントが無効になり、値が - 1 の場合はこの機能が無効になります。つまり、ユーザーはパスワードの期限が切れたときにパスワードを変更する必要があります。-f オプションは、アカウントが無効になるまで、パスワードの期限が切れてから日数を指定するために使用されます(ただし、システム管理者がブロック解除することもできます)。

useradd -f number-of-days username3.4.4. ユーザー設定の変更

usermod option(s) username-l オプションを新しいユーザー名(または login)で使用します。

例3.10 ユーザーのログインの変更

~]# usermod -l "emily-smith" emily

-l オプションは、ユーザー名をログインから新しいログインに変更します( emily -smith )。それ以外は何も変更しません。特に、新しいユーザー名を反映するために手動で変更した場合を除き、ホームディレクトリー名(/home/emily)は変わりません。例3.11 ユーザーの UID およびホームディレクトリーの変更

~]# usermod -a -u 699 -d /home/dir_2 robert

-a -u オプションおよび -d オプションを指定すると、ユーザー robert の設定が変更されます。これで、ID は 501 ではなく 699 で、ホームディレクトリーは /home/robert ではなくなりましたが、/home/dir_2 はなくなりました。

例3.12 ユーザーの変更

~]# usermod -m -d /home/jane -L jane

-m オプションおよび -d オプションは、jane のホームディレクトリーのコンテンツを /home/dir_3 ディレクトリーに移動します。-L オプションは、パスワードをロックして jane のアカウントへのアクセスをロックします。

3.4.5. ユーザーの削除

root でコマンドラインで userdel コマンドを使用します。

userdel username-r オプションを組み合わせると、ユーザーのホームディレクトリー内にあるファイルがホームディレクトリー自体と、ユーザーのメールスプールと共に削除されます。他のファイルシステムにあるファイルは、手動で検索して削除する必要があります。

userdel -r username-r オプションは比較的安全であるため、-f と比較すると、ユーザーがログインしている場合でもユーザーアカウントを強制的に削除することが推奨されます。

3.4.6. 機密ユーザー情報の表示

lslogins [OPTIONS]lslogins(1)の man ページ、または lslogins --help コマンドの出力を参照してください。

例3.13 システムにあるすべてのアカウントに関する基本情報の表示

~]# lslogins

UID USER PWD-LOCK PWD-DENY LAST-LOGIN GECOS

0 root 0 0 root

1 bin 0 1 bin

2 daemon 0 1 daemon

3 adm 0 1 adm

4 lp 0 1 lp

5 sync 0 1 sync

6 shutdown 0 1 Jul21/16:20 shutdown

7 halt 0 1 halt

8 mail 0 1 mail

10 uucp 0 1 uucp

11 operator 0 1 operator

12 games 0 1 games

13 gopher 0 1 gopher

14 ftp 0 1 FTP User

29 rpcuser 0 1 RPC Service User

32 rpc 0 1 Rpcbind Daemon

38 ntp 0 1

42 gdm 0 1

48 apache 0 1 Apache

68 haldaemon 0 1 HAL daemon

69 vcsa 0 1 virtual console memory owner

72 tcpdump 0 1

74 sshd 0 1 Privilege-separated SSH

81 dbus 0 1 System message bus

89 postfix 0 1

99 nobody 0 1 Nobody

113 usbmuxd 0 1 usbmuxd user

170 avahi-autoipd 0 1 Avahi IPv4LL Stack

173 abrt 0 1

497 pulse 0 1 PulseAudio System Daemon

498 saslauth 0 1 Saslauthd user

499 rtkit 0 1 RealtimeKit

500 jsmith 0 0 10:56:12 John Smith

501 jdoe 0 0 12:13:53 John Doe

502 esmith 0 0 12:59:05 Emily Smith

503 jeyre 0 0 12:22:14 Jane Eyre

65534 nfsnobody 0 1 Anonymous NFS UserJohn Doe のアカウントと、システム上のアクティビティーに関する詳細情報を表示します。

例3.14 1 つのアカウントに関する詳細情報の表示

~]# lslogins jdoe

Username: jdoe

UID: 501

Gecos field: John Doe

Home directory: /home/jdoe

Shell: /bin/bash

No login: no

Password is locked: no

Password no required: no

Login by password disabled: no

Primary group: jdoe

GID: 501

Supplementary groups: users

Supplementary group IDs: 100

Last login: 12:13:53

Last terminal: pts/3

Last hostname: 192.168.100.1

Hushed: no

Password expiration warn interval: 7

Password changed: Aug01/02:00

Maximal change time: 99999

Password expiration: Sep01/02:00

Selinux context: unconfined_u:unconfined_r:unconfined_t:s0-s0:c0.c1023--logins=LOGIN オプションを使用すると、UID またはユーザー名の一覧として指定されたアカウントのグループに関する情報を表示できます。--output=COLUMNS オプションの指定。COLUMNS は利用可能な出力パラメーターのリストであるため、lslogins コマンドの出力をカスタマイズできます。たとえば、以下のコマンドは、ユーザー root、jsmith、jdoe、および esmith のログインアクティビティーを表示します。

例3.15 ユーザーのグループに関する特定情報の表示

~]# lslogins --logins=0,500,jdoe,esmith \ > --output=UID,USER,LAST-LOGIN,LAST-TTY,FAILED-LOGIN,FAILED-TTY UID USER LAST-LOGIN LAST-TTY FAILED-LOGIN FAILED-TTY 0 root 500 jsmith 10:56:12 pts/2 501 jdoe 12:13:53 pts/3 502 esmith 15:46:16 pts/3 15:46:09 ssh:notty

--system-accs オプションを使用します。ユーザーアカウントに対応するには、--user-accs を使用します。たとえば、以下のコマンドは、すべてのユーザーアカウントの補助グループとパスワードの有効期限に関する情報を表示します。

例3.16 すべてのユーザーアカウントの補助グループとパスワードの有効期限に関する情報の表示

~]# lslogins --user-accs --supp-groups --acc-expiration

UID USER GID GROUP SUPP-GIDS SUPP-GROUPS PWD-WARN PWD-MIN PWD-MAX PWD-CHANGE

PWD-EXPIR

0 root 0 root 7 99999 Jul21/02:00

500 jsmith 500 jsmith 1000,100 staff,users 7 99999 Jul21/02:00

501 jdoe 501 jdoe 100 users 7 99999 Aug01/02:00

Sep01/02:00

502 esmith 502 esmith 100 users 7 99999 Aug01/02:00

503 jeyre 503 jeyre 1000,100 staff,users 7 99999 Jul28/02:00

Sep01/02:00

65534 nfsnobody 65534 nfsnobody Jul21/02:00

例3.17 見出しのない単一の情報の表示

~]# lslogins --logins=jsmith --output=LAST-LOGIN --time-format=iso | tail -1

2014-08-06T10:56:12+02003.5. コマンドラインツールを使用したグループの管理

/etc/group と、セキュアなグループのアカウント情報を格納する /etc/gshadow が含まれます。

3.5.1. グループの作成

root で groupadd コマンドを実行します。

groupadd group_name例3.18 デフォルト設定を使用したグループの作成

~]# groupadd friends

friends という新しいグループを作成します。グループの詳細は、/etc/group ファイルの新たに作成された行を参照してください。

classmates:x:30005:

friends は一意の GID(グループ ID)が 30005 にアタッチされ、どのユーザーも接続されません。必要に応じて、gpasswd groupname を実行してグループのパスワードを設定できます。

groupadd option(s) groupname-g オプションを指定して groupadd コマンドを実行します。この値は固有で( -o オプションを使用しない限り)一意でなければならず、値は負の値ではない必要があることに注意してください。

groupadd -g GID例3.19 GID が指定されたグループの作成

schoolmates という名前のグループを作成し、そのグループに 60002 の GID を設定します。

~]# groupadd -g 60002 schoolmates

-g および GID がすでに存在する場合、groupadd は、既存の GID を持つ別のグループの作成を拒否します。回避策として、groupadd で -f オプションを使用してグループが作成されますが、別の GID を使用します。

groupadd -f GID-r オプションを groupadd コマンドにアタッチして、システムグループを作成することもできます。システムグループは、実際には 999 の範囲内で 1 から 499 に割り当てられることを意味します。

groupadd -r group_name3.5.2. グループへのユーザーのアタッチ

gpasswd -a username which_group_to_editgpasswd -d username which_group_to_edit--members オプションの後にユーザー名をコンマで区切って指定します。

gpasswd --members username_1,username_2 which_group_to_edit3.5.3. グループ認証の更新

/etc/group ファイルおよび /etc/gshadow ファイルを管理します。このコマンドは、グループ管理者が実行した場合に限り機能することに注意してください。

root ユーザーは、gpasswd -A users groupname を使用してグループ管理者を追加できます。ここで、ユーザー は、グループ管理者にしたい既存ユーザーのコンマ区切りの一覧です(コンマの間にスペースは一切ありません)。

gpasswd groupname例3.20 グループパスワードの変更

~]# gpasswd crowd Changing password for group crowd New password: Re-enter new password:

crowd のパスワードが変更されました。

-r オプションを使用して、named グループからパスワードを削除することもできます。

gpasswd -r schoolmates3.5.4. グループ設定の変更

groupmod option(s) groupnamegroupmod -g GID_NEW which_group_to_editgroupmod -n new_groupname groupname例3.21 グループ名の変更

schoolmates の名前を crowd に変更します。

~]# groupmod -n crowd schoolmates

3.5.5. グループの削除

groupdel groupname3.6. その他のリソース

3.6.1. インストールされているドキュメント

- chage(1) — パスワードエージングのポリシーとアカウントの有効期限を修正するコマンドです。

- gpasswd(1)-

/etc/groupファイルを管理するコマンドです。 - groupadd(8) — グループを追加するコマンドです。

- grpck(8):

/etc/groupファイルを検証するコマンドです。 - groupdel(8) — グループを削除するコマンドです。

- groupmod(8) — グループのメンバーシップを修正するコマンドです。

- pwck(8):

/etc/passwdファイルおよび/etc/shadowファイルを検証するコマンド。 - pwconv(8) — 通常のパスワードをシャドウパスワードに変換するツールです。

- pwunconv(8) — シャドウパスワードを通常のパスワードに変換するツールです。

- useradd(8) — ユーザーを追加するコマンドです。

- userdel(8) — ユーザーを削除するコマンドです。

- usermod(8) — ユーザーを修正するコマンドです。

- group(5) — システムのグループ情報を含むファイルです。

- passwd(5) — システムのユーザー情報を含むファイルです。

- shadow(5) — システムのパスワードとアカウントの有効期限に関する情報を含むファイルです。ワードおよびアカウントの有効期限情報を含むファイル。

- login.defs(5): シャドウパスワードスイート設定を含むファイルです。

- useradd(8):

/etc/default/useraddの場合は、man ページの「Changing the default values」セクションを参照してください。

第4章 権限の取得

root としてアクセスすることは危険を伴う可能性があり、システムおよびデータの著しい破損につながる場合もあります。本章では、su および sudo プログラムを使用して管理者権限を取得する方法を説明します。これらのプログラムを使うと、特定のユーザーが高レベルの制御およびシステムセキュリティーを維持しつつ、通常は root ユーザーしかできないタスクを実行することができます。

4.1. su コマンド

~]# usermod -a -G wheel usernamewheel グループに追加するユーザー名に置き換えます。

- パネル上の システム メニューをクリックして 管理 から ユーザーとグループ をクリックして User Manager を表示させます。または、シェルプロンプトで system-config-users コマンドを入力します。

- ユーザー タブをクリックして、ユーザーリストの中から必要なユーザーを選択します。

- ツールバーの 設定 をクリックして、ユーザー設定のダイアログボックスを表示させます (または ファイル メニューで 設定 を選択します) 。

- グループ タブをクリックし、wheel グループのチェックボックスにチェックマークを付けて OK をクリックします。

wheel グループにユーザーを追加したら、この特定のユーザーにのみ su コマンドの使用を許可することが推奨されます。これを行うには、su:/etc/pam.d/su の PAM 設定ファイルを編集する必要があります。このファイルをテキストエディターで開き、以下の行からコメント (#) を削除します。

#auth required pam_wheel.so use_uid

wheel の管理グループのメンバーのみが、su コマンドを使用して別のユーザーに切り換えることができるようになります。

root ユーザーは、デフォルトで wheel グループに含まれます。

4.2. sudo コマンド

sudo <command>/etc/sudoers 設定ファイルに一覧表示されているユーザーのみが sudo コマンドを使用することができ、root シェルではなく、その ユーザーの シェルでコマンドが実行されます。これは、Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;Linux 『Red Hat Enterprise Linux 6nbsp;6 セキュリティーガイド』 に示されるように、root シェルを完全に無効にできることを意味します。

/var/log/messages ファイルに記録され、このコマンドを実行したユーザー名で実行されたコマンドは /var/log/secure ファイルに記録されます。追加のロギングが必要な場合は、以下の行を /etc/pam.d/system-auth ファイルに追加して、pam_tty_audit モジュールを使用して、指定したユーザーの TTY 監査を有効にします。

session required pam_tty_audit.so disable=<pattern> enable=<pattern>

session required pam_tty_audit.so disable=* enable=root

/etc/sudoers を編集する場合は、visudo コマンドを使用する必要があります。

juan ALL=(ALL) ALL

juan は、任意のホストから sudo を使用し、任意のコマンドを実行できます。

%users localhost=/sbin/shutdown -h now

sudoers の man ページには、このファイルのオプションの詳細なリストが記載されています。

/etc/sudoers 設定ファイルを編集することで回避できます。/etc/sudoers ファイルをデフォルトの状態にしておくと、wheel グループのすべてのユーザーが無制限の root アクセスを許可します。

- デフォルトでは、sudo は sudoer のパスワードを 5 分間保存します。この間はコマンドを続けて使用しても、ユーザーはパスワードを要求されません。このため、ユーザーがログイン状態のままワークステーションを離れたりロックしない状態にしておくと、攻撃者に悪用されかねません。この動作は、以下の行を

/etc/sudoersファイルに追加することで変更できます。Defaults timestamp_timeout=<value>

<value> には、指定するタイムアウトの分数を入れます。< value> を 0 に設定すると、sudo は毎回パスワードを要求します。 - sudoer のアカウントが侵害されると、攻撃者は sudo を使用して管理権限のある新たなシェルを開くことができます。

sudo /bin/bashこの方法や同様の方法で root として新しいシェルを開くと、/etc/sudoersファイルで指定されたタイムアウト時間を無視し、新たに開かれたセッションが閉じられるまで攻撃者に sudo のパスワード入力を要求することがありません。

4.3. その他のリソース

インストールされているドキュメント

- su(1)- su の man ページには、このコマンドで利用可能なオプションの情報があります。

- sudo (8): sudo の man ページには、このコマンドの動作をカスタマイズするためのオプションの一覧と、このコマンドの詳細な説明が含まれています。

- pam(8) - man ページでは、 Linux 向け Pluggable Authentication Modules の使用方法が説明されています。

オンラインドキュメント

- Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;LinuxRed Hat Enterprise Linux 6nbsp;6 『Security Guide』 : セキュリティーガイドでは、セキュリティーリスクの詳細と権限を取得するプログラムに関連する技術を軽減しています。

- Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;LinuxRed Hat Enterprise Linux 6nbsp;6 Managing Single Sign-On and Smart Cards: 本書では、プラグ可能な認証モジュール(PAM)、その設定と使用について詳細に説明しています。

第5章 コンソールアクセス

- そうでないと実行できない特定のプログラムを実行できます。

- そうでない場合にはアクセスできない特定のファイルにアクセスできます。これらのファイルには通常、ディスクへのアクセスに使用される特殊なデバイスファイル、CD-ROM などが含まれます。

5.1. root 以外のユーザーのコンソールプログラムアクセスの無効化

/etc/security/console.apps/ ディレクトリー内のプログラムへのコンソールアクセスを拒否することができます。これらのプログラムを一覧表示するには、以下のコマンドを実行します。

~]$ ls /etc/security/console.apps

abrt-cli-root

config-util

eject

halt

poweroff

reboot

rhn_register

setup

subscription-manager

subscription-manager-gui

system-config-network

system-config-network-cmd

xserver

/etc/security/console.apps/ 内の各プログラムの PAM 設定ファイルは、/etc/pam.d/ ディレクトリーにあり、プログラムと同じ名前が付けられます。このファイルを使用して、ユーザーが root でない場合、プログラムへのアクセスを拒否するように PAM を設定できます。これを行うには、最初にコメント解除された行 auth requisite pam_deny.so の直後に auth sufficient pam_rootok.so 行を挿入します。

例5.1 再起動プログラムへのアクセスの無効化

/etc/security/console.apps/reboot への root 以外のコンソールアクセスを無効にするには、auth requisite pam_deny.so 行 を /etc/pam.d/reboot PAM 設定ファイルに挿入します。

#%PAM-1.0 auth sufficient pam_rootok.so auth requisite pam_deny.so auth required pam_console.so #auth include system-auth account required pam_permit.so

/etc/security/console.apps/ の複数のプログラムは、/etc/pam.d/config-util 設定ファイルから PAM 設定を部分的に派生します。これにより、/etc/pam.d/config-util を編集して、これらすべてのプログラムの設定を一度に変更できます。これらのプログラムをすべて検索するには、config-util ファイルを参照する PAM 設定ファイルを検索します。

~]# grep -l "config-util" /etc/pam.d/*

/etc/pam.d/abrt-cli-root

/etc/pam.d/rhn_register

/etc/pam.d/subscription-manager

/etc/pam.d/subscription-manager-gui

/etc/pam.d/system-config-network

/etc/pam.d/system-config-network-cmd5.2. Ctrl+Alt+Del を使用した再起動の無効化

/etc/init/control-alt-delete.conf ファイルに指定されます。デフォルトでは、-r オプションを指定した shutdown ユーティリティーが、システムのシャットダウンおよび再起動に使用されます。

~]# echo "exec true" >> /etc/init/control-alt-delete.override

パート II. サブスクリプションおよびサポート

第6章 システム登録およびサブスクリプション管理

6.1. システム登録およびサブスクリプションの割り当て

root で実行することに注意してください。

- 以下のコマンドを実行してシステムを登録します。ユーザー名とパスワードを入力するように求められます。ユーザー名とパスワードは、Red Hat カスタマーポータルのログイン認証情報と同じであることに注意してください。

subscription-manager register - 必要なサブスクリプションのプール ID を確認します。これを行うには、シェルプロンプトで以下のコマンドを入力し、システムで利用できるサブスクリプションの一覧を表示します。

subscription-manager list --availableこのコマンドは、利用可能な各サブスクリプションの名前、固有 ID、有効期限、およびそのサブスクリプションに関連するその他の詳細情報を表示します。すべてのアーキテクチャーのサブスクリプションを一覧表示するには、--allオプションを追加します。プール ID は、Pool IDで始まる行に一覧表示されます。 - 以下のコマンドを実行して、該当するサブスクリプションをシステムに割り当てます。

subscription-manager attach --pool=pool_idpool_id を、直前のステップで確認したプール ID に置き換えます。システムに割り当てているサブスクリプションの一覧を随時確認するには、以下を実行します。subscription-manager list --consumed

6.2. ソフトウェアリポジトリーの管理

/etc/yum.repos.d/ ディレクトリーにリポジトリーファイルが作成されます。これを確認するには、yum を使用して有効なリポジトリーの一覧を表示します。

yum repolistsubscription-manager repos --listrhel-variant-rhscl-version-rpms rhel-variant-rhscl-version-debug-rpms rhel-variant-rhscl-version-source-rpms

サーバー または ワークステーション)で、version は Red Hat Enterprise Linux システムのバージョン(6 または 7)を示します。以下に例を示します。

rhel-server-rhscl-6-eus-rpms rhel-server-rhscl-6-eus-source-rpms rhel-server-rhscl-6-eus-debug-rpms

subscription-manager repos --enable repositorysubscription-manager repos --disable repository6.3. サブスクリプションの削除

- すでに割り当てられているサブスクリプションの情報を一覧表示し、削除する必要があるサブスクリプションのシリアル番号を確認します。

subscription-manager list --consumedシリアル番号は、serialに記載されている番号です。たとえば、以下の例では744993814251016831になります。SKU: ES0113909 Contract: 01234567 Account: 1234567 Serial: 744993814251016831 Pool ID: 8a85f9894bba16dc014bccdd905a5e23 Active: False Quantity Used: 1 Service Level: SELF-SUPPORT Service Type: L1-L3 Status Details: Subscription Type: Standard Starts: 02/27/2015 Ends: 02/27/2016 System Type: Virtual

- 以下のコマンドを実行して、選択したサブスクリプションを削除します。

subscription-manager remove --serial=serial_numberserial_number を、直前の手順で確認したシリアル番号に置き換えます。

subscription-manager remove --all6.4. その他のリソース

インストールされているドキュメント

subscription-manager(8): Red Hat Subscription Management の man ページでは、サポートされるオプションおよびコマンドの完全なリストが提供されます。

関連書籍

- Red Hat Subscription Management の一連のガイド: これらのガイドには、Red Hat Subscription Management の使用方法の詳細情報が記載されています。

- インストールガイド: 初回起動プロセス中に登録する方法の詳細については、「初回起動時」の章を参照してください。https://access.redhat.com/documentation/ja-JP/Red_Hat_Enterprise_Linux/6/html/Installation_Guide/ch-firstboot.html

オンラインリソース

- Red Hat Access Labs: Red Hat Access Labs には 「Registration Assistant」 が含まれています。

その他の参考資料

- 8章Yum では、yum パッケージマネージャーを使用したソフトウェアのインストールおよび更新に関する情報を提供します。

- 9章PackageKit PackageKit パッケージマネージャーを使用してソフトウェアをインストールおよび更新する方法を提供します。

第7章 Red Hat Support Tool を使用したサポートへのアクセス

SSH または任意のターミナルで実行できます。また、コマンドラインから Red Hat ナレッジベースを検索したり、コマンドラインでソリューションを直接コピーしたり、サポートケースを作成または更新したり、分析のために Red Hat にファイルを送信したりできます。

7.1. Red Hat Support Tool のインストール

root で以下のコマンドを入力します。

~]# yum install redhat-support-tool

7.2. コマンドラインを使用した Red Hat Support Tool の登録

~]# redhat-support-tool config user usernameusername は、Red Hat カスタマーポータルアカウントのユーザー名に置き換えます。~]# redhat-support-tool config password Please enter the password for username:

7.3. インタラクティブシェルモードでの Red Hat Support Tool の使用

~]$ redhat-support-tool

Welcome to the Red Hat Support Tool.

Command (? for help):

ツールは、非特権ユーザーまたは root として実行できます。

? 文字を入力するとコマンドの一覧を表示できます。プログラムまたはメニューの選択は、q または e の文字を入力して終了できます。ナレッジベースまたはサポートケースを初めて検索する場合は、Red Hat カスタマーポータルのユーザー名とパスワードを入力するよう求められます。また、インタラクティブモードで Red Hat カスタマーポータルアカウントのユーザー名とパスワードを設定し、オプションで設定ファイルに保存することもできます。

7.4. Red Hat Support Tool の設定

~]# redhat-support-tool Welcome to the Red Hat Support Tool. Command (? for help): config --help Usage: config [options] config.option <new option value> Use the 'config' command to set or get configuration file values. Options: -h, --help show this help message and exit -g, --global Save configuration option in /etc/redhat-support-tool.conf. -u, --unset Unset configuration option. The configuration file options which can be set are: user : The Red Hat Customer Portal user. password : The Red Hat Customer Portal password. debug : CRITICAL, ERROR, WARNING, INFO, or DEBUG url : The support services URL. Default=https://api.access.redhat.com proxy_url : A proxy server URL. proxy_user: A proxy server user. proxy_password: A password for the proxy server user. ssl_ca : Path to certificate authorities to trust during communication. kern_debug_dir: Path to the directory where kernel debug symbols should be downloaded and cached. Default=/var/lib/redhat-support-tool/debugkernels Examples: - config user - config user my-rhn-username - config --unset user

手順7.1 インタラクティブモードでの Red Hat Support Tool の登録

- 以下のコマンドを入力してツールを起動します。

~]# redhat-support-tool - Red Hat カスタマーポータルのユーザー名を入力します。

Command (? for help): config user usernameユーザー名をグローバル設定ファイルに保存するには、-gオプションを追加します。 - Red Hat カスタマーポータルのパスワードを入力します。

Command (? for help): config password Please enter the password for username:

7.4.1. 設定ファイルへの設定の保存

~/.redhat-support-tool/redhat-support-tool.conf 設定ファイルを使用して現在のユーザーのホームディレクトリーに値とオプションをローカルで保存します。必要に応じて、パスワードをこのファイルに保存することが推奨されます。ツールが起動すると、グローバル設定ファイル /etc/redhat-support-tool.conf とローカル設定ファイルから値が読み取られます。ローカルに保存された値とオプションは、グローバルに保存された設定よりも優先されます。

base64 でエンコードされ簡単にデコードできるため、グローバルな /etc/redhat-support-tool.conf 設定ファイルにパスワードを保存することは推奨され ませ ん。また、ファイルは誰でも読み取り可能です。

-g, --global オプションを追加します。

Command (? for help): config setting -g value

-g, --global オプションを使用して設定をグローバルで保存できるようにするには、Red Hat Support Tool を root で実行する必要があります。これは、通常のユーザーには /etc/redhat-support-tool.conf への書き込みに必要なパーミッションがないためです。

-u, --unset オプションを追加します。

Command (? for help): config setting -u value

これにより、ツールからパラメーターが削除および設定解除され、(利用可能な場合は) グローバル設定ファイルにある同等の設定が使用されます。

-u, --unset オプションでグローバル設定ファイルに保存される値は削除できませんが、-g, --global オプションと -u, --unset オプションを同時に使用して、ツールの現在の実行中のインスタンスから、設定を解除することができます。root として実行している場合は、-g, --global と -u, --unset オプションを同時に使用してグローバル設定ファイルから値とオプションを削除できます。

7.5. インタラクティブモードでのサポートケースの作成および更新

手順7.2 インタラクティブモードでの新しいサポートケースの作成

- 以下のコマンドを入力してツールを起動します。

~]# redhat-support-tool - opencase コマンドを入力します。

Command (? for help): opencase - 画面に表示されたプロンプトに従って製品とバージョンを選択します。

- ケースの要約を入力します。

- ケースの説明を入力し、完了したら空の行で Ctrl+D を押します。

- ケースの重大度を選択します。

- オプションで、サポートケースを作成する前に、この問題のソリューションが存在するかどうかを確認することを選択します。

- サポートケースを作成することを確定します。

Support case 0123456789 has successfully been opened

- オプションで、SOS レポートを添付することを選択します。

- オプションで、ファイルを添付することを選択します。

手順7.3 インタラクティブモードでの既存のサポートケースの表示および更新

- 以下のコマンドを入力してツールを起動します。

~]# redhat-support-tool - getcase コマンドを入力します。

Command (? for help): getcase case-numbercase-number は、表示および更新するケースの番号です。 - 画面に表示されたプロンプトに従ってケースを表示し、コメントを変更または追加して、添付ファイルを取得または追加します。

手順7.4 インタラクティブモードでの既存のサポートケースの変更

- 以下のコマンドを入力してツールを起動します。

~]# redhat-support-tool - modifycase コマンドを入力します。

Command (? for help): modifycase case-numbercase-number は、表示および更新するケースの番号です。 - 変更の選択リストが表示されます。

Type the number of the attribute to modify or 'e' to return to the previous menu. 1 Modify Type 2 Modify Severity 3 Modify Status 4 Modify Alternative-ID 5 Modify Product 6 Modify Version End of options.

画面に表示されたプロンプトに従って 1 つまたは複数のオプションを変更します。 - たとえば、ステータスを変更する場合は、

3と入力します。Selection: 3 1 Waiting on Customer 2 Waiting on Red Hat 3 Closed Please select a status (or 'q' to exit):

7.6. コマンドラインでのサポートケースの表示

~]# redhat-support-tool getcase case-number

case-number は、ダウンロードするケースの番号です。

7.7. その他のリソース

パート III. ソフトウェアのインストールおよび管理

第8章 Yum

8.1. パッケージの確認と更新

8.1.1. 更新の確認

yum check-update~]# yum check-update

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Updating Red Hat repositories.

INFO:rhsm-app.repolib:repos updated: 0

PackageKit.x86_64 0.5.8-2.el6 rhel

PackageKit-glib.x86_64 0.5.8-2.el6 rhel

PackageKit-yum.x86_64 0.5.8-2.el6 rhel

PackageKit-yum-plugin.x86_64 0.5.8-2.el6 rhel

glibc.x86_64 2.11.90-20.el6 rhel

glibc-common.x86_64 2.10.90-22 rhel

kernel.x86_64 2.6.31-14.el6 rhel

kernel-firmware.noarch 2.6.31-14.el6 rhel

rpm.x86_64 4.7.1-5.el6 rhel

rpm-libs.x86_64 4.7.1-5.el6 rhel

rpm-python.x86_64 4.7.1-5.el6 rhel

udev.x86_64 147-2.15.el6 rhel

yum.noarch 3.2.24-4.el6 rhelPackageKit- パッケージの名前x86_64- パッケージがビルドされた CPU アーキテクチャー0.5.8- インストールする更新パッケージのバージョンrhel- 更新パッケージが置かれているリポジトリー

8.1.2. パッケージの更新

単一パッケージの更新

root で以下のコマンドを実行します。

yum update package_name~]# yum update udev

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Updating Red Hat repositories.

INFO:rhsm-app.repolib:repos updated: 0

Setting up Update Process

Resolving Dependencies

--> Running transaction check

---> Package udev.x86_64 0:147-2.15.el6 set to be updated

--> Finished Dependency Resolution

Dependencies Resolved

===========================================================================

Package Arch Version Repository Size

===========================================================================

Updating:

udev x86_64 147-2.15.el6 rhel 337 k

Transaction Summary

===========================================================================

Install 0 Package(s)

Upgrade 1 Package(s)

Total download size: 337 k

Is this ok [y/N]:Loaded plugins: product-id, refresh-packagekit, subscription-manager- yum は常に、どの Yum プラグインがインストールされ、有効になっているかを通知します。Yum プラグインに関する一般的な情報は、「yum のプラグイン」 を参照してください。特定のプラグインの説明は、「プラグインの説明」 を参照してください。udev.x86_64- 新しい udev パッケージをダウンロードしてインストールできます。- yum は更新情報を表示し、更新を実行するかどうかを尋ねられます。yum はデフォルトで対話的に実行されます。yum コマンドが実行する予定のトランザクションがすでに分かっている場合は、

-yオプションを使用して、yum が質問する質問(この場合は非対話的に実行)に対して、自動的に yes と回答できます。ただし、発生する可能性のある問題を簡単にトラブルシューティングできるように、yum がシステムに加える変更を必ず確認する必要があります。トランザクションが到着する場合は、「トランザクション履歴の活用」 で説明されているように yum history コマンドを使用して Yum のトランザクション履歴を表示できます。

すべてのパッケージとそれらの依存関係の更新

yum updateセキュリティー関連パッケージの更新

パッケージの自動更新

cron デーモンの Yum インターフェースを提供し、パッケージリポジトリーからメタデータをダウンロードします。yum-cron サービスを有効にすると、ユーザーは毎日自動的に Yum の更新を cron ジョブとしてスケジュールできます。

~]# yum install yum-cron~]# chkconfig yum-cron on~]# service yum-cron start~]# service yum-cron status/etc/sysconfig/yum-cron ファイルを編集します。

yum-cron の詳細は、/etc/sysconfig/yum-cron 内のコメントと yum-cron(8)man ページを参照してください。

8.1.3. 設定ファイルの変更の保存

8.1.4. ISO と Yum を使用してシステムをオフラインでアップグレード

- ISO イメージをマウントするターゲットディレクトリーを作成します。このディレクトリーは、マウント時に自動的に作成されません。

rootで以下のコマンドを実行します。mkdir mount_dirmount_dir をマウントディレクトリーへのパスに置き換えます。通常、ユーザーは/mediaディレクトリーのサブディレクトリーとして作成します。 - 以前に作成したターゲットディレクトリーに Red Hat Enterprise Linux 6 インストール ISO イメージをマウントします。

rootで以下のコマンドを実行します。mount

-oloopiso_name mount_diriso_name は ISO イメージへのパスに、mount_dir はターゲットディレクトリーへのパスに置き換えます。ブロックデバイスとしてファイルをマウントするには、-oloopオプションが必要です。 media.repoファイルをマウントディレクトリーから/etc/yum.repos.d/ディレクトリーにコピーします。正常に機能するために、このディレクトリーの設定ファイルの拡張子は .repo である必要があります。cp

mount_dir/media.repo/etc/yum.repos.d/new.repoこれにより、yum リポジトリーの設定ファイルが作成されます。new.repo をファイル名に置き換えます(例: rhel6.repo )。- Red Hat Enterprise Linux インストール ISO を参照するように新しい設定ファイルを編集します。

/etc/yum.repos.d/new.repoファイルに以下の行を追加します。baseurl=file:///mount_dir

mount_dir は、マウントポイントへのパスに置き換えます。 - 前の手順で作成された

/etc/yum.repos.d/new.repoを含む、yum リポジトリーをすべて更新します。rootで以下のコマンドを実行します。yum

updateこれにより、システムはマウントされた ISO イメージで提供されたバージョンにアップグレードされます。 - アップグレードに成功したら、ISO イメージをアンマウントできます。

rootで以下のコマンドを実行します。umount mount_dirmount_dir はマウントディレクトリーへのパスです。また、最初の手順で作成されたマウントディレクトリーを削除することもできます。rootで以下のコマンドを実行します。rmdir mount_dir - 以前に作成された設定ファイルを別のインストールまたは更新に使用しない場合は、その設定ファイルを削除できます。

rootで以下のコマンドを実行します。rm

/etc/yum.repos.d/new.repo

例8.1 Red Hat Enterprise Linux 6.3 から 6.4 へのアップグレード

RHEL6.4-Server-20130130.0-x86_64-DVD1.iso )。マウント用に作成されたターゲットディレクトリーは /media/rhel6/ です。root で ISO イメージがあるディレクトリーに移動し、以下のコマンドを入力します。

~]# mount-oloopRHEL6.4-Server-20130130.0-x86_64-DVD1.iso/media/rhel6/

media.repo ファイルをコピーして、イメージ用の yum リポジトリーをセットアップします。

~]# cp/media/rhel6/media.repo/etc/yum.repos.d/rhel6.repo

/etc/yum.repos.d/rhel6.repo に以下の行を追加します。

baseurl=file:///media/rhel6/

RHEL6.4-Server-20130130.0-x86_64-DVD1.iso により提供されたバージョンにシステムがアップグレードされます。root で以下を実行します。

~]# yum update~]# umount /media/rhel6/~]# rmdir /media/rhel6/~]# rm /etc/yum.repos.d/rhel6.repo8.2. パッケージおよびパッケージグループ

8.2.1. パッケージの検索

yum search term…例8.2 特定の文字列に一致するパッケージの検索

~]$ yum search vim gvim emacs Loaded plugins: langpacks, product-id, search-disabled-repos, subscription-manager ============================= N/S matched: vim ============================== vim-X11.x86_64 : The VIM version of the vi editor for the X Window System vim-common.x86_64 : The common files needed by any version of the VIM editor [output truncated] ============================ N/S matched: emacs ============================= emacs.x86_64 : GNU Emacs text editor emacs-auctex.noarch : Enhanced TeX modes for Emacs [output truncated] Name and summary matches mostly, use "search all" for everything. Warning: No matches found for: gvim

8.2.2. パッケージの一覧表示

- ワイルドカード文字の前にバックスラッシュ記号を入力して、ワイルドカード文字をエスケープする

- glob 表現全体を二重引用符または単一引用符でくくる

- yum list glob_expression

- すべての glob 表現に一致するインストール済み および 利用可能なパッケージに関する情報を一覧表示します。

例8.3 glob 表現を使用した ABRT アドオンおよびプラグインの一覧表示

さまざまな ABRT アドオンとプラグインを含むパッケージは 「abrt-addon-」 または 「abrt-plugin-」 で始まります。これらのパッケージを一覧表示するには、シェルプロンプトで以下を入力します。~]# yum list abrt-addon\* abrt-plugin\* Loaded plugins: product-id, refresh-packagekit, subscription-manager Updating Red Hat repositories. INFO:rhsm-app.repolib:repos updated: 0 Installed Packages abrt-addon-ccpp.x86_64 1.0.7-5.el6 @rhel abrt-addon-kerneloops.x86_64 1.0.7-5.el6 @rhel abrt-addon-python.x86_64 1.0.7-5.el6 @rhel abrt-plugin-bugzilla.x86_64 1.0.7-5.el6 @rhel abrt-plugin-logger.x86_64 1.0.7-5.el6 @rhel abrt-plugin-sosreport.x86_64 1.0.7-5.el6 @rhel abrt-plugin-ticketuploader.x86_64 1.0.7-5.el6 @rhel - yum list all

- インストール済み および 利用可能なパッケージの一覧を表示します。

- yum list installed

- システムにインストールされているパッケージの一覧を表示します。出力の右端の列には、パッケージを取得したリポジトリーが表示されます。

例8.4 二重引用符表現を使用したインストール済みパッケージの一覧表示

「krb」 で始まり、1 文字とハイフンが続くインストール済みパッケージを一覧表示するには、以下を入力します。~]# yum list installed "krb?-*" Loaded plugins: product-id, refresh-packagekit, subscription-manager Updating Red Hat repositories. INFO:rhsm-app.repolib:repos updated: 0 Installed Packages krb5-libs.x86_64 1.8.1-3.el6 @rhel krb5-workstation.x86_64 1.8.1-3.el6 @rhel - yum list available

- 有効なすべてのリポジトリーで利用可能なパッケージの一覧を表示します。

例8.5 エスケープされたワイルドカード文字を含む 1 つの glob 式を使用した利用可能なパッケージの一覧表示

「gstreamer」 と 「プラグイン」 を含む名前で利用可能なパッケージを一覧表示するには、以下のコマンドを実行します。~]# yum list available gstreamer\*plugin\* Loaded plugins: product-id, refresh-packagekit, subscription-manager Updating Red Hat repositories. INFO:rhsm-app.repolib:repos updated: 0 Available Packages gstreamer-plugins-bad-free.i686 0.10.17-4.el6 rhel gstreamer-plugins-base.i686 0.10.26-1.el6 rhel gstreamer-plugins-base-devel.i686 0.10.26-1.el6 rhel gstreamer-plugins-base-devel.x86_64 0.10.26-1.el6 rhel gstreamer-plugins-good.i686 0.10.18-1.el6 rhel - yum grouplist

- パッケージグループの一覧を表示します。

- yum repolist

- 有効 なリポジトリーごとにリポジトリー ID、名前、提供するパッケージ数を一覧表示します。

8.2.3. パッケージ情報の表示

yum info package_name~]# yum info abrt

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Updating Red Hat repositories.

INFO:rhsm-app.repolib:repos updated: 0

Installed Packages

Name : abrt

Arch : x86_64

Version : 1.0.7

Release : 5.el6

Size : 578 k

Repo : installed

From repo : rhel

Summary : Automatic bug detection and reporting tool

URL : https://fedorahosted.org/abrt/

License : GPLv2+

Description: abrt is a tool to help users to detect defects in applications

: and to create a bug report with all informations needed by

: maintainer to fix it. It uses plugin system to extend its

: functionality.From repo: 行を参照)。

yumdb info package_nameuser はユーザーがインストールしたことを、dep は依存関係として取り入れたことを意味します)などのパッケージに関する追加情報を提供します。たとえば、yum パッケージに関する追加情報を表示するには、以下を入力します。

~]# yumdb info yum

Loaded plugins: product-id, refresh-packagekit, subscription-manager

yum-3.2.27-4.el6.noarch

checksum_data = 23d337ed51a9757bbfbdceb82c4eaca9808ff1009b51e9626d540f44fe95f771

checksum_type = sha256

from_repo = rhel

from_repo_revision = 1298613159

from_repo_timestamp = 1298614288

installed_by = 4294967295

reason = user

releasever = 6.1パッケージに含まれるファイルの一覧表示

repoquery --list package_name8.2.4. パッケージのインストール

個別パッケージのインストール

yum install package_nameyum install package_name package_namei686 の sqlite パッケージをインストールするには、以下を入力します。

~]# yum install sqlite.i686~]# yum install perl-Crypt-\*~]# yum install /usr/sbin/named/usr/sbin/named を提供するパッケージを探します。パッケージが存在すると、yum により、そのパッケージをインストールするかどうかを尋ねられます。

named バイナリーを含むパッケージをインストールする場合は、どの bin ディレクトリーまたは sbin ディレクトリーがインストールされているかわからない場合は、glob 表現を付けて yum provides コマンドを実行します。

~]# yum provides "*bin/named"

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Updating Red Hat repositories.

INFO:rhsm-app.repolib:repos updated: 0

32:bind-9.7.0-4.P1.el6.x86_64 : The Berkeley Internet Name Domain (BIND)

: DNS (Domain Name System) server

Repo : rhel

Matched from:

Filename : /usr/sbin/namedパッケージグループのインストール

kde-desktop )。

~]# yum -v grouplist kde\*

Loading "product-id" plugin

Loading "refresh-packagekit" plugin

Loading "subscription-manager" plugin

Updating Red Hat repositories.

INFO:rhsm-app.repolib:repos updated: 0

Config time: 0.123

Yum Version: 3.2.29

Setting up Group Process

Looking for repo options for [rhel]

rpmdb time: 0.001

group time: 1.291

Available Groups:

KDE Desktop (kde-desktop)

Doneyum groupinstall group_nameyum groupinstall groupidyum install @groupDesktop グループをインストールする方法と同じです。

~]# yum groupinstall "KDE Desktop" ~]# yum groupinstall kde-desktop ~]# yum install @kde-desktop

8.2.5. パッケージの削除

個々のパッケージの削除

root で以下のコマンドを実行します。

yum remove package_name~]# yum remove totem rhythmbox sound-juicer- パッケージ名

- glob 表現

- ファイル一覧

- パッケージが提供する機能

パッケージグループの削除

yum groupremove groupyum remove @groupDesktop グループを削除する方法と同等の方法になります。

~]# yum groupremove "KDE Desktop" ~]# yum groupremove kde-desktop ~]# yum remove @kde-desktop

remove_leaf_only=1 ディレクティブを /etc/ yum.conf 設定ファイルの [main] セクションに追加すると、他のパッケージやグループで必要のないパッケージのみ を削除するように yum に指示することができます。このディレクティブの詳細は、「[main] オプションの設定」 を参照してください。

8.3. トランザクション履歴の活用

8.3.1. トランザクションの一覧表示

root で引数なしで yum history を実行するか、シェルプロンプトで以下を入力します。

yumhistorylist

all のキーワードを追加します。

yumhistorylistall

yumhistoryliststart_id..end_id

yumhistorylistglob_expression

~]# yum history list 1..5

Loaded plugins: product-id, refresh-packagekit, subscription-manager

ID | Login user | Date and time | Action(s) | Altered

-------------------------------------------------------------------------------

5 | Jaromir ... <jhradilek> | 2011-07-29 15:33 | Install | 1

4 | Jaromir ... <jhradilek> | 2011-07-21 15:10 | Install | 1

3 | Jaromir ... <jhradilek> | 2011-07-16 15:27 | I, U | 73

2 | System <unset> | 2011-07-16 15:19 | Update | 1

1 | System <unset> | 2011-07-16 14:38 | Install | 1106

history listID- 特定のトランザクションを識別する整数値です。Login user- トランザクションが開始したログインセッションのユーザー名。この情報は、通常Full Name <username>形式で表示されます。ユーザーが実行しなかったトランザクション(システムの自動更新など)については、代わりにSystem <unset>が使用されます。Date and time- トランザクションが発生した日時。Action(s)- 表8.1「Action フィールドの値」 の説明通りに、トランザクション中に実行されたアクションのリスト。Altered- トランザクションによって影響を受けるパッケージの数。場合によっては 表8.2「Altered フィールドの値」 で説明されているように、追加情報が続きます。

表8.1 Action フィールドの値

| Action | 省略形 | 詳細 |

|---|---|---|

Downgrade | D | 1 つ以上のパッケージが旧バージョンにダウングレードされました。 |

Erase | E | 1 つ以上のパッケージが削除されました。 |

Install | I | 1 つ以上の新しいパッケージがインストールされました。 |

Obsoleting | O | 1 つ以上のパッケージが廃止として記録されました。 |

Reinstall | -R | 1 つ以上のパッケージが再インストールされました。 |

Update | U | 1 つ以上のパッケージが新しいバージョンに更新されました。 |

表8.2 Altered フィールドの値

| 記号 | 詳細 |

|---|---|

< | トランザクションが終了する前に、rpmdb データベースが Yum 以外で変更されました。 |

> | トランザクションが終了した後に、rpmdb データベースが Yum 以外で変更されました。 |

* | トランザクションは失敗して終了しました。 |

# | トランザクションは正常に終了しましたが、yum はゼロ以外の終了コードを返しました。 |

E | トランザクションは正常に終了しましたが、エラーまたは警告が表示されました。 |

%P | トランザクションは正常に終了しましたが、rpmdb データベースに問題がすでに存在します。 |

s | トランザクションは正常に終了しましたが、--skip-broken コマンドラインオプションが指定され、特定のパッケージが省略されました。 |

root で以下の形式のコマンドを実行します。

yumhistorysummary

yumhistorysummarystart_id..end_id

yumhistorysummaryglob_expression

~]# yum history summary 1..5

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Login user | Time | Action(s) | Altered

-------------------------------------------------------------------------------

Jaromir ... <jhradilek> | Last day | Install | 1

Jaromir ... <jhradilek> | Last week | Install | 1

Jaromir ... <jhradilek> | Last 2 weeks | I, U | 73

System <unset> | Last 2 weeks | I, U | 1107

history summaryroot で以下のコマンドを実行します。

yumhistorypackage-listglob_expression

~]# yum history package-list subscription-manager\*

Loaded plugins: product-id, refresh-packagekit, subscription-manager

ID | Action(s) | Package

-------------------------------------------------------------------------------

3 | Updated | subscription-manager-0.95.11-1.el6.x86_64

3 | Update | 0.95.17-1.el6_1.x86_64

3 | Updated | subscription-manager-firstboot-0.95.11-1.el6.x86_64

3 | Update | 0.95.17-1.el6_1.x86_64

3 | Updated | subscription-manager-gnome-0.95.11-1.el6.x86_64

3 | Update | 0.95.17-1.el6_1.x86_64

1 | Install | subscription-manager-0.95.11-1.el6.x86_64

1 | Install | subscription-manager-firstboot-0.95.11-1.el6.x86_64

1 | Install | subscription-manager-gnome-0.95.11-1.el6.x86_64

history package-list8.3.2. トランザクションの検証

root で以下の形式で yum history summary コマンドを使用します。

yumhistorysummaryid

root で以下のコマンドを実行します。

yumhistoryinfoid

yumhistoryinfostart_id..end_id

~]# yum history info 4..5

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Transaction ID : 4..5

Begin time : Thu Jul 21 15:10:46 2011

Begin rpmdb : 1107:0c67c32219c199f92ed8da7572b4c6df64eacd3a

End time : 15:33:15 2011 (22 minutes)

End rpmdb : 1109:1171025bd9b6b5f8db30d063598f590f1c1f3242

User : Jaromir Hradilek <jhradilek>

Return-Code : Success

Command Line : install screen

Command Line : install yum-plugin-security

Transaction performed with:

Installed rpm-4.8.0-16.el6.x86_64

Installed yum-3.2.29-17.el6.noarch

Installed yum-metadata-parser-1.1.2-16.el6.x86_64

Packages Altered:

Install screen-4.0.3-16.el6.x86_64

Install yum-plugin-security-1.1.30-17.el6.noarch

history inforoot で次のコマンドを実行します。

yumhistoryaddon-infoid

last キーワードを使用することもできます。

yumhistoryaddon-infolast

~]# yum history addon-info 4

Loaded plugins: product-id, refresh-packagekit, subscription-manager

Transaction ID: 4

Available additional history information:

config-main

config-repos

saved_tx

history addon-infoconfig-main- トランザクション中に使用された yum のグローバルオプション。グローバルオプションの変更方法は 「[main] オプションの設定」 を参照してください。config-repos- 個々の Yum リポジトリー用のオプション。個々のリポジトリー用のオプションを変更する方法は 「[repository] オプションの設定」 を参照してください。saved_tx- 別のマシンでトランザクションを繰り返すために yum load-transaction コマンドで使用できるデータ(以下を参照)。

root で以下のコマンドを実行します。

yumhistoryaddon-infoid information

8.3.3. トランザクションを元に戻す/繰り返す

root で次のコマンドを実行します。

yumhistoryundoid

root で次のコマンドを実行します。

yumhistoryredoid

last キーワードを使用して、最新のトランザクションを元に戻す、または繰り返すことができます。

root で次のコマンドを実行します。

yum-qhistoryaddon-infoidsaved_tx>file_name

root で以下のコマンドを使用してトランザクションを繰り返すことができます。

yum load-transaction file_namerpmdb バージョンは、ターゲットシステムのバージョンと同じである必要があります。yum version nogroups コマンドを使用すると、rpmdb バージョンを確認できます。

8.3.4. トランザクションの完了

root で以下のコマンドを使用して、後で再開できます。

yum-complete-transaction/var/lib/yum/transaction-all ファイルおよび /var/lib/yum/transaction-done ファイルに一覧表示されます。未完了のトランザクションが多い場合、yum-complete-transaction は最新のトランザクションを最初に完了しようとします。

--cleanup-only オプションを使用します。

yum-complete-transaction --cleanup-only8.3.5. 新しいトランザクション履歴の開始

root で以下のコマンドを実行します。

yumhistorynew

/var/lib/yum/history/ ディレクトリーに新しい空のデータベースファイルが作成されます。古いトランザクション履歴は保存されますが、新しいデータベースファイルがディレクトリーにある限りアクセスすることはできません。

8.4. Yum と Yum リポジトリーの設定

/etc/yum.conf にあります。このファイルには、必須の [main] セクションが 1 つあり、ここで全体に影響を与える Yum オプションを設定できます。また、[repository] セクションを 1 つ以上追加して、リポジトリー固有のオプションを設定することもできます。ただし、/etc/yum.repos.d/ ディレクトリーにある、新規または既存の .repo ファイルに個々のリポジトリーを定義することが推奨されます。/etc/yum.conf ファイルの個別の [repository] セクションで定義した値は、[main] セクションに設定した値をオーバーライドします。

/etc/yum.conf設定ファイルの[main]セクションを編集して、yum のグローバルオプションを設定します。/etc/yum.confファイルおよび.repoファイルの[repository]セクションを編集して、個々のリポジトリーにオプションを設定します。- 動的バージョンとアーキテクチャーの値が正しく処理されるように、

/etc/yum.conf内の Yum 変数と/etc/yum.repos.d/ディレクトリーのファイルを使用します。 - コマンドラインで Yum リポジトリーを追加、有効化、および無効化します。

- 独自のカスタム Yum リポジトリーを設定します。

8.4.1. [main] オプションの設定

/etc/yum.conf 設定ファイルには [main] セクションが 1 つだけ含まれます。本セクションにあるキー値ペアの中には、yum の動作に影響を与えるものもあれば、Yum がリポジトリーを処理する方法に影響を与えるものもあります。/etc/yum.conf の [main] セクションの下に、オプションを多数追加できます。

/etc/yum.conf 設定ファイルの例を以下に示します。

[main]

cachedir=/var/cache/yum/$basearch/$releasever

keepcache=0

debuglevel=2

logfile=/var/log/yum.log

exactarch=1

obsoletes=1

gpgcheck=1

plugins=1

installonly_limit=3

[comments abridged]

# PUT YOUR REPOS HERE OR IN separate files named file.repo

# in /etc/yum.repos.d[main] セクションで最も一般的に使用されるオプションです。

assumeyes=value- ここで、value は以下のいずれかになります。

0: yum は、実行する重要な動作の確認を求めるプロンプトを出します。これはデフォルトです。1: yum は、重要な動作の確認を行いません。assumeyes=1 を設定すると、yum はコマンドラインオプション-yが行うのと同じ方法で動作します。 cachedir=directory- directory は、Yum がキャッシュとデータベースファイルを保存するディレクトリーへの絶対パスです。デフォルトでは、Yum のキャッシュディレクトリーは

/var/cache/yum/$basearch/$releaseverです。 debuglevel=value- value は、

1から10までの整数になります。debuglevel値を高く設定すると、yum はより詳細なデバッグ出力を表示します。debuglevel=0はデバッグ出力を無効にしますが、debuglevel=2がデフォルトです。 exactarch=value- ここで、value は以下のいずれかになります。

0: パッケージの更新時には正しいアーキテクチャーを考慮に入れて実行しません。1: パッケージの更新時に正しいアーキテクチャーを考慮します。この設定では、yum は、システムにインストールされている i386 パッケージを更新する i686 パッケージをインストールしません。これはデフォルトです。 exclude=package_name [more_package_names]- このオプションを使用すると、インストール/更新時にキーワードでパッケージを除外できます。除外する複数のパッケージの一覧を表示するには、スペースで区切ったパッケージの一覧を引用符で囲みます。ワイルドカードを使用したシェルグロブ(

*や?など)を使用できます。 gpgcheck=value- ここで、value は以下のいずれかになります。

0: インストールされるローカルパッケージなど、全リポジトリー内のパッケージでの GPG 署名確認を無効にします。1- インストールされるローカルパッケージなど、全リポジトリー内の全パッケージで GPG 署名確認を有効にします。gpgcheck=1がデフォルトであるため、すべてのパッケージ署名が確認されます。このオプションが/etc/yum.confファイルの[main]セクションで設定されている場合は、全リポジトリーに対して GPG チェックルールが設定されます。ただし、個々のリポジトリーにgpgcheck=値を設定することもできます。つまり、あるリポジトリーで GPG チェックを有効にしつつ、別のリポジトリーで無効にすることができます。対応する.repoファイルの個々のリポジトリーにgpgcheck=値を設定すると、/etc/yum.confに存在する場合にはデフォルトが上書きされます。GPG 署名の確認に関する詳細は、「パッケージの署名の確認」 を参照してください。 groupremove_leaf_only=value- ここで、value は以下のいずれかになります。

0: パッケージグループを削除するときに、yum は各パッケージの依存関係を確認し ない でください。この設定では、yum は、他のパッケージまたはグループで必要なパッケージが必要であるかどうかに関わらず、パッケージグループ内の全パッケージを削除します。groupremove_leaf_only=0がデフォルトです。1: yum はパッケージグループを削除するときに各パッケージの依存関係を確認し、他のパッケージやグループを必要としないパッケージのみを削除します。パッケージの削除に関する詳細は、インテリジェントなパッケージグループの削除 を参照してください。 installonlypkgs=space separated list of packages- ここでは、yum が インストール できるものの、更新 を行わないパッケージの一覧をスペースで区切って提供できます。デフォルトでインストールのみに設定されているパッケージの一覧は、yum.conf(5)man ページを参照してください。

installonlypkgsディレクティブを/etc/yum.confに追加する場合は、yum.conf(5)のinstallonlypkgsセクションに一覧表示されているものを含め、インストールのみのパッケージを すべて 一覧表示する必要があります。特に、(デフォルトで)カーネルパッケージを常にinstallonlypkgsに一覧表示し、installonly_limitを常に2よりも大きな値に設定し、デフォルトが起動に失敗した場合にバックアップカーネルを常に利用可能にできるようにする必要があります。 installonly_limit=value- value は、

installonlypkgsディレクティブに記載されている単一パッケージに同時にインストールできるバージョンの最大数を示す整数です。installonlypkgsディレクティブのデフォルトには複数のカーネルパッケージが含まれるため、installonly_limitの値を変更すると、インストール済みの単一のカーネルパッケージのバージョンの最大数にも影響することに注意してください。/etc/yum.confに一覧表示されるデフォルト値はinstallonly_limit=3です。この値は特に2未満で減らすことは推奨されません。 keepcache=value- ここで、value は以下のいずれかになります。

0: インストールの成功後は、ヘッダーとパッケージのキャッシュを保持しません。これはデフォルトです。1: インストールの成功後も、キャッシュを保持します。 logfile=file_name- file_name は、yum がログ出力を書き込むファイルへの絶対パスです。デフォルトでは、yum は

/var/log/yum.logにログを記録します。 multilib_policy=value- ここで、value は以下のいずれかになります。

best: このシステムに最適なアーキテクチャーをインストールします。たとえば、AMD64 システムにmultilib_policy=bestを設定すると、yum は全パッケージの 64 ビットバージョンをインストールします。all: 常に全パッケージ用の可能なあらゆるアーキテクチャーをインストールします。たとえば、AMD64 システムでmultilib_policyをallに設定すると、yum は i686 および AMD64 のパッケージが利用可能であれば、両方をインストールします。 obsoletes=value- ここで、value は以下のいずれかになります。

0: 更新の実行時に yum の廃止処理ロジックを無効にします。1: 更新の実行時に yum の廃止処理ロジックを有効にします。あるパッケージが仕様ファイルで別のパッケージを 廃止 することを宣言すると、廃止されたパッケージのインストール時に、廃止後のパッケージが former パッケージに置き換えられます。たとえば、パッケージ名が変更された場合などに廃止が宣言されます。デフォルトはobsoletes=1です。 plugins=value- ここで、value は以下のいずれかになります。

0: すべての Yum プラグインをグローバルに無効にします。プラグインをすべて無効にすることは推奨されません。一部のプラグインは重要な Yum サービスを提供するため、すべてのプラグインを無効にすることは推奨されません。特に、rhnplugin はRHN Classicに対応しており、product-id プラグインおよび subscription-manager プラグインは、証明書ベースのコンテンツ配信ネットワーク(CDN)のサポートを提供します。グローバルにプラグインを無効にすることは便利なオプションとして提供されますが、通常は Yum の潜在的な問題を診断する場合にのみ推奨されます。1: すべての Yum プラグインをグローバルに有効にします。plugins=1 では、そのプラグインの設定ファイルにenabled=0を設定して、特定の Yum プラグインを無効にすることができます。Yum のさまざまなプラグインの詳細は、「yum のプラグイン」 を参照してください。プラグインの制御に関する詳細は 「yum プラグインを有効、設定、および無効にする方法」 を参照してください。 reposdir=directory- directory は、

.repoファイルがあるディレクトリーへの絶対パスです。すべての.repoファイルにはリポジトリー情報が含まれています(/etc/yum.confの[repository]セクションと同様)。yum は、/etc/yum.confファイルの.repoファイルおよび[repository]セクションからすべてのリポジトリー情報を収集し、トランザクションに使用するリポジトリーのマスター一覧を作成します。reposdirが設定されていない場合、yum はデフォルトのディレクトリー/etc/yum.repos.d/を使用します。 retries=value- value は、整数

0以上です。この値は、エラーを返す前に yum がファイルの取得を試行する回数を設定します。これを0に設定すると、yum はその試行を何度も続けます。デフォルト値は10です。

[main] オプションの完全なリストは、yum.conf(5)man ページの [main] OPTIONS セクションを参照してください。

8.4.2. [repository] オプションの設定

[ repository ] セクションは、個別の Yum リポジトリーの定義を可能にする my_personal_repo (スペースは使用不可)などの一意のリポジトリー ID です。競合を回避するために、カスタムリポジトリーには、Red Hat リポジトリーで使用されている名前を使用しないでください。

[repository] セクションの形式が最小限の例です。

[repository] name=repository_name baseurl=repository_url

[repository] セクションには、以下のディレクティブを含める必要があります。

name=repository_name- repository_name は、人間が判読できる文字列で、リポジトリーを記述します。

baseurl=repository_url- repository_url は、リポジトリーの

repodataディレクトリーが置かれているディレクトリーの URL に置き換えます。- リポジトリーが HTTP にある場合は、

http://path/to/repoを使用します。 - リポジトリーが FTP にある場合は、

ftp://path/to/repoを使用します。 - リポジトリーがマシンのローカルにある場合は、

file:///path/to/local/repoを使用します。 - 特定のオンラインリポジトリーでベーシック HTTP 認証が必要な場合は、

username: password @linkとして URL の前に付けてユーザー名とパスワードを指定できます。たとえば、http://www.example.com/repo/ にあるリポジトリーでユーザー名とパスワードのパスワードが必要な場合、baseurlリンクはhttp://として指定できます。「」 「」user:password@www.example.com/repo/

通常この URL は以下のような HTTP リンクになります。baseurl=http://path/to/repo/releases/$releasever/server/$basearch/os/

[repository] ディレクティブを以下に示します。

enabled=value- ここで、value は以下のいずれかになります。

0: 更新およびインストールの実行時には、パッケージソースとしてこのリポジトリーを含めません。これはリポジトリーを迅速に有効または無効にする簡単な方法です。更新またはインストールには無効にしているリポジトリーから、単一パッケージが欲しい場合に便利です。1: パッケージソースとしてこのリポジトリーを含めます。リポジトリーのオンとオフは、--enablerepo=repo_nameオプションまたはオプションを yum に渡すか、PackageKit ユーティリティーのソフトウェアの 追加/削除 ウィンドウから実行できます。--disablerepo=repo_name

[repository] オプションが存在します。完全な一覧は、yum.conf(5)man ページの [repository] OPTIONS セクションを参照してください。

例8.6 /etc/yum.repos.d/redhat.repo ファイルのサンプル

/etc/yum.repos.d/redhat.repo ファイルの例です。

# # Red Hat Repositories # Managed by (rhsm) subscription-manager # [red-hat-enterprise-linux-scalable-file-system-for-rhel-6-entitlement-rpms] name = Red Hat Enterprise Linux Scalable File System (for RHEL 6 Entitlement) (RPMs) baseurl = https://cdn.redhat.com/content/dist/rhel/entitlement-6/releases/$releasever/$basearch/scalablefilesystem/os enabled = 1 gpgcheck = 1 gpgkey = file:///etc/pki/rpm-gpg/RPM-GPG-KEY-redhat-release sslverify = 1 sslcacert = /etc/rhsm/ca/redhat-uep.pem sslclientkey = /etc/pki/entitlement/key.pem sslclientcert = /etc/pki/entitlement/11300387955690106.pem [red-hat-enterprise-linux-scalable-file-system-for-rhel-6-entitlement-source-rpms] name = Red Hat Enterprise Linux Scalable File System (for RHEL 6 Entitlement) (Source RPMs) baseurl = https://cdn.redhat.com/content/dist/rhel/entitlement-6/releases/$releasever/$basearch/scalablefilesystem/source/SRPMS enabled = 0 gpgcheck = 1 gpgkey = file:///etc/pki/rpm-gpg/RPM-GPG-KEY-redhat-release sslverify = 1 sslcacert = /etc/rhsm/ca/redhat-uep.pem sslclientkey = /etc/pki/entitlement/key.pem sslclientcert = /etc/pki/entitlement/11300387955690106.pem [red-hat-enterprise-linux-scalable-file-system-for-rhel-6-entitlement-debug-rpms] name = Red Hat Enterprise Linux Scalable File System (for RHEL 6 Entitlement) (Debug RPMs) baseurl = https://cdn.redhat.com/content/dist/rhel/entitlement-6/releases/$releasever/$basearch/scalablefilesystem/debug enabled = 0 gpgcheck = 1 gpgkey = file:///etc/pki/rpm-gpg/RPM-GPG-KEY-redhat-release sslverify = 1 sslcacert = /etc/rhsm/ca/redhat-uep.pem sslclientkey = /etc/pki/entitlement/key.pem sslclientcert = /etc/pki/entitlement/11300387955690106.pem

8.4.3. yum 変数の使用

/etc/ yum.conf および /etc/yum.repos.d/ ディレクトリー内のすべての .repo ファイル)で、以下の組み込み変数を使用および参照できます。

$releasever- この変数を使用して、Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux のリリースバージョンを参照できます。yum は、

/etc/yum.conf設定ファイルのdistroverpkg=値行から$releaseverの値を取得します。/etc/yum.confにそのような行がない場合、yum は redhat-release-server パッケージからバージョン番号を取得することで正しい値を推測します。$releaseverの値は、通常、メジャーリリース番号と Red Hat Enterprise Linuxnbsp;Hat Enterprise Red Hat Enterprise Linuxnbsp;Linux のバリアント(例:6Client、6Server)で構成されます。 $arch- この変数を使用して、Python の

os.uname()関数を呼び出す際に返り値としてシステムの CPU アーキテクチャーを参照できます。$archの有効な値には、i686およびx86_64が含まれます。 $basearch$basearchを使用して、システムのベースアーキテクチャーを参照できます。たとえば、i686 マシンにはi386のベースアーキテクチャーがあり、AMD64 および Intel 64 のマシンにはx86_64 のベースアーキテクチャーがあります。$YUM0-9- これら 10 個の変数は、それぞれ同じ名前を持つシェル環境変数の値に置換されます。これらの変数の 1 つが(たとえば

/etc/yum.confで)参照され、同じ名前のシェル環境変数が存在しない場合、設定ファイルの変数は置換されません。

/etc/yum/vars/ ディレクトリーに変数と同じ名前を持つファイルを作成して( 「$」 記号なし)、必要な値を 1 行目に追加します。

$osname と呼ばれる新しい変数を定義するには、「Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux」 の新規ファイルを 1 行目に作成し、/etc/yum/vars/osname として保存します。

~]# echo "Red Hat Enterprise Linux" > /etc/yum/vars/osname.repo ファイルで以下を使用できるようになりました。

name=$osname $releasever

8.4.4. 現在の設定の表示

/etc/yum.conf ファイルの [main] セクションで指定されているオプション)を表示するには、コマンドラインオプションなしで yum-config-manager を実行します。

yum-config-manageryum-config-manager sectionyum-config-manager glob_expression~]$ yum-config-manager main \* Loaded plugins: product-id, refresh-packagekit, subscription-manager ================================== main =================================== [main] alwaysprompt = True assumeyes = False bandwith = 0 bugtracker_url = https://bugzilla.redhat.com/enter_bug.cgi?product=Red%20Hat%20Enterprise%20Linux%206&component=yum cache = 0 [output truncated]

8.4.5. yum リポジトリーの追加、有効化、および無効化

Red Hat Network に登録されると、Red Hat サブスクリプションマネージャーツールを使用して、/etc/yum.repos.d/redhat.repo ファイル内のリポジトリーを管理します。Red Hat Network にシステムを登録する方法や、Red Hat Subscription Manager ツールを使用してサブスクリプションを管理する方法は、6章システム登録およびサブスクリプション管理 を参照してください。

yum リポジトリーの追加

[repository] セクションを /etc/yum.conf ファイル、または /etc/yum.repos.d/ ディレクトリーの .repo ファイルに追加します。このディレクトリーにある .repo ファイル拡張子が付いたすべてのファイルは、yum が読み取ります。リポジトリーは、/etc/yum.conf ではなく、ここに定義することが推奨されます。

.repo ファイルを提供します。このようなリポジトリーをシステムに追加して有効にするには、root で以下のコマンドを実行します。

yum-config-manager --add-repo repository_url.repo ファイルへのリンクになります。たとえば、http://www.example.com/example.repo にあるリポジトリーを追加するには、シェルプロンプトで以下を入力します。

~]# yum-config-manager --add-repo http://www.example.com/example.repo

Loaded plugins: product-id, refresh-packagekit, subscription-manager

adding repo from: http://www.example.com/example.repo

grabbing file http://www.example.com/example.repo to /etc/yum.repos.d/example.repo

example.repo | 413 B 00:00

repo saved to /etc/yum.repos.d/example.repoyum リポジトリーの有効化

root で次のコマンドを実行します。

yum-config-manager --enable repositoryyum-config-manager --enable glob_expression[example] セクション、[example-debuginfo] セクション、および [example-source]セクションで定義されたリポジトリーを有効にするには、以下を入力します。

~]# yum-config-manager --enable example\* Loaded plugins: product-id, refresh-packagekit, subscription-manager ============================== repo: example ============================== [example] bandwidth = 0 base_persistdir = /var/lib/yum/repos/x86_64/6Server baseurl = http://www.example.com/repo/6Server/x86_64/ cache = 0 cachedir = /var/cache/yum/x86_64/6Server/example [output truncated]

yum リポジトリーの無効化

root で以下のコマンドを実行します。

yum-config-manager --disable repositoryyum-config-manager --disable glob_expression8.4.6. yum リポジトリーの作成

- createrepo パッケージをインストールします。これを行うには、

rootで次のコマンドを実行します。yum install createrepo - リポジトリー内に存在させるパッケージをすべて 1 つのディレクトリー(

/mnt/local_repo/など)にコピーします。 - このディレクトリーに移動し、以下のコマンドを実行します。

createrepo --database /mnt/local_repoこれにより、yum リポジトリーに必要なメタデータと、yum 操作を迅速化する sqlite データベースが作成されます。Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux 5 での createrepo コマンドの使用Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux 5 と比較すると、Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;LinuxRed Hat Enterprise Linux 6nbsp;6 の RPM パッケージは、XZ の損失なしのデータ圧縮形式で圧縮され、SHA-256 などの新しいハッシュアルゴリズムで署名できます。したがって、Red Hat Enterprise Linuxnbsp;Hat Enterprise Red Hat Enterprise Linux 6nbsp;Linux 5 で createrepo コマンドを使用して Red Hat Enterprise Linux 6nbsp;Hat Enterprise Linux 6nbsp;Linux Red Hat Enterprise Linux 6nbsp;Linux Red Hat Enterprise Linux 6nbsp;6 のパッケージメタデータを作成することは推奨されません。

8.4.7. yum キャッシュの使用

/var/cache/yum/$basearch/$releasever/ ディレクトリーに一時ファイルを保存します。$basearch および $releasever は、システムのベースアーキテクチャーと Red Hat Enterprise Linux のリリースバージョンを参照する Yum 変数です。設定した各リポジトリーには 1 つのサブディレクトリーがあります。たとえば、/var/cache/yum/$basearch/$releasever/development/packages/ ディレクトリーには、開発リポジトリーからダウンロードしたパッケージを保持します。yum version コマンドの出力で、$basearch 変数および $releasever 変数の値を確認できます。

/etc/yum.conf 設定ファイルの [main] セクションの cachedir オプションを変更します。yum の設定に関する詳細は、「Yum と Yum リポジトリーの設定」 を参照してください。

キャッシュの有効化

/etc/yum.conf の [main] セクションに以下のテキストを追加します。

keepcache = 1yum makecache/etc/yum.conf で metadata-expire 設定を使用します。

キャッシュ専用モードでの yum の使用

-C または --cacheonly を追加します。このオプションを使用すると、yum はネットワークリポジトリーを確認せずに続行し、キャッシュされたファイルのみを使用します。このモードでは、yum は以前の操作によってダウンロードおよびキャッシュされているパッケージのみをインストールできます。

yum-Clistgstreamer*

yum キャッシュの消去

/var/cache/yum/ ディレクトリーに累積したエントリーを削除すると便利です。キャッシュからパッケージを削除すると、システムにインストールされているソフトウェアのコピーには影響を及ぼしません。現在有効なリポジトリーのエントリーをキャッシュから削除するには、root で以下を入力します。

yumcleanall

clean モードで起動する方法は複数あります。利用可能な設定オプションの一覧は、表8.3「利用可能な yum clean オプション」 を参照してください。

表8.3 利用可能な yum clean オプション

| オプション | 説明 |

|---|---|

| expire-cache | 各リポジトリーのメタデータおよびミラーリストのダウンロードの時間レコードを取り除きます。これにより、yum は次回の使用時に各リポジトリーのキャッシュを再無効にします。 |

| packages | キャッシュされたパッケージをシステムから削除 |

| ヘッダー | 以前のバージョンの yum が依存関係解決に使用したヘッダーファイルをすべて削除します。 |

| metadata | パッケージのリモートの可用性を決定するために yum が使用するファイルをすべて削除します。これらのメタデータは、次回 yum の実行時にダウンロードされます。 |

| dbcache | メタデータへの迅速なアクセスに使用する sqlite キャッシュを削除します。このオプションを使用すると、yum が、次回実行時に sqlite メタデータをダウンロードするように強制します。これは、.xml データのみが含まれるリポジトリーには適用されません。この場合、sqlite データは削除されますが、後続のダウンロードはありません。 |

| rpmdb | ローカルの rpmdb からキャッシュされたデータを削除します。 |

| plugins | キャッシュされたデータを取り除くために有効なプラグインは強制的に実行されます。 |

| all | 上記をすべて削除します。 |

expire-cache オプションは、上記の一覧から最も推奨されます。多くの場合、クリーン な 状態にするには不十分です。

8.4.8. Optional および Supplementary リポジトリーの追加

8.5. yum のプラグイン

~]# yum info yum Loaded plugins: product-id, refresh-packagekit, subscription-manager [output truncated]

--disableplugins=plugin_nameオプションに指定できる名前 です。

8.5.1. yum プラグインを有効、設定、および無効にする方法

/etc/yum.conf の [main] セクションに plugins= で始まる行を追加し、その値が 1 であることを確認します。

plugins=1

RHN Classic に対応しており、product-id プラグインおよび subscription-manager プラグインは、証明書ベースの コンテンツ配信ネットワーク (CDN)のサポートを提供します。グローバルにプラグインを無効にすることは便利なオプションとして提供されますが、通常は Yum の潜在的な問題を診断する場合にのみ推奨されます。

/etc/yum/pluginconf.d/ ディレクトリーに独自の設定ファイルがあります。このファイルに、プラグイン固有のオプションを設定できます。たとえば、以下のように refresh-packagekit プラグインの refresh-packagekit.conf 設定ファイルがあるとします。

[main] enabled=1

[main] セクション(Yum の /etc/yum.conf ファイルと同様)が常に含まれます(または存在しない場合は配置可能)、yum コマンドの実行時にプラグインを有効にするかどうかを制御する enabled= オプションを使用できます。

/etc/yum.conf に enabled=0 を設定してすべてのプラグインを無効にすると、個々の設定ファイルで有効かどうかに関わらず、すべてのプラグインが無効になります。

--noplugins オプションを使用します。

--disableplugin=plugin_name オプションをコマンドに追加します。たとえば、システムの更新中に presto プラグインを無効にするには、以下を入力します。

~]# yum update --disableplugin=presto--disableplugin= オプションに指定したプラグイン名は、yum コマンドの出力の Loaded プラグ イン 行の後に一覧表示される名前と同じです。名前をコンマで区切ることにより、複数のプラグインを無効にすることができます。さらに、glob 表現を使用して、複数のプラグイン名に一致したり、長いプラグイン名を短くすることができます。

~]# yum update --disableplugin=presto,refresh-pack*8.5.2. 追加の Yum プラグインのインストール

yum-plugin-plugin_name package-naming 規則に従いますが、常に presto プラグインを提供するパッケージの名前は yum-presto です。Yum プラグインは、他のパッケージをインストールするのと同じ方法でインストールできます。たとえば、セキュリティー プラグインをインストールするには、シェルプロンプトで以下を入力します。

~]# yum install yum-plugin-security8.5.3. プラグインの説明

- search-disabled-repos (subscription-manager)

- search-disabled-repos プラグインを使用すると、依存関係の解決に役立つ無効なリポジトリーを一時的または永続的に有効にすることができます。このプラグインが有効な場合は、依存関係の解決に失敗して Yum がパッケージのインストールに失敗したときに、無効なリポジトリーを一時的に有効し、再試行することが提示されます。インストールが成功した場合、Yum は使用されているリポジトリーを永久的に有効にすることも提示します。プラグインは subscription-manager で管理されるリポジトリーとのみ機能し、カスタムリポジトリーとは機能しないことに注意してください。重要yum が

--assumeyesまたは-yオプションで実行されるか、/etc/yum.confでassumeyesディレクティブが有効になっている場合、プラグインは、確認を求めるプロンプトなしに、一時的に、かつ永続的に無効なリポジトリーを有効にします。この結果、有効にしたくないリポジトリーが有効になるといった問題が発生することがあります。search-disabled-repos プラグインを設定するには、/etc/yum/pluginconf.d/search-disabled-repos.confにある設定ファイルを編集します。[main]セクションで使用できるディレクティブのリストについては、以下の表を参照してください。表8.4 サポートされている

search-disabled-repos.confディレクティブディレクティブ 詳細 enabled=valueプラグインを有効または無効にできます。値 は 1(有効)または0(無効)のいずれかにする必要があります。プラグインはデフォルトで有効です。notify_only=valueプラグインの動作を通知のみに制限できます。値 は 1(Yum の動作の変更なしで通知のみ)または0(Yum の動作の変更)のいずれかにする必要があります。デフォルトでは、プラグインはユーザーへの通知のみを行います。ignored_repos=repositoriesプラグインで有効でないリポジトリーを指定できます。 - kabi (kabi-yum-plugins)

- kabi プラグインは、ドライバー更新パッケージが公式の Red Hatnbsp;Hat kernel Application Binary Interface (kABI)に準拠するかどうかを確認します。このプラグインが有効な状態で、ユーザーがホワイトリストにないカーネルシンボルを使用するパッケージのインストールを試行する場合は、警告メッセージがシステムログに書き込まれます。さらには、プラグインを enforcing モードで実行するように設定すると、そうしたパッケージがインストールされないようにできます。kabi プラグインを設定するには、

/etc/yum/pluginconf.d/kabi.confにある設定ファイルを編集します。[main]セクションに使用できるディレクティブの一覧は、表8.5「サポートされるkabi.confディレクティブ」 を参照してください。表8.5 サポートされる

kabi.confディレクティブディレクティブ 詳細 enabled=valueプラグインを有効または無効にできます。値 は 1(有効)または0(無効)のいずれかにする必要があります。インストール時には、プラグインはデフォルトで有効です。whitelists=directoryサポートされるカーネルシンボルを持つファイルがある ディレクトリー を指定できます。デフォルトでは、kabi プラグインは kernel-abi-whitelists パッケージ( /lib/modules/kabi/ディレクトリー)が提供するファイルを使用します。enforce=valueenforcing モードを有効または無効にできます。値 は 1(有効)または0(無効)のいずれかにする必要があります。デフォルトでは、このオプションはコメントアウトされ、kabi プラグインは警告メッセージのみを表示します。 - presto (yum-presto)

- presto プラグインは、更新中に delta RPM パッケージをダウンロードする Yum へのサポートを、事前メタデータが有効になっているリポジトリーから追加します。デルタ RPM には、RPM パッケージを要求するクライアントにインストールされているパッケージのバージョンと、リポジトリーの更新バージョンの違いのみが含まれます。デルタ RPM のダウンロードは、更新されたパッケージ全体をダウンロードするよりもはるかに高速であり、更新を大幅に高速化できます。デルタ RPM をダウンロードしたら、現在インストールされているパッケージに違いを適用して完全に更新されたパッケージを作成するために再構築する必要があります。このプロセスは、インストールマシンで CPU 時間を使用します。したがって、デルタ RPM の使用は、ネットワーク接続に依存する time-to-download と、CPU をバインドしている time-to-rebuild 間の危険性があります。presto プラグインの使用は、ネットワーク接続が遅い高速マシンやシステムに推奨されますが、非常に高速の接続では、通常の RPM パッケージをダウンロードすることで、非常に高速のマシン( presto )を無効にすることで多くの利点があります。

- product-id (subscription-manager)

- product-id プラグインは、コンテンツ配信ネットワークからインストールされた製品の製品アイデンティティー証明書を管理します。product-id プラグインはデフォルトでインストールされています。

- refresh-packagekit (PackageKit-yum-plugin)

- refresh-packagekit プラグインは、yum が実行されるたびに PackageKit のメタデータを更新します。refresh-packagekit プラグインはデフォルトでインストールされます。

- rhnplugin (yum-rhn-plugin)

- rhnplugin は、

RHN Classicへの接続に対応します。これにより、RHN Classicに登録されたシステムは、このシステムからパッケージを更新し、インストールできます。RHN Classicは、以前の Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux システム(Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux 4.x、Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;)に対してのみ提供されます。 Linux 5.x および Satellite 5.x は、それらを Red Hat Enterprise Linuxnbsp;Hat Enterprise Linuxnbsp;Linux 6 に移行するためのものです。rhnplugin はデフォルトでインストールされます。プラグインの詳細は、man ページの rhnplugin(8)を参照してください。 - セキュリティー (yum-plugin-security)

- セキュリティー更新に関する情報を検出し、これらを適用することは、すべてのシステム管理者にとって重要です。このため、Yum は セキュリティー プラグインを提供します。これは、高度なセキュリティー関連コマンド、サブコマンド、およびオプションのセットで yum を拡張します。セキュリティー関連の更新は、以下のように確認できます。

~]# yum check-update --security Loaded plugins: product-id, refresh-packagekit, security, subscription-manager Updating Red Hat repositories. INFO:rhsm-app.repolib:repos updated: 0 Limiting package lists to security relevant ones Needed 3 of 7 packages, for security elinks.x86_64 0.12-0.13.el6 rhel kernel.x86_64 2.6.30.8-64.el6 rhel kernel-headers.x86_64 2.6.30.8-64.el6 rhelその後、yum update --security または yum update-minimal --security のいずれかを使用して、セキュリティーアドバイザリーの影響を受けるパッケージを更新できます。これらのコマンドはいずれも、セキュリティーアドバイザリーが発行されたシステムのパッケージをすべて更新します。yum update-minimal --security は、セキュリティーアドバイザリーの一部としてリリースされた最新パッケージに更新されます。一方、yum update --security は、セキュリティーアドバイザリーの影響を受けるすべてのパッケージ を、利用可能なパッケージの最新バージョンに 更新します。言い換えると、以下のようになります。- kernel-2.6.30.8-16 パッケージがシステムにインストールされている。

- kernel-2.6.30.8-32 パッケージがセキュリティー更新としてリリースされました。

- 次に、kernel-2.6.30.8-64 がバグ修正の更新としてリリースされました。

...then yum update-minimal --security により kernel-2.6.30.8-32 に更新され、yum update --security により kernel-2.6.30.8-64 が更新されます。システム管理者は、可能な限りパッケージを更新することで、update-minimal を使用してリスクを低減します。yum に追加されたセキュリティープラグインの拡張に関する詳細は、yum- security (8)man ページを参照してください。 - subscription-manager (subscription-manager)

- subscription-manager プラグインは、

Red Hat Networkへの接続をサポートします。これにより、Red Hat Networkに登録したシステムが、証明書ベースのコンテンツ配信ネットワークからパッケージを更新およびインストールできます。subscription-manager プラグインはデフォルトでインストールされています。製品のサブスクリプションとエンタイトルメントを管理する方法は、6章システム登録およびサブスクリプション管理 を参照してください。 - yum-downloadonly (yum-plugin-downloadonly)

- yum-downloadonly プラグインは、

--downloadonlyコマンドラインオプションを提供します。このオプションを使用すると、パッケージをインストールせずに Red Hat Network または設定済みの Yum リポジトリーからパッケージをダウンロードできます。パッケージをインストールするには、「追加の Yum プラグインのインストール」 に記載の手順に従います。インストール後に、/etc/yum/pluginconf.d/downloadonly.confファイルの内容を確認し、プラグインが有効であることを確認します。~]$ cat /etc/yum/pluginconf.d/downloadonly.conf [main] enabled=1以下の例では、yum install --downloadonly コマンドを実行して、インストールせずに最新バージョンの httpd パッケージをダウンロードします。~]# yum install httpd --downloadonly Loaded plugins: downloadonly, product-id, refresh-packagekit, rhnplugin, : subscription-manager Updating Red Hat repositories. Setting up Install Process Resolving Dependencies --> Running transaction check ---> Package httpd.x86_64 0:2.2.15-9.el6_1.2 will be updated ---> Package httpd.x86_64 0:2.2.15-15.el6_2.1 will be an update --> Processing Dependency: httpd-tools = 2.2.15-15.el6_2.1 for package: httpd-2.2.15-15.el6_2.1.x86_64 --> Running transaction check ---> Package httpd-tools.x86_64 0:2.2.15-9.el6_1.2 will be updated ---> Package httpd-tools.x86_64 0:2.2.15-15.el6_2.1 will be an update --> Finished Dependency Resolution Dependencies Resolved ================================================================================ Package Arch Version Repository Size ================================================================================ Updating: httpd x86_64 2.2.15-15.el6_2.1 rhel-x86_64-server-6 812 k Updating for dependencies: httpd-tools x86_64 2.2.15-15.el6_2.1 rhel-x86_64-server-6 70 k Transaction Summary ================================================================================ Upgrade 2 Package(s) Total download size: 882 k Is this ok [y/N]: y Downloading Packages: (1/2): httpd-2.2.15-15.el6_2.1.x86_64.rpm | 812 kB 00:00 (2/2): httpd-tools-2.2.15-15.el6_2.1.x86_64.rpm | 70 kB 00:00 -------------------------------------------------------------------------------- Total 301 kB/s | 882 kB 00:02 exiting because --downloadonly specifiedデフォルトでは、Red Hat Enterprise Linux のバリアントおよびアーキテクチャーに応じて、--downloadonlyオプションを使用してダウンロードしたパッケージは、/var/cache/yumディレクトリーのサブディレクトリーのいずれかに保存されます。パッケージを保存する代替ディレクトリーを指定する場合は、--downloaddirオプションを--downloadonlyとともに渡します。~]# yum install --downloadonly --downloaddir=/path/to/directory httpd注記yum-downloadonly プラグインの代わりに、パッケージをインストールせずにパッケージをダウンロードする代わりに、yum-utils パッケージが提供する yumdownloader ユーティリティーを使用できます。

8.6. その他のリソース

インストールされているドキュメント

yum(8): yum コマンドラインユーティリティーの man ページには、サポートされるオプションおよびコマンドの完全なリストを提供します。yumdb(8): yumdb コマンドラインユーティリティーの man ページでは、このツールを使用してクエリーを行い、必要な場合は yum データベースを変更する方法が説明されています。yum.confyum-utils

オンラインリソース

- yum Guides: プロジェクトのホームページの 『Yum Guides』 ページには、追加のドキュメントへのリンクがあります。

- Red Hat Access Labs: Red Hat Access Labs に 「Yum Repository Configuration Helper」 が含まれています。

その他の参考資料

第9章 PackageKit

9.1. ソフトウェア更新によるパッケージの更新

図9.1 通知エリアの PackageKit's アイコン

[D]

.rpm 接尾辞を引いたもの(CPU アーキテクチャーを含む)、パッケージの短い説明)とともに表示されます。通常、更新が提供する変更の短い説明です。インストールしたくない更新は、更新に対応するチェックボックスの選択を解除して、ここで選択解除できます。

図9.2 ソフトウェア更新による更新のインストール

[D]

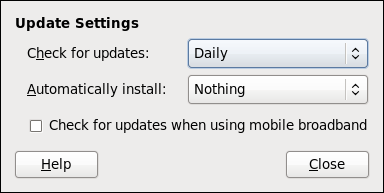

更新間隔の設定

図9.3 PackageKit の更新チェック間隔の設定

[D]

9.2. ソフトウェアの追加/削除

図9.4 PackageKit's Add/Remove Software ウィンドウ

[D]

9.2.1. ソフトウェアソースの更新(Yum リポジトリー)

/etc/yum.conf 設定ファイルのすべての [repository] セクション、および /etc/yum.repos.d/ ディレクトリーにあるすべての リポジトリー.repo ファイルで作成されるリポジトリー名が表示されます。name=<My Repository Name>

enabled=<1 or 0> フィールドに対応します。チェックボックスをクリックすると、PackageKit は enabled= <1 または 0 > 行を正しい [repository] セクションに挿入します。存在しない場合は値を変更します。つまり、Software Sources ウィンドウでリポジトリーを有効または無効にすると、ウィンドウを閉じるか、またはシステムを再起動した後に変更が維持されます。

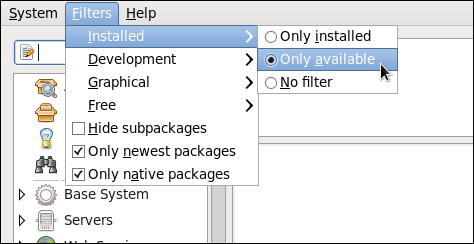

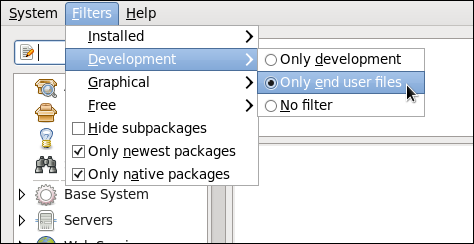

9.2.2. フィルターを使用したパッケージの検索

図9.5 インストール済みのパッケージのフィルタリング

[D]

lt;package_name> -devel パッケージをすべて除外します。

図9.6 Find results 一覧から開発パッケージのフィルタリング

[D]

- graphical

- GUI インターフェースを提供するアプリケーション(グラフィカルのみ)か、そうでないアプリケーションに検索を絞り込みます。このフィルターは、特定の機能を実行する GUI アプリケーションを確認する場合に便利です。

- Free

- 空きソフトウェアとして考慮されるパッケージを検索します。承認されたライセンスの詳細は、「 Fedora Licensing List 」を参照してください。

- サブパッケージの非表示

- Hide サブ パッケージ チェックボックスを確認すると、通常、必要な他のパッケージの依存関係のみであるパッケージにフィルターが除外されます。たとえば、Hide サブ

パッケージを確認し、<package> を検索すると、以下の関連パッケージが 検索 結果から除外されます(存在する場合)。& lt;package> -devel& lt;package> -libs<package>-libs-devel<package>-debuginfo

- 最新のパッケージのみ

- 最新の パッケージのみ を確認すると、結果のリストから同じパッケージの全古いバージョンがフィルタリングされます。通常、これは必要なものです。多くの場合、このフィルターは唯一の利用可能なフィルターと組み合わせて、利用可能な 新バージョン(インストールされていない)パッケージの最新バージョンを検索することに注意してください。

- ネイティブパッケージのみ

- multilib システムで 唯一のネイティブパッケージ ボックスを確認すると、互換性モード で実行されるアーキテクチャー用にコンパイルしたパッケージの結果の一覧表示が PackageKit が省略されます。たとえば、AMD64 CPU を備えた 64 ビットシステムでこのフィルターを有効にすると、AMD64 マシン上で実行できても、32 ビットの x86 CPU アーキテクチャー用に構築されたパッケージがすべて、結果の一覧に表示されなくなります。アーキテクチャーに依存しないパッケージ(

crontabs-1 . 10-32.1.el6.noarch.rpm などの noarchパッケージ)は、ネイティブパッケージのみ をチェックして除外されません。このフィルターは、x86 マシンなど、multilib 以外のシステムでは影響を受けません。

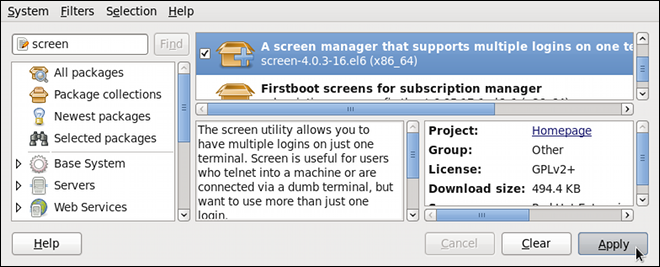

9.2.3. パッケージ(および依存関係)のインストールおよび削除

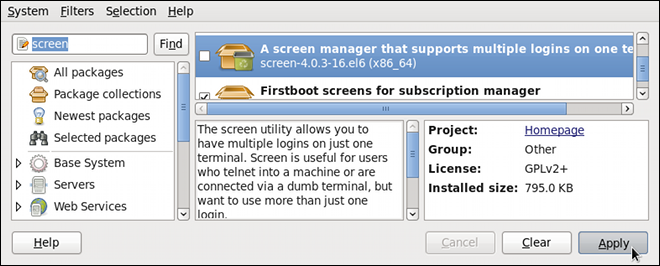

図9.7 PackageKit's Add/Remove Software ウィンドウを使用したパッケージの表示およびインストール

[D]

図9.8 PackageKit のソフトウェアの追加/削除ウィンドウでパッケージの削除

[D]

9.2.4. パッケージグループのインストールおよび削除

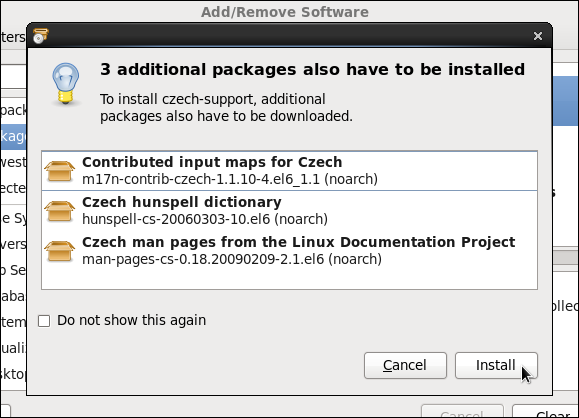

図9.9 Czech サポートパッケージグループのインストール

[D]

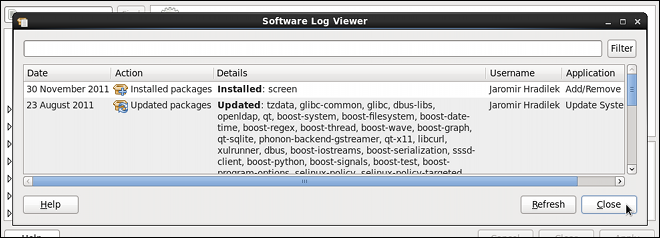

9.2.5. トランザクションログの表示

- date : トランザクションが実行された日付。

- アクション - トランザクション中に実行されたアクション( 更新パッケージや インストール されたパッケージ など)。

- 詳細: 更新され た、Installed、また は Removed などのトランザクションタイプと、影響を受けるパッケージの一覧が続きます。

- username: アクションを実行するユーザーの名前。

- アプリケーション: Update System などのアクションの実行に使用したフロントエンドアプリケーション。

図9.10 Software Log Viewer を使用したパッケージ管理トランザクションのログの表示

[D]

9.3. PackageKit Architecture

表9.1 PackageKit GUI ウィンドウ、メニューの場所、およびシェルプロンプトコマンド

| ウィンドウタイトル | 関数 | 開く方法 | shell コマンド |

|---|---|---|---|

| ソフトウェアの追加/削除 | パッケージ情報をインストール、削除、または表示します。 |

GNOME パネルの使用: System → Administration → Add/Remove Software

| gpk-application |

| ソフトウェアの更新 | パッケージの更新の実行 |

GNOME パネルの使用: System → Administration → Software Update

| gpk-update-viewer |

| ソフトウェアソース | Yum リポジトリーの有効化および無効化 |

ソフトウェアの 追加/削除:システム → ソフトウェアソース

| gpk-repo |

| Software Log Viewer | トランザクションログの表示 |

ソフトウェアの 追加/削除:システムログの追加/ 削除

| gpk-log |

| ソフトウェア更新の設定 | PackageKit 設定の設定 | gpk-prefs | |

| (通知エリアアラート) | 更新が利用可能になるとのアラート |

GNOME パネルから - System → Preferences → Startup Applications、Startup Programs タブ

| gpk-update-icon |

9.4. その他のリソース

インストールされているドキュメント

gpk-application(1): gpk-application コマンドに関する情報が含まれる man ページです。gpk-backend-status(1): gpk-backend-status コマンドに関する情報が含まれる man ページです。gpk-install-local-file(1): gpk-install-local-file コマンドに関する情報が含まれる man ページです。gpk-install-mime-type(1):gpk-install-mime-type コマンドについての情報が含まれる man ページです。gpk-install-package-name(1): qpk-install-package-name コマンドに関する情報が含まれる man ページです。gpk-install-package-name(1): gpk-install-package-name コマンドに関する情報が含まれる man ページです。gpk-prefs(1):gpk-prefs コマンドについての情報が含まれる man ページです。gpk-repo(1): gpk-repo コマンドに関する情報が含まれる man ページです。gpk-update-icon(1):gpk-update-icon コマンドについての情報が含まれる man ページです。gpk-update-viewer(1):gpk-update-viewer コマンドについての情報が含まれる man ページです。pkcon(1)およびpkmon(1): PackageKit コンソールクライアントに関する情報が含まれる man ページ。pkgenpack(1): PackageKit Pack Generator に関する情報が含まれる man ページです。

オンラインドキュメント

- PackageKit ホームページ - PackageKit ホームページで、PackageKit ソフトウェアスイートに関する詳細情報が記載されます。

- PackageKit FAQ - PackageKit ソフトウェアスイートに関する Frequently Asked Questions に関する情報一覧。

その他の参考資料

- 8章Yum Yum(Red Hat パッケージマネージャー)について説明しています。

パート IV. ネットワーク

第10章 NetworkManager

DSL および PPPoE (イーサネット経由のPoint-to-Point over Ethernet)などの接続の種類を設定できます。また、NetworkManager は、ネットワークエイリアス、静的ルート、DNS 情報、VPN 接続、および多くの接続固有のパラメーターの設定を可能にします。最後に、NetworkManager は、D-Bus を介して豊富な API を提供します。これにより、アプリケーションはネットワーク設定と状態をクエリーし、制御できます。

root で以下のコマンドを実行します。

~]# yum install NetworkManager10.1. NetworkManager デーモン

root 権限で実行され、通常起動時に起動するように設定されています。NetworkManager デーモンが実行しているかどうかを確認するには、root で次のコマンドを実行します。

~]# service NetworkManager status

NetworkManager (pid 1527) is running...

NetworkManager is stopped を報告します。現行セッションで開始するには、以下を実行します。

~]# service NetworkManager start~]# chkconfig NetworkManager on10.2. NetworkManager との対話

図10.1 NetworkManager アプレットの状態

[D]

rootではなく)実行してアプレットを起動できます。

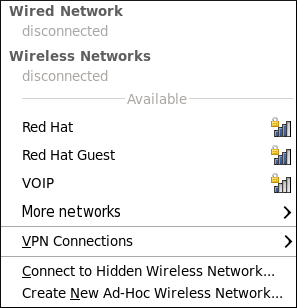

~]$ nm-applet &10.2.1. ネットワークへの接続

- 現在接続している分類されたネットワークの一覧(Wire red や Wirelessなど)

- NetworkManager が検出した 利用可能なネットワーク の一覧

- 設定済みの仮想プライベートネットワーク(VPN)への接続オプション、および

- 非表示ネットワークまたは新しいワイヤレスネットワークに接続するためのオプション。

図10.2 NetworkManager アプレットの左側のメニューで、利用可能かつ接続されたネットワークをすべて表示します。

[D]

10.2.2. 既存接続の設定および編集

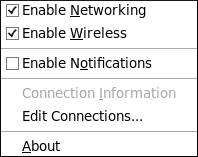

図10.3 NetworkManager アプレットのコンテキストメニュー

[D]

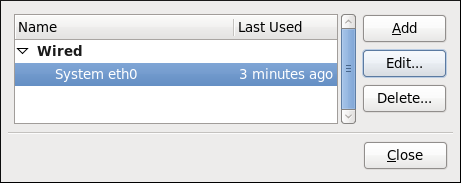

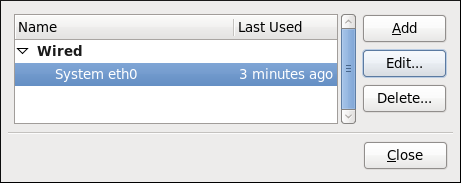

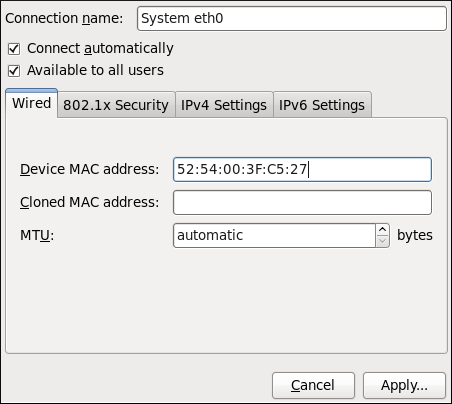

~]$ nm-connection-editor &図10.4 ネットワーク接続ウィンドウを使用したネットワークの設定

[D]

- 有線イーサネット接続は、「Wired(イーサネット)接続の確立」 に進みます。

- ワイヤレス接続、または 「ワイヤレス接続の確立」 に進みます。

- モバイルブロードバンド接続。「モバイルブロードバンド接続の確立」 に進みます。

- VPN 接続で、「VPN 接続の確立」 に進みます。

10.2.3. ネットワークの自動接続

手順10.1 検出時にネットワークに自動的に接続する NetworkManager の設定

- Notification Area の NetworkManager アプレットアイコンを右クリックし、Edit Connections をクリックします。ネットワーク接続 ウィンドウが表示されます。

- 必要に応じて矢印ヘッドをクリックして、接続の一覧を表示します。

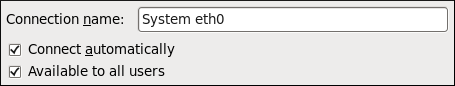

- 設定する特定のコネクションを選択し、Edit をクリックします。

- Connect を自動的 にチェックすると、NetworkManager が接続が利用可能であることを NetworkManager が検出されるたびに、NetworkManager が接続に自動接続できるようにします。NetworkManager が自動的に接続しない場合は、チェックボックスの選択を解除します。ボックスのチェックを外す場合は、NetworkManager アプレットの左側のメニューでその接続を手動で選択して、接続できるようにする必要があります。

10.2.4. ユーザーおよびシステム接続