Red Hat Training

A Red Hat training course is available for Red Hat Enterprise Linux

4.6. VIRTUAL SERVERS

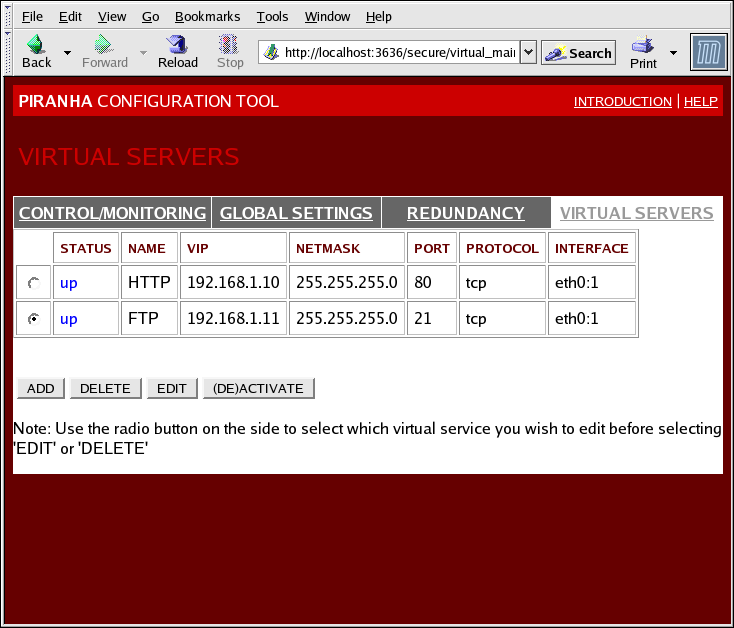

仮想サーバー パネルは現在定義されている各仮想サーバーの情報を 表示します。各表のエントリは仮想サーバーのステータス、サーバー名、サーバーに割り当て済の 仮想 IP、その仮想 IP のネットマスク、サーバーの通信先のポート番号、使用プロトコル、及び 仮想デバイスインターフェイスを表示します。

図4.5 The VIRTUAL SERVERS Panel

仮想サーバー パネルに表示された各サーバーは、その中から出る画面、いわゆる サブセクション 上で設定できます。

サービスを追加するには、追加(ADD) ボタンをクリックします。 サービスを削除するには、仮想サーバー横のラジオボタンをクリックしてそのサービスを選択してから、 削除(DELETE) ボタンをクリックします。

表内の仮想サーバーを有効/無効にするには、そのラジオボタンをクリックしてから、 有効/無効((DE)ACTIVATE) ボタンをクリックします。

仮想サーバーを追加した後は、その左側のラジオボタンをクリックしてから、編集(EDIT) ボタンをクリックし、仮想サーバー サブセクションを表示することで設定できます。

4.6.1. 仮想サーバー サブセクション

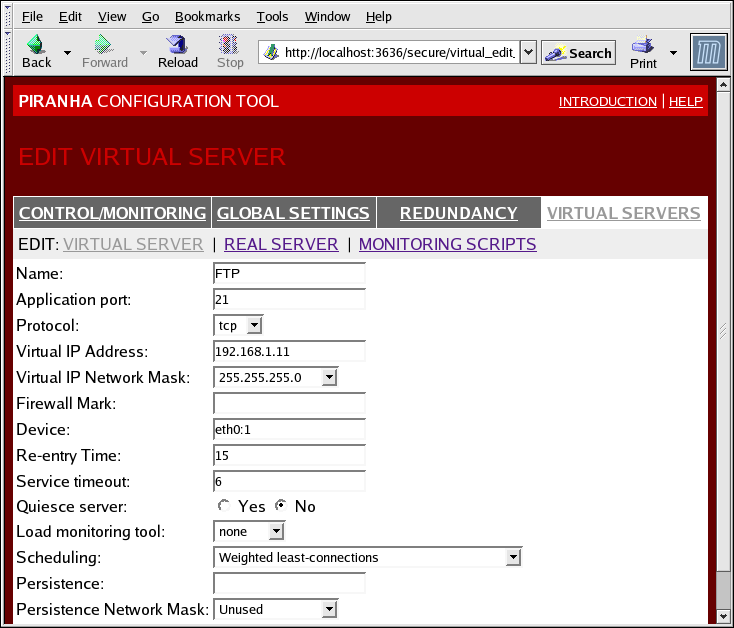

The VIRTUAL SERVER subsection panel shown in 図4.6「The VIRTUAL SERVERS Subsection」 allows you to configure an individual virtual server. Links to subsections related specifically to this virtual server are located along the top of the page. But before configuring any of the subsections related to this virtual server, complete this page and click on the ACCEPT button.

図4.6 The VIRTUAL SERVERS Subsection

- Name

- 仮想サーバーを識別できる説明的な名前を入力します。この名前は、マシン用のホスト名 ではありません ので、説明的で判り易くします。HTTP などの 仮想サーバーが使用するプロトコルを照合する名前も可能です。

- Application port

- サービスアプリケーションがそのポートを通じてリッスンするポート番号を入力します。 この例では、HTTP サービスであるため、ポート 80 が使用されます。

- Protocol

- ドロップダウンメニュー内で UDP か TCP を選択します。ウェブサーバーは標準的に TCP プロトコルを通じて通信します。それで、上記の例では TCP が選択されます。

- Virtual IP Address

- Enter the virtual server's floating IP address in this text field.

- Virtual IP Network Mask

- ドロップダウンメニューでこの仮想サーバー用のネットマスクを設定します。

- Firewall Mark

- 複数ポートプロトコルを構築しているか、あるいは別種でも関連したプロトコル用に複数ポート仮想サーバーを 作成していない限りは、このフィールドにはファイアウォールマークの整数を入力しない で下さい。この例では、上記の仮想サーバーは、ポート 80 上の HTTP と ポート 443 上の HTTPS に接続を構築しているため、上記の仮想サーバーは ファイアウォールマーク を 80 としてあります。固執と組み合わせた場合、この技術は、不安全なウェブページと安全なウェブページ両方への ユーザーアクセスは同じ実サーバーに確実に回送されて、その状態を保存します。

警告

Entering a firewall mark in this field allows IPVS to recognize that packets bearing this firewall mark are treated the same, but you must perform further configuration outside of the Piranha Configuration Tool to actually assign the firewall marks. See 「複数ポートサービスと LVS 」 for instructions on creating multi-port services and 「FTP の設定」 for creating a highly available FTP virtual server. - Device

- 仮想 IP アドレス フィールドに定義してある浮動 IP アドレスにバインドしたいネットワークデバイスの名前を入力します。公共浮動 IP アドレスは、公共ネットワークに接続されたイーサネットインターフェイスにエイリアス化 する必要があります。この例では、公共ネットワークは

eth0インターフェイス上で あるため、デバイス名としてeth0:1を入力することになります。

- Re-entry Time

- 故障の後にアクティブ LVS router が実サーバーをサーバー群に戻すまでの時間の 秒数を定義する整数を入力します。

- Service Timeout

- 実サーバーが復帰不能と判定されてサーバー群から削除されるまでの時間の秒数を定義する 整数を入力します。

- Quiesce server

- Quiesce (一時停止)サーバー ラジオボタンが選択されていると、新規の実サーバーノードが参加する時はいつでも最低稼働機接続(least-connections)表が ゼロにリセットされるため、まるでそれぞれの実サーバーがフレッシュにサーバー群に追加されたかのように、アクティブ LVS router は要求を全域に回送します。このオプションは、一台の新規サーバーがサーバー群に参加する時に大量接続を受け取ってダウンする可能性を防止します。

- Load monitoring tool

rupかruptimeを使用すると、 各種実サーバー上のロードを LVS router で監視できるようになります。ドロップダウンメニューからrupを選択した場合は、各実サーバーはrstatdサービスを実行する必要があります。ruptimeを選択した場合は、 各実サーバーはrwhodサービスを実行する必要があります。警告

ロード監視はロードバランシングと同じではありません。そして能力別スケジューリングアルゴリズムと一緒に組み合わせた場合、予測困難なスケジューリングの動作になります。また、ロード監視を使用する場合、実サーバーは Linux マシンで なければなりません。- Scheduling

- Select your preferred scheduling algorithm from the drop-down menu. The default is

Weighted least-connection. For more information on scheduling algorithms, see 「スケジューリングアルゴリズム」. - Persistence

- 管理者が、クライアントトランザクションの間に仮想サーバーへの固執接続を必要と する場合は、このテキストフィールド内に接続がタイムアウトになる前に許容される 不活動の時間を秒数で入力します。

重要

If you entered a value in the Firewall Mark field above, you should enter a value for persistence as well. Also, be sure that if you use firewall marks and persistence together, that the amount of persistence is the same for each virtual server with the firewall mark. For more on persistence and firewall marks, refer to 「固執とファイアウォールマーク」. - Persistence Network Mask

- 固執を特定のサブネットに限定するには、ドロップダウンメニューから該当する ネットワークマスクを選択します。

注記

ファイアウォールの出現の前には、サブネット毎に限定された固執が接続を束ねる為の 基本的な手段でした。現在では、固執をファイアウォールマークとの関連で使用して 同様の目的を達成するのが最善の方法です。

警告

このパネルで何か変更した場合は、確定(ACCEPT) ボタンをクリック することを忘れないで下さい。これが新規のパネルを選択する時に変更が維持されることを確実にします。