1.2. ネットワークポートおよびプロトコル

Red Hat Ansible Automation Platform は、サービスとの通信に多くのポートを使用します。Red Hat Ansible Automation Platform サーバーへの着信接続を有効にするには、これらのポートを開いて利用できるようにする必要があります。これらのポートが利用可能で、サーバーのファイアウォールでブロックされていないことを確認してください。

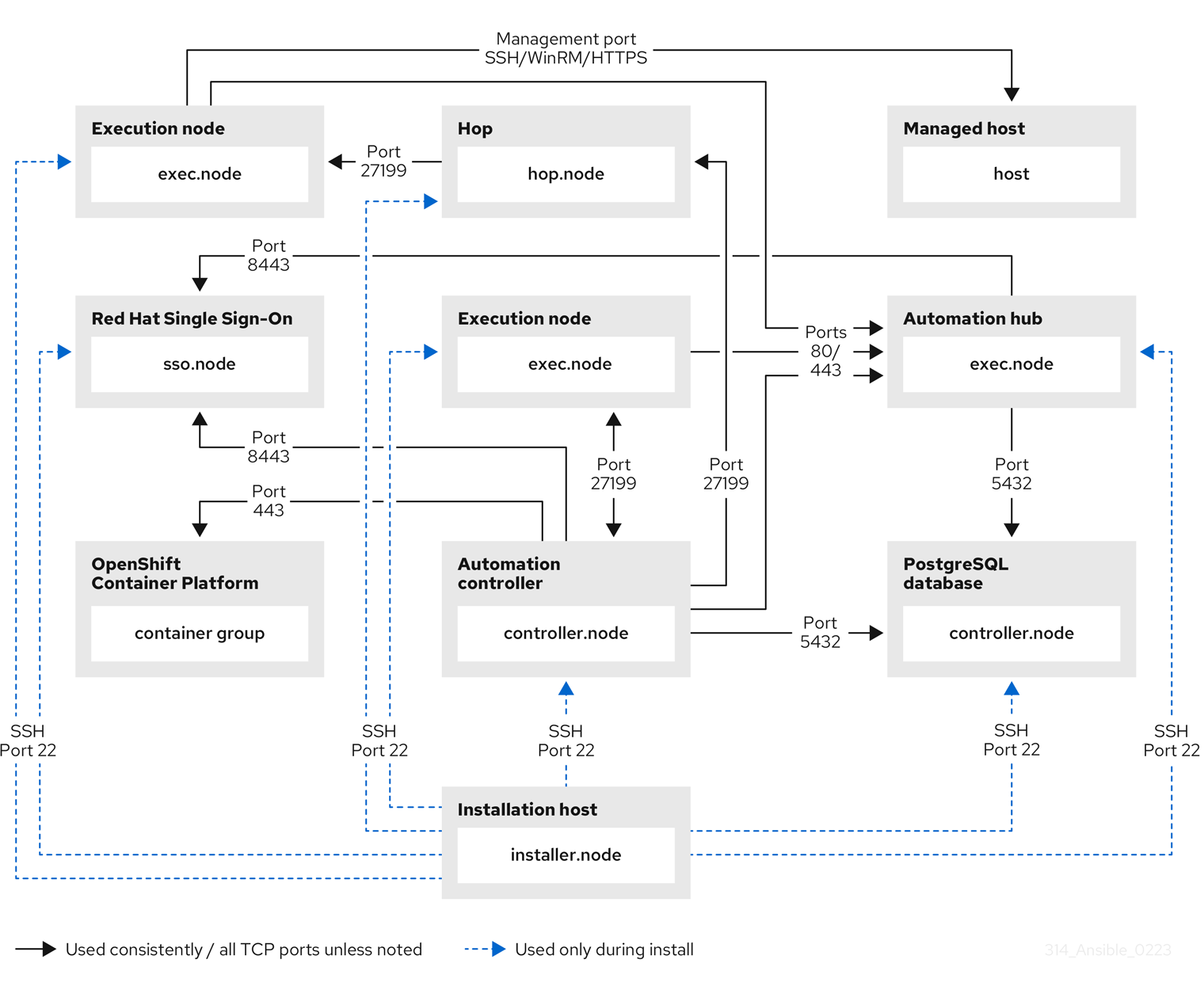

以下のアーキテクチャー図は、すべての可能なコンポーネントと共に完全にデプロイされた Ansible Automation Platform の例です。

以下の表は、各アプリケーションに必要なデフォルトの Red Hat Ansible Automation Platform 宛先ポートを示しています。

以下に記載のデフォルトの宛先ポートおよびインストーラーインベントリーは設定可能です。お使いの環境に合わせて設定すると、動作が変わる場合があります。

表1.2 PostgreSQL

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール時のリモートアクセス |

| 5432 | TCP | Postgres | 受信および送信 |

| デフォルトのポート コントローラーからデータベースポートへの接続を許可します。 |

表1.3 Automation Controller

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 80 | TCP | HTTP | 受信 |

| UI/API |

| 443 | TCP | HTTPS | 受信 |

| UI/API |

| 5432 | TCP | PostgreSQL | 受信および送信 |

| 内部データベースが別のコンポーネントとともに使用されている場合に のみ 開きます。そうでない場合は、このポートを開放しないでください。 クラスター内のハイブリッドモード |

| 27199 | TCP | receptor | 受信および送信 |

| 必須および自動コントロールプレーンクラスタリング向けに全コントローラーで receptor リスナーポートを許可します。 |

表1.4 ホップノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh コントローラーから receptor ポートへの接続を許可します。 |

表1.5 実行ノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh: ノードは、コントローラーに直接ピア接続されます。ホップノードは使用しません。27199 は、実行ノードからの接続を双方向で許可します。 (ホップ接続ノード以外の場合) コントローラーからの receptor ポートへの接続を許可します。 (ホップノードを介してリレーされる場合) ホップノードから receptor ポートへの接続を許可します。 |

表1.6 コントロールノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh: ノードは、コントローラーに直接ピア接続されます。関係するダイレクトノード。27199 は、実行ノードからの接続を双方向で許可します。 (ホップ接続ノード以外の場合) コントローラーからの receptor ポートへの接続を有効にします。 (ホップノードを介してリレーされる場合) ホップノードから receptor ポートへの接続を有効にします。 |

| 443 | TCP | Podman | 受信 |

| UI/API |

表1.7 ハイブリッドノード

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 27199 | TCP | receptor | 受信および送信 |

| Mesh: ノードは、コントローラーに直接ピア接続されます。ホップノードは使用しません。27199 は、実行ノードからの接続を双方向で許可します。 (ホップ接続ノード以外の場合) コントローラーからの receptor ポートへの接続を有効にします。 (ホップノードを介してリレーされる場合) ホップノードから receptor ポートへの接続を有効にします。 |

| 443 | TCP | Podman | 受信 |

| UI/API |

表1.8 Automation Hub

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 80 | TCP | HTTP | 受信 | 固定値 | ユーザーインターフェイス |

| 443 | TCP | HTTPS | 受信 | 固定値 | ユーザーインターフェイス |

| 5432 | TCP | PostgreSQL | 受信および送信 |

| 内部データベースが別のコンポーネントとともに使用されている場合に のみ 開きます。そうでない場合は、このポートを開放しないでください。 |

表1.9 サービスカタログ

| ポート | プロトコル | サービス | 方向 | インストーラーのインベントリー変数 | 用途 |

|---|---|---|---|---|---|

| 22 | TCP | SSH | 受信および送信 |

| インストール |

| 443 | TCP | HTTPS | 受信 |

| サービスカタログユーザーインターフェイスへのアクセス |

| 5432 | TCP | PostgreSQL | 受信および送信 |

| 内部データベースが使用される場合に のみ 開きます。そうでない場合は、このポートを開放しないでください。 |

表1.10 Red Hat Insights for Red Hat Ansible Automation Platform

| URL | 用途 |

|---|---|

| 一般的なアカウントサービス、サブスクリプション | |

| Insights データのアップロード | |

| インベントリーのアップロードおよびクラウドコネクター接続 | |

| Insights ダッシュボードへのアクセス |

表1.11 Automation Hub

| URL | 用途 |

|---|---|

| 一般的なアカウントサービス、サブスクリプション | |

| TCP | |

| Ansible コミュニティーがキュレートされた Ansible コンテンツ | |

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス | |

| Red Hat およびパートナーキュレートされた Ansible コレクション |

表1.12 実行環境 (EE)

| URL | 用途 |

|---|---|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス | |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

|

| Red Hat およびパートナーが提供するコンテナーイメージへのアクセス |

イメージマニフェストとファイルシステム Blob は、registry.redhat.io から直接提供されます。ただし、2023 年 5 月 1 日以降、ファイルシステム Blob は代わりに quay.io から提供されます。コンテナーイメージのプルに関する問題を回避するには、一覧表示された quay.io ホスト名への送信接続を有効にする必要があります。この変更を、registry.redhat.io へのアウトバウンド接続を有効にするすべてのファイアウォール設定に変更を加えます。ファイアウォールルールを設定するときは、IP アドレスの代わりにホスト名を使用します。この変更を加えた後、引き続き registry.redhat.io からイメージをプルできます。Red Hat コンテナーイメージのプルを続行するために、quay.io にログインする必要も、quay.io レジストリーと直接やりとりする必要もありません。詳細は、こちら の記事を参照してください。