OpenShift での AMQ Streams のデプロイおよびアップグレード

OpenShift Container Platform 上で AMQ Streams 1.6 を使用

概要

第1章 デプロイメントの概要

AMQ Streams は、OpenShift クラスターで Apache Kafka を実行するプロセスを簡素化します。

本ガイドでは、AMQ Streams をデプロイおよびアップグレードするすべての方法の手順を取り上げ、デプロイメントの対象や、OpenShift クラスターで Apache Kafka を実行するために必要なデプロイメントの順序について説明します。

デプロイメントの手順を説明する他に、デプロイメントを準備および検証するためのデプロイメントの前および後の手順についても説明します。追加のデプロイメントオプションには、メトリクスの導入手順が含まれます。アップグレードの手順は、「AMQ Streams および Kafka のアップグレード」を参照してください。

AMQ Streams は、パブリックおよびプライベートクラウドからデプロイメントを目的とするローカルデプロイメントまで、ディストリビューションに関係なくすべてのタイプの OpenShift クラスターで動作するよう設計されています。

1.1. AMQ Streams による Kafka のサポート

AMQ Streams は、Kafka を OpenShift で実行するためのコンテナーイメージおよび Operator を提供します。AMQ Streams Operator は、AMQ Streams の実行に必要です。AMQ Streams で提供される Operator は、Kafka を効果的に管理するために、専門的なオペレーション情報で目的に合うよう構築されています。

Operator は以下のプロセスを単純化します。

- Kafka クラスターのデプロイおよび実行。

- Kafka コンポーネントのデプロイおよび実行。

- Kafka へアクセスするための設定。

- Kafka へのアクセスをセキュア化。

- Kafka のアップグレード。

- ブローカーの管理。

- トピックの作成および管理。

- ユーザーの作成および管理。

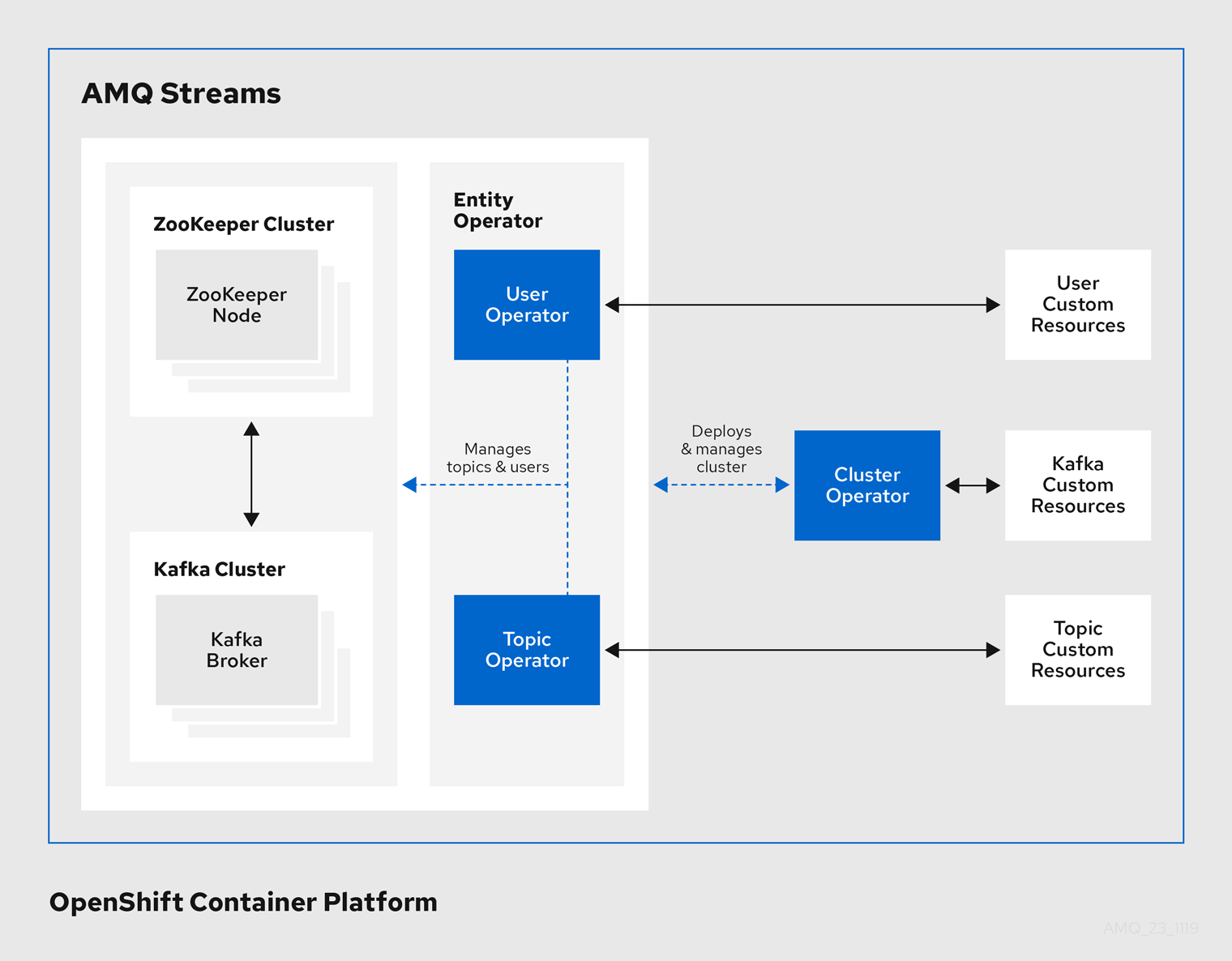

1.2. AMQ Streams の Operator

AMQ Streams では Operator を使用して Kafka をサポートし、Kafka のコンポーネントおよび依存関係を OpenShift にデプロイして管理します。

Operator は、OpenShift アプリケーションのパッケージ化、デプロイメント、および管理を行う方法です。AMQ Streams Operator は OpenShift の機能を拡張し、Kafka デプロイメントに関連する共通タスクや複雑なタスクを自動化します。Kafka 操作の情報をコードに実装することで、Kafka の管理タスクは簡素化され、必要な手動の作業が少なくなります。

Operator

AMQ Streams は、OpenShift クラスター内で実行中の Kafka クラスターを管理するための Operator を提供します。

- Cluster Operator

- Apache Kafka クラスター、Kafka Connect、Kafka MirrorMaker、Kafka Bridge、Kafka Exporter、および Entity Operator をデプロイおよび管理します。

- Entitiy Operator

- Topic Operator および User Operator を構成します。

- Topic Operator

- Kafka トピックを管理します。

- User Operator

- Kafka ユーザーを管理します。

Cluster Operator は、Kafka クラスターと同時に、Topic Operator および User Operator を Entity Operator 設定の一部としてデプロイできます。

AMQ Streams アーキテクチャー内の Operator

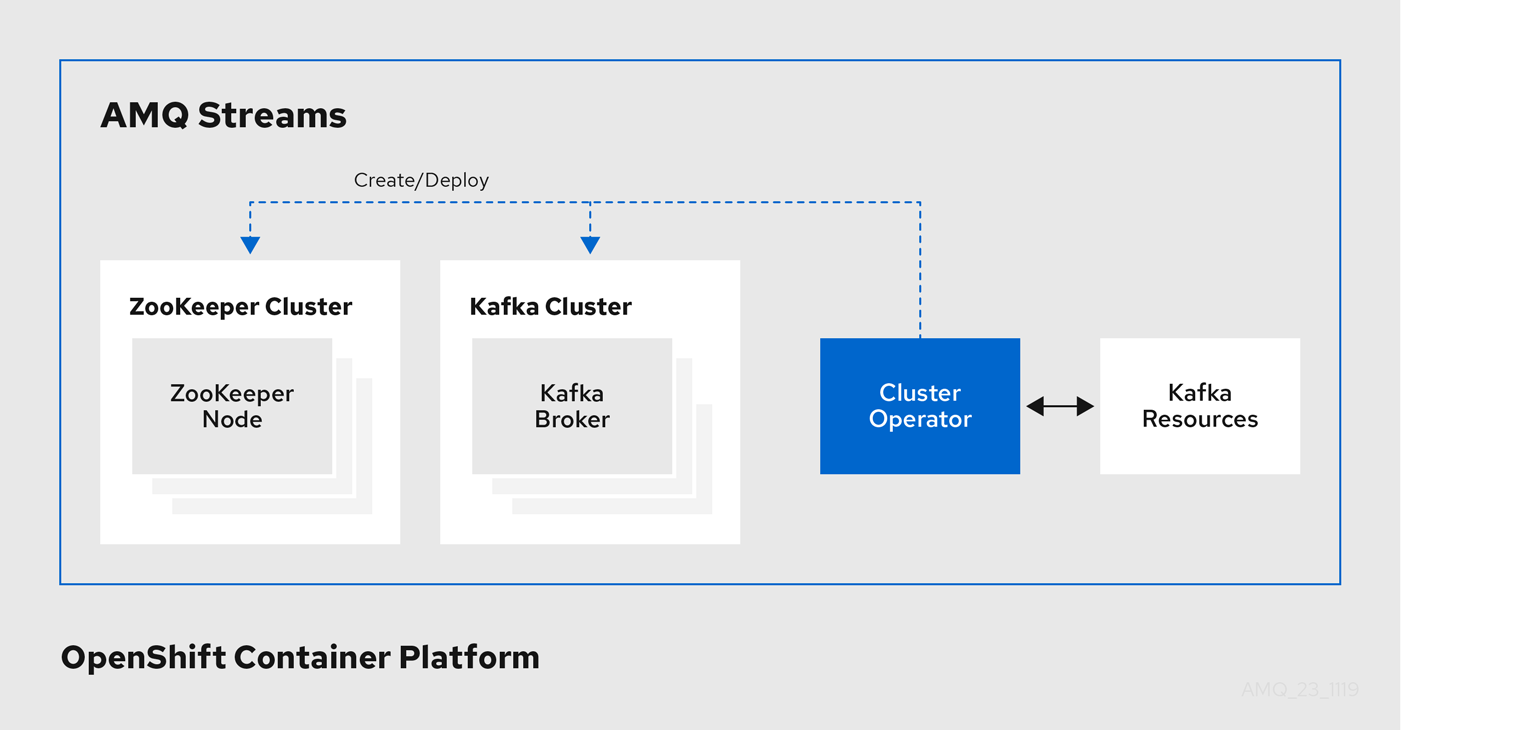

1.2.1. Cluster Operator

AMQ Streams では、Cluster Operator を使用して以下のクラスターをデプロイおよび管理します。

- Kafka (ZooKeeper、Entity Operator、Kafka Exporter、Cruise Control を含む)

- Kafka Connect

- Kafka MirrorMaker

- Kafka Bridge

クラスターのデプロイメントにはカスタムリソースが使用されます。

たとえば、以下のように Kafka クラスターをデプロイします。

-

クラスター設定のある

Kafkaリソースが OpenShift クラスター内で作成されます。 -

Kafkaリソースに宣言された内容を基にして、該当する Kafka クラスターが Cluster Operator によってデプロイされます。

Cluster Operator で以下もデプロイできます (Kafka リソースの設定より)。

-

KafkaTopicカスタムリソースより Operator スタイルのトピック管理を提供する Topic Operator -

KafkaUserカスタムリソースより Operator スタイルのユーザー管理を提供する User Operator

デプロイメントの Entity Operator 内の Topic Operator および User Operator 関数。

Cluster Operator のアーキテクチャー例

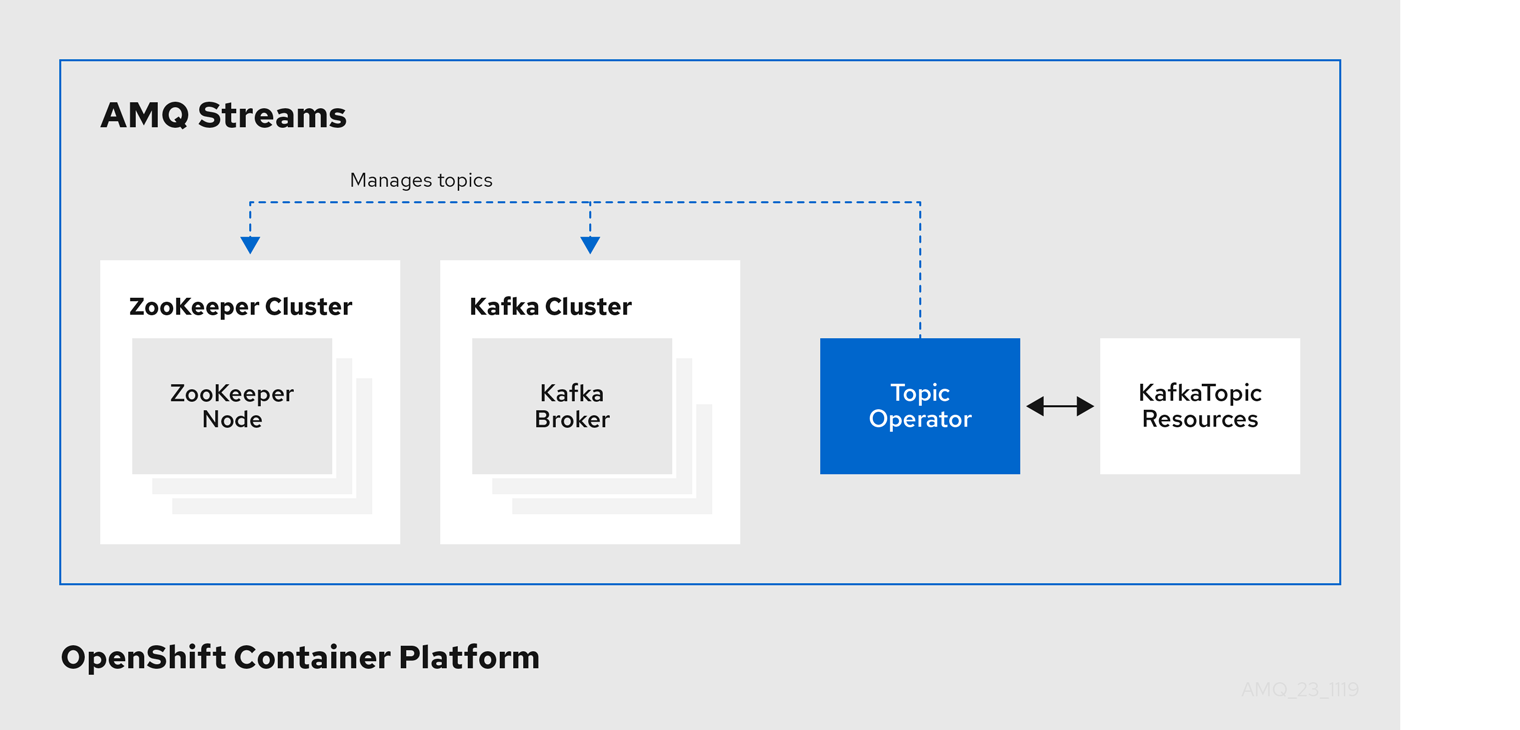

1.2.2. Topic Operator

Topic Operator は、OpenShift リソースより Kafka クラスターのトピックを管理する方法を提供します。

Topic Operator のアーキテクチャー例

Topic Operator の役割は、対応する Kafka トピックと同期して Kafka トピックを記述する KafkaTopic OpenShift リソースのセットを保持することです。

KafkaTopic とトピックの関係は次のとおりです。

- KafkaTopic が作成されると、Topic Operator によってトピックが作成されます。

- が削除されると、Topic Operator によってトピックが削除されます。

- が変更されると、Topick Operator によってトピックが更新されます。

上記と逆になるトピックと KafkaTopic の関係は次のとおりです。

-

トピックが Kafka クラスター内で作成されると、Operator によって

KafkaTopicが作成されます。 -

トピックが Kafka クラスターから削除されると、Operator によって

KafkaTopicが削除されます。 -

トピックが Kafka クラスターで変更されると、Operator によって

KafkaTopicが更新されます。

このため、KafkaTopic をアプリケーションのデプロイメントの一部として宣言でき、トピックの作成は Topic Operator によって行われます。アプリケーションは、必要なトピックからの作成または消費のみに対処する必要があります。

トピックが再設定された場合や、別の Kafka ノードに再割り当てされた場合、KafkaTopic は常に最新の状態になります。

1.2.3. User Operator

User Operator は、Kafka ユーザーが記述される KafkaUser リソースを監視して Kafka クラスターの Kafka ユーザーを管理し、Kafka ユーザーが Kafka クラスターで適切に設定されるようにします。

たとえば、KafkaUser とユーザーの関係は次のようになります。

- KafkaUser が作成されると、User Operator によって記述されるユーザーが作成されます。

- が削除されると、User Operator によって記述されるユーザーが削除されます。

- が変更されると、User Operator によって記述されるユーザーが更新されます。

User Operator は Topic Operator とは異なり、Kafka クラスターからの変更は OpenShift リソースと同期されません。アプリケーションで直接 Kafka トピックを Kafka で作成することは可能ですが、ユーザーが User Operator と同時に直接 Kafka クラスターで管理されることは想定されません。

User Operator では、アプリケーションのデプロイメントの一部として KafkaUser リソースを宣言できます。ユーザーの認証および承認メカニズムを指定できます。たとえば、ユーザーがブローカーへのアクセスを独占しないようにするため、Kafka リソースの使用を制御する ユーザークォータ を設定することもできます。

ユーザーが作成されると、ユーザークレデンシャルが Secret に作成されます。アプリケーションはユーザーとそのクレデンシャルを使用して、認証やメッセージの生成または消費を行う必要があります。

User Operator は 認証のクレデンシャルを管理する他に、KafkaUser 宣言にユーザーのアクセス権限の記述を含めることで承認も管理します。

1.3. AMQ Streams のカスタムリソース

AMQ Streams を使用した Kafka コンポーネントの OpenShift クラスターへのデプロイメントは、カスタムリソースの適用により高度な設定が可能です。カスタムリソースは、OpenShift リソースを拡張するために CRD (カスタムリソース定義、Custom Resource Definition) によって追加される API のインスタンスとして作成されます。

CRD は、OpenShift クラスターでカスタムリソースを記述するための設定手順として機能し、デプロイメントで使用する Kafka コンポーネントごとに AMQ Streams で提供されます。CRD およびカスタムリソースは YAML ファイルとして定義されます。YAML ファイルのサンプルは AMQ Streams ディストリビューションに同梱されています。

また、CRD を使用すると、CLI へのアクセスや設定検証などのネイティブ OpenShift 機能を AMQ Streams リソースで活用することもできます。

1.3.1. AMQ Streams カスタムリソースの例

AMQ Streams 固有リソースのインスタンス化および管理に使用されるスキーマを定義するため、CRD をクラスターに 1 度インストールする必要があります。

CRD をインストールして新規カスタムリソースタイプをクラスターに追加した後に、その仕様に基づいてリソースのインスタンスを作成できます。

クラスターの設定によりますが、インストールには通常、クラスター管理者権限が必要です。

カスタムリソースの管理は、AMQ Streams 管理者のみが行えます。詳細は、『Deploying and Upgrading AMQ Streams on OpenShift』の「Designating AMQ Streams administrators」を参照してください。

kind:Kafka などの新しい kind リソースは、OpenShift クラスター内で CRD によって定義されます。

Kubernetes API サーバーを使用すると、kind を基にしたカスタムリソースの作成が可能になり、カスタムリソースが OpenShift クラスターに追加されたときにカスタムリソースの検証および格納方法を CRD から判断します。

CRD が削除されると、そのタイプのカスタムタイプも削除されます。さらに、Pod や Statefulset などのカスタムリソースによって作成されたリソースも削除されます。

AMQ Streams 固有の各カスタムリソースは、リソースの kind の CRD によって定義されるスキーマに準拠します。AMQ Streams コンポーネントのカスタムリソースには、specで定義される共通の設定プロパティーがあります。

CRD とカスタムリソースの関係を理解するため、Kafka トピックの CRD の例を見てみましょう。

Kafka トピックの CRD

apiVersion: kafka.strimzi.io/v1beta1 kind: CustomResourceDefinition metadata: 1 name: kafkatopics.kafka.strimzi.io labels: app: strimzi spec: 2 group: kafka.strimzi.io versions: v1beta1 scope: Namespaced names: # ... singular: kafkatopic plural: kafkatopics shortNames: - kt 3 additionalPrinterColumns: 4 # ... subresources: status: {} 5 validation: 6 openAPIV3Schema: properties: spec: type: object properties: partitions: type: integer minimum: 1 replicas: type: integer minimum: 1 maximum: 32767 # ...

- 1

- CRD を識別するためのトピック CRD、その名前および名前のメタデータ。

- 2

- この CRD に指定された項目には、トピックの API にアクセスするため URL に使用されるグルShortNameープ (ドメイン) 名、複数名、およびサポートされるスキーマバージョンが含まれます。他の名前は、CLI のインスタンスリソースを識別するために使用されます。たとえば、

oc get kafkaShortNametopic my-topicやoc get kafkatopicsなどです。 - 3

- ShortName は CLI コマンドで使用できます。たとえば、

oc get kafkatopicの代わりにoc get ktを略名として使用できます。 - 4

- カスタムリソースで

getコマンドを使用する場合に示される情報。 - 5

- リソースの スキーマ参照 に記載されている CRD の現在の状態。

- 6

- openAPIV3Schema 検証によって、トピックカスタムリソースの作成が検証されます。たとえば、トピックには 1 つ以上のパーティションと 1 つのレプリカが必要です。

ファイル名に、インデックス番号とそれに続く「Crd」が含まれるため、AMQ Streams インストールファイルと提供される CRD YAML ファイルを識別できます。

KafkaTopic カスタムリソースに該当する例は次のとおりです。

Kafka トピックカスタムリソース

apiVersion: kafka.strimzi.io/v1beta1 kind: KafkaTopic 1 metadata: name: my-topic labels: strimzi.io/cluster: my-cluster 2 spec: 3 partitions: 1 replicas: 1 config: retention.ms: 7200000 segment.bytes: 1073741824 status: conditions: 4 lastTransitionTime: "2019-08-20T11:37:00.706Z" status: "True" type: Ready observedGeneration: 1 / ...

- 1

kindおよびapiVersionによって、インスタンスであるカスタムリソースの CRD が特定されます。- 2

- トピックまたはユーザーが属する Kafka クラスターの名前 (

Kafkaリソースの名前と同じ) を定義する、KafkaTopicおよびKafkaUserリソースのみに適用可能なラベル。 - 3

- 指定内容には、トピックのパーティション数およびレプリカ数や、トピック自体の設定パラメーターが示されています。この例では、メッセージがトピックに保持される期間や、ログのセグメントファイルサイズが指定されています。

- 4

KafkaTopicリソースのステータス条件。lastTransitionTimeでtype条件がReadyに変更されています。

プラットフォーム CLI からカスタムリソースをクラスターに適用できます。カスタムリソースが作成されると、Kubernetes API の組み込みリソースと同じ検証が使用されます。

KafkaTopic の作成後、Topic Operator は通知を受け取り、該当する Kafka トピックが AMQ Streams で作成されます。

1.4. AMQ Streams のインストール方法

AMQ Streams を OpenShift にインストールする方法は 2 つあります。

| インストール方法 | 説明 | サポート対象バージョン |

|---|---|---|

| インストールアーティファクト (YAML ファイル) |

AMQ Streams のダウンロードサイト から | OpenShift 3.11 以上 |

| OperatorHub | OperatorHub で AMQ Streams Operator を使用し、Cluster Operator を単一またはすべての namespace にデプロイします。 | OpenShift 4.x のみ |

柔軟性が重要な場合は、インストールアーティファクトによる方法を選択します。OpenShift 4 Web コンソールを使用して標準設定で AMQ Streams を OpenShift 4 にインストールする場合は、OperatorHub による方法を選択します。OperatorHub を使用すると、自動更新も利用できます。

どちらの方法でも、Cluster Operator は OpenShift クラスターにデプロイされ、提供される YAML サンプルファイルを使用して、Kafka クラスターから順に AMQ Streams の他のコンポーネントをデプロイする準備が整います。

AMQ Streams インストールアーティファクト

AMQ Streams インストールアーティファクトには、OpenShift にデプロイできるさまざまな YAML ファイルが含まれ、ocを使用して以下を含むカスタムリソースが作成されます。

- デプロイメント

- Custom Resource Definition (CRD)

- ロールおよびロールバインディング

- サービスアカウント

YAML インストールファイルは、Cluster Operator、Topic Operator、User Operator、および Strimzi Admin ロールに提供されます。

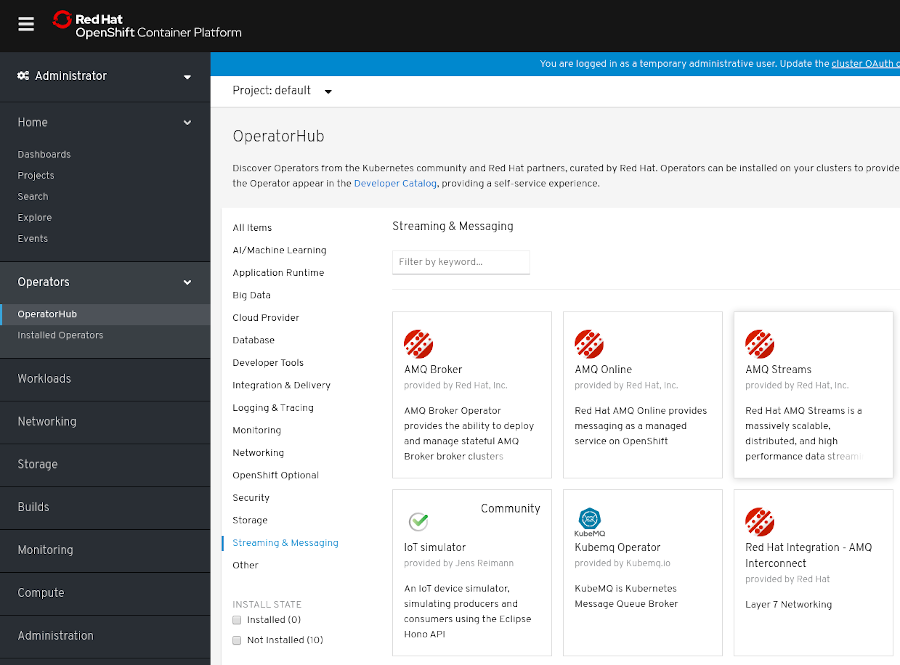

OperatorHub

OpenShift 4 では、Operator Lifecycle Manager (OLM) を使用することにより、クラスター管理者はクラスター全体で実行されるすべての Operator やそれらの関連サービスをインストール、更新、および管理できます。OLM は、Kubernetes のネイティブアプリケーション (Operator) を効率的に自動化された拡張可能な方法で管理するために設計されたオープンソースツールキットの Operator Framework の一部です。

OperatorHub は OpenShift 4 Web コンソールの一部です。クラスター管理者はこれを使用して Operator を検出、インストール、およびアップグレードできます。Operator は OperatorHub からプルでき、単一の (プロジェクト) namespace またはすべての (プロジェクト) namespace への OpenShift クラスターにインストールできます。Operator は OLM で管理できます。エンジニアリングチームは OLM を使用して、独自に開発、テスト、および本番環境でソフトウェアを管理できます。

OperatorHub は、バージョン 4 未満の OpenShift では使用できません。

AMQ Streams Operator

AMQ Streams Operator は OperatorHub からインストールできます。AMQ Streams Operator のインストール後、必要な CRD およびロールベースアクセス制御 (RBAC) リソースと共に Cluster Operator が OpenShift クラスターにデプロイされます。

その他のリソース

インストールアーティファクトを使用した AMQ Streams のインストール:

OperatorHub からの AMQ Streams のインストール:

- 「OperatorHub からの Cluster Operator のデプロイ」

- OpenShift ドキュメント『Operator』

第2章 AMQ Streams でデプロイされるもの

Apache Kafka コンポーネントは、AMQ Streams ディストリビューションを使用して OpenShift にデプロイするために提供されます。Kafka コンポーネントは通常、クラスターとして実行され、可用性を確保します。

Kafka コンポーネントが組み込まれた通常のデプロイメントには以下が含まれます。

- ブローカーノードの Kafka クラスター

- レプリケートされた ZooKeeper インスタンスの zookeeper クラスター

- 外部データ接続用の Kafka Connect クラスター

- セカンダリークラスターで Kafka クラスターをミラーリングする Kafka MirrorMaker クラスター

- 監視用に追加のKafka メトリクスデータを抽出する Kafka Exporter

- Kafka クラスターに対して HTTP ベースの要求を行う Kafka Bridge

少なくとも Kafka および ZooKeeper は必要ですが、上記のコンポーネントがすべて必須なわけではありません。MirrorMaker や Kafka Connect など、一部のコンポーネントでは Kafka なしでデプロイできます。

2.1. デプロイメントの順序

OpenShift クラスターへのデプロイメントで必要な順序は次のとおりです。

- Cluster Operator をデプロイし、Kafka クラスターを管理します。

- ZooKeeper クラスターとともに Kafka クラスターをデプロイし、Topic Operator および User Operator がデプロイメントに含まれるようにします。

任意で以下をデプロイします。

- Topic Operator および User Operator (Kafka クラスターとともにデプロイしなかった場合)

- Kafka Connect

- Kafka MirrorMaker

- Kafka Bridge

- メトリクスを監視するためのコンポーネント

2.2. その他のデプロイメント設定オプション

本書のデプロイメント手順では、AMQ Streams で提供されるインストール YAML ファイルのサンプルを使用するデプロイメントを説明します。手順では、検討する必要がある重要な設定事項について説明しますが、使用できる設定オプションをすべて取り上げるわけではありません。

カスタムリソースを使用するとデプロイメントを改良できます。

AMQ Streams をデプロイする前に、Kafka コンポーネントに使用できる設定オプションを確認できます。カスタムリソースによる設定の詳細は、『AMQ Streams on OpenShift の使用』の「デプロイメント設定」を参照してください。

2.2.1. Kafka のセキュリティー

デプロイメントでは、Cluster Operator はクラスター内でのデータの暗号化および認証に対して自動で TLS 証明書を設定します。

AMQ Streams では、『AMQ Streams on OpenShift の使用』で説明する 暗号化、認証、および 承認 の追加の設定オプションが提供されます。

- Kafka リソースを設定 して、Kafka クラスターとクライアント間のデータ交換をセキュアにします。

- 承認サーバーが OAuth 2.0 認証 および OAuth 2.0 承認 を使用するように、デプロイメントを設定します。

- 独自の証明書を使用して Kafka をセキュアにします。

2.2.2. デプロイメントの監視

AMQ Streams は、デプロイメントを監視する追加のデプロイメントオプションをサポートします。

- Prometheus および Grafana を Kafka クラスターでデプロイし、メトリクスを抽出して、Kafka コンポーネントを監視します。

- Kafka Exporter を Kafka クラスターでデプロイし、特にコンシューマーラグの監視に関する追加のメトリクスを抽出します。

- 『AMQ Streams on OpenShift の使用』で説明するように、分散トレーシングを設定して、エンドツーエンドのメッセージ追跡を行います。

第3章 AMQ Streams デプロイメントの準備

ここでは、AMQ Streams デプロイメントを準備する方法を説明します。

本ガイドのコマンドを実行するには、クラスターユーザーに RBAC (ロールベースアクセス制御) および CRD を管理する権限を付与する必要があります。

3.1. デプロイメントの前提条件

AMQ Streams のデプロイする場合、以下を確認してください。

OpenShift 3.11 以降のクラスターが利用できること。

AMQ Streams は Strimzi 0.20.x をベースとしています。

-

ocコマンドラインツールがインストールされ、稼働中のクラスターに接続するように設定されていること。

AMQ Streams は、OpenShift 固有の一部機能をサポートします。そのようなインテグレーションは OpenShift ユーザーに有用で、標準の Kubernetes を使用した同等の実装はありません。

3.2. AMQ Streams リリースアーティファクトのダウンロード

AMQ Streams をインストールするには、AMQ Streams のダウンロードページ から amq-streams-<version>-ocp-install-examples.zip ファイルをダウンロードし、リリースアーティファクトを展開します。

AMQ Streams のリリースアーティファクトには、YAML ファイルが含まれています。これらのファイルは、AMQ Streams コンポーネントの OpenShift へのデプロイ、共通の操作の実行、および Kafka クラスターの設定に便利です。

ocを使用して、ダウンロードした ZIP ファイルの install/cluster-operator フォルダーから Cluster Operator をデプロイします。Cluster Operator のデプロイメントおよび設定に関する詳細は、「Cluster Operator のデプロイ」 を参照してください。

また、AMQ Streams Cluster Operator によって管理されない Kafka クラスターをトピックおよび User Operator のスタンドアロンインストールと共に使用する場合は、install/topic-operator および install/user-operator フォルダーからデプロイできます。

AMQ Streams コンテナーイメージは、Red Hat Ecosystem Catalog から使用することもできます。しかし、提供される YAML ファイルを使用して AMQ Streams をデプロイすることが推奨されます。

3.3. コンテナーイメージを独自のレジストリーにプッシュ

AMQ Streams のコンテナーイメージは Red Hat Ecosystem Catalog にあります。AMQ Streams によって提供されるインストール YAML ファイルは、直接 Red Hat Ecosystem Catalog からイメージをプルします。

Red Hat Ecosystem Catalog にアクセスできない場合や独自のコンテナーリポジトリーを使用する場合は以下を行います。

- リストにある すべての コンテナーイメージをプルします。

- 独自のレジストリーにプッシュします。

- インストール YAML ファイルのイメージ名を更新します。

リリースに対してサポートされる各 Kafka バージョンには別のイメージがあります。

| コンテナーイメージ | namespace/リポジトリー | 説明 |

|---|---|---|

| Kafka |

| 次を含む、Kafka を実行するための AMQ Streams イメージ。

|

| 演算子 |

| Operator を実行するための AMQ Streams イメージ。

|

| Kafka Bridge |

| AMQ Streams Kafka Bridge を稼働するための AMQ Streams イメージ |

3.4. AMQ Streams の管理者の指名

AMQ Streams では、デプロイメントの設定にカスタムリソースが提供されます。デフォルトでは、これらのリソースを表示、作成、編集、および削除する権限は OpenShift クラスター管理者に制限されます。AMQ Streams には、このような権限を他のユーザーに割り当てするために使用する 2 つのクラスターロールがあります。

-

strimzi-viewロールを指定すると、ユーザーは AMQ Streams リソースを表示できます。 -

strimzi-adminロールを指定すると、ユーザーは AMQ Streams リソースを作成、編集、または削除することもできます。

これらのロールをインストールすると、これらの権限は自動でデフォルトの OpenShift クラスターロールに集約 (追加) されます。strimzi-view は view ロールに集約され、strimzi-admin は edit および admin ロールに集約されます。集約により、これらのロールを同様の権限を持つユーザーに割り当てする必要がない可能性があります。

以下の手順では、クラスター管理者でないユーザーが AMQ Streams リソースを管理できるようにする strimzi-admin ロールの割り当て方法を説明します。

システム管理者は、Cluster Operator のデプロイ後に AMQ Streams の管理者を指名できます。

前提条件

- Cluster Operator でデプロイとデプロイされた CRD (カスタムリソース定義) を管理する AMQ Streams の CRD リソースおよび RBAC (ロールベースアクセス制御) リソースが必要です。

手順

OpenShift で

strimzi-viewおよびstrimzi-adminクラスターロールを作成します。oc apply -f install/strimzi-admin

必要な場合は、ユーザーに必要なアクセス権限を付与するロールを割り当てます。

oc create clusterrolebinding strimzi-admin --clusterrole=strimzi-admin --user=user1 --user=user2

第4章 AMQ Streams のデプロイ

AMQ Streams のデプロイメント環境の準備 が整ったら、以下を実行できます。

- Kafka クラスターの作成方法

要件に応じてその他の Kafka コンポーネントをデプロイする任意の手順。

これらの手順は、OpenShift クラスターが利用可能で稼働していることを想定しています。

AMQ Streams は AMQ Streams Strimzi 0.20.x をベースとしています。ここでは、OpenShift 3.11 以降に AMQ Streams をデプロイする方法を説明します。

本ガイドのコマンドを実行するには、クラスターユーザーに RBAC (ロールベースアクセス制御) および CRD を管理する権限を付与する必要があります。

4.1. Kafka クラスターの作成

Kafka クラスターを作成するには、Cluster Operator をデプロイして Kafka クラスターを管理し、Kafka クラスターをデプロイします。

Kafka リソースを使用して Kafka クラスターをデプロイするときに、Topic Operator および User Operator を同時にデプロイできます。この代わりに、AMQ Streams ではない Kafka クラスターを使用している場合は、Topic Operator および User Operator をスタンドアロンコンポーネントとしてデプロイすることもできます。

Kafka クラスターを Topic Operator および User Operator とデプロイ

AMQ Streams によって管理される Kafka クラスターを Topic Operator および User Operator と使用する場合は、このデプロイメント手順を実行します。

- Cluster Operator をデプロイします。

Cluster Operator を使用して以下をデプロイします。

スタンドアロン Topic Operator および User Operator のデプロイ

AMQ Streams によって管理されない Kafka クラスターを Topic Operator および User Operator と使用する場合は、このデプロイメント手順を実行します。

4.1.1. Cluster Operator のデプロイ

Cluster Operator は、OpenShift クラスター内で Apache Kafka クラスターのデプロイおよび管理を行います。

本セクションの手順は以下を説明します。

以下を監視するよう Cluster Operator をデプロイする方法。

代替のデプロイメント

4.1.1.1. Cluster Operator デプロイメントの監視オプション

Cluster Operator の稼働中に、Kafka リソースの更新に対する監視が開始されます。

Cluster Operator をデプロイして、以下からの Kafka リソースの監視を選択できます。

- 単一の namespace (Cluster Operator が含まれる同じ namespace)

- 複数の namespace

- すべての namespace

AMQ Streams では、デプロイメントの処理を簡単にするため、YAML ファイルのサンプルが提供されます。

Cluster Operator では、以下のリソースの変更が監視されます。

-

Kafka クラスターの

Kafka。 -

Kafka Connect クラスターの

KafkaConnect。 -

Source2Image がサポートされる Kafka Connect クラスターの

KafkaConnectS2I。 -

Kafka Connect クラスターでコネクターを作成および管理するための

KafkaConnector。 -

Kafka MirrorMaker インスタンスの

KafkaMirrorMaker。 -

Kafka Bridge インスタンスの

KafkaBridge。

OpenShift クラスターでこれらのリソースの 1 つが作成されると、Operator によってクラスターの詳細がリソースより取得されます。さらに、StatefulSet、Service、および ConfigMap などの必要な OpenShift リソースが作成され、リソースの新しいクラスターの作成が開始されます。

Kafka リソースが更新されるたびに、リソースのクラスターを構成する OpenShift リソースで該当する更新が Operator によって実行されます。

クラスターの望ましい状態がリソースのクラスターに反映されるようにするため、リソースへのパッチ適用後またはリソースの削除後にリソースが再作成されます。この操作は、サービスの中断を引き起こすローリングアップデートの原因となる可能性があります。

リソースが削除されると、Operator によってクラスターがアンデプロイされ、関連する OpenShift リソースがすべて削除されます。

4.1.1.2. 単一の namespace を監視対象とする Cluster Operator のデプロイメント

この手順では、OpenShift クラスターの単一の namespace で AMQ Streams リソースを監視するように Cluster Operator をデプロイする方法を説明します。

前提条件

-

この手順では、

CustomResourceDefinitions、ClusterRoles、およびClusterRoleBindingsを作成できる OpenShift ユーザーアカウントを使用する必要があります。通常、OpenShift クラスターでロールベースアクセス制御 (RBAC) を使用する場合、これらのリソースを作成、編集、および削除する権限を持つユーザーはsystem:adminなどの OpenShift クラスター管理者に限定されます。

手順

Cluster Operator がインストールされる namespace を使用するように、AMQ Streams のインストールファイルを編集します。

たとえば、この手順では Cluster Operator は

my-cluster-operator-namespaceという namespace にインストールされます。Linux の場合は、以下を使用します。

sed -i 's/namespace: .*/namespace: my-cluster-operator-namespace/' install/cluster-operator/*RoleBinding*.yamlMacOS の場合は、以下を使用します。

sed -i '' 's/namespace: .*/namespace: my-cluster-operator-namespace/' install/cluster-operator/*RoleBinding*.yamlCluster Operator をデプロイします。

oc apply -f install/cluster-operator -n my-cluster-operator-namespaceCluster Operator が正常にデプロイされたことを確認します。

oc get deployments

4.1.1.3. 複数の namespace を監視対象とする Cluster Operator のデプロイメント

この手順では、OpenShift クラスターの複数の namespace 全体で AMQ Streams リソースを監視するように Cluster Operator をデプロイする方法を説明します。

前提条件

-

この手順では、

CustomResourceDefinitions、ClusterRoles、およびClusterRoleBindingsを作成できる OpenShift ユーザーアカウントを使用する必要があります。通常、OpenShift クラスターでロールベースアクセス制御 (RBAC) を使用する場合、これらのリソースを作成、編集、および削除する権限を持つユーザーはsystem:adminなどの OpenShift クラスター管理者に限定されます。

手順

Cluster Operator がインストールされる namespace を使用するように、AMQ Streams のインストールファイルを編集します。

たとえば、この手順では Cluster Operator は

my-cluster-operator-namespaceという namespace にインストールされます。Linux の場合は、以下を使用します。

sed -i 's/namespace: .*/namespace: my-cluster-operator-namespace/' install/cluster-operator/*RoleBinding*.yamlMacOS の場合は、以下を使用します。

sed -i '' 's/namespace: .*/namespace: my-cluster-operator-namespace/' install/cluster-operator/*RoleBinding*.yamlinstall/cluster-operator/060-Deployment-strimzi-cluster-operator.yamlファイルを編集し、Cluster Operator によって監視されるすべての namespace のリストをSTRIMZI_NAMESPACE環境変数に追加します。たとえば、この手順では Cluster Operator は

watched-namespace-1、watched-namespace-2、およびwatched-namespace-3という namespace を監視します。apiVersion: apps/v1 kind: Deployment spec: # ... template: spec: serviceAccountName: strimzi-cluster-operator containers: - name: strimzi-cluster-operator image: registry.redhat.io/amq7/amq-streams-rhel7-operator:1.6.7 imagePullPolicy: IfNotPresent env: - name: STRIMZI_NAMESPACE value: watched-namespace-1,watched-namespace-2,watched-namespace-3リストした各 namespace に

RoleBindingsをインストールします。この例では、コマンドの

watched-namespaceを前述のステップでリストした namespace に置き換えます。watched-namespace-1、watched-namespace-2、およびwatched-namespace-3に対してこれを行います。oc apply -f install/cluster-operator/020-RoleBinding-strimzi-cluster-operator.yaml -n watched-namespace oc apply -f install/cluster-operator/031-RoleBinding-strimzi-cluster-operator-entity-operator-delegation.yaml -n watched-namespace oc apply -f install/cluster-operator/032-RoleBinding-strimzi-cluster-operator-topic-operator-delegation.yaml -n watched-namespace

Cluster Operator をデプロイします。

oc apply -f install/cluster-operator -n my-cluster-operator-namespaceCluster Operator が正常にデプロイされたことを確認します。

oc get deployments

4.1.1.4. すべての namespace を対象とする Cluster Operator のデプロイメント

この手順では、OpenShift クラスターのすべての namespace 全体で AMQ Streams リソースを監視するように Cluster Operator をデプロイする方法を説明します。

このモードで実行している場合、Cluster Operator によって、新規作成された namespace でクラスターが自動的に管理されます。

前提条件

-

この手順では、

CustomResourceDefinitions、ClusterRoles、およびClusterRoleBindingsを作成できる OpenShift ユーザーアカウントを使用する必要があります。通常、OpenShift クラスターでロールベースアクセス制御 (RBAC) を使用する場合、これらのリソースを作成、編集、および削除する権限を持つユーザーはsystem:adminなどの OpenShift クラスター管理者に限定されます。

手順

Cluster Operator がインストールされる namespace を使用するように、AMQ Streams のインストールファイルを編集します。

たとえば、この手順では Cluster Operator は

my-cluster-operator-namespaceという namespace にインストールされます。Linux の場合は、以下を使用します。

sed -i 's/namespace: .*/namespace: my-cluster-operator-namespace/' install/cluster-operator/*RoleBinding*.yamlMacOS の場合は、以下を使用します。

sed -i '' 's/namespace: .*/namespace: my-cluster-operator-namespace/' install/cluster-operator/*RoleBinding*.yamlinstall/cluster-operator/060-Deployment-strimzi-cluster-operator.yamlファイルを編集し、STRIMZI_NAMESPACE環境変数の値を*に設定します。apiVersion: apps/v1 kind: Deployment spec: # ... template: spec: # ... serviceAccountName: strimzi-cluster-operator containers: - name: strimzi-cluster-operator image: registry.redhat.io/amq7/amq-streams-rhel7-operator:1.6.7 imagePullPolicy: IfNotPresent env: - name: STRIMZI_NAMESPACE value: "*" # ...クラスター全体ですべての namespace にアクセスできる権限を Cluster Operator に付与する

ClusterRoleBindingsを作成します。oc create clusterrolebinding strimzi-cluster-operator-namespaced --clusterrole=strimzi-cluster-operator-namespaced --serviceaccount my-cluster-operator-namespace:strimzi-cluster-operator oc create clusterrolebinding strimzi-cluster-operator-entity-operator-delegation --clusterrole=strimzi-entity-operator --serviceaccount my-cluster-operator-namespace:strimzi-cluster-operator oc create clusterrolebinding strimzi-cluster-operator-topic-operator-delegation --clusterrole=strimzi-topic-operator --serviceaccount my-cluster-operator-namespace:strimzi-cluster-operator

my-cluster-operator-namespaceは、Cluster Operator をインストールする namespace に置き換えます。Cluster Operator を OpenShift クラスターにデプロイします。

oc apply -f install/cluster-operator -n my-cluster-operator-namespaceCluster Operator が正常にデプロイされたことを確認します。

oc get deployments

4.1.1.5. OperatorHub からの Cluster Operator のデプロイ

OperatorHub から AMQ Streams Operator をインストールして、Cluster Operator を OpenShift クラスターにデプロイできます。OperatorHub は OpenShift 4 のみで使用できます

前提条件

-

Red Hat Operator の

OperatorSourceが OpenShift クラスターで有効になっている必要があります。適切なOperatorSourceが有効になっていれば OperatorHub に Red Hat Operator が表示されます。詳細は、『Operator』を参照してください。 - インストールには、Operator を OperatorHub からインストールするための権限を持つユーザーが必要です

手順

- OpenShift 4 Web コンソールで、Operators > OperatorHub をクリックします。

Streaming & Messaging カテゴリーの AMQ Streams Operator を検索または閲覧します。

- AMQ Streams タイルをクリックし、右側のサイドバーで Install をクリックします。

Create Operator Subscription 画面で、以下のインストールおよび更新オプションから選択します。

- インストールモード:AMQ Streams Operator をクラスター内のすべての(プロジェクト)namespace または特定の(プロジェクト)namespace にインストールすることを選択します。namespace を使用して関数を分離することが推奨されます。特定の namespace を Kafka クラスターおよびその他の AMQ Streams コンポーネントの専用とすることが推奨されます。

- Approval Strategy(承認ストラテジー ):デフォルトでは、AMQ Streams Operator は Operator Lifecycle Manager(OLM)によって最新の AMQ Streams バージョンにアップグレードされます。今後のアップグレードを手動で承認する場合は、Manual を選択します。詳細は、OpenShift ドキュメントの『Operator』を参照してください。

Subscribe をクリックすると、AMQ Streams Operator が OpenShift クラスターにインストールされます。

AMQ Streams Operator によって、Cluster Operator、CRD、およびロールベースアクセス制御 (RBAC) リソースは選択された namespace またはすべての namespace にデプロイされます。

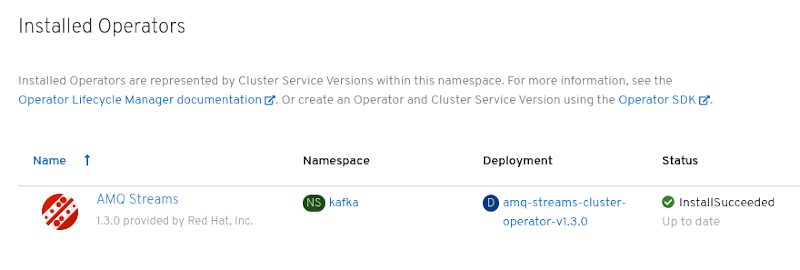

Installed Operators 画面で、インストールの進捗を確認します。AMQ Streams Operator は、ステータスが InstallSucceeded に変更されると使用できます。

次に、YAML サンプルファイルを使用して、Kafka クラスターから順に AMQ Streams の他のコンポーネントをデプロイできます。

4.1.2. Kafka のデプロイ

Apache Kafka は、耐障害性のリアルタイムデータフィードを実現する、オープンソースの分散型 publish/subscribe メッセージングシステムです。

本セクションの手順は以下を説明します。

Cluster Operator を使用して以下をデプロイする方法

- 一時 または 永続 Kafka クラスター

Topic Operator および User Operator (

Kafkaカスタムリソースを設定してデプロイする)

Topic Operator および User Operator の代替のスタンドアロンデプロイメント手順

Kafka をインストールする場合、AMQ Streams によって ZooKeeper クラスターもインストールされ、Kafka と ZooKeeper との接続に必要な設定が追加されます。

4.1.2.1. Kafka クラスターのデプロイメント

この手順では、Cluster Operator を使用して Kafka クラスターを OpenShift にデプロイする方法を説明します。

デプロイメントでは、YAML ファイルの仕様を使って Kafka リソースが作成されます。

AMQ Streams では、デプロイメントの YAML ファイルのサンプルは examples/kafka/ にあります。

kafka-persistent.yaml- 3 つの Zookeeper ノードと 3 つの Kafka ノードを使用して永続クラスターをデプロイします。

kafka-jbod.yaml- それぞれが複数の永続ボリューを使用する、3 つの ZooKeeper ノードと 3 つの Kafka ノードを使用して、永続クラスターをデプロイします。

kafka-persistent-single.yaml- 1 つの ZooKeeper ノードと 1 つの Kafka ノードを使用して、永続クラスターをデプロイします。

kafka-ephemeral.yaml- 3 つの ZooKeeper ノードと 3 つの Kafka ノードを使用して、一時クラスターをデプロイします。

kafka-ephemeral-single.yaml- 3 つの ZooKeeper ノードと 1 つの Kafka ノードを使用して、一時クラスターをデプロイします。

この手順では、一時 および 永続 Kafka クラスターデプロイメントの例を使用します。

- 一時クラスター

-

通常、Kafka の一時クラスターは開発およびテスト環境での使用に適していますが、本番環境での使用には適していません。このデプロイメントでは、ブローカー情報 (ZooKeeper) と、トピックまたはパーティション (Kafka) を格納するための

emptyDirボリュームが使用されます。emptyDirボリュームを使用すると、その内容は厳密に Pod のライフサイクルと関連し、Pod がダウンすると削除されます。 - 永続クラスター

-

Kafka の永続クラスターでは、

PersistentVolumesを使用して ZooKeeper および Kafka データを格納します。PersistentVolumeClaimを使用してPersistentVolumeが取得され、PersistentVolumeの実際のタイプには依存しません。たとえば、YAML ファイルを変更しなくても Amazon AWS デプロイメントで Amazon EBS ボリュームを使用できます。PersistentVolumeClaimでStorageClassを使用し、自動ボリュームプロビジョニングをトリガーすることができます。

サンプルクラスターの名前はデフォルトで my-cluster になります。クラスター名はリソースの名前によって定義され、クラスターがデプロイされた後に変更できません。クラスターをデプロイする前にクラスター名を変更するには、関連する YAML ファイルにある Kafka リソースの Kafka.metadata.name プロパティーを編集します。

apiVersion: kafka.strimzi.io/v1beta1 kind: Kafka metadata: name: my-cluster # ...

Kafka リソースの設定に関する詳細は、『Using AMQ Streams on OpenShift』の「Kafka cluster configuration」を参照してください。

手順

一時 または 永続 クラスターを作成およびデプロイします。

開発またはテストでは、一時クラスターの使用が適している可能性があります。永続クラスターはどのような状況でも使用することができます。

一時 クラスターを作成およびデプロイするには、以下を実行します。

oc apply -f examples/kafka/kafka-ephemeral.yaml

永続 クラスターを作成およびデプロイするには、以下を実行します。

oc apply -f examples/kafka/kafka-persistent.yaml

Kafka クラスターが正常にデプロイされたことを確認します。

oc get deployments

4.1.2.2. Cluster Operator を使用した Topic Operator のデプロイ

この手順では、Cluster Operator を使用して Topic Operator をデプロイする方法を説明します。

Kafka リソースの entityOperator プロパティーを設定し、topicOperator が含まれるようにします。

AMQ Streams によって管理されない Kafka クラスターを Topic Operator と使用する場合は、Topic Operator をスタンドアロンコンポーネントとしてデプロイする必要があります。

entityOperator および topicOperator プロパティーの設定に関する詳細は、『 AMQ Streams on OpenShift の使用 』の「 Entity Operator 」を参照してください。

手順

KafkaリソースのentityOperatorプロパティーを編集し、topicOperatorが含まれるようにします。apiVersion: kafka.strimzi.io/v1beta1 kind: Kafka metadata: name: my-cluster spec: #... entityOperator: topicOperator: {} userOperator: {}「

EntityTopicOperatorSpecschema reference」に記載されているプロパティーを使用して、Topic Operator のspecを設定します。すべてのプロパティーにデフォルト値を使用する場合は、空のオブジェクト (

{}) を使用します。リソースを作成または更新します。

次のように

oc applyを使用します。oc apply -f <your-file>

4.1.2.3. Cluster Operator を使用した User Operator のデプロイ

この手順では、Cluster Operator を使用して User Operator をデプロイする方法を説明します。

Kafka リソースの entityOperator プロパティーを設定し、userOperator が含まれるようにします。

AMQ Streams によって管理されない Kafka クラスターを User Operator と使用する場合は、User Operator をスタンドアロンコンポーネントとしてデプロイする必要があります。

entityOperator および userOperator プロパティーの設定に関する詳細は、『 AMQ Streams on OpenShift の使用 』の「 Entity Operator 」を参照してください。

手順

KafkaリソースのentityOperatorプロパティーを編集し、userOperatorが含まれるようにします。apiVersion: kafka.strimzi.io/v1beta1 kind: Kafka metadata: name: my-cluster spec: #... entityOperator: topicOperator: {} userOperator: {}『Using AMQ Streams on OpenShift』の「

EntityUserOperatorSpecschema reference」に記載されているプロパティーを使用して、User Operator のspecを設定します。すべてのプロパティーにデフォルト値を使用する場合は、空のオブジェクト (

{}) を使用します。リソースを作成または更新します。

oc apply -f <your-file>

4.1.3. AMQ Streams Operator の代替のスタンドアロンデプロイメントオプション

Cluster Operator を使用して Kafka クラスターをデプロイするときに、Topic Operator および User Operator をデプロイすることもできます。この代わりに、スタンドアロンデプロイメントを行うことができます。

スタンドアロンデプロイメントとは、Topic Operator および User Operator が AMQ Streams によって管理されない Kafka クラスターと操作できることを意味します。

4.1.3.1. スタンドアロン Topic Operator のデプロイ

この手順では、Topic Operator をスタンドアロンコンポーネントとしてデプロイする方法を説明します。

スタンドアロンデプロイメントには、環境変数の設定が必要で、Cluster Operator を使用した Topic Operator のデプロイよりも複雑です。しかし、Topic Operator は Cluster Operator によってデプロイされた Kafka クラスターに限らず、あらゆる Kafka クラスターと操作できるため、スタンドアロンデプロイメントの柔軟性は高くなります。

前提条件

- Topic Operator が接続する既存の Kafka クラスターが必要です。

手順

以下を設定し、

install/topic-operator/05-Deployment-strimzi-topic-operator.yamlファイルのDeployment.spec.template.spec.containers[0].envプロパティーを編集します。-

STRIMZI_KAFKA_BOOTSTRAP_SERVERS。hostname:portペアのコンマ区切りリストで Kafka クラスターのブートストラップブローカーを指定します。 -

STRIMZI_ZOOKEEPER_CONNECT。hostname:portペアのコンマ区切りリストで ZooKeeper ノードを指定します。これは、Kafka クラスターが使用する ZooKeeper クラスターと同じである必要があります。 -

STRIMZI_NAMESPACE。Operator がKafkaTopicリソースを監視する OpenShift namespace。 -

STRIMZI_RESOURCE_LABELS。Operator によって管理されるKafkaTopicリソースを識別するために使用されるラベルセレクター。 -

STRIMZI_FULL_RECONCILIATION_INTERVAL_MS。定期的な調整の間隔 (秒単位) を指定します。 -

STRIMZI_TOPIC_METADATA_MAX_ATTEMPTS。Kafka からトピックメタデータを取得するための試行回数を指定します。各試行の間隔は、指数バックオフとして定義されます。パーティションまたはレプリカの数によって、トピックの作成に時間がかかる可能性がある場合は、この値を増やすことを検討してください。デフォルトは6です。 -

STRIMZI_ZOOKEEPER_SESSION_TIMEOUT_MS。ZooKeeper セッションのタイムアウト (ミリ秒単位)。例:10000。デフォルトは20000(20 秒) です。 -

STRIMZI_TOPICS_PATH。Topic Operator がそのメタデータを保存する Zookeeper ノードパス。デフォルトは/strimzi/topicsです。 -

STRIMZI_TLS_ENABLED。Kafka ブローカーとの通信を暗号化するために、TLS サポートを有効にします。デフォルトはtrueです。 -

STRIMZI_TRUSTSTORE_LOCATION。TLS ベースの通信を有効にするための証明書が含まれるトラストストアへのパス。TLS がSTRIMZI_TLS_ENABLEDによって有効化された場合のみ必須です。 -

STRIMZI_TRUSTSTORE_PASSWORD。STRIMZI_TRUSTSTORE_LOCATIONで定義されるトラストストアにアクセスするためのパスワード。TLS がSTRIMZI_TLS_ENABLEDによって有効化された場合のみ必須です。 -

STRIMZI_KEYSTORE_LOCATION。TLS ベースの通信を有効にするための秘密鍵が含まれるキーストアへのパス。TLS がSTRIMZI_TLS_ENABLEDによって有効化された場合のみ必須です。 -

STRIMZI_KEYSTORE_PASSWORD。STRIMZI_KEYSTORE_LOCATIONで定義されるキーストアにアクセスするためのパスワード。TLS がSTRIMZI_TLS_ENABLEDによって有効化された場合のみ必須です。 -

STRIMZI_LOG_LEVEL。ロギングメッセージの出力レベル。値は以下に設定できます。ERROR、WARNING、INFO、DEBUG、およびTRACE。デフォルトはINFOです。 -

STRIMZI_JAVA_OPTS(任意)。Topic Operator を実行する JVM に使用される Java オプション。例:-Xmx=512M -Xms=256M -

STRIMZI_JAVA_SYSTEM_PROPERTIES(任意)。Topic Operator に設定される-Dオプションをリストします。例:-Djavax.net.debug=verbose -DpropertyName=value.

-

Topic Operator をデプロイします。

oc apply -f install/topic-operator

Topic Operator が正常にデプロイされていることを確認します。

oc describe deployment strimzi-topic-operator

Replicas:エントリーに1 availableが表示されれば、Topic Operator はデプロイされています。注記OpenShift への接続が低速な場合やイメージがこれまでダウンロードされたことがない場合は、デプロイメントに遅延が発生することがあります。

4.1.3.2. スタンドアロン User Operator のデプロイ

この手順では、User Operator をスタンドアロンコンポーネントとしてデプロイする方法を説明します。

スタンドアロンデプロイメントには、環境変数の設定が必要で、Cluster Operator を使用した User Operator のデプロイよりも複雑です。しかし、User Operator は Cluster Operator によってデプロイされた Kafka クラスターに限らず、あらゆる Kafka クラスターと操作できるため、スタンドアロンデプロイメントの柔軟性は高くなります。

前提条件

- User Operator が接続する既存の Kafka クラスターが必要です。

手順

以下を設定し、

install/user-operator/05-Deployment-strimzi-user-operator.yamlファイルのDeployment.spec.template.spec.containers[0].envプロパティーを編集します。-

STRIMZI_KAFKA_BOOTSTRAP_SERVERS。hostname:portペアのコンマ区切りリストで Kafka ブローカーを指定します。 -

STRIMZI_ZOOKEEPER_CONNECT。hostname:portペアのコンマ区切りリストで ZooKeeper ノードを指定します。これは、Kafka クラスターが使用する ZooKeeper クラスターと同じである必要があります。TLS 暗号化で ZooKeeper ノードに接続することはサポートされません。 -

STRIMZI_NAMESPACE。Operator がKafkaUserリソースを監視する OpenShift namespace。 -

STRIMZI_LABELS。Operator によって管理されるKafkaUserリソースを識別するために使用されるラベルセレクター。 -

STRIMZI_FULL_RECONCILIATION_INTERVAL_MS。定期的な調整の間隔 (秒単位) を指定します。 -

STRIMZI_ZOOKEEPER_SESSION_TIMEOUT_MS。ZooKeeper セッションのタイムアウト (ミリ秒単位)。例:10000。デフォルトは20000(20 秒) です。 -

STRIMZI_CA_CERT_NAME。TLS クライアント認証に対して新しいユーザー証明書を署名するための認証局の公開鍵が含まれる OpenShiftSecretを示します。Secretのca.crtキーに、認証局の公開鍵が含まれている必要があります。 -

STRIMZI_CA_KEY_NAME。TLS クライアント認証に対して新しいユーザー証明書を署名するための認証局の秘密鍵が含まれる OpenShiftSecretを示します。Secretのca.crtキーに、認証局の秘密鍵が含まれている必要があります。 -

STRIMZI_CLUSTER_CA_CERT_SECRET_NAME。TLS ベースの通信を有効にするために Kafka ブローカーの証明書の署名に使用される認証局の秘密鍵が含まれる OpenShiftSecretを示します。Secretのca.crtキーに、認証局の公開鍵が含まれている必要があります。この環境変数の設定は任意で、Kafka クラスターとの通信が TLS ベースである場合のみ設定する必要があります。 -

STRIMZI_EO_KEY_SECRET_NAME。Kafka クラスターに対する TLS クライアント認証の秘密鍵と関連する証明書が含まれる OpenShiftSecretを示します。Secretのentity-operator.p12キーに、秘密鍵と証明書が含まれるキーストアが含まれ、entity-operator.passwordキーに関連するパスワードが含まれる必要があります。この環境変数の設定は任意で、Kafka クラスターとの通信が TLS ベースで、TLS のクライアント認証が必要な場合のみ設定する必要があります。 -

STRIMZI_CA_VALIDITY。認証局の有効期限。デフォルトは365日です。 -

STRIMZI_CA_RENEWAL。認証局の更新期限。 -

STRIMZI_LOG_LEVEL。ロギングメッセージの出力レベル。値は以下に設定できます。ERROR、WARNING、INFO、DEBUG、およびTRACE。デフォルトはINFOです。 -

STRIMZI_GC_LOG_ENABLED。ガベージコレクション (GC) ロギングを有効にします。デフォルトはtrueです。デフォルトでは、古い証明書が期限切れになる前の証明書の更新期間は30日です。 -

STRIMZI_JAVA_OPTS(任意)。User Operator を実行する JVM に使用される Java オプション。例:-Xmx=512M -Xms=256M -

STRIMZI_JAVA_SYSTEM_PROPERTIES(任意)。User Operator に設定される-Dオプションをリストします。例:-Djavax.net.debug=verbose -DpropertyName=value.

-

User Operator をデプロイします。

oc apply -f install/user-operator

User Operator が正常にデプロイされていることを確認します。

oc describe deployment strimzi-user-operator

Replicas:エントリーに1 availableが表示されれば、User Operator はデプロイされています。注記OpenShift への接続が低速な場合やイメージがこれまでダウンロードされたことがない場合は、デプロイメントに遅延が発生することがあります。

4.2. Kafka Connect のデプロイ

Kafka Connect は、Apache Kafka と外部システムとの間でデータをストリーミングするためのツールです。

AMQ Streams では、Kafka Connect は分散 (distributed) モードでデプロイされます。Kafka Connect はスタンドアロンモードでも動作しますが、AMQ Streams ではサポートされません。

Kafka Connect では、コネクター の概念を使用し、スケーラビリティーと信頼性を維持しながら Kafka クラスターで大量のデータを出し入れするためのフレームワークが提供されます。

Kafka Connect は通常、Kafka を外部データベース、ストレージシステム、およびメッセージングシステムと統合するために使用されます。

本セクションの手順では以下の方法を説明します。

コネクター という用語は、Kafka Connect クラスター内で実行されているコネクターインスタンスや、コネクタークラスと同じ意味で使用されます。本ガイドでは、本文の内容で意味が明確である場合に コネクター という用語を使用します。

4.2.1. Kafka Connect の OpenShift クラスターへのデプロイ

この手順では、Cluster Operator を使用して Kafka Connect クラスターを OpenShift クラスターにデプロイする方法を説明します。

Kafka Connect クラスターは Deployment として実装されます。その Deployment には、コネクターのワークロードを タスク として分布するノード (ワーカー とも呼ばれる) の設定可能な数が含まれるため、メッセージフローのスケーラビリティーや信頼性が高くなります。

デプロイメントでは、YAML ファイルの仕様を使って KafkaConnect リソースが作成されます。

この手順では、AMQ Streams にある以下のサンプルファイルを使用します。

-

examples/connect/kafka-connect.yaml

KafkaConnect リソース(または Source-to-Image(S 2I)サポートのある KafkaConnectS 2I リソース)の設定に関する詳細は、『 AMQ Streams on OpenShift の使用 』の「 Kafka Connect クラスターの設定 」を参照してください。

手順

Kafka Connect を OpenShift クラスターにデプロイします。3 つ以上のブローカーを持つ Kafka クラスターの場合は、

examples/connect/kafka-connect.yamlファイルを使用します。3 つ未満のブローカーで構成される Kafka クラスターの場合は、examples/connect/kafka-connect-single-node-kafka.yamlファイルを使用します。oc apply -f examples/connect/kafka-connect.yaml

Kafka Connect が正常にデプロイされたことを確認します。

oc get deployments

4.2.2. コネクタープラグインでの Kafka Connect の拡張

Kafka Connect の AMQ Streams コンテナーイメージには、ファイルベースのデータを Kafka クラスターで出し入れするために 2 つの組み込みコネクターが含まれています。

表4.1 ファイルコネクター

| ファイルコネクター | 説明 |

|---|---|

|

| ファイル (ソース) から Kafka クラスターにデータを転送します。 |

|

| Kafka クラスターからファイル (シンク) にデータを転送します。 |

Cluster Operator では、Kafka Connect クラスターを OpenShift クラスターにデプロイするために作成したイメージを使用することもできます。

ここの手順では、以下を行って、独自のコネクタークラスをコネクターイメージに追加する方法を説明します。

Kafka Connect REST API または KafkaConnector カスタムリソースを使用 して直接コネクターの設定を作成します。

4.2.2.1. Kafka Connect ベースイメージからの Docker イメージの作成

この手順では、カスタムイメージを作成し、/opt/kafka/plugins ディレクトリーに追加する方法を説明します。

Red Hat Ecosystem Catalog の Kafka コンテナーイメージを、追加のコネクタープラグインで独自のカスタムイメージを作成するためのベースイメージとして使用できます。

AMQ Stream バージョンの Kafka Connect は起動時に、/opt/kafka/plugins ディレクトリーに含まれるサードパーティーのコネクタープラグインをロードします。

手順

registry.redhat.io/amq7/amq-streams-kafka-26-rhel7:1.6.7 をベースイメージとして使用して、新しいDockerfileを作成します。FROM registry.redhat.io/amq7/amq-streams-kafka-26-rhel7:1.6.7 USER root:root COPY ./my-plugins/ /opt/kafka/plugins/ USER 1001プラグインファイルの例

$ tree ./my-plugins/ ./my-plugins/ ├── debezium-connector-mongodb │ ├── bson-3.4.2.jar │ ├── CHANGELOG.md │ ├── CONTRIBUTE.md │ ├── COPYRIGHT.txt │ ├── debezium-connector-mongodb-0.7.1.jar │ ├── debezium-core-0.7.1.jar │ ├── LICENSE.txt │ ├── mongodb-driver-3.4.2.jar │ ├── mongodb-driver-core-3.4.2.jar │ └── README.md ├── debezium-connector-mysql │ ├── CHANGELOG.md │ ├── CONTRIBUTE.md │ ├── COPYRIGHT.txt │ ├── debezium-connector-mysql-0.7.1.jar │ ├── debezium-core-0.7.1.jar │ ├── LICENSE.txt │ ├── mysql-binlog-connector-java-0.13.0.jar │ ├── mysql-connector-java-5.1.40.jar │ ├── README.md │ └── wkb-1.0.2.jar └── debezium-connector-postgres ├── CHANGELOG.md ├── CONTRIBUTE.md ├── COPYRIGHT.txt ├── debezium-connector-postgres-0.7.1.jar ├── debezium-core-0.7.1.jar ├── LICENSE.txt ├── postgresql-42.0.0.jar ├── protobuf-java-2.6.1.jar └── README.md

- コンテナーイメージをビルドします。

- カスタムイメージをコンテナーレジストリーにプッシュします。

新しいコンテナーイメージを示します。

以下のいずれかを行います。

KafkaConnectカスタムリソースのKafkaConnect.spec.imageプロパティーを編集します。設定された場合、このプロパティーによって Cluster Operator の

STRIMZI_KAFKA_CONNECT_IMAGES変数がオーバーライドされます。apiVersion: kafka.strimzi.io/v1beta1 kind: KafkaConnect metadata: name: my-connect-cluster spec: 1 #... image: my-new-container-image 2 config: 3 #...

または

-

install/cluster-operator/060-Deployment-strimzi-cluster-operator.yamlファイルのSTRIMZI_KAFKA_CONNECT_IMAGES変数を編集して新しいコンテナーイメージを示すようにした後、Cluster Operator を再インストールします。

関連情報

詳細は、『AMQ Streams on OpenShift の使用』を参照してください。

4.2.2.2. OpenShift ビルドおよび S2I (Source-to-Image) を使用したコンテナーイメージの作成

この手順では、OpenShift ビルド と S2I (Source-to-Image) フレームワークを使用して、新しいコンテナーイメージを作成する方法を説明します。

OpenShift ビルドは、S2I がサポートされるビルダーイメージとともに、ユーザー提供のソースコードおよびバイナリーを取得し、これらを使用して新しいコンテナーイメージを構築します。構築後、コンテナーイメージは OpenShfit のローカルコンテナーイメージリポジトリーに格納され、デプロイメントで使用可能になります。

S2I がサポートされる Kafka Connect ビルダーイメージは、registry. redhat.io/amq7/amq-streams-kafka-26-rhel7:1.6.7 イメージの一部として、Red Hat Ecosystem Catalog で提供されます。このS2I イメージは、バイナリー (プラグインおよびコネクターとともに) を取得し、/tmp/kafka-plugins/s2i ディレクトリーに格納されます。このディレクトリーから、Kafka Connect デプロイメントとともに使用できる新しい Kafka Connect イメージを作成します。改良されたイメージの使用を開始すると、Kafka Connect は /tmp/kafka-plugins/s2i ディレクトリーからサードパーティープラグインをロードします。

手順

コマンドラインで

oc applyコマンドを使用し、Kafka Connect の S2I クラスターを作成およびデプロイします。oc apply -f examples/connect/kafka-connect-s2i.yaml

Kafka Connect プラグインでディレクトリーを作成します。

$ tree ./my-plugins/ ./my-plugins/ ├── debezium-connector-mongodb │ ├── bson-3.4.2.jar │ ├── CHANGELOG.md │ ├── CONTRIBUTE.md │ ├── COPYRIGHT.txt │ ├── debezium-connector-mongodb-0.7.1.jar │ ├── debezium-core-0.7.1.jar │ ├── LICENSE.txt │ ├── mongodb-driver-3.4.2.jar │ ├── mongodb-driver-core-3.4.2.jar │ └── README.md ├── debezium-connector-mysql │ ├── CHANGELOG.md │ ├── CONTRIBUTE.md │ ├── COPYRIGHT.txt │ ├── debezium-connector-mysql-0.7.1.jar │ ├── debezium-core-0.7.1.jar │ ├── LICENSE.txt │ ├── mysql-binlog-connector-java-0.13.0.jar │ ├── mysql-connector-java-5.1.40.jar │ ├── README.md │ └── wkb-1.0.2.jar └── debezium-connector-postgres ├── CHANGELOG.md ├── CONTRIBUTE.md ├── COPYRIGHT.txt ├── debezium-connector-postgres-0.7.1.jar ├── debezium-core-0.7.1.jar ├── LICENSE.txt ├── postgresql-42.0.0.jar ├── protobuf-java-2.6.1.jar └── README.md

oc start-buildコマンドで、準備したディレクトリーを使用してイメージの新しいビルドを開始します。oc start-build my-connect-cluster-connect --from-dir ./my-plugins/

注記ビルドの名前は、デプロイされた Kafka Connect クラスターと同じになります。

- ビルドが完了したら、Kafka Connect のデプロイメントによって新しいイメージが自動的に使用されます。

4.2.3. コネクターの作成および管理

コネクタープラグインのコンテナーイメージを作成したら、Kafka Connect クラスターにコネクターインスタンスを作成する必要があります。その後、稼働中のコネクターインスタンスを設定、監視、および管理できます。

コネクターは特定の コネクタークラス のインスタンスで、メッセージに関して関連する外部システムとの通信方法を認識しています。コネクターは多くの外部システムで使用でき、独自のコネクターを作成することもできます。

ソース および シンク タイプのコネクターを作成できます。

- ソースコネクター

- ソースコネクターは、外部システムからデータを取得し、それをメッセージとして Kafka に提供するランタイムエンティティーです。

- シンクコネクター

- シンクコネクターは、Kafka トピックからメッセージを取得し、外部システムに提供するランタイムエンティティーです。

AMQ Streams では、コネクターの作成および管理に 2 つの API が提供されます。

-

KafkaConnectorリソース (KafkaConnectorsと呼ばれます) - Kafka Connect REST API

API を使用すると、以下を行うことができます。

- コネクターインスタンスのステータスの確認。

- 稼働中のコネクターの再設定。

- コネクターインスタンスのタスク数の増減。

-

失敗したタスクの再起動 (

KafkaConnectorリソースによってサポートされません)。 - コネクターインスタンスの一時停止。

- 一時停止したコネクターインスタンスの再開。

- コネクターインスタンスの削除。

4.2.3.1. KafkaConnector リソース

KafkaConnectors を使用すると、Kafka Connect のコネクターインスタンスを OpenShift ネイティブに作成および管理できるため、cURL などの HTTP クライアントが必要ありません。その他の Kafka リソースと同様に、コネクターの望ましい状態を OpenShift クラスターにデプロイされた KafkaConnector YAML ファイルに宣言し、コネクターインスタンスを作成します。

該当する KafkaConnector を更新して稼働中のコネクターインスタンスを管理した後、更新を適用します。該当する KafkaConnector を削除して、コネクターを削除します。

これまでのバージョンの AMQ Streams との互換性を維持するため、KafkaConnectors はデフォルトで無効になっています。Kafka Connect クラスターのために有効にするには、KafkaConnect リソースでアノテーションを使用する必要があります。手順は、『AMQ Streams on OpenShift の使用』の「Kafka Connect の設定」を参照してください。

KafkaConnectors が有効になると、Cluster Operator によって監視が開始されます。KafkaConnectors に定義された設定と一致するよう、稼働中のコネクターインスタンスの設定を更新します。

AMQ Streams には、examples/connect/source-connector.yaml という名前のサンプル KafkaConnector が含まれます。このサンプルを使用して、FileStreamSourceConnector を作成および管理できます。

4.2.3.2. Kafka Connect REST API の可用性

Kafka Connect REST API は、<connect-cluster-name>-connect-api サービスとして 8083 番ポートで使用できます。

KafkaConnectors が有効になっている場合、Kafka Connect REST API に直接手作業で追加された変更は Cluster Operator によって元に戻されます。

REST API でサポートされる操作は、Apache Kafka のドキュメント を参照してください。

4.2.4. KafkaConnector リソースの Kafka Connect へのデプロイ

この手順では、KafkaConnector の例を Kafka Connect クラスターにデプロイする方法を説明します。

YAML の例によって FileStreamSourceConnector が作成され、ライセンスファイルの各行が my-topic という名前のトピックでメッセージとして Kafka に送信されます。

前提条件

-

KafkaConnectorsが有効になっている Kafka Connect デプロイメントが必要です。 - 稼働中の Cluster Operator が必要です。

手順

examples/connect/source-connector.yamlファイルを編集します。apiVersion: kafka.strimzi.io/v1alpha1 kind: KafkaConnector metadata: name: my-source-connector 1 labels: strimzi.io/cluster: my-connect-cluster 2 spec: class: org.apache.kafka.connect.file.FileStreamSourceConnector 3 tasksMax: 2 4 config: 5 file: "/opt/kafka/LICENSE" topic: my-topic # ...

OpenShift クラスターで

KafkaConnectorを作成します。oc apply -f examples/connect/source-connector.yaml

リソースが作成されたことを確認します。

oc get kctr --selector strimzi.io/cluster=my-connect-cluster -o name

4.3. Kafka MirrorMaker のデプロイ

Cluster Operator によって、1 つ以上の Kafka MirrorMaker のレプリカがデプロイされ、Kafka クラスターの間でデータが複製されます。このプロセスはミラーリングと言われ、Kafka パーティションのレプリケーションの概念と混同しないようにします。MirrorMaker は、ソースクラスターからメッセージを消費し、これらのメッセージをターゲットクラスターにパブリッシュします。

4.3.1. Kafka MirrorMaker の OpenShift クラスターへのデプロイ

この手順では、Cluster Operator を使用して Kafka MirrorMaker クラスターを OpenShift クラスターにデプロイする方法を説明します。

デプロイメントでは、YAML ファイルの仕様を使って、デプロイされた MirrorMaker のバージョンに応じて KafkaMirrorMaker または KafkaMirrorMaker2 リソースが作成されます。

この手順では、AMQ Streams にある以下のサンプルファイルを使用します。

-

examples/mirror-maker/kafka-mirror-maker.yaml -

examples/mirror-maker/kafka-mirror-maker-2.yaml

KafkaMirrorMaker またはKafkaMirrorMaker 2 リソースの設定に関する詳細は、『 AMQ Streams on OpenShift の使用 』の「 Kafka MirrorMaker クラスターの設定 」を参照してください。

手順

Kafka MirrorMaker を OpenShift クラスターにデプロイします。

MirrorMaker の場合

oc apply -f examples/mirror-maker/kafka-mirror-maker.yaml

MirrorMaker 2.0 の場合

oc apply -f examples/mirror-maker/kafka-mirror-maker-2.yaml

MirrorMaker が正常にデプロイされたことを確認します。

oc get deployments

4.4. Kafka Bridge のデプロイ

Cluster Operator によって、1 つ以上の Kafka Bridge のレプリカがデプロイされ、HTTP API 経由で Kafka クラスターとクライアントの間でデータが送信されます。

4.4.1. Kafka Bridge を OpenShift クラスターへデプロイ

この手順では、Cluster Operator を使用して Kafka Bridge クラスターを OpenShift クラスターにデプロイする方法を説明します。

デプロイメントでは、YAML ファイルの仕様を使って KafkaBridge リソースが作成されます。

この手順では、AMQ Streams にある以下のサンプルファイルを使用します。

-

examples/bridge/kafka-bridge.yaml

KafkaBridge リソースの設定に関する詳細は、『 AMQ Streams on OpenShift の使用 』の「 Kafka Bridge クラスターの設定 」を参照してください。

手順

Kafka Bridge を OpenShift クラスターにデプロイします。

oc apply -f examples/bridge/kafka-bridge.yaml

Kafka Bridge が正常にデプロイされたことを確認します。

oc get deployments

第5章 Kafka クラスターへのクライアントアクセスの設定

AMQ Streams のデプロイ 後、本章では以下の操作を行う方法について説明します。

- サンプルプロデューサーおよびコンシューマークライアントをデプロイし、これを使用してデプロイメントを検証する

Kafka クラスターへの外部クライアントアクセスを設定する

OpenShift 外部のクライアントに Kafka クラスターへのアクセスを設定する手順はより複雑です。『AMQ Streams on OpenShift の使用』で説明する Kafka コンポーネントの設定手順 に精通している必要があります。

5.1. サンプルクライアントのデプロイ

この手順では、ユーザーが作成した Kafka クラスターを使用してメッセージを送受信するプロデューサーおよびコンシューマークライアントの例をデプロイする方法を説明します。

前提条件

- クライアントが Kafka クラスターを使用できる必要があります。

手順

Kafka プロデューサーをデプロイします。

oc run kafka-producer -ti --image=registry.redhat.io/amq7/amq-streams-kafka-26-rhel7:1.6.7 --rm=true --restart=Never -- bin/kafka-console-producer.sh --broker-list cluster-name-kafka-bootstrap:9092 --topic my-topic

- プロデューサーが稼働しているコンソールにメッセージを入力します。

- Enter を押してメッセージを送信します。

Kafka コンシューマーをデプロイします。

oc run kafka-consumer -ti --image=registry.redhat.io/amq7/amq-streams-kafka-26-rhel7:1.6.7 --rm=true --restart=Never -- bin/kafka-console-consumer.sh --bootstrap-server cluster-name-kafka-bootstrap:9092 --topic my-topic --from-beginning

- コンシューマーコンソールに受信メッセージが表示されることを確認します。

5.2. OpenShift 外クライアントのアクセスの設定

以下の手順では、OpenShift 外部からの Kafka クラスターへのクライアントアクセスを設定する方法を説明します。

Kafka クラスターのアドレスを使用して、異なる OpenShift namespace または完全に OpenShift 外のクライアントに外部アクセスを提供できます。

アクセスを提供するために、外部 Kafka リスナーを設定します。

以下のタイプの外部リスナーがサポートされます。

-

OpenShift

Routeおよびデフォルトの HAProxy ルーターを使用するroute -

ロードバランサーサービスを使用する

loadbalancer -

OpenShift ノードのポートを使用する

nodeport -

OpenShift Ingress と NGINX Ingress Controller for Kubernetes を使用する

ingress

要件ならびにお使いの環境およびインフラストラクチャーに応じて、選択するタイプは異なります。たとえば、ロードバランサーは、ベアメタル等の特定のインフラストラクチャーには適さない場合があります。ベアメタルでは、ノードポートがより適したオプションを提供します。

以下の手順では、

- TLS 暗号化および認証、ならびに Kafka 簡易承認 を有効にして、Kafka クラスターに外部リスナーが設定されます。

-

簡易承認 用に TLS 認証および アクセス制御リスト (ACL) を定義して、クライアントに

KafkaUserが作成されます。

TLS または SCRAM-SHA-512 認証を使用するようにリスナーを設定できます。これらはいずれも TLS 暗号化と共に使用できます。承認サーバーを使用している場合は、トークンベースの OAuth 2.0 認証 および OAuth 2.0 承認 を使用できます。Open Policy Agent (OPA) 承認も、Kafka 承認 オプションとしてサポートされます。

KafkaUser 認証および承認メカニズムを設定する場合、必ず同等の Kafka 設定と一致するようにしてください。

-

KafkaUser.spec.authenticationはKafka.spec.kafka.listeners[*].authenticationと一致します。 -

KafkaUser.spec.authorizationはKafka.spec.kafka.authorizationと一致します。

KafkaUser に使用する認証をサポートするリスナーが少なくとも 1 つ必要です。

Kafka ユーザーと Kafka ブローカー間の認証は、それぞれの認証設定によって異なります。たとえば、TLS が Kafka 設定で有効になっていない場合は、TLS でユーザーを認証できません。

AMQ Streams Operator により設定プロセスが自動されます。

- Cluster Operator はリスナーを作成し、クラスターおよびクライアント認証局 (CA) 証明書を設定して Kafka クラスター内で認証を有効にします。

- User Operator はクライアントに対応するユーザーを作成すると共に、選択した認証タイプに基づいて、クライアント認証に使用されるセキュリティークレデンシャルを作成します。

この手順では、Cluster Operator によって生成された証明書が使用されますが、独自の証明書をインストール してそれらを置き換えることができます。外部認証局によって管理される Kafka リスナー証明書を使用するようにリスナーを設定することもできます。

PKCS #12 形式 (.p12) および PEM 形式 (.crt) の証明書を利用できます。

前提条件

- クライアントが Kafka クラスターを使用できる必要があります。

- Cluster Operator および User Operator がクラスターで実行されている必要があります。

- OpenShift クラスター外のクライアントが Kafka クラスターに接続できる必要があります。

手順

externalKafka リスナーと共に Kafka クラスターを設定します。- リスナーを通じて Kafka ブローカーにアクセスするのに必要な認証を定義します。

Kafka ブローカーで承認を有効にします。

以下に例を示します。

apiVersion: kafka.strimzi.io/v1beta1 kind: Kafka metadata: name: my-cluster namespace: myproject spec: kafka: # ... listeners: 1 - name: external 2 port: 9094 3 type: LISTENER-TYPE 4 tls: true 5 authentication: type: tls 6 configuration: preferredNodePortAddressType: InternalDNS 7 bootstrap and broker service overrides 8 #... authorization: 9 type: simple superUsers: - super-user-name 10 # ...- 1

- 外部リスナーを有効にする設定オプションは、汎用 Kafka リスナースキーマ参照 に記載されています。

- 2

- リスナーを識別するための名前。Kafka クラスター内で一意である必要があります。

- 3

- Kafka 内でリスナーによって使用されるポート番号。ポート番号は指定の Kafka クラスター内で一意である必要があります。許可されるポート番号は 9092 以上ですが、すでに Prometheus および JMX によって使用されているポート 9404 および 9999 以外になります。リスナーのタイプによっては、ポート番号は Kafka クライアントに接続するポート番号と同じではない場合があります。

- 4

route、loadbalancer、nodeport、またはingressとして指定される外部リスナータイプ。内部リスナーはinternalとして指定されます。- 5

- リスナーで TLS による暗号化を有効にします。デフォルトは

falseです。routeリスナーには TLS 暗号化は必要ありません。 - 6

- 認証は

tlsとして指定されます。 - 7

- (任意設定:

nodeportリスナーのみ) ノードアドレスとして AMQ Streams によって使用される最初のアドレスタイプの希望を指定します。 - 8

- (任意設定) AMQ Streams はクライアントに公開するアドレスを自動的に決定します。アドレスは OpenShift によって自動的に割り当てられます。AMQ Streams を実行しているインフラストラクチャーが正しい ブートストラップおよびブローカーサービスのアドレス を提供しない場合、そのアドレスを上書きできます。検証はオーバーライドに対しては実行されません。オーバーライド設定はリスナーのタイプによって異なります。たとえば、

routeの場合はホストを、loadbalancerの場合は DNS 名または IP アドレスを、またnodeportの場合はノードポートを、それぞれ上書きすることができます。 - 9

簡易(AclAuthorizerKafka プラグイン)を使用する認証。- 10

- (任意設定) スーパーユーザーは、ACL で定義されたアクセス制限に関係なく、すべてのブローカーにアクセスできます。

警告OpenShift Route アドレスは、Kafka クラスターの名前、リスナーの名前、および作成される namespace の名前で構成されます。たとえば、

my-cluster-kafka-listener1-bootstrap-myproject(CLUSTER-NAME-kafka-LISTENER-NAME-bootstrap-NAMESPACE) となります。routeリスナータイプを使用している場合、アドレス全体の長さが上限の 63 文字を超えないように注意してください。

Kafkaリソースを作成または更新します。oc apply -f KAFKA-CONFIG-FILEKafka クラスターは、TLS 認証を使用する Kafka ブローカーリスナーと共に設定されます。

Kafka ブローカー Pod ごとにサービスが作成されます。

サービスが作成され、Kafka クラスターに接続するための ブートストラップアドレス として機能します。

サービスは、

nodeportリスナーを使用した Kafka クラスターへの外部接続用 外部ブートストラップアドレス としても作成されます。kafka ブローカーの ID を検証するためのクラスター CA 証明書も、

Kafkaリソースと同じ名前で作成されます。Kafkaリソースのステータスからブートストラップアドレスおよびポートを見つけます。oc get kafka KAFKA-CLUSTER-NAME -o jsonpath='{.status.listeners[?(@.type=="external")].bootstrapServers}'Kafka クライアントのブートストラップアドレスを使用して、Kafka クラスターに接続します。

生成された

KAFKA-CLUSTER-NAME -cluster-ca-certSecret からパブリッククラスターの CA 証明書およびパスワードを抽出します。oc get secret KAFKA-CLUSTER-NAME-cluster-ca-cert -o jsonpath='{.data.ca\.p12}' | base64 -d > ca.p12oc get secret KAFKA-CLUSTER-NAME-cluster-ca-cert -o jsonpath='{.data.ca\.password}' | base64 -d > ca.passwordKafka クライアントの証明書およびパスワードを使用して、TLS 暗号化により Kafka クラスターに接続します。

注記デフォルトでは、クラスター CA 証明書は自動的に更新されます。専用の Kafka リスナー証明書を使用している場合は、証明書を手動で更新する 必要があります。

Kafka クラスターにアクセスする必要があるクライアントに対応するユーザーを作成または変更します。

-

Kafkaリスナーと同じ認証タイプを指定します。 簡易承認に承認 ACL を指定します。

以下に例を示します。

apiVersion: kafka.strimzi.io/v1beta1 kind: KafkaUser metadata: name: my-user labels: strimzi.io/cluster: my-cluster 1 spec: authentication: type: tls 2 authorization: type: simple acls: 3 - resource: type: topic name: my-topic patternType: literal operation: Read - resource: type: topic name: my-topic patternType: literal operation: Describe - resource: type: group name: my-group patternType: literal operation: Read

-

KafkaUserリソースを作成または変更します。oc apply -f USER-CONFIG-FILEKafkaUserリソースと同じ名前の Secret と共に、ユーザーが作成されます。Secret には、TLS クライアント認証の秘密鍵と公開鍵が含まれます。以下に例を示します。

apiVersion: v1 kind: Secret metadata: name: my-user labels: strimzi.io/kind: KafkaUser strimzi.io/cluster: my-cluster type: Opaque data: ca.crt: PUBLIC-KEY-OF-THE-CLIENT-CA user.crt: USER-CERTIFICATE-CONTAINING-PUBLIC-KEY-OF-USER user.key: PRIVATE-KEY-OF-USER user.p12: P12-ARCHIVE-FILE-STORING-CERTIFICATES-AND-KEYS user.password: PASSWORD-PROTECTING-P12-ARCHIVEKafka クラスターへのセキュアな接続を確立するのに必要なプロパティーを使用して Kafka クラスターに接続するように、クライアントを設定します。

パブリッククラスター証明書の認証詳細を追加します。

security.protocol: SSL 1 ssl.truststore.location: PATH-TO/ssl/keys/truststore 2 ssl.truststore.password: CLUSTER-CA-CERT-PASSWORD 3 ssl.truststore.type=PKCS12 4

注記security.protocol を使用します。SASL_SSL(TLS 経由で SCRAM-SHA 認証を使用する場合)。Kafka クラスターに接続するためのブートストラップアドレスおよびポートを追加します。

bootstrap.servers: BOOTSTRAP-ADDRESS:PORTパブリックユーザー証明書の認証情報を追加します。

ssl.keystore.location: PATH-TO/ssl/keys/user1.keystore 1 ssl.keystore.password: USER-CERT-PASSWORD 2

パブリックユーザー証明書は、作成時にクライアント CA により署名されます。

第6章 AMQ Streams のメトリクスおよびダッシュボードの設定

ダッシュボードでキーメトリクスを表示し、特定の条件下でトリガーされるアラートを設定すると、AMQ Streams デプロイメントを監視できます。メトリクスは、Kafka、ZooKeeper、および AMQ Streams の他のコンポーネントで利用できます。

AMQ Streams は、メトリクス情報を提供するために、Prometheus ルールと Grafana ダッシュボードを使用します。

Prometheus に AMQ Streams の各コンポーネントのルールセットが設定されている場合、Prometheus はクラスターで稼働している Pod からキーメトリクスを使用します。次に、Grafana はこれらのメトリクスをダッシュボードで可視化します。AMQ Streams には、デプロイメントに合わせてカスタマイズできる Grafana ダッシュボードのサンプルが含まれています。

OpenShift Container Platform 4.x では、AMQ Streams は ユーザー定義プロジェクトのモニタリング (OpenShift の機能) を使用し、Prometheus の設定プロセスを容易にします。

OpenShift Container Platform 3.11 では、Prometheus および Alertmanager コンポーネントを別々にクラスターにデプロイする必要があります。

OpenShift Container Platform のバージョンに関係なく、AMQ Streams に Prometheus メトリクス設定をデプロイ して開始する必要があります。

次に、OpenShift Container Platform のバージョンに適した手順に従います。

Prometheus および Grafana が設定されると、Grafana ダッシュボードおよびアラートルールのサンプルを使用して Kafka クラスターを監視できます。

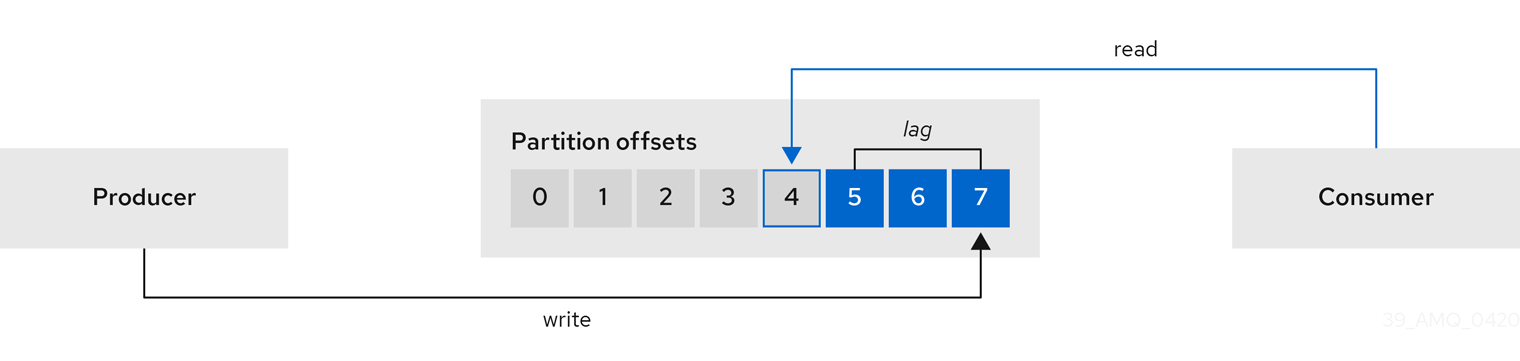

追加の監視オプション

Kafka Exporter は、コンシューマーラグに関連する追加の監視を提供する任意のコンポーネントです。AMQ Streams で Kafka Exporter を使用する場合は、「Configure the Kafka resource to deploy Kafka Exporter with your Kafka cluster」を参照してください。

さらに、分散トレーシングを設定してメッセージをエンドツーエンドで追跡するように、デプロイメントを設定することもできます。詳細は、『AMQ Streams on OpenShift の使用』の「分散トレーシング」を参照してください。

その他のリソース

- Prometheus ドキュメント

- Grafana ドキュメント

- Kafka ドキュメントの Apache Kafka Monitoring では、Apache Kafka により公開される JMX メトリクスについて解説しています。

- ZooKeeper ドキュメントの ZooKeeper JMX では、Apache Zookeeper により公開される JMX メトリックについて解説しています。

6.1. メトリクスファイルの例

Grafana ダッシュボードおよびその他のメトリクス設定のサンプルファイルは、examples/metrics ディレクトリー にあります。以下のリストが示すように、一部のファイルは OpenShift Container Platform 3.11 のみで使用され、OpenShift Container Platform 4.x では使用されません。

AMQ Streams で提供されるサンプルメトリクスファイル

metrics ├── grafana-dashboards 1 │ ├── strimzi-cruise-control.json │ ├── strimzi-kafka-bridge.json │ ├── strimzi-kafka-connect.json │ ├── strimzi-kafka-exporter.json │ ├── strimzi-kafka-mirror-maker-2.json │ ├── strimzi-kafka.json │ ├── strimzi-operators.json │ └── strimzi-zookeeper.json ├── grafana-install │ └── grafana.yaml 2 ├── prometheus-additional-properties │ └── prometheus-additional.yaml - OPENSHIFT 3.11 ONLY 3 ├── prometheus-alertmanager-config │ └── alert-manager-config.yaml 4 ├── prometheus-install │ ├── alert-manager.yaml - OPENSHIFT 3.11 ONLY 5 │ ├── prometheus-rules.yaml 6 │ ├── prometheus.yaml - OPENSHIFT 3.11 ONLY 7 │ ├── strimzi-pod-monitor.yaml 8 ├── kafka-bridge-metrics.yaml 9 ├── kafka-connect-metrics.yaml 10 ├── kafka-cruise-control-metrics.yaml 11 ├── kafka-metrics.yaml 12 └── kafka-mirror-maker-2-metrics.yaml 13

- 1

- Grafana ダッシュボードのサンプル

- 2

- Grafana イメージのインストールファイル。

- 3

- OPENSHIFT 3.11 のみ:CPU、メモリー、およびディスクボリュームの使用状況についてのメトリクスをスクレープする追加の Prometheus 設定。これは、ノード上の OpenShift cAdvisor エージェントおよび kubelet から直接提供されます。

- 4

- Alertmanager による通知送信のためのフック定義。

- 5

- OPENSHIFT 3.11 のみ:Alertmanager をデプロイおよび設定するためのリソース。

- 6

- Prometheus Alertmanager と使用するアラートルールの例。

- 7

- OPENSHIFT 3.11 のみ:Prometheus イメージのインストールリソースファイル。

- 8

- Prometheus Operator によって Prometheus サーバーのジョブに変換される PodMonitor の定義。これにより、Pod から直接メトリクスデータをスクレープできます。

- 9

- メトリクスが有効になっている Kafka Bridge リソース。

- 10

- Kafka Connect に対する Prometheus JMX Exporter の再ラベル付けルールを定義するメトリクス設定。

- 11

- Cruise Control に対する Prometheus JMX Exporter の再ラベル付けルールを定義するメトリクス設定。

- 12

- Kafka および ZooKeeper に対する Prometheus JMX Exporter の再ラベル付けルールを定義するメトリクス設定。

- 13

- Kafka Mirror Maker 2.0 に対する Prometheus JMX Exporter の再ラベル付けルールを定義するメトリクス設定。

6.1.1. Grafana ダッシュボードのサンプル

Grafana ダッシュボードのサンプルは、以下のリソースを監視するために提供されます。

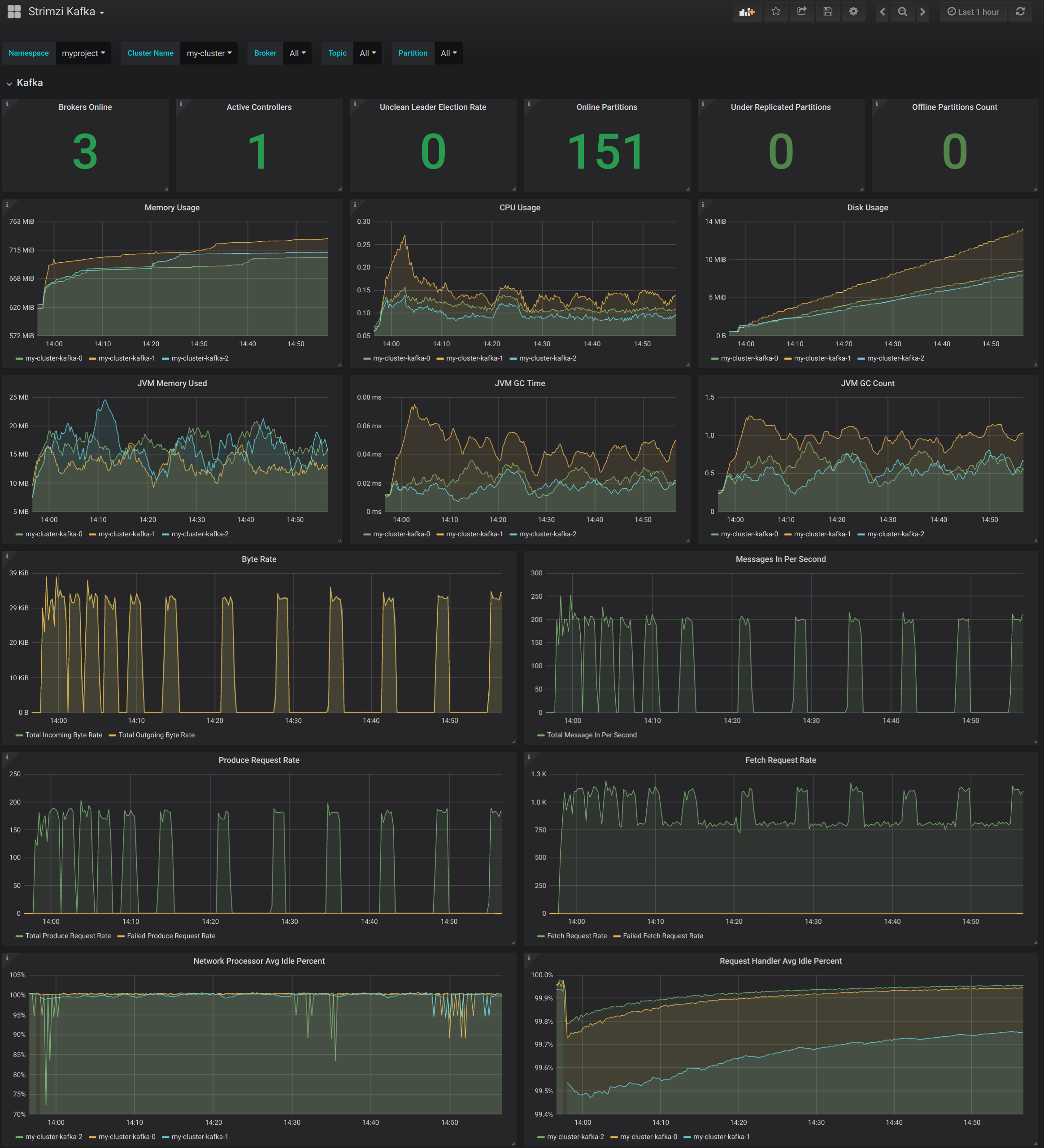

- AMQ Streams Kafka

以下のメトリクスを表示します。

- オンラインのブローカーの数

- クラスター内のアクティブなコントローラーの数

- 非同期レプリカがリーダーに選択される割合

- オンラインのレプリカ

- 複製の数が最低数未満であるパーティションの数

- 最小の In-Sync レプリカ数にあるパーティション

- 最小の In-Sync レプリカ数未満のパーティション

- アクティブなリーダーを持たないため、書き込みや読み取りができないパーティション

- Kafka ブローカー Pod のメモリー使用量

- 集約された Kafka ブローカー Pod の CPU 使用率

- Kafka ブローカー Pod のディスク使用量

- 使用されている JVM メモリー

- JVM ガベージコレクションの時間

- JVM ガベージコレクションの数

- 受信バイトレートの合計

- 送信バイトレートの合計

- 受信メッセージレート

- 生成要求レートの合計

- バイトレート

- 生成要求レート

- 取得要求レート

- ネットワークプロセッサーの平均時間アイドル率

- リクエストハンドラーの平均時間アイドル率

- ログサイズ

- AMQ Streams ZooKeeper

以下のメトリクスを表示します。

- ZooKeeper アンサンブルのクォーラムサイズ

- アクティブな 接続の数

- サーバーのキューに置かれたリクエストの数

- ウォッチャーの数

- ZooKeeper Pod のメモリー使用量

- 集約された ZooKeeper Pod の CPU 使用率

- ZooKeeper Pod のディスク使用量

- 使用されている JVM メモリー

- JVM ガベージコレクションの時間

- JVM ガベージコレクションの数

- サーバーがクライアントリクエストに応答するまでの時間 (最大、最小、および平均)

- AMQ Streams Kafka Connect

以下のメトリクスを表示します。

- 受信バイトレートの合計

- 送信バイトレートの合計

- ディスク使用量

- 使用されている JVM メモリー

- JVM ガベージコレクションの時間

- AMQ Streams Kafka MirrorMaker 2

以下のメトリクスを表示します。

- コネクターの数

- タスクの数

- 受信バイトレートの合計

- 送信バイトレートの合計

- ディスク使用量

- 使用されている JVM メモリー

- JVM ガベージコレクションの時間

- AMQ Streams の Operator

以下のメトリクスを表示します。

- カスタムリソース

- 1 時間あたりの成功したカスタムリソース調整の数

- 1 時間あたりの失敗したカスタムリソース調整の数

- 1 時間あたりのロックなしの調整の数

- 1 時間あたりの開始された調整の数

- 1 時間あたりの定期的な調整の数

- 最大の調整時間

- 平均の調整時間

- 使用されている JVM メモリー

- JVM ガベージコレクションの時間

- JVM ガベージコレクションの数

ダッシュボードは、AMQ Streams の Kafka Bridge および Cruise Control コンポーネントにも提供されます。

すべてのダッシュボードは、JVM メトリクスの他に、各コンポーネントに固有のメトリクスを提供します。たとえば、Operator ダッシュボードは、処理中の調整またはカスタムリソースの数に関する情報を提供します。

6.1.2. Prometheus メトリクス設定の例

AMQ Streams は、Prometheus JMX Exporter を使用して、Prometheus によってスクレープされる HTTP エンドポイントを使用して JMX メトリクスを公開します。

Grafana ダッシュボードが依存する Prometheus JMX Exporter の再ラベル付けルールは、カスタムリソース設定として AMQ Streams コンポーネントに対して定義されます。

ラベルは名前と値のペアです。再ラベル付けは、ラベルを動的に書き込むプロセスです。たとえば、ラベルの値は Kafka サーバーおよびクライアント ID の名前から派生されることがあります。

AMQ Streams では、再ラベル付けルールがすでに定義されたカスタムリソース設定 YAML ファイルのサンプルが提供されます。Prometheus メトリクス設定をデプロイする場合、カスタムリソースのサンプルをデプロイすることや、メトリクス設定を独自のカスタムリソース定義にコピーすることができます。

表6.1 メトリクス設定を含むカスタムリソースの例

| コンポーネント | カスタムリソース | サンプル YAML ファイル |

|---|---|---|

| Kafka および ZooKeeper |

|

|

| Kafka Connect |

|

|

| Kafka MirrorMaker 2.0 |

|

|

| Kafka Bridge |

|

|

| Cruise Control |

|

|

関連情報

- 「Prometheus メトリクス設定のデプロイ」

- 再ラベル付けの使用方法の詳細は、Prometheus ドキュメントの「Configuration」を参照してください。

6.2. Prometheus メトリクス設定のデプロイ

AMQ Streams では、再ラベル付けルールが含まれる カスタムリソース設定用の YAML ファイルのサンプル が提供されます。

再ラベル付けルールのメトリクス設定を適用するには、以下のいずれかを行います。

6.2.1. Prometheus メトリクス設定のカスタムリソースへのコピー

Grafana ダッシュボードを監視に使用するには、メトリクス設定サンプルをカスタムリソースにコピーします。

この手順では、Kafka リソースが更新されますが、監視をサポートするすべてのコンポーネントについて手順は同じです。

手順

デプロイメントの Kafka リソースごとに以下の手順を実行します。

エディターで

Kafkaリソースを更新します。oc edit kafka KAFKA-CONFIG-FILE-

kafka-metrics.yamlの設定例を、ユーザーのKafkaリソース定義にコピーします。 - ファイルを保存し、更新したリソースが調整されるのを待ちます。

6.2.2. Prometheus メトリクス設定での Kafka クラスターのデプロイメント

Grafana ダッシュボードを監視に使用するには、メトリクス設定でサンプル Kafka クラスターをデプロイできます。

この手順では、kafka-metrics.yaml ファイルが Kafka リソースに使用されます。

手順

メトリクス設定サンプルで Kafka クラスターをデプロイします。

oc apply -f kafka-metrics.yaml

6.3. OpenShift 4 での Kafka メトリクスおよびダッシュボードの表示

AMQ Streams が OpenShift Container Platform 4.x にデプロイされると、ユーザー定義プロジェクトのモニタリング によりメトリクスが提供されます。この OpenShift 機能により、開発者は独自のプロジェクト (例: Kafka プロジェクト) を監視するために別の Prometheus インスタンスにアクセスできます。

ユーザー定義プロジェクトのモニタリングが有効である場合、openshift-user-workload-monitoring プロジェクトには以下のコンポーネントが含まれます。

- Prometheus Operator

- Prometheus インスタンス (Prometheus Operator によって自動的にデプロイされます)

- Thanos Ruler インスタンス

AMQ Streams は、これらのコンポーネントを使用してメトリクスを消費します。

クラスター管理者は、ユーザー定義プロジェクトのモニタリングを有効にし、開発者およびその他のユーザーに独自のプロジェクト内のアプリケーションを監視するパーミッションを付与する必要があります。

Grafana のデプロイメント

Grafana インスタンスを、Kafka クラスターが含まれるプロジェクトにデプロイできます。その後、Grafana ダッシュボードのサンプルを使用して、AMQ Streams の Prometheus メトリクスを Grafana ユーザーインターフェースで可視化できます。

openshift-monitoring プロジェクトはコアプラットフォームコンポーネントのモニタリングを提供します。このプロジェクトの Prometheus および Grafana コンポーネントを使用して、OpenShift Container Platform 4.x 上の AMQ Streams の監視を設定しないでください。

Grafana バージョン 6.3 は、サポートされる最小バージョンです。

前提条件

- YAML ファイルのサンプルを使用して、Prometheus メトリクス設定がデプロイされている 必要があります。

ユーザー定義プロジェクトの監視が有効になっている必要があります。OpenShift Container Platform クラスターに、クラスター管理者が作成した

cluster-monitoring-configConfigMap が存在する必要があります。詳しい情報は、以下の資料を参照してください。- OpenShift Container Platform 4.6 の「ユーザー定義プロジェクトのモニタリングの有効化」。

- OpenShift Container Platform 4.5 の「独自のサービスのモニタリングの有効化」。

ユーザー定義のプロジェクトを監視するには、クラスター管理者がユーザーに

monitoring-rules-editまたはmonitoring-editロールを割り当て済みである必要があります。以下を参照してください。- OpenShift Container Platform 4.6 の「ユーザーに対するユーザー定義のプロジェクトをモニターするパーミッションの付与」。

- OpenShift Container Platform 4.5 の「WEB コンソールを使用したユーザーパーミッションの付与」

手順の概要

OpenShift Container Platform 4.x で AMQ Streams のモニタリングを設定するには、以下の手順を順番に行います。

6.3.1. Prometheus リソースのデプロイ

OpenShift Container Platform 4.x で AMQ Streams を実行している場合は、この手順を使用します。

Kafka メトリクスを使用するよう Prometheus を有効にするには、サンプルメトリクスファイルで PodMonitor リソースを設定およびデプロイします。PodMonitors は、Apache Kafka、ZooKeeper、Operator、Kafka Bridge、および Cruise Control から直接データをスクレープします。

次に、Alertmanager のアラートルールのサンプルをデプロイします。

前提条件

- 稼働中の Kafka クラスターが必要です。

- AMQ Streams で 提供されるアラートルールのサンプル を確認します。

手順

ユーザー定義プロジェクトのモニタリングが有効であることを確認します。

oc get pods -n openshift-user-workload-monitoring

有効であると、モニタリングコンポーネントの Pod が返されます。以下に例を示します。

NAME READY STATUS RESTARTS AGE prometheus-operator-5cc59f9bc6-kgcq8 1/1 Running 0 25s prometheus-user-workload-0 5/5 Running 1 14s prometheus-user-workload-1 5/5 Running 1 14s thanos-ruler-user-workload-0 3/3 Running 0 14s thanos-ruler-user-workload-1 3/3 Running 0 14s

Pod が返されなければ、ユーザー定義プロジェクトのモニタリングは無効になっています。「OpenShift 4 での Kafka メトリクスおよびダッシュボードの表示」 の前提条件を参照してください。

複数の

PodMonitorリソースは、examples/metrics/prometheus-install/strimzi-pod-monitor.yamlで定義されます。PodMonitorリソースごとにspec.namespaceSelector.matchNamesプロパティーを編集します。apiVersion: monitoring.coreos.com/v1 kind: PodMonitor metadata: name: cluster-operator-metrics labels: app: strimzi spec: selector: matchLabels: strimzi.io/kind: cluster-operator namespaceSelector: matchNames: - PROJECT-NAME 1 podMetricsEndpoints: - path: /metrics port: http # ...- 1

- メトリクスをスクレープする Pod が実行されているプロジェクト (例:

Kafka)。

strimzi-pod-monitor.yamlファイルを、Kafka クラスターが稼働しているプロジェクトにデプロイします。oc apply -f strimzi-pod-monitor.yaml -n MY-PROJECTPrometheus ルールのサンプルを同じプロジェクトにデプロイします。

oc apply -f prometheus-rules.yaml -n MY-PROJECT

その他のリソース

- OpenShift Container Platform 4.6 の『モニタリング』ガイド。

- 「アラートルールの例」

6.3.2. Grafana のサービスアカウントの作成

OpenShift Container Platform 4.x で AMQ Streams を実行している場合は、この手順を使用します。

AMQ Streams の Grafana インスタンスは、cluster-monitoring-view ロールが割り当てられたサービスアカウントで実行する必要があります。

前提条件

手順

Grafana の

ServiceAccountを作成します。ここでは、リソースの名前はgrafana-serviceaccountです。apiVersion: v1 kind: ServiceAccount metadata: name: grafana-serviceaccount labels: app: strimziServiceAccountを、Kafka クラスターが含まれるプロジェクトにデプロイします。oc apply -f GRAFANA-SERVICEACCOUNT -n MY-PROJECT

cluster-monitoring-viewロールを GrafanaServiceAccountに割り当てるClusterRoleBindingリソースを作成します。ここでは、リソースの名前はgrafana-cluster-monitoring-bindingです。apiVersion: rbac.authorization.k8s.io/v1 kind: ClusterRoleBinding metadata: name: grafana-cluster-monitoring-binding labels: app: strimzi subjects: - kind: ServiceAccount name: grafana-serviceaccount namespace: MY-PROJECT 1 roleRef: kind: ClusterRole name: cluster-monitoring-view apiGroup: rbac.authorization.k8s.io- 1

- プロジェクトの名前。

ClusterRoleBindingを、Kafka クラスターが含まれるプロジェクトにデプロイします。oc apply -f GRAFANA-CLUSTER-MONITORING-BINDING -n MY-PROJECT

6.3.3. Prometheus データソースを使用した Grafana のデプロイ

OpenShift Container Platform 4.x で AMQ Streams を実行している場合は、この手順を使用します。

この手順では、OpenShift Container Platform 4.x モニタリングスタックに対して設定された Grafana アプリケーションをデプロイする方法を説明します。

OpenShift Container Platform 4.x では、openshift-monitoring プロジェクトに Thanos Querier インスタンスが含まれています。Thanos Querier は、プラットフォームメトリクスを集約するために使用されます。

必要なプラットフォームメトリクスを使用するには、Grafana インスタンスには Thanos Querier に接続できる Prometheus データソースが必要です。この接続を設定するには、トークンを使用し、Thanos Querier と並行して実行される oauth-proxy サイドカーに対して認証を行う Config Map を作成します。Datasource.yaml ファイルは Config Map のソースとして使用されます。

最後に、Kafka クラスターが含まれるプロジェクトにボリュームとしてマウントされた Config Map で Grafana アプリケーションをデプロイします。

手順

Grafana

ServiceAccountのアクセストークンを取得します。oc serviceaccounts get-token grafana-serviceaccount -n MY-PROJECT次のステップで使用するアクセストークンをコピーします。

Grafana の Thanos Querier 設定が含まれる

datasource.yamlファイルを作成します。以下に示すように、アクセストークンを

httpHeaderValue1プロパティーに貼り付けます。apiVersion: 1 datasources: - name: Prometheus type: prometheus url: https://thanos-querier.openshift-monitoring.svc.cluster.local:9091 access: proxy basicAuth: false withCredentials: false isDefault: true jsonData: timeInterval: 5s tlsSkipVerify: true httpHeaderName1: "Authorization" secureJsonData: httpHeaderValue1: "Bearer ${GRAFANA-ACCESS-TOKEN}" 1 editable: true- 1

GRAFANA-ACCESS-TOKEN:GrafanaServiceAccountのアクセストークンの値。

datasource.yamlファイルからgrafana-configという名前の Config Map を作成します。oc create configmap grafana-config --from-file=datasource.yaml -n MY-PROJECTDeploymentおよびServiceで構成される Grafana アプリケーションを作成します。grafana-configConfig Map はデータソース設定のボリュームとしてマウントされます。apiVersion: apps/v1 kind: Deployment metadata: name: grafana labels: app: strimzi spec: replicas: 1 selector: matchLabels: name: grafana template: metadata: labels: name: grafana spec: serviceAccountName: grafana-serviceaccount containers: - name: grafana image: grafana/grafana:6.3.0 ports: - name: grafana containerPort: 3000 protocol: TCP volumeMounts: - name: grafana-data mountPath: /var/lib/grafana - name: grafana-logs mountPath: /var/log/grafana - name: grafana-config mountPath: /etc/grafana/provisioning/datasources/datasource.yaml readOnly: true subPath: datasource.yaml readinessProbe: httpGet: path: /api/health port: 3000 initialDelaySeconds: 5 periodSeconds: 10 livenessProbe: httpGet: path: /api/health port: 3000 initialDelaySeconds: 15 periodSeconds: 20 volumes: - name: grafana-data emptyDir: {} - name: grafana-logs emptyDir: {} - name: grafana-config configMap: name: grafana-config --- apiVersion: v1 kind: Service metadata: name: grafana labels: app: strimzi spec: ports: - name: grafana port: 3000 targetPort: 3000 protocol: TCP selector: name: grafana type: ClusterIPGrafana アプリケーションを、Kafka クラスターが含まれるプロジェクトにデプロイします。

oc apply -f GRAFANA-APPLICATION -n MY-PROJECT

関連情報

- 「OpenShift 4 での Kafka メトリクスおよびダッシュボードの表示」

- OpenShift Container Platform 4.6 の『モニタリング』ガイド。

6.3.4. Grafana サービスへのルートの作成

OpenShift Container Platform 4.x で AMQ Streams を実行している場合は、この手順を使用します。

Grafana サービスを公開するルートを介して、Grafana ユーザーインターフェースにアクセスできます。

手順

grafanaサービスへのルートの作成:oc create route edge MY-GRAFANA-ROUTE --service=grafana --namespace=KAFKA-NAMESPACE

6.3.5. Grafana ダッシュボードサンプルのインポート

OpenShift Container Platform 4.x で AMQ Streams を実行している場合は、この手順を使用します。

Grafana ユーザーインターフェースを使用して Grafana ダッシュボードのサンプルをインポートします。

前提条件

手順

Grafana サービスへのルートの詳細を取得します。以下に例を示します。

oc get routes NAME HOST/PORT PATH SERVICES MY-GRAFANA-ROUTE MY-GRAFANA-ROUTE-amq-streams.net grafana

- Web ブラウザーで、Route ホストおよびポートの URL を使用して Grafana ログイン画面にアクセスします。

ユーザー名とパスワードを入力し、続いて Log In をクリックします。

デフォルトの Grafana ユーザー名およびパスワードは、どちらも

adminです。初回ログイン後に、パスワードを変更できます。- Configuration > Data Sources で、Prometheus データソースが作成済みであることを確認します。データソースは 「Prometheus データソースを使用した Grafana のデプロイ」 に作成されています。

- Dashboards > Manage をクリックしてから Import をクリックします。

-

examples/metrics/grafana-dashboardsで、インポートするダッシュボードの JSON をコピーします。 - JSON をテキストボックスに貼り付け、Load をクリックします。

- 他の Grafana ダッシュボードのサンプルに、ステップ 1 -7 を繰り返します。

インポートされた Grafana ダッシュボードは、Dashboards ホームページから表示できます。

6.4. OpenShift 3.11 での Kafka メトリクスおよびダッシュボードの表示

AMQ Streams が OpenShift Container Platform 3.11 にデプロイされた場合、Prometheus を使用して AMQ Streams で提供される Grafana ダッシュボードのサンプルのモニタリングデータを提供できます。Prometheus コンポーネントをクラスターに手動でデプロイする必要があります。

Grafana ダッシュボードのサンプルを実行するには、以下を行う必要があります。

このセクションで参照されるリソースは、まず監視を設定することを目的としており、これらはサンプルとしてのみ提供されます。実稼働環境で Prometheus または Grafana を設定、実行するためにサポートがさらに必要な場合は、それぞれのコミュニティーに連絡してください。

6.4.1. Prometheus のサポート

AMQ Streams が OpenShift Container Platform 3.11 にデプロイされた場合は、Prometheus サーバーはサポートされません。しかし、メトリクスを公開するために使用される Prometheus エンドポイントと Prometheus JMX Exporter はサポートされます。

Prometheus を使用して監視を行う場合に備え、詳細な手順とメトリクス設定ファイルのサンプルが提供されます。

6.4.2. Prometheus の設定

OpenShift Container Platform 3.11 で AMQ Streams を実行している場合は、以下の手順を使用します。

Prometheus では、システム監視とアラート通知のオープンソースのコンポーネントセットが提供されます。

ここでは、AMQ Streams が OpenShift Container Platform 3.11 にデプロイされている場合に、提供された Prometheus イメージと設定ファイルを使用して、Prometheus サーバーを実行および管理する方法を説明します。

前提条件

- 互換性のあるバージョンの Prometheus および Grafana を OpenShift Container Platform 3.11 クラスターにデプロイしている。

Prometheus サーバー Pod の実行に使用されるサービスアカウントが OpenShift API サーバーにアクセスできる。これにより、サービスアカウントはメトリクスの取得元となるクラスターにある Pod の一覧を取得できます。

詳細は、「Discovering services」を参照してください。

6.4.2.1. Prometheus の設定

AMQ Streams では、Prometheus サーバーの設定ファイルのサンプル が提供されます。

デプロイメント用に Prometheus イメージが提供されます。

-

prometheus.yaml

Prometheus 関連の追加設定も、以下のファイルに含まれています。

-

prometheus-additional.yaml -

prometheus-rules.yaml -

strimzi-pod-monitor.yaml

Prometheus が監視データを取得するには、互換性のあるバージョンの Prometheus を OpenShift Container Platform 3.11 クラスターにデプロイしている必要があります。

次に、設定ファイルを使用して Prometheus をデプロイ します。

6.4.2.2. Prometheus リソース

Prometheus 設定を適用すると、以下のリソースが OpenShift クラスターに作成され、Prometheus Operator によって管理されます。

-

ClusterRole。コンテナーメトリクスのために Kafka と ZooKeeper の Pod、cAdvisor および kubelet によって公開される health エンドポイントを読み取る権限を Prometheus に付与します。 -

ServiceAccount。これで Prometheus Pod が実行されます。 -

ClusterRoleBinding。ClusterRoleをServiceAccountにバインドします。 -

Deployment。Prometheus Operator Pod を管理します。 -

PodMonitor。Prometheus Pod の設定を管理します。 -

Prometheus。Prometheus Pod の設定を管理します。 -

PrometheusRule。Prometheus Pod のアラートルールを管理します。 -

Secret。Prometheus の追加設定を管理します。 -

Service。クラスターで稼働するアプリケーションが Prometheus に接続できるようにします (例: Prometheus をデータソースとして使用する Grafana)。

6.4.2.3. Prometheus のデプロイメント

Kafka クラスターの監視データを取得するには、独自の Prometheus デプロイメントを使用するか、Prometheus Docker イメージのインストールリソースサンプルファイルと Prometheus 関連リソースの YAML ファイル を適用して Prometheus をデプロイすることができます。

デプロイメントプロセスでは、ClusterRoleBinding が作成され、デプロイメントのために指定された namespace で Alertmanager インスタンスが検出されます。

前提条件

- 提供されるアラートルールのサンプルを確認します。

手順

Prometheus のインストール先となる namespace に従い、Prometheus インストールファイル (

prometheus.yaml) を変更します。Linux の場合は、以下を使用します。

sed -i 's/namespace: .*/namespace: my-namespace/' prometheus.yamlMacOS の場合は、以下を使用します。

sed -i '' 's/namespace: .*/namespace: my-namespace/' prometheus.yamlPodMonitorリソースをstrimzi-service-monitor.yamlで編集し、Pod からメトリクスデータをスクレープする Prometheus ジョブを定義します。namespaceSelector.matchNamesプロパティーを、メトリクスのスクレープ元の Pod が実行されている namespace で更新します。PodMonitorは、Apache Kafka、ZooKeeper、Operator、Kafka Bridge、および Cruise Control の Pod から直接データをスクレープするために使用されます。prometheus.yamlインストールファイルを編集し、ノードから直接メトリクスをスクレープするための追加設定を含めます。提供される Grafana ダッシュボードが表示する CPU、メモリー、およびディスクボリュームの使用状況についてのメトリクスは、ノード上の OpenShift cAdvisor エージェントおよび kubelet から直接提供されます。

設定ファイル (

prometheus-additional.yamlin theexamples/metrics/prometheus-additional-propertiesディレクトリー) からSecretリソースを作成します。oc apply -f prometheus-additional.yaml

-

prometheus.yamlファイルでadditionalScrapeConfigsプロパティーを編集して、Secretの名前とprometheus-additional.yamlファイルを含めます。

Prometheus リソースをデプロイします。

oc apply -f strimzi-pod-monitor.yaml oc apply -f prometheus-rules.yaml oc apply -f prometheus.yaml

6.4.3. Prometheus Alertmanager の設定

Prometheus Alertmanager は、アラートを処理して通知サービスにルーティングするためのプラグインです。Alertmanager は、アラートルールを基にして潜在的な問題と見られる状態を通知し、監視で必要な条件に対応します。

6.4.3.1. Alertmanager の設定

AMQ Streams には、Prometheus Alertmanager の設定ファイルのサンプルが含まれます。

設定ファイルは、Alertmanager をデプロイするためのリソースを定義します。

-

alert-manager.yaml

追加の設定ファイルには、Kafka クラスターから通知を送信するためのフック定義が含まれます。

-

alert-manager-config.yaml

Alertmanger で Prometheus アラートの処理を可能にするには、設定ファイルを使用して以下を行います。

6.4.3.2. アラートルール

アラートルールによって、メトリクスで監視される特定条件についての通知が提供されます。ルールは Prometheus サーバーで宣言されますが、アラート通知は Prometheus Alertmanager で対応します。

Prometheus アラートルールでは、継続的に評価される PromQL 表現を使用して条件が記述されます。

アラート表現が true になると、条件が満たされ、Prometheus サーバーからアラートデータが Alertmanager に送信されます。次に Alertmanager は、そのデプロイメントに設定された通信方法を使用して通知を送信します。

Alertmanager は、電子メール、チャットメッセージなどの通知方法を使用するように設定できます。

その他のリソース

アラートルールの設定についての詳細は、Prometheus ドキュメントの「Configuration」を参照してください。

6.4.3.3. アラートルールの例

Kafka および ZooKeeper メトリクスのアラートルールのサンプルは AMQ Streams に含まれており、Prometheus デプロイメントで使用できます。

アラートルールの定義に関する一般的な留意点:

-

forプロパティーはルールと併用され、アラートがトリガーされる前に条件が維持されなければならない期間を決定します。 -

ティック (tick) は ZooKeeper の基本的な時間単位です。ミリ秒単位で測定され、

Kafka.spec.zookeeper.configのtickTimeパラメーターを使用して設定されます。たとえば、ZooKeeper でtickTime=3000の場合、3 ティック (3 x 3000) は 9000 ミリ秒と等しくなります。 -

ZookeeperRunningOutOfSpaceメトリクスおよびアラートを利用できるかどうかは、使用される OpenShift 設定およびストレージ実装によります。特定のプラットフォームのストレージ実装では、メトリクスによるアラートの提供に必要な利用可能な領域について情報が提供されない場合があります。

Kafka アラートルール

UnderReplicatedPartitions-

現在のブローカーがリードレプリカでありながら、パーティションのトピックに設定された

min.insync.replicasよりも複製数が少ないパーティションの数が示されます。このメトリクスにより、フォロワーレプリカをホストするブローカーの詳細が提供されます。リーダーからこれらのフォロワーへの複製が追い付いていません。その理由として、現在または過去にオフライン状態になっていたり、過剰なスロットリングが適用されたブローカー間の複製であることが考えられます。この値がゼロより大きい場合にアラートが発生し、複製の数が最低数未満であるパーティションの情報がブローカー別に通知されます。 AbnormalControllerState- 現在のブローカーがクラスターのコントローラーであるかどうかを示します。メトリクスは 0 または 1 です。クラスターのライフサイクルでは、1 つのブローカーのみかコントローラーとなるはずで、クラスターには常にアクティブなコントローラーが存在する必要があります。複数のブローカーがコントローラーであることが示される場合は問題になります。そのような状態が続くと、すべてのブローカーのこのメトリクスの合計値が 1 でない場合にアラートが発生します。合計値が 0 であればアクティブなコントローラーがなく、合計値が 1 を超えればコントローラーが複数あることを意味します。

UnderMinIsrPartitionCount-

書き込み操作の完了を通知しなければならないリード Kafka ブローカーの ISR (In-Sync レプリカ) が最小数 (

min.insync.replicasを使用して指定) に達していないことを示します。このメトリクスでは、ブローカーがリードし、In-Sync レプリカの数が最小数に達していない、パーティションの数が定義されます。この値がゼロより大きい場合にアラートが発生し、完了通知 (ack) が最少数未満であった各ブローカーのパーティション数に関する情報が提供されます。 OfflineLogDirectoryCount- ハードウェア障害などの理由によりオフライン状態であるログディレクトリーの数を示します。そのため、ブローカーは受信メッセージを保存できません。この値がゼロより大きい場合にアラートが発生し、各ブローカーのオフライン状態であるログディレクトリーの数に関する情報が提供されます。

KafkaRunningOutOfSpace-

データの書き込みに使用できる残りのディスク容量を示します。この値が 5GiB 未満になるとアラートが発生し、永続ボリューム要求 (Persistent Volume Claim、PVC) ごとに容量不足のディスクに関する情報が提供されます。しきい値は

prometheus-rules.yamlで変更できます。

ZooKeeper アラートルール

AvgRequestLatency- サーバーがクライアントリクエストに応答するまでの時間を示します。この値が 10 (tick) を超えるとアラートが発生し、各サーバーの平均リクエストレイテンシーの実際の値が通知されます。

OutstandingRequests- サーバーでキューに置かれたリクエストの数を示します。この値は、サーバーが処理能力を超えるリクエストを受信すると上昇します。この値が 10 よりも大きい場合にアラートが発生し、各サーバーの未処理のリクエスト数が通知されます。

ZookeeperRunningOutOfSpace- このメトリクスは、ZooKeeper へのデータ書き込みに使用できる残りのディスク容量を示します。この値が 5GiB 未満になるとアラートが発生し、永続ボリューム要求 (Persistent Volume Claim、PVC) ごとに容量不足のディスクに関する情報が提供されます。

6.4.3.4. Alertmanager のデプロイメント

Alertmanager をデプロイするには、設定ファイルのサンプルを適用します。

AMQ Streams に含まれる設定サンプルでは、Slack チャネルに通知を送信するように Alertmanager を設定します。

デプロイメントで以下のリソースが定義されます。

-

Alertmanager。Alertmanager Pod を管理します。 -

Secret。Alertmanager の設定を管理します。 -

Service。参照しやすいホスト名を提供し、他のサービスが Alertmanager に接続できるようにします (Prometheus など)。

手順

Alertmanager 設定ファイル (

alert-manager-config.yaml) からSecretリソースを作成します。oc create secret generic alertmanager-alertmanager --from-file=alertmanager.yaml=alert-manager-config.yaml

以下を行って、

alert-manager-config.yamlファイルを更新します。-

slack_api_urlプロパティーを、Slack ワークスペースのアプリケーションに関連する Slack API URL の実際の値に置き換えます。 -

channelプロパティーを、通知が送信される実際の Slack チャネルに置き換えます。

-

Alertmanager をデプロイします。

oc apply -f alert-manager.yaml

6.4.4. Grafana の設定

Grafana では、Prometheus メトリクスを視覚化できます。

AMQ Streams で提供される Grafana ダッシュボードサンプルをデプロイして有効化できます。

6.4.4.1. Grafana のデプロイメント

Prometheus メトリクスを視覚化するには、独自の Grafana インストールを使用するか、examples/metrics ディレクトリーにある grafana.yaml ファイルを適用して Grafana をデプロイできます。

前提条件

手順

Grafana をデプロイします。

oc apply -f grafana.yaml

- Grafana ダッシュボードを有効にします。

6.4.4.2. Grafana ダッシュボードサンプルの有効化

AMQ Streams には、Grafana のダッシュボード設定ファイルのサンプル が含まれています。ダッシュボードのサンプルは、JSON ファイルとして提供され、examples/metrics ディレクトリーで提供されます。

-

strimzi-kafka.json -

strimzi-zookeeper.json -

strimzi-kafka-connect.json -

strimzi-kafka-mirror-maker-2.json -

strimzi-operators.json -

strimzi-kafka-bridge.json -

strimzi-cruise-control.json

ダッシュボードのサンプルは、主なメトリクスの監視を開始するための雛形として使用できますが、使用できるすべてのメトリックスを対象としていません。使用するインフラストラクチャーに応じて、ダッシュボードのサンプルの編集や、他のメトリクスの追加を行うことができます。

Prometheus および Grafana の設定後に、Grafana ダッシュボードで AMQ Streams データを可視化できます。

アラート通知ルールは定義されていません。

ダッシュボードにアクセスする場合、port-forward コマンドを使用して Grafana Pod からホストにトラフィックを転送できます。

Grafana Pod の名前はユーザーごとに異なります。

手順

Grafana サービスの詳細を取得します。

oc get service grafana

以下に例を示します。

NAME TYPE CLUSTER-IP PORT(S) grafana

ClusterIP

172.30.123.40

3000/TCP

ポート転送用のポート番号を書き留めておきます。

port-forwardを使用して、Grafana ユーザーインターフェースをlocalhost:3000にリダイレクトします。oc port-forward svc/grafana 3000:3000

Web ブラウザーで

http://localhost:3000を指定します。Grafana のログインページが表示されます。

ユーザー名とパスワードを入力し、続いて Log In をクリックします。

デフォルトの Grafana ユーザー名およびパスワードは、どちらも

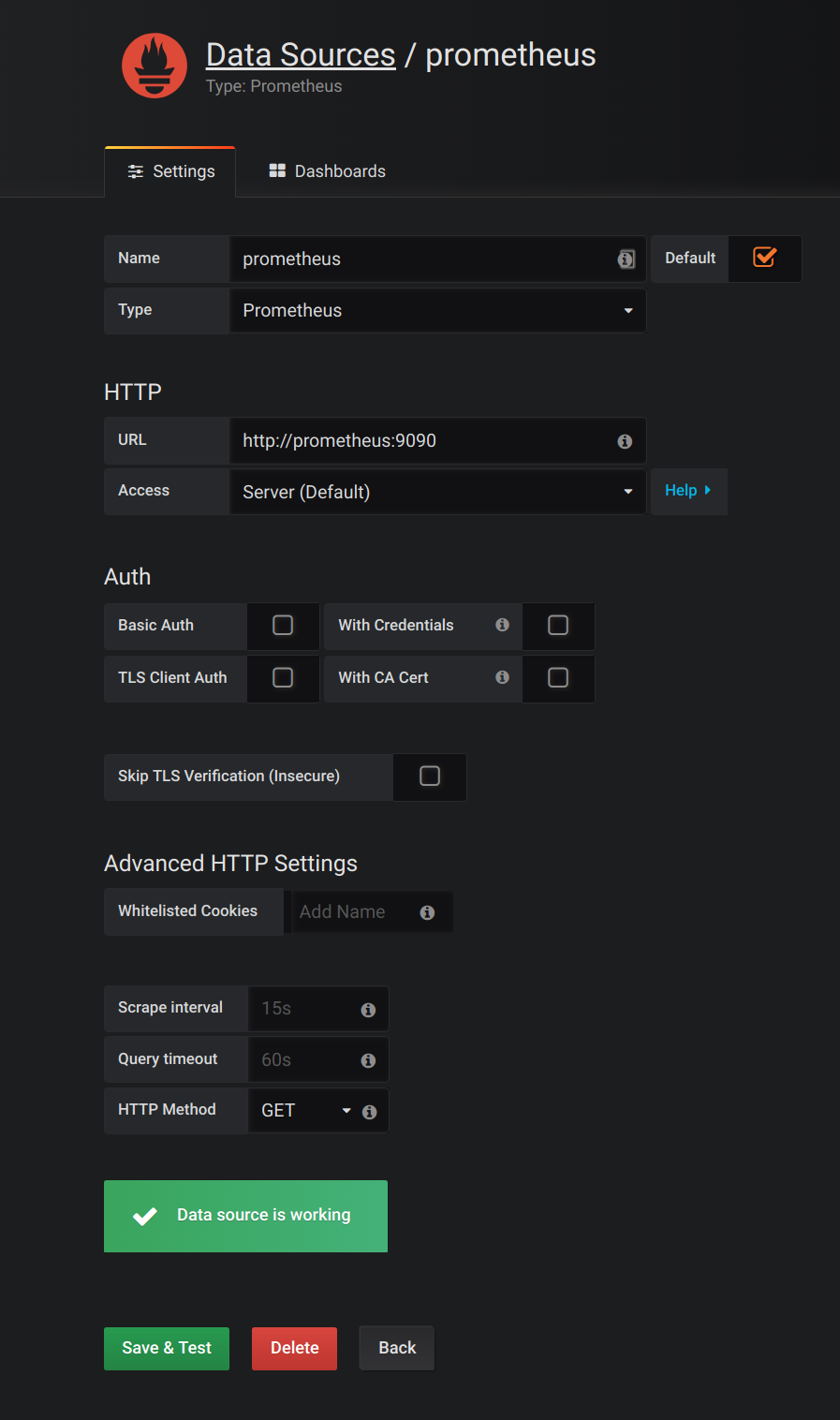

adminです。初回ログイン後に、パスワードを変更できます。Prometheus を データソース として追加します。

- 名前を指定します。

- Prometheus をタイプとして追加します。

Prometheus サーバーの URL (http://prometheus-operated:9090) を指定します。

詳細を追加したら、保存して接続をテストします。

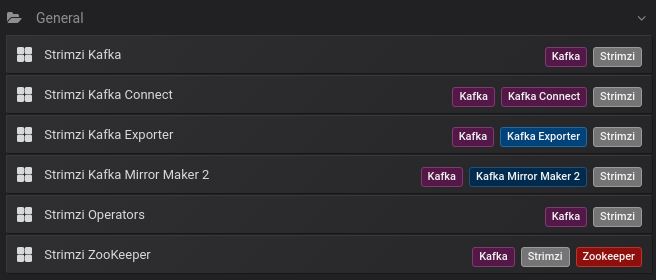

- Dashboards → Import から、ダッシュボードのサンプルをアップロードするか、JSON を直接貼り付けます。

上部のヘッダーでダッシュボードのドロップダウンメニューをクリックし、表示するダッシュボードを選択します。

Prometheus サーバーが AMQ Streams クラスターのメトリクスを収集すると、それがダッシュボードに反映されます。

図6.1 ダッシュボードの選択オプション

- AMQ Streams Kafka

以下のメトリクスを表示します。

- オンラインのブローカーの数

- クラスター内のアクティブなコントローラーの数

- 非同期レプリカがリーダーに選択される割合

- オンラインのレプリカ

- 複製の数が最低数未満であるパーティションの数

- 最小の In-Sync レプリカ数にあるパーティション

- 最小の In-Sync レプリカ数未満のパーティション

- アクティブなリーダーを持たないため、書き込みや読み取りができないパーティション

- Kafka ブローカー Pod のメモリー使用量