ガバナンス

ポリシーを使用してクラスターのセキュリティーを強化するのに役立つ、ガバナンスポリシーフレームワークについては、以下で確認してください。

概要

第1章 リスクおよびコンプライアンス

Red Hat Advanced Cluster Management for Kubernetes コンポーネントのセキュリティーを管理します。定義したポリシーおよびプロセスでクラスターを統制し、リスクを特定して最小限に抑えます。ポリシーを使用して、ルールの定義および制御の設定を行います。

前提条件: Red Hat Advanced Cluster Management for Kubernetes の認証サービス要件を設定する必要があります。詳細は、「アクセス制御」を参照してください。

クラスターのセキュリティー保護に関する詳細は、以下のトピックを参照してください。

1.1. 証明書

さまざまな証明書が Red Hat Advanced Cluster Management for Kubernetes で作成され、使用されます。

独自に証明書を使用できます。証明書の Kubernetes TLS Secret を作成する必要があります。独自の証明書の作成後に、Red Hat Advanced Cluster Management インストーラーで作成した特定の証明書を置き換えることができます。

必要なアクセス権限: クラスター管理者またはチーム管理者。

注記: ネイティブの Red Hat Advanced Cluster Management インストールでのみ、別の証明書に置き換えての使用がサポートされます。

Red Hat Advanced Cluster Management で実行されるサービスに必要な証明書はすべて、Red Hat Advanced Cluster Management のインストール時に作成されます。証明書は OpenShift Service Serving Certificates サービスによって作成および管理されます。

OpenShift Service Serving 証明書をローテーションすることもできます。詳細は、OpenShift ドキュメントに従い、生成されたサービス証明書を手動でローテーションし、サービス CA 証明書を手動でローテーションしてください。ローテーションが完了したら、以下のコマンドで新しい証明書をすべてのサービスに適用します。

oc -n open-cluster-management delete pod -l chart=management-ingress

クラスター内の関連 Pod は自動的に再起動します。

証明書の管理に関する詳細は、以下を参照してください。

Red Hat Advanced Cluster Management ハブクラスターの証明書

Red Hat Advanced Cluster Management コンポーネントの証明書

Red Hat Advanced Cluster Management の管理対象証明書

1.1.1. Red Hat Advanced Cluster Management ハブクラスター証明書

1.1.1.1. 可観測性の証明書

Red Hat Advanced Cluster Management をインストールすると、可観測性証明書が作成されて、この証明書を可観測性コンポーネントが使用してハブクラスターとマネージドクラスターの間のトラフィックで相互 TLS を提供します。Kubernetes Secret が可観測性証明書に関連付けられます。

open-cluster-management-observability namespace には以下の証明書が含まれます。

-

observability-server-ca-certs: サーバー側の証明書に署名する CA 証明書が含まれます。 -

observability-client-ca-certs: クライアント側の証明書に署名する CA 証明書が含まれます。 -

observability-server-certs:observability-observatorium-apiデプロイメントで使用されるサーバー証明書が含まれます。 -

observability-grafana-certs:observability-rbac-query-proxyデプロイメントで使用されるクライアント証明書が含まれます。

open-cluster-management-addon-observability namespace には、マネージドクラスターに以下の証明書が含まれます。

-

observability-managed-cluster-certs: ハブサーバーのobservability-server-ca-certsと同じサーバー CA 証明書が含まれます。 -

observability-controller-open-cluster-management.io-observability-signer-client-cert:metrics-collector-deploymentが使用するクライアント証明書が含まれます。

CA 証明書は 5 年間、他の証明書は 1 年間有効です。可観測性の証明書はすべて、期限が切れると自動的に更新されます。

以下の一覧を表示し、証明書が自動更新される場合の影響について確認します。

- CA 以外の証明書は、有効期間の残りが 73 日以下になると自動的に更新されます。証明書が更新されると、更新された証明書を使用するように関連するデプロイメントの Pod は自動的に再起動されます。

- CA 証明書は、有効期間の残りが 1 年間未満になると自動的に更新されます。証明書を更新したら、古い CA は削除されませんが、更新された CA と共存します。以前の証明書と更新された証明書はいずれも関連するデプロイメントで使用され、引き続き機能します。以前 CA 証明書は有効期限が切れると削除されます。

- 証明書の更新時には、ハブクラスターとマネージドクラスターの間のトラフィックは中断されません。

1.1.1.2. 独自 (BYO: Bring Your Own) の可観測性認証局 (CA) 証明書の追加

Red Hat Advanced Cluster Management で生成されたデフォルトの可観測性 CA 証明書を使用しない場合には、可観測性を有効にする前に、独自の可観測性 CA 証明書を使用できます。

1.1.1.2.1. CA 証明書を生成する OpenSSL コマンド

可観測性には、サーバー側、クライアント側の 2 つの CA 証明書が必要です。

以下のコマンドを使用して、CA RSA 秘密鍵を生成します。

openssl genrsa -out serverCAKey.pem 2048 openssl genrsa -out clientCAKey.pem 2048

秘密鍵を使用して自己署名 CA 証明書を生成します。以下のコマンドを実行します。

openssl req -x509 -sha256 -new -nodes -key serverCAKey.pem -days 1825 -out serverCACert.pem openssl req -x509 -sha256 -new -nodes -key clientCAKey.pem -days 1825 -out clientCACert.pem

1.1.1.2.2. 独自の CA 証明書に関連付けられたシークレットの作成

シークレットを作成するには、以下の手順を実行します。

証明書および秘密鍵を使用して

observability-server-ca-certsシークレットを作成します。以下のコマンドを実行します。oc -n open-cluster-management-observability create secret tls observability-server-ca-certs --cert ./serverCACert.pem --key ./serverCAKey.pem

証明書と秘密鍵を使用して

observability-client-ca-certsシークレットを作成します。以下のコマンドを実行します。oc -n open-cluster-management-observability create secret tls observability-client-ca-certs --cert ./clientCACert.pem --key ./clientCAKey.pem

1.1.1.2.3. alertmanager ルートの証明書の置き換え

OpenShift のデフォルト Ingress 証明書を使用しない場合は、alertmanager ルートを更新して alertmanager 証明書を置き換えることができます。以下の手順を実行します。

以下のコマンドで 可観測性証明書を検査します。

openssl x509 -noout -text -in ./observaility.crt

-

証明書のコモンネーム (

CN) をalertmanagerに変更します。 -

csr.cnf設定ファイルの SAN は、alertmanager ルートのホスト名に変更します。 次に

open-cluster-management-observabilitynamespace で以下の 2 つのシークレットを作成します。以下のコマンドを実行します。oc -n open-cluster-management-observability create secret tls alertmanager-byo-ca --cert ./ca.crt --key ./ca.key oc -n open-cluster-management-observability create secret tls alertmanager-byo-cert --cert ./ingress.crt --key ./ingress.key

詳細は、「証明書を生成するための OpenSSL コマンド」を参照してください。alertmanager ルートのデフォルト自己署名証明書を復元する場合は、「管理 Ingress のデフォルトの自己署名証明書の復元」を参照して open-cluster-management-observability namespace にある 2 つのシークレットを削除します。

1.1.2. Red Hat Advanced Cluster Management コンポーネントの証明書

1.1.2.1. ハブクラスターの管理対象証明書の一覧表示

OpenShift Service Serving Certificates サービスを内部で使用するハブクラスターの管理対象証明書の一覧を表示できます。以下のコマンドを実行して 証明書を一覧表示します。

oc get secret -n open-cluster-management -o custom-columns=Name:.metadata.name,Expiration:.metadata.annotations.service\\.beta\\.openshift\\.io/expiry | grep -v '<none>'

注記: 可観測性が有効な場合には、証明書が作成される追加の namespace があります。

1.1.2.2. ハブクラスターの管理対象証明書の更新

List hub cluster managed certificates セクションでコマンドを実行して、ハブクラスターの管理対象証明書を更新できます。更新する必要のある証明書を特定したら、その証明書に関連するシークレットを削除します。たとえば、以下のコマンドを実行してシークレットを削除できます。

oc delete secret grc-0c925-grc-secrets -n open-cluster-management

注記: シークレットの削除すると、新規のシークレットが作成されます。ただし、新しい証明書の使用を開始するには、そのシークレットを使用する Pod を手動で再起動する必要があります。

1.1.2.3. OpenShift Container Platform 管理対象証明書の更新

Red Hat Advanced Cluster Management の Webhook とプロキシーサーバーで使用される、OpenShift Container Platform 管理対象証明書を更新します。

OpenShift Container Platform の管理対象証明書を更新するには、以下の手順を実行します。

次のコマンドを実行して、OpenShift Container Platform の管理対象証明書に関連付けられているシークレットを削除します。

oc delete secret -n open-cluster-management ocm-webhook-secret

注記: サービスによっては、削除する必要のあるシークレットが存在しない場合があります。

以下のコマンドを実行して、OpenShift Container Platform の管理対象証明書に関連付けられているサービスを再起動します。

oc delete po -n open-cluster-management ocm-webhook-679444669c-5cg76

重要: 多数のサービスのレプリカが存在するため、各サービスを再起動する必要があります。

証明書を含む Pod の概要を一覧にまとめた以下の表を参照して、Pod の再起動前に シークレットを削除する必要があるかどうかを確認します。

表1.1 OpenShift Container Platform 管理対象証明書を含む Pod

| サービス名 | Namespace | サンプルの Pod 名 | シークレット名 (該当する場合) |

|---|---|---|---|

| channels-apps-open-cluster-management-webhook-svc | open-cluster-management | multicluster-operators-application-8c446664c-5lbfk | - |

| multicluster-operators-application-svc | open-cluster-management | multicluster-operators-application-8c446664c-5lbfk | - |

| multiclusterhub-operator-webhook | open-cluster-management | multiclusterhub-operator-bfd948595-mnhjc | - |

| ocm-webhook | open-cluster-management | ocm-webhook-679444669c-5cg76 | ocm-webhook-secret |

| cluster-manager-registration-webhook | open-cluster-management-hub | cluster-manager-registration-webhook-fb7b99c-d8wfc | registration-webhook-serving-cert |

| cluster-manager-work-webhook | open-cluster-management-hub | cluster-manager-work-webhook-89b8d7fc-f4pv8 | work-webhook-serving-cert |

1.1.3. Red Hat Advanced Cluster Management 管理対象証明書

1.1.3.1. チャネル証明書

CA 証明書は、Red Hat Advanced ClusterManagement アプリケーション管理の一部である Git チャネルに関連付けることができます。詳細は、「セキュアな HTTPS 接続でのカスタム CA 証明書の使用」を参照してください。

Helm チャネルを使用すると、証明書の検証を無効にできます。Helm チャネルで、証明書の検証が無効になっている場合には、Helm チャネルを開発環境で構成する必要があります。証明書の検証を無効にすると、セキュリティーリスクが発生します。

1.1.3.2. マネージドクラスター証明書

証明書は、ハブでマネージドクラスターを認証するために使用されます。したがって、このような証明書に関連するトラブルシューティングシナリオを認識しておくことが重要です。詳細は、「証明書を変更した後のインポート済みクラスターのオフラインでのトラブルシューティング」を参照してください。

マネージドクラスター証明書は自動的に更新されます。

1.1.4. サードパーティー証明書

1.1.4.1. gatekeeper Webhook 証明書のローテーション

gatekeeper Webhook 証明書をローテーションするには、次の手順を実行します。

次のコマンドを使用して、証明書が含まれるシークレットを編集します。

oc edit secret -n openshift-gatekeeper-system gatekeeper-webhook-server-cert

-

dataセクションのca.crt、ca.key、tls.crt` およびtls.keyの内容を削除します。 次のコマンドで

gatekeeper-controller-managerPod を削除して、gatekeeper Webhook サービスを再起動します。oc delete po -n openshift-gatekeeper-system -l control-plane=controller-manager

gatekeeper Webhook 証明書がローテーションされます。

1.1.4.2. Integrity-shield Webhook 証明書のローテーション (テクノロジープレビュー)

Integrity-shield Webhook 証明書をローテーションするには、次の手順を実行します。

IntegrityShield カスタムリソースを編集して、

integrity-shield-operator-systemnamespace をinScopeNamespaceSelector設定の namespace 除外リストに追加します。以下のコマンドを実行してリソースを編集します。oc edit integrityshield integrity-shield-server -n integrity-shield-operator-system

次のコマンドを実行して、integrity-shield 証明書を含むシークレットを削除します。

oc delete secret -n integrity-shield-operator-system ishield-server-tls

シークレットが再作成されるように、Operator を削除します。Operator の Pod 名がシステムの Pod 名と一致していることを確認してください。以下のコマンドを実行します。

oc delete po -n integrity-shield-operator-system integrity-shield-operator-controller-manager-64549569f8-v4pz6

Integrity-shield サーバー Pod を削除して、次のコマンドで新しい証明書の使用を開始します。

oc delete po -n integrity-shield-operator-system integrity-shield-server-5fbdfbbbd4-bbfbz

証明書ポリシーコントローラーを使用して、マネージドクラスターで証明書ポリシーを作成して管理します。コントローラーの詳細は、「ポリシーコントローラー」を参照してください。詳細は、「リスクおよびコンプライアンス」ページに戻り、確認してください。

1.2. 管理 Ingress 証明書の置き換え

OpenShift のデフォルト Ingress 証明書を使用しない場合は、Red Hat Advanced Cluster Management for Kubernetes ルートを更新して、管理 Ingress 証明書を置き換えることができます。

1.2.1. 管理 Ingress 証明書を置き換えるための前提条件

management-ingress 証明書と秘密鍵を作成して準備します。必要に応じて、OpenSSL で TLS 証明書を生成できます。証明書のコモンネームパラメーター (CN) を manangement-ingress に設定します。証明書を生成する場合は、以下の設定を追加します。

証明書のサブジェクトの別名 (SAN) リストのドメイン名として Red Hat Advanced Cluster Management for Kubernetes のルート名を含めます。

以下のコマンドを実行してルート名を取得します。

oc get route -n open-cluster-management

以下の応答が返される場合があります。

multicloud-console.apps.grchub2.dev08.red-chesterfield.com

1.2.1.1. 証明書を生成する設定ファイルの例

以下の設定ファイルおよび OpenSSL コマンドの例では、OpenSSL を使用して TLS 証明書を生成する方法を示しています。以下の csr.cnf 設定ファイルを確認してください。このファイルは、OpenSSL での証明書生成の構成設定を定義します。

[ req ] # Main settings default_bits = 2048 # Default key size in bits. prompt = no # Disables prompting for certificate values so the configuration file values are used. default_md = sha256 # Specifies the digest algorithm. req_extensions = req_ext # Specifies the configuration file section that includes any extensions. distinguished_name = dn # Specifies the section that includes the distinguished name information. [ dn ] # Distinguished name settings C = US # Country ST = North Carolina # State or province L = Raleigh # Locality O = Red Hat Open Shift # Organization OU = Red Hat Advanced Container Management # Organizational unit CN = management-ingress # Common name. [ req_ext ] # Extensions subjectAltName = @alt_names # Subject alternative names [ alt_names ] # Subject alternative names DNS.1 = multicloud-console.apps.grchub2.dev08.red-chesterfield.com [ v3_ext ] # x509v3 extensions authorityKeyIdentifier=keyid,issuer:always # Specifies the public key that corresponds to the private key that is used to sign a certificate. basicConstraints=CA:FALSE # Indicates whether the certificate is a CA certificate during the certificate chain verification process. #keyUsage=keyEncipherment,dataEncipherment # Defines the purpose of the key that is contained in the certificate. extendedKeyUsage=serverAuth # Defines the purposes for which the public key can be used. subjectAltName=@alt_names # Identifies the subject alternative names for the identify that is bound to the public key by the CA.

注記: 管理 Ingress の正しいホスト名を使用して SAN ラベルが付いた DNS.1 を必ず更新してください。

1.2.1.2. 証明書生成の OpenSSL コマンド

以下の OpenSSL コマンドは、上記の設定ファイルと合わせて使用して、必要な TLS 証明書を生成します。

認証局 (CA) RSA 秘密鍵を生成します。

openssl genrsa -out ca.key 4096

CA キーを使用して自己署名の CA 証明書を生成します。

openssl req -x509 -new -nodes -key ca.key -subj "/C=US/ST=North Carolina/L=Raleigh/O=Red Hat OpenShift" -days 400 -out ca.crt

証明書の RSA 秘密鍵を生成します。

openssl genrsa -out ingress.key 4096

秘密鍵を使用して証明書署名要求 (CSR) を生成します。

openssl req -new -key ingress.key -out ingress.csr -config csr.cnf

CA 証明書、キーおよび CSR を使用して署名済み証明書を生成します。

openssl x509 -req -in ingress.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out ingress.crt -sha256 -days 300 -extensions v3_ext -extfile csr.cnf

証明書の内容を調べます。

openssl x509 -noout -text -in ./ingress.crt

1.2.2. 独自の Ingress 証明書の置き換え

独自の Ingress 証明書を置き換えるには、以下の手順を実行します。

証明書および秘密鍵を使用して

byo-ingress-tlsシークレットを作成します。以下のコマンドを実行します。oc -n open-cluster-management create secret tls byo-ingress-tls-secret --cert ./ingress.crt --key ./ingress.key

以下のコマンドでシークレットが正しい namespace に作成されていることを確認します。

oc get secret -n open-cluster-management | grep -e byo-ingress-tls-secret -e byo-ca-cert

任意: 以下のコマンドを実行して、CA 証明書を含むシークレットを作成します。

oc -n open-cluster-management create secret tls byo-ca-cert --cert ./ca.crt --key ./ca.key

サブスクリプションを再デプロイするために、

management-ingressサブスクリプションを削除します。前の手順で作成したシークレットが自動的に使用されます。以下のコマンドを実行します。oc delete subscription management-ingress-sub -n open-cluster-management

- 現在の証明書が、指定した証明書になっており、すべてのコンソールアクセスとログイン機能がそのまま維持されていることを確認します。

1.2.3. 管理 Ingress のデフォルト自己署名証明書の復元

次のコマンドで、独自の証明書のシークレットを削除します。

oc delete secret byo-ca-cert byo-ingress-tls-secret -n open-cluster-management

サブスクリプションを再デプロイするために、

management-ingressサブスクリプションを削除します。前の手順で作成したシークレットが自動的に使用されます。以下のコマンドを実行します。oc delete subscription management-ingress-sub -n open-cluster-management

- 現在の証明書が、指定した証明書になっており、すべてのコンソールアクセスとログイン機能がそのまま維持されていることを確認します。

Red Hat Advanced Cluster Management で作成して管理する証明書の詳細は、「証明書」を参照してください。クラスターのセキュリティー保護に関する詳細は、リスクおよびコンプライアンスページに戻り、確認してください。

第2章 ガバナンス

企業が、プライベートクラウド、マルチクラウド、およびハイブリッドクラウドでホストされるワークロードについて、ソフトウェアエンジニアリング、セキュアなエンジニアリング、回復性、セキュリティー、規制準拠に関する内部標準を満たす必要があります。Red Hat Advanced Cluster Management for Kubernetes ガバナンスは、企業が独自のセキュリティーポリシーを導入するための拡張可能なポリシーフレームワークを提供します。

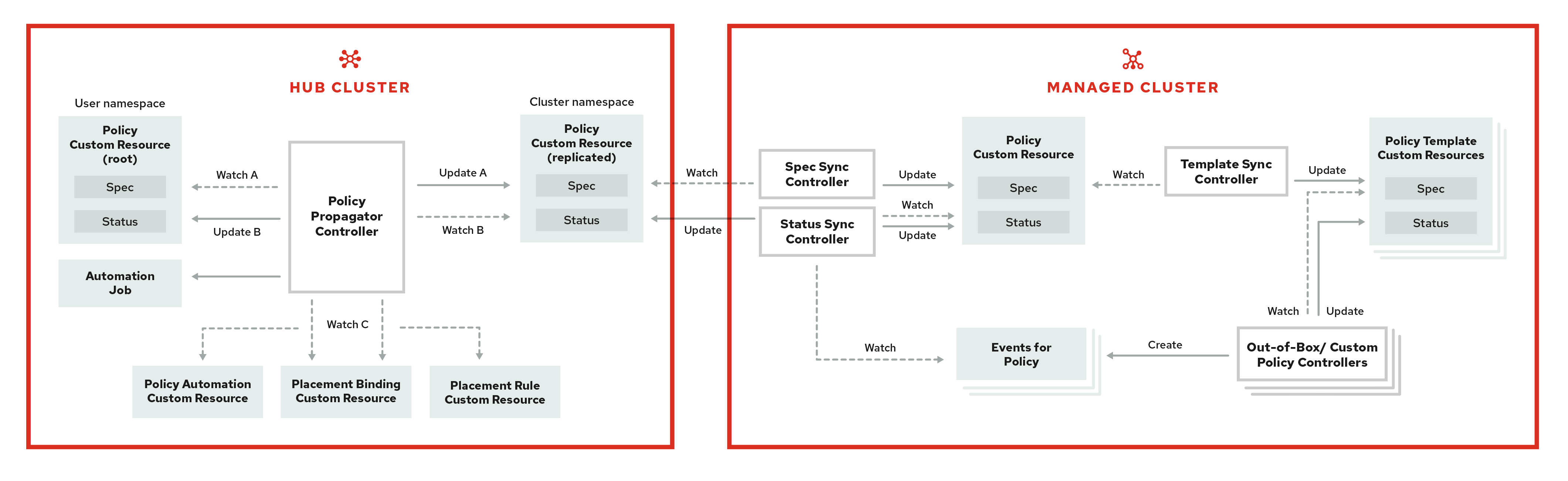

2.1. ガバナンスアーキテクチャー

Red Hat Advanced Cluster Management for Kubernetes ガバナンスライフサイクルを使用してクラスターのセキュリティーを強化します。製品ガバナンスのライフサイクルは、定義されたポリシー、プロセス、および手順に基づいて、中央のインターフェースページからセキュリティーおよびコンプライアンスを管理します。ガバナンスアーキテクチャーの以下の図を参照してください。

ガバナンスアーキテクチャーは、以下のコンポーネントで構成されています。

ガバナンスダッシュボード: ポリシーおよびクラスターの違反を含むクラウドガバナンスおよびリスクの詳細の概要を提供します。

注記:

-

ポリシーがマネージドクラスターに伝播されると、複製されたポリシーには

namespaceName.policyNameという名前が付けられます。Kubernetes にはオブジェクト名の制限があるので、ポリシーの作成時は、namespaceName.policyNameの長さが 63 文字を超えないようにしてください。 -

ハブクラスターでポリシーを検索すると、マネージドクラスターで複製されたポリシー名が返される場合もあります。たとえば、

policy-dhaz-certを検索すると、ハブクラスターから以下のポリシー名 (default.policy-dhaz-cert) が表示される場合があります。

-

ポリシーがマネージドクラスターに伝播されると、複製されたポリシーには

-

ポリシーベースのガバナンスフレームワーク: 地理的リージョンなどのクラスターに関連付けられた属性に基づいて、さまざまなマネージドクラスターへのポリシー作成およびデプロイメントをサポートします。事前定義済みの例や、クラスターへのポリシーのデプロイ方法を確認するには、

policy-collectionリポジトリー を参照してください。カスタムポリシーコントローラーおよびポリシーも指定できます。ポリシーに違反した場合には、ユーザーが選択するアクションを実行するように自動化を設定できます。詳細は、「Ansible Tower でのガバナンスの設定」を参照してください。 - ポリシーコントローラー: 指定した制御に対してマネージドクラスター上のポリシーを 1 つ以上評価し、違反の Kubernetes イベントを生成します。違反は、ハブクラスターに伝播されます。インストールに含まれるポリシーコントローラーは、Kubernetes 設定、証明書、および IAM です。カスタムのポリシーコントローラーも作成できます。

-

オープンソースコミュニティー: Red Hat Advanced Cluster Management ポリシーフレームワークの基盤を使ったコミュニティーの貢献をサポートします。ポリシーコントローラーおよびサードパーティーのポリシーも、

stolostron/policy-collectionリポジトリーに含まれます。GitOps を使用してポリシーを提供し、デプロイする方法を説明します。詳細は、「GitOps を使用したポリシーのデプロイ」を参照してください。Red Hat Advanced Cluster Management for Kubernetes とサードパーティーのポリシーの統合方法を説明します。詳細は、「サードパーティーポリシーコントローラーの統合」を参照してください。

Red Hat Advanced Cluster Management for Kubernetes ポリシーフレームワークの構成、および Red Hat Advanced Cluster Management for Kubernetes の ガバナンス ダッシュボードの使用方法について説明します。

2.2. ポリシーの概要

Red Hat Advanced Cluster Management for Kubernetes セキュリティーポリシーフレームワークを使用して、カスタムポリシーコントローラーおよびその他のポリシーを作成します。ポリシー作成には、Kubernetes カスタムリソース定義 (CRD) インスタンスを使用します。CRD の詳細は、「Extend the Kubernetes API with CustomResourceDefinitions」を参照してください。

各 Red Hat Advanced Cluster Management for Kubernetes ポリシーには、1 つ以上のテンプレートを含めることができます。ポリシー要素の詳細は、このページの以下の ポリシー YAML の表 のセクションを参照してください。

このポリシーには、ポリシードキュメントの適用先のクラスターを定義する PlacementRule と、Red Hat Advanced Cluster Management for Kubernetes ポリシーを配置ルールにバインドする PlacementBinding が必要です。PlacementRule の定義方法に関する詳細は、アプリケーションライフサイクルドキュメントの「配置ルール」を参照してください。

重要:

-

PlacementRuleを作成して、マネージドクラスターにポリシーを適用し、PlacementRuleとPlacementBindingをバインドする必要があります。 - ハブクラスターの namespae (クラスター namespace を除く) でポリシーを作成できます。クラスター namespace でポリシーを作成する場合には、Red Hat Advanced Cluster Management for Kubernetes により削除されます。

- 各クライアントおよびプロバイダーは、管理対象のクラウド環境で、Kubernetes クラスターでホストされているワークロードのソフトウェアエンジニアリング、セキュアなエンジニアリング、回復性、セキュリティー、規制準拠に関する内部エンタープライズセキュリティー基準を満たしていることを確認します。ガバナンスおよびセキュリティー機能を使用して、標準を満たすように可視性を確保し、設定を調整します。

以下のセクションでは、ポリシーコンポーネントについて説明します。

2.2.1. ポリシー YAML の構成

ポリシーの作成時に、必須パラメーターフィールドと値を含める必要があります。ポリシーコントローラーによっては、他の任意のフィールドおよび値を追加する必要がある場合があります。前述のパラメーターフィールドの YAML 構成は、以下を確認してください。

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name:

annotations:

policy.open-cluster-management.io/standards:

policy.open-cluster-management.io/categories:

policy.open-cluster-management.io/controls:

spec:

policy-templates:

- objectDefinition:

apiVersion:

kind:

metadata:

name:

spec:

remediationAction:

disabled:

---

apiVersion: apps.open-cluster-management.io/v1

kind: PlacementBinding

metadata:

name:

placementRef:

name:

kind:

apiGroup:

subjects:

- name:

kind:

apiGroup:

---

apiVersion: apps.open-cluster-management.io/v1

kind: PlacementRule

metadata:

name:

spec:

clusterConditions:

- type:

clusterLabels:

matchLabels:

cloud:2.2.2. ポリシー YAML の表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.annotations | 任意。ポリシーが検証を試みる標準セットを記述する、一連のセキュリティー情報の指定に使用します。ここに記載されているすべてのアノテーションは、コンマ区切りリストを含む文字列として表示されます。注記: コンソールの ポリシー ページで、ポリシー定義の標準およびカテゴリーに基づいてポリシー違反を表示できます。 |

| annotations.policy.open-cluster-management.io/standards | ポリシーが関連するセキュリティー標準の名前。たとえば、アメリカ国立標準技術研究所 (NIST: National Institute of Standards and Technology) および Payment Card Industry (PCI) などがあります。 |

| annotations.policy.open-cluster-management.io/categories | セキュリティーコントロールカテゴリーは、1 つ以上の標準に関する特定要件を表します。たとえば、システムおよび情報の整合性カテゴリーには、HIPAA および PCI 標準で必要とされているように、個人情報保護のデータ転送プロトコルが含まれる場合があります。 |

| annotations.policy.open-cluster-management.io/controls | チェックされるセキュリティー制御の名前。例: 証明書ポリシーコントローラー |

| spec.policy-templates | 必須。1 つ以上のポリシーを作成し、マネージドクラスターに適用するのに使用します。 |

| spec.disabled |

必須。この値は |

| spec.remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

2.2.3. ポリシーサンプルファイル

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-role

annotations:

policy.open-cluster-management.io/standards: NIST SP 800-53

policy.open-cluster-management.io/categories: AC Access Control

policy.open-cluster-management.io/controls: AC-3 Access Enforcement

spec:

remediationAction: inform

disabled: false

policy-templates:

- objectDefinition:

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: policy-role-example

spec:

remediationAction: inform # the policy-template spec.remediationAction is overridden by the preceding parameter value for spec.remediationAction.

severity: high

namespaceSelector:

exclude: ["kube-*"]

include: ["default"]

object-templates:

- complianceType: mustonlyhave # role definition should exact match

objectDefinition:

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: sample-role

rules:

- apiGroups: ["extensions", "apps"]

resources: ["deployments"]

verbs: ["get", "list", "watch", "delete","patch"]

---

apiVersion: policy.open-cluster-management.io/v1

kind: PlacementBinding

metadata:

name: binding-policy-role

placementRef:

name: placement-policy-role

kind: PlacementRule

apiGroup: apps.open-cluster-management.io

subjects:

- name: policy-role

kind: Policy

apiGroup: policy.open-cluster-management.io

---

apiVersion: apps.open-cluster-management.io/v1

kind: PlacementRule

metadata:

name: placement-policy-role

spec:

clusterConditions:

- status: "True"

type: ManagedClusterConditionAvailable

clusterSelector:

matchExpressions:

- {key: environment, operator: In, values: ["dev"]}ポリシーの作成および更新は、「セキュリティーポリシーの管理」を参照してください。また、Red Hat Advanced Cluster Management ポリシーコントローラーを有効にして更新し、ポリシーのコンプライアンスを検証することもできます。ポリシーコントローラーを参照してください。

他のポリシートピックについては、「ガバナンス」を参照してください。

2.3. ポリシーコントローラー

ポリシーコントローラーは、クラスターがポリシーに準拠しているかどうかを監視し、報告します。未設定のポリシーテンプレートを使用して事前定義のポリシーコントローラーおよびポリシーを適用し、Red Hat Advanced Cluster Management for Kubernetes ポリシーフレームワークを使用します。ポリシーコントローラーは Kubernetes のカスタムリソース定義 (CRD) インスタンスです。CRD の詳細は、「Extend the Kubernetes API with CustomResourceDefinitions」を参照してください。ポリシーコントローラーは、ポリシー違反を修正し、クラスターのステータスを準拠させます。

製品ポリシーフレームワークを使用して、カスタムポリシーおよびポリシーコントローラーを作成できます。詳細は、「カスタムポリシーコントローラーの作成」を参照してください。

重要: 設定ポリシーコントローラーだけが enforce 機能をサポートしています。ポリシーコントローラーが enforce 機能をサポートしないポリシーを手動で修正する必要があります。

Red Hat Advanced Cluster Management for Kubernetes の以下のポリシーコントローラーについては、次のトピックを参照してください。

ポリシー管理の他のトピックについては、「ガバナンス」を参照してください。

2.3.1. Kubernetes 設定ポリシーコントローラー

設定ポリシーコントローラーを使用して、Kubernetes リソースを設定し、クラスター全体にセキュリティーポリシーを適用できます。

設定ポリシーコントローラーは、ローカルの Kubernetes API サーバーと通信し、クラスターにある設定の一覧を取得します。CRD の詳細は、「Extend the Kubernetes API with CustomResourceDefinitions」を参照してください。

設定ポリシーコントローラーは、インストール時にハブクラスターに作成されます。設定ポリシーコントローラーは、enforce 機能をサポートし、以下のポリシーのコンプライアンスを監視します。

設定ポリシーの remediationAction が enforce に設定されている場合には、コントローラーはターゲットのマネージドクラスターで複製ポリシーを作成します。設定ポリシーでテンプレートを使用することもできます。詳細は、「設定ポリシーでのテンプレートのサポート」を参照してください。

設定ポリシーコントローラーについては、以下を参照してください。

2.3.1.1. 設定ポリシーコントローラーの YAML 構成

Name: configuration-policy-example

Namespace:

Labels:

APIVersion: policy.open-cluster-management.io/v1

Kind: ConfigurationPolicy

Metadata:

Finalizers:

finalizer.policy.open-cluster-management.io

Spec:

Conditions:

Ownership:

NamespaceSelector:

Exclude:

Include:

RemediationAction:

Status:

CompliancyDetails:

Configuration-Policy-Example:

Default:

Kube - Public:

Compliant: Compliant

Events:2.3.1.2. 設定ポリシーの例

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: policy-config

spec:

namespaceSelector:

include: ["default"]

exclude: []

remediationAction: inform

severity: low

object-templates:

- complianceType: musthave

objectDefinition:

apiVersion: v1

kind: Pod

metadata:

name: pod

spec:

containers:

- image: 'pod-image'

name:

ports:

- containerPort: 802.3.1.3. 設定ポリシーの YAML の表

表2.1 パラメーターの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーの名前。 |

| spec | 必須。監視する設定ポリシーと設定ポリシーの修正方法に関する仕様。 |

| spec.namespace |

namespace を使用したオブジェクトまたはリソースに必要です。ポリシーの適用先のハブクラスター内にある namespace。 |

| spec.remediationAction |

必須。ポリシーの修正を指定します。 |

| spec.remediationAction.severity |

必須。ポリシーがコンプライアンス違反の場合に重大度を指定します。パラメーター値 |

| spec.remediationAction.complianceType | 必須。マネージドクラスターに評価または適用する必要のあるロールおよび他の Kubernetes オブジェクトの予想される動作をリストするために使用されます。以下の動詞をパラメーター値として使用する必要があります。

|

NIST Special Publication 800-53 (Rev. 4) を使用するポリシーサンプルおよび、CM-Configuration-Management フォルダー の Red Hat Advanced Cluster Management がサポートするポリシーサンプルを参照してください。ポリシーがハブクラスターにどのように適用されるかについては、「サポート対象のポリシー」参照してください。

ポリシーを作成してカスタマイズする方法は、「セキュリティーポリシーの管理」を参照してください。コントローラーの詳細は、「ポリシーコントローラー」を参照してください。

2.3.2. 証明書ポリシーコントローラー

証明書ポリシーコントローラーは、有効期限が近い証明書、期間 (時間) が長すぎる証明書や、指定のパターンに一致しない DNS 名が含まれている証明書の検出に使用できます。

証明書ポリシーコントローラーを設定してカスタマイズするには、コントローラーポリシーの以下のパラメーターを更新します。

-

minimumDuration -

minimumCADuration -

maximumDuration -

maximumCADuration -

allowedSANPattern -

disallowedSANPattern

以下のシナリオのいずれかの場合には、ポリシーがコンプライアンス違反になる可能性があります。

- 証明書が、最小期間で指定されている期間以内または、最大期間で指定されている期間を超えて失効する場合

- DNS 名が指定のパターンと一致しない場合

証明書ポリシーコントローラーは、マネージドクラスターに作成されます。このコントローラーは、ローカルの Kubernetes API サーバーと通信して、証明書が含まれるシークレット一覧を取得して、コンプライアンス違反の証明書をすべて判別します。CRD の詳細は、「Extend the Kubernetes API with CustomResourceDefinitions」を参照してください。

証明書ポリシーコントローラーには、enforce 機能のサポートがありません。

2.3.2.1. 証明書ポリシーコントローラーの YAML 構成

以下の証明書ポリシーの例を見て、YAML 表の要素を確認します。

apiVersion: policy.open-cluster-management.io/v1

kind: CertificatePolicy

metadata:

name: certificate-policy-example

namespace:

labels: category=system-and-information-integrity

spec:

namespaceSelector:

include: ["default"]

exclude: ["kube-*"]

remediationAction:

severity:

minimumDuration:

minimumCADuration:

maximumDuration:

maximumCADuration:

allowedSANPattern:

disallowedSANPattern:2.3.2.1.1. 証明書ポリシーコントローラーの YAML の表

表2.2 パラメーターの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。この値を |

| metadata.name | 必須。ポリシーを識別するための名前。 |

| metadata.namespace | 必須。ポリシーが作成されるマネージドクラスター内の namespace。 |

| metadata.labels |

任意。証明書ポリシーでは、 |

| spec | 必須。監視および更新する証明書の仕様。 |

| spec.namespaceSelector |

必須。ポリシーを適用するマネージドクラスターの namespace。

複数の証明書ポリシーを作成してそのポリシーを同じマネージドクラスターに適用する場合には、各ポリシーの

• 証明書ポリシーコントローラーの |

| spec.remediationAction |

必須。ポリシーの修正を指定します。このパラメーター値には |

| spec.severity |

任意。ポリシーがコンプライアンス違反の場合に重大度をユーザーに通知します。パラメーター値 |

| spec.minimumDuration |

必須。値の指定がない場合は、デフォルト値は |

| spec.minimumCADuration |

任意。値を設定して、他の証明書とは異なる値でまもなく有効期限が切れる可能性がある署名証明書を特定します。パラメーターの値が指定されていない場合には、CA 証明書の有効期限は |

| spec.maximumDuration | 任意。値を設定して、任意の制限期間を超えて作成された証明書を特定します。パラメーターは Golang の期間形式を使用します。詳細は Golang Parse Duration を参照してください。 |

| spec.maximumCADuration | 任意。値を設定して、定義した制限期間を超えて作成された署名証明書を特定します。パラメーターは Golang の期間形式を使用します。詳細は Golang Parse Duration を参照してください。 |

| spec.allowedSANPattern | 任意。証明書に定義した全 SAN エントリーと一致する必要がある正規表現。このパラメーターを使用して、パターンと DNS 名を照合します。詳細は Golang Regular Expression syntax を参照してください。 |

| spec.disallowedSANPattern |

任意。証明書で定義した SAN エントリーと一致してはいけない正規表現。このパラメーターにより、パターンと DNS 名を照合します。 詳細は Golang Regular Expression syntax を参照してください。 |

2.3.2.2. 証明書ポリシーの例

証明書ポリシーコントローラーがハブクラスターに作成されると、複製ポリシーがマネージドクラスターに作成されます。証明書ポリシーのサンプルを確認するには、policy-certificate.yaml を参照してください。

証明書ポリシーの管理方法の詳細は「証明書ポリシーの管理」を参照してください。他のトピックについては、「ポリシーコントローラー」を参照してください。

2.3.3. IAM ポリシーコントローラー

IAM (ID and Access Management) ポリシーコントローラーを使用して、コンプライアンス違反の IAM ポリシーに関する通知を受信できます。IAM ポリシーで設定したパラメーターを基に、コンプライアンスチェックが行われます。

IAM ポリシーコントローラーは、クラスター内の特定のクラスターロール(例: ClusterRole)を持つユーザー数の最大値を監視します。監視するデフォルトのクラスターロールは cluster-admin です。IAM ポリシーコントローラーは、ローカルの Kubernetes API サーバーと通信します。詳細は、「Extend the Kubernetes API with CustomResourceDefinitions」を参照してください。

IAM ポリシーコントローラーはマネージドクラスターで実行されます。詳細は、以下のセクションを参照してください。

2.3.3.1. IAM ポリシー YAML の構成

以下の IAM ポリシーの例を見て、YAML 表のパラメーターを確認します。

apiVersion: policy.open-cluster-management.io/v1 kind: IamPolicy metadata: name: spec: clusterRole: severity: remediationAction: maxClusterRoleBindingUsers:

2.3.3.2. IAM ポリシー YAML の表

以下のパラメーター表で説明を確認してください。

表2.3 パラメーターの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| spec | 必須。ポリシーの設定詳細を追加します。 |

| spec.clusterRole |

監視するクラスターロール( |

| spec.severity |

任意設定。ポリシーがコンプライアンス違反の場合に重大度をユーザーに通知します。パラメーター値 |

| spec.remediationAction |

任意設定。ポリシーの修正を指定します。 |

| spec.maxClusterRoleBindingUsers | 必須。ポリシーが違反しているとみなされるまでに利用可能な IAM rolebinding の最大数。 |

2.3.3.3. IAM ポリシーの例

IAM ポリシーのサンプルを確認するには、policy-limitclusteradmin.yaml を参照してください。IAM ポリシーの管理方法の詳細は、「IAM ポリシーの管理」を参照してください。他のトピックについては、「ポリシーコントローラー」を参照してください。

2.3.4. カスタムポリシーコントローラーの作成

カスタムポリシーコントローラーの作成、適用、表示、および更新について説明します。ポリシーコントローラーがクラスターにデプロイする YAML ファイルを作成できます。以下のセクションを参照して、ポリシーコントローラーを作成します。

2.3.4.1. ポリシーコントローラーの作成

governance-policy-framework リポジトリーにあるポリシーコントローラーフレームワークを使用します。ポリシーコントローラーを作成するには、以下の手順を完了します。

以下のコマンドを実行して

governance-policy-frameworkリポジトリーのクローンを作成します。git clone git@github.com:stolostron/governance-policy-framework.git

ポリシースキーマ定義を更新してコントローラーポリシーをカスタマイズします。ポリシーは次のような内容になります。

metadata: name: samplepolicies.policies.open-cluster-management.io spec: group: policy.open-cluster-management.io names: kind: SamplePolicy listKind: SamplePolicyList plural: samplepolicies singular: samplepolicySamplePolicyの種類を監視するようにポリシーコントローラーを更新します。以下のコマンドを実行します。for file in $(find . -name "*.go" -type f); do sed -i "" "s/SamplePolicy/g" $file; done for file in $(find . -name "*.go" -type f); do sed -i "" "s/samplepolicy-controller/samplepolicy-controller/g" $file; done

以下の手順を実行してポリシーコントローラーを再コンパイルし、実行します。

- クラスターにログインします。

- ユーザーアイコンを選択し、クライアントの設定 をクリックします。

- 設定情報をコマンドラインにコピーアンドペーストし、Enter を押します。

以下のコマンドを実行してポリシー CRD を適用し、コントローラーを起動します。

export GO111MODULE=on kubectl apply -f deploy/crds/policy.open-cluster-management.io_samplepolicies_crd.yaml export WATCH_NAMESPACE=<cluster_namespace_on_hub> go run cmd/manager/main.go

コントローラーが実行していることを示す以下の出力が表示される場合があります。

{“level”:”info”,”ts”:1578503280.511274,”logger”:”controller-runtime.manager”,”msg”:”starting metrics server”,”path”:”/metrics”} {“level”:”info”,”ts”:1578503281.215883,”logger”:”controller-runtime.controller”,”msg”:”Starting Controller”,”controller”:”samplepolicy-controller”} {“level”:”info”,”ts”:1578503281.3203468,”logger”:”controller-runtime.controller”,”msg”:”Starting workers”,”controller”:”samplepolicy-controller”,”worker count”:1} Waiting for policies to be available for processing…ポリシーを作成し、コントローラーがポリシーを取得し、そのポリシーをクラスターに適用していることを確認します。以下のコマンドを実行します。

kubectl apply -f deploy/crds/policy.open-cluster-management.io_samplepolicies_crd.yaml

ポリシーが適用されると、カスタムコントローラーによってポリシーが監視され、検出されることを示すメッセージが表示されます。メッセージは次のような内容になります。

{"level":"info","ts":1578503685.643426,"logger":"controller_samplepolicy","msg":"Reconciling SamplePolicy","Request.Namespace":"default","Request.Name":"example-samplepolicy"} {"level":"info","ts":1578503685.855259,"logger":"controller_samplepolicy","msg":"Reconciling SamplePolicy","Request.Namespace":"default","Request.Name":"example-samplepolicy"} Available policies in namespaces: namespace = kube-public; policy = example-samplepolicy namespace = default; policy = example-samplepolicy namespace = kube-node-lease; policy = example-samplepolicy以下のコマンドを実行して、

statusフィールドでコンプライアンスの詳細を確認します。kubectl describe SamplePolicy example-samplepolicy -n default

出力は次のような内容になります。

status: compliancyDetails: example-samplepolicy: cluster-wide: - 5 violations detected in namespace `cluster-wide`, there are 0 users violations and 5 groups violations default: - 0 violations detected in namespace `default`, there are 0 users violations and 0 groups violations kube-node-lease: - 0 violations detected in namespace `kube-node-lease`, there are 0 users violations and 0 groups violations kube-public: - 1 violations detected in namespace `kube-public`, there are 0 users violations and 1 groups violations compliant: NonCompliantポリシールールおよびポリシーロジックを変更して、ポリシーコントローラーの新規ルールを作成します。以下の手順を実行します。

SamplePolicySpecを更新して、YAML ファイルに新規フィールドを追加します。仕様は次のような内容になります。spec: description: SamplePolicySpec defines the desired state of SamplePolicy properties: labelSelector: additionalProperties: type: string type: object maxClusterRoleBindingGroups: type: integer maxClusterRoleBindingUsers: type: integer maxRoleBindingGroupsPerNamespace: type: integer maxRoleBindingUsersPerNamespace: type: integer-

samplepolicy_controller.go の

SamplePolicySpec構造を新しいフィールドで更新します。 -

samplepolicy_controller.goファイルのPeriodicallyExecSamplePolicies関数を、ポリシーコントローラーを実行する新しいロジックで更新します。PeriodicallyExecSamplePoliciesフィールドの例については、stolostron/multicloud-operators-policy-controller を参照してください。 - ポリシーコントローラーを再コンパイルし、実行します。「ポリシーコントローラーの作成」を参照してください。

ポリシーコントローラーが機能します。

2.3.4.2. コントローラーのクラスターへのデプロイ

カスタムポリシーコントローラーをクラスターにデプロイし、ポリシーコントローラーと ガバナンス ダッシュボードを統合します。以下の手順を実行します。

次のコマンドを実行して、ポリシーコントローラーイメージをビルドします。

make build docker build . -f build/Dockerfile -t <username>/multicloud-operators-policy-controller:latest

以下のコマンドを実行して、イメージを選択したリポジトリーにプッシュします。たとえば、以下のコマンドを実行してイメージを Docker Hub にプッシュします。

docker login docker push <username>/multicloud-operators-policy-controller

-

kubectlを、Red Hat Advanced Cluster Management for Kubernetes が管理するクラスターを参照するように設定します。 Operator マニフェストを置き換えて、ビルトインイメージ名を使用し、ポリシーを監視するように namespace を更新します。namespace はクラスターの namespace である必要があります。マニフェストは次のような内容になります。

sed -i "" 's|open-cluster-management/multicloud-operators-policy-controller|ycao/multicloud-operators-policy-controller|g' deploy/operator.yaml sed -i "" 's|value: default|value: <namespace>|g' deploy/operator.yaml

以下のコマンドを実行して RBAC ロールを更新します。

sed -i "" 's|samplepolicies|testpolicies|g' deploy/cluster_role.yaml sed -i "" 's|namespace: default|namespace: <namespace>|g' deploy/cluster_role_binding.yaml

ポリシーコントローラーをクラスターにデプロイします。

以下のコマンドを実行して、クラスターのサービスアカウントを設定します。

kubectl apply -f deploy/service_account.yaml -n <namespace>

次のコマンドを実行して、Operator の RBAC を設定します。

kubectl apply -f deploy/role.yaml -n <namespace> kubectl apply -f deploy/role_binding.yaml -n <namespace>

ポリシーコントローラーの RBAC を設定します。以下のコマンドを実行します。

kubectl apply -f deploy/cluster_role.yaml kubectl apply -f deploy/cluster_role_binding.yaml

以下のコマンドを実行してカスタムリソース定義 (CRD) を設定します。

kubectl apply -f deploy/crds/policies.open-cluster-management.io_samplepolicies_crd.yaml

以下のコマンドを実行して

multicloud-operator-policy-controllerをデプロイします。kubectl apply -f deploy/operator.yaml -n <namespace>

以下のコマンドを実行して、コントローラーが機能していることを確認します。

kubectl get pod -n <namespace>

-

コントローラーが監視する

policy-templateを作成してポリシーコントローラーを統合する必要があります。詳細は、「コンソールからのクラスターセキュリティーポリシーの作成」を参照してください。

2.3.4.2.1. コントローラーデプロイメントのスケーリング

ポリシーコントローラーデプロイメントでは削除がサポートされていません。デプロイメントをスケーリングして、デプロイメントが適用される Pod を更新することができます。以下の手順を実行します。

- ターゲットのマネージドクラスターにログインします。

- カスタムポリシーコントローラーのデプロイメントに移動します。

- デプロイメントでスケーリングします。デプロイメントをゼロ Pod にスケーリングする場合、ポリシーコントロールのデプロイメントは無効になります。

デプロイメントの詳細は、「OpenShift Container Platform デプロイメント」を参照してください。

ポリシーコントローラーがクラスターにデプロイされ、クラスターに統合されています。製品のポリシーコントローラーを表示します。詳細は、「ポリシーコントローラー」を参照してください。

2.4. サードパーティーポリシーコントローラーの統合

サードパーティーポリシーを統合してポリシーテンプレート内にカスタムアノテーションを作成し、コンプライアンス標準、制御カテゴリー、制御 1 つ以上を指定します。

policy-collection/community からサードパーティーポリシーを使用することもできます。

以下のサードパーティーポリシーを統合する方法を説明します。

2.5. サポート対象のポリシー

Red Hat Advanced Cluster Management for Kubernetes でポリシーの作成および管理時に、ハブクラスターでのルール、プロセス、制御の定義方法を説明するサポート対象のポリシーを確認します。

Note: ポリシー YAML に既存のポリシーをコピーアンドペーストします。パラメーターフィールドの値は、既存のポリシーを貼り付けると自動的に入力されます。検索機能で、ポリシー YAML ファイルの内容も検索できます。

以下のポリシーサンプルを参照し、特定のポリシーの適用方法を確認します。

他のトピックについては、「ガバナンス」を参照してください。

2.5.1. メモリー使用状況のポリシー

Kubernetes 設定ポリシーコントローラーは、メモリー使用状況ポリシーのステータスを監視します。メモリー使用状況ポリシーを使用して、メモリーおよびコンピュートの使用量を制限または制約します。詳細は、Kubernetes ドキュメント の Limit Ranges を参照してください。

以下のセクションでは、メモリー使用状況ポリシーの構成について説明します。

2.5.1.1. メモリー使用状況ポリシー YAML の構成

メモリー使用状況ポリシーは、以下の YAML ファイルのようになります。

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-limitrange

namespace:

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

apiVersion:

kind:

metadata:

name:

spec:

limits:

- default:

memory:

defaultRequest:

memory:

type:

...2.5.1.2. メモリー使用状況のポリシーの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.1.3. メモリー使用状況ポリシーの例

ポリシーのサンプルを確認するには、policy-limitmemory.yaml を参照してください。詳細は、「メモリー使用状況ポリシーの管理」を参照してください。設定コントローラーによって監視されるその他の設定ポリシーについては、「Kubernetes 設定ポリシーコントローラー」を参照してください。

2.5.2. Namespace ポリシー

Kubernetes 設定ポリシーコントローラーは、namespace ポリシーのステータスを監視します。Namespace ポリシーを適用し、namespace の特定のルールを定義します。

以下のセクションでは namespace ポリシーの構成について説明します。

2.5.2.1. Namespace ポリシー YAML の構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-namespace-1

namespace:

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

kind:

apiVersion:

metadata:

name:

...2.5.2.2. Namespace ポリシー YAML の表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.2.3. Namespace ポリシーの例

ポリシーのサンプルを確認するには、policy-namespace.yaml を参照してください。

詳細は、「namespace ポリシーの管理」を参照してください。他の設定ポリシーの詳細は、Kubernetes 設定ポリシーコントローラーを参照してください。

2.5.3. イメージ脆弱性ポリシー

イメージ脆弱性ポリシーを適用し、コンテナーセキュリティー Operator を利用してコンテナーイメージに脆弱性があるかどうかを検出します。このポリシーは、コンテナーセキュリティー Operator がインストールされていない場合には、これをマネージドクラスターにインストールします。

イメージ脆弱性ポリシーは、Kubernetes 設定ポリシーコントローラーがチェックします。セキュリティー Operator の詳細は、Quay リポジトリー の コンテナーセキュリティー Operator を参照してください。

注記:

- イメージ脆弱性ポリシーは、非接続インストール中は機能しません。

-

イメージ脆弱性ポリシー は、IBM Power および IBM Z アーキテクチャーではサポートされません。これは Quay Container Security Operator に依存します。container-security-operator レジストリーには

ppc64leまたはs390xのイメージはありません。

詳細は、以下のセクションを参照してください。

2.5.3.1. イメージ脆弱性ポリシーの YAML 構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-imagemanifestvulnpolicy

namespace: default

annotations:

policy.open-cluster-management.io/standards: NIST-CSF

policy.open-cluster-management.io/categories: DE.CM Security Continuous Monitoring

policy.open-cluster-management.io/controls: DE.CM-8 Vulnerability Scans

spec:

remediationAction:

disabled:

policy-templates:

- objectDefinition:

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name:

spec:

remediationAction:

severity: high

object-templates:

- complianceType:

objectDefinition:

apiVersion: operators.coreos.com/v1alpha1

kind: Subscription

metadata:

name: container-security-operator

namespace:

spec:

channel:

installPlanApproval:

name:

source:

sourceNamespace:

- objectDefinition:

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name:

spec:

remediationAction:

severity:

namespaceSelector:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

apiVersion: secscan.quay.redhat.com/v1alpha1

kind: ImageManifestVuln # checking for a kind

---

apiVersion: policy.open-cluster-management.io/v1

kind: PlacementBinding

metadata:

name: binding-policy-imagemanifestvulnpolicy

namespace: default

placementRef:

name:

kind:

apiGroup:

subjects:

- name:

kind:

apiGroup:

---

apiVersion: apps.open-cluster-management.io/v1

kind: PlacementRule

metadata:

name: placement-policy-imagemanifestvulnpolicy

namespace: default

spec:

clusterConditions:

- status:

type:

clusterSelector:

matchExpressions:

[] # selects all clusters if not specified2.5.3.2. イメージ脆弱性ポリシー YAML の表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.3.3. イメージ脆弱性ポリシーの例

policy-imagemanifestvuln.yaml を参照してください。詳細は、「イメージ脆弱性ポリシーの管理」を参照してください。コントローラーによって監視されるその他の設定ポリシーについては、「Kubernetes 設定ポリシーコントローラー」を参照してください。

2.5.4. Pod ポリシー

Kubernetes 設定ポリシーコントローラーは、Pod ポリシーのステータスを監視します。Pod ポリシーを適用し、Pod のコンテナールールを定義します。この情報を使用するには、Pod がクラスターに存在している必要があります。

以下のセクションでは、Pod ポリシーの構成について説明します。

2.5.4.1. Pod ポリシー YAML の構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-pod

namespace:

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

apiVersion:

kind: Pod # pod must exist

metadata:

name:

spec:

containers:

- image:

name:

ports:

- containerPort:

...2.5.4.2. Pod ポリシーの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.4.3. Pod ポリシーの例

ポリシーのサンプルを確認するには、 policy-pod.yaml を参照してください。Pod ポリシーの管理方法の詳細は、「Pod ポリシーの管理」を参照してください。

コントローラーによって監視されるその他の設定ポリシーについては、「Kubernetes 設定ポリシーコントローラー」を参照してください。他のポリシーの管理については、「セキュリティーポリシーの管理」を参照してください。

2.5.5. Pod のセキュリティーポリシー

Kubernetes 設定ポリシーコントローラーは、Pod セキュリティーポリシーのステータスを監視します。Pod のセキュリティーポリシーを適用して Pod およびコンテナーのセキュリティーを保護します。詳細は、Kubernetes ドキュメント の Pod Security Policies を参照してください。

以下のセクションでは、Pod セキュリティーポリシーの構成について説明します。

2.5.5.1. Pod セキュリティーポリシー YAML の構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-podsecuritypolicy

namespace:

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

apiVersion:

kind: PodSecurityPolicy # no privileged pods

metadata:

name:

annotations:

spec:

privileged:

allowPrivilegeEscalation:

allowedCapabilities:

volumes:

hostNetwork:

hostPorts:

hostIPC:

hostPID:

runAsUser:

rule:

seLinux:

rule:

supplementalGroups:

rule:

fsGroup:

rule:

...2.5.5.2. Pod セキュリティーポリシーの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.5.3. Pod セキュリティーポリシーの例

サンプルポリシーを確認するには、policy-psp.yaml を参照してください。詳細は、「Pod セキュリティーポリシーの管理」を参照してください。設定コントローラーによって監視されるその他の設定ポリシーについては、「Kubernetes 設定ポリシーコントローラー」を参照してください。

2.5.6. ロールポリシー

Kubernetes 設定ポリシーコントローラーは、ロールポリシーのステータスを監視します。object-template にロールを定義して、クラスター内の特定ロールのルールおよびパーミッションを設定します。

以下のセクションでは、ロールポリシーの構成について説明します。

2.5.6.1. ロールポリシー YAML の構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-role

namespace:

annotations:

policy.open-cluster-management.io/standards: NIST-CSF

policy.open-cluster-management.io/categories: PR.AC Identity Management Authentication and Access Control

policy.open-cluster-management.io/controls: PR.AC-4 Access Control

spec:

remediationAction: inform

disabled: false

policy-templates:

- objectDefinition:

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: policy-role-example

spec:

remediationAction: inform # will be overridden by remediationAction in parent policy

severity: high

namespaceSelector:

exclude: ["kube-*"]

include: ["default"]

object-templates:

- complianceType: mustonlyhave # role definition should exact match

objectDefinition:

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:

name: sample-role

rules:

- apiGroups: ["extensions", "apps"]

resources: ["deployments"]

verbs: ["get", "list", "watch", "delete","patch"]

---

apiVersion: policy.open-cluster-management.io/v1

kind: PlacementBinding

metadata:

name: binding-policy-role

namespace:

placementRef:

name: placement-policy-role

kind: PlacementRule

apiGroup: apps.open-cluster-management.io

subjects:

- name: policy-role

kind: Policy

apiGroup: policy.open-cluster-management.io

---

apiVersion: apps.open-cluster-management.io/v1

kind: PlacementRule

metadata:

name: placement-policy-role

namespace:

spec:

clusterConditions:

- type: ManagedClusterConditionAvailable

status: "True"

clusterSelector:

matchExpressions:

[]

...2.5.6.2. ロールポリシーの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.6.3. ロールポリシーの例

ロールポリシーを適用して、クラスター内の特定のロールのルールおよびパーミッションを設定します。ロールの詳細は、「ロールベースのアクセス制御」を参照してください。ロールポリシーのサンプルを確認するには policy-role.yaml を参照してください。

ロールポリシーの管理方法については「ロールポリシーの管理」を参照してください。コントローラーが監視する他の設定ポリシーについては、「Kubernetes 設定ポリシーコントローラー」ページを参照してください。

2.5.7. Role binding ポリシー

Kubernetes 設定ポリシーコントローラーは、role binding ポリシーのステータスを監視します。Role Binding ポリシーを適用し、ポリシーをマネージドクラスターの namespace にバインドします。

以下のセクションでは namespace ポリシーの構成について説明します。

2.5.7.1. Role Binding ポリシー YAML の構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name:

namespace:

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

kind: RoleBinding # role binding must exist

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: operate-pods-rolebinding

subjects:

- kind: User

name: admin # Name is case sensitive

apiGroup:

roleRef:

kind: Role #this must be Role or ClusterRole

name: operator # this must match the name of the Role or ClusterRole you wish to bind to

apiGroup: rbac.authorization.k8s.io

...2.5.7.2. Role Binding ポリシーの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別するための名前。 |

| metadata.namespaces | 必須。ポリシーが作成されるマネージドクラスター内の namespace。 |

| spec | 必須。コンプライアンス違反を特定して修正する方法の仕様。 |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.complianceType |

必須。値は |

| spec.namespace |

必須。ポリシーを適用するマネージドクラスターの namespace。 |

| spec.remediationAction |

必須。ポリシーの修正を指定します。パラメーターの値は、 |

| spec.object-template | 必須。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

2.5.7.3. Role Binding ポリシーの例

ポリシーのサンプルを確認するには、policy-rolebinding.yaml を参照してください。rolebinding ポリシーの管理方法の詳細は、「role binding ポリシーの管理」を参照してください。他の設定ポリシーの詳細は、Kubernetes 設定ポリシーコントローラーを参照してください。他のポリシーの管理については、「セキュリティーポリシーの管理」を参照してください。

2.5.8. SCC (Security Context Constraints) ポリシー

Kubernetes 設定ポリシーコントローラーは、SCC (Security Context Constraints) ポリシーのステータスを監視します。SCC (Security Context Constraints) ポリシーを適用し、ポリシーで条件を定義して Pod のパーミッションを制御します。

以下のセクションで、SCC ポリシーについての詳細を説明します。

2.5.8.1. SCC ポリシー YAML の構成

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: policy-scc

namespace: open-cluster-management-policies

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

apiVersion:

kind: SecurityContextConstraints # restricted scc

metadata:

annotations:

kubernetes.io/description:

name: sample-restricted-scc

allowHostDirVolumePlugin:

allowHostIPC:

allowHostNetwork:

allowHostPID:

allowHostPorts:

allowPrivilegeEscalation:

allowPrivilegedContainer:

allowedCapabilities:

defaultAddCapabilities:

fsGroup:

type:

groups:

- system:

priority:

readOnlyRootFilesystem:

requiredDropCapabilities:

runAsUser:

type:

seLinuxContext:

type:

supplementalGroups:

type:

users:

volumes:2.5.8.2. SCC ポリシーの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。ポリシーのタイプを指定するには、値を |

| metadata.name | 必須。ポリシーリソースを識別するための名前。 |

| metadata.namespace | 必須。ポリシーが作成されるマネージドクラスター内の namespace。 |

| spec.complianceType |

必須。値は |

| spec.remediationAction |

必須。ポリシーの修正を指定します。パラメーターの値は、 |

| spec.namespace |

必須。ポリシーを適用するマネージドクラスターの namespace。 |

| spec.object-template | 必須。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。 |

SCC ポリシーの内容の説明は、OpenShift Container Platform ドキュメントの「SCC (Security Context Constraints) の管理」を参照してください。

2.5.8.3. SCC ポリシーの例

SCC (Security Context Constraints) ポリシーを適用し、ポリシーで条件を定義して Pod のパーミッションを制御します。詳細は、「SCC (Security Context Constraints) の管理」を参照してください。

ポリシーのサンプルを確認するには、 policy-scc.yaml を参照してください。SCC ポリシーの管理方法の詳細は、「Security Context Constraints ポリシーの管理」を参照してください。

他の設定ポリシーの詳細は、Kubernetes 設定ポリシーコントローラーを参照してください。他のポリシーの管理については、「セキュリティーポリシーの管理」を参照してください。

2.5.9. ETCD 暗号化ポリシー

etcd-encryption ポリシーを適用して、ETCD データストアで機密データを検出するか、機密データの暗号化を有効にします。Kubernetes 設定ポリシーコントローラーは、etcd-encryption ポリシーのステータスを監視します。詳細は、OpenShift Container Platform ドキュメント の 「etcd データの暗号化」を参照してください。注記: ETCD 暗号化ポリシーは、Red Hat OpenShift Container Platform 4 以降のみをサポートします。

以下のセクションでは、 etcd-encryption ポリシーの構成について説明します。

2.5.9.1. ETCD 暗号化ポリシーの YAML 構成

etcd-encryption ポリシーは、以下の YAML ファイルのようになります。

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: policy-etcdencryption

namespace:

spec:

complianceType:

remediationAction:

namespaces:

exclude:

include:

object-templates:

- complianceType:

objectDefinition:

apiVersion: config.openshift.io/v1

kind: APIServer

metadata:

name: cluster

spec:

encryption:

type:

...2.5.9.2. ETCD 暗号化ポリシーの表

表2.4 パラメーターの表

| フィールド | 説明 |

|---|---|

| apiVersion |

必須。この値は |

| kind |

必須。この値を |

| metadata.name | 必須。ポリシーリソースを識別する名前。 |

| metadata.namespaces | 任意。 |

| spec.namespace |

必須。ポリシーの適用先のハブクラスター内にある namespace。 |

| remediationAction |

任意。ポリシーの修正を指定します。パラメーターの値は、 |

| disabled |

必須。この値は |

| spec.complianceType |

必須。値は |

| spec.object-template | 任意。マネージドクラスターを評価するか、マネージドクラスターに適用する必要のある他の Kubernetes オブジェクトを一覧表示するために使用します。OpenShift Container Platform ドキュメントの「etcd データの暗号化」を参照してください。 |

2.5.9.3. etcd 暗号化ポリシーの例

ポリシーのサンプルについては、policy-etcdencryption.yaml を参照してください。詳細は、「ETCD 暗号化ポリシーの管理」を参照してください。設定コントローラーによって監視されるその他の設定ポリシーについては、「Kubernetes 設定ポリシーコントローラー」を参照してください。

2.5.10. gatekeeper 制約および制約テンプレートの統合

gatekeeper は、Open Policy Agent (OPA) で実行されるカスタムリソース定義 (CRD) ベースのポリシーを適用する検証用の Webhook です。gatekeeper Operator ポリシーを使用して、クラスターに gatekeeper をインストールできます。gatekeeper ポリシーを使用して、Kubernetes リソースのコンプライアンスを評価できます。ポリシーエンジンとして OPA を活用し、ポリシー言語に Rego を使用できます。

gatekeeper ポリシーは、Kubernetes 設定ポリシーとして Red Hat Advanced Cluster Management に作成されます。gatekeeper ポリシーには、制約テンプレート (ConstraintTemplates) と Constraints、監査テンプレート、および受付テンプレートが含まれます。詳細は、Gatekeeper upstream repository を参照してください。

Red Hat Advanced Cluster Management では、Gatekeeper バージョン 3.3.0 をサポートし、Red Hat Advanced Cluster Management gatekeeper ポリシーで以下の制約テンプレートを適用します。

ConstraintTemplatesと制約:policy-gatekeeper-k8srequiredlabelsを使用して、マネージドクラスターで gatekeeper 制約テンプレートを作成します。apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: policy-gatekeeper-k8srequiredlabels spec: remediationAction: enforce # will be overridden by remediationAction in parent policy severity: low object-templates: - complianceType: musthave objectDefinition: apiVersion: templates.gatekeeper.sh/v1beta1 kind: ConstraintTemplate metadata: name: k8srequiredlabels spec: crd: spec: names: kind: K8sRequiredLabels validation: # Schema for the `parameters` field openAPIV3Schema: properties: labels: type: array items: string targets: - target: admission.k8s.gatekeeper.sh rego: | package k8srequiredlabels violation[{"msg": msg, "details": {"missing_labels": missing}}] { provided := {label | input.review.object.metadata.labels[label]} required := {label | label := input.parameters.labels[_]} missing := required - provided count(missing) > 0 msg := sprintf("you must provide labels: %v", [missing]) } - complianceType: musthave objectDefinition: apiVersion: constraints.gatekeeper.sh/v1beta1 kind: K8sRequiredLabels metadata: name: ns-must-have-gk spec: match: kinds: - apiGroups: [""] kinds: ["Namespace"] namespaces: - e2etestsuccess - e2etestfail parameters: labels: ["gatekeeper"]監査テンプレート:

policy-gatekeeper-auditを使用して、既存の設定ミスを検出するために適用された gatekeeper ポリシーに対して、既存のリソースを定期的に確認して評価します。apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: policy-gatekeeper-audit spec: remediationAction: inform # will be overridden by remediationAction in parent policy severity: low object-templates: - complianceType: musthave objectDefinition: apiVersion: constraints.gatekeeper.sh/v1beta1 kind: K8sRequiredLabels metadata: name: ns-must-have-gk status: totalViolations: 0受付テンプレート:

policy-gatekeeper-admissionを使用して、gatekeeper 受付 Webhook によって作成される設定ミスを確認します。apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: policy-gatekeeper-admission spec: remediationAction: inform # will be overridden by remediationAction in parent policy severity: low object-templates: - complianceType: mustnothave objectDefinition: apiVersion: v1 kind: Event metadata: namespace: openshift-gatekeeper-system # set it to the actual namespace where gatekeeper is running if different annotations: constraint_action: deny constraint_kind: K8sRequiredLabels constraint_name: ns-must-have-gk event_type: violation

詳細は、policy-gatekeeper-sample.yaml を参照してください。

Red Hat Advanced Cluster Management gatekeeper Operator ポリシーを使用して gatekeeper をインストールし、Red Hat Advanced Cluster Management gatekeeper Operator ポリシーを作成する方法は、「 gatekeeper Operator ポリシーの管理 」を参照してください。セキュリティーフレームワークに関する他のトピックについては、「ガバナンス」を参照してください。

2.5.11. コンプライアンス Operator ポリシー

コンプライアンス Operator は、OpenSCAP を実行する Operator で、Red Hat OpenShift Container Platform クラスターを必要なセキュリティーベンチマークに常に準拠させることができます。コンプライアンス Operator ポリシーを使用して、マネージドクラスターにコンプライアンス Operator をインストールできます。

コンプライアンス Operator ポリシーは、Kubernetes 設定ポリシーとして Red Hat Advanced Cluster Management に作成されます。コンプライアンス Operator ポリシーは、OpenShift Container Platform 4.6 および 4.7 でサポートされます。詳細は、OpenShift Container Platform ドキュメントの「コンプライアンス Operator について」を参照してください。

注記: コンプライアンス Operator ポリシー は、IBM Power または IBM Z アーキテクチャーではサポートされていない OpenShift Container Platform コンプライアンス Operator に依存します。コンプライアンス Operatorの詳細は、OpenShift Container Platform ドキュメントの「コンプライアンス Operator について」を参照してください。

2.5.11.1. コンプライアンス Operator のリソース

コンプライアンス Operator ポリシーを作成すると、次のリソースが作成されます。

-

Operator インストール用のコンプライアンス Operator namespace (

openshift-compliance):

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: comp-operator-ns

spec:

remediationAction: inform # will be overridden by remediationAction in parent policy

severity: high

object-templates:

- complianceType: musthave

objectDefinition:

apiVersion: v1

kind: Namespace

metadata:

name: openshift-compliance-

対象の namespace を指定する Operator グループ (

compliance-operator):

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: comp-operator-operator-group

spec:

remediationAction: inform # will be overridden by remediationAction in parent policy

severity: high

object-templates:

- complianceType: musthave

objectDefinition:

apiVersion: operators.coreos.com/v1

kind: OperatorGroup

metadata:

name: compliance-operator

namespace: openshift-compliance

spec:

targetNamespaces:

- openshift-compliance-

名前とチャネルを参照するためのサブスクリプション (

comp-operator-subscription)。サブスクリプションは、サポートするプロファイルをコンテナーとしてプルします。

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: comp-operator-subscription

spec:

remediationAction: inform # will be overridden by remediationAction in parent policy

severity: high

object-templates:

- complianceType: musthave

objectDefinition:

apiVersion: operators.coreos.com/v1alpha1

kind: Subscription

metadata:

name: compliance-operator

namespace: openshift-compliance

spec:

channel: "4.7"

installPlanApproval: Automatic

name: compliance-operator

source: redhat-operators

sourceNamespace: openshift-marketplace

コンプライアンス Operator ポリシーをインストールすると、compliance-operator 、ocp4 、およびrhcos4 の Pod が作成されます。policy-compliance-operator-install.yaml のサンプルを参照してください。

コンプライアンス Operator をインストールした後に、E8 スキャンポリシーと OpenShift CIS スキャンポリシーを作成して適用することもできます。詳細は、「E8 スキャンポリシー および OpenShift CIS スキャンポリシー」を参照してください。

コンプライアンス Operator ポリシーの管理の詳細は、「コンプライアンス Operator ポリシーの管理」を参照してください。設定ポリシーの他のトピックについては、「Kubernetes 設定ポリシーコントローラー」を参照してください。

2.5.12. E8 スキャンポリシー

Essential 8 (E8) スキャンポリシーは、マスターノードとワーカーノードが E8 セキュリティープロファイルに準拠しているかどうかを確認するスキャンをデプロイします。E8 スキャンポリシーを適用するには、コンプライアンス Operator をインストールする必要があります。

E8 スキャンポリシーは、Kubernetes 設定ポリシーとして Red Hat Advanced Cluster Management に作成されます。E8 スキャンポリシーは OpenShift Container Platform 4.6 および 4.7 でサポートされます。詳細は、OpenShift Container Platform ドキュメント の「コンプライアンス Operator について」を参照してください。

2.5.12.1. E8 スキャンポリシーリソース

E8 スキャンポリシーを作成すると、次のリソースが作成されます。

スキャンするプロファイルを特定する

ScanSettingBindingリソース (e8):apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: compliance-suite-e8 spec: remediationAction: inform severity: high object-templates: - complianceType: musthave # this template checks if scan has completed by checking the status field objectDefinition: apiVersion: compliance.openshift.io/v1alpha1 kind: ScanSettingBinding metadata: name: e8 namespace: openshift-compliance profiles: - apiGroup: compliance.openshift.io/v1alpha1 kind: Profile name: ocp4-e8 - apiGroup: compliance.openshift.io/v1alpha1 kind: Profile name: rhcos4-e8 settingsRef: apiGroup: compliance.openshift.io/v1alpha1 kind: ScanSetting name: defaultstatusフィールドを確認してスキャンが完了したかどうかを確認するComplianceSuiteリソース (compliance-suite-e8):apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: compliance-suite-e8 spec: remediationAction: inform severity: high object-templates: - complianceType: musthave # this template checks if scan has completed by checking the status field objectDefinition: apiVersion: compliance.openshift.io/v1alpha1 kind: ComplianceSuite metadata: name: e8 namespace: openshift-compliance status: phase: DONEComplianceCheckResultカスタムリソース (CR) を確認してスキャンスイートの結果を報告するComplianceCheckResultリソース (compliance-suite-e8-results):apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: compliance-suite-e8-results spec: remediationAction: inform severity: high object-templates: - complianceType: mustnothave # this template reports the results for scan suite: e8 by looking at ComplianceCheckResult CRs objectDefinition: apiVersion: compliance.openshift.io/v1alpha1 kind: ComplianceCheckResult metadata: namespace: openshift-compliance labels: compliance.openshift.io/check-status: FAIL compliance.openshift.io/suite: e8

policy-compliance-operator-e8-scan.yamlの サンプルを参照してください。E8 スキャンポリシーの作成の詳細は、「E8スキャンポリシーの管理」を参照してください。

2.5.13. OpenShift CIS scan policy

OpenShift CIS スキャンポリシーは、マスターとワーカーノードをチェックして、OpenShift CIS セキュリティーベンチマークに準拠しているかどうかを確認するスキャンをデプロイします。OpenShift CIS ポリシーを適用するには、コンプライアンス Operator をインストールする必要があります。

OpenShift CIS ポリシーは、Kubernetes 設定ポリシーとして Red Hat Advanced Cluster Management に作成されます。OpenShift CIS スキャンポリシーは OpenShift Container Platform 4.6 および 4.7、4.8 でサポートされます。詳細は、OpenShift Container Platform ドキュメントの「コンプライアンス Operator について」を参照してください。

2.5.13.1. OpenShift CIS リソース

OpenShift CIS スキャンポリシーを作成すると、次のリソースが作成されます。

スキャンするプロファイルを特定する

ScanSettingBindingリソース (cis):apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: compliance-cis-scan spec: remediationAction: inform severity: high object-templates: - complianceType: musthave # this template creates ScanSettingBinding:cis objectDefinition: apiVersion: compliance.openshift.io/v1alpha1 kind: ScanSettingBinding metadata: name: cis namespace: openshift-compliance profiles: - apiGroup: compliance.openshift.io/v1alpha1 kind: Profile name: ocp4-cis - apiGroup: compliance.openshift.io/v1alpha1 kind: Profile name: ocp4-cis-node settingsRef: apiGroup: compliance.openshift.io/v1alpha1 kind: ScanSetting name: defaultstatusフィールドを確認してスキャンが完了したかどうかを確認するComplianceSuiteリソース (compliance-suite-cis):apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: compliance-suite-cis spec: remediationAction: inform severity: high object-templates: - complianceType: musthave # this template checks if scan has completed by checking the status field objectDefinition: apiVersion: compliance.openshift.io/v1alpha1 kind: ComplianceSuite metadata: name: cis namespace: openshift-compliance status: phase: DONEComplianceCheckResultカスタムリソース (CR) を確認してスキャンスイートの結果を報告するComplianceCheckResultリソース (compliance-suite-cis-results):apiVersion: policy.open-cluster-management.io/v1 kind: ConfigurationPolicy metadata: name: compliance-suite-cis-results spec: remediationAction: inform severity: high object-templates: - complianceType: mustnothave # this template reports the results for scan suite: cis by looking at ComplianceCheckResult CRs objectDefinition: apiVersion: compliance.openshift.io/v1alpha1 kind: ComplianceCheckResult metadata: namespace: openshift-compliance labels: compliance.openshift.io/check-status: FAIL compliance.openshift.io/suite: cis

policy-compliance-operator-cis-scan.yaml ファイルのサンプルを参照してください。OpenShift Container Platform CIS ポリシーの作成の詳細は、「OpenShift CIS スキャンポリシーの管理」を参照してください。

2.6. セキュリティーポリシーの管理

セキュリティーポリシーおよびポリシー違反の作成、表示、および管理には、ガバナンス ダッシュボードを使用します。CLI およびコンソールからポリシーの YAML ファイルを作成できます。

ガバナンス ページでは、カテゴリーや基準で違反をフィルタリングして概要ビューをカスタマイズしたり、概要ビューを折りたたみ表示数を減らしたりだけでなく、ポリシーの検索も可能です。ポリシーまたはクラスターの違反別に、違反の表のビューもフィルタリングできます。

ポリシーの表では、Policy name、Namespace、Remediation、Cluster violation、 Controls、Automation および Created のポリシーの詳細を表示します。Actions アイコンを選択すると、ポリシーの編集、有効化、無効化、通知、または削除が可能です。特定のポリシーのカテゴリーおよび標準を表示するには、ドロップダウン矢印を選択して行を展開します。

Automation の列の頻度フィールドに関する以下の説明を参照してください。

-

Manual Run: この自動化を手動で設定して 1 回実行します。自動化の実行後に、

無効に設定されます。 -

Run once mode: ポリシーに違反すると、自動化が 1 回実行されます。自動化の実行後に、

無効に設定されます。自動化が無効に設定された後は、引き続き自動化を手動で実行する必要があります。once mode を実行すると、target_clustersの追加変数にはポリシーに違反するクラスターの一覧が自動的に指定されます。Ansible Tower ジョブテンプレートのEXTRA VARIABLESセクションで、PROMPT ON LAUNCHを有効にする必要があります。 -

Disable automation: スケジュールされた自動化が

無効にされると、設定が更新されるまで自動化は実行されません。

表一覧でポリシーを選択すると、コンソールで、以下の情報タブが表示されます。

- Details: Details タブを選択して、ポリシーの情報、配置の情報を表示します。

- Status: Status タブを選択して、違反の表一覧を表示します。Clusters または Templates 別にビューをフィルタリングできます。ポリシーのコンプライアンスステータスを表示するには、View history リンクをクリックして、Status タブから違反メッセージの一覧を表示します。

セキュリティーポリシーの作成および更新の詳細は、以下のトピックを参照してください。

- セキュリティーポリシーの管理

- 設定ポリシーの管理

- イメージ脆弱性ポリシーの管理

- メモリー使用状況ポリシーの管理

- Namespace ポリシーの管理

- Pod ポリシーの管理

- Pod セキュリティーポリシーの管理

- ロールポリシーの管理

- Role binding ポリシーの管理

- Security Context Constraints ポリシーの管理

- 証明書ポリシーの管理

- IAM ポリシーの管理

- ETCD 暗号化ポリシーの管理

- gatekeeper ポリシーの管理

- コンプライアンス Operator ポリシーの管理

- E8 スキャンポリシーの管理

- Ansible Tower でのガバナンスの設定

- OpenShift CIS スキャンポリシーの管理

他のトピックについては、「ガバナンス」を参照してください。

2.6.1. Ansible Tower でのガバナンスの設定

Red Hat Advanced Cluster Management for Kubernetes ガバナンスは、Ansible Tower の自動化と統合して、ポリシー違反の自動化を作成できます。Red Hat Advanced Cluster Management コンソールで、自動化を設定できます。

2.6.1.1. 前提条件

- Red Hat OpenShift Container Platform 4.5 以降

- Ansible Tower バージョン 3.7.3 以降がインストールされていること。Ansible Tower の最新のサポートバージョンをインストールすることがベストプラクティスです。詳細は、Red Hat AnsibleTower ドキュメント を参照してください。

- ハブクラスターに Ansible Automation Platform Resource Operator をインストールして、Ansible ジョブをガバナンスフレームワークに接続する。AnsibleJob を使用した Ansible Tower ジョブの実行時に最善の結果を得るには、実行時に Ansible Tower ジョブテンプレートが冪等でなければなりません。Ansible Automation Platform Resource Operator がない場合は、Red Hat OpenShift Container Platform OperatorHub ページから確認することができます。

Ansible Tower 自動化のインストールおよび設定に関する詳細は、「Ansible タスクの設定 (テクノロジープレビュー)」を参照してください。

2.6.1.2. コンソールからのポリシー違反の自動化の作成

ポリシー違反の自動化を設定するには、以下の手順を実行します。

- Red Hat Advanced Cluster Management ハブクラスターにログインします。

- ナビゲーションメニューから Govern を選択します。

- Automation 列の Configure をクリックして、特定のポリシーの自動化を設定します。

- Create policy violation automation パネルが表示されます。

Credential セクションからドロップダウンメニューをクリックし、Ansible 認証情報を選択します。認証情報を追加する必要がある場合は、「認証情報の管理」を参照してください。

注記: この認証情報は、ポリシーと同じ namespace にコピーされます。自動化の開始用に作成された

AnsibleJobリソースで、この認証情報を使用します。コンソールの Credentials セクションで Ansible 認証情報に加えられた変更は、自動的に更新されます。- ドロップダウンリストをクリックしてジョブテンプレートを選択します。

-

Extra variables セクションで、

PolicyAutomationのextra_varsセクションからパラメーター値を追加します。 自動化の頻度を選択します。Manual run、Run once mode、または Disable automation を選択できます。

-

Manual Run: この自動化を手動で設定して 1 回実行します。自動化の実行後に、

無効に設定されます。 -

Run once mode: ポリシーに違反すると、自動化が 1 回実行されます。自動化の実行後に、

無効に設定されます。自動化が無効に設定された後は、引き続き自動化を手動で実行する必要があります。once mode を実行すると、target_clustersの追加変数にはポリシーに違反するクラスターの一覧が自動的に指定されます。Ansible Tower ジョブテンプレートのEXTRA VARIABLESセクションで、PROMPT ON LAUNCHを有効にする必要があります。 -

Disable automation: スケジュールされた自動化が

無効にされると、設定が更新されるまで自動化は実行されません。

-

Manual Run: この自動化を手動で設定して 1 回実行します。自動化の実行後に、

- 保存 をクリックします。

- History タブから View Job リンクを選択すると、このリンクから Search ページのジョブテンプレートが表示されます。

- ポリシー違反の自動化を追加すると、ステータスが Successful に更新されます。

- ポリシー違反の自動化の名前が Automation 列に表示されるようになりました。

コンソールからポリシー違反の自動化が作成されました。

2.6.1.3. CLI からのポリシー違反の自動化の作成

CLI からポリシー違反の自動化を設定するには、以下の手順を実行します。

-

ターミナルから、

oc loginコマンドを使用して Red Hat Advanced Cluster Management ハブクラスターに再度ログインします。 - 自動化を追加するポリシーを検索するか、または作成します。ポリシー名と namespace をメモします。

以下のサンプルをガイドとして使用して、

Policy Automationリソースを作成します。apiVersion: policy.open-cluster-management.io/v1beta1 kind: PolicyAutomation metadata: name: policyname-policy-automation spec: automationDef: extra_vars: your_var: your_value name: Policy Compliance Template secret: ansible-tower type: AnsibleJob mode: disabled policyRef: policyname-

先のサンプルの Ansible ジョブテンプレート名は

Policy Compliance Templateです。この値は、ジョブテンプレート名と一致するように変更してください。 -

extra_varsセクションで、Ansible ジョブテンプレートに渡す必要があるパラメーターを追加します。 モードを

onceまたはdisabledのいずれかに設定します。onceモードはジョブを 1 回実行し、モードをdisabledに設定します。-

once mode: ポリシーに違反すると、自動化が 1 回実行されます。自動化の実行後に、

無効に設定されます。自動化が無効に設定された後は、引き続き自動化を手動で実行する必要があります。once mode を実行すると、target_clustersの追加変数にはポリシーに違反するクラスターの一覧が自動的に指定されます。Ansible Tower ジョブテンプレートのEXTRA VARIABLESセクションで、PROMPT ON LAUNCHを有効にする必要があります。 -

Disable automation: スケジュールされた自動化が

無効にされると、設定が更新されるまで自動化は実行されません。

-

once mode: ポリシーに違反すると、自動化が 1 回実行されます。自動化の実行後に、

-

policyRefは、ポリシーの名前に設定します。 -

Ansible Tower 認証情報を含むこの

Policy Automationリソースと同じ namespace にシークレットを作成します。上記の例では、シークレット名はansible-towerです。アプリケーションライフサイクルからののサンプル を使用して、シークレットの作成方法を確認します。 PolicyAutomationリソースを作成します。注記:

以下のアノテーションを

Policy Automationリソースに追加することで、ポリシー自動化の即時実行を開始できます。metadata: annotations: policy.open-cluster-management.io/rerun: "true"-

ポリシーが

onceモードの場合には、ポリシーがコンプライアンス違反があると自動化が実行されます。target_clustersという名前のextra_vars変数が追加され、値はコンプライアンス違反のポリシーが含まれる、各マネージドクラスター名の配列です。

2.6.2. GitOps を使用したポリシーのデプロイ

ガバナンスフレームワークを使用して、マネージドクラスター全体にポリシーセットをデプロイできます。リポジトリーにポリシーを提供して使用することで、オープンソースコミュニティー (policy-collection) に追加できます。詳細は、「カスタムポリシーの取得」を参照してください。オープンソースコミュニティーの各 stable および community フォルダーのポリシーは、NIST Special Publication 800-53 に従ってさらに整理されています。

GitOps を使用して Git リポジトリー経由でポリシーの更新や作成を自動化して追跡する時のベストプラクティスを理解するにはこれ以降のセクションを確認してください。

前提条件: 開始する前に、policy-collection リポジトリーをフォークしてください。

2.6.2.1. ローカルリポジトリーのカスタマイズ

stable および community ポリシーを 1 つのフォルダーにまとめて、ローカルリポジトリーをカスタマイズします。使用しないポリシーを削除します。ローカルリポジトリーをカスタマイズするには、以下の手順を実行します。

リポジトリーに新しいディレクトリーを作成し、デプロイするポリシーを保存します。GitOps のメインのデフォルトブランチに、ローカルの

policy-collectionリポジトリーにあることを確認します。以下のコマンドを実行します。mkdir my-policies

stableおよびcommunityポリシーのすべてをmy-policiesディレクトリーにコピーします。stableフォルダーにコミュニティーで利用可能なものが重複している場合があるので、communityポリシーから始めます。以下のコマンドを実行します。cp -R community/* my-policies/ cp -R stable/* my-policies/

すべてのポリシーの構造は単一の親ディレクトリーとなっているので、フォークでポリシーを編集できます。

ヒント:

- 使用の予定がないポリシーを削除するのがベストプラクティスです。

以下の一覧でポリシーおよびポリシーの定義について確認してください。

- 目的: ポリシーの役割を理解する。

修復アクション: ポリシーで、コンプライアンスの通知だけを行うのか、ポリシーを強制して、変更を加えるのか?

spec.remediationActionパラメーターを参照してください。変更が適用される場合は、想定されている機能を理解するようにしてください。強制のサポートがあるポリシーを確認してください。詳細は、Validate セクションを参照してください。注記: ポリシーに設定された

spec.remediationActionは、個別のspec.policy-templatesで設定される修復アクションを上書きします。-

配備: ポリシーのデプロイ先のクラスターは?デフォルトでは、ほとんどのポリシーは、

environment: devラベルの付いたクラスターを対象にしています。ポリシーによっては、OpenShift Container Platform クラスターまたは別のラベルをターゲットにできます。追加のラベルを更新または追加して、他のクラスターを組み込むことができます。特定の値がない場合には、ポリシーはすべてのクラスターに適用されます。また、ポリシーのコピーを複数作成し、クラスターセットごとに各ポリシーをカスタマイズして、別のクラスターセットには別の方法で設定することができます。

2.6.2.2. ローカルリポジトリーへのコミット

ディレクトリーに行った変更に問題がなければ、変更を Git にコミットしてプッシュし、クラスターによるアクセスを可能にします。

注記: この例は、GitOps でポリシーを使用する基本的な方法を示しており、ブランチの変更を取得する場合には別のワークフローを使用する場合があります。

以下の手順を実行します。

ターミナルから、

git statusを実行して、以前に作成したディレクトリーに最新の変更を確認します。以下のコマンドを使用して、コミットする変更一覧に新しいディレクトリーを追加します。git add my-policies/

変更をコミットし、メッセージをカスタマイズします。以下のコマンドを実行します。

git commit -m “Policies to deploy to the hub cluster”

GitOps に使用するフォークしたリポジトリーのブランチに、変更をプッシュします。以下のコマンドを実行します。

git push origin <your_default_branch>master

変更がコミットされます。

2.6.2.3. クラスターへのポリシーのデプロイ

変更をプッシュしたら、ポリシーを Red Hat Advanced Cluster Management for Kubernetes インストールにデプロイできます。デプロイメント後、ハブクラスターは Git リポジトリーに通知されます。Git リポジトリーの選択したブランチに追加された変更がクラスターに反映されます。

注記: デフォルトでは、GitOps でデプロイされるポリシーは マージ の調整オプションを使用します。代わりに replace 調整オプションを使用する場合は、apps.open-cluster-management.io/reconcile-option: replace アノテーションを Subscription リソースに追加します。詳細は、アプリケーションライフサイクルを参照してください。

deploy.sh スクリプトは、ハブクラスターに Channel および Subscription リソースを作成します。チャネルは Git リポジトリーに接続し、サブスクリプションは、チャネルを介してクラスターに配置するデータを指定します。その結果、指定のサブディレクトリーで定義された全ポリシーがハブに作成されます。サブスクリプションによりポリシーが作成されると、Red Hat Advanced Cluster Management はポリシーを分析し、定義した配置ルールに基づいて、ポリシーが適用される各マネージドクラスターに関連付けられた namespace に追加のポリシーリソースを作成します。

その後、ポリシーはハブクラスター上にある該当するマネージドクラスターの namespace からマネージドクラスターにコピーされます。そのため、Git リポジトリーのポリシーは、ポリシーの配置ルールで定義される clusterSelector に一致するラベルが付いた全マネージドクラスターにプッシュされます。

以下の手順を実行します。

policy-collectionフォルダーから、以下のコマンドを実行してディレクトリーを変更します。cd deploy

以下のコマンドで、コマンドラインインターフェース (CLI) が正しいクラスターでリソースを作成するように設定されていることを確認します。

oc cluster-info

コマンドの出力には、Red Hat Advanced Cluster Management がインストールされているクラスターの API サーバーの詳細が表示されます。正しい URL が表示されない場合は、CLI を正しいクラスターを参照するように設定します。詳細情報は、「Using the OpenShift CLI」のセクションを参照してください。

アクセス制御およびポリシー整理を行うポリシーの作成先の namespace を作成します。以下のコマンドを実行します。

oc create namespace policy-namespace

以下のコマンドを実行してクラスターにポリシーをデプロイします。

./deploy.sh -u https://github.com/<your-repository>/policy-collection -p my-policies -n policy-namespace

your-repositoryは、Git ユーザー名またはリポジトリー名に置き換えます。注記: 参考までに、

deploy.shスクリプトの引数の全一覧では、以下の構文を使用します。./deploy.sh [-u <url>] [-b <branch>] [-p <path/to/dir>] [-n <namespace>] [-a|--name <resource-name>]

引数については、以下のドキュメントを参照してください。

-

URL: メインの

policy-collectionリポジトリーからフォークしたリポジトリーへの URL。デフォルトの URL はhttps://github.com/stolostron/policy-collection.gitです。 -

ブランチ: 参照する Git リポジトリーのブランチ。デフォルトのブランチは

mainです。 -

サブディレクトリーパス: 使用するポリシーを含めるために作成したサブディレクトリーパス。上記のサンプルでは

my-policiesサブディレクトリーを使用しましたが、開始するフォルダーを指定することもできます。たとえば、my-policies/AC-Access-Controlを使用できます。デフォルトのフォルダーはstableです。 -

Namespace: リソースおよびポリシー作成先のハブクラスター上の namespace。これらの手順では

policy-namespace名前空間を使用します。デフォルトの namespace はpoliciesです。 -

名前のプレプレフィックス:

ChannelおよびSubscriptionリソースのプレフィックス。デフォルトはdemo-stable-policiesです。

-

URL: メインの

deploy.sh スクリプトの実行後に、リポジトリーへのアクセス権があるユーザーはブランチに変更をコミットでき、コミットすることでクラスター上の既存のポリシーに対して変更がプッシュされます。

2.6.2.4. コンソールからの GitOps ポリシーデプロイメントの確認

変更がコンソールからポリシーに適用されていることを確認します。コンソールからポリシーを変更することもできます。以下の手順を実行してください。

- Red Hat Advanced Cluster Management クラスターにログインします。

- ナビゲーションメニューから Govern を選択します。

以下のポリシーの詳細を確認してください。

- 配信先のクラスターで特定のポリシーが準拠している/準拠していないのはなぜか?

- ポリシーが正しいクラスターに適用されているか?

- このポリシーがクラスターに配布されていない場合は、なぜか?

作成または変更した GitOps のデプロイポリシーを特定します。GitOps のデプロイポリシーは、自動適用されるアノテーションで特定できます。GitOps のデプロイポリシーのアノテーションは、以下のパスのようになります。

apps.open-cluster-management.io/hosting-deployable: policies/deploy-stable-policies-Policy-policy-role9 apps.open-cluster-management.io/hosting-subscription: policies/demo-policies apps.open-cluster-management.io/sync-source: subgbk8s-policies/demo-policies

GitOps アノテーションは、ポリシーが作成されたサブスクリプションを確認するのに役立ちます。独自のラベルをポリシーに追加して、ラベルに基づいてポリシーを選択するランタイムクエリーを作成することもできます。

たとえば、次のコマンドを使用してポリシーにラベルを追加できます。

oc label policy <policy-name> -n <policy-namespace> <key>=<value>

続いて、以下のコマンドでラベルのあるポリシーをクエリーします。

oc get policy -n <policy-namespace> -l <key>=<value>

ポリシーは GitOps を使用してデプロイされます。

2.6.3. 設定ポリシーでのテンプレートのサポート

設定ポリシーは、オブジェクト定義での Golang テキストテンプレートの追加をサポートします。これらのテンプレートは、そのクラスターに関連する設定を使用して、ターゲットのマネージドクラスターでランタイム時に解決されます。これにより、動的コンテンツで設定ポリシーを定義でき、ターゲットクラスターに、カスタマイズされた Kubernetes リソースを通知したり、強制的に実行したりできます。

2.6.3.1. 前提条件

- テンプレート構文は Golang テンプレート言語仕様に準拠し、解決されたテンプレートから生成されるリソース定義は有効な YAML である必要があります。詳細は、Golang ドキュメントの Package templates を参照してください。テンプレート検証のエラーは、ポリシー違反として認識されます。カスタムのテンプレート関数を使用する場合は、値はランタイム時に置き換えられます。

2.6.3.2. テンプレート関数

リソース固有および汎用の lookup テンプレート関数など、テンプレート関数は、クラスター上の Kubernetes リソースを参照するために用意されています。リソース固有の関数は利便性があり、リソースの内容の使いやすさを高めます。より高度な汎用関数 lookup を使用する場合には、検索されるリソースの YAML 構造について理解しておくことが推奨されます。これらの関数に加えて、base64encode、base64decode、indent、toInt、toBool などのユーティリティー関数も利用できます。

テンプレートを YAML 構文に準拠するには、テンプレートは引用符またはブロック文字 (| または >) を使用して文字列としてポリシーリソースで設定する必要があります。これにより、解決済みのテンプレート値も文字列になります。これを上書きするには、toInt または toBool をテンプレート内で最終関数として使用して、値を整数またはブール値として強制的に解釈する追加の処理を開始します。

注記: 文字列の値が 80 文字を超える場合には、このブロック文字 | を使用して YAML の解析エラーを回避する必要があります。

サポート対象のカスタムテンプレート関数の説明と例について確認するには、以下を参照してください。

- fromSecret 関数

- fromConfigmap 関数

- fromClusterClaim 関数

- lookup 関数

- base64enc 関数

- base64dec 関数

- indent 関数

- toInt 関数

- toBool 関数

2.6.3.2.1. fromSecret 関数

fromSecret 関数は、シークレット内にある指定のデータキーの値を返します。関数については、以下の構文を確認してください。

func fromSecret (ns string, secretName string, datakey string) (dataValue string, err error)

この関数を使用するには、Kubernetes Secret リソースの namespace、名前、およびデータキーを入力します。Kubernetes Secret がターゲットクラスターに存在しない場合には、ポリシー違反が表示されます。データキーがターゲットクラスターに存在しない場合は、値は空の文字列になります。以下で、ターゲットクラスターで Secret リソースを有効にする設定ポリシーを確認します。PASSWORD データキーの値は、ターゲットクラスターのシークレットを参照するテンプレートを指します。

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: demo-fromsecret