Red Hat Training

A Red Hat training course is available for Red Hat Satellite

Guida all'Installazione

Installazione e configurazione di Satellite

Gruppo di documentazione di Red Hat Satellite

Sommario

Capitolo 1. Introduzione

1.1. Architettura del sistema di Red Hat Satellite 6

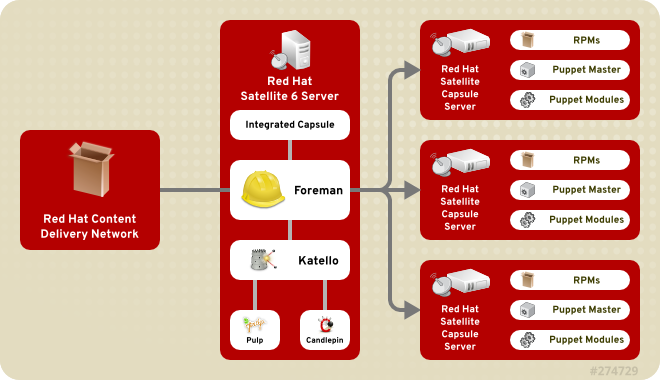

Figura 1.1. Architettura del sistema di Red Hat Satellite 6

- Foreman

- Foreman è un'applicazione open source usata per la gestione del ciclo di vita e per il provisioning di sistemi virtuali e fisici. Foreman configura automaticamente i sistemi usando vari metodi, incluso i moduli Puppet e kickstart. È altresì in grado di fornire dati cronologici per il riporto, la verifica e il troubleshooting.

- Katello

- Katello è un'applicazione usata per la gestione dei repository e delle sottoscrizioni. Fornisce il metodo per la sottoscrizione dei repository di Red Hat e scaricare contenuti. È possibile creare e gestire versioni diverse del contenuto, e applicarle ai sistemi specifici nelle fasi definite dall'utente del ciclo di vita dell'applicazione.

- Candlepin

- Candlepin è un servizio in Katello che gestisce le sottoscrizioni.

- Pulp

- Pulp è un servizio in Katello che gestisce i repository e il contenuto.

- Hammer

- Hammer è uno strumento CLI in grado di fornire funzioni equivalenti a quelle del web UI, per la shell e per la linea di comando.

- REST API

- Red Hat Satellite 6 include il servizio RESTful API il quale permette agli amministratori di sistema e agli sviluppatori, di creare script personalizzati e applicazioni di terze parti in grado di interagire con Red Hat Satellite.

- Capsule

- Red Hat Satellite Capsule Server si comporta come un proxy per alcune delle funzioni principali di Satellite, compreso lo storage del repositorio,

DNS,DHCPe la configurazione del Puppet Master. Ogni Satellite Server contiene anche servizi Capsule Server integrati.

1.2. Tipologia e disposizione di Red Hat Satellite 6

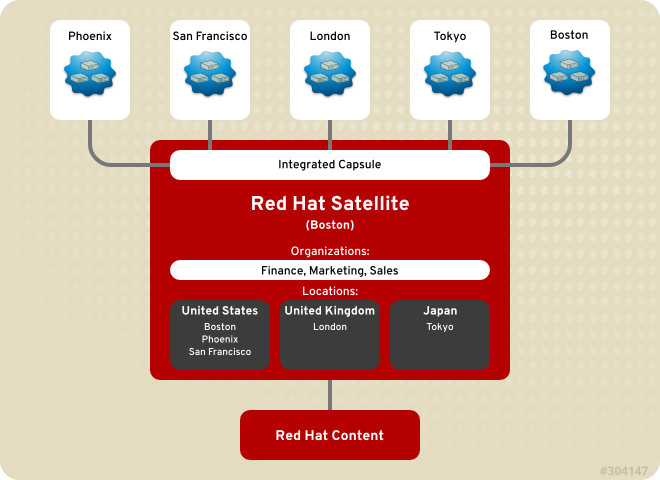

Figura 1.2. Satellite singolo con Capsule integrato

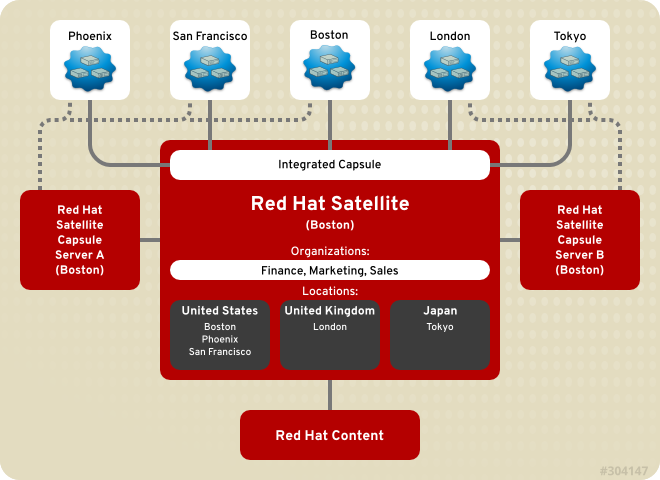

Figura 1.3. Satellite singolo con Capsule integrato e Backup Capsule

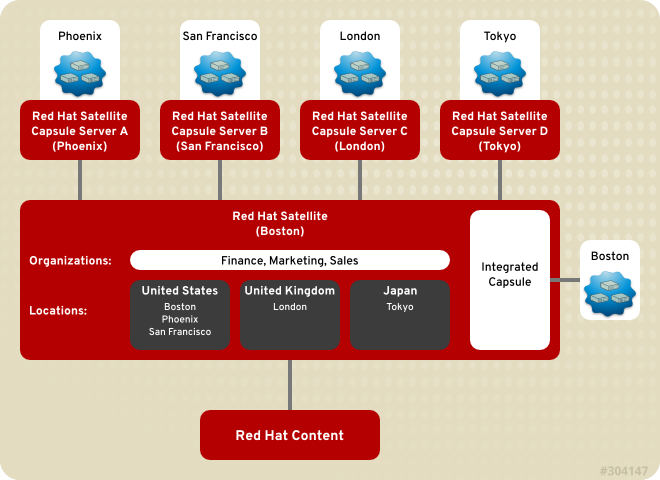

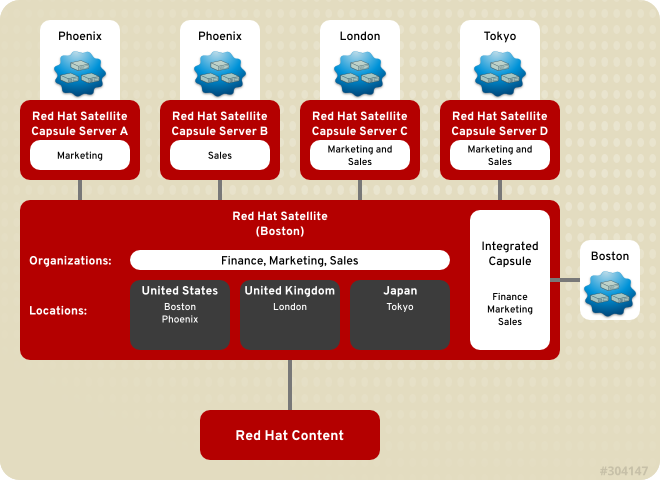

Figura 1.4. Capsule remoti in base alla posizione

Figura 1.5. Capsule remoti in base alla posizione e organizzazione

1.3. Fasi necessarie per l'installazione di Red Hat Satellite 6 Server

Le fasi affrontano il processo di preparazione del sistema host all'installazione e per l'installazione del Red Hat Satellite Server, incluso l'impostazione di base di una infrastruttura per il provisioning di una macchina host.

- Installare il sistema host con Red Hat Enterprise Linux 6.5 o versione più recente.

- Preparare il sistema host all'installazione del Satellite Server configurando le porte di rete e le impostazioni di SELinux, controllare altresi le versioni corrette del pacchetto. Consultare Sezione 1.6, «Prerequisiti» per maggiori informazioni.

- Installare Satellite Server. Sono disponibili i seguenti metodi:

- Configurare l'impostazione iniziale del Satellite Server usando

katello-installer. Consultare Sezione 2.3, «Configurazione manuale di Red Hat Satellite» per maggiori informazioni.

Queste sono le procedure per una configurazione iniziale di un Satellite Server, e per fornire al suo interno i contenuti delle sottoscrizioni di Red Hat:

- Creare un manifesto dal Portale clienti di Red Hat. Per maggiori informazioni consultare Sezione 4.1.1.1, «Impostazione di un manifesto».

- Accedere al Satellite Server. Per fare questo inserire l'utente amministrativo e la password. Per maggiori informazioni consultare Capitolo 3, Accesso al Red Hat Satellite.

- Creare una organizzazione. Satellite viene popolato a priori con una "Organizzazione predefinita". La suddetta organizzazione può essere usata in caso di necessità. Tuttavia è consigliato creare una organizzazione che corrisponda a quella presente nella struttura organizzativa. Per maggiori informazioni consultare Sezione 3.1.1, «Creazione di una organizzazione ».

- Rimuovere "l'Organizzazione predefinita". Per maggiori informazioni consultare Sezione 3.1.3, «Rimozione di una organizzazione ».

- Impostare la Posizione e l'Organizzazione predefiniti, così facendo dopo il login verrà utilizzato il contesto corretto all'interno del Red Hat Satellite Server. Per maggiori informazioni consultare Sezione 3.2, «Modifica delle preferenze di un account».

- Uscire e rieseguire nuovamente l'accesso. Le preferenze di posizione e organizzazione predefiniti dovrebbero essere visibili nell'angolo alto sulla sinistra della schermata.

- Caricare il manifesto nell'interfaccia web di Satellite Server. Questa operazione diffonderà le informazioni nel Satellite Server. Per maggiori informazioni consultare Sezione 4.1.1.2, «Caricamento manifesto di sottoscrizione ».

- Dopo aver caricato il manifesto verranno importati sul Satellite Server i repository di Red Hat disponibili delle sottoscrizioni valide. A questo punto selezionare i repository rilevanti all'organizzazione. Per maggiori informazioni consultare Sezione 4.1.1.3, «Come abilitare i repository di Red Hat».Di seguito viene riportato un insieme comune di sottoscrizioni di base con i repository con gli ultimissimi pacchetti per Red Hat Enterprise Linux 6:

- Repository Red Hat Enterprise Linux 6 Server Kickstart x86_64 6Server

- Repository Red Hat Enterprise Linux 6 Server RPMs x86_64 6Server

- Repository Red Hat Enterprise Linux 6 Server - RH Common RPMs x86_64

- Sincronizzare manualmente i repository. Eseguire questa fase dopo la loro abilitazione. A questo punto il repository locale nel Satellite Server verrà popolato con i pacchetti. Per maggiori informazioni consultare Sezione 4.1.3.1, «Stato della sincronizzazione».

- Dopo aver eseguito una sincronizzazione locale con il Red Hat Satellite Server, impostare gli ambienti del ciclo di vita e i percorsi in base ai requisiti dell'organizzazione. Per esempio, creare un ambiente per il test o di sviluppo, per la simulazione dell'ambiente del ciclo di vita presente nell'organizzazione. Consultare gli Ambienti del ciclo di vita del Red Hat Satellite 6 User Guide per la creazione degli ambienti e dei percorsi.

- Creare una visualizzazione del contenuto da aggiungere all'ambiente del ciclo di vita. Per maggiori informazioni sulle visualizzazioni del contenuto consultare Come usare le visualizzazioni del contenuto e Creazione visualizzazione del contenuto dalla Red Hat Satellite 6 User Guide.

- Dopo aver creato una visualizzazione del contenuto, aggiungere i repository e i moduli puppet alla visualizzazione in base ai requisiti dell'organizzazione. Per maggiori informazioni su queste fasi consultare Aggiungere i repository alla visualizzazione del contenuto dalla Red Hat Satellite 6 User Guide

- Per un suo utilizzo, pubblicare la visualizzazione del contenuto. Per informazioni consultare Pubblicazione visualizzazione del contenuto dalla Red Hat Satellite 6 User Guide. Dopo la sua pubblicazione, avanzare la visualizzazione attraverso i percorsi di promozione negli ambienti del ciclo di vita.

- Dopo aver impostato i percorsi di promozione e il contenuto, creare una chiave di attivazione per il provisioning del sistema. La suddetta chiave viene utilizzata durante il processo di provisioning per una associazione del sistema con il Gruppo host corretto. Essa permette altresì l'uso della sottoscrizione corretta da parte del sistema. Per maggiori informazioni consultare la sezione Creazione di una chiave di attivazione della Red Hat Satellite 6 User Guide.

- Dopo aver completato l'impostazione di base, Red Hat Satellite 6 Server è pronto alla gestione del contenuto sugli host esistenti. Registrare un sistema esistente nell'organizzazione con il Satellite Server usando la chiave di attivazione. Per informazioni consultare Registrazione di un host nella Red Hat Satellite 6 User Guide.

Red Hat Satellite Capsule Server è un componente di Red Hat Satellite in grado di fornire servizi federati per la scoperta, il provisioning e la configurazione degli host esterni al Satellite Server primario. Seguire le fasi di seguito riportate per installare e configurare Satellite Capsule Server:

- Installare il sistema host con Red Hat Enterprise Linux 6.5 o versione più recente.

- Preparare il sistema all'installazione di Red Hat Satellite Capsule Server soddisfando i requisiti elencati in Sezione 5.1, «Prerequisiti di Red Hat Satellite Capsule Servers». Essi includono la configurazione delle porte di rete, le impostazioni di SELinux ecc.

- Installare il Red Hat Satellite Capsule Server. Per maggiori informazioni consultare Sezione 5.2, «Installazione di Red Hat Satellite Capsule Server».

- Configurare l'impostazione iniziale del Satellite Server. Consultare Sezione 5.3, «Configurazione del Red Hat Satellite Capsule Server» per maggiori informazioni.

- Per i Satellite Capsule Server con una funzione content node, completare la procedura riportata in Sezione 5.4, «Come aggiungere gli ambienti Ciclo di vita al Red Hat Satellite Capsule Server» per sincronizzare il contenuto dal Satellite Server centrale sul Satellite Capsule Server.

- Satellite Capsule Server sarà ora installato, configurato e pronto all'uso. Registrare gli host in una posizione vicina a quella del Satellite Capsule Server. Per maggiori informazioni consultare Sezione 5.6, «Come registrare i sistemi Host ad un Red Hat Satellite Capsule Server».

1.4. Utilizzo supportato di Red Hat Satellite 6

Nota

Red Hat Satellite 6 include i pacchetti puppet supportati. Il programma d'installazione permette agli utenti di installare e configurare i Puppet Masters come parte di Red Hat Satellite Capsule Servers. Il server installa hiera, utilizzabile per migliorare l'uso dei moduli puppet. Un modulo puppet, in esecuzione su un puppet master sul Red Hat Satellite Server o Satellite Capsule Server utilizzando hiera, è supportato da Red Hat.

Pulp è un sistema di gestione del contenuto di Red Hat Satellite 6. L'uso di Pulp è supportato solo tramite la Satellite Server WebUI, CLI e API. La modifica diretta o l'interazione con una API locale di Pulp, o database, non rientra nello scopo del supporto di Red Hat.

Foreman è un componente che rappresenta gran parte delle funzioni principali di Red Hat Satellite, incluso il WebUI container, gli utenti, le organizzazioni, la sicurezza e altre funzioni importanti. È possibile aumentare le funzionalità di Foreman usando i plug-in. Tuttavia sono supportati solo i plug-in disponibili con Red Hat Satellite. Red Hat non supporta i plug-in nel canale Opzionale di Red Hat Satellite.

Katello è il componente upstream per l'interfaccia utente di sottoscrizione, del contenuto e API di Red Hat Satellite 6. Katello è supportato solo se si utilizza il database, API e la WebUI di Red Hat Satellite 6. Red Hat non supporta interazioni dirette e modifiche di Katello.

Candlepin è il sottosistema di gestione delle sottoscrizioni di Red Hat Satellite 6. L'uso di Candlepin è supportato solo tramite le API, CLI e il WebUI di Red Hat Satellite 6.

L'uso supportato del tomcat application server embedded è attraverso il database, API e il WebUI di Red Hat Satellite 6. Red Hat non supporta le modifiche e le interazioni dirette del database o delle API locali del tomcat application server embedded.

1.5. Glossario dei termini

- Chiave di attivazione

- Un token di registrazione usato in un file di kickstart per il controllo delle azioni durante la registrazione. Simili alle chiavi di attivazione in Red Hat Satellite 5, ma forniscono un insieme di funzioni poichè Puppet è in grado di controllare la gestione della configurazione e dei pacchetti dopo la registrazione.

- Ambiente ciclo di vita dell'applicazione

- Un Ambiente ciclo di vita dell'applicazione rappresenta una fase nel percorso di avanzamento del Software Development Life Cycle (SDLC). I percorsi di avanzamento sono anche conosciuti come percorsi di sviluppo. I contenuti come i pacchetti e moduli Puppet vengono spostati attraverso gli ambienti del ciclo di vita, attraverso la pubblicazione e l'avanzamento delle visualizzazioni del contenuto. Tutte le visualizzazioni avranno delle versioni, ciò significa che sarà possibile promuovere una versione specifica attraverso il percorso tipico di avanzamento, da un ambiente di sviluppo ad uno di prova fino ad arrivare a quello di produzione. La clonazione del canale implementa questo tipo di concetto in Red Hat Satellite 5.

- Associazione

- Il processo di associazione di una sottoscrizione ad un host il quale permette di accedere al contenuto di un RPM.

- Capsule

- Un Capsule è un server aggiuntivo utilizzabile con Red Hat Satellite 6 il quale facilita la raccolta e distribuzione del contenuto, e offre al tempo stesso altri servizi localizzati (Puppet Master,

DHCP,DNS,TFTPe altro). - Profilo di calcolo

- I Profili di calcolo specificano gli attributi predefiniti per le nuove macchine virtuali su una risorsa.

- Risorsa di calcolo

- Una Risorsa di calcolo è una infrastruttura virtuale o cloud usata da Red Hat Satellite 6 per l'impiego di host e di sistemi. Esempi includono Red Hat Enterprise Virtualization Manager, OpenStack, EC2 e VMWare.

- Contenuto

- Il Contenuto include i pacchetti software (file RPM) e i moduli Puppet. Essi sono sincronizzati nella Libreria e promossi negli ambienti Ciclo di vita usando le Visualizzazioni del contenuto, rendendoli così disponibili agli host.

- Content Delivery Network (CDN)

- Il Content Delivery Network (CDN) è il meccanismo usato per rendere disponibile il contenuto di Red Hat in base alla posizione geografica. Per esempio, il contenuto sincronizzato da un Satellite in Europa, acquisisce il contenuto da un sorgente basato in Europa.

- Visualizzazione contenuto

- Una Visualizzazione del contenuto rappresenta una definizione di contenuto in grado di combinare i prodotti, pacchetti e moduli Puppet con capacità di filtraggio intelligente e di creazione delle istantanee. Le visualizzazioni rappresentano un miglioramento della combinazione tra canali e clonazione di Red Hat Satellite 5.

- External Node Classifier

- Un External Node Classifier è un Puppet in grado di fornire dati aggiuntivi per un Puppet Master, da usare durante la configurazione degli host. Red Hat Satellite 6 si comporta come un External Node Classifier per un Puppet Master, in una implementazione Satellite.

- Facter

- Facter è un programma in grado di fornire le informazioni (eventi) sul sistema sul quale viene eseguito; per esempio, Facter è in grado di riportare la memoria totale, la versione del sistema operativo, l'architettura e altre informazioni. I moduli Puppet permettono di usare configurazioni specifiche in base ai dati dell'host resi disponibili da Facter.

- Hammer

- Hammer è uno strumento a linea di comando per Red Hat Satellite 6. Utilizzare Hammer per gestire Red Hat Satellite 6 come un CLI standard, per gli scirpt, anche attraverso una shell interattiva.

- Hiera

- Hiera è uno strumento di ricerca chiave/valore per i dati usati per la configurazione, il quale permette di mantenere i dati specifici al sito fuori dai manifesti puppet.

- Host

- Un Host indica qualsiasi sistema, fisico o virtuale, gestito da Red Hat Satellite 6.

- Insieme di host

- Un Insieme di host è equivalente ad un Gruppo di sistemi in Satellite 5, cioè, un gruppo definito dall'utente di uno o più host.

- Gruppo host

- Un Gruppo host è un modello per la compilazione di un host. Ciò include la visualizzazione del contenuto (il quale definisce i file RPM disponibili e i moduli Puppet), e le classi del Puppet da applicare (le quali determinano il software e la configurazione).

- Posizione

- Una Posizione è una raccolta di impostazioni predefinite e rappresenta una posizione fisica. Può essere nidificata per poter impostare una raccolta gerarchica di posizioni. Per esempio, è possibile impostare valori predefiniti per "Medio Oriente", e in modo più dettagliato "Tel Aviv", e può essere più specifico usando "Centro dati Est" e per finire "Rack 22".

- Libreria

- Una Libreria contiene ogni versione, inclusa l'ultimissima versione sincronizzata, del software implementato dall'utente. Per una Information Technology Infrastructure Library (ITIL) [1], ciò rappresenta una libreria multimediale definitiva [2] (precedentemente conosciuta come Libreria software definitiva).

- Manifesto

- Un Manifesto trasferisce le sottoscrizioni dal Portale clienti a Red Hat Satellite 6. Simile ai certificati usati con Red Hat Satellite 5.Per maggiori informazioni sui tipi di certificati e sottoscrizioni consultare:

- Organizzazione

- Una Organizzazione rappresenta un insieme di sistemi, contenuto e altre funzioni all'interno di una implementazione di Satellite 6.

- Permesso

- La possibilità di eseguire un'azione.

- Prodotto

- Un insieme di repository del contenuto. Possono essere prodotti di Red Hat o prodotti creati con un contenuto per la configurazione e software.

- Avanzamento

- L'atto di spostare una visualizzazione che comprende un contenuto software o per la configurazione, da un Ambiente Ciclo di vita dell'applicazione ad un altro, ad esempio da un ambiente di sviluppo a uno di QA e successivamente a quello di produzione.

- Template di provisioning

- Un Template di Provisioning è un modello definito dall'utente per i file di kickstart, snippet e altre azioni relative al provisioning. In Satellite 6 essi forniscono una funzione simile ai Profili kickstart e cobbler Snippet in Red Hat Satellite 5.

- Pulp Node

- Un Pulp Node è un componente del Capsule Server che esegue il mirror del contenuto. Simile al Red Hat Satellite 5 Proxy. La differenza sostanziale è che il contenuto può essere disponibile su Pulp Node prima di essere usato da un host.

- Puppet Agent

- Il Puppet Agent è un agent eseguito su un host in grado di applicare le modifiche sull'host stesso.

- Puppet Master

- Un Puppet Master è un componente del Capsule Server usato per rendere disponibili agli host i manifesti del Puppet, necessari per eseguire il Puppet Agent.

- Repository

- Un Repository fornisce lo storage per un insieme di contenuti. Per esempio, un repository YUM o Puppet.

- Ruolo

- Un Ruolo specifica un insieme di permessi applicabili ad un set di risorse, come ad esempio gli host.

- Smart Proxy

- Uno Smart Proxy è un componente del Capsule Server integrabile con i servizi esterni, come ad esempio

DNSoDHCP. - Variabile smart

- Una Variabile Smart è un valore della configurazione che controlla il comportamento della Classe del Puppet. Questo valore può essere impostato su un Host, Gruppo host, una Organizzazione o una Posizione.

- Standard Operating Environment (SOE)

- Uno Standard Operating Environment (SOE) è una versione controllata del sistema operativo sul quale vengono implementate le applicazioni.

- Sottoscrizione

- Le Sottoscrizioni rappresentano il mezzo attraverso il quale è possibile ricevere il contenuto e i servizi di Red Hat.

- Sincronizzazione

- La Sincronizzazione rappresenta quel processo di riproduzione del contenuto dalle risorse esterne alla Libreria di Red Hat Satellite 6.

- Programmazione sincronizzazione

- La Programmazione della sincronizzazione fornisce una esecuzione programata della sincronizzazione del contenuto.

- Gruppo di utenti

- Un Gruppo di utenti rappresenta un insieme di ruoli assegnabili ad un gruppo di utenti. Simile ad un Ruolo in Red Hat Satellite 5.

- Utente

- Rappresenta qualsiasi utente registrato e in grado di poter utilizzare Red Hat Satellite. L'autenticazione e l'autorizzazione sono resi possibili grazie a una logica interna, attraverso risorse LDAP esterne o utilizzando Kerberos.

1.6. Prerequisiti

Red Hat Satellite è supportato con Red Hat Enterprise Linux 6.5 e versioni più recenti. Il sistema oeprativo può essere installato tramite disco, immagine ISO locale, kickstart o qualsiasi altro metodo supportato da Red Hat. Red Hat Satellite Server ha bisogno di installazioni Red Hat Enterprise Linux con il gruppo di pacchetti @Base, e nessuna altra modifica dell'insieme di pacchetti e senza configurazione di terze parti o software non direttamente necessari per una funzionalità diretta del server. Questa limitazione include qualsiasi altro software di sicurezza non-Red Hat. Se i suddetti software sono necessari per l'infrastruttura installate e verificate prima il funzionamento completo di Satellite e successivamente eseguite un backup del sistema prima di aggiungere qualsiasi software non-Red Hat.

- Un minimo di un host di rete con le seguenti specifiche:

- architettura 64-bit

- Red Hat Enterprise Linux 6.5 o versione più recente

- Un minimo di due CPU core, ma è consigliato averne quattro.

- Un minimo di 8 GB di memoria ma è consigliato 12 GB per ogni istanza di Satellite. Quando possibile è consigliato usare 4 GB per lo spazio di swap.

- Nessuna macchina virtuale Java sul sistema, rimuovetele se presenti.

- Nessun RPM Puppet installato sul sistema

- Nessun repository yum non supportato di terze parti abilitato. I suddetti repository possono fornire versioni di pacchetti non supportate o in conflitto, e possono causare eventuali errori.

- Una sottoscrizione Red Hat Network corrente

- Utente con accesso amministrativo (

root) - Risoluzione DNS inversa e diretta usando un fully qualified domain name. Controllate che

hostnameelocalhostsiano corretti, usando il seguente comando:# ping -c1 localhost # ping -c1 `hostname -s` # my_system # ping -c1 `hostname -f` # my_system.domain.com

Il supporto del browser è suddiviso in 4 livelli:

- Livello 1: Browser preferiti completamente supportati per una esperienza ottimale.

- Livello 2: Generalmente supportati. L'interfaccia funziona normalmente ma alcuni elementi possono non allinearsi correttamente , la disposizione e i controlli dell'interfaccia utente potrebbero allinearsi non correttamente e fornire prestazioni non ottimali.

- Livello 3: Gli elementi potrebbero non allinearsi correttamente

- Livello 4: Non supportato

Tabella 1.1. Metriche dei browser supportati

| Browser | Versione | Livello di supporto |

|---|---|---|

| Firefox | 3.6 | L3 |

| Firefox | 17, 18, 19, 20 | L4 |

| Firefox | 21 | L2 |

| Firefox | 22, 23, 24 | L1 |

| Firefox | Ultimissima | L1 |

| Chrome | 19, 20 | L4 |

| Chrome | 21, 27 | L2 |

| Chrome | Ultimissima | L1 |

| Internet Explorer | 7, 8 | L4 |

| Internet Explorer | 9, 10, 11 | L2 |

| Safari | Tutti | L4 |

Nota

Le specifiche per lo storage del server di Satellite sono le seguenti:

- Almeno 6 GB di storage per una installazione di base di Red Hat Enterprise Linux

- Un minimo di 400 MB di storage per l'installazione del software di Red Hat Satellite 6

- Un minimo di 20 GB di storage per ogni repository software unico. I pacchetti duplicati nei diversi canali verranno archiviati una sola volta sul disco. I repository aggiuntivi contenenti pacchetti duplicati avranno bisogno di una quantità minore di spazio aggiuntivo. La maggior parte dello storage risiede nelle directory

/var/lib/mongodbe/var/lib/pulp. Esse non sono configurabili manualmente. Per limitare la presenza di possibili errori, assicuratevi che lo storage sia disponibile sul file system /var. - Un minimo di 2 GB di storage disponibile in

/var/lib/pgsql, con la possibilità di aumentare la partizione contenente questa directory in base all'aumento dei requisiti di archiviazione dei dati.

Nota

Le specifiche per l'installazione delle applicazioni del server di Satellite sono le seguenti:

ntpd:

# service ntpd start; chkconfig ntpd on

Aprire, e mantenere disponibili, le seguenti porte di rete prima di continuare con l'installazione:

Tabella 1.2. Porte di rete necessarie

| Porta | Protocollo | Servizio |

|---|---|---|

| 443 | tcp | HTTPS |

| 5671 | tcp | SSL |

| 80 | tcp | HTTP |

| 8080 | tcp | Tomcat6 |

| 8140 | tcp | Puppet |

| 9090 | tcp | Foreman Smart Proxy |

iptables, o l'utilità a linea di comando system-config-firewall-tui. Per modificare il firewall con il comando iptables:

- Per le connessioni in ingresso HTTPS (secure WWW) sarà necessario aprire la porta 443.

- La porta 5671 deve essere aperta per le comunicazioni SSL con sistemi gestiti.

- Per HTTP (WWW) sarà necessario aprire la porta 80 per scaricare i file bootstrap.

- Per TCP, la porta 8080 deve essere disponibile per le connessioni java.

- La porta 8140 deve essere aperta per le connessioni Puppet in ingresso con i sistemi gestiti.

- La porta 9090 deve essere aperta per le connessioni Foreman Smart Proxy con i sistemi gestiti.

- Eseguire i seguenti comandi per la configurazione del firewall con

iptablese rendere queste regole persistenti durante i processi di riavvio:# iptables -I INPUT -m state --state NEW -p tcp --dport 443 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 5671 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 80 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8140 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 9090 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8080 -j ACCEPT \ # iptables-save > /etc/sysconfig/iptables

Red Hat consiglia l'impostazione della politica SELinux su enforcing sui sistemi Satellite 6.

Importante

Capitolo 2. Installazione di Red Hat Satellite

2.1. Installazione di Red Hat Satellite

Procedura 2.1. Per installare un Satellite Server su un sistema gestito con il certificato:

- Elencare tutte le sottoscrizioni disponibili per il prodotto Red Hat Satellite e Red Hat Enterprise Linux corretto da assegnare al sistema:

# subscription-manager list --available --all

Questo comando mostra un output simile al seguente:+-------------------------------------------+ Available Subscriptions +-------------------------------------------+ Subscription Name: Red Hat Satellite Subscription Provides: Red Hat Red Hat Satellite Capsule 6 Red Hat Enterprise Linux 7 Red Hat Satellite 6 SKU: SKU123456 Pool ID: e1730d1f4eaa448397bfd30c8c7f3d334bd8b Available: 6 Suggested: 1 Service Level: Self-Support Service Type: L1-L3 Multi-Entitlement: No Ends: 01/01/2022 System Type: PhysicalNota

L'ID del pool e SKU dipendono dal tipo di prodotto Red Hat Satellite corrispondente alla versione del sistema e al tipo di prodotto. Annotare gli ID del pool di Red Hat Satellite 6, Red Hat Enterprise Linux e Red Hat Software che corrispondono alla versione del sistema e al tipo di prodotto. - Assegnare una sottoscrizione al sistema registrato:

# subscription-manager subscribe --pool=Red_Hat_Satellite_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Software_Collections_Pool_Id

- Disabilitare i repository esistenti:

# subscription-manager repos --disable "*"

- Abilitare i repository di Red Hat Satellite and Red Hat Enterprise Linux e Red Hat Software Collections. Assicuratevi che il repository di Red Hat Enterprise Linux corrisponda alla versione specifica utilizzata.

# subscription-manager repos --enable rhel-6-server-rpms \ --enable rhel-server-rhscl-6-rpms \ --enable rhel-6-server-satellite-6.0-rpms

- Installare il pacchetto katello:

# yum install katello

- Eseguire i seguenti comandi per la configurazione del firewall e limitare l'uso di elasticsearch per gli utenti di foreman e katello, e rendere queste regole persistenti durante i processi di riavvio:

# iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner foreman -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner katello -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -j DROP # iptables-save > /etc/sysconfig/iptables

Satellite Server verrà installato sul sistema host.

Importante

2.2. Installazione di Red Hat Satellite con una immagine ISO

Le installazioni ISO necessitano di chiavi GPG di Red Hat importate prima dell'installazione. Eseguire il seguente comando come utente root prima dello script d'installazione:

# rpm --import /etc/pki/rpm-gpg/RPM-GPG-KEY-redhat

- Scaricare l'immagine ISO dal Red Hat Satellite 6 Channel nel Portale clienti di Red Hat.

- Come utente root montare l'immagine ISO su una directory:

#

mkdir/media/iso #mount-o loop [iso_filename] /media/iso - Andare sulla directory

/media/iso. - Eseguire lo script dell'installer nella directory montata:

# ./install_packages

- Eseguire i seguenti comandi per la configurazione del firewall e limitare l'uso di elasticsearch per gli utenti di foreman e katello, e rendere queste regole persistenti durante i processi di riavvio:

# iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner foreman -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner katello -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -j DROP # iptables-save > /etc/sysconfig/iptables

Satellite Server verrà installato sul sistema host.

Importante

2.3. Configurazione manuale di Red Hat Satellite

katello-installer supporta la possibilità di sovrascrivere varie impostazioni predefinite all'interno dei componenti del Satellite Server. Per esempio, per le organizzaizoni con un HTTP proxy esistente, sarà necessario passare opzioni aggiuntive per la configurazione, all'installer di Satellite Server. Consultare Sezione 2.3.1, «Configurazione manuale di Red Hat Satellite con un HTTP Proxy» per le opzioni HTTP proxy e Sezione 2.3.2, «Configurazione del Red Hat Satellite con un Certificato del server personalizzato» per i certificati del Certificate Authority (CA) personalizzati.

Come utente root, configurare Red Hat Satellite Server manualmente eseguendo lo script katello-installer:

# katello-installer

katello-installer per modificare vari aspetti della configurazione. Per visualizzare un elenco completo usare il seguente comando:

# katello-installer --help

Importante

admin. Il nome dell'organizzazione predefinita è ACME_Corporation. È fortemente consigliato sovrascrivere queste impostazioni dopo l'accesso all'interfaccia del Satellite Server e la selezione di Amministra → Utenti e Amministra → Organizzazioni.

Al completamento dello script di configurazione sarà possibile visualizzare:

# katello-installer

Installing Done

[100%] [........................................]

Success!

* Katello is running at https://sat6.example.com

Default credentials are 'admin:changeme'

* Capsule is running at

https://sat6.example.com:9090

* To install additional capsule on separate machine continue by running:"

capsule-certs-generate --capsule-fqdn "$CAPSULE" --certs-tar

"~/$CAPSULE-certs.tar"

The full log is at /var/log/katello/installer/katello-installer.log

2.3.1. Configurazione manuale di Red Hat Satellite con un HTTP Proxy

katello-installer --katello-proxy-url=http://myproxy.example.com --katello-proxy-port=8080 --katello-proxy-username=proxy_username --katello-proxy-password=proxy_password

--katello-proxy-url- è l'URL del server HTTP proxy.--katello-proxy-port- la porta sulla quale è in ascolto il server HTTP proxy.--katello-proxy-username- (opzionale) il nome utente per HTTP proxy necessario per l'autenticazione. Non specificate alcun nome utente se il server HTTP proxy non ne ha alcun bisogno.--katello-proxy-password- (opzionale) la password di HTTP proxy per l'autenticazione. Non specificate alcuna password se il server HTTP proxy non ne ha alcun bisogno.

2.3.2. Configurazione del Red Hat Satellite con un Certificato del server personalizzato

katello-installer dispone di un CA predefinito sia per i certificati ssl del server che per quelli del client, usati per l'autenticazione dei servizi secondari. Questi certificati possono essere sostituiti con quelli personalizzati.

- Durante la prima esecuzione di

katello-installer - Dopo l'esecuzione di

katello-installer

Procedura 2.2. Impostazione del Certificato del server personalizzato durante la prima esecuzione di katello-installer

- Eseguire questo comando su Red Hat Satellite Server:

katello-installer --certs-server-cert ~/path/to/server.crt\ --certs-server-cert-req ~/path/to/server.crt.req\ --certs-server-key ~/path/to/server.crt.key\ --certs-server-ca-cert ~/path/to/cacert.crtDove:certs-server-certè il percorso del certificato, firmato dal certificate authority (o autofirmato)certs-server-cert-reqè il percorso del file che richiede la firma del certificato, usato per creare il certificato stesso.certs-server-keyla chiave privata usata per la firma del certificatocerts-server-ca-cert~/path/to/cacert.crt il percorso per il certificato CA su questo sistema.

Procedura 2.3. Impostazione del Certificato del server personalizzato dopo l'esecuzione di katello-installer

- L'esecuzione iniziale di

katello-installerusa il CA predefinito per i certificati del client e del server. Per usare i certificati personalizzati, impostare il parametro--certs-update-servere--certs-update-server-cain modo da aggiornare il certificato del CA:katello-installer --certs-server-cert ~/path/to/server.crt\ --certs-server-cert-req ~/path/to/server.crt.req\ --certs-server-key ~/path/to/server.crt.req\ --certs-server-ca-cert ~/path/to/cacert.crt\ --certs-update-server --certs-update-server-ca

Ciò permetterà di rigenerare il pacchetto katello-ca-consumer e il certificato CA del server. - Dopo aver modificato il CA del server, installare la nuova versione del pacchetto consumer-ca-consumer sui sistemi client:

rpm -Uvh http://katello.example.com/pub/katello-ca-consumer-latest.noarch.rpm

Importante

2.4. Configurazione di Red Hat Satellite con un file di risposta

Procedura 2.4. Configurazione con un file di risposta

- Copiare il file di risposta predefinito posizionato su

/etc/katello-installer/answers.katello-installer.yamlsu una posizione del file system locale:#

cp/etc/katello-installer/answers.katello-installer.yaml /etc/katello-installer/my-answer-file.yamlNota

Il file di risposta iniziale sarà scarsamente popolato. Tuttavia dopo la prima esecuzione dikatello-installer, il file di risposta verrà popolato con i valori del parametro standard per l'installazione. - Aprire la copia del file di risposta con l'editor di testo preferito e modificare i valori per soddisfare l'ambiente. Dopo la modifica salvare il file di risposta.

Nota

I parametri per ogni modulo sono specificati nel fileparams.pp. I moduli disponibili con i file di parametro possono essere visualizzati eseguendo il comando:#

rpm -qlkatello-installer | grep params.pp - Aprire il file

/etc/katello-installer/katello-installer.yamlusando l'editor di testo preferito e modificare la voce del file di risposta in modo da indicare il file di risposta personalizzato::answer_file: /etc/katello-installer/my-answerfile.yaml

- Eseguire il comando

katello-installer:# katello-installer

Satellite viene configurato sul sistema host con una configurazione desiderata.

Capitolo 3. Accesso al Red Hat Satellite

- Accedere al server di Satellite usando il web browser indicato nel seguente indirizzo:

https://HOSTNAME/Per identificare l'hostname usare il comandohostnameal prompt:# hostname

Importante

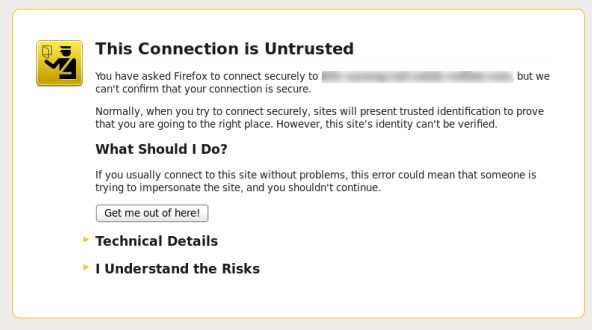

Al primo login di Satellite verrà visualizzato un avvertimento sul web browser relativo ad una connessione non fidata. Accettate il certificato auto-firmato e aggiungere l'URL di Satellite come eccezione di sicurezza per sovrascrivere le impostazioni. Questa procedura può essere diversa in base al tipo di browser usato.Eseguite questa operazione solo se siete sicuri che l'URL di Satellite sia fidato.

Figura 3.1. Avviso connessione non fidata

- Inserire il nome utente e la password creati durante il processo di configurazione. Se non avete creato un nuovo utente durante il processo di configurazione, il nome utente predefinito sarà admin.

Dopo il login l'utente verrà direzionato sulla dashboard di Satellite. Al suo interno è disponibile una panoramica di Satellite e degli host registrati.

Tabella 3.1. Schede di navigazione

| Schede di navigazione | Descrizione |

|---|---|

| Organization@Location | Selezionando questa scheda verranno modificati l'organizzazione e la posizione. Se la posizione o l'organizzazione non sono stati selezionati, l'organizzazione predefinita sarà Qualsiasi organizzazione, e la posizione predefinita sarà Qualsiasi posizione. Usare questa scheda per modificare i valori. |

| Monitoraggio | Fornisce le dashboard per i sommari e i riporti |

| Contenuto | Rende disponibile gli strumenti di gestione del contenuto. Ciò include le visualizzazioni del contenuto, le chiavi di attivazione e gli ambienti del Ciclo di vita |

| Host | Fornisce gli strumenti per la configurazione del provisioning e l'inventario degli host. |

| Configura | Rende disponibili gli strumenti per la configurazione generale e i dati sui Puppet e Gruppi di host |

| Infrastruttura | Fornisce gli strumenti su come configurare l'interazione di Satellite 6 con l'ambiente. |

| Amministra | Fornisce all'utente una configurazione avanzata delle impostazioni, come ad esempio Utenti e RBAC, insieme alle impostazioni generali. |

| Nome utente | Gestione utente con la quale sarà possibile modificare le informazioni personali. |

Nota

# foreman-rake permissions:reset Reset to user: admin, password: qwJxBptxb7Gfcjj5

3.1. Organizzazioni

ACME_Corporation, la quale può essere modificata per soddisfare il tipo di installazione.

Importante

3.1.1. Creazione di una organizzazione

Procedura 3.1. Creazione di una organizzazione

- Seleziona il menu Amministra → Organizzazioni nell'angolo in alto sulla destra.

- Selezionare il pulsante Nuova organizzazione.

- Digitare il nome della nuova organizzazione nel campo Nome.

- Digitare una etichetta per la nuova organizzazione nel campo Etichetta.

- Inserire una descrizione della nuova organizzazione nel campo Descrizione.

- Selezionare il pulsante Invia.

- Selezionare gli host da assegnare alla nuova organizzazione.

- Fare clic su Assegna tutti per assegnare tutti gli host sprovvisti di organizzazione alla nuova organizzazione.

- Fare clic sul pulsante Assegna manualmente per selezionare manualmente e assegnare gli host sprovvisti di organizzazione.

- Selezionare Procedi alla modifica per saltare la fase di assegnazione degli host.

Verrà creata una nuova organizzazione.

3.1.2. Modifica di una Organizzazione

Procedura 3.2. Modifica di una Organizzazione

- Seleziona il menu Amministra → Organizzazioni nell'angolo in alto sulla destra.

- Selezionare il nome dell'organizzazione da modificare.

- Selezionare la risorsa da modificare dall'elenco sulla sinistra.

- Fare clic sul nome dell'elemento desiderato per aggiungerli all'elenco Elementi selezionati

- Selezionare il pulsante Invia.

L'organizzazione verrà aggiornata e salvata.

3.1.3. Rimozione di una organizzazione

Procedura 3.3. Rimozione di una organizzazione

- Seleziona il menu Amministra → Organizzazioni nell'angolo in alto sulla destra.

- Selezionare Cancella dal menu a tendina corrispondente al nome dell'organizzazione che desiderate rimuovere.

- Così facendo apparirà un messaggio di avvertimento:

Cancella Nome organizzazione?

- Fare click sul pulsante OK.

L'organizzazione verrà rimossa dal Red Hat Satellite.

3.2. Modifica delle preferenze di un account

- Utente - Modifica i dati personali, ad esempio il nome di login, la password e l'organizzazione/posizione predefiniti.

- Nome

- Cognome

- Indirizzo email

- Posizione predefinita

- Organizzazione predefinita

- Password

- Posizioni - Aggiunge o rimuove le posizioni sull'account in base alle posizioni create in Red Hat Satellite Server.

- Organizzazioni - Aggiunge o rimuove le organizzazioni sull'account utente, in base alle organizzazioni create in Red Hat Satellite Server.

- Ruoli - Aggiunge o rimuove i ruoli sull'account utente in base a un insieme di ruoli creati in Red Hat Satellite Server.

Procedura 3.4. Modifica delle preferenze di un account

- Nell'angolo alto sulla destra, posizionare il mouse sull'utente ammin, e sul menu a tandina seguente selezionare Mio account.

- Selezionare la scheda delle preferenze che desiderate modificare.

- Modificare le preferenze desiderate e fare clic su Invia.

Nota

3.3. Configurazione autenticazione LDAP per Red Hat Satellite

Procedura 3.5. Per configurare una autenticazione LDAP:

- Eseguire l'accesso come amministratore Satellite.

- Selezionare Amministra → Autenticazione LDAP in alto sulla destra.

- Fare clic su Nuovo sorgente LDAP in alto sulla destra.

- Inserire le informazioni nelle seguenti schede:

- Server LDAP. Per la scheda relativa al server LDAP, inserire le seguenti informazioni:

- Nome - Nome del server LDAP.

- Server - hostname del server LDAP.

- Porta - la porta di LDAP. Per impostazione predefinita viene utilizzata la porta 389.

- TLS - Abilita il Transport Layer Security. Selezionare la casella per abilitare la cifratura.

- Account. Per la scheda Account inserire le seguenti informazioni:

- Nome utente per l'account - un utente LDAP con un accesso alla lettura del server LDAP. Questo campo non può essere vuoto. Usare il percorso completo per l'elemento dell'utente. Per esempio:

uid=$login,cn=users,cn=accounts,dc=example,dc=com

- Password dell'account - la password LDAP per l'utente definito nel campo nome utente per l'account. Questo campo può restare vuoto se il nome utente per l'account è vuoto o se si utilizza la variabile "$login".

- Base DN - il nome del dominio di livello superiore della directory LDAP. Per esempio:

cn=users,cn=accounts,dc=redhat,dc=com

- Filtro LDAP

- Creazione automatica degli account in Foreman - crea automaticamente gli account di Satellite per gli utenti LDAP che eseguono l'accesso per la prima volta al Satellite. Selezionare questa casella per abilitare questa funzione.

- Mappatura attributi. Per un funzionamento corretto di LDAP su Satellite, mappare gli attributi LDAP, come ad esempio il login, nome e l'indirizzo email, con gli attributi di Satellite. Con Satellite è possibile mappare i seguenti attributi:

- Nome di login

- Nome

- Cognome

- Indirizzo email

- Foto

- Selezionare Invia.

L'autenticazione LDAP sarà ora configurata correttamente su Satellite.

Capitolo 4. Come inserire il contenuto nel Red Hat Satellite

4.1. Satellite connesso

4.1.1. Come usare un provider di contenuti di Red Hat

4.1.1.1. Impostazione di un manifesto

Prima di poter continuare con questo compito sarà necessario soddisfare le seguenti condizioni:

- Una password e nome utente per il Portale clienti.

- Sottoscrizioni sufficienti per aggiungere un manifesto.

- Accedere al Portale clienti.

- Fare clic su Sottoscrizioni → Gestisci sottoscrizioni → Applicazioni di gestione delle sottoscrizioni e successivamente Satellite.

- Nell'angolo alto sulla destra della pagina Applicazioni di gestione per le sottoscrizioni, selezionare Registra un Satellite.

- Creare un nome per distinguere il Satellite da altri sistemi Satellite presenti nell'account.

- Selezionare 6.0 dal menu a tendina come Versione Satellite. È importante selezionare la versione corretta poichè ogni versione ha bisogno di pacchetti ben precisi.

- Selezionare Registra.

- Fare clic su Assegna una sottoscrizione, aggiungere le sottoscrizioni necessarie per il Red Hat Satellite, e successivamente selezionare Assegna selezionati. Consultare Come generare un certificato per maggiori informazioni.

- Selezionare Scarica manifesto per generare un archivio con un formato .zip contenente il manifesto di Red Hat Satellite.

Verrà creato e scaricato un manifesto di sottoscrizione per Red Hat Satellite.

4.1.1.2. Caricamento manifesto di sottoscrizione

Procedura 4.1. Per caricare un manifesto di sottoscrizione

- Accedere al Satellite Server.

- Selezionare Qualsiasi contesto → Qualsiasi organizzazione e selezionare l'organizzazione desiderata alla quale assegnare il manifesto di sottoscrizione.

- Fare clic su Contenuto → Sottoscrizioni di Red Hat e successivamente Gestione manifesto, nella parte alta sulla destra della pagina.

- Nella sezione Manifesto di sottoscrizione selezionare Azioni e sotto Carica nuovo manifesto selezionare Cerca.

- Selezionare il file del manifesto da caricare e successivamente Carica.

4.1.1.3. Come abilitare i repository di Red Hat

Procedura 4.2. Come abilitare i repository

- Selezionare Contenuto → Repository di Red Hat.

- Selezionare la scheda relativa al tipo di contenuto da abilitare. Le schede sono: RPM, RPM sorgenti, RPM per il debug, Beta, ISO, Altro.

- Espandere ogni prodotto di Red Hat per esaminare i diversi insiemi di repository disponibili usando la freccetta corrispondente al nome.

- Selezionare l'insieme di repository di Red Hat da aggiungere. La selezione abilita automaticamente i repository per il Red Hat Satellite Server.

I repository sono stati abilitati e sono pronti alla sincronizzazione.

Nota

4.1.2. Utilizzo dei prodotti

4.1.2.1. Creazione di un prodotto

Procedura 4.3. Creazione di un prodotto

- Selezionare Contenuto → Prodotti.

- Selezionare il link + Nuovo prodotto

- Digitare il nome del nuovo prodotto nel campo Nome.

- Digitare una etichetta per il nuovo prodotto nel campo Etichetta.

- Selezionare una chiave GPG dal menu a tendina Chiave GPG.

- Selezionare una programmazione dal menu a tendina Programmazione di sincronizzazione. Alternativamente selezionare il link + Nuova programmazione di sincronizzazione per crearne una nuova.

- Inserire una descrizione del nuovo prodotto nel campo Descrizione.

- Selezionare Salva per salvare il nuovo account del provider.

Verrà creato un nuovo prodotto.

4.1.2.2. Come aggiungere i repository ad un prodotto

Procedura 4.4. Come aggiungere i repository ad un prodotto

- Selezionare Contenuto → Prodotti.

- Selezionare il prodotto al quale aggiungere il repository.

- Fare clic sulla scheda Repository

- Selezionare il pulsante Crea repository.

- Digitare il nome del nuovo repository nel campo Nome.

- Digitare una etichetta per il nuovo repository nel campo Etichetta.

- Selezionare il tipo di repository nel menu a tendina Tipo.

- Inserire l'URL del repository nel campo URL.

- Scegliere se pubblicare il repository via HTTP selezionando la casella Pubblica tramite HTTP.

- Selezionare una chiave GPG per il repository dal menu a tendina Chiave GPG.

- Selezionare il pulnsate Crea per salvare il nuovo repository.

Verrà aggiunto al prodotto un nuovo repository.

4.1.2.3. Come eseguire un insieme di azioni sui prodotti

Procedura 4.5. Per eseguire le azioni su Prodotti multipli:

- Selezionare Contenuto → Prodotti.

- Selezionare la casella per i prodotti desiderati.

- Fare clic su Insieme di azioni.

- Per selezionare tutti i prodotti selezionati, fare clic su Sinc prodotto e successivamente Sinc ora.

- Per rimuovere tutti i prodotti selezionati, selezionare Rimuovi prodotti e successivamente Rimuovi.

È possibile altresì aggiornare contemporaneamente le programmazioni per la sincronizzazione di prodotti multipli.

- Per creare una nuova programmazione selezionare Crea programmazione per la sincronizzazione.

- Per rimuovere una programmazione dai prodotti selezionati, fare clic su Rimuovi Programmazione di sincronizzazione.

- Per aggiornare una programmazione di sincronizzazione per i prodotti selezionati, fare clic su Aggiorna Programma di sincronizzazione.

4.1.2.4. Come usare la Ricerca del repository

Procedura 4.6. Come usare la Ricerca del repository

- Selezionare Contenuto → Prodotti.

- Fare clic sul pulsante Ricerca del repository.

- Inserire l'URL nel quale sono posizioneti i repositori, nel campo Scoperta repositorio Yum.

- Selezionare Cerca.

- Verrà visualizzato un elenco di repositori presenti nell'URL in Risultati.

- Selezionare la casella URL scoperti per i repositori da aggiungere ad un prodotto.

- Selezionare il pulsante Crea selezionati.

- Scegliere se aggiungere i repository ad un prodotto esistente o crearne uno nuovo.

- Per aggiungere il repository al prodotto esistente:

- Selezionare Prodotto esistente.

- Selezionare il prodotto dal menu a tendina.

- Per creare un nuovo prodotto per aggiungere i repository:

- Selezionare Nuovo prodotto.

- Inserire il Nome e l'etichetta per il nuovo prodotto e selezionare una chiave GPG dal menu.

- Fare clic sulla casella Servire via HTTP per servire il repository via HTTP.

- Modificare il Nome e l'etichetta per gli URL selezionati.

- Selezionare il pulsante Crea.

I repository verranno scoperti e aggiunti a un prodotto.

4.1.2.5. Rimozione di un prodotto

Procedura 4.7. Per rimuovere un prodotto da Satellite:

- Selezionare Contenuto → Prodotti.

- Selezionare la casella corrispondente al prodotto da rimuovere.

- Fare clic su Insieme di azioni e successivamente Rimuovi prodotti.

- Selezionare Rimuovi per confermare l'operazione di rimozione.

4.1.3. Sincronizzazione del contenuto dai repository sorgente al Red Hat Satellite

- Integrità dei dati tra i pacchetti

- Pacchetti aggiornati, correzioni sulla sicurezza ed errata

4.1.3.1. Stato della sincronizzazione

Importante

Procedura 4.8. Sincronizzazione dei prodotti

- Selezionare Contenuto → Stato sincronizzazione. In base alle sottoscrizioni e ai repository abilitati, sarà possibile visualizzare un elenco dei canali del prodotto disponibili per la sincronizzazione.

- Fare clic sulla freccetta corrispondente al nome del prodotto per visualizzare il contenuto disponibile.

- Selezionare il contenuto da sincronizzare.

- Fare clic sul pulsante Sincronizza ora per iniziare la sincronizzazione. Lo stato del processo di sincronizzazione sarà visibile nella colonna Risultato. Se il processo avrà avuto successo, sarà possibile visualizzare Sinc completata sotto la colonna Risultato. Al contrario se il processo fallisce verrà visualizzato il messaggio Errore di sincronizzazione.

Il prodotto sarà sincronizzato.

Nota

4.1.3.2. Come creare una programmazione per la sincronizzazione

Procedura 4.9. Per creare una programmazione di sincronizzazione:

- Selezionare Contenuto → Programmazioni di sincronizzazione.

- Selezionare Nuova programmazione di sincronizzazione per creare una nuova programmazione.

- Inserire il Nome, Descrizione e altre informazioni per la programmazione.

- Selezionare Salva per creare una nuova programmazione.

4.1.3.3. Implementazione programmazione della sincronizzazione

Procedura 4.10. Per creare una programmazione di sincronizzazione:

- Selezionare Contenuto → Programmazioni di sincronizzazione e selezionare la programmazione desiderata.

- Selezionare Prodotti → Aggiungi nella pagina principale della programmazione della sincronizzazione.

- Selezionare la casella per il prodotto da associare con la programmazione.

- Selezionare il pulsante Aggiungi selezionati.

4.2. Satellite scollegato

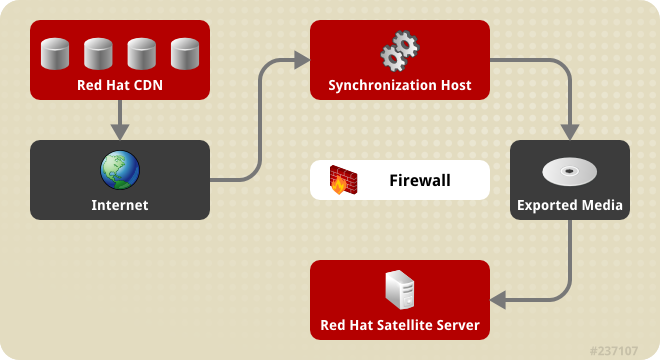

katello-disconnected e l'host di sincronizzazione.

Figura 4.1. Satellite scollegato

4.2.1. Configurazione host di sincronizzazione

Per importare il contenuto dal Content Distribution Network (CDN) di Red Hat, l'host di sincronizzazione ha bisogno di:

- Una connessione internet

- Sottoscrizioni Red Hat Network valide

- Un manifesto valido (Per informazioni su come ottenerne uno consultare Sezione 4.1.1.1, «Impostazione di un manifesto»)

Procedura 4.11. Per configurare un host alla Sincronizzazione ed esportazione del contenuto dal CDN di Red Hat:

- Usare Red Hat Subscription Manager per registrare l'host di sincronizzazione con RHN.

- Elencare tutte le sottoscrizioni disponibili per il prodotto corretto di Red Hat Satellite e assegnare il sistema:

# subscription-manager list --available --all

Questo comando mostra un output simile al seguente:+-------------------------------------------+ Available Subscriptions +-------------------------------------------+ ProductName: Red Hat Satellite ProductId: SKU123456 PoolId: e1730d1f4eaa448397bfd30c8c7f3d334bd8b Quantity: 10 Multi-Entitlement: No Expires: 08/20/2013 MachineType: physicalNota

L'ID del pool e SKU dipendono dal tipo di prodotto Red Hat Satellite corrispondente alla versione del sistema e al tipo di prodotto. - Eseguire una sottoscrizione con il pool usando il seguente comando:

# subscription-manager subscribe --pool=Red_Hat_Satellite_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Software_Collections_Pool_Id

- Disabilitare i repository esistenti:

# subscription-manager repos --disable "*"

- Abilitare i repository di Red Hat Satellite, Red Hat Enterprise Linux e Red Hat Software Collections. Assicuratevi che il repository di Red Hat Enterprise Linux corrisponda alla versione specifica utilizzata.

# subscription-manager repos --enable rhel-6-server-rpms \ --enable rhel-server-rhscl-6-rpms \ --enable rhel-6-server-satellite-6.0-rpms

- Installare katello-utils e gli RPM associati:

# yum install python-qpid-qmf python-qpid qpid-cpp-server-store katello-utils

katello-utils include l'utilitàkatello-disconnectednecessaria per impostare i repository per il processo d'importazione, mentre i pacchetti relativi a qpid sono necessari per la configurazione di pulp. - Generare una stringa alfanumerica a 32 caratteri segreta per

oauth_secretnel file/etc/pulp/server.conf:# tr -dc "[:alnum:]" < /dev/urandom | head -c 32 randomly_generated_value

- In

/etc/pulp/server.conf, decommentare[oauth]e aggiungere il valore generato randomicamente nella fase precedente come valoreoauth_secret:[oauth] enabled: true oauth_key: katello oauth_secret: randomly_generated_value

- Disabilitare l'autenticazione in

/etc/qpid/qpidd.conf:# Configuration file for qpidd. Entries are of the form: # name=value # # (Note: no spaces on either side of '='). # Run "qpidd --help" or see "man qpidd" for more details. auth=no

Tutte le connessioni in ingresso eseguono l'autenticazione usando il realm predefinito di Satellite. - Configurare la connessione da

katello-disconnecteda Pulp con il valore generato in precedenza come opzione--oauth-secret:# katello-disconnected setup --oauth-key=katello --oauth-secret=randomly_generated_value

Così facendo verrà posizionato un valore in~/.katello-disconnected. - Configurazione di Pulp sul server di sincronizzazione:

sudo service qpidd start sudo chkconfig qpidd on sudo service mongod start sleep 10 sudo chkconfig mongod on sudo -u apache pulp-manage-db sudo service httpd restart sudo chkconfig pulp_workers on sudo service pulp_workers start sudo chkconfig pulp_celerybeat on sudo service pulp_celerybeat start sudo chkconfig pulp_resource_manager on sudo service pulp_resource_manager start

- Importare il manifesto:

# katello-disconnected import -m ./manifest.zip

Importando il manifesto sarete in grado di impostare l'elenco di repository disponibili per la sincronizzazione in base alle sottoscrizioni seleizonate.

4.2.2. Sincronizzazione del contenuto

katello-disconnected abilita tutti i repository inclusi nel manifesto per la sincronizzazione. Il tempo necessario per la sincronizzazione si basa sul numero di repository da sincronizzare. Se il manifesto riporta un numero molto elevato di repository, il processo di sincronizzazione richiederà un periodo più lungo e un numero maggiore di risorse.

katello-disconnected permette una sincronizzazione di repository specifici. Questa sezione riporta le informazioni necessarie per l'impostazione di Pulp alla sincronizzazione del contenuto.

- Disabilitare i repository:

# katello-disconnected disable --all

katello-disconnectedabilita tutti i repositori per impostazione predefinita. - Selezionare i repository da sincronizzare elencando tutti i repositori disponibili dal manifesto:

# katello-disconnected list --disabled rhel-5-server-debug-rpms-5Server-i386 rhel-5-server-debug-rpms-5Server-ia64 rhel-5-server-debug-rpms-5Server-x86_64 rhel-5-server-debug-rpms-5_7-i386 rhel-5-server-debug-rpms-5_7-ia64 rhel-5-server-debug-rpms-5_7-x86_64 rhel-5-server-debug-rpms-5_8-i386 rhel-5-server-debug-rpms-5_8-ia64 rhel-5-server-debug-rpms-5_8-x86_64 rhel-5-server-debug-rpms-5_9-i386 rhel-5-server-debug-rpms-5_9-ia64 rhel-5-server-debug-rpms-5_9-x86_64 rhel-5-server-isos-5Server-i386

- Abilitare i repository desiderati per la sincronizzazione:

# katello-disconnected enable -r rhel-6-server-sam-rpms-6_4-x86_64

- Creare i repository e inviarli a Pulp per la sincronizzazione:

# katello-disconnected configure

Nota

L'opzione di configurazione perkatello-disconnectedlegge il manifesto, crea i repositori pulp e genera gli script prima della sincronizzazione. Eseguirla ogni qualvolta un repository viene abilitato o disabilitato. - Sincronizzare i repository:

# katello-disconnected sync

Usare l'opzionewatchper monitorare il processo di sincronizzazione.# katello-disconnected watch Watching sync... (this may be safely interrupted with Ctrl+C) running: rhel-6-server-sam-rpms-6_4-x86_64 running: rhel-6-server-sam-rpms-6_4-x86_64 ... finished: rhel-6-server-sam-rpms-6_4-x86_64 Watching finished

4.2.3. Esportazione dei contenuti

Un dispositivo esterno come ad esempio un CD, DVD o disco fisso esterno.

- Esportare i repository sincronizzati:

# katello-disconnected export -t /var/tmp/export

L'output sarà simile a:# katello-disconnected export -t /var/tmp/export # katello-disconnected watch Watching sync... (this may be safely interrupted with Ctrl+C) running: rhel-6-server-sam-rpms-6_4-x86_64 finished: rhel-6-server-sam-rpms-6_4-x86_64 Watching finished Done watching ... Copying content to /var/tmp/export Archiving contents of /var/tmp/export into 4600M tar archives. NOTE: This may take a while. tar: Removing leading `/' from member names Done exporting content, please copy /var/tmp/export/* to your disconnected host

Questa operazione creerà i seguenti file in/var/tmp/export:# ls /var/tmp/export/ content-export-00 content-export-01 content-export-02 expand_export.sh

- Copiare i file da /var/tmp/export nel dispositivo esterno.

Nota

Se i file sono troppo grandi per il dispositivo esterno, essi possono essere copiati su una serie di DVD.

4.2.4. Come importare il contenuto in un Satellite Server scollegato

Assicuratevi che sia la directory che il filesystem con le esportazioni abbiano spazio sufficiente. Per esempio, se esportate 40G, la directory del Satellite Server scollegato e il filesystem usati per importare il contenuto avranno bisogno di 40G aggiuntivi di spazio sullo stesso filesystem.

- Copiare i contenuti esportati del dispositivo esterno su una directory del Satellite scollegato.

Nota

Se il contenuto esportato è stato posizionato in dispositivi esterni diversi, assicuratevi di copiare tutti i contenuti in una directory sul Satellite scollegato. - Eseguire lo scirpt

expand_export.shcopiato insieme al contenuto esportato:# ./expand_export.sh *** Done expanding archives. ***

Avvertimento

Satellite scollegato deve essere uguale allo stesso spazio prima di espandere il contenuto esportato.Lo script aumenterà la dimensione dell'archivio in una directory. - Spostare il contenuto dell'albero della directory espansa su

/var/www/htmlsul Satellite Server, e ripristinare i contesti di SELinux sui file appena spostati:# mv var/tmp/export/* /var/www/html/ # cd /var/www/html # restorecon -r *

Nota

Satellite ora si comporta come CDN con i file posizionati inhttp://localhost/content. Ciò non risulta essere un requisito. CDN può trovarsi su una macchina diversa nella stessa rete scollegata, se accessibile da parte del Satellite server tramite HTTP. - Aggiungere l'indirizzo CDN all'interfaccia web di Satellite:

- Accedere all'interfaccia web di satellite.

- Selezionare Contenuto → Sottoscrizioni di Red Hat e successivamente Gestisci manifesto.

- Sulla schermata delle informazioni Manifesto sottoscrizione andare su Informazioni provider di Red Hat. Selezionare l'icona di modifica per l'URL repository e modificare la voce in URL del repository del CDN.

- Fare clic su Cerca per selezionare il file del manifesto.

- Selezionare Carica per importare il manifesto.

- Abilitare i repository dal CDN locale:

- Selezionare Contenuto → Repository di Red Hat

- Abilitare i repository abilitati e sincronizzati nella sezione Sincronizzazione del contenuto.

- Selezionare Contenuto → Stato sincronizzazione.

- Selezionare i repository da sincronizzare e fare clic su Sincronizza ora.

Capitolo 5. Red Hat Satellite Capsule Servers

- Funzioni Pulp Server/Content Node, incluso:

- Sincronizzazione del repository

- Disponibilità contenuto

- Funzioni Red Hat Satellite Provisioning Smart Proxy, incluso:

- DHCP, incluso i server MS DHCP e ISC DHCP

- DNS, incluso i server MS DNS e Bind

- Qualsiasi server TFTP basato su UNIX

- Server Puppet Master da 0.24

- Puppet CA per la gestione del processo di firma e rimozione

- Baseboard Management Controller (BMC) per la gestione dell'alimentazione

5.1. Prerequisiti di Red Hat Satellite Capsule Servers

Red Hat Satellite Capsule è supportato con Red Hat Enterprise Linux 6.5 e versioni più recenti. Il sistema operativo può essere installato tramite disco, immagine ISO locale, kickstart o qualsiasi altro metodo supportato da Red Hat. Red Hat Satellite Capsule ha bisogno di Red Hat Enterprise Linux con il gruppo di pacchetti @Base, e nessuna altra modifica dell'insieme di pacchetti e senza configurazione di terze parti o software non direttamente necessari per una funzionalità diretta del server. Questa limitazione include qualsiasi altro software di sicurezza non-Red Hat. In cso contrario installate e verificate prima il funzionamento completo di Red Hat Satellite Capsule e successivamente eseguite un backup del sistema prima di aggiungere qualsiasi software non-Red Hat.

- Un minimo di un host di rete con le seguenti specifiche:

- architettura 64-bit

- Red Hat Enterprise Linux 6.5 o versione più recente

- Un minimo di due CPU core, ma è consigliato averne quattro.

- Un minimo di 8 GB di memoria, ma è consigliato 12 GB per ogni istanza di Satellite. Quando possibile è consigliato usare 4 GB per lo spazio di swap.

- Un minimo di 5 GB di storage per una installazione di base di Red Hat Enterprise Linux, 300 MB per l'installazione di Red Hat Satellite Capsule e un minimo di 10 GB di storage per ogni repository software unico da sincronizzare nel filesystem /var.Pacchetti duplicati nei diversi canali verranno archiviati una sola volta sul disco. I repository aggiuntivi contenenti pacchetti duplicati avranno bisogno di una quantità minore di spazio aggiuntivo.

Nota

La maggior parte dello storage risiede nelle directory/var/lib/mongodbe/var/lib/pulp. Esse non sono configurabili manualmente. Per limitare la presenza di possibili errori, assicuratevi che lo storage sia disponibile sul file system/var. - Nessuna macchina virtuale Java sul sistema, rimuovetele se presenti.

- Nessun file RPM Puppet installato sul sistema

- Nessun repository yum non supportato di terze parti abilitato. I suddetti repository possono fornire versioni di pacchetti non supportate o in conflitto, e possono causare eventuali errori.

- Utente con accesso amministrativo (

root) - Risoluzione DNS inversa e diretta usando un fully qualified domain name. Controllate che

hostnameelocalhostsiano corretti, usando il seguente comando:# ping -c1 localhost # ping -c1 `hostname -s` # my_system # ping -c1 `hostname -f` # my_system.domain.com

- Sottoscrizioni disponibili su Red Hat Satellite Server.

Le specifiche per l'installazione delle applicazioni di Satellite sono:

ntpd:

# service ntpd start; chkconfig ntpd on

Prima di poter continuare con questo compito sarà necessario soddisfare le seguenti condizioni:

- Per le connessioni in ingresso HTTPS (secure WWW) sarà necessario aprire la porta 443.

- La porta 5671 deve essere aperta per le comunicazioni SSL con sistemi gestiti.

- Per HTTP (WWW) sarà necessario aprire la porta 80 per scaricare i file bootstrap.

- Per TCP, la porta 8080 deve essere disponibile per le connessioni java.

- La porta 8140 deve essere aperta per le connessioni Puppet in ingresso con i sistemi gestiti.

- La porta 9090 deve essere aperta per le connessioni Foreman Smart Proxy con i sistemi gestiti.

iptables e rendere queste regole persistenti durante i processi di riavvio:

# iptables -I INPUT -m state --state NEW -p tcp --dport 443 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 5671 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 80 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8080 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 8140 -j ACCEPT \ && iptables -I INPUT -m state --state NEW -p tcp --dport 9090 -j ACCEPT \ # iptables-save > /etc/sysconfig/iptables

Il Satellite Server deve avere i repository Red Hat Software Collections abilitati e sincronizzati prima di poter eseguire l'installazione del Capsule Server.

Importante

5.2. Installazione di Red Hat Satellite Capsule Server

Per poter usare i prodotti e le sottoscrizioni del Red Hat Satellite Server registrare Capsule Server al Red Hat Satellite Server :

- Installare il certificato del CA di Red Hat Satellite Server nel Capsule Server:

# rpm -Uvh http://satellite.example.com/pub/katello-ca-consumer-latest.noarch.rpm

- Registrare il Capsule Server nel nome dell'organizzazione desiderata:

# subscription-manager register --org "your organization"

Procedura 5.1. Per installare un Satellite Capsule Server su un sistema gestito con il certificato:

- Elencare tutte le sottoscrizioni disponibili per il prodotto corretto di Red Hat Satellite e Red Hat Enterprise Linux da assegnare al sistema:

# subscription-manager list --available --all

Verrà visualizzata la seguente schermata:+-------------------------------------------+ Available Subscriptions +-------------------------------------------+ ProductName: Red Hat Satellite ProductId: SKU123456 PoolId: e1730d1f4eaa448397bfd30c8c7f3d334bd8b Quantity: 10 Multi-Entitlement: No Expires: 08/20/2013 MachineType: physicalNota

L'ID del pool e SKU dipendono dal tipo di prodotto Red Hat Satellite corrispondente alla versione del sistema e al tipo di prodotto. - Eseguire una sottoscrizione al pool usando il seguente comando:

# subscription-manager subscribe --pool=Red_Hat_Satellite_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Pool_Id # subscription-manager subscribe --pool=Red_Hat_Enterprise_Linux_Software_Collections_Pool_Id

- Disabilitare i repository esistenti:

# subscription-manager repos --disable "*"

- Abilitare i repository di Satellite e Red Hat Enterprise Linux eseguendo

yum-config-manager. Se necessario, modificare il repository di Red Hat Enterprise Linux per corrispondere alla versione specifica utilizzata.# subscription-manager repos --enable rhel-6-server-rpms \ --enable rhel-server-rhscl-6-rpms \ --enable rhel-6-server-satellite-capsule-6.0-rpms

- Installare i pacchetti katello-installer e cyrus-sasl-plain usando

yum installcome utente root:# yum install katello-installer cyrus-sasl-plain

katello-installer rende disponibilecapsule-installer, cyrus-sasl-plain è necessario per pulp. - Eseguire i seguenti comandi per la configurazione del firewall e limitare l'uso di elasticsearch per gli utenti di foreman e katello, e rendere queste regole persistenti durante i processi di riavvio:

# iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner foreman -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -m owner --uid-owner katello -j ACCEPT \ && iptables -A OUTPUT -o lo -p tcp -m tcp --dport 9200 -j DROP # iptables-save > /etc/sysconfig/iptables

Il Satellite Capsule Server verrà installato sul sistema host. Prima di poter usare Satellite Capsule Server sarà necessario configurarlo.

5.3. Configurazione del Red Hat Satellite Capsule Server

Prima di poter continuare sarà necessario soddisfare le seguenti condizioni:

- Installazione di Red Hat Satellite Server.

- Impostare i permessi di SELinux sul sistema designato come Satellite Capsule Server su enforcing.

- Satellite Capsule Server con Smart Proxy

- Satellite Capsule Server usato come Content Node

- Satellite Capsule Server usato come Content Node con Smart Proxy

- Sul Satellite Server:

- Generare un certificato di Satellite Capsule Server:

capsule-certs-generate --capsule-fqdn capsule_FQDN --certs-tar ~/capsule.example.com-certs.tar

Dove:capsule_FQDNè il fully qualified domain name di Satellite Capsule Server. (OBBLIGATORIO)certs-tarè il nome del file tar da generare che contiene il certificato usato dall'installer di Satellite Capsule.

L'esecuzione dicapsule-certs-generategenererà il seguente messaggio:Per terminare l'installazione seguire le seguenti fasi: 1. È necessario avere installato capsule-installer sul sistema. capsule-installer è disponibile con il pacchetto katello-installer. Per poterlo ottenere seguire le procedure appropriate in base alla tua implementazione. 2. Copiare ~/capsule.example.com-certs.tar sul capsule.example.com del sistema capsule 3. Eseguire i seguenti comandi su capsule (possibilmente sui parametri personalizzati, consultare capsule-installer --help e la documentazione per maggiori informazioni sull'impostazione dei servizi aggiuntivi): rpm -Uvh http://master.com/pub/katello-ca-consumer-latest.noarch.rpm subscription-manager register --org "ACME_Corporation" capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "~/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" - Copiare il tarball generato, capsule.example.com-certs.tar, dal Satellite server sul sistema host del Satellite Capsule.

- Sul Satellite Capsule Server:

- Registrare Satellite Capsule Server sul server di Satellite:

# rpm -Uvh http://sat6host.example.redhat.com/pub/katello-ca-consumer-latest.noarch.rpm # subscription-manager register --org "ACME_Corporation" --env [environment]/[content_view_name]

Nota

Assegnare Satellite Capsule Server ad una organizzazione, poichè sarà necessario l'uso di un ambiente per la sincronizzazione del contenuto dal Satellite Server. Solo le organizzazioni dispongono di ambienti.L'assegnazione di una posizione è facoltativa, ma consigliata, per indicare la vicinanza agli host gestiti dal Satellite Capsule Server. - In base al tipo di Satellite Capsule Server desiderato, selezionare una delle seguenti opzioni:

- Opzione 1: Satellite Capsule Server con Smart Proxy: Ciò installerà un Satellite Capsule Server con funzioni Smart Proxy (DHCP, DNS, Puppet). Eseguire i seguenti comandi come utente root sul Satellite Capsule Server:

# capsule-installer --parent-fqdn "satellite.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com" - Opzione 2: Satellite Capsule Server come Content Node: Ciò installerà un Satellite Capsule Server con tutte le funzioni. Eseguire i seguenti comandi come utente root sul Satellite Capsule Server:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com"

Nota

# echo $?

/var/log/kafo per eseguire un debug. /var/log/kafo è il file di log per l'output generato dai comandi capsule-certs-generate e capsule-installer.

Satellite Capsule Server verrà configurato e registrato con Satellite Server.

5.3.1. Configurazione del Red Hat Satellite Capsule Server con un Certificato del server personalizzato

katello-installer dispone di un CA predefinito sia per i certificati ssl del server che per quelli del client, usati per l'autenticazione dei servizi secondari. Questi certificati possono essere sostituiti con quelli personalizzati.

- Durante la prima esecuzione di

capsule-certs-generate - Dopo l'esecuzione di

capsule-certs-generate

Procedura 5.2. Impostazione del Certificato del server personalizzato durante la prima esecuzione di capsule-certs-generate

- Eseguire questo comando su Red Hat Satellite Server:

capsule-certs-generate --capsule-fqdn "$CAPSULE"\ --certs-tar "~/$CAPSULE-certs.tar"\ --server-cert ~/path/to/server.crt\ --server-cert-req ~/path/to/server.crt.req\ --server-key ~/path/to/server.key\ --server-ca-cert ~/cacert.crtDove:capsule_FQDNè il fully qualified domain name di Satellite Capsule Server. (OBBLIGATORIO)certs-tarè il nome del file tar da generare che contiene il certificato che verrà usato dall'installer del Satellite Capsule.server-certè il percorso del certificato, firmato dal certificate authority (o autofirmato)server-cert-reqè il percorso del file che richiede la firma del certificato, usato per creare il certificato stesso.server-keyla chiave privata usata per la firma del certificatoserver-ca-cert~/path/to/cacert.crt il percorso per il certificato CA su questo sistema.

- Copiare il tarball generato, capsule.example.com-certs.tar, dal Satellite server sul sistema host del Satellite Capsule.

- Sul Satellite Capsule Server:

- Registrare Satellite Capsule Server sul server di Satellite:

# rpm -Uvh http://sat6host.example.redhat.com/pub/katello-ca-consumer-latest.noarch.rpm # subscription-manager register --org "ACME_Corporation" --env [environment]/[content_view_name]

Nota

Assegnare Satellite Capsule Server ad una organizzazione poichè sarà necessario utilizzare un ambiente per la sincronizzazione del contenuto dal Satellite Server. Solo le organizzazioni dispongono di ambienti.L'assegnazione di una posizione è facoltativa, ma consigliata, per indicare la vicinanza agli host gestiti dal Satellite Capsule Server. - In base al tipo di Satellite Capsule Server desiderato, selezionare una delle seguenti opzioni:

- Opzione 1: Satellite Capsule Server con Smart Proxy: Ciò installerà un Satellite Capsule Server con funzioni Smart Proxy (DHCP, DNS, Puppet). Eseguire i seguenti comandi come utente root sul Satellite Capsule Server:

# capsule-installer --parent-fqdn "satellite.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com" - Opzione 2: Satellite Capsule Server come Content Node: Ciò installerà un Satellite Capsule Server con le funzioni di gestione insieme ad un Puppet Master. Eseguire i seguenti comandi come utente root sul Satellite Capsule Server:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "~/capsule.example.com-certs.tar"\ --puppet "false"\ --puppetca "false"\ --pulp "true" - Opzione 3: Satellite Capsule Server come Content Node: Ciò installerà un Satellite Capsule Server con tutte le funzioni. Eseguire i seguenti comandi come utente root sul Satellite Capsule Server:

# capsule-installer --parent-fqdn "sat6.example.com"\ --register-in-foreman "true"\ --foreman-oauth-key "xmmQCGYdkoCRcbviGfuPdX7ZiCsdExf --foreman-oauth-secret "w5ZDpyPJ24eSBNo53AFybcnqoDYXgLUA"\ --pulp-oauth-secret "doajBEXqNcANy93ZbciFyysWaiwt6BWU"\ --certs-tar "/root/capsule.example.com-certs.tar"\ --puppet "true"\ --puppetca "true"\ --pulp "true" --tftp "true" --dhcp "true"\ --dhcp-interface "virbr1 --dns "true"\ --dns-forwarders "8.8.8.8"\ --dns-forwarders "8.8.4.4"\ --dns-interface "virbr1"\ --dns-zone "example.com"

Procedura 5.3. Impostazione del Certificato del server personalizzato dopo l'esecuzione di capsule-certs-generate