Red Hat Training

A Red Hat training course is available for Red Hat Enterprise Linux

4.6. VIRTUAL SERVERS

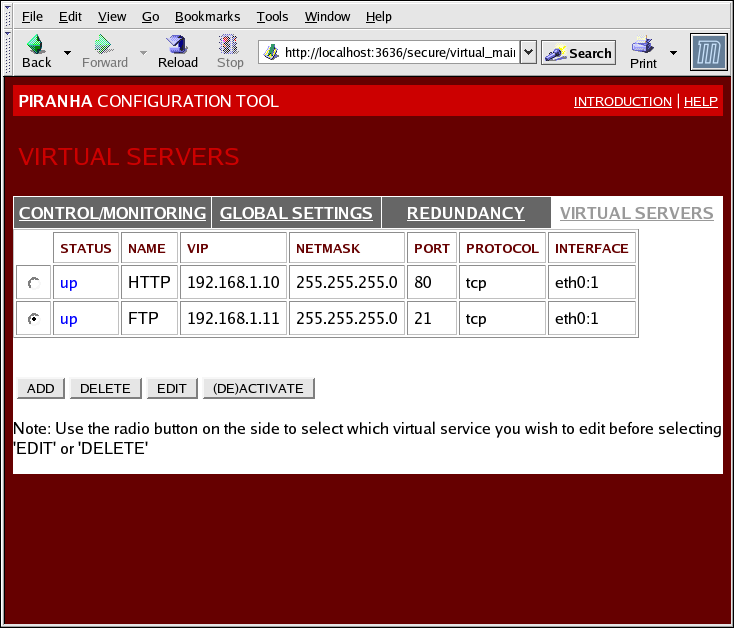

Le panneau VIRTUAL SERVERS affiche des informations sur les serveurs virtuels actuellement définis. Chaque entrée du tableau indique le statut du serveur virtuel, le nom du serveur, l'adresse IP virtuelle assignée au serveur, le masque de réseau de l'adresse IP virtuelle, le numéro de port avec lequel le service communique, le protocole utilisé et l'interface périphérique virtuelle.

Figure 4.5. The VIRTUAL SERVERS Panel

Chaque serveur affiché dans le panneau VIRTUAL SERVERS peut être configuré sur les écrans ou sous-sections suivantes.

Pour ajouter un service, cliquez sur le bouton ADD. Pour supprimer un service, sélectionnez le bouton radio correspondant et cliquez sur le bouton DELETE.

Pour activer ou désactiver un serveur virtuel à partir du tableau, sélectionnez le bouton radio correspondant et cliquez sur le bouton (DE)ACTIVATE.

Après avoir ajouté un serveur virtuel, vous pouvez le configurer en sélectionnant le bouton radio correspondant et en cliquant sur le bouton EDIT afin d'afficher la sous-section VIRTUAL SERVER.

4.6.1. La sous-section VIRTUAL SERVER

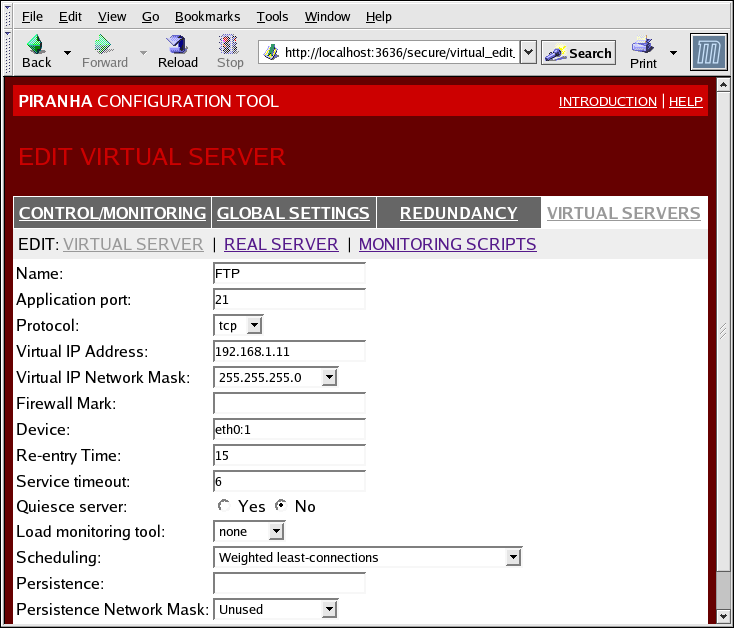

The VIRTUAL SERVER subsection panel shown in Figure 4.6, « The VIRTUAL SERVERS Subsection » allows you to configure an individual virtual server. Links to subsections related specifically to this virtual server are located along the top of the page. But before configuring any of the subsections related to this virtual server, complete this page and click on the ACCEPT button.

Figure 4.6. The VIRTUAL SERVERS Subsection

- Name

- Saisissez un nom descriptif pour identifier le serveur virtuel. Ce nom ne correspond pas au nom d'hôte de la machine, saisissez donc un nom facile à identifier. Vous pouvez même référencer le protocole utilisé par le serveur virtuel, par exemple HTTP.

- Application port

- Saisissez le numéro de port à travers lequel l'application service écoutera. Étant donné que cet exemple concerne les services HTTP, le port 80 est utilisé.

- Protocol

- Choisissez entre UDP et TCP, dans le menu déroulant. Les serveurs Web communiquent en général via le protocole TCP, il est donc sélectionné dans l'exemple ci-dessus.

- Virtual IP Address

- Enter the virtual server's floating IP address in this text field.

- Virtual IP Network Mask

- Saisissez le masque de réseau pour ce serveur virtuel avec le menu déroulant.

- Firewall Mark

- Ne saisissez pas une valeur entière de marque de pare-feu dans ce champ à moins que vous vouliez grouper des protocoles multiports ou créer un serveur virtuel multiports pour des protocoles distincts mais liés. Dans cet exemple, le serveur virtuel ci-dessus a une marque de pare-feu de 80 car nous groupons les connexions HTTP sur le port 80 et les connexions HTTPS sur le port 443 en utilisant la marque de pare-feu 80. Lorsqu'elle est combinée à la persistance, cette technique permet de s'assurer que les utilisateurs accédant à des pages Web sécurisées et non sécurisées soient dirigés vers le même serveur réel, en conservant l'état.

Avertissement

Entering a firewall mark in this field allows IPVS to recognize that packets bearing this firewall mark are treated the same, but you must perform further configuration outside of the Piranha Configuration Tool to actually assign the firewall marks. See Section 3.4, « Les services multiports et LVS » for instructions on creating multi-port services and Section 3.5, « Configuration FTP » for creating a highly available FTP virtual server. - Device

- Saisissez le nom du périphérique réseau auquel vous voulez lier l'adresse IP flottante définie dans la zone de texte Virtual IP Address.Vous devriez créer un alias pour l'adresse IP flottante publique à l'interface Ethernet connectée au réseau public. Dans cet exemple, le réseau public est sur l'interface

eth0,eth0:1devrait donc être saisi comme le nom de périphérique.

- Re-entry Time

- Saisissez une valeur entière qui définit la durée, en secondes, avant que le routeur LVS actif essaie de ramener un serveur réel dans le pool suite à un échec.

- Service Timeout

- Saisissez une valeur entière qui définit la durée, en secondes, avant qu'un serveur réel soit considéré inactif et ainsi supprimé du pool.

- Quiesce server

- Lorsque le bouton radio Quiesce server est sélectionné, à chaque fois qu'un nouveau noeud de serveur réel est connecté, la table least-connections est remise à zéro pour que le routeur LVS actif dirige les requêtes comme si tous les serveurs réels venaient d'être ajoutés au pool. Cette option empêche au nouveau serveur de s'enliser avec un nombre élevé de connexions suite à son arrivée dans le pool.

- Load monitoring tool

- Le routeur LVS peut surveiller la charge des différents serveurs réels en utilisant

rupouruptime. Si vous sélectionnezrupà partir du menu déroulant, chaque serveur réel doit exécuter le servicerstatd. Si vous sélectionnezruptime, chaque serveur réel doit exécuter le servicerwhod.Avertissement

Le contrôle de charge n'est pas similaire à la répartition de charge et il peut être difficile de prévoir un comportement de programmation lorsqu'il est combiné à des algorithmes de programmation lourds. De plus, si vous utilisez le contrôle de charge, les serveurs réels doivent être des machines Linux. - Scheduling

- Select your preferred scheduling algorithm from the drop-down menu. The default is

Weighted least-connection. For more information on scheduling algorithms, see Section 1.3.1, « Algorithmes de programmation ». - Persistence

- Si un administrateur a besoin de connexions persistantes sur le serveur virtuel durant les transactions client, saisissez dans cette zone de texte le nombre de secondes d'inactivité autorisé avant qu'une connexion expire.

Important

If you entered a value in the Firewall Mark field above, you should enter a value for persistence as well. Also, be sure that if you use firewall marks and persistence together, that the amount of persistence is the same for each virtual server with the firewall mark. For more on persistence and firewall marks, refer to Section 1.5, « La persistance et les marques de pare-feu ». - Persistence Network Mask

- Pour limiter la persistance à un sous-réseau particulier, sélectionnez le masque réseau approprié à partir du menu déroulant.

Note

Avant l'apparition des marques de pare-feu, la persistance limitée par le sous-réseau était une façon brute de grouper des connexions. Dès à présent, il est préférable d'utiliser la persistance en relation avec les marques de pare-feu afin d'obtenir le même résultat.

Avertissement

N'oubliez pas de cliquer sur le bouton ACCEPT après avoir effectué des changements sur ce panneau afin de ne pas les perdre lorsque vous sélectionnez un nouveau panneau.