Guide de sécurité

À utiliser dans Red Hat JBoss Enterprise Application Platform 6

Red Hat Customer Content Services

Résumé

Partie I. Sécurité dans Red Hat JBoss Enterprise Application Platform 6

Chapitre 1. Introduction

1.1. Red Hat JBoss Enterprise Application Platform 6

1.2. Sécuriser JBoss Enterprise Application Platform 6

Partie II. Sécuriser la plate-forme

Chapitre 2. Java Security Manager

2.1. Java Security Manager

Java Security Manager est une classe qui gère la limite extérieure de la sandbox Java Virtual Machine (JVM), contrôlant ainsi comment le code exécuté dans la JVM peut interagir avec les ressources extérieures à la machine virtuelle Java. Lorsque le gestionnaire de sécurité Java est activé, l'API Java vérifie avec le gestionnaire de sécurité pour approbation avant d'exécuter une vaste gamme d'opérations potentiellement dangereuses.

2.2. Polices du Java Security Manager

Un jeu d'autorisations définies pour les différentes classes du code. Le Java Security Manager examine les requêtes en provenance des applications en fonction de la stratégie de sécurité. Si une action est autorisée par la stratégie, le Java Security Manager permettra que l'action ait lieu. Si l'action n'est pas autorisée par la stratégie, le Java Security Manager refusera cette action. La stratégie de sécurité peut définir des autorisations basées sur l'emplacement du code ou sur les principaux du sujet.

java.security.manager et java.security.policy.

Une entrée de police de sécurité consiste en les éléments de configuration suivants connectés au policytool :

- CodeBase

- L'emplacement de l'URL (à l'exclusion des informations sur l'hôte ou le domaine) d'où viennent les codes. Ce paramètre est en option.

- SignedBy

- L'alias est utilisé dans le fichier de clés pour référencer le signataire dont la clé privée a été utilisée pour signer le code. Cela peut correspondre à une valeur unique ou à une liste séparée par des virgules. Ce paramètre est facultatif. Si omis, la présence ou l'absence de signature n'a aucun impact sur le Java Security Manager.

- Principaux

- Une liste de paires

principal_type/principal_name, qui doivent être présentes au sein de l'ensemble principal du thread en cours d'exécution. L'entrée de principaux est facultative. Si elle est est omise, cela signifie que les principaux du thread en cours n'auront aucun impact sur le Java Security Manager. - Permissions

- Une permission est l'accès qui est accordé au code. De nombreuses autorisations sont fournies dans le cadre de la spécification Java Enterprise Edition 6 (Java EE 6).

2.3. Exécuter JBoss EAP 6 dans le Java Security Manager

domain.sh ou standalone.sh. La procédure suivante va vous guider à travers les étapes de configuration de votre instance pour exécuter au sein d'une stratégie Java Security Manager.

Pré-requis

- Avant de suivre cette procédure, vous devrez rédiger une stratégie de sécurité, en utilisant la commande

policytoolcomprise dans votre Java Development Kit (JDK). Cette procédure assume que votre stratégie se trouve dansEAP_HOME/bin/server.policy. Sinon, vous pouvez écrire la stratégie de sécurité à l'aide 'un éditeur de texte et la sauvegarder commeEAP_HOME/bin/server.policy. - Le domaine ou le serveur autonome doivent être tout à fait arrêtés avant d'éditer un fichier de configuration quelconque.

Procédure 2.1. Configurer le gestionnaire de sécurité dans JBoss EAP 6

Ouvrir le fichier de configuration.

Ouvrir le fichier de configuration pour le modifier. Ce fichier se trouve dans un de ces emplacements, suivant que vous utilisiez un domaine géré ou un serveur autonome. Il ne s'agit pas du fichier exécutable utilisé pour démarrer le serveur ou le domaine.Domaine géré

- Dans Linux:

EAP_HOME/bin/domain.conf - Dans Windows:

EAP_HOME\bin\domain.conf.bat

Serveur autonome

- Dans Linux:

EAP_HOME/bin/standalone.conf - Dans Windows:

EAP_HOME\bin\standalone.conf.bat

Ajouter les options Java au fichier.

Pour s'assurer que les options Java soient bien utilisées, ajouter les au blic de code qui commence par :if [ "x$JAVA_OPTS" = "x" ]; then

Vous pouvez modifier la valeur de-Djava.security.policypour indiquer l'emplacement exact de votre police de sécurité. Cela ne doit prendre qu'une seule ligne, sans saut de ligne. Utiliser==quand vous définissez la propriété-Djava.security.policyindique que le gestionnaire de sécurité utilisera uniquement le fichier de police spécifié. Utiliser=indique que le gestionnaire de sécurité utilisera la police spécifiée en combinaison à la police définie dans la sectionpolicy.urldeJAVA_HOME/lib/security/java.security.Important

Les versions de JBoss Enterprise Application Platform à partir de 6.2.2 requièrent que la propriété systèmejboss.modules.policy-permissionssoit sur true.Exemple 2.1. domain.conf

JAVA_OPTS="$JAVA_OPTS -Djava.security.manager -Djava.security.policy==$PWD/server.policy -Djboss.home.dir=/path/to/EAP_HOME -Djboss.modules.policy-permissions=true"

Exemple 2.2. domain.conf.bat

set "JAVA_OPTS=%JAVA_OPTS% -Djava.security.manager -Djava.security.policy==\path\to\server.policy -Djboss.home.dir=\path\to\EAP_HOME -Djboss.modules.policy-permissions=true"

Exemple 2.3. standalone.conf

JAVA_OPTS="$JAVA_OPTS -Djava.security.manager -Djava.security.policy==$PWD/server.policy -Djboss.home.dir=$JBOSS_HOME -Djboss.modules.policy-permissions=true"

Exemple 2.4. standalone.conf.bat

set "JAVA_OPTS=%JAVA_OPTS% -Djava.security.manager -Djava.security.policy==\path\to\server.policy -Djboss.home.dir=%JBOSS_HOME% -Djboss.modules.policy-permissions=true"

Démarrer le domaine ou le serveur.

Démarrer le domaine ou le serveur en tant que normal.

2.4. Écrire une stratégie pour le Java Security Manager

Il y a une application nommée policytool dans la plupart des distributions JDK et JRE, ayant pour but la modification ou la création de polices de sécurité pour le Java Security Manager. Vous trouverez des informations sur policytool dans http://docs.oracle.com/javase/6/docs/technotes/tools/.

Procédure 2.2. Définir une stratégie pour le Java Security Manager

Démarrez

policytool.Démarrez l'outilpolicytoold'une des façons suivantes.Red Hat Enterprise Linux

À partir de votre GUI ou invite de commande, exécutez/usr/bin/policytool.Microsoft Windows Server

Exécutezpolicytool.exeà partir du menu de Démarrage (Start) ou à partir debin\de votre installation Java. L'emplacement peut varier.

Créer une stratégie.

Pour créer une stratégie, sélectionnez Add Policy Entry. Ajouter les paramètres dont vous aurez besoin, et cliquez sur Done.Modifier une stratégie existante

Sélectionnez la police à partir d'une liste de stratégies existantes, et sélectionnez le bouton Edit Policy Entry. Modifiez les paramètres suivant les besoins.Supprimer une stratégie existante.

Sélectionnez la stratégie à partir d'une liste de stratégies existantes, et sélectionnez le bouton Remove Policy Entry.

2.5. IBM JRE et Java Security Manager

JAVA_HOME/jre/lib/security/java.security, et définir la valeur de policy.provider à sun.security.provider.PolicyFile.

policy.provider=sun.security.provider.PolicyFile

2.6. Débogage des stratégies du gestionnaire de sécurité

java.security.debug configure le niveau des informations liées à la sécurité qui ont été reportées. La commande java -Djava.security.debug=help vous produira de l'aide avec l'ensemble complet des options de débogage. Définir le niveau de débogage à all est utile quand on résout un échec lié à la sécurité dont la cause est inconnue, mais en général, cela produit trop d'informations. Une valeur par défaut utile et raisonnable est access:failure.

Procédure 2.3. Activer le débogage général

Cette procédure permettra un bon niveau de sécurité général pour les informations de débogage liées à la sécurité.

Ajouter la ligne suivante au fichier de configuration du serveur.- Si l'instance de JBoss EAP 6 exécute sur une domaine géré, la ligne sera ajoutée au fichier

bin/domain.confde Linux ou au fichierbin\domain.conf.batde Windows. - Si l'instance de JBoss EAP exécute sur un domaine autonome, la ligne sera ajoutée au fichier

bin/standalone.confde Linux ou au fichierbin/standalone.conf.batde Windows.

Linux

JAVA_OPTS="$JAVA_OPTS -Djava.security.debug=access:failure"

Windows

set "JAVA_OPTS=%JAVA_OPTS% -Djava.security.debug=access:failure"

Un niveau général d'informations de débogage lié à la sécurité a été activé.

Chapitre 3. Domaines de sécurité

3.1. Domaines de sécurité

ManagementRealmstocke les informations d'authentification pour l'API de gestion, qui fournit les fonctionnalités pour l'interface CLI et la Console de gestion sur le web. Il fournit un système d'authentification pour gérer JBoss EAP 6 . Vous pouvez également utiliser leManagementRealmsi votre application a besoin des mêmes règles commerciales que vous utilisez pour l'API de gestion, lors de son authentification.ApplicationRealmstocke l'utilisateur, le mot de passe et les informations de rôle pour les applications Web et les EJB.

REALM-users.propertiesstocke les mots de passe et les mots de passe hachés.REALM-roles.propertiesstocke les mappages user-to-role.mgmt-groups.propertiesstocke le fichier de mappage user-to-group pourManagementRealm. Utilisé uniquement quand RBAC (Role-based Access Control) est activé.

domain/configuration/ et standalone/configuration/. Les fichiers sont inscrits simultanément par la commande add-user.sh ou add-user.bat. Quand vous exécutez la commande, la première décision est de décider dans quel domaine ajouter votre premier utilisateur.

3.2. Ajout d'un domaine de sécurité

Exécuter l'interface CLI

Démarrez par la commandejboss-cli.shoujboss-cli.batet connectez-vous au serveur.Créer le nouveau domaine de sécurité lui-même.

Exécutez la commande suivante pour créer un nouveau domaine de sécurité nomméMyDomainRealmsur un contrôleur de domaine ou sur un serveur autonome./host=master/core-service=management/security-realm=MyDomainRealm:add()

Créer les références du fichier de propriétés qui stocke les informations sur le nouveau rôle.

Exécutez la commande suivante pour créer un pointeur au fichier nommémyfile.properties, qui contiendra les propriétés attachées au nouveau rôle.Note

Le fichier de propriétés nouvellement créées n'est pas géré par les scriptsadd-user.shetadd-user.batinclus. Il devra être administré en externe./host=master/core-service=management/security-realm=MyDomainRealm/authentication=properties:add(path=myfile.properties)

Votre nouveau domaine de sécurité sera créé. Lorsque vous ajoutez des utilisateurs et des rôles à ce nouveau domaine, l'information va être stockée dans un fichier séparé des domaines de sécurité par défaut. Vous pouvez gérer ce nouveau fichier à l'aide de vos propres applications ou procédures.

3.3. Ajout d'un utilisateur à un domaine de sécurité

Éxécuter la commande

add-user.shouadd-user.bat.Ouvrez un terminal (shell) et changez de répertoireEAP_HOME/bin/. Si vous exécutez Red Hat Enterprise Linux ou un autre système d'exploitation style UNIX, exécutezadd-user.sh. Si vous exécutez sur un serveur Microsoft Windows, exécutezadd-user.bat.Choisir d'ajouter un utilisateur de gestion ou un utilisateur d'application.

Pour cette procédure, saisirbpour ajouter un utilisateur d'application.Choisir le domaine dans lequel l'utilisateur sera ajouté.

Par défaut, le seul domaine disponible estApplicationRealm. Si vous avez ajouté un domaine personnalisé, vous pouvez saisir son nom à la place.Saisir le nom d'utilisateur, le mot de passe et les rôles lorsque vous y serez invité.

Saisir le nom d'utilisateur, le mot de passe et les rôles lorsque vous y serez invité. Vérifiez votre choix en tapantyes, ounopour annuler les changements. Les changements sont inscrits dans les fichiers de propriétés du domaine de sécurité.

Chapitre 4. Encoder le traffic réseau

4.1. Indiquer l'interface de réseau que JBoss EAP 6 utilise

Isolez les services afin qu'ils soient accessibles uniquement aux clients qui en ont besoin augmente la sécurité de votre réseau. JBoss EAP 6 comprend deux interfaces dans sa configuration par défaut, qui se lient à l'IP adresse 127.0.0.1 ou localhost, par défaut. Une des interfaces est appelée gestion et est utilisée par la Console de gestion, CLI et API. L'autre est appelé public et est utilisé pour déployer des applications. Ces interfaces ne sont pas spéciales ou importantes, mais sont fournies comme point de départ.

management utilise les ports 9990 et 9999 par défaut, et l'interface public utilise le port 8080, ou le port 8443 avec HTTPS.

Avertissement

Stopper le serveur JBoss EAP 6

Stoppez JBoss EAP 6 en envoyant une interruption de manière appropriée à votre système d'exploitation. Si vous exécutez JBoss EAP 6 comme une application de premier plan, il suffit d'appuyer sur Ctrl+C.Démarrer JBoss EAP 6 à nouveau, en spécifiant l'adresse de liaison.

Utilisez l'argument de ligne de commande-bpour démarrer JBoss EAP 6 sur une interface particulière.Exemple 4.1. Indiquez l'interface publique.

EAP_HOME/bin/domain.sh -b 10.1.1.1

Exemple 4.2. Indiquez l'interface de gestion.

EAP_HOME/bin/domain.sh -bmanagement=10.1.1.1

Exemple 4.3. Indiquez des adresses différentes pour chaque interface.

EAP_HOME/bin/domain.sh -bmanagement=127.0.0.1 -b 10.1.1.1

Exemple 4.4. Liez l'interface publique à toutes les interfaces de réseau.

EAP_HOME/bin/domain.sh -b 0.0.0.0

-b pour spécifier une adresse IP en cours d'exécution, donc ce n'est pas recommandé. Si vous décidez de le faire, n'oubliez pas de stopper JBoss EAP 6 complètement avant d'éditer le fichier XML.

4.2. Configurer les pare-feux de réseau pour qu'ils fonctionnent dans JBoss EAP 6

La plupart des environnements de production utilisent des pare-feux dans le cadre d'une stratégie globale de sécurité réseau. Si vous avez besoin que plusieurs instances de serveur puissent communiquer entre eux ou avec des services externes tels que des serveurs web ou des bases de données, votre pare-feu doit en tenir compte. Un pare-feu bien géré ouvre uniquement les ports qui sont nécessaires à l'opération et limite l'accès aux ports pour des adresses IP, des sous-réseaux et protocoles réseau spécifiques.

Pré-requis

- Déterminez les ports que vous souhaitez ouvrir.

- Vous devez avoir une bonne compréhension de vos logiciels de pare-feux. Cette procédure utilise la commande

system-config-firewallde Red Hat Enterprise Linux 6. Microsoft Windows Server inclut un pare-feu intégré, et plusieurs solutions de pare-feux de tierce partie existent pour chaque plate-forme. Sur un serveur Microsoft Windows, vous pouvez utiliser PowerShell pour configurer le pare-feu.

Cette procédure configure un pare-feu dans un environnement qui comprend les hypothèses suivantes :

- Le système d'exploitation est Red Hat Enterprise Linux 6

- JBoss EAP 6 exécute sur l'hôte

10.1.1.2. En option, le serveur peut avoir son propre pare-feu. - Le serveur du pare-feu de réseau exécute sur l'hôte

10.1.1.1sur l'interfaceeth0, et possède une interface externeeth1. - Le trafic de réseau du port

5445(port utilisé par JMS) devra être renvoyé sur JBoss EAP 6. Aucun autre trafic doit pouvoir transiter par le pare-feu du réseau.

Procédure 4.1. Gérer les pare-feux de réseau pour qu'ils soient opérationnels dans JBoss EAP 6

Connectez-vous à la Console de management.

Connectez-vous dans la Console de gestion. Par défaut, elle exécute sur http://localhost:9990/console/.Déterminez les liaisons de socket utilisées par le groupe de liaisons de socket.

- Cliquez sur l'étiquette Configuration qui se trouve en haut de la console de gestion.

- Étendre le menu General Configuration. Sélectionnez Socket Binding (liaison de sockets).

- L'écran Socket Binding Declarations apparaît. Au départ, le groupe

standard-socketsapparaît. Choisissez un autre groupe en le sélectionnant à partir de la case de combo sur la droite.

Note

Si vous utilisez un serveur autonome, il ne possédera qu'un seul groupe de liaisons de socket.La liste de noms de sockets et des ports apparaît, avec huit valeurs par page. Vous pourrez naviguer entre les pages grâce à la flèche de navigation en dessous du tableau.Déterminez les ports que vous souhaitez ouvrir.

Suivant la fonction d'un port particulier, et suivant les besoins de votre environnement, certains ports devront sans doute être ouverts sur votre pare-feu.Configurez votre pare-feu pour redirigez le trafic réseau vers la plateforme JBoss EAP 6.

Procédez à ces étapes de configuration de votre pare-feu de réseau pour permettre au trafic de se diriger vers le port désiré.- Connectez-vous au pare-feu de votre machine, et accéder à cette commande, en tant qu'utilisateur root.

- Saisir la commande

system-config-firewallpour lancer l'utilitaire de configuration du pare-feu. Un GUI ou Utilitaire de ligne de commande opérera selon la façon dont vous êtes connecté au système de pare-feu. Cette tâche assume que vous êtes connecté via SSH et que vous utilisez l'interface de ligne de commande. - Utiliser la clé TAB de votre clavier pour naviguer vers le bouton Customize, puis appuyer sur la clé ENTER. L'écranTrusted Services apparaîtra.

- Ne changez aucune valeur, mais utilisez la clé TAB pour naviguer vers le bouton Forward, puis, appuyer sur ENTER pour aller vers le prochain écran. L'écran Other Ports apparaîtra.

- Utiliser la clé TAB pour naviguer vers le bouton <Add>, puis appuyer sur la clé ENTER. L'écran Port and Protocol apparaîtra.

- Saisir

5445dans le champ Port / Port Range, puis utiliser la clé TAB pour vous rendre dans le champ Protocol, puis saisirtcp. Utiliser la clé TAB pour naviguer vers le bouton OK, puis appuyer sur ENTER. - Utiliser la clé TAB pour naviguer vers le bouton Forward jusqu'à atteindre l'écran Port Forwarding.

- Utiliser la clé TAB pour naviguer vers le bouton <Add>, puis appuyer sur la clé ENTER.

- Remplir les valeurs suivantes pour définir la redirection de port vers port

5445.- Interface source :

eth1 - Protocole :

tcp - Port / Plage de port :

5445 - Destination IP address :

10.1.1.2 - Port / Plage de port :

5445

Utiliser la clé TAB pour naviguer vers le bouton OK, puis appuyer sur la clé ENTER. - Utiliser la clé TAB pour naviguer vers le bouton Close, puis appuyer sur la clé ENTER.

- Utiliser la clé TAB pour naviguer vers le bouton OK, puis appuyer sur ENTER. Pour appliquer les changements, lire la notice d'avertissement, puis appuyer sur Yes.

Configurer un pare-feu sur votre hôte de plateforme JBoss EAP 6.

Certaines organisations choisissent de configurer un pare-feu sur le serveur JBoss EAP 6 lui-même et de fermer tous les ports qui ne sont pas utiles à son fonctionnement. Voir Section 4.3, « Ports de réseau utilisés par JBoss EAP 6 » pour déterminer quels ports ouvrir, puis fermer le reste. La configuration par défaut de Red Hat Enterprise Linux 6 ferme tous les ports sauf22(utilisé pour Secure Shell (SSH) et5353(utilisé pour la multi-diffusion DNS). Si vous configurez les ports, assurez-vous que vous avez un accès physique à votre serveur pour ne pas, par inadvertance, vous verrouiller vous-même.

Votre pare-feu est configuré pour renvoyer le trafic vers votre serveur JBoss EAP 6 interne, de la façon dont vous avez spécifié dans la configuration de votre pare-feu. Si vous avez choisi d'activer un pare-feu sur votre serveur JBoss Enterprise Application Platform 6, tous les ports seront fermés sauf ceux nécessaires à l'exécution de vos applications.

Procédure 4.2. Configurer le pare-feu dans Microsoft Windows avec PowerShell

- Désactiver le pare-feu pour déterminer si le comportement de réseau actuel est lié à la configuration du pare-feu à des fins de débogage.

Start-Process "$psHome\powershell.exe" -Verb Runas -ArgumentList '-command "NetSh Advfirewall set allprofiles state off"'

- Autoriser les connexions UDP sur le port 23364. Par exemple :

Start-Process "$psHome\powershell.exe" -Verb Runas -ArgumentList '-command "NetSh Advfirewall firewall add rule name="UDP Port 23364" dir=in action=allow protocol=UDP localport=23364"' Start-Process "$psHome\powershell.exe" -Verb Runas -ArgumentList '-command "NetSh Advfirewall firewall add rule name="UDP Port 23364" dir=out action=allow protocol=UDP localport=23364"'

4.3. Ports de réseau utilisés par JBoss EAP 6

- Le fait que vos groupes de serveurs utilisent le groupe de liaisons de sockets par défaut, ou un groupe de liaisons de sockets personnalisé.

- Les exigences de vos déploiements individuels.

Note

8080 et si votre serveur utilise un décalage de port de 100, son port HTTP sera 8180.

Groupes de liaison de sockets par défaut

full-ha-socketsfull-socketsha-socketsstandard-sockets

Tableau 4.1. Référence aux Groupes de liaisons de sockets par défaut

| Nom | Port | Port multi-diffusion | Description | full-ha-sockets | full-sockets | ha-socket | standard-socket |

|---|---|---|---|---|---|---|---|

ajp | 8009 | Protocole Apache JServ. Utilisé pour le clustering HTTP et pour l'équilibrage des charges. | Oui | Oui | Oui | Oui | |

http | 8080 | Le port par défaut des applications déployées. | Oui | Oui | Oui | Oui | |

https | 8443 | Connexion cryptée-SSL entre les applications déployées et les clients. | Oui | Oui | Oui | Oui | |

jacorb | 3528 | Services CORBA pour les transactions JTS et autres services dépendants-ORB. | Oui | Oui | Non | Non | |

jacorb-ssl | 3529 | Services CORBA cryptés-SSL. | Oui | Oui | Non | Non | |

jgroups-diagnostics | 7500 | Multidiffusion. Utilisée pour découvrir des pairs dans les groupements HA. Non configurable par les Interfaces de gestion. | Oui | Non | Oui | Non | |

jgroups-mping | 45700 | Multidiffusion. Utilisée pour découvrir l'appartenance de groupe d'origine dans un cluster HA. | Oui | Non | Oui | Non | |

jgroups-tcp | 7600 | Découverte de pairs unicastes dans les groupements HA avec TCP. | Oui | Non | Oui | Non | |

jgroups-tcp-fd | 57600 | Utilisé pour la détection des échecs en TCP. | Oui | Non | Oui | Non | |

jgroups-udp | 55200 | 45688 | Découverte de pairs unicastes dans les groupements HA avec UDP. | Oui | Non | Oui | Non |

jgroups-udp-fd | 54200 | Utilisé pour la détection des échecs par UDP. | Oui | Non | Oui | Non | |

messaging | 5445 | Service JMS. | Oui | Oui | Non | Non | |

messaging-group | Référencé par la diffusion HornetQ JMS et les groupes Discovery | Oui | Oui | Non | Non | ||

messaging-throughput | 5455 | Utilisé par JMS Remoting. | Oui | Oui | Non | Non | |

mod_cluster | 23364 | Port de multidiffusion pour la communication entre JBoss EAP 6 et l'équilibreur de charges HTTP. | Oui | Non | Oui | Non | |

osgi-http | 8090 | Utilisé par les composants internes qui utilisent le sous-système OSGi. Non configurable par les Interfaces de gestion. | Oui | Oui | Oui | Oui | |

remoting | 4447 | Utilisé pour l'invocation EJB. | Oui | Oui | Oui | Oui | |

txn-recovery-environment | 4712 | Gestionnaire de recouvrement des transactions JTA. | Oui | Oui | Oui | Oui | |

txn-status-manager | 4713 | Gestionnaire des transactions JTA / JTS. | Oui | Oui | Oui | Oui |

En plus des groupes de liaisons de socket, chaque contrôleur d'hôte ouvre deux ports supplémentaires pour la gestion :

9990- Le port de Console de gestion web9999- Le port utilisé par la Console de gestion et par le Managemetn API

4.4. Cryptage

4.5. Cryptage SSL

4.6. Implémentation du cryptage SSL pour le serveur de JBoss EAP 6.

De nombreuses applications web requièrent une connexion cryptée-SSL entre les clients et le serveur, connue sous le nom de connexion HTTPS. Vous pouvez utiliser cette procédure pour activer HTTPS sur votre serveur ou groupe de serveurs.

Pré-requis

- Un ensemble de clés de cryptage SSL et un certificat de cryptage SSL. Vous pourrez vous les procurer par l'intermédiaire d'une autorité de signature de certificats. Pour générer les clés de cryptage par les utilitaires de Red Hat Enterprise Linux, voir Section 4.7, « Générer une clé de cryptage SSL et un certificat ».

- Informations utiles sur votre environnement et sur votre installation :

- Le nom complet du répertoire où les fichiers de certificats sont stockés.

- Le mot de passe de cryptage pour vos clés de cryptage.

- Exécuter l'interface CLI et le connecter à votre contrôleur de domaine ou à votre serveur autonome.

Note

/profile=default du début d'une commande de Management CLI.

Procédure 4.3. Configurer le JBoss Web Server pour qu'il puisse utiliser HTTPS

Ajoutez un nouveau connecteur HTTPS.

Exécutez la commande de Management CLI suivante, en changeant le profil comme il se doit. Cela va créer un nouveau connecteur sécurisé, nomméHTTPS, qui utilise le protocolehttps, la liaison de sockethttps(ayant comme valeur par défaut8443), et qui est définie pour être sécurisée.Exemple 4.5. Commande de Management CLI

/profile=default/subsystem=web/connector=HTTPS/:add(socket-binding=https,scheme=https,protocol=HTTP/1.1,secure=true)

- Éxécutez la commande de Management CLI suivante pour définir le protocole à

TLSv1.Exemple 4.6. Commande de Management CLI

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=protocol,value=TLSv1)

Sélectionnez les suites de cryptage qui conviennent

Il existe un certain nombre de primitives cryptographiques disponibles, utilisées comme blocs de base pour former des suites de chiffrement. Le premier tableau répertorie les primitives cryptographiques recommandées. Le deuxième énumère les primitives cryptographiques qui, bien qu'elles puissent être utilisées pour assurer la compatibilité avec les logiciels existants, ne sont pas considérées comme aussi sûres que celles qui sont recommandées.Avertissement

Red Hat recommande de faire une liste blanche sélective d'un ensemble d'algorithmes de chiffrage puissants à utiliser pour lacipher-suite. L'activation de systèmes de chiffrage faibles est un risque important de sécurité. Consultez la documentation du fournisseur de votre JDK avant de statuer sur les suites de chiffrement particulières à utiliser, car il peut y avoir des problèmes de compatibilité.Tableau 4.2. Primitives cryptographiques recommandées

RSA avec clés 2048 bit et OAEP AES-128 en mode CBC SHA-256 HMAC-SHA-256 HMAC-SHA-1 Tableau 4.3. Autres primitives cryptographiques

RSA avec des clés qui dépassent 1024 et taille de remplissage héritée AES-192 AES-256 3DES (triple DES, avec deux ou trois clés de 56 bit) RC4 (fortement déconseillé) SHA-1 HMAC-MD5 Pour obtenir une liste complète des paramètres que vous pouvez définir pour les propriétés SSL du connecteur, voir Section 4.8, « Référence de connecteur SSL ».Configurer le certificat de cryptage SSL et les clés.

Exécutez la commande CLI suivante pour configurer votre certificat SSL, en remplaçant vos propres valeurs par celles de l'exemple. Cet exemple suppose que le keystore est copié dans le répertoire de configuration du serveur, qui estEAP_HOME/domain/configuration/pour un domaine géré.Exemple 4.7. Commande de Management CLI

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration:add(name=https,certificate-key-file="${jboss.server.config.dir}/keystore.jks",password=SECRET, key-alias=KEY_ALIAS, cipher-suite=CIPHERS)Déployer une application.

Déployez une application dans un groupe de serveurs qui utilise le profil que vous avez configuré. Si vous utilisez un serveur autonome, déployer une application sur votre serveur. Les demandes HTTPS en sa direction utilisent la nouvelle connexion cryptée-SSL.

4.7. Générer une clé de cryptage SSL et un certificat

Pré-requis

- La commande

keytooldoit être disponible. Elle est fournie par le Java Development Kit. Dans Red Hat Enterprise Linux, OpenJDK installe cette commande à l'emplacement suivant/usr/bin/keytool. - Comprendre la syntaxe et les paramètres de la commande

keytool. Cette procédure utilise des instructions extrêmement standard, car des discussions plus sophistiquées sur les spécificités des certificats SSL ou sur la commandekeytoolsont hors de portée de cette documentation.

Procédure 4.4. Générer une clé de cryptage SSL et un certificat

Générer un keystore avec des clés privées et des clés publiques.

Exécutez la commande suivante pour générer un keystore nomméserver.keystoreayant comme aliasjbossdans votre répertoire actuel.keytool -genkeypair -alias jboss -keyalg RSA -keystore server.keystore -storepass mykeystorepass --dname "CN=jsmith,OU=Engineering,O=mycompany.com,L=Raleigh,S=NC,C=US"

Le tableau suivant décrit les paramètres utilisés avec la commande « keytool ».Paramètre Description -genkeypairLa commande keytoolqui génère une paire de clés contenant une clé publique et une clé privée.-aliasL'alias est pour le keystore. Cette valeur est arbitraire, mais l'alias jbossest la valeur par défaut utilisée par le serveur JBoss Web.-keyalgL'algorithme de création de paires de clés. Dans ce cas, c'est RSA.-keystoreLe nom et l'emplacement du fichier keystore. L'emplacement par défaut est le répertoire en cours. Le nom que vous choisissez est arbitraire. Dans ce cas, il s'agit du fichier nommé server.keystore.-storepassCe mot de passe est utilisé pour authentifier le keystore, et pour que la clé puisse être lue. Le mot de passe doit contenir au moins 6 caractères de long et doit être fourni quand on accède au keystore. Dans un tel cas, on utilise mykeystorepass. Si vous omettez ce paramètre, on vous demandera de le saisir quand vous exécuterez la commande.-keypassIl s'agit du mot de passe pour la clé.Note

À cause d'une limitation d'implémentation, il doit correspondre à celui du mot de passe du store.--dnameUne chaîne avec des guillemets qui décrit le nom distinct de la clé, comme par exemple : "CN=jsmith,OU=Engineering,O=mycompany.com,L=Raleigh,C=US". Cette chaîne est une compilation des composants suivants : CN- Le nom commun ou le nom d'hôte. Si le nom d'hôte est "jsmith.mycompany.com", leCNsera "jsmith".OU- L'unité organisationnelle, par exemple "Engineering"O- Le nom de l'organisation, par exemple "mycompany.com".L- La localité, par exemple "Raleigh" ou "London"S- L'état ou la province, par exemple "NC". Ce paramètre est optionnel.C- Les 2 lettres d'un code pays, par exemple "US" ou "UK".

Quand vous exécuterez la commande ci-dessus, on vous demandera les informations suivantes :- Si vous n'utilisiez pas le paramètre

-storepasssur la ligne de commande, on vous demandera de saisir le mot de passe du keystore. Saisir le nouveau mot de passe à la seconde invite. - Si vous n'utilisez pas le paramètre

-keypasssur la ligne de commande, on vous demandera de saisir le mot de passe de la clé. Appuyez sur Enter pour le définir à la même valeur que celle du mot de passe du keystore.

Quand la commande s'achèvera, le fichierserver.keystorecontiendra la clé unique avec l'aliasjboss.Vérifier la clé.

Vérifiez que la clé fonctionne correctement en utilisant la commande suivante.keytool -list -keystore server.keystore

On vous demande le mot de passe du keystore. Les contenus du keystore sont affichés (dans ce cas, il s'agit d'une simple clé nomméejboss). Notez le type de la cléjboss, qui estPrivatekeyEntry. Cela indique que le keystore contient à la fois une entrée publique et une entrée privée pour cette clé.Créer une demande de signature de certificat.

Exécutez la commande suivante pour générer une demande de signature de certificat en utilisant la clé publique du keystore que vous avez créée dans la 1ère étape.keytool -certreq -keyalg RSA -alias jboss -keystore server.keystore -file certreq.csr

On vous demandera le mot de passe pour pouvoir authentifier le keystore. La commandekeytoolcrée alors une nouvelle demande de signature de certificat nomméecertreq.csrdans le répertoire en cours d'utilisation.Tester la demande de signature de certificat nouvellement générée.

Tester les contenus du certificat avec la commande suivante :openssl req -in certreq.csr -noout -text

Les détails du certificat apparaissent.En option : soumettre votre demande de signature de certificat à une autorité de certification (AC).

Une Autorité de Certification (AC) authentifie votre certificat pour qu'il soit considéré de confiance par des clients de tierce partie. L'AC vous a produit un certificat signé, et en option, vous a peut être fourni un ou plusieurs certificats intermédiaires.Option : exporter un certificat auto-signé du keystore.

Si vous n'en avez besoin que dans un but de test ou en interne, vous pourrez utiliser un certificat auto-signé. Vous pourrez en exporter un, créé dans la première étape, en provenance du keystore, comme suit :keytool -export -alias jboss -keystore server.keystore -file server.crt

On vous demande un mot de passe pour pouvoir s'authentifier au keystore. Un certificat auto-signé, intituléserver.crt, a été créé dans le répertoire en cours d'utilisation.Importer le certificat signé avec tout certificat intermédiaire.

Importer chaque certificat, dans l'ordre dans lequel l'AC vous le demande. Pour chaque AC que vous importez, remplacerintermediate.caouserver.crtpar le nom du fichier. Si vos certificats ne sont pas fournis dans des fichiers séparés, créer un fichier séparé pour chaque certificat, et coller leur contenu dans le fichier.Note

Votre certificat signé et les clés de ce certificat sont des ressources de valeur. Soyez vigilant sur la façon dont vous les transporterez entre les serveurs.keytool -import -keystore server.keystore -alias intermediateCA -file intermediate.ca

keytool -importcert -alias jboss -keystore server.keystore -file server.crt

Testez que vos certificats soient bien importés avec succès.

Exécutez la commande suivante, et saisissez le mot de passe de keystore quand on vous le demandera. Les contenus de votre keystore seront affichés, et les certificats feront partie de la liste.keytool -list -keystore server.keystore

Votre certificat signé est maintenant inclus dans votre keystore et est prêt à l'utilisation pour crypter les connexions SSL, y compris les communications au serveur web HTTPS.

4.8. Référence de connecteur SSL

par défaut. Changez le nom du profil à celui que vous souhaitez configurer, pour un domaine géré, ou omettre la portion /profile=default de la commande, pour un serveur autonome.

Tableau 4.4. Attributs de connecteurs SSL

| Attribut | Description | Commande CLI |

|---|---|---|

| name |

Le nom d'affichage du connecteur SSL

|

L'attribute

name est en lecture seule.

|

| verify-client |

Les valeurs possibles de

verify-client diffèrent selon qu'il s'agisse d'un connecteur HTTP/HTTPS ou d'un connecteur natif APR qui est utilisé.

Connecteur HTTP/HTTPS

Les valeurs possibles sont Connecteur APR natif

Les valeurs possibles sont |

La commande du premier exemple utilise le connecteur HTTPS.

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=verify-client,value=want)

La commande du second exemple utilise le connecteur APR.

/profile=default/subsystem=web/connector=APR/ssl=configuration/:write-attribute(name=verify-client,value=require) |

| verify-depth |

Le nombre maximal d'émetteurs de certificats intermédiaires vérifiés avant de décider que les clients n'ont pas de certificat valide. La valeur par défaut est

10.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=verify-depth,value=10) |

| certificate-key-file |

Le chemin d'accès complet et nom de fichier du keystore où le certificat de serveur signé est stocké. Avec le cryptage JSSE, ce fichier de certificat sera le seul, tandis que OpenSSL utilise plusieurs fichiers. La valeur par défaut est le fichier

.keystore dans le répertoire home de l'utilisateur exécutant JBoss EAP 6. Si votre keystoreType n'utilise pas de fichier, définissez le paramètre en chaîne vide.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=certificate-key-file,value=../domain/configuration/server.keystore) |

| certificate-file |

Si vous utilisez un cryptage OpenSSL, définissez la valeur de ce paramètre au chemin d'accès du fichier qui contient le certificat de serveur.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=certificate-file,value=server.crt) |

| password |

Le mot de passe pour le trustore et le keystore à la fois. Dans l'exemple suivant, remplacez PASSWORD par votre propre mot de passe.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=password,value=PASSWORD) |

| protocol |

Version du protocole SSL à utiliser. Les valeurs prises en charge dépendent de l'implémentation sous-jacente (JSSE ou OpenSSL). Consultez Java SSE Documentation.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=protocol,value=ALL) |

| cipher-suite |

Une liste des cryptages autorisés. Pour la syntaxe JSSE, cela devra corrrespondre à une liste séparée par des virgules. Pour la syntaxe OpenSSL, cela devra correspondre à une liste séparée par deux-points.

La valeur par défaut est

HIGH:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5.

L'exemple ne mentionne que deux cryptages possibles, mais les exemples de la vie courante en utilisent d'autres.

Important

L'utilisation de cryptages faibles posent des risques de sécurité importants. Voir http://www.nist.gov/manuscript-publication-search.cfm?pub_id=915295 pour obtenir des informations NIST sur les suites de cryptage.

Pour obtenir une liste de cryptage OpenSSL, consultez https://www.openssl.org/docs/apps/ciphers.html#CIPHER_STRINGS. Notez que ce qui suit n'est pas pris en charge :

@SECLEVEL, SUITEB128, SUITEB128ONLY, SUITEB192.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=cipher-suite, value="TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA") |

| key-alias |

L'alias utilisé pour le certificat de serveur dans le keystore. Dans l'exemple suivant, remplacez KEY_ALIAS par l'alias de votre certificat.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=key-alias,value=KEY_ALIAS) |

| truststore-type |

Le type de truststore. Il existe différents types de truststores, dont

PKCS12 et le JKS standard de Java.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=truststore-type,value=jks) |

| keystore-type |

Le type de keystore. Il existe différents types de keystores, dont

PKCS12 et le JKS standard de Java.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=keystore-type,value=jks) |

| ca-certificate-file |

Le fichier contenant les certificats CA. Il s'agit du

truststoreFile, dans le cas de JSSE, et il utilise le même mot de passe que le keystore. Le fichier ca-certificate-file est utilisé pour valider les certificats de clients.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=certificate-file,value=ca.crt) |

| ca-certificate-password |

Le mot de passe de certificat pour le

ca-certificate-file. Dans l'exemple ci-dessous, remplacez MASKED_PASSWORD par votre propre mot de passe masqué.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=ca-certificate-password,value=MASKED_PASSWORD) |

| ca-revocation-url |

Un fichier ou URL qui contient la liste de révocations. Se réfère au

crlFile pour JSSE ou au SSLCARevocationFile pour SSL.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=ca-revocation-url,value=ca.crl) |

| session-cache-size |

La taille du cache SSLSession. Cet attribut s'applique uniquement aux connecteurs JSSE. La valeur par défaut est

0, qui indique une taille de cache illimitée.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=session-cache-size,value=100) |

| session-timeout |

Le nombre de secondes avant qu'une SSLSession n'expire. Cet attribut s'applique uniquement aux connecteurs JSSE. La valeur par défaut est

86400 secondes, ce qui correspond à 24 heures.

|

/profile=default/subsystem=web/connector=HTTPS/ssl=configuration/:write-attribute(name=session-timeout,value=43200) |

4.9. Encodage se conformant à FIPS 140-2

4.9.1. Conformité FIPS 140-2

4.9.2. Cryptographie compatible FIPS 140-2 dans JDK IBM

Stockage des clés

keytool en mode compatible FIPS, utilisez l'option -providerClass sur chaque commande, comme suit :

keytool -list -storetype JCEKS -keystore mystore.jck -storepass mystorepass -providerClass com.ibm.crypto.fips.provider.IBMJCEFIPS

Examinez les informations de fournisseur FIPS

-Djavax.net.debug=true à standalone.conf ou à domain.conf. Les informations sur le fournisseur FIPS seront journalisées dans server.log, comme par exemple :

04:22:45,685 INFO [stdout] (http-/127.0.0.1:8443-1) JsseJCE: Using MessageDigest SHA from provider IBMJCEFIPS version 1.7 04:22:45,689 INFO [stdout] (http-/127.0.0.1:8443-1) DHCrypt: DH KeyPairGenerator from provider from init IBMJCEFIPS version 1.7 04:22:45,754 INFO [stdout] (http-/127.0.0.1:8443-1) JsseJCE: Using KeyFactory DiffieHellman from provider IBMJCEFIPS version 1.7 04:22:45,754 INFO [stdout] (http-/127.0.0.1:8443-1) JsseJCE: Using KeyAgreement DiffieHellman from provider IBMJCEFIPS version 1.7 04:22:45,754 INFO [stdout] (http-/127.0.0.1:8443-1) DHCrypt: DH KeyAgreement from provider IBMJCEFIPS version 1.7 04:22:45,754 INFO [stdout] (http-/127.0.0.1:8443-1) DHCrypt: DH KeyAgreement from provider from initIBMJCEFIPS version 1.7

4.9.3. Mots de passe conformes FIPS 140-2

- Une longueur minimale de sept (7) caractères.

- Il doit inclure des caractères d'au moins trois (3) des classes de caractères suivantes :

- chiffres ASCII,

- minuscules ASCII,

- majuscules ASCII,

- non alphanumériques ASCII, et

- non-ASCII.

4.9.4. Activer la Cryptography FIPS 140-2 pour SSL dans Red Hat Enterprise Linux 6

Pré-requis

- Red Hat Enterprise Linux 6 doit déjà être configuré pour être configuré en conformité avec FIPS 140-2. Voir https://access.redhat.com/knowledge/solutions/137833.

Procédure 4.5. Voir Conformité Cryptographie FIPS 140-2 pour SSL

Créez la base de données

Créez la base de données NSS dans un répertoire qui appartienne à l'utilisateurjboss.$ mkdir -p /usr/share/jboss-as/nssdb $ chown jboss /usr/share/jboss-as/nssdb $ modutil -create -dbdir /usr/share/jboss-as/nssdb

Créez un fichier de configuration NSS

Créez un nouveau fichier texte ayant comme nomnss_pkcsll_fips.cfgdans le répertoire/usr/share/jboss-asavec le contenu suivant :name = nss-fips nssLibraryDirectory=/usr/lib64 nssSecmodDirectory=/usr/share/jboss-as/nssdb nssModule = fips

Le fichier de configuration NSS doit spécifier :- un nom,

- le répertoire où se trouve la bibliothèque, et

- le répertoire où la base de données NSS a été créée selon l'étape 1.

Si vous n'êtes pas sur une version 64bit de Red Hat Enterprise Linux 6, alors définisseznssLibraryDirectoryà/usr/libà la place de/usr/lib64.Activez le fournisseur SunPKCS11

Modifiez le fichier de configurationjava.securityde votre JRE ($JAVA_HOME/jre/lib/security/java.security) et ajoutez la ligne suivante :security.provider.1=sun.security.pkcs11.SunPKCS11 /usr/share/jboss-as/nss_pkcsll_fips.cfg

Notez que le fichier de configuration spécifié sur cette ligne est le fichier créé à l'étape 2.Toute autre lignesecurity.provider.Xde ce fichier devra posséder la valeur X +1 pour que la priorité soit donnée à ce fournisseur.Activez le mode FIPS pour la bibliothèque NSS

Exécutez la commandemodutilcomme indiqué pour activer le mode FIPS :modutil -fips true -dbdir /usr/share/jboss-as/nssdb

Notez que le répertoire indiqué ici est le répertoire créé à l'étape 1.Vous aurez sans doute une erreur de bibliothèque à ce niveau, ce qui vous oblige à régénérer les signatures de bibliothèques sur certains des objets NSS partagés.Modifiez le mot de passe du token FIPS

Définissez le mot de passe du token FIPS par la commande suivante. Notez que le nom du token doit correspondre àNSS FIPS 140-2 Certificate DB.modutil -changepw "

NSS FIPS 140-2 Certificate DB" -dbdir /usr/share/jboss-as/nssdbLe mot de passe utilisé pour le token FIPS doit être un mot de passe conforme FIPS.Créez le certificat grâce aux outils NSS

Saisissez la commande suivante pour créer un certificat par les outils NSS.certutil -S -k rsa -n jbossweb -t "u,u,u" -x -s "CN=localhost, OU=MYOU, O=MYORG, L=MYCITY, ST=MYSTATE, C=MY" -d /usr/share/jboss-as/nssdb

Configurez le connecteur HTTPS pour utiliser le keystore PKCS11

Ajoutez un connecteur HTTPS par la commande suivante dans JBoss CLI :/subsystem=web/connector=https/:add(socket-binding=https,scheme=https,protocol=HTTP/1.1,secure=true)

Puis, ajoutez la configuration SSL par la commande suivante, en remplaçant PASSWORD par le mot de passe conforme FIPS de l'étape 5./subsystem=web/connector=https/ssl=configuration:add(name=https,password=PASSWORD,keystore-type=PKCS11, cipher-suite="SSL_RSA_WITH_3DES_EDE_CBC_SHA,SSL_DHE_RSA_WITH_3DES_EDE_CBC_SHA, TLS_RSA_WITH_AES_128_CBC_SHA,TLS_DHE_DSS_WITH_AES_128_CBC_SHA, TLS_DHE_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA, TLS_DHE_DSS_WITH_AES_256_CBC_SHA,TLS_DHE_RSA_WITH_AES_256_CBC_SHA, TLS_ECDH_ECDSA_WITH_3DES_EDE_CBC_SHA,TLS_ECDH_ECDSA_WITH_AES_128_CBC_SHA, TLS_ECDH_ECDSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_ECDSA_WITH_3DES_EDE_CBC_SHA, TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA, TLS_ECDH_RSA_WITH_3DES_EDE_CBC_SHA,TLS_ECDH_RSA_WITH_AES_128_CBC_SHA, TLS_ECDH_RSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA, TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA, TLS_ECDH_anon_WITH_3DES_EDE_CBC_SHA,TLS_ECDH_anon_WITH_AES_128_CBC_SHA, TLS_ECDH_anon_WITH_AES_256_CBC_SHA")

Vérifier

Vérifiez que la JVM puisse lire la clé privée du keystore PKCS11 en exécutant la commande suivante :keytool -list -storetype pkcs11

Exemple 4.8. Configuration XML du connecteur HTTPS avec conformité FIPS 140-2

<connector name="https" protocol="HTTP/1.1" scheme="https" socket-binding="https" secure="true">

<ssl name="https" password="****"

cipher-suite="SSL_RSA_WITH_3DES_EDE_CBC_SHA,SSL_DHE_RSA_WITH_3DES_EDE_CBC_SHA,

TLS_RSA_WITH_AES_128_CBC_SHA, TLS_DHE_DSS_WITH_AES_128_CBC_SHA,

TLS_DHE_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA,

TLS_DHE_DSS_WITH_AES_256_CBC_SHA,TLS_DHE_RSA_WITH_AES_256_CBC_SHA,

TLS_ECDH_ECDSA_WITH_3DES_EDE_CBC_SHA,TLS_ECDH_ECDSA_WITH_AES_128_CBC_SHA,

TLS_ECDH_ECDSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_ECDSA_WITH_3DES_EDE_CBC_SHA,

TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA,

TLS_ECDH_RSA_WITH_3DES_EDE_CBC_SHA,TLS_ECDH_RSA_WITH_AES_128_CBC_SHA,

TLS_ECDH_RSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA,

TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,

TLS_ECDH_anon_WITH_3DES_EDE_CBC_SHA,TLS_ECDH_anon_WITH_AES_128_CBC_SHA,

TLS_ECDH_anon_WITH_AES_256_CBC_SHA"

keystore-type="PKCS11"/>

</connector>cipher-suite a des sauts de ligne insérés pour faciliter la lecture.

Chapitre 5. Sécuriser les interfaces de gestion

5.1. Configuration de la sécurité utilisateur par défaut

Toutes les interfaces de gestion de JBoss EAP 6 sont sécurisées par défaut. Cette sécurité existe sous deux formes :

- Les interfaces locales sont sécurisées par un contrat SASL entre des clients locaux et le serveur auquel ils se connectent. Ce mécanisme de sécurité repose sur la capacité du client à accéder au système de fichiers local. C'est parce que l'accès au système de fichiers local permettait au client d'ajouter un utilisateur ou encore de modifier la configuration pour déjouer les autres mécanismes de sécurité. Cela est conforme au principe selon lequel si l'accès physique au système de fichiers est possible, les autres mécanismes de sécurité sont alors superflus. Le mécanisme passe par quatre étapes :

Note

L'accès HTTP est considéré comme éloigné, même si vous vous connectez à l'hôte local par HTTP.- Le client envoie un message au serveur incluant une requête pour authentifier le mécanisme SASL local.

- Le serveur génère un token unique, qu'il écrit dans un fichier unique, et envoie un message au client avec le chemin d'accès fichier complet.

- Le client lit le token dans le fichier et l'envoie au serveur, pour vérifier qu'il ait bien un accès local au système de fichiers.

- Le serveur vérifie le token et efface le fichier.

- Les clients distants, y compris HTTP, utilisent une sécurité basée domaine. Le domaine par défaut, qui comprend les autorisations pour configurer l'instance JBoss EAP 6 à distance en utilisant les interfaces de gestion, est

ManagementRealm. Un script est fourni pour vous permettre d'ajouter des utilisateurs à ce domaine (ou à des domaines que vous créez). Pour plus d'informations sur la façon d'ajouter des utilisateurs, voir le chapitre Getting Started de JBoss EAP 6 Installation Guide. Pour chaque utilisateur, le nom d'utilisateur, un mot de passe haché sont stockés dans un fichier.- Domaine géré

EAP_HOME/domain/configuration/mgmt-users.properties- Serveur autonome

EAP_HOME/standalone/configuration/mgmt-users.properties

Même si les contenus demgmt-users.propertiessont masqués, le fichier doit toujours être considéré comme un fichier sensible. Il est recommandé qu'il soit défini sur le mode de fichier600, qui ne donne aucun accès autre que l'accès en lecture et écriture au propriétaire du fichier.

5.2. Aperçu général de la configuration de l'interface de gestion avancée

EAP_HOME/domain/configuration/host.xml ou EAP_HOME/standalone/configuration/standalone.xml contrôle l'interface réseau à laquelle se relie le processus contrôleur hôte, les types d'interfaces de gestion qui sont disponibles à tous, et quel type de système d'authentification est utilisé pour authentifier les utilisateurs sur chaque interface. Cette rubrique explique comment configurer les interfaces de gestion en fonction de votre environnement.

<management> avec les quatre éléments enfant configurables suivants. Les domaines de sécurité et les connexions sortantes sont définies chacune pour commencer, puis appliquées aux interfaces de gestion en tant qu'attributs.

- <security-realms>

- <outbound-connections>

- <management-interfaces>

- <audit-log>

Note

Le domaine de sécurité est chargé de l'authentification et de permettre aux utilisateurs autorisés d'administrer JBoss EAP 6 via l'API de gestion, l'interface CLI ou la Console de gestion basée-web.

ManagementRealm et ApplicationRealm. Chacun de ces domaines de sécurité utilise un fichier -users.properties pour stocker les utilisateurs et les mots de passe de hachage, et -roles.properties pour stocker les correspondances entre les utilisateurs et les rôles. Un support est également inclus pour le domaine de sécurité activé-LDAP.

Note

Certains domaines de sécurité se connectent à des interfaces externes, comme un serveur LDAP. Une connexion sortante définit la manière d'établir cette connexion. Un type de connexion prédéfinie, la connexion ldap-connection, définit tous les attributs obligatoires et facultatifs pour se connecter au serveur LDAP et vérifier les informations d'identification.

Une interface de gestion comprend des propriétés sur la façon de connecter et configurer JBoss EAP. Ces informations comprennent l'interface réseau nommée, le port, le domaine de sécurité et autres informations configurables sur l'interface. Deux interfaces sont incluses dans une installation par défaut :

http-interfaceest la configuration de la console de gestion basée-web.native-interfaceest la configuration pour la Management CLI en ligne de commande et l'API de gestion Rest-like.

5.3. Désactiver l'interface de gestion HTTP

Note

console-enabled de l'interface HTTP à false, au lieu de désactiver l'interface complètement.

/host=master/core-service=management/management-interface=http-interface/:write-attribute(name=console-enabled,value=false)

Exemple 5.1. Lire la configuration de l'interface HTTP

/host=master/core-service=management/management-interface=http-interface/:read-resource(recursive=true,proxies=false,include-runtime=false,include-defaults=true)

{

"outcome" => "success",

"result" => {

"console-enabled" => true,

"interface" => "management",

"port" => expression "${jboss.management.http.port:9990}",

"secure-port" => undefined,

"security-realm" => "ManagementRealm"

}

}

Exemple 5.2. Supprimer l'interface HTTP

/host=master/core-service=management/management-interface=http-interface/:remove

Exemple 5.3. Recréer l'Interface HTTP

/host=master/core-service=management/management-interface=http-interface:add(console-enabled=true,interface=management,port="${jboss.management.http.port:9990}",security-realm=ManagementRealm)5.4. Supprimer l'authentification silencieuse du domaine de sécurité par défaut.

L'installation par défaut de JBoss EAP 6 contient une méthode d'authentification silencieuse pour un utilisateur de Management CLI local. Cela donne à l'utilisateur local la possibilité d'accéder au Management CLI sans authentification par nom d'utilisateur ou mot de passe. Cette fonctionnalité est activée dans un but pratique et pour faciliter l'exécution des scripts de Management CLI sans exiger l'authentification des utilisateurs locaux. Cette méthode est considérée comme une fonctionnalité utile étant donné que l'accès à la configuration locale donne généralement aussi à l'utilisateur la possibilité d'ajouter ses propres informations d'utilisateur ou sinon la possibilité de désactiver les contrôles de sécurité.

local dans la section security-realm du fichier de configuration. S'applique à la fois à standalone.xml pour une instance de serveur autonome, ou à host.xml pour un domaine géré. Vous ne devez envisager de supprimer l'élément local que si vous comprenez l'impact que ceci peut avoir sur la configuration de votre serveur particulier.

local visible dans l'exemple suivant.

Exemple 5.4. Exemple d'élément local dans security-realm

<security-realms>

<security-realm name="ManagementRealm">

<authentication>

<local default-user="$local"/>

<properties path="mgmt-users.properties" relative-to="jboss.server.config.dir"/>

</authentication>

</security-realm>

<security-realm name="ApplicationRealm">

<authentication>

<local default-user="$local" allowed-users="*"/>

<properties path="application-users.properties" relative-to="jboss.server.config.dir"/>

</authentication>

<authorization>

<properties path="application-roles.properties" relative-to="jboss.server.config.dir"/>

</authorization>

</security-realm>

</security-realms>

Conditions préalables9

- Démarrer l'instance de JBoss EAP 6

- Lancer l'interface CLI.

Procédure 5.1. Supprimer l'authentification silencieuse du domaine de sécurité par défaut.

Supprimer l'authentification silencieuse par l'interface CLI

Supprimer l'élémentlocaldu Domaine de gestion et du Domaine d'applications comme requis.- Supprimer l'élément

localdu Domaine de gestion.Pour les serveurs autonomes

/core-service=management/security-realm=ManagementRealm/authentication=local:remove

Pour les domaines gérés

/host=HOST_NAME/core-service=management/security-realm=ManagementRealm/authentication=local:remove

- Supprimer l'élément

localdu Domaine d'applications.Pour les serveurs autonomes

/core-service=management/security-realm=ApplicationRealm/authentication=local:remove

Pour les domaines gérés

/host=HOST_NAME/core-service=management/security-realm=ApplicationRealm/authentication=local:remove

L'authentification silencieuse est retirée du ManagementRealm et de l'ApplicationRealm.

5.5. Désactiver l'accès à distance du sous-système JMX

/profil=default. Pour un serveur autonome, retirez complètement cette partie de la commande.

Note

Exemple 5.5. Supprimez le connecteur distant du sous-système JMX

/profile=default/subsystem=jmx/remoting-connector=jmx/:remove

Exemple 5.6. Supprimez le Sous-système JMX

/profile=default/subsystem=jmx/:remove

5.6. Configurer les domaines de sécurité des interfaces de gestion

Les interfaces de gestion sont configurées pour pouvoir utiliser le domaine de sécurité ManagementRealm par défaut. Le ManagementRealm stocke ses combinaisons d'utilisateurs et de mots de passe dans le fichier mgmt-users.properties.

Exemple 5.7. ManagementRealm par défaut

/host=master/core-service=management/security-realm=ManagementRealm/:read-resource(recursive=true,proxies=false,include-runtime=false,include-defaults=true)

{

"outcome" => "success",

"result" => {

"authorization" => undefined,

"server-identity" => undefined,

"authentication" => {"properties" => {

"path" => "mgmt-users.properties",

"plain-text" => false,

"relative-to" => "jboss.domain.config.dir"

}}

}

}

Les commandes suivantes créent un nouveau domaine de sécurité nommé TestRealm et définissent le répertoire du fichier de propriétés qui conviennent.

Exemple 5.8. Créer un nouveau domaine de sécurité

/host=master/core-service=management/security-realm=TestRealm/:add/host=master/core-service=management/security-realm=TestRealm/authentication=properties/:add(path=TestUsers.properties, relative-to=jboss.domain.config.dir)

Pour utiliser un domaine de sécurité pour s'authentifier à des interfaces de gestion :

security-realm de l'interface de gestion :

Exemple 5.9. Spécifier un domaine de sécurité à utiliser pour l'interface de gestion HTTP

/host=master/core-service=management/management-interface=http-interface/:write-attribute(name=security-realm,value=TestRealm)5.7. Configurer la console de gestion pour HTTPS

standalone ou en domain. En mode domain, donnez le préfixe de nom d'hôte aux commandes CLI, par exemple /host=master.

Procédure 5.2.

Créez un keystore pour sécuriser la console de gestion.

Note

Ce keystore doit être en format JKS car la console de gestion n'est pas compatible avec les keystores en format JCEKS.Dans un émulateur de terminal, saisissez la commande suivante. Pour les paramètresalias,keypass,keystore,storepassetdname, remplacez les valeurs en exemple par les valeurs de votre choix.Le paramètrevalidityindique le nombre de jours pendant la clé est valide. Une valeur de 730 correspondra à deux ans.keytool -genkeypair -alias appserver -storetype jks -keyalg RSA -keysize 2048 -keypass password1 -keystore

EAP_HOME/standalone/configuration/identity.jks-storepass password1 -dname "CN=appserver,OU=Sales,O=Systems Inc,L=Raleigh,ST=NC,C=US" -validity 730 -vVeillez à ce que la console de gestion soit bien reliée à HTTPS

Mode autonome

Veillez à ce que la Console de gestion soit reliée àHTTPSpour son interface en ajoutant la configurationmanagement-httpset en supprimant la configurationmanagement-http.Assurez vous bien que l'instance JBoss EAP est en cours d'exécution, et saisir les commandes CLI de gestion suivantes :/core-service=management/management-interface=http-interface:write-attribute(name=secure-socket-binding, value=management-https)/core-service=management/management-interface=http-interface:undefine-attribute(name=socket-binding)La sortie de cette commande sera comme suit :{"outcome" => "success"}Note

À cet point dans le temps, le journal de JBoss EAP affichera sans doute le message d'erreur suivant. C'est normal car la configuration SSL n'est pas encore terminée.JBAS015103: A secure port has been specified for the HTTP interface but no SSL configuration in the realm.

Mode Domaine

Modifiez l'élément de socket de la section management-interface en ajoutant secure-port et en supprimant la configuration de port.Assurez vous bien que l'instance JBoss EAP est en cours d'exécution, et saisir les commandes CLI de gestion suivantes :/host=master/core-service=management/management-interface=http-interface:write-attribute(name=secure-port,value=9443)/host=master/core-service=management/management-interface=http-interface:undefine-attribute(name=port)Note

À cet point dans le temps, le journal de JBoss EAP affichera sans doute le message d'erreur suivant. C'est normal car la configuration SSL n'est pas encore terminée.JBAS015103: A secure port has been specified for the HTTP interface but no SSL configuration in the realm.

Option : personnalisation du groupe de socket-binding

Si vous utilisez un groupesocket-bindingpersonnalisé, veillez à ce que la liaisonmanagement-httpssoit définie (présente par défaut, liée au port9443). Modifiez le fichier de configuration du master - par exemplestandalone.xml- pour qu'il puisse correspondre à ce qui suit.<socket-binding-group name="standard-sockets" default-interface="public" port-offset="${jboss.socket.binding.port-offset:0}"> <socket-binding name="management-native" interface="management" port="${jboss.management.native.port:9999}"/> <socket-binding name="management-http" interface="management" port="${jboss.management.http.port:9990}"/> <socket-binding name="management-https" interface="management" port="${jboss.management.https.port:9443}"/>Créer un nouveau domaine de sécurité

Exécutez la commande suivante pour créer un nouveau domaine de sécurité nomméMyDomainRealm./host=master/core-service=management/security-realm=ManagementRealmHTTPS/:add /host=master/core-service=management/security-realm=ManagementRealmHTTPS/authentication=properties/:add(path=ManagementUsers.properties, relative-to=jboss.domain.config.dir)

Configurez l'interface de gestion avec le nouveau domaine de sécurité.

Saisir les commandes suivantes :/host=master/core-service=management/management-interface=http-interface/:write-attribute(name=security-realm,value=ManagementRealmHTTPS)

Configurez la console de gestion pour qu'elle puisse utiliser le keystore.

Saisissez la commande CLI suivante. Pour les paramètresfile,passwordetalias, leurs valeurs doivent être copiées à partir de l'étape Create a keystore to secure the management console (Créer un keystore pour sécuriser la console de gestion)./core-service=management/security-realm=ManagementRealmHTTPS/server-identity=ssl:add(keystore-path=

identity.jks,keystore-relative-to=jboss.server.config.dir, keystore-password=password1, alias=appserver)La sortie de cette commande sera comme suit :{ "outcome" => "success", "response-headers" => { "operation-requires-reload" => true, "process-state" => "reload-required" } }Démarrez à nouveau le serveur JBoss EAP.

Au redémarrage du serveur, le journal doit contenir ce qui suit, juste avant le texte qui indique le nombre de services démarrés. La console de gestion est maintenant en écoute sur le port 9443, ce qui confirme que la procédure a réussi.14:53:14,720 INFO [org.jboss.as] (Controller Boot Thread) JBAS015962: Http management interface listening on https://127.0.0.1:9443/management 14:53:14,721 INFO [org.jboss.as] (Controller Boot Thread) JBAS015952: Admin console listening on https://127.0.0.1:9443

Note

5.8. Utiliser des interfaces distinctes pour les connexions HTTP et HTTPS pour l'interface de gestion.

secure-interface indique l'interface de réseau sur laquelle le socket de l'hôte doit être ouvert pour la communication de ka gestuib HTTPS, si une interface différente de celle spécifiée par l'attribut interface doit être utilisée. Si non spécifiée, l'interface spécifiée par l'attribut interface sera utilisée.

secure-interface n'a aucun effet si l'attribut secure-port n'est pas défini.

EAP_HOME/domain/configuration/host.xml qui définit l'attribut secure-interface pour qu'il écoute le traffic HTTPS sur une interface différente du traffic HTTP :

<?xml version='1.0' encoding='UTF-8'?>

<host name="master" xmlns="urn:jboss:domain:3.0">

<management>

<security-realms>

<security-realm name="ManagementRealm">

<authentication>

<local default-user="$local" />

<properties path="mgmt-users.properties" relative-to="jboss.domain.config.dir"/>

</authentication>

</security-realm>

</security-realms>

<management-interfaces>

<native-interface security-realm="ManagementRealm">

<socket interface="management" port="${jboss.management.native.port:9999}"/>

</native-interface>

<http-interface security-realm="ManagementRealm">

<socket interface="management" port="${jboss.management.http.port:9990}" secure-port="${jboss.management.https.port:9943}" secure-interface="secure-management"/>

</http-interface>

</management-interfaces>

</management>

<domain-controller>

<local/>

<!-- Alternative remote domain controller configuration with a host and port -->

<!-- <remote host="${jboss.domain.master.address}" port="${jboss.domain.master.port:9999}" security-realm="ManagementRealm"/> -->

</domain-controller>

<interfaces>

<interface name="management">

<inet-address value="${jboss.bind.address.management:127.0.0.1}"/>

</interface>

<interface name="secure-management">

<inet-address value="${jboss.bind.address:10.10.64.1}"/>

</interface>

</interfaces>

</host>5.9. Authentification SSL 2-way dans l'Interface de gestion et dans le CLI

- HOST1

- Le nom d'hôte du serveur JBoss. Par exemple ;

jboss.redhat.com - HOST2

- Un nom qui convient au client. Par exemple :

myclient. Notez qu'il ne s'agit par forcément d'un nom d'hôte. - CA_HOST1

- Le DN (distinguished name) utilisé pour le certificat HOST1. Par exemple

cn=jboss,dc=redhat,dc=com. - CA_HOST2

- Le DN (distinguished name) utilisé pour le certificat HOST2. Par exemple

cn=myclient,dc=redhat,dc=com.

Pré-requis

- Si vous souhaitez utiliser l'archivage de mots de passe pour stocker les mots de passe de keystore et de truststore (recommandé), l'archivage de mots de passe doit déjà avoir été créé. Voir Section 7.1, « Système d'archivage sécurisé de mots de passe ».

Procédure 5.3.

- Générez les stores :

keytool -genkeypair -alias HOST1_alias -keyalg RSA -keysize 1024 -validity 365 -keystore host1.keystore.jks -dname "CA_HOST1" -keypass secret -storepass secret

keytool -genkeypair -alias HOST2_alias -keyalg RSA -keysize 1024 -validity 365 -keystore host2.keystore.jks -dname "CA_HOST2" -keypass secret -storepass secret

- Exportez les certificats :

keytool -exportcert -keystore HOST1.keystore.jks -alias HOST1_alias -keypass secret -storepass secret -file HOST1.cer

keytool -exportcert -keystore HOST2.keystore.jks -alias HOST2_alias -keypass secret -storepass secret -file HOST2.cer

- Importe des certificats dans les trust stores opposés :

keytool -importcert -keystore HOST1.truststore.jks -storepass secret -alias HOST2_alias -trustcacerts -file HOST2.cer

keytool -importcert -keystore HOST2.truststore.jks -storepass secret -alias HOST1_alias -trustcacerts -file HOST1.cer

- Définir un CertificateRealm dans la configuration de votre installation (

host.xmloustandalone.xml) et y pointez l'interface :Cela peut se faire en modifiant le fichier de configuration manuellement (non recommandé) ou en utilisant les commandes suivantes :/core-service=management/security-realm=CertificateRealm:add()/core-service=management/security-realm=CertificateRealm/server-identity=ssl:add(keystore-path=/path/to/HOST1.keystore.jks,keystore-password=secret, alias=HOST1_alias)/core-service=management/security-realm=CertificateRealm/authentication=truststore:add(keystore-path=/path/to/HOST1.truststore.jks,keystore-password=secret)Important

Les commandes données ne s'appliquent qu'en mode autonome. Pour le mode domaine, ajoutez/host=masteravant chaque commande. - Modifiez le

security-realmde l'interface native du domaine de sécurité./host=master/core-service=management/management-interface=native-interface:write-attribute(name=security-realm,value=CertificateRealm) - Ajoutez la configuration SSL au CLI, utilisant le fichier

EAP_HOME/bin/jboss-cli.xmlpour les configurations. Utilisez soit un archivage de mots de passe pour stocker les mots de passe de keystore ou de truststore (recommandé), ou les stocker en texte brut :- Pour stocker les mots de passe de keystore et de truststore dans un archivage de mots de passe :Modifiez

EAP_HOME/bin/jboss-cli.xmlet ajoutez la configuration SSL (en utilisant les valeurs appropriées pour les variables). Ajoutez également la configuration de l'archivage, en remplaçant chaque valeur par celle de votre archivage.<ssl> <vault> <vault-option name="KEYSTORE_URL" value="path-to/vault/vault.keystore"/> <vault-option name="KEYSTORE_PASSWORD" value="MASK-5WNXs8oEbrs"/> <vault-option name="KEYSTORE_ALIAS" value="vault"/> <vault-option name="SALT" value="12345678"/> <vault-option name="ITERATION_COUNT" value="50"/> <vault-option name="ENC_FILE_DIR" value="path-to/jboss-eap/vault/"/> </vault> <alias>$HOST2alias</alias> <key-store>/path/to/HOST2.keystore.jks</key-store> <key-store-password>VAULT::VB::cli_pass::1</key-store-password> <key-password>VAULT::VB::cli_pass::1</key-password> <trust-store>/path/to/HOST2.truststore.jks</trust-store> <trust-store-password>VAULT::VB::cli_pass::1</trust-store-password> <modify-trust-store>true</modify-trust-store> </ssl> - Pour stocker les mots de passe de keystore et de truststore en texte brut :Modifiez

EAP_HOME/bin/jboss-cli.xmlet ajoutez la configuration SSL (en utilisant les valeurs appropriées pour les variables) :<ssl> <alias>$HOST2alias</alias> <key-store>/path/to/HOST2.keystore.jks</key-store> <key-store-password>secret</key-store-password> <trust-store>/path/to/HOST2.truststore.jks</trust-store> <trust-store-password>secret</trust-store-password> <modify-trust-store>true</modify-trust-store> </ssl>

5.10. Sécuriser les interfaces de gestion via JAAS

/subsystem=security/security-domain=UsersLMDomain:add(cache-type=default) /subsystem=security/security-domain=UsersLMDomain/authentication=classic:add /subsystem=security/security-domain=UsersLMDomain/authentication=classic/login-module=UsersRoles:add()

/core-service=management/security-realm=SecurityDomainAuthnRealm:add /core-service=management/security-realm=SecurityDomainAuthnRealm/authentication=jaas:add(name=UsersLMDomain)

assign-groups détermine si les informations chargées d'appartenance à un groupe de l'utilisateur en provenance du domaine de sécurité sont utilisées pour l'allocation à un groupe dans le domaine de sécurité. Si défini sur true, cette allocation de groupe sera utilisée pour le RBAC (Role-Based Access Control).

assign-groups peut être défini à true par la commande CLI :

/core-service=management/security-realm=ManagementRealm/authentication=jaas:write-attribute(name=assign-groups,value=true)

5.11. LDAP

5.11.1. LDAP

5.11.2. Utiliser LDAP pour vous authentifier auprès des interfaces de gestion

- Créer une connexion sortante au serveur LDAP.

- Créer un domaine de sécurité activé-LDAP.

- Référencer le nouveau domaine de sécurité dans l'interface de Gestion.

La connexion sortante LDAP autorise les attributs suivants :

Tableau 5.1. Attributs d'une connexion sortante LDAP

| Attribut | Requis | Description |

|---|---|---|

url | oui |

L'adresse URL du serveur de répertoire.

|

search-dn | non |

Le nom distinctif (DN) de l'utilisateur autorisé à effectuer des recherches.

|

search-credentials | non |

Le mot de passe de l'utilisateur autorisé à effectuer des recherches.

|

initial-context-factory | non |

L'usine de contexte initiale à utiliser quand on établit une connexion. Valeur par défaut

com.sun.jndi.ldap.LdapCtxFactory.

|

security-realm | non |

Domaine de sécurité à référencer pour obtenir un

SSLContext configuré pour établir la connexion.

|

Exemple 5.10. Ajouter une connexion sortante LDAP

- Search DN:

cn=search,dc=acme,dc=com - Search Credential:

myPass - URL:

ldap://127.0.0.1:389

/host=master/core-service=management/security-realm=ldap_security_realm:add

/host=master/core-service=management/ldap-connection=ldap_connection/:add(search-credential=myPass,url=ldap://127.0.0.1:389,search-dn="cn=search,dc=acme,dc=com")

Les interfaces de gestion peuvent s'authentifier sur le serveur LDAP au lieu des domaines de sécurité basés fichiers de propriété et configurés par défaut. L'authentificateur LDAP fonctionne en établissant tout d'abord une connexion vers le serveur de répertoires distant. Il effectue ensuite une recherche en utilisant le nom d'utilisateur que l'utilisateur a transmis au système d'authentification, afin de trouver le nom distinctif complet (DN) du dossier LDAP. Une nouvelle connexion est alors établie, utilisant le DN de l'utilisateur comme information d'identification et mot de passe fournis par l'utilisateur. Si cette authentification au serveur LDAP réussit, le DN est considéré comme valide.

- connection

- Le nom de la connexion défini dans

outbound-connectionsà utiliser pour se connecter au répertoire LDAP. - advanced-filter

- Le filtre complet utilisé pour rechercher un utilisateur basé sur l'ID d'utilisateur fourni. Le filtre doit contenir une variable suivant le format suivant :

{0}. Sera plus tard remplacé par le nom d'utilisateur fourni par l'utilisateur. - base-dn

- Le nom distinctif (DN) du contexte pour commencer à chercher l'utilisateur.

- recursive

- Indique si la recherche doit être récursive dans toute l'arborescence de répertoires LDAP, ou si l'on doit rechercher uniquement le contexte spécifié. La valeur par défaut est

false. - user-dn

- Attribut de l'utilisateur qui contient le nom distinctif (DN). Utilisé par la suite pour tester l'authentification. Valeur par défaut

dn. - username-attribute

- Le nom de l'attribut à rechercher pour l'utilisateur. Ce filtre effectue une recherche simple où le nom d'utilisateur entré par l'utilisateur correspond à l'attribut spécifié.

- allow-empty-passwords

- Cet attribut détermine si un mot de passe vide est accepté. La valeur par défaut pour cet attribut est

false. - Soit

username-filterouadvanced-filter, devra être spécifié. - L'attribut

advanced-filtercontient une recherche par filtre dans la syntaxe standard LDP, par exemple :(&(sAMAccountName={0})(memberOf=cn=admin,cn=users,dc=acme,dc=com))

Exemple 5.11. XML représentant un domaine de sécurité activé-LDAP

- connection -

ldap_connection - base-dn -

cn=users,dc=acme,dc=com. - username-filter -

attribute="sambaAccountName"

<security-realm name="ldap_security_realm">

<authentication>

<ldap connection="ldap_connection" base-dn="cn=users,dc=acme,dc=com">

<username-filter attribute="sambaAccountName" />

</ldap>

</authentication>

</security-realm>Avertissement

Exemple 5.12. Ajout d'un domaine de sécurité LDAP

/host=master/core-service=management/security-realm=ldap_security_realm/authentication=ldap:add(base-dn="DC=mycompany,DC=org", recursive=true, username-attribute="MyAccountName", connection="ldap_connection")

Après avoir créé un domaine de sécurité, vous devez le référencer dans la configuration de votre interface de gestion. L'interface de gestion utilisera le domaine de sécurité pour l'authentification HTTP digest.

Exemple 5.13. Ajouter le domaine de sécurité à l'interface HTTP

/host=master/core-service=management/management-interface=http-interface/:write-attribute(name=security-realm,value=ldap_security_realm)

Exemple 5.14. Ajouter le domaine de sécurité à l'interface native

/host=master/core-service=management/management-interface=native-interface/:write-attribute(name=security-realm,value=ldap_security_realm)

5.11.3. Utiliser la sortie LDAP avec SSL 2-ways dans l'interface de gestion et le CLI

- On doit créer un domaine de sécurité activé-LDAP. Voir Section 5.11.2, « Utiliser LDAP pour vous authentifier auprès des interfaces de gestion » pour obtenir des informations supplémentaires sur la façon de créer le domaine de sécurité.

Procédure 5.4. Configurer la sortie LDAP avec un SSL 2-way

- Configurer lekeystore et le truststore du domaine de sécurité. Le domaine de sécurité doit contenir un keystore configuré avec la clé que le serveur JBoss EAP 6 utilise pour s'authentifier auprès du serveur LDAP. Le domaine de sécurité doit également contenir un truststore configuré avec les certificats du serveur LDAP. Voir Section 5.9, « Authentification SSL 2-way dans l'Interface de gestion et dans le CLI » pour obtenir des instructions sur la façon de configurer les keystores et les truststores.

- Ajouter une connexion sortante dans le serveur LDAP, spécifiant le domaine de sécurité configuré :

/core-service=management/ldap-connection=LocalLdap:add(url="ldaps://LDAP_HOST:LDAP_PORT") /core-service=management/ldap-connection=LocalLdap:write-attribute(name=security-realm,value="LdapSSLRealm")

- Configurer l'authentification LDAP dans le domaine de sécurité et les interfaces de gestion comme indiqué dans Section 5.11.2, « Utiliser LDAP pour vous authentifier auprès des interfaces de gestion ».

Chapitre 6. Activer les interfaces de gestion par le contrôle d'accès basé rôle

6.1. Les RBAC (Role-Based Access Control)

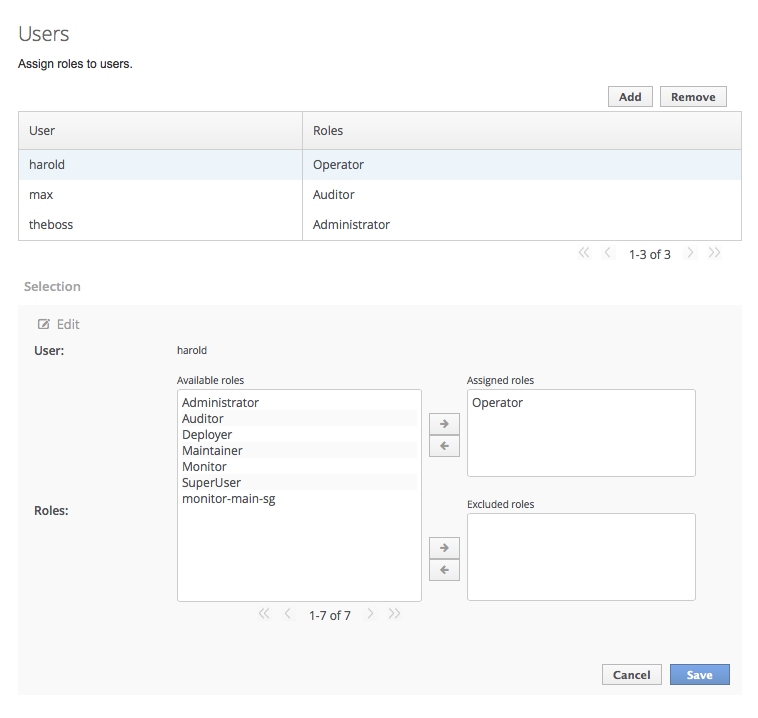

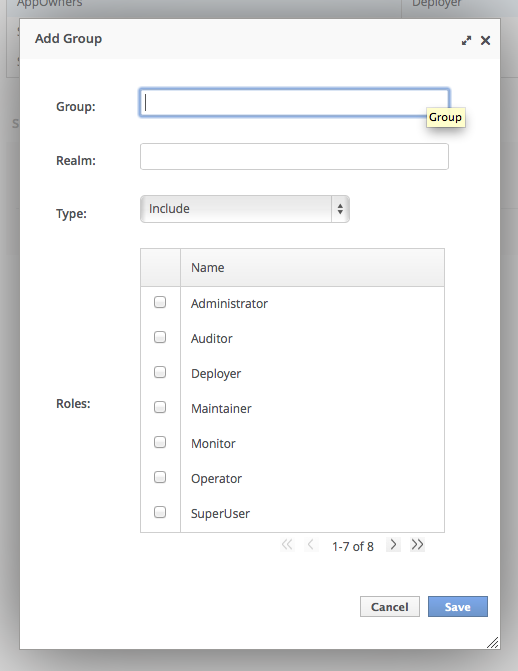

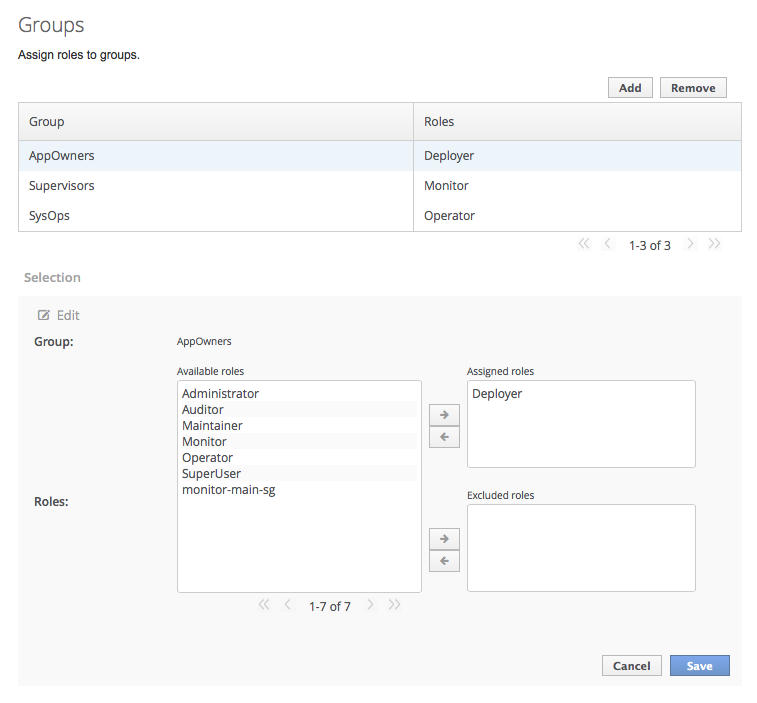

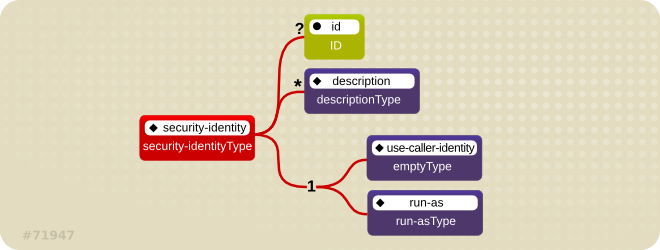

6.2. Les RBAC (Role-Based Access Control) dans la console de gestion et le CLI