Red Hat Training

A Red Hat training course is available for RHEL 8

Capítulo 33. Gestión de las políticas de tickets de Kerberos

Las políticas de tickets de Kerberos en Identity Management (IdM) establecen restricciones en el acceso, la duración y la renovación de los tickets de Kerberos. Puede configurar las políticas de tiques Kerberos para el Centro de distribución de claves (KDC) que se ejecuta en el servidor IdM.

Este capítulo presenta los siguientes temas y tareas de gestión de tickets de Kerberos:

- El papel del KDC de IdM

- Tipos de política de tickets IdM Kerberos

- Indicadores de autenticación Kerberos

- Aplicación de indicadores de autenticación para un servicio IdM

- Configuración de la política global del ciclo de vida del ticket

- Configuración de políticas globales de tickets por indicador de autenticación

- Configuración de la política de tickets por defecto para un usuario

- Configuración de políticas de tickets de indicadores de autenticación individuales para un usuario

-

Opciones del indicador de autentificación para el comando

krbtpolicy-mod

33.1. El papel del KDC de IdM

Los mecanismos de autenticación de la Gestión de Identidades utilizan la infraestructura Kerberos establecida por el Centro de Distribución de Claves (KDC). El KDC es la autoridad de confianza que almacena la información de las credenciales y garantiza la autenticidad de los datos procedentes de las entidades de la red de IdM.

Cada usuario, servicio y host de IdM actúa como cliente de Kerberos y se identifica con un único Kerberos principal:

-

Para los usuarios:

identifier@REALM, comoadmin@EXAMPLE.COM -

Para los servicios:

service/fully-qualified-hostname@REALM, comohttp/master.example.com@EXAMPLE.COM -

Para los anfitriones:

host/fully-qualified-hostname@REALM, comohost/client.example.com@EXAMPLE.COM

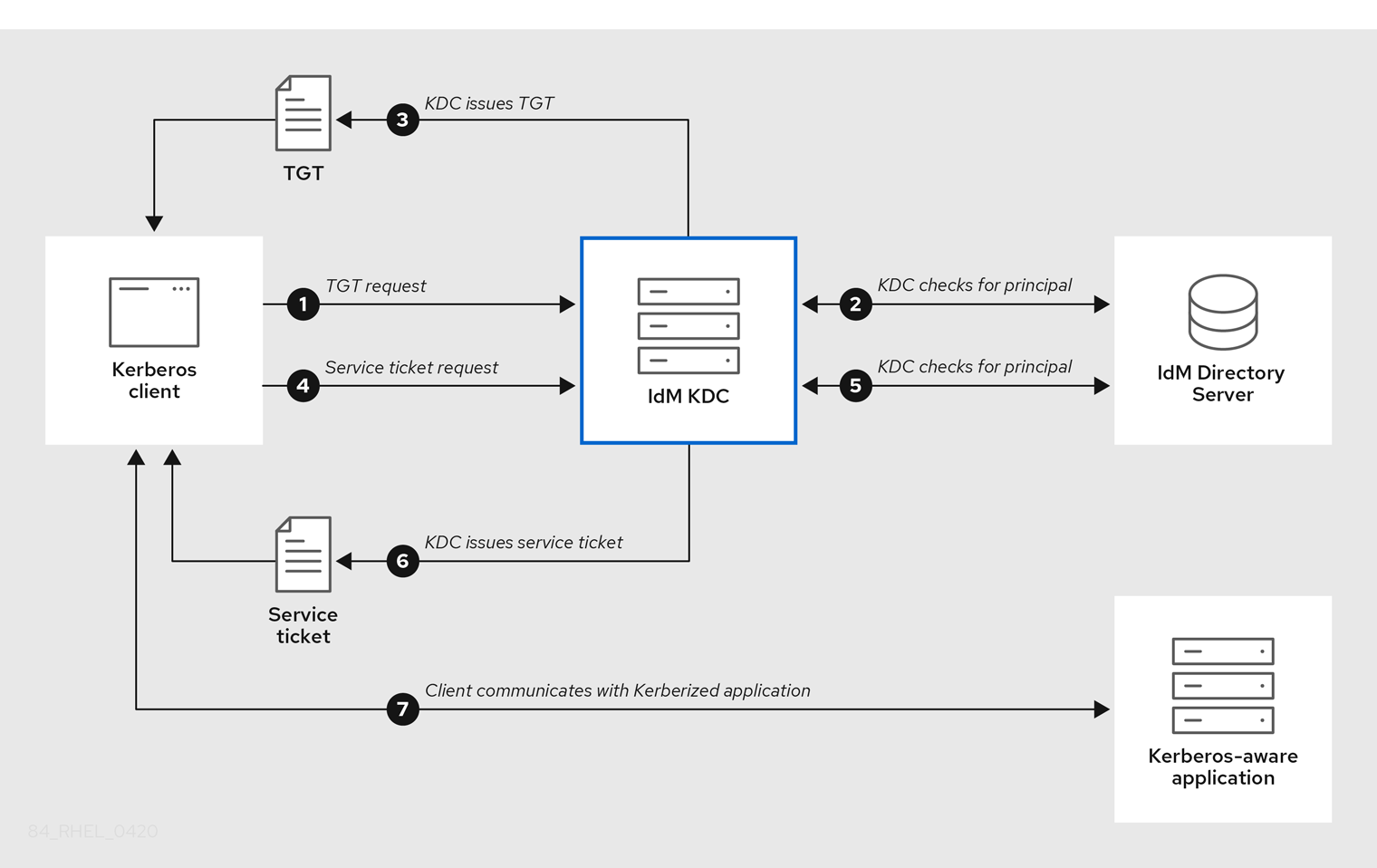

La siguiente imagen es una simplificación de la comunicación entre un cliente Kerberos, el KDC y una aplicación Kerberizada con la que el cliente quiere comunicarse.

-

Un cliente de Kerberos se identifica ante el KDC autenticándose como entidad emisora de Kerberos. Por ejemplo, un usuario de IdM realiza

kinit usernamey proporciona su contraseña. - El KDC busca la entidad de crédito en su base de datos, autentifica al cliente y evalúa las políticas de los tiques Kerberos para determinar si concede la solicitud.

- El centro de distribución de claves (KDC) emite al cliente un ticket de concesión de tickets (TGT) con un ciclo de vida e indicadores de autenticación de acuerdo con la política de tickets correspondiente.

- Con el TGT, el cliente solicita un service ticket al KDC para comunicarse con un servicio Kerberizado en un host de destino.

- El KDC comprueba si el TGT del cliente sigue siendo válido y evalúa la solicitud de ticket de servicio en función de las políticas de tickets.

- El KDC emite al cliente un service ticket.

- Con el ticket de servicio, el cliente puede iniciar la comunicación cifrada con el servicio en el host de destino.