Red Hat Training

A Red Hat training course is available for RHEL 8

43.5.2. Adición de un certificado a la anulación del ID de un usuario de AD si la entrada del usuario en AD no contiene ningún certificado ni datos de asignación

43.5.2.1. Adición de un certificado a la anulación del ID de un usuario de AD en la interfaz web de IdM

-

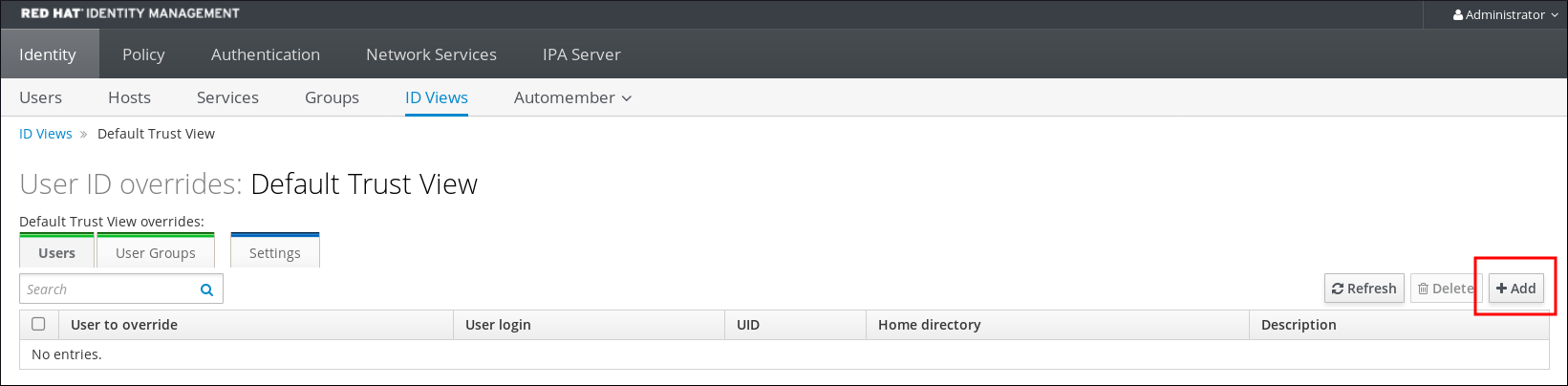

Navegue hasta

Identity→ID Views→Default Trust View. Haga clic en

Add.Figura 43.11. Añadir un nuevo ID de usuario en la interfaz web de IdM

-

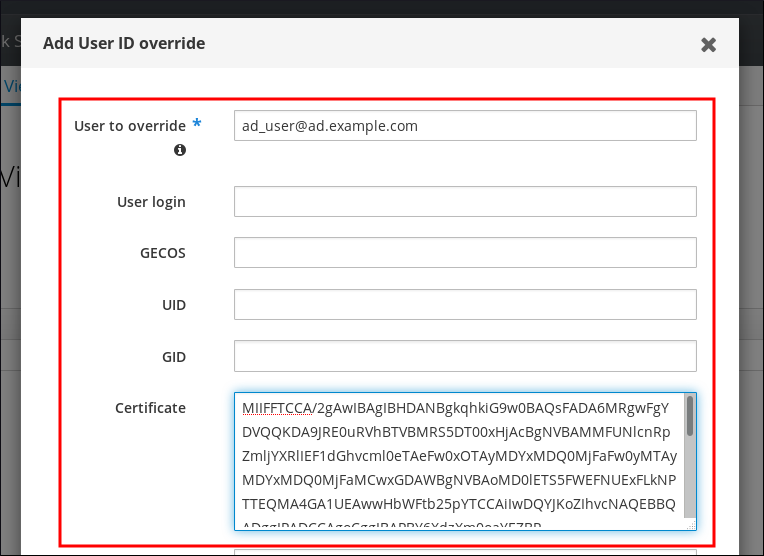

En el campo

User to override, introduzcaad_user@ad.example.com. Copie y pegue el certificado de

ad_useren el campoCertificate.Figura 43.12. Configuración de la anulación del ID de usuario para un usuario de AD

-

Haga clic en

Add. Opcionalmente, verifique que el usuario y el certificado están vinculados:

Utilice la utilidad

sss_cachepara invalidar el registro dead_user@ad.example.comen la caché de SSSD y forzar una recarga de la información dead_user@ad.example.com:# sss_cache -u ad_user@ad.example.comEjecute el comando

ipa certmap-matchcon el nombre del archivo que contiene el certificado del usuario AD:# ipa certmap-match ad_user_cert.pem -------------- 1 user matched -------------- Domain: AD.EXAMPLE.COM User logins: ad_user@ad.example.com ---------------------------- Number of entries returned 1 ----------------------------La salida confirma que tiene datos de asignación de certificados añadidos a

ad_user@ad.example.comy que existe una regla de asignación correspondiente definida en Añadir una regla de asignación de certificados si la entrada de usuario de AD no contiene ningún certificado o datos de asignación. Esto significa que puede utilizar cualquier certificado que coincida con los datos de asignación de certificados definidos para autenticarse comoad_user@ad.example.com.